Konfigurieren von isolierten privaten VLANs auf Catalyst Switches

Download-Optionen

-

ePub (116.2 KB)

In verschiedenen Apps auf iPhone, iPad, Android, Sony Reader oder Windows Phone anzeigen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird das Verfahren für die Konfiguration isolierter PVLANs auf Cisco Catalyst Switches mit Catalyst OS-Software (CatOS) oder Cisco IOS®-Software beschrieben.

Voraussetzungen

Anforderungen

In diesem Dokument wird davon ausgegangen, dass Sie über ein bereits vorhandenes Netzwerk verfügen, das Verbindungen zwischen den verschiedenen Ports herstellen und so zu einem privaten VLAN (PVLAN) hinzufügen kann. Wenn Sie mehrere Switches in Betrieb haben, stellen Sie sicher, dass der Trunk zwischen den Switches ordnungsgemäß funktioniert und PVLANs auf dem Trunk zugelassen werden.

PVLANs werden nicht von allen Switches und Softwareversionen unterstützt.

Hinweis: Einige Switches (wie in der in Matrix zur Unterstützung privater VLANs durch Catalyst Switches angegeben) unterstützen derzeit nur die PVLAN-Edge-Funktion. Der Begriff "geschützte Ports" bezieht sich auch auf diese Funktion. Für PVLAN-Edge-Ports gilt eine Beschränkung der Kommunikation mit diesen: Auf demselben Switch können diese nicht mit anderen geschützten Ports kommunizieren. Die Kommunikation zwischen geschützten Ports auf separaten Switches ist jedoch möglich. Diese Funktion ist nicht mit den Konfigurationen für normalen PVLANs zu verwechseln, die in diesem Dokument aufgezeigt werden. Im Dokument zum Thema Konfiguration der portbasierten Datenverkehrssteuerung finden Sie im Abschnitt zur Konfiguration der Portsicherheit weitere Informationen zu geschützten Ports.

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

-

Catalyst 4003-Switch mit Supervisor Engine 2-Modul und CatOS-Version 6.3(5)

-

Catalyst 4006-Switch mit Supervisor Engine 3-Modul und Cisco IOS-Softwareversion 12.1(12c)EW1

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Konventionen

Weitere Informationen zu Dokumentkonventionen finden Sie unter Cisco Technical Tips Conventions (Technische Tipps von Cisco zu Konventionen).

Hintergrundinformationen

In bestimmten Situationen ist es erforderlich, dass Layer-2-Verbindungen (L2) zwischen Endgeräten auf einem Switch unterbunden werden, ohne die entsprechenden Geräte in verschiedenen IP-Subnetzen zu platzieren. Diese Einrichtung verhindert eine unnötige Belegung von IP-Adressen. PVLANs ermöglichen die Isolierung von Geräten im selben IP-Subnetz auf Layer 2. Sie können eine Einschränkung festlegen, dass bestimmte Ports am Switch nur bestimmte Ports erreichen, an die ein Standardgateway, Backup-Server oder Cisco LocalDirector angebunden ist.

In diesem Dokument wird das Verfahren zum Konfigurieren isolierter PVLANs auf Cisco Catalyst Switches mit Catalyst OS (CatOS) oder Cisco IOS-Software beschrieben.

Bei einem PVLAN handelt es sich um ein VLAN mit einer Konfiguration für Layer-2-Isolierung von anderen Ports, die sich innerhalb derselben Broadcast-Domain oder demselben Subnetz befinden. Innerhalb eines PVLAN können Sie einen bestimmten Portsatz zuweisen und so den Zugriff zwischen den Ports auf Layer 2 steuern. Sie können PVLANs und normale VLANs auf demselben Switch konfigurieren.

Es gibt drei Arten von PVLAN-Ports: „Promiscuous“, „Isoliert“ und „Community“.

-

Ein Promiscuous-Port kommuniziert mit allen anderen PVLAN-Ports. Der Promiscuous-Port wird normalerweise für die Kommunikation mit externen Routern, lokalen Directors, Netzwerkmanagementgeräten, Backup-Servern, administrativen Workstations und anderen Geräten verwendet. Bei einigen Switches muss der Port zum Routing-Modul (z. B. die Multilayer Switch Feature Card (MSFC)) ein Promiscuous-Port sein.

-

Ein isolierter Port ist auf Layer 2 vollständig von anderen Ports innerhalb desselben PVLAN getrennt. Diese Trennung umfasst Broadcasts; die einzige Ausnahme bildet der Promiscuous-Port. Auf Ebene von Layer 2 erfolgt eine Datenschutzgewährung im Zuge der Blockierung des ausgehenden Datenverkehrs zu allen isolierten Ports. Datenverkehr von einem isolierten Port wird nur an die Promiscuous-Ports weitergeleitet.

-

Community-Ports können untereinander und mit den Promiscuous-Ports kommunizieren. Diese Ports sind auf Layer 2 von allen anderen Ports in anderen Communitys oder von isolierten Ports im PVLAN isoliert. Broadcasts werden nur zwischen zugewiesenen Community-Ports und dem Promiscuous-Port übertragen.

Hinweis: Die Konfiguration von Community-VLAN wird in diesem Dokument nicht behandelt.

Regeln und Einschränkungen

In diesem Abschnitt finden Sie einige Regeln und Einschränkungen, die Sie bei der Implementierung von PVLANs beachten müssen.

-

PVLANs dürfen die VLANs 1 oder 1002–1005 nicht enthalten.

-

Für den VTP-Modus (VLAN Trunk Protocol) müssen Sie transparent festlegen.

-

Pro primärem VLAN können Sie nur ein isoliertes VLAN definieren.

-

Sie können ein VLAN nur als PVLAN festlegen, wenn diesem VLAN derzeit keine Zugriffsports zugewiesen sind. Entfernen Sie alle Ports im entsprechenden VLAN, bevor Sie es als PVLAN konfigurieren.

-

Konfigurieren Sie PVLAN-Ports nicht als EtherChannels.

-

Aufgrund von Hardwarebeschränkungen schränken die FastEthernet-Switch-Module der Catalyst 6500/6000-Serie die Konfiguration eines isolierten oder Community-VLAN-Ports ein, wenn ein Port innerhalb desselben COIL-ASIC (Application-Specific Integrated Circuit,) einer der folgenden Ports ist:

-

Ein Trunk

-

Ein SPAN-Ziel (Switched Port Analyzer)

-

Ein Promiscuous-PVLAN-Port

-

In dieser Tabelle ist der Portbereich aufgeführt, der demselben ASIC auf FastEthernet-Modulen der Catalyst 6500/6000-Serie zugehörig ist:

| Modul | Ports nach ASIC |

|---|---|

| WS-X6224-100FX-MT, WS-X6248-RJ-45, WS-X6248-TEL | Ports 1–12, 13–24, 25–36, 37–48 |

| WS-X6024-10FL-MT | Ports 1–12, 13–24 |

| WS-X6548-RJ-45, WS-X6548-RJ-21 | Ports 1–48 |

In CatOS können Sie über den Befehl show pvlan capability ebenfalls feststellen, ob Sie einen Port als PVLAN-Port definieren können. In Cisco IOS-Software ist kein entsprechender Befehl verfügbar.

-

Wenn Sie ein VLAN löschen, das Sie in der PVLAN-Konfiguration verwenden, werden die dem VLAN zugewiesenen Ports inaktiv.

-

Konfigurieren Sie Layer-3(L3)-VLAN-Schnittstellen nur für die primären VLANs. VLAN-Schnittstellen für isolierte und Community-VLANs sind inaktiv, während das VLAN über eine isolierte oder Community-VLAN-Konfiguration verfügt.

-

Sie können PVLANs mithilfe von Trunks auch auf andere Switches ausweiten. Trunk-Ports übertragen Datenverkehr von regulären VLANs sowie von primären, isolierten und Community-VLANs. Cisco empfiehlt die Verwendung von Standard-Trunk-Ports, wenn beide Switches, für die Trunking verwendet wird, PVLANs unterstützen.

Hinweis: Sie müssen auf jedem Switch, der beteiligt ist, die gleiche PVLAN-Konfiguration manuell eingeben, da diese Informationen bei VTP im Modus „transparent“ nicht übertragen werden.

Konfigurieren

In diesem Abschnitt erfahren Sie, wie Sie die in diesem Dokument beschriebenen Funktionen konfigurieren können.

Hinweis: Verwenden Sie das Tool für die Suche nach Befehlen, um weitere Informationen zu den hier verwendeten Befehlen zu erhalten. Nur registrierte Cisco Benutzer können auf interne Tools und Informationen zugreifen.

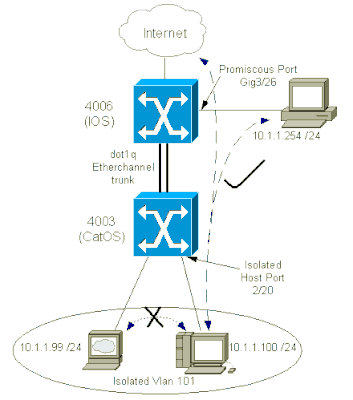

Netzwerkdiagramm

In diesem Dokument wird die folgende Netzwerkeinrichtung verwendet:

In diesem Szenario ist für die Geräte im isolierten VLAN (101) keine Kommunikation auf Layer 2 zulässig. Die Geräte können jedoch eine Verbindung zum Internet herstellen. Der Port Gig 3/26 auf 4006 ist zudem als Promiscuous definiert. Durch diese optionale Konfiguration kann ein Gerät in GigabitEthernet 3/26 eine Verbindung zu allen Geräten im isolierten VLAN herstellen. Diese Konfiguration ermöglicht beispielsweise auch die Sicherung der Daten aller PVLAN-Hostgeräte auf einer Administrations-Workstation. Zu den weiteren Verwendungsmöglichkeiten von Promiscuous-Ports gehören Verbindungen zu einem externen Router, LocalDirector, Netzwerkmanagementgeräten und anderen Geräten.

Konfigurieren der primären und isolierten VLANs

Führen Sie diese Schritte aus, um das primäre und sekundäre VLAN zu erstellen und die verschiedenen Ports an diese VLANs zu binden. Die Schritte enthalten Beispiele für CatOS ebenso wie für Cisco IOS®-Software. Verwenden Sie den für Ihr installiertes Betriebssystem entsprechenden Befehlssatz.

-

Erstellen Sie das primäre PVLAN.

-

CatOS

Switch_CatOS> (enable) set vlan primary_vlan_id pvlan-type primary name primary_vlan !--- Note: This command must be on one line. VTP advertisements transmitting temporarily stopped, and will resume after the command finishes. Vlan 100 configuration successful

-

Cisco IOS Software

Switch_IOS(config)#vlan primary_vlan_id Switch_IOS(config-vlan)#private-vlan primary Switch_IOS(config-vlan)#name primary-vlan Switch_IOS(config-vlan)#exit

-

-

Erstellen Sie das isolierte VLAN bzw. die isolierten VLANs.

-

CatOS

Switch_CatOS> (enable) set vlan secondary_vlan_id pvlan-type isolated name isolated_pvlan !--- Note: This command must be on one line. VTP advertisements transmitting temporarily stopped, and will resume after the command finishes. Vlan 101 configuration successful

-

Cisco IOS Software

Switch_IOS(config)#vlan secondary_vlan_id Switch_IOS(config-vlan)#private-vlan isolated Switch_IOS(config-vlan)#name isolated_pvlan Switch_IOS(config-vlan)#exit

-

-

Binden Sie die isolierten VLANs an das primäre VLAN.

-

CatOS

Switch_CatOS> (enable) set pvlan primary_vlan_id secondary_vlan_id Vlan 101 configuration successful Successfully set association between 100 and 101. -

Cisco IOS Software

Switch_IOS(config)#vlan primary_vlan_id Switch_IOS(config-vlan)#private-vlan association secondary_vlan_id Switch_IOS(config-vlan)#exit

-

-

Überprüfen Sie die Konfiguration des privaten VLAN.

-

CatOS

Switch_CatOS> (enable) show pvlan Primary Secondary Secondary-Type Ports ------- --------- ---------------- ------------ 100 101 isolated

-

Cisco IOS Software

Switch_IOS#show vlan private-vlan Primary Secondary Type Ports ------- --------- ----------------- ------- 100 101 isolated

-

Zuweisen von Ports zu PVLANs

Tipp: Führen Sie vor der Durchführung dieses Verfahrens den Befehl aus (gilt für CatOS), um festzustellen, ob ein Port als PVLAN-Port definiert werden kann.show PVLAN capability mod/port

Hinweis: Führen Sie vor Schritt 1 dieses Verfahrens den Befehl „switchport“ im Modus zur Schnittstellenkonfiguration aus, um den Port als Schnittstelle mit Switching auf Layer 2 zu konfigurieren.

-

Konfigurieren Sie die Host-Ports auf allen entsprechenden Switches.

-

CatOS

Switch_CatOS> (enable) set pvlan primary_vlan_id secondary_vlan_id mod/port !--- Note: This command must be on one line. Successfully set the following ports to Private Vlan 100,101: 2/20 -

Cisco IOS Software

Switch_IOS(config)#interface gigabitEthernet mod/port Switch_IOS(config-if)#switchport private-vlan host primary_vlan_id secondary_vlan_id !--- Note: This command must be on one line. Switch_IOS(config-if)#switchport mode private-vlan host Switch_IOS(config-if)#exit

-

-

Konfigurieren Sie den Promiscuous-Port auf einem der Switches.

-

CatOS

Switch_CatOS> (enable) set pvlan mapping primary_vlan_id secondary_vlan_id mod/port !--- Note: This command must be on one line. Successfully set mapping between 100 and 101 on 3/26

Hinweis: Wenn die Supervisor Engine auf Catalyst 6500/6000 als Systemsoftware CatOS verwendet, muss der MSFC-Port auf der Supervisor Engine (15/1 oder 16/1) Promiscuous sein, wenn Sie Switching zwischen den VLANs auf Layer 3 umsetzen möchten.

-

-

Cisco IOS Software

Switch_IOS(config)#interface interface_type mod/port Switch_IOS(config-if)#switchport private-vlan mapping primary_vlan_id secondary_vlan_id !--- Note: This command must be on one line. Switch_IOS(config-if)#switchport mode private-vlan promiscuous Switch_IOS(config-if)#end

Layer-3-Konfiguration

In diesem Abschnitt werden die optionalen Konfigurationsschritte beschrieben, um die Route des PVLAN-Ingress-Datenverkehrs zuzulassen. Wenn Sie die Verbindung nur auf Layer 2 aktivieren müssen, können Sie diese Phase überspringen.

-

Konfigurieren Sie die VLAN-Schnittstelle in gleicher Weise wie für das normale Layer-3-Routing.

Diese Konfiguration umfasst:

-

Konfigurieren einer IP-Adresse

-

Aktivieren der Schnittstelle anhand des Befehls no shutdown

-

Überprüfen, ob das VLAN in der VLAN-Datenbank vorhanden ist

Konfigurationsbeispiele finden Sie im Dokument zu VLANs/VTP vom technischen Support.

-

-

Ordnen Sie die sekundären VLANs zu, die Sie mit dem primären VLAN weiterleiten möchten.

Switch_IOS(config)#interface vlan primary_vlan_id Switch_IOS(config-if)#private-vlan mapping secondary_vlan_list Switch_IOS(config-if)#end

Hinweis: Konfigurieren Sie Layer-3-VLAN-Schnittstellen nur für primäre VLANs. VLAN-Schnittstellen für isolierte und Community-VLANs sind bei einer isolierten oder Community-VLAN-Konfiguration inaktiv.

-

Führen Sie den Befehl show interfaces private-vlan mapping (Cisco IOS-Software) oder show pvlan mapping (CatOS) aus, um die Zuordnung zu überprüfen.

-

Wenn Sie die Liste der sekundären VLANs nach der Konfiguration der Zuordnung ändern müssen, verwenden Sie das Schlüsselwort add oder remove.

Switch_IOS(config-if)#private-vlan mapping add secondary_vlan_list or Switch_IOS(config-if)#private-vlan mapping remove secondary_vlan_list

Hinweis: Bei Catalyst 6500/6000-Switches mit MSFC muss der Port von der Supervisor Engine zur Routing-Engine (z. B. Port 15/1 oder 16/1) Promiscuous sein.

cat6000> (enable) set pvlan mapping primary_vlan secondary_vlan 15/1

Successfully set mapping between 100 and 101 on 15/1

Geben Sie den Befehl show pvlan mapping aus, um die Zuordnung zu überprüfen.

cat6000> (enable) show pvlan mapping Port Primary Secondary ---- ------- --------- 15/1 100 101

Konfigurationen

In diesem Dokument werden folgende Konfigurationen verwendet:

| Access_Layer (Catalyst 4003: CatOS) |

|---|

Access_Layer> (enable) show config This command shows non-default configurations only. Use 'show config all' to show both default and non-default configurations. ............. !--- Output suppressed. #system set system name Access_Layer ! #frame distribution method set port channel all distribution mac both ! #vtp set vtp domain Cisco set vtp mode transparent set vlan 1 name default type ethernet mtu 1500 said 100001 state active set vlan 100 name primary_for_101 type ethernet pvlan-type primary mtu 1500 said 100100 state active !--- This is the primary VLAN 100. |

| Core (Catalyst 4006: Cisco IOS-Software) |

|---|

Core#show running-config Building configuration... !--- Output suppressed. ! hostname Core ! vtp domain Cisco vtp mode transparent !--- VTP mode is transparent, as PVLANs require. ip subnet-zero ! vlan 2-4,6,10-11,20-22,26,28 ! vlan 100 name primary_for_101 private-vlan primary private-vlan association 101 ! vlan 101 name isolated_under_100 private-vlan isolated ! interface Port-channel1 !--- This is the port channel for interface GigabitEthernet3/1 |

Private VLANs über mehrere Switches

Private VLANs können auf zwei Arten für mehrere Switches verwendet werden. In diesem Abschnitt werden folgende Methoden behandelt:

Reguläre Trunks

PVLANs können sich ebenso wie VLANs über mehrere Switches erstrecken. Ein Trunk-Port leitet das primäre VLAN und die sekundären VLANs zu einem benachbarten Switch weiter. Der Trunk-Port verarbeitet das private VLAN wie jedes andere VLAN. Eine Funktion von PVLANs, die sich über mehrere Switches erstrecken, besteht darin, dass der Datenverkehr von einem isolierten Port auf einem Switch keinen isolierten Port auf einem anderen Switch erreicht.

Konfigurieren Sie PVLANs auf allen zwischengeschalteten Geräten, einschließlich Geräten ohne PVLAN-Ports, um die Sicherheit Ihrer PVLAN-Konfiguration zu gewährleisten und einer anderweitigen Verwendung der als PVLANs konfigurierten VLANs vorzubeugen. Trunk-Ports leiten den Datenverkehr von regulären VLANs sowie von primären, isolierten und Community-VLANs weiter.

Tipp: Cisco empfiehlt die Verwendung von Standard-Trunk-Ports, wenn beide Switches, für die Trunking verwendet wird, PVLANs unterstützen.

Manuelle Konfiguration von PVLANS auf allen Switches im Layer-2-Netzwerk

Manuelle Konfiguration von PVLANS auf allen Switches im Layer-2-Netzwerk

Da VTP keine Unterstützung für PVLANs bietet, müssen Sie PVLANs auf allen Switches im Layer-2-Netzwerk manuell konfigurieren. Wird die Zuweisung primärer und sekundärer VLANs auf einigen im Netzwerk vorhandenen Switches nicht konfiguriert, werden die Layer-2-Datenbanken in den entsprechenden Switches nicht zusammengeführt. Dies kann dazu führen, dass eine unnötig große Menge an PVLAN-Datenverkehr an diese Switches geleitet wird.

Private VLAN-Trunks

Ein PVLAN-Trunk-Port kann mehrere sekundäre und Nicht-PVLANs abwickeln. Pakete werden mit sekundären oder regulären VLAN-Tags auf den PVLAN-Trunk-Ports empfangen und übertragen.

Es wird nur IEEE 802.1q-Kapselung unterstützt. Mit isolierten Trunk-Ports können Sie den Datenverkehr für alle sekundären Ports über einen Trunk kombinieren. Anhand von Promiscuous-Trunk-Ports lässt sich der Satz an Promiscuous-Ports, der in dieser Topologie erforderlich ist, in einem einzelnen Trunk-Port kombinieren, der mehrere primäre VLANs abwickelt.

Verwenden Sie isolierte private VLAN-Trunk-Ports, wenn Sie davon ausgehen, dass isolierte private VLAN-Host-Ports mehrere VLANs (normale VLANs oder mehrere private VLAN-Domains) abwickeln. Dies ist für den Anschluss eines Downstream-Switches nützlich, der keine privaten VLANs unterstützt.

Private VLAN-Promiscuous-Trunks kommen in Situationen zum Einsatz, in denen üblicherweise ein privater VLAN-Promiscuous-Host-Port verwendet wird, aber mehrere VLANs (normale VLANs oder mehrere private VLAN-Domains) abgewickelt werden müssen. Dies ist für die Verbindung mit einem Upstream-Router nützlich, der keine privaten VLANs unterstützt.

Zusätzliche Informationen

Weitere Informationen finden Sie in den Anweisungen zu privaten VLAN-Trunks.

Näheres dazu, wie Sie eine Schnittstelle als PVLAN-Trunk-Port konfigurieren, finden Sie in den Anweisungen zum Konfigurieren einer Layer-2-Schnittstelle als PVLAN-Trunk-Port.

Näheres dazu, wie Sie eine Schnittstelle als Promiscouous-Trunk-Port konfigurieren, finden Sie in den Anweisungen zum Konfigurieren einer Layer-2-Schnittstelle als Promiscouous-Trunk-Port.

Überprüfung

Nutzen Sie diesen Abschnitt, um zu überprüfen, ob Ihre Konfiguration ordnungsgemäß funktioniert.

CatOS

-

show pvlan – Zeigt die PVLAN-Konfiguration an. Überprüfen Sie, ob das isolierte und das primäre VLAN einander zugeordnet sind. Überprüfen Sie außerdem, ob Host-Ports angezeigt werden.

-

show pvlan mapping – Zeigt die PVLAN-Zuordnung mit der Konfiguration auf Promiscuous-Ports an.

Cisco IOS Software

-

show vlan private-vlan – Zeigt PVLAN-Informationen an, einschließlich der zugeordneten Ports.

-

show interfacemod/portswitchport – Zeigt schnittstellenspezifische Informationen an. Überprüfen Sie, ob der Betriebsmodus und die verwendeten PVLAN-Einstellungen korrekt sind.

-

show interfaces private-vlan mapping – Zeigt die von Ihnen konfigurierte PVLAN-Zuordnung an.

Prüfverfahren

Führen Sie diese Schritte aus:

-

Überprüfen Sie die PVLAN-Konfiguration auf den Switches.

Überprüfen Sie, ob die primären und sekundären PVLANs einander zugeordnet sind. Überprüfen Sie außerdem, ob die erforderlichen Ports enthalten sind.

Access_Layer> (enable) show pvlan Primary Secondary Secondary-Type Ports ------- --------- ---------------- ------------ 100 101 isolated 2/20 Core#show vlan private-vlan Primary Secondary Type Ports ------- --------- ----------------- ----------- 100 101 isolated Gi3/26

-

Überprüfen Sie, ob die Promiscuous-Ports korrekt konfiguriert sind.

Diese Ausgabe zeigt an, dass der Port-Betriebsmodus Promiscuous ist und die VLANs 100 und 101 in Betrieb sind.

Core#show interface gigabitEthernet 3/26 switchport Name: Gi3/26 Switchport: Enabled Administrative Mode: private-Vlan promiscuous Operational Mode: private-vlan promiscuous Administrative Trunking Encapsulation: negotiate Operational Trunking Encapsulation: native Negotiation of Trunking: Off Access Mode VLAN: 1 (default) Trunking Native Mode VLAN: 1 (default) Voice VLAN: none Administrative Private VLAN Host Association: none Administrative Private VLAN Promiscuous Mapping: 100 (primary_for_101) 101 (isolated_under_100) Private VLAN Trunk Native VLAN: none Administrative Private VLAN Trunk Encapsulation: dot1q Administrative Private VLAN Trunk Normal VLANs: none Administrative Private VLAN Trunk Private VLANs: none Operational Private VLANs: 100 (primary_for_101) 101 (isolated_under_100) Trunking VLANs Enabled: ALL Pruning VLANs Enabled: 2-1001 Capture Mode Disabled Capture VLANs Allowed: ALL

-

Initiieren Sie ein ICMP-Ping-Paket (Internet Control Message Protocol) vom Host-Port zum Promiscuous-Port.

Beachten Sie, dass sich beide Geräte im gleichen primären VLAN befinden und daher im gleichen Subnetz sein müssen.

host_port#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 10.1.1.100 - 0008.a390.fc80 ARPA FastEthernet0/24

!--- The Address Resolution Protocol (ARP) table on the client indicates

!--- that no MAC addresses other than the client addresses are known.

host_port#ping 10.1.1.254 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.1.1.254, timeout is 2 seconds: .!!!! Success rate is 80 percent (4/5), round-trip min/avg/max = 1/2/4 ms !--- The ping is successful. The first ping fails while the

!--- device attempts to map via ARP for the peer MAC address. host_port#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 10.1.1.100 - 0008.a390.fc80 ARPA FastEthernet0/24 Internet 10.1.1.254 0 0060.834f.66f0 ARPA FastEthernet0/24 !--- There is now a new MAC address entry for the peer. -

Initiieren Sie einen ICMP-Ping zwischen den Host-Ports.

In diesem Beispiel versucht host_port_2 (10.1.1.99), einen Ping an > host_port (10.1.1.100) zu senden. Dieser Ping schlägt fehl. Ein Ping von einem anderen Host-Port an den Promiscuous-Port ist jedoch weiterhin erfolgreich.

host_port_2#ping 10.1.1.100 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.1.1.100, timeout is 2 seconds: ..... Success rate is 0 percent (0/5) !--- The ping between host ports fails, which is desirable. host_port_2#ping 10.1.1.254 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.1.1.254, timeout is 2 seconds: !!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 4/4/4 ms !--- The ping to the promiscuous port still succeeds. host_port_2#show arp Protocol Address Age (min) Hardware Addr Type Interface Internet 10.1.1.99 - 0005.7428.1c40 ARPA Vlan1 Internet 10.1.1.254 2 0060.834f.66f0 ARPA Vlan1 !--- The ARP table includes only an entry for this port and

!--- the promiscuous port.

Fehlerbehebung

Fehlerbehebung bei PVLANs

In diesem Abschnitt werden einige gängige Probleme behandelt, die bei PVLAN-Konfigurationen auftreten können.

Problem 1

Sie erhalten folgende Fehlermeldung: "%PM-SP-3-ERR_INCOMP_PORT: <mod/port> ist auf inaktiv gesetzt, weil <mod/port> ein Trunk-Port ist."

Zu dieser Fehlermeldung kann es aus verschiedenen Gründen kommen, wie nachfolgend erläutert.

Erläuterung - 1

Aufgrund von Hardwarebeschränkungen schränken Catalyst 6500/6000-Module mit 10/100 Mbit/s die Konfiguration eines isolierten oder Community-VLAN-Ports ein, wenn ein Port innerhalb desselben COIL-ASIC ein Trunk-, SPAN- oder Promiscuous-PVLAN-Port ist. (Auf den meisten Modulen steuert der COIL-ASIC 12 Ports, beim Catalyst 6548-Modul dagegen 48 Ports.) Die Tabelle im Abschnitt Regeln und Einschränkungen dieses Dokuments enthält eine Aufschlüsselung der Portbeschränkungen, die für die Module der Catalyst 6500/6000-Serie mit 10/100 Mbit/s gelten.

Abwicklungsverfahren - 1

Wenn an diesem Port kein PVLAN unterstützt wird, wählen Sie einen Port an einem anderen ASIC auf dem Modul oder auf einem anderen Modul aus. Um die Ports zu reaktivieren, entfernen Sie die Konfiguration für den isolierten oder Community-VLAN-Port und führen Sie die Befehle shutdown und no shutdown aus.

Erläuterung - 2

Wenn die Ports manuell oder standardmäßig für den dynamischen Modus konfiguriert werden (Erwünscht oder Dynamisch).

Abwicklungsverfahren - 2

Konfigurieren Sie die Ports mit dem Befehl switchport mode access als Zugriffsmodus. Um die Ports zu reaktivieren, führen Sie die Befehle shutdown und no shutdown aus.

Hinweis: In Cisco IOS-Softwareversion 12.2(17a)SX und späteren Versionen gilt die Einschränkung auf 12 Ports nicht für die Ethernet-Switch-Module WS-X6548-RJ-45, WS-X6548-RJ-21 und WS-X6524-100FX-MM.

Problem 2

Bei der PVLAN-Konfiguration wird eine der folgenden Fehlermeldungen ausgegeben:

Cannot add a private vlan mapping to a port with another Private port in the same ASIC. Failed to set mapping between <vlan> and <vlan> on <mod/port>

Port with another Promiscuous port in the same ASIC cannot be made Private port. Failed to add ports to association.

Erläuterung

Aufgrund von Hardwarebeschränkungen schränken Catalyst 6500/6000-Module mit 10/100 Mbit/s die Konfiguration eines isolierten oder Community-VLAN-Ports ein, wenn ein Port innerhalb desselben COIL-ASIC ein Trunk-, SPAN- oder Promiscuous-PVLAN-Port ist. (Auf den meisten Modulen steuert der COIL-ASIC 12 Ports, beim Catalyst 6548-Modul dagegen 48 Ports.) Die Tabelle im Abschnitt Regeln und Einschränkungen dieses Dokuments enthält eine Aufschlüsselung der Portbeschränkungen, die für die Module der Catalyst 6500/6000-Serie mit 10/100 Mbit/s gelten.

Abwicklungsverfahren

Führen Sie den Befehl show pvlan ability (CatOS) aus, der angibt, ob ein Port ein PVLAN-Port werden kann. Wenn auf diesem Port keine PVLAN-Unterstützung besteht, verwenden Sie einen Port auf einem anderen auf dem Modul befindlichen ASIC oder einen Port auf einem anderen Modul.

Hinweis: In Cisco IOS-Softwareversion 12.2(17a)SX und späteren Versionen gilt die Einschränkung auf 12 Ports nicht für die Ethernet-Switch-Module WS-X6548-RJ-45, WS-X6548-RJ-21 und WS-X6524-100FX-MM.

Problem 3

Auf einigen Plattformen können keine PVLANs konfiguriert werden.

Auflösung

Stellen Sie sicher, dass die Plattform PVLANs unterstützt. Vergewissern Sie sich mithilfe der Matrix zur Unterstützung privater VLANs durch Catalyst Switches, ob Ihre Plattform und Softwareversion PVLANs unterstützen, bevor Sie mit der Konfiguration beginnen.

Problem 4

Auf einer Catalyst 6500/6000 MSFC lässt sich kein Gerät anpingen, das mit dem isolierten Port am Switch verbunden ist.

Auflösung

Überprüfen Sie auf der Supervisor Engine, ob der Port zur MSFC (15/1 oder 16/1) Promiscuous ist.

cat6000> (enable) set pvlan mapping primary_vlan secondary_vlan 15/1

Successfully set mapping between 100 and 101 on 15/1

Konfigurieren Sie außerdem die VLAN-Schnittstelle auf der MSFC entsprechend den Angaben im Abschnitt Layer-3-Konfiguration dieses Dokuments.

Problem 5

Über den Befehl no shutdown lässt sich die VLAN-Schnittstelle für isolierte oder Community-VLANs nicht aktivieren.

Auflösung

Aufgrund der Eigenschaften von PVLANs können Sie die VLAN-Schnittstelle für isolierte oder Community-VLANs nicht aktivieren. Sie können nur die VLAN-Schnittstelle aktivieren, die dem primären VLAN zugehörig ist.

Problem 6

Auf Catalyst 6500/6000-Geräten mit MSFC/MSFC2 veralten die von Layer-3-PVLAN-Schnittstellen abgerufenen ARP-Einträge nicht.

Auflösung

Bei ARP-Einträgen, die über private VLAN-Schnittstellen auf Layer 3 bezogen werden, handelt es sich um starre ARP-Einträge, die nicht veralten. Beim Anschluss neuer Geräte mit derselben IP-Adresse wird eine Meldung generiert, und der ARP-Eintrag wird nicht erstellt. Daher müssen Sie ARP-Einträge des PVLAN-Ports manuell entfernen, wenn sich eine MAC-Adresse ändert. Führen Sie die folgenden Befehle aus, um PVLAN-ARP-Einträge manuell hinzuzufügen oder zu entfernen:

Router(config)#no arp 10.1.3.30 IP ARP:Deleting Sticky ARP entry 10.1.3.30 Router(config)#arp 10.1.3.30 0000.5403.2356 arpa IP ARP:Overwriting Sticky ARP entry 10.1.3.30, hw:00d0.bb09.266e by hw:0000.5403.2356

Mit Cisco IOS-Softwareversion 12.1(11b)E oder höher besteht zudem die Möglichkeit, den Befehl no ip sticky-arp auszuführen.

Zugehörige Informationen

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

4.0 |

12-Sep-2024 |

SEO und Formatierung aktualisiert. |

3.0 |

13-Sep-2023 |

Fehlerhafte Links aus dem Abschnitt "Verwandte Informationen" entfernt. |

2.0 |

26-Jun-2023 |

Rezertifizierung |

1.0 |

24-Feb-2003 |

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Cisco TAC Engineers

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback