Installation und Konfiguration des PingFederate Identity Providers für Cisco Identity Service zur Aktivierung von SSO

Download-Optionen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird die Konfiguration des PingFederate Identity Provider (IdP) zur Aktivierung von Single Sign On (SSO) beschrieben.

Cisco IDs-Bereitstellungsmodelle

| Produkt | Bereitstellung |

| UCCX | Mitansässig |

| PCCE | Co-Resident mit CUIC (Cisco Unified Intelligence Center) und LD (Live-Daten) |

| UCCE |

Gleichzeitige Implementierung mit CUIC und LD für 2k-Bereitstellungen Standalone für Bereitstellungen der Serien 4000 und 12000. |

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Cisco Unified Contact Center Express (UCCX) Version 11.6 oder Cisco Unified Contact Center Enterprise Version 11.6 bzw. Packaged Contact Center Enterprise (PCCE) Version 11.6

- PingFederate auf Windows Server installiert

Anmerkung: Dieses Dokument bezieht sich auf die Konfiguration in Bezug auf den Cisco Identitätsdienst (IdS) und den Identitätsanbieter (IdP). Das Dokument verweist in den Screenshots und Beispielen auf UCCX. Die Konfiguration ist jedoch in Bezug auf den Cisco Identitätsdienst (UCCX/UCCE/PCCE) und den IdP ähnlich.

Verwendete Komponenten

Dieses Dokument ist nicht auf bestimmte Software- und Hardware-Versionen beschränkt.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Install

Systemanforderungen

Install

Extrahieren Sie die ZIP-Verteilungsdatei, oder verwenden Sie ein plattformspezifisches Installationsprogramm, um PingFederate zu installieren.

- Anfordern eines Lizenzschlüssels über die Ping Identity-Lizenzwebseite (www.pingidentity.com/support-and-downloads/licensing.cfm)

- Stellen Sie sicher, dass Sie mit den entsprechenden Rechten zur Installation und Ausführung einer Anwendung am System angemeldet sind.

- Überprüfen Sie, ob die Server Java Runtime Environment (JRE) installiert ist und die Umgebungs- und PATH-Variablen korrekt festgelegt wurden.

PingFederate mit ZIP-Verteilungsdatei installieren

Extrahieren Sie die ZIP-Verteilungsdatei in ein Installationsverzeichnis.

Warnung: Um zukünftige Probleme mit automatisierten Upgrades zu vermeiden, benennen Sie den installierten Pingfederate-Ordner nicht um. Wenn Sie mehrere Instanzen von PingFederate auf demselben Computer installieren (z. B. in bestimmten Server-Clustering-Szenarien), installieren Sie entweder jede Instanz an einem anderen Speicherort, oder benennen Sie den übergeordneten Ordner um, um eine parallele Dateistruktur am gleichen Speicherort zu installieren.

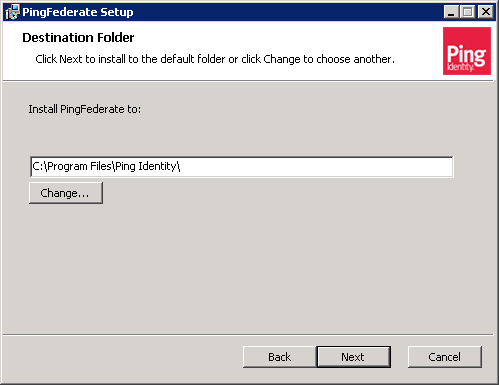

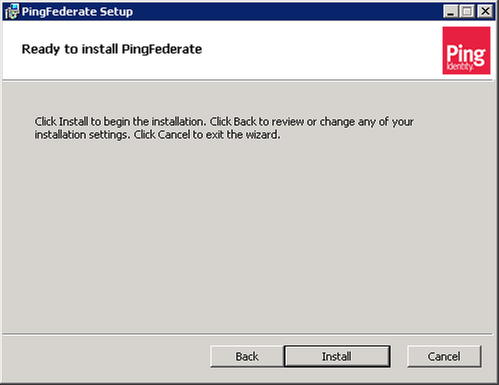

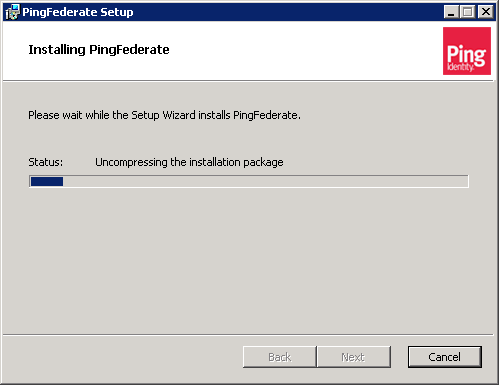

Installieren von PingFederate mit der EXE-Verteilungsdatei

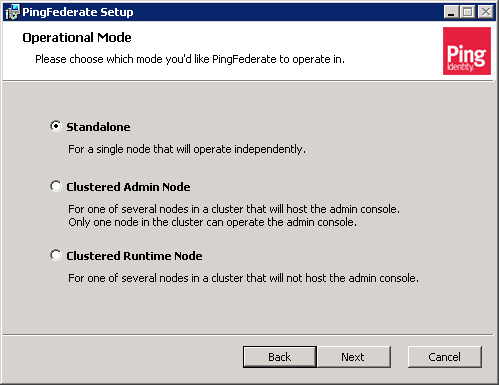

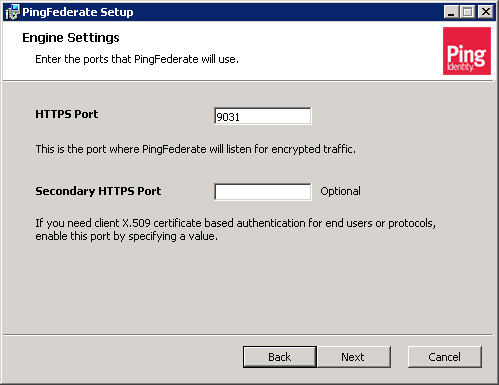

Doppelklicken Sie auf die EXE-Datei, und befolgen Sie die Installationsschritte

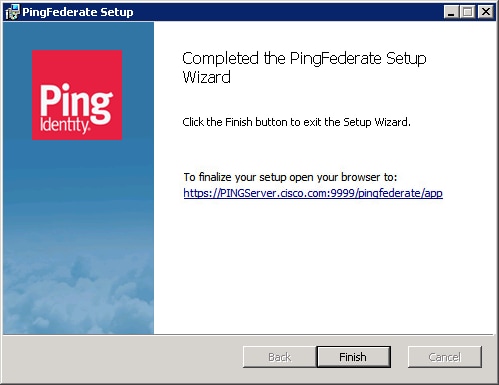

PingFederate zum ersten Mal starten

Wenn Sie PingFederate mit einem der plattformspezifischen Installationsprogramme installieren, wird PingFederate als Dienst konfiguriert und am Ende des Installationsvorgangs automatisch gestartet.

Wenn Sie PingFederate mit einer ZIP-Verteilungsdatei installieren, führen Sie das Skript aus, um PingFederate manuell zu starten.

(Windows) <pf_install>/pingfederate/bin/run.bat

(Unix/Linux) <pf_install>/pingfederate/bin/run.sh

Warten Sie, bis das Skript beendet ist - der Startvorgang wird abgeschlossen, wenn diese Meldung am Ende der Sequenz angezeigt wird:

PingFederate gestartet in <X>s:<Y>ms

Assistent zur Ersteinrichtung

Die PingFederate-Administrationsoberfläche, die Administrationskonsole, basiert auf einem System assistentenähnlicher Kontrollbildschirme. Starten Sie die PingFederate-Verwaltungskonsole, und verwenden Sie den Assistenten zur Ersteinrichtung, um die Konfiguration der Einstellungen für den Identitätsverbund abzuschließen. Darüber hinaus können Sie PingFederate mit PingOne verbinden, um eine leistungsstarke Hybrid-Lösung vor Ort und in der Cloud bereitzustellen.

So greifen Sie auf die Administrationskonsole zu:

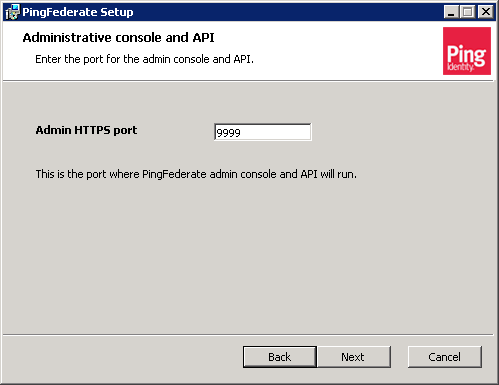

Starten Sie den Browser, und navigieren Sie zu https://<FQHN>:9999/pingfederate/app (wobei <FQHN> der vollqualifizierte Hostname des Servers ist, auf dem PingFederate installiert ist).

Hinweis: Die Portnummer 9999 ist standardmäßig eingestellt. Dies kann über die PingFederate-Eigenschaften geändert werden.

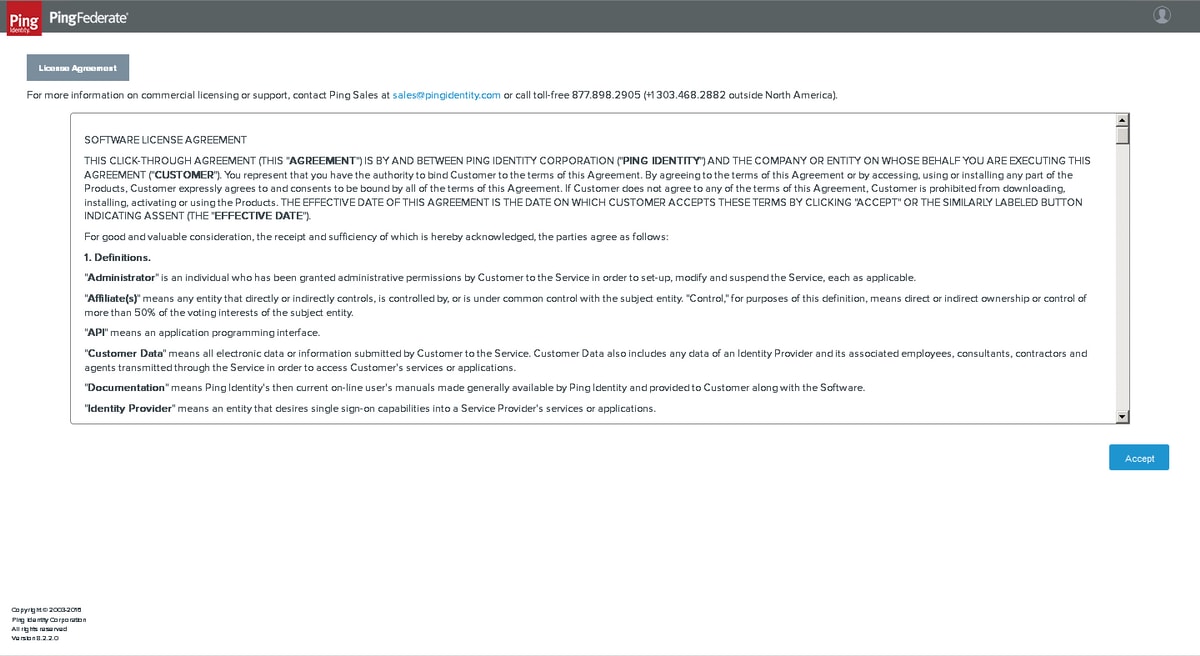

Lizenzvereinbarung akzeptieren

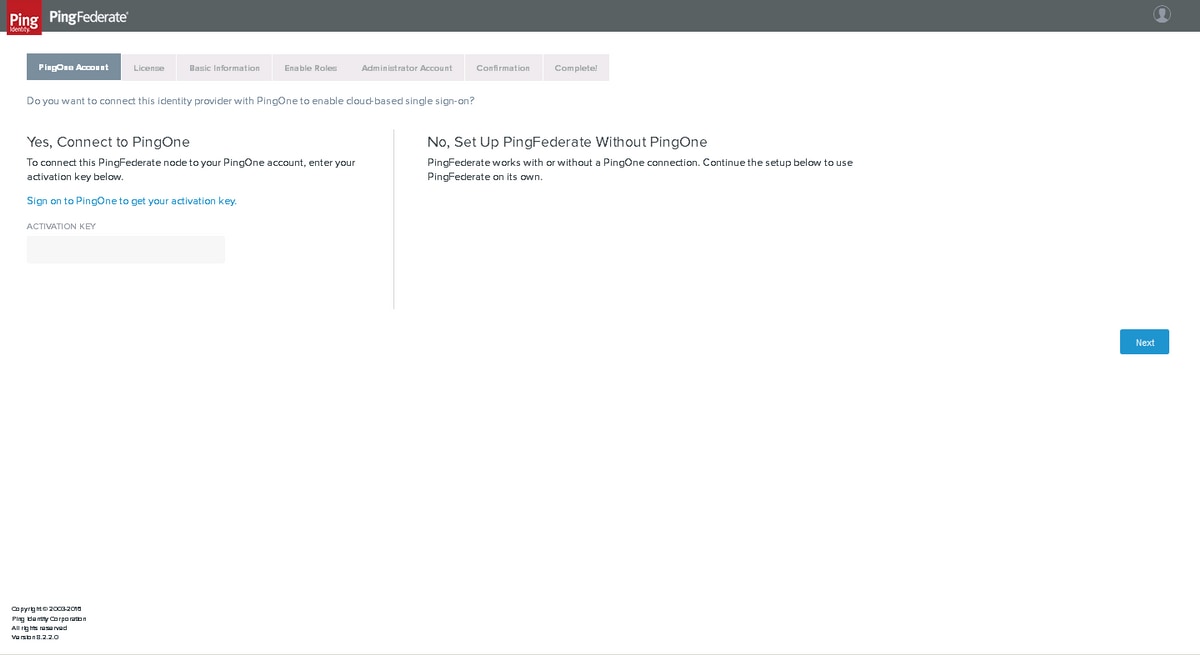

PingOne-Konto

Klicken Sie auf Next (Weiter).

Lizenz

Sie müssen eine Entwicklungslizenz von pingidentity.com erwerben oder anfordern, die Lizenzdatei hochladen und auf Weiter klicken.

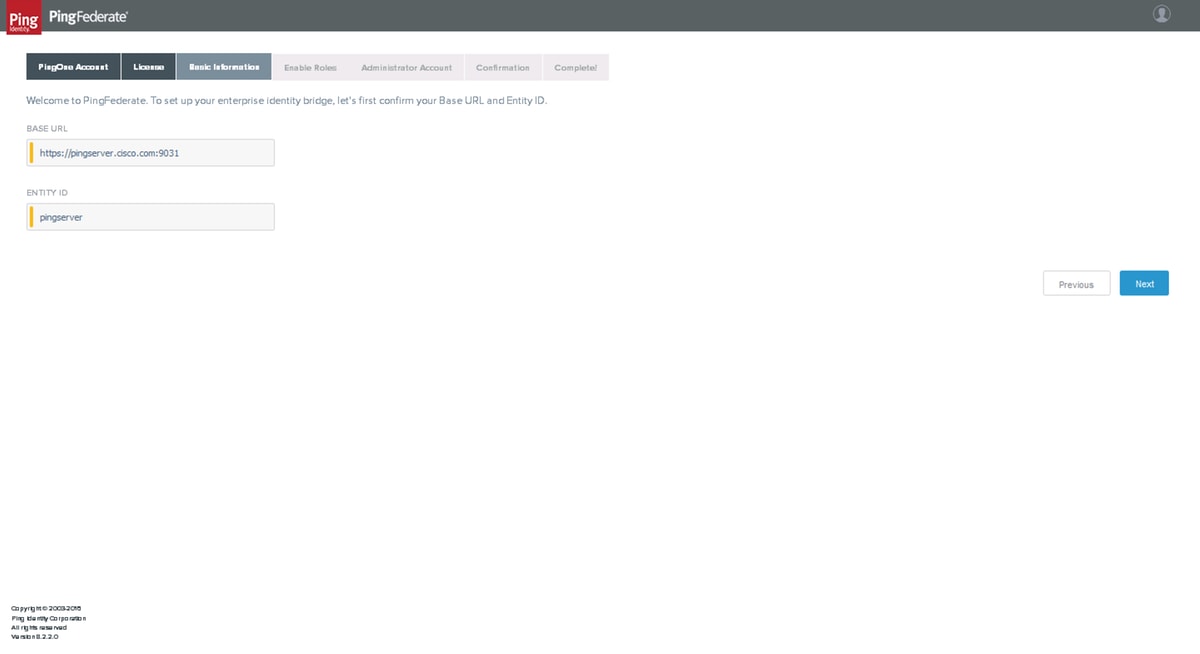

Grundlegende Informationen

BASE-URL und ENTITY-ID festlegen und auf "Weiter" klicken

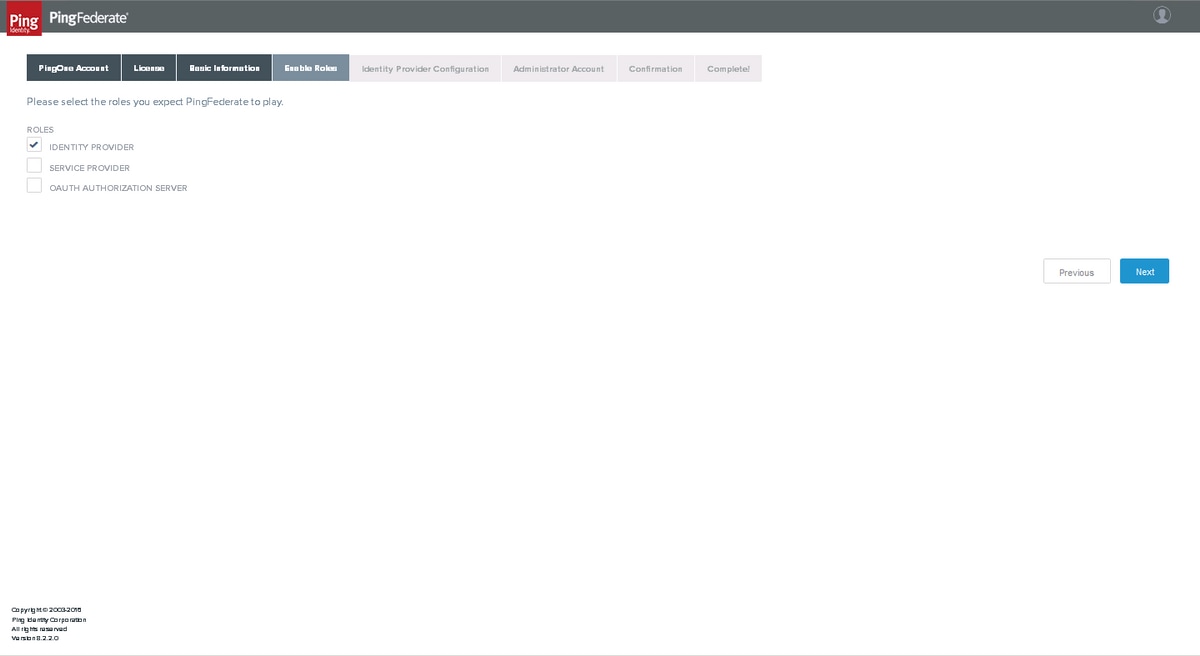

Rollen aktivieren

Wählen Sie IDENTITY PROVIDER aus, und klicken Sie auf Weiter

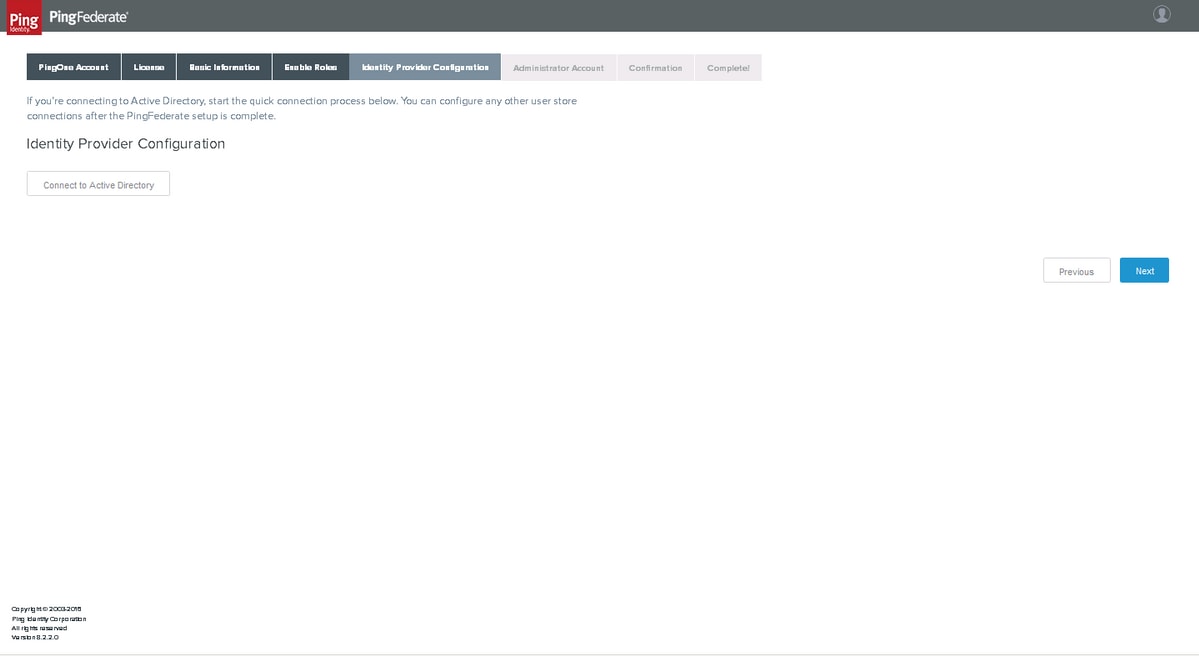

Identity Provider-Konfiguration

Die Verbindung mit Active Directory kann später hergestellt werden. Klicken Sie auf Weiter.

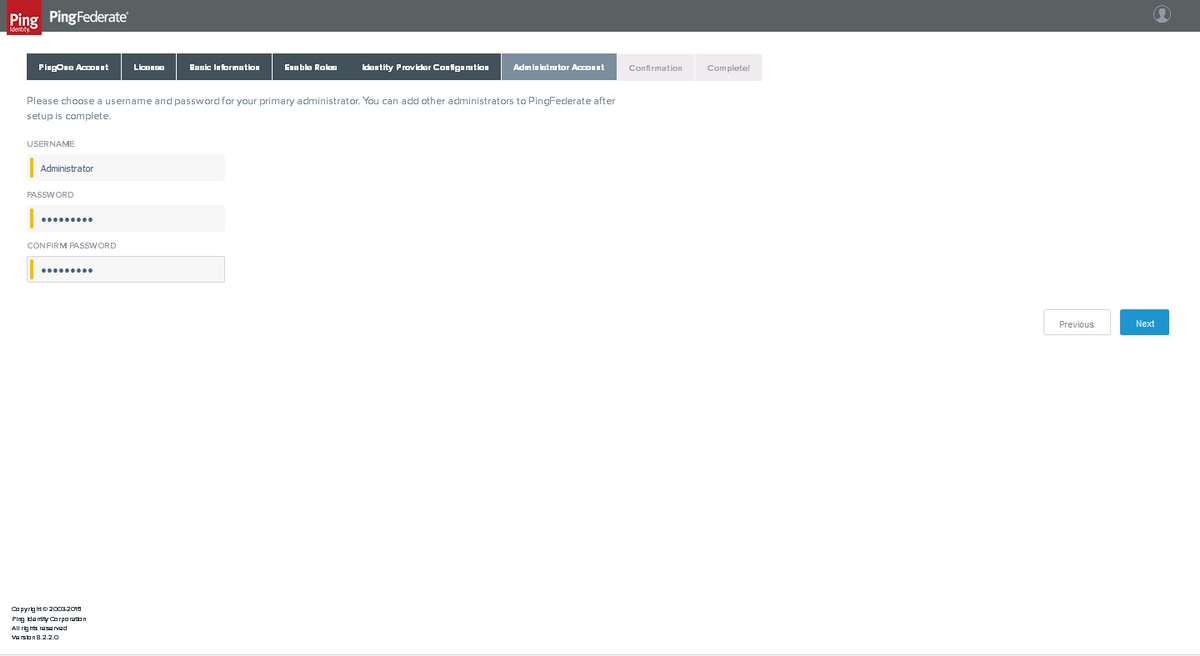

Administratorkonto

Legen Sie das Administratorkennwort fest, und klicken Sie auf Weiter

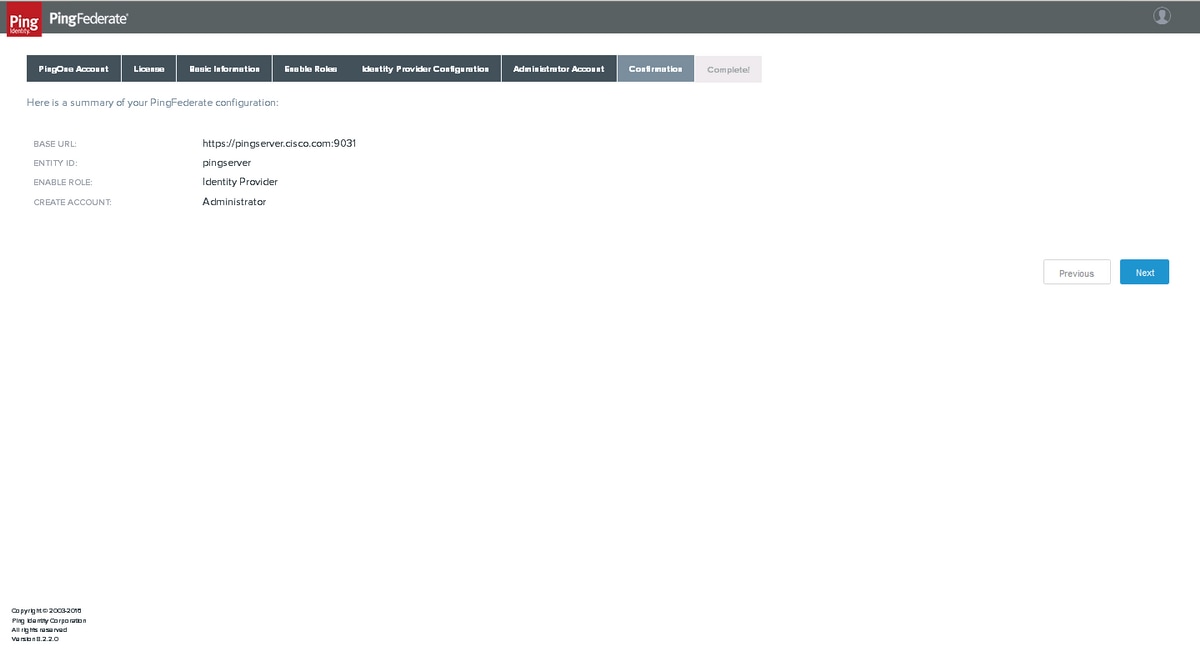

Bestätigung

Bestätigen und auf Weiter klicken

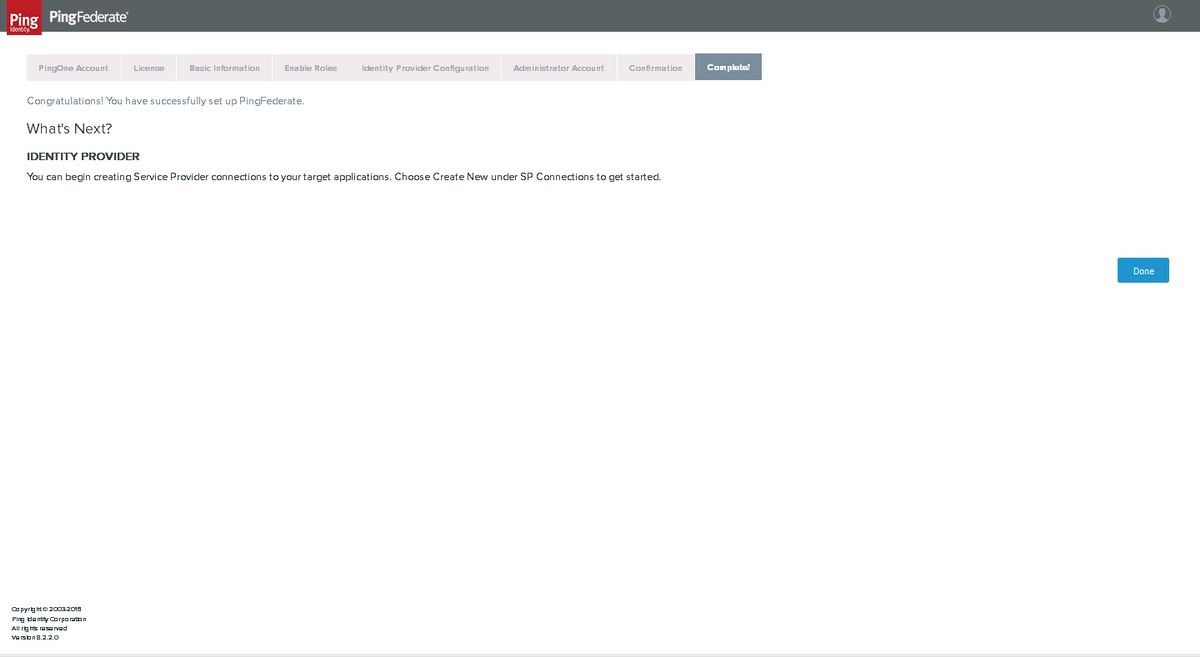

Abschließen

Klicken Sie auf Fertig

PingFederate konfigurieren

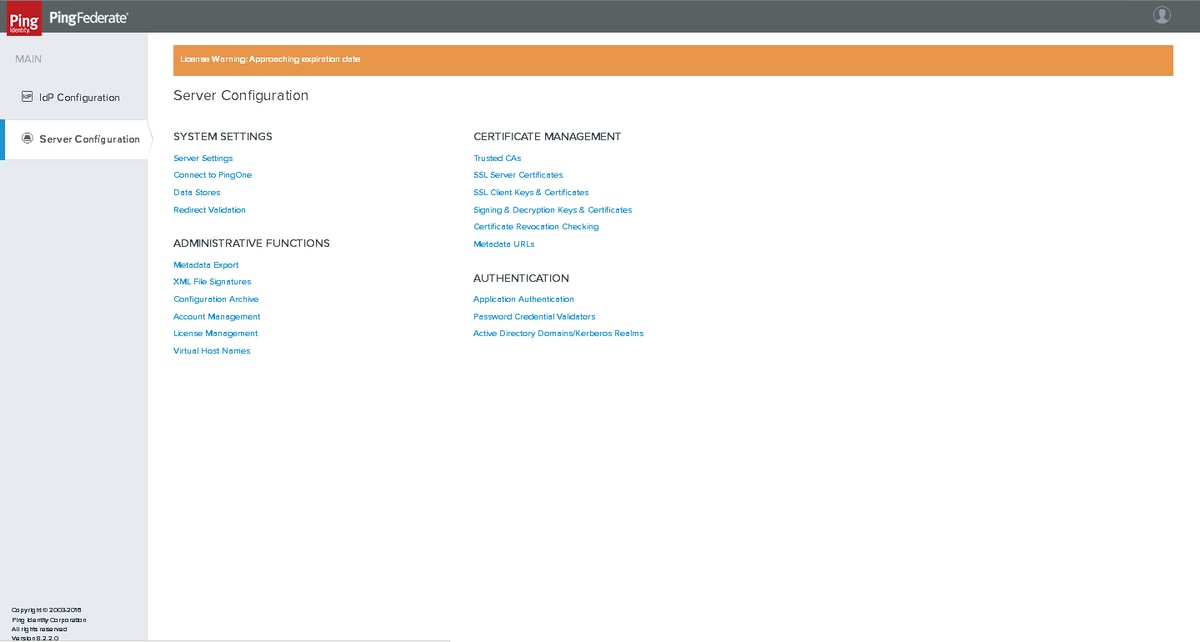

Serverkonfiguration

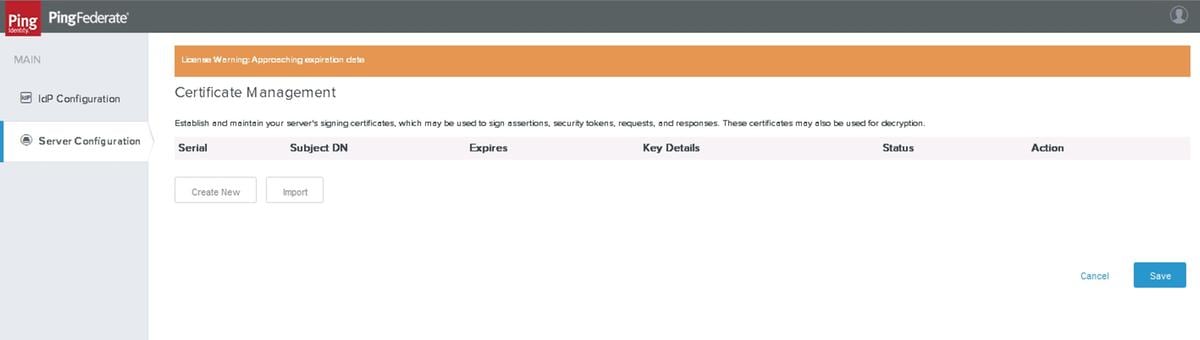

Entschlüsselungsschlüssel und -zertifikate für digitale Signierung und XML (Extensible Markup Language)

Klicken Sie auf Serverkonfiguration > Zertifikatsverwaltung >Signierung & XML-Entschlüsselungsschlüssel & Zertifikate.

Klicken Sie auf Neu erstellen.

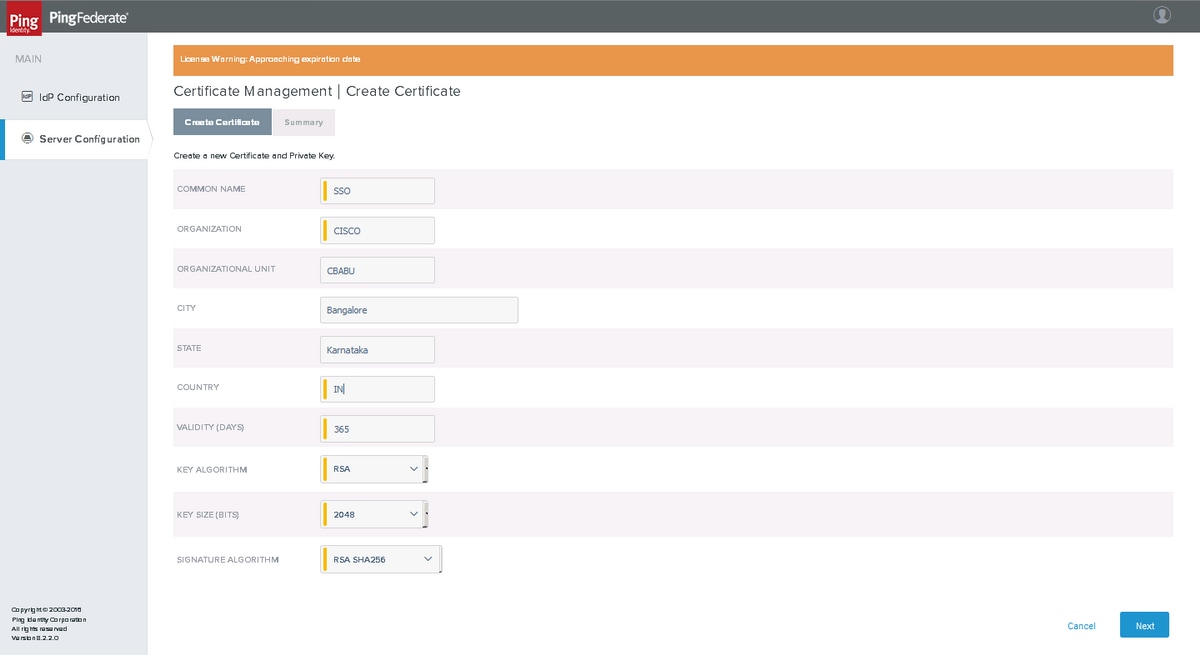

Zertifikat erstellen

Klicken Sie auf Next (Weiter).

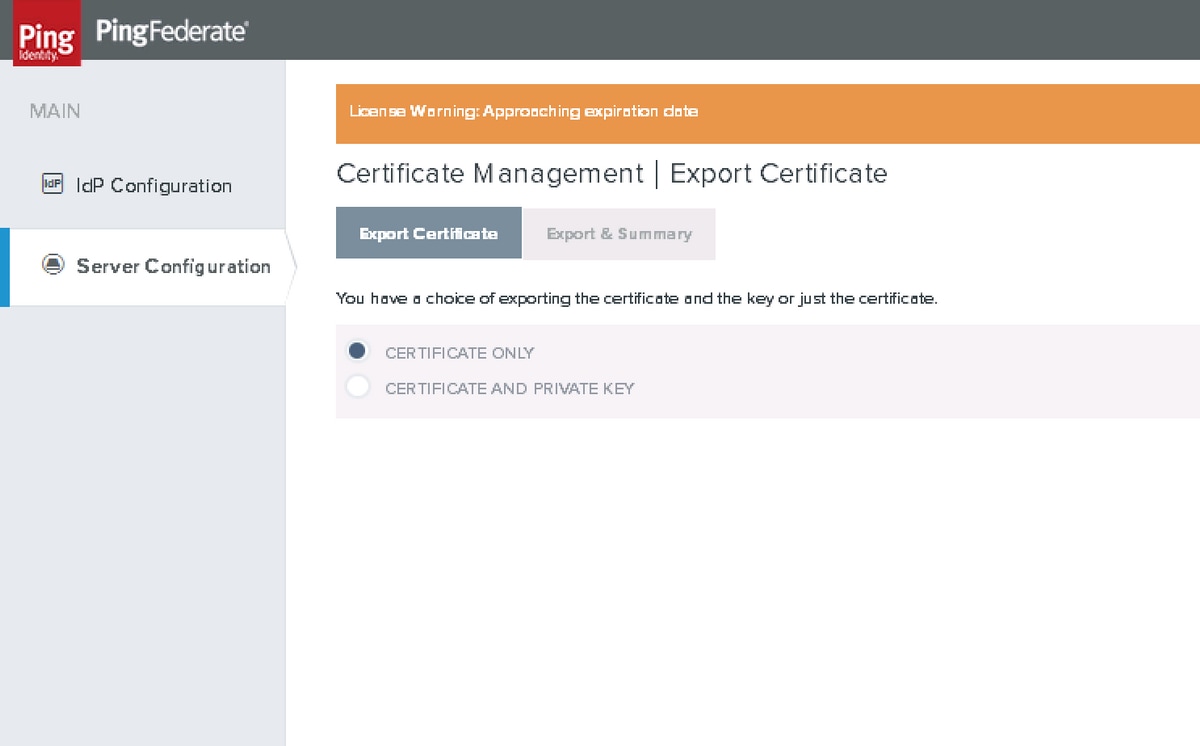

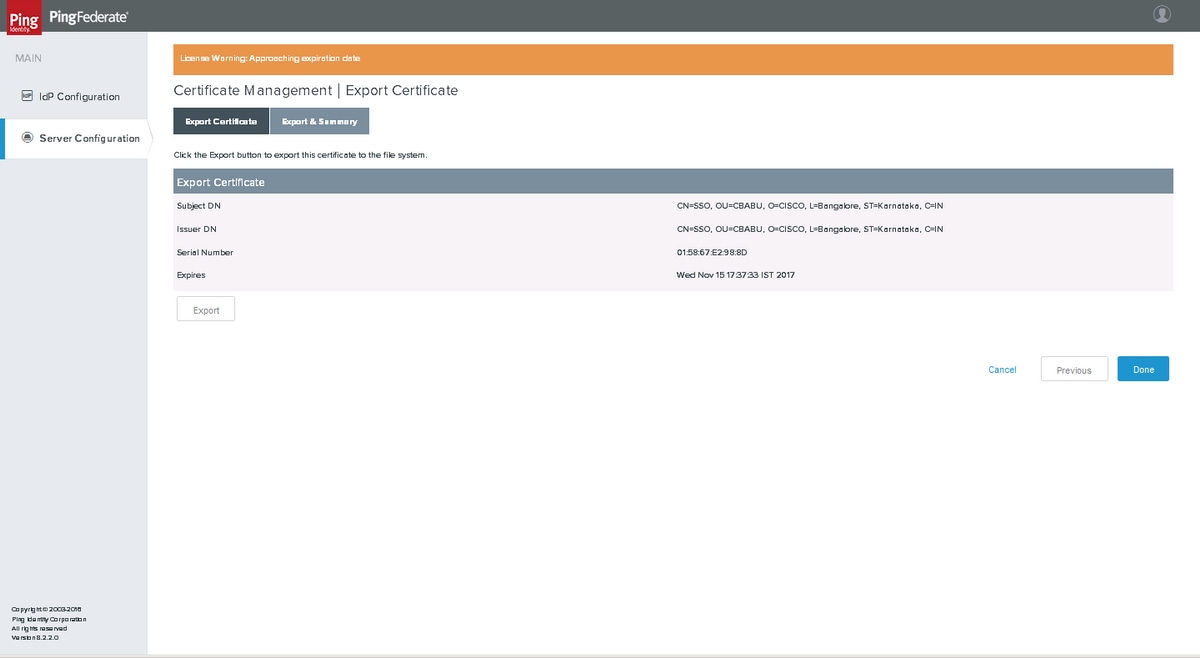

Zertifikat exportieren

Export und Zusammenfassung

Klicken Sie auf Exportieren

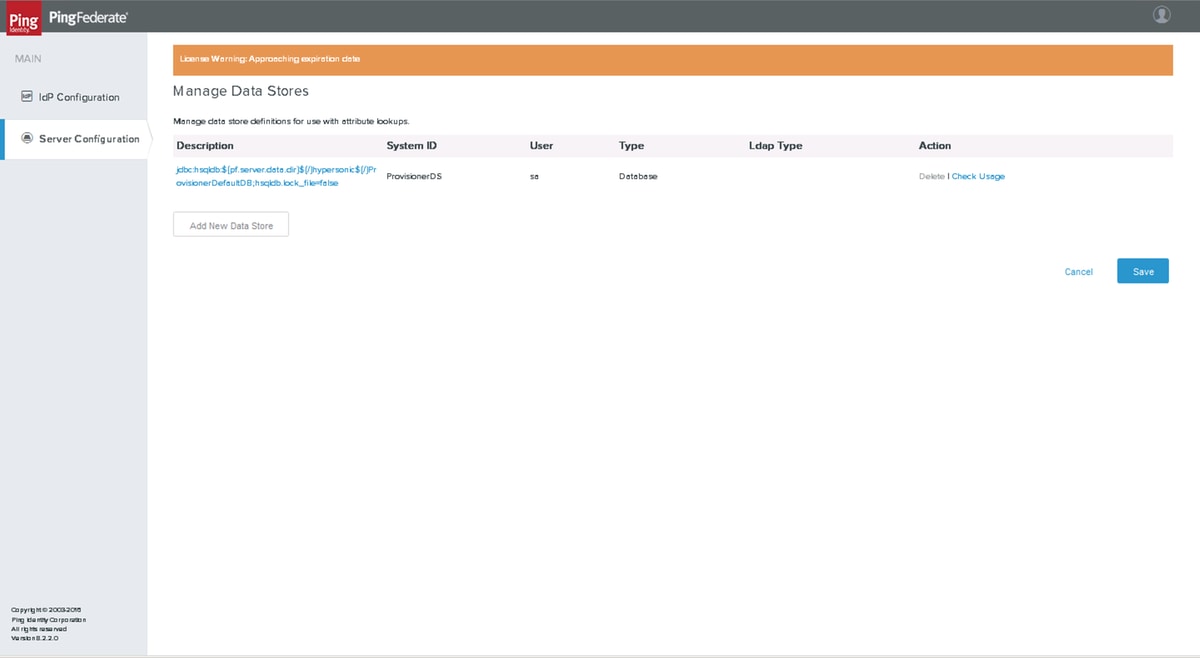

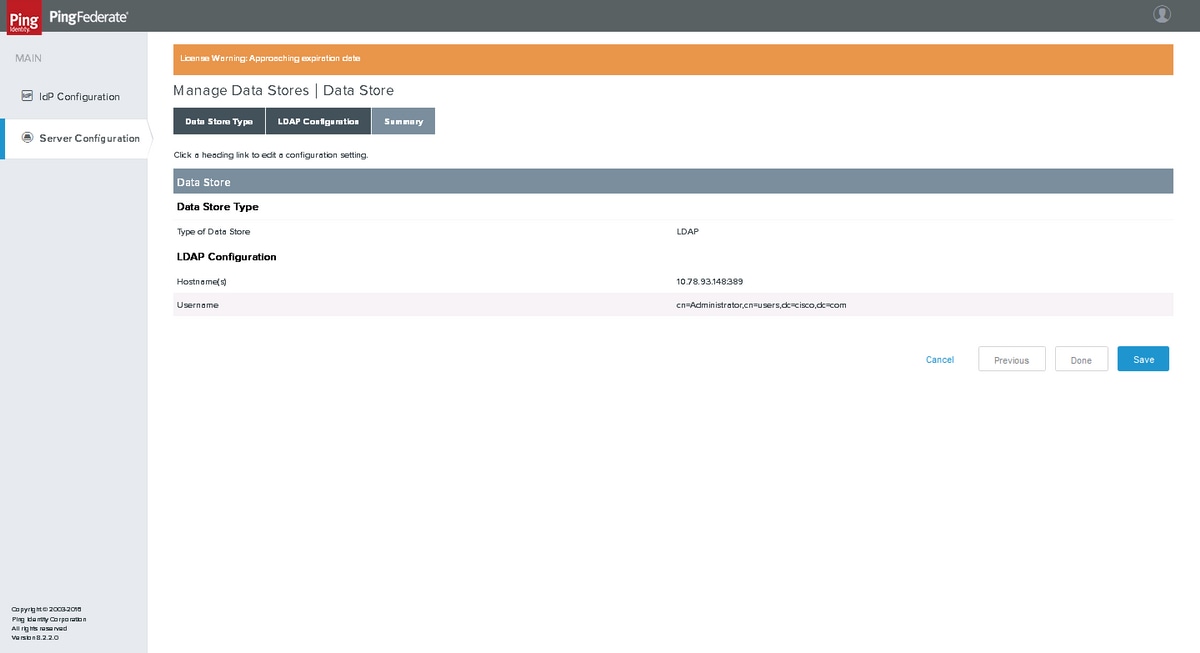

Datenspeicher

Klicken Sie auf Serverkonfiguration > SYSTEMEINSTELLUNGEN > Datenspeicher.

Klicken Sie auf Neuen Datenspeicher hinzufügen

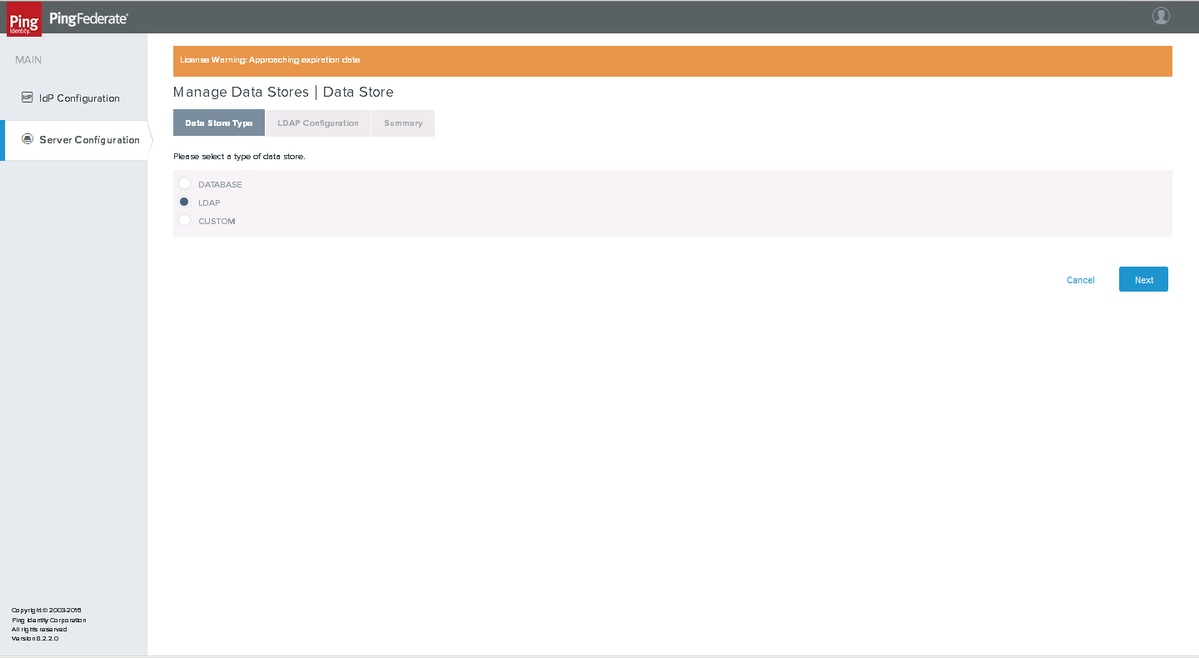

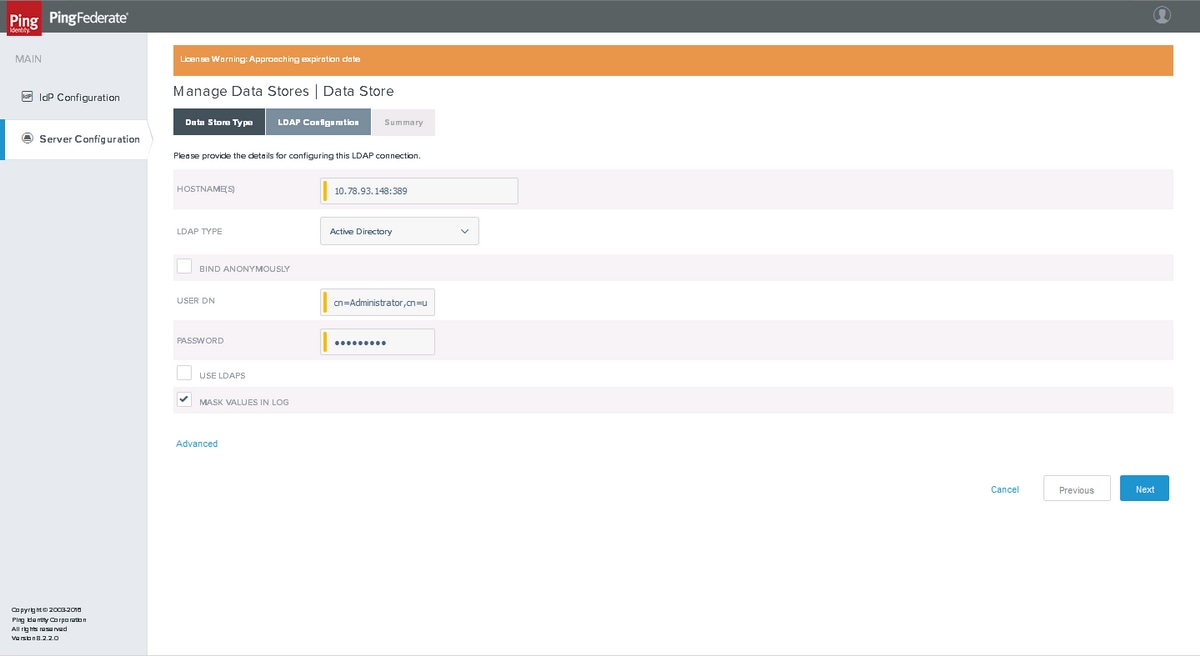

LDAP-Konfiguration

Wählen Sie LDAP aus, und klicken Sie auf Weiter

Geben Sie die Werte ein, und klicken Sie auf Weiter

Zusammenfassung

Klicken Sie nach der Überprüfung auf Speichern.

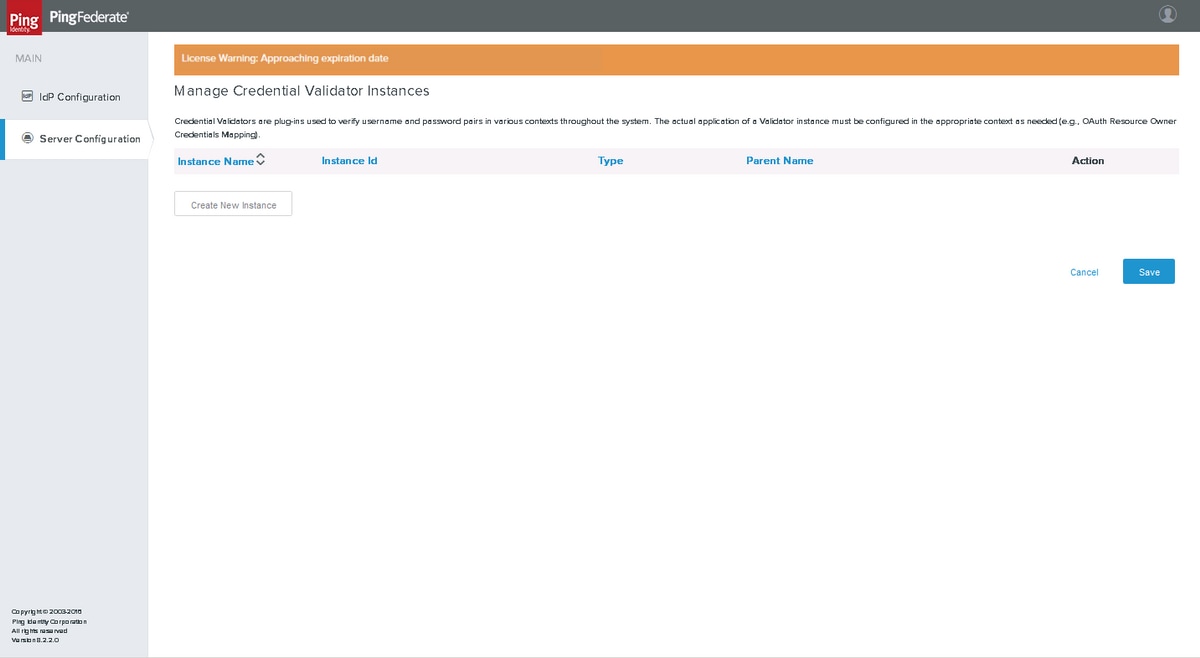

Validierung von Kennwortanmeldeinformationen

Klicken Sie auf Server Configuration > AUTHENTICATION > Password Credential Validators.

Klicken Sie auf Neue Instanz erstellen.

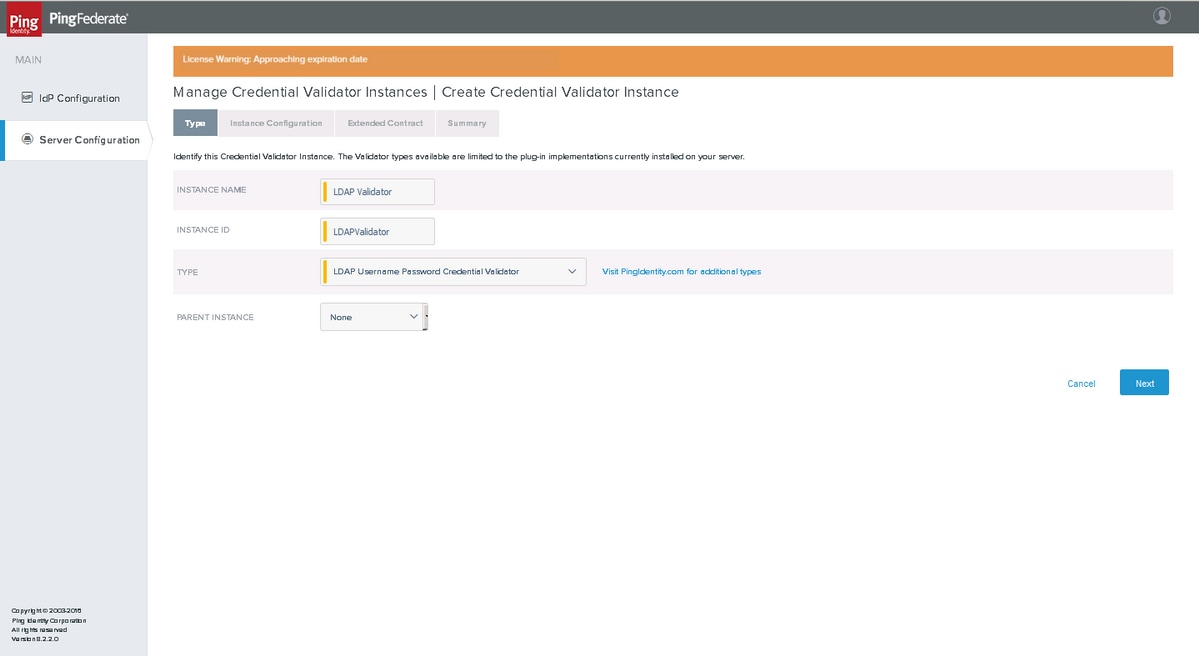

Typ

Wählen Sie als TYP den Validator für die LDAP-Anmeldeinformationen für Benutzername und Kennwort aus. Klicken Sie auf Next (Weiter).

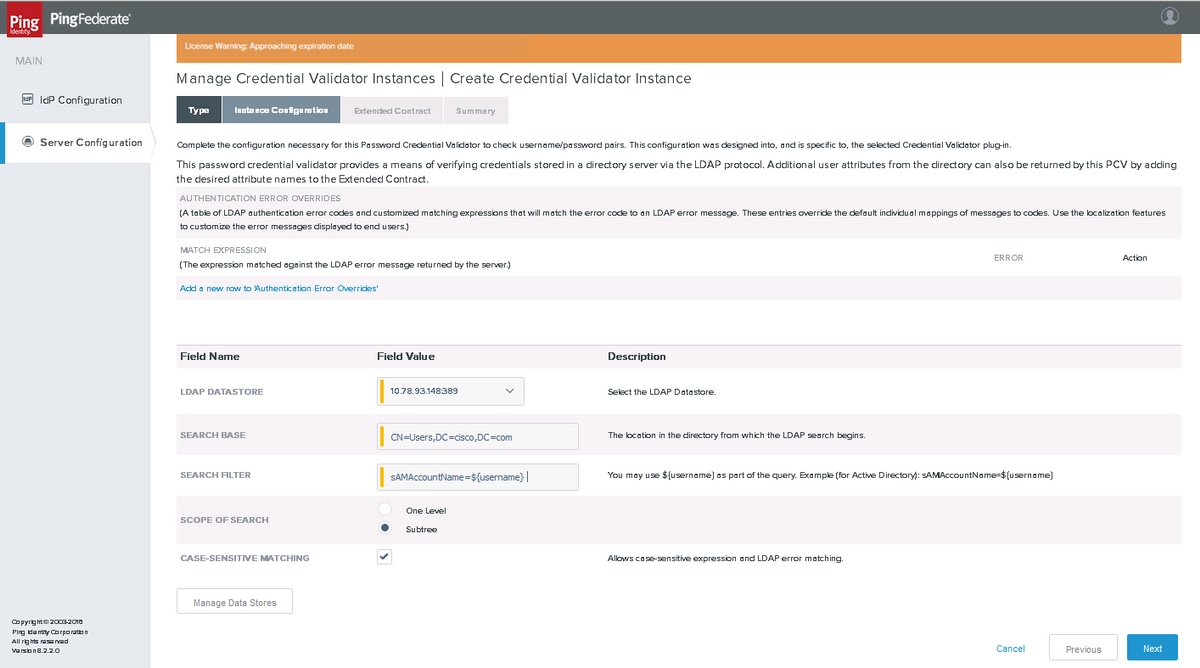

Instanzkonfiguration

Wählen Sie den LDAP-Datenspeicher aus, und geben Sie Suchbasis, Suchfilter und Suchbereich ein. Klicken Sie auf Next (Weiter).

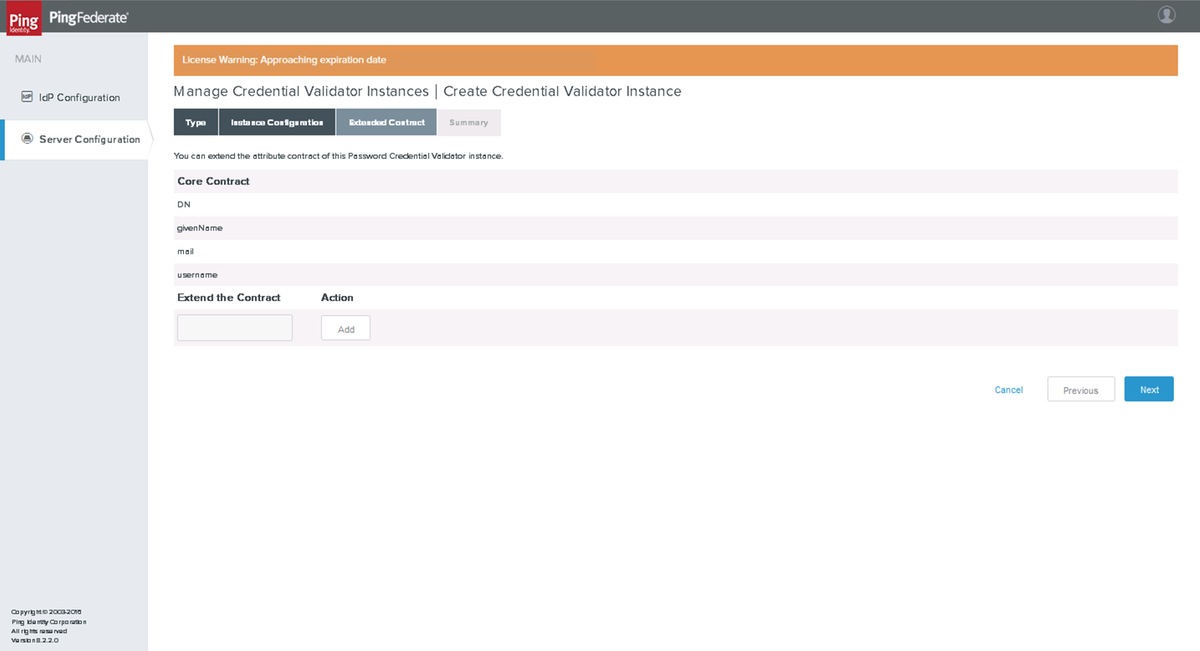

Erweiterter Vertrag

Klicken Sie auf Next (Weiter).

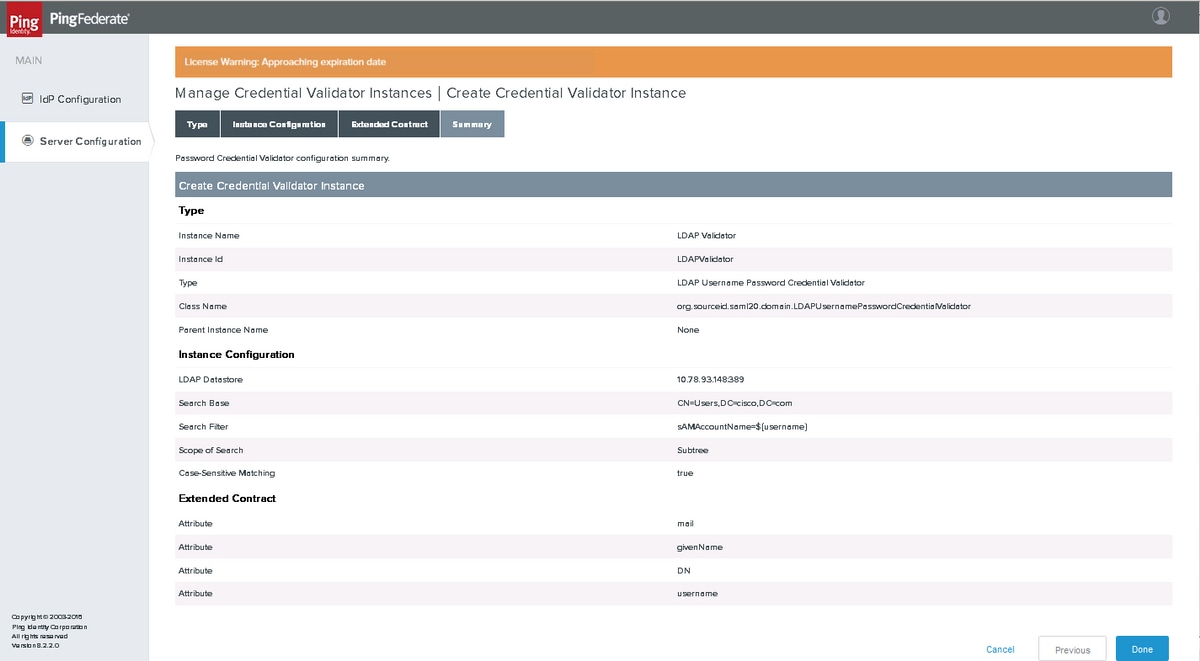

Zusammenfassung

Überprüfen Sie die Einstellungen, und klicken Sie auf Fertig.

Servereinstellungen

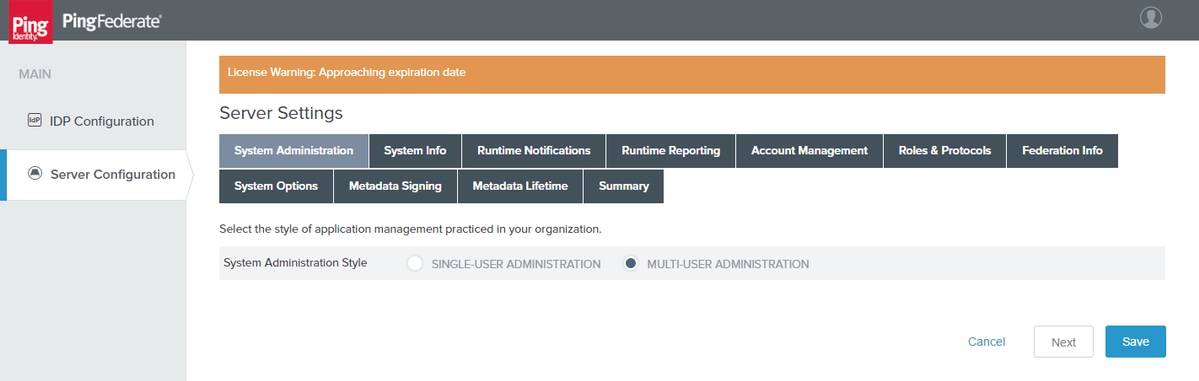

Systemverwaltung

Klicken Sie auf Serverkonfiguration > SYSTEMEINSTELLUNGEN > Servereinstellungen.

Klicken Sie auf Next (Weiter).

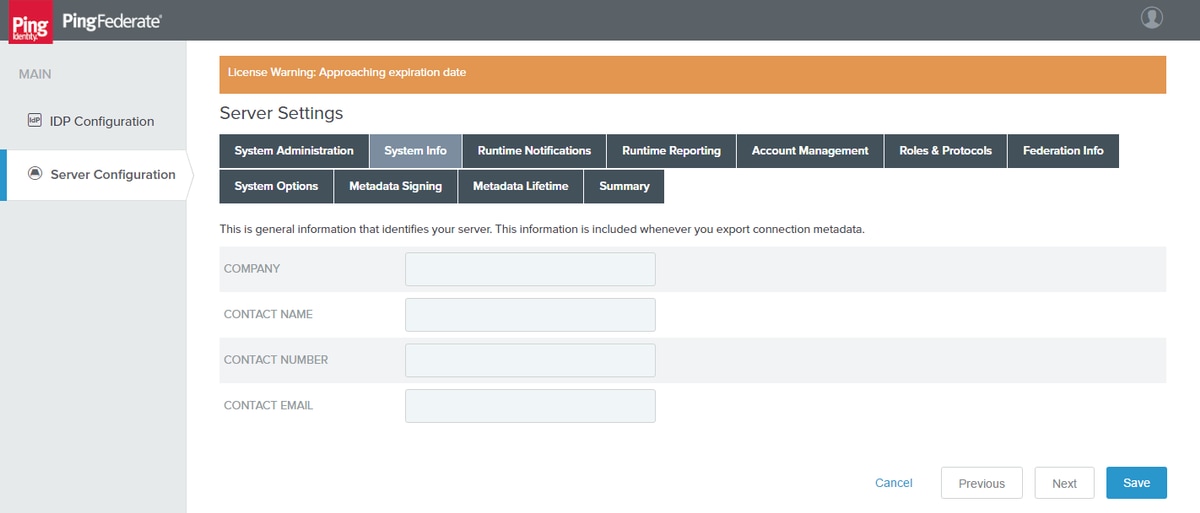

Systeminformationen

Klicken Sie auf Next (Weiter).

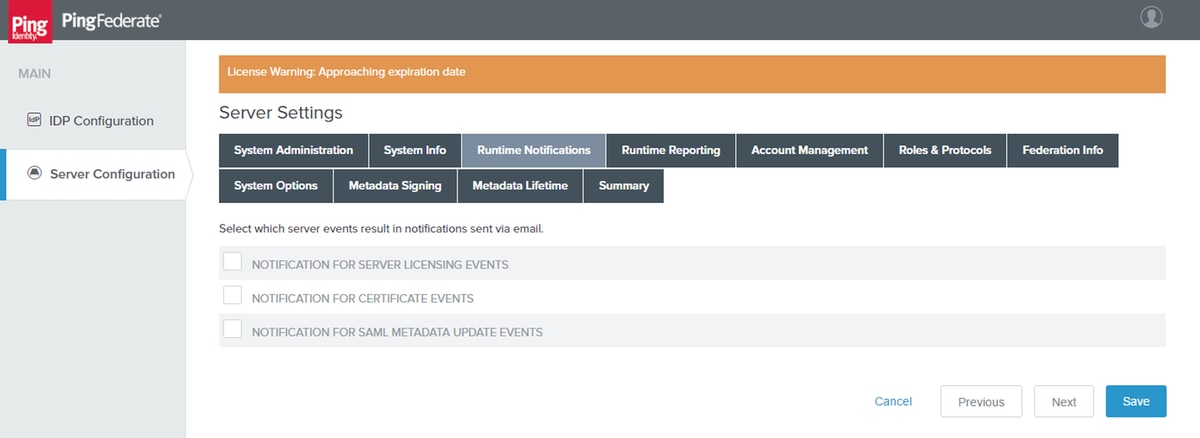

Laufzeitbenachrichtigungen

Klicken Sie auf Next (Weiter).

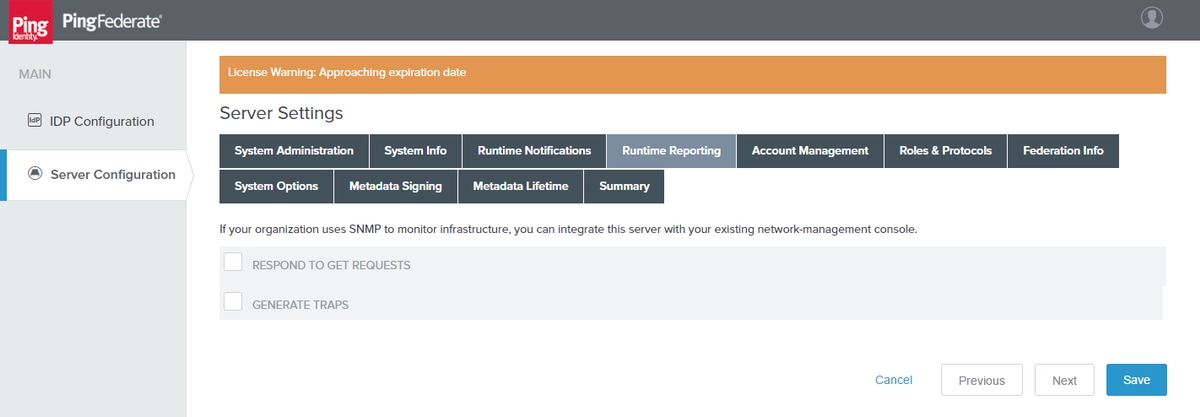

Laufzeitberichte

Klicken Sie auf Next (Weiter).

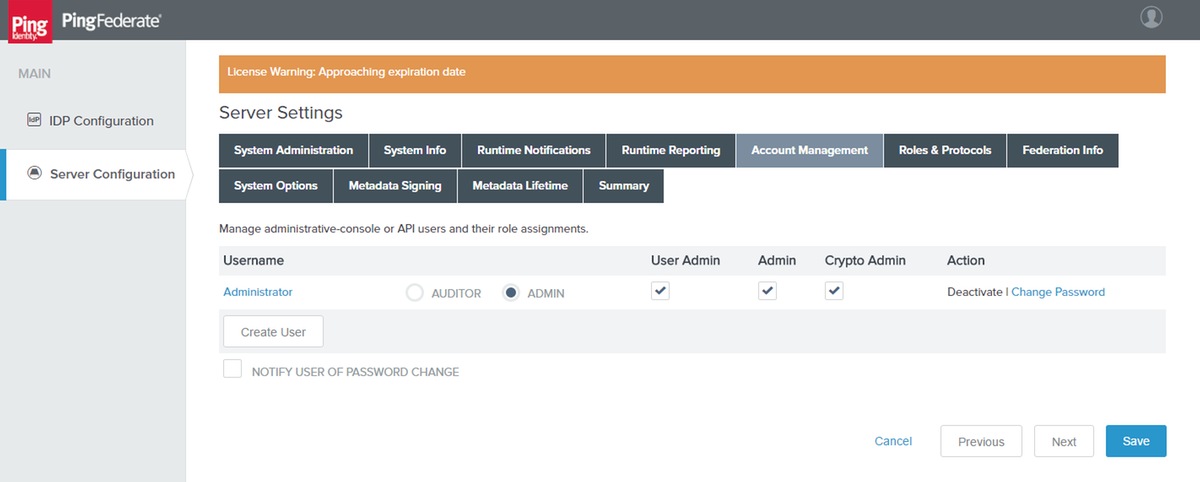

Account-Management

Klicken Sie auf Next (Weiter).

Hinweis: In diesem Abschnitt können Sie Benutzer hinzufügen oder das Benutzerkennwort ändern.

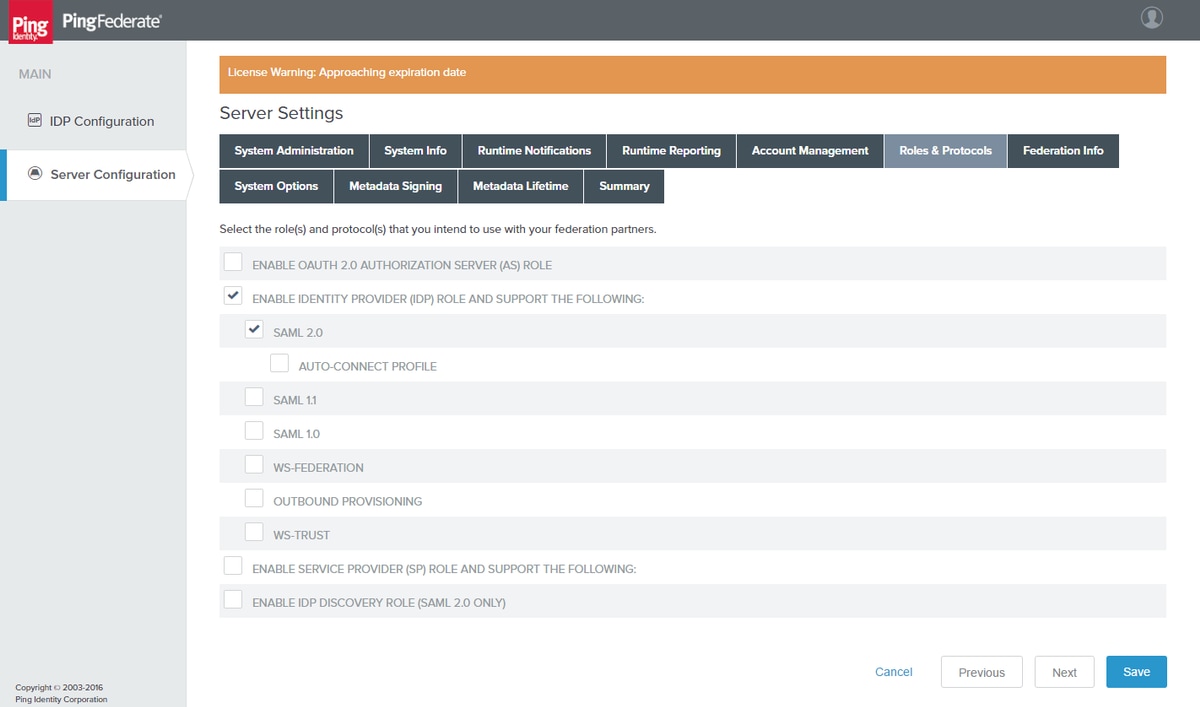

Rollen und Protokolle

Wählen Sie die entsprechende(n) Rolle(n) und Protokoll(e) aus. Klicken Sie auf Next (Weiter).

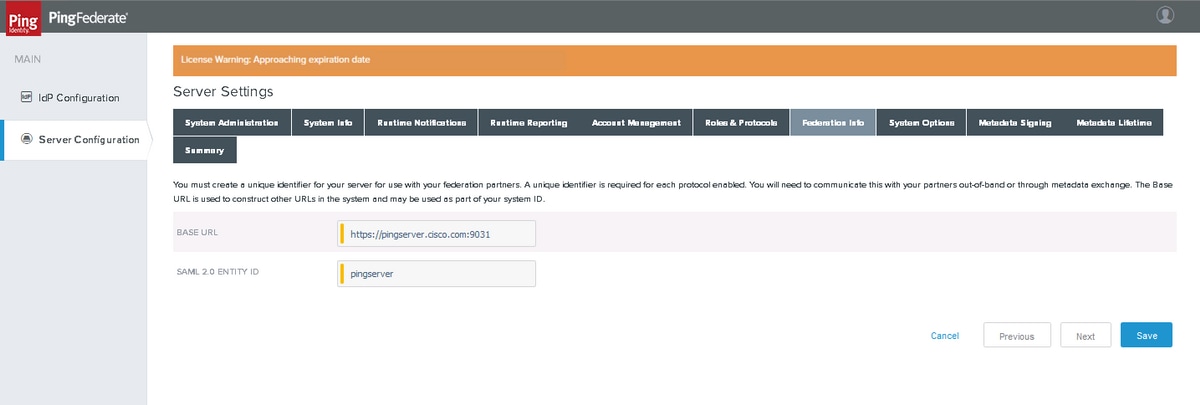

Verbundinformationen

Klicken Sie auf Next (Weiter).

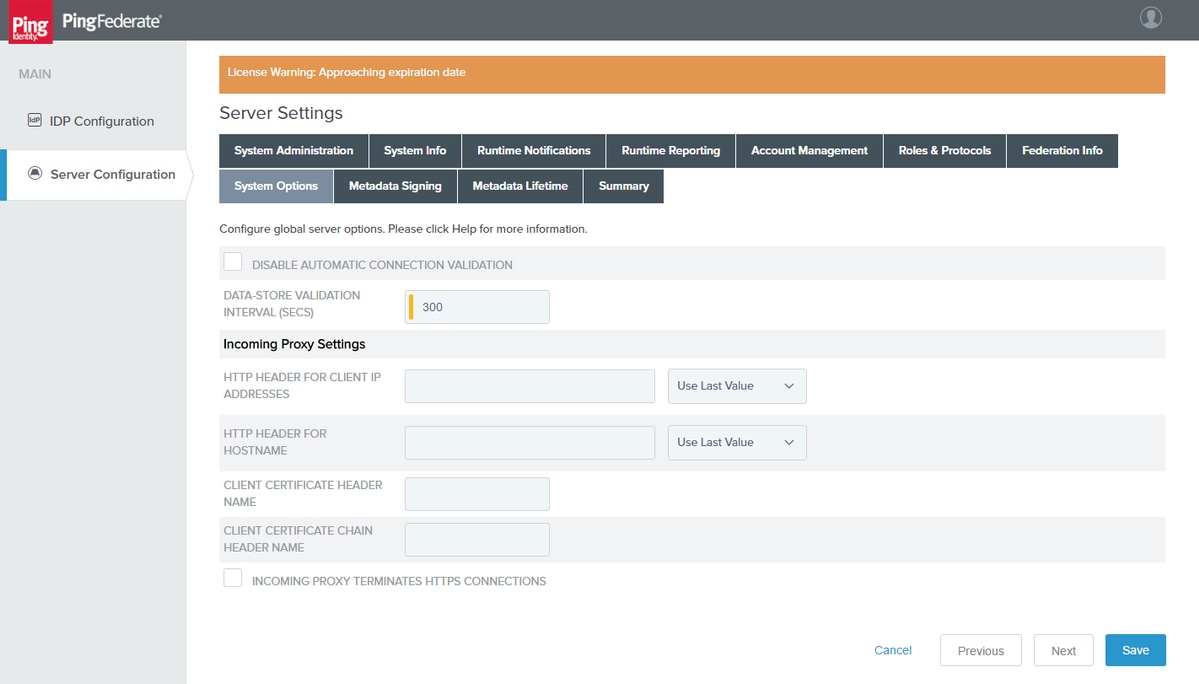

Systemoptionen

Klicken Sie auf Next (Weiter).

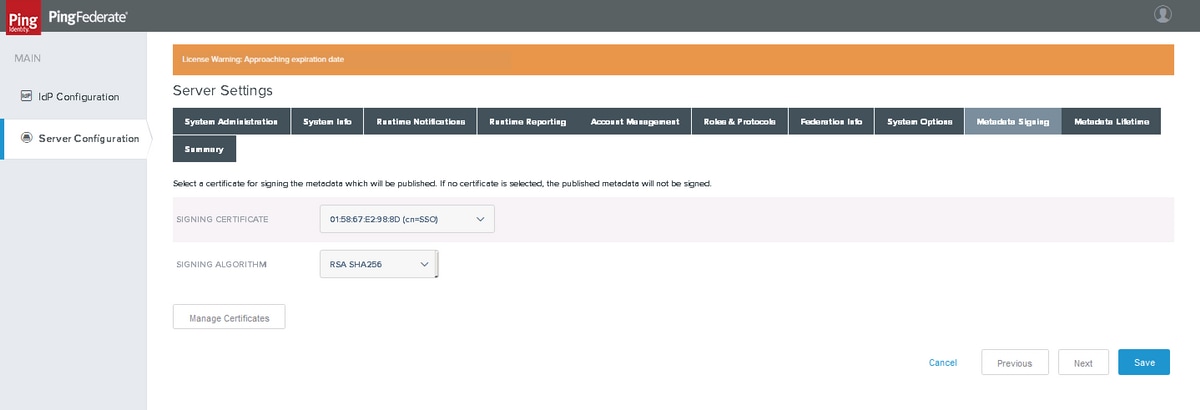

Metadaten-Signatur

Wählen Sie das Signaturzertifikat und den zuvor im Rahmen der Zertifikatkonfiguration erstellten Signaturalgorithmus aus. Klicken Sie auf Next (Weiter).

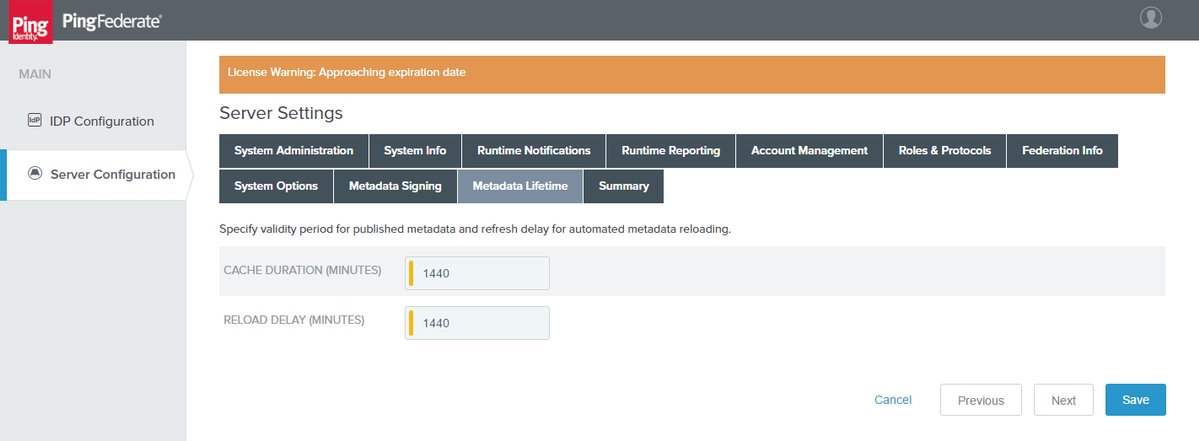

Metadaten-Lebensdauer

Klicken Sie auf Next (Weiter).

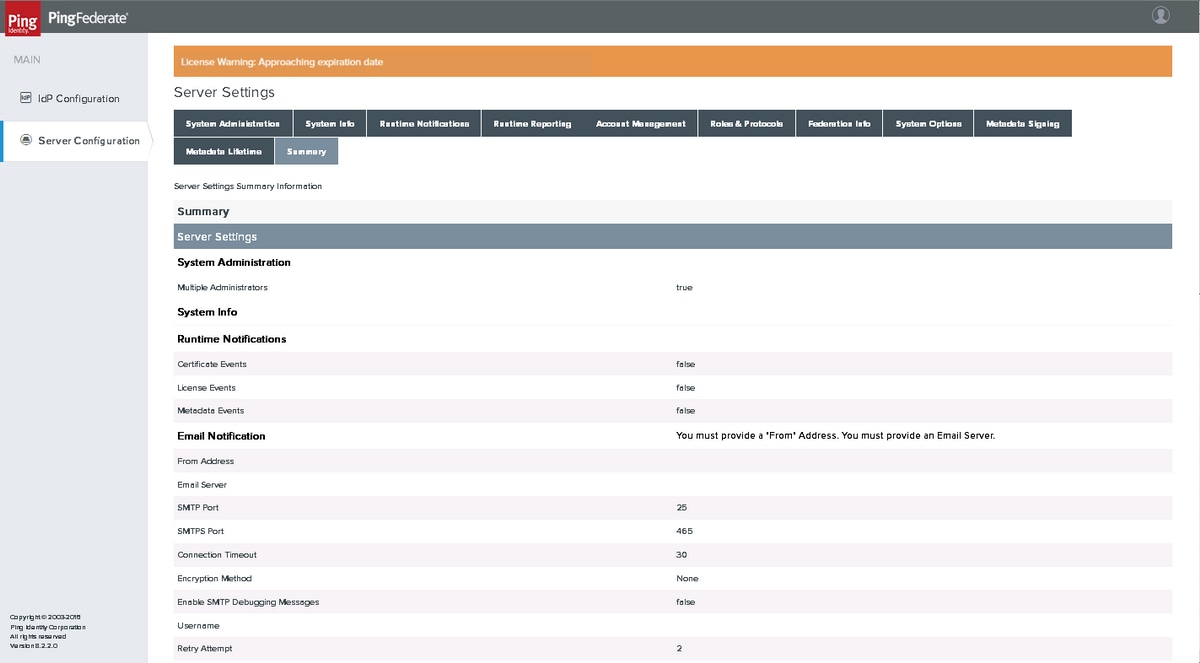

Zusammenfassung

Überprüfen Sie die Einstellungen, und klicken Sie auf Speichern.

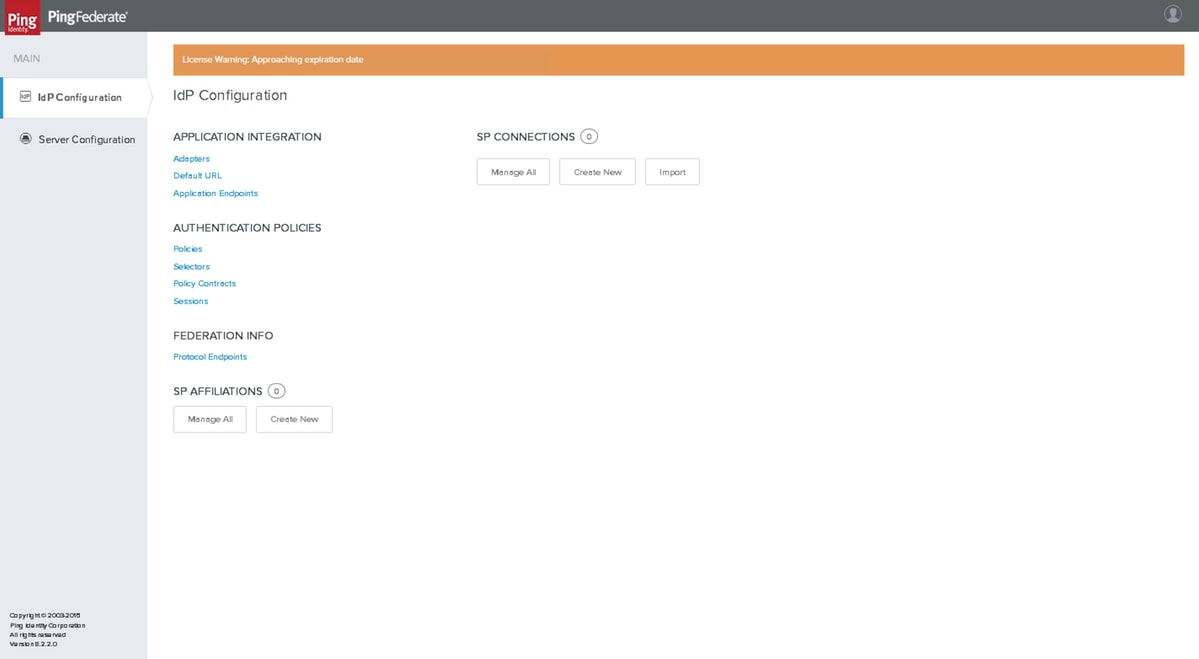

Identity Provider (IdP)-Konfiguration

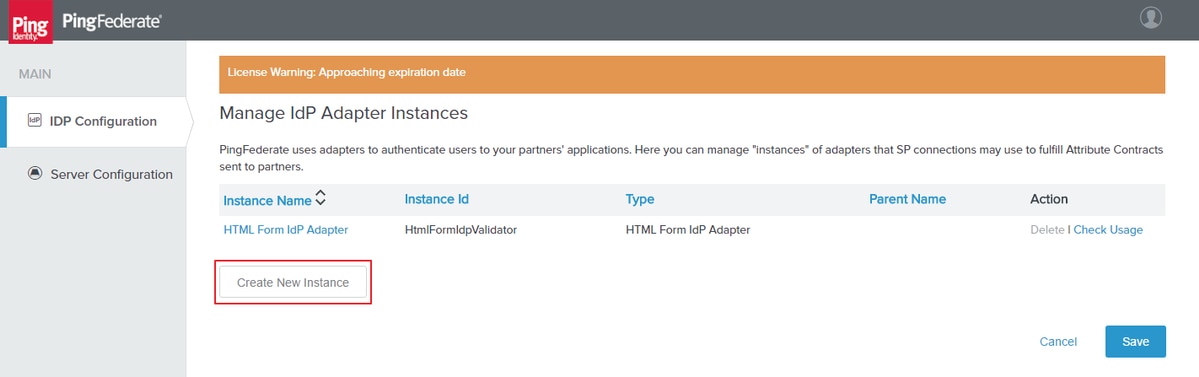

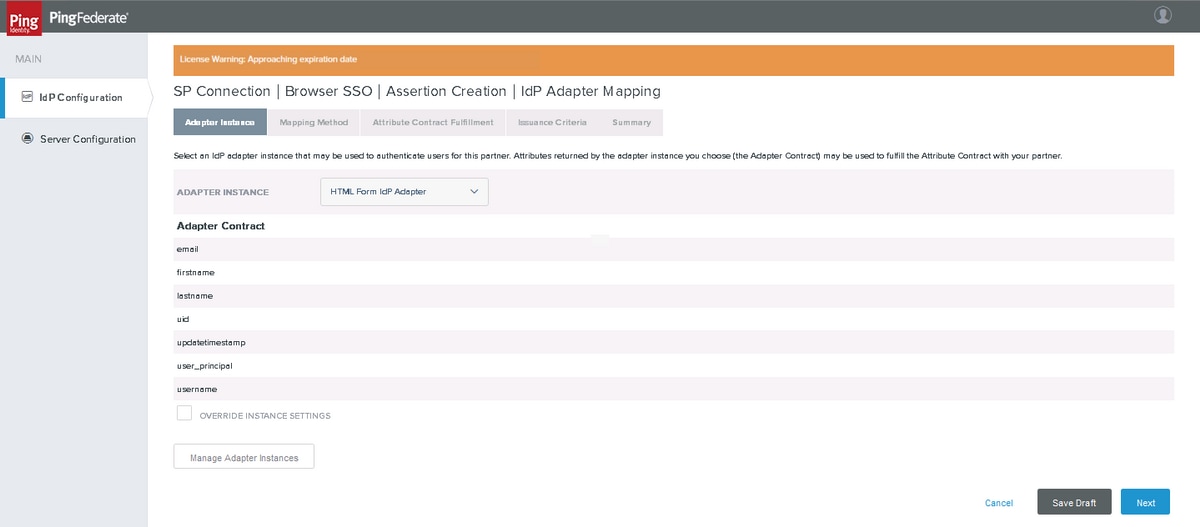

Adapter

Klicken Sie auf IdP Configuration > APPLICATION INTEGRATION > Adapters.

Klicken Sie auf Neue Instanz erstellen.

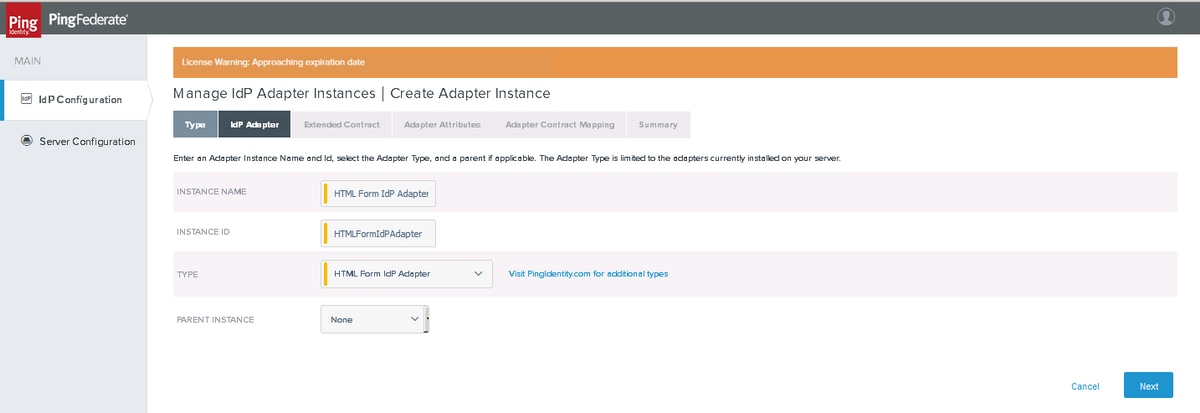

Typ

Wählen Sie HTML Form IDP Adapter. Klicken Sie auf Next (Weiter).

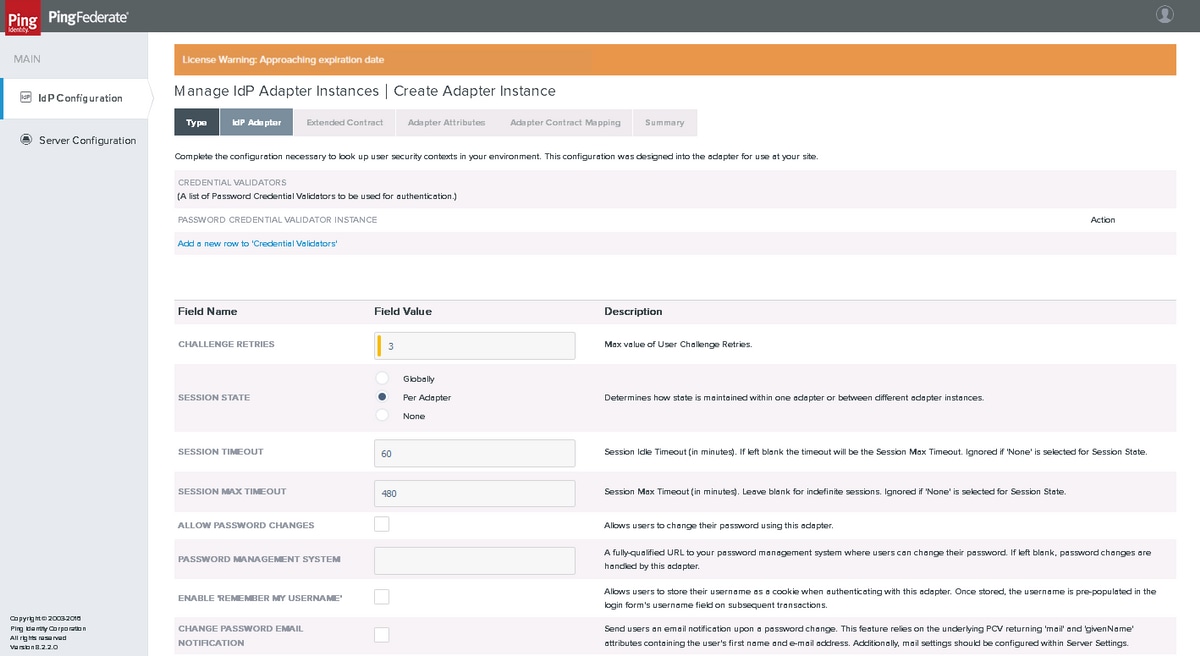

IDp-Adapter

Klicken Sie auf Eine neue Zeile zu 'Anmeldeinformationsprüfer' hinzufügen, und wählen Sie den zuvor als PASSWORD CREDENTIAL VALIDATOR INSTANCE erstellten LDAP-Validator aus, und klicken Sie auf Aktualisieren. Klicken Sie auf Weiter.

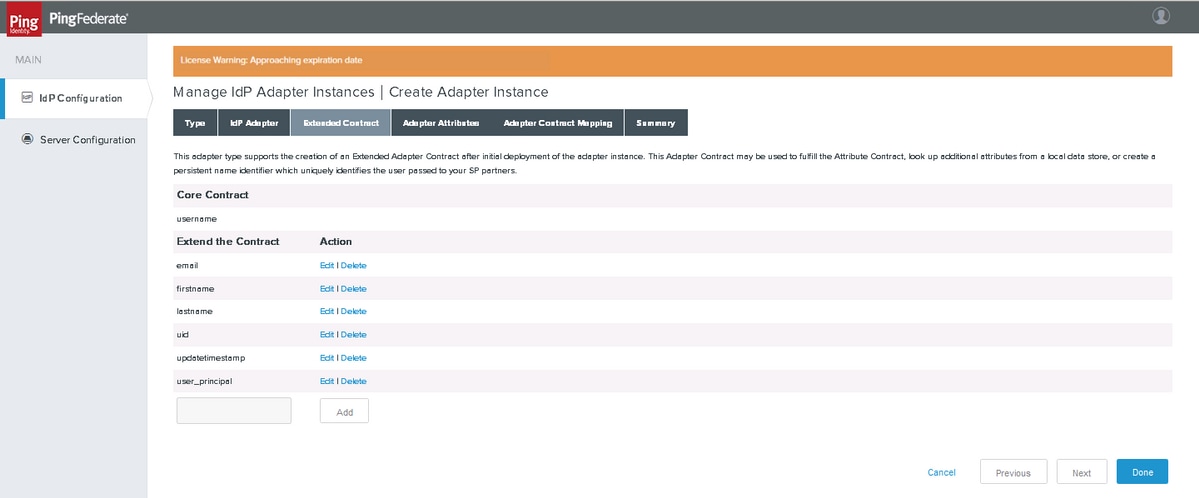

Erweiterter Vertrag

Fügen Sie die Verträge wie abgebildet hinzu. Klicken Sie auf Next (Weiter).

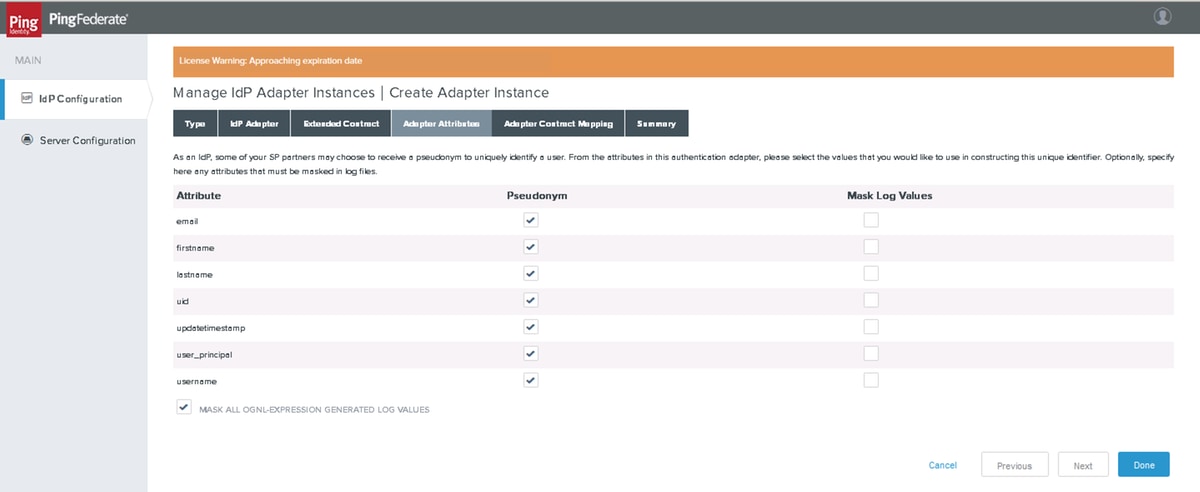

Adapter-Attribute

Klicken Sie auf Next (Weiter).

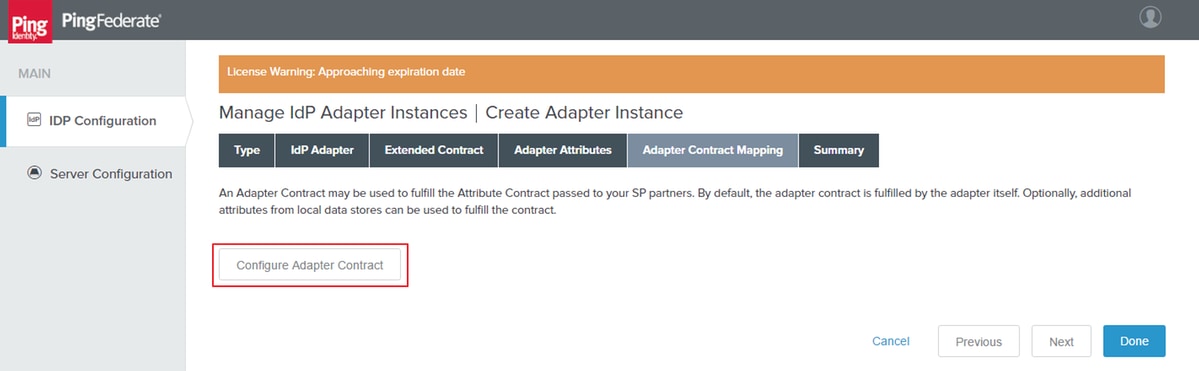

Adapter-Vertragszuordnung

Klicken Sie auf Adaptervertrag konfigurieren.

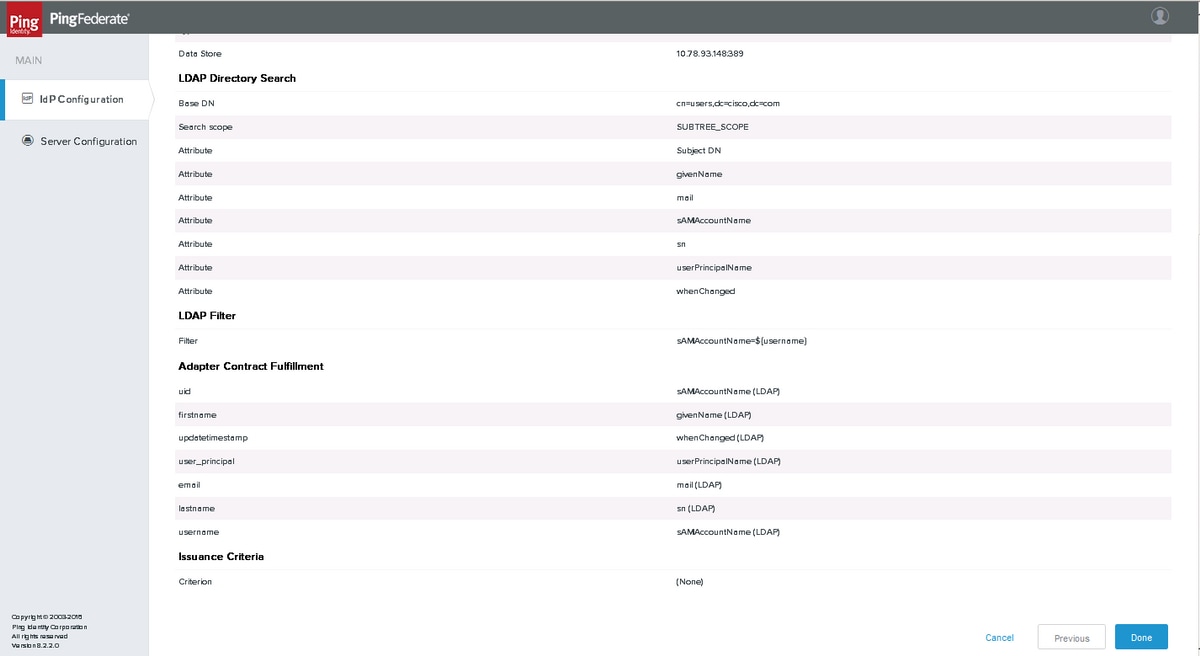

Attributquellen und Benutzersuche

Fügen Sie eine Attributquelle hinzu, und wählen Sie den zuvor erstellten LDAP-Speicher aus. Klicken Sie auf Next (Weiter).

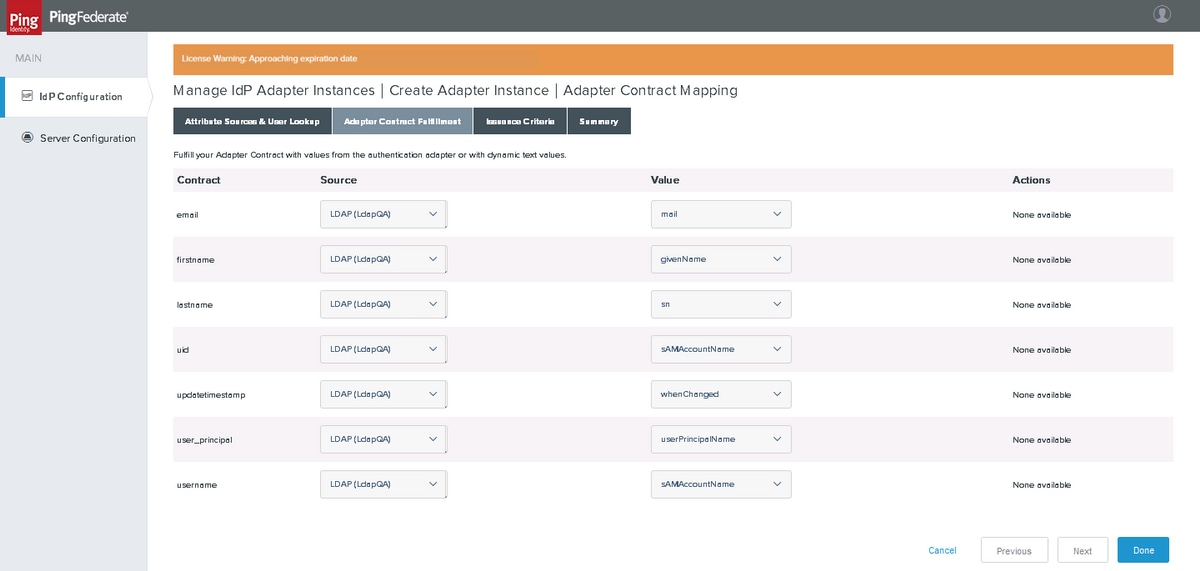

Erfüllung von Adapterverträgen

Die Attribute zuordnen. Klicken Sie auf Next (Weiter).

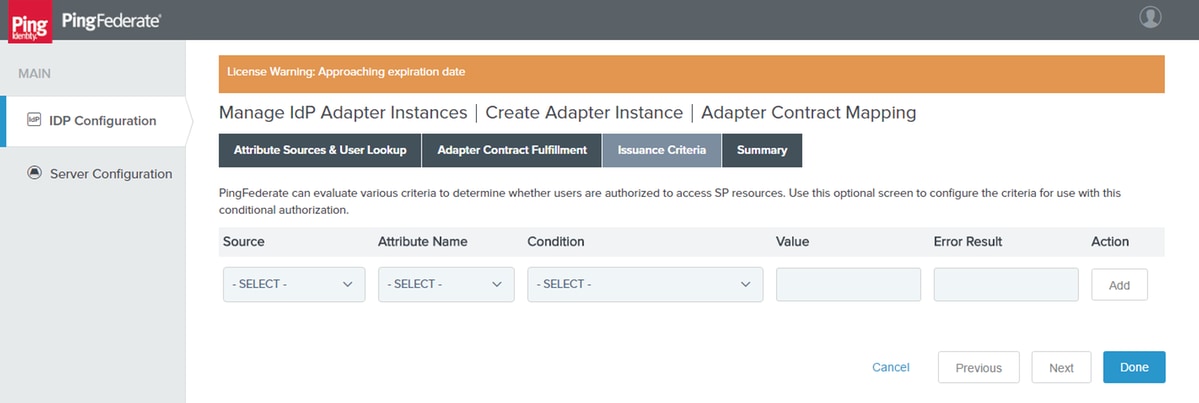

Ausgabekriterien

Klicken Sie auf Next (Weiter).

Zusammenfassung

Überprüfen Sie die Einstellungen, und klicken Sie auf Fertig.

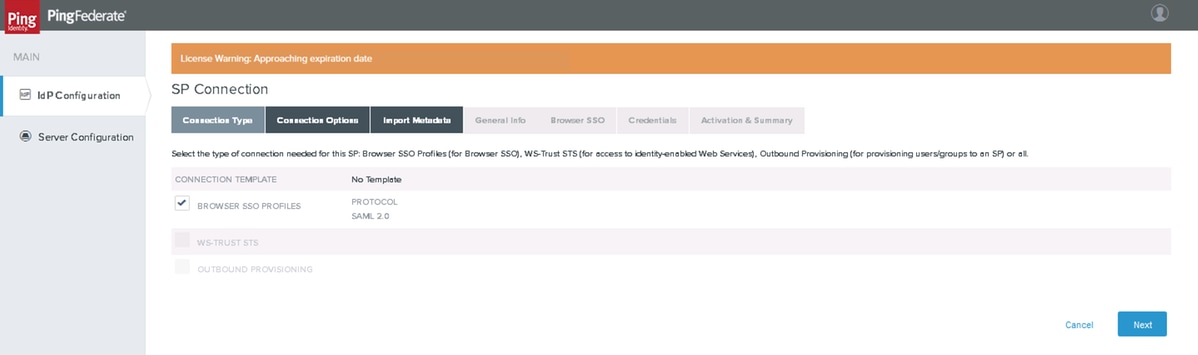

SP-Verbindungen

Neue SP-Verbindungen erstellen

Verbindungstyp

Klicken Sie auf Next (Weiter).

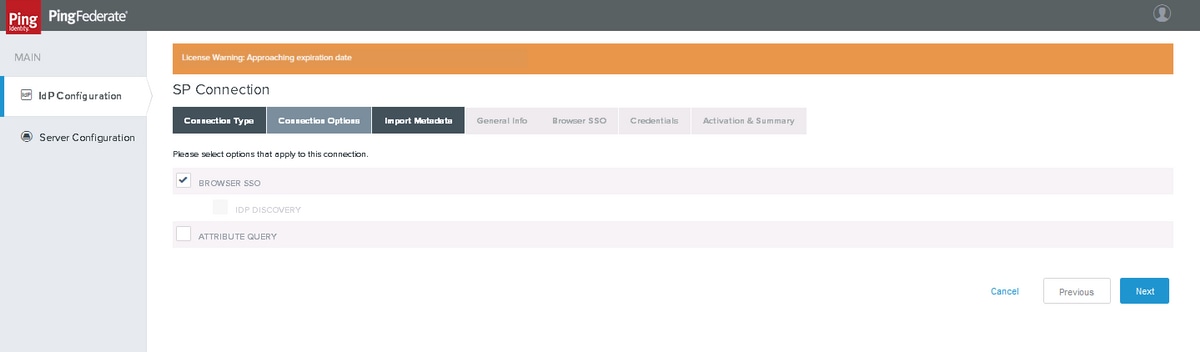

Verbindungsoptionen

Klicken Sie auf Next (Weiter).

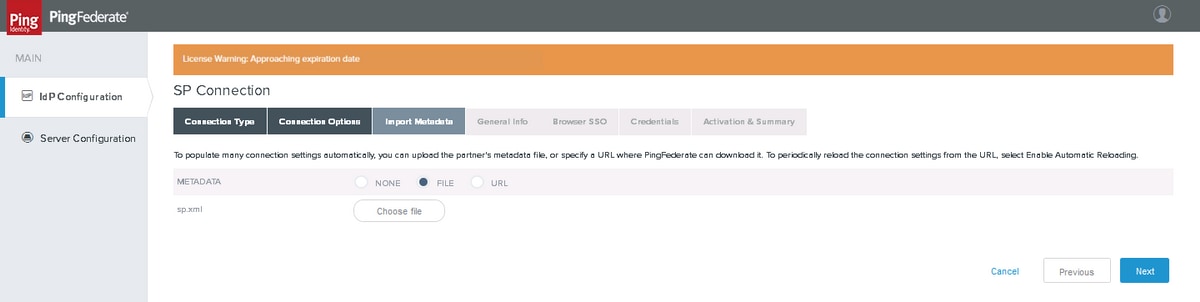

Metadaten importieren

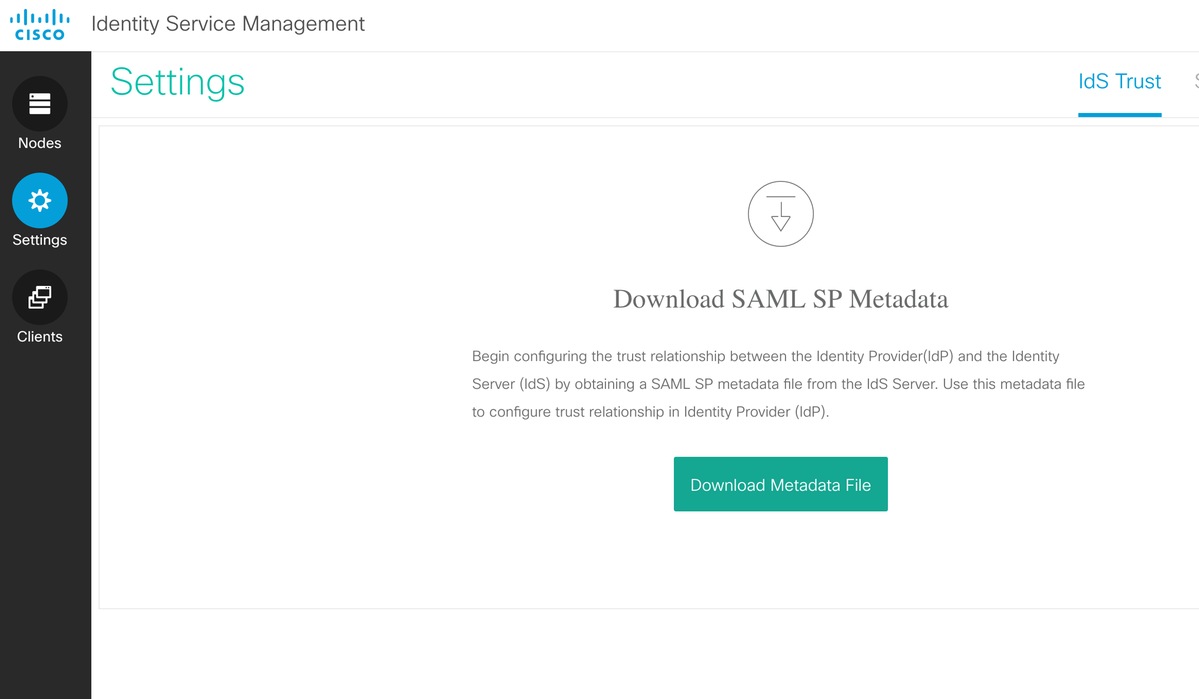

Laden Sie die XML-Metadatendatei des Dienstanbieters von Cisco Identity Service Admin > Einstellungen > IdS Trust > Metadaten herunterladen

Laden Sie die XML-Metadatendatei des Dienstanbieters in PingFederate hoch.

Wählen Sie die heruntergeladene XML-Datei aus, und klicken Sie auf Weiter

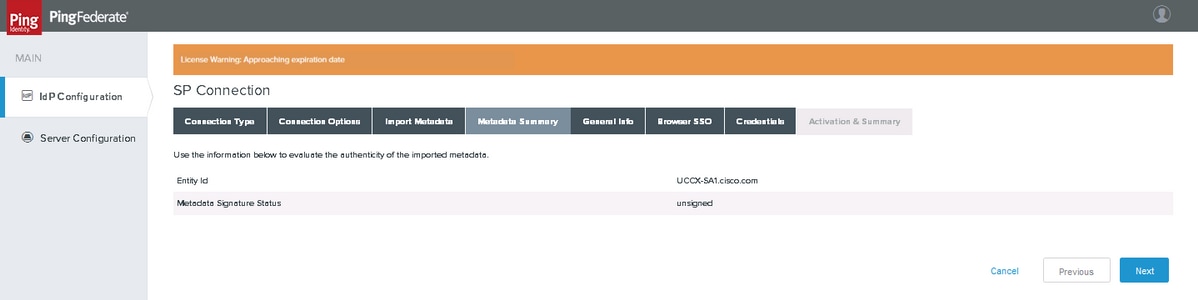

Metadaten-Zusammenfassung

Klicken Sie auf Next (Weiter).

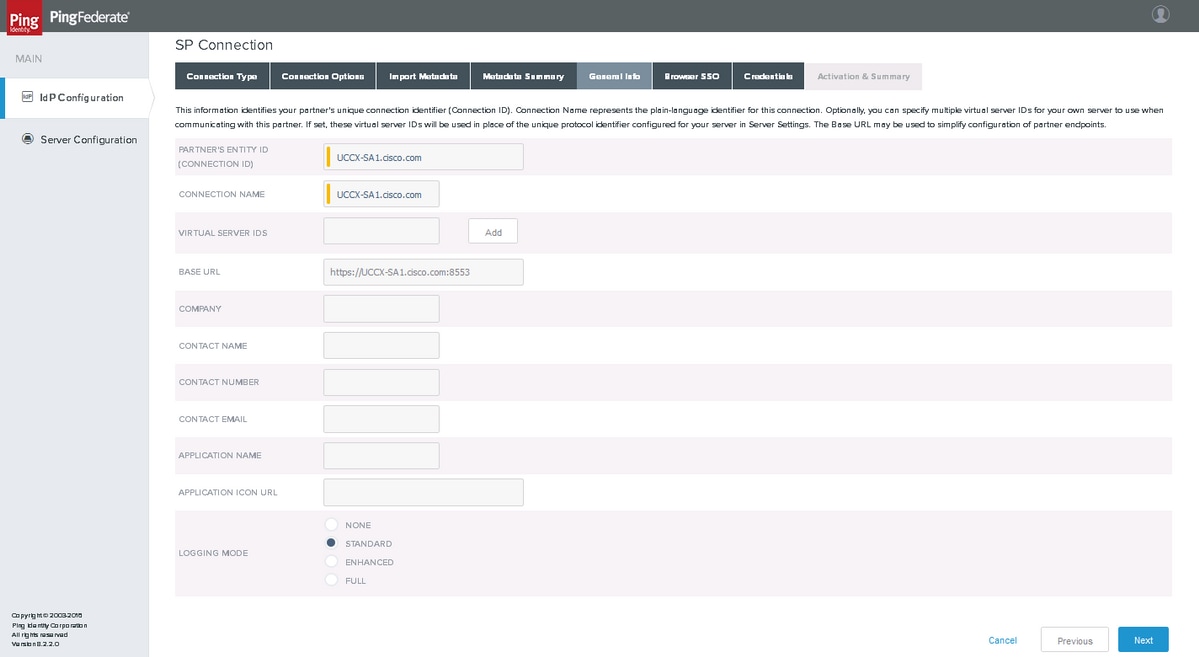

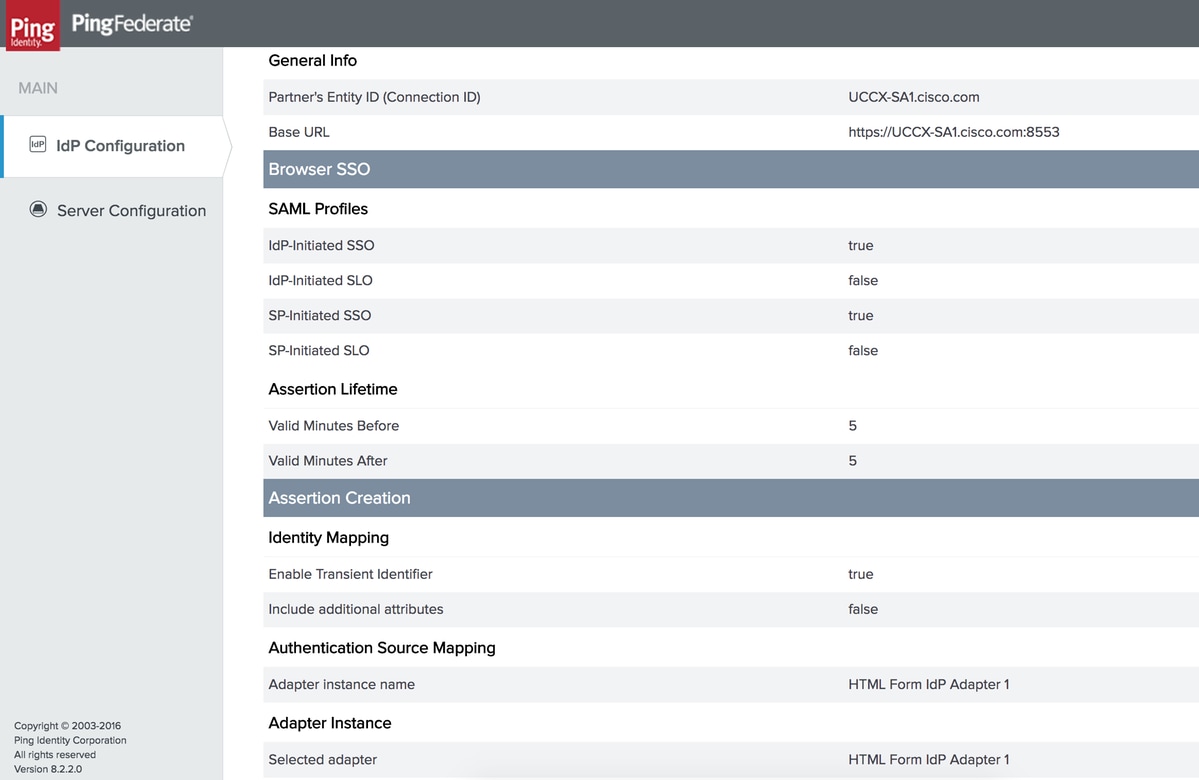

Allgemeine Informationen

Klicken Sie auf Next (Weiter).

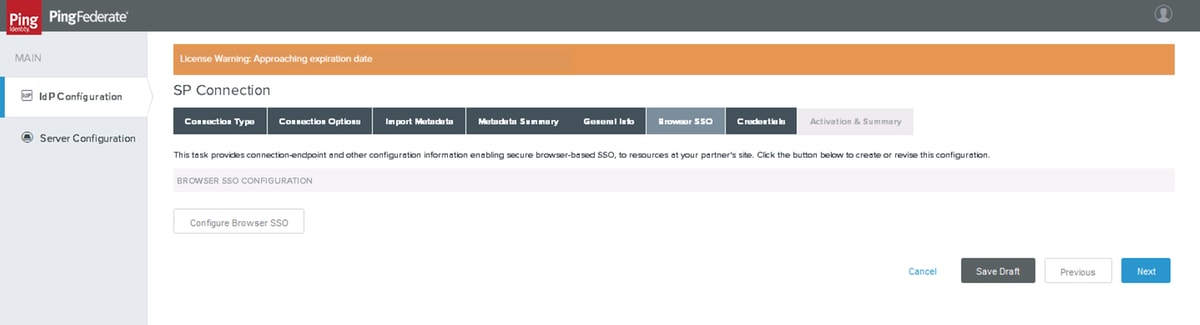

Browser-SSO

Klicken Sie auf Browser-SSO konfigurieren.

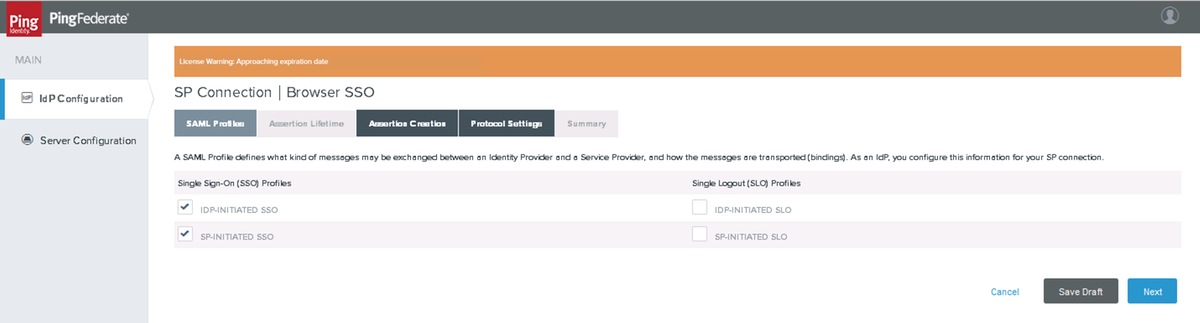

SAML-Profile (Security Assertion Markup Language)

Klicken Sie auf Next (Weiter).

Anmerkung: Single Logout (SLO) wird von Cisco Identity Service (IdS) in Version 11.6 nicht unterstützt und ist nicht ausgewählt.

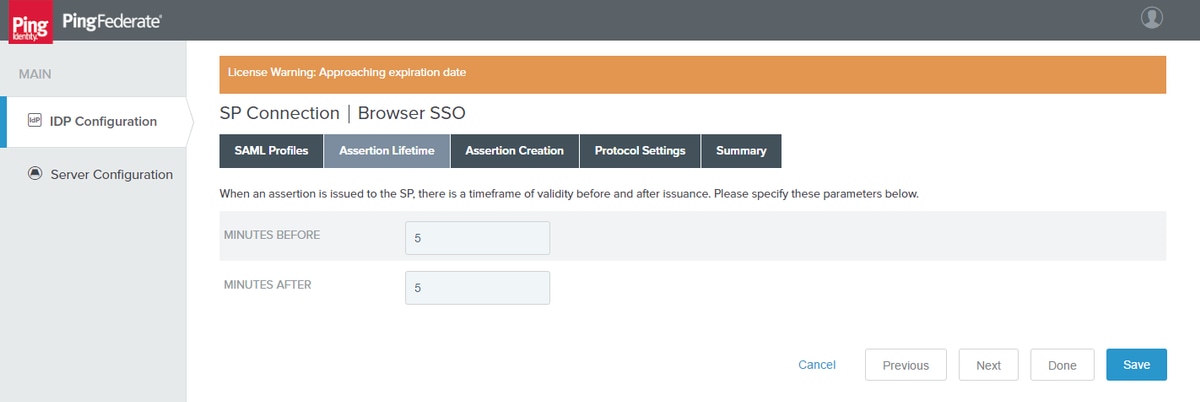

Lebensdauer der Aussage

Klicken Sie auf Next (Weiter).

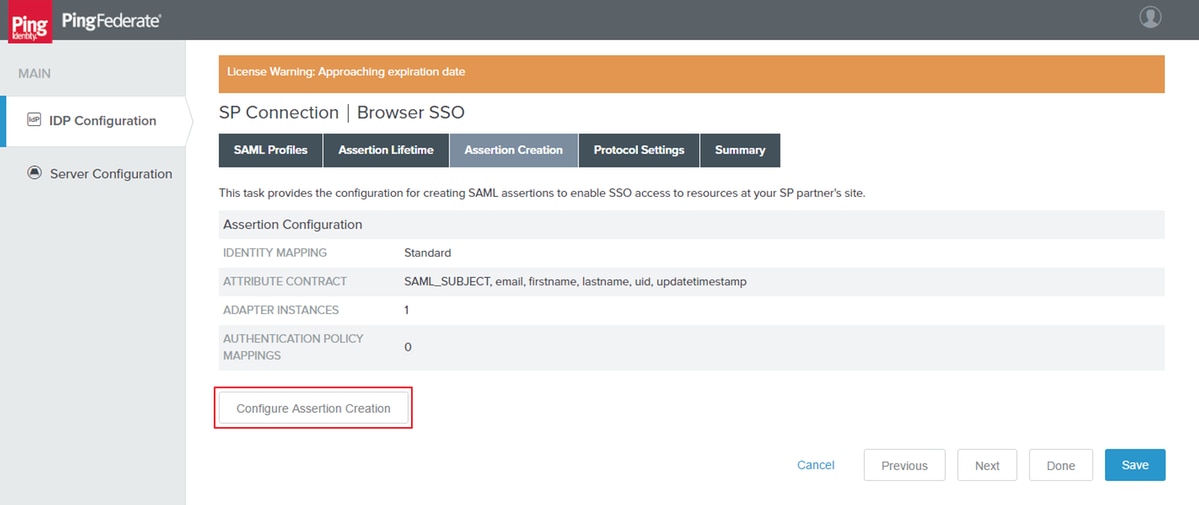

Erstellung von Assertionen

Klicken Sie auf Assertion-Erstellung konfigurieren

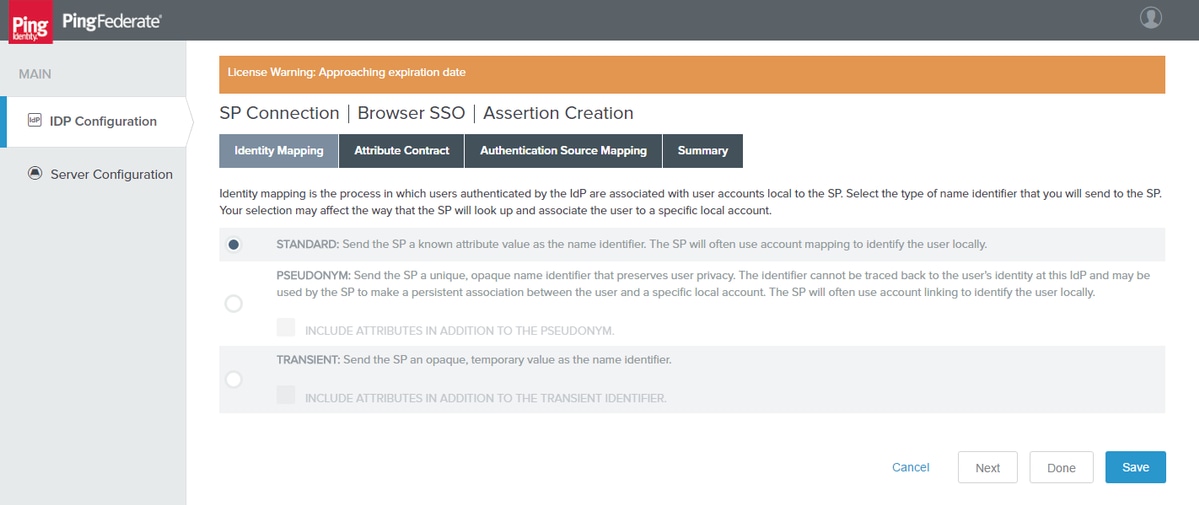

Identitätszuordnung

Klicken Sie auf Next (Weiter).

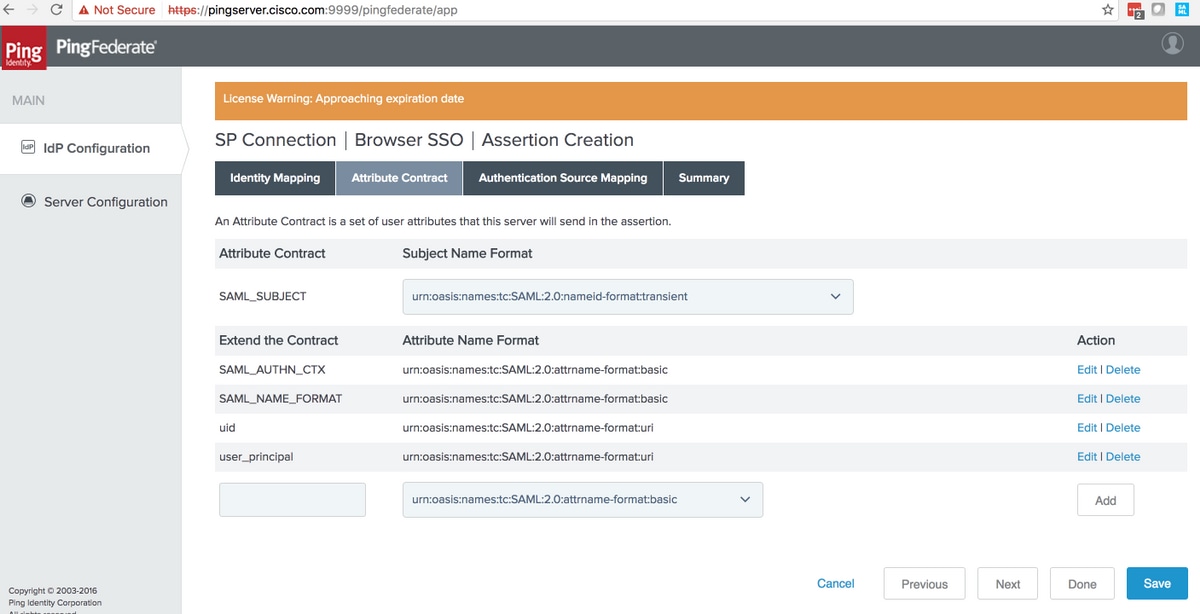

Attributvertrag

Warnung: Diese Attribute sind für die Interoperabilität von Cisco Identity Service (IdS) und PingFederate obligatorisch.

|

Attributvertrag

|

Zweck

|

|---|---|

|

SAML_SUBJECT |

Wird vom PingFederate-Suchfilter verwendet, um zu überprüfen, ob der zugeordnete Wert erfüllt ist. |

| SAML_AUTHN_CTX | Wird in der SAML-Antwort verwendet, um den Authentifizierungsinhalt "PasswordProtectedTransport" anzugeben. |

| SAML_NAME_FORMAT | Wird in der SAML-Antwort verwendet, um das vorübergehende Name-ID-Format von SAML 2.0 anzugeben |

| UID | Wird von Cisco IDs zum Identifizieren des authentifizierten Benutzers verwendet |

| Benutzer_Prinzipal | Wird von Cisco IdS verwendet, um den vollständigen Namen (d. h. ID + Domäne) des authentifizierten Benutzers zu identifizieren. |

Administratoren können alternative Namensformate über die Konfigurationsdatei custom-name-formats.xml in diesem Verzeichnis anpassen:

<pf_install>/pingfederate/server/default/data/config-store.

Um SSO mit transient als Namensbezeichner zu verwenden, fügen Sie das XML-Element im Abschnitt saml2-subject-name-formats hinzu: <con:item name="urn:oasis:names:tc:SAML:2.0:nameid-format:transient">urn:oasis:names:tc:SAML:2.0:nameid-format:transient</con:item>

Klicken Sie auf Next (Weiter).

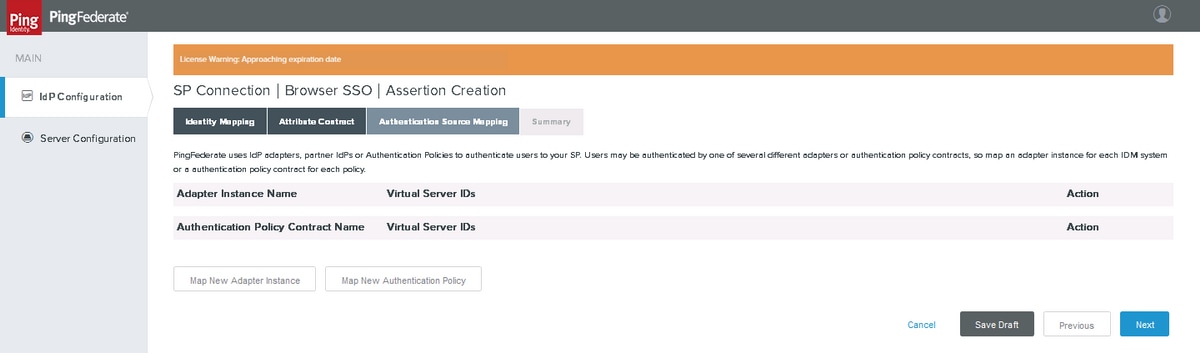

Authentifizierungsquellenzuordnung

Klicken Sie auf Neue Adapterinstanz zuordnen.

Ordnen Sie den zuvor erstellten HTML Form IdP-Adapter zu. Klicken Sie auf Next (Weiter).

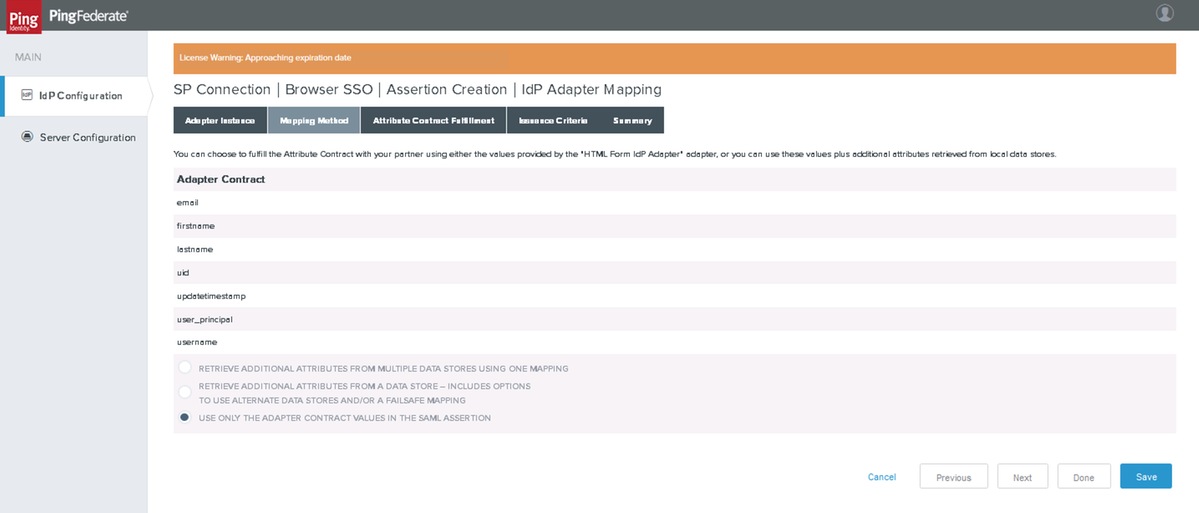

Zuordnungsmethode

Klicken Sie auf Next (Weiter).

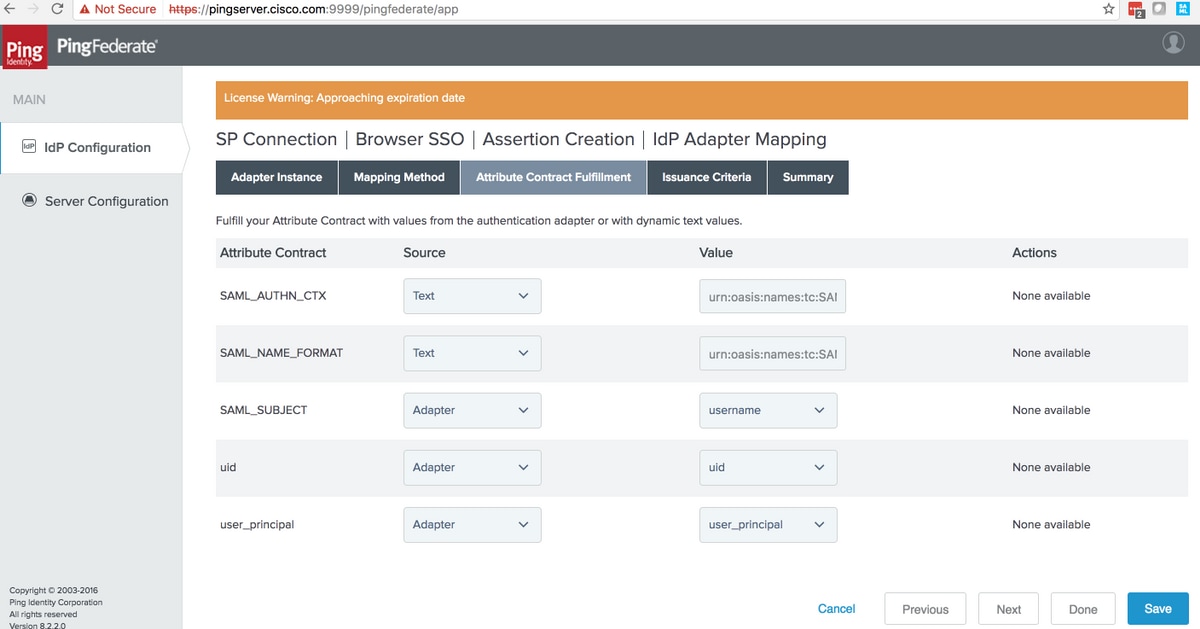

Erfüllung von Attributverträgen

Stellen Sie sicher, dass die Werte auf

|

Attributvertrag

|

Quelle

|

Wert

|

|---|---|---|

|

SAML_SUBJECT |

Adapter |

Benutzername Sehr wichtiger Hinweis: Der für diese Einstellung verwendete Wert muss mit dem in der LDAP-Filtereinstellung verwendeten Wert übereinstimmen (Abschnitt 3.1.3.2. Instanzkonfiguration). Anmerkung: 'username' wird hier verwendet, da der dort verwendete Filter sAMAccountName=${username} |

| SAML_AUTHN_CTX | Text |

urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport |

| SAML_NAME_FORMAT | Text | urn:oasis:names:tc:SAML:2.0:nameid-format:transient |

| UID | Adapter | UID |

| Benutzer_Prinzipal | Adapter | Benutzer_Prinzipal |

Klicken Sie auf Next (Weiter).

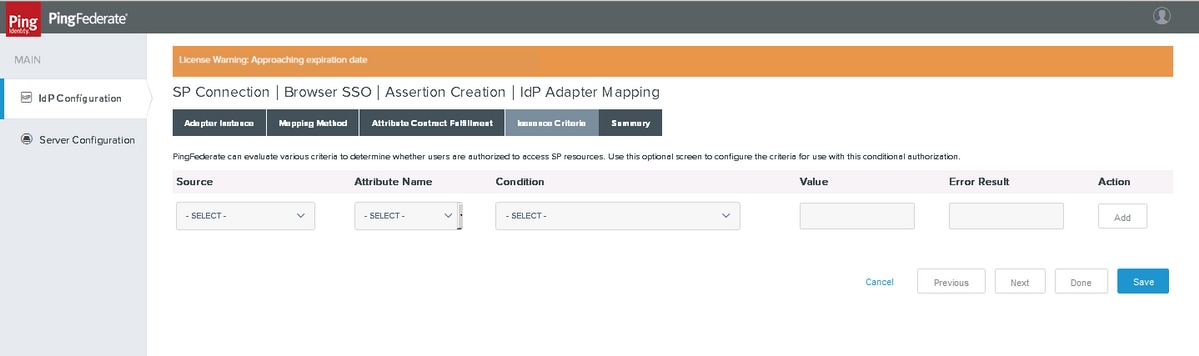

Ausgabekriterien

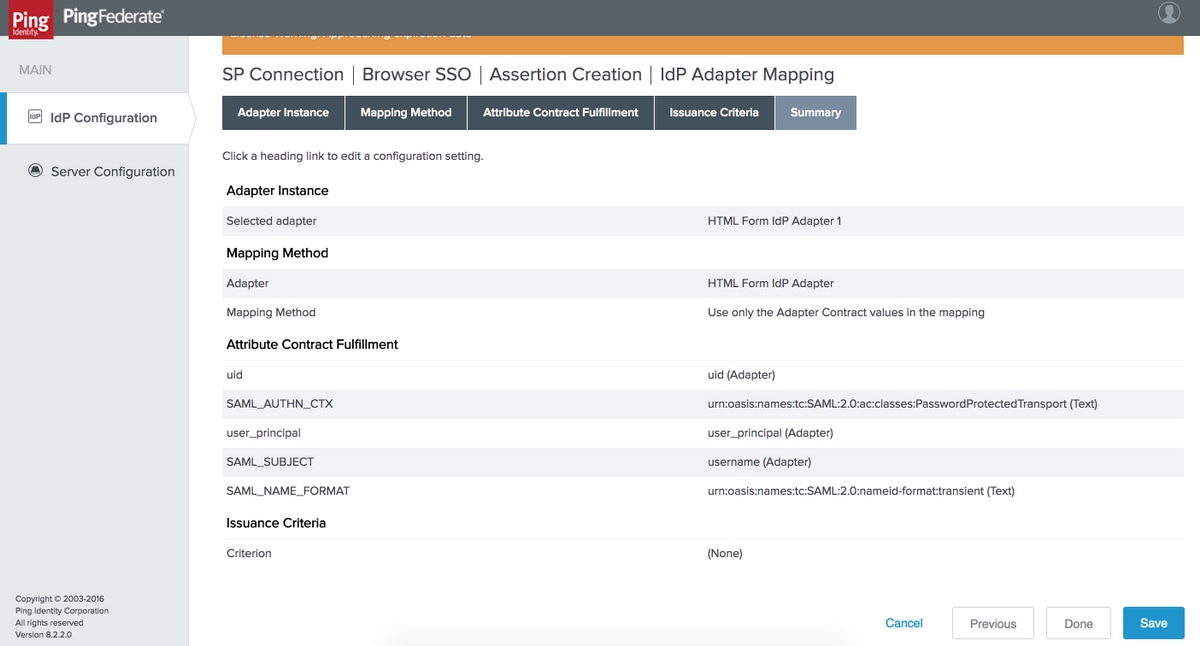

Zusammenfassung

Überprüfen Sie die Einstellungen, und klicken Sie auf Fertig

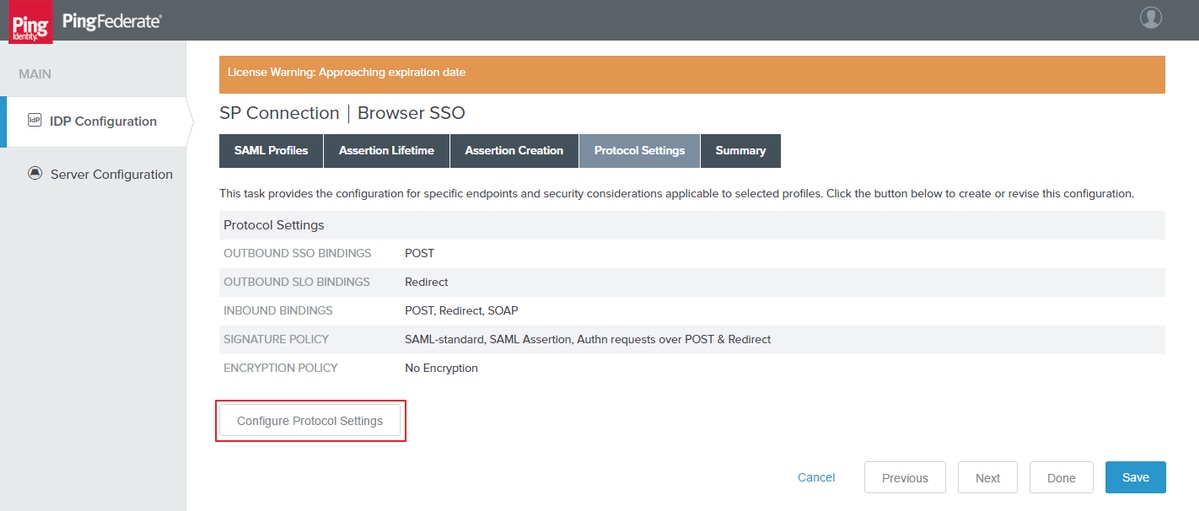

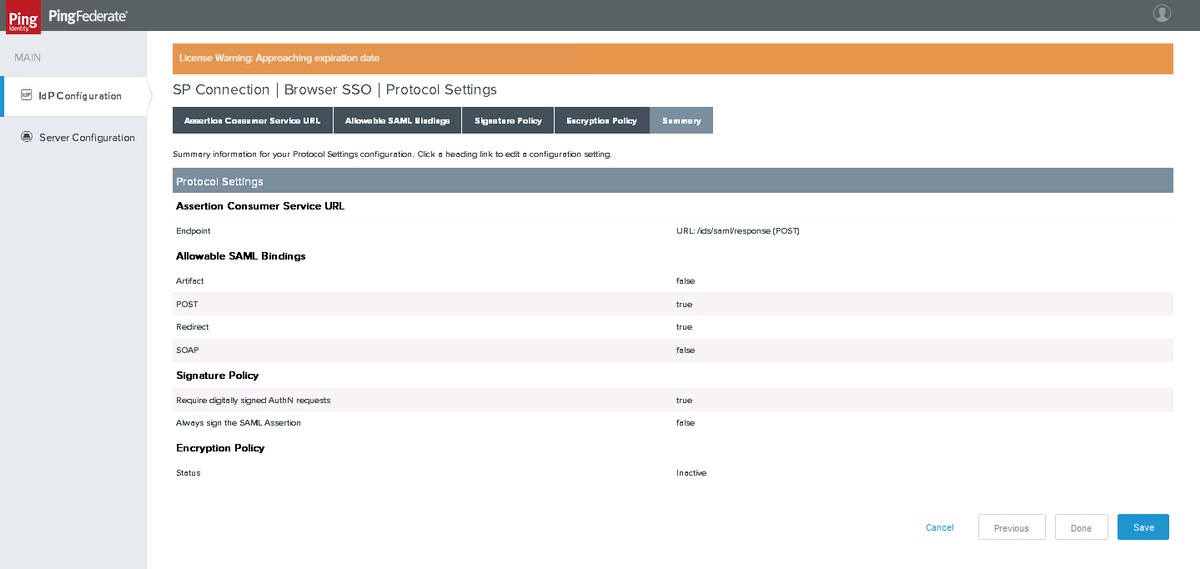

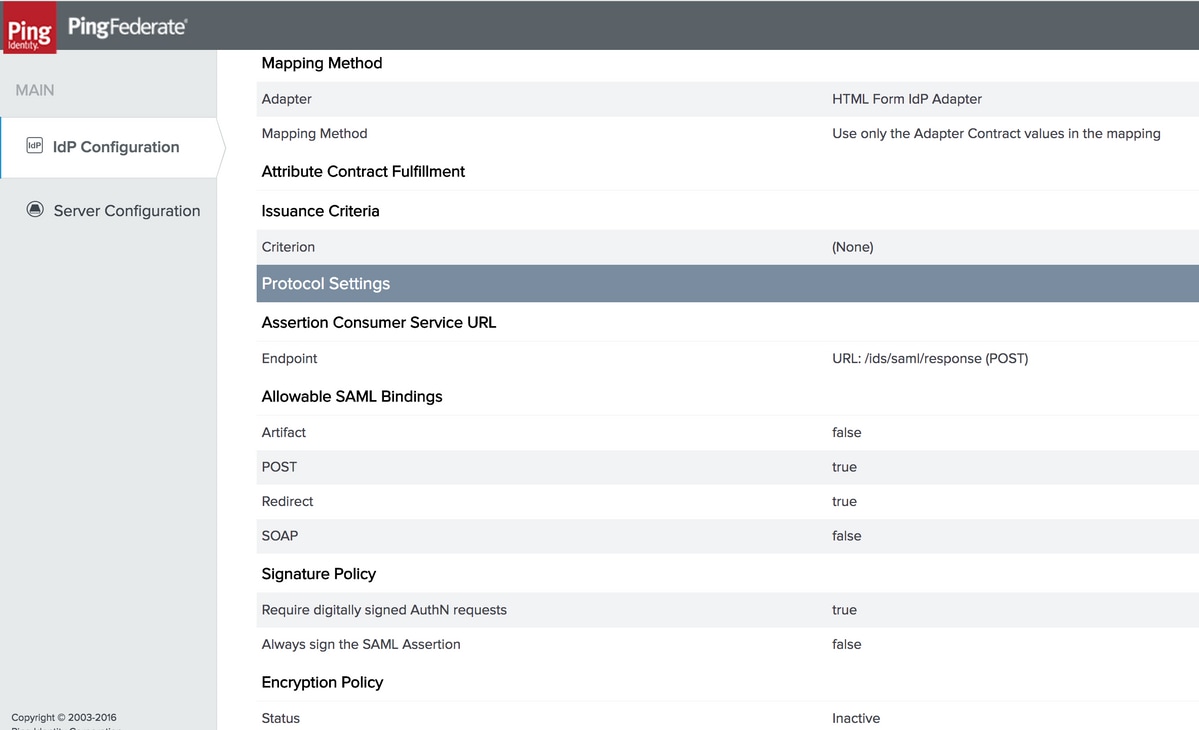

Protokolleinstellungen

Klicken Sie auf Protokolleinstellungen konfigurieren.

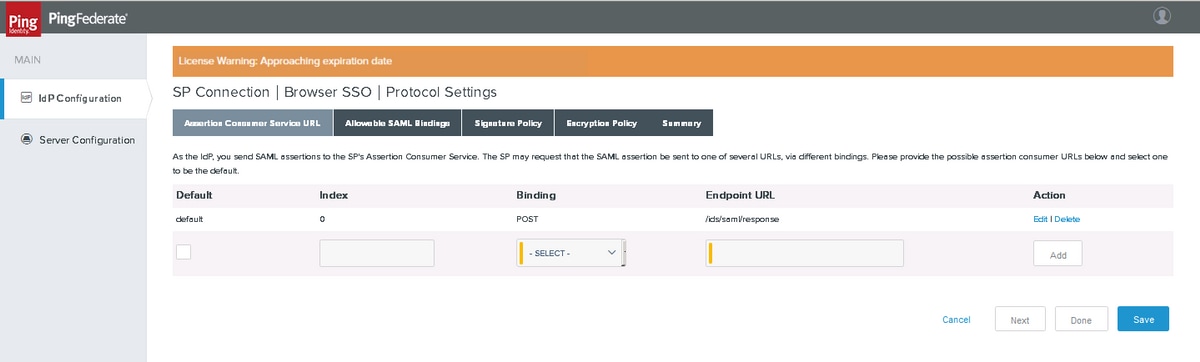

Assertion Consumer Service-URL

Hinzufügen eines POST-Bindungs-SSO-Endpunkts Klicken Sie auf Next (Weiter).

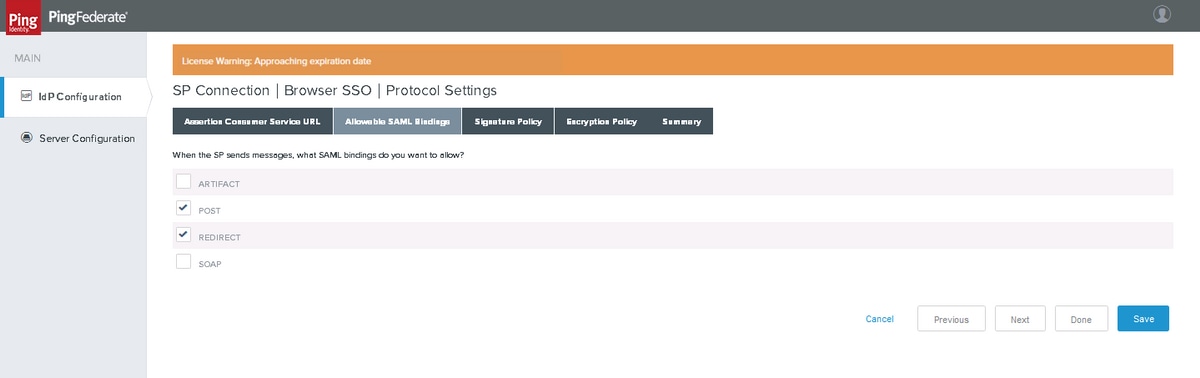

Zulässige SAML-Bindungen

Klicken Sie auf Next (Weiter).

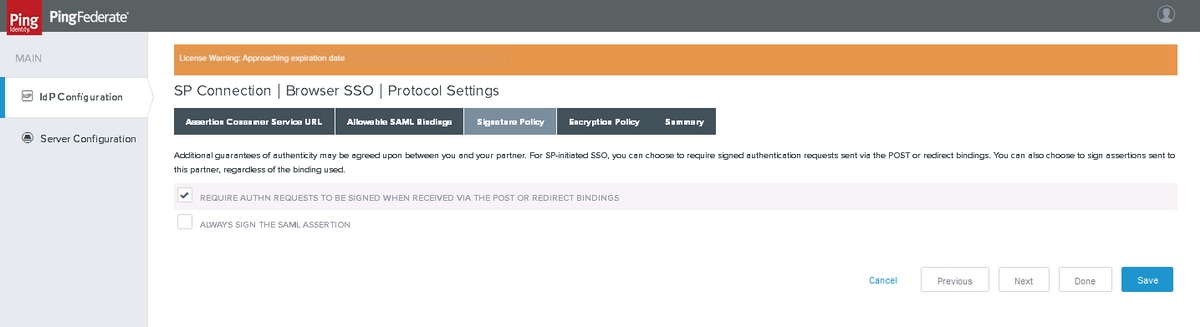

Signaturrichtlinie

Hinweis: Cisco IdS gewährleistet, dass die SAML-Nachricht "signiert" ist, und wählt daher nicht "IMMER DIE SAML-ASSERTION UNTERZEICHNEN" aus. Dies liegt daran, dass PingFederate entweder 'SAML Assertion' oder 'SAML Response' signieren würde, aber nicht beides.

Klicken Sie auf Next (Weiter).

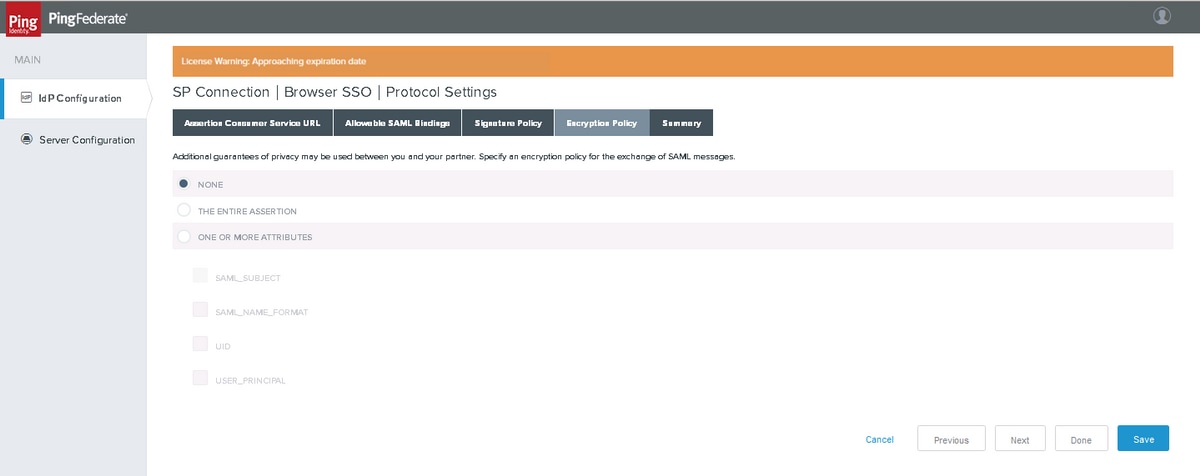

Verschlüsselungsrichtlinie

Hinweis: Cisco IdS unterstützt keinen verschlüsselten SAML-Datenstrom und wählt daher für die Einstellung "Encryption Policy" (Verschlüsselungsrichtlinie) "NONE" (KEINE).

Klicken Sie auf Next (Weiter).

Zusammenfassung

Überprüfen Sie die Einstellungen, und klicken Sie auf Fertig

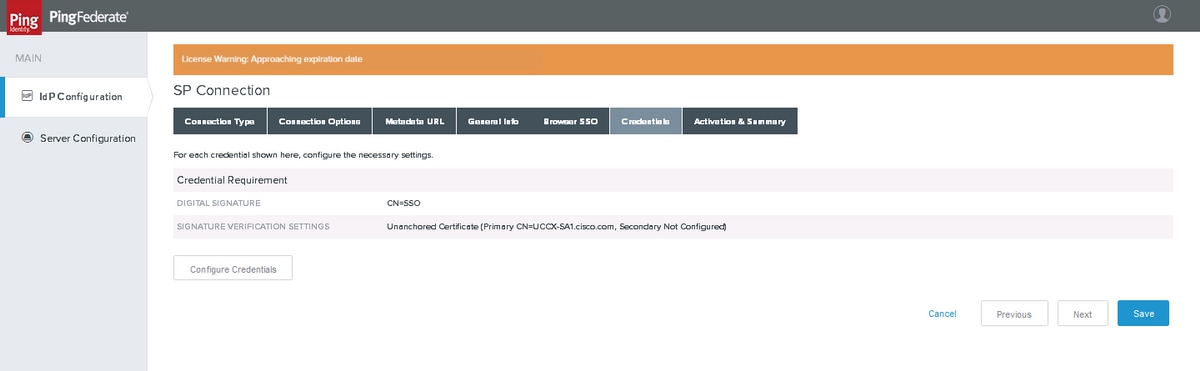

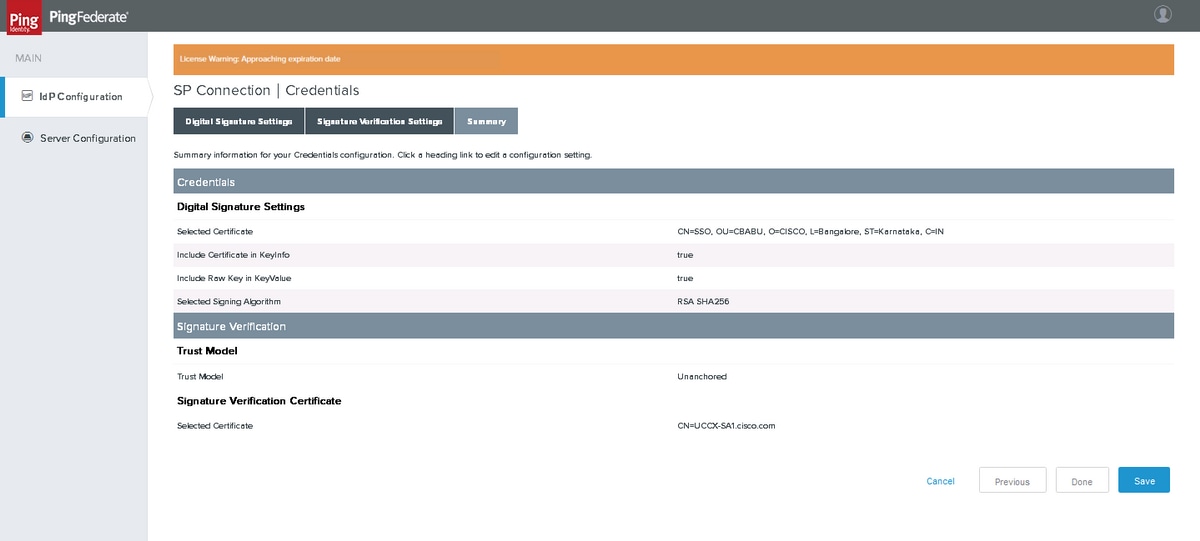

Anmeldeinformationen

Klicken Sie auf Anmeldeinformationen konfigurieren.

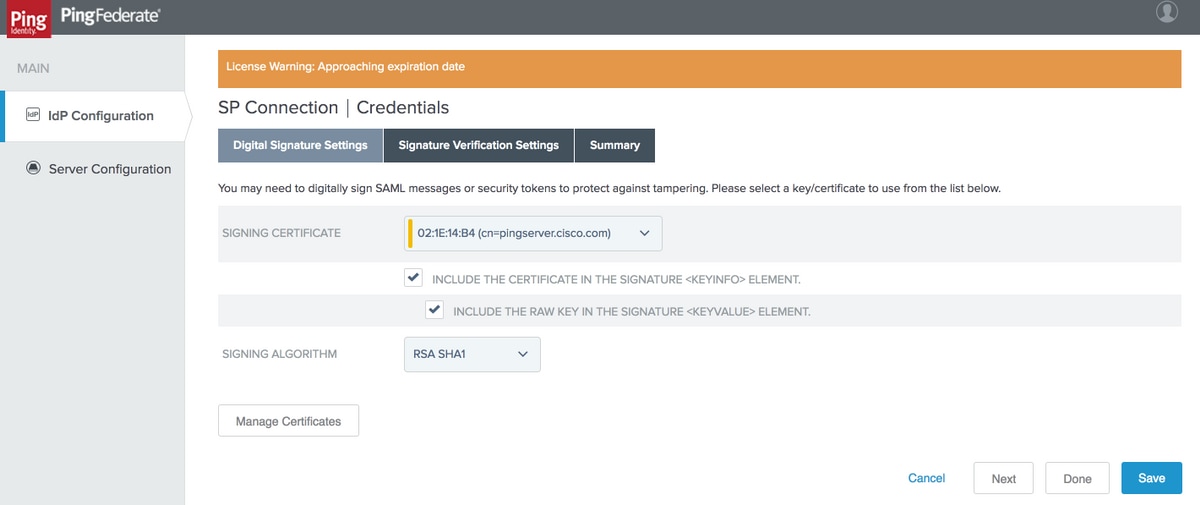

Einstellungen für digitale Signaturen

Wählen Sie SIGNING CERTIFICATE created before. Andernfalls können Sie auf Zertifikate verwalten klicken, um ein Zertifikat zu erstellen.

Hinweis: Cisco IdS unterstützt nicht RSA SHA256 für die SAML-Antwortsignatur, daher wird "RSA SHA1" verwendet.

Klicken Sie auf Next (Weiter).

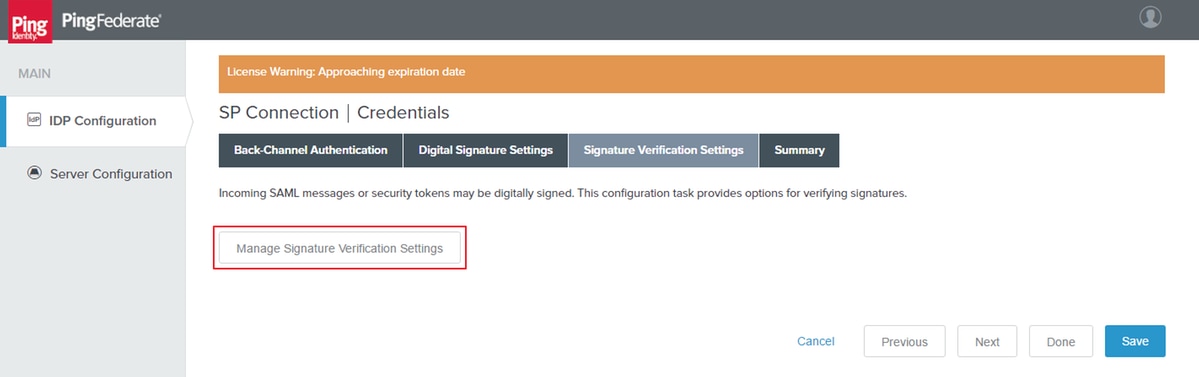

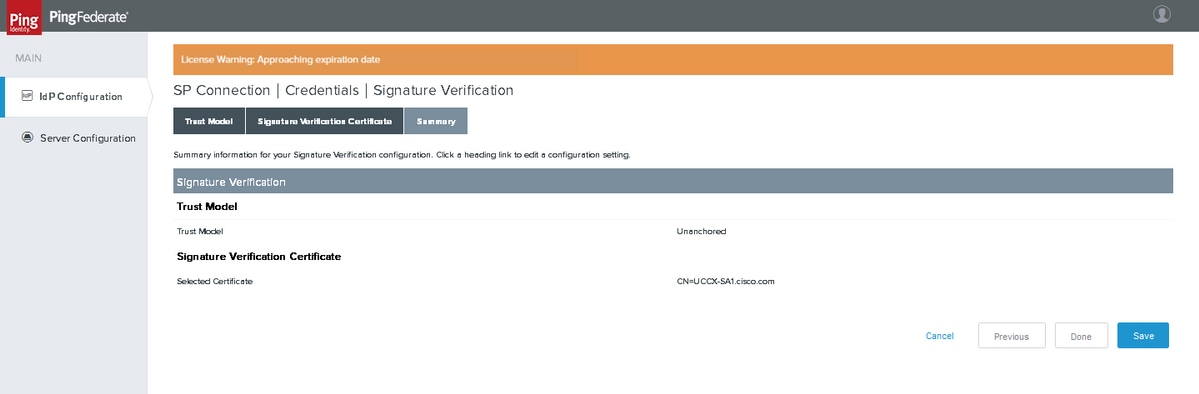

Einstellungen für die Signaturüberprüfung

Klicken Sie auf Einstellungen für die Signaturverifizierung verwalten.

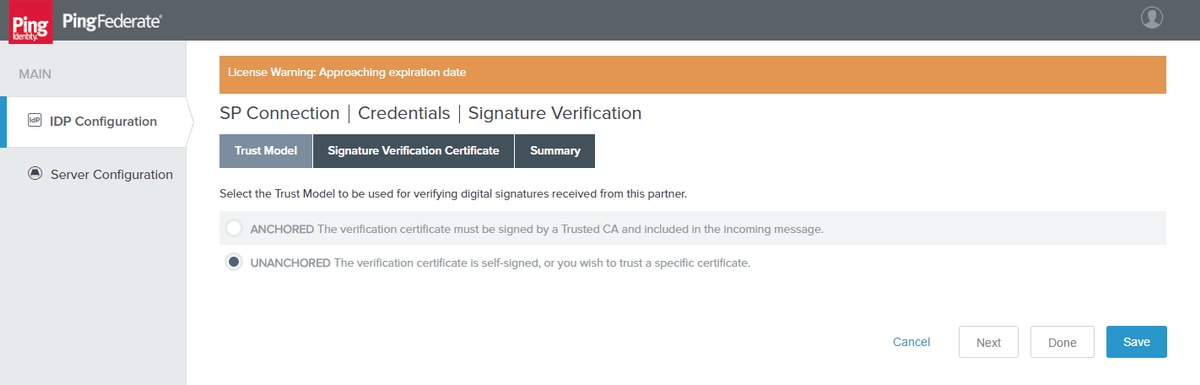

Vertrauensmodell

Klicken Sie auf Next (Weiter).

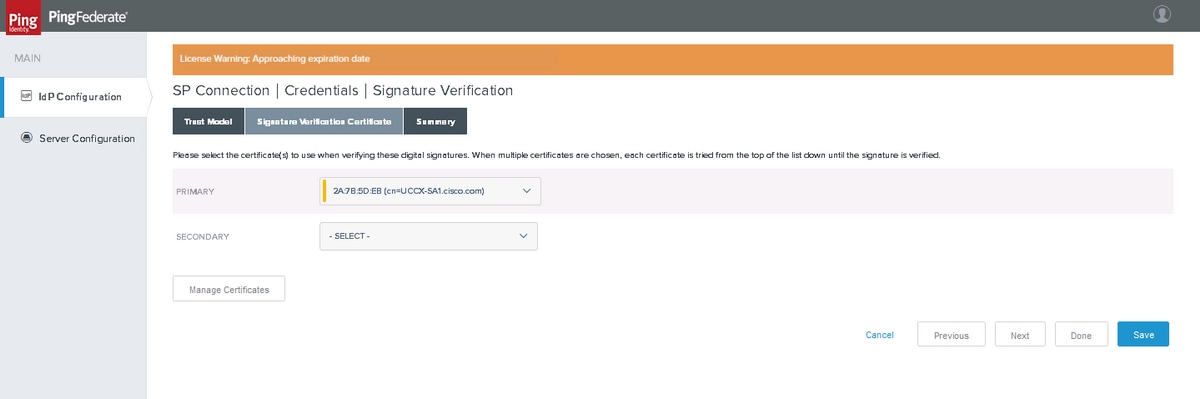

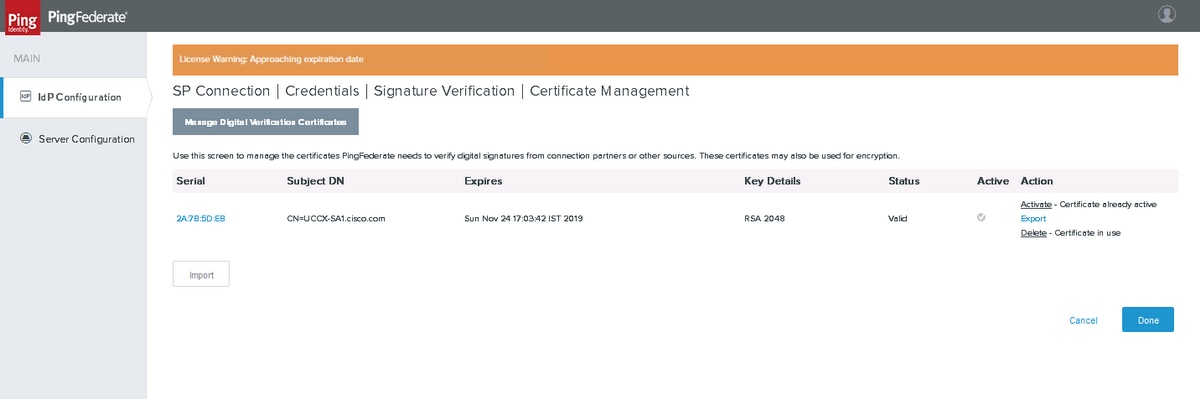

Zertifikat für die Signaturüberprüfung

Klicken Sie auf Zertifikate verwalten, um Zertifikate von SP zu importieren.

Klicken Sie auf Importieren, um ein Zertifikat zu importieren.

Zusammenfassung

Klicken Sie auf Fertig

Zusammenfassung

Überprüfen Sie die Zusammenfassung, und klicken Sie auf Fertig

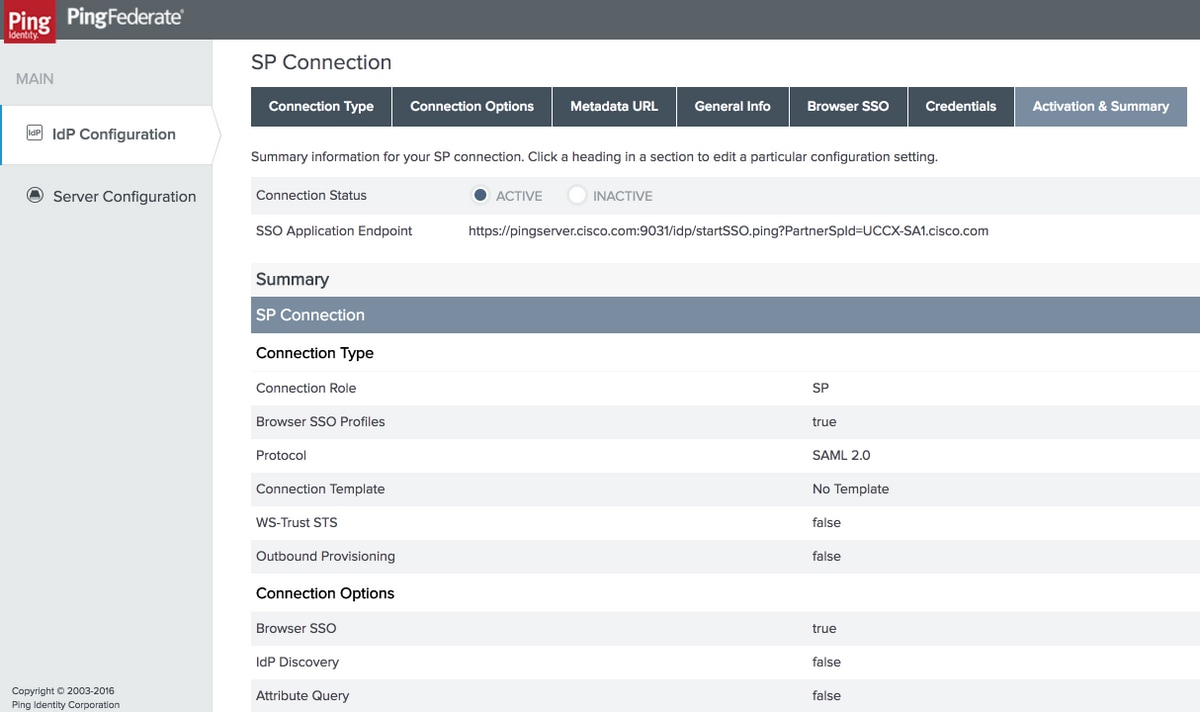

Aktivierung und Zusammenfassung

Überprüfen Sie die Übersicht, und klicken Sie auf Speichern.

PingFederate-Metadaten exportieren

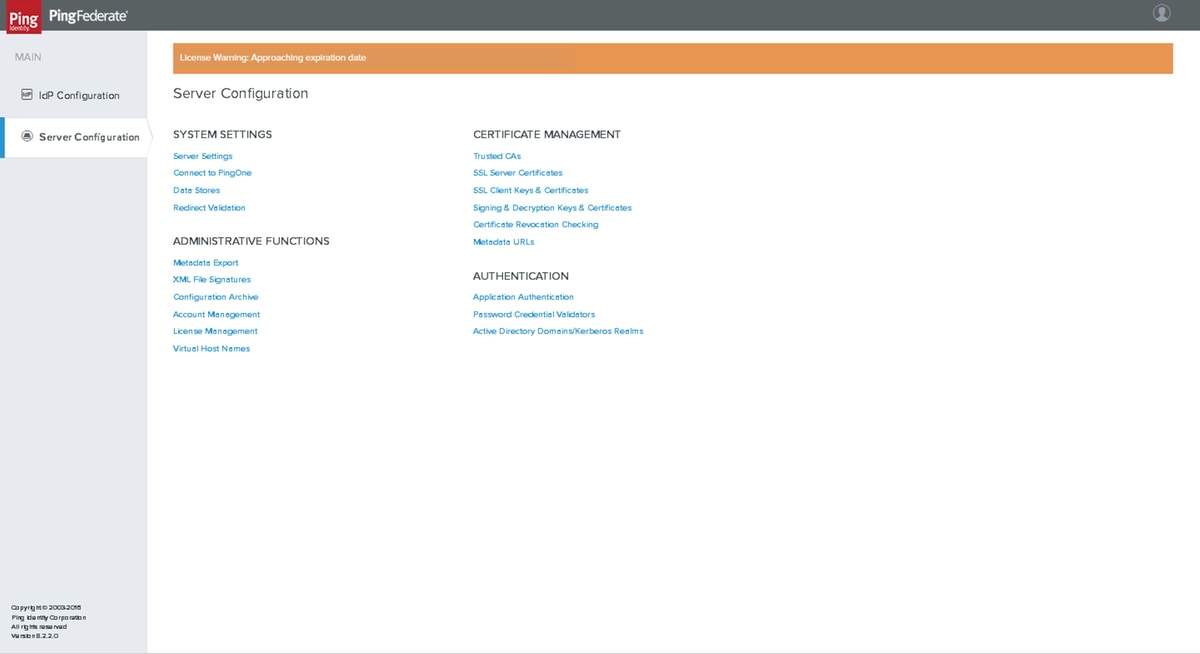

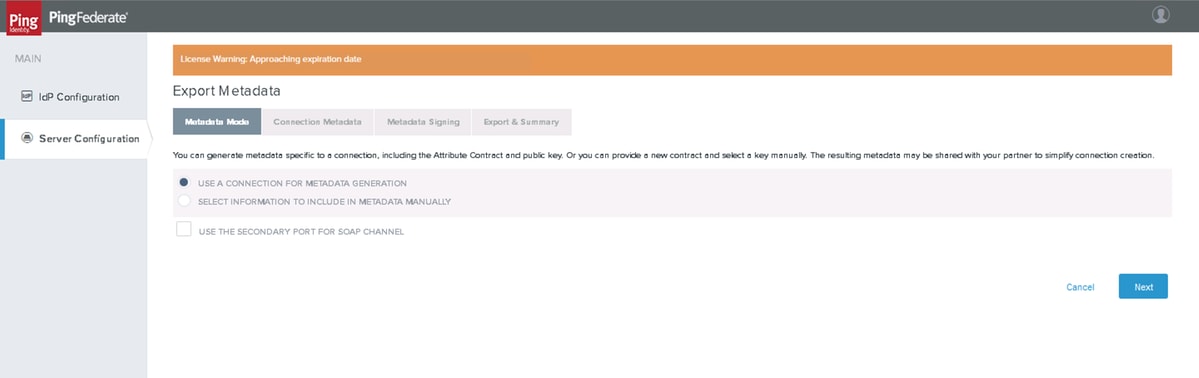

Metadatenexport

Metadatenmodus

Klicken Sie auf Serverkonfiguration > VERWALTUNGSFUNKTIONEN > Metadatenexport

Klicken Sie auf Next (Weiter).

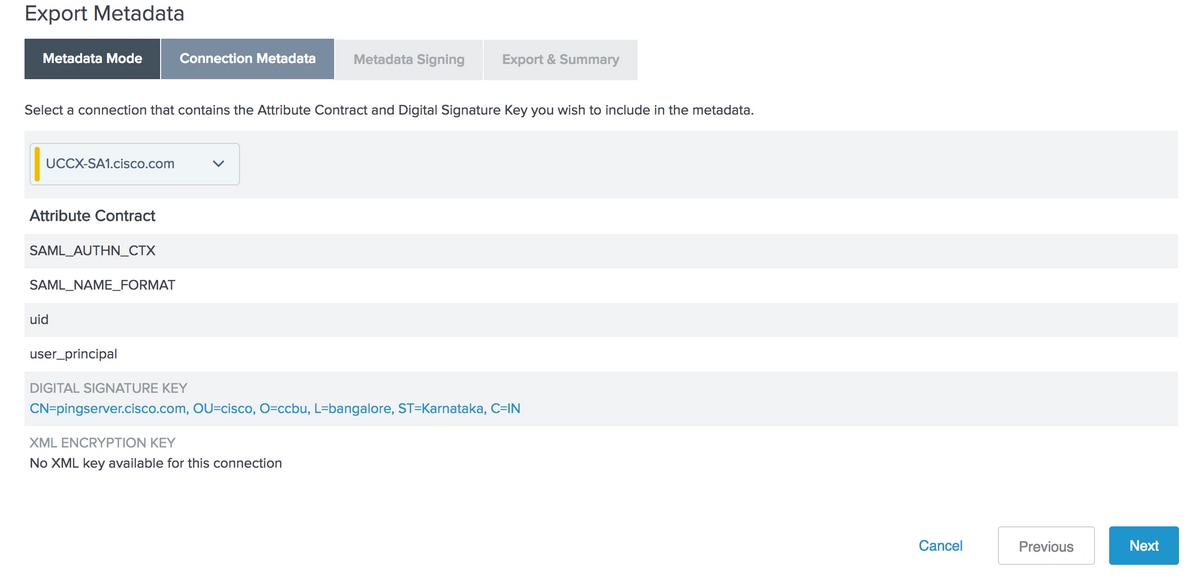

Verbindungsmetadaten

Wählen Sie die von Ihnen erstellte SP-Verbindung aus, und klicken Sie auf Weiter

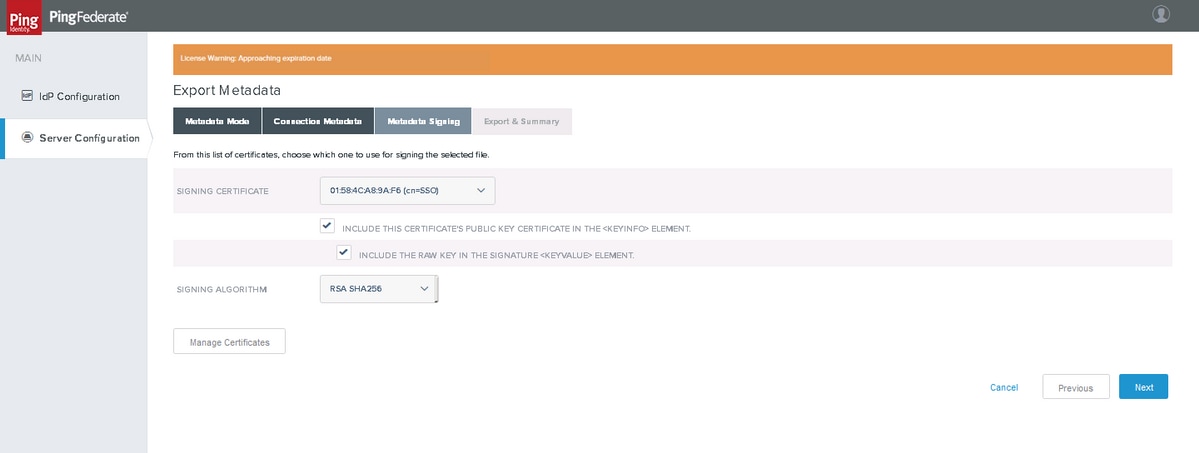

Metadaten-Signatur

Wählen Sie das von Ihnen erstellte Metadatenzertifikat und den SIGNING ALGORITHM als RSA SHA256 aus. Klicken Sie auf Weiter

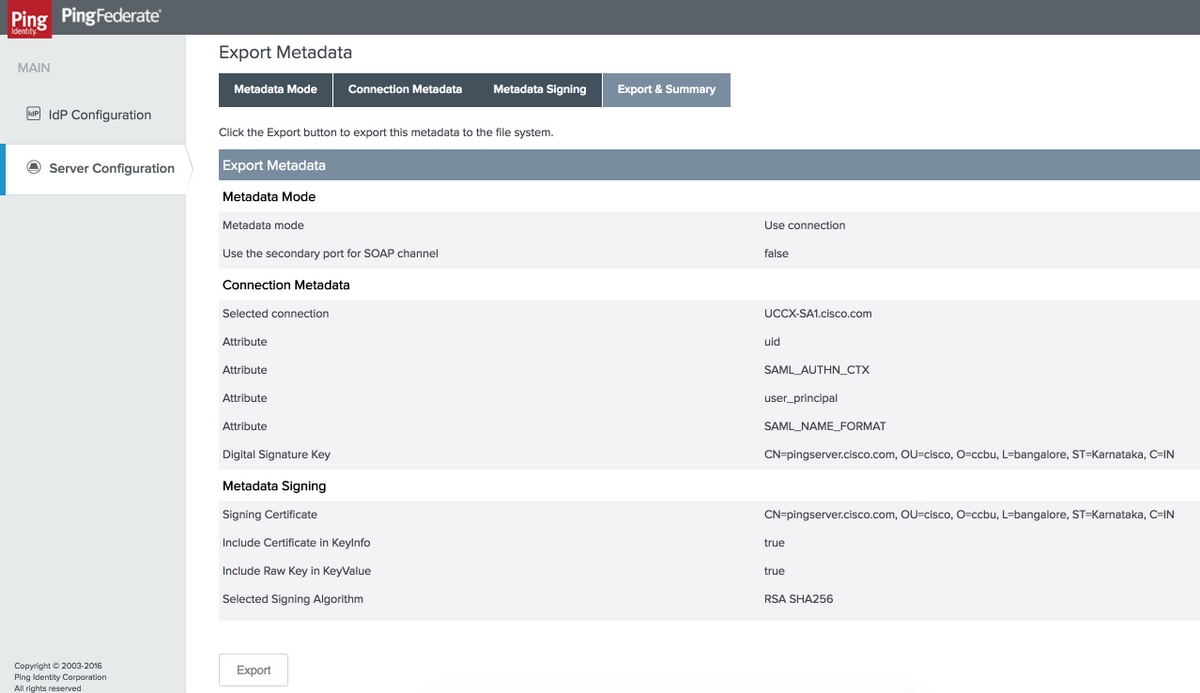

Export und Zusammenfassung

Klicken Sie auf Export and save file in your local system.

- Bearbeiten Sie die heruntergeladene XML-Metadatendatei, um die 'md'-Namespaceeinträge zu entfernen und zu speichern.

- Laden Sie dann die gespeicherte Metadatendatei von der Seite "idsadmin" auf "IdS" hoch, um die IDP-Vertrauensstellung einzurichten.

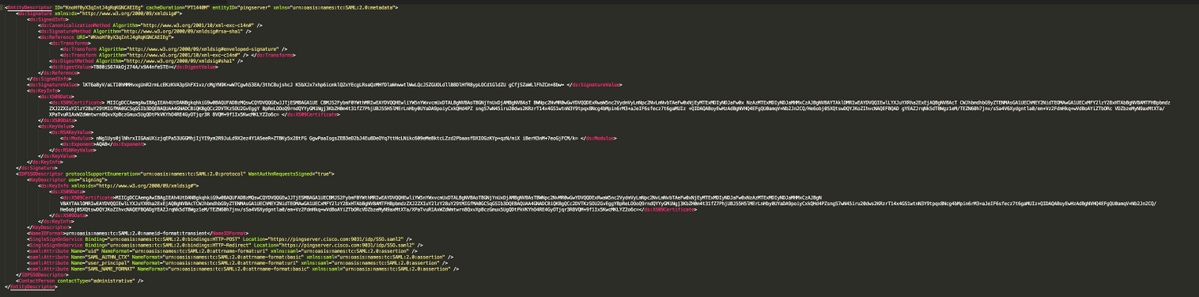

Beispiel-Metadaten

Fehlerbehebung

|

Problem

|

Tool

|

Mögliche Ursache

|

|---|---|---|

| Fehler beim Hochladen der PingFederate-Metadaten auf der IDs-Admin-Seite. | Textdatei-Editor |

Stellen Sie sicher, dass die XML-Metadatendatei nicht über die 'md'-Namespaceeinträge verfügt. |

| SAML-Fluss fehlgeschlagen | SAML Tracer | Überprüfen Sie, ob 'StatusCode' 'Success' anzeigt, d. h. <Beispiel:StatusCode Value="urn:oasis:names:tc:SAML:2.0:status:Success" />

|

| SAML-Fluss fehlgeschlagen | SAML Tracer | Überprüfen Sie das <saml:AuthnContextClassRef>-Element. Sein Wert muss urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport sein.

Wenn der Wert auf urn:oasis:names:tc:SAML:2.0:ac:classes:unspecified festgelegt ist, prüfen Sie, ob der SAML_AUTHN_CTX-Vertrag richtig konfiguriert und zugeordnet wurde. |

| SAML-Fluss fehlgeschlagen | SAML Tracer |

Suchen Sie nach dem <saml:AttributeStatement>-Element - es muss vorhanden sein und untergeordnete Elemente enthalten, die 'uid' und 'user_principal' entsprechen. Falls nicht gefunden, überprüfen Sie die Einstellungen für die Erstellung von Assertionen und die Einstellungen für die Erfüllung von Verträgen, um sicherzustellen, dass die Vertragsattribute korrekt definiert und zugeordnet werden. |

| SAML-Fluss fehlgeschlagen | SAML Tracer |

Suchen Sie in den Cisco IdS- oder PingFederate-Protokollen nach der Meldung "Invalid Signature" (Ungültige Signatur). Falls bestätigt, setzen Sie die Metadaten-Vertrauensstellung über IdS und PingFederate wieder ein. |

| SAML-Fluss fehlgeschlagen | SAML Tracer |

Überprüfen Sie die Zeitbedingungen. Die Zeit, zu der Cisco IdS die SAML-Antwort erhalten hat, muss zwischen den in <saml:Conditions NotBefore="2016-12-18T07:24:10.191Z" angegebenen Zeiten liegen. NotOnOrAfter="2016-12-18T07:34:10.191"> |

Weitere Konfiguration für SSO:

In diesem Dokument wird die IdP-Konfiguration für SSO zur Integration in den Cisco Identity Service beschrieben. Weitere Informationen finden Sie in den jeweiligen Produktkonfigurationsanleitungen:

Beiträge von Cisco Ingenieuren

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback