Einleitung

In diesem Dokument werden die neuesten Sicherheitserweiterungen in Unified Contact Center Enterprise (UCCE) 12.5 beschrieben.

Voraussetzungen

- UCCE

- Open Secure Sockets Layer (SSL)

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- UCCE 12.5

- OpenSSL (64 Bit) für Windows

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Hintergrundinformationen

Cisco Security Control Framework (SCF) Das Collaboration Security Control Framework bietet die Design- und Implementierungsrichtlinien für den Aufbau einer sicheren und zuverlässigen Collaboration-Infrastruktur. Diese Infrastrukturen sind sowohl gegen bekannte als auch gegen neue Angriffsformen gewappnet. Referenz-Sicherheitsleitfaden für Cisco Unified ICM/Contact Center Enterprise, Version 12.5 .

Im Rahmen des Cisco SCF werden für UCCE 12.5 zusätzliche Sicherheitsverbesserungen hinzugefügt. In diesem Dokument werden diese Verbesserungen beschrieben.

Überprüfung der heruntergeladenen ISO

Um das heruntergeladene ISO zu validieren, das von Cisco signiert wurde, und um sicherzustellen, dass es autorisiert ist, gehen Sie wie folgt vor:

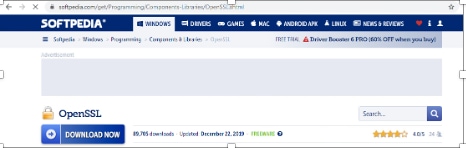

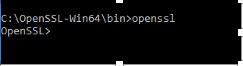

1. Laden Sie OpenSSL herunter, und installieren Sie es. Suchen Sie die Software "openssl softpedia".

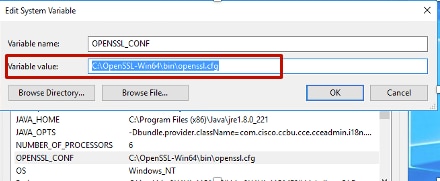

2. Bestätigen Sie den Pfad (dieser ist standardmäßig eingestellt, kann aber trotzdem überprüft werden). Wechseln Sie in Windows 10 zu Systemeigenschaften, und wählen Sie Umgebungsvariablen aus.

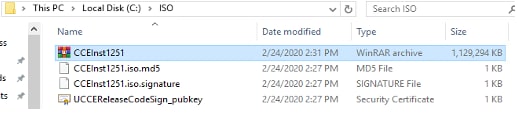

3. Für die ISO-Verifizierung erforderliche Dateien

4. Führen Sie das OpenSSL-Tool von der Befehlszeile aus.

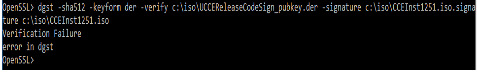

5. Führen Sie den Befehl

dgst -sha512 -keyform der -verify <public Key.der> -signature <ISO image.iso.signature> <ISO Image>

6. Im Fehlerfall zeigt die Befehlszeile den Fehler an, wie im Bild dargestellt.

Verwenden von Zertifikaten mit SHA-256 und Schlüsselgröße 2048 Bit

Protokolle melden Fehler, wenn Zertifikate ohne Beanstandung identifiziert werden (d. h. wenn die SHA-256- und/oder die 2048-Bit-Anforderung nicht erfüllt wird).

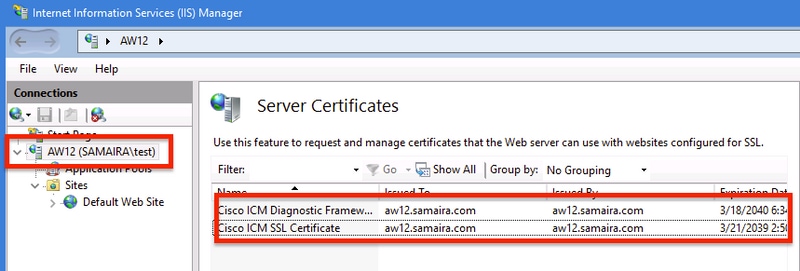

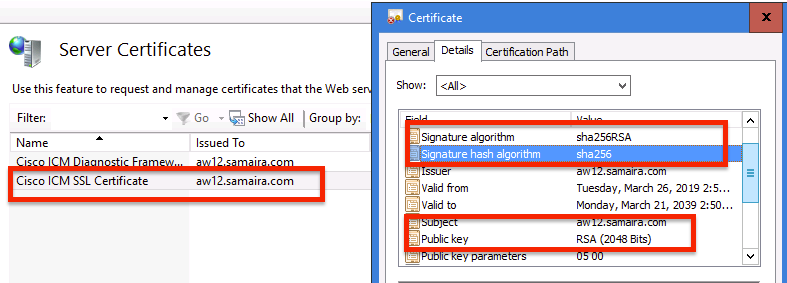

Aus UCCE-Sicht gibt es zwei wichtige Zertifikate:

- Cisco ICM-Diagnose-Framework-Dienstzertifikat

- Cisco ICM SSL-Zertifikat

Die Zertifikate können in der IIS-Manager-Option des Windows-Servers überprüft werden.

Bei selbstsignierten Zertifikaten (entweder für Diagnose Portico oder Web Setup) lautet die Fehlerzeile wie folgt:

Re-generating Cisco ICM SSL Certificate with SHA-256 and key size '2048' and will be binded with port 443.

SSLUtil-Tool

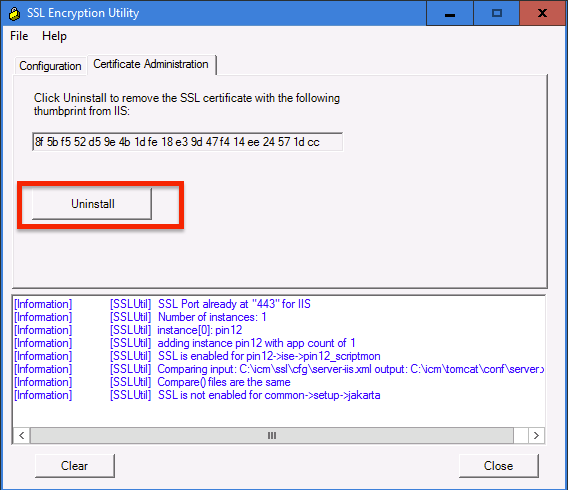

antwort: Um selbstsignierte Zertifikate (für die Seite WebSetup/CCEAdmin) neu zu generieren, verwenden Sie das SSLUtil-Tool (von der Website C:\icm\bin).

b. Wählen Sie Deinstallieren, um das aktuelle Cisco ICM SSL-Zertifikat zu löschen.

c. Als Nächstes wählen Sie Installieren in SSLUtil-Tool und sobald der Prozess abgeschlossen ist, beachten Sie, dass das Zertifikat jetzt erstellt SHA-256 und Keysize '2048' Bits.

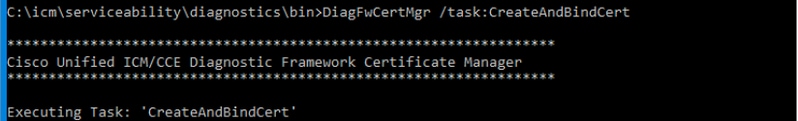

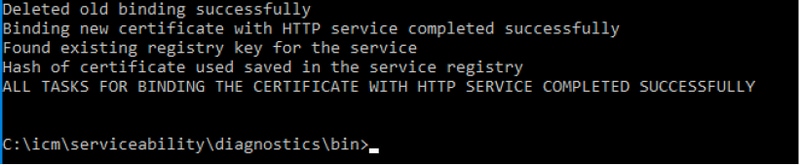

DiagFwCertMgr-Befehl

Um ein selbstsigniertes Zertifikat für das Cisco ICM Diagnostic Framework-Dienstzertifikat neu zu generieren, verwenden Sie die Befehlszeile "DiagFwCertMgr", wie im Bild gezeigt:

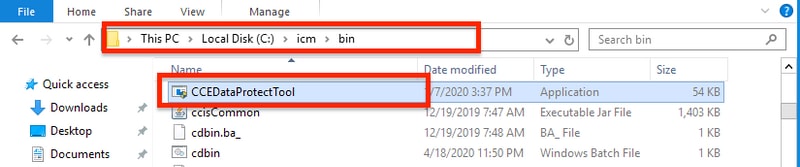

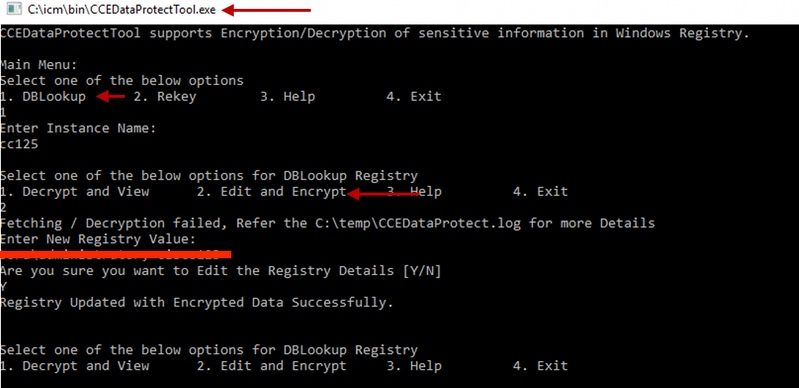

Data Protection-Tool

1. CCEDataProtectTool wird zum Verschlüsseln und Entschlüsseln vertraulicher Informationen verwendet, die in der Windows-Registrierung gespeichert sind. Nach dem Upgrade auf SQL 12.5 muss der Wertspeicher in der SQLLogin-Registrierung mit CCEDataProtectTool neu konfiguriert werden. Dieses Tool kann nur von einem Administrator, einem Domänenbenutzer mit Administratorrechten oder einem lokalen Administrator ausgeführt werden.

2. Dieses Tool kann verwendet werden, um den verschlüsselten Wertspeicher in der SQLLogin-Registrierung anzuzeigen, zu konfigurieren, zu bearbeiten und zu entfernen.

3. Das Werkzeug befindet sich am Standort.

<Install Directory>:\icm\bin\CCEDataProtectTool.exe

4. Navigieren Sie zum Speicherort, und doppelklicken Sie auf CCEDataProtectTool.exe.

5. Um zu verschlüsseln, drücken Sie 1 für DBLookup, und geben Sie den Instanznamen ein. Drücken Sie dann 2, um "Bearbeiten und verschlüsseln" auszuwählen.

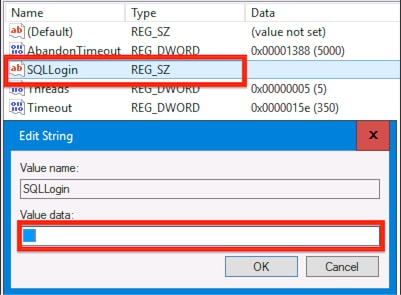

6. Navigieren Sie zum Registrierungsspeicherort, und überprüfen Sie, ob String Value SQLLogin leer aussieht, wie im Bild gezeigt:

HKEY_LOCAL_MACHINE\SOFTWARE\Cisco Systems, Inc.\ICM\pin12\RouterA\Router\CurrentVersion\Configuration\Database

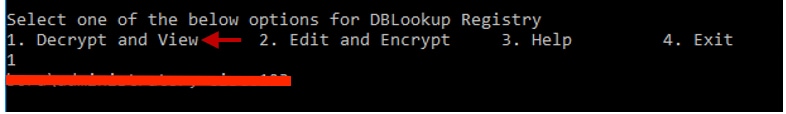

7. Falls der verschlüsselte Wert überprüft werden muss; während der Befehlszeile von CCEDataProtectTool, wählen Sie die Taste 1 für "Entschlüsseln und anzeigen", wie in der Abbildung dargestellt;

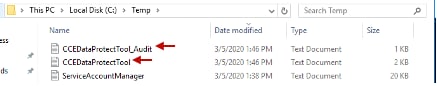

8. Sämtliche Protokolle für dieses Tool befinden sich am Standort.

<Install Directory>:\temp

Audit logs filename : CCEDataProtectTool_Audit

CCEDataProtectTool logs : CCEDataProtectTool