Konfiguration und Überprüfung von aktivem/aktivem L1-PBR in der ACI

Download-Optionen

Inklusive Sprache

In dem Dokumentationssatz für dieses Produkt wird die Verwendung inklusiver Sprache angestrebt. Für die Zwecke dieses Dokumentationssatzes wird Sprache als „inklusiv“ verstanden, wenn sie keine Diskriminierung aufgrund von Alter, körperlicher und/oder geistiger Behinderung, Geschlechtszugehörigkeit und -identität, ethnischer Identität, sexueller Orientierung, sozioökonomischem Status und Intersektionalität impliziert. Dennoch können in der Dokumentation stilistische Abweichungen von diesem Bemühen auftreten, wenn Text verwendet wird, der in Benutzeroberflächen der Produktsoftware fest codiert ist, auf RFP-Dokumentation basiert oder von einem genannten Drittanbieterprodukt verwendet wird. Hier erfahren Sie mehr darüber, wie Cisco inklusive Sprache verwendet.

Informationen zu dieser Übersetzung

Cisco hat dieses Dokument maschinell übersetzen und von einem menschlichen Übersetzer editieren und korrigieren lassen, um unseren Benutzern auf der ganzen Welt Support-Inhalte in ihrer eigenen Sprache zu bieten. Bitte beachten Sie, dass selbst die beste maschinelle Übersetzung nicht so genau ist wie eine von einem professionellen Übersetzer angefertigte. Cisco Systems, Inc. übernimmt keine Haftung für die Richtigkeit dieser Übersetzungen und empfiehlt, immer das englische Originaldokument (siehe bereitgestellter Link) heranzuziehen.

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie Sie ein aktives/aktives L1-Servicediagramm in der Application Centric Infrastructure (ACI) konfigurieren und überprüfen.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Layer-3-Servicediagramm in der ACI

- Konfiguration von Endpunkt-Richtliniengruppen, Bridge-Domänen und Verträgen in der ACI

Verwendete Komponenten

Die Informationen in diesem Dokument basierend auf folgenden Software- und Hardware-Versionen:

- APIC-Version: 5.3(2a)

- Blatt H/W: N9K-C93180YC-FX, N9K-C93180YC-EX

- Blatt-Software: n9000-15,3(2a)

- Leaf Node 101, 102 , 103 ,104

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen

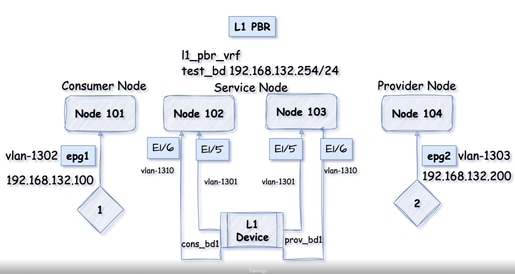

Topologie

Die EPG1- und EPG2-Konfiguration wird in diesem Dokument nicht angezeigt. Sie muss konfiguriert werden, bevor die Informationen vorliegen, und der Endpunkt muss gelernt werden.

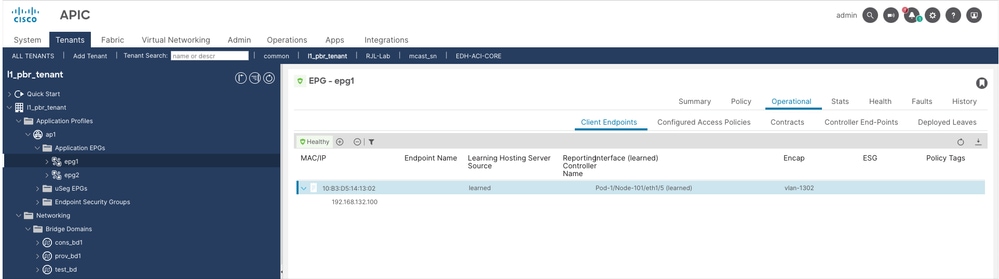

1. Validierung von EPG1 haș, Endpunkt 192.168.132.100 gelernt (Knoten 101).

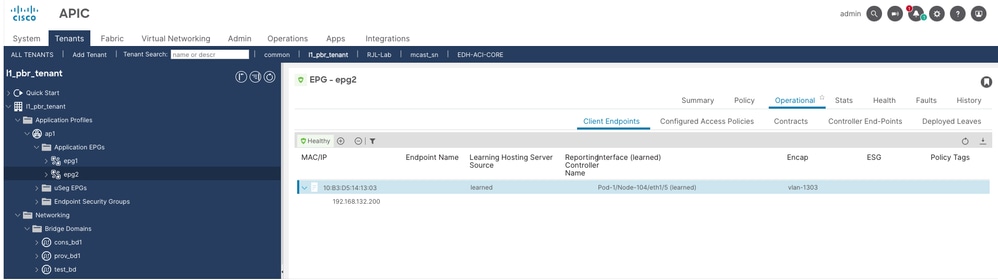

2. Validieren von EPG2 hat den Endpunkt 192.168.132.200 gelernt (Knoten 104).

Warum wird L1-Servicediagramm für die ACI benötigt?

In die Cisco ACI können Sie ein L4-L7-Service-Gerät als L3/L2/L1 einfügen. Layer 3 bedeutet, dass ein externes Gerät Routing-Entscheidungen zum Weiterleiten von Datenverkehr durchführen kann, während Layer 2 Datenverkehr bezeichnet, der ausschließlich auf der Grundlage der MAC-Adresse weitergeleitet werden soll. In die ACI können Sie ein L2-Gerät wie ein Intrusion Prevention System (IPS) oder eine transparente Firewall einfügen. Stellen Sie sich nun ein Szenario vor, bei dem das Gerät, das Sie den Datenverkehr umleiten, keine Weiterleitungsentscheidung treffen kann. In diesen Fällen können Sie L1 Policy-Based Routing (PBR) bereitstellen.

Die Datenverkehrsweiterleitung ist für L3- und L2-PBR-Fälle identisch. Der einzige Unterschied besteht darin, dass L3-PBR-Datenverkehr an eine IP-Adresse umgeleitet wird, an der wie bei L1/L2-PBR-Datenverkehr an eine MAC-Adresse umgeleitet wird. Diese MAC-Adressen werden zur Weiterleitung statisch an die Leaf-Schnittstelle gebunden. Sie werden sehen, wie noch mehr in diese Richtung geht.

Weitere Informationen zu den Anwendungsfällen für Active/Stanby- oder Active/Active L1/L2-PBR finden Sie unter dem Link PBR White Paper.

Info über L1-Gerät

Bei diesem Bereitstellungsmodell wird keine VLAN-Übersetzung auf dem Service-Gerät durchgeführt, und beide Schnittstellen arbeiten auf demselben VLAN. Dieser Ansatz wird allgemein als Inline-Modus oder Wire-Modus bezeichnet und wird in der Regel für Firewalls und Intrusion Prevention Systems (IPS) verwendet. Sie ist ideal, wenn vom Service-Gerät erwartet wird, dass es Sicherheitsfunktionen ausführt, ohne an der Layer 2- oder Layer 3-Weiterleitung beteiligt zu sein.

Aktiv/Aktiv L1 PBR

Ab ACI Version 5.0 wird die Bereitstellung eines Servicediagramms mit L4-L7-Geräten im Aktiv/Aktiv-Modus unterstützt. Dies wird erreicht, indem jeder L4-L7-Geräteschnittstelle ein eindeutiges Encap zugewiesen wird (konkrete Schnittstelle) und die ACI von "Flood in encap" auf der EPG des versteckten Services automatisch konfiguriert wird. Diese versteckte Service-EPG wird von der ACI erstellt, um die L4-L7-Geräteschnittstelle der Service-Bridge-Domäne zuzuordnen.

Administratoren müssen die versteckte Service-EPG nicht manuell konfigurieren, da die ACI während des Renderingprozesses für Servicediagramme automatisch "Flood in encap" aktiviert.

Für aktive und aktive L1-PBR-Bereitstellungen muss der lokale Port-Bereich konfiguriert werden. Dazu müssen die Verbraucher- und Provider-Cluster-Schnittstellen (Connectors) des L4-L7-Geräts in separaten physischen Domänen platziert werden, die jeweils einen eigenen VLAN-Pool aufweisen, während der gleiche VLAN-Bereich über beide Domänen hinweg beibehalten wird.

Referenz: PBR-Whitepaper.

Konfiguration für L1-Servicediagramm

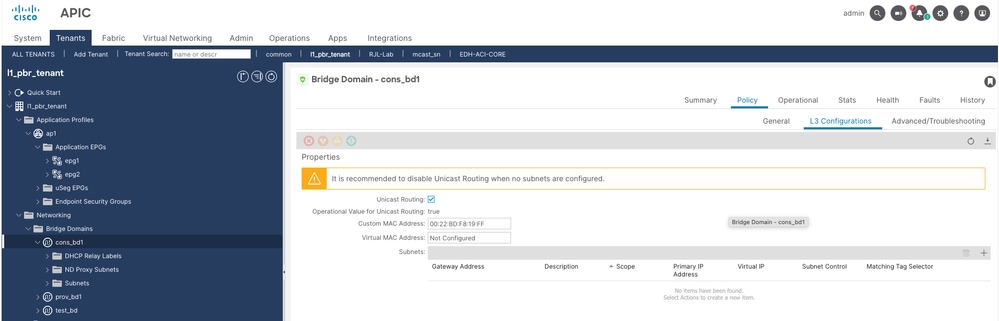

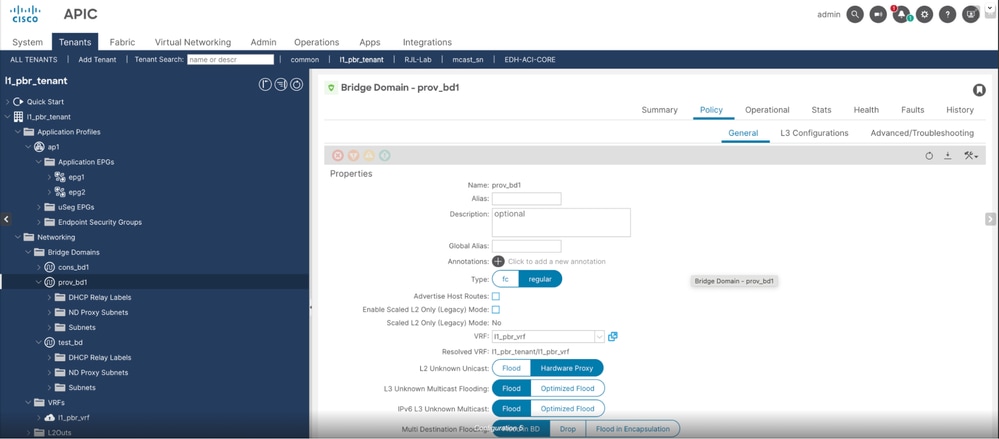

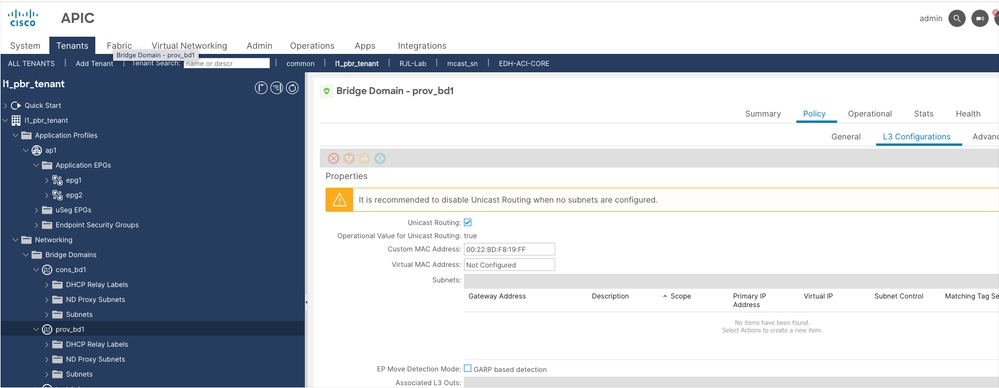

Unicast-Routing muss aktiviert werden, L2 Unicast muss auf Hardware-Proxy festgelegt werden, und für Nachteile und Prov-Bridge-Domänen ist kein Subnetz erforderlich.

Schritt 1: Konfigurieren Sie die Consumerbrückendomäne mit dem Namen cons_bd1.

Schritt 2: Konfigurieren Sie die Anbieter-Bridge-Domäne mit dem Namen prov-bd1.

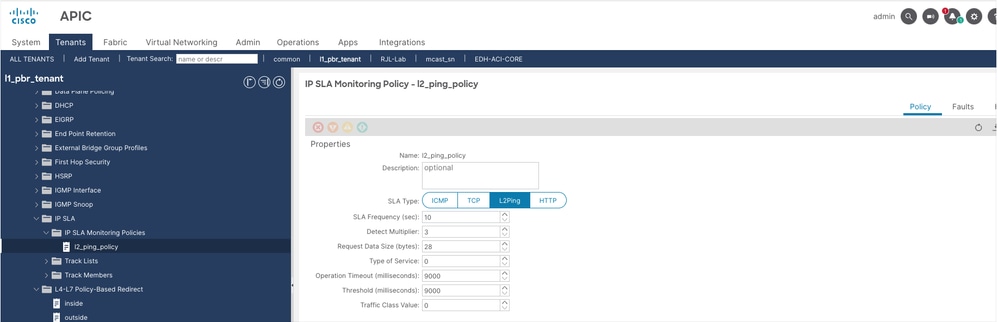

Schritt 3: Konfigurieren Sie die IP Service Level Agreement (SLA)-Richtlinie mit dem SLA-Typ "L2Ping".

Navigieren Sie zu Tenant > Policies > Protocol > IP SLA > IP SLA Monitoring Policies, und klicken Sie dann mit der rechten Maustaste, und erstellen Sie eine Richtlinie.

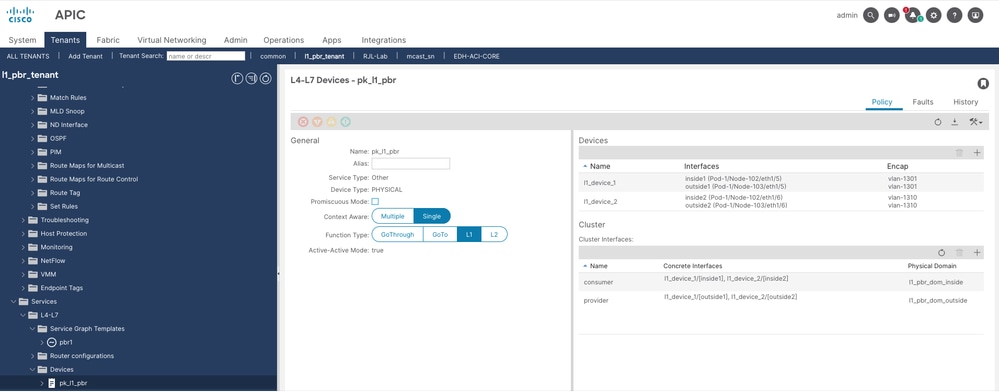

Schritt 4: Konfigurieren des L4-/L7-Geräts

Navigieren Sie zu Tenant > Services > Devices, klicken Sie mit der rechten Maustaste, und erstellen Sie ein L4-L7-Gerät.

Anmerkung: Für L1-Geräte muss sich jede Cluster-Schnittstelle in unterschiedlichen physischen Domänen befinden, um den lokalen Port-Bereich zu bestimmen.

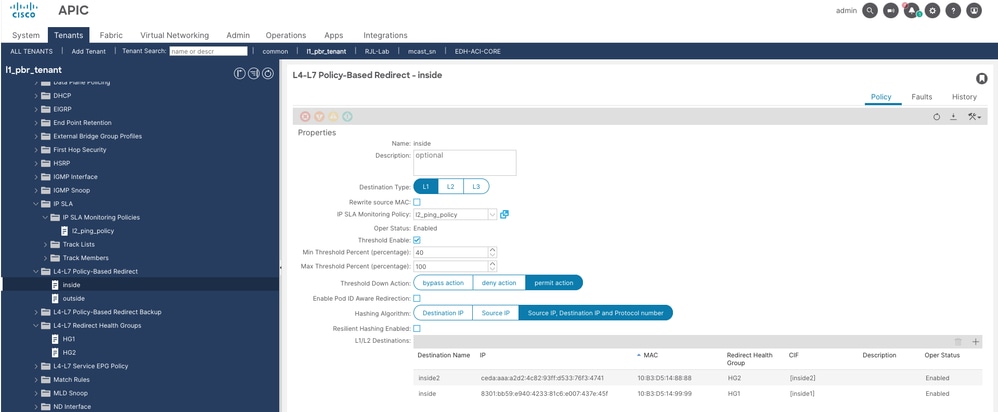

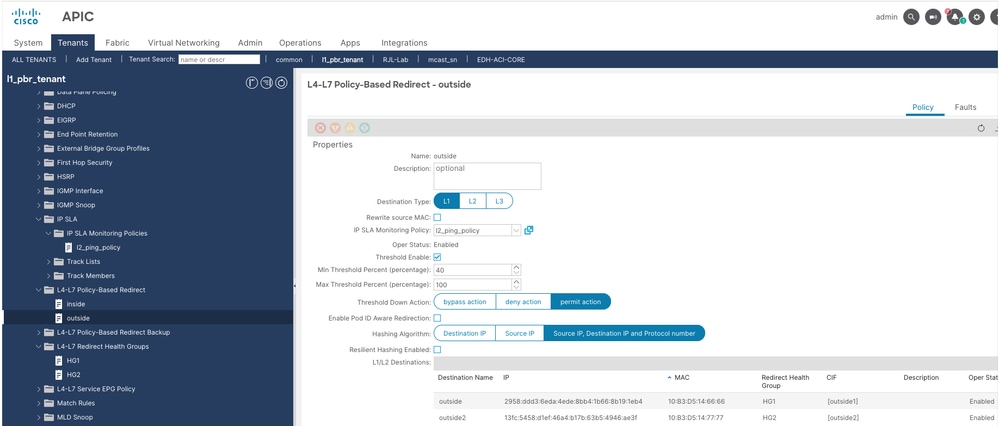

Schritt 5: Konfigurieren der richtlinienbasierten L4-L7-Umleitung für die interne und externe Schnittstelle

Navigieren Sie zu Tenant > Policies > Protocol > L4-L7 Policy based redirect, klicken Sie dann mit der rechten Maustaste, und erstellen Sie eine Richtlinie.

++ Policy-Name ist innen

++ Es gibt zwei L1-Ziele, eines für jedes L1-Gerät.

++ Richtlinienname ist außen

++ Es gibt zwei L1-Ziele, eines für jedes L1-Gerät.

Anmerkung: Die Aktion zum Herunterfahren des Schwellenwerts muss für beide L4-L7-Umleitungsrichtlinien identisch sein.

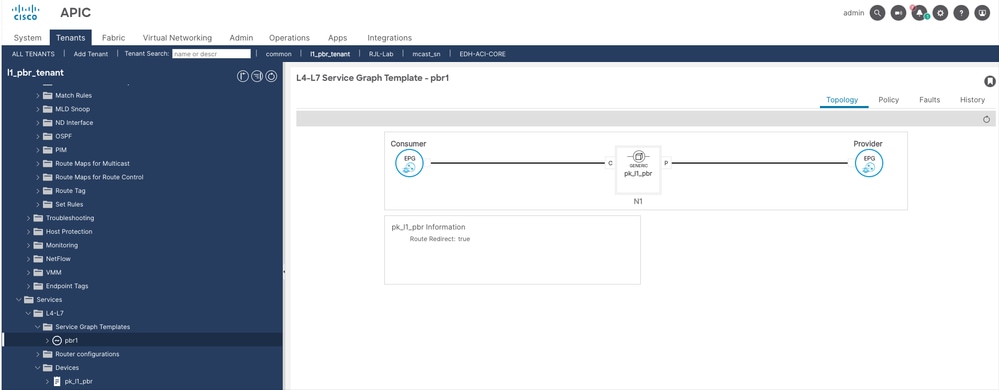

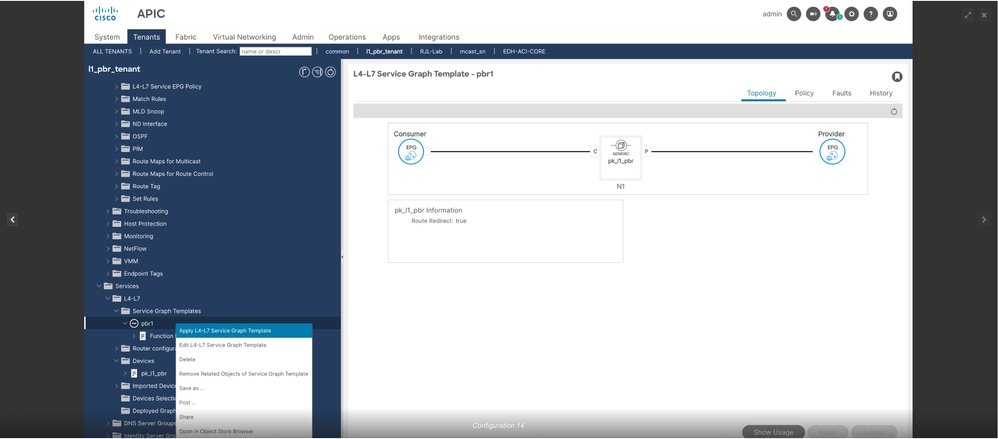

Schritt 6: Konfigurieren der Servicediagrammvorlage

Navigieren Sie zu Tenant > Services > Service Graph Template (Servicediagrammvorlage), klicken Sie mit der rechten Maustaste, und erstellen Sie eine L4-L7-Servicediagrammvorlage.

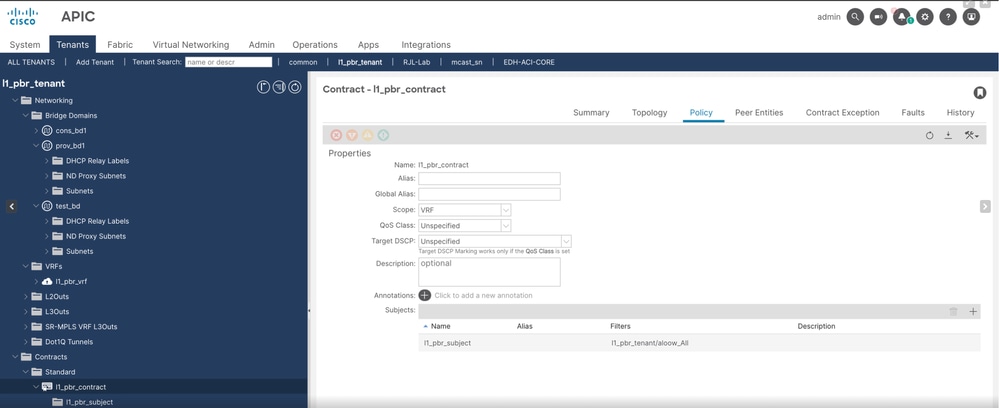

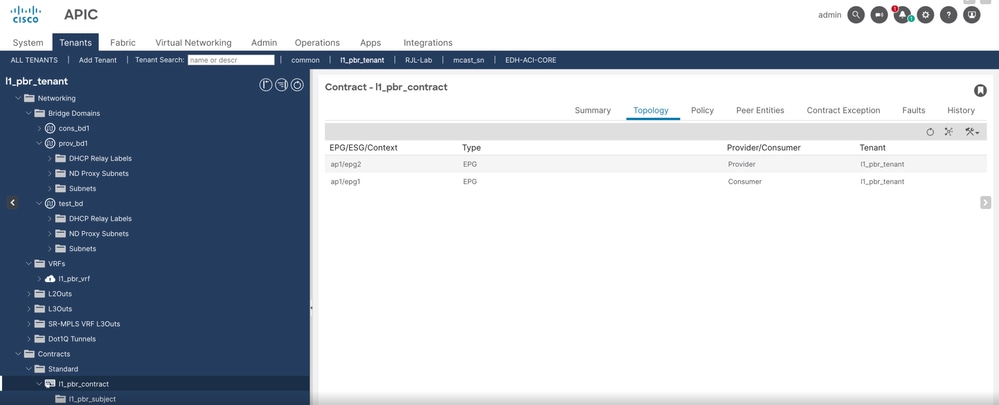

Schritt 7: Erstellen Sie einen Vertrag.

Navigieren Sie zu Tenant > Contract > Standard, klicken Sie mit der rechten Maustaste, und erstellen Sie einen Vertrag.

Schritt 8: Wenden Sie den Vertrag als Verbraucher und Anbieter auf EPG1 bzw. EPG2 an.

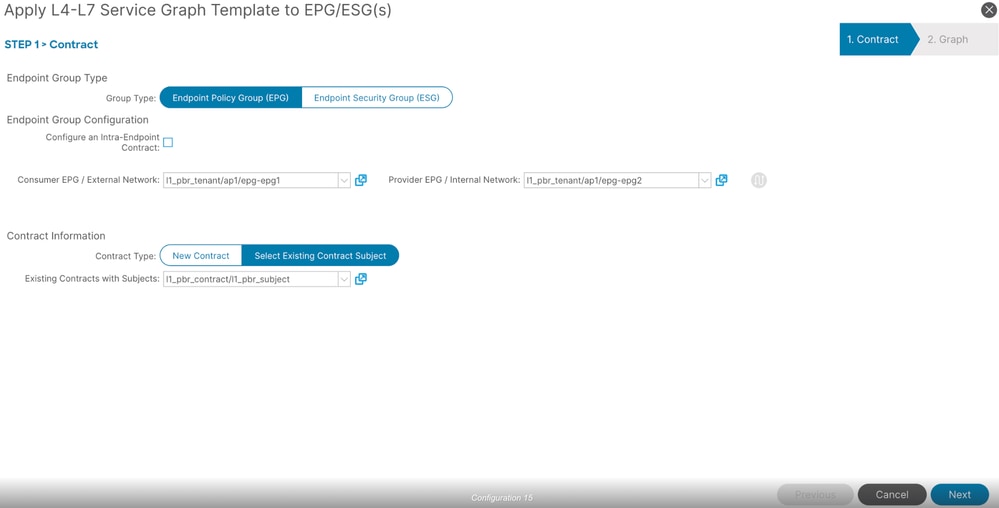

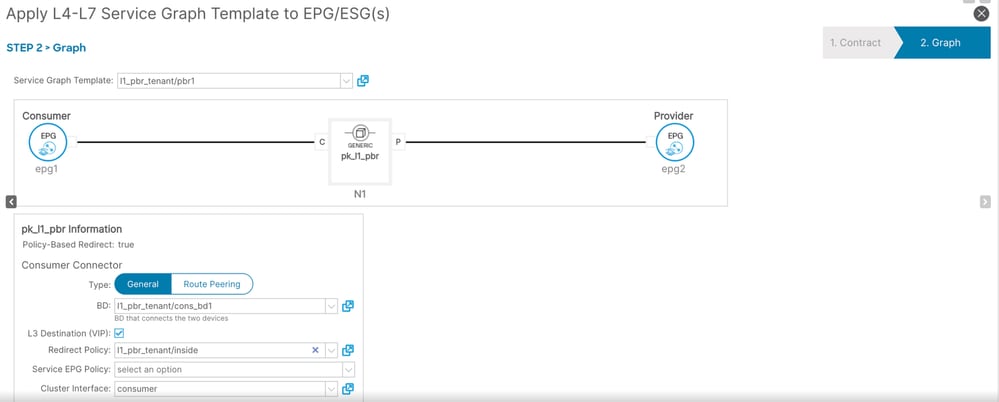

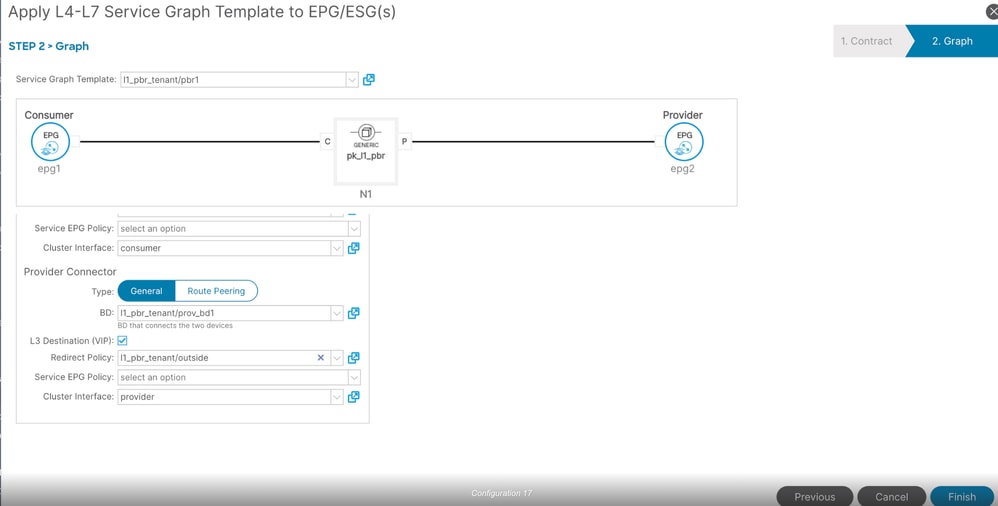

Schritt 9: Anwendung der L4-L7-Servicediagrammvorlage

Navigieren Sie zu Tenant > Services > Service Graph Template (Servicediagrammvorlage), klicken Sie mit der rechten Maustaste auf PBR1, und wenden Sie eine L4-L7-Servicediagrammvorlage an.

++ Consumer- und Provider-EPG hinzufügen

++ Vertrag angeben

++ Klicken Sie auf Weiter

++ Angaben zum Consumeranschluss angeben

++ Geben Sie die Details des Anbieterkonnektors an

++ Zum Abschließen klicken

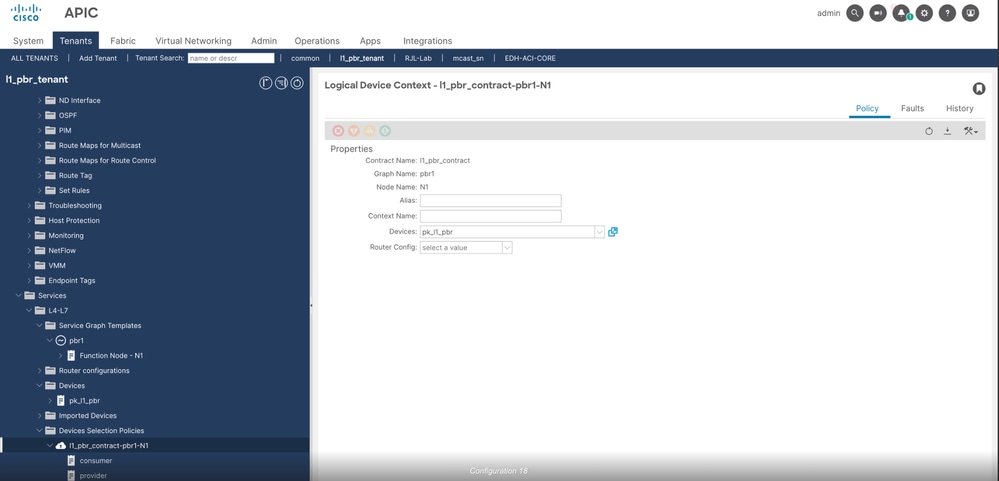

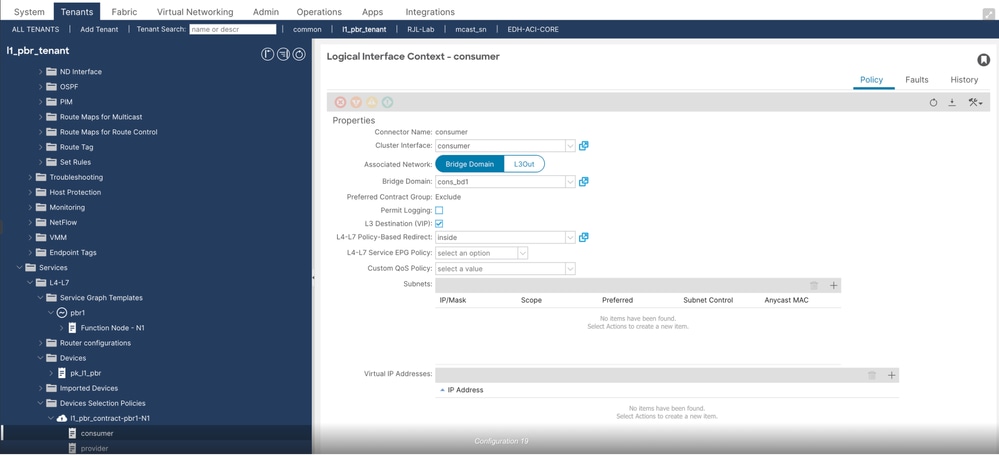

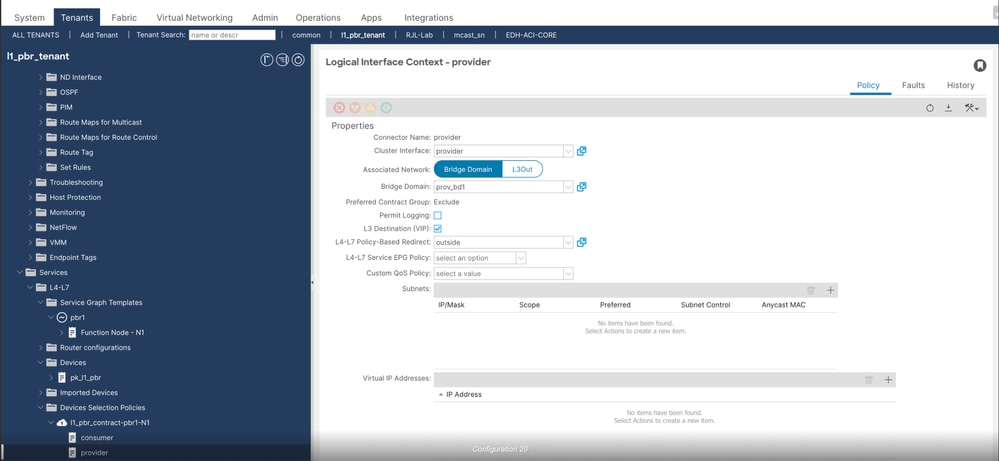

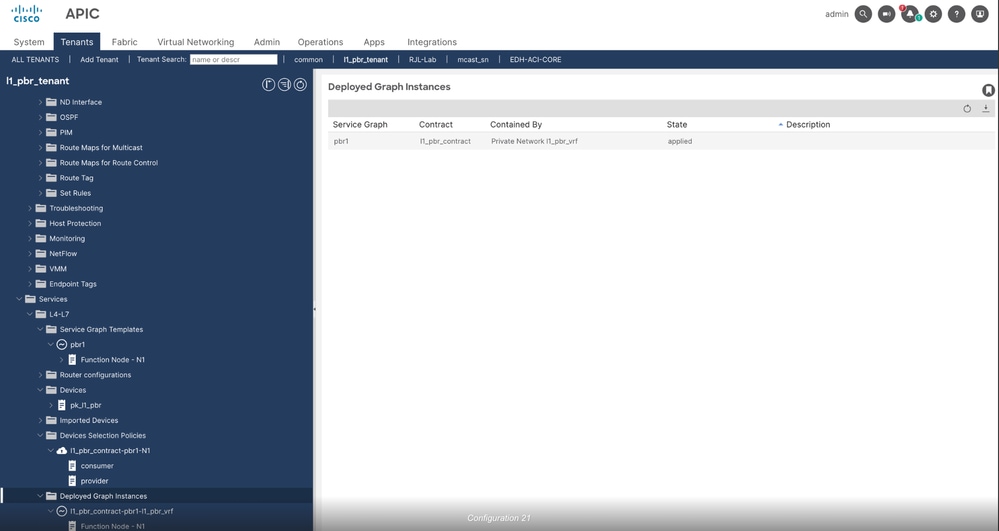

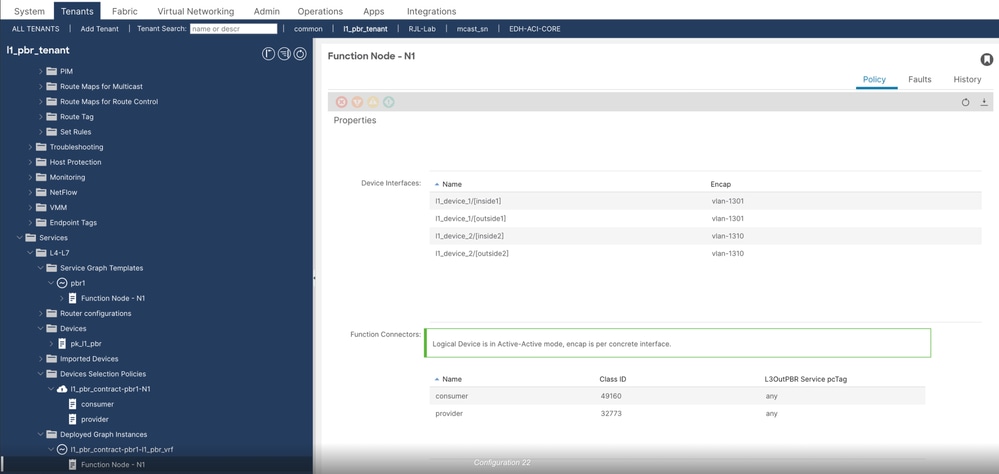

Überprüfung für L1-Servicediagramm auf der APIC-GUI

Schritt 1: Überprüfen Sie die Geräteauswahlrichtlinie, die nach dem Anwenden der Servicediagrammvorlage erstellt wurde.

++ Unterhaltungsstecker überprüfen

++ Anbieteranschluss konfigurieren

Schritt 2. Überprüfen Sie die Instanzen des bereitgestellten Graphen. Dort wird eine Instanz angezeigt, die sich im angewendeten Zustand befinden muss.

++ Suchen Sie nach Geräteschnittstellen und Funktionsanschlüssen, an denen PCTAG für Dienst-EPGs angezeigt wird.

Überprüfung für L1-Servicediagramm auf APIC CLI

Schritt 1: Überprüfen, ob das Servicediagramm auf Consumerknoten und Anbieterknoten angewendet wird, zusammen mit dem Status der Integritätsgruppe

apic01# fabric 101,104 show service redir info

----------------------------------------------------------------

Node 101

----------------------------------------------------------------

=======================================================================================================================================

LEGEND

TL: Threshold(Low) | TH: Threshold(High) | HP: HashProfile | HG: HealthGrp | BAC: Backup-Dest | TRA: Tracking | RES: Resiliency

=======================================================================================================================================

List of Dest Groups

GrpID Name destination HG-name BAC operSt operStQual TL TH HP TRAC RES

===== ==== =========== ============== === ======= ============ === === === === ===

10 destgrp-10 dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369] l1_pbr_tenant::HG2 N enabled no-oper-grp 51 100 sym yes no

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369] l1_pbr_tenant::HG1 N

2 destgrp-2 dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369] l1_pbr_tenant::HG1 N enabled no-oper-grp 51 100 sym yes no

dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369] l1_pbr_tenant::HG2 N

List of destinations

Name bdVnid vMac vrf operSt operStQual HG-name

==== ====== ==== ==== ===== ========= =======

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369] vxlan-16252846 10:B3:D5:14:99:99 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG1

dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369] vxlan-16252846 10:B3:D5:14:77:77 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG2

dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369] vxlan-15794150 10:B3:D5:14:66:66 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG1

dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369] vxlan-15794150 10:B3:D5:14:77:77 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG2

List of Health Groups

HG-Name HG-OperSt HG-Dest HG-Dest-OperSt

======= ========= ======= ==============

l1_pbr_tenant::HG1 enabled dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369]] up

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369]] up

l1_pbr_tenant::HG2 enabled dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369]] up

dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369]] up

----------------------------------------------------------------

Node 104

----------------------------------------------------------------

=======================================================================================================================================

LEGEND

TL: Threshold(Low) | TH: Threshold(High) | HP: HashProfile | HG: HealthGrp | BAC: Backup-Dest | TRA: Tracking | RES: Resiliency

=======================================================================================================================================

List of Dest Groups

GrpID Name destination HG-name BAC operSt operStQual TL TH HP TRAC RES

===== ==== =========== ============== === ======= ============ === === === === ===

3 destgrp-3 dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369] l1_pbr_tenant::HG2 N enabled no-oper-grp 51 100 sym yes no

dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369] l1_pbr_tenant::HG1 N

4 destgrp-4 dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369] l1_pbr_tenant::HG2 N enabled no-oper-grp 51 100 sym yes no

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369] l1_pbr_tenant::HG1 N

List of destinations

Name bdVnid vMac vrf operSt operStQual HG-name

==== ====== ==== ==== ===== ========= =======

dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369] vxlan-15794150 10:B3:D5:14:66:66 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG1

dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369] vxlan-15794150 10:B3:D5:14:77:77 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG2

dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369] vxlan-16252846 10:B3:D5:14:77:77 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG2

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369] vxlan-16252846 10:B3:D5:14:99:99 l1_pbr_tenant:l1_pbr_vrf enabled no-oper-dest l1_pbr_tenant::HG1

List of Health Groups

HG-Name HG-OperSt HG-Dest HG-Dest-OperSt

======= ========= ======= ==============

l1_pbr_tenant::HG1 enabled dest-[2958:ddd3:6eda:4ede:8bb4:1b66:8b19:1eb4]-[vxlan-2490369]] up

dest-[8301:bb59:e940:4233:81c6:e007:437e:45f]-[vxlan-2490369]] up

l1_pbr_tenant::HG2 enabled dest-[476f:9be9:5aab:4454:a5d6:8c9e:7017:61eb]-[vxlan-2490369]] up

dest-[d438:790d:6fdb:4485:bab7:197d:ef61:9a59]-[vxlan-2490369]] up

Schritt 2: Überprüfen, ob die statische MAC-Bindung auf den Serviceknoten (102 und 103) erstellt wurde

apic01# fabric 102-103 show endpoint vrf l1_pbr_tenant:l1_pbr_vrf

----------------------------------------------------------------

Node 102

----------------------------------------------------------------

Legend:

S - static s - arp L - local O - peer-attached

V - vpc-attached a - local-aged p - peer-aged M - span

B - bounce H - vtep R - peer-attached-rl D - bounce-to-proxy

E - shared-service m - svc-mgr

+-----------------------------------+---------------+-----------------+--------------+-------------+

VLAN/ Encap MAC Address MAC Info/ Interface

Domain VLAN IP Address IP Info

+-----------------------------------+---------------+-----------------+--------------+-------------+

23/l1_pbr_tenant:l1_pbr_vrf vlan-1310 10b3.d514.7777 LS eth1/6

24/l1_pbr_tenant:l1_pbr_vrf vlan-1301 10b3.d514.9999 LS eth1/5

----------------------------------------------------------------

Node 103

----------------------------------------------------------------

Legend:

S - static s - arp L - local O - peer-attached

V - vpc-attached a - local-aged p - peer-aged M - span

B - bounce H - vtep R - peer-attached-rl D - bounce-to-proxy

E - shared-service m - svc-mgr

+-----------------------------------+---------------+-----------------+--------------+-------------+

VLAN/ Encap MAC Address MAC Info/ Interface

Domain VLAN IP Address IP Info

+-----------------------------------+---------------+-----------------+--------------+-------------+

40/l1_pbr_tenant:l1_pbr_vrf vlan-1310 10b3.d514.7777 LS eth1/6

1/l1_pbr_tenant:l1_pbr_vrf vlan-1301 10b3.d514.6666 LS eth1/5

Datenverkehrsvalidierung

1. Von EP1 bis EP2 werden 2000 ICMP-Ping-Pakete generiert, die an ein L1-Gerät umgeleitet werden.

switch1# ping 192.168.132.200 vrf l1_pbr1 count 2000 >>>>> sending 2000 packets

64 bytes from 192.168.132.200: icmp_seq=464 ttl=251 time=0.859 ms

64 bytes from 192.168.132.200: icmp_seq=465 ttl=251 time=0.872 ms

64 bytes from 192.168.132.200: icmp_seq=466 ttl=251 time=0.844 ms

64 bytes from 192.168.132.200: icmp_seq=467 ttl=251 time=0.821 ms

64 bytes from 192.168.132.200: icmp_seq=468 ttl=251 time=0.814 ms

64 bytes from 192.168.132.200: icmp_seq=469 ttl=251 time=0.846 ms

64 bytes from 192.168.132.200: icmp_seq=470 ttl=251 time=0.863 ms

64 bytes from 192.168.132.200: icmp_seq=471 ttl=251 time=0.819 ms

64 bytes from 192.168.132.200: icmp_seq=472 ttl=251 time=0.802 ms

64 bytes from 192.168.132.200: icmp_seq=473 ttl=251 time=0.851 ms

64 bytes from 192.168.132.200: icmp_seq=474 ttl=251 time=0.815 ms

2. Überprüfen Sie die Schnittstellenzähler auf Knoten 102 und 103, die mit dem L1-Gerät verbunden sind.

apic01# fabric 102-103 show interface ethernet 1/5-6 | grep "Node\|Ethernet\|RX\|packets\|TX"

Node 102

Ethernet1/5 is up

Hardware: 100/1000/10000/25000/auto Ethernet, address: 10b3.d5c5.8f25 (bia 10b3.d5c5.8f25)

30 seconds input rate 0 bits/sec, 0 packets/sec

30 seconds output rate 64 bits/sec, 0 packets/sec

RX

2008 unicast packets 2 multicast packets 0 broadcast packets >>>>>2000 packets recieved from L1 device

2010 input packets 213180 bytes

0 jumbo packets 0 storm suppression bytes

TX

2009 unicast packets 1 multicast packets 0 broadcast packets >>>>> 2000 packets transmitted towards L1 device

2010 output packets 213003 bytes

0 jumbo packets

Ethernet1/6 is up

Hardware: 100/1000/10000/25000/auto Ethernet, address: 10b3.d5c5.8f26 (bia 10b3.d5c5.8f26)

30 seconds input rate 0 bits/sec, 0 packets/sec

30 seconds output rate 64 bits/sec, 0 packets/sec

RX

9 unicast packets 2 multicast packets 0 broadcast packets

11 input packets 1286 bytes

0 jumbo packets 0 storm suppression bytes

TX

9 unicast packets 1 multicast packets 0 broadcast packets

10 output packets 1003 bytes

0 jumbo packets

Node 103

Ethernet1/5 is up

Hardware: 100/1000/10000/25000/auto Ethernet, address: a453.0e75.9a85 (bia a453.0e75.9a85)

30 seconds input rate 0 bits/sec, 0 packets/sec

30 seconds output rate 64 bits/sec, 0 packets/sec

RX

2009 unicast packets 1 multicast packets 0 broadcast packets >>>>> 2000 packets recieved from L1 device

2010 input packets 213003 bytes

0 jumbo packets 0 storm suppression bytes

TX

2008 unicast packets 1 multicast packets 0 broadcast packets >>> 2000 packets transmitted towards L1 device

2009 output packets 212897 bytes

0 jumbo packets

Ethernet1/6 is up

Hardware: 100/1000/10000/25000/auto Ethernet, address: a453.0e75.9a86 (bia a453.0e75.9a86)

30 seconds input rate 0 bits/sec, 0 packets/sec

30 seconds output rate 64 bits/sec, 0 packets/sec

RX

9 unicast packets 1 multicast packets 0 broadcast packets

10 input packets 1003 bytes

0 jumbo packets 0 storm suppression bytes

TX

9 unicast packets 1 multicast packets 0 broadcast packets

10 output packets 1003 bytes

0 jumbo packets

Anmerkung: Die Schnittstellenzähler auf den Knoten 102 und 103 wurden geleert, bevor der Datenverkehr getestet wurde.

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

25-Mar-2025

|

Erstveröffentlichung |

Beiträge von Cisco Ingenieuren

- Piyush KatariaCisco TAC Engineer

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback