Je mehr User und Geräte auf das Netzwerk zugreifen, umso komplexer wird die Umgebung. Mit Cisco Security Cloud wird der Schutz für die IT-Abteilung einfacher und die Nutzung für jeden Einzelnen noch sicherer – überall dort, wo Security auf das Netzwerk trifft.

Intelligentere, stärkere Sicherheit

Holen Sie sich die Unterstützung von Cisco Talos. Stellen Sie die richtigen Weichen, um Ihr Unternehmen in einer Multicloud-Umgebung zu schützen und gleichzeitig den Sicherheitsbetrieb zu vereinfachen, eine bessere Skalierbarkeit zu erreichen und datengestützte Ergebnisse zu fördern.

Optimale Benutzerfreundlichkeit

Bieten Sie ein nahtloses Anwendererlebnis und stören Sie Angriffe, nicht die User – indem Sie Zugriff durch alle Geräte unabhängig vom Standort ermöglichen und proaktivere Sicherheitskontrollen hinzufügen.

Kostengünstige Abwehrmechanismen

Steigern Sie Ihren ROI durch die Konsolidierung von Anbietern, den Abbau von Komplexität und die Integration Ihrer Sicherheitslösungen.

Bessere Security Resilience

Ein einheitlicher End-to-End-Schutz maximiert die Wertschöpfung, minimiert das Risiko und schließt Sicherheitslücken im gesamten Unternehmen, sodass Sie bestens gegen ständig wechselnde Bedrohungen gewappnet sind. Durch den richtigen Schutz von Zugang, Anwendungen und Innovationen in Ihrem Netzwerk schützen Sie auch Ihre Zukunft.

Security-Suites auf der Grundlage von Cisco Security Cloud

Cisco User Protection Suite

Profitieren Sie von sicherem Zugriff auf alle Anwendungen – unabhängig davon, von welchem Gerät oder Standort aus der Zugriff erfolgt. Wehren Sie gezielte Bedrohungen für Ihre User ab und ermöglichen Sie nahtlosen Zugriff für hybrides Arbeiten.

Cisco Cloud Protection Suite

Schützen Sie Ihre Apps und Daten mit einem leistungsstarken, flexiblen Framework für Hybrid- und Multicloud-Umgebungen.

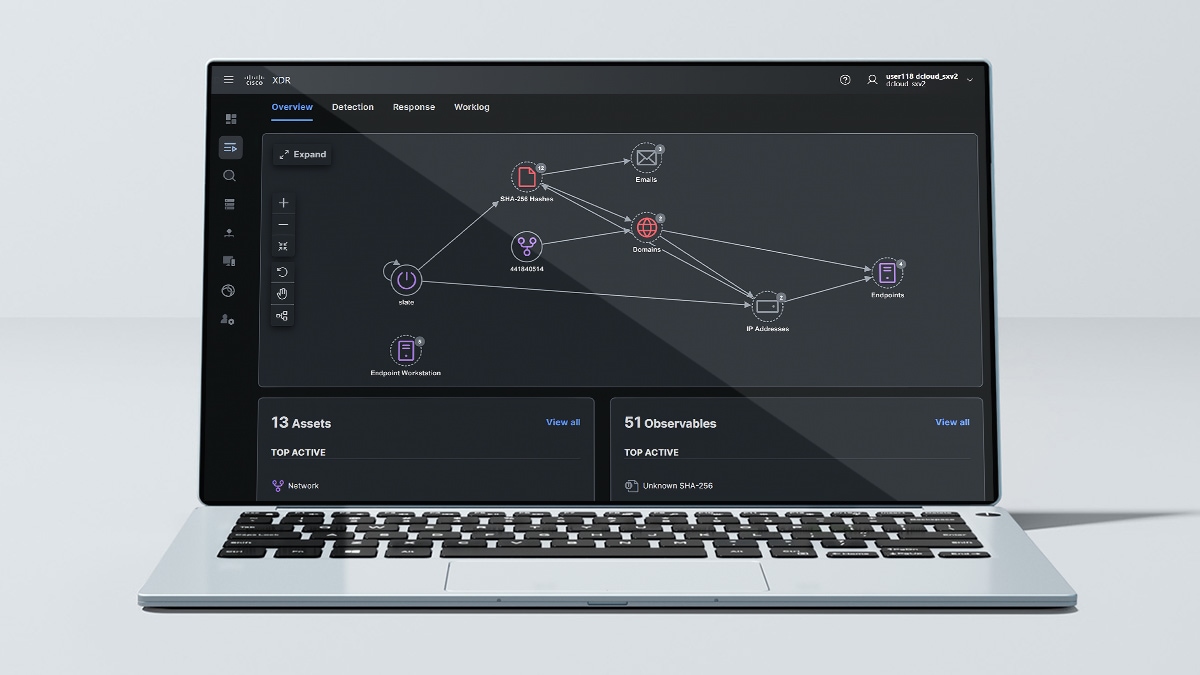

Cisco Breach Protection Suite

Schützen Sie Ihr Unternehmen, indem Sie Vorfälle durch einheitliche Abwehrsysteme und kontextbezogene Erkenntnisse aus datenbasierten, KI-gestützten Sicherheitslösungen untersuchen, priorisieren und beheben.

Kundenreferenzen und -meinungen

Mehrwert für Ihre Sicherheitslösungen

Cisco Security Enterprise Agreement

Sofortige Einsparungen

So einfach und flexibel kann der Kauf von Sicherheitssoftware sein – mit einer einzigen und leicht zu managenden Vereinbarung.

Sicherheitsservices

Wir bieten Sicherheit für Ihr Unternehmen aus Expertenhand.

Nutzen Sie Ihre Investitionen effektiver, und schützen Sie Ihr Unternehmen durch fortlaufendes Monitoring.