تكوين عوامل تصفية MAC باستخدام وحدات التحكم في الشبكة المحلية اللاسلكية AireOS (WLCs)

خيارات التنزيل

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية تكوين عوامل تصفية MAC باستخدام وحدات تحكم LAN اللاسلكية (WLCs).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

-

تكوين نقاط الوصول في الوضع Lightweight و Cisco WLCs

-

حلول الأمان اللاسلكية الموحدة من Cisco

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

-

Cisco 4400 WLC أن يركض برمجية صيغة 5.2.178.0

-

نقاط الوصول في الوضع Lightweight من السلسلة Cisco 1230AG Series

-

مهايئ عميل لاسلكي 802.11 a/b/g مع برنامج ثابت 4.4

-

Aironet Desktop Utility (ADU)، الإصدار 4.4

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

الاصطلاحات

راجع اصطلاحات تلميحات Cisco التقنية للحصول على مزيد من المعلومات حول اصطلاحات المستندات.

معلومات أساسية

يصف هذا وثيقة كيف أن يشكل ماك مرشح مع لاسلكي lan جهاز تحكم (WLCs) مع تشكيل مثال. كما يناقش هذا المستند كيفية مصادقة نقاط الوصول خفيفة الوزن (LAPs) على خادم AAA.

مرشح عنوان MAC (مصادقة MAC) على WLCs

عندما تقوم بإنشاء مرشح عنوان MAC على WLCs، يتم منح المستخدمين أو رفض الوصول إلى شبكة WLAN استنادا إلى عنوان MAC الخاص بالعميل الذي يستخدمونه.

هناك نوعان من مصادقة MAC يدعمان على WLCs:

-

مصادقة MAC المحلية

-

مصادقة MAC المستخدمة مع خادم RADIUS

باستخدام مصادقة MAC المحلية، يتم تخزين عناوين MAC للمستخدم في قاعدة بيانات على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). عندما يحاول مستخدم الوصول إلى شبكة WLAN التي تم تكوينها لتصفية MAC، يتم التحقق من صحة عنوان MAC للعميل مقابل قاعدة البيانات المحلية على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، ويمنح العميل حق الوصول إلى شبكة WLAN إذا نجحت المصادقة.

بشكل افتراضي، تدعم قاعدة بيانات WLC المحلية ما يصل إلى 512 إدخال مستخدم.

تقتصر قاعدة بيانات المستخدم المحلية على 2048 إدخالا كحد أقصى. تقوم قاعدة البيانات المحلية بتخزين الإدخالات لهذه العناصر:

-

مستخدمو الإدارة المحلية، التي تشمل سفراء البهو

-

مستخدمو الشبكة المحلية، التي تتضمن نزلاء من المستخدمين

-

مدخلات مرشح MAC

-

إدخالات قائمة الاستبعاد

-

إدخالات قائمة التخويل لنقطة الوصول

لا يمكن أن تتجاوز كافة هذه الأنواع من المستخدمين حجم قاعدة البيانات الذي تم تكوينه.

in order to زدت القاعدة معطيات محلي، استعملت هذا أمر من ال CLI:

<Cisco Controller>config database size ? <count> Enter the maximum number of entries (512-2048)

وبدلا من ذلك، يمكن أيضا تنفيذ مصادقة عنوان MAC باستخدام خادم RADIUS. الفرق الوحيد هو أن قاعدة بيانات عناوين MAC الخاصة بالمستخدمين يتم تخزينها في خادم RADIUS بدلا من عنصر التحكم في الشبكة المحلية اللاسلكية (WLC).

عندما يتم تخزين قاعدة بيانات مستخدم على خادم RADIUS، فإن عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) يقوم بإعادة توجيه عنوان MAC الخاص بالعميل إلى خادم RADIUS للتحقق من صحة العميل.

ثم يتحقق خادم RADIUS من صحة عنوان MAC بناء على قاعدة البيانات الموجودة لديه. في حالة نجاح مصادقة العميل، يتم منح العميل حق الوصول إلى شبكة WLAN. يمكن إستخدام أي خادم RADIUS يدعم مصادقة عنوان MAC.

تكوين مصادقة MAC المحلية على WLCs

لتكوين مصادقة MAC المحلية على WLCs:

-

شكلت القاعدة معطيات محلي على ال WLC مع زبون {upper}mac address.

ملاحظة: قبل تكوين مصادقة MAC، يجب تكوين عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) للتشغيل الأساسي وتسجيل نقاط الوصول في الوضع Lightweight إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). يفترض هذا المستند أن عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) تم تكوينه بالفعل للتشغيل الأساسي وأن نقاط الوصول في الوضع Lightweight تم تسجيلها إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). إذا كنت مستخدما جديدا وتريد محاولة إعداد عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) للعملية الأساسية باستخدام نقاط الوصول في الوضع Lightweight (LAPs)، فارجع إلى أستكشاف أخطاء نقطة الوصول في الوضع Lightweight (AP) التي تفشل في الانضمام إلى عنصر تحكم في الشبكة المحلية اللاسلكية (WLC).

ملاحظة: لا يوجد تكوين خاص مطلوب على العميل اللاسلكي لدعم مصادقة MAC.

تكوين شبكة WLAN وتمكين تصفية MAC

لتكوين شبكة WLAN باستخدام تصفية MAC:

-

طقطقت WLANs من الجهاز تحكم gui in order to خلقت WLAN.

يظهر نافذة WLANs. تسرد هذه النافذة شبكات WLAN التي تم تكوينها على وحدة التحكم.

-

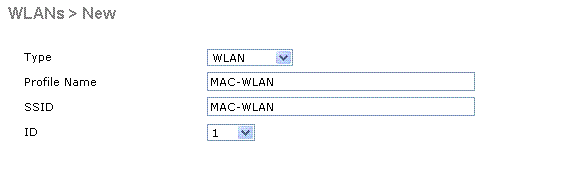

طقطقت جديد in order to شكلت WLAN جديد.

في هذا المثال، تسمى شبكة WLAN MAC-WLAN ومعرف WLAN هو 1.

تكوين تصفية WLAN تمكين MAC

تكوين تصفية WLAN تمكين MAC -

انقر فوق تطبيق.

-

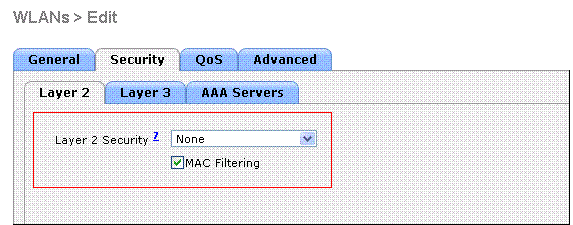

في نافذة شبكات WLAN > تحرير، قم بتعريف المعلمات الخاصة بالشبكة المحلية اللاسلكية (WLAN).

تحديد المحددات

تحديد المحددات

-

تحت التأمين > الطبقة 2 > سياسات تأمين الطبقة 2، حدد خانة الاختيار تصفية MAC.

هذا يمكن مصادقة MAC للشبكة المحلية اللاسلكية (WLAN).

-

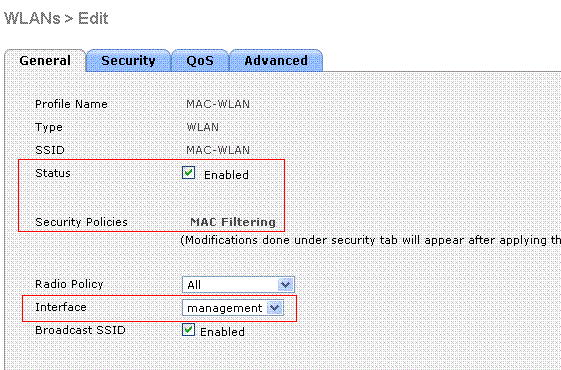

تحت عام > اسم الواجهة، حدد الواجهة التي تم تعيين الشبكة المحلية اللاسلكية (WLAN) لها.

في هذا المثال، يتم تعيين الشبكة المحلية اللاسلكية (WLAN) على واجهة الإدارة.

-

حدد المعلمات الأخرى، والتي تعتمد على متطلبات التصميم للشبكة المحلية اللاسلكية (WLAN).

-

انقر فوق تطبيق.

تم تعيين WLAN على الواجهة

تم تعيين WLAN على الواجهة

-

الخطوة التالية هو أن يشكل القاعدة معطيات محلي على ال WLC مع الزبون {upper}mac address.

أحلت VLANs على لاسلكي lan جهاز تحكم تشكيل مثال لمعلومة على كيف أن يشكل قارن حركي (VLANs) على WLCs.

شكلت القاعدة معطيات محلي على ال WLC مع زبون {upper}mac address

أن يشكل القاعدة معطيات محلي مع زبون {upper}mac address على ال WLC:

-

انقر تأمين من واجهة المستخدم الرسومية (GUI) الخاصة بوحدة التحكم، ثم انقر ماك ييصفي من القائمة اليسرى.

تظهر نافذة تصفية MAC.

نافذة تصفية MAC

نافذة تصفية MAC

-

طقطقت جديد in order to خلقت محلي قاعدة معطيات {upper}mac address مدخل على ال WLC.

-

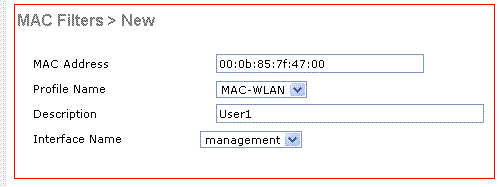

في مرشحات MAC > نافذة جديدة، أدخل عنوان MAC واسم ملف التعريف والوصف واسم الواجهة للعميل.

فيما يلي مثال:

إنشاء قاعدة بيانات محلية لعنوان MAC

إنشاء قاعدة بيانات محلية لعنوان MAC

-

انقر فوق تطبيق.

-

كرر الخطوات من 2 إلى 4 لإضافة المزيد من العملاء إلى قاعدة البيانات المحلية.

الآن، عندما يتصل العملاء بشبكة WLAN هذه، يتحقق WLC من صحة عنوان MAC الخاص بالعملاء مقابل قاعدة البيانات المحلية وإذا نجح التحقق من الصحة، يتم منح العميل حق الوصول إلى الشبكة.

ملاحظة: في هذا مثال، فقط MAC عنوان استعملت مرشح دون أي آخر طبقة 2 أمن آلية. توصي Cisco باستخدام مصادقة عنوان MAC مع طرق أمان الطبقة 2 أو الطبقة 3 الأخرى. من غير المستحسن إستخدام مصادقة عنوان MAC فقط لتأمين شبكة WLAN لأنها لا توفر آلية تأمين قوية.

تكوين مصادقة MAC باستخدام خادم RADIUS

لتكوين مصادقة MAC باستخدام خادم RADIUS أستخدم هذه الارتباطات. في هذا المثال، يتم إستخدام خادم ACS الآمن من Cisco كخادم RADIUS.

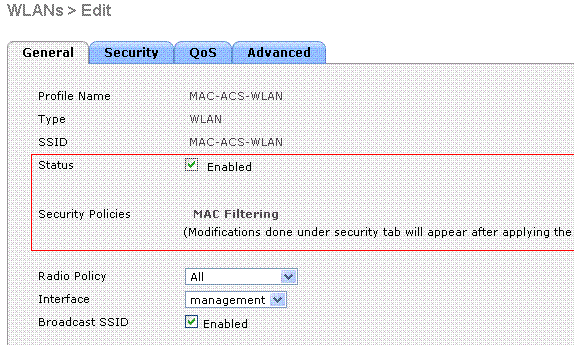

تكوين شبكة WLAN وتمكين تصفية MAC

لتكوين شبكة WLAN باستخدام تصفية MAC:

-

طقطقت WLANs من الجهاز تحكم gui in order to خلقت WLAN.

يظهر نافذة WLANs. تسرد هذه النافذة شبكات WLAN التي تم تكوينها على وحدة التحكم.

-

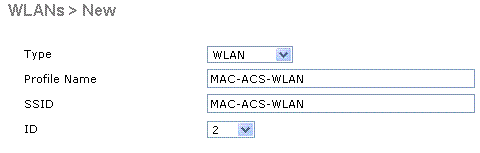

طقطقت جديد in order to شكلت WLAN جديد.

في هذا المثال، تسمى شبكة WLAN MAC-ACS-WLAN ومعرف شبكة WLAN هو 2.

تكوين تصفية WLAN جديدة تمكين MAC

تكوين تصفية WLAN جديدة تمكين MAC

-

انقر فوق تطبيق.

-

في نافذة WLANs > تحرير، قم بتعريف المعلمات الخاصة بالشبكة المحلية اللاسلكية (WLAN).

-

تحت التأمين > الطبقة 2 > سياسات تأمين الطبقة 2، حدد خانة الاختيار تصفية MAC.

هذا يمكن مصادقة MAC للشبكة المحلية اللاسلكية (WLAN).

-

تحت عام > اسم الواجهة، حدد الواجهة التي تم تعيين الشبكة المحلية اللاسلكية (WLAN) لها.

-

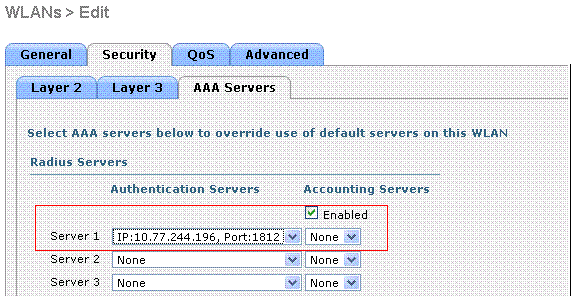

تحت التأمين > خوادم AAA > خوادم RADIUS، حدد خادم RADIUS الذي يمكن إستخدامه لمصادقة MAC.

حدد خادم RADIUS المطلوب إستخدامه لمصادقة MAC.

حدد خادم RADIUS المطلوب إستخدامه لمصادقة MAC.

ملاحظة: قبل أن تتمكن من تحديد خادم RADIUS من نافذة الشبكة المحلية اللاسلكية (WLAN) > تحرير، يجب عليك تعريف خادم RADIUS في نافذة الأمان > مصادقة RADIUS وتمكين خادم RADIUS.

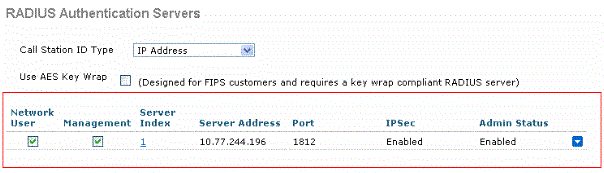

خوادم مصادقة RADIUS

خوادم مصادقة RADIUS -

حدد المعلمات الأخرى، والتي تعتمد على متطلبات التصميم للشبكة المحلية اللاسلكية (WLAN).

-

انقر فوق تطبيق.

محددات متطلبات التصميم

محددات متطلبات التصميم

-

-

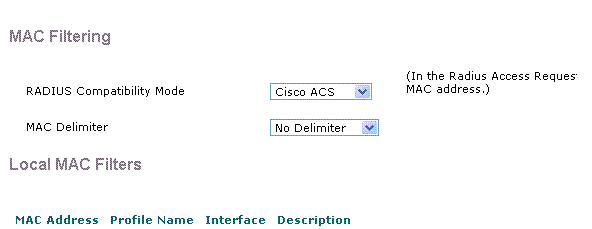

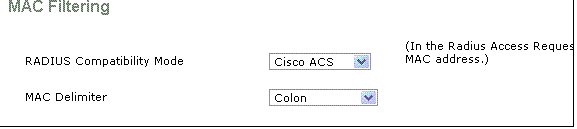

انقر التأمين > تصفية MAC.

-

في نافذة تصفية MAC، أختر نوع خادم RADIUS تحت وضع توافق RADIUS.

يستخدم هذا المثال مصدر المحتوى الإضافي من Cisco.

-

من قائمة مسحوبة لمحدد MAC، أختر محدد MAC.

يستعمل هذا مثال القولون.

-

انقر فوق تطبيق.

أختر نوع خادم RADIUS

أختر نوع خادم RADIUS

تتمثل الخطوة التالية في تكوين خادم ACS باستخدام عناوين MAC الخاصة بالعميل.

تكوين خادم RADIUS باستخدام عناوين MAC للعميل

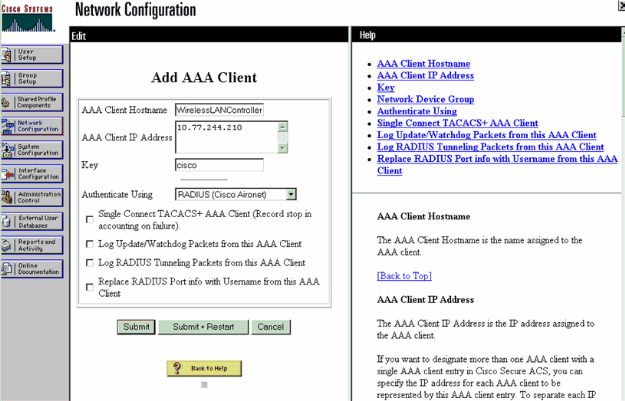

لإضافة عنوان MAC إلى ACS:

-

قم بتعريف عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) كعميل AAA على خادم ACS. انقر فوق تكوين الشبكة من واجهة المستخدم الرسومية لـ ACS.

-

عندما تظهر نافذة تكوين الشبكة، قم بتعريف اسم عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) وعنوان IP والسر المشترك وطريقة المصادقة (Cisco Aironet أو RADIUS Airespace).

راجع الوثائق من الشركة المصنّعة لخوادم المصادقة الأخرى بخلاف ACS.

إضافة عميل AAA

إضافة عميل AAA

ملاحظة: المفتاح السري المشترك الذي تقوم بتكوينه على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، ويجب أن يتطابق خادم ACS. كلمة السر المشتركة حساسة لحالة الأحرف.

-

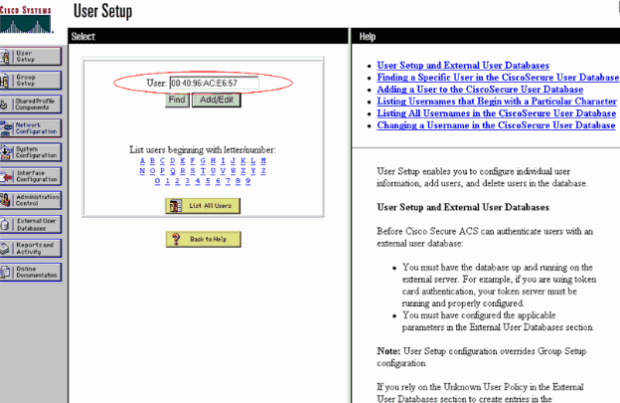

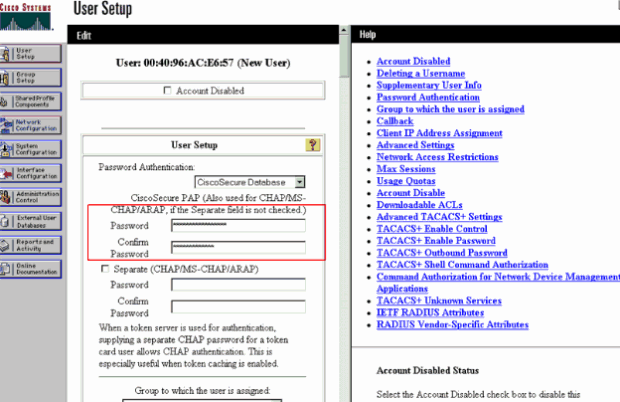

من قائمة ACS الرئيسية، انقر على إعداد المستخدم .

-

في مربع نص المستخدم، أدخل عنوان MAC للإضافة إلى قاعدة بيانات المستخدم.

إدخال عنوان MAC

إدخال عنوان MAC

ملاحظة: يجب أن يكون عنوان MAC تماما كما هو مرسل بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لكل من اسم المستخدم وكلمة المرور. إذا فشلت المصادقة، فتحقق من سجل المحاولات الفاشلة لمعرفة كيفية الإبلاغ عن MAC بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC). لا تقص عنوان MAC ولصقه، بما أن ذلك يمكن أن يقدم حروف وهمية.

-

في نافذة إعداد المستخدم، قم بإدخال عنوان MAC في مربع نص كلمة مرور تأمين PAP.

دخلت {upper}mac address في ال secure-PAP كلمة مجال

دخلت {upper}mac address في ال secure-PAP كلمة مجال

ملاحظة: يجب أن يكون عنوان MAC تماما كما هو مرسل بواسطة عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) لكل من اسم المستخدم وكلمة المرور. إذا فشلت المصادقة، فتحقق من سجل المحاولات الفاشلة لمعرفة كيفية الإبلاغ عن MAC بواسطة نقطة الوصول. لا تقص عنوان MAC ولصقه، بما أن ذلك يمكن أن يقدم حروف وهمية.

-

انقر فوق إرسال.

-

كرر الخطوات من 2 إلى 5 لإضافة المزيد من المستخدمين إلى قاعدة بيانات ACS.

الآن، عندما يتصل العملاء بشبكة WLAN هذه، تقوم وحدة التحكم في الشبكة المحلية اللاسلكية (WLC) بتمرير بيانات الاعتماد إلى خادم ACS. يتحقق خادم ACS من صحة بيانات الاعتماد مقابل قاعدة بيانات ACS. إذا كان عنوان MAC للعميل موجودا في قاعدة البيانات، فإن خادم ACS RADIUS يرجع بنجاح مصادقة إلى عنصر التحكم في الشبكة المحلية اللاسلكية (WLC)، ويمكن منح العميل حق الوصول إلى شبكة WLAN.

أستخدم CLI لتكوين مرشح MAC على WLC

ناقش هذا وثيقة سابقا كيف أن يستعمل ال WLC GUI أن يشكل MAC مرشح. أنت يستطيع أيضا استعملت ال CLI in order to شكلت MAC مرشح على ال WLC. لتكوين مرشح MAC على WLC:

-

أصدرت ال config wlan mac-filtering enable wlan_id أمر in order to مكنت ماك ييصفي. أدخل الأمر show wlan للتحقق من تمكين تصفية MAC للشبكة المحلية اللاسلكية (WLAN).

-

أمر config macfilter add:

يتيح لك الأمر config macfilter add إضافة MacFilter، الواجهة، الوصف، وما إلى ذلك.

أستخدم الأمر config macfilter add لإنشاء إدخال مرشح MAC على وحدة التحكم في شبكة LAN اللاسلكية من Cisco. استعملت هذا أمر in order to أضفت زبون محليا إلى lan لاسلكي على ال cisco لاسلكي lan جهاز تحكم. يتجاوز عامل التصفية هذا عملية مصادقة RADIUS.

config macfilter add <MAC_address> <WLAN_id> <Interface_name> <description> <IP_address>

مثال

أدخل تعيين عنوان MAC إلى IP ثابت. يمكن القيام بهذا لدعم عميل سلبي، أي عميل لا يستخدم DHCP ولا يبث حزم IP غير المرغوب فيها.

(Cisco Controller) >config macfilter add 00:E0:77:31:A3:55 1 lab02 "labconnect" 10.92.125.51

-

أمر config macfilter ip-address

يتيح لك الأمر config macfilter ip-address تعيين عامل تصفية MAC إلى عنوان IP. استعملت هذا أمر in order to شكلت عنوان داخل المحلي ماك مرشح قاعدة معطيات:

config macfilter ip-address <MAC_address> <IP_address>

مثال

(Cisco Controller) >config macfilter ip-address 00:E0:77:31:A3:55 10.92.125.51

تكوين مهلة للعملاء المعطلين

يمكنك تكوين مهلة للعملاء المعطلين. يتم تعطيل العملاء الذين يفشلون في المصادقة ثلاث مرات أثناء محاولات الاقتران تلقائيا من محاولات الاقتران الإضافية.

بعد انتهاء فترة المهلة، يتم السماح للعميل بإعادة محاولة المصادقة حتى يقوم بإقران المصادقة أو فشلها ويتم إستبعاده مرة أخرى.

أدخل الأمر config wlan exclusiveList wlan_id timeout لتكوين المهلة للعملاء المعوقين.

يمكن أن تتراوح قيمة المهلة من 1 إلى 65535 ثانية، أو يمكنك إدخال 0 لتعطيل العميل بشكل دائم.

التحقق من الصحة

للتحقق من تكوين عامل تصفية MAC بشكل صحيح:

-

إظهار ملخص MacfFilter—يعرض ملخصا لجميع إدخالات مرشح MAC.

-

إظهار تفاصيل عامل التصفية الرئيسي <عنوان MAC للعميل>— عرض تفصيلي لإدخال عامل تصفية MAC.

هنا مثال من العرض مرشح خلاصة أمر:

(Cisco Controller) >show macfilter summary MAC Filter RADIUS Compatibility mode............. Cisco ACS MAC Filter Delimiter............................. None Local Mac Filter Table MAC Address WLAN Id Description ----------------------- -------------- -------------------------------- 00:40:96:ac:e6:57 1 Guest (Cisco Controller) >

وفيما يلي مثال على الأمر show macfilter detail:

(Cisco Controller) >show macfilter detail 00:40:96:ac:e6:57 MAC Address...................................... 00:40:96:ac:e6:57 WLAN Identifier.................................. 1 Interface Name................................... mac-client Description...................................... Guest

استكشاف الأخطاء وإصلاحها

يمكنك إستخدام هذه الأوامر لاستكشاف أخطاء التكوين وإصلاحها:

ملاحظة: ارجع إلى معلومات مهمة عن أوامر تصحيح الأخطاء قبل أن تستخدم أوامر debug.

-

debug aaa all enable—يوفر تصحيح أخطاء جميع رسائل AAA.

-

debug mac addr <client-mac-address xx:xx:xx:xx:xx:xx>—لتكوين تصحيح أخطاء MAC، أستخدم الأمر maccommand debug.

هنا مثال من ال debug aaa all enable أمر:

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: User 004096ace657 authenticated

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Returning AAA Error 'Success' (0)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: AuthorizationResponse: 0xbadff97c

Wed May 23 11:13:55 2007: structureSize................................76

Wed May 23 11:13:55 2007: resultCode...................................0

Wed May 23 11:13:55 2007: protocolUsed.................................0x00000008

Wed May 23 11:13:55 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:13:55 2007: Packet contains 2 AVPs:

Wed May 23 11:13:55 2007: AVP[01] Service-Type.............................

0x0000000a (10) (4 bytes)

Wed May 23 11:13:55 2007: AVP[02] Airespace / Interface-Name...............

staff-vlan (10 bytes)

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[0]: attribute 6

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[1]: attribute 5

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Applying new AAA override for

station 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Override values for station 00:40:96:ac:e6:57

source: 2, valid bits: 0x200 qosLevel: -1, dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1 dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1, rTimeBurstC: -1 vlanIfName: 'mac-client'

عندما لا يكون عميل لاسلكي موجودا في قاعدة بيانات عنوان MAC على عنصر التحكم في الشبكة المحلية اللاسلكية (WLC) أو على خادم RADIUS يحاول الاقتران بشبكة WLAN، يمكن إستبعاد ذلك العميل. وفيما يلي مثال على الأمر debug aaa all enable لمصادقة MAC غير ناجحة:

Wed May 23 11:05:06 2007: Unable to find requested user entry for 004096ace657

Wed May 23 11:05:06 2007: AuthenticationRequest: 0xa620e50

Wed May 23 11:05:06 2007: Callback.....................................0x807e724

Wed May 23 11:05:06 2007: protocolType.................................0x00000001

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 14 AVPs (not shown)

Wed May 23 11:05:06 2007: 00:40:96:ac:e6:57 Returning AAA Error 'No Server' (-7)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:05:06 2007: AuthorizationResponse: 0xbadff7e4

Wed May 23 11:05:06 2007: structureSize................................28

Wed May 23 11:05:06 2007: resultCode...................................-7

Wed May 23 11:05:06 2007: protocolUsed.................................0xffffffff

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 0 AVPs:

الخطأ: يتم رفض العملاء اللاسلكيين الذين يحاولون المصادقة بواسطة عنوان MAC؛ يظهر تقرير المصادقة الفاشل أخطاء داخلية

عند إستخدام ACS 4.1 على خادم Microsoft Windows 2003 Enterprise، يتم رفض العملاء الذين يحاولون المصادقة باستخدام عنوان MAC.

يحدث ذلك عندما يرسل عميل AAA قيمة السمة type=10 إلى خادم AAA. هذا بسبب cisco بق id CSCsh62641.

يتضمن عملاء AAA المتأثرون بهذا الخطأ شبكات WLC والمحولات التي تستخدم تجاوز مصادقة MAC.

الحلول هي:

-

الرجوع إلى إصدار ACS 4. 0.

أو

-

أضف عناوين MAC التي سيتم مصادقتها إلى حماية الوصول إلى الشبكة (NAP) ضمن جدول عناوين MAC الداخلي ل ACS DB.

الخطأ: غير قادر على إضافة مرشح MAC باستخدام واجهة المستخدم الرسومية (GUI) الخاصة بوحدة التحكم في الشبكة المحلية اللاسلكية (WLC)

يمكن أن يحدث هذا بسبب معرف تصحيح الأخطاء من Cisco CSCsj98722. تم إصلاح الخطأ في إصدار 4.2 من الرمز.

إذا قمت بتشغيل إصدارات أقدم من 4.2، فيمكنك ترقية البرنامج الثابت إلى 4.2 أو إستخدام هذين الحلين لهذه المشكلة.

-

استعملت ال CLI in order to شكلت ال mac مرشح مع هذا أمر:

config macfilter add <MAC_address> <WLAN_id> <Interface_name>

-

من واجهة المستخدم الرسومية (GUI) للويب الخاصة بوحدة التحكم، أختر أي شبكة WLAN ضمن علامة التبويب "الأمان" وأدخل عنوان MAC المراد تصفيته.

الخطأ: العميل الصامت غير موجود في حالة التشغيل

إذا لم يتم تكوين DHCP المطلوب على وحدة التحكم، تتعرف نقاط الوصول على عنوان IP الخاص بالعملاء اللاسلكيين عندما يرسل العملاء اللاسلكي حزمة IP الأولى أو ARP الأولى.

إذا كان العملاء المستقلون أجهزة خاملة، على سبيل المثال، أجهزة لا تقوم ببدء اتصال، تفشل نقاط الوصول في التعرف على عنوان IP الخاص بالأجهزة اللاسلكية.

ونتيجة لذلك، تنتظر وحدة التحكم عشر ثوان لكي يرسل العميل حزمة IP.

في حالة عدم وجود إستجابة من الحزمة من العميل، تقوم وحدة التحكم بإسقاط أي حزم إلى العملاء اللاسلكيين الخاملين.

وثقت هذا إصدار في cisco بق id CSCsq46427.

ملاحظة: يمكن فقط لمستخدمي Cisco المسجلين الوصول إلى الأدوات والمعلومات الداخلية.

كحل بديل موصى به للأجهزة الخاملة مثل الطابعات ومضخات PLC اللاسلكية وهكذا دواليك، اضبط شبكة WLAN لتصفية MAC وتأكد من تجاوز المصادقة والتفويض والمحاسبة (AAA) للسماح بتوصيل هذه الأجهزة.

يمكن إنشاء عامل تصفية عنوان MAC على وحدة التحكم التي تقوم بتعيين عنوان MAC للجهاز اللاسلكي إلى عنوان IP.

ملاحظة: هذا يتطلب {upper}mac address ييصفي أن يكون مكنت على ال WLAN تشكيل للطبقة 2 أمن. كما يتطلب تمكين السماح بتجاوز AAA في الإعدادات المتقدمة لتكوين شبكة WLAN.

من ال CLI، دخلت هذا أمر in order to خلقت ال mac عنوان مرشح:

config macfilter add <STA MAC addr> <WLAN_id> <Interface_name> <description> <STA IP address>

فيما يلي مثال:

(Cisco Controller) > config macfilter add 00:01:02:03:04:05 1 my_interface "Zebra Printer" 192.168.1.1

معلومات ذات صلة

- مثال على تكوين ACL على وحدة تحكُّم الشبكة المحلية اللاسلكية

- المصادقة على أمثلة تكوين وحدات تحكم الشبكة المحلية (LAN) اللاسلكية

- مثال على تكوين شبكات VLAN على وحدات تحكُّم الشبكة المحلية اللاسلكية

- دليل تكوين وحدة تحكم شبكة LAN اللاسلكية من Cisco، إشعار التقاعد للإصدار 4.1

- صفحة دعم التقنية اللاسلكية

- الدعم الفني والتنزيلات من Cisco

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

3.0 |

09-Feb-2024

|

تقويم |

2.0 |

19-Oct-2022

|

المراجعة - التنسيق القياسي المحدث |

1.0 |

23-May-2007

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Julio JimenezCisco TAC Project Manager

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات