أستكشاف المشكلات الشائعة المتعلقة بتجديد الشهادة في CUCM وإصلاحها

المقدمة

يصف هذا المستند المشاكل الشائعة بعد إعادة إنشاء الشهادات في Cisco Unified Communications Manager (CUCM) وكيفية حلها.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- عملية تجديد شهادة CUCM

- واجهة CUCM GUI

- خوادم Expressway

- تسجيل الجهاز باستخدام عملية CUCM

- وظيفة وكيل جهة الترخيص

- دليل الأمان ل Cisco Unified Communications Manager

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- CUCM الإصدار 15

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

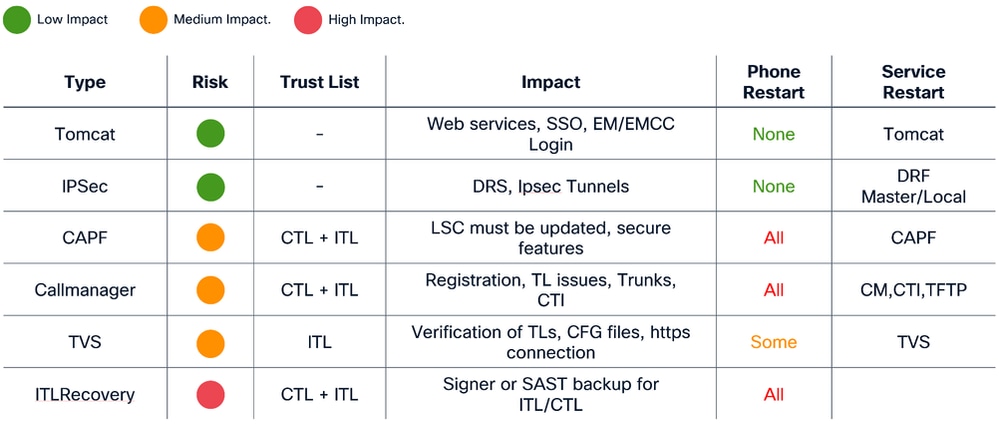

تأثير الأعمال

يعرض هذا الجدول تأثير كل تجديد للشهادة على الشركة في عمليتك. راجعوا المعلومات باعتناء. تجديد الشهادات المطلوبة بعد ساعات العمل أو في فترات الهدوء، استنادا إلى مستوى المخاطر لكل شهادة.

السيناريو 1: لا يتم تسجيل الهواتف بعد تجديد شهادة Call Manager و TVS و ITL

ملاحظة: وينطبق هذا السيناريو على عمليات النشر في إطار مجموعات CUCM المختلطة وغير الآمنة، بالإضافة إلى ذلك، ينطبق على الشهادات الموقعة ذاتيا وشهادات CA.

عند انتهاء صلاحية شهادات Call Manager و TVS و ITL وتم تجديدها في نفس الوقت، فإنها تتسبب في وضع جميع هواتفنا في حالة غير مسجلة مما يتسبب في تأثير كبير على النظام، ومن المتوقع أن يكون هذا سلوكا نظرا لأننا نقوم بتشغيل الهواتف لعدم الثقة في CUCM.

التحقق

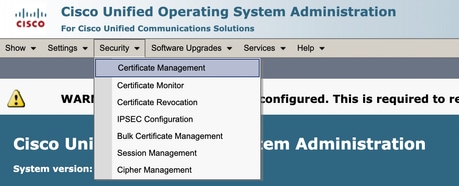

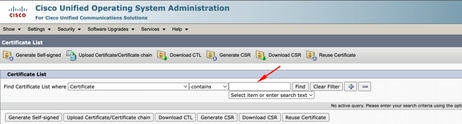

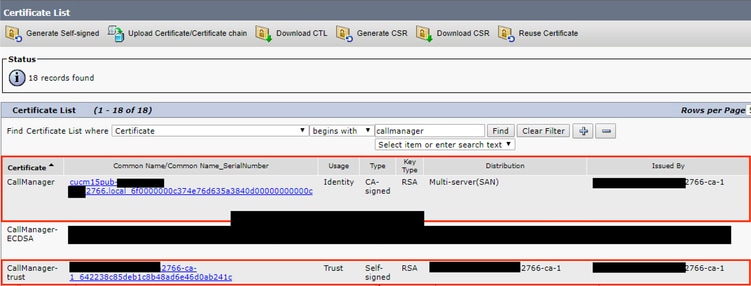

1. تأكد من أن الشهادات منتهية الصلاحية بالفعل تحت إدارة نظام التشغيل الموحد من Cisco > الأمان > إدارة الشهادات

2. ابحث بواسطة CallManager أو TVS أو ITL تحت عامل التصفية في أعلى الصفحة واستخدم خيارات التضمين أو البدء بالخيارات:

3. يجب أن تكون الشهادات حديثة ومتكاملة تحت عمود انتهاء الصلاحية (نفس لشهادات TVS و ITL)

4. بمجرد التحقق من أن كل شيء جيد بعد تجديد الشهادة، يتم عرض الهواتف على أنها حالة غير مسجلة.

الحل

هناك خياران لإصلاح المشكلة:

- قم بإجراء إعادة ضبط في المصنع للهاتف الذي يسمح بمسح إعدادات الأمان الحالية والسماح للهاتف بانتزاع الشهادات الجديدة

- تحديث شهادات ITL و CTL من CLI على عقدة الناشر واستخدام الأمر يتم الآن إعادة تعيين مفتاح الإعدادات المحلية.

تؤثر هذه الخطوة على جميع الهواتف بما في ذلك الهواتف المسجلة، وتأكد من تنفيذ ذلك بعد ساعات العمل.

السيناريو 2: لا يعمل تسجيل الدخول الأحادي بعد تجديد شهادة Tomcat

ملاحظة: يمكن تطبيق هذا السيناريو على عمليات النشر التي تستخدم إتفاقية على مستوى المجموعة أو لكل عقدة لتكوين تسجيل الدخول الأحادي

تسجيل الدخول ضمن CUCM باستخدام تسجيل دخول أحادي (SSO) يعرض رسالة خطأ ¨خطأ أثناء معالجة إستجابة saml" أو ¨خطأ أثناء معالجة إستجابة saml فشلت في فك تشفير المفتاح السري"

التحقق

- تأكد من أن كل العقد تحتوي على شهادة Tomcat صالحة إذا كانت موقعة ذاتيا أو تحتوي على شهادة Multi-san Tomcat الجديدة المقترنة.

- أستخدم set samltrace level debug في جميع عقد CUCM عبر CLI لتنشيط سجلات SSO على مستوى تصحيح الأخطاء

- أنعشت المشكلة بتسجيل الدخول مرة أخرى إلى CUCM واستخدام طريقة SSO.

- قم بجمع سجلات Tomcat SSO بعد الحادث، وتحقق من حصولك على هذه الرسالة:

-

2026-01-10 06:06:31,274 ERROR [http-nio-81-exec-157] cpi.sso.saml.sp.security.authentication.SAMLAuthenticator - Error while processing saml response Failed to decrypt the secret key. com.sun.identity.saml2.common.SAML2Exception: Failed to decrypt the secret key. at com.sun.identity.saml2.xmlenc.FMEncProvider.getEncryptionKey(FMEncProvider.java:724) ~[?:?] at com.sun.identity.saml2.xmlenc.FMEncProvider.decrypt(FMEncProvider.java:607) ~[?:?] at com.sun.identity.saml2.assertion.impl.EncryptedAssertionImpl.decrypt(EncryptedAssertionImpl.java:112) ~[?:?] ...

-

الحل

تصدير بيانات تعريف CUCM بعد تجديد شهادة TOMCAT واستيرادها إلى خادم موفر التعريف للتأكد من توفر شهادة TOMCAT الجديدة لهذا الاتصال.

إجراء تجديد TOMCAT مع تمكين نشر SSO:

تحذير: يوصي مركز المساعدة التقنية (TAC) بالخطوات التالية لمنع أي مشكلة بعد تجديد شهادة Tomcat، وينصح بإجراء هذا الإجراء بعد ساعات.

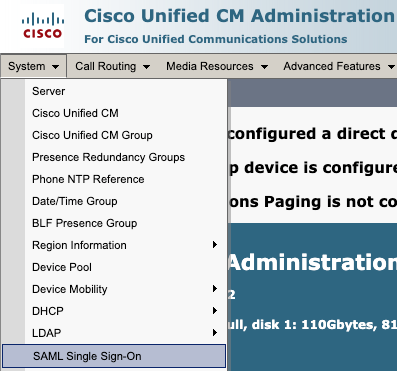

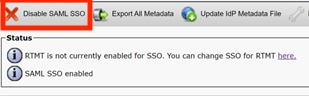

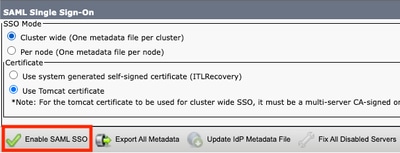

1. تعطيل SSO في جميع عقد CUCM

- الوصول إلى إدارة CM > النظام > تسجيل الدخول الأحادي SAML

- تحديد تعطيل SAML SSO

- يلزم تنفيذ هذه العملية في جميع باقي العقد عبر واجهة المستخدم الرسومية (GUI) إذا تم إستخدام إتفاقية لكل عقدة.

2. تجديد شهادة Tomcat في مجموعة CUCM

الإجراء الإجمالي لتجديد شهادة Tomcat متعددة شبكات منطقة التخزين (SAN) في مجموعة CUCM:

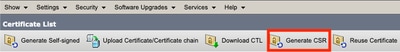

- انتقل إلى إدارة نظام التشغيل > التأمين > إدارة الشهادات.

- حدد إنشاء CSR

- حدد Tomcat في Certificate Porpuse.

- حدد شبكة منطقة تخزين (SAN) متعددة في التوزيع.

- تأكد من إدراج جميع العقد في نظام المجموعة تحت المجالات التي تم تعميمها تلقائيا.

- تحديد إنشاء. تأكد من إنشاء CSR في جميع العقد في نظام المجموعة.

- قم بتنزيل CSR الذي تم إنشاؤه من برنامج ناشر CUCM وتوقيعه باستخدام خادم المرجع المصدق (CA).

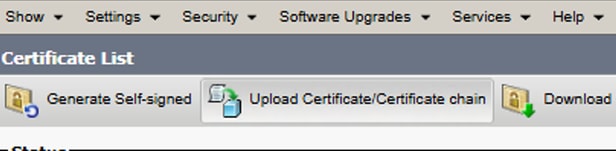

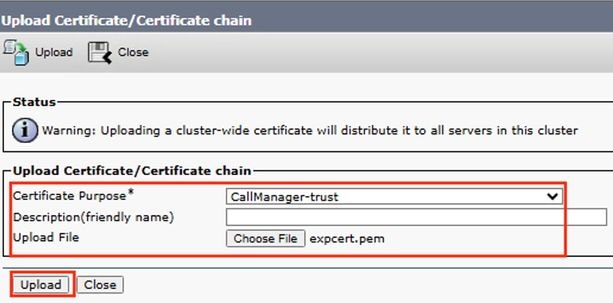

- انتقل إلى إدارة نظام التشغيل > التأمين > إدارة الشهادات. حدد سلسلة شهادات/شهادات التحميل.

- تحميل شهادات CA كثقة Tomcat.

- كرر الخطوة 6 وقم الآن بتحميل شهادة Tomcat الموقعة ك Tomcat.

- بمجرد اكتمال كافة العقد والتحقق منها، تم تطبيق شهادة Tomcat الجديدة، قم بإعادة تشغيل خدمة Tomcat من خلال CLI في جميع العقد في نظام المجموعة باستخدام خدمة الأوامر هذه، قم بإعادة تشغيل Cisco Tomcat.

للحصول على مزيد من المعلومات، ارجع إلى هذه الوثائق:

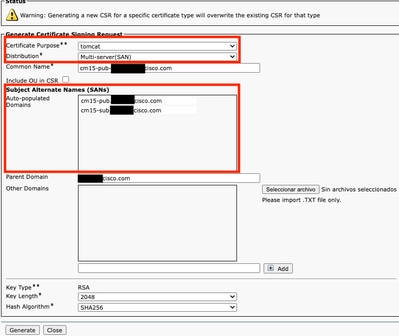

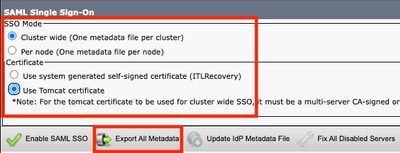

3. تصدير بيانات تعريف موفر الخدمة (SP)

- انتقل إلى إدارة CM > النظام > تسجيل الدخول الأحادي

- قم بتكوين خيارات SSO (في هذه الحالة يكون عرض نظام المجموعة على وضع SSO ويتم تكوين إستخدام شهادة TOMCAT على الشهادة كمثال) ثم حدد تصدير جميع بيانات التعريف

-

إستيراد بيانات تعريف SP إلى خادم موفر الهوية (IdP). لمزيد من المعلومات، راجع تكوين SAML SSO على موفر الهوية

4. تمكين SSO في مجموعة CUCM

- انتقل إلى إدارة CM > النظام > تسجيل الدخول الأحادي

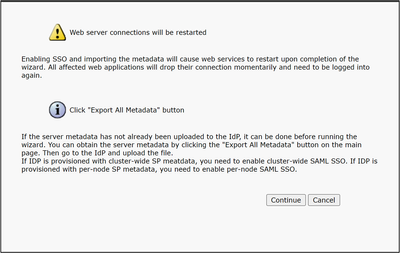

- مع تحديد نفس خيارات SSO أثناء تصدير بيانات CUCM الأولية، حدد تمكين SAML SSO وحدد إستمرار.

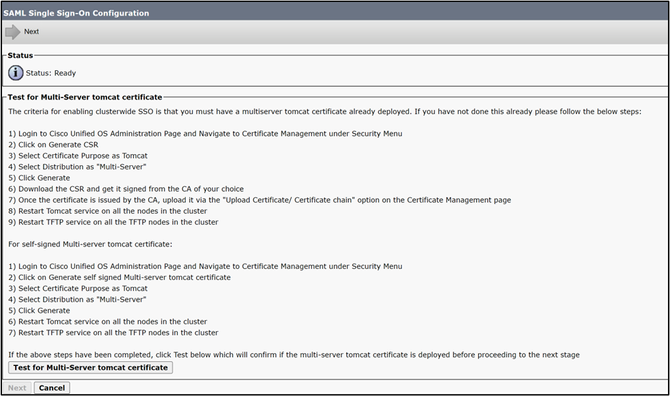

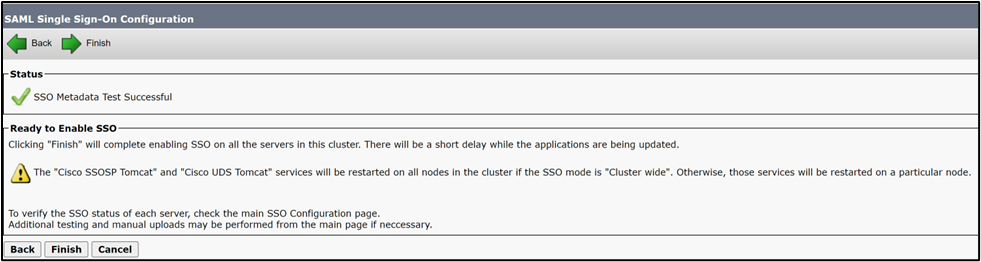

- إذا كان نطاق المجموعة متضمنا، تكون هذه الخطوة متوفرة للتحقق من شهادة شبكات التخزين المتعددة في جميع العقد، حدد إختبار لشهادة TOMCAT متعددة الخوادم. وبمجرد إكمالها، حدد التالي.

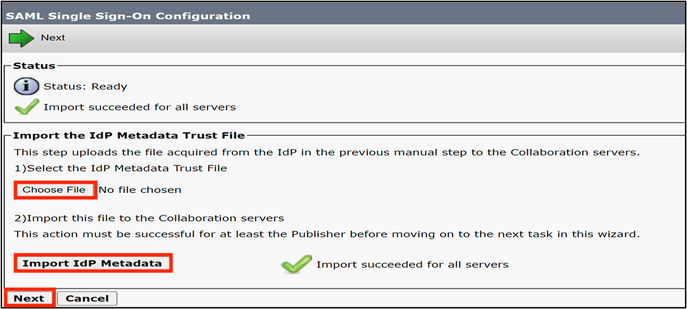

- قم بتحميل بيانات تعريف IDp، حدد إستيراد بيانات تعريف IDp وبمجرد اكتمالها، حدد التالي

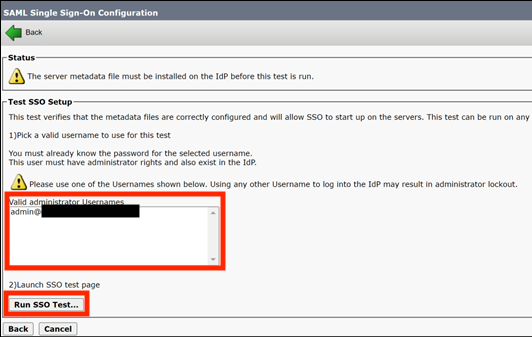

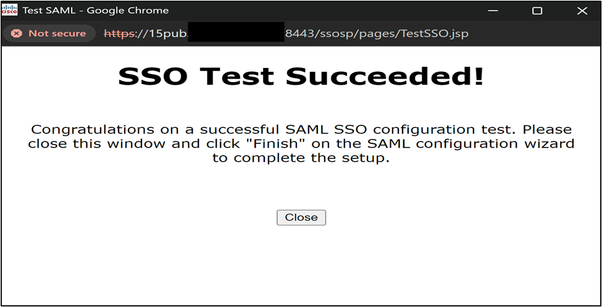

- في إختبار إعداد SSO، حدد مستخدم تم تعيين مجموعة CCM Super Users القياسية له، وحدد تشغيل إختبار SSO حتى تحقق النجاح.

4. إعادة تشغيل الخدمات المطلوبة بعد تمكين SSO.

- تمكين إعادة تشغيل SSO لخدمة tomcat.

ومع ذلك، يوصي TAC بإعادة تشغيل Tomcat (إعادة تشغيل خدمة utils Cisco Tomcat) و UDS Tomcat (إعادة تشغيل خدمة utils CiscoUDSTomcat) يدويا في جميع العقد بعد عملية تمكين SSO.

السيناريو 3: مشكلات تتعلق بتسجيل التنقل والوصول عن بعد بعد بعد تجديد الشهادة

يتعذر على تطبيق Webex التسجيل مع CUCM عبر Mobility و Remote Access (MRA) بعد تجديد شهادات Call Manager و Tomcat و Expressway C على عمليات النشر في الوضع المختلط.

التحقق

- مدير مكالمات CUCM وشهادة Tomcat هما شهادتان موقعتان من CA.

- يتم تشغيل نشر CUCM و Expressway على الوضع المختلط (TLS).

- فحص سجلات Expressway-C تظهر "SSL routines:ssl3_read_bytes:tlsv1 تنبيه غير معروف".

2026-01-29T14:01:16.974-05:00 exp-c traffic_server[2030]: UTCTime="2026-01-29 19:01:16,974" Module="network.http.trafficserver" Level="DEBUG": Detail="Sending Request" Txn-id="3028" TrackingID="fxxxxxxx-86f6-4030-8259-0b768c07723e" Dst-ip="xxx.xxx.xxx.xxx" Dst-port="6972" HTTPMSG: |GET /CSFmarcoalh.cnf.xml HTTP/1.1 Host: expc.cisco.com:6972 Accept: */* Cookie:<CONCEALED> User-Agent: WebEx/0.0.0.0 TrackingID: fxxxxxxx-86f6-4030-8259-0b768c07723e Client-ip: xxx.xxx.xxx.xxx X-Forwarded-For: xxx.xxx.xxx.xxx, 127.0.0.1 Via: https/1.1 vcs[0fxxxxxx-c853-xxxx-aa16-0a290bf56fc8] (ATS), http/1.1 vcs[5xxxxxxx-7feb-4xxx-91e0-757d251d9116] (ATS) | 2026-01-29T14:01:16.974-05:00 exp-c traffic_server[2030]:[ET_NET 1]ERROR:SSL connection failed for 'expc.cisco.com':error:14094418:SSL routines:ssl3_read_bytes:tlsv1 alert unknown ca

الحل

تصدير واستيراد الشهادات بين CUCM و Expressway-C لضمان علاقة الثقة.

تحذير: يوصي TAC بتنفيذ هذا الإجراء بعد ساعات العمل لأن هذا الإجراء يتطلب إعادة تشغيل الخدمات. تأثير العمل هو

- إجراء إكمال علاقة الثقة بين CUCM و Expressway بالشهادات الموقعة من CA

انتقل إلى إدارة نظام التشغيل > التأمين > إدارة الشهادات وقم بتنزيل شهادة المرجع المصدق الجذر وعلامة وسيطة (إن وجدت) توقع على مدير المكالمات وشهادة Tomcat.

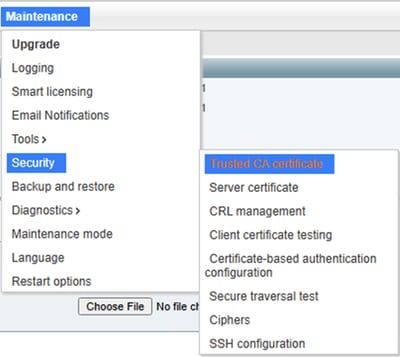

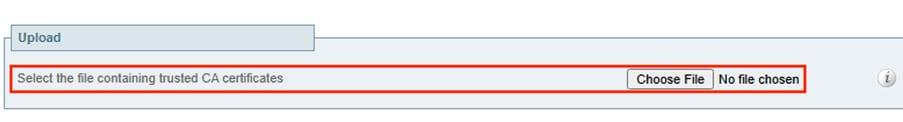

ثم انتقل إلى Expressway-C > صيانة > التأمين > شهادة CA الموثوق بها وقم بتحميل شهادة CA الخاصة بإدارة المكالمات وشهادة Tomcat.

ملاحظة: في السيناريوهات التي تتضمن شهادة "مدير المكالمات" و"شهادة Tomcat" كتوقيع ذاتي، قم بتنزيل "مدير المكالمات" الفعلي وشهادة Tomcat وتحميلها إلى Expressway.

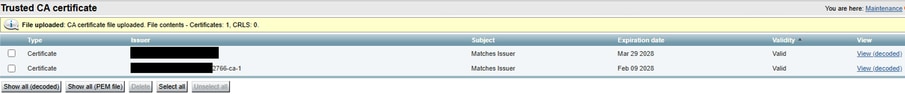

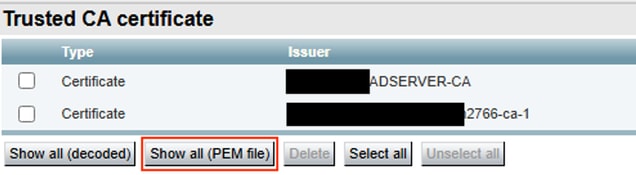

انتقل إلى Expressway-C > صيانة > التأمين > شهادة المرجع المصدق الثقة > إظهار الكل (ملف PEM)

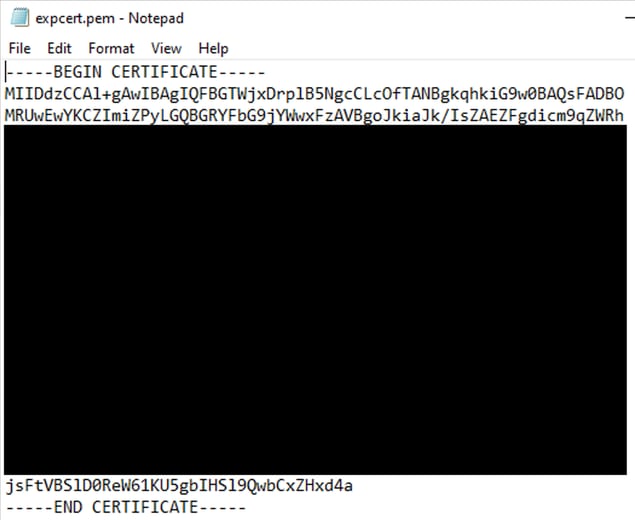

انسخ قيمة PEM الخاصة بشهادة CA التي توقع Expressway-C وحفظها في ملف txt.

انتقل إلى إدارة نظام التشغيل > الأمان > إدارة الشهادات وحدد تحميل الشهادة/سلسلة الشهادات وتحميل شهادة CA عبر الطريق السريع C كثقة Tomcat و Call Manager-Trust

إعادة تشغيل الخدمات المطلوبة في مجموعة CUCM:

- انتقل إلى Cisco Unified ServiceAbility > Tools > Control Center - خدمات الميزات وأعد تشغيل خدمة Cisco CallManager في جميع العقد التي تقوم بتشغيلها.

- انتقل إلى الخدمة الموحدة من Cisco > أدوات > مركز التحكم - خدمات الميزات وأعد تشغيل خدمة Cisco TFTP في جميع العقد التي تقوم بتشغيلها.

- قم بإعادة تشغيل خدمة Tomcat في جميع العقد في نظام المجموعة عبر CLI باستخدام الأمر utils إعادة تشغيل Cisco Tomcat.

- قم بإعادة تشغيل خدمة Cisco HaProxy في جميع العقد في نظام المجموعة عبر CLI باستخدام خدمة الأوامر" قم بإعادة تشغيل Cisco SHAroxy.

السيناريو 4: تجديد سبب شهادة وظيفة وكيل المرجع المصدق

السيناريو 4.1: فشلت مصادقة 802.1x

لا تتم مصادقة الهاتف مع ASA بعد إعادة إنشاء شهادة وظيفة وكيل المرجع المصدق (CAPF) على ناشر CUCM.

التحقق

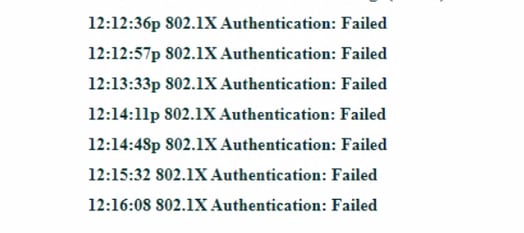

- تظهر رسائل حالة الهاتف مصادقة 802.1x: فشل

- فحص سجلات الهاتف للخادم المتأثر والعثور على "SSL_ERROR_WANT_READ"

4592 NOT Feb 17 11:01:25.041733 (349-349) PAE: -Secure Connection Handshake in progress - status SSL_ERROR_WANT_READ. 4593 NOT Feb 17 11:01:25.041826 (349-349) PAE: -EV_REQUEST_REC, ST_AUTHENTICATING->ST_AUTHENTICATING ++ EAP-Failure 4594 NOT Feb 17 11:01:25.041898 (349-349) PAE: -send EAP-Resp/TLS - id 9 4595 NOT Feb 17 11:01:25.042032 (349-349) PAE: -authWhile timer set: 30 sec 4596 NOT Feb 17 11:01:27.061822 (349-349) PAE: -[0001-0] 08-cc-a7-1c-bb-ae vid=0xfff=4095 static=0 pri=0 4597 NOT Feb 17 11:01:27.061950 (349-349) PAE: -port=0 4598 NOT Feb 17 11:01:27.062009 (349-349) PAE: -cprCdpGetPort address: 8:CC:A7:1C:BB:AE Phyport=0 appPort=0 4599 NOT Feb 17 11:01:27.062068 (349-349) PAE: - >>>>>>>>>>>>> port obtained = 0 for mac macAddress 08:cc:a7:1c:bb:ae 4600 NOT Feb 17 11:01:27.062134 (349-349) PAE: -rcvd EAP-Failure 4601 NOT Feb 17 11:01:27.062189 (349-349) PAE: -EV_FAILURE, ST_AUTHENTICATING->ST_HELD 4602 WRN Feb 17 11:01:27.062462 (349-349) PAE: -802.1X auth FAILED 4603 NOT Feb 17 11:01:27.062550 (349-349) PAE: -paeInfoToInetd: PAE info sent to NETSD 4604 NOT Feb 17 11:01:27.062717 (1786-1880) JAVA-Calling handleNetSDEvent 4605 WRN Feb 17 11:01:27.062953 (1786-1880) JAVA-Thread-11|cip.sec.Security:? - Security: Received a propertyChanged() for device.settings.security.notify 4606 DEB Feb 17 11:01:27.063039 (1786-1880) JAVA-openQue(): que->/tmp/pae_msg_que, key->0x101019ab 4607 DEB Feb 17 11:01:27.063069 (1786-1880) JAVA-openQue(): que->/tmp/pae_rsp_que, key->0x10101c4c 4608 DEB Feb 17 11:01:27.063091 (1786-1880) JAVA-getpaeinfo: send pae info message paeCmd.mtype=1880, paeCmd.cmd=82, paeCmd.qname=/tmp/pae_rsp_que 4609 DEB Feb 17 11:01:27.063121 (1786-1880) JAVA-getpaeinfo: recv pae info resp ret=-1, errno=No message of desired type 4610 NOT Feb 17 11:01:27.063306 (349-349) PAE: -paeInfoToInetd: Netsd event NETSD_EV_PAE sent to NETSD 4611 NOT Feb 17 11:01:27.063370 (349-349) PAE: - PAE RE-AUTH, not sending SEC_DOWN Netsd event for CDP 4612 NOT Feb 17 11:01:27.063423 (349-349) PAE: -paeSetLastSupStatus: LastSupStatus 0 4613 NOT Feb 17 11:01:27.063475 (349-349) PAE: -heldWhile timer set: 60 sec 4614 NOT Feb 17 11:01:27.064074 (349-349) PAE: -paeNetsdRcvMsg(349): PAE event: status: FAIL : Resource temporarily unavailable

الحل

قم بتنزيل شهادة CAPF من ناشر CUCM وتحميلها إلى خادم المصادقة، وتجاوز 802.1x للسماح بالتسجيل وتثبيت شهادة LSC على الهواتف المتأثرة.

السيناريو 4.2: لا يتم تسجيل الهواتف باستخدام CUCM الذي يستخدم ملف تعريف الأمان في وضع TLS.

تظهر الهواتف "يتم تسجيل الهاتف" بعد إعادة إنشاء شهادة CAPF على ناشر CUCM.

التحقق

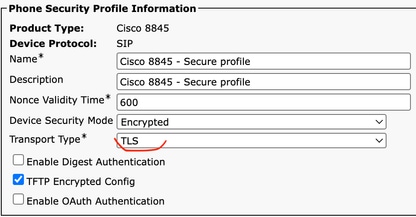

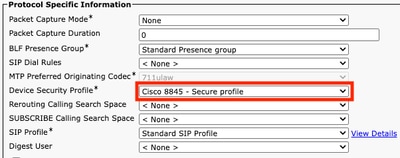

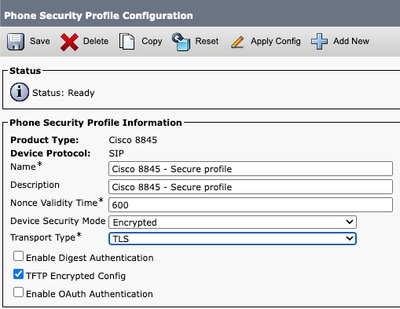

- تحتوي الهواتف المتأثرة على ملف تعريف أمان مع تمكين وضع TLS.

- وقد تم تثبيت الهواتف المتأثرة بترخيص LSC.

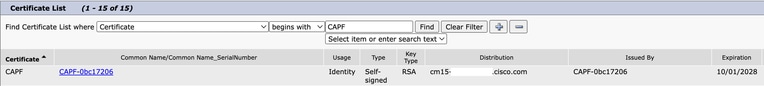

- تأكد من تحديث شهادة CAPF.

- قم بتسجيل الدخول إلى ناشر CUCM واستخدم الأمر show ctl الذي يعرض الرقم التسلسلي لشهادات CAPF القديمة.

- ثم قم بتغيير ملف تعريف أمان الهاتف إلى غير آمن.

الحل

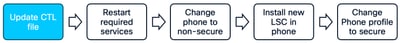

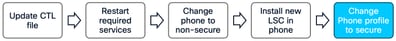

أعد إنشاء ملف CTL على CUCM وأعد تشغيل الخدمات المطلوبة لضمان حصول الهواتف على ملف CTL الجديد باستخدام ملف CAPF.

تحذير: يوصي TAC بتنفيذ هذا الإجراء بعد ساعات العمل لأن هذا الإجراء يتطلب إعادة تشغيل الخدمات. تأثير العمل هو

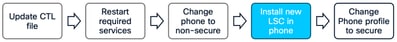

إجراء لضمان تجديد قوة التحالف المؤقتة بنجاح.

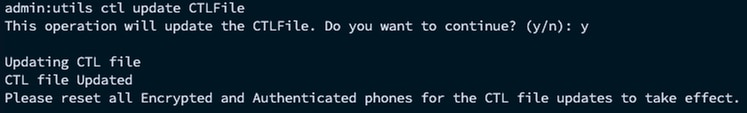

قم بتحديث ملف CTL بعد إعادة إنشاء CAPF. قم بتسجيل الدخول إلى CLI الخاص ب Publisher وأدخل الأمر CTL Update CTLFile.

- انتقل إلى Cisco Unified ServiceAbility > أدوات > Control Center - خدمات الميزات في برنامج ناشر CUCM وأعد تشغيل خدمة CAPF.

- انتقل إلى Cisco Unified ServiceAbility > Tools > Control Center - Network Services وأعد تشغيل خدمة Cisco Trust Verification Service في جميع العقد التي تقوم بتشغيلها.

- انتقل إلى الخدمة الموحدة من Cisco > أدوات > مركز التحكم - خدمات الميزات وأعد تشغيل خدمة Cisco TFTP في جميع العقد التي تشغلها

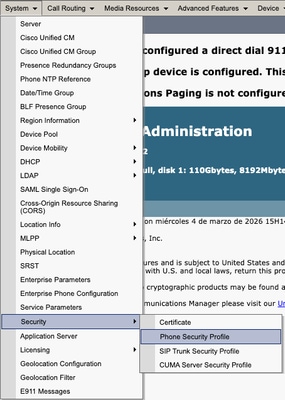

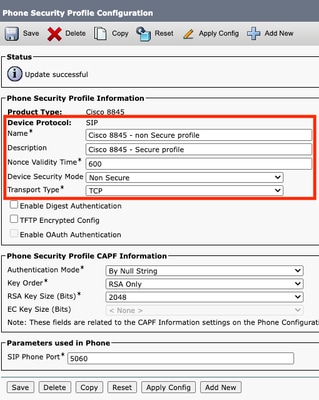

- انتقل إلى إدارة CM > النظام > التأمين > ملف تعريف تأمين الهاتف.

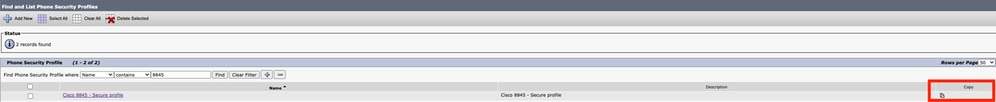

- انسخ ملف تعريف أمان الهاتف الحالي المعين للهواتف المطلوبة.

- قم بتغيير وضع أمان الاسم والجهاز إلى غير آمن وحدد حفظ التكوين وتطبيقه لتطبيق هذا التغيير على جميع الهواتف المطلوبة.

-

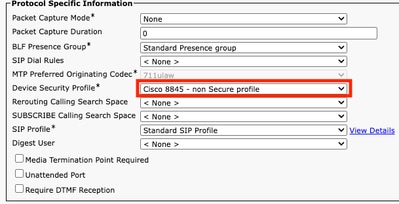

قم بتطبيق ملف تعريف أمان الجهاز الذي تم إنشاؤه على تكوين الهواتف المطلوبة، حدد حفظ التكوين وتطبيقه.

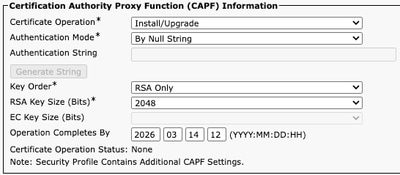

أستخدم قسم معلومات CAPF في تكوين الجهاز للهواتف المتأثرة لتثبيت شهادة LSC في الهواتف المطلوبة.

- في معلومات CAPF، حدد تثبيت/ترقية في عملية الشهادة.

- حدد حفظ التكوين وتطبيقه.

- انتظر حتى تظهر حالة عملية الشهادة العملية المكتملة.

في قسم المعلومات الخاصة بالبروتوكول في تكوين الهاتف، حدد ملف تعريف الأمان مع تمكين TLS الذي تم إنشاؤه.

معلومات ذات صلة

- https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/214231-certificate-regeneration-process-for-cis.html

- https://www.cisco.com/c/en/us/support/docs/unified-communications/unified-communications-manager-callmanager/217138-regeneration-of-cucm-ca-signed-certifica.html

- https://www.cisco.com/c/en/us/support/docs/content-networking/certificates/213295-how-to-install-an-lsc-on-a-cisco-ip-phon.html

- https://www.cisco.com/c/en/us/td/docs/voice_ip_comm/expressway/config_guide/X15-2/mra/exwy_b_mra-deployment-guide-x152.html

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

16-Apr-2026

|

الإصدار الأولي |

التعليقات

التعليقات