تثبيت وتجديد الشهادات على ASA المدارة من قبل ASDM

خيارات التنزيل

-

ePub (7.6 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يوضح هذا المستند كيفية طلب أنواع معينة من الشهادات على برنامج Cisco ASA المدار باستخدام ASDM وتثبيتها وتوثيقها وتجديدها.

المتطلبات الأساسية

المتطلبات

- قبل البدء في التحقق من أن جهاز الأمان القابل للتكيف (ASA) يحتوي على وقت الساعة والتاريخ والمنطقة الزمنية الصحيحة مع مصادقة الشهادة، يوصى باستخدام خادم بروتوكول وقت الشبكة (NTP) لمزامنة الوقت على ASA. تحقق من المعلومات ذات الصلة للمرجع.

- لطلب شهادة تستخدم طلب توقيع الشهادة (CSR)، يلزم أن يكون لها وصول إلى مرجع مصدق داخلي أو جهة خارجية موثوق بها. تشمل أمثلة بائعي CA التابعين لجهة خارجية، على سبيل المثال لا الحصر، Entrust و Geotrust و GoDaddy و Thawte و VeriSign.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- ASAv 9.18.1

- لإنشاء PKCS12، يتم إستخدام OpenSSL.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

نوع الشهادات التي عناوين هذا المستند هي:

- شهادات موقعة ذاتيا

- الشهادات الموقعة من قبل مرجع مصدق تابع لجهة خارجية أو مرجع مصدق داخلي

يشترط خادم طبقة مأخذ التوصيل الآمنة (SSL) وأمان طبقة النقل (TLS) و IKEv2 RFC7296 لبروتوكولات مصادقة EAP أن يوفر العميل شهادة خادم ليقوم العميل بمصادقة الخادم. يوصى باستخدام CAs التابعة لجهة خارجية موثوق بها لإصدار شهادات SSL إلى ASA لهذا الغرض.

لا توصي Cisco باستخدام شهادة موقعة ذاتيا بسبب احتمال أن يقوم المستخدم بتكوين مستعرض عن غير قصد ليثق في شهادة من خادم مخادع. هناك أيضا إزعاج للمستخدمين للإستجابة إلى تحذير أمان عند إتصاله بالبوابة الآمنة.

اعتبارات أمان CA الموثوق بها

مخاطر مصادقة الشهادة وتوصياتها

سلوك التحقق من صحة إستخدام TrustPoint الافتراضي

عند تثبيت شهادة مرجع مصدق ثقة، يمكن إستخدامها لمصادقة أنواع مختلفة من إتصالات VPN باستخدام مصادقة الشهادة. يتم التحكم في الأمرvalidation-usagewithtrustPoint (التكوين > إدارة الأجهزة > إدارة الشهادات > شهادات CA >إضافة -> المزيد من الخيارات... > خيارات متقدمة > تحديد إستخدام التحقق من الصحة المطلوب).

أنواع إستخدام التحقق من الصحة هي:

ipsec-client: التحقق من صحة إتصالات عميل IPsec.ssl-client: التحقق من صحة إتصالات عميل SSL.ssl-server: التحقق من صحة شهادات خادم SSL.

بشكل افتراضي، يسمح الأمر بالتحقق من الصحة ل IPsec-client و SSL-client.

مخاطر التكوين الافتراضية

- يمكن إستخدام أي شهادة مرجع مصدق مثبتة كموثوق بها بشكل افتراضي لمصادقة شهادات تعريف العميل الواردة لأي مجموعة أنفاق باستخدام مصادقة الشهادة.

- يمكن أن يكون هذا الإعداد الافتراضي خطرا على الأمان إذا لم تكن على علم به.

الإجراء الموصى به

تعطيل إستخدام التحقق من الصحة لنقاط الثقة غير المقصودة. إذا لم يكن الغرض من شهادة CA مصادقة أقران VPN أو المستخدمين، فقم بتعطيل إستخدام التحقق من الصحة ل TRUSTpoint.

مثال التكوين:

Navigate to: Configuration > Device Management > Certificate Management > CA Certificates.

a) Select a wanted trustpoint and click Edit.

b) Navigate to Advanced and uncheck all Validation Usage options.

trustpoint public-root-ca no validation-usage

مخاطر الترخيص والتوصيات

بشكل افتراضي، يمكن إستخدام شهادة CA موثوق بها لمصادقة نظير VPN أو مستخدم يتصل بأي مجموعة نفق. يلزم تصميم التفويض الملائم.

الإجراء الموصى به

أستخدم خرائط الشهادات وخرائط مجموعة النفق لضمان إستخدام الشهادات المعتمدة فقط لمجموعات النفق المحددة. قم بتعيين قاعدة تعيين افتراضية لمجموعة النفق، تشير إلى مجموعة نفق عدم الوصول لتقييد الوصول غير المصرح به.

مثال التكوين

لا يسمح بمصادقة الشهادة إلا ل:

- أجهزة ذات شهادة صادرة عن CN=example.com ولها OU=Machine في موضوع الشهادة.

- المستخدمون الذين لديهم شهادة صادرة من cn=example.com والذين لديهم OU=Users في موضوع الشهادة.

يتم تعيين المستخدمين الذين لديهم شهادات أخرى إلى no_access tunnel-group بشكل افتراضي، وذلك بفضلtunnel-group-map default-group no_accessالأمر. قواعد خريطة الشهادة لها الأولوية على Group-url شكراtunnel-group-map enable rulesعلى الأمر. لا تساعد معرفة عنوان URL الخاص بالمجموعة في تجاوز قواعد خريطة الشهادات.

! Configure group-policy preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Group Policies > Add > General > More Options

a) Uncheck Inherit next to Simultaneous Logins and set the value 0.

b) Uncheck Inherit next to Banner and set a wanted massage, for example NO ACCESS GROUP POLICY.

group-policy no_access_gp internal

group-policy no_access_gp attributes

banner value NO ACCESS GROUP POLICY

vpn-simultaneous-logins 0

! Configure tunnel-groups for users and tunnel-group preventing VPN access:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > AnyConnect Connection Profiles. Click Add and configure:

a) Authentication method as Certificate.

a) Client Address Pools.

b) DNS Servers.

c) Group Policy - for the no_access tunnel group use no_access_gp where simultaneous logins is set to 0.

d) Group URLs - only for the mgmt-tunnel and users_access tunnel groups. Navigate to: Advanced > Group Alias/Group URL, click Add in the Group URLs section and configure a group URL.

tunnel-group mgmt-tunnel type remote-access tunnel-group mgmt-tunnel general-attributes address-pool vpn_pool default-group-policy mgmt-tunnel tunnel-group mgmt-tunnel webvpn-attributes authentication certificate group-url https://ftd.example.com/mgmt enable ! tunnel-group users_access type remote-access tunnel-group users_access general-attributes default-group-policy user_access_gp address-pool vpn_pool tunnel-group users_access webvpn-attributes authentication certificate group-url https://ftd.example.com/users enable ! tunnel-group no_access type remote-access tunnel-group no_access general-attributes default-group-policy no_access_gp address-pool vpn_pool tunnel-group no_access webvpn-attributes authentication certificate

! Create certificate maps for users and use the certificate maps for tunnel-group mapping:

Navigate to: Configuration > Remote Access VPN > Advanced > Certificate to AnyConnect and Clientless SSL VPN Connection Profile Maps.

a) Click Add to configure Certificate to Connection Profile Maps.

b) Select New and configure a certificate group map name, for example mgmt_tunnel_map or users_access_map.

c) Select a corresponding connection profile/tunnel group from the drop-down menu at Mapped to Connection Profile.

d) Click Add to configure Mapping Criteria.

e) Select: Field: Subject, Component: Organizational Unit (OU), Operator: Equals, Value: machines or users.

d) Select: Field: Issuer, Component: Common Name (CN), Operator: Equals, Value: example.com.

crypto ca certificate map mgmt_tunnel_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq machines

crypto ca certificate map users_access_map 10

issuer-name attr cn eq example.com

subject-name attr ou eq users

!

webvpn

(...)

certificate-group-map mgmt_tunnel_map 10 mgmt-tunnel

certificate-group-map users_access_map 10 users_access

! Enable tunnel-group maps and set the default tunnel-group preventing access if a user certificate did not match any other certificate map:

Navigate to: Configuration > Remote Access VPN > Network (Client) Access > Advanced > IPsec > Certificate to Connection Profile Maps > Policy.

a) Check Use the configure rules to match a certificate to a Connection Profile.

b) Check Defult to Connection Profile and select from the drop-down menu the no-access connection profile/tunnel group.

tunnel-group-map enable rules tunnel-group-map default-group no_access

موارد إضافية

للحصول على إرشادات تكوين أكثر تفصيلا، ارجع إلى وثائق Cisco:

- تكوين إستخدام التحقق من الصحة - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- تكوين خريطة الشهادة - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- تكوين خريطة مجموعة النفق - مرجع أوامر Cisco Secure Firewall ASA Series، T - Z

- tunnel-group-map enable تشكيل - cisco يأمن جدار حماية ASA sery أمر مرجع، T - Z

طلب شهادة هوية جديدة مع ASDM وتثبيتها

يمكن طلب شهادة من مرجع مصدق وتثبيتها على ASA بطريقتين:

- إستخدام طلب توقيع الشهادة (CSR). قم بإنشاء زوج مفاتيح، وطلب شهادة هوية من CA باستخدام CSR، وتثبيت شهادة الهوية الموقعة التي تم الحصول عليها من CA.

- أستخدم ملف PKCS12 الذي تم الحصول عليه من CA، أو تم تصديره من جهاز مختلف. يحتوي ملف PKCS12 على زوج مفاتيح، شهادة هوية، شهادة (شهادات) CA.

طلب وتثبيت شهادة هوية جديدة مع طلب توقيع الشهادة (CSR)

يتم إنشاء CSR على الجهاز الذي يحتاج إلى شهادة هوية، أستخدم زوج مفاتيح تم إنشاؤه على الجهاز.

يحتوي CSR على:

- معلومات طلب الشهادة - الموضوع المطلوب والسمات الأخرى، المفتاح العام من زوج المفاتيح.

- معلومات خوارزمية التوقيع

- التوقيع الرقمي لمعلومات طلب الترخيص، الموقع بالمفتاح الخاص من زوج المفاتيح.

يتم تمرير CSR إلى المرجع المصدق (CA) حتى يتم توقيعه، في نموذج PKCS#10.

يتم إرجاع الشهادة الموقعة من CA في نموذج PEM.

ملاحظة: يمكن ل CA تغيير معلمات FQDN و Subject Name المحددة في TrustPoint عند توقيعها على CSR وإنشاء شهادة هوية موقعة.

إنشاء CSR باستخدام ASDM

-

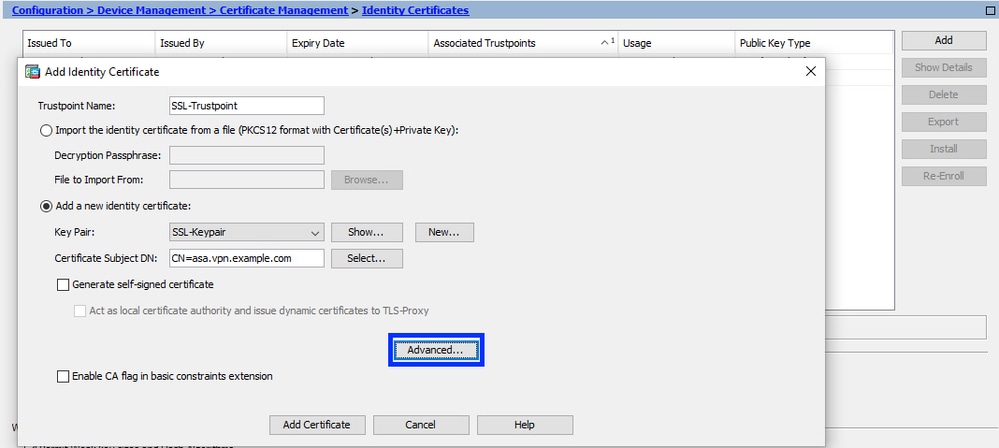

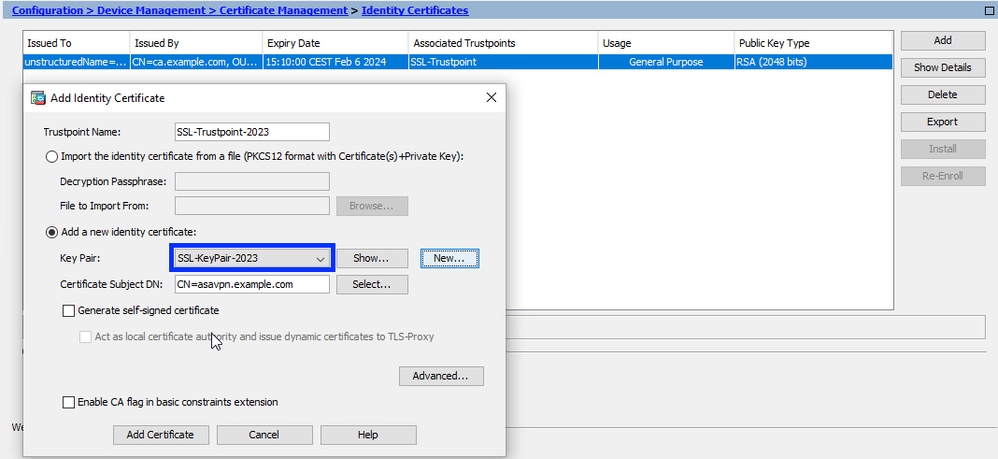

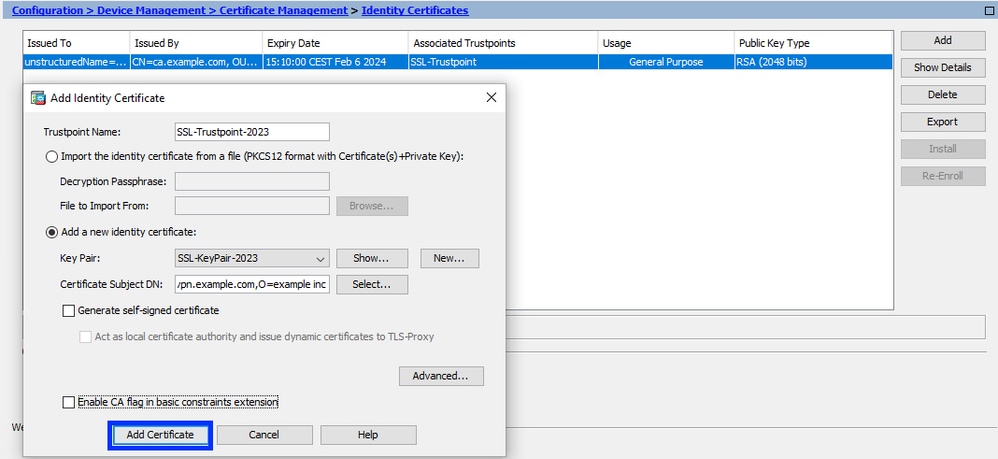

إنشاء TrustPoint باسم محدد

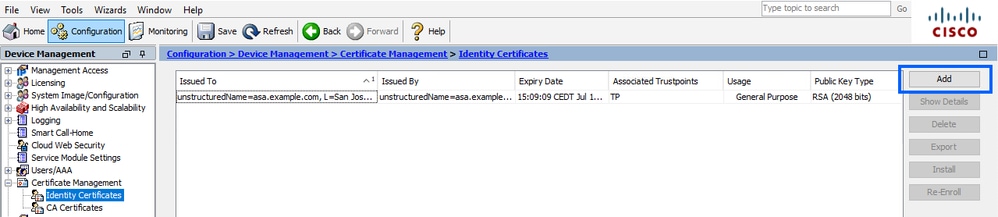

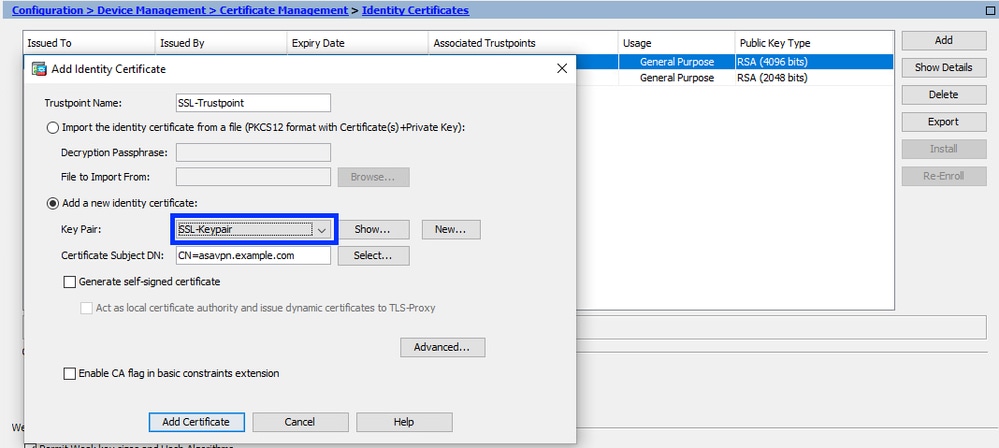

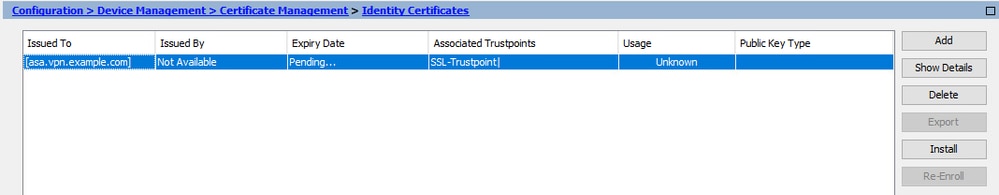

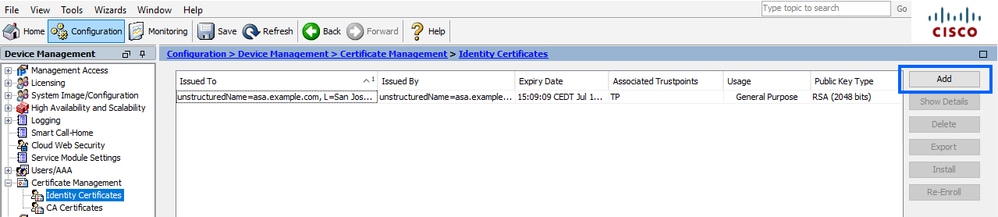

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات > شهادات الهوية.

- انقر فوق إضافة (Add).

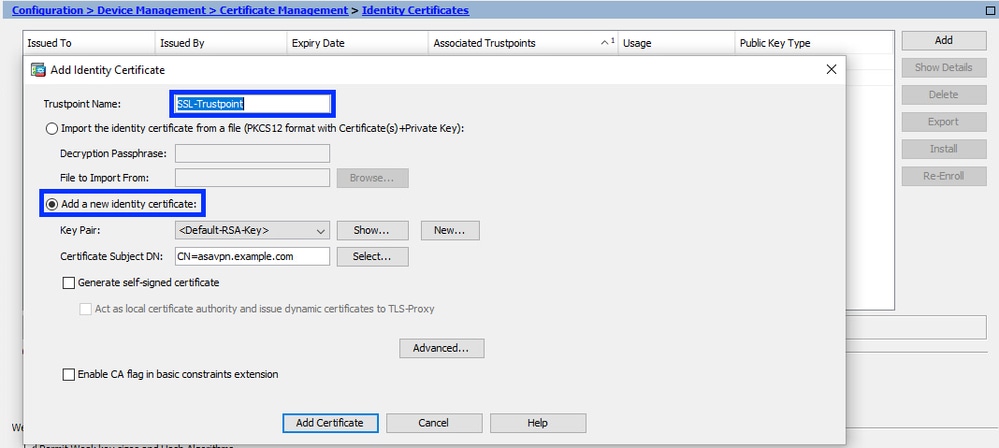

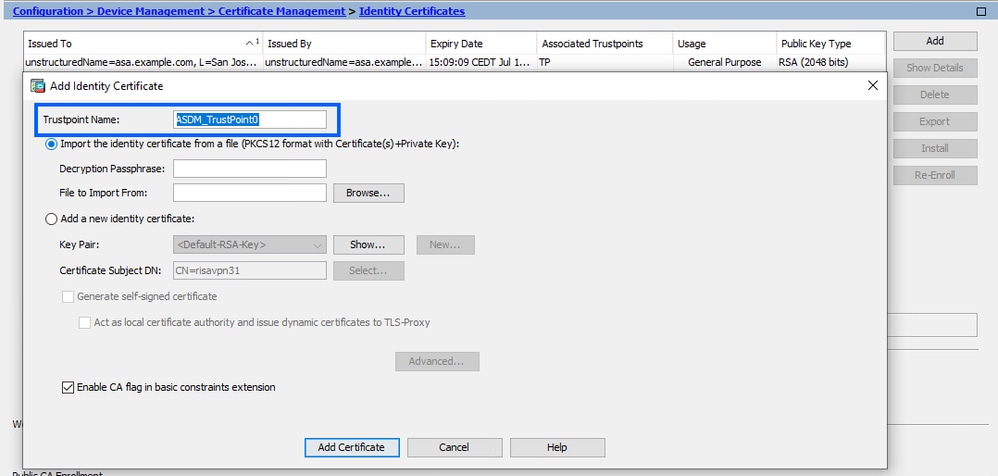

- قم بتحديد اسم TrustPoint.

- انقر على زر إضافة شهادة هوية جديدة.

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات > شهادات الهوية.

-

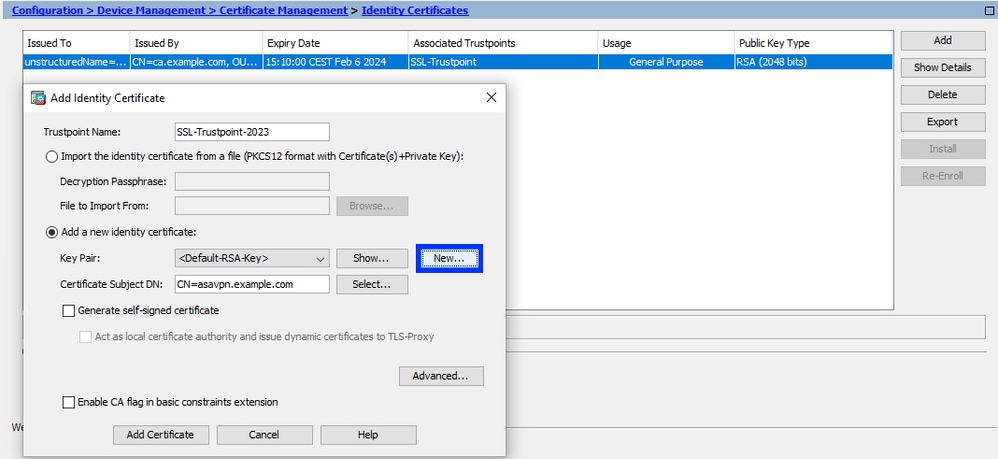

(إختياري) قم بإنشاء زوج مفاتيح جديد

ملاحظة: وبشكل افتراضي، يتم إستخدام مفتاح RSA باسم Default-RSA-Key وحجم 2048. ومع ذلك، يوصى باستخدام زوج مفاتيح خاص/عام فريد لكل شهادة هوية.

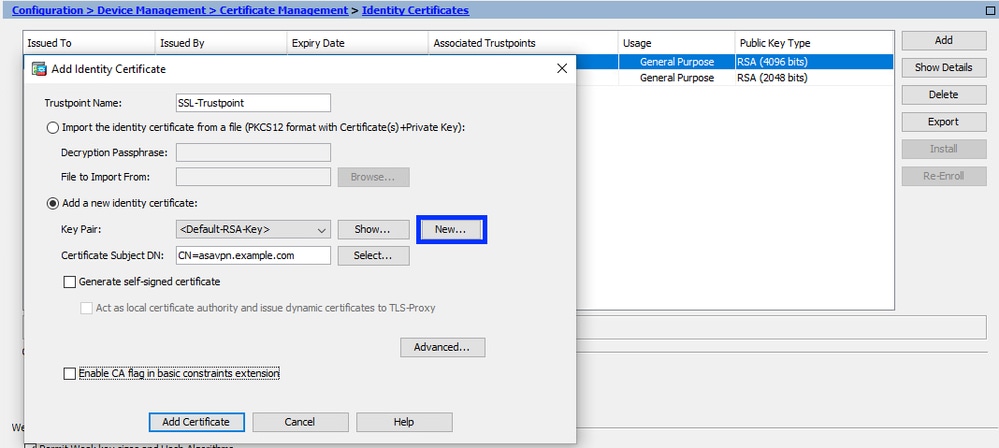

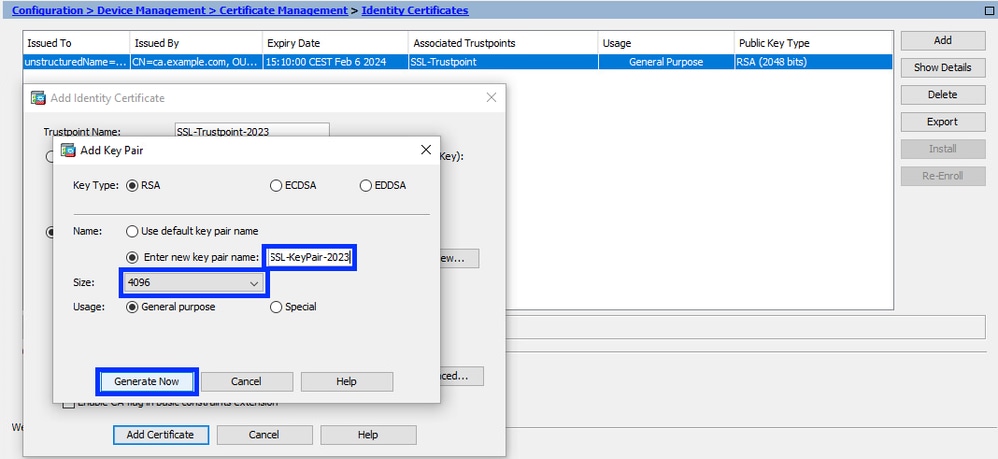

- انقر فوق جديد لإنشاء زوج مفاتيح جديد.

- أختر الخيار إدخال اسم زوج مفاتيح جديد وأدخل اسم لزوج المفاتيح الجديد.

- أختر نوع المفتاح - RSA أو ECDSA.

- أختر حجم المفتاح؛ ل RSA، أختر الغرض العام للاستخدام.

- انقر فوق إنشاء الآن. يتم الآن إنشاء زوج المفاتيح.

- انقر فوق جديد لإنشاء زوج مفاتيح جديد.

-

أختر اسم زوج المفاتيح

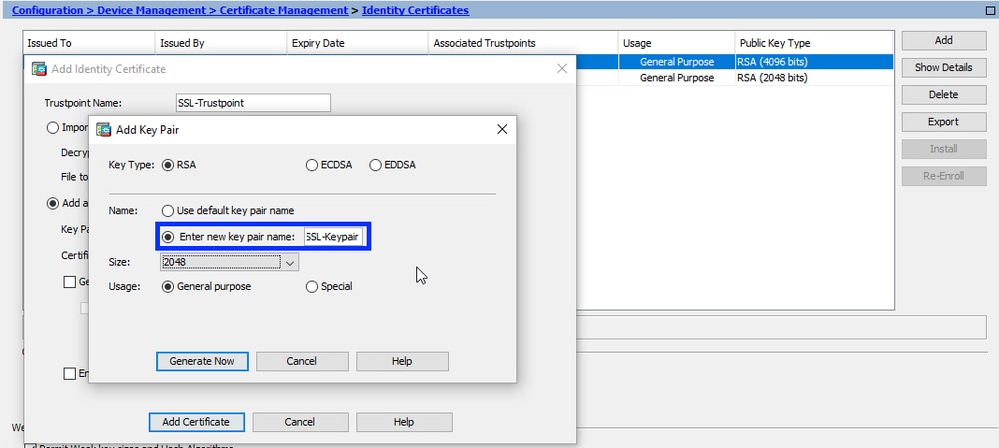

- أختر زوج المفاتيح لتوقيع CSR به، وليتم ربطه بالشهادة الجديدة.

- أختر زوج المفاتيح لتوقيع CSR به، وليتم ربطه بالشهادة الجديدة.

-

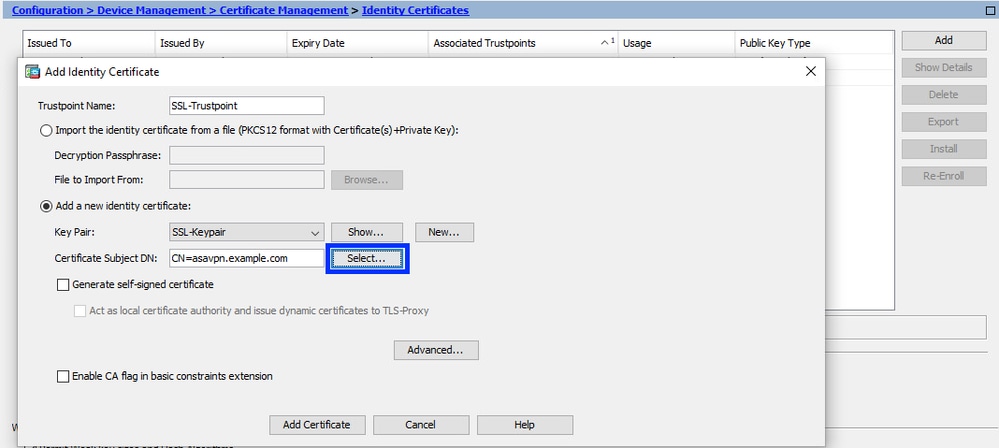

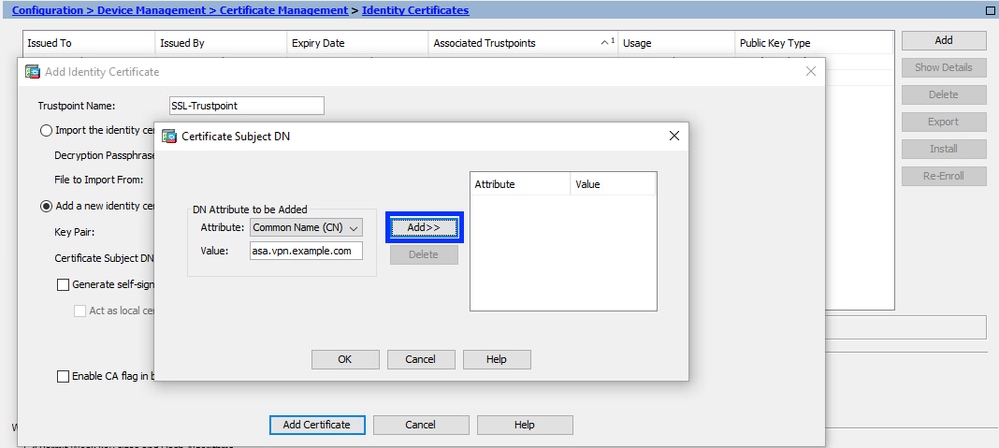

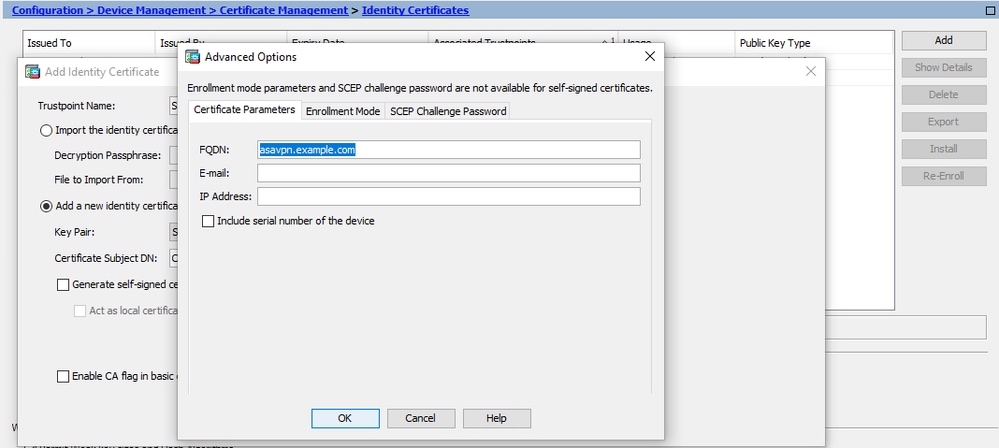

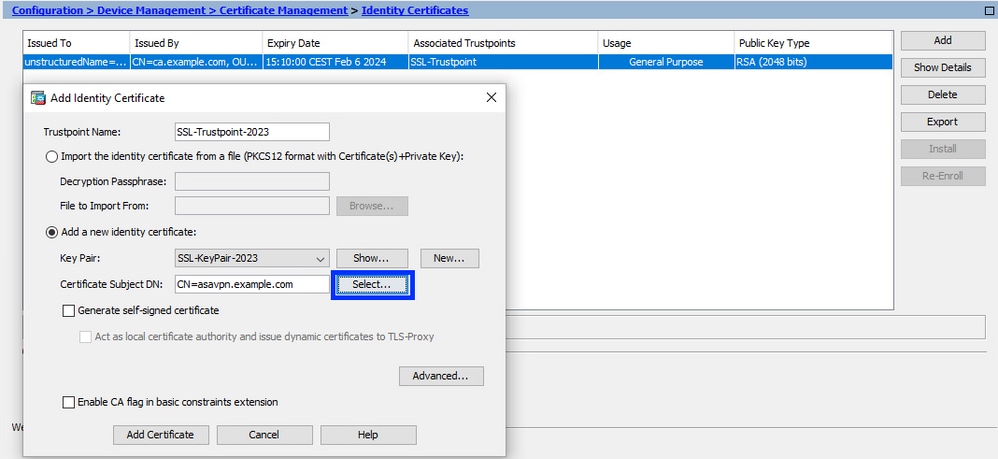

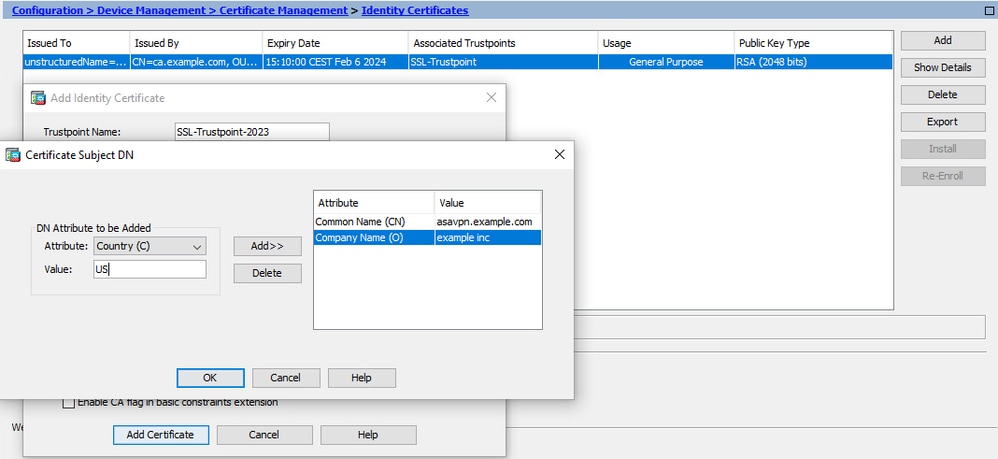

تكوين موضوع الشهادة واسم المجال المؤهل بالكامل (FQDN)

تحذير: يجب أن تتطابق معلمة FQDN مع FQDN أو عنوان IP الخاص بواجهة ASA التي يتم إستخدام شهادة الهوية لها. تقوم هذه المعلمة بتعيين ملحق "الاسم البديل للموضوع" (SAN) المطلوب لشهادة الهوية. يتم إستخدام ملحق شبكة التخزين (SAN) من قبل عميل SSL/TLS/IKEv2 للتحقق مما إذا كانت الشهادة تطابق FQDN الذي تتصل به.

- انقر فوق تحديد.

- في نافذة عنوان الشهادة DN، قم بتكوين سمات الشهادة - أختر سمة من القائمة المنسدلة، أدخل القيمة، انقر على إضافة.

السمة الوصف سي إن الاسم الذي يمكن الوصول من خلاله إلى جدار الحماية (عادة اسم المجال المؤهل بالكامل، على سبيل المثال، vpn.example.com). أو اسم القسم الخاص بك داخل المؤسسة. O الاسم المسجل قانونيا لمؤسستك/شركتك. C رمز البلد (رمز حرف بدون علامة ترقيم). سانت الحالة التي توجد فيها مؤسستك. L المدينة التي تقع فيها مؤسستك. آي إيه عنوان البريد الإلكتروني ملاحظة: لا يمكن أن يتجاوز أي من قيم الحقول السابقة حد ال 64 حرفا. قد تتسبب القيمة الأطول في حدوث مشاكل في تثبيت شهادة الهوية. أيضا، ليس من الضروري أن تقوم بتعريف كل سمات DN.

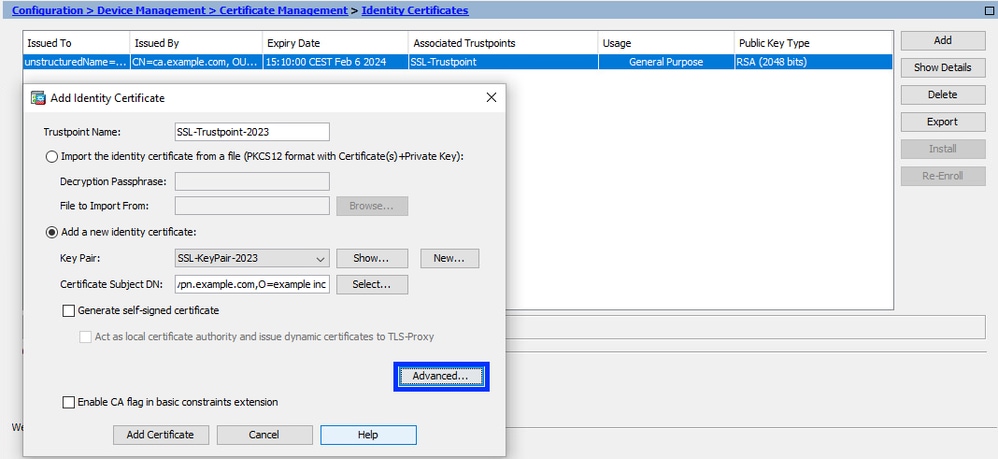

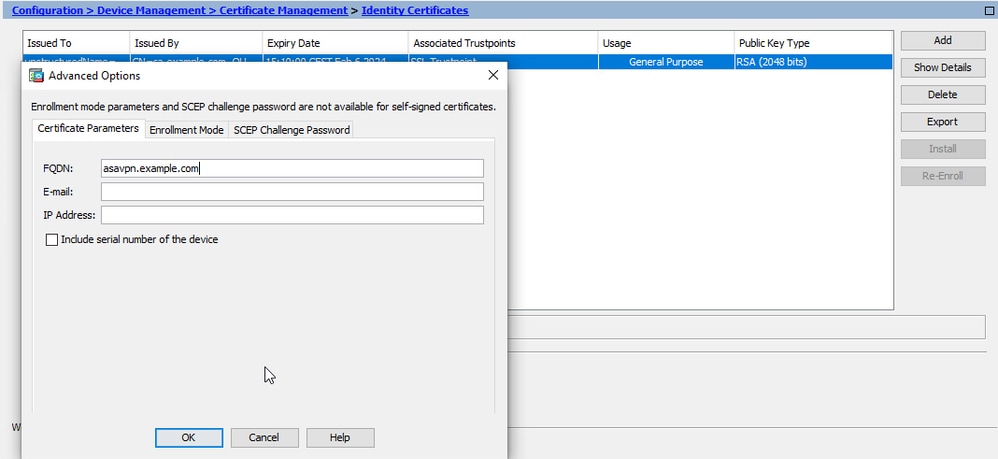

انقر فوق موافق بعد إضافة كافة السمات. - قم بتكوين FQDN للجهاز - انقر فوق خيارات متقدمة.

- في حقل FQDN، أدخل اسم المجال المؤهل بالكامل الذي يمكن من خلاله الوصول إلى الجهاز من الإنترنت. وانقر فوق OK.

- انقر فوق تحديد.

-

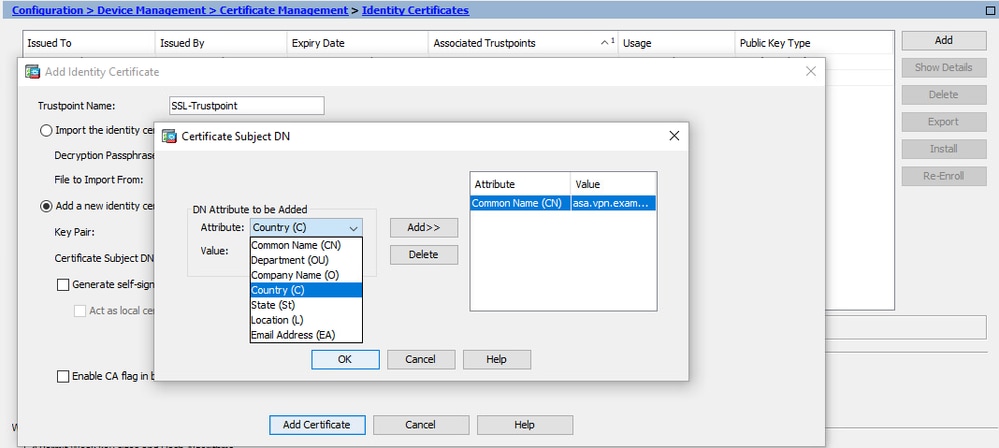

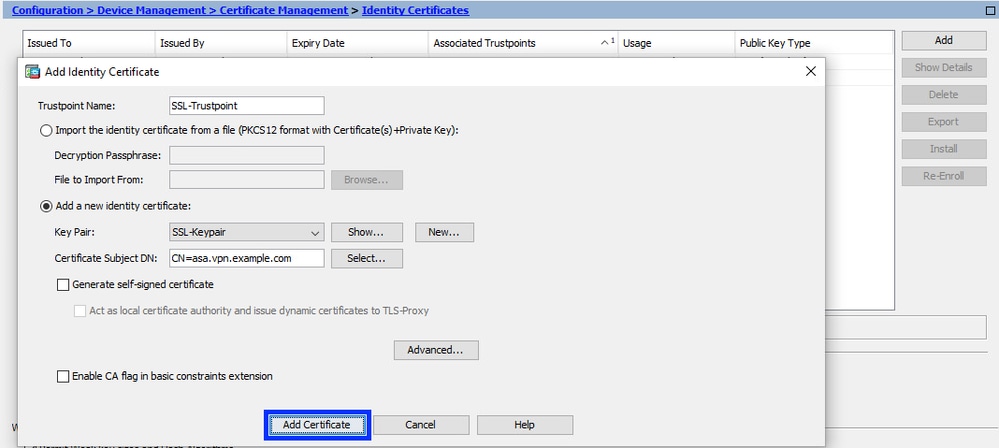

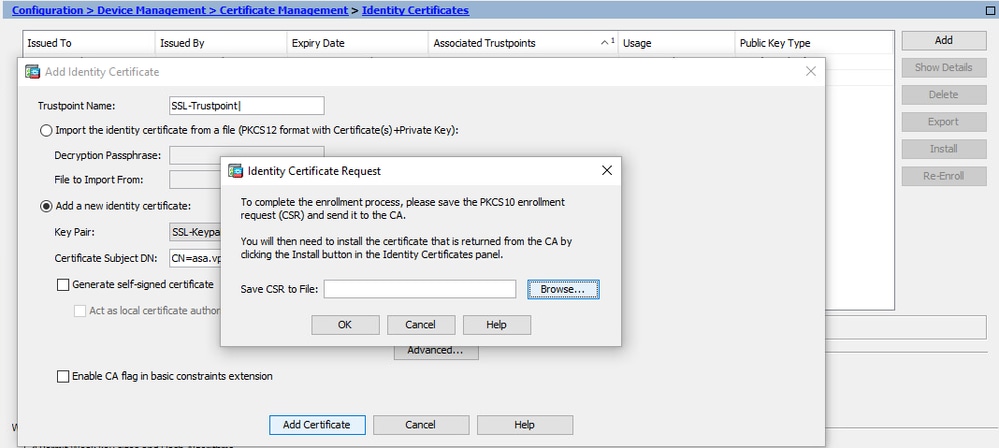

إنشاء CSR وحفظه

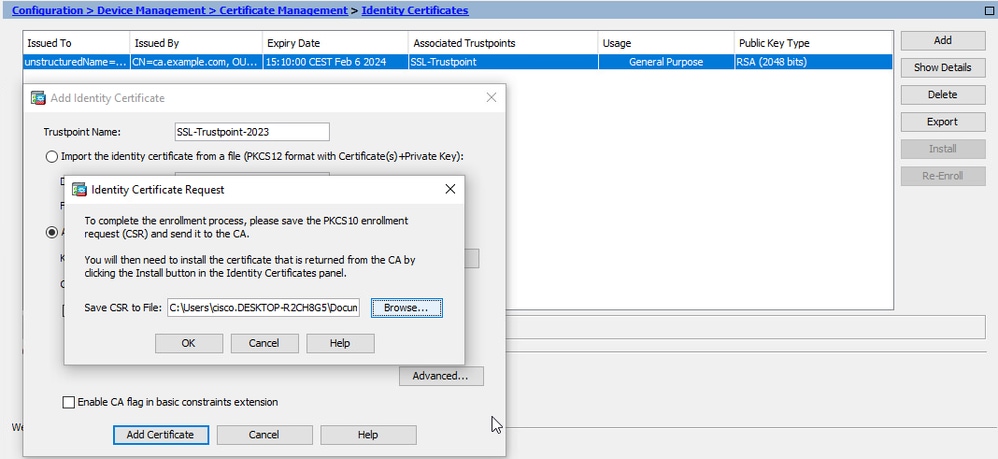

- انقر على إضافة شهادة.

- تظهر نافذة مطالبة لحفظ CSR إلى ملف على الجهاز المحلي.

انقر فوق إستعراض، أختر موقعا لحفظ CSR فيه، ثم احفظ الملف بامتداد .txt.

ملاحظة: عندما يتم حفظ الملف باستخدام امتداد txt.، يمكن فتح طلب PKCS#10 وعرضه باستخدام محرر نصوص (مثل Notepad).

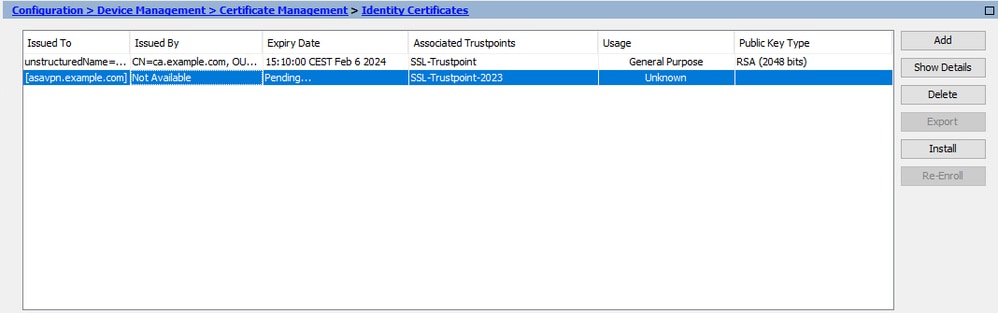

- يتم الآن عرض TrustPoint الجديد في حالة معلقة.

- انقر على إضافة شهادة.

تثبيت شهادة الهوية بتنسيق PEM باستخدام ASDM

يفترض خطوات التثبيت أن CA وقع على CSR، وقدم شهادة هوية مرمزة بترميز PEM (.pem،.cer، .crt) وحزمة شهادة CA.

-

تثبيت شهادة CA التي وقعت على CSR

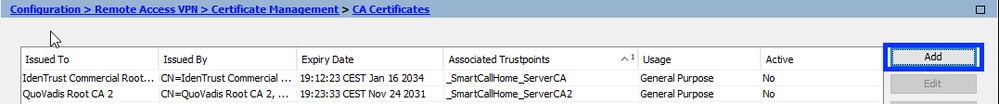

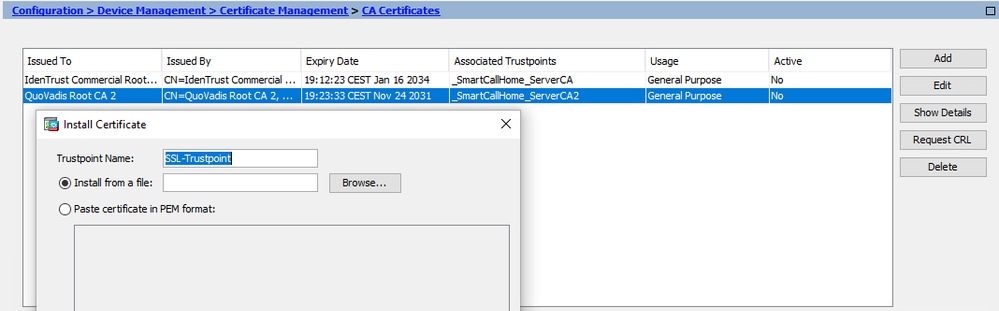

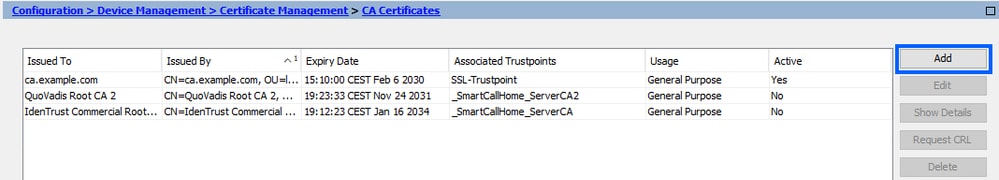

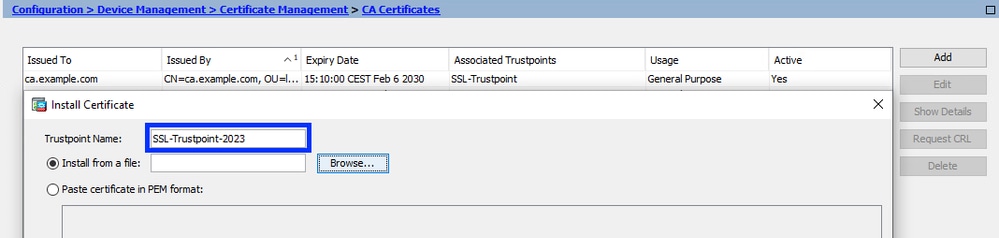

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات >، واختر شهادات CA. انقر فوق إضافة (Add).

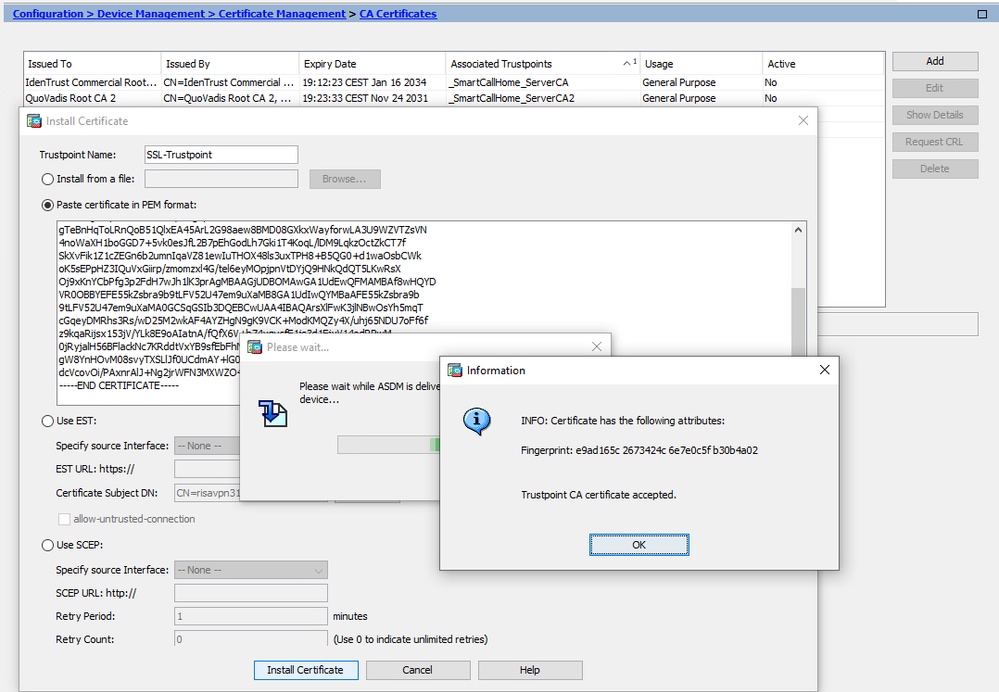

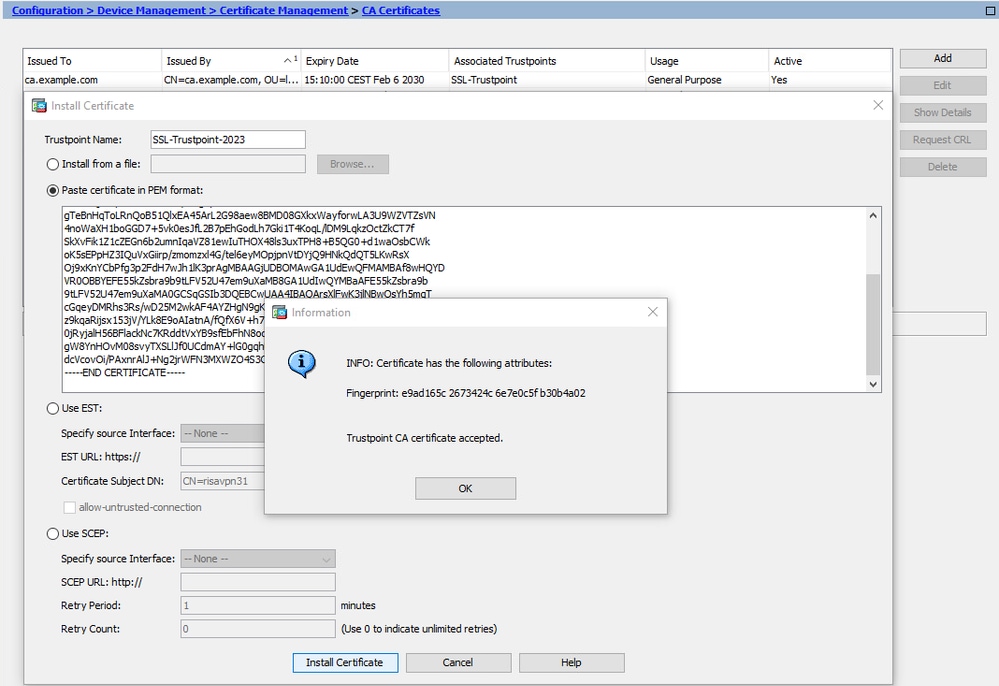

- أدخل اسم TrustPoint وحدد تثبيت من ملف، وانقر فوق زر إستعراض، وحدد شهادة الوسيطة. بدلا من ذلك، قم بلصق شهادة مرجع مصدق CA المرمز من ملف نصي في حقل النص.

ملاحظة: قم بتثبيت شهادة CA التي وقعت على CSR. أستخدم نفس اسم نقطة الثقة مثل شهادة الهوية. يمكن تثبيت شهادات المرجع المصدق الأخرى الأعلى في التدرج الهرمي ل PKI في نقاط الثقة المنفصلة.

- انقر على تثبيت الشهادة.

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات >، واختر شهادات CA. انقر فوق إضافة (Add).

-

تثبيت شهادة الهوية

-

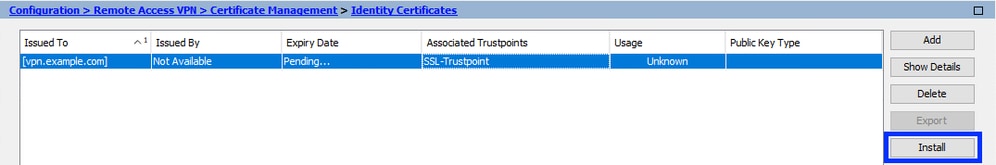

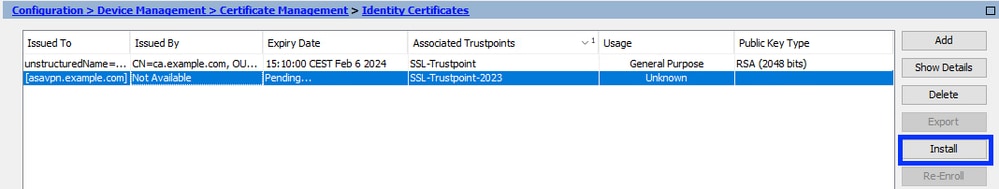

أختر شهادة الهوية التي تم إنشاؤها مسبقا أثناء إنشاء CSR. انقر على تثبيت.

ملاحظة: يمكن أن تكون شهادة الهوية قد تم إصدارها بواسطة الحقل غير متوفر وحقل تاريخ انتهاء الصلاحية معلق.

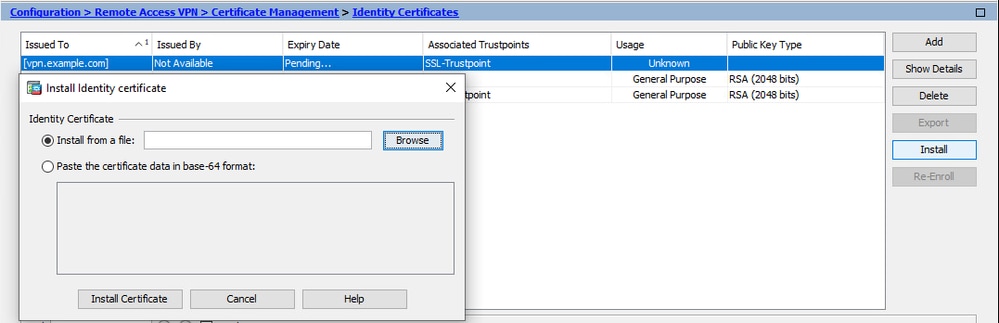

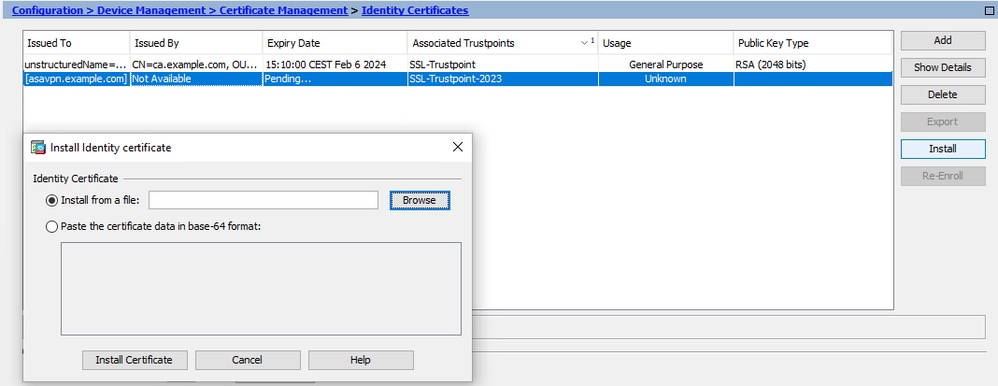

- أختر ملف يحتوي على شهادة هوية PEM المرمزة المستلمة من المرجع المصدق، أو افتح شهادة PEM المرمزة في محرر نص وانسخ شهادة الهوية المزود من المرجع المصدق ولصقها في حقل النص.

ملاحظة: يمكن أن تكون شهادة الهوية بتنسيق .pem، .cer، .crt للتثبيت.

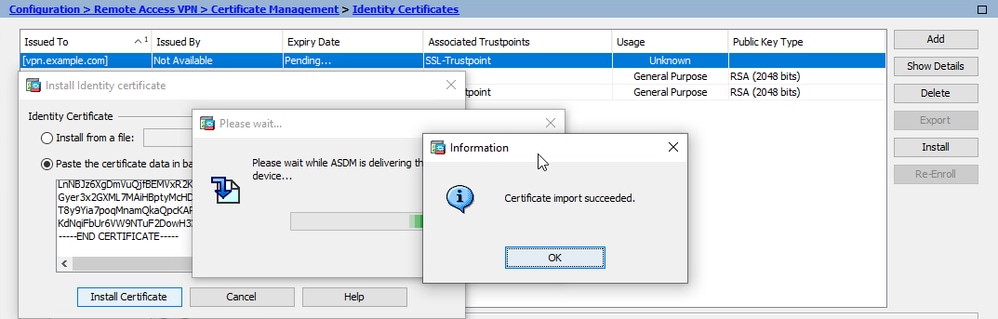

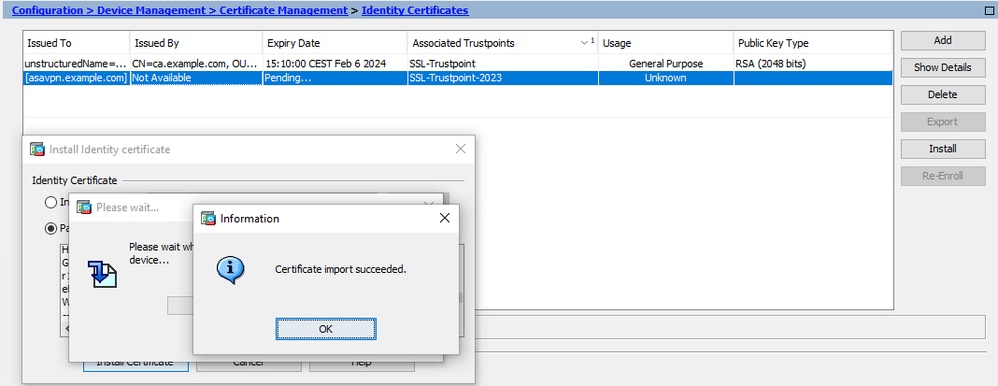

- انقر على تثبيت الشهادة.

-

-

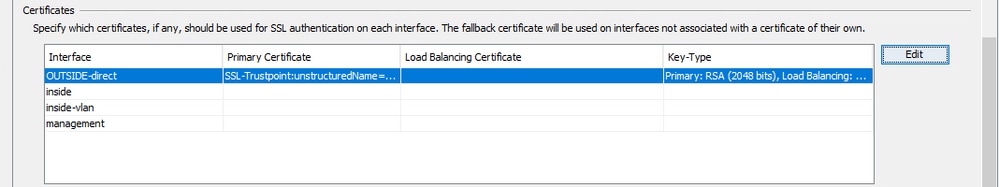

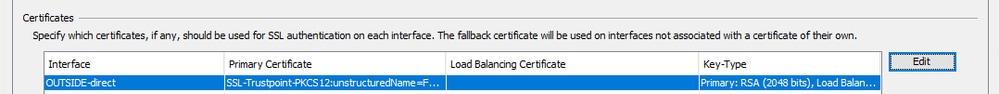

ربط الشهادة الجديدة بالواجهة باستخدام ASDM

يجب تكوين ASA لاستخدام شهادة الهوية الجديدة لجلسات عمل WebVPN التي تنتهي على الواجهة المحددة.-

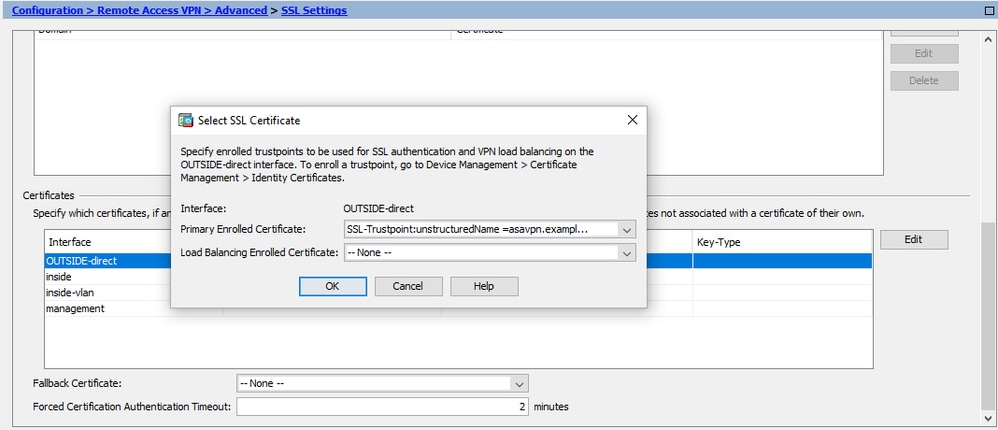

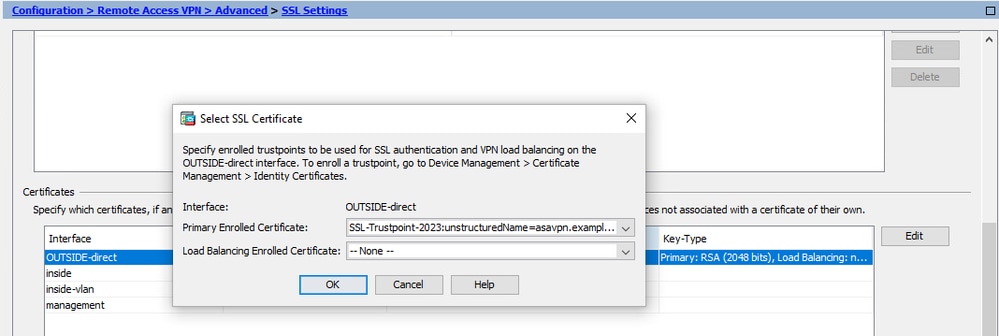

انتقل إلى التكوين > Remote Access VPN (الوصول عن بعد) > Advanced (خيارات متقدمة) > إعدادات SSL.

-

تحت شهادات، أختر الواجهة التي يتم إستخدامها لإنهاء جلسات عمل WebVPN. في هذا المثال، يتم إستخدام الواجهة الخارجية.

انقر فوق تحرير. -

في القائمة المنسدلة الشهادة، أختر الشهادة المثبتة حديثا.

-

وانقر فوق OK.

-

انقر فوق تطبيق.

شهادة الهوية الجديدة قيد الاستخدام الآن.

-

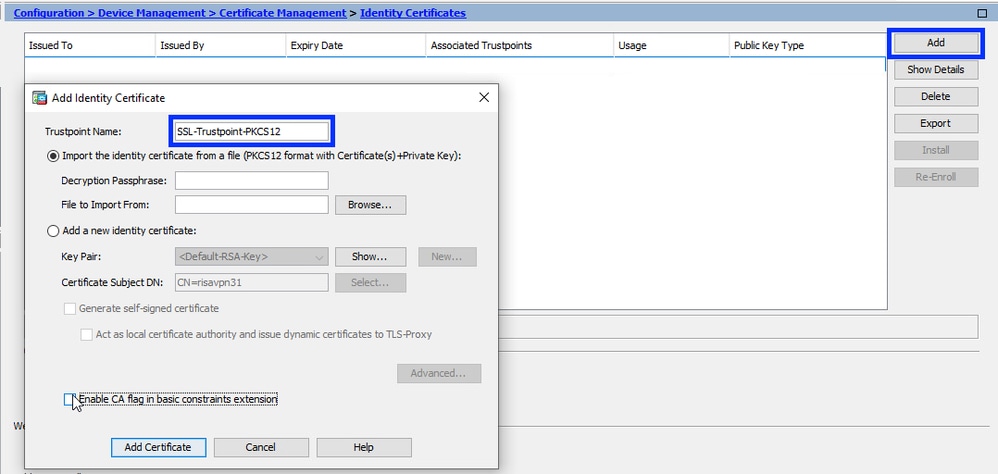

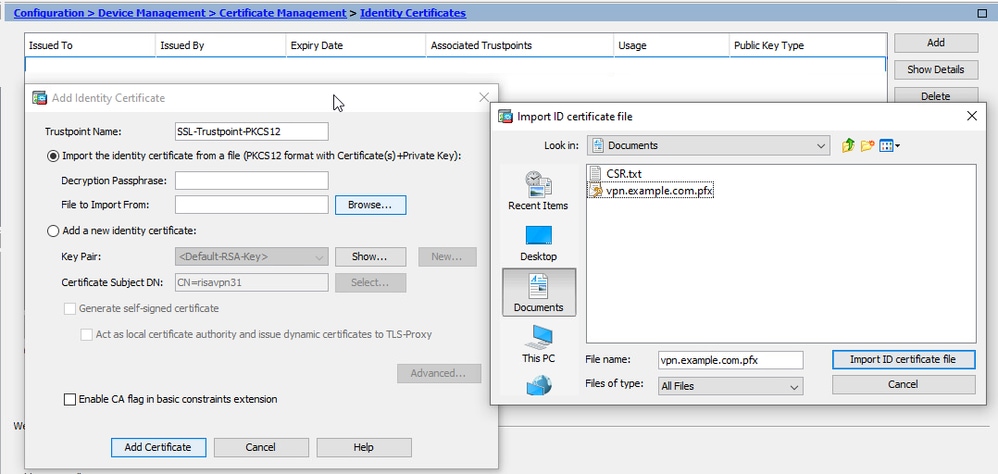

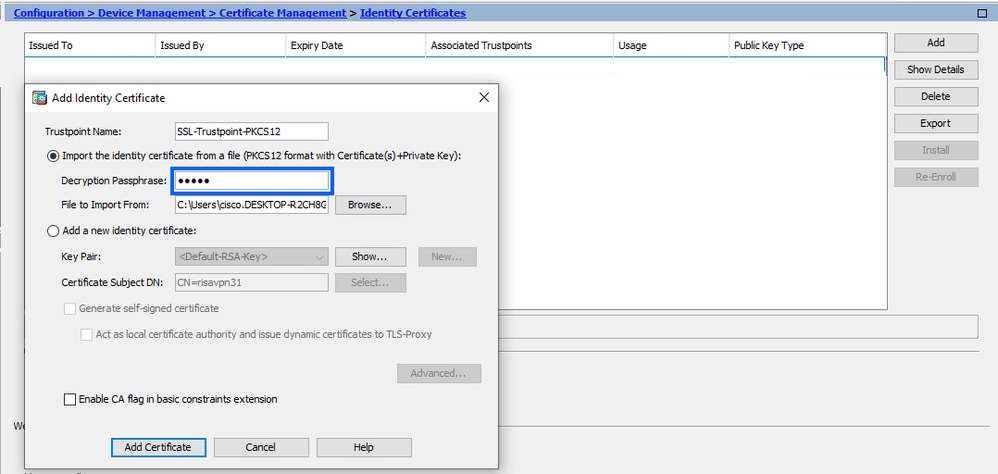

تثبيت شهادة هوية مستلمة بتنسيق PKCS12 باستخدام ASDM

يحتوي ملف PKCS12 (.p12 أو .pfx) على شهادة هوية، زوج مفاتيح، وشهادة (شهادات) CA. ويتم إنشاؤها بواسطة CA، في حالة شهادة حرف البدل، أو تصديرها من جهاز مختلف. هو ملف ثنائي، ولا يمكن عرضه باستخدام محرر النص.

-

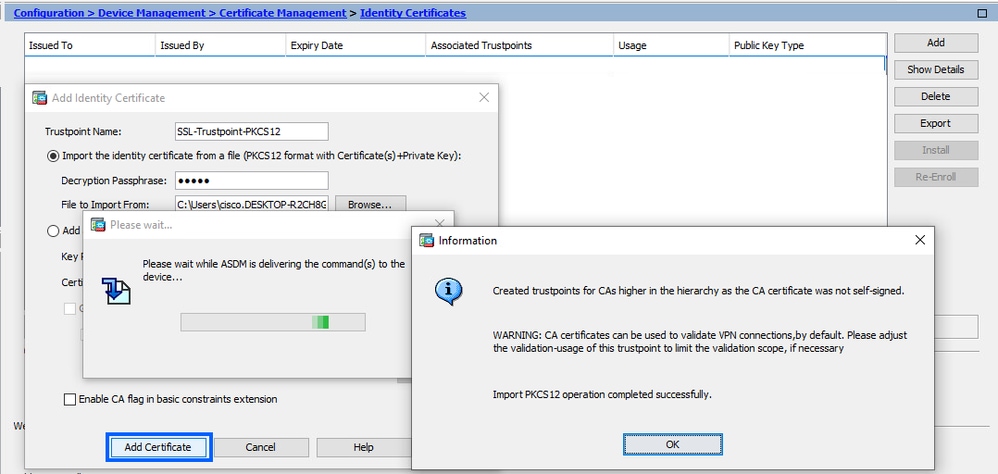

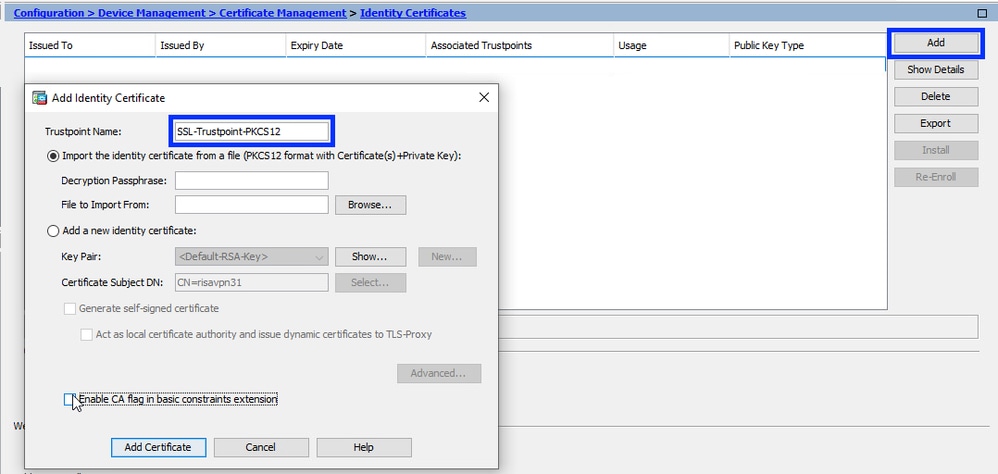

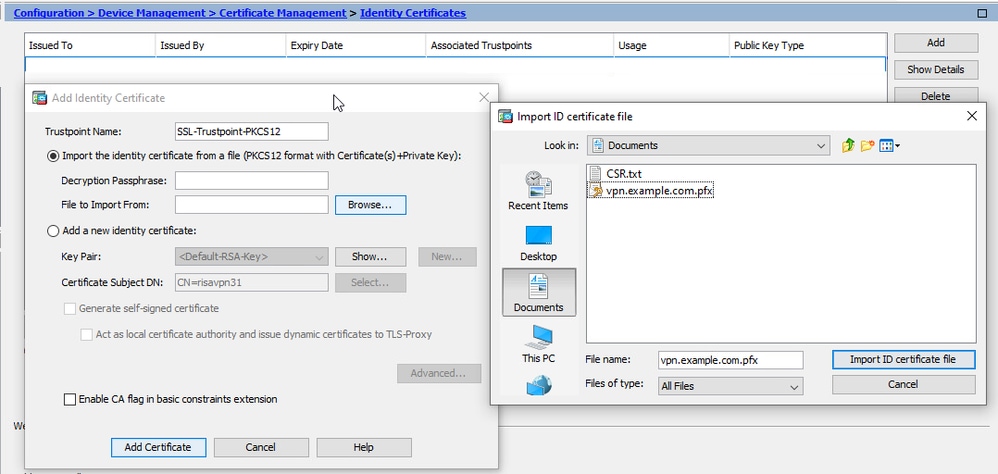

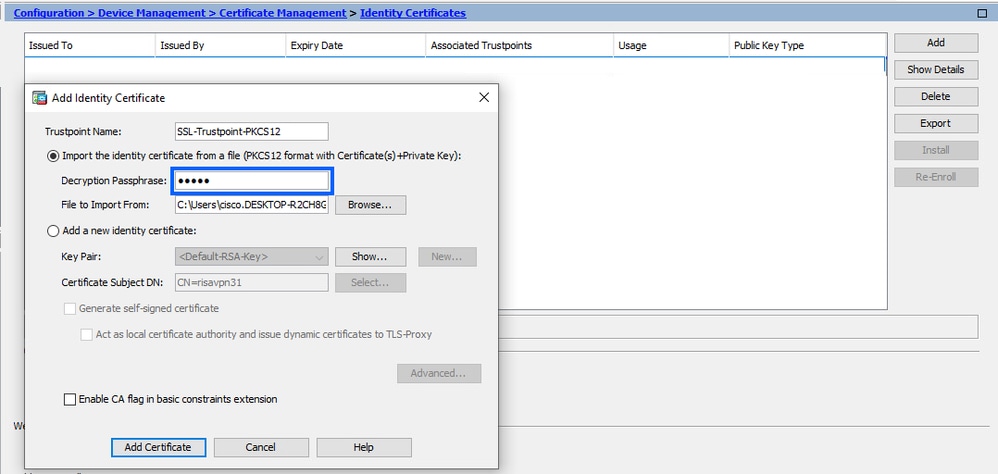

ثبت الهوية وشهادات المرجع المصدق من ملف PKCS12

يلزم تجميع شهادة الهوية وشهادة (شهادات) المرجع المصدق (CA) وزوج المفاتيح في ملف PKCS12 واحد.- انتقل إلى التكوين > إدارة الأجهزة > إدارة الشهادات، واختر شهادات الهوية.

- انقر فوق إضافة (Add).

- حدد اسم TrustPoint.

- انقر على زر إدراج شهادة الهوية من مرجع ملف.

- أدخل عبارة المرور المستخدمة لإنشاء ملف PKCS12.

- انقر على إضافة شهادة.

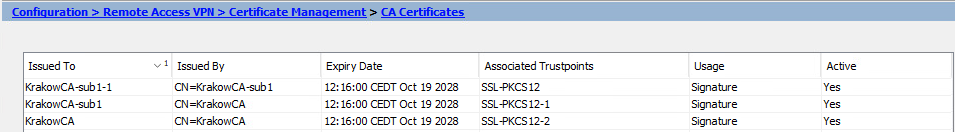

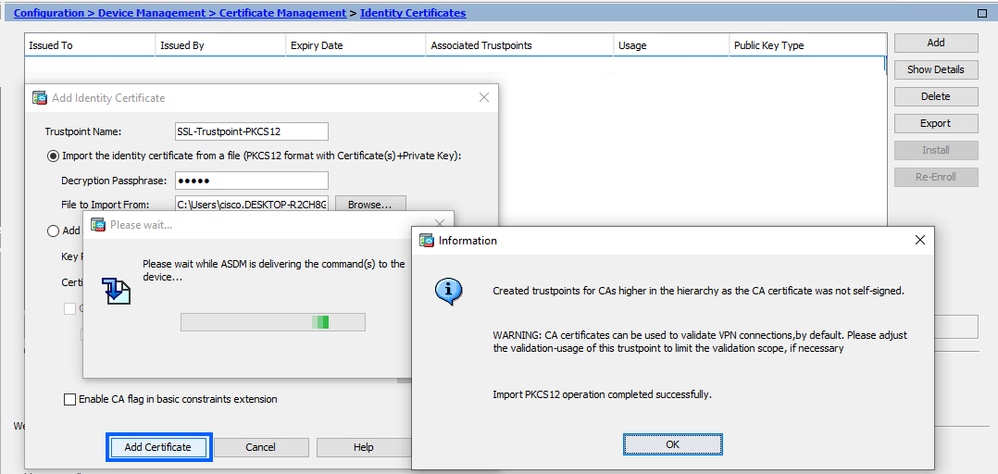

ملاحظة: عندما تقوم باستيراد PKCS12 مع سلسلة شهادات CA، فإن ASDM يقوم بإنشاء نقاط ثقة CA للتدفق تلقائيا مع أسماء ذات لاحقة رقمية مضافة.

-

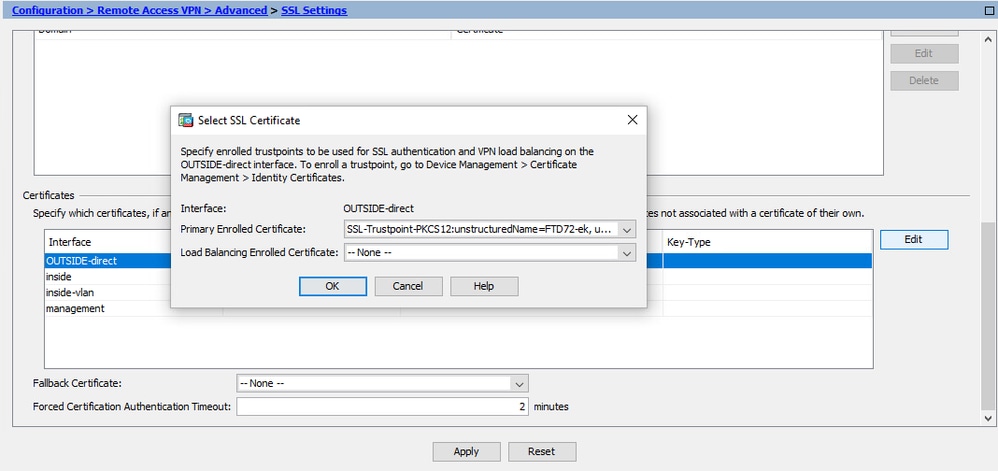

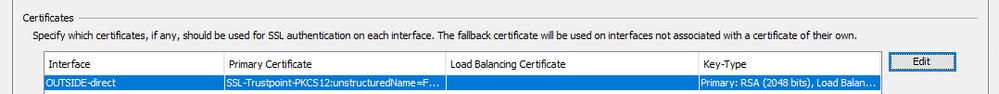

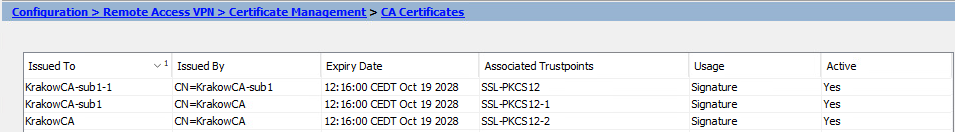

ربط الشهادة الجديدة بالواجهة باستخدام ASDM

يجب تكوين ASA لاستخدام شهادة الهوية الجديدة لجلسات عمل WebVPN التي تنتهي على الواجهة المحددة.-

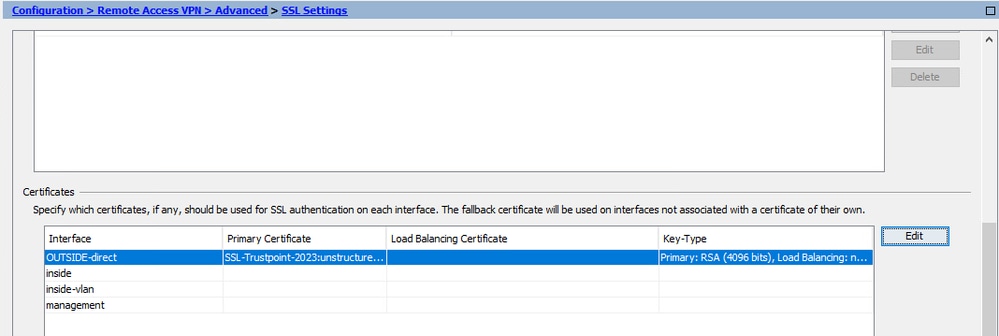

انتقل إلى التكوين > Remote Access VPN (الوصول عن بعد) > Advanced (خيارات متقدمة) > إعدادات SSL.

-

تحت شهادات، حدد الواجهة التي يتم إستخدامها لإنهاء جلسات عمل WebVPN. في هذا المثال، يتم إستخدام الواجهة الخارجية.

انقر فوق تحرير. -

في القائمة المنسدلة ترخيص، أختر الشهادة المثبتة حديثا.

-

وانقر فوق OK.

-

انقر فوق تطبيق.

شهادة الهوية الجديدة قيد الاستخدام الآن.

-

تجديد الشهادة

تجديد شهادة مسجلة مع طلب توقيع الشهادة (CSR) باستخدام ASDM

يتطلب تجديد الشهادة المسجلة في CSR إنشاء TrustPoint جديد وتسجيله. يجب أن يكون له اسم مختلف (على سبيل المثال، الاسم القديم مع لاحقة سنة التسجيل). يمكن أن يستخدم نفس المعلمات وزواج المفاتيح مثل الشهادة القديمة، أو يمكن أن يستخدم أخرى مختلفة.

إنشاء CSR باستخدام ASDM

-

إنشاء TrustPoint جديد باسم محدد

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات > شهادات الهوية.

- انقر فوق إضافة (Add).

- قم بتحديد اسم TrustPoint.

- انقر على زر إضافة مرجع شهادة هوية جديدة.

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات > شهادات الهوية.

-

(إختياري) قم بإنشاء زوج مفاتيح جديد

ملاحظة: وبشكل افتراضي، يتم إستخدام مفتاح RSA باسم Default-RSA-Key وحجم 2048؛ ومع ذلك، يوصى باستخدام زوج مفاتيح خاص/عام فريد لكل شهادة هوية.

- انقر فوق جديد لإنشاء زوج مفاتيح جديد.

- أختر الخيار إدخال اسم زوج مفاتيح جديد وأدخل اسم لزوج المفاتيح الجديد.

- أختر نوع المفتاح - RSA أو ECDSA.

- أختر حجم المفتاح؛ ل RSA، أختر الغرض العام للاستخدام.

- انقر فوق إنشاء الآن. يتم الآن إنشاء زوج المفاتيح.

- انقر فوق جديد لإنشاء زوج مفاتيح جديد.

-

حدد اسم زوج المفاتيح

- أختر زوج المفاتيح لتوقيع CSR به، وليتم ربطه بالشهادة الجديدة.

- أختر زوج المفاتيح لتوقيع CSR به، وليتم ربطه بالشهادة الجديدة.

-

تكوين موضوع الشهادة واسم المجال المؤهل بالكامل (FQDN)

تحذير: يجب أن تتطابق معلمة FQDN مع FQDN أو عنوان IP الخاص بواجهة ASA التي يتم إستخدام الشهادة لها. تقوم هذه المعلمة بتعيين اسم الموضوع البديل (SAN) للشهادة. يتم إستخدام حقل شبكة التخزين (SAN) من قبل عميل SSL/TLS/IKEv2 للتحقق من تطابق الشهادة مع FQDN الذي يتصل به.

ملاحظة: يمكن ل CA تغيير معلمات FQDN و Subject Name المحددة في TrustPoint عند توقيعها على CSR وإنشاء شهادة هوية موقعة.

- انقر فوق تحديد.

- في نافذة عنوان الشهادة DN، قم بتكوين سمات الشهادة - حدد سمة من القائمة المنسدلة، أدخل القيمة، انقر على إضافة.

السمة

الوصف سي إن

الاسم الذي يمكن الوصول من خلاله إلى جدار الحماية (عادة اسم المجال المؤهل بالكامل، على سبيل المثال، vpn.example.com).

أو

اسم القسم الخاص بك داخل المؤسسة.

O

الاسم المسجل قانونيا لمؤسستك/شركتك.

C

رمز البلد (رمز حرف بدون علامة ترقيم)

سانت

الحالة التي توجد فيها مؤسستك.

L

المدينة التي تقع فيها مؤسستك.

آي إيه

عنوان البريد الإلكتروني

ملاحظة: لا يمكن لأي حقل من الحقول السابقة أن يتجاوز حد ال 64 حرفا. قد تتسبب القيمة الأطول في حدوث مشاكل في تثبيت شهادة الهوية. أيضا، ليس من الضروري أن تقوم بتعريف كل سمات DN.

انقر فوق موافق بعد إضافة كافة السمات. - لتكوين FQDN للجهاز، انقر فوق خيارات متقدمة.

- في حقل FQDN، أدخل اسم المجال المؤهل بالكامل الذي يمكن من خلاله الوصول إلى الجهاز من الإنترنت. وانقر فوق OK.

- انقر فوق تحديد.

-

إنشاء CSR وحفظه

- انقر على إضافة شهادة.

- يعرض موجه الأمر لحفظ CSR إلى ملف على الجهاز المحلي.

انقر فوق إستعراض. أختر موقعا لحفظ CSR فيه، ثم احفظ الملف بامتداد .txt.

ملاحظة: عندما يتم حفظ الملف باستخدام امتداد txt.، يمكن فتح طلب PKCS#10 وعرضه باستخدام محرر نصوص (مثل Notepad).

- يتم الآن عرض TrustPoint الجديد في حالة معلقة.

- انقر على إضافة شهادة.

تثبيت شهادة الهوية بتنسيق PEM باستخدام ASDM

يفترض خطوات التثبيت أن CA وقع على CSR، وقدم شهادة هوية جديدة مرمزة وفقا لمعيار PEM (.pem و.cer.crt) وحزمة شهادة CA.

-

تثبيت شهادة CA التي وقعت على CSR

يمكن تثبيت شهادة المرجع المصدق الموقعة على شهادة الهوية في TrustPoint التي تم إنشاؤها لشهادة الهوية. إذا كانت شهادة الهوية موقعة بواسطة المرجع المصدق الوسيط، يمكن تثبيت شهادة المرجع المصدق هذه في Identity Certificate TrustPoint. كل شهادات CA في الجزء العلوي من التسلسل الهرمي ويمكن تثبيتها في نقاط ثقة CA المنفصلة.- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات >، واختر شهادات CA. انقر فوق إضافة (Add).

- أدخل اسم TrustPoint واختر تثبيت من ملف، وانقر زر الاستعراض، واختر شهادة الوسيطة. بدلا من ذلك، قم بلصق شهادة مرجع مصدق PEM المرمزة من ملف نصي في حقل النص.

ملاحظة: قم بتثبيت الشهادة الوسيطة بنفس اسم نقطة الثقة كاسم نقطة ثقة شهادة الهوية، إذا كانت شهادة الهوية موقعة بشهادة CA الوسيطة.

- انقر على تثبيت الشهادة.

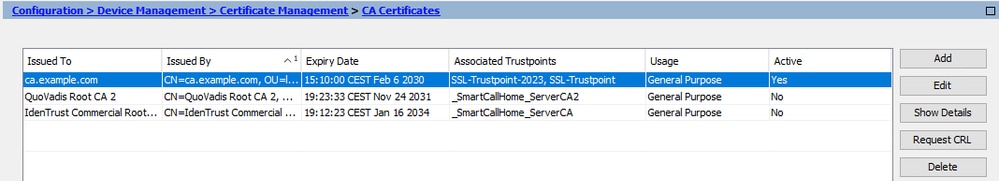

في المثال، يتم توقيع الشهادة الجديدة بنفس شهادة CA مثل الشهادة القديمة. تم إقران نفس شهادة المرجع المصدق بنقطتي ثقة الآن.

- انتقل إلى التكوين > إدارة الأجهزة >إدارة الشهادات >، واختر شهادات CA. انقر فوق إضافة (Add).

-

تثبيت شهادة الهوية

-

أختر شهادة الهوية التي تم إنشاؤها مسبقا باستخدام إنشاء CSR. انقر على تثبيت.

ملاحظة: قد تكون شهادة الهوية صادرة بواسطة الحقل غير متوفر، وحقل تاريخ انتهاء الصلاحية ك معلق.

- أختر ملف يحتوي على شهادة هوية PEM المرمزة المستلمة من CA، أو افتح شهادة PEM المرمزة في محرر نص، وانسخ والصق شهادة الهوية المقدمة من CA في حقل النص.

ملاحظة: يمكن أن تكون شهادة الهوية بتنسيق .pem، .cer، .crt للتثبيت.

- انقر على تثبيت الشهادة.

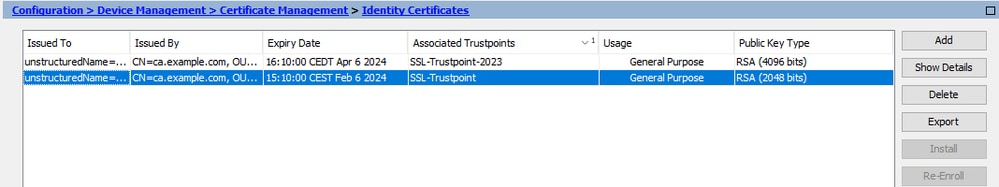

بعد التثبيت، توجد شهادات هوية قديمة وجديدة.

-

-

ربط الشهادة الجديدة بالواجهة باستخدام ASDM

يجب تكوين ASA لاستخدام شهادة الهوية الجديدة لجلسات عمل WebVPN التي تنتهي على الواجهة المحددة.-

انتقل إلى التكوين > Remote Access VPN (الوصول عن بعد) > Advanced (خيارات متقدمة) > إعدادات SSL.

-

تحت شهادات، أختر الواجهة التي يتم إستخدامها لإنهاء جلسات عمل WebVPN. في هذا المثال، يتم إستخدام الواجهة الخارجية.

انقر فوق تحرير. -

في القائمة المنسدلة الشهادة، أختر الشهادة المثبتة حديثا.

-

وانقر فوق OK.

-

انقر فوق تطبيق. شهادة الهوية الجديدة قيد الاستخدام الآن.

-

تجديد شهادة مسجلة في ملف PKCS12 مع ASDM

يتطلب تجديد الشهادة المسجلة ل PKCS12 إنشاء TrustPoint جديد وتسجيله. يجب أن يكون له اسم مختلف (على سبيل المثال، الاسم القديم مع لاحقة سنة التسجيل).

يحتوي ملف PKCS12 (.p12 أو .pfx) على شهادة هوية، زوج مفاتيح، وشهادة (شهادات) CA. يتم إنشاؤها بواسطة المرجع المصدق، على سبيل المثال، في حالة شهادة حرف البدل، أو تصديرها من جهاز مختلف. هو ملف ثنائي، ولا يمكن عرضه باستخدام محرر النص.

-

قم بتثبيت شهادة الهوية المتجددة وشهادات المرجع المصدق من ملف PKCS12

يلزم تجميع شهادة الهوية وشهادة (شهادات) المرجع المصدق (CA) وزوج المفاتيح في ملف PKCS12 واحد.- انتقل إلى التكوين > إدارة الأجهزة > إدارة الشهادات، واختر شهادات الهوية.

- انقر فوق إضافة (Add).

- حدد اسم TrustPoint جديدا.

- انقر على زر إدراج شهادة الهوية من مرجع ملف.

- أدخل عبارة المرور المستخدمة لإنشاء ملف PKCS12.

- انقر على إضافة شهادة.

ملاحظة: عندما يتم إستيراد PKCS12 مع سلسلة شهادات CAs، فإن ASDM يقوم بإنشاء نقاط الثقة CAs للتدفق تلقائيا مع أسماء ذات لاحقة مضافة -number.

-

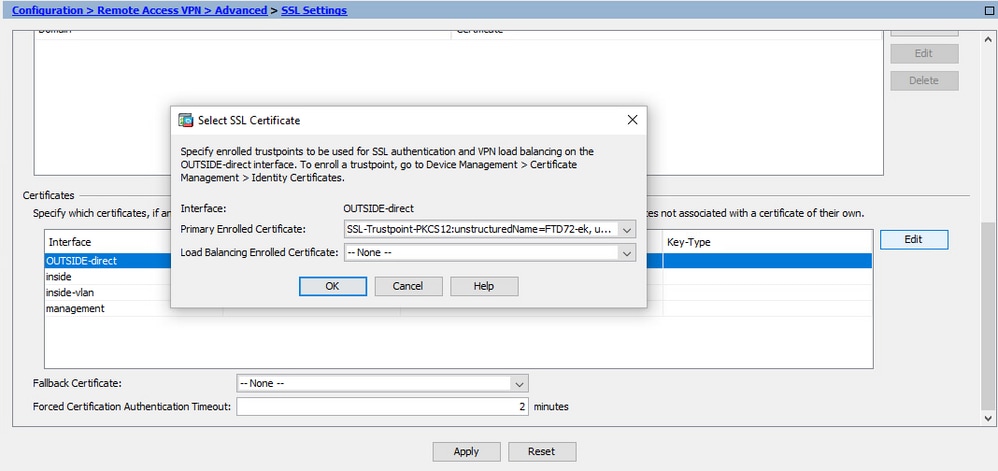

ربط الشهادة الجديدة بالواجهة باستخدام ASDM

يجب تكوين ASA لاستخدام شهادة الهوية الجديدة لجلسات عمل WebVPN التي تنتهي على الواجهة المحددة.-

انتقل إلى التكوين > Remote Access VPN (الوصول عن بعد) > Advanced (خيارات متقدمة) > إعدادات SSL.

-

تحت شهادات، أختر الواجهة التي يتم إستخدامها لإنهاء جلسات عمل WebVPN. في هذا المثال، يتم إستخدام الواجهة الخارجية.

انقر فوق تحرير. -

في القائمة المنسدلة ترخيص، أختر الشهادة المثبتة حديثا.

-

وانقر فوق OK.

-

انقر فوق تطبيق.

شهادة الهوية الجديدة قيد الاستخدام الآن.

-

التحقق من الصحة

أستخدم هذه الخطوات للتحقق من التثبيت الناجح لشهادة مورد الجهة الخارجية واستخدامها لاتصالات SSL VPN.

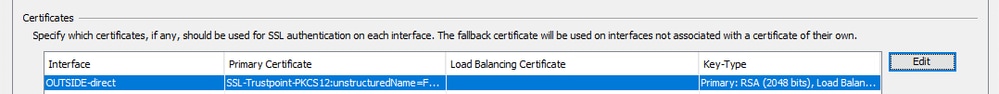

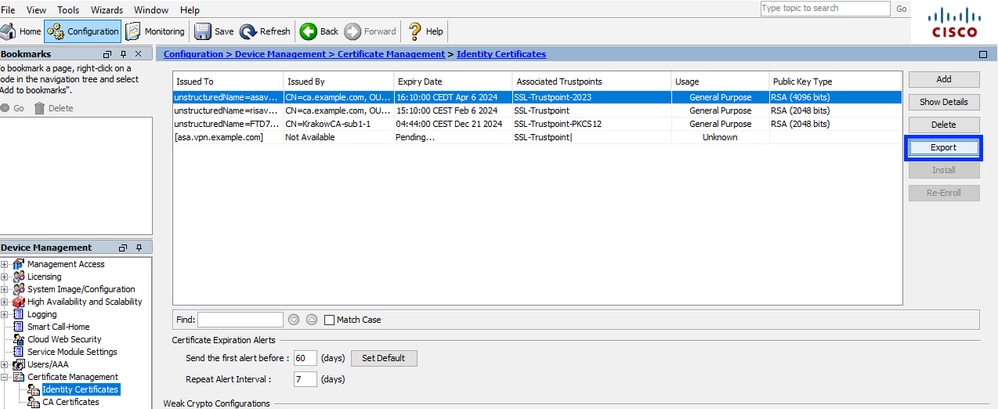

عرض الشهادات المثبتة عبر ASDM

- انتقل إلى التكوين > Remote Access VPN (الوصول عن بعد) > إدارة الشهادات، واختر شهادات الهوية.

- يمكن أن تظهر شهادة الهوية التي تم إصدارها من قبل مورد الطرف الثالث.

استكشاف الأخطاء وإصلاحها

يجب تجميع أمر تصحيح الأخطاء هذا على واجهة سطر الأوامر في حالة فشل تثبيت شهادة SSL.

- debug crypto ca 14

الأسئلة المتكررة

س. ما هو PKCS12؟

أ. في التشفير، يعرف PKCS12 تنسيق ملف أرشيف تم إنشائه لتخزين العديد من كائنات التشفير كملف واحد. وعادة ما يتم إستخدامه لتجميع مفتاح خاص بشهادة X.509 أو لتجميع كافة أعضاء سلسلة الثقة.

س. ما هو CSR؟

ألف - في نظم الهياكل الأساسية للمفتاح العام (PKI)، يكون طلب توقيع الشهادة (أيضا طلب الاعتماد أو المسؤولية الاجتماعية للشركات) رسالة مرسلة من مقدم الطلب إلى سلطة تسجيل للبنية الأساسية للمفتاح العام من أجل التقدم بطلب للحصول على شهادة هوية رقمية. عادة ما يحتوي على المفتاح العام الذي من أجله يمكن إصدار الشهادة، المعلومات التي يتم إستخدامها لتعريف الشهادة الموقعة (مثل اسم المجال في الموضوع) وحماية التكامل (على سبيل المثال، التوقيع الرقمي).

س. أين كلمة المرور ل PKCS12؟

أ. عندما يتم تصدير الشهادات وأزواج المفاتيح إلى ملف PKCS12، فإن كلمة المرور تعطى في أمر التصدير. لاستيراد ملف PKCS12 يجب تسليم كلمة المرور بواسطة مالك خادم CA أو الشخص الذي قام بتصدير PKCS12 من جهاز آخر.

س. ما هو الفرق بين الجذر والهوية؟

أ. في التشفير وأمان الكمبيوتر، الشهادة الجذر هي شهادة مفتاح عام تحدد مرجع مصدق جذري. تكون الشهادات الجذر موقعة ذاتيا (ومن الممكن أن يكون للشهادة مسارات ثقة متعددة، مثلا، إذا كانت الشهادة صادرة عن جذر موقع تبادلي) وتشكل أساس بنية أساسية للمفتاح العام (PKI) مستندة إلى X.509. وشهادة المفتاح العام، المعروفة أيضا بشهادة رقمية أو شهادة هوية، هي وثيقة إلكترونية تستخدم لإثبات ملكية مفتاح عام. تتضمن الشهادة معلومات حول المفتاح، ومعلومات حول هوية مالكها (تسمى الموضوع)، والتوقيع الرقمي للكيان الذي تحقق من محتويات الشهادة (يسمى المصدر). إذا كان التوقيع صحيحا، وكان البرنامج الذي يفحص الشهادة يثق في المصدر، فيمكنه إستخدام هذا المفتاح للاتصال بشكل آمن بموضوع الشهادة.

س. لقد ركبت الصندوق، لماذا لا يعمل؟

ألف - قد يرجع ذلك إلى أسباب عديدة، منها على سبيل المثال:

1. تم تكوين الشهادة ونقطة الثقة، ولكن لم يتم ربطهما بالعملية التي تستخدمها. على سبيل المثال، لا يتم ربط TrustPoint التي سيتم إستخدامها بالواجهة الخارجية التي تقوم بإنهاء عملاء AnyConnect.

2. يتم تثبيت ملف PKCS12، لكنه يعطي أخطاء بسبب شهادة CA الوسيطة المفقودة في ملف PKCS12. يتعذر على العملاء الذين لديهم شهادة CA الوسيطة كموثوق بها، ولكن ليس لديهم شهادة CA الجذر كموثوق بها، التحقق من سلسلة الشهادات بأكملها والإبلاغ عن شهادة هوية الخادم كغير موثوق بها.

3. قد تتسبب الشهادة التي تم ملؤها بسمات غير صحيحة في فشل التثبيت، أو أخطاء من جانب العميل. على سبيل المثال، بعض السمات يتم ترميزها باستخدام تنسيق خاطئ. سبب آخر هو أن شهادة الهوية تفتقد للاسم البديل للموضوع (SAN)، أو أن اسم المجال المستخدم للوصول إلى الخادم غير موجود كشبكة منطقة تخزين (SAN).

س. هل يتطلب تثبيت وحدة جديدة إطار صيانة أم أنه يتسبب في وقت التوقف عن العمل؟

أ. تثبيت شهادة جديدة (هوية أو مرجع مصدق) ليس متطفلا ولا يتسبب في التوقف عن العمل أو يتطلب نافذة صيانة. لتمكين شهادة جديدة ليتم إستخدامها لخدمة موجودة هو تغيير ويتطلب طلب تغيير / نافذة صيانة.

س. هل يؤدي إضافة شهادة أو تغييرها إلى قطع اتصال المستخدمين المتصلين؟

أ. لا، يبقى المستخدمون المتصلون حاليا على اتصال. يتم إستخدام الشهادة عند إنشاء الاتصال. بمجرد إعادة اتصال المستخدمين، يتم إستخدام الشهادة الجديدة.

س. كيف يمكنني إنشاء CSR بحرف بدل؟ أو اسم بديل للموضوع (SAN)؟

أ. حاليا، لا يمكن أن يخلق ASA/FTD CSR مع حرف بدل؛ ومع ذلك، يمكن القيام بهذه العملية باستخدام OpenSSL. in order to خلقت ال CSR ومعرف مفتاح، أنت يستطيع ركضت الأمر:

openssl genrsa -out id.key 2048

openssl req -out id.csr -key id.key - جديد

عند تكوين نقطة ثقة باستخدام سمة "اسم المجال المؤهل بالكامل (FQDN)"، تحتوي CSR التي تم إنشاؤها بواسطة ASA/FTD على شبكة منطقة التخزين (SAN) بهذه القيمة. يمكن إضافة المزيد من سمات شبكة التخزين (SAN) بواسطة المرجع المصدق عندما يوقع على CSR، أو يمكن إنشاء CSR باستخدام OpenSSL

س. هل يسري مفعول إستبدال الشهادة على الفور؟

أ. تستخدم شهادة هوية الخادم الجديدة فقط للاتصالات الجديدة. تكون الشهادة الجديدة جاهزة للاستخدام بعد التغيير مباشرة، ولكنها تستخدم بالفعل مع الاتصالات الجديدة.

س. كيف يمكنني التحقق من تشغيل التثبيت؟

a. ال CLI أمر أن يدقق: show crypto ca cert <trustPointName>

س. كيفية إنشاء PKCS12 من شهادة الهوية، شهادة CA، والمفتاح الخاص؟

ج. يمكن إنشاء PKCS12 باستخدام OpenSSL، باستخدام الأمر:

openssl pkcs12 -export -out12.pfx -inkey id.key -in id.crt -certfile ca.crt

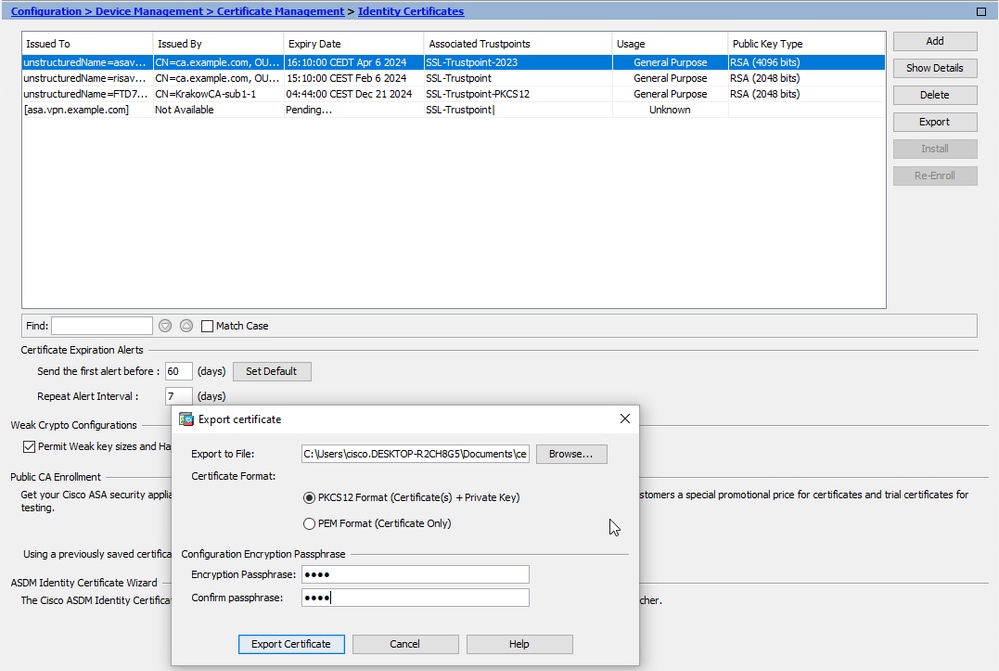

س. كيف يمكنك تصدير شهادة لتثبيتها في ASA جديد؟

ج.

-

مع CLI: استخدم الأمر: crypto ca تصدير <trustPointName> pkcs12 <password>

-

مع ASDM:

- انتقل إلى التكوين > إدارة الأجهزة > إدارة الشهادات > شهادات الهوية واختر شهادة الهوية. طقطقة يصدر.

- أختر أين تريد تصدير الملف، حدد كلمة مرور التصدير، انقر تصدير الترخيص.

يمكن أن تكون الشهادة المصدرة على قرص الكمبيوتر. الرجاء وضع عبارة المرور في مكان آمن، الملف لا فائدة منه بدونه.

- انتقل إلى التكوين > إدارة الأجهزة > إدارة الشهادات > شهادات الهوية واختر شهادة الهوية. طقطقة يصدر.

س. إذا تم إستخدام مفاتيح ECDSA، هل تختلف عملية إنشاء شهادة SSL؟

أ. يكمن الاختلاف الوحيد في التكوين في خطوة إنشاء زوج المفاتيح، حيث يمكن إنشاء زوج مفاتيح ECDSA بدلا من زوج مفاتيح RSA. أما باقي الخطوات فبقيت كما هي.

س. هل مطلوب دائما إنشاء زوج مفاتيح جديد؟

a.خطوة إنشاء زوج المفاتيح إختيارية. يمكن إستخدام زوج المفاتيح الموجود، أو في حالة PKCS12 يتم إستيراد زوج المفاتيح مع الشهادة. الرجاء مراجعة القسم تحديد اسم زوج المفاتيح لنوع التسجيل / إعادة التسجيل ذي الصلة.

س. هل من الآمن إنشاء زوج مفاتيح جديد لشهادة هوية جديدة؟

أ. العملية آمنة طالما يتم إستخدام اسم زوج مفاتيح جديد. في مثل هذه الحالة، لا يتم تغيير أزواج المفاتيح القديمة.

س. هل يلزم إنشاء المفتاح مرة أخرى عند إستبدال جدار حماية (مثل RMA)؟

ألف - لا يوجد في الجدار الناري الجديد حسب التصميم أزواج من المفاتيح موجودة على الجدار الناري القديم.

لا يحتوي النسخ الاحتياطي ل running-configuration على أزواج المفاتيح. يمكن أن يحتوي النسخ الاحتياطي الكامل الذي تم إجراؤه مع ASDM على أزواج المفاتيح.

يمكن تصدير شهادات الهوية من ASA مع ASDM أو CLI، قبل فشلها. في حالة زوج تجاوز الفشل، تتم مزامنة الشهادات وأزواج المفاتيح إلى وحدة إحتياطية باستخدام أمر الكتابة في وضع الاستعداد. في حالة إستبدال عقدة واحدة من زوج تجاوز الفشل، يكون كافيا تكوين تجاوز الفشل الأساسي ودفع التكوين إلى الجهاز الجديد.

في حالة فقد زوج مفاتيح مع الجهاز وعدم وجود نسخة إحتياطية، يلزم توقيع شهادة جديدة مع زوج مفاتيح موجود على الجهاز الجديد.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

4.0 |

15-Nov-2024

|

تم تحديث الترجمة الآلية والتنسيق. |

3.0 |

25-Jul-2024

|

نص بديل محدث، مشاكل النمط، التعبيرات، وعلامات الترقيم/الحروف الكبيرة. |

2.0 |

22-Apr-2023

|

تم تحديث قائمة المساهم. |

1.0 |

19-Apr-2023

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Mateusz GrzesiakTechnical Consulting Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات