أستكشاف أخطاء المصادقة المستندة إلى شهادة نقطة الوصول وإصلاحها من خلال FTD

المحتويات

مسألة

يتم الإبلاغ عن هذه الأعراض بعد ترحيل جهاز الأمان القابل للتكيف طراز 5508 من Cisco إلى برنامج Cisco Secure Firewall (CSF) Threat Defense (FTD) 1230 في الفرع الرئيسي (HQ):

1. تفشل نقاط الوصول (AP) الموجودة في المكاتب الفرعية في المصادقة على خادم RADIUS في HQ باستخدام مصادقة الشهادة.

2. المصادقة باسم المستخدم وكلمة المرور ناجحة.

وتلاحظ الأعراض على نقاط الدخول في جميع الفروع.

البيئة

برنامج CSF 1230 المدار من قبل FMC في تكوين عالي التوافر يشغل الإصدار 7.7.10.1 في HQ وبرنامج Firepower 1010 المستقل المتعدد الذي يشغل الإصدار 7.4.2.4 في الفروع، يمكن أن يتأثر إصدار البرامج الأخرى أيضا. الأعراض في هذه الحالة هي عقم الجهاز.

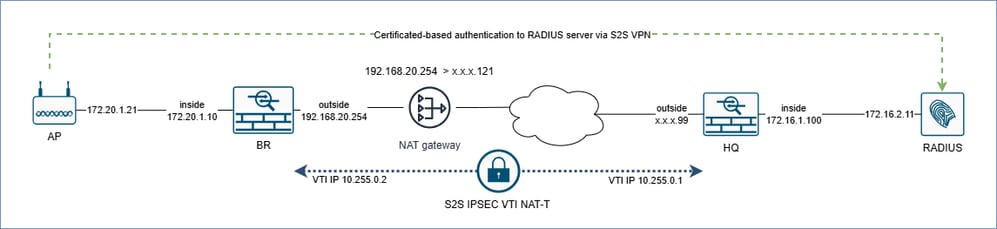

المخطط

inline_image_0.png

inline_image_0.png

النقاط الرئيسية حول الطوبولوجيا:

في طبقة الشبكة، تكون نقطة الوصول في الشبكة الفرعية لجدار حماية BR (الفرع) داخل الواجهة.

يقوم الموجه كبوابة NAT بترجمة جدار حماية BR خارج عنوان IP للواجهة إلى عنوان عام x.x.x.121. وهذا يعني أن جدار حماية BR يبعد عن جدار حماية HQ بمقدار نقطة واحدة على الأقل.

يتم توصيل جدران حماية HQ و BR باستخدام الشبكات الخاصة الظاهرية (S2S VPN) من موقع إلى موقع باستخدام أمان بروتوكول الإنترنت (IPsec) مع تضمين حمولة الأمان (ESP) وواجهة النفق الظاهرية (VTI) عبر NAT.

على مستوى الشبكة، يوجد خادم RADIUS في الشبكة الفرعية لجدار حماية HQ داخل الواجهة.

قرار

للتحليل التقني، تم تجميع مجموعات الحزم من جدران الحماية في المقر الرئيسي وبي آر.

على مستوى بيانات جدار الحماية HQ و BR، يتم التقاط/مخرج البيانات على الواجهات المادية، والتقاط على واجهات VTI، يلتقط إسقاط ASP لحركة المرور الداخلية والخارجية استنادا إلى عنوان IP النظير:

جدار حماية BR:

cap br_inside interface inside packet-length 9000 buffer 33554400 match ip host 172.20.1.21 host 172.16.2.11 cap br_vti interface vti-hq packet-length 9000 buffer 33554400 match ip host 172.20.1.21 host 172.16.2.11 cap br_asp match ip host x.x.x.99 any cap br_asp match ip host 172.20.1.21 host 172.16.2.11 cap br_outside interface outside packet-length 9000 buffer 33554400 match ip host x.x.x.99 any

لاحظ أنه يتم إستبدال x.x.x.99 بعنوان IP حقيقي.

جدار حماية HQ:

cap hq_inside interface inside packet-length 9000 buffer 33554400 match ip host 172.20.1.21 host 172.16.2.11 cap hq_vti interface vti-br packet-length 9000 buffer 33554400 match ip host 172.20.1.21 host 172.16.2.11 cap hq_asp match ip host x.x.x.121 any cap hq_asp match ip host 172.20.1.21 host 172.16.2.11 cap hq_outside interface outside packet-length 9000 buffer 33554400 match ip host x.x.x.121 any

لاحظ أنه يتم إستبدال x.x.x.121 بعنوان IP فعلي.

بالإضافة إلى ذلك، تقوم جدار الحماية الموجود في المقر (HQ) بجمع مجموعات المحولات الداخلية ثنائية الإتجاه في واجهات الهيكل استنادا إلى الاسم الخارجي وجميع واجهات الوصلات:

cap hqfxos switch interface outside direction both packet-length 2048 match ip x.x.177.121 cap hqfxos switch interface in_data_uplink1 direction both packet-length 2048 match ip x.x.x.121 cap hqfxos switch interface in_data_uplink2 direction both packet-length 2048 match ip x.x.x.121 cap hqfxos switch interface in_data_uplink3 direction both packet-length 2048 match ip x.x.x.121 no cap hqfxos switch stop.

تحليل فني

جدار حماية HQ

تشير تسجيلات إسقاط مسار الأمان السريع (ASP) في جدار حماية HQ إلى أنه يتم إسقاط الأجزاء مع وجود السبب في فشل إعادة تجميع الجزء:

> show capture hq_asp Target: OTHER Hardware: CSF-1230 Cisco Adaptive Security Appliance Software Version 99.23(37)127 ASLR enabled, text region aaaae5d50000-aaaae902d504 172.20.1.21.38676 > 172.16.2.11.1812: udp 1913 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 flow (NA)/NA 172.20.1.21.38676 > 172.16.2.11.1812: udp 1913 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 flow (NA)/NA 172.20.1.21.56952 > 172.16.2.11.1812: udp 1913 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 Drop-reason: (fragment-reassembly-failed) Fragment reassembly failed, Drop-location: frame snp_fh_destroy:1055 flow (NA)/NA

يزيد عداد المهلة لواجهة VTI في إخراج الأمر show fragment في جدار حماية HQ:

> show fragment Interface: vti-br Configuration: Size: 200, Chain: 24, Timeout: 5, Reassembly: virtual Run-time stats: Queue: 0, Full assembly: 0 Drops: Size overflow: 0, Timeout: 1217, Chain overflow: 0, Fragment queue threshold exceeded: 0, Small fragments: 0, Invalid IP len: 0, Reassembly overlap: 0, Fraghead alloc failed: 0, SGT mismatch: 0, Block alloc failed: 0, Invalid IPV6 header: 0, Passenger flow assembly failed: 0 Cluster reinsert collision: 0

وفقا لمرجع الأمر (https://www.cisco.com/c/en/us/td/docs/security/asa/asa-cli-reference/S/asa-command-ref-S/show-f-to-show-ipu-commands.html#wp4144096608)، فإن المهلة هي "الحد الأقصى لعدد الثواني التي تنتظر وصول الحزمة المجزأة بالكامل". القيمة الافتراضية هي 5 ثوان. وهذا يعني أنه إذا لم تصل سلسلة الأجزاء بأكملها إلى جدار الحماية في غضون 5 ثوان، سيتم إسقاط الأجزاء المستلمة، ويفشل إعادة تجميع الأجزاء.

استنادا إلى النقطة السابقة، لا يتلقى جدار حماية HQ سلسلة التجزئة الكاملة التي ينتج عنها فشل إعادة تجميع الأجزاء.

جدار حماية BR

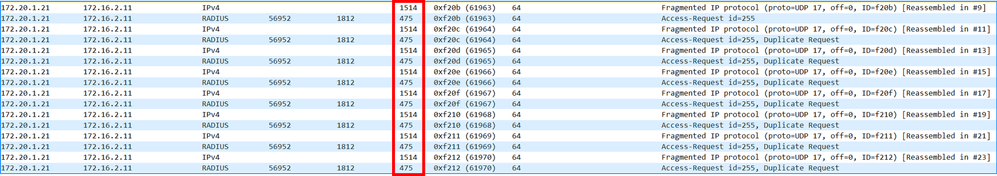

استنادا إلى عمليات الالتقاط، ترسل نقطة الوصول طلب مصادقة مستند إلى شهادة RADIUS في جزأين منفصلين إلى جدار حماية BR. يظهر الالتقاط br_inside شذرتين من المدخل من 1514 بايت و475 بايت على التوالي. رأيت ال نفسه ربط في ال BR VTI قارن على أن يبدي ربط قبل تشفير:

inline_image_0.png

inline_image_0.png

وحدة الإرسال القصوى (MTU) لواجهة BR الخارجية هي 1500 بايت. ولهذا السبب، يجب تجزئة الجزء الذي يحتوي على 1514 بايت إلى حزمتين قبل التشفير.

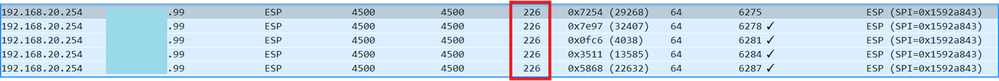

التقاط إسقاط ASP br_asp لحركة مرور RADIUS الداخلية على جدار حماية BR لا تعرض الحزم التي تم إسقاطها. في الوقت نفسه، لحركة المرور الخارجية، هناك عمليات إسقاط من حزم سعة 226 بايت مع سبب عدم توقع الحزمة:

firepower# show capture br_asp Target: OTHER Hardware: FPR-1010 Cisco Adaptive Security Appliance Software Version 9.20(2)121 ASLR enabled, text region 560817d6b000-56081d1ae26d 103 packets captured 1: 10:13:22.160239 192.168.20.254.4500 > x.x.x.99.4500: udp 184 Drop-reason: (unexpected-packet) Unexpected packet, Drop-location: frame 0x000056081b03fd35 flow (NA)/NA 2: 10:13:23.160727 192.168.20.254.4500 > x.x.x.99.4500: udp 184 Drop-reason: (unexpected-packet) Unexpected packet, Drop-location: frame 0x000056081b03fd35 flow (NA)/NA 3: 10:13:24.161200 192.168.20.254.4500 > x.x.x.99.4500: udp 184 Drop-reason: (unexpected-packet) Unexpected packet, Drop-location: frame 0x000056081b03fd35 flow (NA)/NA

inline_image_1.png

inline_image_1.png

لاحظ أن إخراج الأمر show capture br_asp يعرض 184 بايت من طول الحمولة، بينما يكون الطول الإجمالي لكل حزمة 226 بايت.

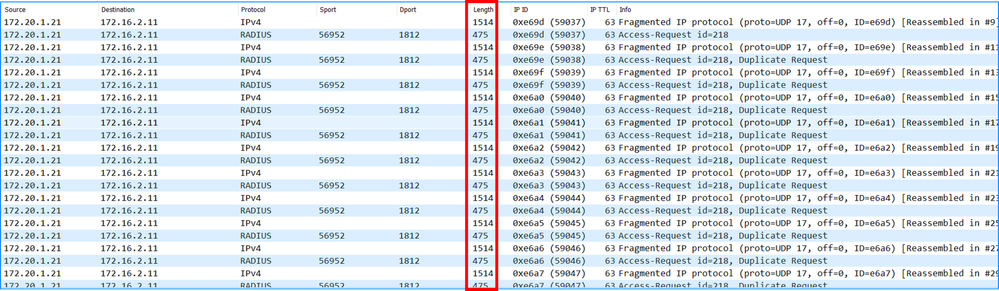

للتحقق من ما إذا كانت حزم ESP المسقطة ذات صلة بحركة المرور المتأثرة بين نقطة الوصول وخادم RADIUS أم لا، فقد تمت إعادة تشغيل التقاط br_inside في المختبر الداخلي باستخدام نفس تكوينات نهج الأمان من جدران حماية المقر (HQ) و BR. يظهر التقاط br_vti من جهاز المختبر أجزاء 1514-بايت و475-بايت، أي قبل التشفير:

inline_image_2.png

inline_image_2.png

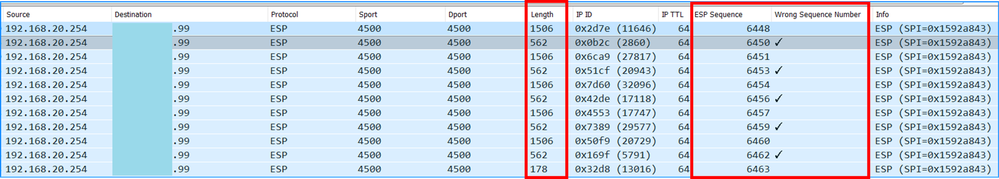

تظهر عمليات التقاط br_outside نقص الحزم ذات 226 بايت والفجوة في أرقام تسلسل ESP بين الحزم ذات 562 بايت و 1506 بايت:

inline_image_3.png

inline_image_3.png

النقاط الرئيسية

226-byte مفقود في الالتقاط br_external، لأنه يتم إسقاطه في BR جدار حماية ASP باستخدام سبب إسقاط ASP للحزمة غير المتوقعة.

يشرح إسقاط الحزمة الفجوة في أرقام تسلسل ESP.

وبالإضافة إلى ذلك، يعني رقم التسلسل المفقود في النطاق أن حزمة ESP ذات 226 بايت تم إنشاؤها بواسطة جدار حماية BR ولكن لم يتم إرسالها من الواجهة الخارجية.

نظرا لأنه لم يتم إرسال الحزمة ذات 226 بايت من جدار حماية BR خارج الواجهة، فإن جدار حماية HQ لم يتلقاها قط.

أدى نقص الحزمة ذات 226 بايت في جدار حماية HQ إلى فشل إعادة تجميع الجزء كما هو موضح في "قسم جدار حماية HQ".

الشرح

تتطابق النتائج من قسم التحليل التقني مع أعراض معرف تصحيح الأخطاء من Cisco CSCwp10123.

نظرة عامة عالية المستوى على إجراءات جدار الحماية لإنشاء حزم ESP وإرسالها إلى واجهة الخروج:

يستقبل جدار الحماية حزم مجزأة من المفترض إرسالها عبر نفق VTI.

إذا كان طول الحزمة الداخلية أكبر من حجم MTU للواجهة ناقص مصروفات IPSec، حينئذ تتم تجزئة الحزمة.

استنادا إلى بحث جدول التوجيه، يتم العثور على الخطوة التالية. في حالة ال VTI، الخطوة تالي هو النظير VTI عنوان.

بناء على النفق غاية عنوان المخرج قارن والتالي جنجل عينت (مثلا، خارج قارن).

يتم تضمين الحزم الأصلية داخل حزم ESP.

يتم إجراء بحث التجاور للخطوة التالية من الخطوة 3 ويتم إرسال الحزم إلى واجهة الخروج.

بسبب معرف تصحيح الأخطاء من Cisco CSCwp10123، يتم تنفيذ الأجزاء التي تم تغليف ESP (غير الأولية) التالية في الخطوة 4 بحث المسار الجديد. إذا كان جدار الحماية يحتوي على موجهات أكثر تحديدا إلى عنوان IP للنظير (أو الشبكة الفرعية)، فسيتم إستخدام المسار الجديد بدلا من المسار للحزمة الأولية. في هذا المثال، عنوان IP لواجهة جدار حماية HQ هو x.x.x.99. يقوم جدار حماية HQ بالإعلان عن شبكته الفرعية الخارجية إلى جدار حماية BR عبر بروتوكول العبارة الحدودية (BGP) الذي يعمل عبر VTI:

> show route bgp Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2 ia - IS-IS inter area, * - candidate default, U - per-user static route o - ODR, P - periodic downloaded static route, + - replicated route SI - Static InterVRF, BI - BGP InterVRFGateway of last resort is 192.168.20.1 to network 0.0.0.0 B x.x.x.96 255.255.255.224 [20/0] via 10.255.0.1, 13:57:43 <--BR firewall learns /27 route via BGP over VTI

> show bgp summary BGP router identifier 192.168.179.10, local AS number 65001 BGP table version is 25, main routing table version 25 23 network entries using 4600 bytes of memory 24 path entries using 1920 bytes of memory 2/2 BGP path/bestpath attribute entries using 416 bytes of memory 1 BGP AS-PATH entries using 24 bytes of memory 0 BGP route-map cache entries using 0 bytes of memory 0 BGP filter-list cache entries using 0 bytes of memory BGP using 6960 total bytes of memory BGP activity 23/0 prefixes, 24/0 paths, scan interval 60 secs Neighbor V AS MsgRcvd MsgSent TblVer InQ OutQ Up/Down State/PfxRcd 10.255.0.1 4 65000 762 761 25 0 0 13:59:01 18 > show ip … Tunnel1 vti-hq 10.255.0.2 255.255.255.252 CONFIG <-- 10.255.0.1 is the peer VTI IP …

> show ip … Tunnel1 vti-hq 10.255.0.2 255.255.255.252 CONFIG <-- 10.255.0.1 is the peer VTI IP in the same subnet …

يتم إرسال حزمة ESP ذات 1514 بايت من الواجهة الخارجية. ولكن بالنسبة لجدار الحماية سعة 226 بايت في الخطوة 3، يقوم بإجراء بحث عن المسار ويبحث عن مسار محدد نحو عنوان IP للنظير عبر VTI. بمعنى آخر، بدلا من إرسال الحزم من واجهة إنهاء VPN، يستخدم جدار الحماية واجهة VTI ويحاول حل التجاور على واجهة VTI. ونظرا لأن واجهات VTI لا تحتوي على مفهوم التجاور، يتم إسقاط الحزم أخيرا باستخدام سبب إسقاط الحزمة غير المتوقع.

كحل بديل، في CSF1230، أدرج المستخدم قائمة الوصول (ACL) في خريطة المسار. بعد نشر النهج، رفضت قائمة التحكم في الوصول (ACL) إستخدام الشبكة الفرعية الخارجية، مما أدى إلى إزالة نشر الشبكة الفرعية الخارجية من توجيه BGP بشكل فعال. ونظرا لهذا التغيير، لا تتلقى جدران حماية BR بادئة الشبكة الفرعية الخارجية HQ عبر واجهة النفق.

س: لماذا يتم إسقاط الحزم ذات 266 بايت بعد الترحيل من ASA إلى جدار الحماية الآمن؟

ج: قام تكوين جدار حماية ASA بحظر نشر الشبكة الفرعية للواجهة الخارجية HQ بشكل صريح في الفروع.

ASA5508

router bgp 65000 ... redistribute connected route-map BGP_RM route-map BGP_RM permit 10 match ip address bgp-connected-routes access-list bgp-connected-routes standard deny x.x.x.96 255.255.255.224 <-- deny = do not redistribute HQ outside subnet

CSF1230

router bgp 65000 ... redistribute connected route-map BGP_RM route-map BGP_RM permit 40 <-- No match, means redistribute all connected routes

السبب

تم تشغيل المشكلة بسبب أختلاف التكوين في إعادة توزيع مسار BGP بين ASA 5508 الأصلي و FTD 1230 الجديد. كان ASA 5508 يتضمن قائمة تحكم في الوصول ترفض إعادة توزيع الشبكة الفرعية x.x.x.96/27، بينما تم تكوين FTD 1230 لإعادة توزيع جميع المسارات المتصلة. أثار هذا تشكيل فرق cisco بق id CSCwp10123.

المحتوى ذي الصلة

معرف تصحيح الأخطاء من Cisco CSCwp10123

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

2.0 |

23-Apr-2026

|

إصدار أولي، نص بديل مضاف |

1.0 |

21-Apr-2026

|

الإصدار الأولي |

التعليقات

التعليقات