المقدمة

يصف هذا المستند خطوات تكوين موجز ويب للتهديدات الخارجية من مصدر AlienVault واستخدامه داخل ESA.

المتطلبات الأساسية

المتطلبات

توصي Cisco بمعرفة الموضوعات التالية:

- Cisco Secure Email Gateway (SEG / ESA) AsyncOS 16.0.2

- Linux CLI

- بايثون 3 بيب

- حساب AlienVault

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- أجهزة أمان البريد الإلكتروني

- بايثون 3

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يتيح إطار عمل موجز ويب التهديدات الخارجية (ETF) لبوابة البريد الإلكتروني الحصول على معلومات التهديد الخارجي التي يتم مشاركتها بتنسيق STIX من خلال بروتوكول TAXII. ومن خلال زيادة هذه الإمكانية، يمكن للمؤسسات القيام بما يلي:

- إتخاذ موقف استباقي ضد التهديدات السيبرانية مثل البرامج الضارة وبرامج الفدية والخداع والهجمات المستهدفة.

- الاشتراك في كل من المصادر المحلية والمصادر الأخرى لمعلومات التهديد.

- تحسين الفعالية العامة لعبارة البريد الإلكتروني.

ما هو Stixx/Taxii؟

ستيكس (تعبير عن معلومات التهديد المنظم)

إن STIX هو تنسيق موحد يستخدم لوصف الذكاء ضد التهديدات السيبرانية (CTI) - بما في ذلك المؤشرات والتكتيكات والتقنيات والبرامج الضارة والعناصر الفاعلة في التهديدات - بطريقة منظمة وقابلة للقراءة بواسطة الجهاز. عادة ما يتضمن موجز STIX مؤشرات—أنماطا تساعد على اكتشاف أي نشاط سيبراني مريب أو ضار.

TAXII (تبادل المعلومات الإستخباراتية المؤتمتة الموثوق بها)

TAXII هو بروتوكول يستخدم لتبادل بيانات STIX بين الأنظمة بشكل آمن وتلقائي. يحدد كيفية تبادل المعلومات الاستخبارية حول التهديدات الإلكترونية بين الأنظمة أو المنتجات أو المؤسسات من خلال خدمات مخصصة (خوادم TAXII).

ملاحظة: يدعم الإصدار AsyncOS 16. 0 إصدارات STX/TAXII: STIX 1. 1. 1 و 1. 2 مع TAXII 1. 1.

مصادر التغذية

يمكن لأجهزة أمان البريد الإلكتروني إستهلاك موجز معلومات التهديد من مصادر متعددة، بما في ذلك المستودعات العامة وموردي الخدمات التجارية والخوادم الخاصة الخاصة بهم داخل مؤسستك.

ولضمان التوافق، يجب أن تستخدم جميع المصادر معايير STIX/TAXII، التي تتيح التشارك المنظم والمؤتمت لبيانات التهديدات.

مكتبة كابي

تعد مكتبة Cabby Python أداة مفيدة للاتصال بخوادم TAXII، واكتشاف مجموعات STIX، وبيانات تهديدات التحقق. إنها طريقة رائعة لاختبار والتحقق من أن مصدر موجز يعمل بشكل صحيح وإعادة البيانات كما هو متوقع قبل دمجها في جهاز أمان البريد الإلكتروني الخاص بك.

تثبيت مكتبة Cabby

لتثبيت مكتبة Cabby، تحتاج إلى التأكد من تثبيت Python PIP على الجهاز المحلي.

ما إن يركب بايثون pip، أنت تحتاج فقط أن يركض هذا أمر أن يركب الكبل مكتبة.

python3 -m pip install cabby

بمجرد الانتهاء من تثبيت مكتبة Cabby، يمكنك التحقق من أن أوامر مجموعات سيارات الأجرة واستطلاع سيارات التاكسي متوفرة الآن.

(cabby) bash-3.2$ taxii-collections -h

usage: taxii-collections [-h] [--host HOST] [--port PORT] [--discovery DISCOVERY] [--path URI] [--https] [--verify VERIFY] [--timeout TIMEOUT] [--ca-cert CA_CERT]

[--cert CERT] [--key KEY] [--key-password KEY_PASSWORD] [--username USERNAME] [--password PASSWORD] [--jwt-auth JWT_AUTH_URL]

[--proxy-url PROXY_URL] [--proxy-type {http,https}] [--header HEADERS] [-v] [-x] [-t {1.0,1.1}]

(cabby) bash-3.2$ taxii-poll -h

usage: taxii-poll [-h] [--host HOST] [--port PORT] [--discovery DISCOVERY] [--path URI] [--https] [--verify VERIFY] [--timeout TIMEOUT] [--ca-cert CA_CERT] [--cert CERT]

[--key KEY] [--key-password KEY_PASSWORD] [--username USERNAME] [--password PASSWORD] [--jwt-auth JWT_AUTH_URL] [--proxy-url PROXY_URL]

[--proxy-type {http,https}] [--header HEADERS] [-v] [-x] [-t {1.0,1.1}] -c COLLECTION [--dest-dir DEST_DIR] [-l LIMIT] [-r] [--begin BEGIN] [--end END]

[-b BINDINGS] [-s SUBSCRIPTION_ID] [--count-only]

برنامج AlienVault - النبضات وموجز الويب

للبدء في اكتشاف معلومات AlienVault، قم أولا بإنشاء حساب على موقع AlienVault، ثم ابدأ في البحث عن المعلومات التي تريدها.

في AlienVault، ترتبط التغذية والنبضات ولكن ليس نفسها:

نبضات

تعتبر النبضات تهديدا ملتبسا Intel مع مجموعة من المؤشرات + السياق (يمكن قراءته من قبل الإنسان).

- النبض هو مجموعة من مؤشرات التهديد (IOCs) مجموعة حول تهديد معين أو حملة معينة.

- يتم إنشاؤه بواسطة المجتمع أو الموفرين ليصف أشياء مثل البرامج الضارة والخداع والفدية.

- كل نبضة تتضمن سياقا مثل وصف التهديد، المؤشرات المرتبطة (IP، المجال، تجزئة الملف وهكذا)، العلامات، والمراجع.

- يمكن قراءة النبضات من قبل الإنسان وتركيبها بطريقة يسهل فهمها ومشاركتها.

فكر في النبض على أنه تقرير تهديد مع مجموعة من اللجئيات الأوقيانوغرافية والبيانات الوصفية.

موجز ويب

تتدفق المؤشرات بصورة آلية من نبضات متعددة (يمكن قراءتها آليا).

- الأعلاف هي تيار من المؤشرات الخام (IOCs) يتم سحبه من نبضة واحدة أو أكثر، عادة بطريقة آلية.

- يتم إستخدامها بشكل نموذجي من قبل أدوات الأمان للحصول على مؤشرات بكميات كبيرة، عبر تنسيقات مثل STIX/TAXII، CSV، أو JSON.

- يركز موجز الويب على الجهاز ويستخدم للتشغيل التلقائي والدمج مع SIEM وجدران الحماية وبوابات البريد الإلكتروني.

يرتبط الغذاء أكثر بآلية التسليم، بينما يمثل النبض محتوى وسياق التهديد.

عادة ما تقوم باستطلاع موجز الويب، ويتكون موجز الويب هذا من مؤشرات مستخرجة من النبضات.

بدء مجموعات الاستقصاء

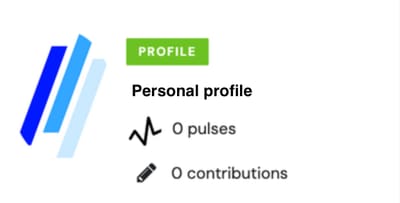

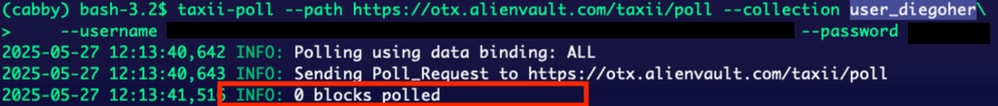

الإقتراع من ملفك الشخصي

بمجرد توفر حساب AlienVault لديك، يمكنك البدء في إستخدام أوامر مجموعات الضرائب واستطلاع بيانات التاكسي.

هذا هو كيف أن يستعمل هذا أمر ل هذا إستعمال حالة:

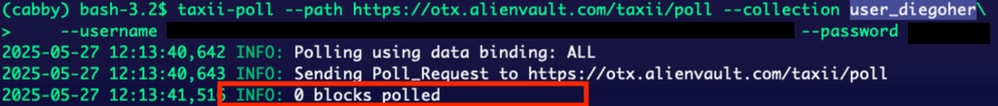

في هذه الحالة، ضمن ملف تعريف AlienVault، لا تتوفر نبضات، ولكن كإختبار، يمكنك إستطلاع مجموعة من ملف التعريف الخاص بك باستخدام الأمر taxii-poll:

ملف التعريف الشخصي من Alienvault

ملف التعريف الشخصي من Alienvault

taxii-poll --path https://otx.alienvault.com/taxii/poll --collection user_ --username abcdefg --password ****

ملف التعريف الشخصي للاستطلاع

ملف التعريف الشخصي للاستطلاع

كما ترى، لا توجد كتل تم إستطلاعها نظرا لعدم توفر معلومات داخل ملف تعريف AlienVault.

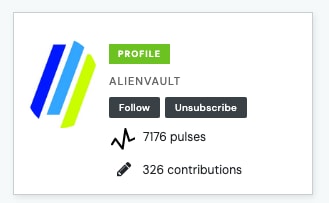

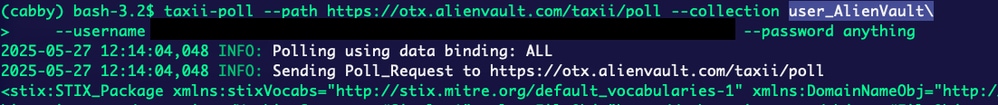

إستطلاع من ملفات تعريف AlienVault

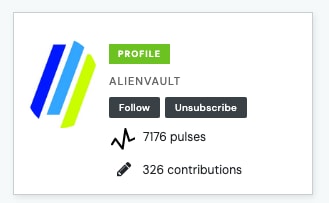

بمجرد اكتشاف ملفات التعريف داخل AlienVault، يكون لبعض هذه الملفات نبضات. في هذا المثال، يتم إستخدام ملف تعريف AlienVault.

ملف تعريف Alienvault

ملف تعريف Alienvault

عند تشغيل الاستطلاع باستخدام الأمر taxii-poll، يبدأ على الفور في إحضار جميع المعلومات من ملف التعريف.

taxii-poll --path https://otx.alienvault.com/taxii/poll --collection user_AlienVault --username abcdefg --password ****

إستفتاء Alienvault

إستفتاء Alienvault

كما هو موضح، تبدأ العملية في جلب المعلومات.

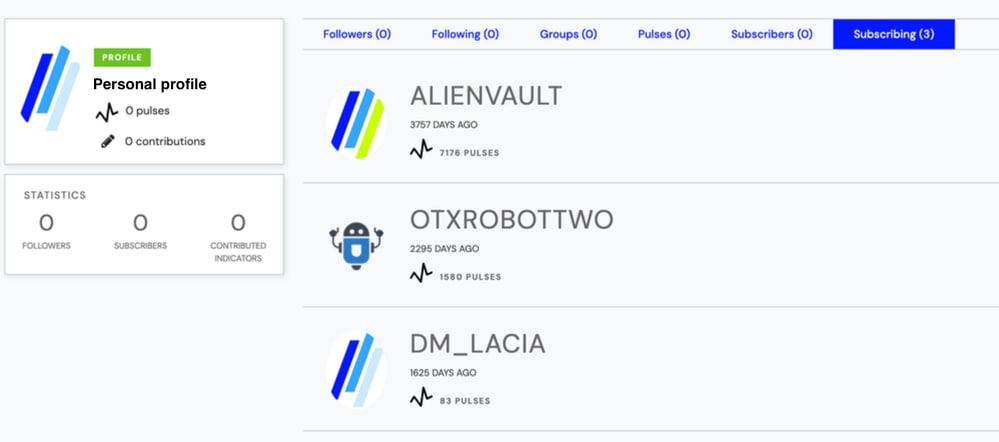

اشتراكات مجموعة ملفات التعريف من AlienVault

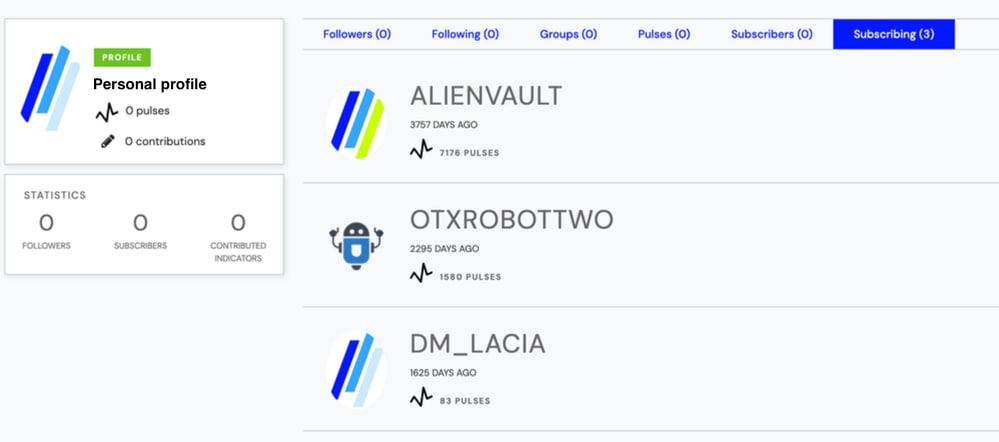

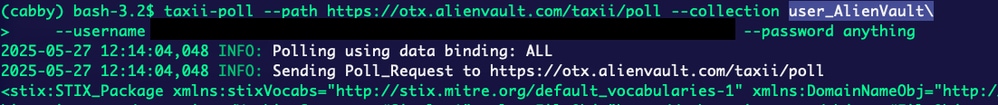

كإختبار، اشترك هذا المستخدم في 3 توصيفات.

اشتراكات ملف التعريف الشخصي

اشتراكات ملف التعريف الشخصي

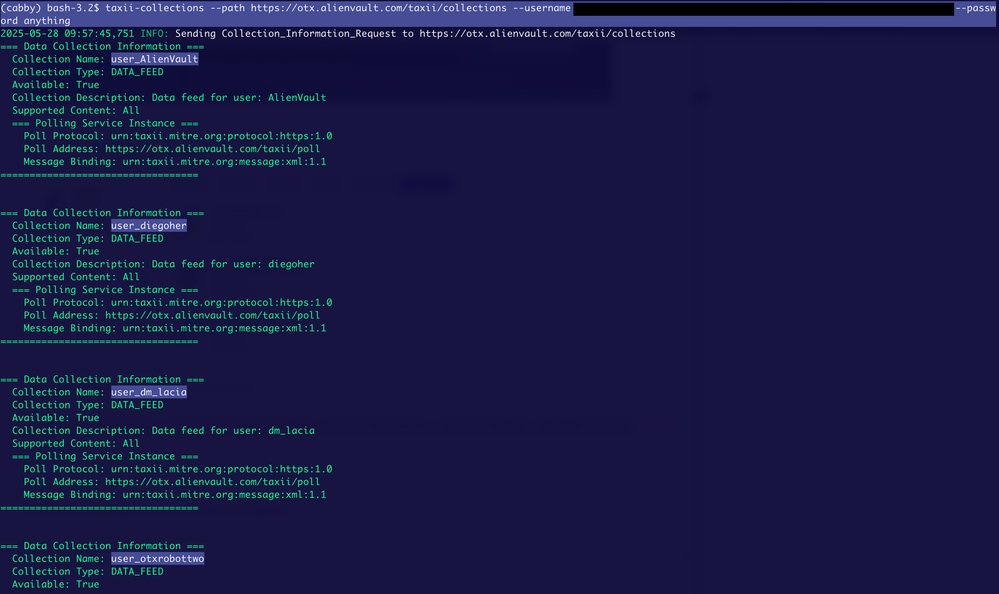

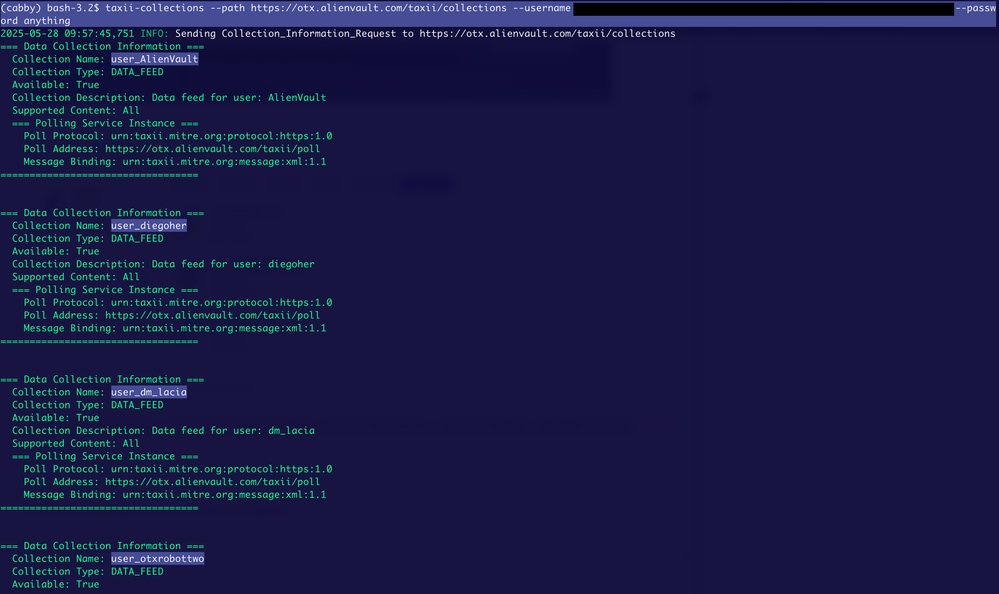

يمكنك إستخدام الأمر tax-collections لجلب هذه الاشتراكات.

taxii-collections --path https://otx.alienvault.com/taxii/collections --username abcdefg --password ****

مجموعات ملفات التعريف الشخصية

مجموعات ملفات التعريف الشخصية

يمكنك تأكيد أن الأمر مجموعات سيارات الأجرة يعمل إذا كان اسم المجموعة هو نفس اسم المجموعة التي تشترك فيها.

إضافة مصادر إلى الإيسا

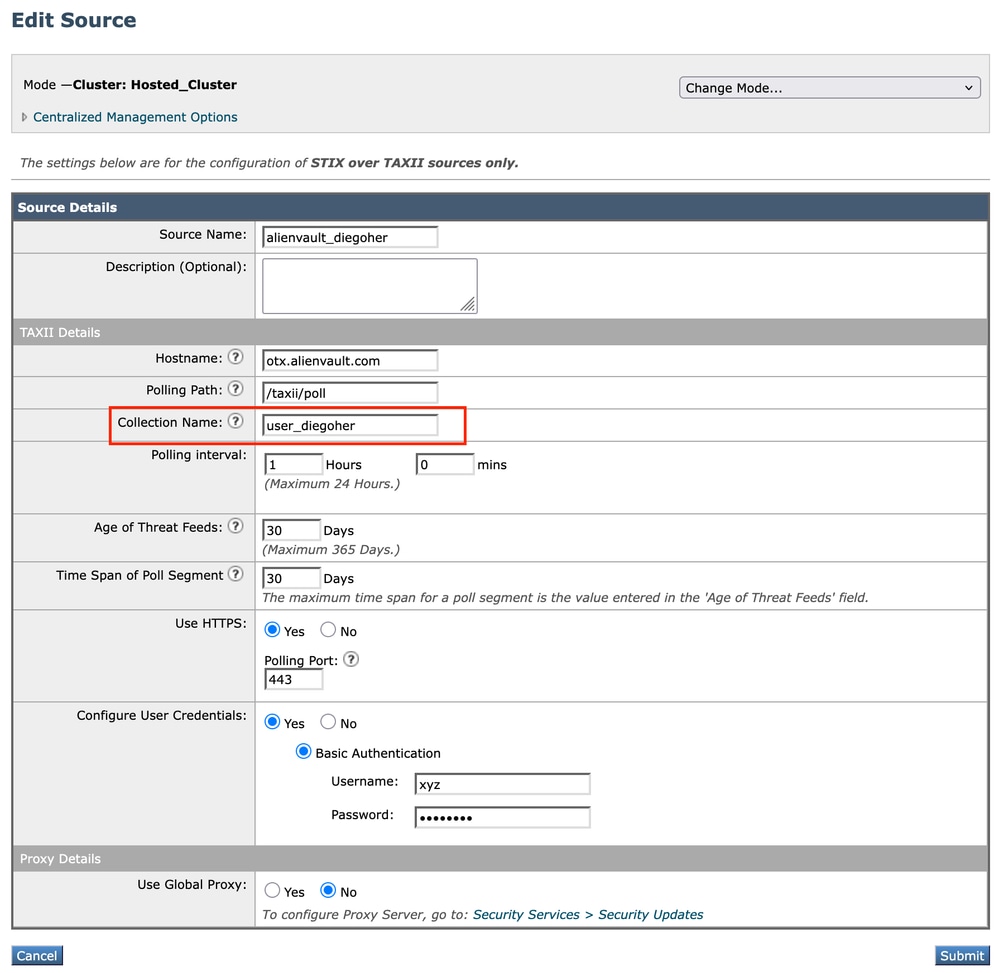

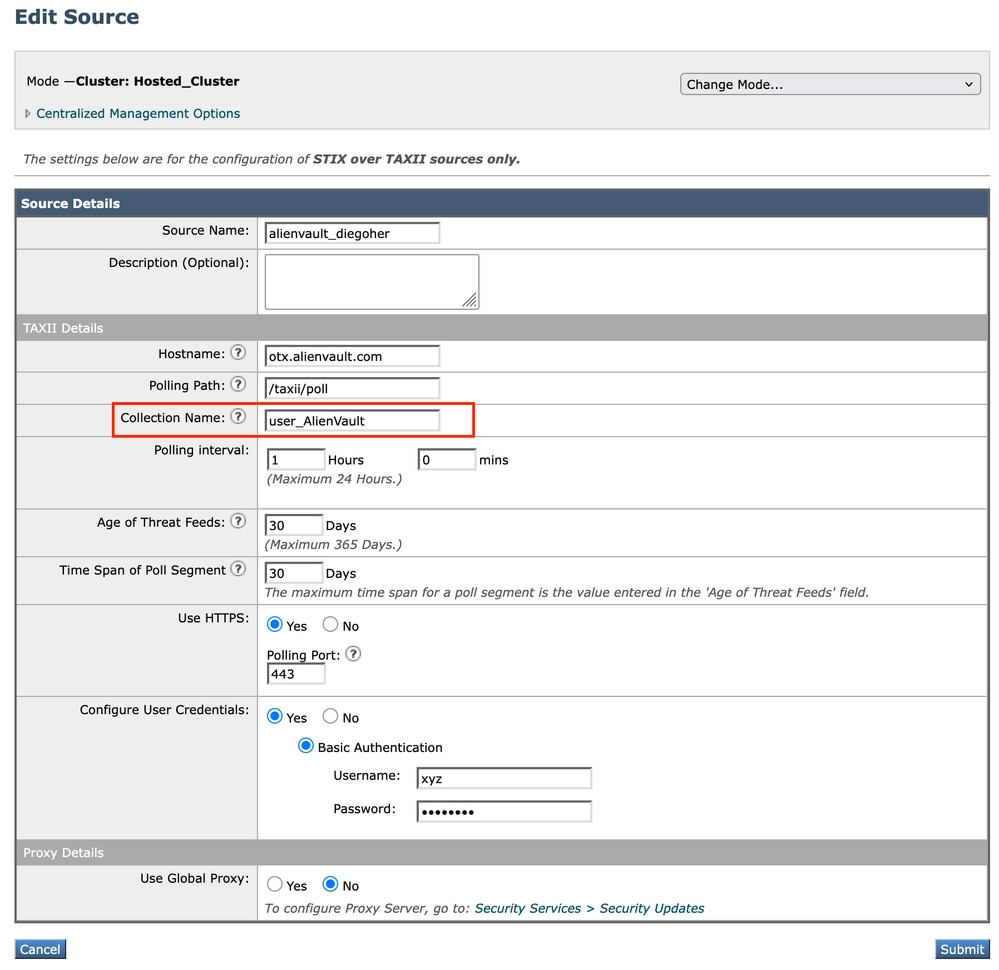

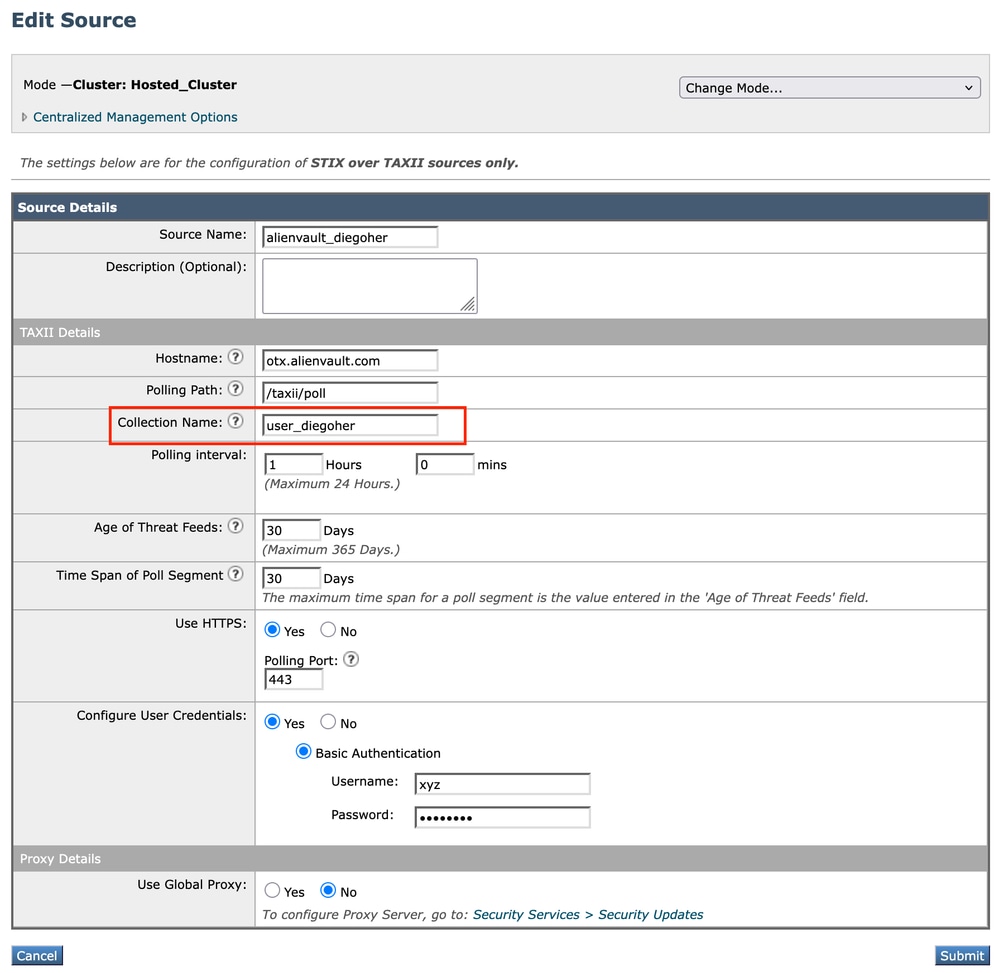

إضافة مصدر بدون موجز ويب

- انتقل إلى سياسات البريد > إدارة موجز ويب التهديدات الخارجية.

- تغيير إلى وضع نظام المجموعة.

- طقطقة يضيف مصدر.

- اسم المضيف: otx.alienvault.com

- مسار الاقتراع: /taxi/poll

- اسم المجموعة: user_<your_AlienVault_username>

- المنفذ: 443

- تكوين مسوغات المستخدم: تلك التي زودتك بها شركة AlienVault.

- انقر فوق إرسال > تنفيذ التغييرات.

مصدر شخصي

مصدر شخصي

مصدر الاستقصاء بدون موجز ويب

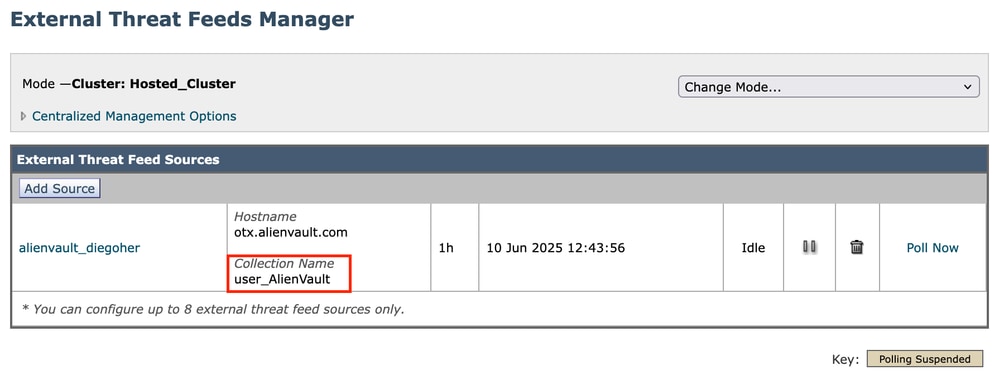

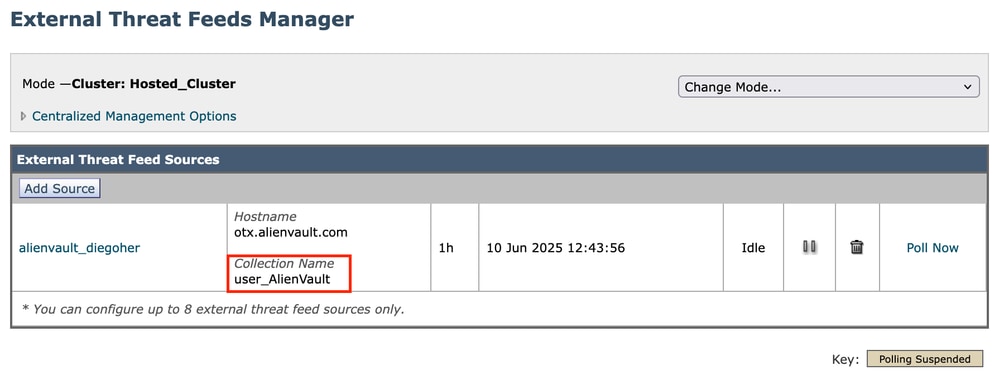

في مدير موجز ويب التهديد الخارجي، بعد إضافة المصدر، يصبح المصدر الذي تمت إضافته حديثا مرئيا.

تغذية شخصية

تغذية شخصية

بعد إضافتها، انقر فوق الاستقصاء الآن.

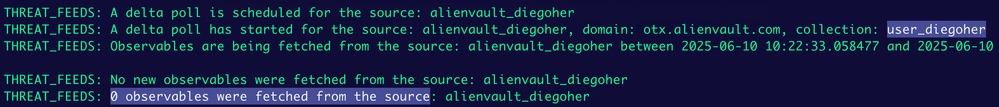

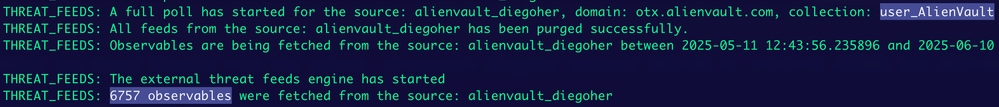

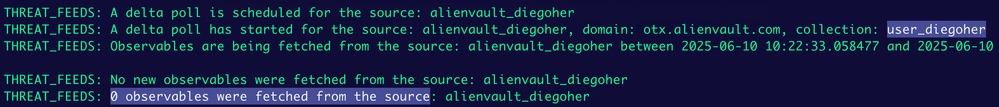

التحقق من الصحة

قم بتسجيل الدخول إلى ESA عبر CLI (واجهة سطر الأوامر) ومراجعة سجلات التهديد للتحقق من المعلومات.

استبيان المؤسسة الأوروبية للاتصالات

استبيان المؤسسة الأوروبية للاتصالات

كما هو موضح في الصورة، يمكنك أن ترى أن 0 من كائنات الملاحظة تم جلبها وهذا متوقع لأنه لا يوجد تلقيمات في ملف التخصيص الظاهر.

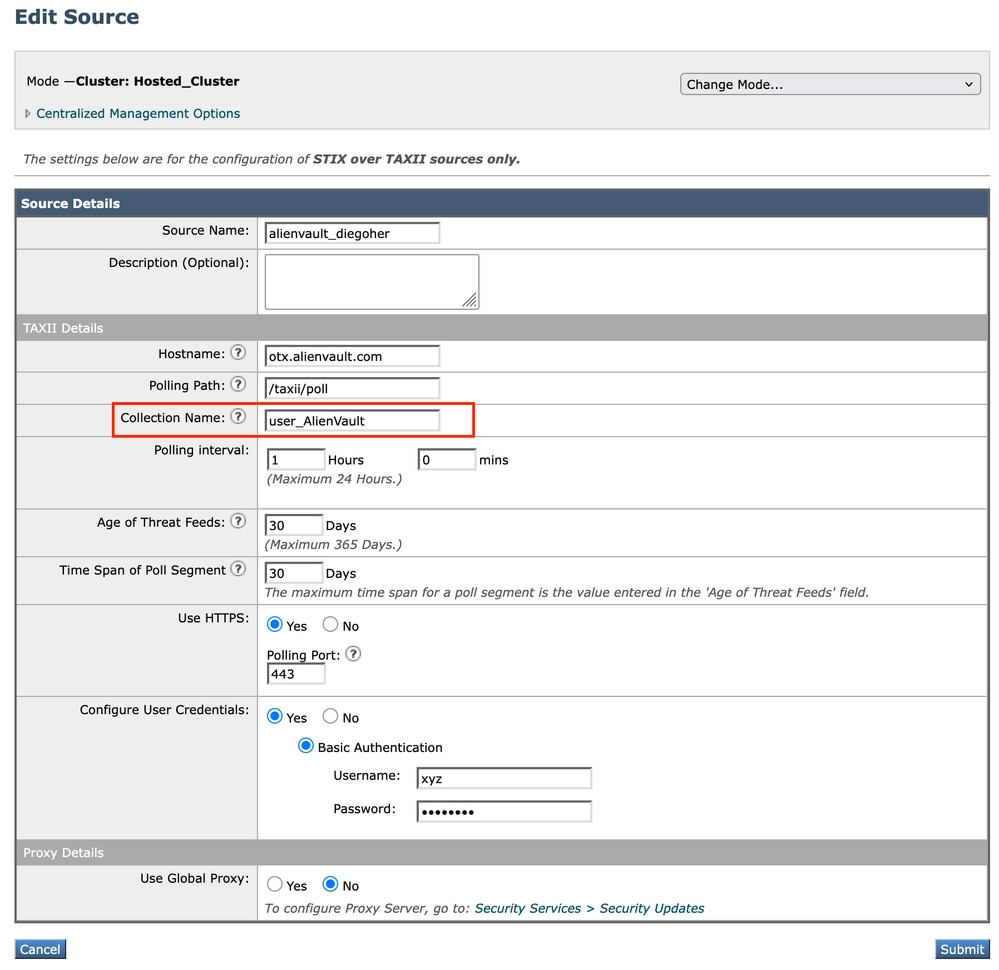

إضافة مصدر بموجز ويب

- انتقل إلى سياسات البريد > إدارة موجز ويب التهديدات الخارجية.

- تغيير إلى وضع نظام المجموعة.

- طقطقة يضيف مصدر.

- اسم المضيف: otx.alienvault.com

- مسار الاقتراع: /taxi/poll

- اسم المجموعة: user_AlienVault

- المنفذ: 443

- تكوين مسوغات المستخدم: تلك التي زودتك بها شركة AlienVault.

- انقر فوق إرسال > تنفيذ التغييرات.

مصدر الطراز Alienvault

مصدر الطراز Alienvault

مصدر الاستقصاء مع موجز ويب

في مدير موجز ويب التهديد الخارجي، بعد إضافة المصدر، يصبح المصدر الذي تمت إضافته حديثا مرئيا.

موجز الويب Alienvault

موجز الويب Alienvault

انقر فوق الاستقصاء الآن بمجرد إضافته.

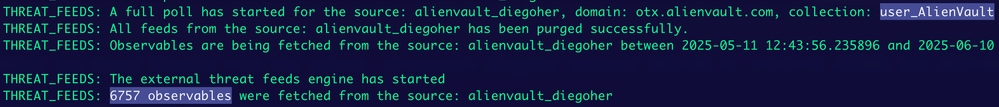

التحقق من الصحة

قم بتسجيل الدخول إلى ESA عبر CLI (واجهة سطر الأوامر) ومراجعة سجلات التهديد للتحقق من المعلومات.

إستطلاع موجز ويب AlienVault

إستطلاع موجز ويب AlienVault

كما هو موضح في الصورة، يمكنكم ان تروا ان عدة مراجع كانت تحوز.

ملاحظة: إذا تمت إضافة موجز ويب جديد إلى المجموعة التي تم تكوينها، تقوم ESA تلقائيا باستطلاع المصدر، ويتم إحضار الملحقات الجديدة.

التعليقات

التعليقات