المقدمة

يصف هذا المستند الإمكانات التي يوفرها برنامج الدفاع ضد تهديدات البريد الإلكتروني (ETD) من Cisco للتحكم في وصول المسؤول إلى وحدة تحكم الإدارة.

المتطلبات الأساسية

المتطلبات

cisco يوصي أن يتلقى أنت معرفة من هذا موضوع in order to شكلت صحة هوية مع duo:

المكونات المستخدمة

يقتصر هذا المستند على الدفاع عن معاملة البريد الإلكتروني والتحكم في السحابة الآمنة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

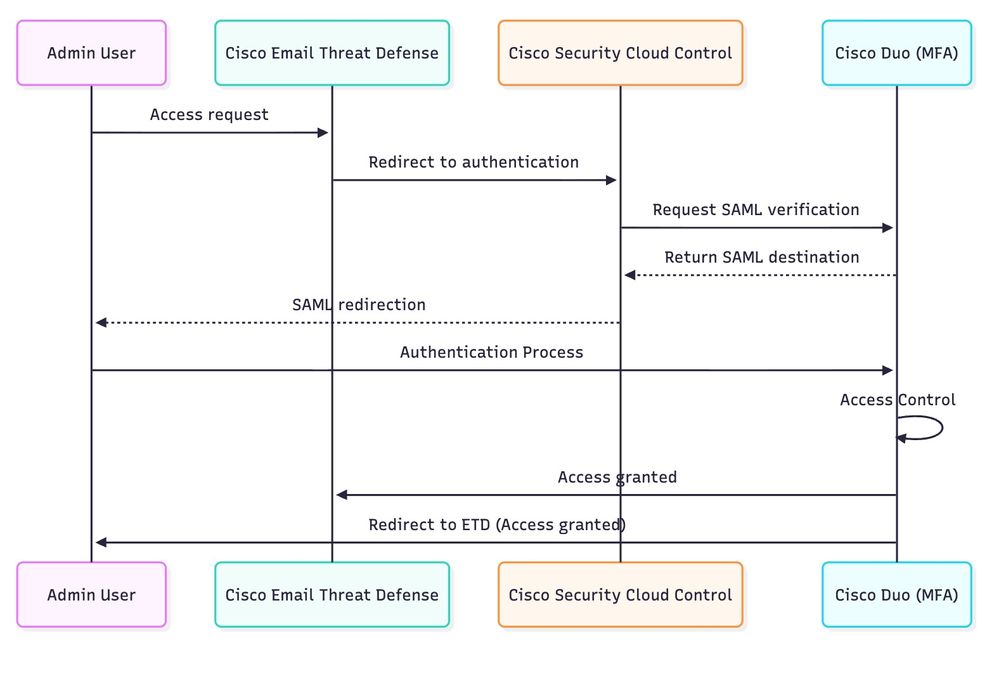

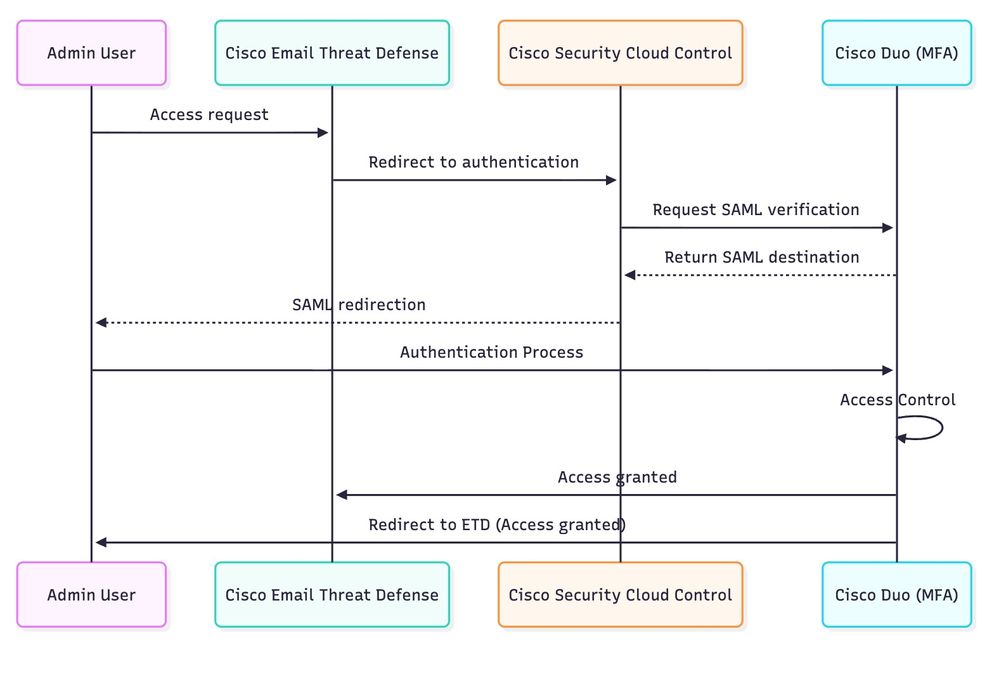

يركز هذا المستند على كيفية إستخدام Cisco ETD ل Cisco SCC وتكاملها مع Cisco Duo لتقديم مصادقة آمنة والتحكم في الوصول متعدد المستويات.

في الحلول الحديثة القائمة على السحابة، تعد ميزة التحكم في الوصول أحد أهم المكونات لضمان أمان البيانات والتوافق مع الإشعارات التنظيمية وسلامة التشغيل. الوصول غير المصرح به - لا سيما إلى حسابات المسؤولين يمكن أن يؤدي إلى عواقب وخيمة مثل الأنظمة التي تم اكتشافها وتسريبات البيانات وحالات قطع الخدمة.

توفر Cisco قدرات أمان قوية عبر مجموعة خدماتها السحابية، بما في ذلك تقنية المصادقة متعددة العوامل (MFA)، والتي تعد جزءا لا يتجزأ من خدمات مثل Cisco ETD. تضيف MFA خطوة تحقق هامة أكثر من كلمات المرور التقليدية، تتطلب من المستخدمين المصادقة من خلال عامل إضافي مثل الموافقة على تطبيق الأجهزة المحمولة، أو الرمز المميز للأمان، أو التحقق البيومتري.

من أجل تبسيط عملية مصادقة المسؤول وتعزيزها، يعمل ETD على زيادة فعالية Cisco SCC، وهي خدمة مصادقة مركزية وخدمة إدارة السياسات.

من خلال SCC، يتمتع ETD بإمكانية الوصول إلى مجموعة واسعة من ميزات الأمان، بما في ذلك:

- فرض وزارة الخارجية للحد من مخاطر سرقة بيانات الاعتماد.

- التكامل مع موفري الهوية التابعين لجهة خارجية مثل Cisco Duo و Microsoft Entra ID و OKTA وآخرين لدعم سير عمل المصادقة المرنة واتحاد هوية المؤسسة.

- إدارة سياسة مركزية، تتيح قواعد وصول متناسقة عبر خدمات السحابة من Cisco.

ويعمل Cisco Duo، على وجه الخصوص، على توسيع هذه القدرات من خلال إضافة إدارة وصول متقدمة قائمة على السياسات. باستخدام SCC كقناة تكامل، يمكن ل ETD تطبيق عناصر تحكم متعددة المستويات ل Duo مثل قيود IP المصدر، وفحوصات سلامة الجهاز، والقواعد المستندة إلى مجموعة المستخدمين مباشرة للوصول إلى المسؤول.

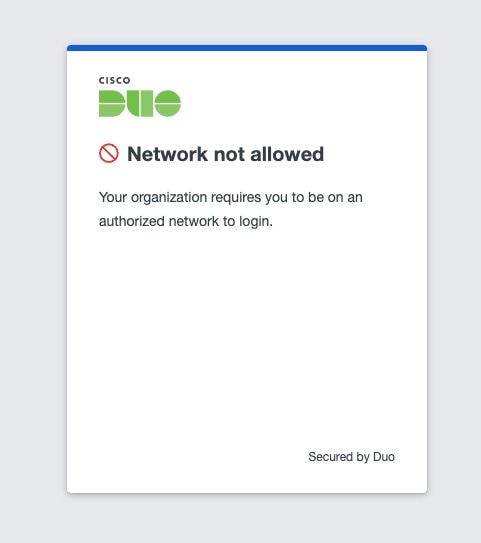

على سبيل المثال، يمكن للمؤسسات تحديد سياسة تسمح بالوصول من نطاقات شبكة موثوق بها معينة فقط. يمكن حظر أي محاولة اتصال خارج قائمة IP المعتمدة تلقائيا، كما هو موضح في المخططات المرفقة. إن هذا المزيج من سياسات وزارة الخارجية + السياقات يتيح اتباع نهج دفاعي متعمق، ويضمن أنه حتى في حالة تعرض وثائق الإعتماد للخطر، يظل المخالفون ممنوعين من الوصول إلى النظام ما لم يستوفوا أيضا معايير أمنية إضافية.

من خلال توحيد Cisco ETD و Cisco SCC و Cisco Duo، يمكن للمؤسسات تنفيذ نموذج تحكم في الوصول آمن وقابل للتطوير وسهل الاستخدام، مما يتوافق مع أفضل الممارسات في الصناعة مع تحسين الحماية لخدمات الشبكات الحيوية في نفس الوقت.

السيناريوهات

يمكن تنفيذ العديد من سيناريوهات المصادقة والتحكم في الوصول باستخدام ETD من أجل تأمين الوصول الإداري:

-

MFA المضمنة - إستخدام MFA المدمج من Cisco أو دمج Microsoft MFA.

-

Cisco SCC مع Cisco Duo - دمج المصادقة المركزية ل Cisco SCC مع إمكانيات Duo المتقدمة الخاصة ب MFA.

-

SCC من Cisco مزود هوية خارجية (على سبيل المثال، Microsoft Entra ID) - توسيع سياسات المصادقة بالتكامل مع حلول هوية المؤسسة.

يصف هذا المستند خطوات التكوين للسيناريو 2: Cisco SCC مع Cisco Duo، رغم أن العملية يمكن كنت تكييفها لتقنيات أخرى.

ملاحظة: يقدم هذا المستند نظرة عامة على الخطوات الأساسية المطلوبة لتمكين التحكم في الوصول في الدفاع عن تهديد البريد الإلكتروني (ETD) باستخدام قدرات المصادقة متعددة العوامل الخاصة ب Cisco Duo. يساعد تنفيذ دمج Duo على تحسين الأمان من خلال ضمان عدم إمكانية الوصول إلى النظام الأساسي إلا للمستخدمين المفوضين. للحصول على إرشادات شاملة وخيارات تكوين وسيناريوهات نشر متقدمة، راجع وثائق المنتج الرسمية:

- لسياسة الأمان المركزية وإدارة الوصول.

Cisco Duo- للحصول على تعليمات تفصيلية حول إعداد المصادقة متعددة العوامل وأفضل الممارسات.

تكوين SCC من Cisco

in order to تكامل Cisco ETD مع cisco Duo، الخطوة الأولى أن يشكل المصادقة مجال في cisco SCC. هذا يؤسس علاقة الثقة التي تسمح ل Cisco SCC بالعمل مع موفري الهوية الخارجية و MFA.

الرسم التخطيطي

الرسم التخطيطي

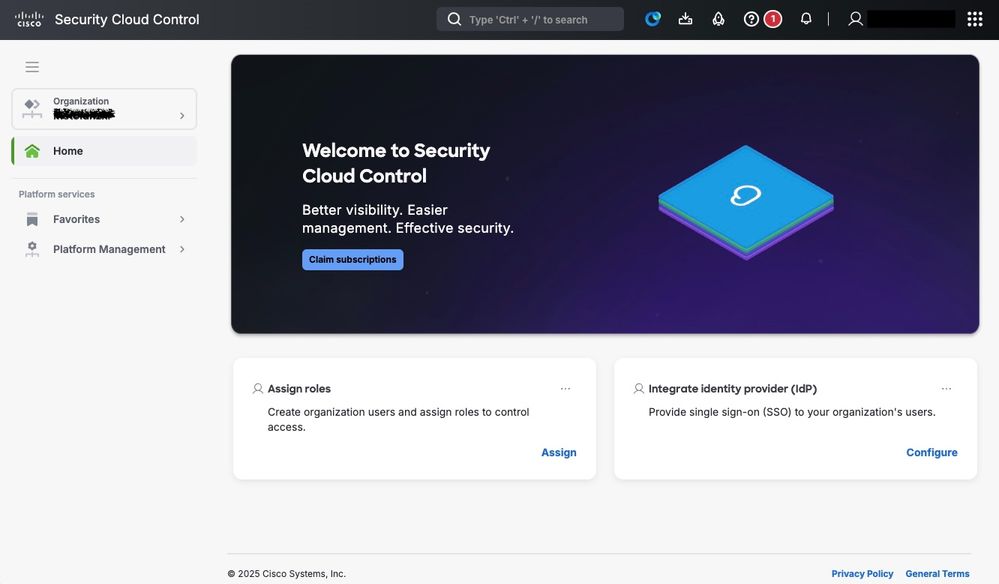

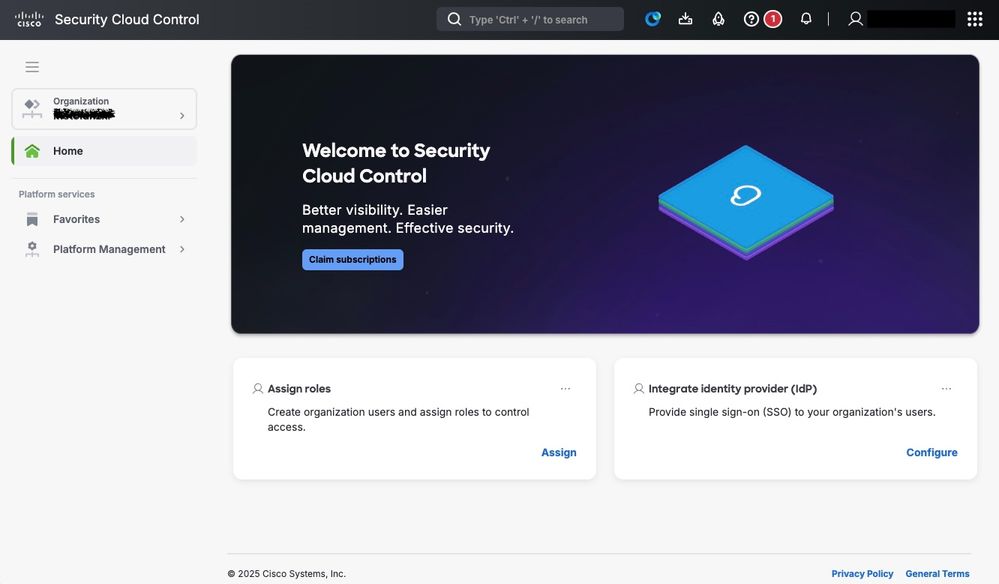

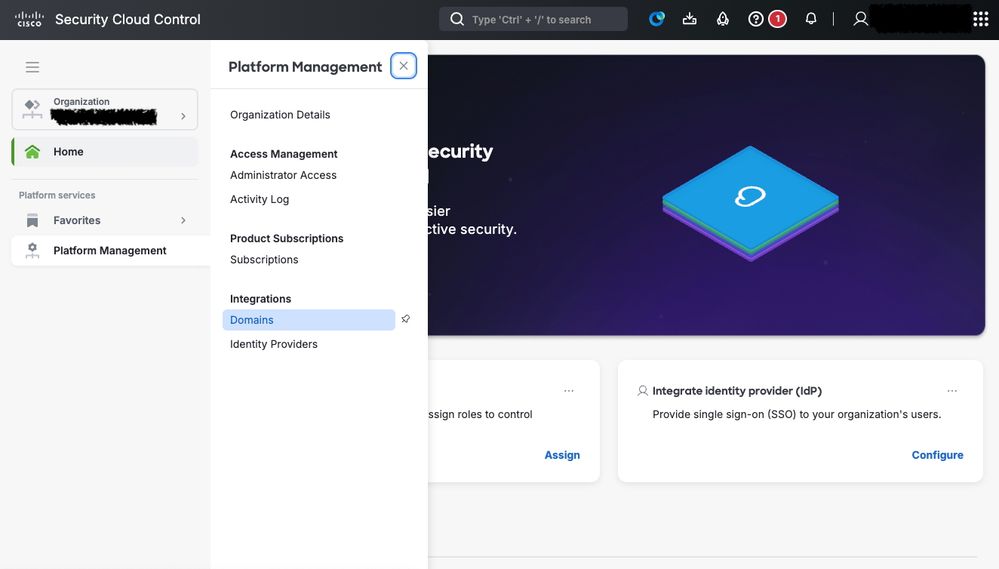

الخطوة 1. الوصول إلى وحدة تحكم SCC من Cisco.

سجل الدخول إلى بوابة Cisco SCC https://security.cisco.com/.

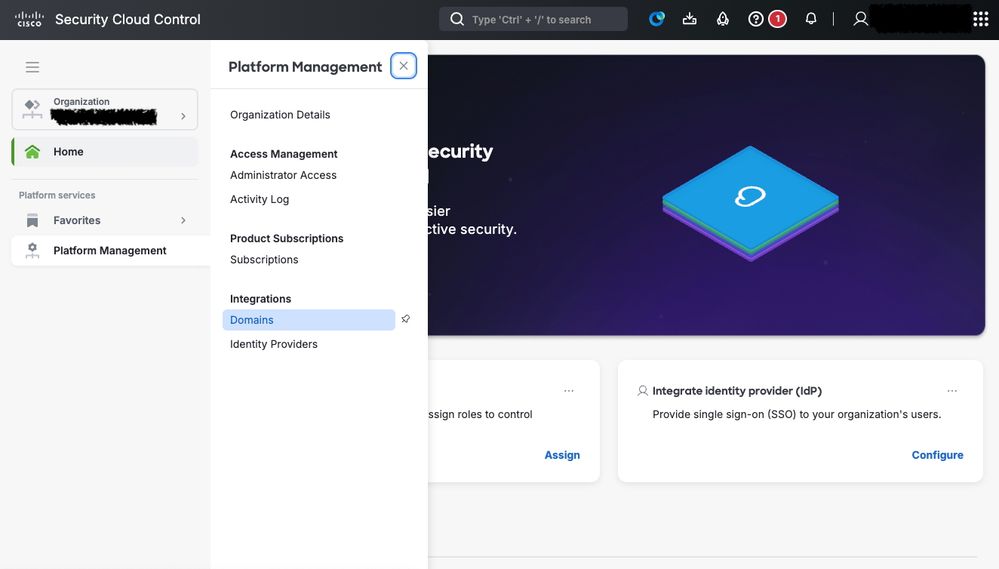

الخطوة 2. انتقل إلى إدارة المجال.

من القائمة الرئيسية، انتقل إلى إدارة النظام الأساسي > المجالات.

تكوين مجال التحكم في السحابة الآمنة

تكوين مجال التحكم في السحابة الآمنة

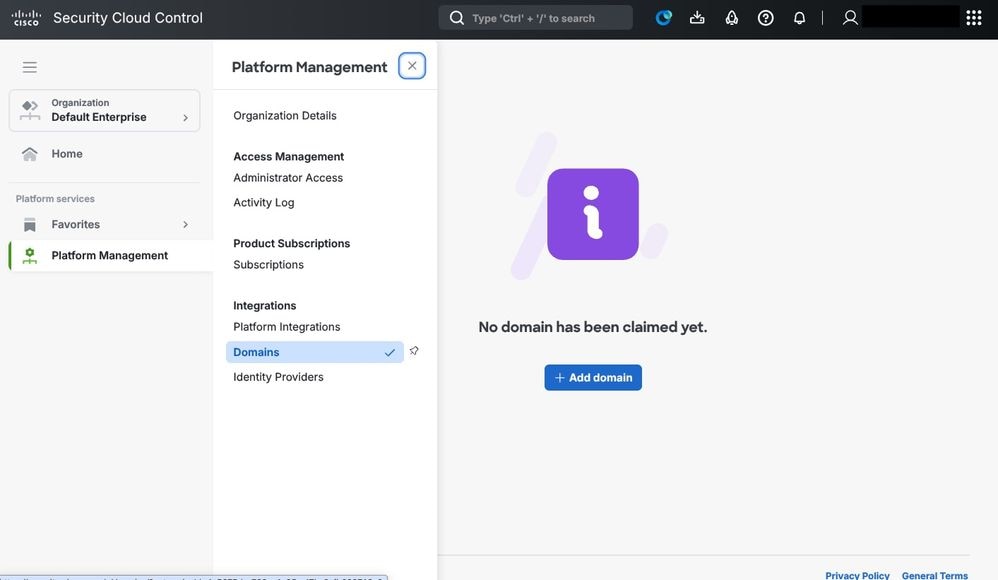

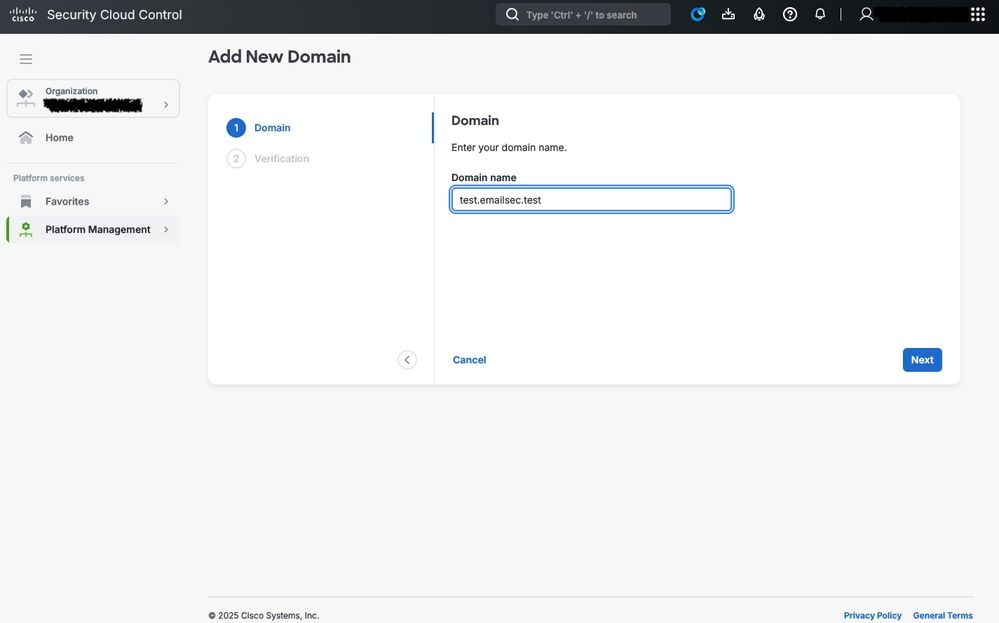

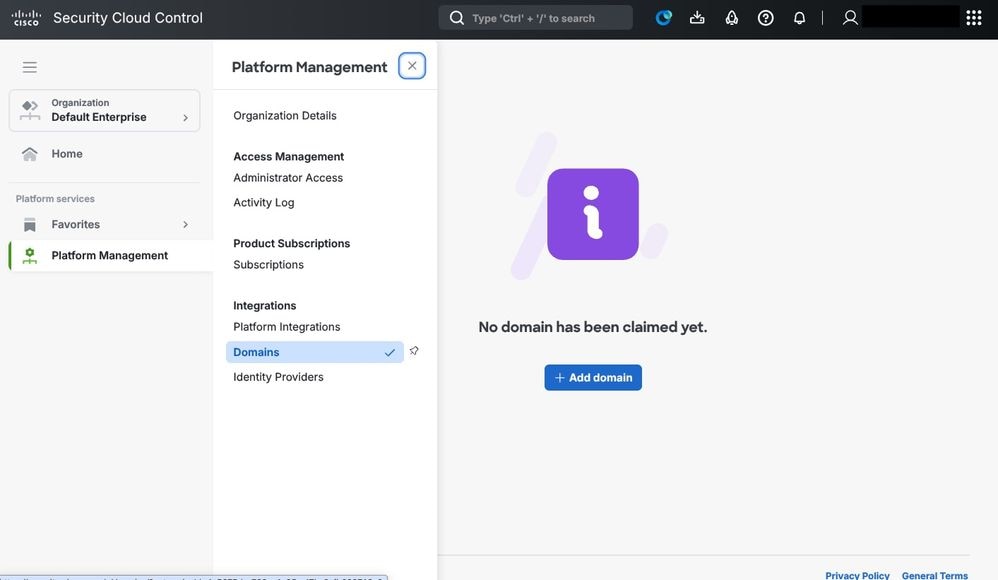

الخطوة 3. إضافة مجال جديد.

انقر على إضافة مجال لبدء عملية تسجيل مجال المصادقة الخاص بك.

التحكم في سحابة الأمان: المجال

التحكم في سحابة الأمان: المجال

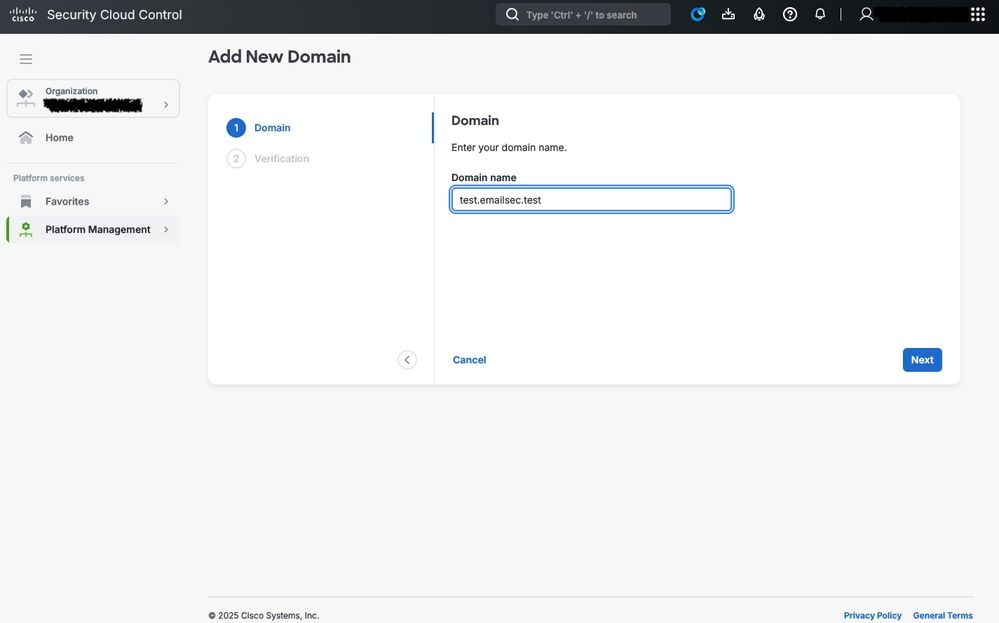

الخطوة 4. توفير معلومات المجال.

أكمل النموذج بتفاصيل المجال المستخدم للمصادقة. ويشمل ذلك عادة:

-

اسم المجال (على سبيل المثال، test.emailsec.test)

-

معلومات الاتصال (الإدارية والتقنية)

-

معلمات المصادقة، حسب موفر الهوية المختار

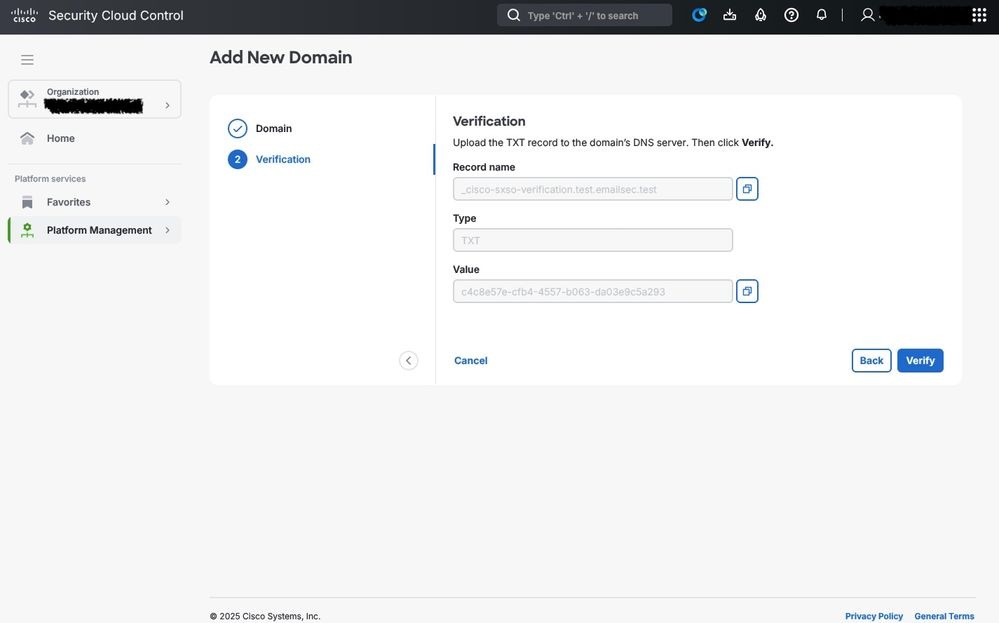

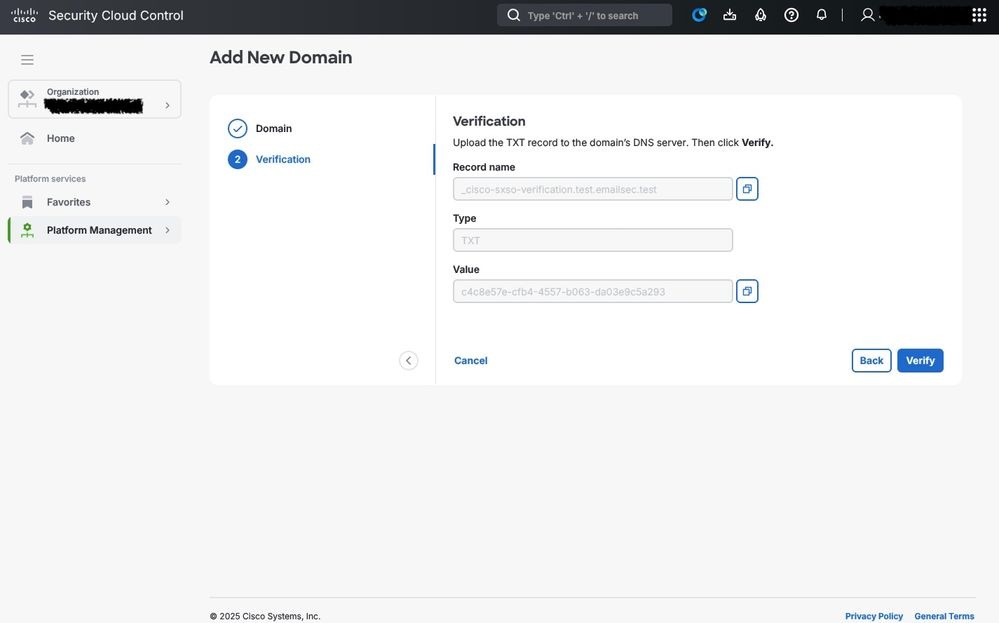

الخطوة 5. التحقق من المجال عبر DNS.

بمجرد تسجيل المجال، تتطلب Cisco إثبات الملكية.

-

سجل التحقق مقدم من قبل CSCC

-

يجب إضافة هذا السجل إلى تكوين DNS الخاص بك للمجال (عادة كسجل TXT)

-

يتحقق Cisco Secure Cloud تلقائيا من إدخال DNS لتأكيد انتماء المجال إلى مؤسستك

تحذير: يجب إكمال عملية التحقق من الصحة بنجاح قبل أن تتمكن من متابعة التكامل. اعتمادا على نشر DNS، يستغرق التحقق من الصحة عدة دقائق إلى بضع ساعات.

توصيل ETD ب Cisco Duo باستخدام Cisco SCC

بمجرد تكوين مجال المسؤول بنجاح (والذي يعد الأساس لتطبيق ضوابط وصول أكثر صرامة وإدارة الامتيازات)، تتمثل الخطوة التالية في دمج خدمة MFA المتعاقد عليها.

في هذا السيناريو، يتم تنفيذ Cisco Duo كحل أساسي للتحكم في الوصول وتسجيل الدخول الآمن والتحقق من MFA. ويعزز هذا الدمج الوضع الأمني للبيئة من خلال مطالبة المسؤولين بتوثيق هويتهم من خلال خطوات تحقق متعددة، مما يقلل من مخاطر الوصول غير المصرح به إلى البيئة ويضمن الامتثال لسياسات الأمن في المنظمة.

تكامل التحكم في السحابة و Cisco Duo

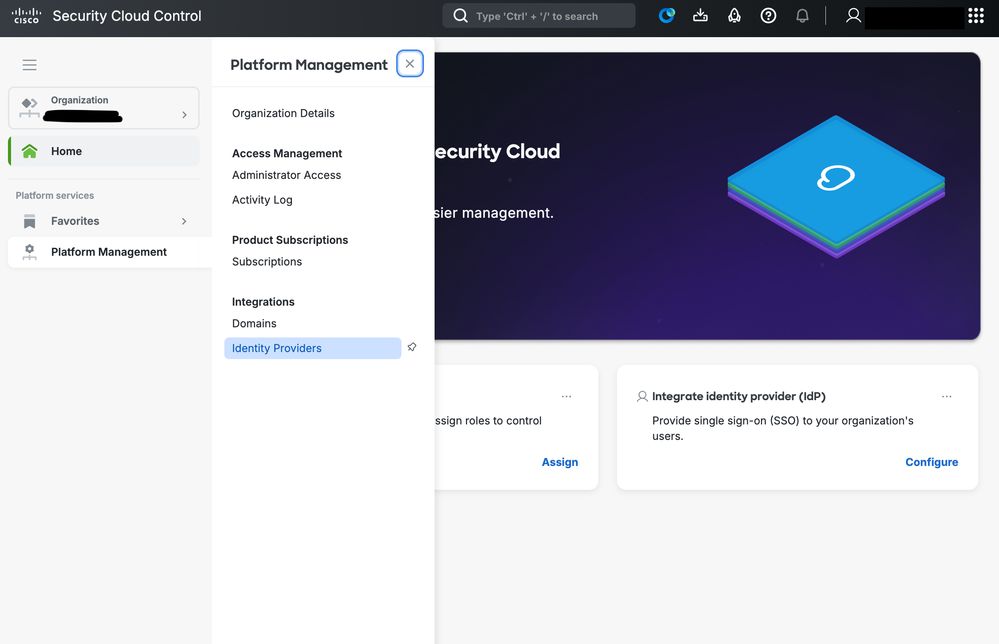

الخطوة 1. الوصول إلى وحدة تحكم SCC من Cisco.

سجل الدخول إلى مدخل التحكم في سحابة أمان Cisco https://security.cisco.com/.

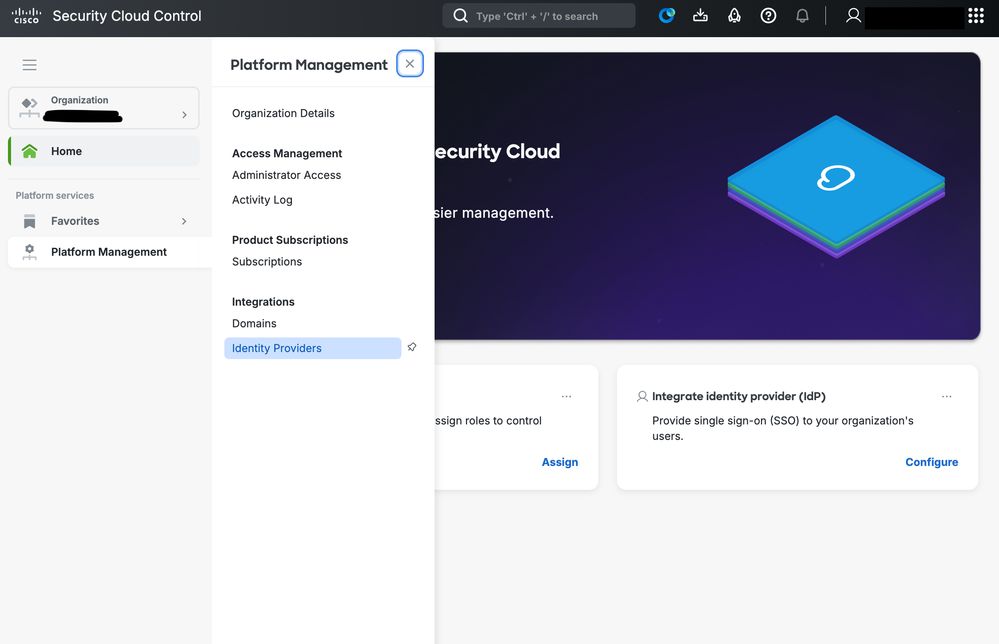

انتقل إلى إدارة النظام الأساسي وانقر فوق موفري الهوية.

تكوين SCC IDP

تكوين SCC IDP

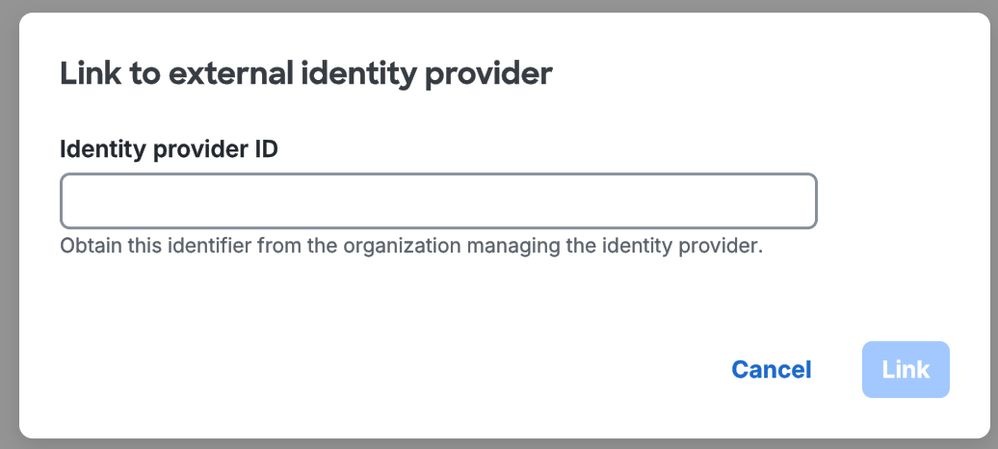

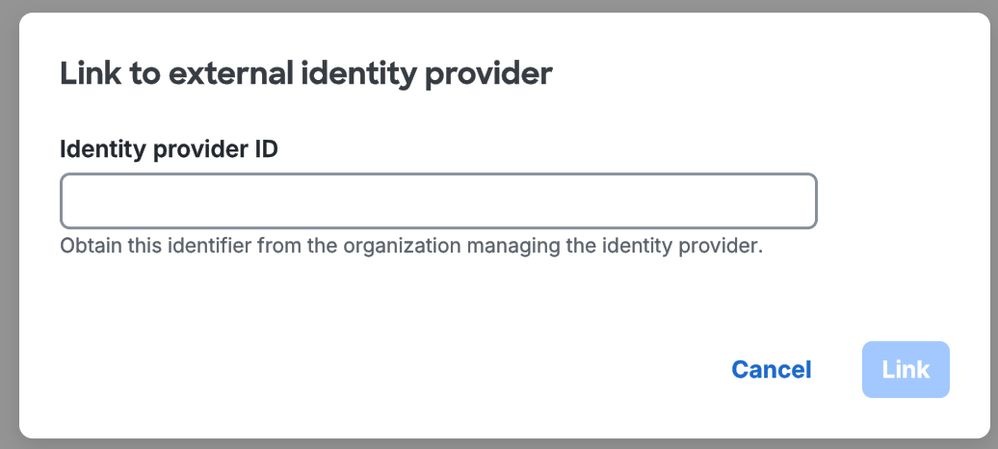

أستخدم اسما مخصصا لتحديد موفر الهوية.

يبدأ الإعداد الآن. في هذه اللحظة، يمكنك الوصول إلى Cisco SCC و Cisco Duo.

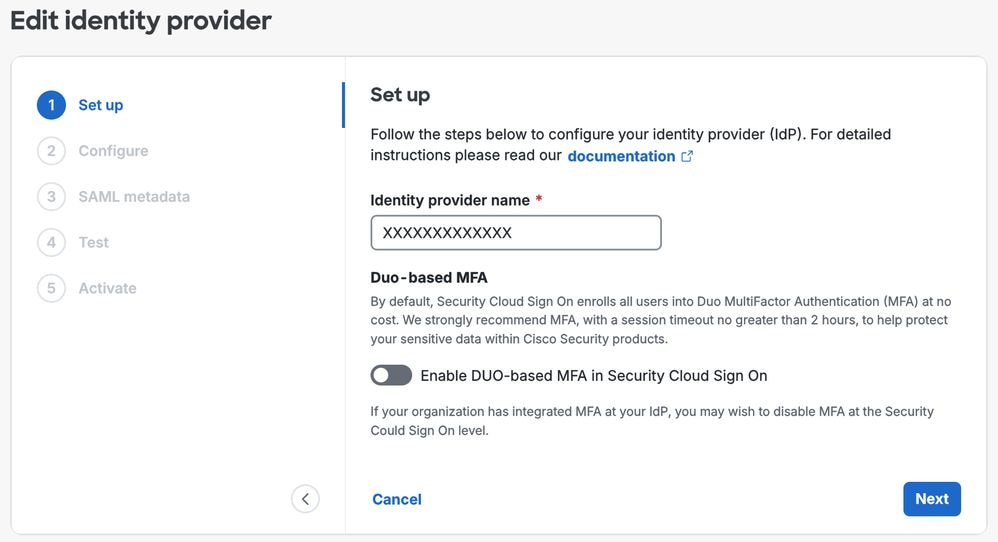

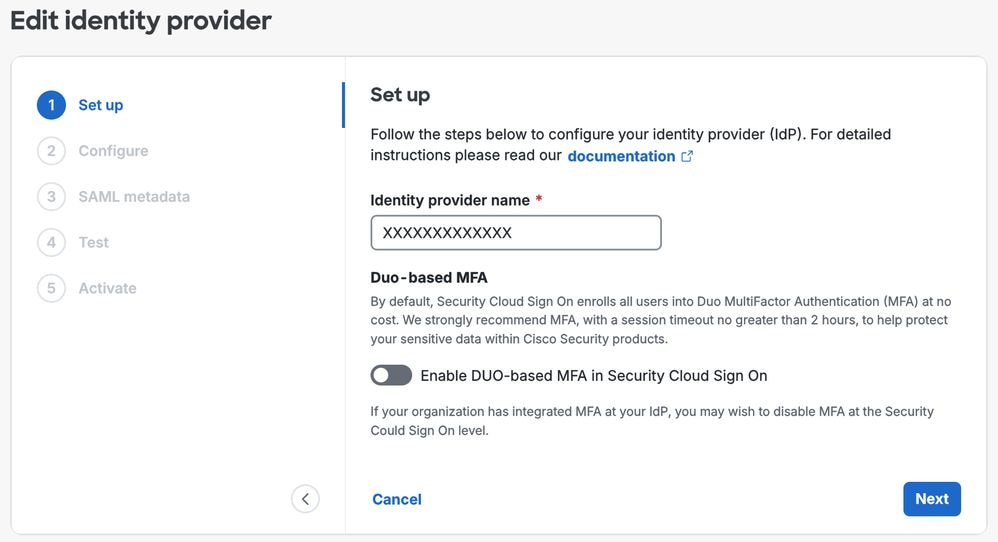

الخطوة 2. في SCC، قم بتعطيل تمكين MFA المستند إلى Duo في Security Cloud On، كما هو موضح في الصورة، وانقر بعد ذلك.

تكوين موفر الهوية

تكوين موفر الهوية

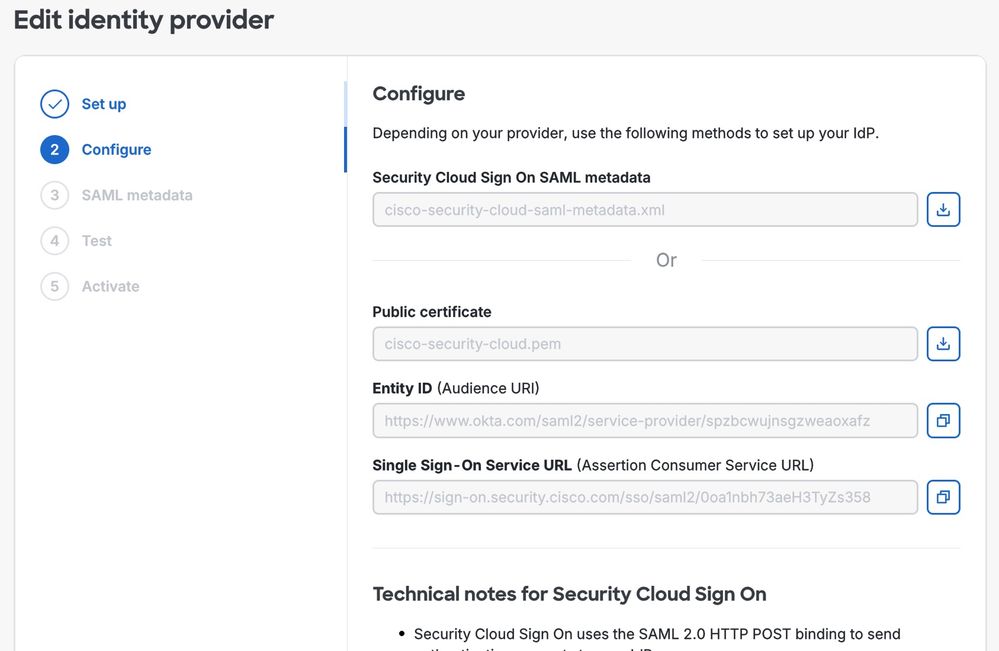

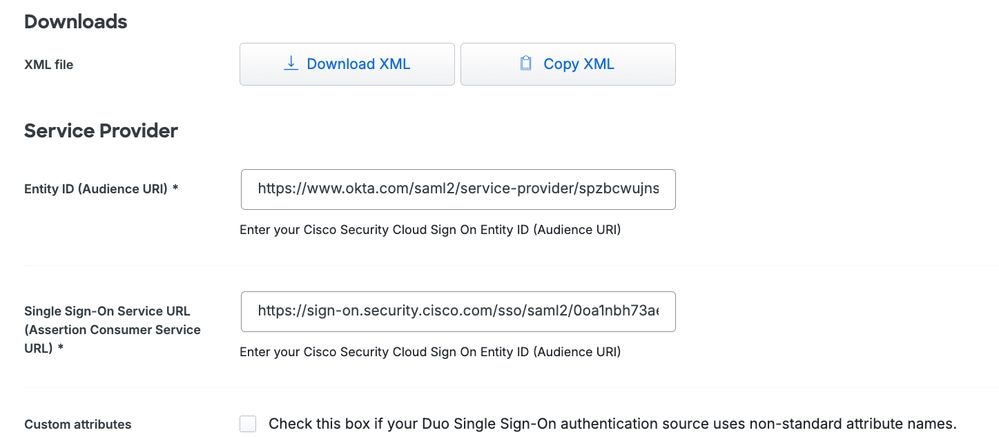

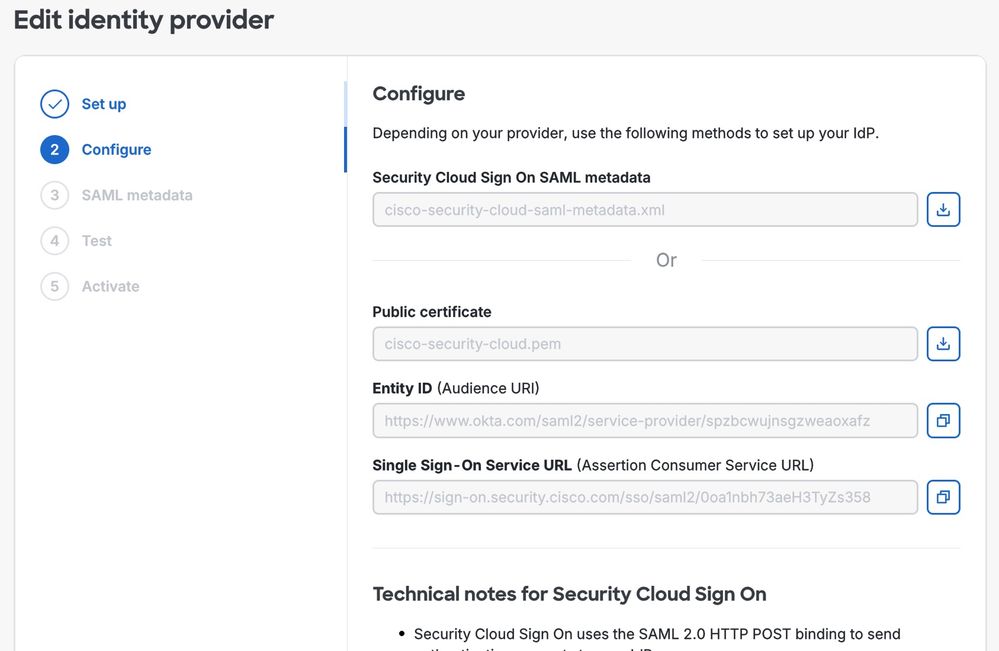

الخطوة 3. يتم إنشاء البيانات ذات الصلة ويتم إستخدام ذلك أثناء تكوين Cisco Duo.

تأكد من نسخ كافة القيم المطلوبة والبيانات المقترنة وتخزينها في موقع آمن.

إن هذه التفاصيل ضرورية للخطوات المستقبلية للتكامل، لذا تأكد من أنها يمكن الوصول إليها فقط للموظفين المخولين وأنها محمية بموجب السياسات الأمنية لمؤسستك.

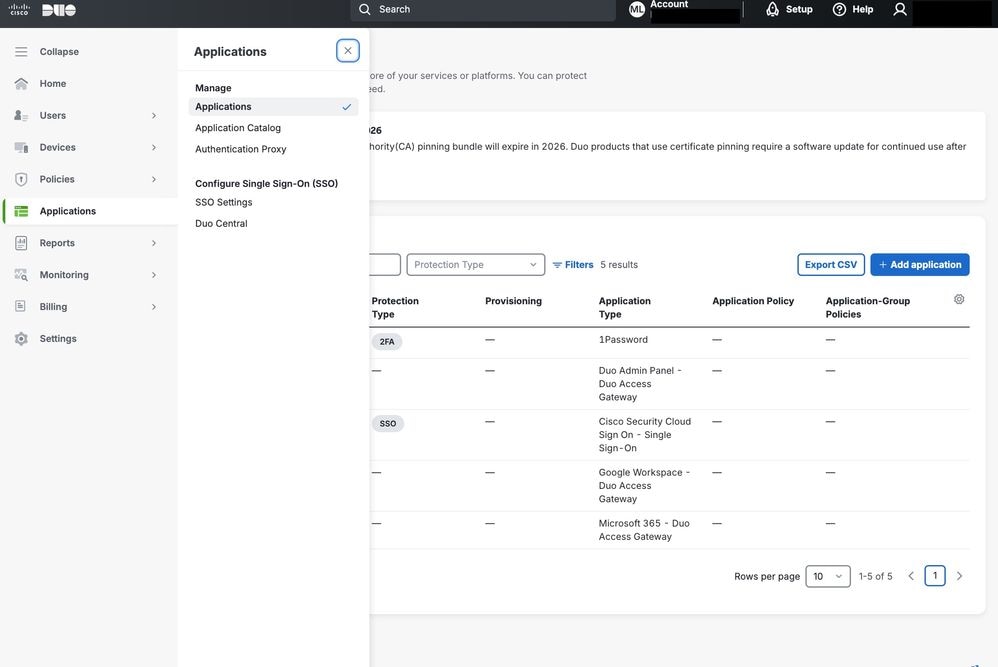

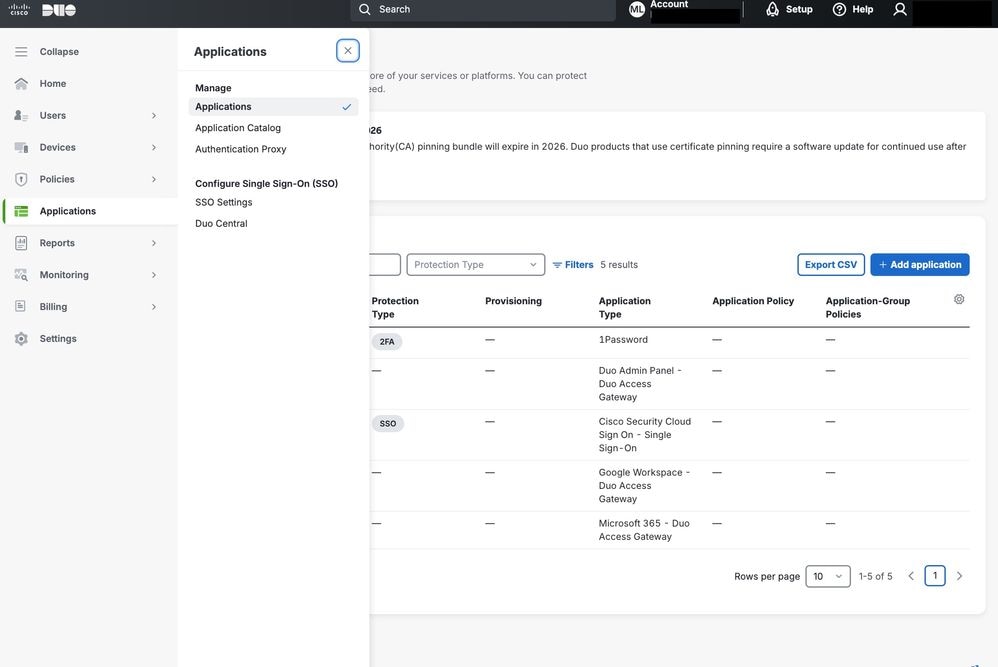

الخطوة 4. افتح Cisco Duo، انتقل إلى قسم التطبيقات وانقر فوق إضافة تطبيق.

تطبيقات Cisco Duo

تطبيقات Cisco Duo

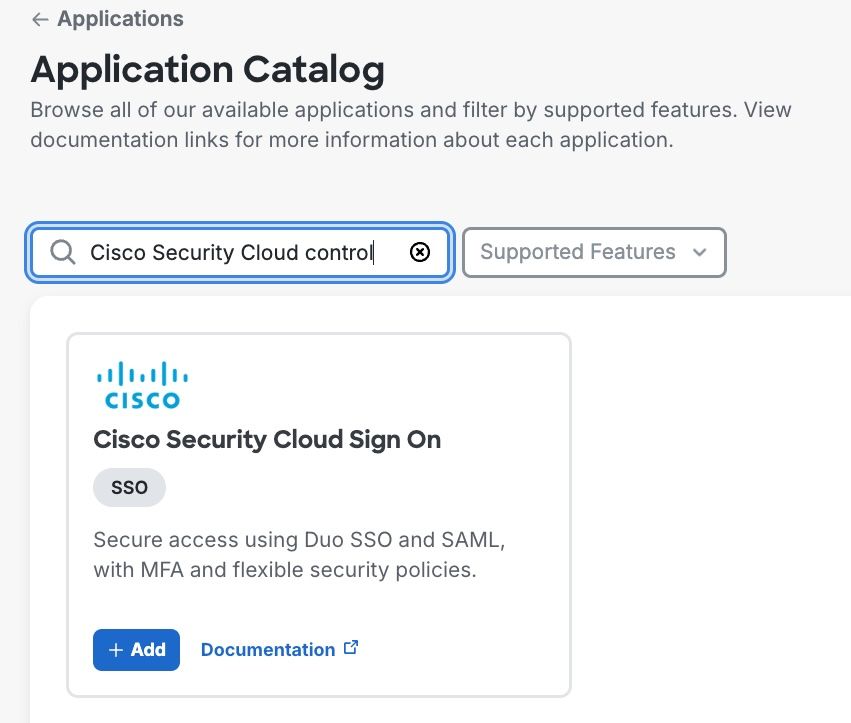

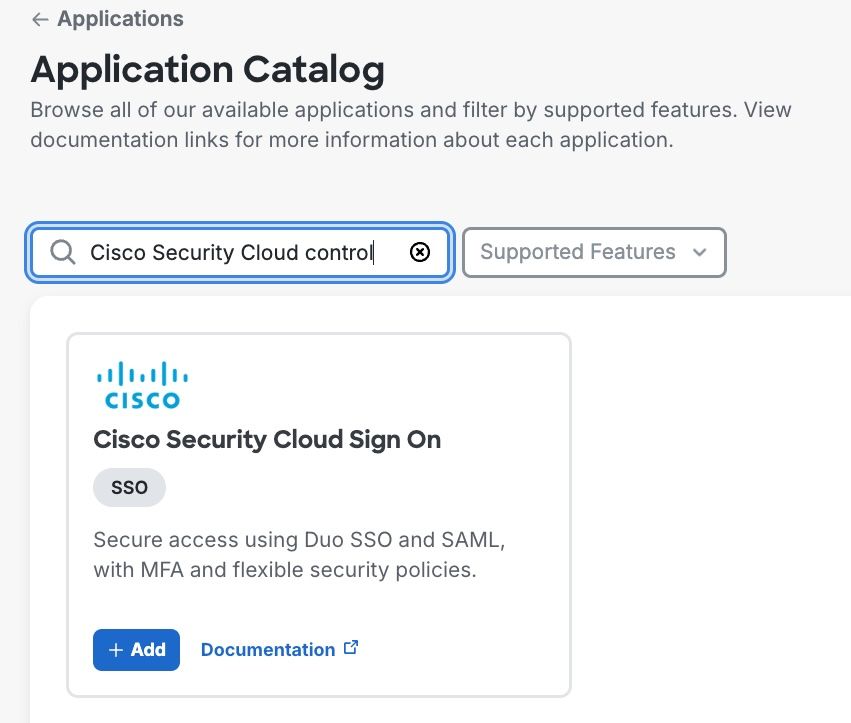

في القائمة، ابحث عن سحابة أمان Cisco وانقر إضافة لبدء التكامل.

الخطوة 5. قم بتكوين المعلومات ذات الصلة في تطبيق Cisco Duo.

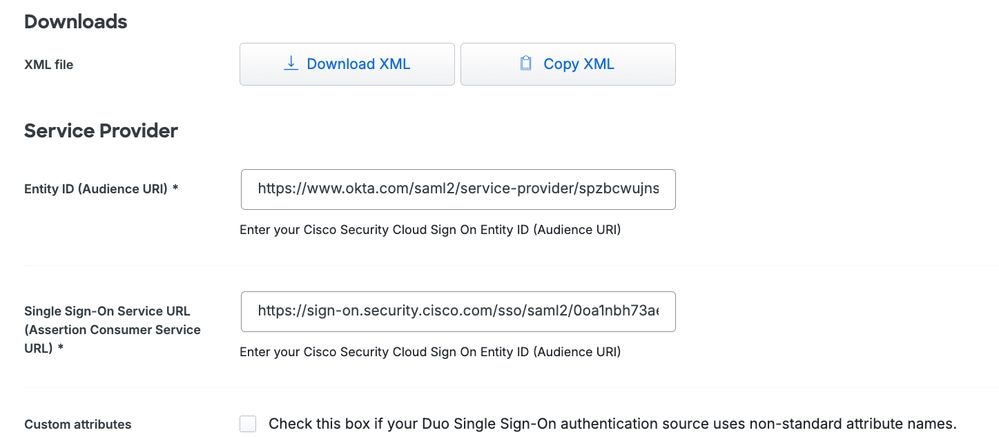

انسخ معرف الوحدة وعنوان URL لخدمة تسجيل الدخول الأحادي من Cisco SCC إلى Cisco Duo.

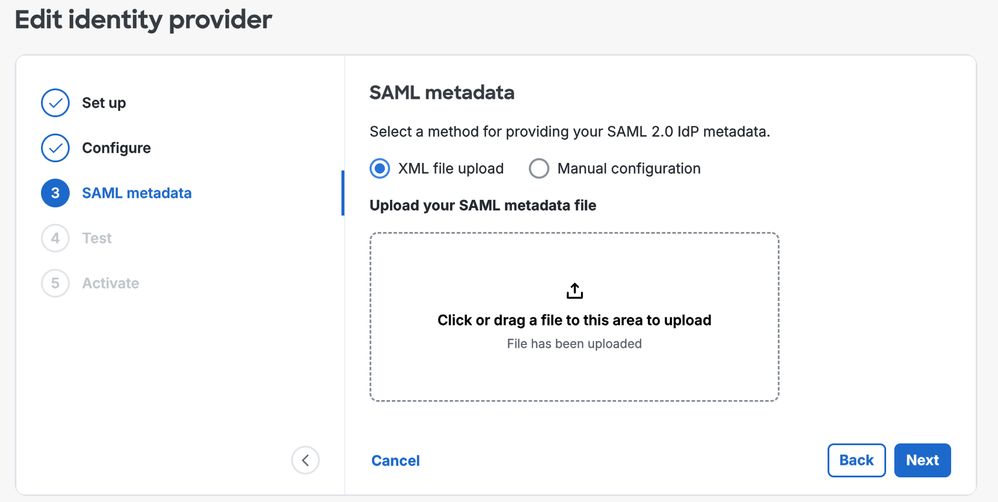

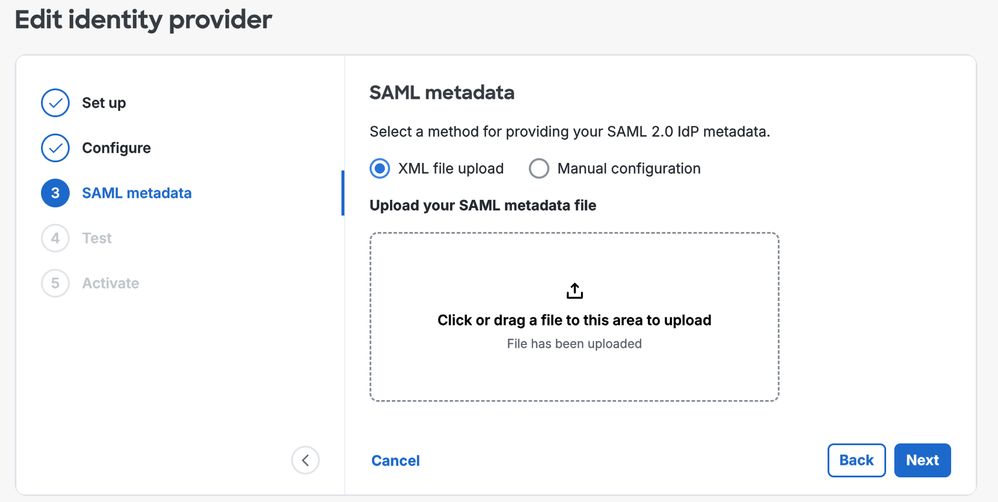

الخطوة 6. تنزيل XML وتحميل الملف إلى Cisco SCC.

ملاحظة: يجب تعديل المعلمات المتبقية التي يمكن تكوينها في التطبيق من وحدة تحكم Cisco Duo وفقا لمتطلباتك الخاصة. يمكن العثور على توضيحات مفصلة لكل من هذه الإعدادات في وثائق Cisco Duo الرسمية. وتتضمن أمثلة المعلمات القابلة للتكوين اسم التطبيق المعين ومجموعة المستخدمين الذين ينطبق عليهم النهج وخيارات التخصيص الأخرى التي يمكن أن تكيف عناصر التحكم في الأمان لتلبية إحتياجات مؤسستك.

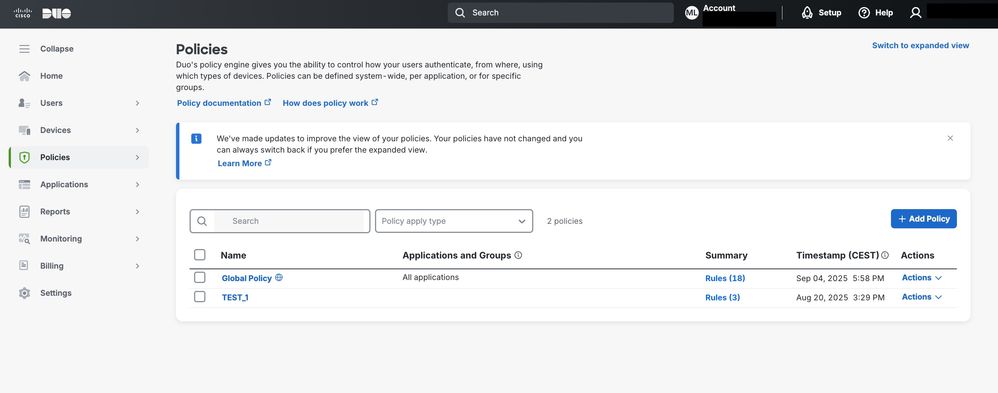

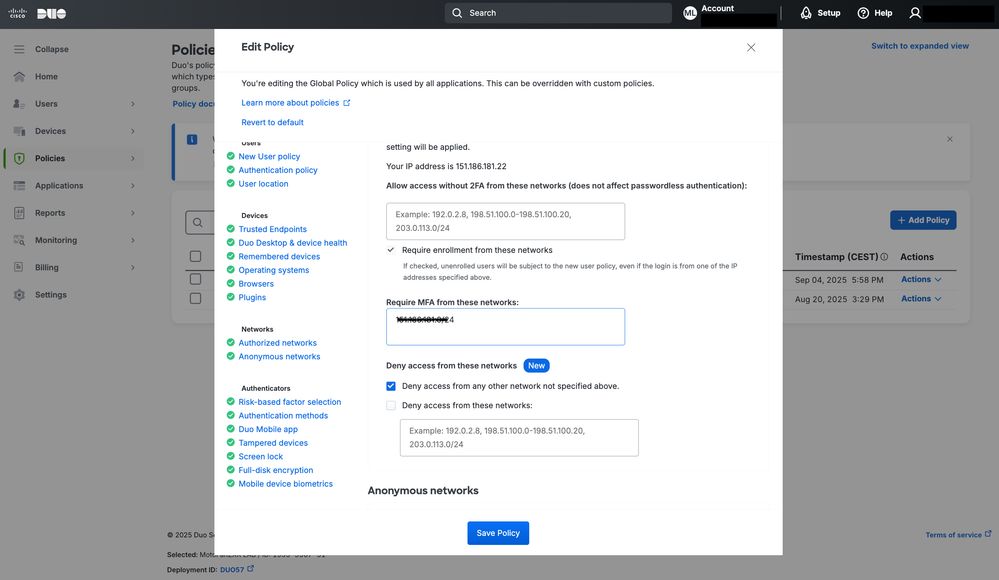

تكوين النهج في Cisco Duo ل Cisco ETD

في هذه المرحلة، يتم توصيل جميع المكونات، والخطوة التالية هي تكوين سياسة تنطبق على عملية مصادقة المسؤول داخل وحدة تحكم ETD من Cisco.

في هذا المثال، يتم التركيز بشكل خاص على التحكم في الوصول بناء على عنوان IP. ومع ذلك، يقدم Cisco Duo العديد من خيارات التحكم في الوصول الأخرى.

يمكن إنشاء سياسة جديدة وتخصيصها للتطبيق، مما يتيح تنفيذ قواعد المصادقة المطلوبة وقيود الأمان لتسجيل الدخول من قبل المسؤول.

للحصول على معلومات أكثر تفصيلا حول جميع عناصر التحكم وخيارات التكوين المتاحة في Cisco Duo، ارجع إلى وثائق Cisco Duo الرسمية.

يوفر هذا المورد إرشادات شاملة حول الإعداد والتخصيص وأفضل الممارسات للمساعدة في تحسين سياسات الأمان.

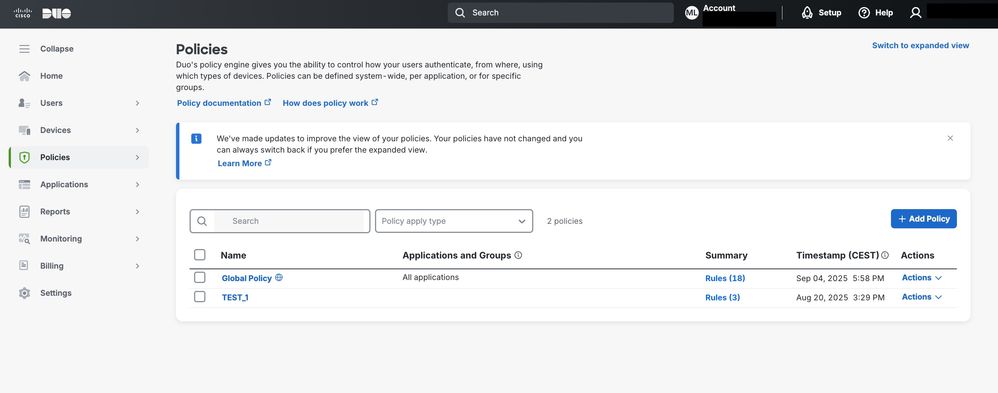

بالانتقال إلى قسم السياسات في Cisco Duo، يمكن إنشاء سياسة وتخصيصها لاتصال Cisco ETD من خلال Cisco Duo.

يمكن تطبيق هذا النهج لكل مستخدم أو مجموعة حسب متطلبات الوصول.

Cisco Duo

Cisco Duo

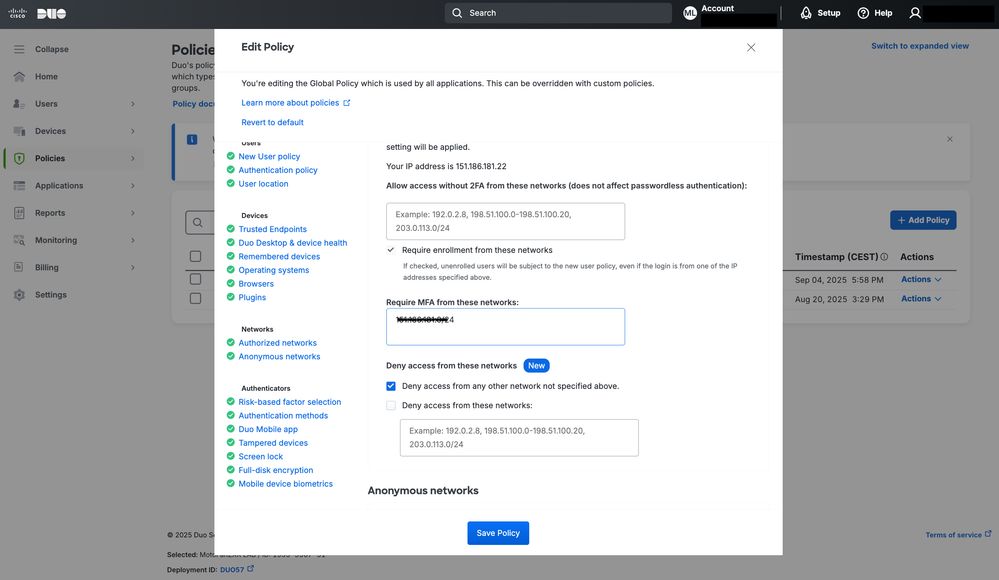

في هذا المثال، كما هو موضح في الصورة، يتم تمكين التحكم في الوصول إلى IP المصدر من خلال تكوين قسم الشبكات المعتمدة.

يسمح هذا التكوين بالوصول فقط من نطاقات IP موثوقة محددة، مما يحسن الأمان ل Cisco ETD.

تكوين سياسة Cisco Duo

تكوين سياسة Cisco Duo

الخلاصة

يوفر ETD من Cisco خيارات مرنة لحماية وصول المسؤول من خلال MFA والتكامل مع موفري الهوية.

من خلال الجمع بين Cisco SCC و Cisco Duo، يمكن للمؤسسات تنفيذ سياسات مصادقة أقوى، وتقليل مخاطر الوصول غير المصرح به، والتوافق مع أفضل ممارسات الصناعة لإدارة خدمة السحابة الآمنة.

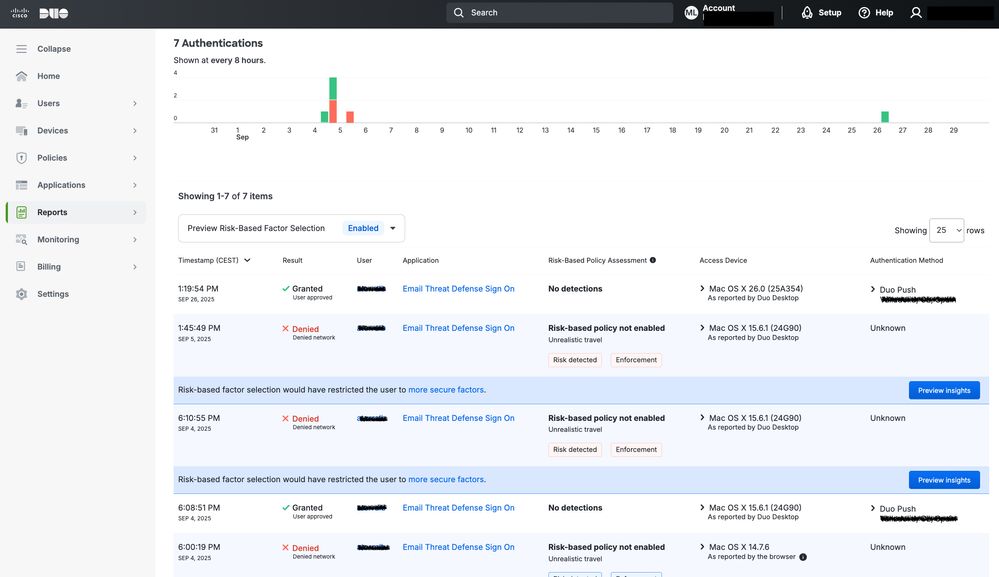

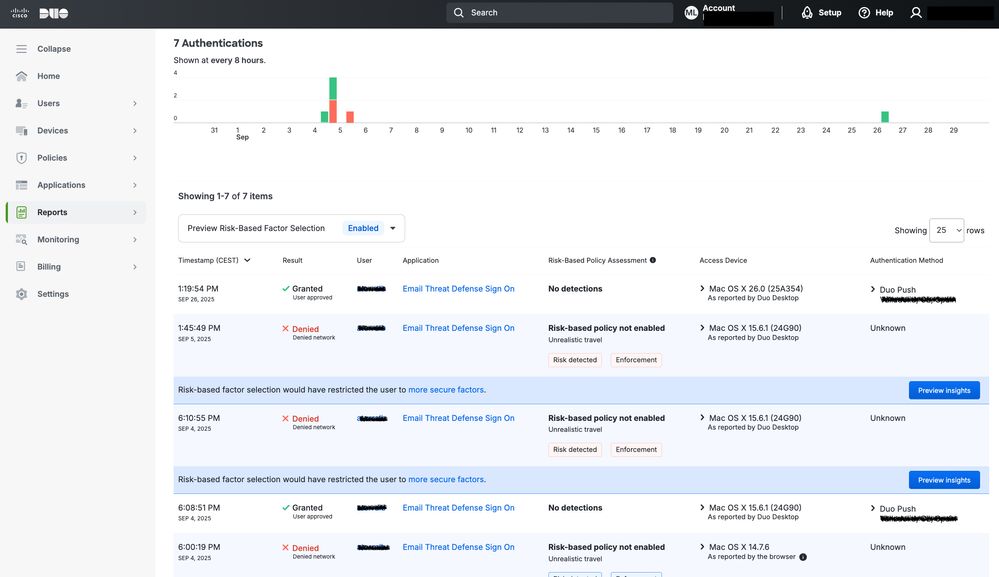

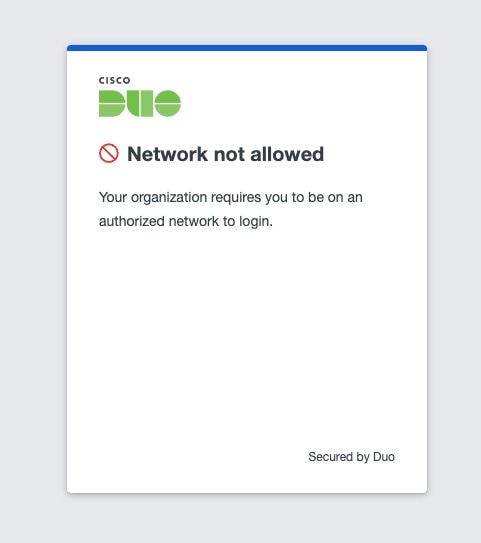

بالإضافة إلى MFA، يمكن للمسؤولين الاستفادة من عناصر التحكم المستندة إلى السياسة ل Cisco Duo لتقييد الوصول بناء على معايير محددة، مثل عنوان IP للمصدر. على سبيل المثال، كما هو موضح في الصورة التالية، يتم حظر محاولة الوصول من عنوان IP خارج النطاق المسموح به تلقائيا بواسطة النظام. وهذا يضمن السماح بالطلبات التي تنشأ من الشبكات الموثوق بها فقط، مما يضيف طبقة إضافية من الحماية ضد الهجمات المحتملة.

ومن خلال تنفيذ ميزة التحكم في الوصول القائمة على بروتوكول الإنترنت (IP) مع ميزة MFA، حققت المؤسسات نهجا دفاعيا متعمقا - يجمع بين التحقق من الهوية والتحقق من موقع الشبكة من أجل حماية واجهات الإدارة الحيوية في الشبكة.

تقارير Cisco Duo

تقارير Cisco Duo

نتيجة التحكم في الشبكة

نتيجة التحكم في الشبكة

تحذير: من المهم أن نفهم أن هذا التغيير يؤثر على كل التطبيقات التي تستخدم نفس مجال المصادقة؛ ليس فقط ETD، ولكن أيضا المنتجات الأخرى التي تعتمد على عملية المصادقة نفسها، مثل الوصول إلى وحدة تحكم الوصول الآمن من Cisco.

التعليقات

التعليقات