المقدمة

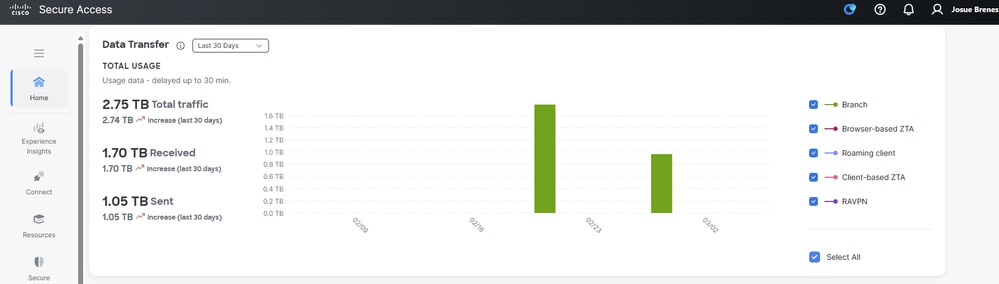

يوضح هذا المستند كيفية تكوين الوصول الآمن باستخدام FTD عبر IPsec للوصول الآمن الخاص باستخدام التوجيه المستند إلى السياسة.

المتطلبات الأساسية

المتطلبات

- معرفة الوصول الآمن من Cisco

- لوحة معلومات/مستأجر الوصول الآمن من Cisco

- الحماية ضد التهديد بجدار الحماية الآمن ومعرفة مركز إدارة جدران الحماية

- معرفة IPsec

- معرفة التوجيه المستندة إلى السياسة

المكونات المستخدمة

- جدار الحماية الآمن الذي يشغل الرمز 7.7.10

- مركز إدارة جدار الحماية الذي تم توفيره عبر السحابة. ينطبق التكوين أيضا على وحدة التحكم في إدارة اللوحة الأساسية (FMC) الافتراضية النموذجية

- لوحة معلومات الوصول الآمن من Cisco

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

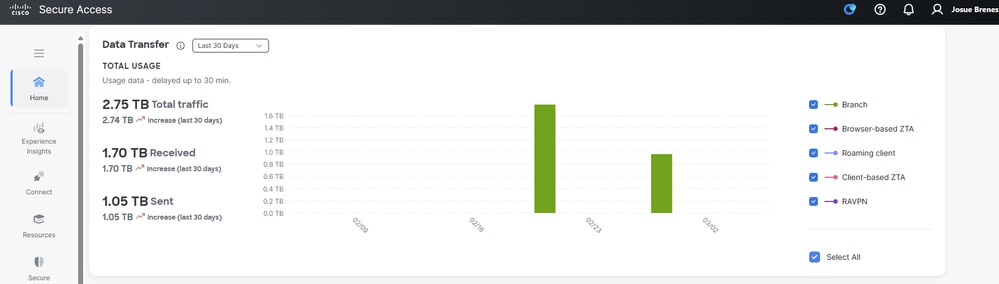

معلومات أساسية

يمكن إستخدام أنفاق الشبكة في الوصول الآمن لغرضين رئيسيين: الوصول الآمن إلى الإنترنت والوصول الآمن الخاص.

لضمان الوصول الخاص الآمن، يمكن للمؤسسات الاستفادة من الوصول بدون ثقة (ZTA) و/أو شبكة VPN كخدمة (VPNaS) لتوصيل المستخدمين بالموارد الخاصة مثل التطبيقات الداخلية أو مراكز البيانات. تلعب أنفاق IPsec دورا أساسيا في هذه البنية من خلال تشفير حركة مرور الشبكة بين المستخدمين والموارد الخاصة بشكل آمن، مما يضمن حماية البيانات الحساسة لأنها تجتاز الشبكات غير الموثوق بها. من خلال دمج أنفاق IPsec مع ZTA أو VPNaS، يمكن للمؤسسات توفير إمكانية الوصول إلى الموارد الداخلية بسلاسة وأمان مع الحفاظ في الوقت نفسه على عناصر التحكم في الأمان وإمكانية الرؤية بشكل قوي.

يوضح هذا المستند كيفية تكوين الوصول الآمن باستخدام "الدفاع الآمن عن تهديد جدار الحماية (FTD)" عبر IPsec للوصول الآمن الخاص.

وبالإضافة إلى ذلك، يوفر هذا الدليل خطوات لتكوين التوجيه المستند إلى السياسة.

بينما يغطي هذا المستند تكوين أنفاق IPsec للوصول الخاص الآمن، يكون إعداد الوصول بدون ثقة (ZTA) أو VPN كخدمة (VPNaS) للوصول إلى التطبيقات الخاصة خارج نطاق هذا الدليل.

التكوين

تكوين الوصول الآمن

تكوين مجموعة أنفاق الشبكة

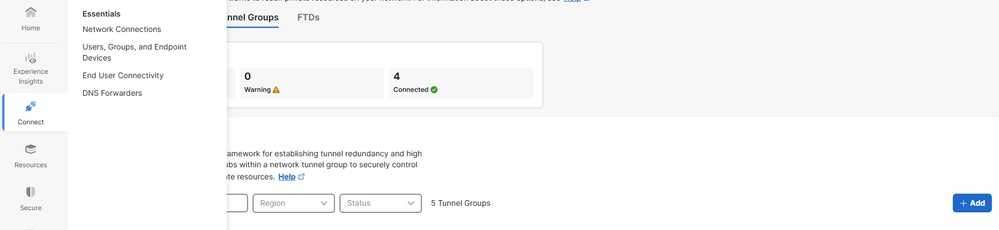

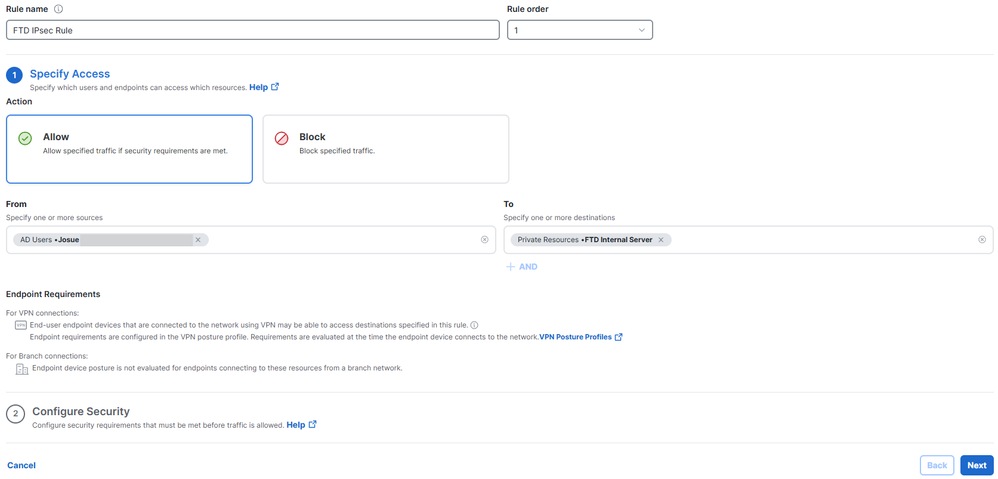

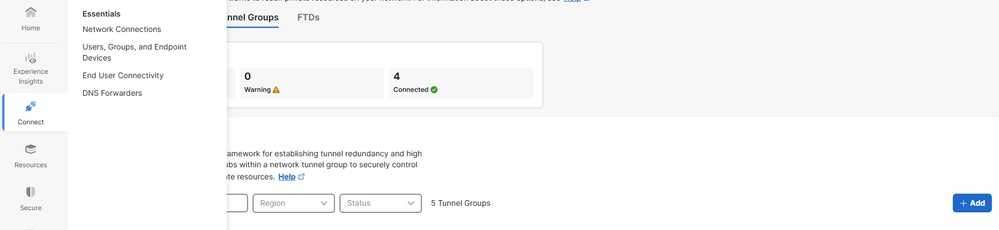

1. انتقل إلى لوحة الإدارة ل Secure Access.

2. إضافة مجموعة نفق شبكة.

2. إضافة مجموعة نفق شبكة.

- انقر فوق

Connect> Network Connections

- تحت النقر

Network Tunnel Groups> Add

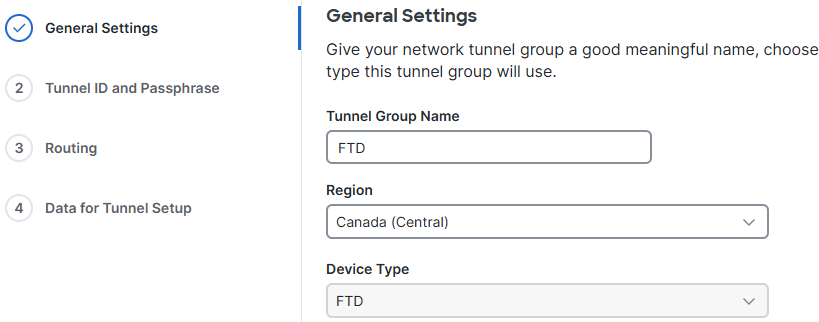

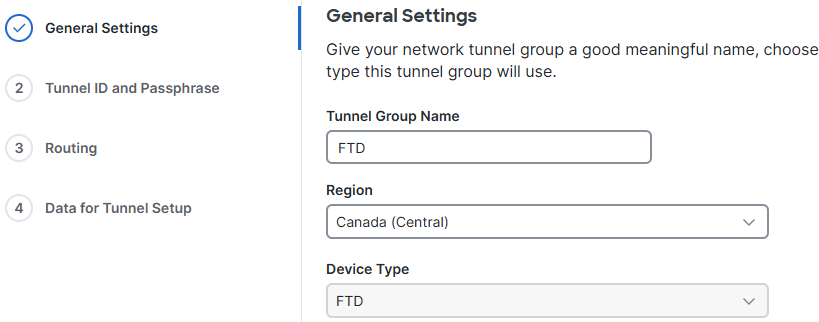

3.General Settingsالتكوين.

- تكوين

Tunnel Group Name، Region و Device Type

- انقر

Next

الإعدادات العامة

الإعدادات العامة

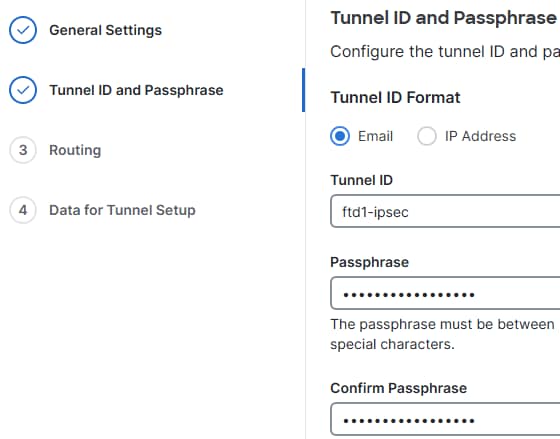

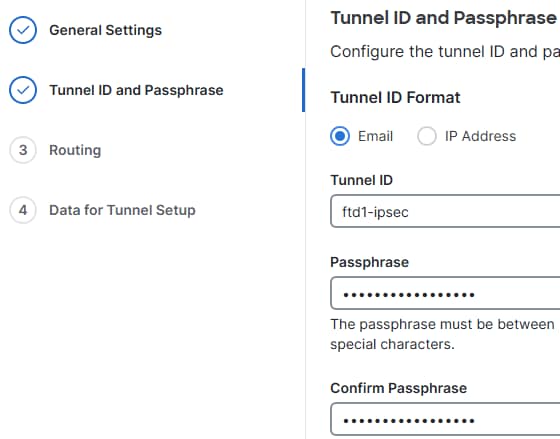

4. التكوينTunnel IDوPassphrase.

- قم بتكوين

Tunnel IDوPassphrase. هذا المعرف مهم، حيث أنه مطلوب لتكوين FTD

-

انقر فوق Next

ID و PSK

ID و PSK

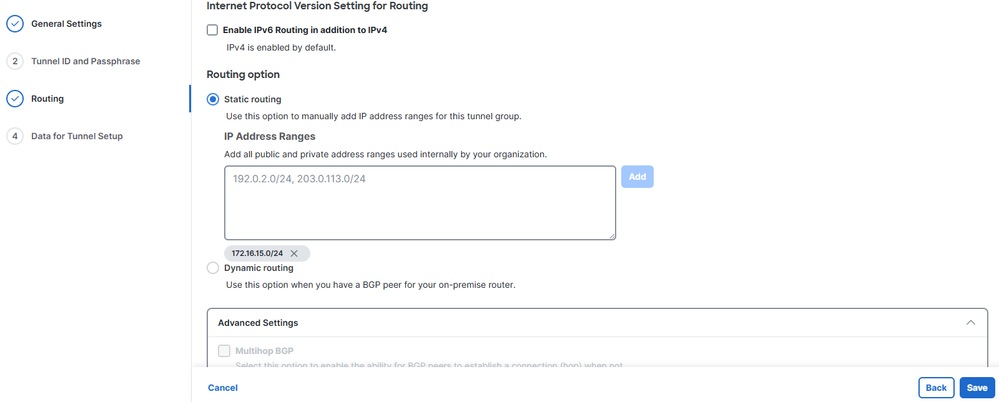

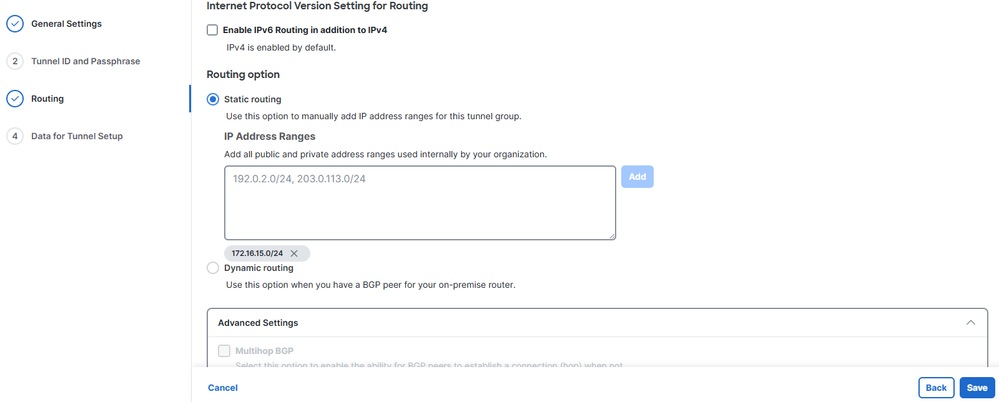

5. تكوين التوجيه الثابت.

توجيه الوصول الآمن

التوجيه القائم على السياسة

قم بإضافة الشبكة (الشبكات) المحمية بواسطة FTD التي تريد من المستخدمين البعيدين الوصول إليها عبر ZTA و/أو VPNaS، وانقر فوق حفظ.

- انقر فوق

Routing> Static routing

- قم بإضافة نطاقات عناوين IP أو البيئات المضيفة التي قمت بتكوينها على شبكتك وتريد تمرير حركة المرور عبر الوصول الآمن، وانقر

Add

- انقر فوق

Save

التوجيه الثابت ل CSA

التوجيه الثابت ل CSA

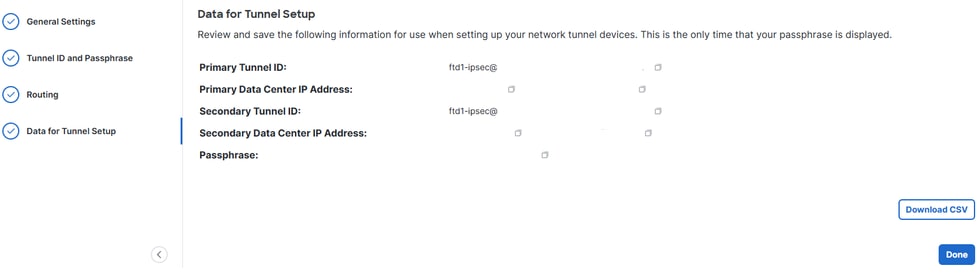

حفظ تكوين مجموعة أنفاق الشبكة

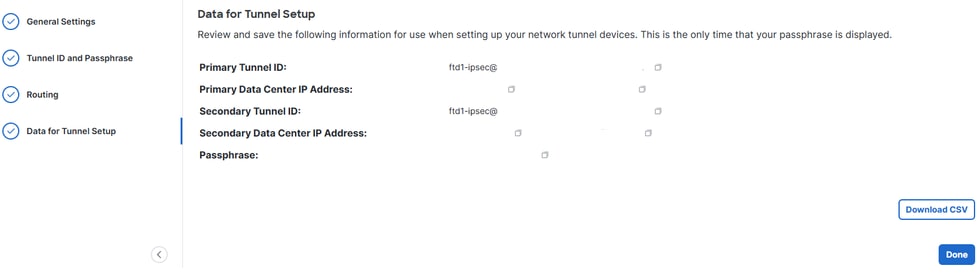

قم بتنزيل بيانات إعداد النفق وحفظها، نظرا لأنها مطلوبة لتكوين FTD.

- انقر فوق

Download CSV

- انقر فوق

Done

بيانات NTG

بيانات NTG

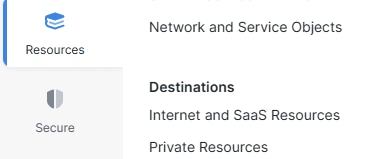

إنشاء مورد خاص

الموارد الخاصة هي تطبيقات أو شبكات أو شبكات فرعية داخلية مستضافة في مركز البيانات أو بيئة الشبكات الخاصة. لا يمكن الوصول إلى هذه الموارد بشكل عام وهي محمية خلف البنية الأساسية لمؤسستك.

ومن خلال تعريفهم على أنهم موارد خاصة في الوصول الآمن، يمكنك تمكين الوصول المتحكم به من خلال حلول مثل الوصول بدون ثقة (ZTA) أو VPN كخدمة (VPNaS). وهذا يضمن إمكانية اتصال المستخدمين بالأنظمة الداخلية بشكل آمن استنادا إلى الهوية ووضع الجهاز وسياسات الوصول، دون تعريض الموارد مباشرة إلى الإنترنت.

انتقل إلى Resources > Private Resources> انقر فوقAdd.

PR

PR

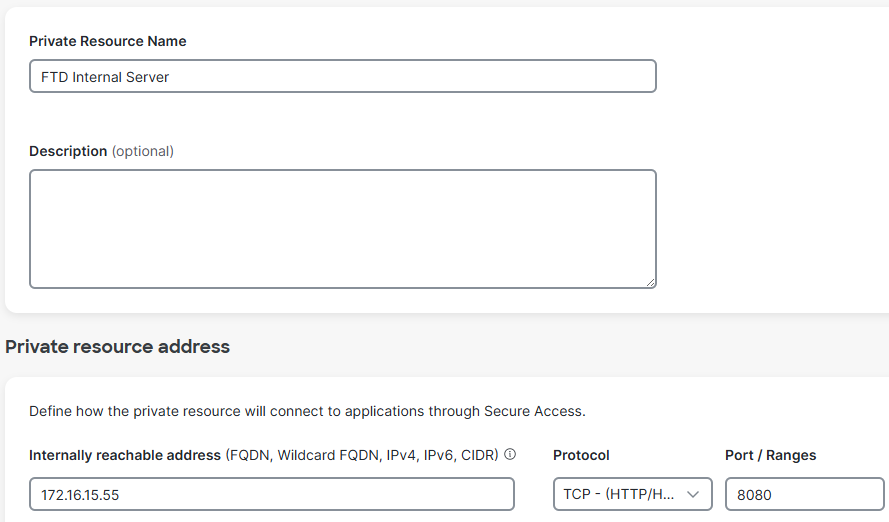

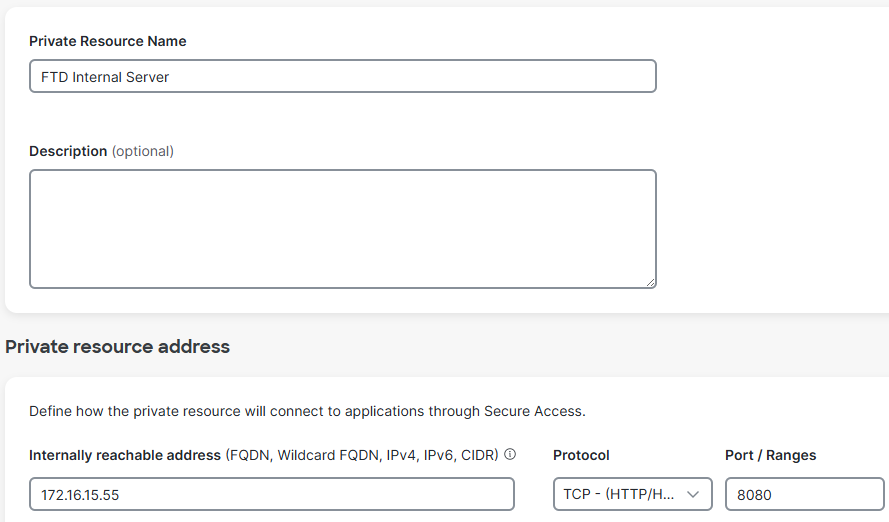

- حدد

Private Resource Name،Internally reachable address،Protocol،Port/Ranges. حدد المنافذ والبروتوكولات، وقم بإضافة موارد خاصة إضافية حسب الحاجة

- حدد ما تريد

Connection Methodبناء على إحتياجك، على سبيل المثال، إتصالات الشبكة الخاصة الظاهرية (VPN) و/أو الاتصالات التي لا تتطلب أية ثقة، وفقا لمتطلباتك

- انقر فوق

Save

مورد خاص

مورد خاص

إنشاء قاعدة نهج الوصول

تحدد قواعد الوصول الخاصة كيف يمكن للمستخدمين الاتصال بشكل آمن بالموارد والتطبيقات الداخلية التي لا يمكن الوصول إليها بشكل عام.

تفرض هذه القواعد الأمان من خلال التحكم في من يمكنه الوصول إلى موارد خاصة محددة بناء على عوامل مثل هوية المستخدم أو عضوية المجموعة أو وضعية الجهاز أو الموقع أو شروط السياسة الأخرى. وهذا يضمن أن تظل الأنظمة الداخلية الحساسة محمية من الوصول العام بينما لا تزال متوفرة بشكل آمن للمستخدمين المعتمدين من خلال ZTA أو VPNaS.

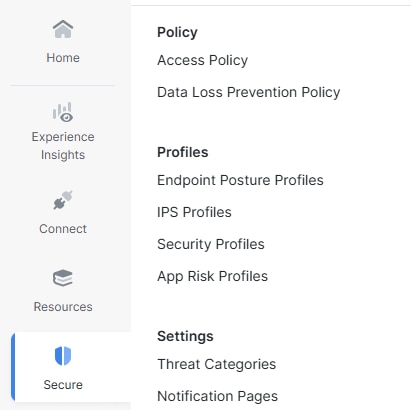

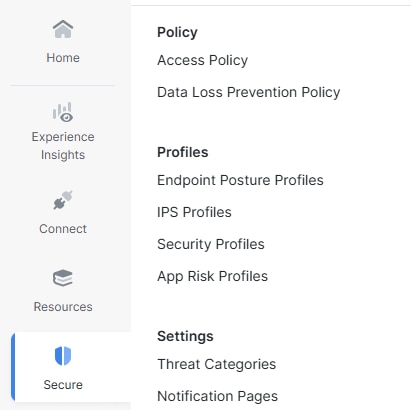

انتقل إلى Secure>Access Policy

ACP

ACP

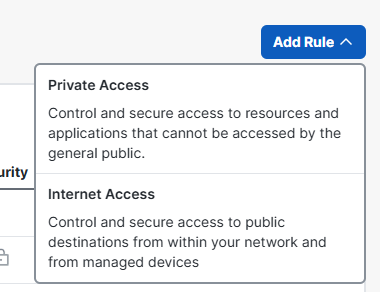

- انقر فوق

Add Rule

- انقر فوق

Private Access

إضافة ACP

إضافة ACP

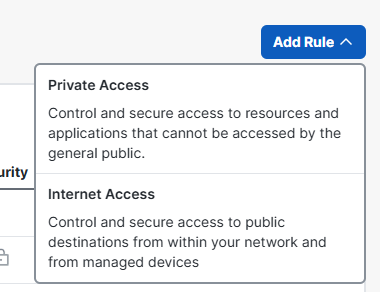

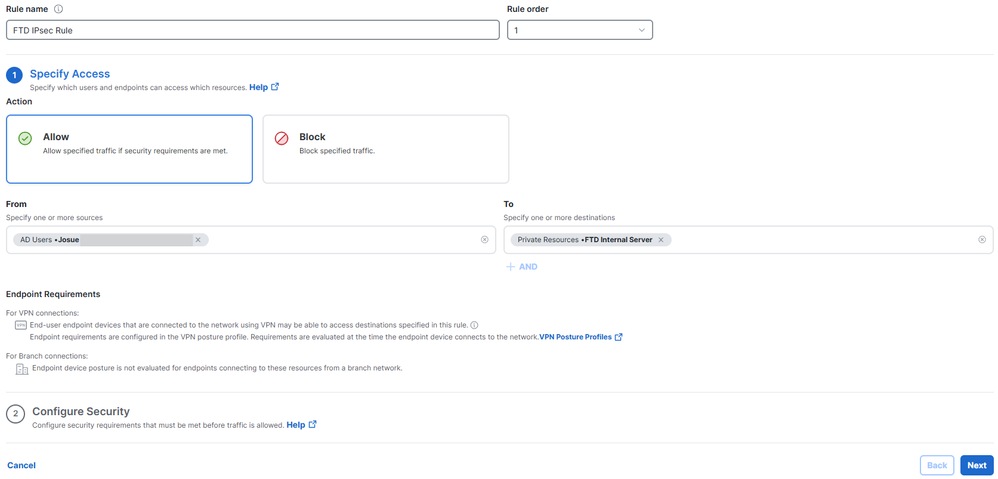

- انقر فوق

Rule Nameوأعطه اسما

- انقر فوق

Action، حددAllowللسماح بحركة المرور هذه

- انقر فوق

Fromثم حدد المستخدمين الذين تم منحهم الإذن

- انقر فوق

Toوحدد الوصول الذي يتمتع به هؤلاء المستخدمون استنادا إلى هذه القاعدة

- انقر فوق

Next، ثمSaveفي الصفحة التالية

تكوين ACPتكوين الدفاع ضد تهديد جدار الحماية الآمن (FTD)

تكوين ACPتكوين الدفاع ضد تهديد جدار الحماية الآمن (FTD)

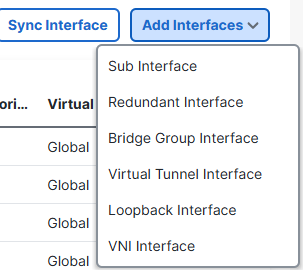

تكوين واجهات النفق الظاهري

واجهة النفق الظاهرية (VTI) على FTD هي واجهة منطقية من الطبقة 3 يتم إستخدامها لتكوين أنفاق VPN IPsec المستندة إلى المسار.

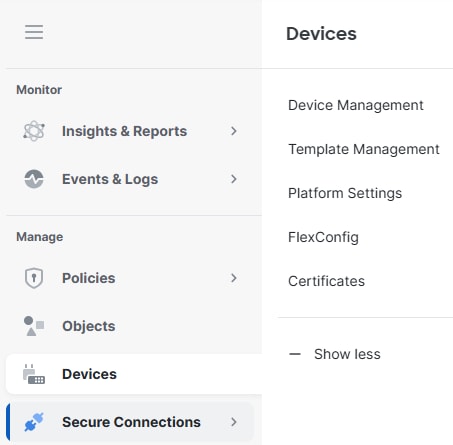

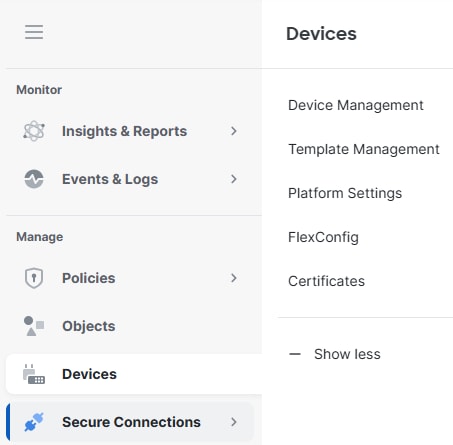

1. انتقل إلىDevices>Device Management.

أجهزة FTD

أجهزة FTD

- انقر على جهاز FTD،

Interfaces

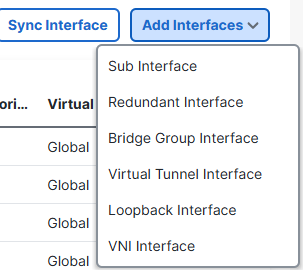

- انقر فوق

Add Interfaces

- انقر فوق

Virtual Tunnel Interface

- قم بإنشاء واجهات نفق ظاهري، واحدة لموزع الوصول الآمن الأساسي وأخرى لموزع الوصول الآمن الثانوي

إضافة VTIs

إضافة VTIs

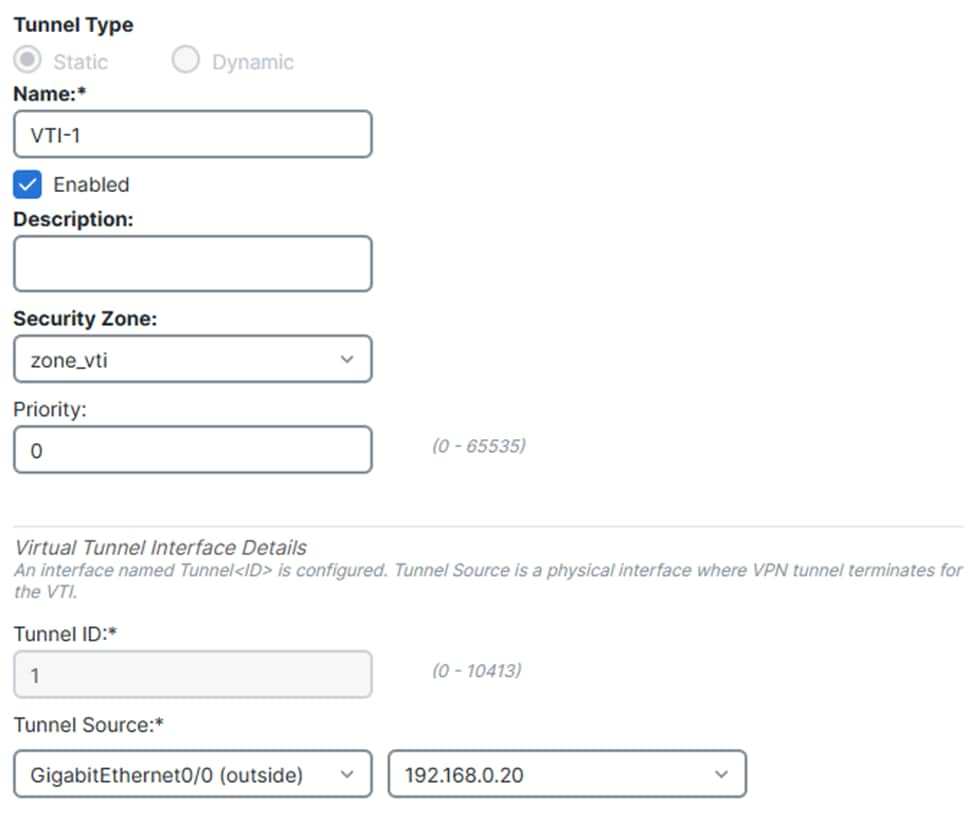

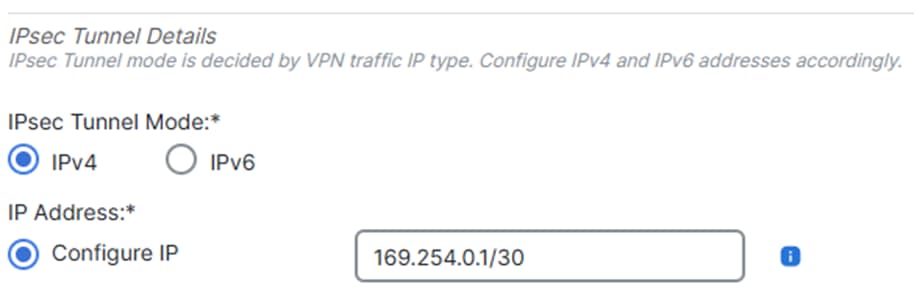

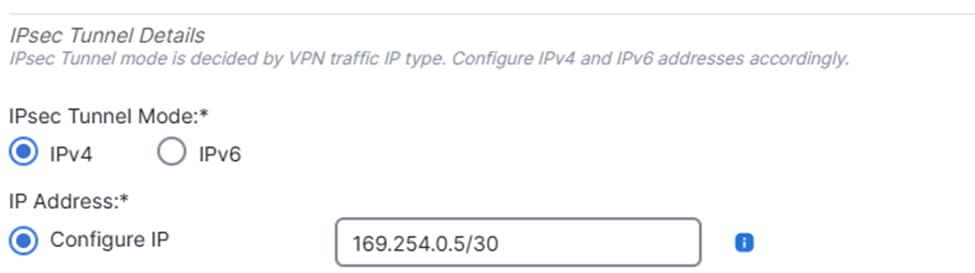

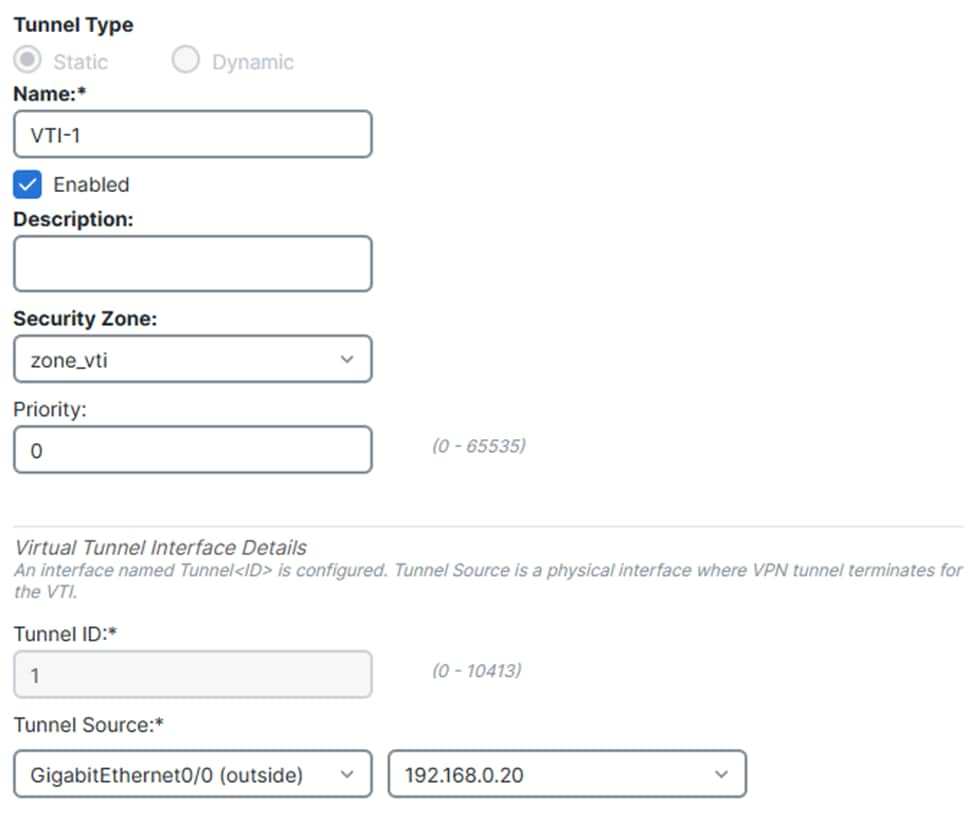

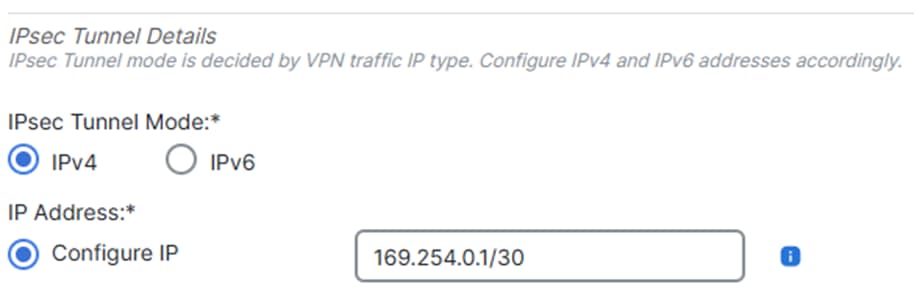

واجهة النفق الظاهري 1:

- أعطه اسما، انقر فوق

Enable

- تحديد أو إنشاء

Security Zone

- انقر فوق

Tunnel IDوأعطه قيمة.

- انقر فوق

Tunnel Sourceوحدد واجهة WAN التي سيتم إنشاء النفق منها

- انقر فوق

IPsec Tunnel Mode، حددIPv4

- طقطقت فوق

IP Addressوشكلت العنوان ل ال VTI

- انقر فوق

OK

VTI1.1

VTI1.1

VTI1.2

VTI1.2

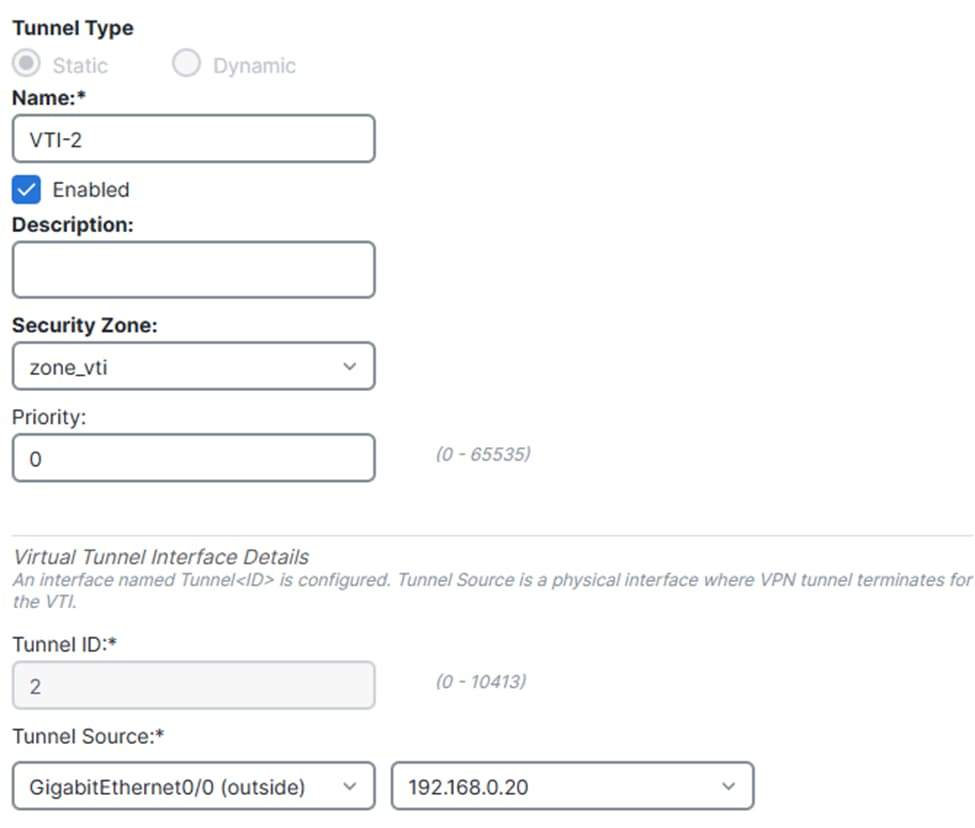

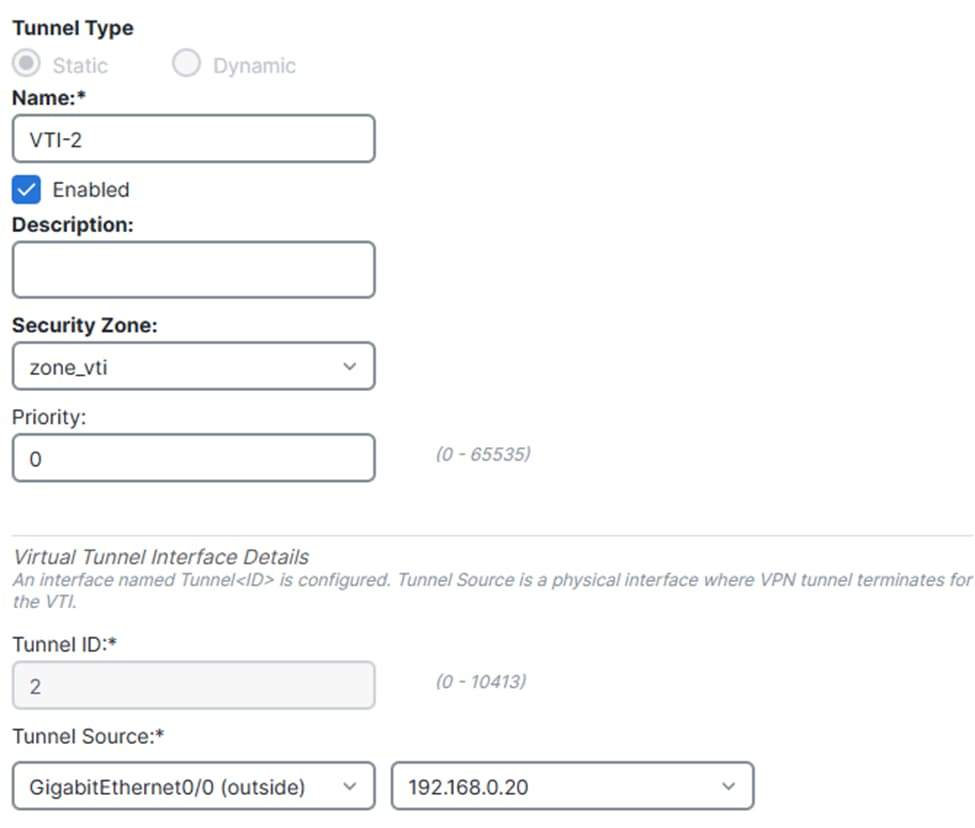

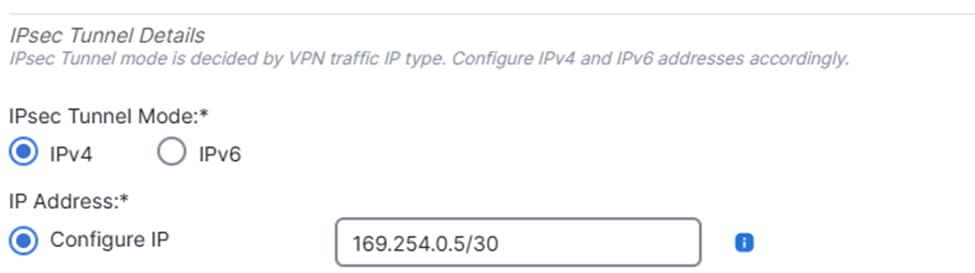

واجهة النفق الظاهري 2:

- أعطه اسما، انقر فوق

Enable

- تحديد أو إنشاء

Security Zone

- انقر فوق

Tunnel IDوأعطه قيمة

- انقر فوق

Tunnel Sourceوحدد واجهة WAN التي سيتم إنشاء النفق منها

- انقر فوق

IPsec Tunnel Mode، حددIPv4

- طقطقت فوق

IP Addressوشكلت العنوان ل ال VTI

- انقر فوق

OK

VTI2.1

VTI2.1

VTI2.2

VTI2.2

- انقر فوق حفظ.

حفظ تغييرات VTI

حفظ تغييرات VTI

تكوين نفق IPsec

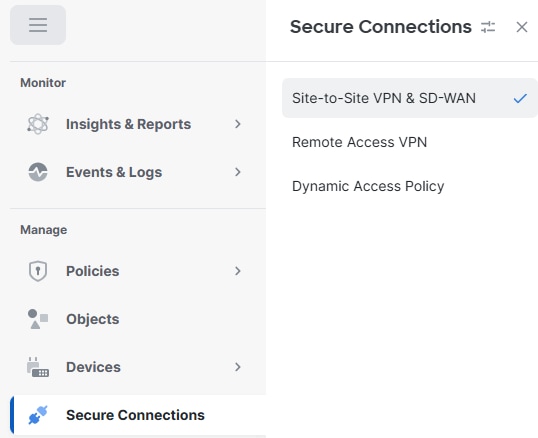

انتقل إلى لوحة معلومات CDfmc لديك.

- انقر فوق

Secure Connection> Site-to-Site VPN & SD-WAN

S2S

S2S

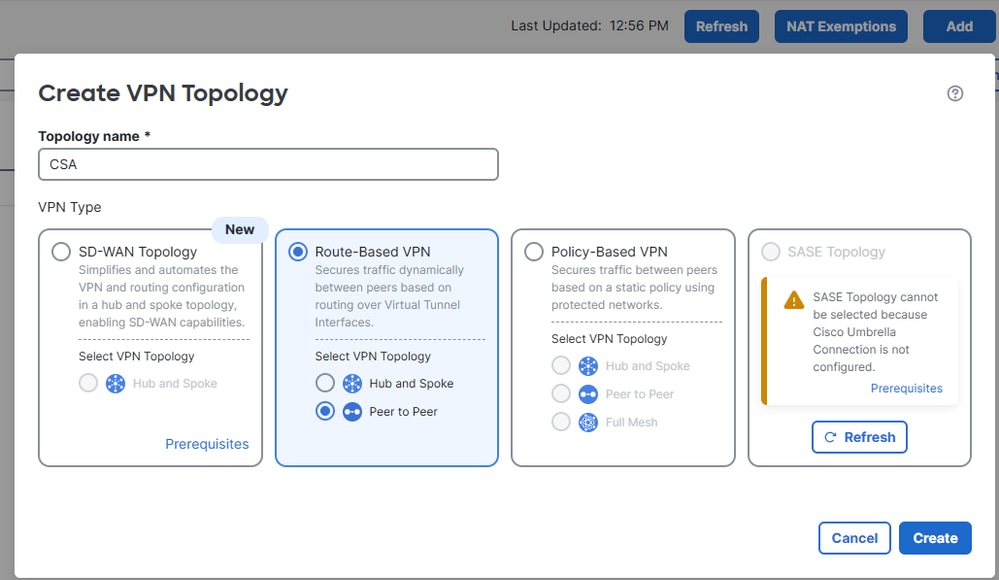

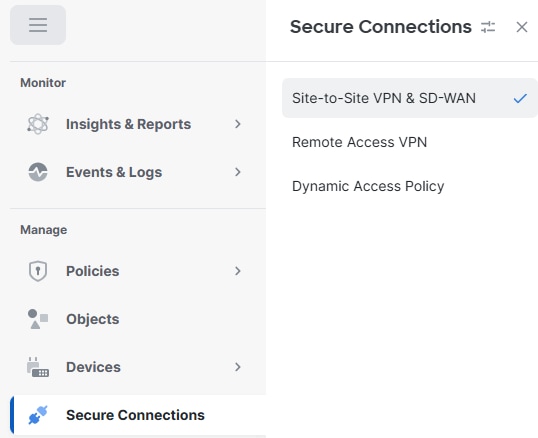

- انقر فوق

Add

- انقر فوق

Route-Based VPN

- انقر فوق

Peer to Peer

إضافة VPN

إضافة VPN

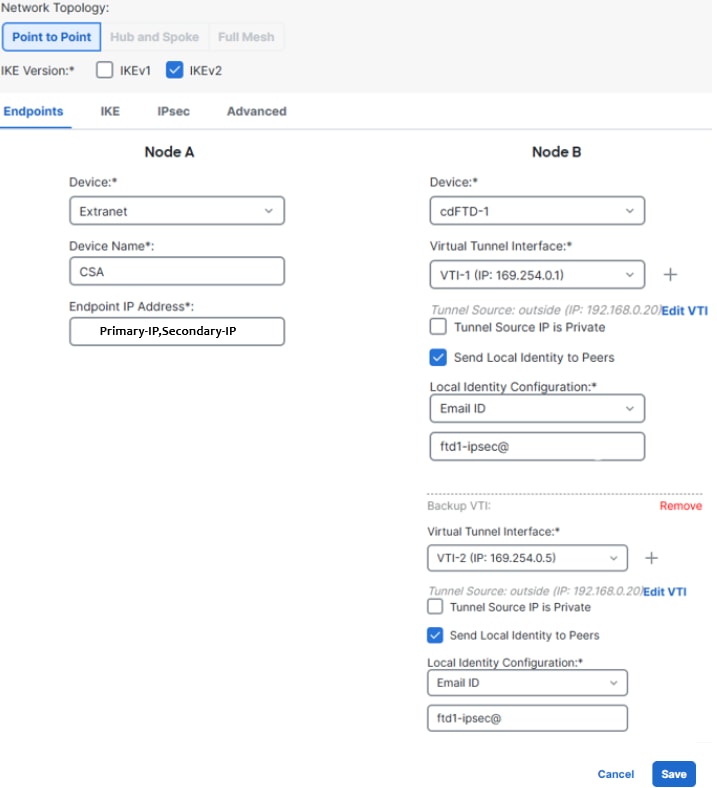

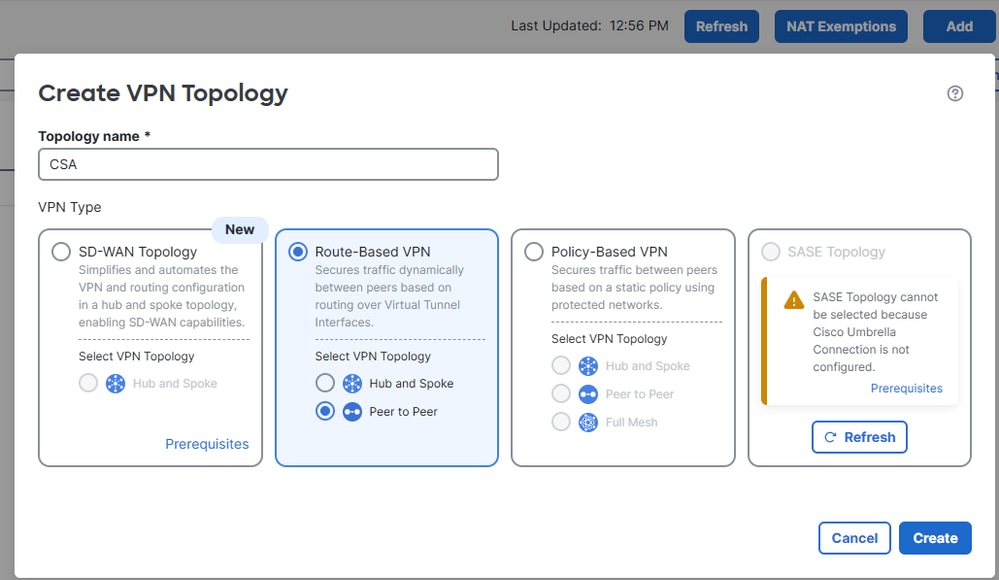

- من الخطوة 5 من تكوين الوصول الآمن، يمكنك الحصول على معرفات النفق وعناوين IP لمراكز البيانات الأساسية والثانوية

- انقر فوق

Endpoints

- تحت

Node A، انقر فوقDeviceOnAnd Select Extranet

- انقر فوق

Device Nameوأعطه اسما

- انقر فوق

Enpoint IP Addressesوأدخل عناوين IP الأساسية والثانوية للوصول الآمن المفصولة بفاصلة (من "حفظ تكوين مجموعة نفق الشبكة" ضمن الوصول الآمن

التكوين)

- تحت

Node B، انقر فوقDeviceوحدد جهاز FTD الخاص بك

- انقر فوق

Virtual Tunnel Interfaceوحدد واجهة VTI الأولى التي تم إنشاؤها في الخطوة السابقة

- انقر فوق

Send Local Identity to Peersالخيار وحددEmail ID، وأدخل معرف النفق الأساسي (من "حفظ تكوين مجموعة أنفاق الشبكة" ضمن تكوين الوصول الآمن)

- انقر فوق

Add Backup VTI

- انقر فوق

Virtual Tunnel Interfaceوحدد واجهة VTI الثانية التي تم إنشاؤها في الخطوة السابقة

- انقر فوق

Send Local Identity to Peersخيار وحددEmail ID، أدخل معرف النفق الثانوي (من "حفظ تكوين مجموعة نفق الشبكة" ضمن تكوين الوصول الآمن)

- انقر على حفظ

تكوين FTD VTI

تكوين FTD VTI

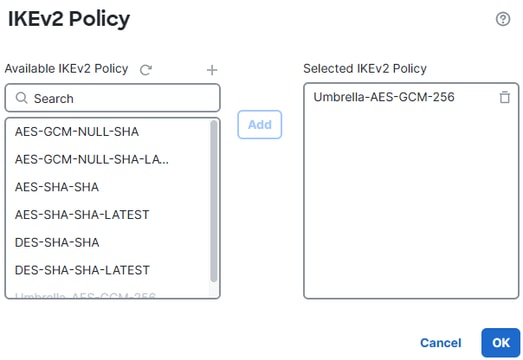

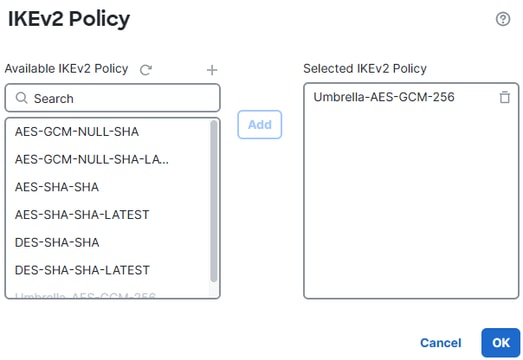

- انقر فوق

IKE

- انقر فوق

IKEv2 Settings > Policies

- حدد

Umbrella-AES-GCM-256الخيار

- انقر فوق

OK

سياسة IKEv2

سياسة IKEv2

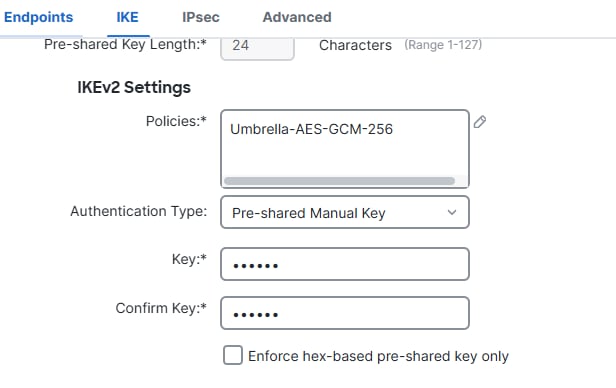

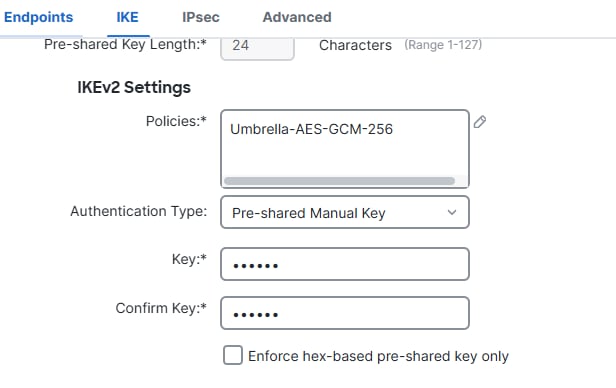

- انقر فوق

Authentication TypeوحددPre Shared Manual Key، وأدخل PSK الذي تم تكوينه في Secure Access (عبارة المرور)

آيك

آيك

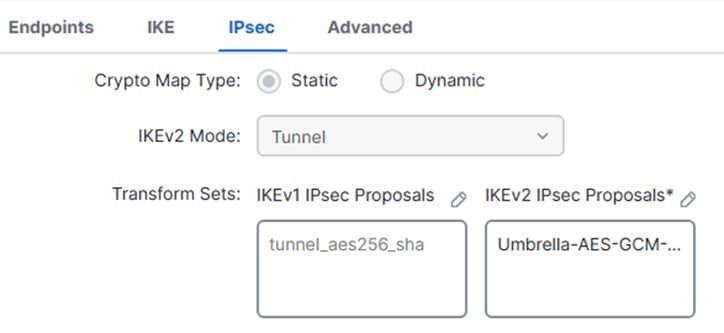

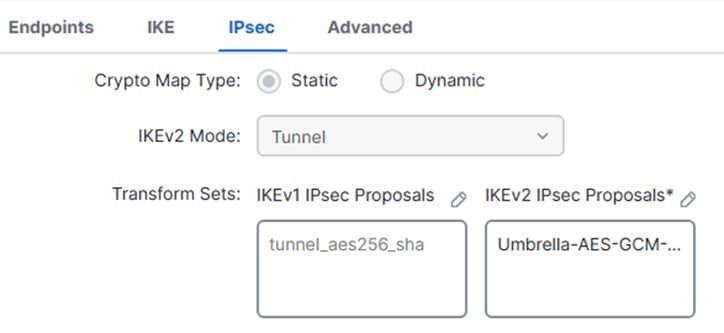

- انقر فوق

IPSEC

- انقر فوق

IKEv2 Proposals

- تحديد

Umbrella-AES-GCM-256

- انقر فوق

OK

IPsec

IPsec

حفظ مقترحات IKEv2

حفظ مقترحات IKEv2

تكوين توجيه FTD

يسمح لك التوجيه المستند إلى السياسة (PBR) بالتحكم في إعادة توجيه حركة مرور البيانات استنادا إلى المعايير خارج عنوان IP للوجهة فقط. وبدلا من الاعتماد على جدول التوجيه فقط، يمكن ل PBR توجيه حركة مرور البيانات استنادا إلى المصدر أو التطبيق أو البروتوكول أو المنافذ أو السياسات الأخرى المحددة.

وهذا يمكن المؤسسات من توجيه حركة مرور معينة أو ذات أولوية عالية عبر الارتباطات المفضلة (مثل إرتباط الإنترنت المباشر أو النطاق الترددي العالي) وتحسين الأداء، فضلا عن تقسيم التطبيقات المحددة بأمان دون إرسال حركة مرور البيانات عبر نفق الشبكة الخاصة الظاهرية (VPN).

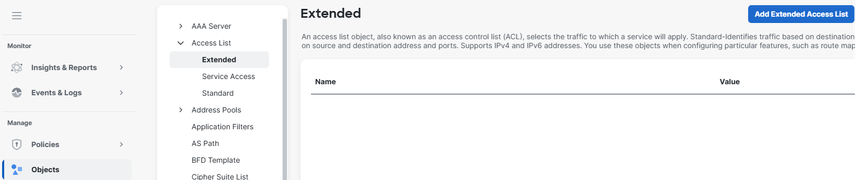

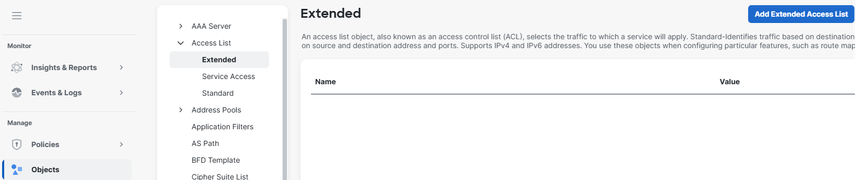

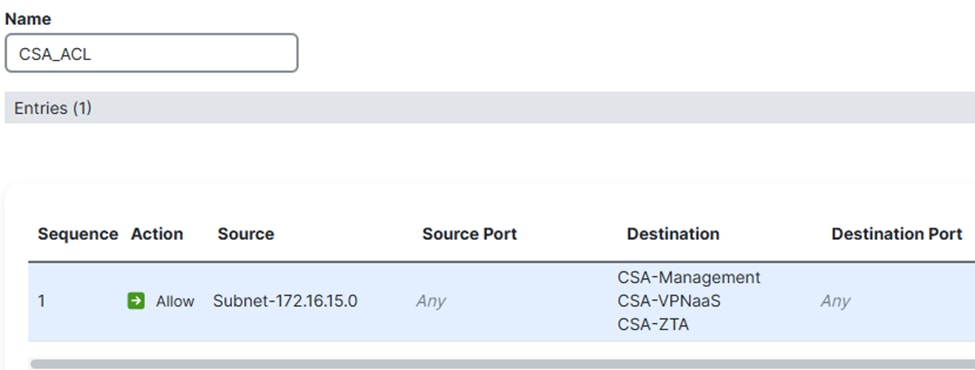

التوجيه القائم على السياسة

- انتقل إلى

Objects

- انقر فوق

Access List

- انقر فوق

Extended

- انقر فوق

Add Extended Access List

إضافة قائمة التحكم في الوصول (ACL)

إضافة قائمة التحكم في الوصول (ACL)

قم بإنشاء قائمة تحكم في الوصول (ACL) موسعة تطابق شبكة المصدر المحمية بواسطة FTD (على سبيل المثال، 172.16.15.0/24) ليتم إرسالها عبر النفق. بالنسبة للوجهة، أضف الشبكات التي تستخدمها ZTA (نطاق CGNAT) والشبكة التي تستخدمها VPNaS (تحقق من تجمع IP للشبكة الخاصة الظاهرية).

ACL

ACL

- انقر فوق

Devices> Device Management

في المثال التالي

في المثال التالي

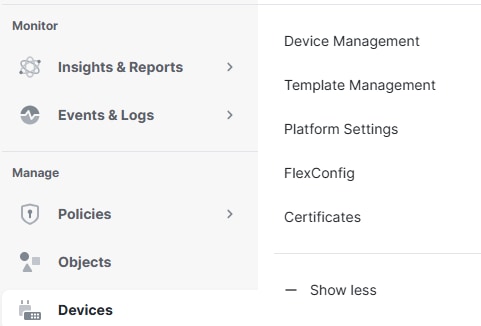

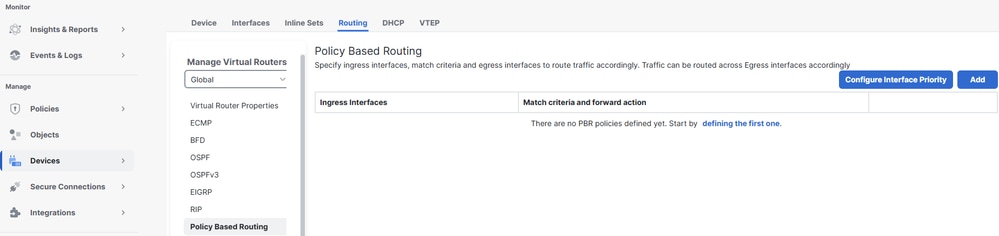

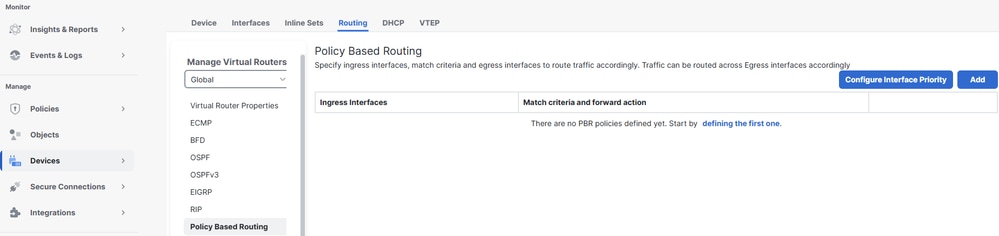

- انقر على FTD

- انقر فوق

Routing

- انقر فوق

Policy Based Routing

- انقر فوق

Add

إضافة PBR

إضافة PBR

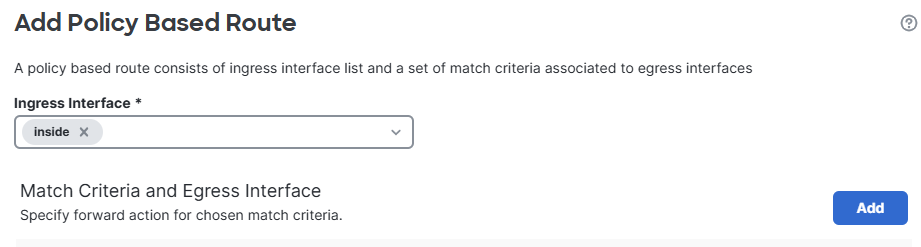

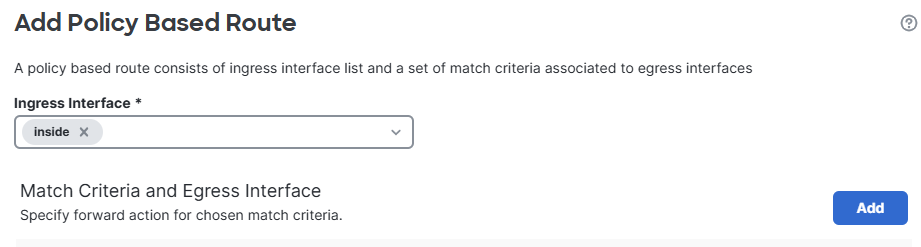

- انقر فوق

Ingress Interfaceوحدد واجهة الدخول حيث تدخل حركة المرور من الشبكات الداخلية

- تحت مطابقة المعايير وقارن مخرج انقر على

Add

واجهة الدخول

واجهة الدخول

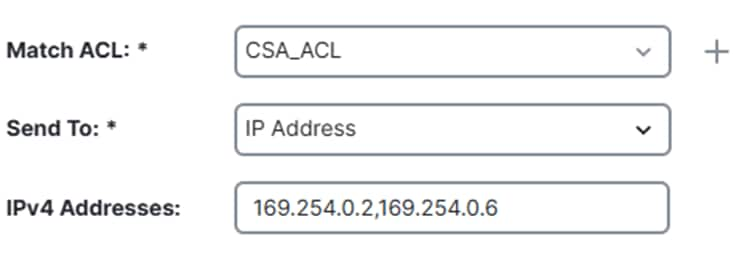

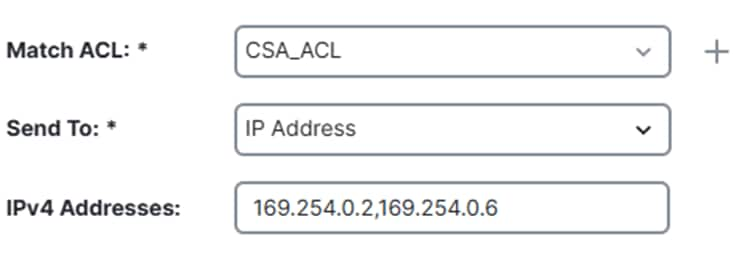

- انقر فوق

Match ACLوحدد قائمة التحكم في الوصول (ACL) الموسعة التي تم إنشاؤها سابقا

- انقر فوق

Send To and select IP Address

- انقر فوق

IPv4 Addressesعناوين IP ضمن الشبكات الفرعية لواجهة VTI التي تم تكوينها سابقا في FTD (169.254.0.2 و 169.254.0.6) وتعينها كنقلات تالية

- انقر فوق

Save

التكوين المستند إلى السياسة

التكوين المستند إلى السياسة

حفظ PBR

حفظ PBR

تأكد من تحديد الخيارSend To >IP Address، وليس الخيارEgress Interface.

تكوين نهج الوصول

للسماح بحركة المرور على برنامج الدفاع عن تهديد الطاقة النارية (FTD) من Cisco وتمكين الوصول إلى الموارد الخاصة، يجب أن تمر حركة المرور أولا من خلال المرحلة الأولية من التحكم في الوصول المعروفة باسم Prefiltering.

تتم معالجة التصفية المسبقة قبل إجراء فحص أعمق وتم تصميمها لتكون بسيطة وسريعة. هو يقيم حركة المرور باستخدام معيار الرأس الخارجي الأساسي (مثل مصدر وغاية عنوان IP وميناء) أن يسمح بسرعة، يمنع، أو يتجاوز حركة مرور. عند السماح بحركة المرور في هذه المرحلة، يمكن أن يتم تخطي عمليات الفحص التي تتطلب موارد كثيرة مثل سياسات الفحص العميق للحزم أو التسلل، مما يعمل على تحسين الأداء مع الحفاظ على التحكم في الأمان في نفس الوقت.

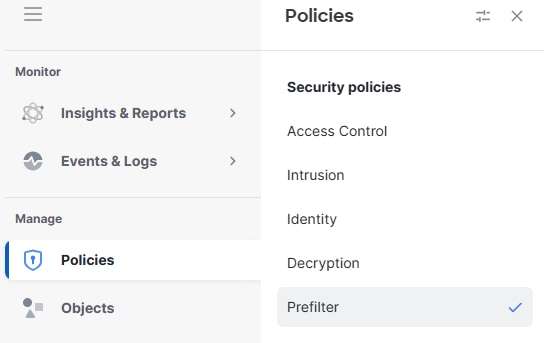

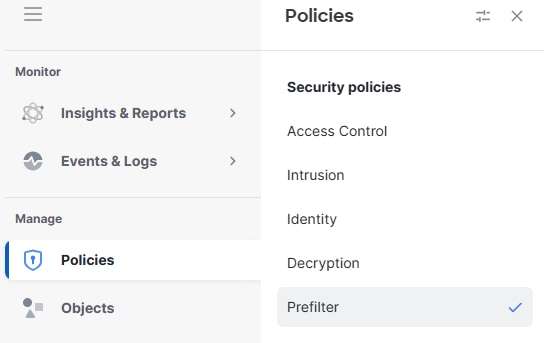

- انتقل إلى

Policies> Prefilter

مرشح أولي

مرشح أولي

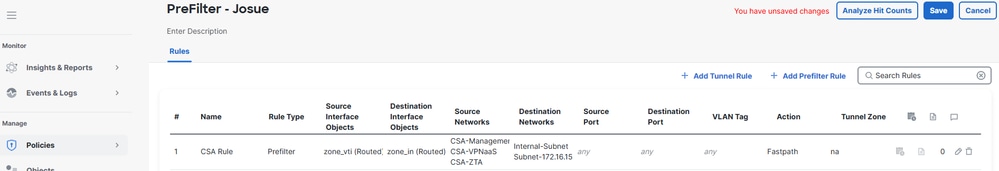

- انقر فوق تحرير سياسة Prefilter المستخدمة من قبل نهج الوصول الخاص بك

انقر على مرشح أولي

انقر على مرشح أولي

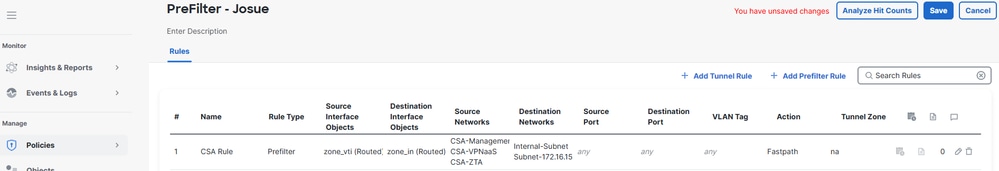

- انقر فوق

Add Tunnel Rule

- إضافة حركة مرور البيانات من شبكة VPNaS و/أو الشبكة الفرعية ZTA والسماح بها إلى الموارد الخاصة بك

- انقر فوق

Save

حفظ القاعدة

حفظ القاعدة

في هذه المرحلة، بمجرد اكتمال التكوين الموجود على FTD والتحقق منه، يمكنك متابعة النشر. بعد النشر، يتم إنشاء أنفاق IPsec بنجاح، مما يؤكد أن الاتصال الآمن بالموارد الخاصة قد تم إنشاؤه.

التحقق من الصحة

التحقق في FTD

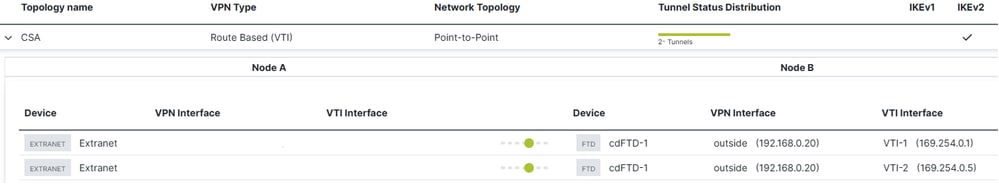

حالة النفق في FTD

يمكنك عرض حالة النفق الحالية، بما في ذلك ما إذا كان أعلى أو أسفل. يساعد هذا في التحقق من إنشاء نفق IPsec بشكل صحيح.

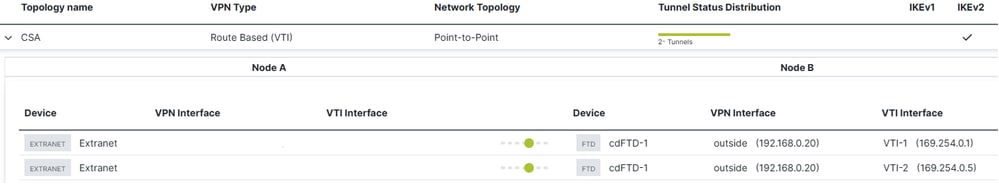

- انقر فوق الاتصالات الآمنة.

- انقر فوق الشبكة الخاصة الظاهرية (VPN) من موقع إلى موقع و SD-WAN.

- انقر على اسم المخطط.

حالة نفق FTD

حالة نفق FTD

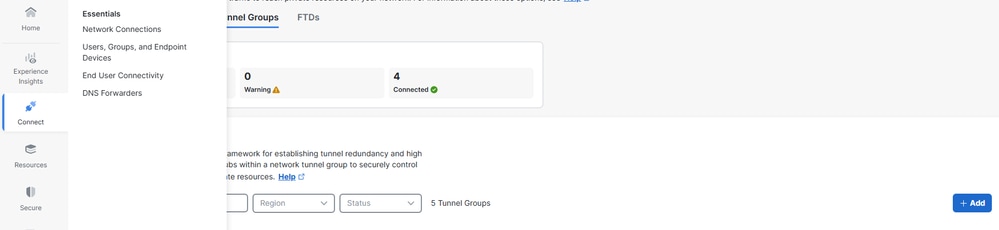

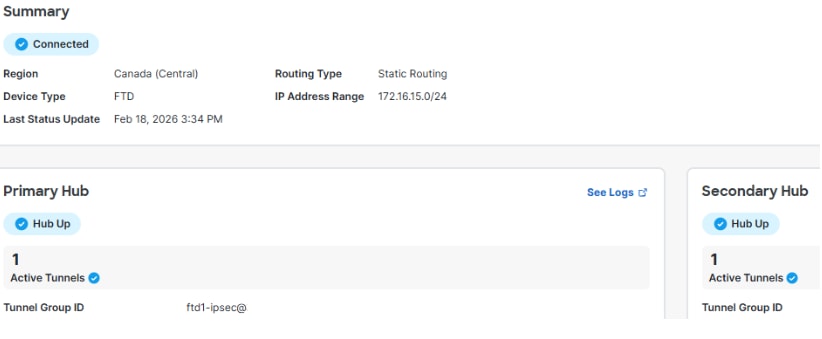

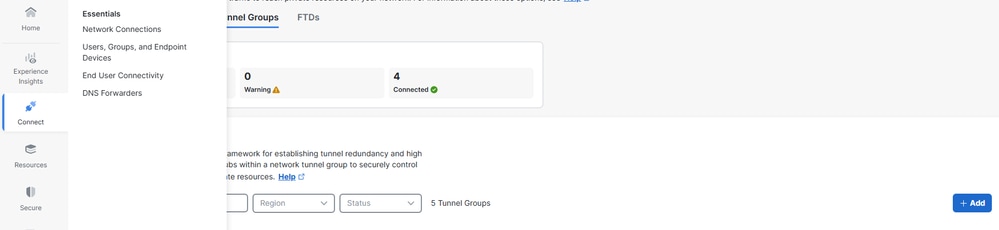

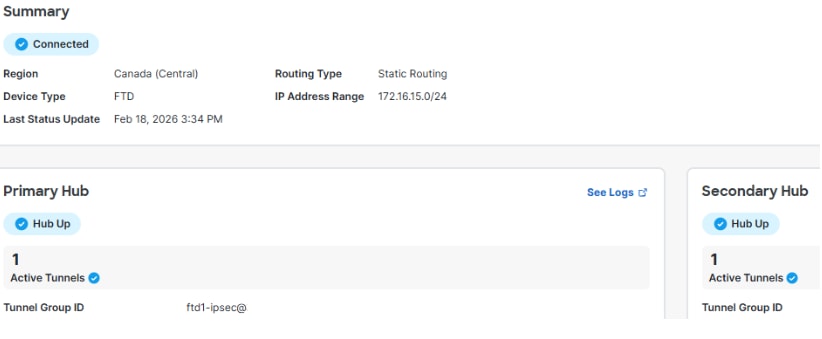

التحقق من الصحة في الوصول الآمن

حالة النفق في الوصول الآمن

يمكنك عرض حالة النفق الحالية، بما في ذلك ما إذا كان مفصولا أو متصلا أو غير متصل. يساعد هذا في التحقق من إنشاء نفق IPsec بشكل صحيح.

- انقر على توصيل > إتصالات الشبكة

- انقر على مجموعات أنفاق الشبكة

فحص NTG

فحص NTG

- انقر على مجموعة نفق الشبكة

حالة نفق CSA

حالة نفق CSA

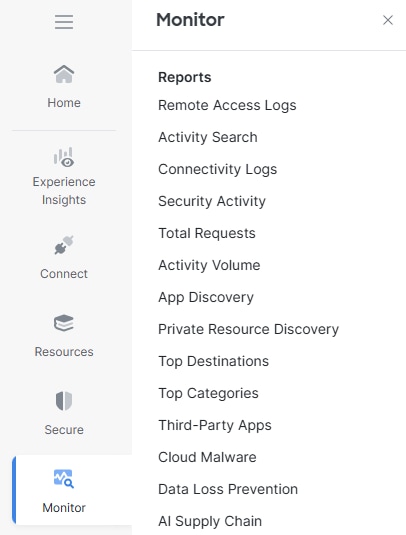

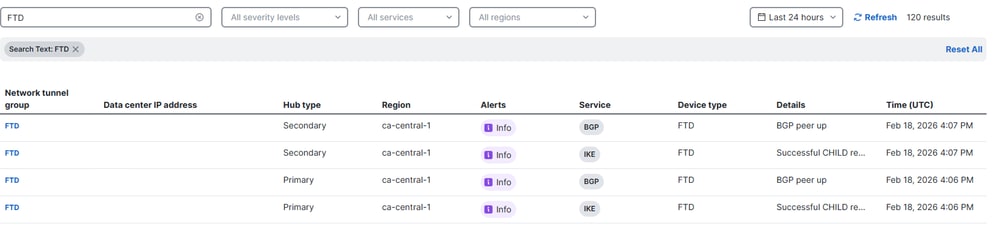

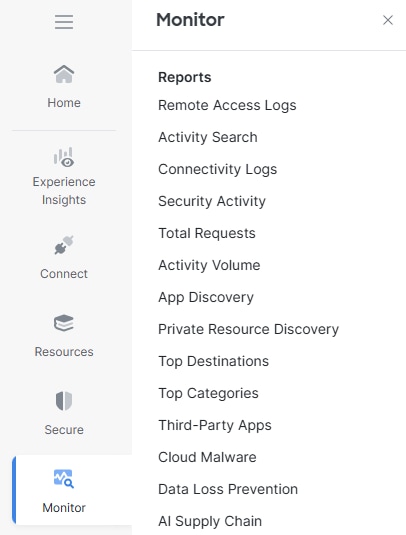

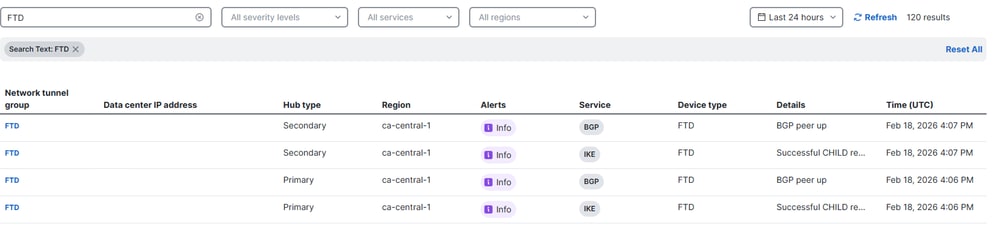

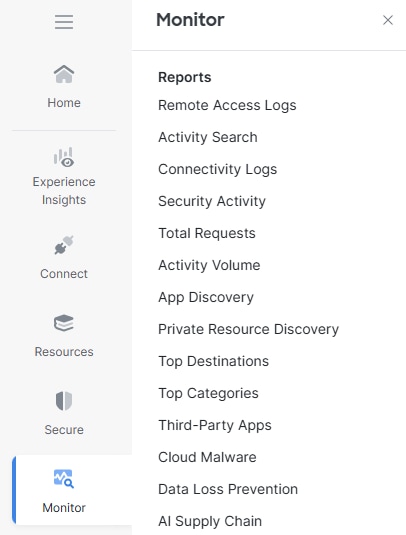

الأحداث في Secure Access

يمكنك عرض أحداث النفق وتأكيد ما إذا كانت حالة أنفاق IPsec مستقرة أم لا.

انقر على الشاشة > اتصال الشبكة.

مراقبة سجلات المخروط

مراقبة سجلات المخروط سجلات CONN

سجلات CONN

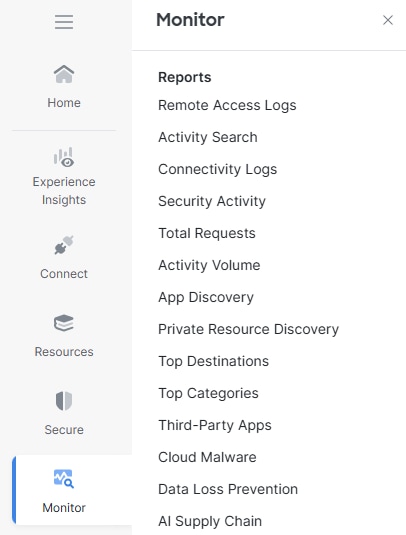

انتقل إلى الشاشة > البحث عن النشاط.

مراقبة سجلات المخروط

مراقبة سجلات المخروط

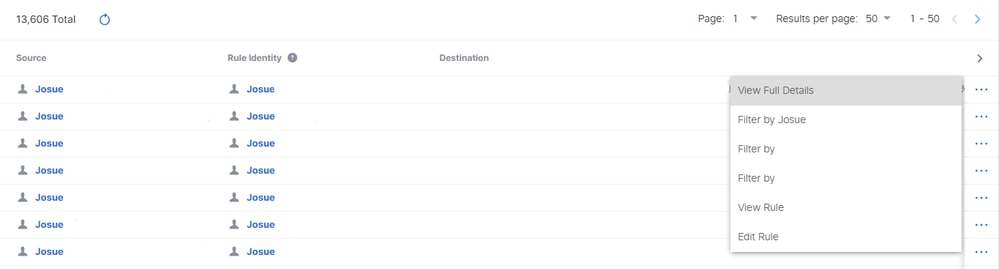

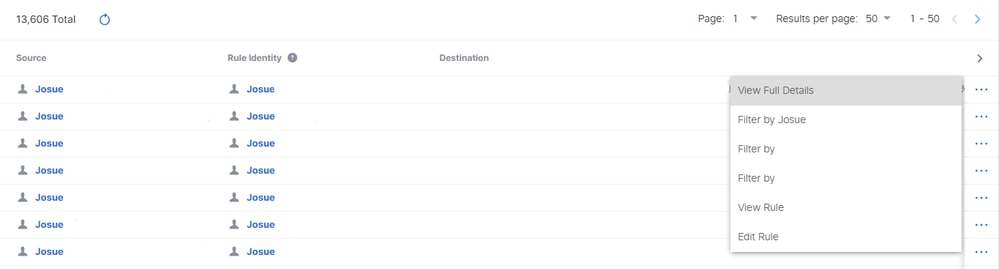

في أي من الأحداث ذات الصلة، انقر فوق عرض التفاصيل الكاملة.

التفاصيل الكاملة

التفاصيل الكاملة

البحث عن النشاط

البحث عن النشاط

معلومات ذات صلة

التعليقات

التعليقات