دمج Nexus مع مثال التكوين ACS 5.2

المحتويات

المقدمة

يقدم هذا المستند مثالا لتكوين مصادقة TACACS+ على محول Nexus. بشكل افتراضي، إذا قمت بتكوين المحول Nexus switch للمصادقة من خلال خادم التحكم في الوصول (ACS)، فسيتم وضعها تلقائيا في دور مشغل الشبكة/مشغل VDC-operator، والذي يوفر الوصول للقراءة فقط. in order to وضعت في الشبكة مدير/vdc-admin دور، أنت تحتاج أن يخلق طبقة على ال ACS 5،2. يصف هذا المستند هذه العملية.

المتطلبات الأساسية

المتطلبات

تأكد من استيفاء المتطلبات التالية قبل أن تحاول إجراء هذا التكوين:

-

قم بتعريف محول Nexus كعميل في ACS.

-

قم بتحديد عنوان IP ومفتاح سري مشترك متماثل على ACS و Nexus.

ملاحظة: قم بإنشاء نقطة تفتيش أو عملية نسخ إحتياطي على Nexus قبل إجراء أي تغييرات.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

-

ACS 5.2

-

Nexus 5000 و 5.2(1)N1(1)

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

الاصطلاحات

راجع اصطلاحات تلميحات Cisco التقنية للحصول على مزيد من المعلومات حول اصطلاحات المستندات.

التكوين

في هذا القسم، تُقدّم لك معلومات تكوين الميزات الموضحة في هذا المستند.

ملاحظة: أستخدم أداة بحث الأوامر (للعملاء المسجلين فقط) للحصول على مزيد من المعلومات حول الأوامر المستخدمة في هذا القسم.

جهاز Nexus للمصادقة والتفويض بتكوين ACS 5.2

أكمل الخطوات التالية:

-

قم بإنشاء مستخدم محلي على المحول Nexus switch بامتيازات كاملة للتعيين الاحتياطي:

username admin privilege 15 password 0 cisco123!

-

قم بتمكين TACACS+، ثم قم بتوفير عنوان IP الخاص بخادم TACACS+ (ACS):

feature tacacs+

tacacs-server host IP-ADDRESS key KEY

tacacs-server key KEYtacacs-server directed-request

aaa group server tacacs+ ACS

server IP-ADDRESSuse-vrf management

source-interface mgmt0

ملاحظة: يجب أن يتطابق المفتاح مع السر المشترك الذي تم تكوينه على ACS لجهاز Nexus هذا.

-

اختبر توفر خادم TACACS:

test aaa group group-name username password

يجب أن تفشل مصادقة الاختبار مع رسالة رفض من الخادم، نظرا لعدم تكوين الخادم. تؤكد رسالة الرفض هذه على إمكانية الوصول إلى خادم TACACS+.

-

تكوين مصادقة تسجيل الدخول:

aaa authentication login default group ACS

aaa authentication login console group ACS

aaa accounting default group ACS

aaa authentication login error-enable

aaa authorization commands default local

aaa authorization config-commands default local

ملاحظة: يستخدم Nexus المصادقة المحلية إذا كان خادم المصادقة غير قابل للوصول.

تهيئة ACS 5.x

أكمل الخطوات التالية:

-

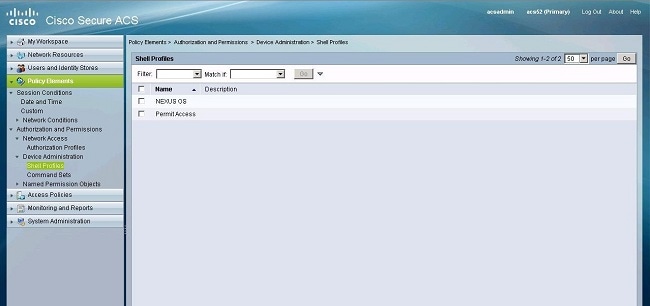

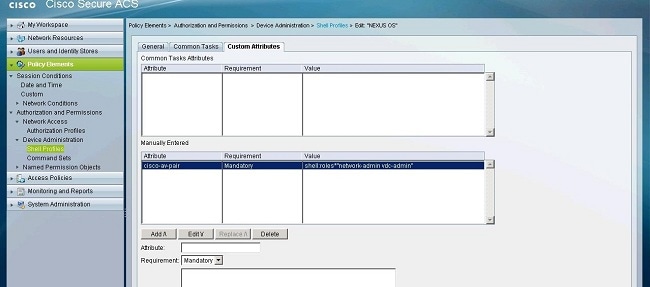

انتقل إلى عناصر النهج > المصادقة والأذونات > إدارة الأجهزة > توصيفات Shell لإنشاء توصيف Shell.

-

أدخل اسما لملف التعريف.

-

تحت علامة التبويب سمات مخصصة، قم بإدخال القيم التالية:

السمة: زوج-av من Cisco

الشرط: إلزامي

القيمة: shell:roles*"network-admin vdc-admin"

-

إرسال التغييرات لإنشاء دور مستند إلى سمة لمحول Nexus.

-

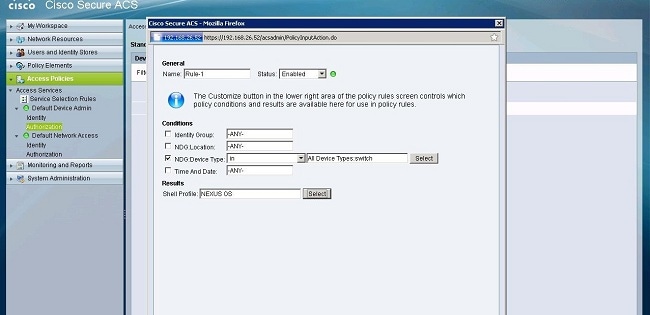

قم بإنشاء قاعدة تخويل جديدة أو تحرير قاعدة موجودة في نهج الوصول الصحيح. وبشكل افتراضي، تتم معالجة طلبات TACACS+ بواسطة نهج الوصول الافتراضي لمسؤول الجهاز.

-

في منطقة الشروط، أختر الشروط المناسبة. في منطقة النتائج، أختر ملف تعريف Nexus OS shell.

-

وانقر فوق OK.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

تدعم أداة مترجم الإخراج (للعملاءالمسجلين فقط) بعض أوامر show. استخدم أداة مترجم الإخراج (OIT) لعرض تحليل مُخرَج الأمر show .

-

show tacacs+ — يعرض إحصائيات TACACS+.

-

show running-config tacacs+ — يعرض تكوين TACACS+ في التكوين الجاري تشغيله.

-

show startup-config tacacs+ — يعرض تكوين TACACS+ في تكوين بدء التشغيل.

-

show tacacs-server — يعرض جميع معلمات خادم TACACS+ التي تم تكوينها.

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

22-Jan-2013 |

الإصدار الأولي |

التعليقات

التعليقات