المقدمة

يصف هذا المستند كيفية تكوين Cisco ISE على AWS باستخدام قالب تكوين السحابة (CFT) وصورة جهاز Amazon (AMI).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية قبل متابعة هذا النشر:

- محرك خدمات الهوية من Cisco (ISE)

- إدارة مثيل AWS EC2 والشبكات

- إنشاء زوج مفاتيح SSH واستخدامه

- الفهم الأساسي لأجهزة VPCs، مجموعات الأمان، وتكوين DNS/NTP في AWS

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- محرك خدمات كشف الهوية (ISE)

- وحدة التحكم السحابية لخدمات الويب في Amazon (AWS)

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

الباب الاول: إنشاء زوج مفاتيح SSH

1. بالنسبة لعملية النشر هذه، يمكنك إما إستخدام زوج مفاتيح موجود مسبقا أو إنشاء زوج مفاتيح جديد.

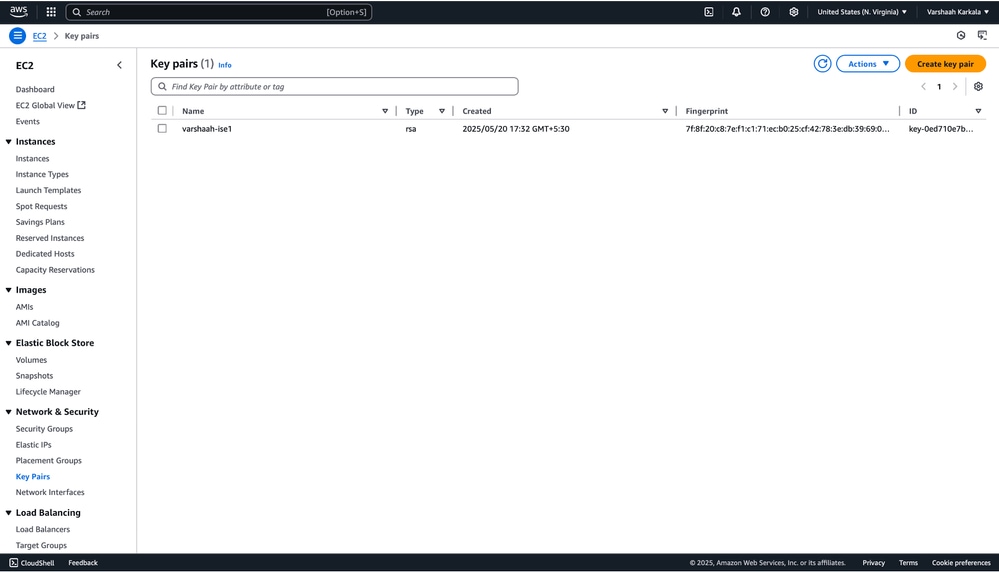

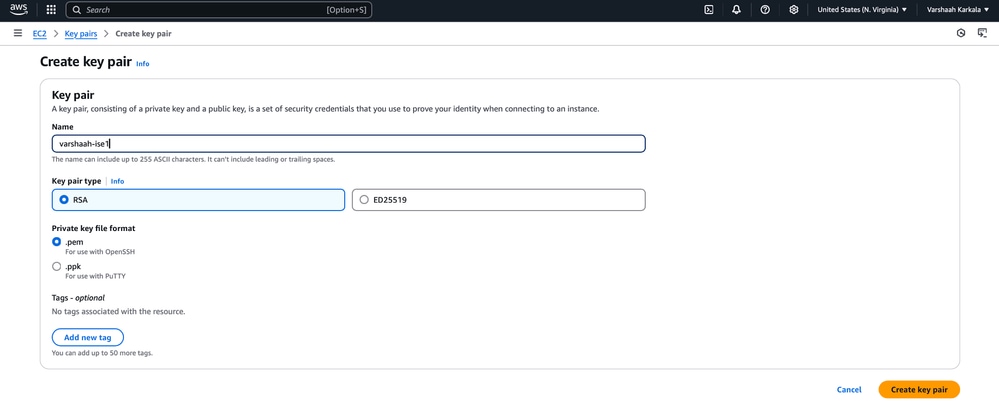

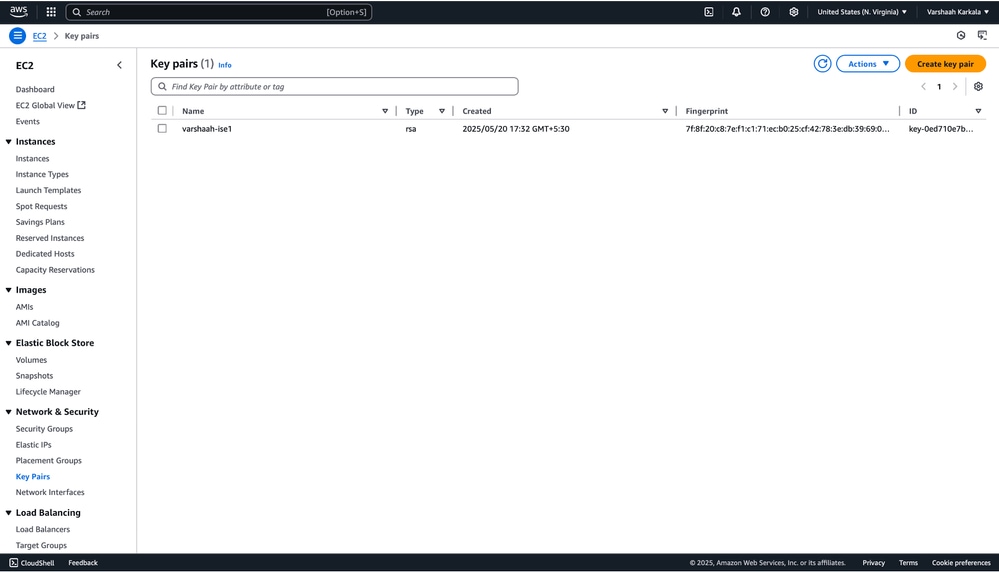

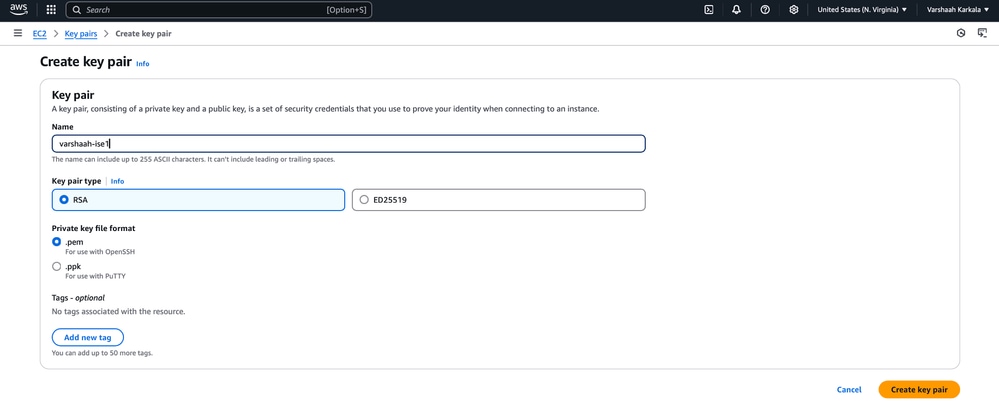

2. لإنشاء زوج جديد، انتقل إلى EC2 > الشبكة والأمان > أزواج المفاتيح وانقر فوق إنشاء زوج مفاتيح.

3. أدخل اسم زوج المفاتيح وانقر فوق إنشاء زوج مفاتيح.

تم تنزيل ملف زوج المفاتيح (.pem) على الجهاز المحلي. تأكد من أن هذا الملف آمن لأن هذه هي الطريقة الوحيدة التي يمكنك من خلالها الوصول إلى مثيل EC2 الخاص بك بمجرد تشغيله.

الباب الثاني: تكوين ISE باستخدام قالب CloudConfiguration (CFT)

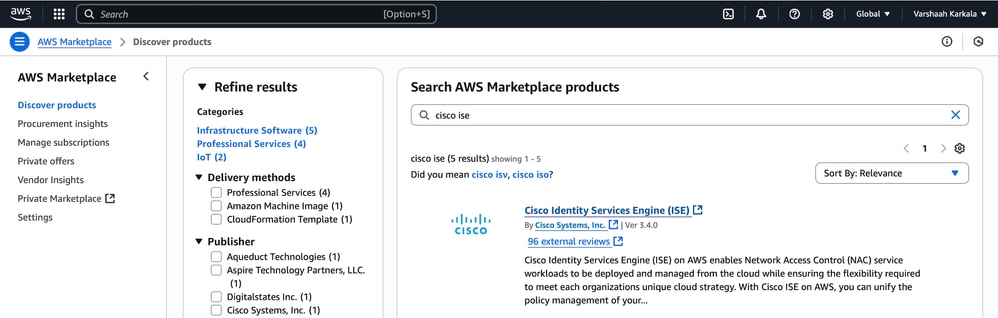

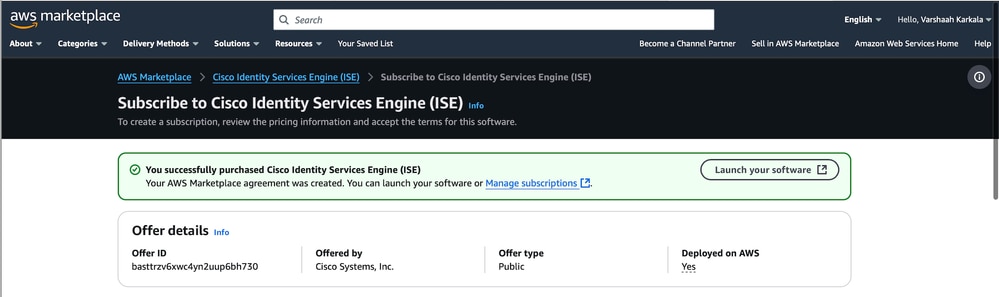

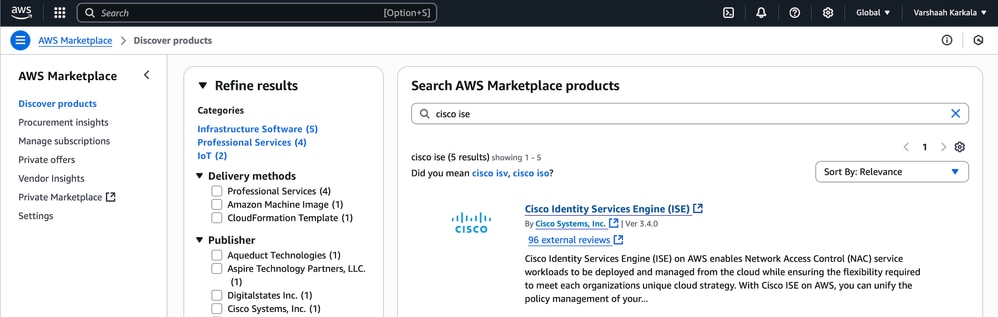

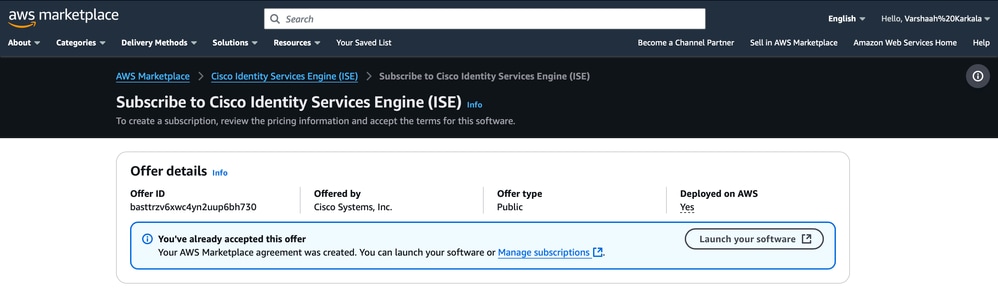

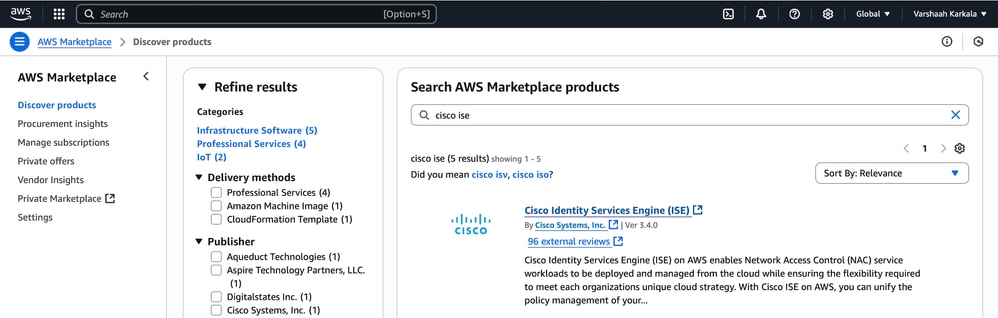

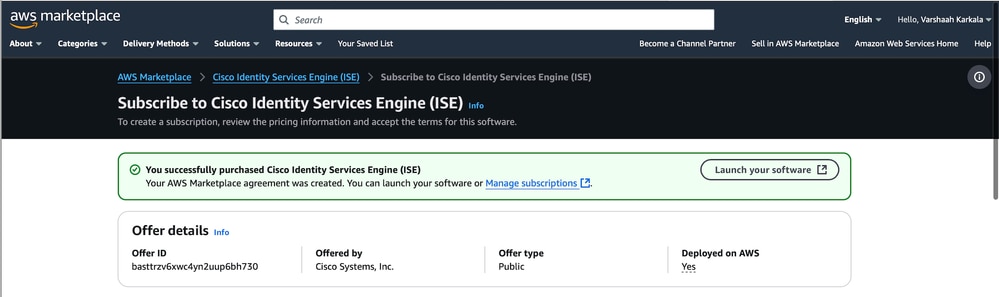

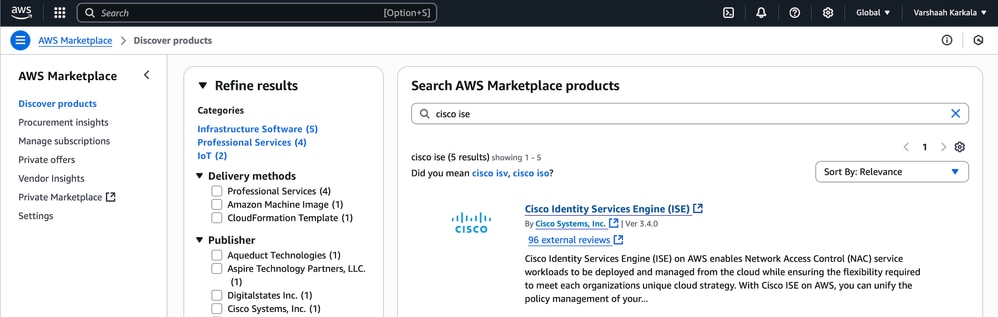

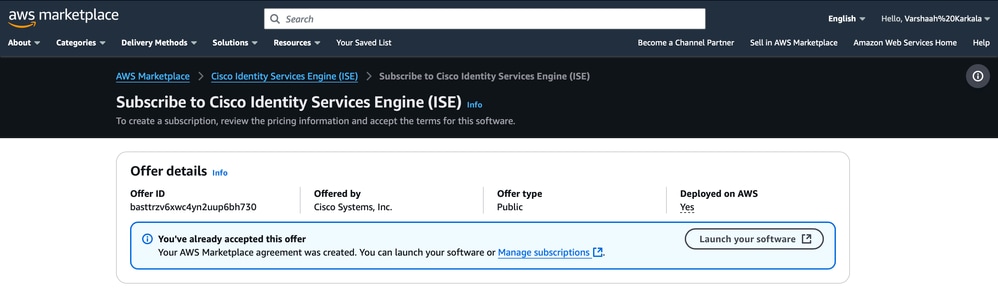

- قم بتسجيل الدخول إلى وحدة تحكم إدارة AWS والبحث عن اشتراكات سوق AWS.

-

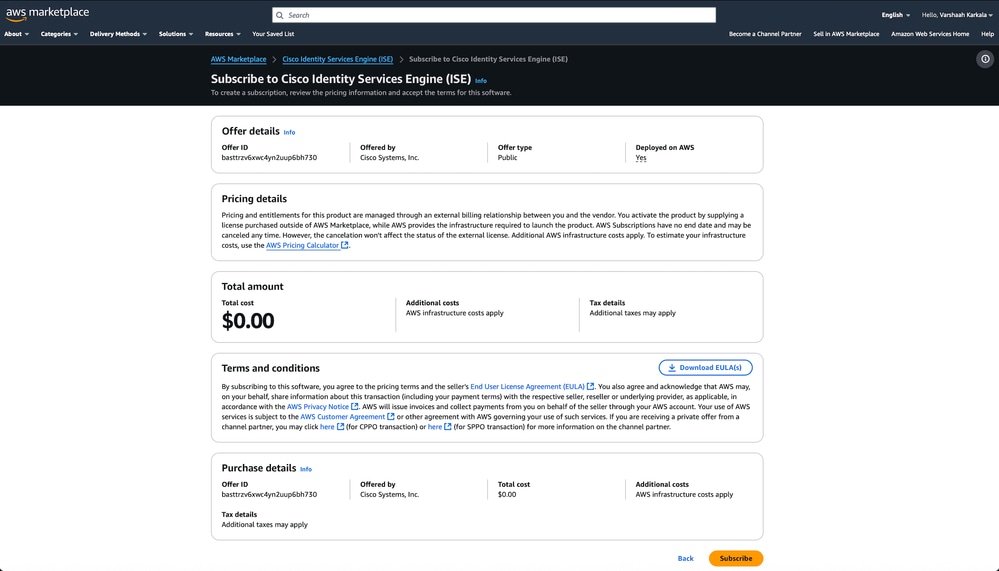

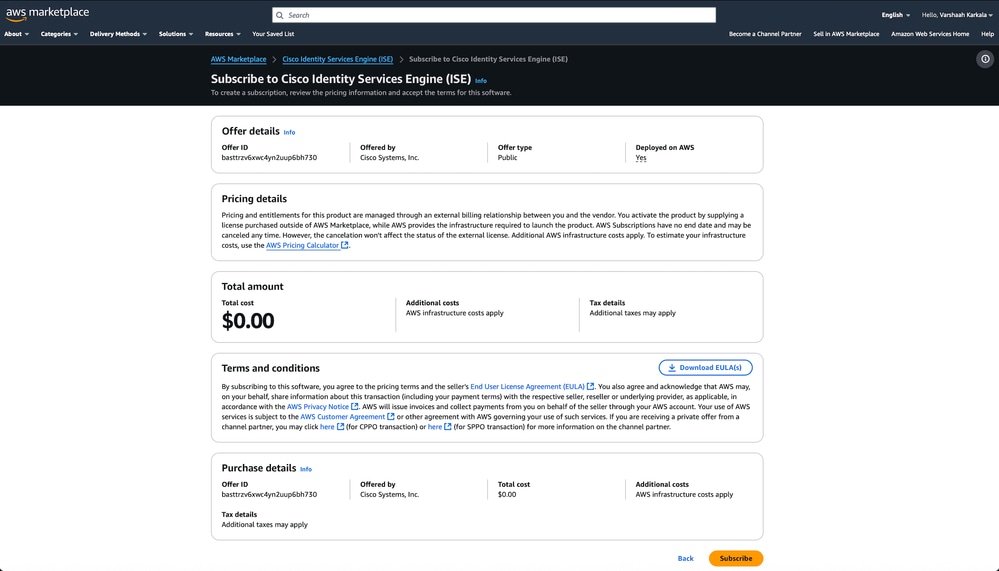

في شريط البحث، اكتب cisco ise وطقطقة cisco هوية خدمات محرك (ISE) من النتيجة. انقر فوق اشتراك.

3. بعد الاشتراك، انقر فوق تشغيل البرنامج الخاص بك.

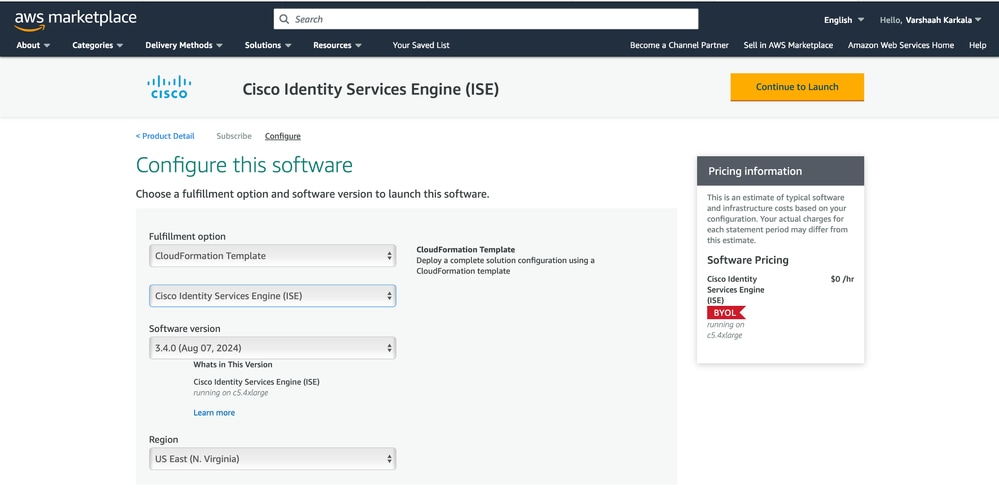

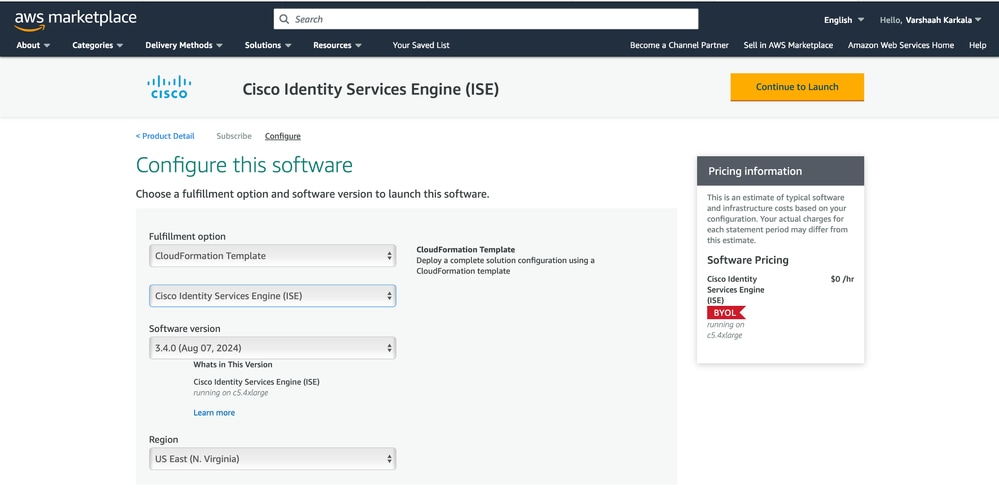

4. تحت خيار الإيفاء، أختر قالب تكوين السحابة. أخترت البرمجية صيغة (ISE صيغة)، ومنطقة حيث أنت تريد أن ينشر المثيل. انقر فوق متابعة للتشغيل.

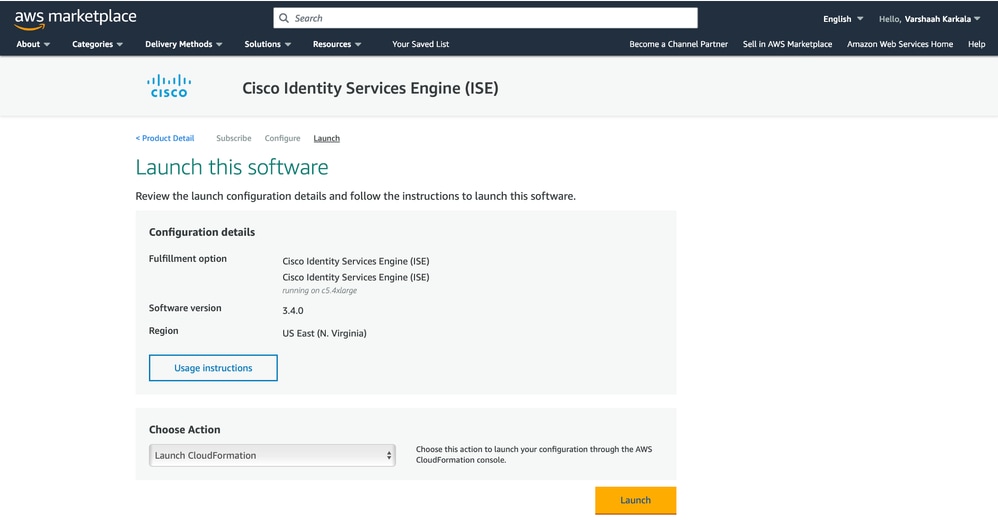

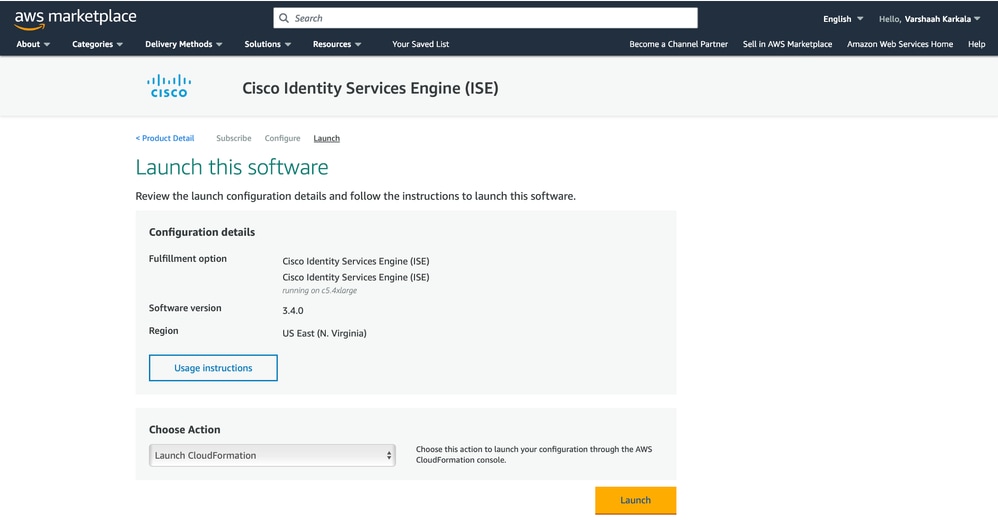

5. في الصفحة التالية، أختر تشغيل CloudConfiguration كإجراء وانقر فوق إطلاق.

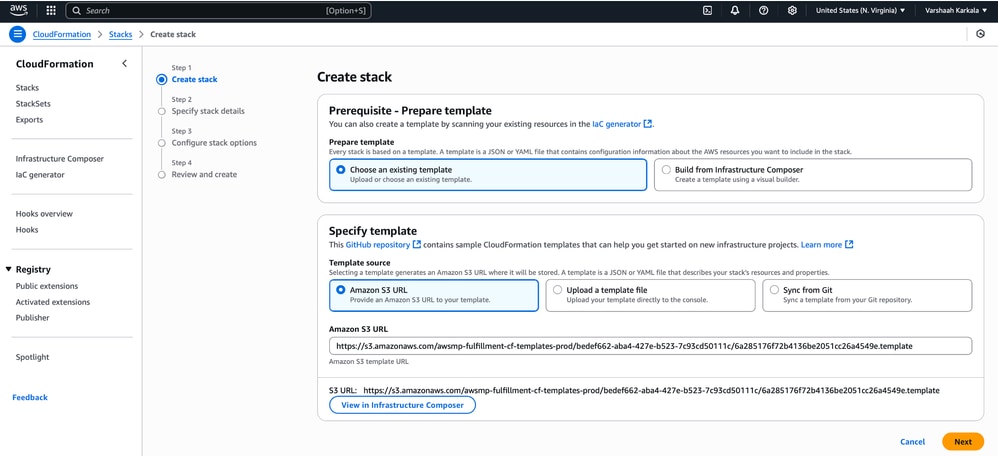

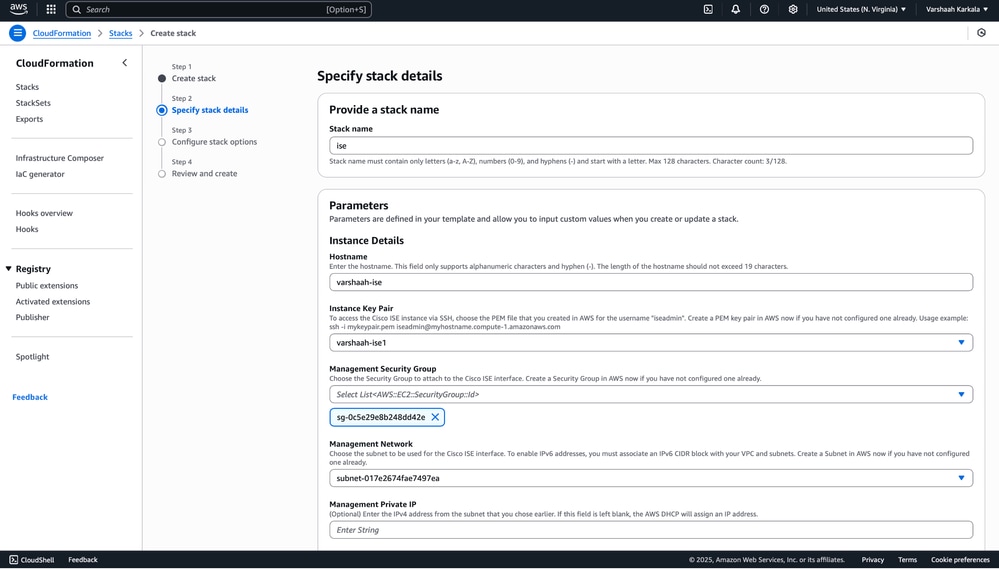

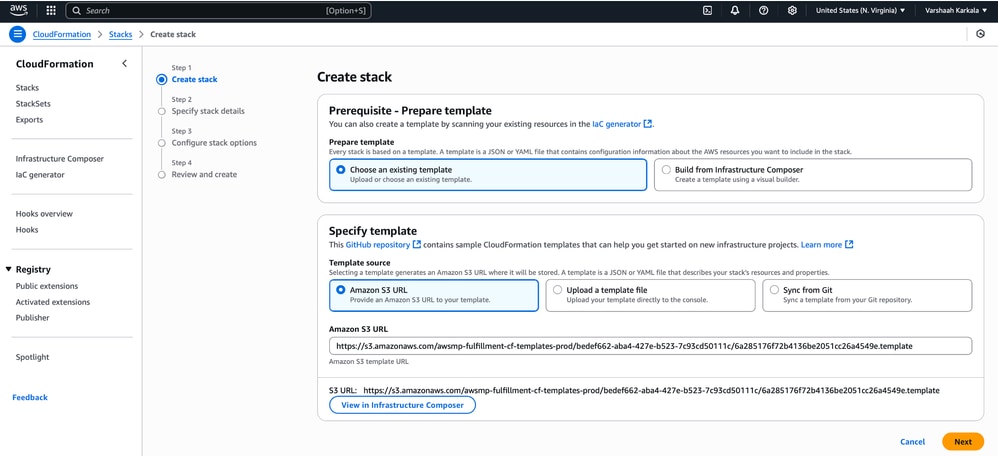

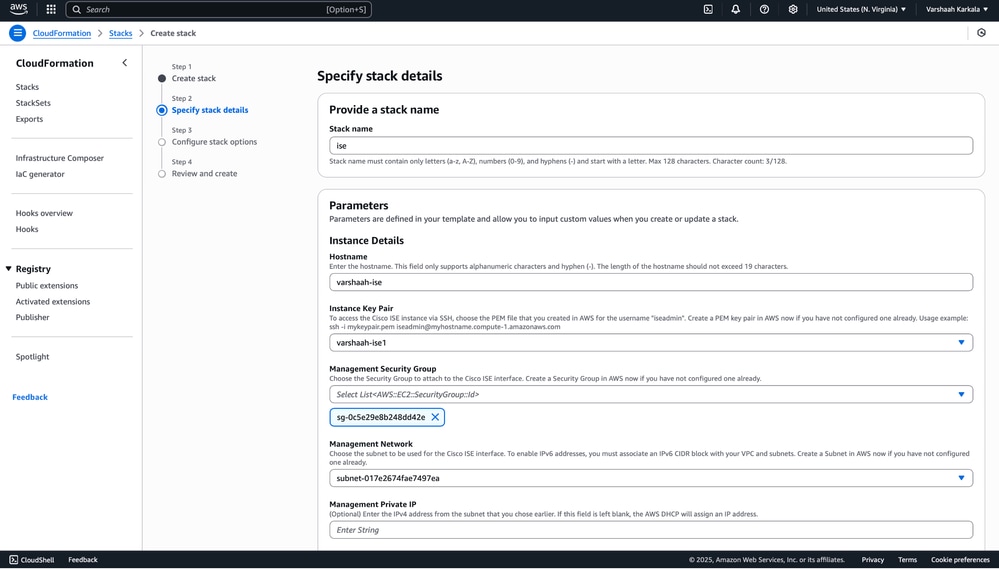

6. تحت إعدادات المكدس، احفظ الإعدادات الافتراضية وانقر بعد ذلك.

7. أدخل المعلمات المطلوبة:

- اسم المكدس: توفير اسم فريد للمكدس الخاص بك.

- اسم المضيف: قم بتعيين اسم المضيف لعقدة ISE.

- زوج المفاتيح: حدد زوج المفاتيح الذي تم إنشاؤه أو الموجود مسبقا للوصول إلى مثيل EC2 لاحقا.

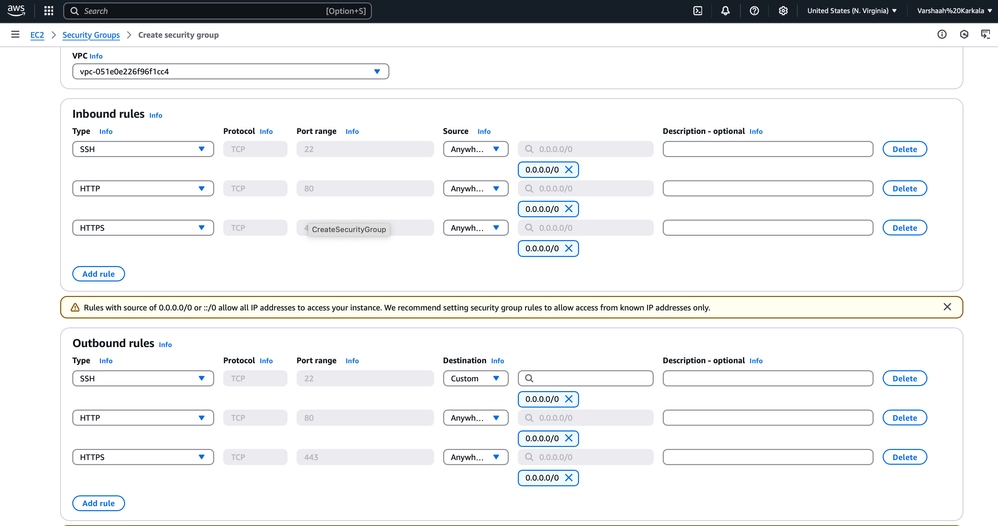

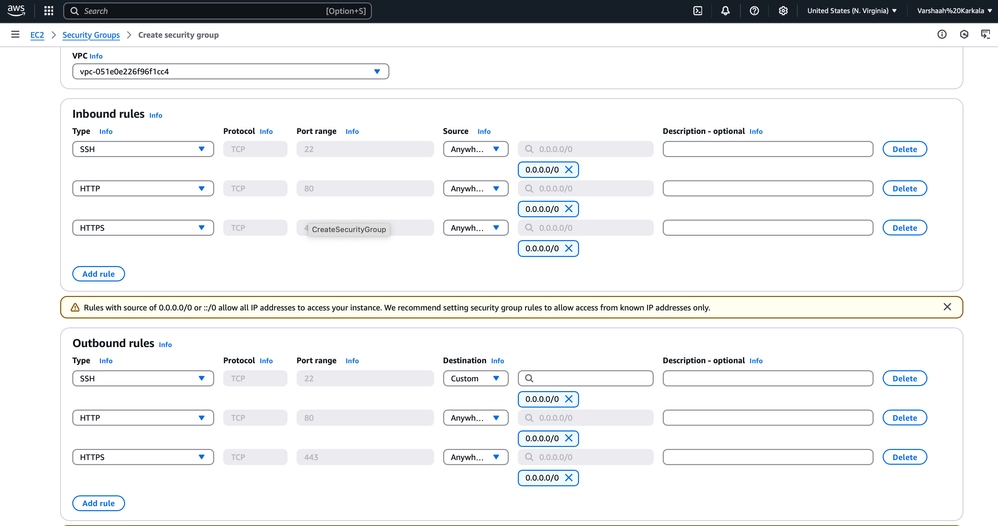

- مجموعة أمان الإدارة:

-

أستخدم مجموعة الأمان الافتراضية (كما هو موضح) أو قم بإنشاء مجموعة أمان مخصصة من خلال لوحة معلومات EC2.

- لإنشاء مجموعة أمان جديدة، انتقل إلى لوحة معلومات EC2 وانتقل إلى الشبكة والأمان > مجموعات الأمان لإنشاء مجموعة أمان جديدة.

- انقر فوق إنشاء مجموعة أمان وأدخل التفاصيل المطلوبة.

-

تأكد من تكوين مجموعة الأمان للسماح بحركة المرور الواردة والصادرة المطلوبة. على سبيل المثال، قم بتمكين وصول SSH (المنفذ 22) من عنوان IP الخاص بك للوصول إلى واجهة سطر الأوامر.

-

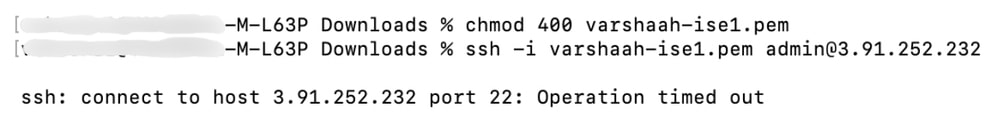

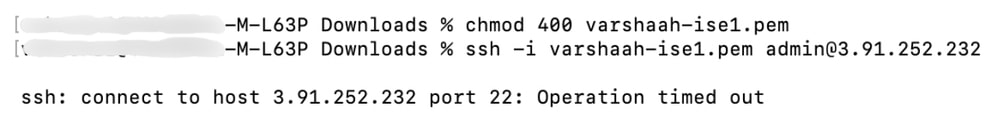

إذا لم يتم تكوين وصول SSH بشكل صحيح، فيمكنك مواجهة خطأ "انتهاء مهلة العملية" عند محاولة الاتصال عبر SSH.

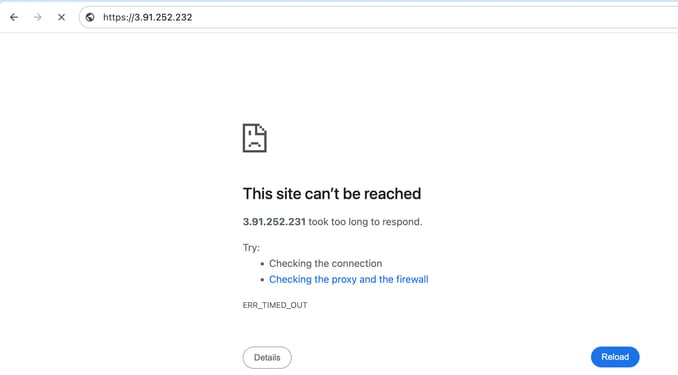

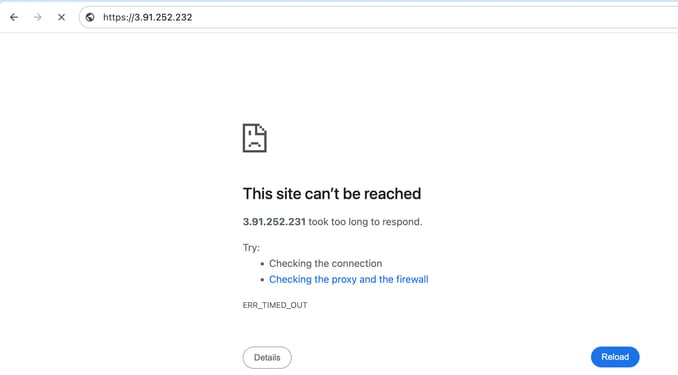

-

إذا لم يتم تكوين وصول HTTP/HTTPS، فيمكنك مشاهدة خطأ "يتعذر الوصول إلى هذا الموقع" عند محاولة الوصول إلى واجهة المستخدم الرسومية (GUI).

- شبكة الإدارة: تم تحديد إحدى الشبكات الفرعية الموجودة مسبقا.

إذا كان التصميم الخاص بك يتطلب عملية نشر موزعة مع بعض العقد المستضافة في AWS وغيرها من العقد المحلية، فقم بتكوين جهاز VPC مخصص باستخدام شبكة فرعية خاصة وإنشاء نفق VPN إلى جهاز وحدة الاستقبال والبث الخاصة بالشبكة الخاصة الظاهرية (VPN) "قيد التشغيل" لتمكين الاتصال بين عقد ISE المستضافة والموجودة محليا.

للحصول على خطوات تفصيلية حول تكوين جهاز وحدة الاستقبال والبث الخاصة بالشبكة الخاصة الظاهرية (VPN)، ارجع إلى هذا الدليل.

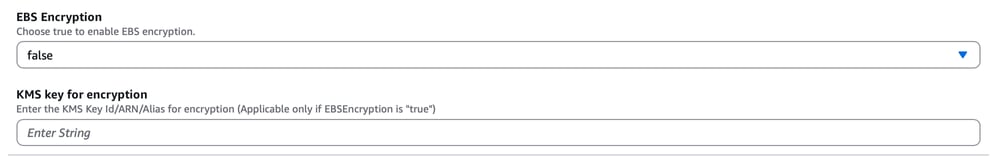

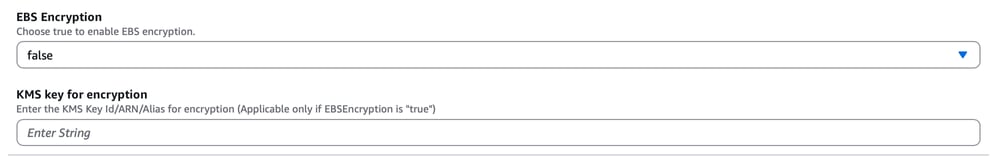

8. تشفير EBS

- قم بالتمرير إلى أسفل لتحديد إعدادات تشفير EBS.

- في الإصدار 3.3 من Cisco ISE والإصدارات الأحدث، تكون القيمة الافتراضية لحقل تشفير EBS هي true.

- قم بتعيين تشفير EBS إلى خطأ في حالة رغبتك في تعطيل التشفير.

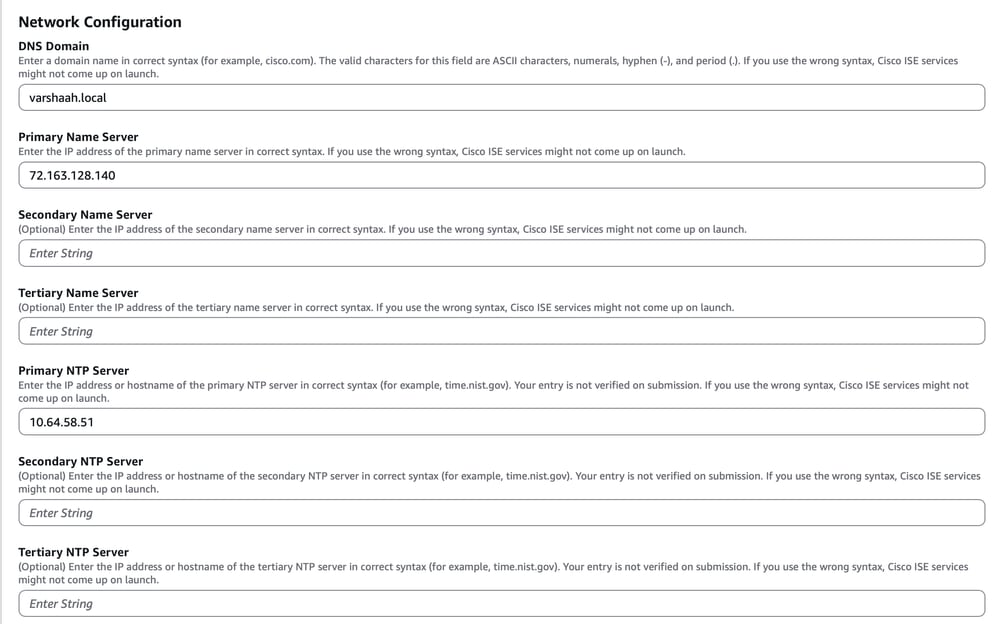

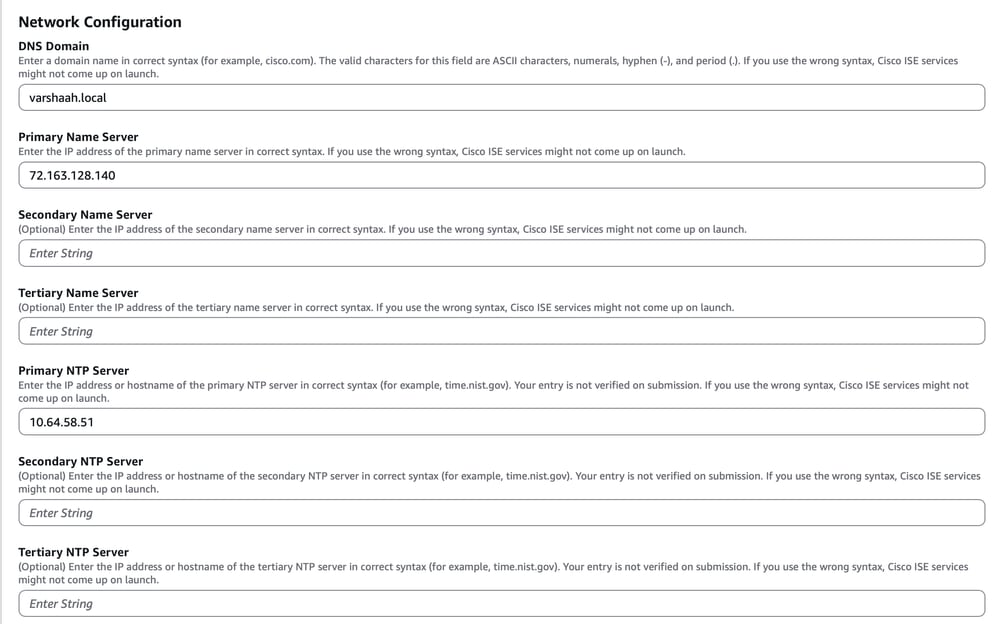

9. تكوين الشبكة:

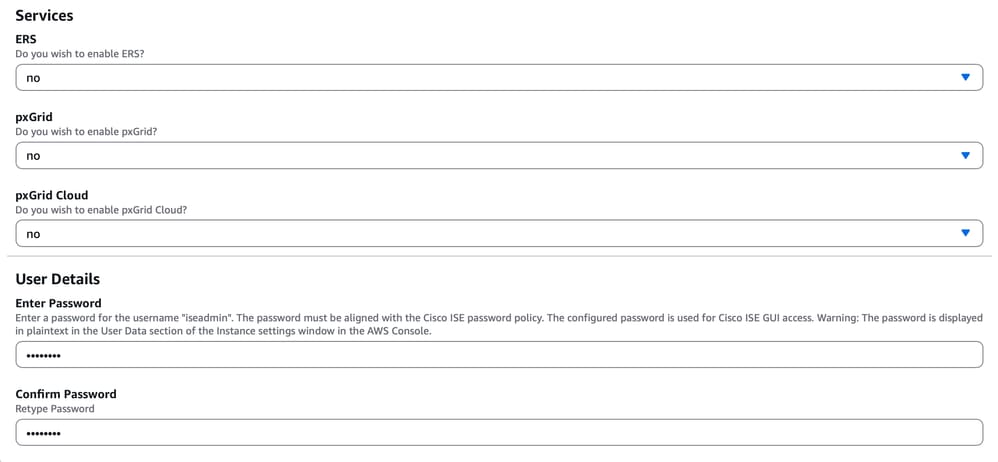

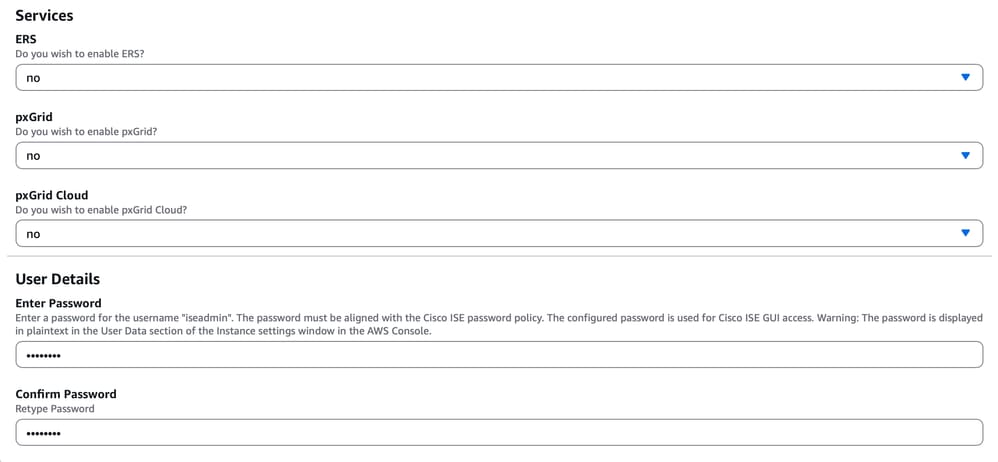

10. تفاصيل الخدمة والمستخدمين:

- قم بالتمرير إلى أسفل لتحديد مكان خيار تمكين خدمات ERS و PXgrid

- أختر ما إذا كنت تريد تمكين خدمات ERS وpxGrid من خلال تحديد نعم أو لا.

- تحت تفاصيل المستخدم، قم بتعيين كلمة المرور للمستخدم admin الافتراضي.

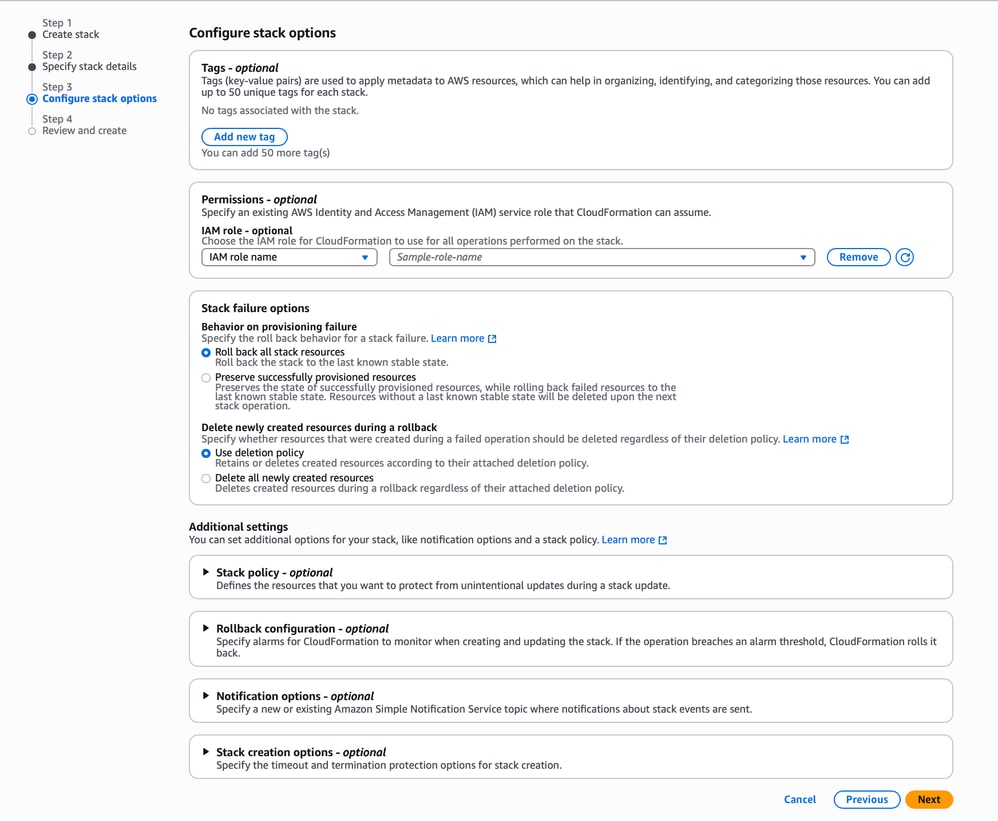

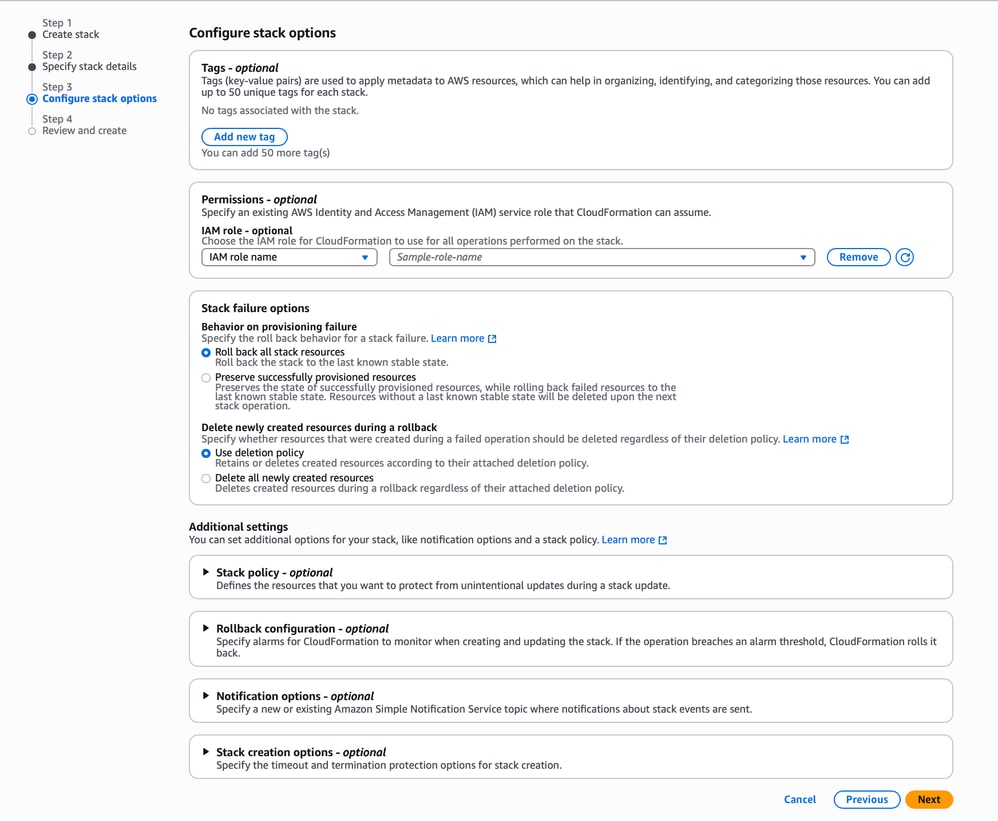

11. تكوين خيارات المكدس:

- أترك كل الخيارات الافتراضية كما هي وطقطقة بعد ذلك.

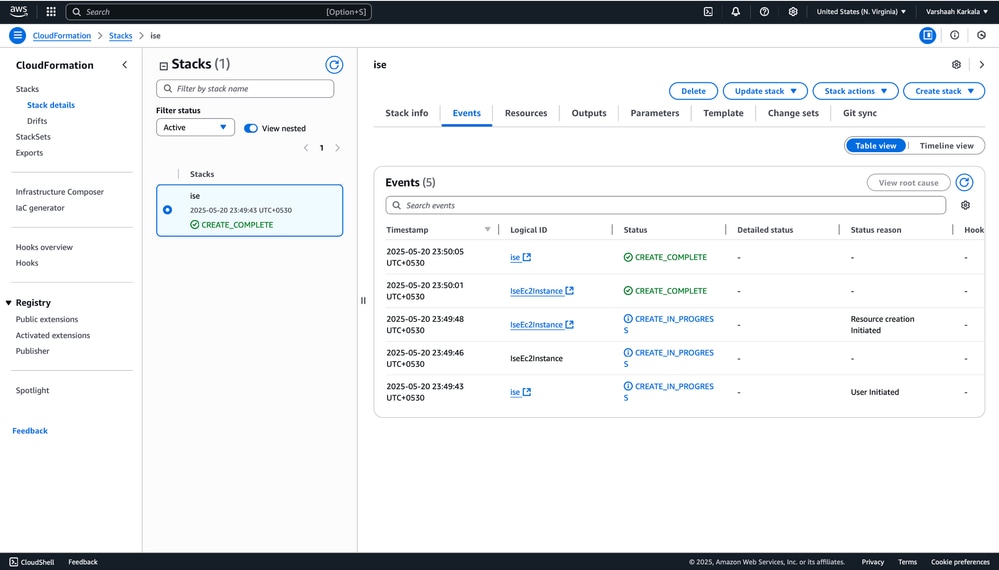

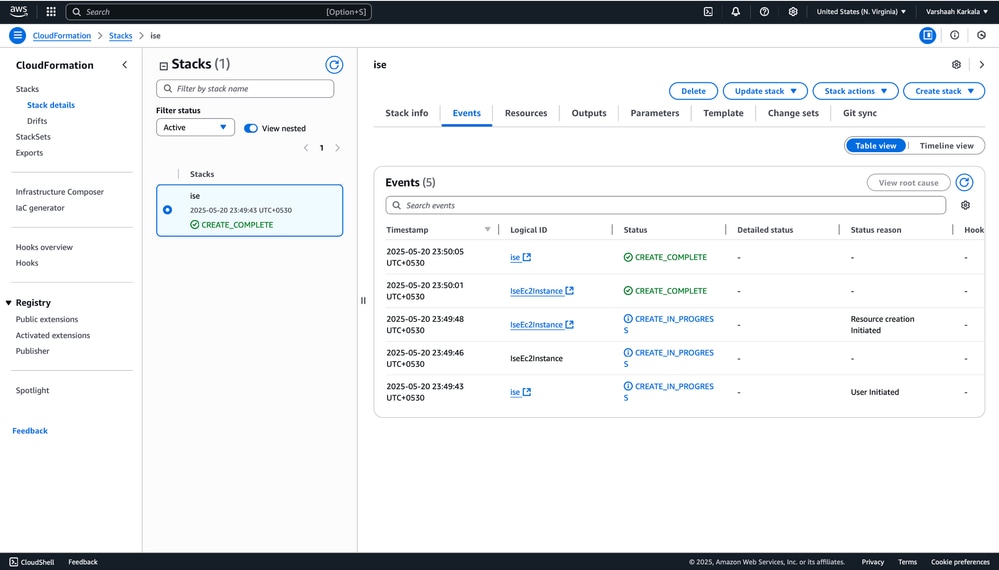

12. راجع القالب للتأكد من صحة جميع التكوينات، ثم انقر فوق إرسال. بمجرد بناء القالب، فإنه يشبه المثال المبين أدناه:

13. الوصول إلى تفاصيل المكدس:

انتقل إلى CloudConfiguration > حزم وحدد موقع المكدس الذي قمت بنشره.

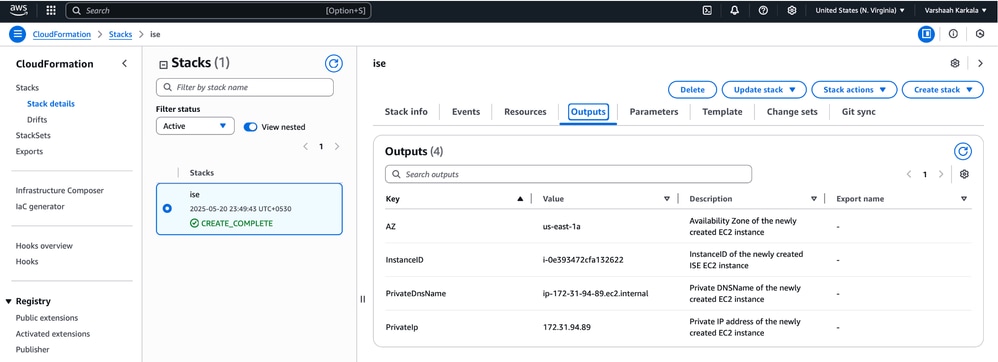

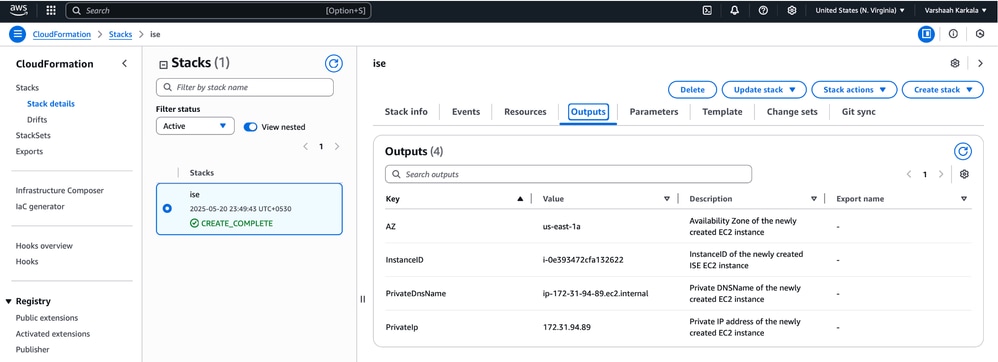

14. اعرض علامة التبويب مخرجات:

حدد المكدس الخاص بك وافتح علامة التبويب مخرجات. هنا، يمكنك العثور على معلومات مهمة تم إنشاؤها أثناء عملية النشر، مثل:

· منطقة التوفر: المنطقة التي يتم فيها نشر الموارد.

· معرف المثيل: المعرف الفريد للمثيل الذي تم نشره.

· اسم DNS: اسم DNS الخاص للمثيل، والذي يمكن إستخدامه للوصول عن بعد.

•عنوان IP: عنوان IP العام أو الخاص للمثيل، حسب التكوين الخاص بك.

تساعدك هذه المعلومات على الاتصال بالمثيل والتحقق من مدى توافره. تمثل علامة التبويب مخرجات هذا المثال:

الباب الثالث: تكوين ISE باستخدام صورة جهاز Amazon (AMI)

1. سجل الدخول إلى وحدة تحكم إدارة AWS والبحث عن اشتراكات سوق AWS.

2. في شريط البحث، اكتب cisco ise وطقطقة cisco هوية خدمات محرك (ISE) من النتيجة.

معيار ISE على متجر AWS

معيار ISE على متجر AWS

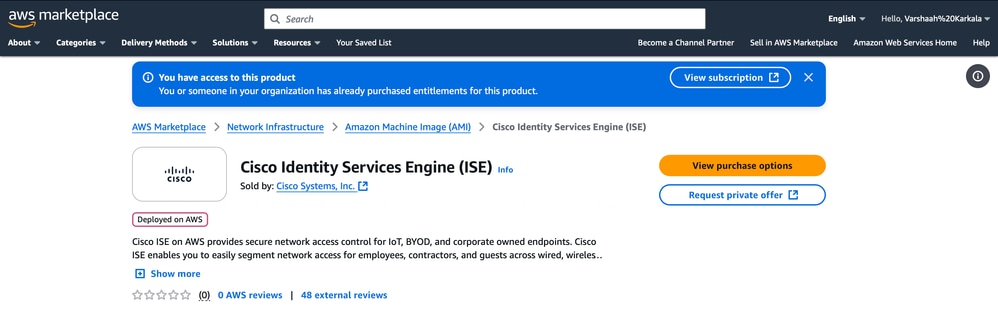

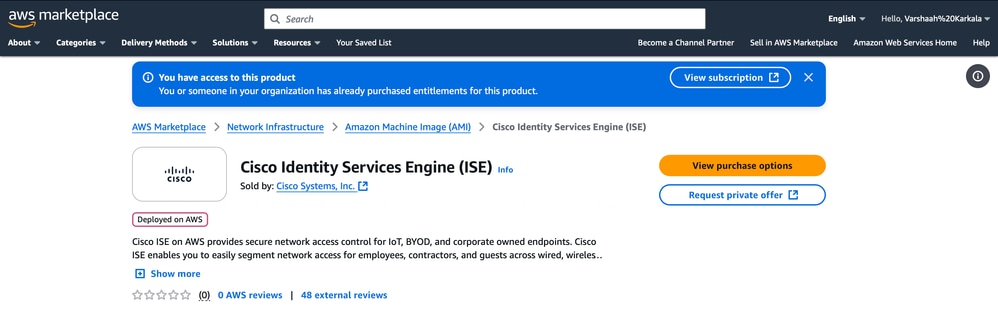

3. انقر فوق عرض خيارات الشراء.

4. انقر فوق تشغيل البرنامج.

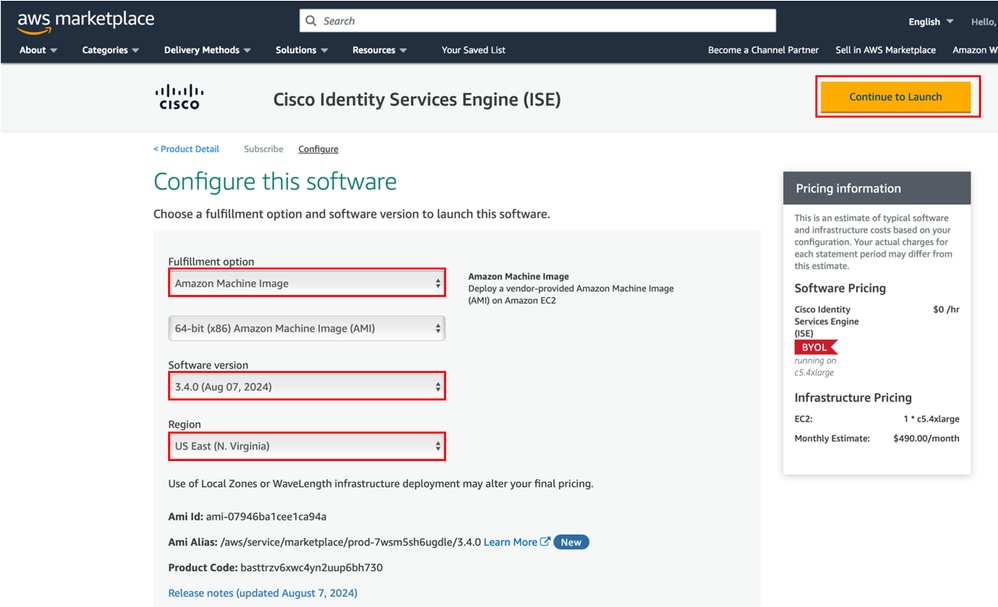

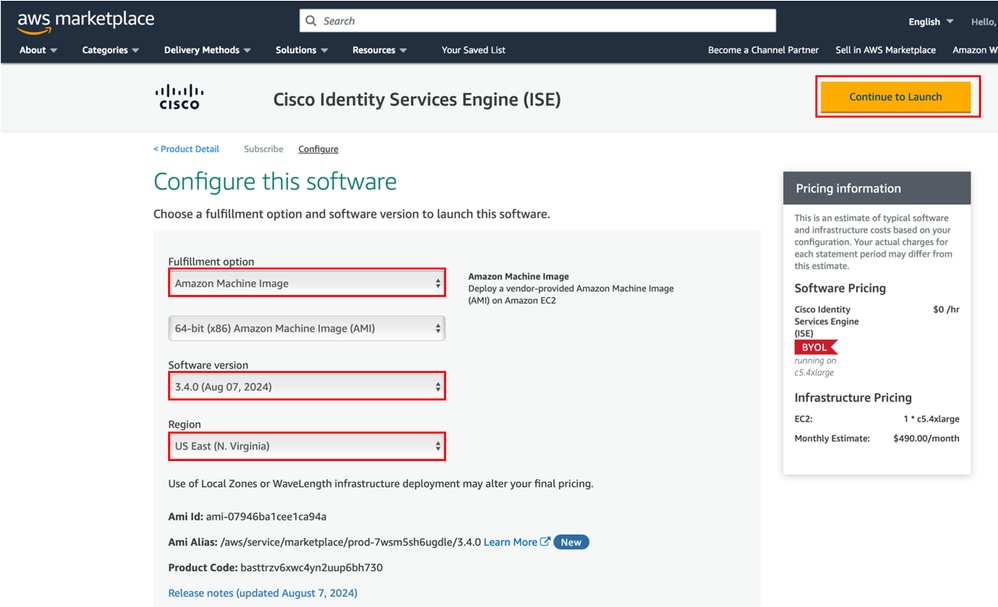

5. ضمن خيار التنفيذ، أختر صورة جهاز Amazon. أختر إصدار البرنامج والمنطقة. انقر على متابعة للتشغيل.

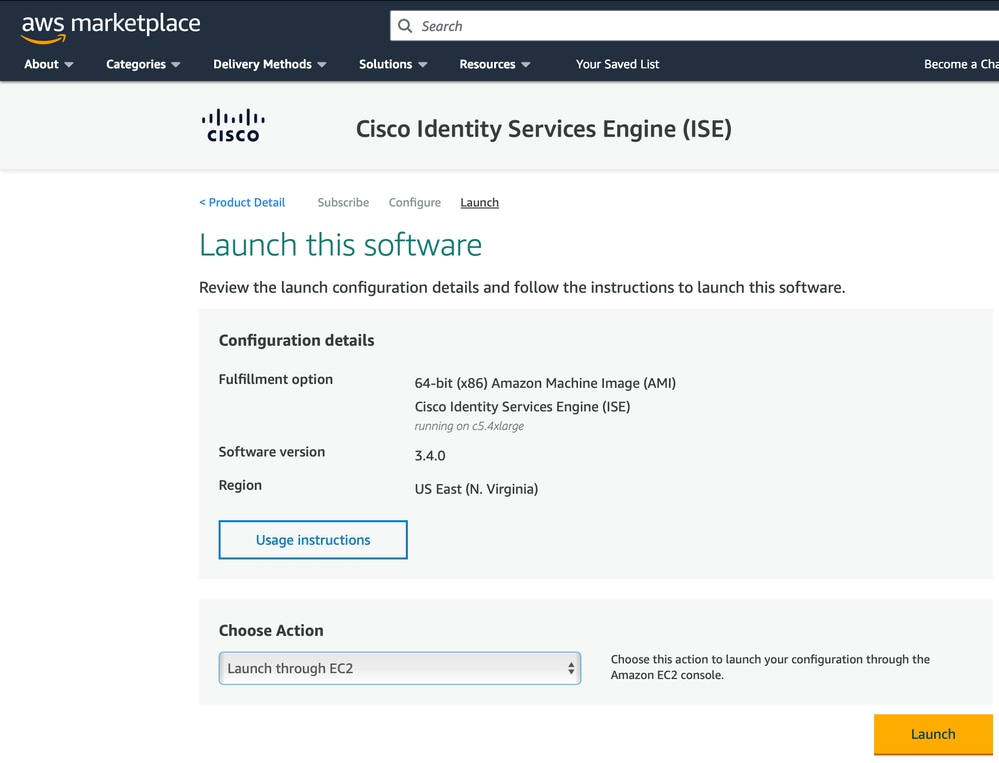

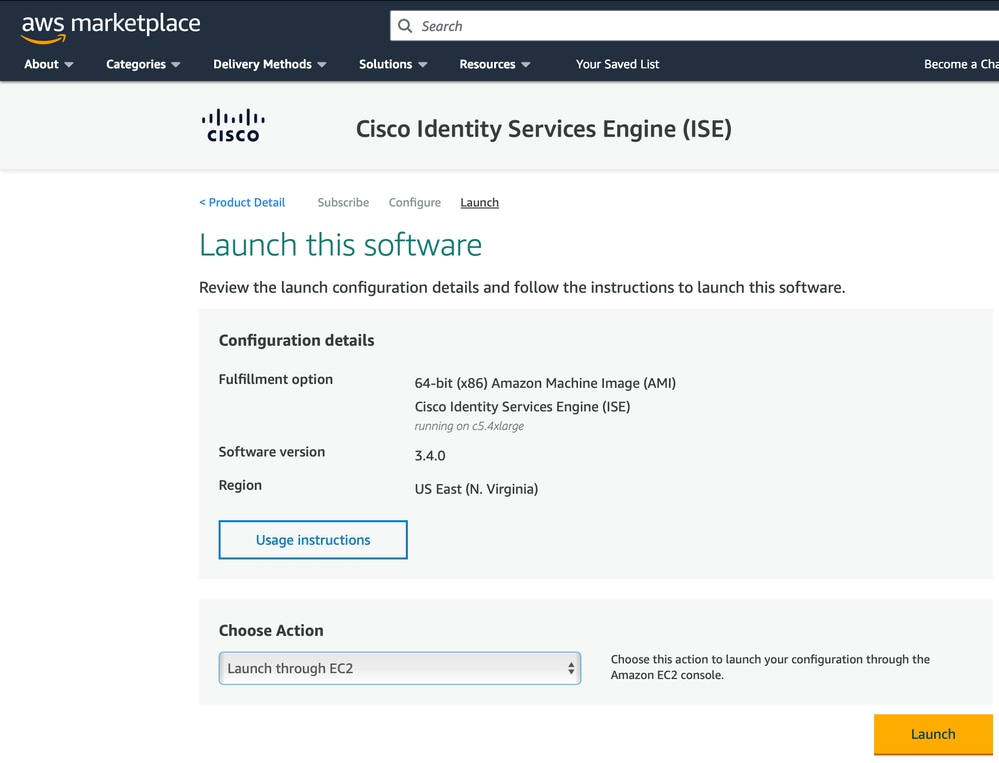

6. ضمن إختيار الإجراء، أختر إطلاق من خلال EC2. انقر فوق إطلاق للمتابعة.

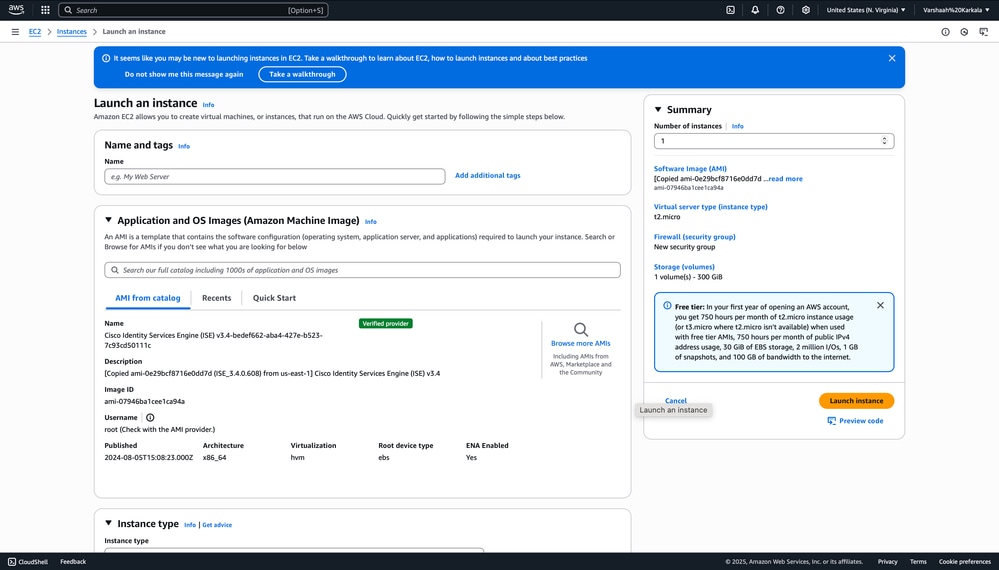

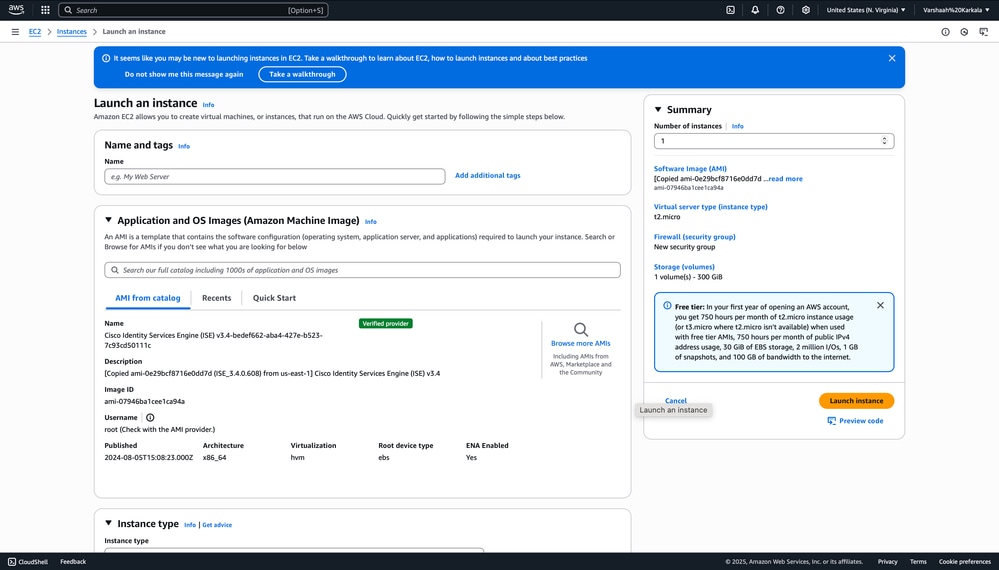

7. تتم إعادة توجيهك إلى تشغيل EC2 صفحة مثيل لتكوين إعدادات المثيل الخاصة بك.

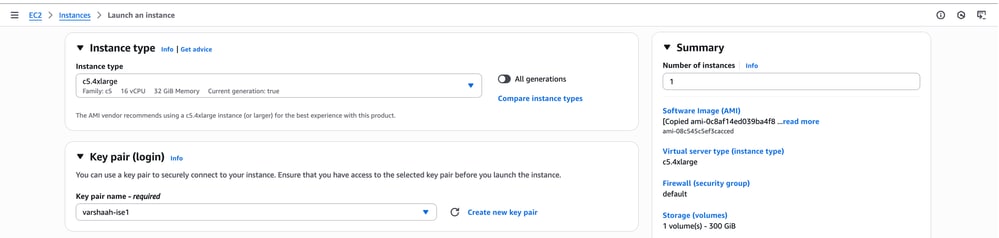

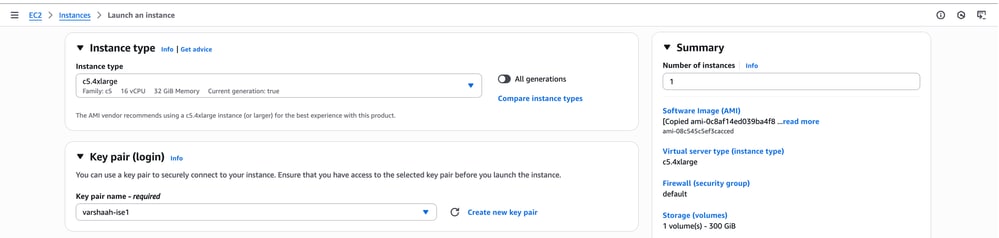

8. قم بالتمرير لأسفل إلى قسم نوع المثيل واختر نوع مثيل مناسب استنادا إلى متطلبات النشر الخاصة بك.

تحت زوج المفاتيح (تسجيل الدخول)، حدد زوج المفاتيح الذي تم إنشاؤه سابقا أو قم بإنشاء زوج مفاتيح جديد (ارجع إلى خطوات إنشاء زوج المفاتيح المقدمة سابقا).

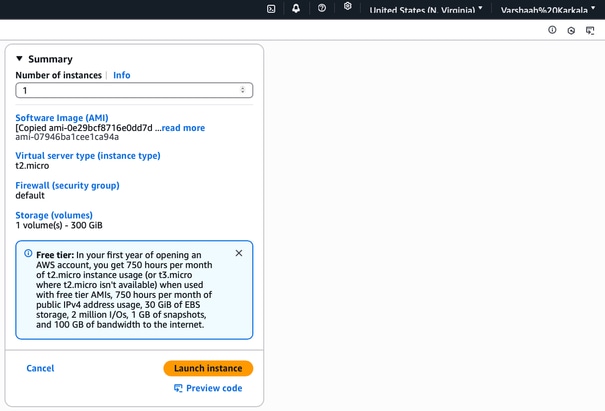

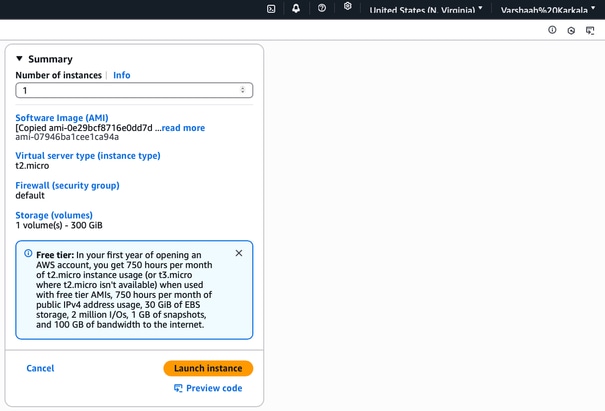

قم بتعيين عدد المثيلات على 1.

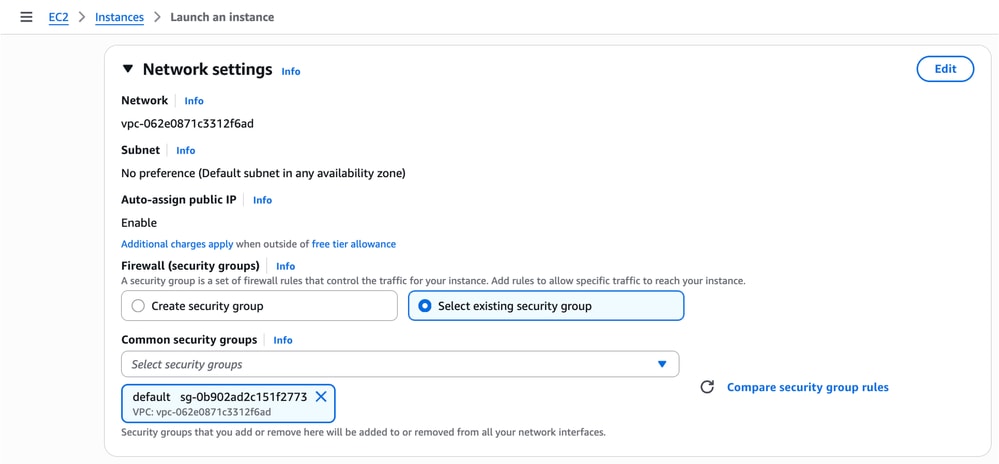

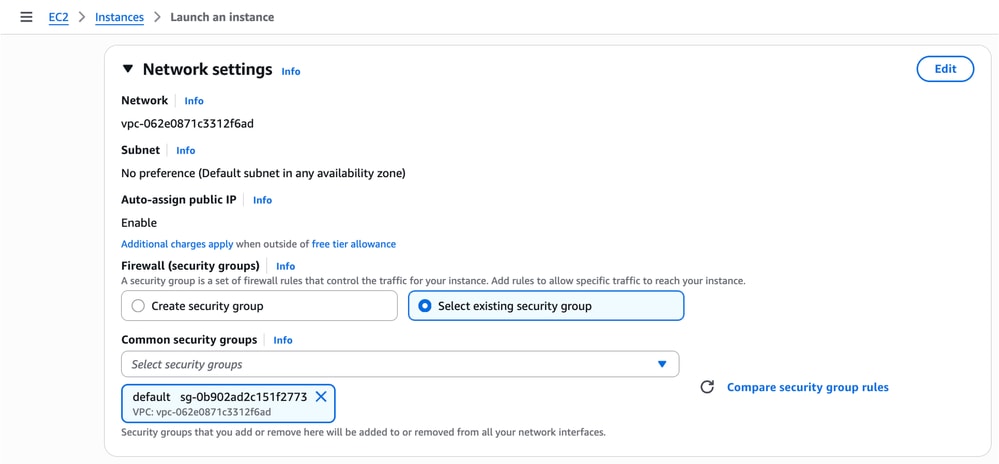

9. في قسم إعدادات الشبكة:

- قم بتكوين جهاز VPC والشبكة الفرعية لديك حسب الحاجة.

- بالنسبة إلى مجموعة الأمان، إما أن تقوم بتحديد مجموعة موجودة أو بإنشاء مجموعة جديدة (كما هو موضح في المثال).

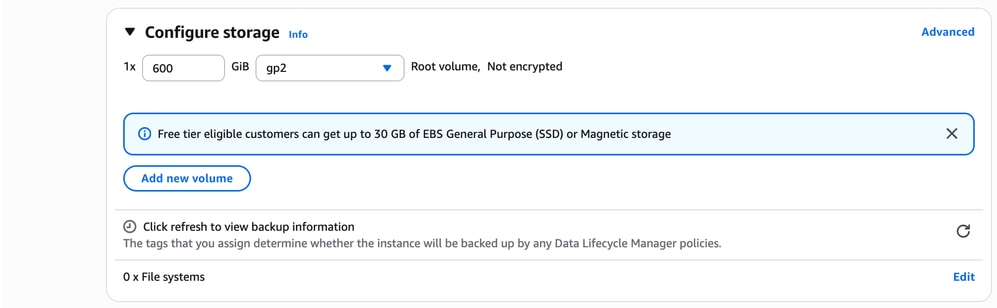

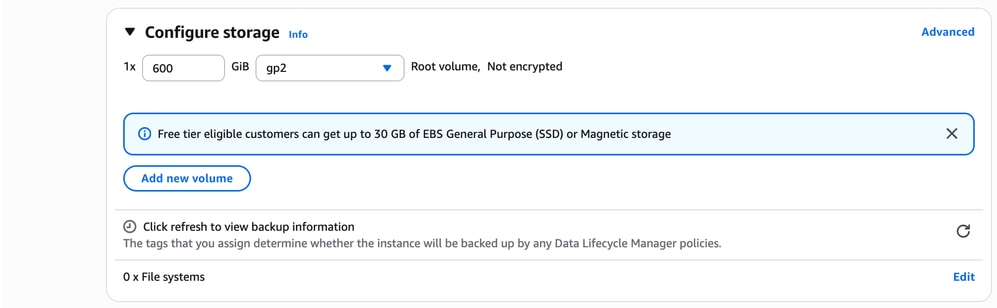

10. في قسم تكوين التخزين، قم بتكوين حجم الصوت المطلوب.

مثال: 600 GiB باستخدام نوع وحدة تخزين gp2.

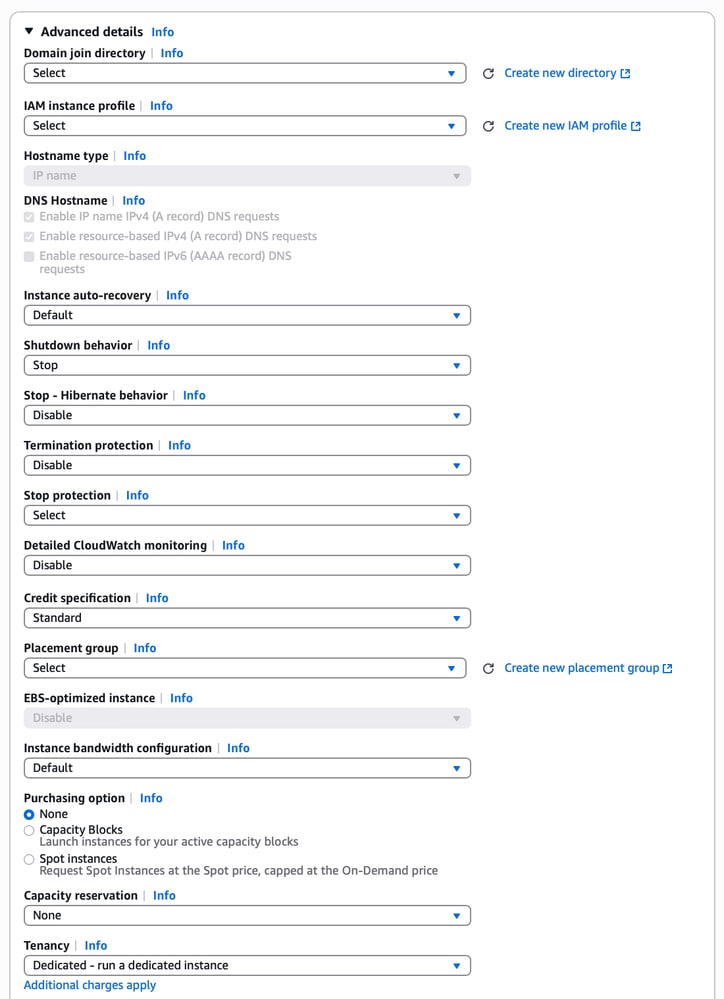

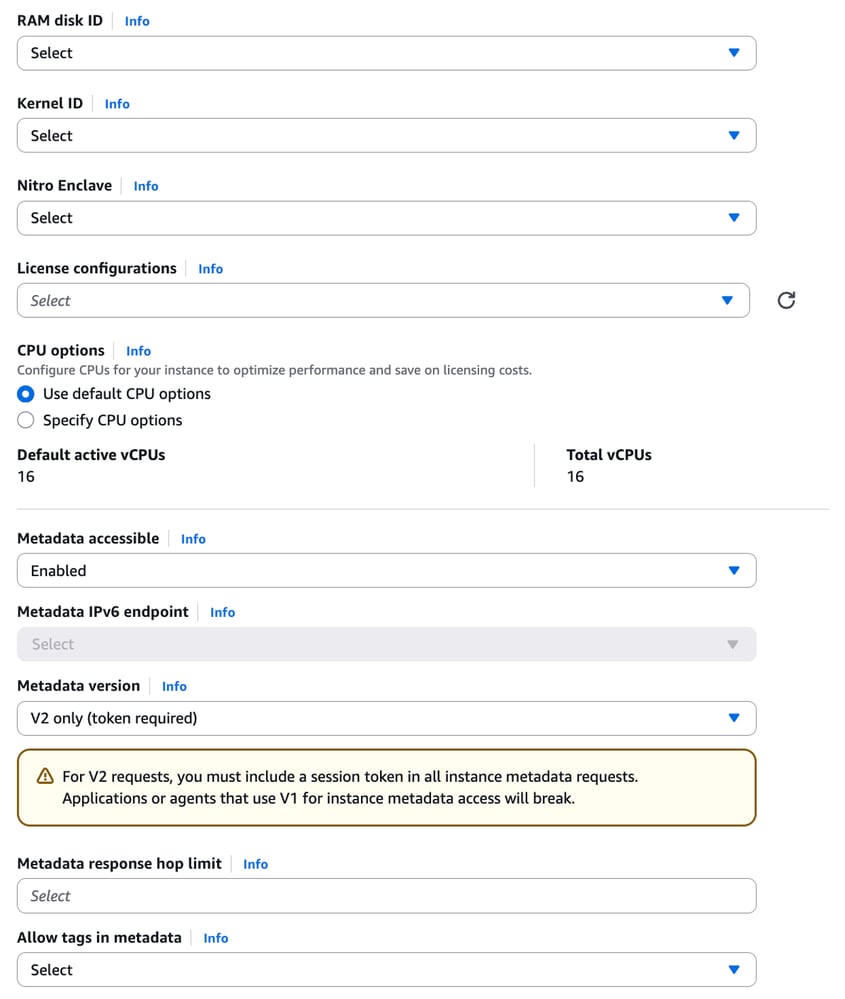

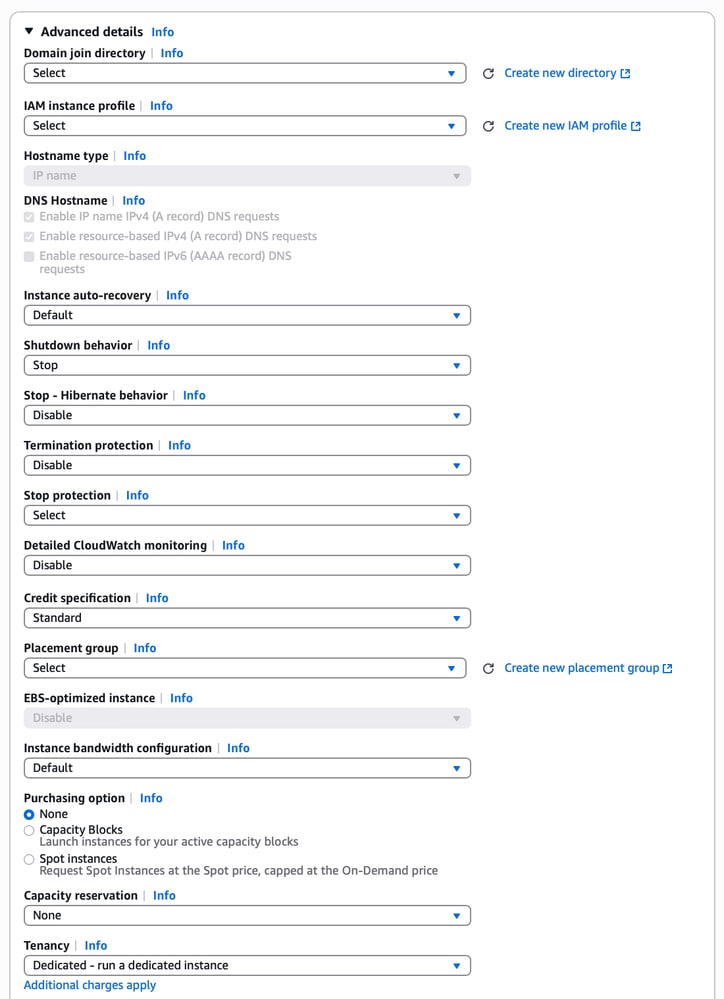

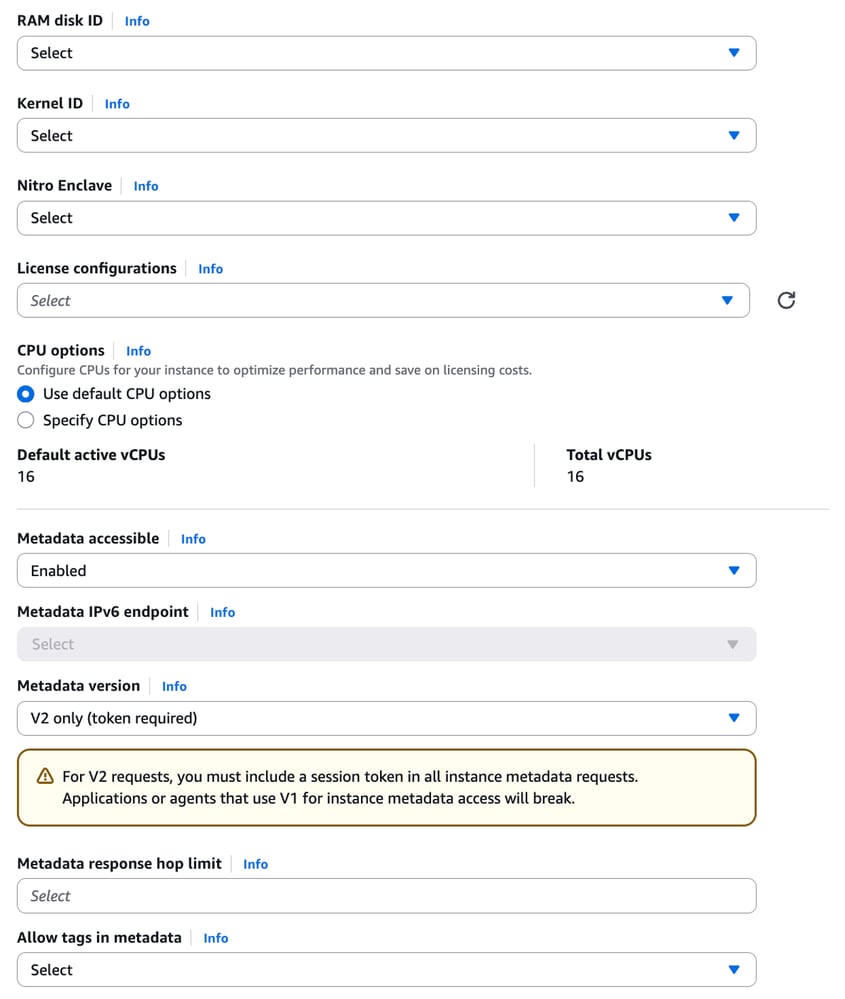

11. في قسم التفاصيل المتقدمة، قم بتكوين أي إعدادات إضافية كما هو مطلوب لنشرك، مثل ملف تعريف مثيل IAM، أو بيانات المستخدم، أو سلوك إيقاف التشغيل.

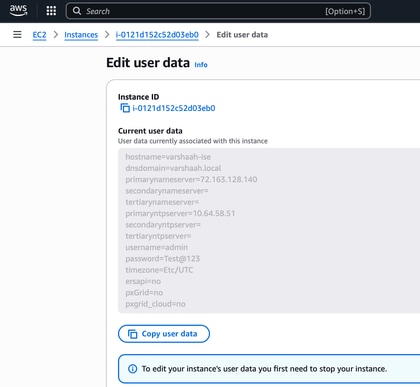

12. في قسم إصدار بيانات التعريف:

- لإصدار ISE 3.4 وأعلى، أختر V2 فقط (الرمز المميز مطلوب) — هذا هو الخيار الموصى به.

- أخترت ل ISE صيغة earlier من 3،4، V1 و V2 (رمز إختياري) أن يضمن توافق.

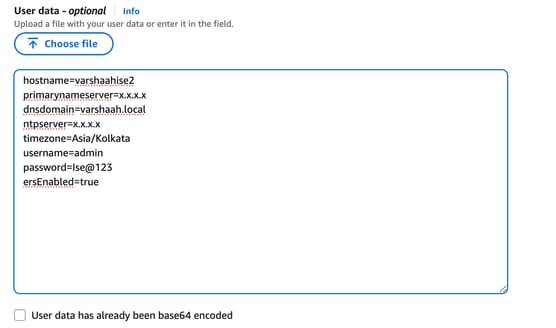

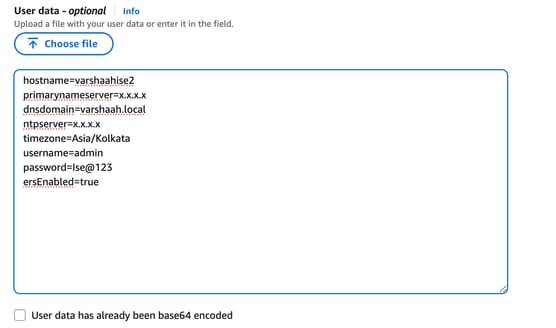

13. في حقل بيانات المستخدم، قم بتوفير معلمات التكوين الأولية لمثيل ISE، بما في ذلك hostname، و DNS، وخادم NTP، وtimezone، و ERS، وبيانات اعتماد المسؤول.

مثال:

hostname=<hostname of cisco ISE>

PrimaryNameServer=<عنوان IPv4>

ناقل الاسم الثاني=<ipV4 عنوان خادم الاسم الثانوي> (قابل للتطبيق على Cisco ISE 3.4 والإصدارات الأحدث)

Tertiarynameserver=<IPv4 عنوان Tertiary NameServer> (قابل للتطبيق على Cisco ISE 3.4 والإصدارات الأحدث)

dnsdomain=<example.com>

primary yntpserver=<عنوان IPv4 أو FQDN الخاص بخادم NTP>

secondaryntpserver=<ipV4 address أو FQDN الخاص بخادم NTP الثانوي> (قابل للتطبيق على Cisco ISE 3.4 والإصدارات الأحدث)

Tertiaryntpserver=<عنوان IPv4 أو FQDN الخاص بخادم NTP الثالث> (قابل للتطبيق على Cisco ISE 3.4 والإصدارات الأحدث)

المنطقة الزمنية=<timezone>

ملاحظة: من cisco ISE إطلاق 3.2، ال username ثابت ك iseadmin؛ لذلك، العلامة username=<admin> غير مدعومة.

كلمة المرور=<password>

ملاحظة: تأكد من تطابق كلمة المرور مع نهج كلمة مرور Cisco ISE.

ERSAPI=<نعم/لا>

pxGrid=<نعم/no>

pxgrid_cloud=<نعم/no>

ملاحظة: يتم تمكين OpenAPI بشكل افتراضي. لذلك، لا يلزم وجود حقل openAPI=<نعم/no>.

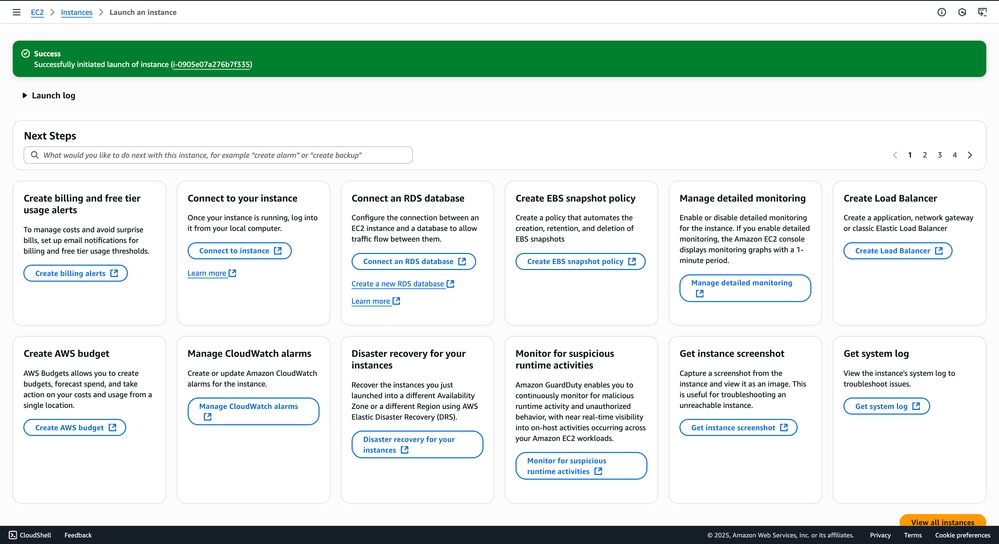

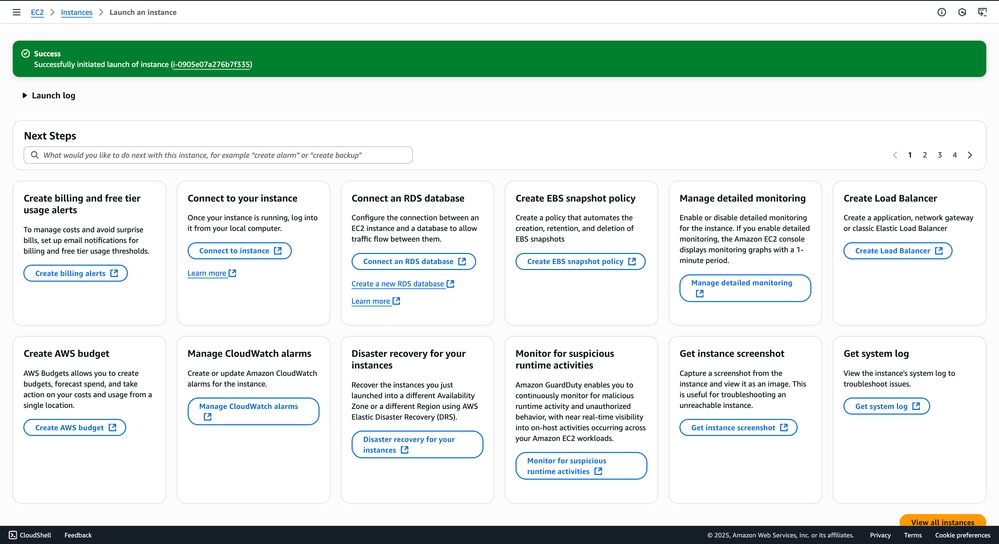

بعد إدخال بيانات المستخدم وإكمال التكوين، انقر فوق تشغيل المثيل.

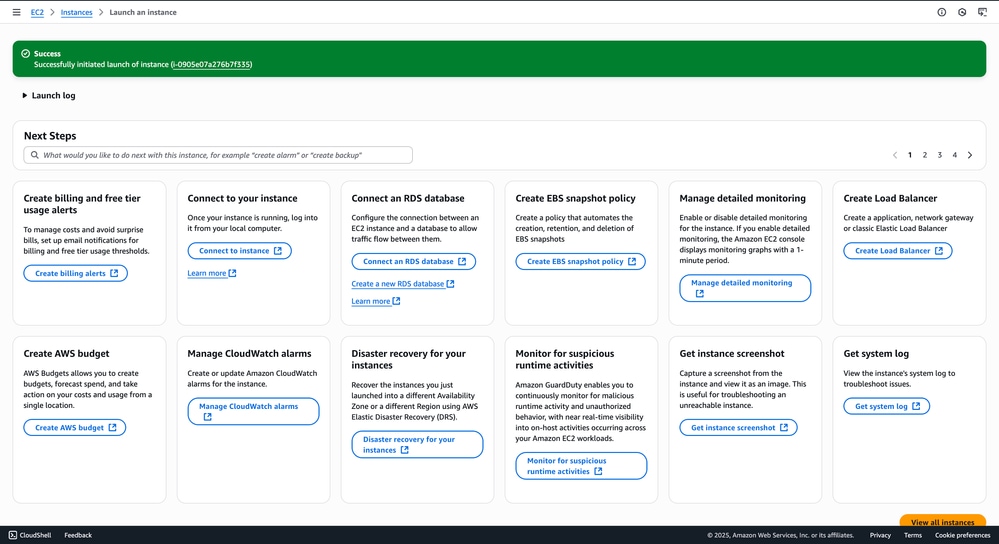

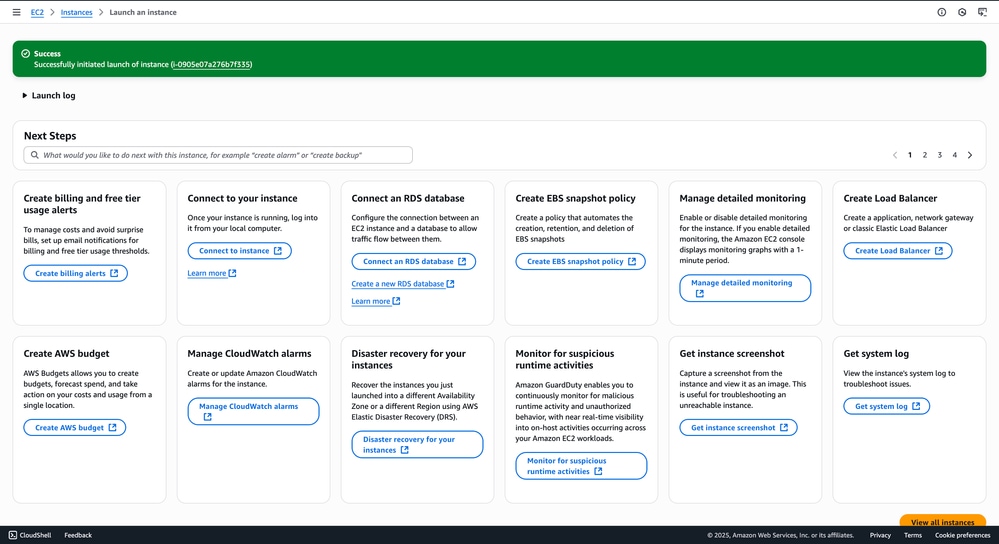

14 - وبعد إطلاق المثيل، تظهر رسالة تأكيد تذكر ما يلي: 'تم بدء تشغيل المثيل <instance_name> بنجاح. وهذا يشير إلى أن عملية التشغيل قد بدأت بنجاح.

التحقق من الصحة

الوصول إلى مثيل ISE الذي تم إنشاؤه باستخدام CFT

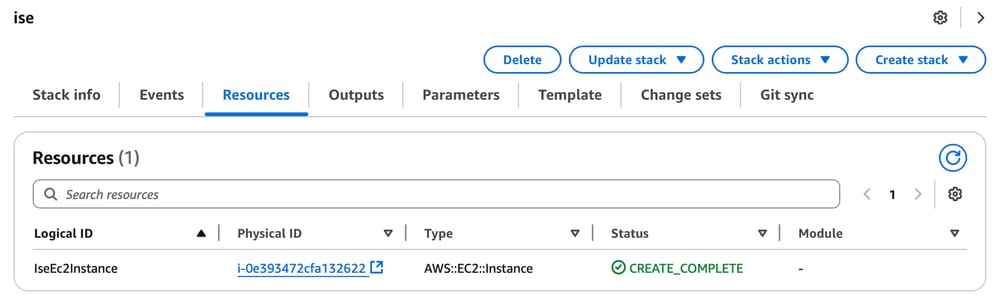

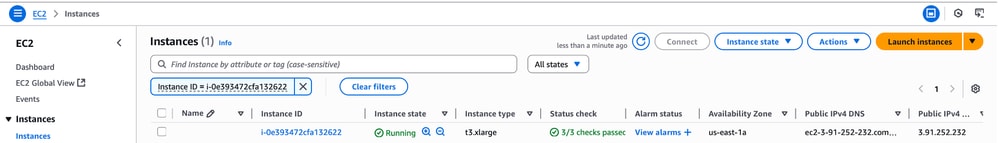

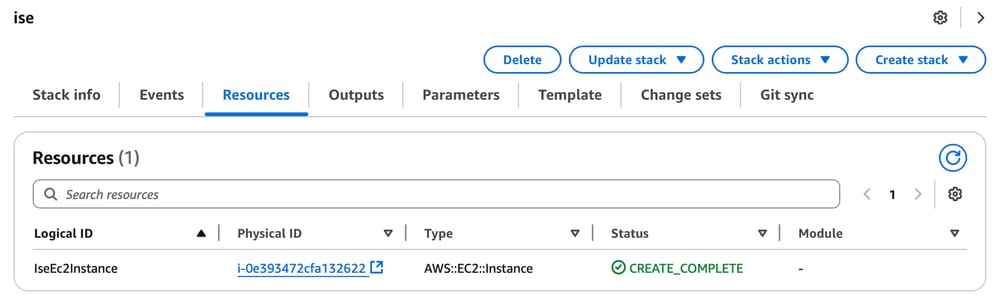

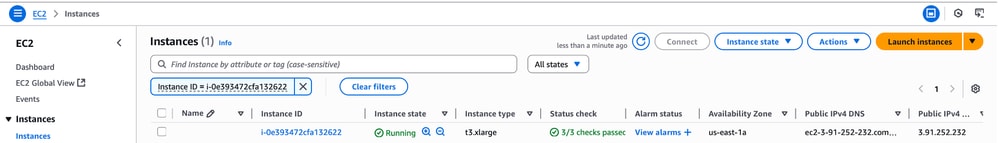

انتقل إلى علامة التبويب الموارد في مكدس CloudConfiguration وانقر فوق المعرف الفعلي. إنها تعيد توجيهك إلى لوحة معلومات EC2 حيث يمكنك رؤية المثيل.

الوصول إلى مثيل ISE الذي تم إنشاؤه باستخدام AMI

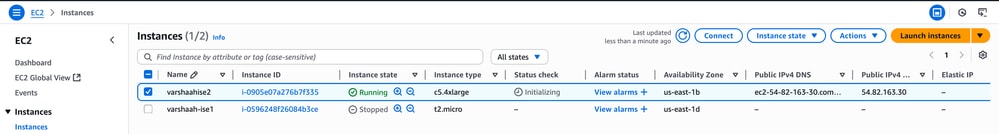

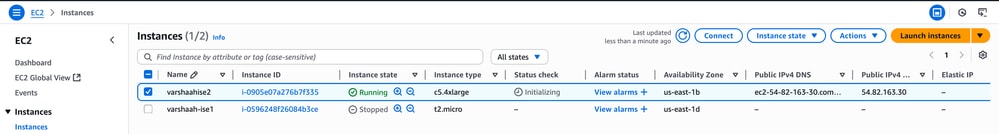

انقر فوق عرض كافة المثيلات للتنقل إلى صفحة مثيلات EC2. في هذه الصفحة، تحقق من أن التحقق من الحالة يظهر مع مرور 3/3 شيكات، مما يشير إلى أن المثيل يعمل ويفي بالغرض.

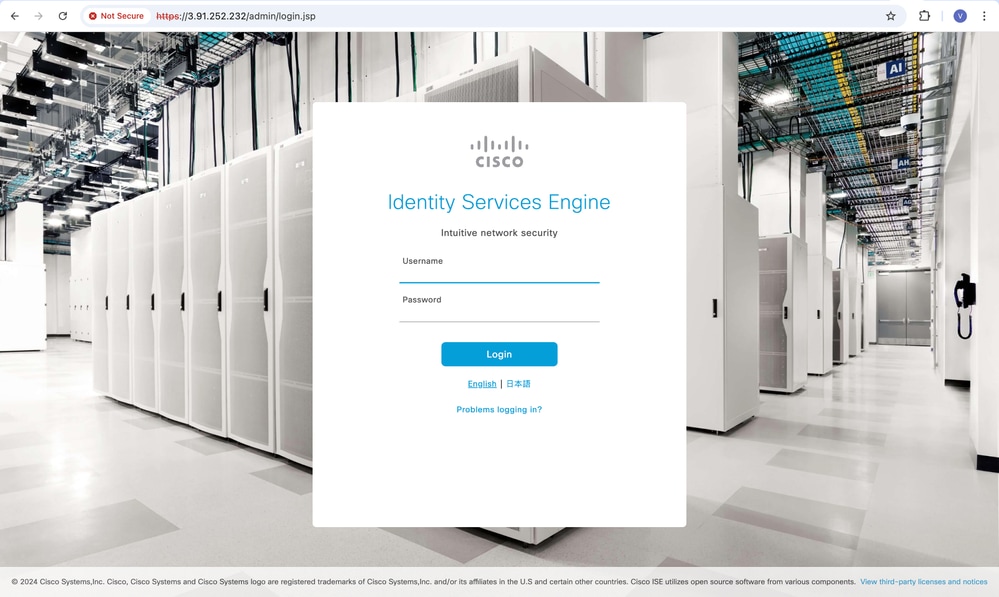

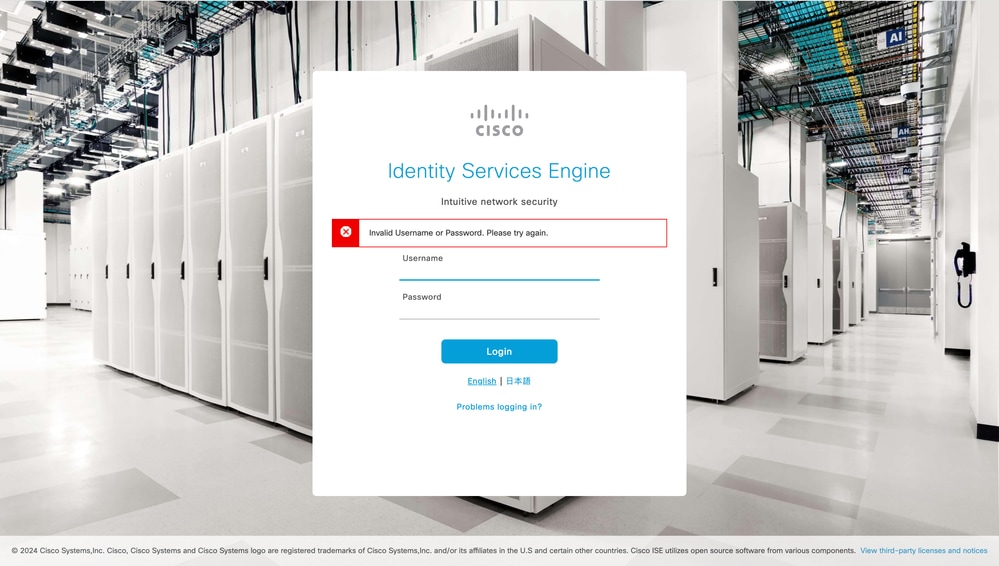

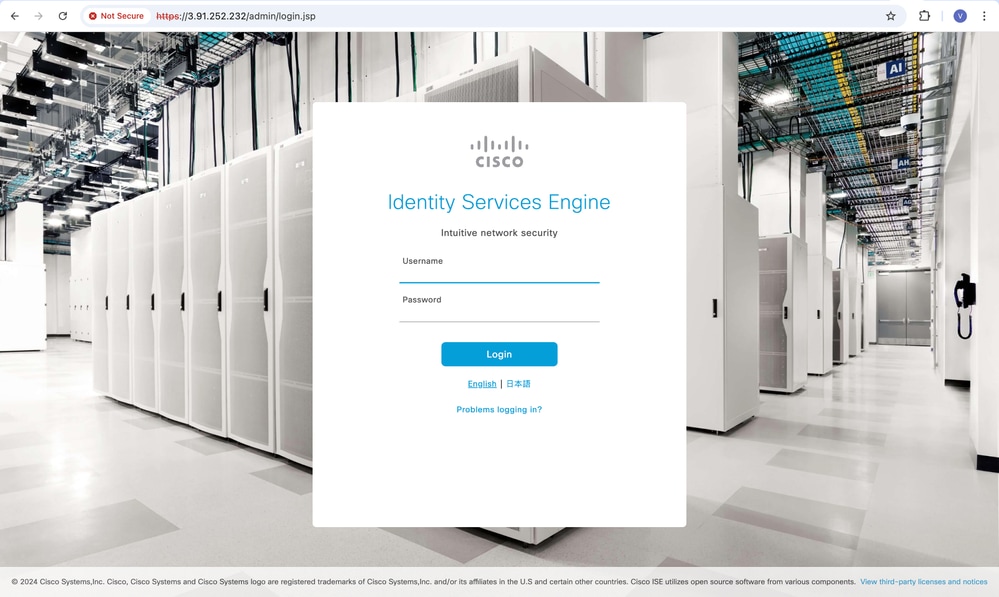

الوصول إلى واجهة المستخدم الرسومية (GUI) الخاصة ب ISE

تم الآن نشر خادم ISE بنجاح.

للوصول إلى واجهة المستخدم الرسومية (GUI) الخاصة ب ISE، يلزمك إستخدام عنوان IP للمثيل في المستعرض لديك. بما أن عنوان IP الافتراضي خاص، فلا يمكن الوصول إليه مباشرة من الإنترنت.

التحقق مما إذا كان IP العام مقترنا بالمثيل:

- انتقل إلى EC2 > مثيلات وحدد المثيل.

- ابحث عن حقل عنوان IPv4 العام.

هنا، يمكنك رؤية عنوان IP عام يمكنك إستخدامه للوصول إلى واجهة المستخدم الرسومية (GUI) ل ISE.

افتح مستعرض مدعوم (على سبيل المثال، Chrome أو Firefox) وأدخل عنوان IP العام.

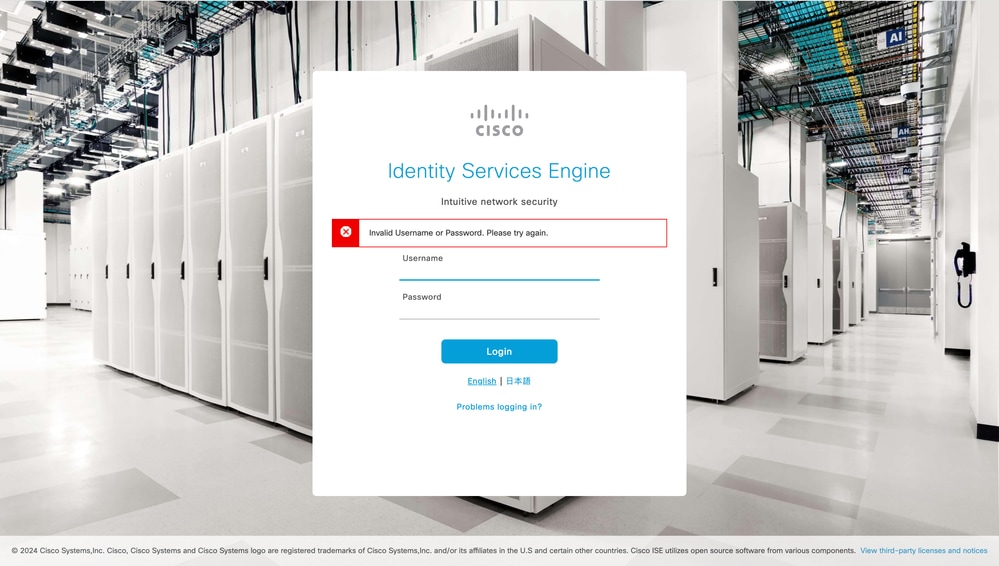

تظهر صفحة تسجيل الدخول إلى واجهة المستخدم الرسومية (GUI) الخاصة ب ISE.

ملاحظة: بعد أن يصبح وصول SSH متاحا، يستغرق عادة من 10 إلى 15 دقيقة إضافية لخدمات ISE للانتقال الكامل إلى حالة تشغيل.

الوصول إلى واجهة سطر الأوامر (CLI) عبر SSH من الوحدة الطرفية

في وحدة التحكم EC2، حدد المثيلة الخاصة بك وانقر فوق توصيل.

تحت علامة التبويب عميل SSH، اتبع الخطوات التالية:

- انتقل إلى المجلد الذي يحتوي على ملف المفتاح .pem الذي تم تنزيله.

- قم بتشغيل هذه الأوامر:

- القرص المضغوط <path-to-key file>

- chmod 400 <your-key-pair-name>.pem

- ssh -i "<your-key-pair-name>.pem" admin@<public-ip-address>

ملاحظة: أستخدم admin كمستخدم ل SSH، نظرا لأن Cisco ISE تقوم بتعطيل سجل الدخول الجذري عبر SSH.

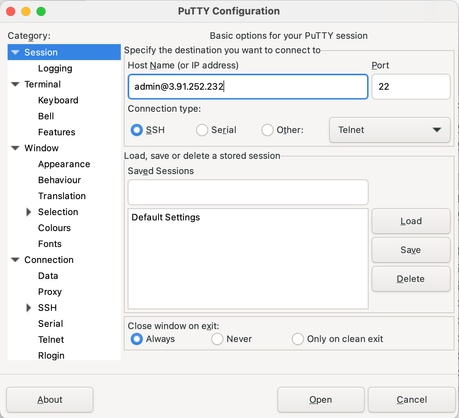

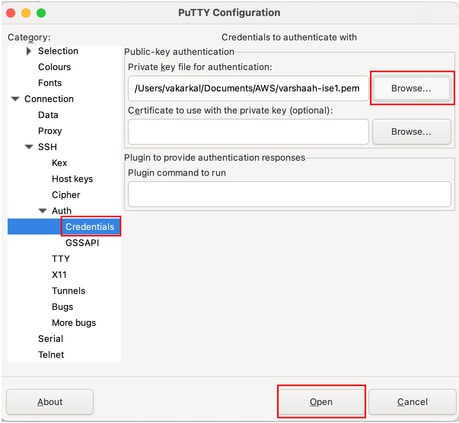

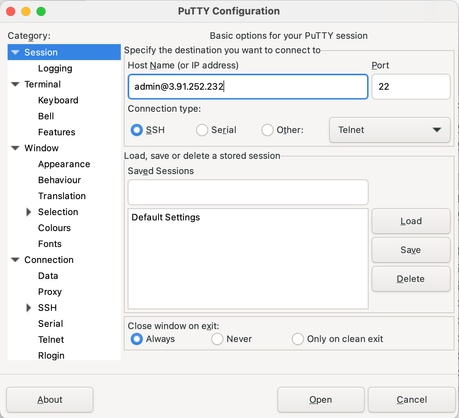

الوصول إلى CLI عبر SSH باستخدام PuTtY

-

افتح PuTTY.

-

في حقل اسم المضيف، أدخل: admin@<public-ip-address>

-

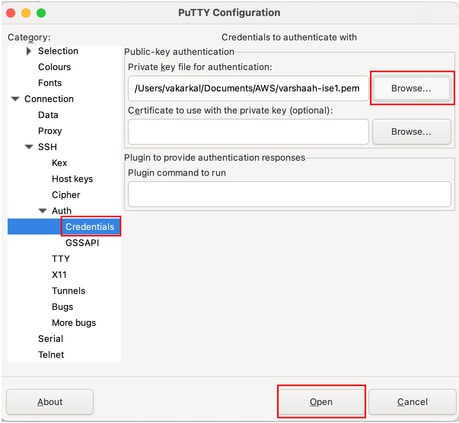

في اللوحة اليسرى، انتقل إلى التوصيل > SSH > المصادقة > بيانات الاعتماد.

-

انقر فوق إستعراض بجوار ملف المفتاح الخاص للمصادقة، وحدد ملف مفتاح SSH الخاص.

-

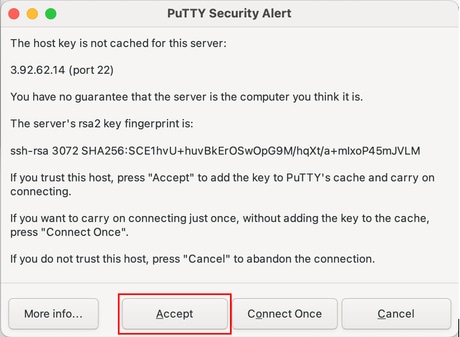

انقر فوق فتح لبدء جلسة العمل.

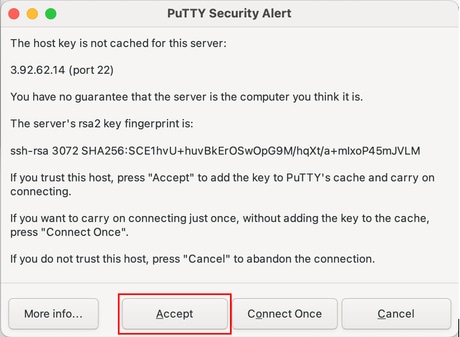

-

عند المطالبة، انقر فوق قبول لتأكيد مفتاح SSH.

-

تتصل جلسة PuTTY الآن ب ISE CLI.

ملاحظة: يمكن أن يستغرق الوصول إلى ميزة ise (ISE) عبر بروتوكول SSH ما يصل إلى 20 دقيقة. أثناء هذا الوقت، يمكن أن تفشل محاولات الاتصال مع حدوث الخطأ: "تم رفض الإذن (PublicKey)."

استكشاف الأخطاء وإصلاحها

اسم المستخدم أو كلمة المرور غير صحيحين

غالبا ما تكون مشاكل المصادقة ناتجة عن إدخال مستخدم غير صحيح أثناء إنشاء المثيل. ينتج عن ذلك رسالة خطأ ك "اسم مستخدم أو كلمة مرور غير صحيحة". الرجاء المحاولة مرة أخرى. حدث خطأ أثناء محاولة تسجيل الدخول إلى واجهة المستخدم الرسومية (GUI).

الحل

-

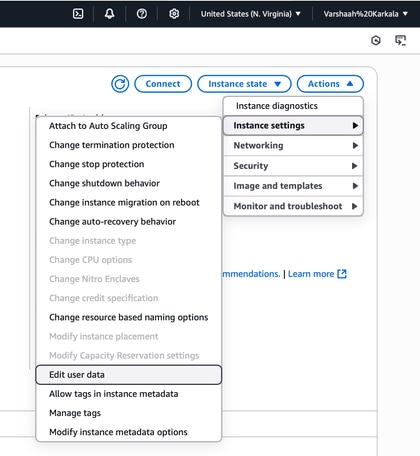

في وحدة تحكم AWS EC2، انتقل إلى EC2 > مثيلات > your_instance_id.

-

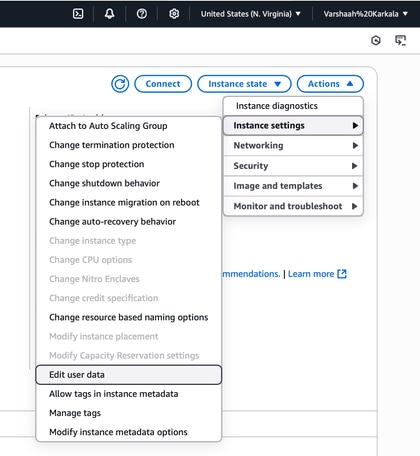

انقر عمليات واختر إعدادات المثيل > تحرير بيانات المستخدم.

-

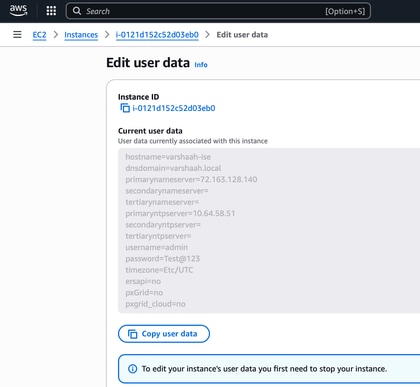

أنت يستطيع وجدت ال يعين username وكلمة أن كان ثبتت أثناء المثيل إطلاق هنا. يمكن إستخدام بيانات الاعتماد هذه لتسجيل الدخول إلى واجهة المستخدم الرسومية (ISE).

-

تحقق من اسم المضيف وكلمة المرور عند إعداد اسم المضيف وكلمة المرور:

- إن لا يفي ال يشكل كلمة لا ال ise كلمة سياسة، login محاولة يفشل؛ حتى مع وثائق الإعتماد الصحيحة.

-

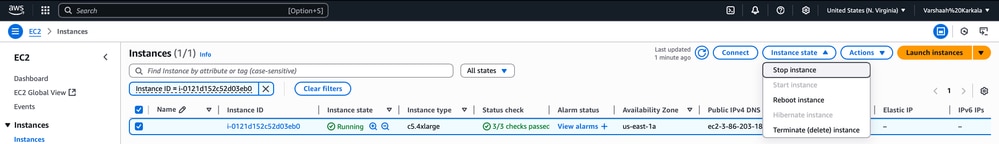

إذا كنت تشك في تكوين كلمة المرور بشكل غير صحيح، فاتبع الخطوات التالية لتحديثها:

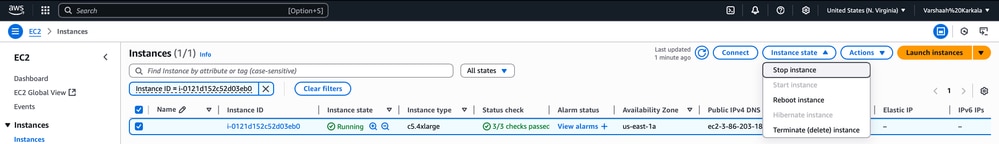

1. في وحدة تحكم EC2، انتقل إلى EC2 > مثيلات > your_instance_id

2. انقر فوق حالة المثيل > إيقاف المثيل.

3. بعد إيقاف المثيل، انقر فوق إجراءات > إعدادات المثيل > تحرير بيانات المستخدم.

4. قم بتعديل البرنامج النصي لبيانات المستخدم لتحديث كلمة المرور وفقا لذلك.

5. انقر فوق حفظ لحفظ التغييرات. انقر فوق حالة المثيل > بدء المثيل لإعادة تشغيل المثيل.

العيوب المعروفة

| معرف الخطأ |

الوصف |

| معرف الخطأ من Cisco 41693 |

يفشل ISE على AWS في إسترداد بيانات المستخدم إذا تم تعيين إصدار بيانات التعريف على V2 فقط. يتم دعم IMDSv1 فقط في الإصدارات قبل ISE 3.4. |

التعليقات

التعليقات