إعادة بناء قناة Catalyst SD-WAN الليفية

خيارات التنزيل

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يوضح هذا المستند كيفية إعادة إنشاء بنية Cisco SD-WAN، بما في ذلك نسخ تكوينات وحدة التحكم إحتياطيا واستعادتها لعمليات النشر المختلفة.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- شبكة منطقة واسعة معرفة بالبرامج من Cisco (SD-WAN)

- Cisco Software Central

- تنزيل برنامج وحدات التحكم من software.cisco.com

المكونات المستخدمة

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

المتطلبات الأساسية قبل إعادة بناء البنية

- يجب تكوين مجموعة جديدة من عناوين IPS الخاصة بالنظام ومعرفات المواقع من أجل البنية الجديدة لوحدات التحكم

- تأكد من وضع قواعد جدار الحماية لتمكين الاتصال بين وحدات التحكم والحواف

- لاحظ اسم المستخدم وكلمة المرور الخاصين ب NEO4j(configuration-db) (يجب أن يكونا متماثلين على جميع عقد vManage في نظام مجموعة)

- تعطيل خطوة المنفذ على جميع الحواف

- قم بزيادة وقت إعادة التشغيل الرائع إلى 7 أيام

- مسح الانذارات في أدوات 3 أطراف قبل الترحيل

- يتم فقد بيانات الإحصائيات التاريخية (التنبيهات والأحداث وحالات الأجهزة وما إلى ذلك) ما لم يكن هناك إعداد مسبق لتصدير الحالات إلى خادم خارجي مثل ASVanalytics

- إذا تم تكوين Cloud OnRamp، فتأكد من توفر إمكانية الوصول إلى الطراز c8000v الذي تم نشره في السحابة قبل بدء هذا النشاط

- إذا كان لديك SDAC ممكن على البنية القديمة، فتأكد من تمكين البنية الجديدة (للمجموعة، يلزم تمكينها على عقدة واحدة فقط)

- يتم دعم إستعادة قاعدة بيانات التكوين فقط على نفس الإصدار مثل البنية المؤسسية

- تأكيد الشخصية المستخدمة لوحدات التحكم. نقدم الدعم ل COMPUTE_DATA و DATA Persona (تفاصيل تحت كل قسم)

- بالنسبة ل Enterprise CA، يجب إستخدام الشهادة الجذر الصادرة من Enterprise CA، والتي يتم إستخدامها في التغشية الموجودة، ويتم توقيع الشهادة باستخدام خادم CA للمؤسسة وتثبيتها لجميع وحدات التحكم عبر واجهة المستخدم

خيارات النشر

نشر vManage

- مستقل (عقدة واحدة)

- نظام المجموعة (ذو 3 عقد أو 6 عقد)

خيارات DR

- لا يوجد DR

- ذاكرة DR أحادية العقدة

- نظام مجموعة إسترداد البيانات بعد الكوارث (DR) الاحتياطي (يدوي / مزود بإدارة)

ملاحظة: لمزيد من التفاصيل حول نوع إستعادة البيانات بعد الكوارث، ارجع إلى هذا الارتباط

التركيبات:

| # | إعداد vManage | خيار دكتور |

|---|---|---|

| 1 | مستقل (عقدة واحدة) | لا يوجد DR |

| 2 | مستقل (عقدة واحدة) | ذاكرة DR أحادية العقدة |

| 3 | نظام المجموعة (ذو 3 عقد أو 6 عقد) | لا يوجد DR |

| 4 | نظام المجموعة (ذو 3 عقد أو 6 عقد) | نظام مجموعة DR الاحتياطي |

الخطوات الشائعة القابلة للتطبيق على جميع المجموعات

هذه الخطوات شائعة في جميع مجموعات النشر. إنها تغطي عملية جلب مثيلات VM وتطبيق تكوين CLI الأساسي. يخبرك كل قسم تركيبة عن عدد المثيلات التي سيتم نشرها وأي خطوات إضافية سيتم إكمالها.

تثبيت وحدات تحكم SD-WAN وإحضارها (المدير، أداة التحقق من الصحة، وحدة التحكم)

ملاحظة: قامت Cisco بإعادة تسمية مصطلحات معينة، لذلك يمكن إستبدال هذه المصطلحات. Cisco vManage = Cisco Catalyst Manager، Cisco vBond = Cisco Catalyst Validator، Cisco vSmart = وحدة التحكم Cisco Catalyst Controller

تنزيل ملفات OVA لوحدات تحكم SD-WAN من صفحة تنزيل برامج Cisco من هنا:

- أختر سحابة vEDGE وقم بتنزيل vBond OVA لإصدار البرنامج المطلوب.

- أختر برنامج vManage وقم بتنزيل vManage OVA لإصدار البرنامج المطلوب.

- أختر برنامج vSmart وقم بتنزيل برنامج vSmart OVA لإصدار البرنامج المطلوب.

ملاحظة: على الأنظمة الأساسية ل ESXi/Cloud، يمكنك تدوير وحدات التحكم vSmart و vBond و vManage باستخدام ملف OVA. ارجع إلى المستند المرتبط وتأكد من تخصيص مساحة كافية من وحدة المعالجة المركزية (CPU) وذاكرة الوصول العشوائي (RAM) والأقراص لجميع وحدات التحكم وفقا لنوع نشر SD-WAN. انتقل هنا للحصول على معلومات إضافية. تأكد من تعيين قرص ثانوي لعقدة vManage كما هو مذكور في "حجم تخزين العمود"* في دليل الكمبيوتر المرتبط.

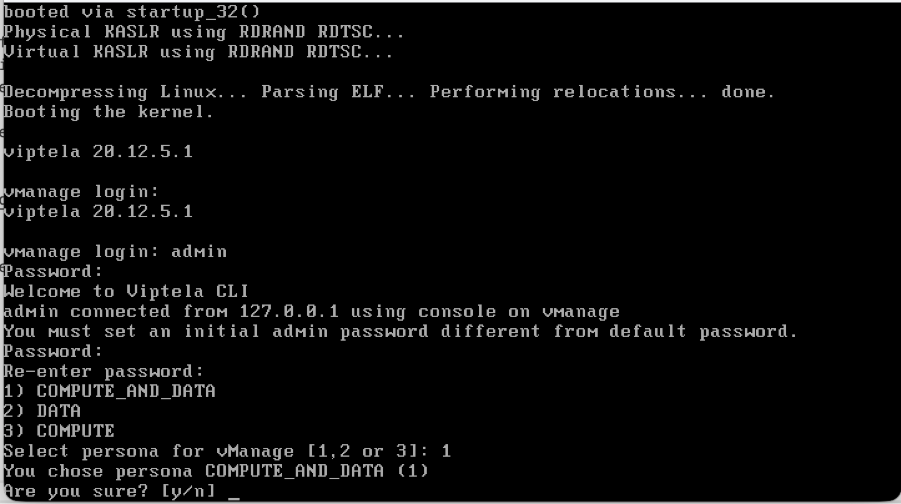

جلب عقدة مدير Cisco

- بمجرد نشر برنامج Cisco Manager أو برنامج vManage VM وإمكانية الوصول إلى وحدة التحكم الخاصة بالمدير، انتظر حتى يكتمل التمهيد. أحد المؤشرات هو أننا نرى نظام رسائل جاهز ويطلب اسم المستخدم وكلمة المرور.

- أدخل اسم مستخدم بيانات اعتماد المستخدم الافتراضية كمسؤول وكلمة مرور كمسؤول. قم بنشر أنه يطلب من المستخدم تغيير كلمة المرور، وتعيين كلمة المرور المطلوبة لمسؤول المستخدم وفقا لاختيارك.

- ثم يطلب من المستخدم تحديد الشخص. وهذه خطوة حاسمة إذا كان الهدف هو الحصول على مجموعة vManage. الرجاء إختيار الشخصية كما هو موضح هنا السيناريوهات:

For a standalone vManage, choose the persona as COMPUTE_AND_DATA.

For a 3 node cluster, on 3 vManage nodes, the persona is set to COMPUTE_AND_DATA.

For a 6 node cluster, on 3 vManage nodes the persona is COMPUTE_AND_DATA and on rest 3 vManage nodes persona DATA.

مثال:أختر 1 ل compute_and_data

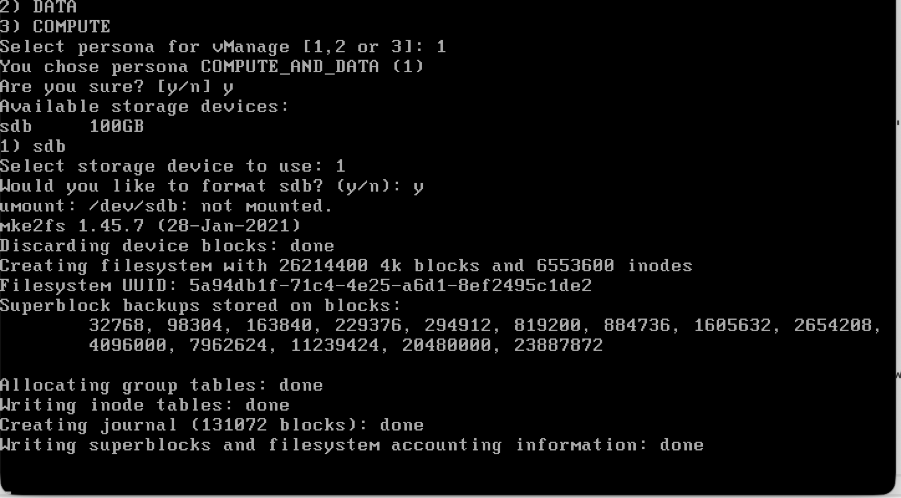

أختر القرص الثانوي كما هو موضح:

- أختر القرص الثانوي والنوع Y للتأكيد.

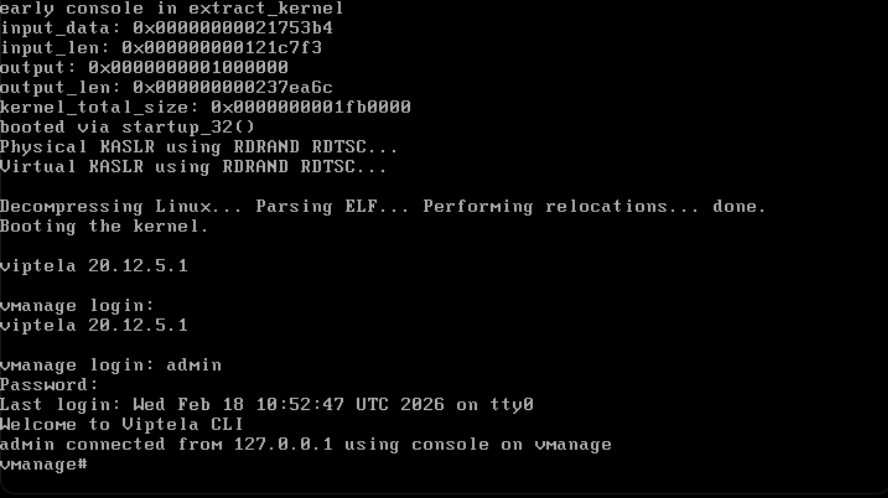

- عمليات إعادة تحميل مدير Cisco. ما إن جزمة فوق، دخلت ال username وكلمة مع الكلمة جديد أن كان شكلت حديثا.

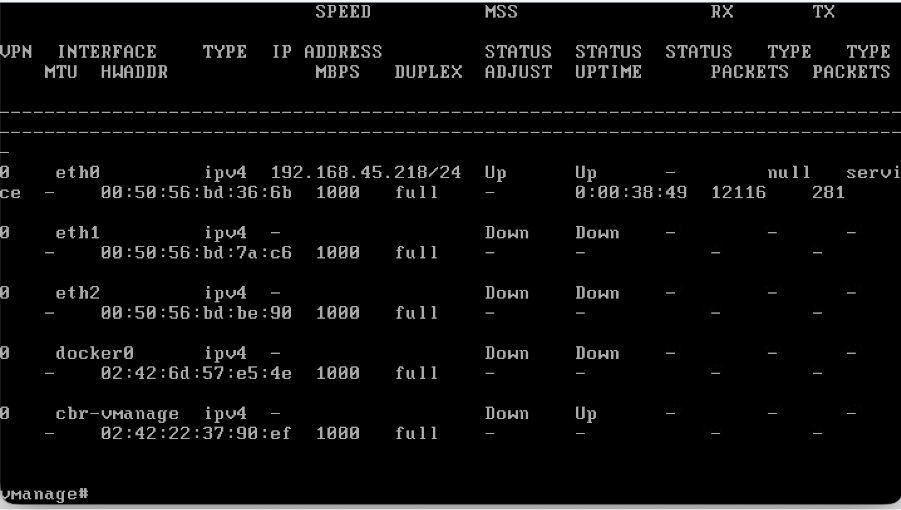

- أنت يستطيع شكلت VPN 512 إدارة قارن أن يمكن خارج النطاق إدارة منفذ إلى الجهاز تحكم.

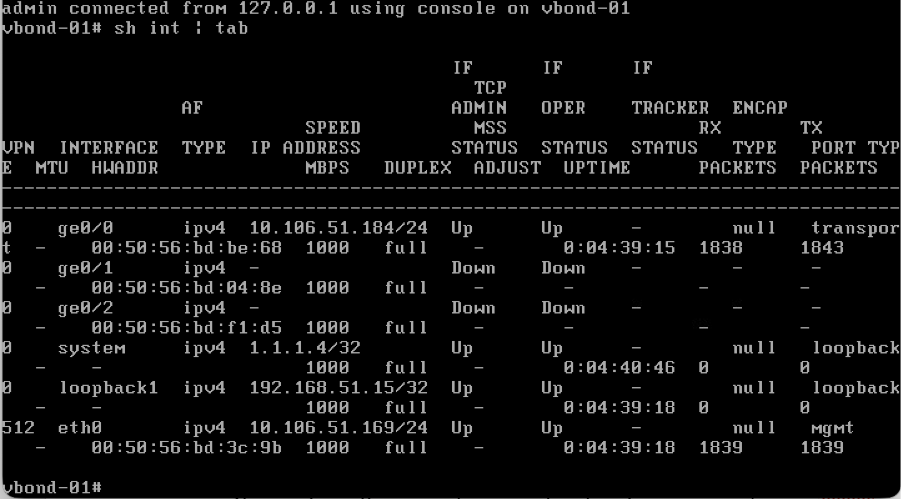

- أستخدم الأمر show interface | علامة التبويب للتحقق من شبكات VPN التي تم تعيين الواجهات لها حاليا.

- قم بتكوين الواجهات وفقا لذلك.

مثال

ملاحظة: يمكنك الرجوع إلى التكوين من نظام vManage الموجود وتكوين نظام عناوين IP نفسه هنا.

تكوينات واجهة الإدارة (VPN 512)

- إن يحتاج قارن أن يكون نقلت من VPN 0 إلى VPN 512، استعملت هذا أمر وبعد ذلك شكلت العنوان على القارن

Conf t

vpn 0

no interface eth0

vpn 512

interface eth0

ip address

no shutdown

!

ip route 0.0.0.0/0

!

إظهار المدقق

- قم بتكوين الكمبيوتر المطلوب (وحدة المعالجة المركزية (CPU) وذاكرة الوصول العشوائي (RAM) والأقراص) لعقدة vBond وقم بتشغيلها.

- بمجرد الوصول إلى وحدة التحكم، انتظر حتى يتم تحميل vBond بالكامل. انتظر حتى يصبح نظام الرسائل جاهزا.

- ثم يطلب النظام اسم المستخدم وكلمة المرور. أدخل اسم مستخدم بيانات اعتماد المستخدم الافتراضية كمسؤول وكلمة مرور كمسؤول. بعد ذلك يطلب من المستخدم تغيير كلمة المرور، قم بتعيين كلمة المرور المطلوبة لمسؤول المستخدم وفقا لاختيارك.

- أنت يستطيع شكلت VPN 512 إدارة قارن أن يمكن خارج النطاق إدارة منفذ إلى الجهاز تحكم.

- أستخدم الأمر show interface | علامة التبويب للتحقق من شبكات VPN التي تم تعيين الواجهات لها حاليا.

- قم بتكوين الواجهات وفقا لذلك.

مثال:

ملاحظة: يمكنك الرجوع إلى التكوين من vBond الموجود وتكوين نفس التكوينات هنا.

تكوينات واجهة الإدارة (VPN 512)

- إن يحتاج قارن أن يكون نقلت من VPN 0 إلى VPN 512، استعملت هذا أمر وبعد ذلك شكلت العنوان على القارن.

Conf t

vpn 0

no interface eth0

vpn 512

interface eth0

ip address

no shutdown

!

ip route 0.0.0.0/0

!

commit

جلب عقدة وحدة تحكم (vSmart)

- قم بإجراء نفس الخطوات الخاصة ب Validator لإظهار عقدة vSmart.

- بمجرد تكوين عنوان IP لشبكة VPN 512 على جميع وحدات التحكم في شبكة SD-WAN، يمكنك الوصول إليها باستخدام SSH على عنوان IP لشبكة VPN 512.

تكوين CLI الأساسي على جميع وحدات التحكم

بمجرد توفر وصول SSH إلى جميع وحدات التحكم، قم بتكوين تكوينات CLI هذه على كل وحدة تحكم.

تكوين النظام

config t

system

host-name

system-ip

site-id

organization-name

vbond

commit

ملاحظة: إذا كنا نستخدم URL كعنوان vBond، فتأكد من تكوين عناوين IP لخادم DNS في تكوين VPN 0 أو تأكد من إمكانية حلها.

تكوين واجهة النقل (VPN 0)

يلزم وجود هذه التكوينات على جميع وحدات التحكم لتمكين واجهة النقل المستخدمة لإنشاء إتصالات التحكم مع الموجهات وبقية وحدات التحكم.

config t

vpn 0

dns primary

dns secondary

interface eth1

ip address

tunnel-interface

allow-service all

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service stun

allow-service https

!

no shutdown

!

ip route 0.0.0.0/0

commit

ملاحظة: يمكنك الرجوع إلى تكوينات وحدة التحكم الحالية وإذا كان التكوين موجودا، فيمكنك إضافة هذا التكوين إلى وحدات التحكم الجديدة.

قم بتكوين بروتوكول التحكم ك TLS فقط إذا كان هناك حاجة للموجهات لإنشاء إتصالات تحكم آمنة مع عقد vManage باستخدام TLS. بشكل افتراضي، تقوم جميع وحدات التحكم والموجهات بإنشاء اتصال تحكم باستخدام DTLS. هذا تكوين إختياري مطلوب فقط على عقد vSmart و vManage حسب متطلباتك.

Conf t

security

control

protocol tls

Commit

المجموعة 1: تقنية vManage المستقلة + بدون ذاكرة DR.

المثيلات المطلوبة:

- 1 vManage (compute_and_data)

- 1 أو أكثر من vBond

- برنامج vSmart واحد أو أكثر

الخطوات:

- إظهار كل المثيلات باستخدام الخطوات الشائعة

- فحوصات مسبقة

- تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

- النسخ الاحتياطي/الاستعادة ل config-db

- عمليات التحقق من النشر

الخطوة 1: فحوصات مسبقة

-

تأكد من أن عدد مثيلات مدير SD-WAN النشطة من Cisco متطابقة مع عدد مثيلات مدير SD-WAN من Cisco التي تم تثبيتها حديثا.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco تشغل نفس إصدار البرنامج.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco قادرة على الوصول إلى عنوان IP الخاص بالإدارة لأداة التحقق من صحة Cisco SD-WAN.

-

تأكد من تثبيت الشهادات على مثيلات مدير SD-WAN من Cisco المثبتة حديثا.

-

تأكد من مزامنة الساعات على جميع أجهزة Cisco Catalyst SD-WAN، بما في ذلك مثيلات Cisco SD-WAN Manager المثبتة حديثا.

-

تأكد من تكوين مجموعة جديدة من عناوين IP ومعرفات المواقع الخاصة بالنظام على مثيلات Cisco SD-WAN Manager المثبتة حديثا، بالإضافة إلى التكوين الأساسي نفسه الخاص بمجموعة البيانات النشطة.

الخطوة 2: تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

تحديث التكوينات على واجهة مستخدم vManage

- بمجرد إضافة التكوينات في الخطوة 1 على واجهة سطر الأوامر (CLI) الخاصة بجميع وحدات التحكم، يمكننا الوصول إلى واجهة مستخدم الويب الخاصة ببرنامج vManage، باستخدام عنوان URL https://<vmanage-ip> في المستعرض لديك. أستخدم عنوان IP لشبكة VPN 512 لعقد vManage المقابلة. يمكنك تسجيل الدخول باستخدام اسم مستخدم المسؤول وكلمة المرور.

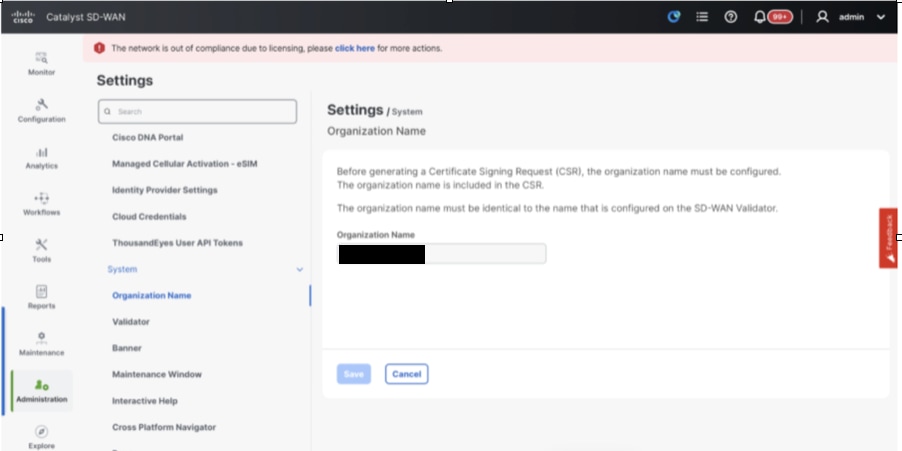

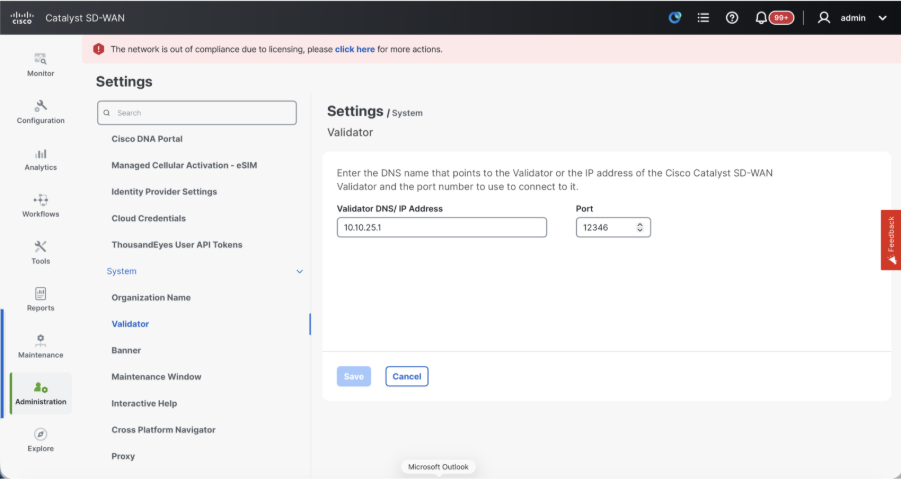

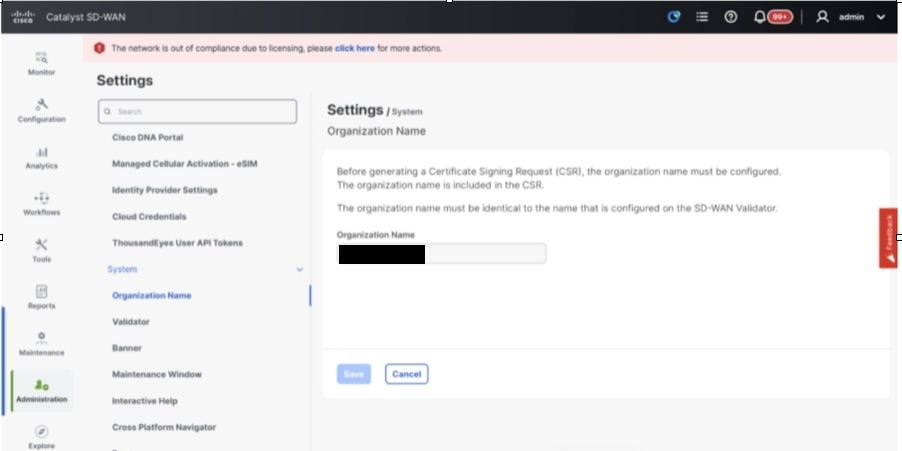

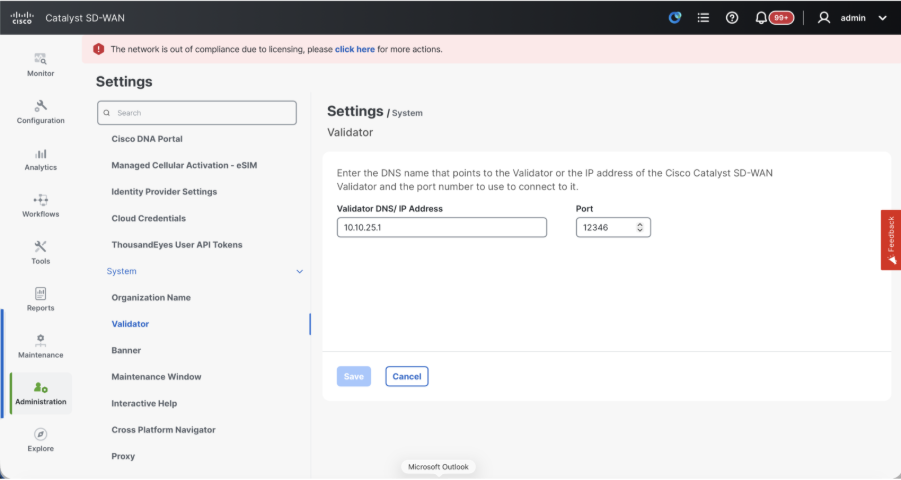

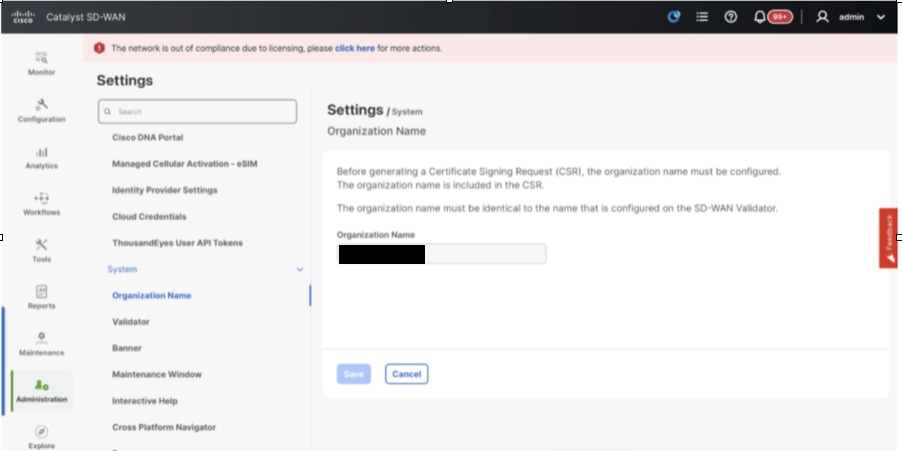

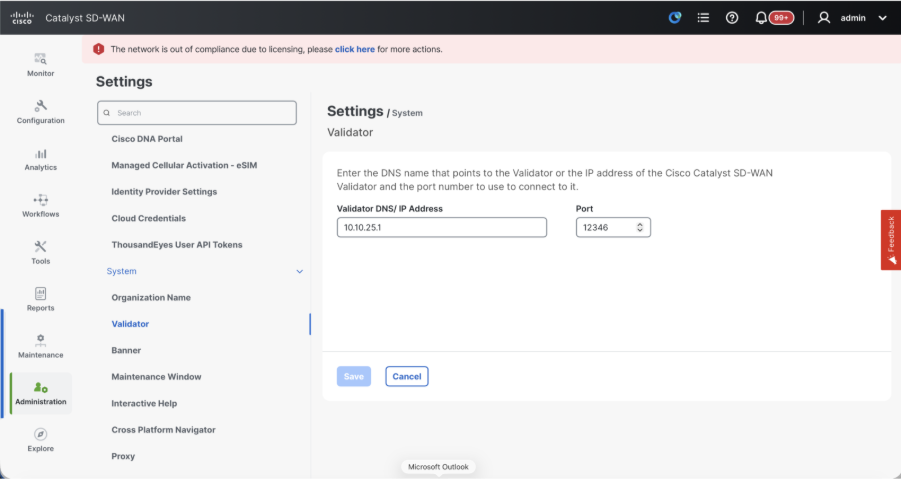

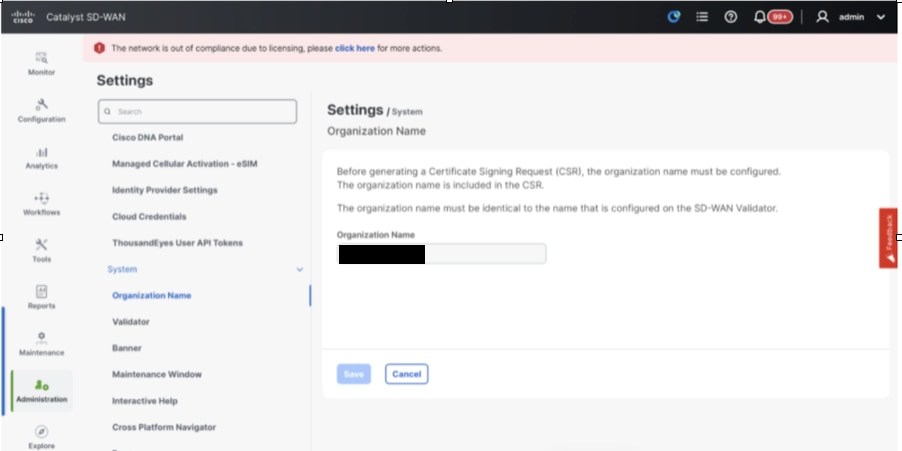

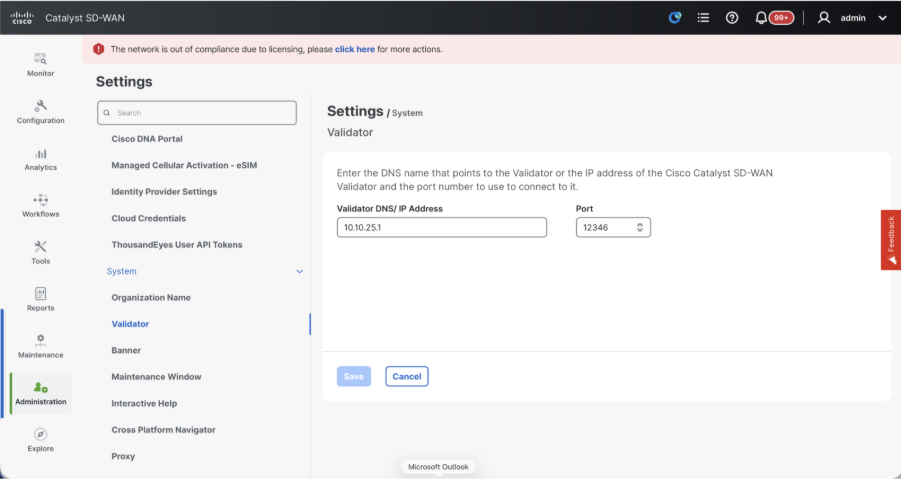

- انتقل إلى إدارة > إعدادات وأكمل الخطوات التالية.

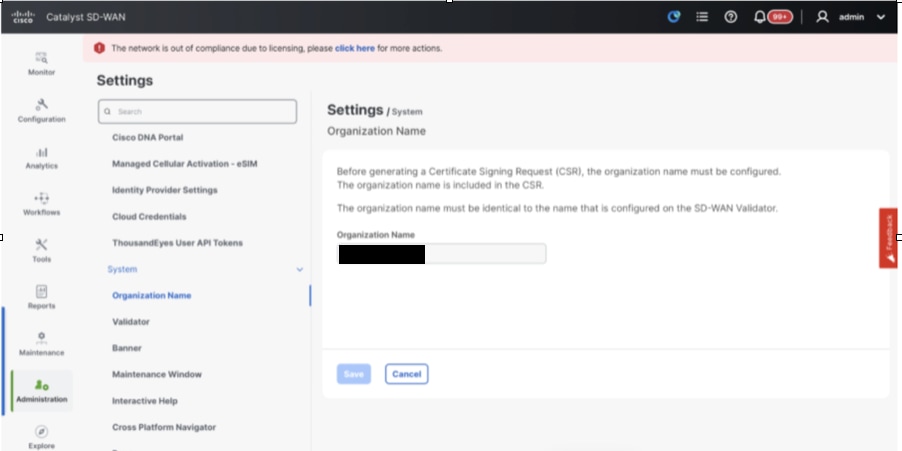

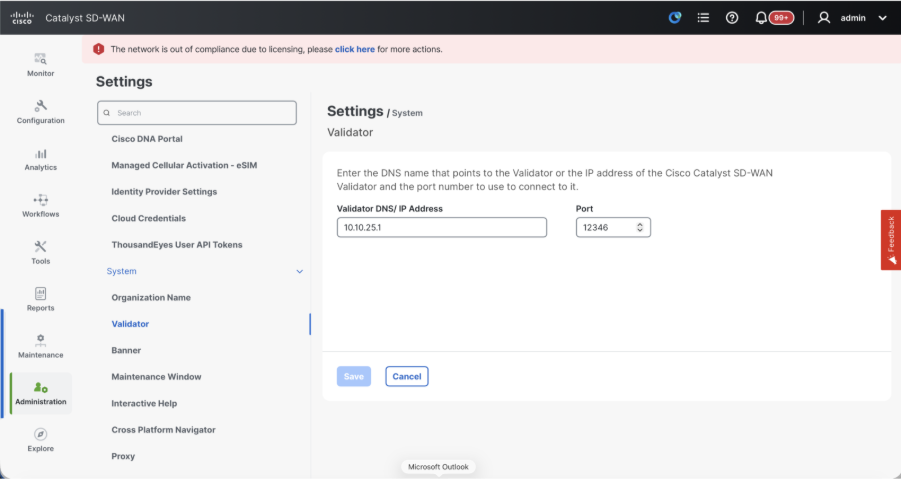

- قم بتكوين اسم المؤسسة وValidator/vBond URL/عنوان IP. قم بتكوين القيمة نفسها الموجودة في CLI (واجهة سطر الأوامر) لعقدة vManage.

- في برنامج vManage 20.15/20.18، تتوفر هذه التكوينات ضمن نظام الأقسام.

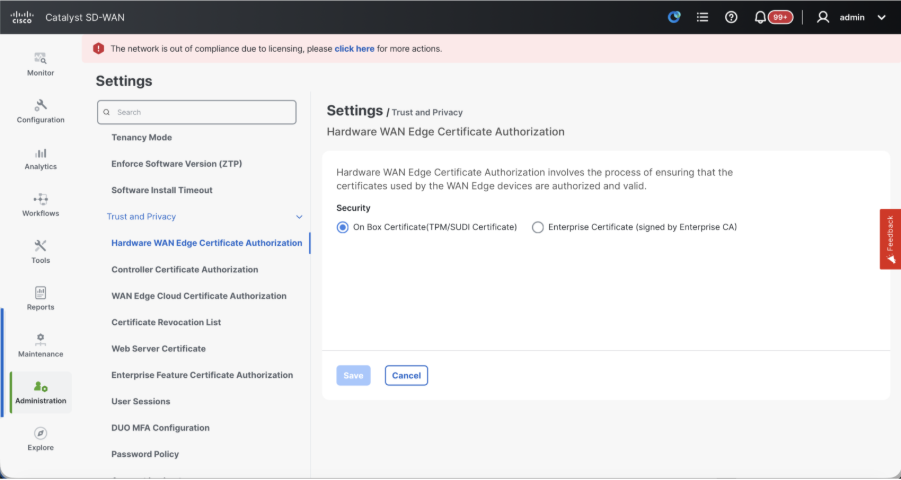

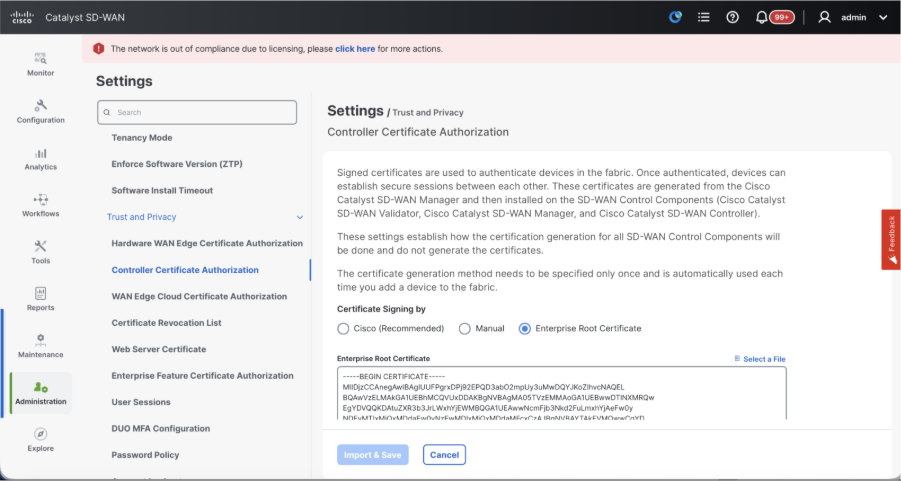

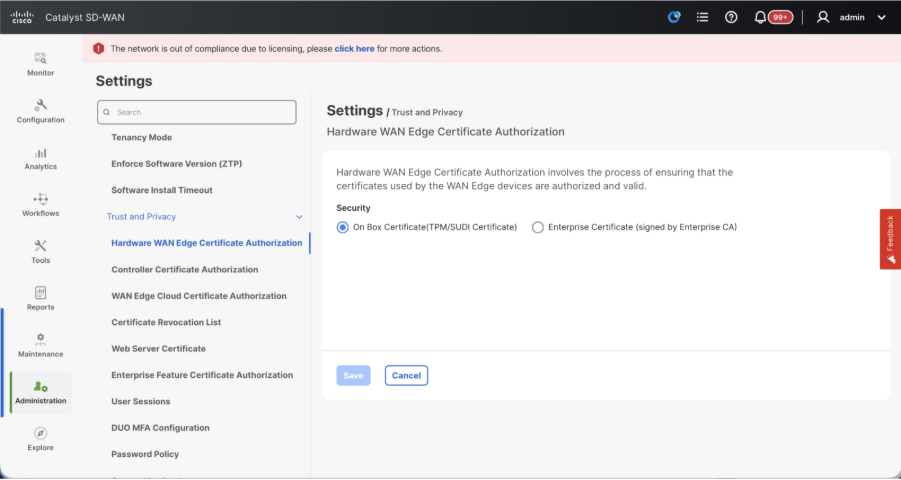

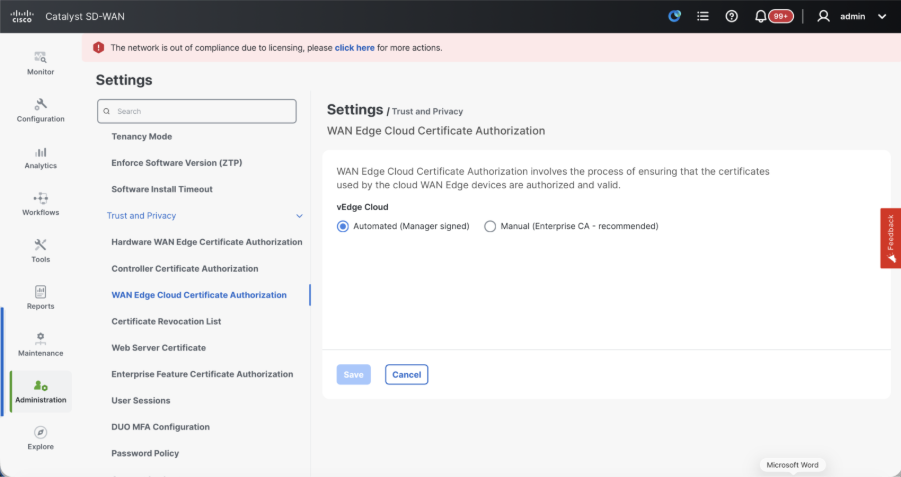

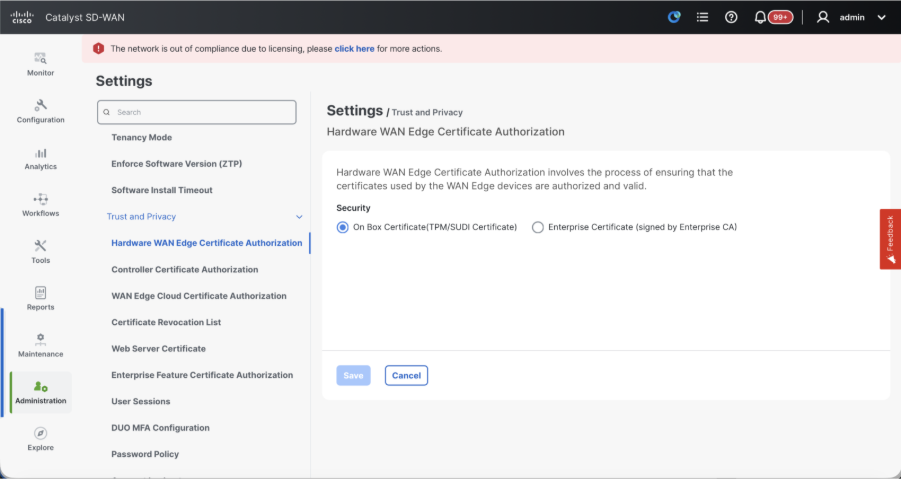

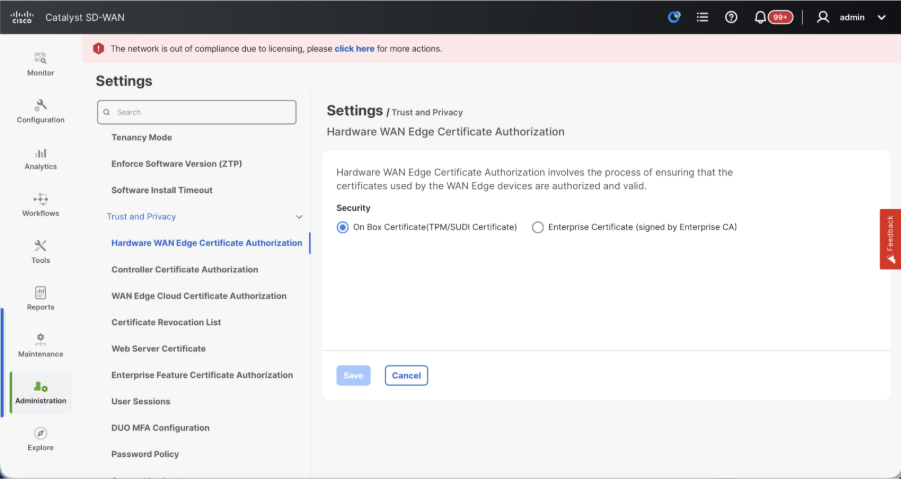

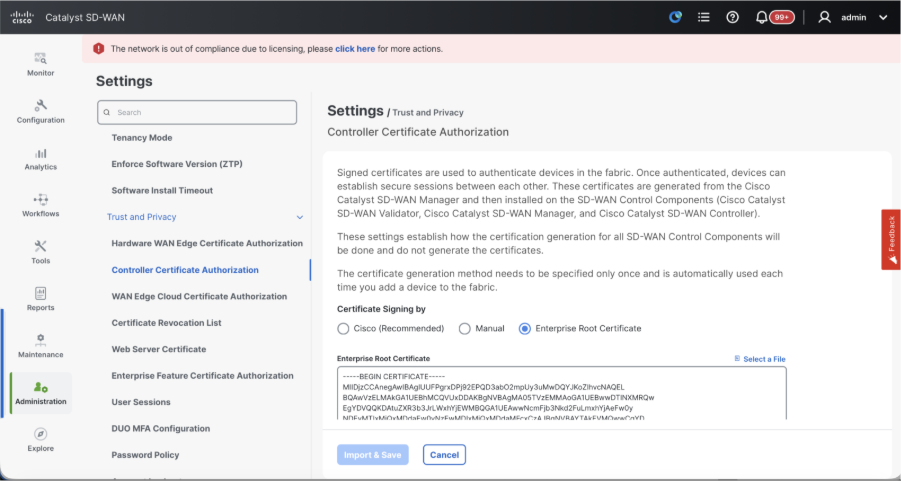

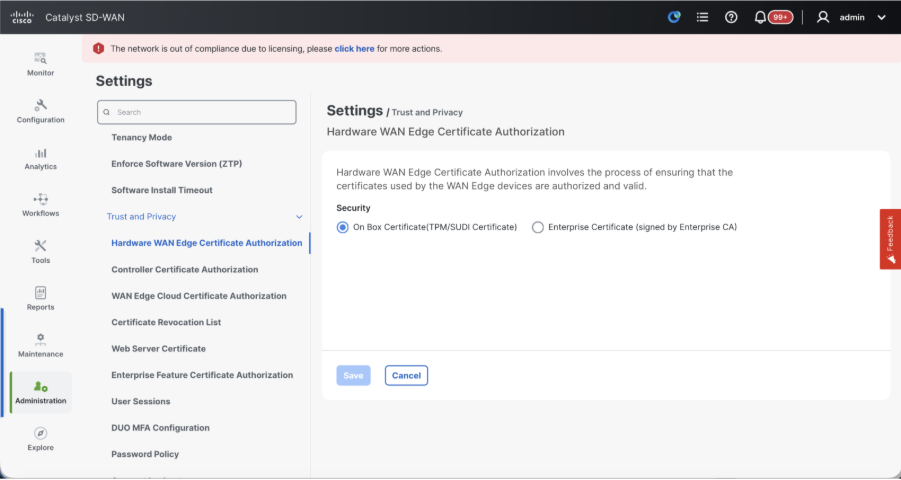

- تحقق من تكوينات "تخويل الشهادة" (CA)، التي تحدد "مرجع الشهادة" المستخدم في توقيع الشهادات. يمكننا رؤية 3 خيارات هناك:

- تفويض شهادة Hardware WAN Edge - يحدد CA لموجهات SD-WAN Edge.

- على شهادة المربع (شهادة TPM/SUDI) - باستخدام هذا الخيار، يتم إستخدام الشهادة المثبتة مسبقا على أجهزة الموجه لإنشاء إتصالات التحكم (إتصالات TLS/DTLS)

- شهادة المؤسسة (موقعة من قبل Enterprise CA) - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

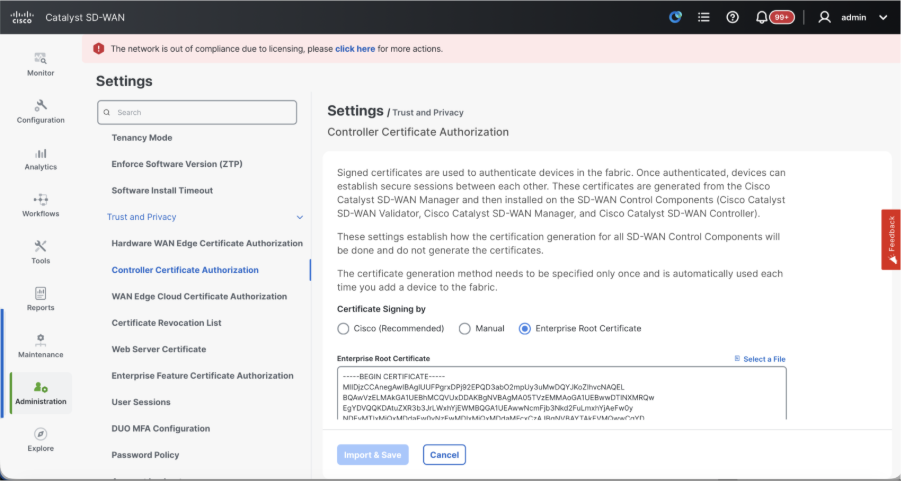

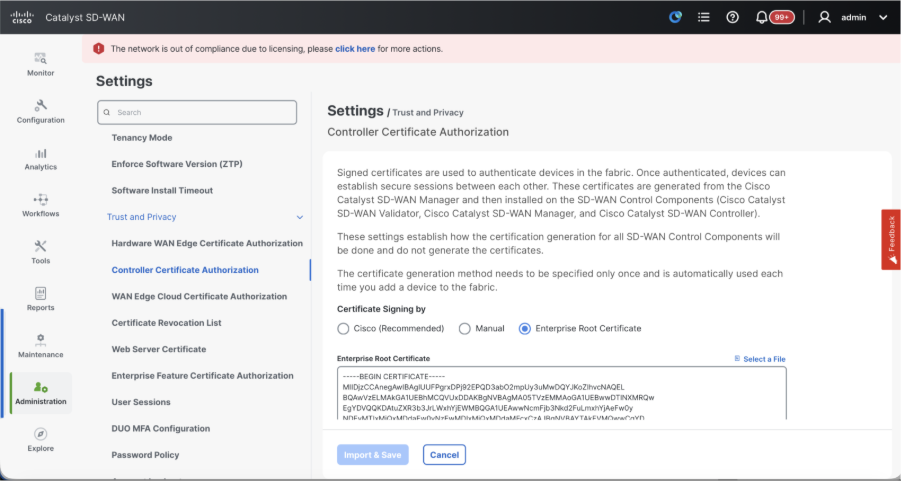

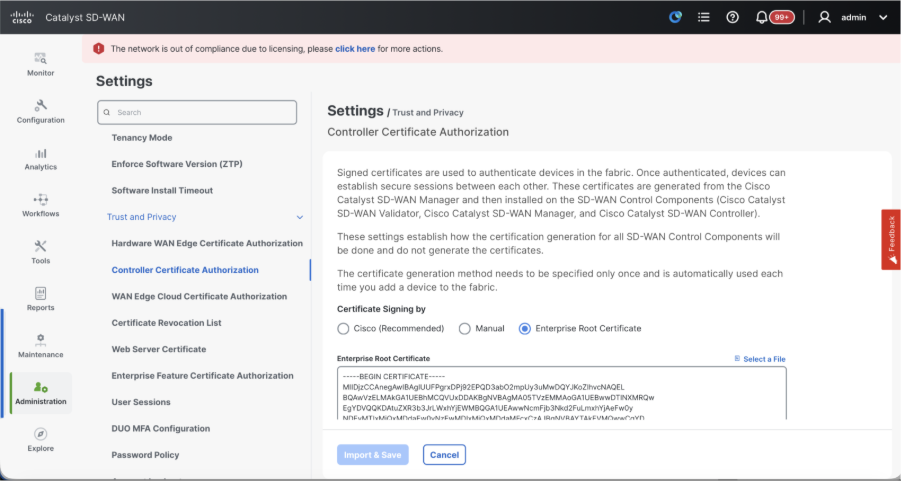

- تفويض شهادة وحدة التحكم - يحدد المرجع المصدق لوحدات تحكم SD-WAN.

- Cisco (مستحسن) - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. تتصل vManage تلقائيا ببوابة PNP باستخدام بيانات اعتماد الحساب الذكي التي تم تكوينها على vManage وتحصل على الشهادة موقعة وتم تثبيتها على وحدة التحكم.

- يدوي - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. قم بالتوقيع على CSR يدويا باستخدام بوابة Cisco PNP من خلال التنقل إلى الحساب الذكي والحساب الظاهري للتغشية المقابلة ل SD-WAN.

- شهادة جذر المؤسسة - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

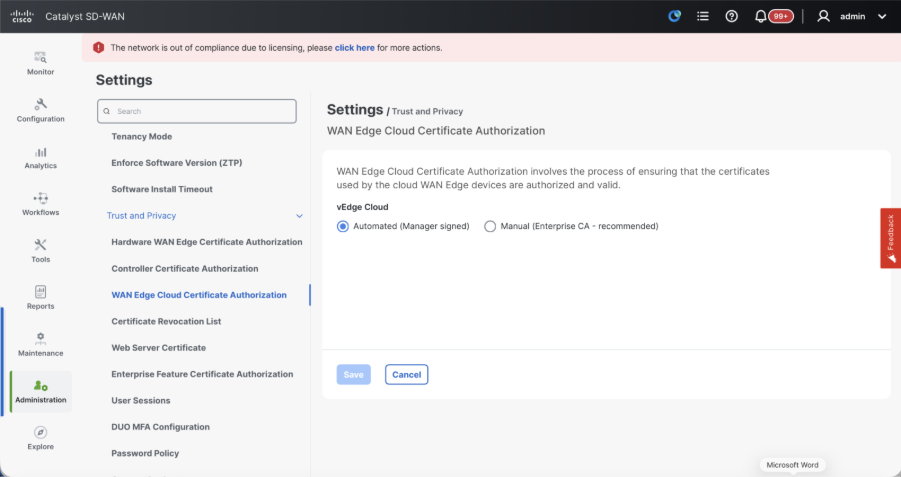

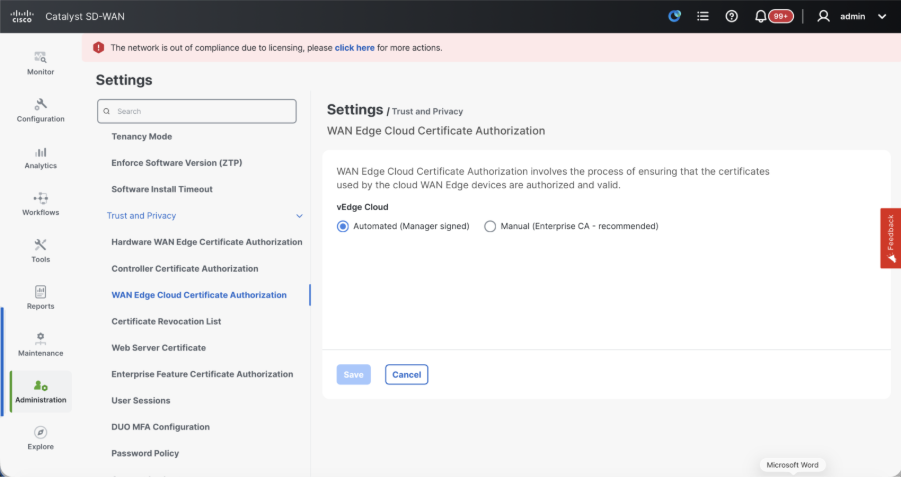

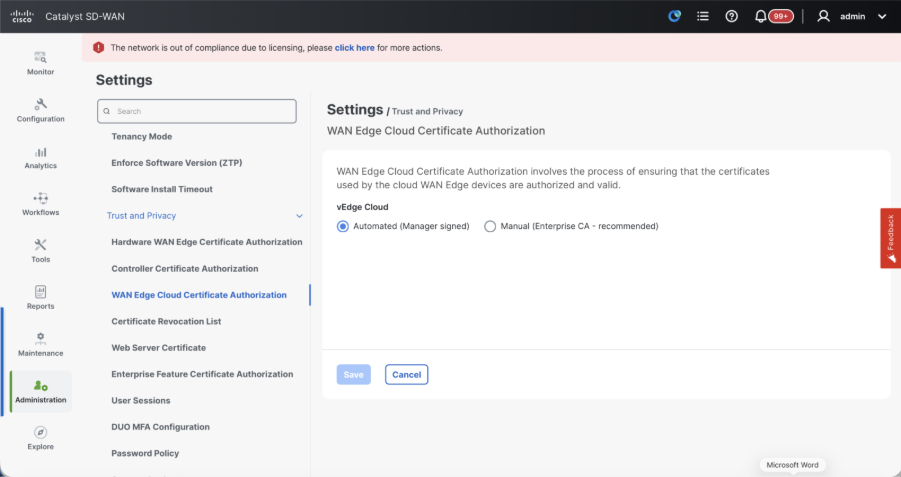

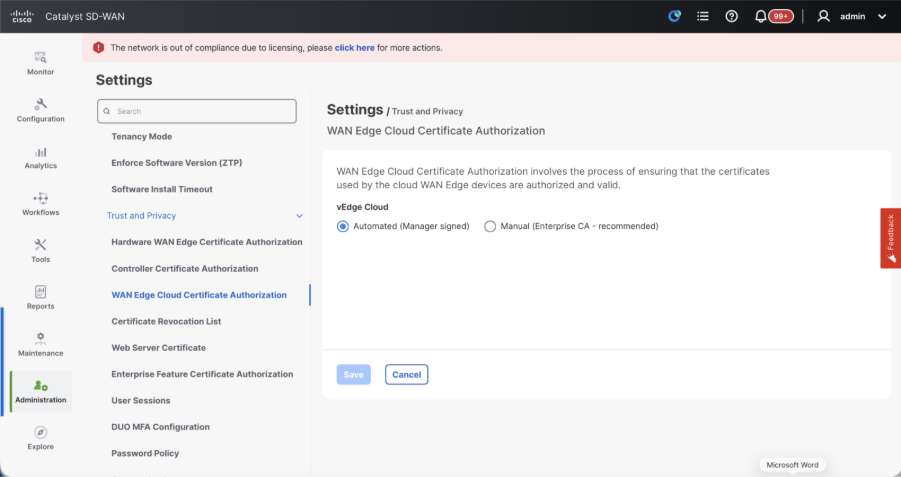

- تفويض شهادة سحابة WAN Edge - يحدد CA لموجهات حافة SD-WAN الظاهرية (CSR1000v، C8000v، vEdge cloud)

- تلقائي (توقيع vManage) - يقوم vManage تلقائيا بتوقيع CSR لموجهات Virtual Edge وتثبيت الشهادة على الموجه.

- دليل (Enterprise CA - مستحسن) - تستخدم الموجهات الظاهرية الشهادات الموقعة من قبل مرجع مصدق Enterprise في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

في حالة ما إذا كنا نستخدم المرجع المصدق (CA) الخاص بنا، المرجع المصدق للمؤسسة، أختر "مؤسسة".

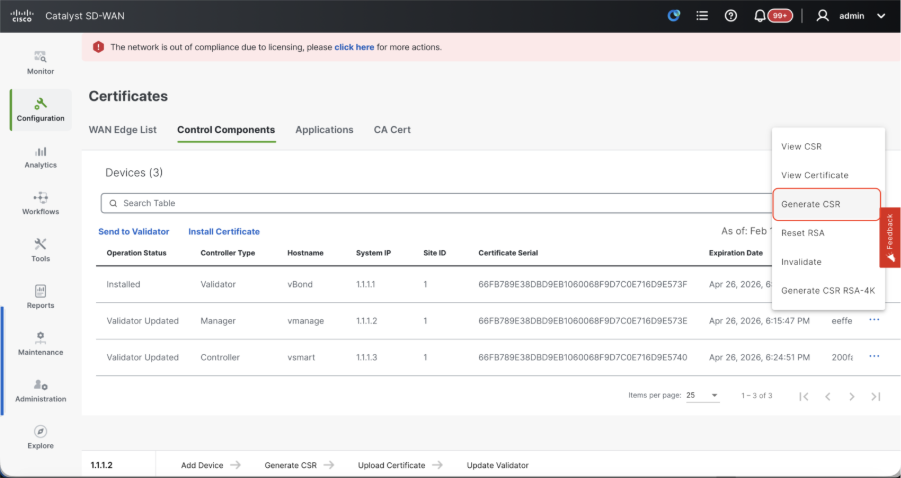

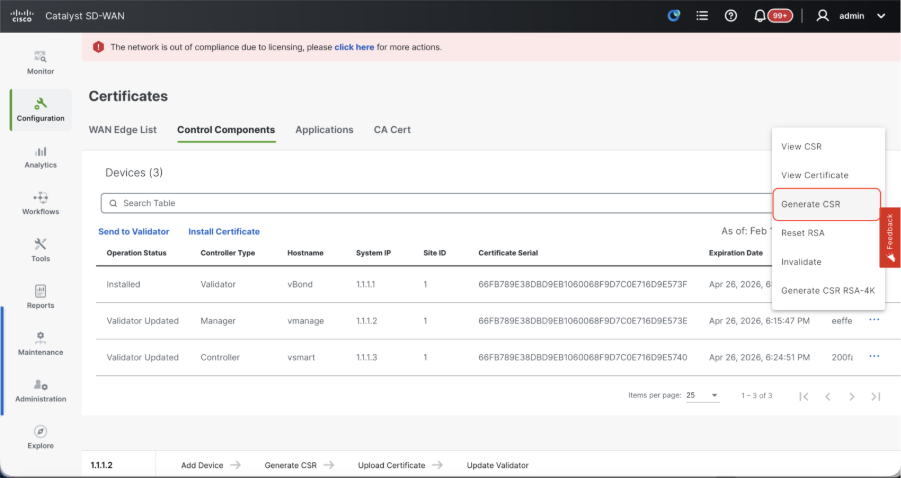

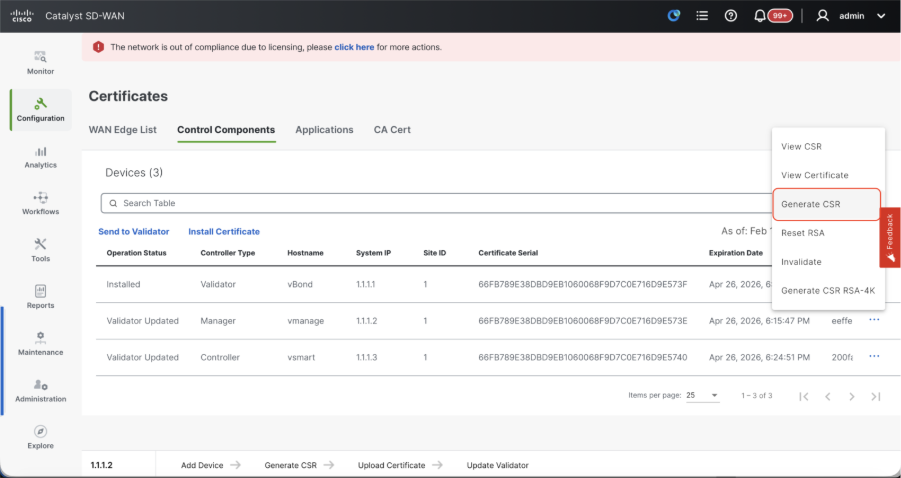

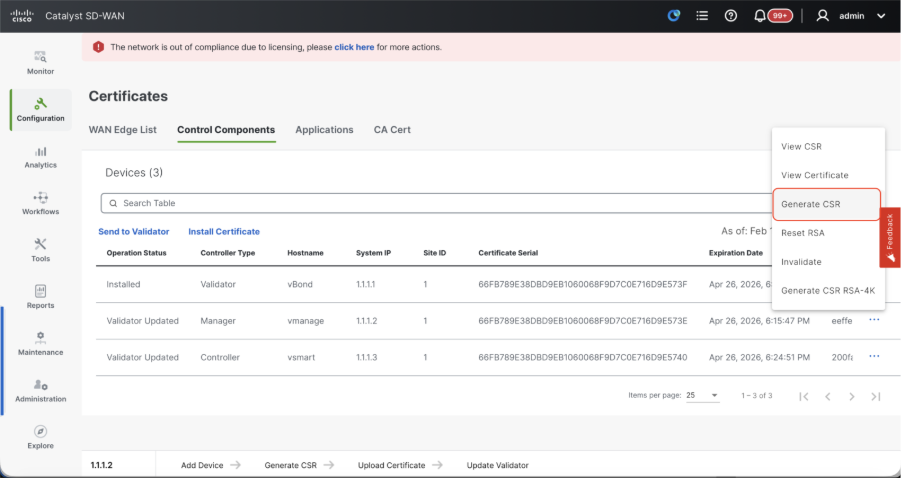

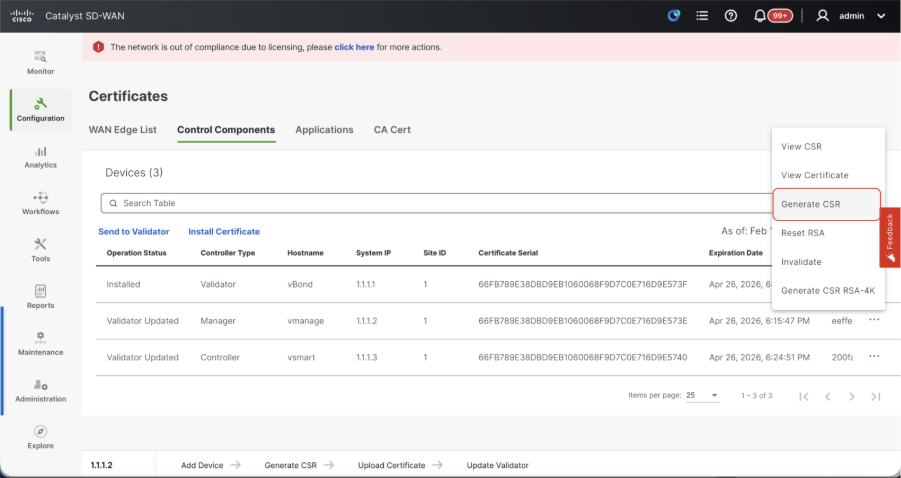

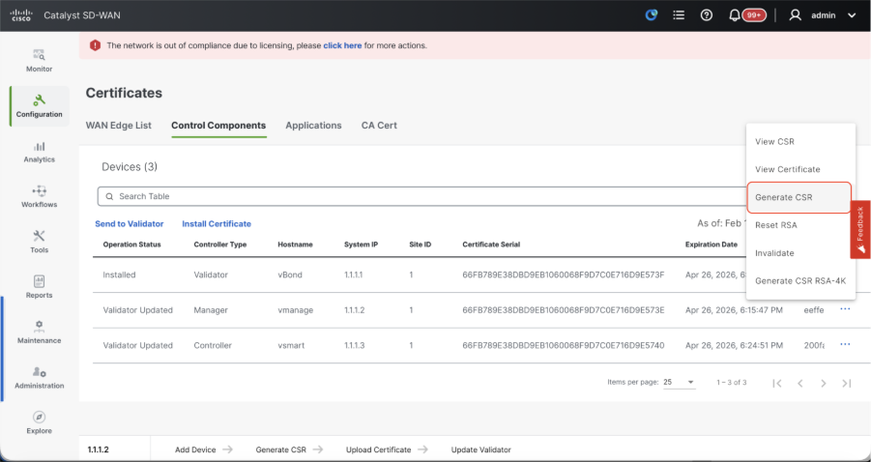

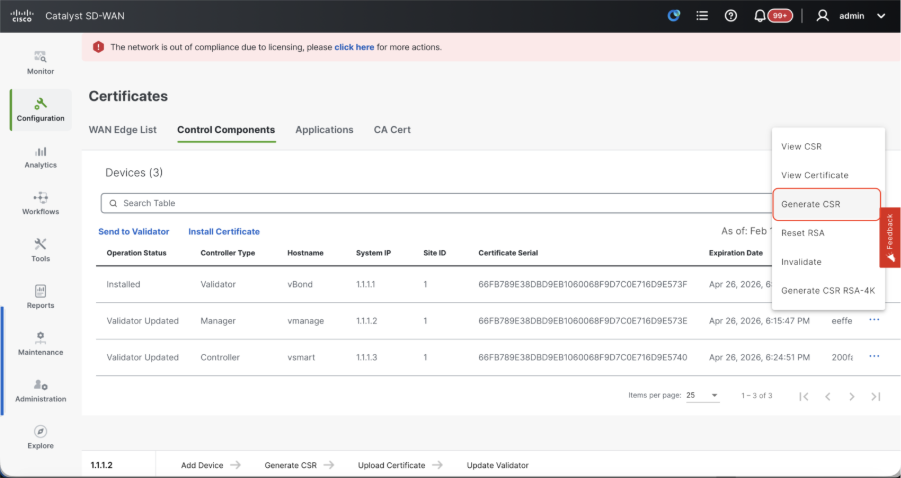

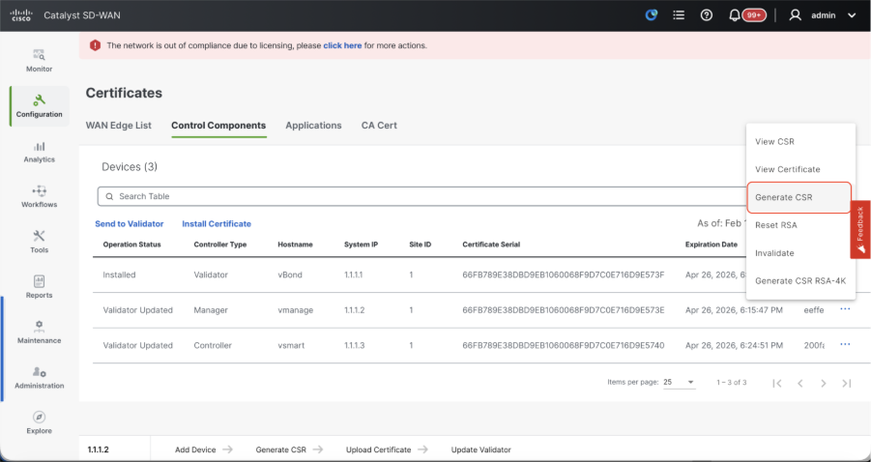

- انتقل إلى التكوين > الشهادات > مكونات التحكم في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

- انقر فوق ... for Manager/vManage وانقر فوق إنشاء CSR.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (Recommended)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vManage تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

إمكانية الدمج في برنامج vBond/Validator وبرنامج vSmart/Controller لبرنامج vManage

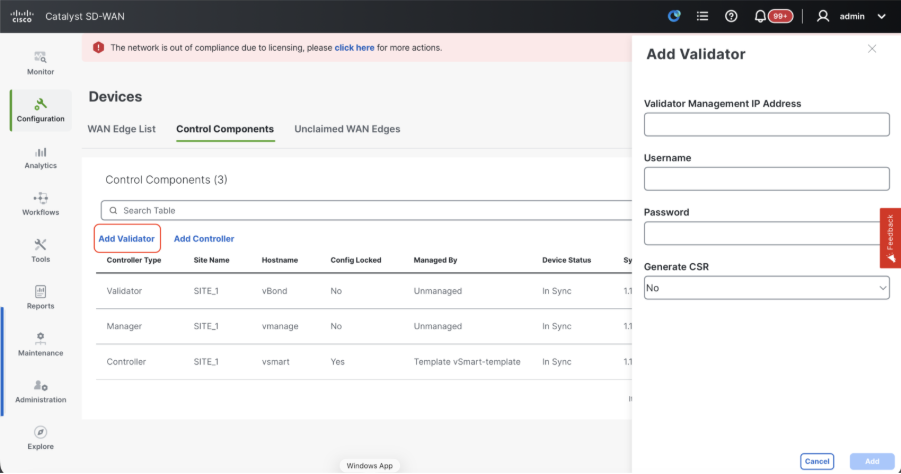

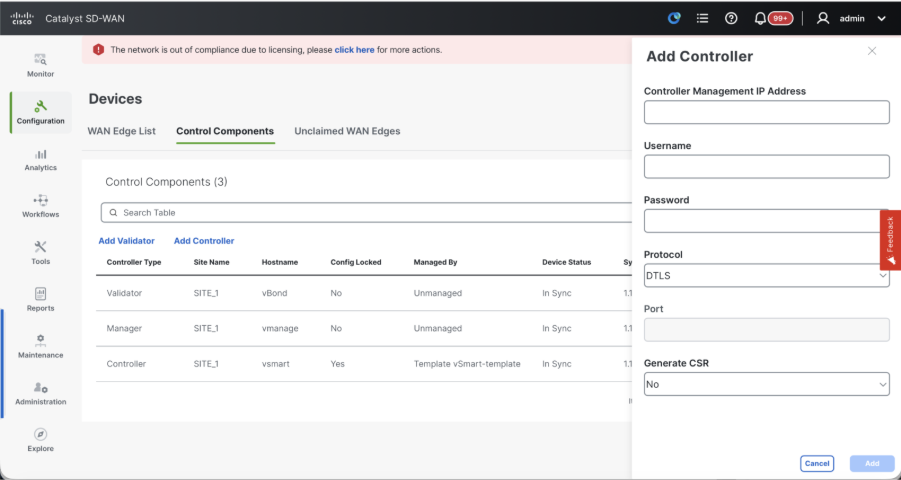

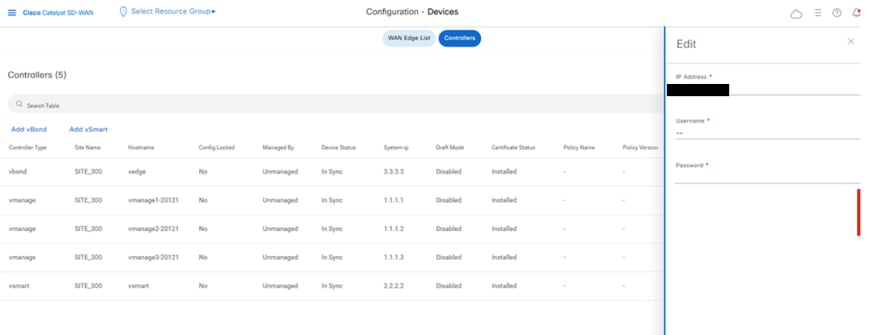

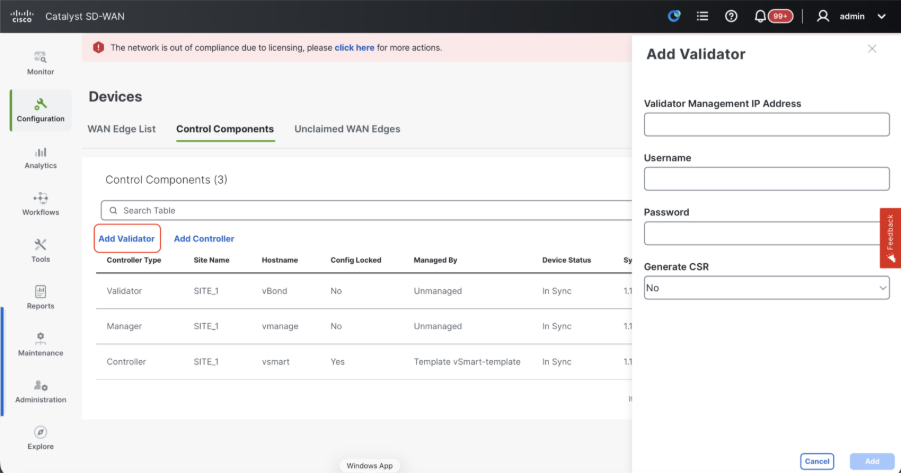

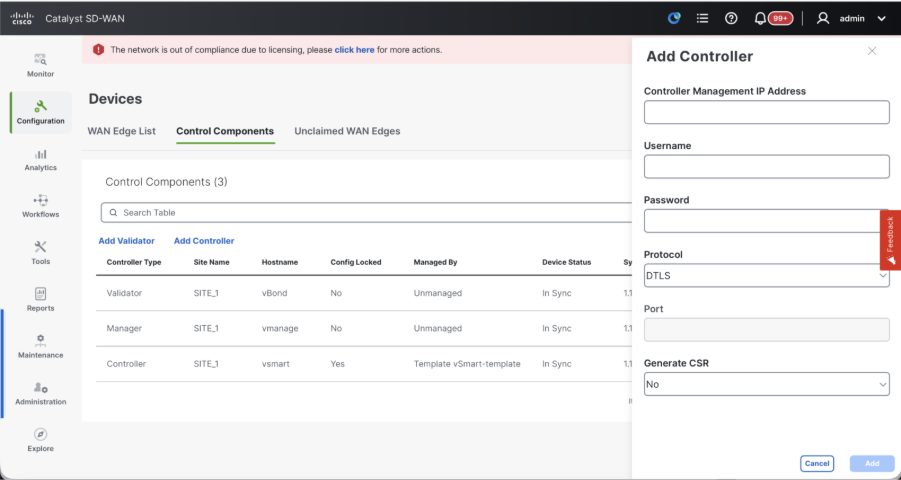

انتقل إلى التكوين > الأجهزة > التحكم في المكونات في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

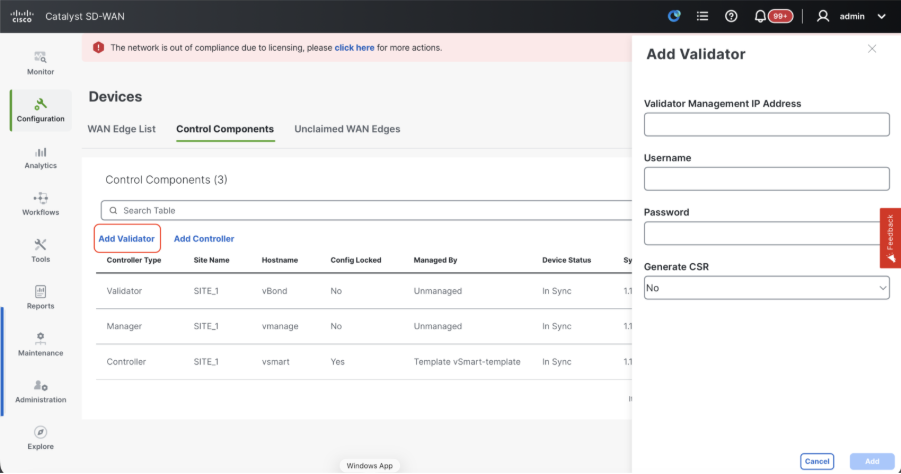

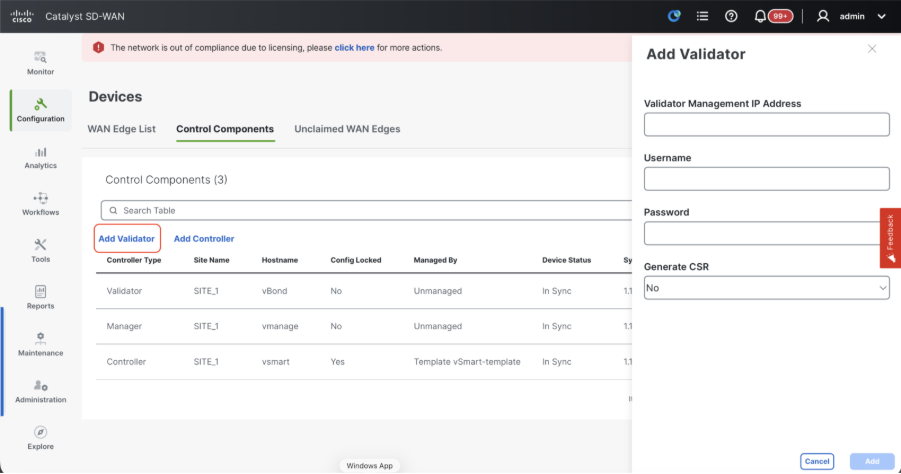

خدمة OnUploadVBond/Validator

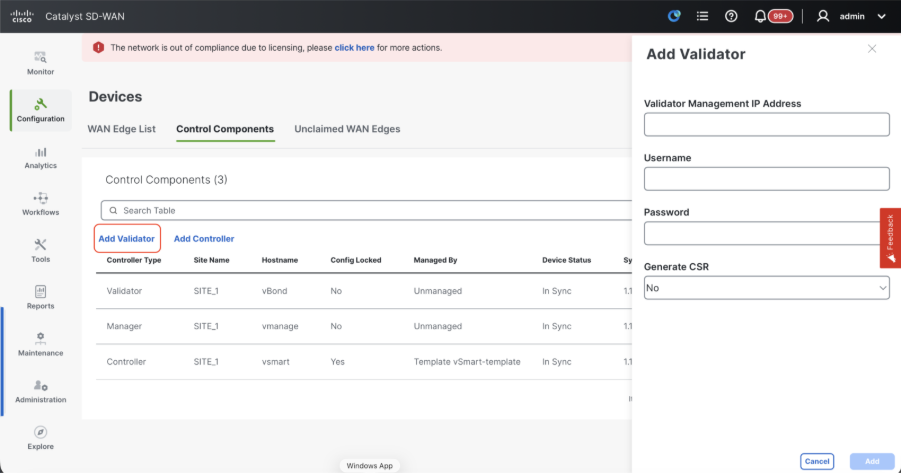

- انقر على AddvBondفي حالة 20.12vManagerإضافة مدققفي حالة 20.15/20.18vManage. يفتح إطار منبثق، يدخل VPN 0 نقل IP الخاص ب vBondwhich يمكن الوصول إليه من ThevManage.

- تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر (CLI) الخاصة ب vManageTovBondIP.

- أدخل بيانات اعتماد المستخدم الخاصة ب vBond.

ملاحظة: نحتاج إلى إستخدام بيانات اعتماد المسؤول ل vBondor جزء مستخدم ofNetAdmingroup. يمكنك التحقق من ذلك في CLI الخاص ب TeleBond. أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل ForBond.

ملاحظة: إذا كان vBond خلف جهاز NAT/جدار حماية، فتحقق مما إذا كان واجهة VPN 0 الخاصة ب vBond قد تمت ترجمتها إلى IP عام. إذا لم يكن VPN 0 Interface IP يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة VPN 0 في هذه الخطوة.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى بوابة PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vBond تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

- إذا كان هناك سندات v متعددة، قم بتكرار الخطوات نفسها.

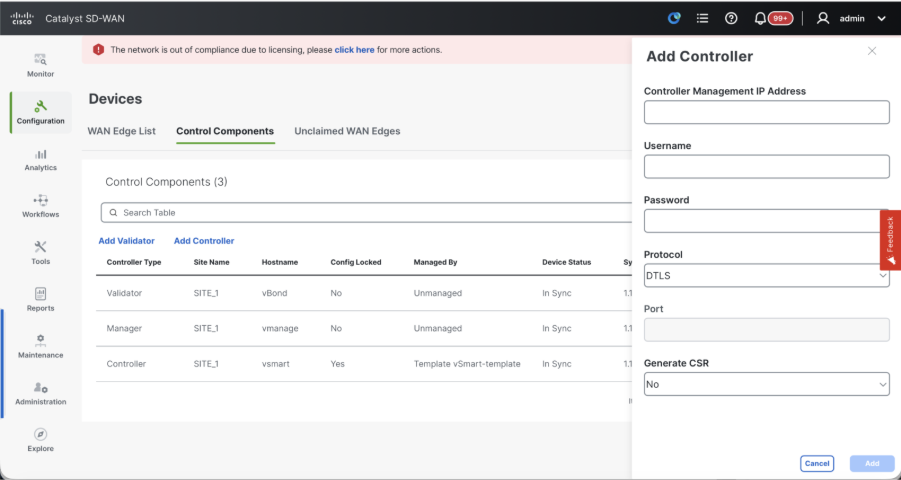

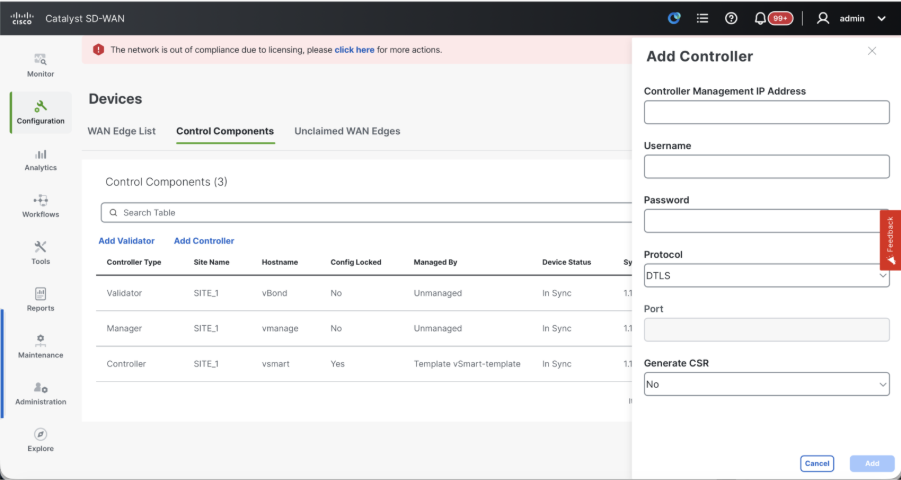

وحدة تحكم/تقنية vSmart مدمجة

-

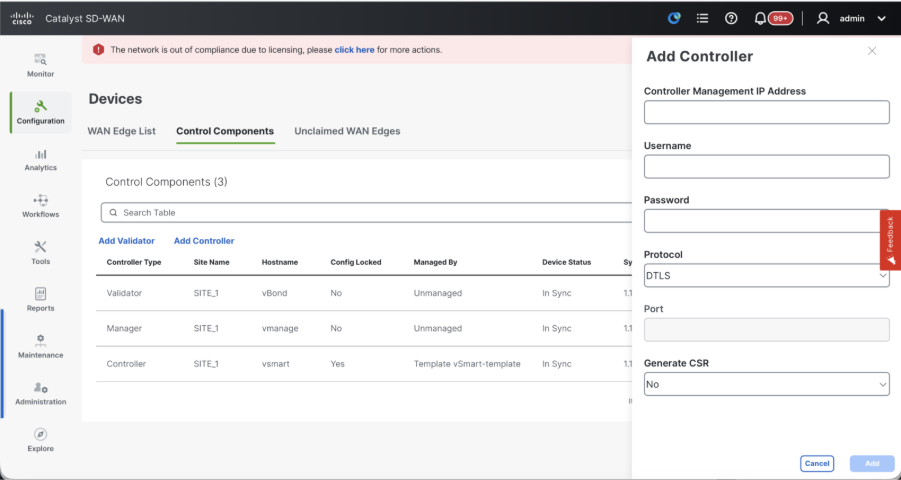

انقر فوق إضافة vSmart في حالة وجود 20.12 vManage أو إضافة وحدة تحكم في حالة وجود 20.15/20.18 vManage.

-

يفتح إطار منبثق، أدخل VPN 0 Transport IP ل vSmart الذي يمكن الوصول إليه من vManage.

-

تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر من vManage إلى vSmart IP.

-

أدخل بيانات اعتماد المستخدم الخاصة ب VSmart Note الذي نحتاج إليه لاستخدام بيانات اعتماد مسؤول ل vSmart أو جزء مستخدم من مجموعة NetAdmin.

-

يمكنك التحقق من ذلك في واجهة سطر الأوامر (CLI) ل vSmart.

-

قم بتعيين البروتوكول إلى TLS، إذا كنا ننوي إستخدام TLS للموجهات لإنشاء إتصالات التحكم مع vSmart. يلزم تكوين هذا التكوين على CLI الخاص ب vSmart و vManage العقد أيضا.

-

أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل vSmart.

ملاحظة: إذا كان vSmart خلف جهاز/جدار حماية الشبكة (NAT)، فتحقق مما إذا كان عنوان IP الخاص بواجهة شبكة VPN 0 قد تمت ترجمته إلى IP عام، وإذا لم يكن بروتوكول IP الخاص بواجهة شبكة VPN 0 يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة شبكة VPN 0 في هذه الخطوة.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vSmart تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP بالانتقال إلى حساب ذكي وحساب ظاهري لتغشية SD-WAN ذات الصلة. ويتم تطبيق الإجراء نفسه إذا كنا نستخدم شهادة Digicert وشهادة جذر المؤسسة.

- بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها.

- إذا كان هناك العديد من أدوات vSmart، فقم بتكرار الخطوات نفسها.

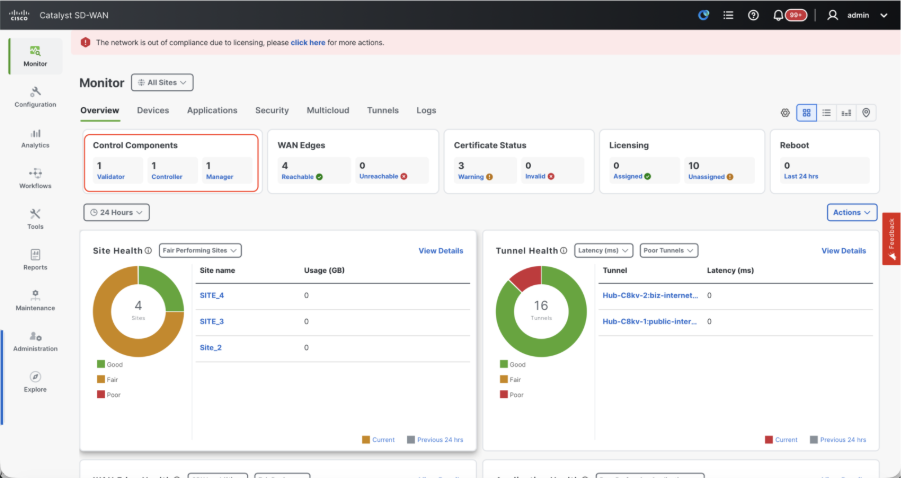

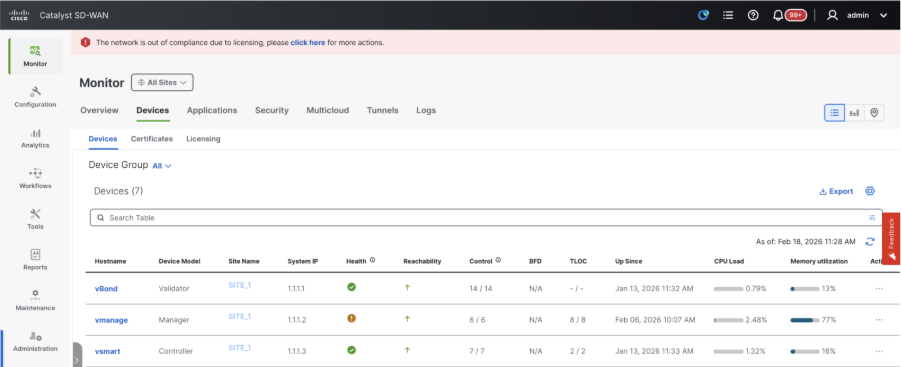

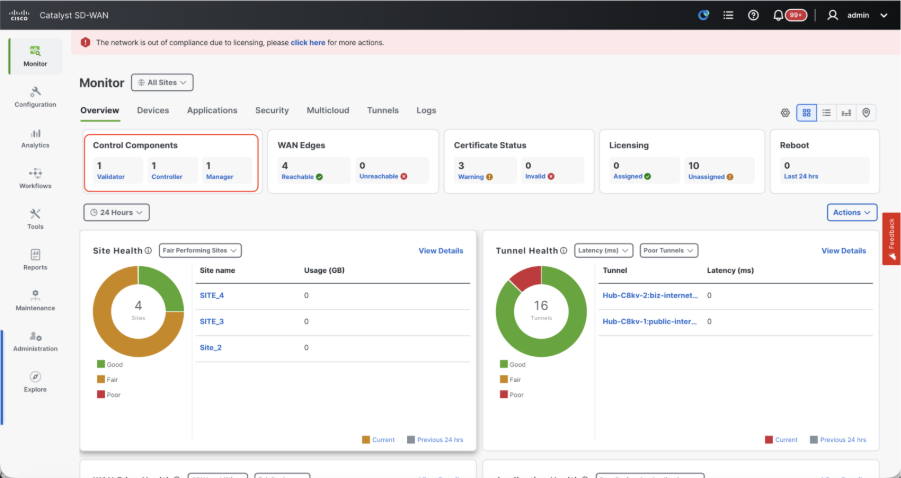

التحقق

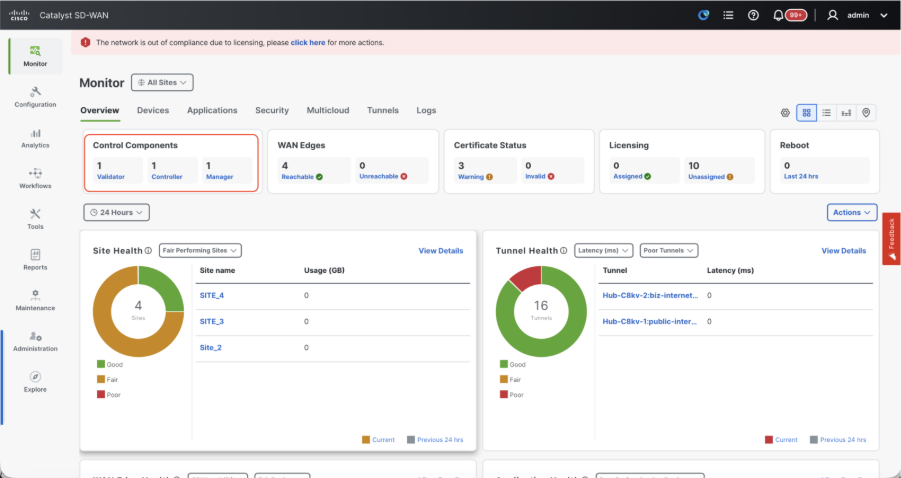

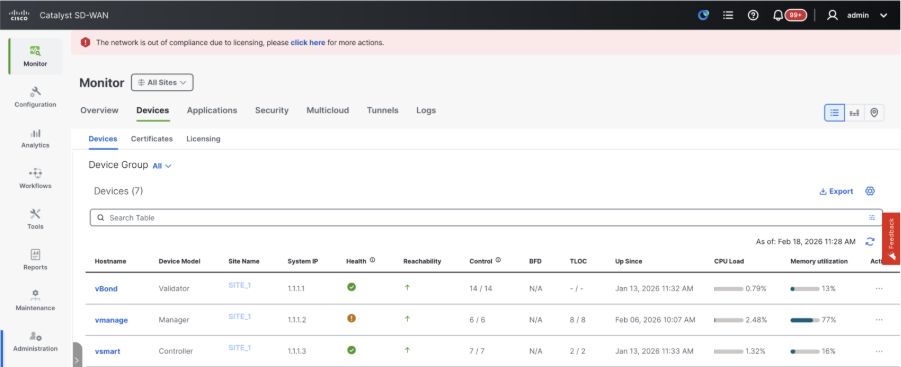

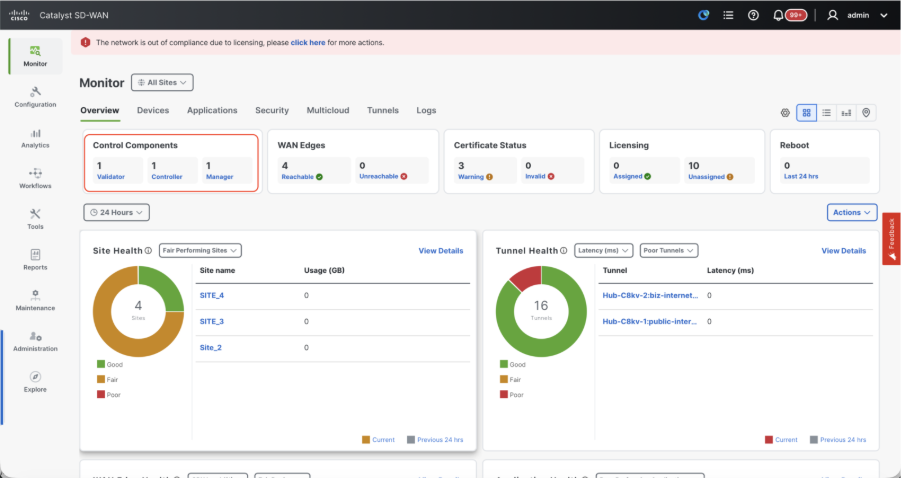

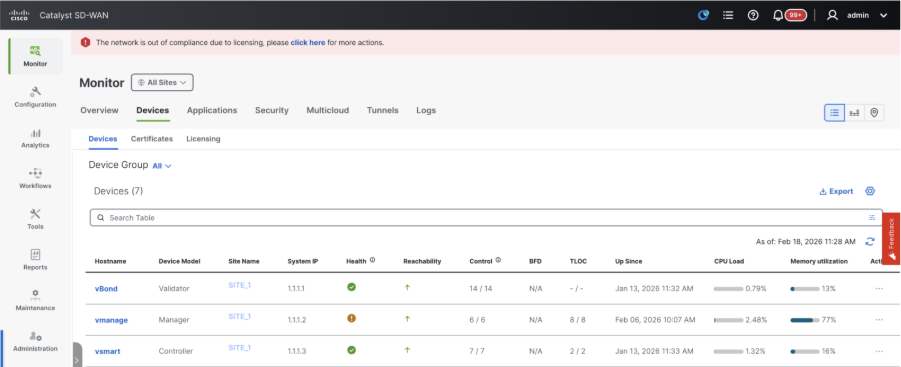

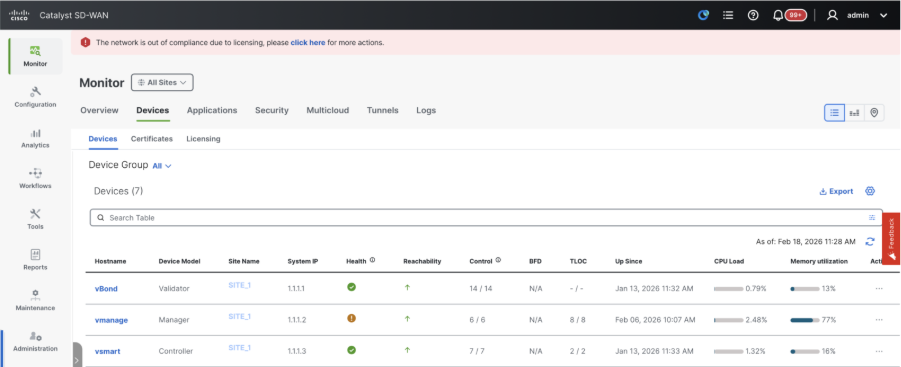

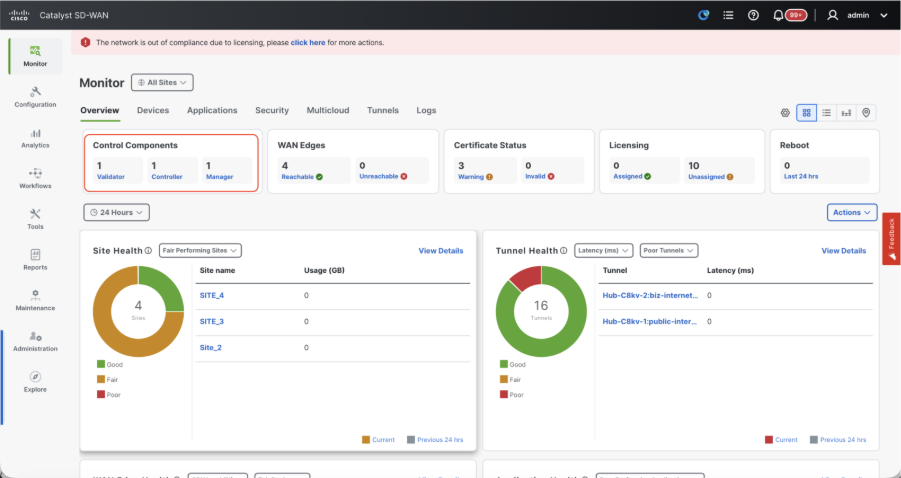

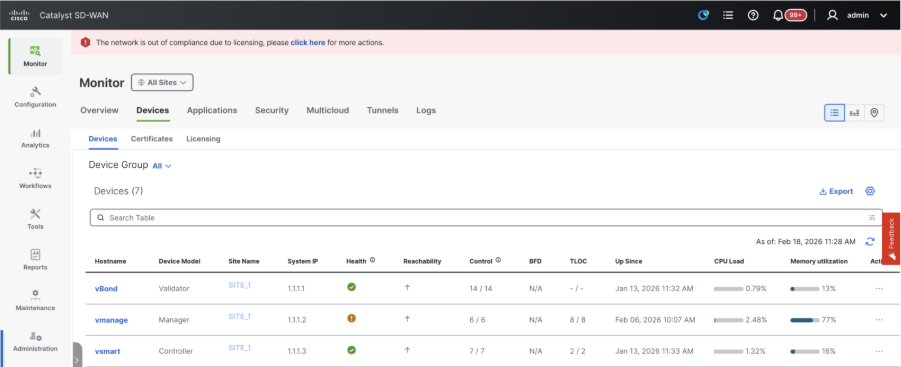

بمجرد اكتمال جميع الخطوات، تحقق من إمكانية الوصول إلى جميع مكونات التحكم في Monitor>لوحة المعلومات

- انقر فوق مكونات "التحكم" المقابلة وتأكد من إمكانية الوصول إليها جميعا.

- انتقل إلى مراقبة >الأجهزة وتأكد من إمكانية الوصول إلى جميع مكونات التحكم.

الخطوة 3: النسخ الاحتياطي/الاستعادة ل config-db

تجميع النسخ الاحتياطي للبيانات واستعادتها باستخدام تقنية vManage على عقدة vManage أخرى

تجميع النسخ الاحتياطي لقاعدة بيانات المحول (DB) التكوين:

- في بنية شبكة SD-WAN المستخدمة حاليا، يمكنك إنشاء نسخ إحتياطي من قاعدة بيانات التكوين على كل من إعداد مجموعة vManage المستقل ومجموعة vManage.

- بالنسبة لبرنامج vManage المستقل، فإن vManage نفسه هو مدير قاعدة بيانات التكوين.

تأكيد تشغيل قاعدة بيانات التكوين على عقدة vManage.

يمكنك التحقق من الأمر نفسه باستخدام الأمر طلب nms configuration-dbstatus onvManageCLI. كما هو موضح

vmanage# request nms configuration-db status

NMS configuration database

Enabled: true

Status: running PID:32632 for 1066085s

Native metrics status: ENABLED

Server-load metrics status: ENABLED

vmanage#

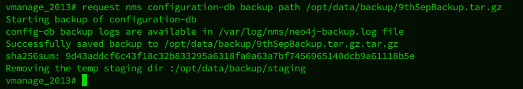

أستخدم هذا الأمر لجمع النسخ الاحتياطي ل Configuration-db من عقدة vManage المحددة ل configuration-db leader.

request nms configuration-db backup path /opt/data/backup/

الإخراج المتوقع كما هو موضح:

vmanage# request nms configuration-db backup path /opt/data/backup/june18th

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved backup to /opt/data/backup/june18th.tar.gz

sha256sum: 8d0f5af8aee4e70f05e3858be6bdd5e6c136134ae47c383569ec883080f5d359

Removing the temp staging dir :/opt/data/backup/staging

vmanage#

- قم بتدوين ملاحظة ببيانات اعتماد قاعدة بيانات التكوين إذا تم تحديثها.

- إذا لم تكن مدركا لبيانات اعتماد قاعدة بيانات التحكم في التكوين، فحاول الوصول إلى TAC لاسترداد بيانات اعتماد قاعدة بيانات التحكم في الوصول إلى التكوين من عقد vManage الحالية.

- التقصير تشكيل-db يكون بيانات اعتماد username: neo4j وكلمة المرور: كلمة المرور

إستعادة النسخ الاحتياطي ل Configuration-db إلى عقدة vManage أخرى

انسخ النسخ الاحتياطي ل configuration-db إلى /home/admin/ دليل vManage باستخدام SCP.

نموذج إخراج أمر SCP:

XXXXXXXXX Downloads % scp june18th.tar.gz admin@10.66.62.27:/home/admin/

viptela 20.15.4.1

(admin@10.66.62.27) Password:

(admin@10.66.62.27) Password:

june18th.tar.gz 0% 255KB 47.2KB/s - stalled -

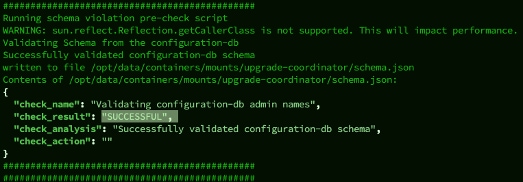

لاستعادة النسخ الاحتياطي ل configuration-db، نحتاج أولا إلى تكوين بيانات اعتماد configuration-db. إذا كانت بيانات اعتماد configuration-db افتراضية(neo4j/password)، فيمكننا تخطي هذه الخطوة.

لتكوين بيانات اعتماد configuration-db، أستخدم طلب الأمر nms configuration-db update-admin-user. أستخدم اسم المستخدم وكلمة المرور الخاصين بك.

الرجاء ملاحظة أنه قد تم إعادة تشغيل خادم التطبيق الخاص ب vManage. نظرا لأنه يتعذر الوصول إلى واجهة مستخدم vManage لفترة قصيرة.

vmanage# request nms configuration-db update-admin-user

configuration-db

Enter current user name:neo4j

Enter current user password:password

Enter new user name:ciscoadmin

Enter new user password:ciscoadmin

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully updated configuration database admin user(this is service node, please repeat same operation on all service/data nodes)

Successfully restarted vManage Device Data Collector

Successfully restarted NMS application server

Successfully restarted NMS data collection agent

vmanage#

النشر الذي يمكننا المتابعة لإعادة تعيين النسخ الاحتياطي ل configuration-db:

يمكن إستخدام الأمر request nms configuration-db restore path /home/admin/< > لاستعادة configuration-db إلى vManage الجديد:

vmanage# request nms configuration-db restore path /home/admin/june18th.tar.gz

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Successfully backup database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Configuration database is running in a standalone mode

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully saved cluster configuration for localhost

Successfully saved vManage root CA information for device: "53f95156-f56b-472f-b713-d164561b25b7"

Stopping NMS application server on localhost

Stopping NMS configuration database on localhost

Reseting NMS configuration database on localhost

Loading NMS configuration database on localhost

Starting NMS configuration database on localhost

Waiting for 180s or the instance to start...

NMS configuration database on localhost has started.

Updating DB with the saved cluster configuration data

Successfully reinserted cluster meta information

Successfully reinserted vmanage root ca information

Starting NMS application server on localhost

Waiting for 180s for the instance to start...

Successfully restored database

بمجرد إستعادة قاعدة بيانات التكوين، تأكد من إمكانية الوصول إلى واجهة مستخدم vManage. انتظر لمدة 5 دقائق تقريبا ثم حاول الوصول إلى واجهة المستخدم.

بمجرد تسجيل الدخول بنجاح إلى واجهة المستخدم، تأكد من أن قائمة موجهات Edge والقالب والسياسات وكافة التكوينات المتبقية التي كانت موجودة على واجهة المستخدم السابقة أو الموجودة ل vManage منعكسة على واجهة المستخدم الجديدة ل vManage.

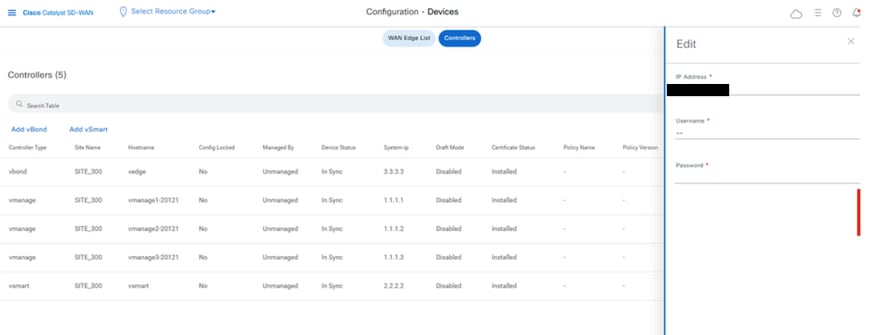

الخطوة 4: إعادة مصادقة وحدات التحكم وإبطال وحدات التحكم القديمة

بمجرد إستعادة قاعدة بيانات التكوين، نحتاج إلى إعادة مصادقة جميع وحدات التحكم الجديدة (vmanage/vsmart/vbond) في البنية.

ملاحظة: في الإنتاج الفعلي إذا كان عنوان IP للواجهة المستخدم لإعادة المصادقة هو عنوان IP لواجهة النفق، يلزم التأكد من السماح بخدمة NETconf على واجهة النفق الخاصة ب vManage و vSmart و vBond وأيضا على جدران الحماية على المسار. منفذ جدار الحماية الذي سيتم فتحه هو منفذ TCP 830 كقاعدة ثنائية الإتجاه من نظام المجموعة DR إلى جميع vBonds و vSmart.

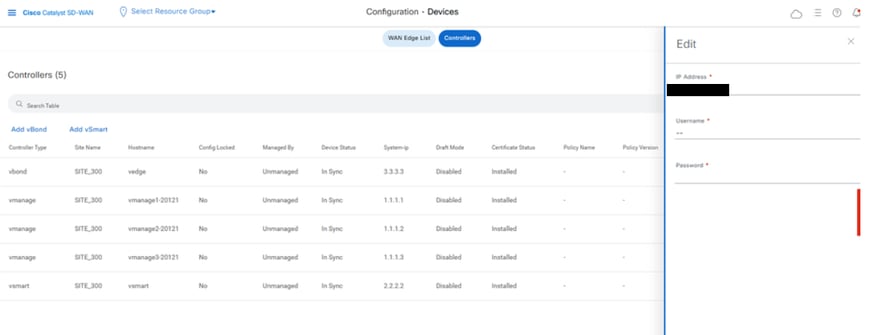

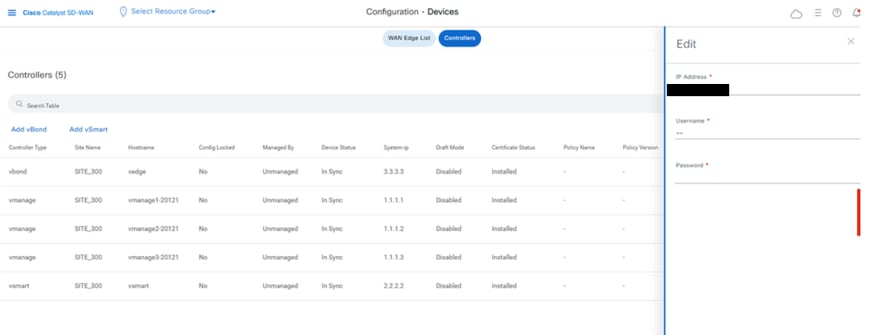

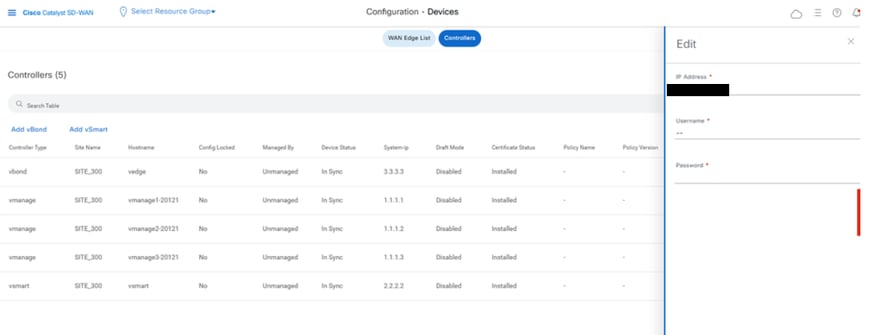

في واجهة المستخدم vManage، انقر فوق التكوين > الأجهزة > وحدات التحكم

- انقر فوق النقاط الثلاث بالقرب من كل وحدة تحكم وانقر فوق تحرير

- استبدلت العنوان (system-ip من الجهاز تحكم) مع النقل vpn 0 (قارن نفق) عنوان. أدخل اسم المستخدم وكلمة المرور وانقر فوق حفظ

- قم بنفس الإجراء لجميع وحدات التحكم الجديدة في البنية

مزامنة سلسلة الشهادات الجذر

بمجرد تحميل جميع وحدات التحكم، أكمل هذه الخطوة:

على أي خادم Cisco SD-WAN Manager في نظام المجموعة النشط حديثا، قم بتنفيذ الإجراءات التالية:

أدخل هذا الأمر لمزامنة الشهادة الجذر مع جميع أجهزة Cisco Catalyst SD-WAN في نظام المجموعة النشط حديثا:

https://vmanage-url/dataservice/system/device/sync/rootcertchain

أدخل هذا الأمر لمزامنة معرف إدارة SD-WAN من Cisco مع أداة التحقق من صحة Cisco SD-WAN:

https://vmanage-url/dataservice/certificate/syncvbond

بمجرد إستعادة البنية وتعيين جلسات التحكم وجلسات عمل BFD فوق جميع الحواف ووحدات التحكم في البنية، نحتاج إلى إبطال وحدات التحكم القديمة (vmanage/vsmart/vbond) من واجهة المستخدم (UI)

- في واجهة المستخدم vManage، انقر على التكوين > الشهادات > وحدات التحكم

- انقر فوق وحدات التحكم

- انقر فوق النقاط الثلاث الموجودة في الجانب الأيمن من وحدة التحكم (vmanage/vsmart/vbond) من البنية القديمة. انقر على إتلاف

- انقر إرسال إلى vBond

- في واجهة المستخدم vManage، انقر فوق التكوين > الأجهزة > وحدات التحكم

- انقر فوق الوحدات الدوناتية الثلاثة الموجودة في الجانب الأيمن من وحدة التحكم (vmanage/vsmart/vbond) من البنية القديمة. انقر حذف

الخطوة 5: عمليات التحقق من النشر

ملاحظة: تابع مع قسم التحققات الموضحة هنا، والذي هو مشترك مع جميع مجموعات النشر.

المجموعة 2: تقنية vManage المستقلة + ذاكرة وصول عشوائي (DR) أحادية العقدة.

المثيلات المطلوبة:

- 1 vManage (أساسي، compute_and_data)

- 1 vManage (DR Standby، COMPUTE_AND_DATA)

- 1 أو أكثر من vBond

- برنامج vSmart واحد أو أكثر

الخطوات:

- إظهار كل المثيلات باستخدام الخطوات الشائعة

- فحوصات مسبقة

- تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

- إعداد DR لعقدة واحدة

- النسخ الاحتياطي/الاستعادة ل config-db

- عمليات التحقق من النشر

الخطوة 1: فحوصات مسبقة

-

تأكد من أن عدد مثيلات إدارة SD-WAN النشطة من Cisco متطابقة مع عدد مثيلات إدارة SD-WAN المثبتة حديثا.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco تشغل نفس إصدار البرنامج.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco قادرة على الوصول إلى عنوان IP الخاص بالإدارة لأداة التحقق من صحة Cisco SD-WAN.

-

تأكد من تثبيت الشهادات على مثيلات مدير SD-WAN من Cisco المثبتة حديثا.

-

تأكد من مزامنة الساعات على جميع أجهزة Cisco Catalyst SD-WAN، بما في ذلك مثيلات Cisco SD-WAN Manager المثبتة حديثا.

-

تأكد من تكوين مجموعة جديدة من عناوين IP ومعرفات المواقع الخاصة بالنظام على مثيلات Cisco SD-WAN Manager المثبتة حديثا، بالإضافة إلى التكوين الأساسي نفسه الخاص بمجموعة البيانات النشطة.

الخطوة 2: تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

تحديث التكوينات على واجهة مستخدم vManage

- بمجرد إضافة التكوينات في الخطوة 1 على واجهة سطر الأوامر (CLI) الخاصة بجميع وحدات التحكم، يمكننا الوصول إلى واجهة مستخدم الويب الخاصة ببرنامج vManage، باستخدام عنوان URL https://<vmanage-ip> في المستعرض لديك. أستخدم عنوان IP لشبكة VPN 512 لعقد vManage المقابلة. يمكنك تسجيل الدخول باستخدام اسم مستخدم المسؤول وكلمة المرور.

- انتقل إلى إدارة > إعدادات وأكمل الخطوات التالية.

- قم بتكوين اسم المؤسسة وValidator/vBond URL/عنوان IP. قم بتكوين القيمة نفسها الموجودة في CLI (واجهة سطر الأوامر) لعقدة vManage.

- في برنامج vManage 20.15/20.18، تتوفر هذه التكوينات ضمن نظام الأقسام.

- تحقق من تكوينات "تخويل الشهادة" (CA)، التي تحدد "مرجع الشهادة" المستخدم في توقيع الشهادات. يمكننا رؤية 3 خيارات هناك:

- تفويض شهادة Hardware WAN Edge - يحدد CA لموجهات SD-WAN Edge.

- على شهادة المربع (شهادة TPM/SUDI) - باستخدام هذا الخيار، يتم إستخدام الشهادة المثبتة مسبقا على أجهزة الموجه لإنشاء إتصالات التحكم (إتصالات TLS/DTLS)

- شهادة المؤسسة (موقعة من قبل Enterprise CA) - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

- تفويض شهادة وحدة التحكم - يحدد المرجع المصدق لوحدات تحكم SD-WAN.

- Cisco (مستحسن) - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. تتصل vManage تلقائيا ببوابة PNP باستخدام بيانات اعتماد الحساب الذكي التي تم تكوينها على vManage وتحصل على الشهادة موقعة وتم تثبيتها على وحدة التحكم.

- يدوي - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. قم بالتوقيع على CSR يدويا باستخدام بوابة Cisco PNP من خلال التنقل إلى الحساب الذكي والحساب الظاهري للتغشية المقابلة ل SD-WAN.

- شهادة جذر المؤسسة - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

- تفويض شهادة سحابة WAN Edge - يحدد CA لموجهات حافة SD-WAN الظاهرية (CSR1000v، C8000v، vEdge cloud)

- تلقائي (توقيع vManage) - يقوم vManage تلقائيا بتوقيع CSR لموجهات Virtual Edge وتثبيت الشهادة على الموجه.

- دليل (Enterprise CA - مستحسن) - تستخدم الموجهات الظاهرية الشهادات الموقعة من قبل مرجع مصدق Enterprise في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

في حالة ما إذا كنا نستخدم المرجع المصدق (CA) الخاص بنا، المرجع المصدق للمؤسسة، أختر "مؤسسة".

- انتقل إلى التكوين > الشهادات > مكونات التحكم في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

- انقر فوق ... for Manager/vManage وانقر فوق إنشاء CSR.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (Recommended)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vManage تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

إمكانية الدمج في برنامج vBond/Validator وبرنامج vSmart/Controller لبرنامج vManage

انتقل إلى التكوين > الأجهزة > التحكم في المكونات في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

خدمة OnUploadVBond/Validator

- انقر على AddvBondفي حالة 20.12vManagerإضافة مدققفي حالة 20.15/20.18vManage. يفتح إطار منبثق، يدخل VPN 0 نقل IP الخاص ب vBondwhich يمكن الوصول إليه من vManage.

- تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر (CLI) الخاصة ب vManageTovBondIP.

- أدخل بيانات اعتماد المستخدم الخاصة ب vBond.

ملاحظة: نحتاج إلى إستخدام بيانات اعتماد المسؤول ل vBondor جزء مستخدم ofNetAdmingroup. يمكنك التحقق من ذلك في CLI الخاص ب TeleBond. أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل ForBond

ملاحظة: إذا كان vBond خلف جهاز NAT/جدار حماية، فتحقق مما إذا كان واجهة VPN 0 الخاصة ب vBond قد تمت ترجمتها إلى IP عام. إذا لم يكن VPN 0 Interface IP يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة VPN 0 في هذه الخطوة

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى بوابة PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vBond تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

- إذا كان هناك سندات v متعددة، قم بتكرار الخطوات نفسها.

وحدة تحكم/تقنية vSmart مدمجة

-

انقر فوق إضافة vSmart في حالة وجود 20.12 vManage أو إضافة وحدة تحكم في حالة وجود 20.15/20.18 vManage.

-

يفتح إطار منبثق، أدخل VPN 0 Transport IP ل vSmart الذي يمكن الوصول إليه من vManage.

-

تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر من vManage إلى vSmart IP.

-

أدخل بيانات اعتماد المستخدم الخاصة ب VSmart Note الذي نحتاج إليه لاستخدام بيانات اعتماد مسؤول ل vSmart أو جزء مستخدم من مجموعة NetAdmin.

-

يمكنك التحقق من ذلك في واجهة سطر الأوامر (CLI) ل vSmart.

-

قم بتعيين البروتوكول إلى TLS، إذا كنا ننوي إستخدام TLS للموجهات لإنشاء إتصالات التحكم مع vSmart. يلزم تكوين هذا التكوين على CLI الخاص ب vSmart و vManage العقد أيضا.

-

أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل vSmart.

ملاحظة: إذا كان vSmart خلف جهاز/جدار حماية الشبكة (NAT)، فتحقق مما إذا كان عنوان IP الخاص بواجهة شبكة VPN 0 قد تمت ترجمته إلى IP عام، وإذا لم يكن بروتوكول IP الخاص بواجهة شبكة VPN 0 يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة شبكة VPN 0 في هذه الخطوة.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vSmart تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP بالانتقال إلى حساب ذكي وحساب ظاهري لتغشية SD-WAN ذات الصلة. ويتم تطبيق الإجراء نفسه إذا كنا نستخدم شهادة Digicert وشهادة جذر المؤسسة.

- بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها.

- إذا كان هناك العديد من أدوات vSmart، فقم بتكرار الخطوات نفسها.

التحقق

بمجرد اكتمال جميع الخطوات، تحقق من إمكانية الوصول إلى جميع مكونات التحكم في Monitor>لوحة المعلومات

- انقر فوق مكونات "التحكم" المقابلة وتأكد من إمكانية الوصول إليها جميعا.

- انتقل إلى مراقبة >الأجهزة وتأكد من إمكانية الوصول إلى جميع مكونات التحكم.

الخطوة 3: النسخ الاحتياطي/الاستعادة ل config-db

تجميع النسخ الاحتياطي للبيانات واستعادتها باستخدام تقنية vManage على عقدة vManage أخرى

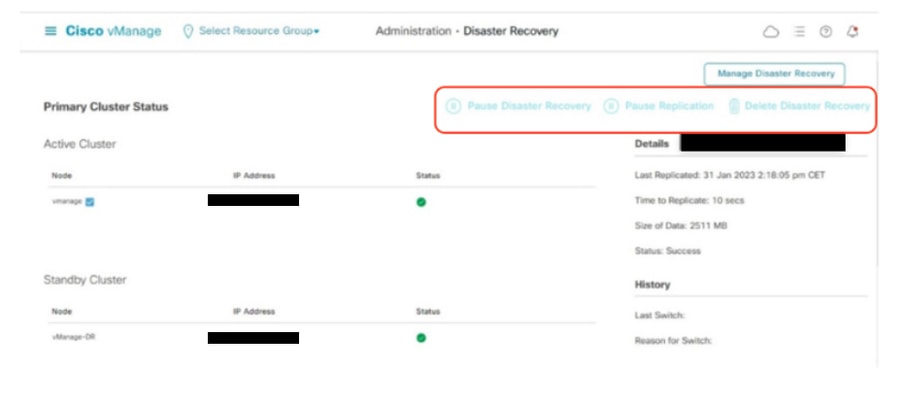

ملاحظة: أثناء تجميع النسخ الاحتياطي لقاعدة بيانات التكوين من عقدة vManage الحالية التي تم تمكين إسترداد البيانات بعد الكوارث، تأكد من تجميعها بعد إيقاف إسترداد البيانات بعد الكوارث على تلك العقدة مؤقتا وحذفها.

تأكد من عدم وجود تكرار مستمر لاستعادة البيانات بعد الكوارث. انتقل إلى الإدارة > إستعادة البيانات بعد الكوارث و تأكد من نجاح الحالة وليس في حالة انتقالية مثل إستيراد معلق أو تصدير معلق أو تنزيل معلق. إن ليس الوضع ناجح، اتصل ب cisco TAC وتأكد من أن النسخ المتماثل ناجح قبل أن أنت تستمر أن يوقف إستعادة الكارثة.

قم أولا بإيقاف عملية إستعادة البيانات بعد الكوارث مؤقتا وتأكد من اكتمال المهمة. ثم قم بحذف عملية إستعادة البيانات بعد الكوارث وتأكد من اكتمال المهمة.

اتصل ب cisco TAC لضمان تنظيف إستعادة البيانات بعد الكوارث بنجاح.

تجميع النسخ الاحتياطي لقاعدة بيانات المحول (DB) التكوين:

- في بنية شبكة SD-WAN المستخدمة حاليا، يمكنك إنشاء نسخ إحتياطي من قاعدة بيانات التكوين على كل من إعداد مجموعة vManage المستقل ومجموعة vManage.

- بالنسبة لبرنامج vManage المستقل، فإن vManage نفسه هو مدير قاعدة بيانات التكوين.

تأكيد تشغيل قاعدة بيانات التكوين على عقدة vManage.

يمكنك التحقق من ذلك باستخدام الأمر nms configuration-db statusonvManageCLI. كما هو موضح

vmanage# request nms configuration-db status

NMS configuration database

Enabled: true

Status: running PID:32632 for 1066085s

Native metrics status: ENABLED

Server-load metrics status: ENABLED

vmanage#

أستخدم هذا الأمر لجمع النسخ الاحتياطي ل Configuration-db من عقدة vManage المحددة ل configuration-db leader.

request nms configuration-db backup path /opt/data/backup/

الإخراج المتوقع كما هو موضح:

vmanage# request nms configuration-db backup path /opt/data/backup/june18th

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved backup to /opt/data/backup/june18th.tar.gz

sha256sum: 8d0f5af8aee4e70f05e3858be6bdd5e6c136134ae47c383569ec883080f5d359

Removing the temp staging dir :/opt/data/backup/staging

vmanage#

- قم بتدوين ملاحظة ببيانات اعتماد قاعدة بيانات التكوين إذا تم تحديثها.

- إذا لم تكن مدركا لبيانات اعتماد قاعدة بيانات التحكم في التكوين، فحاول الوصول إلى TAC لاسترداد بيانات اعتماد قاعدة بيانات التحكم في الوصول إلى التكوين من عقد vManage الحالية.

- التقصير تشكيل-db يكون بيانات اعتماد username: neo4j وكلمة المرور: كلمة المرور

إستعادة النسخ الاحتياطي ل Configuration-db إلى عقدة vManage أخرى

انسخ النسخ الاحتياطي ل configuration-db إلى /home/admin/ دليل vManage باستخدام SCP.

نموذج إخراج أمر SCP:

XXXXXXXXX Downloads % scp june18th.tar.gz admin@10.66.62.27:/home/admin/

viptela 20.15.4.1

(admin@10.66.62.27) Password:

(admin@10.66.62.27) Password:

june18th.tar.gz 0% 255KB 47.2KB/s - stalled -

لاستعادة النسخ الاحتياطي ل configuration-db، نحتاج أولا إلى تكوين بيانات اعتماد configuration-db. إذا كانت بيانات اعتماد configuration-db افتراضية(neo4j/password)، فيمكننا تخطي هذه الخطوة.

لتكوين بيانات اعتماد configuration-db، أستخدم الأمر nms configuration-db update-admin-user.أستخدم اسم المستخدم وكلمة المرور الخاصين بك.

الرجاء ملاحظة أنه قد تم إعادة تشغيل خادم التطبيق الخاص ب vManage. نظرا لأنه يتعذر الوصول إلى واجهة مستخدم vManage لفترة قصيرة.

vmanage# request nms configuration-db update-admin-user

configuration-db

Enter current user name:neo4j

Enter current user password:password

Enter new user name:ciscoadmin

Enter new user password:ciscoadmin

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully updated configuration database admin user(this is service node, please repeat same operation on all service/data nodes)

Successfully restarted vManage Device Data Collector

Successfully restarted NMS application server

Successfully restarted NMS data collection agent

vmanage#

النشر الذي يمكننا المتابعة لإعادة تعيين النسخ الاحتياطي ل configuration-db:

يمكن إستخدام الأمر request nms configuration-db restore path /home/admin/< > لاستعادة التكوين-db إلى vManage الجديد:

vmanage# request nms configuration-db restore path /home/admin/june18th.tar.gz

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Successfully backup database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Configuration database is running in a standalone mode

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully saved cluster configuration for localhost

Successfully saved vManage root CA information for device: "53f95156-f56b-472f-b713-d164561b25b7"

Stopping NMS application server on localhost

Stopping NMS configuration database on localhost

Reseting NMS configuration database on localhost

Loading NMS configuration database on localhost

Starting NMS configuration database on localhost

Waiting for 180s or the instance to start...

NMS configuration database on localhost has started.

Updating DB with the saved cluster configuration data

Successfully reinserted cluster meta information

Successfully reinserted vmanage root ca information

Starting NMS application server on localhost

Waiting for 180s for the instance to start...

Successfully restored database

بمجرد إستعادة قاعدة بيانات التكوين، تأكد من إمكانية الوصول إلى واجهة مستخدم vManage. انتظر لمدة 5 دقائق تقريبا ثم حاول الوصول إلى واجهة المستخدم.

بمجرد تسجيل الدخول بنجاح إلى واجهة المستخدم، تأكد من أن قائمة موجهات Edge والقالب والسياسات وكافة التكوينات المتبقية التي كانت موجودة على واجهة المستخدم السابقة أو الموجودة ل vManage منعكسة على واجهة المستخدم الجديدة ل vManage.

الخطوة 4: إعداد DR لعقدة واحدة

ارجع إلى الخطوة 2: فحوصات مسبقة في المجموعة 2: برنامج vManage المستقل + ذاكرة مؤقتة أحادية العقدة وتأكد من استكمالنا لجميع المتطلبات قبل المتابعة لتمكين إستعادة البيانات بعد الكوارث.

ذاكرة DR أحادية العقدة

المتطلبات الأساسية

- تأكد من إمكانية الوصول إلى العقدة الأساسية والثانوية بواسطة HTTPS على شبكة VPN للنقل (VPN 0).

- تأكد من أن عقدة Cisco vManage الأساسية والعقدة الثانوية تقوم بتشغيل نفس إصدار Cisco vManage.

واجهة نظام مجموعة خارج النطاق في شبكة VPN 0

- بالنسبة لكل مثيل vManage داخل نظام مجموعة، يلزم توفر واجهة ثالثة (إرتباط نظام المجموعة) إلى جانب الواجهات المستخدمة للشبكة الخاصة الظاهرية (VPN) رقم 0 (النقل) والشبكة الخاصة الظاهرية (VPN) رقم 512 (الإدارة).

- يتم إستخدام هذه الواجهة للاتصال والمزامنة بين خوادم vManage داخل نظام المجموعة.

- يجب أن تكون هذه الواجهة 1 جيجابت في الثانية على الأقل وبها زمن وصول يبلغ 4 مللي ثانية أو أقل. يوصى باستخدام واجهة بسرعة 10 جيجابت في الثانية.

- يجب أن تكون كلا عقدتي vManage قادرة على الوصول إلى بعضها البعض من خلال هذه الواجهة: سواء كان مقطع من الطبقة 2 أو من خلال توجيه من الطبقة 3.

- تأكد من تمكين جميع الخدمات (خادم التطبيق، وخادم التكوين-db، وخادم المراسلة، وخادم التنسيق، و statistics-db) على كل من عقد Cisco vManage.

- قم بتوزيع جميع وحدات التحكم، بما في ذلك برنامج Cisco vBond Orchestrator، عبر مراكز البيانات الأساسية والثانوية على حد سواء. تأكد من إمكانية الوصول إلى وحدات التحكم هذه بواسطة عقد vManage من Cisco التي يتم توزيعها عبر مراكز البيانات هذه. تتصل وحدات التحكم فقط بعقدة Cisco vManage الأساسية.

- تأكد من عدم وجود عمليات أخرى قيد التنفيذ في العقدة (أساسي) النشطة والعقدة الاحتياطية (الثانوية) vManage من Cisco. على سبيل المثال، تأكد من عدم وجود خوادم قيد الترقية أو عدم وجود قوالب قيد عملية إرفاق قوالب بالأجهزة.

- قم بتعطيل خادم وكيل Cisco vManage HTTP/HTTPS في حال تمكينه. إذا لم تقم بتعطيل الخادم الوكيل، فسيحاول Cisco vManage إنشاء اتصال لاسترداد البيانات بعد الكوارث من خلال عنوان IP للوكيل، حتى إذا كانت عناوين IP الخاصة بمجموعة vManage خارج النطاق قابلة للوصول إليها مباشرة. يمكنك إعادة تمكين خادم وكيل Cisco vManage HTTP/HTTPS بعد اكتمال تسجيل إسترداد البيانات بعد الكوارث.

- قبل بدء عملية تسجيل إسترداد البيانات بعد الكوارث، انتقل إلى نافذة Tools → Rediscover Network على عقدة Cisco vManage الأساسية وأعد اكتشاف Cisco vBond Orchestrator.

التكوين

قم بتكوين تكوينات CLI لجميع عقدة vManage التي تعمل كعقدة إسترداد البيانات بعد الكوارث

خدمة MicrosoftManage لMinimumconfiguration </SEقبل تسجيل إستعادة البيانات بعد الكوارث كما هو موضح

config t

system

host-name

system-ip

site-id

organization-name

vbond

commit

ملاحظة: إذا كنا نستخدم URL كعنوان vBond، فتأكد من تكوين عناوين IP لخادم DNS في تكوين VPN 0 أو تأكد من إمكانية حلها.

يلزم إجراء هذه التكوينات لتمكين واجهة النقل المستخدمة لإنشاء إتصالات التحكم مع الموجهات وبقاء وحدات التحكم

config t

vpn 0

dns primary

dns secondary

interface eth1

ip address

tunnel-interface

allow-service all

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service stun

allow-service https

!

no shutdown

!

ip route 0.0.0.0/0

commit

كما قم بتكوين واجهة إدارة VPN 512 لتمكين الوصول إلى وحدة التحكم الإدارة خارج النطاق.

Conf t

vpn 512

interface eth0

ip address

no shutdown

!

ip route 0.0.0.0/0

!

commit

تكوين واجهة الخدمة على DR vManage

قم بتكوين واجهة الخدمة على عقدة vManage. يتم إستخدام هذه الواجهة لاتصالات DR،

conf t

interface eth2

ip address

no shutdown

commit

تأكد من إستخدام شبكة IP الفرعية نفسها لواجهة الخدمة على vManage الأساسية و DR vManage

تحديث التكوينات على واجهة مستخدم vManage

- بمجرد إضافة التكوينات على واجهة سطر الأوامر (CLI) الخاصة بجميع وحدات التحكم، يمكننا الوصول إلى واجهة مستخدم الويب الخاصة ببرنامج vManage، باستخدام عنوان URL https://<vmanage-ip> في المستعرض لديك. أستخدم عنوان IP لشبكة VPN 512 لعقد vManage المقابلة. يمكنك تسجيل الدخول باستخدام اسم مستخدم المسؤول وكلمة المرور.

- انتقل إلى إدارة > إعدادات وأكمل الخطوات التالية.

- قم بتكوين اسم المؤسسة. قم بتكوين القيمة نفسها الموجودة في CLI لعقدة vManage.

- في برنامج vManage 20.15/20.18، تتوفر هذه التكوينات ضمن نظام الأقسام.

تثبيت الشهادة على DR vManage

تابعوا الخطوات الواردة تحت القسم مجموعة 2: تقنية vManage المستقلة + ذاكرة DR الخطوة 3 أحادية العقدة: قم بتكوين واجهات مستخدم vManage والشهادات ووحدات التحكم المدمجة لتثبيت الشهادة على vManage لاسترداد البيانات بعد الكوارث.

إضافة تكوين إستعادة البيانات بعد الكوارث

- لهذا، انتقل إلى vManage الأساسي.

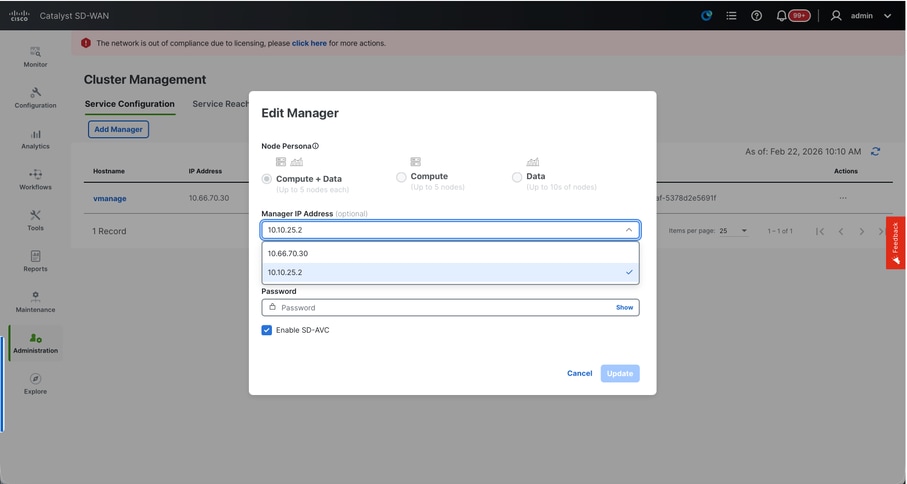

- انتقل إلى Administration → Cluster Management وأشر إلى عنوان IP الخاص بواجهة خارج النطاق بعد النقر فوق النقاط الثلاث على الجانب الأيمن من إدخال vManage وتضمين اسم المستخدم وكلمة المرور. يوصى بإنشاء مستخدم محلي منفصل على سبيل المثال DRADMIN على كل من الأساسي و DR vManage لهذا التكوين.

- يتم إعادة تمهيد VManage بعد هذا التغيير.

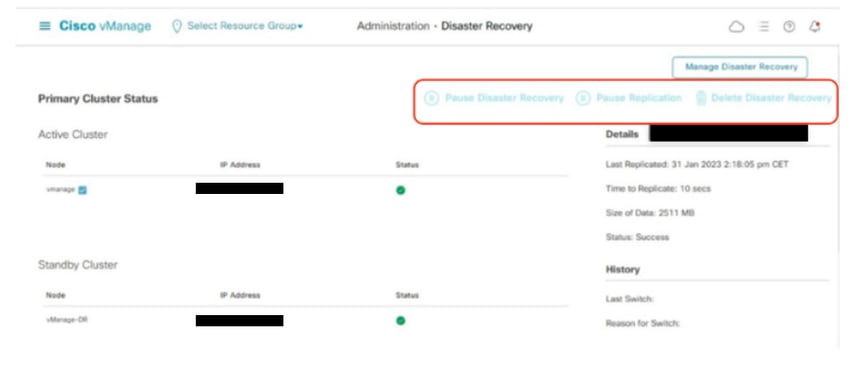

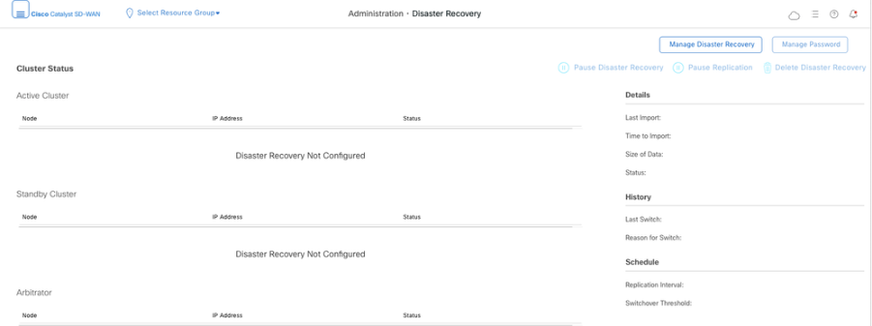

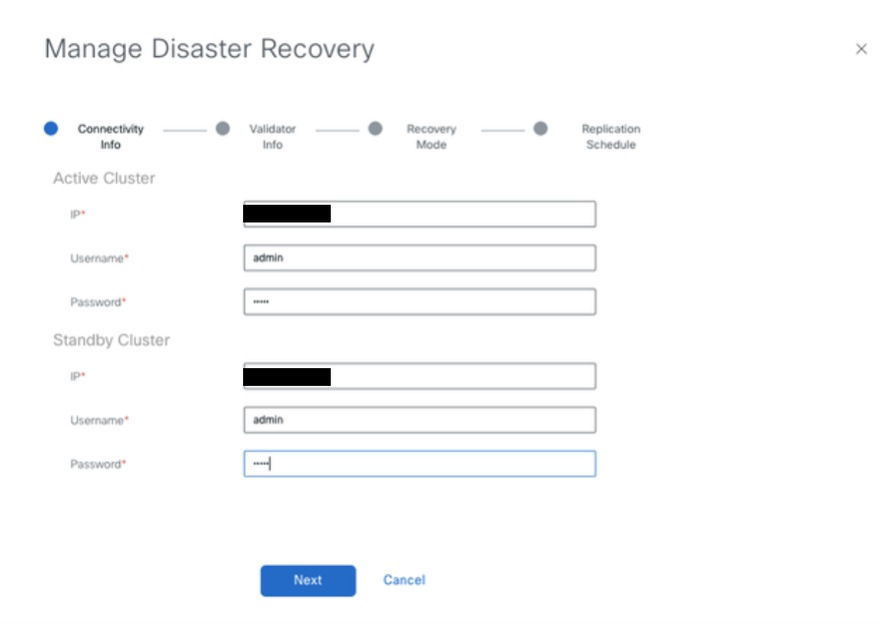

- بعد ظهور vManage الأساسي، انتقل إلى إدارة → إستعادة البيانات بعد الكوارث. انقر على إدارة إستعادة البيانات بعد الكوارث".

- في الإطار المنبثق، قم بتعبئة تفاصيل كل من vManage الأساسي والثانوي.

- عناوين IP التي سيتم الإشارة إليها هي عناوين IP لواجهات نظام المجموعة خارج النطاق(th2).

- يجب أن تكون بيانات الاعتماد الخاصة بمستخدم NetAdmin (dradmin) ويجب عدم تغييرها بمجرد تكوين DR. يمكن إستخدام بيانات اعتماد منفصلة لمستخدم محلي vManage لاسترداد البيانات بعد الكوارث. نحتاج إلى التأكد من أن المستخدم المحلي vManage هو جزء من مجموعة NetAdmin. حتى بيانات اعتماد المسؤول يمكن إستخدامها هنا.

-

بمجرد تعبئتها، انقر فوق التالي".

-

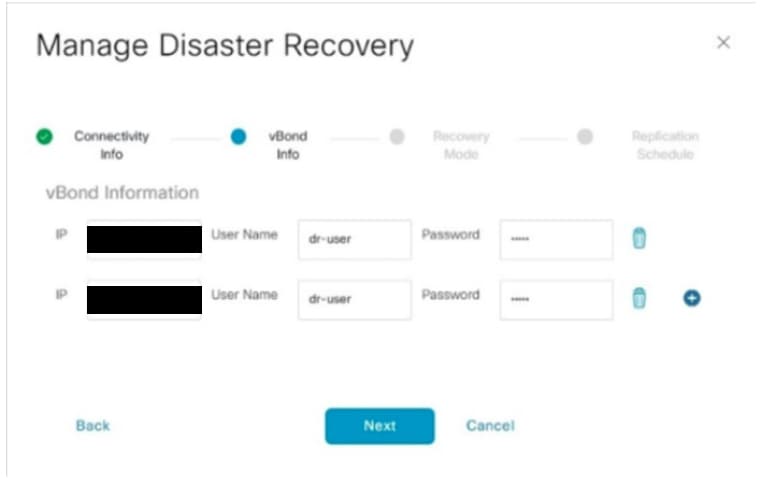

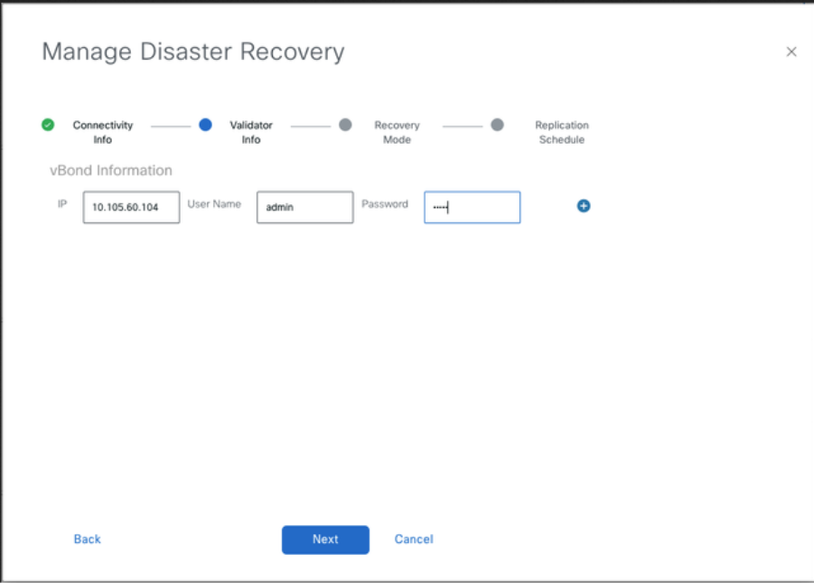

قم بتعبئة تفاصيل وحدات التحكم في vBond.

-

يجب أن تكون وحدات التحكم vBond قابلة للوصول إليها في عنوان IP المحدد عبر NetConf.

-

يجب أن تكون بيانات الاعتماد الخاصة بمستخدم NetAdmin (dradmin) ويجب عدم تغييرها بمجرد تكوين DR.

-

ولهذا يوصى بأن يتم تكوين هذا المستخدم المحلي ل vBond أو يمكنك إستخدام المستخدم المسؤول لإضافة vBond.

- بمجرد تعبئتها، انقر فوق التالي".

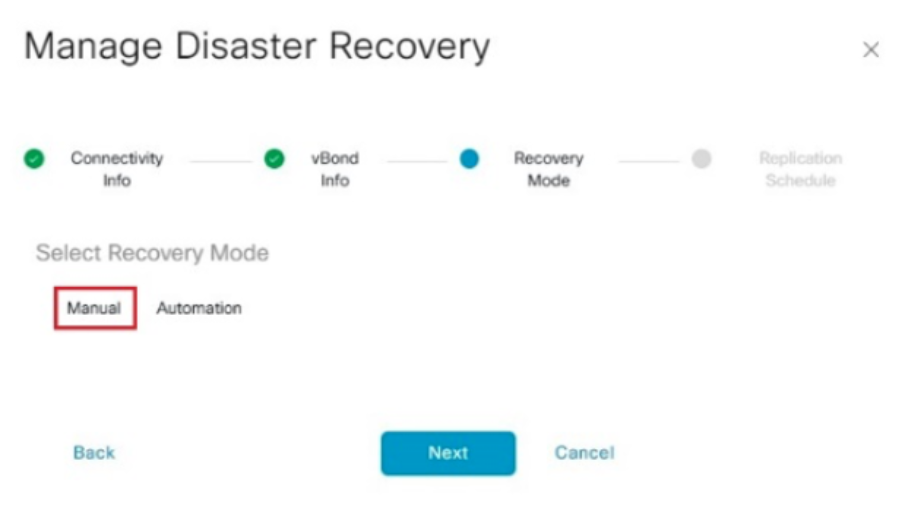

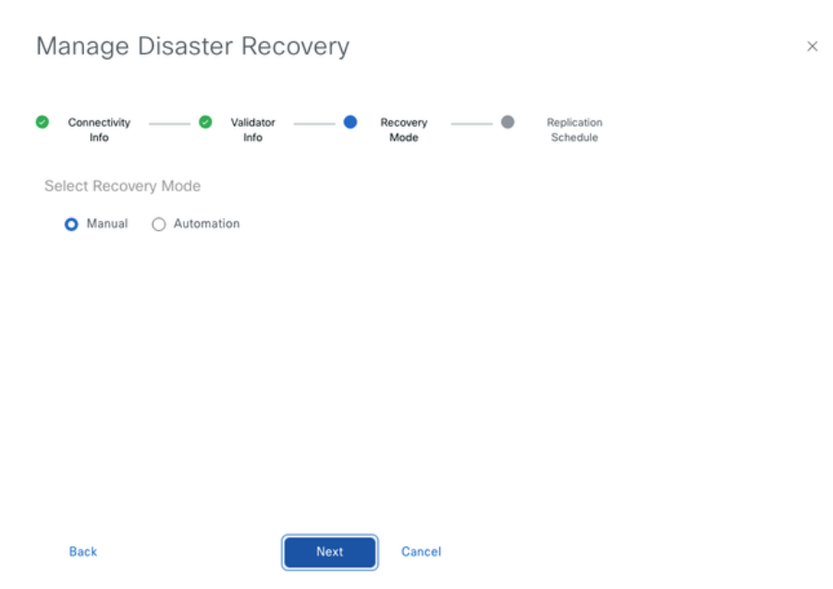

- في وضع الاسترداد، أختر "يدوي". انقر فوق "التالي".

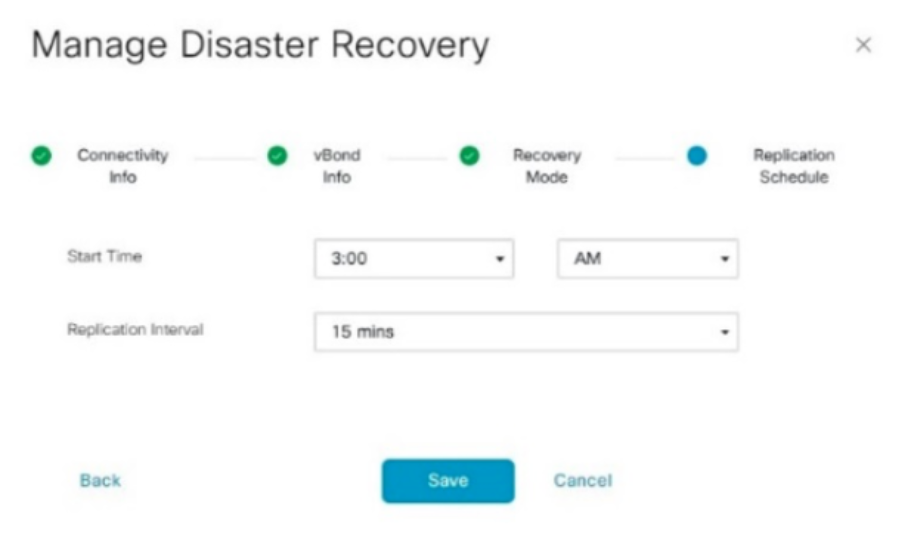

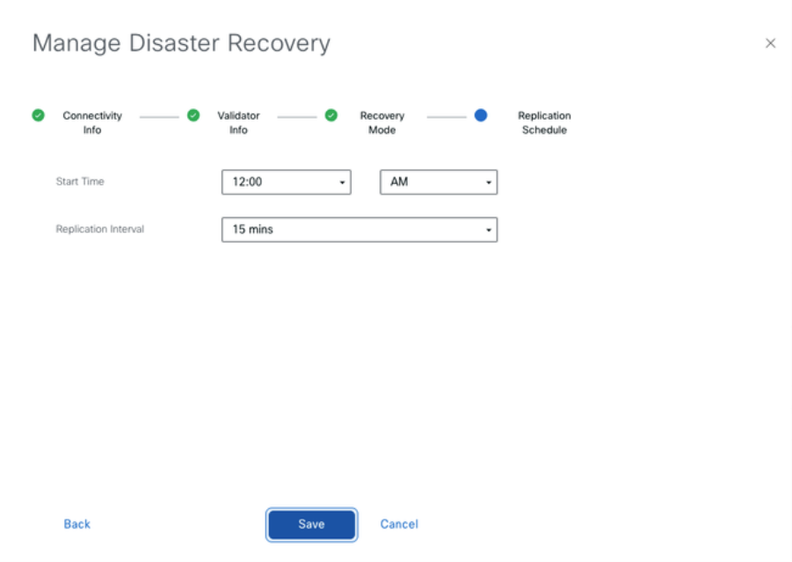

في جدول النسخ المتماثل، قم بتعيين الفاصل الزمني للنسخ المتماثل’.في كل فترة زمنية للنسخ المتماثل، يتم نسخ البيانات من الأساسي برنامج vManage الثانوي. الحد الأدنى للقيمة القابلة للتكوين هو 15 دقيقة.

- قم بتعيين القيمة وانقر فوق حفظ".

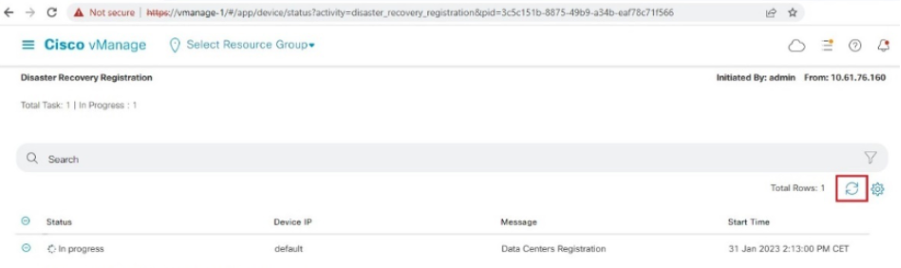

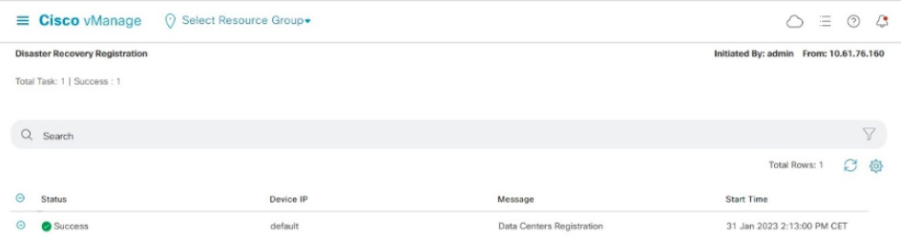

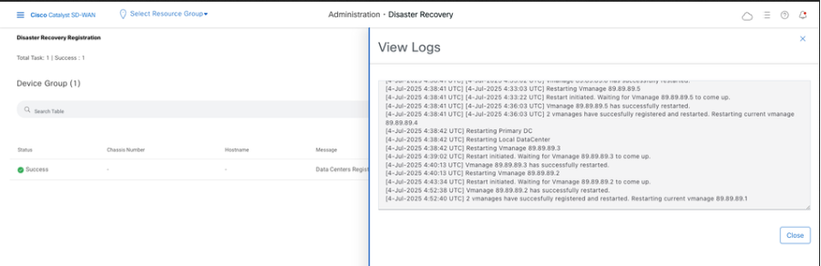

- يبدأ تسجيل DR الآن. انقر فوق الزر تحديث لتحديث الحالة وسجلات التقدم يدويا. قد تستغرق هذه العملية ما يصل إلى 20 إلى 30 دقيقة.

-

لاحظ أنه يتم إعادة تشغيل واجهة المستخدم الرسومية vManage أثناء هذه العملية.

-

وبمجرد انتهائها، يجب ملاحظة حالة النجاح.

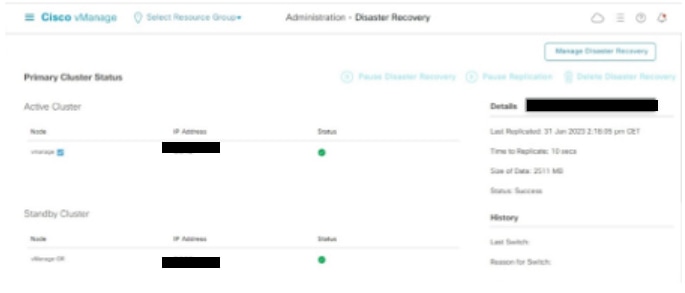

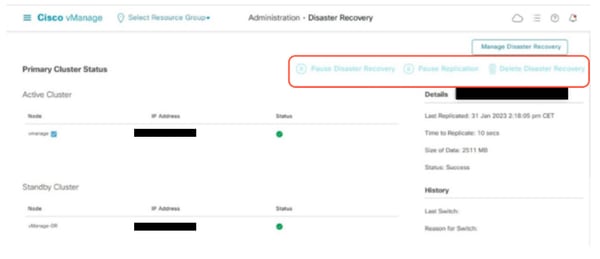

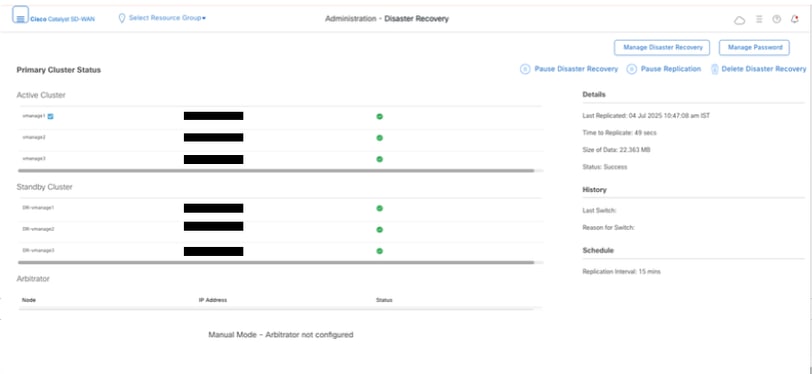

التحقق من الصحة

انتقل إلىAdministration → إستعادة البيانات بعد الكوارثللاطلاع على حالة إسترداد البيانات بعد الكوارث وعندما تم نسخ البيانات نسخا متماثلا في المرة الأخيرة.

الخطوة 5: إعادة مصادقة وحدات التحكم وإبطال وحدات التحكم القديمة

بمجرد إستعادة قاعدة بيانات التكوين، نحتاج إلى إعادة مصادقة جميع وحدات التحكم الجديدة (vmanage/vsmart/vbond) في البنية

ملاحظة: في الإنتاج الفعلي إذا كان عنوان IP للواجهة المستخدم لإعادة المصادقة هو عنوان IP لواجهة النفق، يلزم التأكد من السماح بخدمة NETconf على واجهة النفق الخاصة ب vManage و vSmart و vBond وأيضا على جدران الحماية على المسار. منفذ جدار الحماية الذي سيتم فتحه هو منفذ TCP 830 كقاعدة ثنائية الإتجاه من نظام المجموعة DR إلى جميع vBonds و vSmart .

عند إدارة واجهة المستخدم، انقر فوق التكوين > الأجهزة > وحدات التحكم

- انقر فوق النقاط الثلاث بالقرب من كل وحدة تحكم وانقر فوق تحرير

- استبدلت العنوان (system-ip من الجهاز تحكم) مع النقل vpn 0(قارن نفق) عنوان .يدخل ال username وكلمة وطقطقة حفظ

- قم بنفس الإجراء لجميع وحدات التحكم الجديدة في البنية

مزامنة سلسلة الشهادات الجذر

بمجرد تحميل جميع وحدات التحكم، أكمل هذه الخطوة:

على أي خادم Cisco SD-WAN Manager في نظام المجموعة النشط حديثا، قم بتنفيذ الإجراءات التالية:

أدخل هذا الأمر لمزامنة الشهادة الجذر مع جميع أجهزة Cisco Catalyst SD-WAN في نظام المجموعة النشط حديثا:

https://vmanage-url/dataservice/system/device/sync/rootcertchain

أدخل هذا الأمر لمزامنة معرف إدارة SD-WAN من Cisco مع أداة التحقق من صحة Cisco SD-WAN:

https://vmanage-url/dataservice/certificate/syncvbond

بمجرد إستعادة البنية وتعيين جلسات التحكم وجلسات عمل BFD فوق جميع الحواف ووحدات التحكم في البنية، نحتاج إلى إبطال وحدات التحكم القديمة (vmanage/vsmart/vbond) من واجهة المستخدم (UI)

- في واجهة المستخدم vManage، انقر فوق تكوين > أجهزة > شهادات

- انقر فوق وحدات التحكم

- انقر فوق النقاط الثلاث بالقرب من وحدة التحكم (vmanage/vsmart/vbond) من البنية القديمة. انقر على إتلاف

- انقر إرسال إلى vBond

- في واجهة المستخدم vManage، انقر فوق التكوين > الأجهزة > وحدات التحكم

- انقر فوق النقاط الثلاث بالقرب من وحدة التحكم (vmanage/vsmart/vbond) من البنية القديمة. انقر حذف

الخطوة 6: عمليات التحقق من النشر

ملاحظة: تابع مع قسم التحققات الموضحة هنا، والذي هو مشترك مع جميع مجموعات النشر.

المجموعة 3: نظام vManage Cluster + بدون ذاكرة DR.

المثيلات المطلوبة:

- 3 vManage (مجموعة ذات 3 عقد، جميع COMPUTE_AND_DATA) أو 6 vManage (3 COMPUTE_AND_DATA + 3 DATA)

- 1 أو أكثر من vBond

- برنامج vSmart واحد أو أكثر

الخطوات:

- إظهار كل المثيلات باستخدام الخطوات الشائعة

- فحوصات مسبقة

- تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

- مجموعة Build vManage

- النسخ الاحتياطي/الاستعادة ل config-db

- عمليات التحقق من النشر

الخطوة 1: فحوصات مسبقة

-

تأكد من أن عدد مثيلات إدارة SD-WAN النشطة من Cisco متطابقة مع عدد مثيلات إدارة SD-WAN المثبتة حديثا.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco تشغل نفس إصدار البرنامج.

-

تأكد من أن جميع مثيلات مدير SD-WAN النشطة والجديدة من Cisco قادرة على الوصول إلى عنوان IP الخاص بالإدارة لأداة التحقق من صحة Cisco SD-WAN.

-

تأكد من تثبيت الشهادات على مثيلات مدير SD-WAN من Cisco المثبتة حديثا.

-

تأكد من مزامنة الساعات على جميع أجهزة Cisco Catalyst SD-WAN، بما في ذلك مثيلات Cisco SD-WAN Manager المثبتة حديثا.

-

تأكد من تكوين مجموعة جديدة من عناوين IP ومعرفات المواقع الخاصة بالنظام على مثيلات Cisco SD-WAN Manager المثبتة حديثا، بالإضافة إلى التكوين الأساسي نفسه الخاص بمجموعة البيانات النشطة.

الخطوة 2: تكوين واجهة مستخدم vManage والشهادات ووحدات التحكم المدمجة

تحديث التكوينات على واجهة مستخدم vManage

- بمجرد إضافة التكوينات في الخطوة 1 على واجهة سطر الأوامر (CLI) الخاصة بجميع وحدات التحكم، يمكننا الوصول إلى واجهة مستخدم الويب الخاصة ببرنامج vManage، باستخدام عنوان URL https://<vmanage-ip> في المستعرض لديك. أستخدم عنوان IP لشبكة VPN 512 لعقد vManage المقابلة. يمكنك تسجيل الدخول باستخدام اسم مستخدم المسؤول وكلمة المرور.

- انتقل إلى إدارة > إعدادات وأكمل الخطوات التالية.

- قم بتكوين اسم المؤسسة وValidator/vBond URL/عنوان IP. قم بتكوين القيمة نفسها الموجودة في CLI (واجهة سطر الأوامر) لعقدة vManage.

- في برنامج vManage 20.15/20.18، تتوفر هذه التكوينات ضمن نظام الأقسام.

- تحقق من تكوينات "تخويل الشهادة" (CA)، التي تحدد "مرجع الشهادة" المستخدم في توقيع الشهادات. يمكننا رؤية 3 خيارات هناك:

- تفويض شهادة Hardware WAN Edge - يحدد CA لموجهات SD-WAN Edge.

- على شهادة المربع (شهادة TPM/SUDI) - باستخدام هذا الخيار، يتم إستخدام الشهادة المثبتة مسبقا على أجهزة الموجه لإنشاء إتصالات التحكم (إتصالات TLS/DTLS)

- شهادة المؤسسة (موقعة من قبل Enterprise CA) - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

- تفويض شهادة وحدة التحكم - يحدد المرجع المصدق لوحدات تحكم SD-WAN.

- Cisco (مستحسن) - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. تتصل vManage تلقائيا ببوابة PNP باستخدام بيانات اعتماد الحساب الذكي التي تم تكوينها على vManage وتحصل على الشهادة موقعة وتم تثبيتها على وحدة التحكم.

- يدوي - تستخدم وحدات التحكم الشهادات الموقعة من Cisco PKI. قم بالتوقيع على CSR يدويا باستخدام بوابة Cisco PNP من خلال التنقل إلى الحساب الذكي والحساب الظاهري للتغشية المقابلة ل SD-WAN.

- شهادة جذر المؤسسة - باستخدام هذا الخيار، تستخدم الموجهات الشهادات الموقعة من قبل مرجع شهادة المؤسسة في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

- تفويض شهادة سحابة WAN Edge - يحدد CA لموجهات حافة SD-WAN الظاهرية (CSR1000v، C8000v، vEdge cloud)

- تلقائي (توقيع vManage) - يقوم vManage تلقائيا بتوقيع CSR لموجهات Virtual Edge وتثبيت الشهادة على الموجه.

- دليل (Enterprise CA - مستحسن) - تستخدم الموجهات الظاهرية الشهادات الموقعة من قبل مرجع مصدق Enterprise في مؤسستك. يجب تحديث شهادة جذر المرجع المصدق للمؤسسة هنا أثناء إختيار هذا الخيار.

في حالة ما إذا كنا نستخدم المرجع المصدق (CA) الخاص بنا، المرجع المصدق للمؤسسة، أختر "مؤسسة".

- انتقل إلى التكوين > الشهادات > مكونات التحكم في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

- انقر فوق ... for Manager/vManage وانقر فوق إنشاء CSR.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (Recommended)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vManage تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

إمكانية الدمج في برنامج vBond/Validator وبرنامج vSmart/Controller لبرنامج vManage

انتقل إلى التكوين > الأجهزة > التحكم في المكونات في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

خدمة OnUploadVBond/Validator

- انقر على AddvBondفي حالة 20.12vManagerإضافة مدققفي حالة 20.15/20.18vManage. يفتح إطار منبثق، يدخل VPN 0 نقل IP الخاص ب vBondwhich يمكن الوصول إليه من vManage.

- تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر (CLI) الخاصة ب vManageTovBondIP.

- أدخل بيانات اعتماد المستخدم الخاصة ب vBond.

ملاحظة: نحتاج إلى إستخدام بيانات اعتماد المسؤول ل vBondor جزء مستخدم ofNetAdmingroup. يمكنك التحقق من ذلك في CLI الخاص ب TeleBond. أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل ForBond

ملاحظة: إذا كان vBond خلف جهاز NAT/جدار حماية، فتحقق مما إذا كان واجهة VPN 0 الخاصة ب vBond قد تمت ترجمتها إلى IP عام. إذا لم يكن VPN 0 Interface IP يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة VPN 0 في هذه الخطوة

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى بوابة PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vBond تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN. بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها. وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

- إذا كان هناك سندات v متعددة، قم بتكرار الخطوات نفسها.

وحدة تحكم/تقنية vSmart مدمجة

-

انقر فوق إضافة vSmart في حالة وجود 20.12 vManage أو إضافة وحدة تحكم في حالة وجود 20.15/20.18 vManage.

-

يفتح إطار منبثق، أدخل VPN 0 Transport IP ل vSmart الذي يمكن الوصول إليه من vManage.

-

تحقق من إمكانية الوصول باستخدام إختبار الاتصال إذا كان مسموحا به من واجهة سطر الأوامر من vManage إلى vSmart IP.

-

أدخل بيانات اعتماد المستخدم الخاصة ب VSmart Note الذي نحتاج إليه لاستخدام بيانات اعتماد مسؤول ل vSmart أو جزء مستخدم من مجموعة NetAdmin.

-

يمكنك التحقق من ذلك في واجهة سطر الأوامر (CLI) ل vSmart.

-

قم بتعيين البروتوكول إلى TLS، إذا كنا ننوي إستخدام TLS للموجهات لإنشاء إتصالات التحكم مع vSmart. يلزم تكوين هذا التكوين على CLI الخاص ب vSmart و vManage العقد أيضا.

-

أختر نعم في القائمة المنسدلة إنشاء CSR" إذا كنا بحاجة إلى تثبيت شهادة جديدة ل vSmart.

ملاحظة: إذا كان vSmart خلف جهاز/جدار حماية الشبكة (NAT)، فتحقق مما إذا كان عنوان IP الخاص بواجهة شبكة VPN 0 قد تمت ترجمته إلى IP عام، وإذا لم يكن بروتوكول IP الخاص بواجهة شبكة VPN 0 يمكن الوصول إليه من vManage، فاستخدم عنوان IP العام الخاص بواجهة شبكة VPN 0 في هذه الخطوة.

- بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (مستحسن)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vSmart تلقائيا.

- إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP من خلال الانتقال إلى حساب ذكي وحساب ظاهري للتغشية المقابلة ل SD-WAN.

- بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها.

- وينطبق نفس الإجراء إذا كنا نستخدم شهادة جذر للمؤسسة و Digicert.

- إذا كان هناك العديد من أدوات vSmart، فقم بتكرار الخطوات نفسها.

التحقق

بمجرد اكتمال جميع الخطوات، تحقق من إمكانية الوصول إلى جميع مكونات التحكم في Monitor>لوحة المعلومات

- انقر فوق مكونات "التحكم" المقابلة وتأكد من إمكانية الوصول إليها جميعا.

- انتقل إلى مراقبة >الأجهزة وتأكد من إمكانية الوصول إلى جميع مكونات التحكم.

الخطوة 3: مجموعة Build vManage

قناة ليفية مدمجة لشبكة SD-WAN مع مجموعة vManage في تغشية شبكة WAN المعرفة عن طريق البرامج

ملاحظة: يمكن تكوين مجموعة vManage باستخدام 3 عقد vManage أو 6 عقد vManage استنادا إلى عدد المواقع الموجودة على متن قناة ليفية SD-WAN. يرجى الرجوع إلى مجموعة vManage الحالية لديك واختيار عدد العقد كما هو.

تكوين تكوينات CLI لجميع عقد vManage التي تعد جزءا من نظام المجموعة

تكوين تكوين النظام على جميع عقد vManage

- قم بتكوين باقي عقد vManage. في حالة نظام المجموعة المكون من 3 عقد، فلديك عقدتان متبقيتان لتكوينهما، في حالة نظام المجموعة المكون من 6 عقد، فلديك 5 عقد لتكوينها.

- قم بتكوين تكوينات النظام كما هو موضح:

config t

system

host-name

system-ip

site-id

organization-name

vbond

commit

ملاحظة: إذا كنا نستخدم URL كعنوان vBond، فتأكد من تكوين عناوين IP لخادم DNS في تكوين VPN 0 أو تأكد من إمكانية حلها.

تكوين واجهة النقل على جميع عقد vManage

يلزم إجراء هذه التكوينات لتمكين واجهة النقل المستخدمة لإنشاء إتصالات التحكم مع الموجهات وبقاء وحدات التحكم.

config t

vpn 0

dns primary

dns secondary

interface eth1

ip address

tunnel-interface

allow-service all

allow-service dhcp

allow-service dns

allow-service icmp

no allow-service sshd

no allow-service netconf

no allow-service ntp

no allow-service stun

allow-service https

!

no shutdown

!

ip route 0.0.0.0/0

commit

تكوين واجهة الإدارة على جميع عقد vManage

كما قم بتكوين واجهة إدارة VPN 512 لتمكين الوصول إلى وحدة التحكم الإدارة خارج النطاق.

Conf t

vpn 512

interface eth0

ip address

no shutdown

!

ip route 0.0.0.0/0

!

Commit

التكوين الاختياري:

- يمكنك الرجوع إلى تكوينات وحدة التحكم الحالية وإذا كان التكوين المدرجة هنا موجودا، فيمكنك إضافة هذا التكوين إلى وحدات التحكم الجديدة.

- قم بتكوين بروتوكول التحكم ك TLS فقط إذا كان هناك متطلبات للموجهات لإنشاء إتصالات تحكم آمنة باستخدام عقد vManage باستخدام TLS. وبشكل افتراضي، تقوم جميع وحدات التحكم والموجهات بإنشاء اتصال عنصر التحكم باستخدام DTLS. هذا تكوين إختياري مطلوب فقط على عقد vSmart و vManage حسب متطلباتك.

Conf t

security

control

protocol tls

commit

تكوين واجهة الخدمة على جميع عقد vManage

قم بتكوين واجهة الخدمة على جميع تطبيقات ManageOdes بما في ذلك vManage-1 التي تم إدراجها بالفعل. يتم إستخدام هذه الواجهة للاتصال العنقودي، مما يعني الاتصال بين VManageOdes في المجموعة.

conf t

interface eth2

ip address

no shutdown

commit

تأكد من إستخدام الشبكة الفرعية IP لواجهة الخدمة عبر جميع بطاقات nodesinthevManagementLuster.

تكوين بيانات اعتماد نظام المجموعة

يمكننا إستخدام نفس بيانات اعتماد المسؤول ل TeleManageOdes لتكوين TeleManagementLuster. وإلا يمكننا تكوين بيانات اعتماد مستخدم جديدة تعد جزءا من NetAdmingroup. التكوينات لتكوين بيانات اعتماد المستخدم الجديدة كما هو موضح

conf t

system

aaa

user

password

group netadmin

commit

تأكد من تكوين نفس بيانات اعتماد المستخدم عبر جميع vManageMode التي تعد جزءا من نظام المجموعة. إذا قررنا إستخدام بيانات اعتماد المسؤول، فيجب أن تكون نفس اسم المستخدم/كلمة المرور عبر جميع vManageOdes.

تثبيت شهادة الجهاز على كافة عقد vManage

- قم بتسجيل الدخول عبر واجهة المستخدم لكافة أدوات الإدارة باستخدام عنوان URL https://<vmanage-ip>في المستعرض لديك. أستخدم عنوان IP الخاص بشبكة VPN 512 لبيئات vManage ذات الصلة. يمكنك تسجيل الدخول باستخدام اسم مستخدم المسؤول وكلمة المرور.

-

انتقل إلى التكوين > الشهادات > مكونات التحكم في حالة عقد 20.15/20.18 vManage. في حالة إصدارات 20.9/20.12، يتم تكوين > الأجهزة > وحدات التحكم

انقر فوق ... for Manager/vManage وانقر فوق إنشاء CSR.

-

بمجرد إنشاء CSR، يمكنك تنزيل CSR وتوقيعه استنادا إلى المرجع المصدق المختار لوحدات التحكم. يمكنك التحقق من هذا التكوين في الإدارة > إعدادات > تفويض شهادة وحدة التحكم. إذا تم إختيار Cisco (Recommended)، فسيتم تحميل CSR تلقائيا إلى مدخل PNP بواسطة vManage وبمجرد توقيع الشهادة، يتم تثبيتها على vManage تلقائيا.

-

إذا تم إختيار الدليل، فعليك توقيع CSR يدويا باستخدام بوابة Cisco PNP بالانتقال إلى حساب ذكي وحساب ظاهري لتغشية SD-WAN ذات الصلة. ويتم تطبيق الإجراء نفسه إذا كنا نستخدم شهادة Digicert وشهادة جذر المؤسسة.

-

بمجرد توفر الشهادة من مدخل PNP، انقر على تثبيت الشهادة في نفس القسم من vManage وقم بتحميل الشهادة وتثبيتها.

-

أكمل هذه الخطوة عبر كافة عقد vManage التي تعد جزءا من نظام المجموعة.

التحضير لإنشاء مجموعة vManage

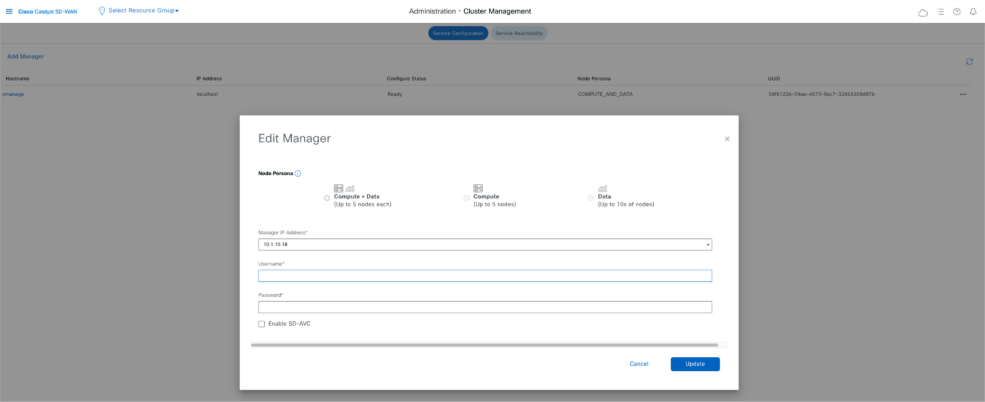

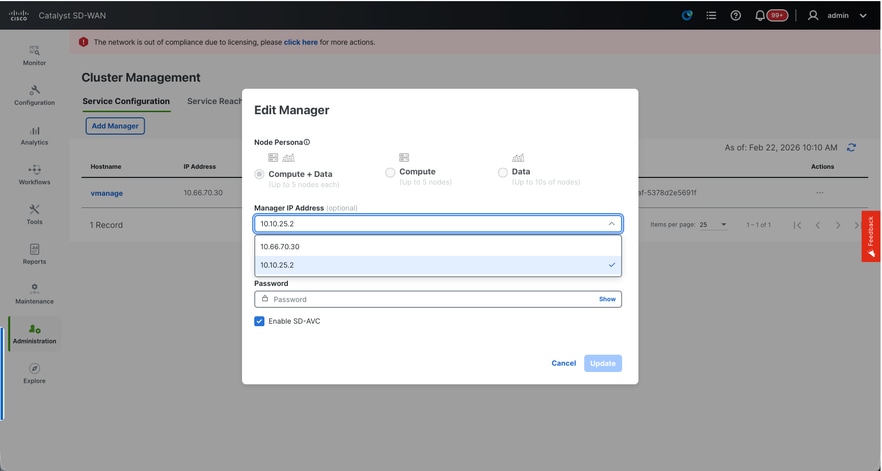

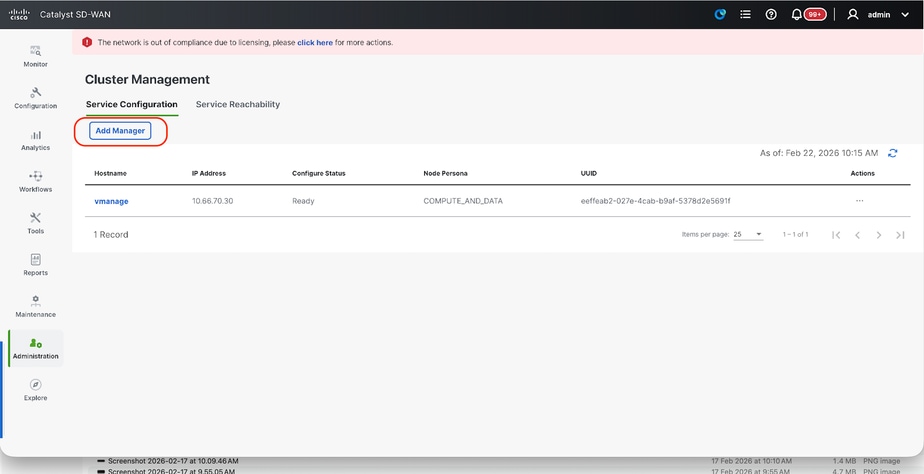

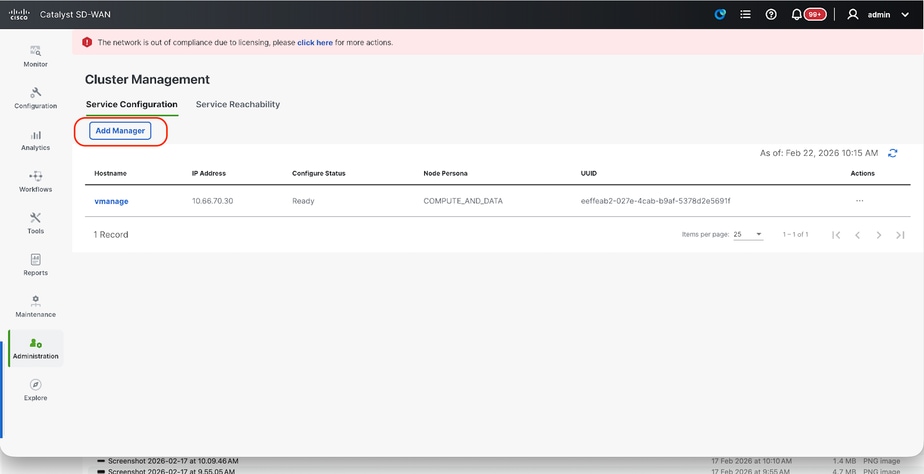

- على واجهة المستخدم الخاصة ب vManage-1 على الويب، انتقل إلى الإدارة > إدارة المجموعة، انقر فوق ... ضمن إجراءات vManage-1، أختر Edit (تحرير).

- يتم إختيار شخصية العقدة تلقائيا استنادا إلى الشخصية التي إخترناها أثناء تشغيل VM.

ملاحظة: بالنسبة لنظام مجموعة يتكون من 3 عقد، يتم إحضار جميع عقد vManage ال 3 باستخدام ميزة Compute+Data كشخصية.

- بالنسبة لمجموعة مكونة من 6 عقد، يتم جلب 3 عقد vManage مزودة بتقنية Compute+Data حيث يتم إحضار عقد Persona و 3 عقد vManage مع البيانات ك Persona.

- من القائمة المنسدلة لعنوان IP للمدير، تأكد من إختيار IP لواجهة الخدمة الخاصة ب vManage.

- أدخل اسم المستخدم وكلمة المرور اللذين نرغب في إستخدامهما لتمكين مجموعة vManage التي يشار إليها باسم بيانات اعتماد نظام المجموعة.

- وكما تمت الإشارة مسبقا، يجب تكوين بيانات الاعتماد نفسها على جميع عقد vManage ويجب إستخدامها أثناء إضافة كافة العقد إلى نظام المجموعة.

ملاحظة: الرجاء الرجوع إلى هذا التكوين في نظام المجموعة الحالي لتمكين SDAC- يلزم التحقق منه فقط إذا كان مطلوبا وكان مطلوبا فقط على عقدة vManage واحدة من نظام المجموعة.

انقر فوق "تحديث".

- بعد هذا الإجراء، تتم إعادة تشغيل خدمات vManage NMS في الخلفية ولا تتوفر واجهة المستخدم لبضع دقائق من حوالي 5 إلى 10 دقائق. وخلال هذا الوقت، يتوفر وصول CLI إلى vManage.

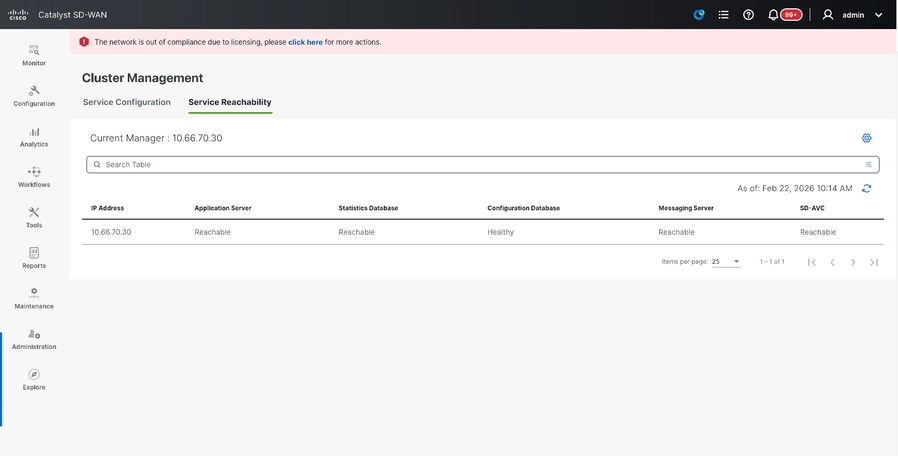

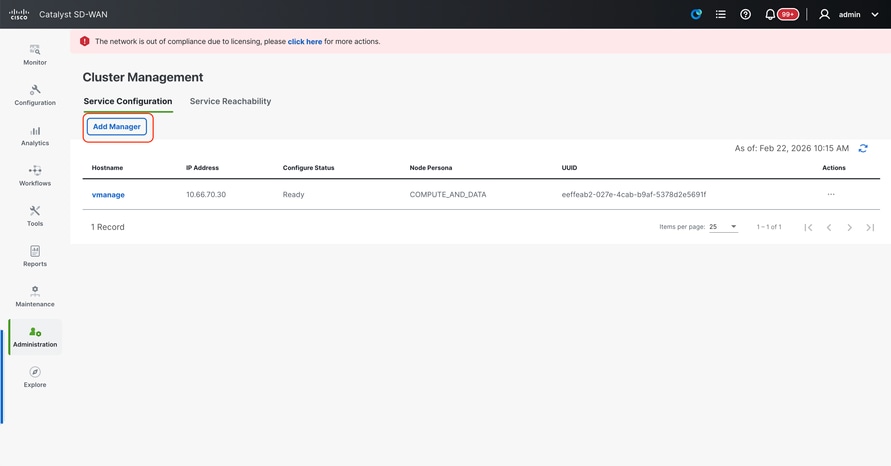

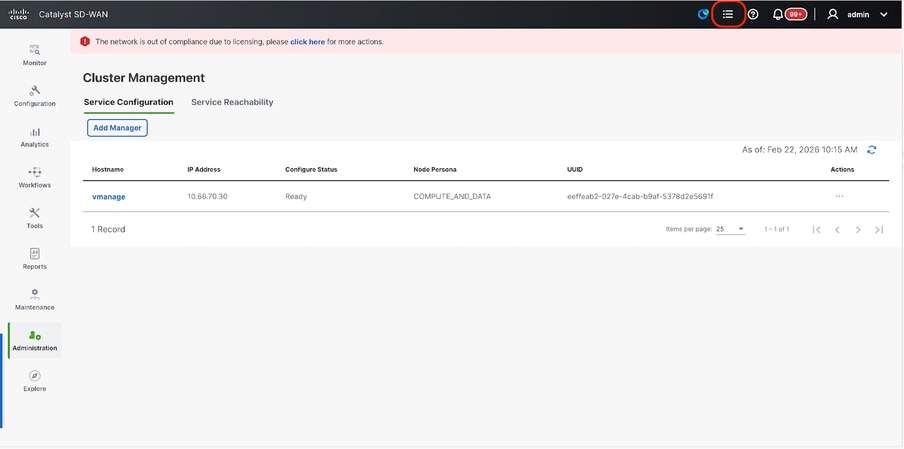

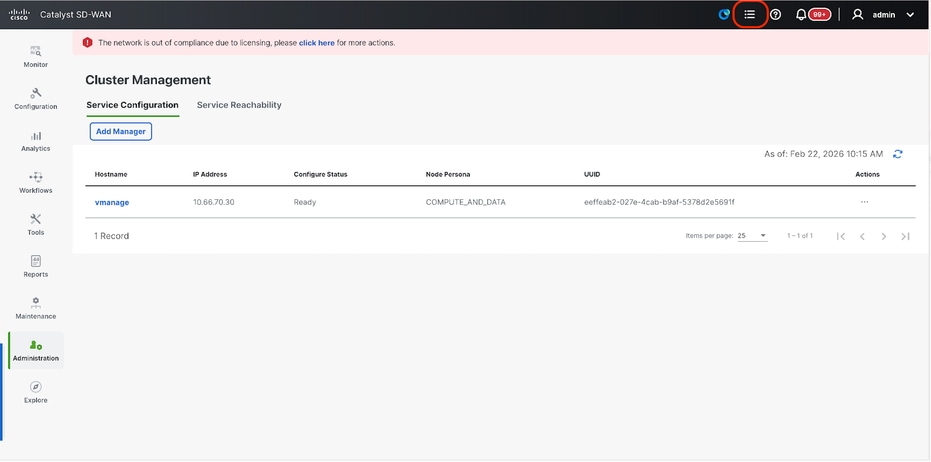

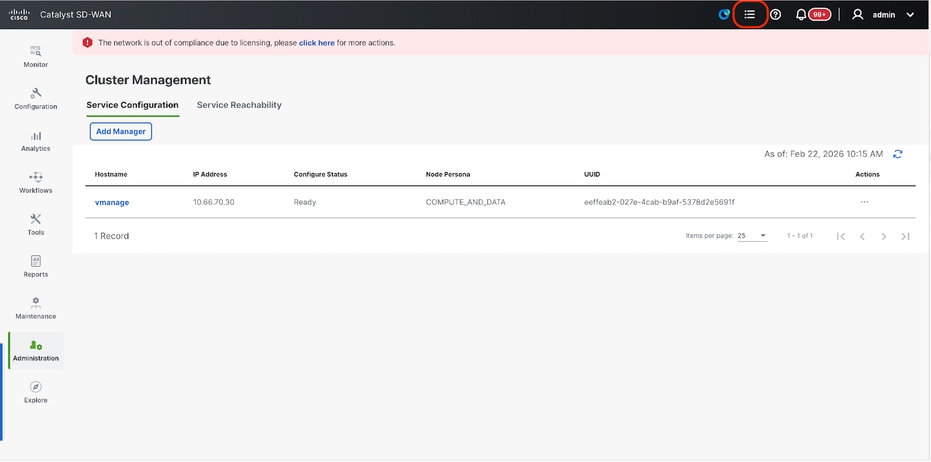

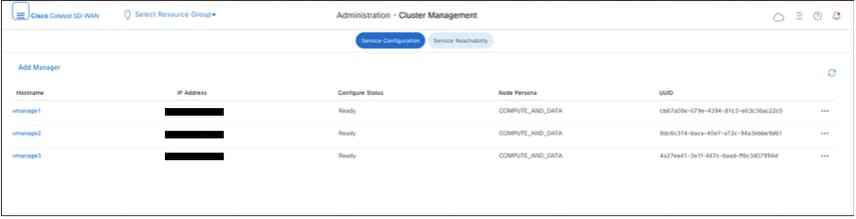

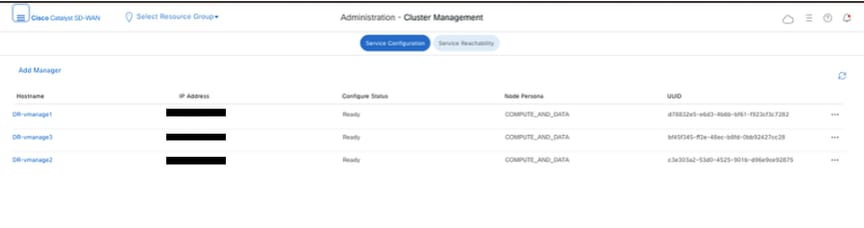

- بمجرد وصول واجهة المستخدم vManage-1 إلى الإدارة > إدارة المجموعة، تأكد من انعكاس واجهة الخدمة IP الخاصة ب vManage تحت عنوان IP،حالة التكوين جاهزة ويتم انعكاس أرقام العقد بشكل صحيح.

- قم بالتبديل إلى قسم قابلية الوصول إلى الخدمة في نفس الصفحة وتأكد من إمكانية الوصول إلى جميع الخدمات.

- إذا رأينا أن أيا من هذه الخدمات لا يمكن الوصول إليها بعد، فيرجى الانتظار. عادة ما تستغرق حوالي 20 إلى 30 دقيقة.

إنشاء مجموعة vManage

- على واجهة المستخدم الخاصة بالإصدار vManage-1، انتقل إلى الإدارة > إدارة المجموعة، في تكوين خدمة القسم،

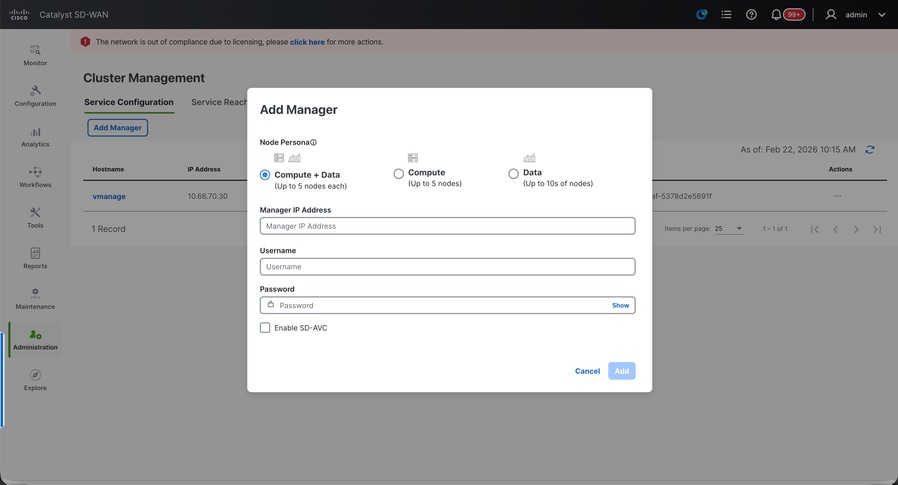

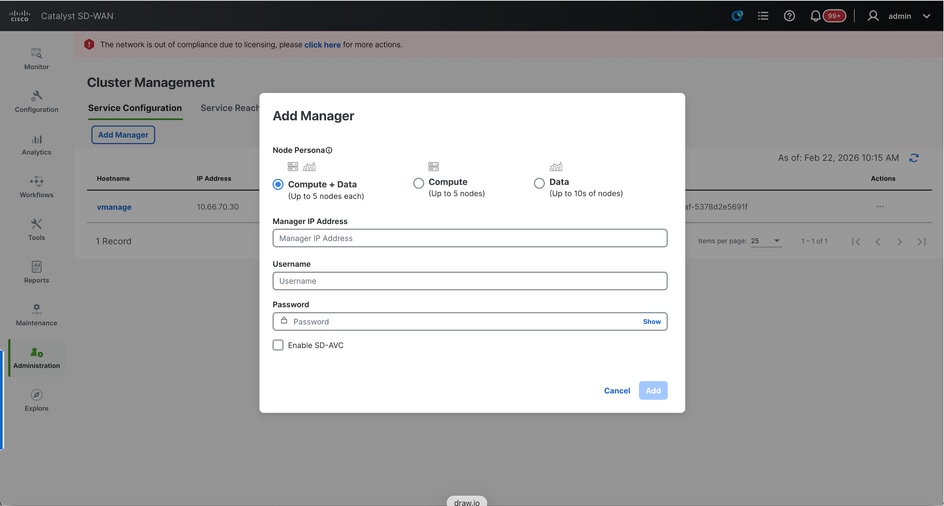

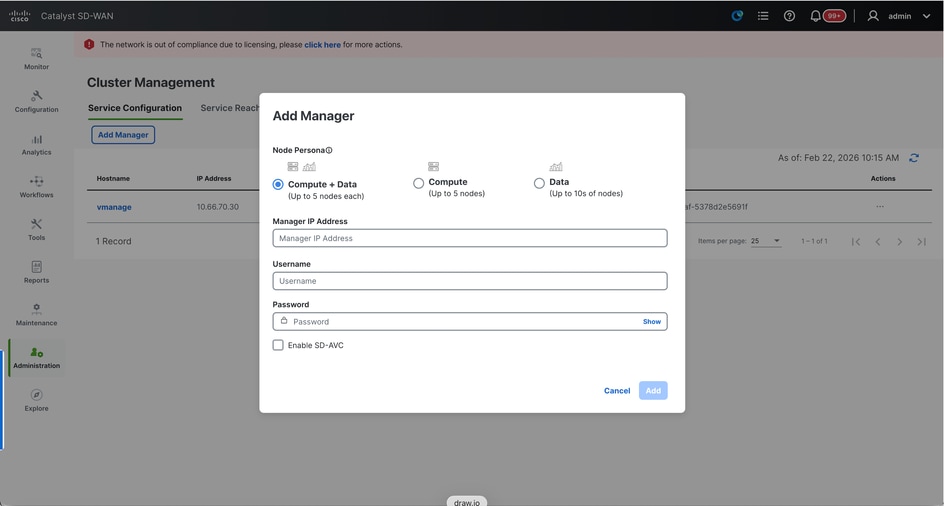

- انقر على إضافة مدير، تظهر نافذة منبثقة:

- أختر شخصية العقدة استنادا إلى تكوينات الأشخاص التي تم إجراؤها أثناء تشغيل vManage - تم تقسيم العقدة 2.

- أدخل عنوان IP الخاص بواجهة الخدمة ل vManage-2 تحت عنوان IP للمدير

- أدخل اسم المستخدم وكلمة المرور، وهما نفس بيانات الاعتماد المستخدمة في الخطوة 6.

- تمكين SDAC - ترك دون تحديد كما كنا سنقوم بتمكينه بالفعل على vManage-1

- انقر فوق إضافة.

- بعد هذا الإجراء، تتم إعادة تشغيل خدمات vManage NMS في الخلفية ل vManage 1 و 2 عقد. لا تتوفر واجهة المستخدم لبضع دقائق من 5 إلى 10 دقائق تقريبا ل vManage 1 و 2.

- وخلال هذا الوقت، يتوفر وصول واجهة سطر الأوامر (CLI) إلى الإصدارين 1 و 2.

- بمجرد وصول واجهة المستخدم vManage-1 إلى الإدارة > إدارة المجموعة، تأكد من أن واجهة الخدمة IP الخاصة بكل من vManage منعكسة تحت عنوان IP، فإن حالة التكوين تكون جاهزة ويتم انعكاس شخصية العقدة بشكل صحيح.

- قم بالتبديل إلى قسم قابلية الوصول إلى الخدمة في نفس الصفحة وتأكد من إمكانية الوصول إلى جميع الخدمات لكل من عقد vManage.

- إذا رأينا أن أيا من هذه الخدمات لا يمكن الوصول إليها بعد، فيرجى الانتظار. عادة ما تستغرق حوالي 5 إلى 10 دقائق.

- يمكنك التحقق من حالة عملية إضافة نظام المجموعة في قائمة المهام المتوفرة في الركن العلوي الأيسر من واجهة المستخدم vManage.

- يمكنك البحث عن قائمة المهام النشطة وإذا كانت المهمة لا تزال مدرجة ضمن قائمة المهام النشطة، فإنها تشير إلى أن المهمة لم تكتمل بعد.

- يمكنك النقر فوق المهمة للتحقق من تقدم نفس المهمة. إذا لم تكن المهمة مدرجة ضمن قائمة المهام النشطة، فعليك التبديل إلى "مكتمل" والتأكد من إكمال المهمة بنجاح.

- قم بالمتابعة إلى الخطوة التالية فقط بعد التحقق من صحة هذه النقاط.

يتعين أخذ هذه النقاط في الاعتبار قبل إضافة العقدة التالية إلى المجموعة:

الرجاء التحقق من هذه النقاط على كافة واجهات المستخدم الخاصة بعقد vManage التي تمت إضافتها إلى نظام المجموعة حتى الآن:

- انتقل إلى Monitor > Overview الخاص بواجهة مستخدم vManage وتأكد من أن عدد عقد vManage معكوس بشكل صحيح ومن إمكانية الوصول إليها وفقا لعدد العقد التي تمت إضافتها إلى نظام المجموعة.

- انتقل إلى Administration > Cluster Management وتأكد من أن واجهة الخدمة IP الخاصة بكل من vManage منعكسة تحت عنوان IP، وأن حالة التكوين جاهزة وأن العقدة Persona منعكسة بشكل صحيح.

- قم بالتبديل إلى قسم قابلية الوصول إلى الخدمة في نفس الصفحة وتأكد من إمكانية الوصول إلى جميع الخدمات لكل من عقد vManage.

- وفي كل مرة تتم إضافة عقدة إلى نظام المجموعة، تتم إعادة تشغيل خدمات NMS لجميع العقد في نظام المجموعة، ومن ثم يتعذر الوصول إلى واجهة المستخدم الخاصة بجميع هذه العقد لبعض الوقت.

- وفقا لعدد العقد في نظام المجموعة، قد يستغرق الأمر وقتا أطول لإعادة تشغيل واجهة المستخدم والوصول إلى جميع الخدمات.

- يمكنك مراقبة المهمة الموجودة ضمن قائمة المهام المتوفرة في الركن العلوي الأيسر من واجهة المستخدم vManage.

- في واجهة مستخدم vManage الخاصة بكل عقدة تمت إضافتها إلى المجموعة، نحتاج إلى رؤية جميع الموجهات والقوالب والسياسات إذا كانت متوفرة في vManage-1.

- إذا لم تكن هذه التكوينات موجودة على vManage-1، فيجب أن ينعكس تفويض الشهادة على بقية عقد vManage التي تمت إضافتها إلى vManage-1 وكذلك إلى Administration > Settings (تكوينات الإعدادات) لاسم المؤسسة و vBond و Certificate Authorization (تفويض الشهادة) على باقي عقد vManage التي تمت إضافتها إلى المجموعة.

- كرر الخطوات نفسها لبقية عقد vManage.

بمجرد تحميل جميع وحدات التحكم، أكمل هذه الخطوة:

الخطوة 4: النسخ الاحتياطي/الاستعادة ل config-db

تجميع النسخ الاحتياطي للبيانات واستعادتها باستخدام تقنية vManage على عقدة vManage أخرى

ملاحظة: أثناء تجميع النسخ الاحتياطي لقاعدة بيانات التكوين من مجموعة vManage الحالية التي تم تمكين إسترداد البيانات بعد الكوارث، تأكد من تجميعها بعد إيقاف إسترداد البيانات بعد الكوارث على تلك العقدة بشكل مؤقت وحذفها.

تأكد من عدم وجود تكرار مستمر لاستعادة البيانات بعد الكوارث. انتقل إلى الإدارة > إستعادة البيانات بعد الكوارث و تأكد من نجاح الحالة وليس في حالة انتقالية مثل إستيراد معلق أو تصدير معلق أو تنزيل معلق. إن ليس الوضع ناجح، اتصل ب cisco TAC وتأكد من أن النسخ المتماثل ناجح قبل أن أنت تستمر أن يوقف إستعادة الكارثة.

قم أولا بإيقاف عملية إستعادة البيانات بعد الكوارث مؤقتا وتأكد من اكتمال المهمة. ثم قم بحذف عملية إستعادة البيانات بعد الكوارث وتأكد من اكتمال المهمة.

اتصل ب cisco TAC لضمان تنظيف إستعادة البيانات بعد الكوارث بنجاح.

تجميع النسخ الاحتياطي لقاعدة بيانات المحول (DB) التكوين:

- في بنية شبكة SD-WAN المستخدمة حاليا، يمكنك إنشاء نسخ إحتياطي من قاعدة بيانات التكوين من مجموعة vManage.

- الرجاء ملاحظة أنه يجب إنشاء النسخ الاحتياطي ل Configuration-db فقط على عقدة واحدة من مجموعة vManage التي هي واجهة قاعدة بيانات التكوين.

- بالنسبة لبرنامج vManage المستقل، فإن vManage نفسه هو مدير قاعدة بيانات التكوين.

- في نظام المجموعة vManage، حدد عقدة بادئة قاعدة بيانات التكوين باستخدام تشخيصات طلب الأمر nms configuration-db.يمكنك تشغيل هذا الأمر على جميع عقد نظام المجموعة vManage المكون من 3 عقد.

- في مجموعة مكونة من 6 عقد، تأكد من تشغيل هذا الأمر على عقد vManage حيث يتم تمكين Configuration-db لتحديد العقدة الرئيسية. انتقل إلى الإدارة> إدارة نظام المجموعة للتحقق من نفس الإجراء:

- وكما نرى في لقطة الشاشة، فإن العقد التي تم تكوينها باستخدام COMPUTE_AND_DATA لها قاعدة بيانات تكوين قيد التشغيل.

يمكنك التحقق من الأمر نفسه باستخدام الأمر requestMSCONFIGURATION-dbstatus على vManageCLI. كما هو موضح

vmanage# request nms configuration-db status

NMS configuration database

Enabled: true

Status: running PID:32632 for 1066085s

Native metrics status: ENABLED

Server-load metrics status: ENABLED

vmanage#

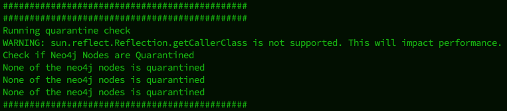

- بمجرد تنفيذ الأمرطلب تشخيصات تكوين NMS-DB على هذه العقد، الإخراج كما هو موضح:

- ابحث عن الحقل المميز ل IsLeader". إذا تم تعيينه على 1، فإنه يشير إلى أن العقدة هي العقدة الرئيسية ويمكننا تجميع النسخ الاحتياطي ل configuration-db منها.

vManage-3# request nms configuration-db diagnostics

NMS configuration database

Checking cluster connectivity for ports 7687,7474 ...

Pinging vManage node 0 on 169.254.1.5:7687,7474...

Starting Nping 0.7.80 ( https://nmap.org/nping ) at 2026-02-18 12:41 UTC

SENT (0.0013s) Starting TCP Handshake > 169.254.1.5:7474

RCVD (0.0022s) Handshake with 169.254.1.5:7474 completed

SENT (1.0024s) Starting TCP Handshake > 169.254.1.5:7687

RCVD (1.0028s) Handshake with 169.254.1.5:7687 completed

SENT (2.0044s) Starting TCP Handshake > 169.254.1.5:7474

RCVD (2.0050s) Handshake with 169.254.1.5:7474 completed

SENT (3.0064s) Starting TCP Handshake > 169.254.1.5:7687

RCVD (3.0072s) Handshake with 169.254.1.5:7687 completed

SENT (4.0083s) Starting TCP Handshake > 169.254.1.5:7474

RCVD (4.0091s) Handshake with 169.254.1.5:7474 completed

SENT (5.0106s) Starting TCP Handshake > 169.254.1.5:7687

RCVD (5.0115s) Handshake with 169.254.1.5:7687 completed

Max rtt: 0.906ms | Min rtt: 0.392ms | Avg rtt: 0.724ms

TCP connection attempts: 6 | Successful connections: 6 | Failed: 0 (0.00%)

Nping done: 1 IP address pinged in 5.01 seconds

Pinging vManage node 1 on 169.254.2.5:7687,7474...

========== SNIP ==========

Connecting to 10.10.10.3...

+------------------------------------------------------------------------------------+

| type | row | attributes[row]["value"] |

+------------------------------------------------------------------------------------+

| "StoreSizes" | "TotalStoreSize" | 85828934 |

| "PageCache" | "Flush" | 4268666 |

| "PageCache" | "EvictionExceptions" | 0 |

| "PageCache" | "UsageRatio" | 0.09724264705882353 |

| "PageCache" | "Eviction" | 2068 |

| "PageCache" | "HitRatio" | 1.0 |

| "ID Allocations" | "NumberOfRelationshipIdsInUse" | 2068 |

| "ID Allocations" | "NumberOfPropertyIdsInUse" | 56151 |

| "ID Allocations" | "NumberOfNodeIdsInUse" | 7561 |

| "ID Allocations" | "NumberOfRelationshipTypeIdsInUse" | 31 |

| "Transactions" | "LastCommittedTxId" | 214273 |

| "Transactions" | "NumberOfOpenTransactions" | 1 |

| "Transactions" | "NumberOfOpenedTransactions" | 441742 |

| "Transactions" | "PeakNumberOfConcurrentTransactions" | 11 |

| "Transactions" | "NumberOfCommittedTransactions" | 414568 |

| "Causal Cluster" | "IsLeader" | 1 >>>>>>>>> |

| "Causal Cluster" | "MsgProcessDelay" | 0 |

| "Causal Cluster" | "InFlightCacheTotalBytes" | 0 |

+------------------------------------------------------------------------------------+

18 rows

ready to start consuming query after 388 ms, results consumed after another 13 ms

Completed

Connecting to 10.10.10.3...

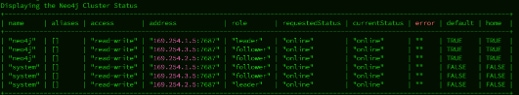

Displaying the Neo4j Cluster Status

+---------------------------------------------------------------------------------------------------------------------------------+

| name | aliases | access | address | role | requestedStatus | currentStatus | error | default | home |

+---------------------------------------------------------------------------------------------------------------------------------+

| "neo4j" | [] | "read-write" | "169.254.3.5:7687" | "leader" | "online" | "online" | "" | TRUE | TRUE |

| "neo4j" | [] | "read-write" | "169.254.2.5:7687" | "follower" | "online" | "online" | "" | TRUE | TRUE |

| "neo4j" | [] | "read-write" | "169.254.1.5:7687" | "follower" | "online" | "online" | "" | TRUE | TRUE |

| "system" | [] | "read-write" | "169.254.3.5:7687" | "follower" | "online" | "online" | "" | FALSE | FALSE |

| "system" | [] | "read-write" | "169.254.2.5:7687" | "follower" | "online" | "online" | "" | FALSE | FALSE |

| "system" | [] | "read-write" | "169.254.1.5:7687" | "leader" | "online" | "online" | "" | FALSE | FALSE |

+---------------------------------------------------------------------------------------------------------------------------------+

6 rows

ready to start consuming query after 256 ms, results consumed after another 3 ms

Completed

Total disk space used by configuration-db:

60M .

أستخدم هذا الأمر لجمع النسخ الاحتياطي ل Configuration-db من عقدة vManage المحددة ل configuration-db leader.

request nms configuration-db backup path /opt/data/backup/

الإخراج المتوقع كما هو موضح:

vmanage# request nms configuration-db backup path /opt/data/backup/june18th

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved backup to /opt/data/backup/june18th.tar.gz

sha256sum: 8d0f5af8aee4e70f05e3858be6bdd5e6c136134ae47c383569ec883080f5d359

Removing the temp staging dir :/opt/data/backup/staging

vmanage#

- قم بتدوين ملاحظة ببيانات اعتماد قاعدة بيانات التكوين إذا تم تحديثها.

- إذا لم تكن مدركا لبيانات اعتماد قاعدة بيانات التحكم في التكوين، فحاول الوصول إلى TAC لاسترداد بيانات اعتماد قاعدة بيانات التحكم في الوصول إلى التكوين من عقد vManage الحالية.

- التقصير تشكيل-db يكون بيانات اعتماد username: neo4j وكلمة المرور: كلمة المرور

إستعادة النسخ الاحتياطي ل Configuration-db إلى عقدة vManage أخرى

انسخ النسخ الاحتياطي ل configuration-db إلى /home/admin/ دليل vManage باستخدام SCP.

نموذج إخراج أمر SCP:

XXXXXXXXX Downloads % scp june18th.tar.gz admin@10.66.62.27:/home/admin/

viptela 20.15.4.1

(admin@10.66.62.27) Password:

(admin@10.66.62.27) Password:

june18th.tar.gz 0% 255KB 47.2KB/s - stalled -

لاستعادة النسخ الاحتياطي ل configuration-db، نحتاج أولا إلى تكوين بيانات اعتماد configuration-db. إذا كانت بيانات اعتماد configuration-db افتراضية(neo4j/password)، فيمكننا تخطي هذه الخطوة.

لتكوين بيانات اعتماد configuration-db، أستخدم الأمر nms configuration-db update-admin-user.أستخدم اسم المستخدم وكلمة المرور الخاصين بك.

الرجاء ملاحظة أنه قد تم إعادة تشغيل خادم التطبيق الخاص ب vManage. نظرا لأنه يتعذر الوصول إلى واجهة مستخدم vManage لفترة قصيرة.

vmanage# request nms configuration-db update-admin-user

configuration-db

Enter current user name:neo4j

Enter current user password:password

Enter new user name:ciscoadmin

Enter new user password:ciscoadmin

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully updated configuration database admin user(this is service node, please repeat same operation on all service/data nodes)

Successfully restarted vManage Device Data Collector

Successfully restarted NMS application server

Successfully restarted NMS data collection agent

vmanage#

النشر الذي يمكننا المتابعة لإعادة تعيين النسخ الاحتياطي ل configuration-db:

يمكن إستخدام الأمر request nms configuration-db restore path /home/admin/< > لاستعادة التكوين-db إلى vManage الجديد:

vmanage# request nms configuration-db restore path /home/admin/june18th.tar.gz

Starting backup of configuration-db

config-db backup logs are available in /var/log/nms/neo4j-backup.log file

Successfully saved database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Successfully backup database to /opt/data/backup/configdb-local-tmp-20230623-160954.tar.gz

Configuration database is running in a standalone mode

WARNING: sun.reflect.Reflection.getCallerClass is not supported. This will impact performance.

Successfully saved cluster configuration for localhost

Successfully saved vManage root CA information for device: "53f95156-f56b-472f-b713-d164561b25b7"

Stopping NMS application server on localhost

Stopping NMS configuration database on localhost

Reseting NMS configuration database on localhost

Loading NMS configuration database on localhost

Starting NMS configuration database on localhost

Waiting for 180s or the instance to start...

NMS configuration database on localhost has started.

Updating DB with the saved cluster configuration data

Successfully reinserted cluster meta information

Successfully reinserted vmanage root ca information

Starting NMS application server on localhost

Waiting for 180s for the instance to start...

Successfully restored database

بمجرد إستعادة قاعدة بيانات التكوين، تأكد من إمكانية الوصول إلى واجهة مستخدم vManage. انتظر لمدة 5 دقائق تقريبا ثم حاول الوصول إلى واجهة المستخدم.

بمجرد تسجيل الدخول بنجاح إلى واجهة المستخدم، تأكد من أن قائمة موجهات Edge والقالب والسياسات وكافة التكوينات المتبقية التي كانت موجودة على واجهة المستخدم السابقة أو الموجودة ل vManage منعكسة على واجهة المستخدم الجديدة ل vManage.

الخطوة 5: إعادة مصادقة وحدات التحكم وإبطال وحدات التحكم القديمة

بمجرد إستعادة قاعدة بيانات التكوين، نحتاج إلى إعادة مصادقة جميع وحدات التحكم الجديدة (vmanage/vsmart/vbond) في البنية

ملاحظة: في الإنتاج الفعلي إذا كان عنوان IP للواجهة المستخدم لإعادة المصادقة هو عنوان IP لواجهة النفق، يلزم التأكد من السماح بخدمة NETconf على واجهة النفق الخاصة ب vManage و vSmart و vBond وأيضا على جدران الحماية على المسار. منفذ جدار الحماية الذي سيتم فتحه هو منفذ TCP 830 كقاعدة ثنائية الإتجاه من نظام المجموعة DR إلى جميع vBonds و vSmart .

في واجهة المستخدم vManage، انقر فوق التكوين > الأجهزة > وحدات التحكم

- انقر فوق النقاط الثلاث بالقرب من كل وحدة تحكم وانقر فوق تحرير

- استبدلت العنوان (system-ip من الجهاز تحكم) مع النقل vpn 0(قارن نفق) عنوان .يدخل ال username وكلمة وطقطقة حفظ

- قم بنفس الإجراء لجميع وحدات التحكم الجديدة في البنية

مزامنة سلسلة الشهادات الجذر

بمجرد تحميل جميع وحدات التحكم، أكمل هذه الخطوة:

على أي خادم Cisco SD-WAN Manager في نظام المجموعة النشط حديثا، قم بتنفيذ الإجراءات التالية: