المقدمة

يصف هذا المستند طريقة نشر علامات تمييز مجموعة الأمان (SGT) المضمنة في الشبكات واسعة النطاق (SD-WAN) المعرفة بواسطة البرنامج.

المتطلبات الأساسية

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- شبكة منطقة واسعة معرفة ببرنامج Cisco Catalyst (SD-WAN)

- قناة الوصول المعرفة عن طريق البرامج (SD-ACCESS) الليفية

- محرك خدمة التحديد (ISE) من Cisco

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى:

- Cisco IOS® XE Catalyst SD-WAN Edges، الإصدار 17.9.5a

- Cisco Catalyst SD-WAN Manager، الإصدار 20.12.4.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

تكامل Cisco TrustSec

يتم دعم نشر الرقيب مع تكامل Cisco TrustSec بواسطة Cisco IOS® XE Catalyst SD-WAN الإصدار 17.3.1a. تمكن هذه الميزة أجهزة Cisco IOS® XE Catalyst SD-WAN edge لنشر علامات مجموعة الأمان (SGT) المضمنة (التي تم إنشاؤها بواسطة المحولات التي تم تمكين Cisco TrustSec عليها على الفروع) إلى الأجهزة الطرفية الأخرى في شبكة Cisco Catalyst SD-WAN. بينما تقوم محولات Cisco TrustSec التي تم تمكينها بالتصنيف والتنفيذ على الفروع، يحمل جهاز Cisco IOS® XE Catalyst SD-WAN علامات التمييز المضمنة عبر الأجهزة الطرفية.

المفاهيم الأساسية ل Cisco TrustSec:

- الرقيب بينينجز: الربط بين IP و SGT، يتم تكوين جميع الروابط وتعلمها بشكل شائع من خلال ISE من Cisco.

- انتشار الرقيب: ويتم إستخدام هذه الطريقة لنشر هذه الرقيب بين نقلات الشبكة.

- سياسات SGTACLs: تحدد هذه القواعد امتيازات مصدر حركة مرور داخل شبكة موثوق بها.

- تطبيق الرقيب: حيث يتم تطبيق السياسات بناء على سياسة الرقيب

أساليب نشر الرقيب

طرق نشر الرقيب هي:

- وضع علامات على الخط الداخلي لنشر الرقيب.

- بروتوكول تبادل علامات مجموعة أمان انتشار الرقيب (SXP)

نشر الرقيب مع وضع العلامات داخل السطر

باستخدام وضع العلامات داخل الشبكة، يتم إستخدام إطار إيثرنت خاص لنشر هذه الرقيب بين نقلات الشبكة. لنشر العلامات داخل الفروع، يجب أن تكون الفروع مزودة بمحولات ممكنة من خلال Cisco TrustSec قادرة على معالجة وضع علامات SGT داخليا (أجهزة Cisco TrustSec).

مثال:

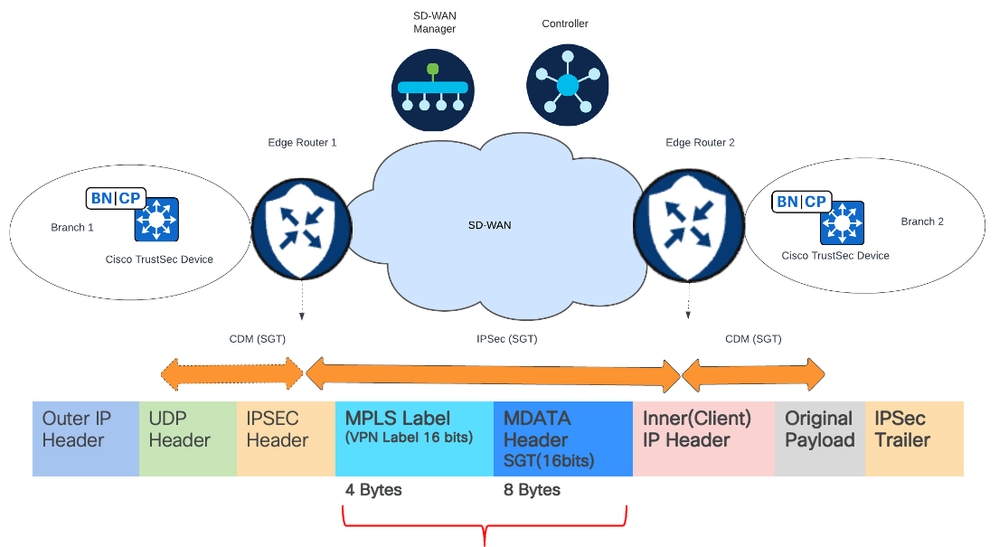

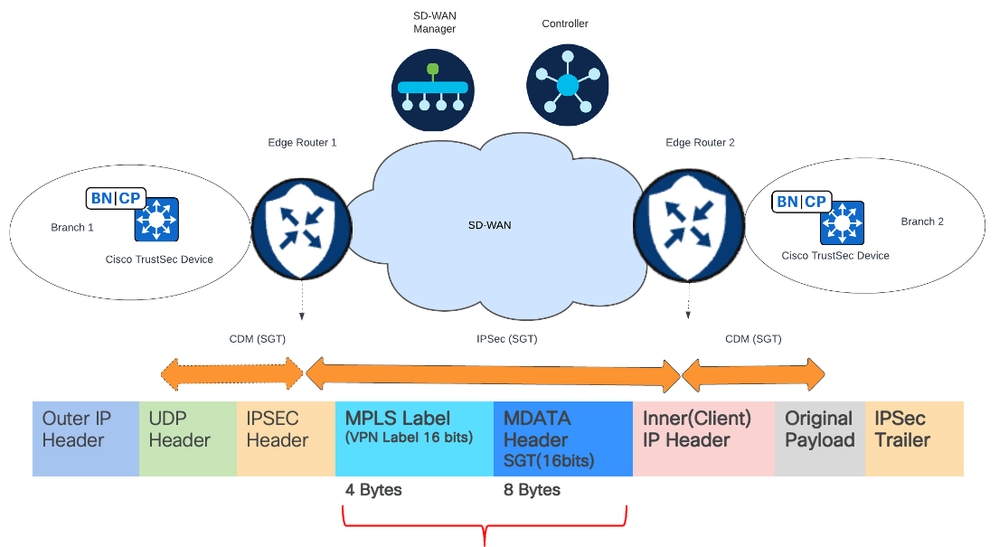

- يتم تزويد الفرع 1 والفرع 2 بمحولات Cisco TrustSec التي تم تمكين المحولات منها، وهذه الفروع متصلة بأجهزة Cisco IOS XE Catalyst SD-WAN.

- يقوم محول Cisco TrustSec الموجود في الفروع بإجراء عمليات الربط والنشر والإنفاذ.

- يقوم محول Cisco TrustSec على الفرع 1 بعلامات تمييز مدرجة للرقيب في إطار Ethernet CMD تجاه موجه الحافة 1.

- يقوم موجه Edge 1 بعد ذلك بإلغاء تضمين إطار CMD، واستخراج الرقيب، ونشره عبر أنفاق Cisco Catalyst SD-WAN IPSec أو GRE.

- يستخرج موجه Edge 2 على Cisco Catalyst SD-WAN الرقيب من Cisco Catalyst SD-WAN، ويولد إطار Ethernet CMD، وينسخ الرقيب الذي يتم إستلامه.

- يقوم المحول Cisco TrustSec switch على الفرع 2 بفحص الرقيب ومقارنته برقيب الوجهة لتحديد ما إذا كان يجب السماح بحركة المرور أو رفضها (العرض).

يحمل الرقيب فيلد داخل الحزمة التي تنتقل عبر حزمة Cisco Catalyst SD-WAN وتتم إضافة ثمانية بايت إضافية من البيانات إليها.

يحمل الرقيب فيلد داخل الحزمة التي تنتقل عبر حزمة Cisco Catalyst SD-WAN وتتم إضافة ثمانية بايت إضافية من البيانات إليها.

تمكين نشر تضمين علامات الرقيب في أنفاق SD-WAN IPsec

مخطط الشبكة لنشر علامات Sgt Inline في أنفاق IPsec لشبكة SD-WAN

مخطط الشبكة لنشر علامات Sgt Inline في أنفاق IPsec لشبكة SD-WAN

الخطوة 1. تمكين نشر تضمين علامات الرقيب في واجهة نفق النقل (WAN)

- لتمكين نشر تضمين علامات SGT المضمنة من خلال أنفاق SD-WAN IPSec، يجب تمكين النشر فقط في نفق SD-WAN.

- سجل الدخول إلى واجهة المستخدم الرسومية Cisco Catalyst SD-WAN Manager.

- انتقل إلى التكوين > قوالب > قالب الميزة > إيثرنت واجهة VPN (VPN0) من Cisco > وانقر فوق نفق.

مقطع النفق

مقطع النفق

- تحديد نشر رقيب CTS. حدد تشغيل

تكوين النفق

تكوين النفق

CLI أمر مكافئ:

interface Tunnel0

ip unnumbered GigabitEthernet0/0/0

no ip redirects

ipv6 unnumbered GigabitEthernet0/0/0

no ipv6 redirects

cts manual

tunnel source GigabitEthernet0/0/0

tunnel mode sdwan

ملاحظة: بدءا من الإصدار 20.6 / 17.6.1، يتم تعطيل نشر الرقيب (وضع العلامات داخل السطر) بشكل افتراضي على أنفاق SD-WAN.

ملاحظة: عندما يتم تمكين نشر CTS Sgt، فإنه يؤدي إلى رفرفة الواجهة مؤقتا.

ملاحظة: عندما يتم تمكين نشر CTS Sgt في واجهة شبكة WAN المادية، فقد يؤدي ذلك إلى مشاكل في الاتصال (مثل عمليات إسقاط الحزم) إذا لم تكن الخطوة التالية قادرة على إلغاء تضمين إطار CMD الذي يتضمن الرقيب.

الخطوة 2. تمكين نشر تضمين علامات الرقيب على واجهة الخدمات (LAN)

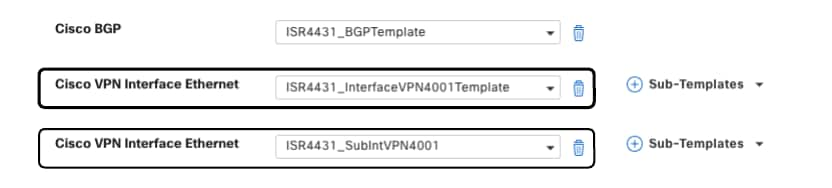

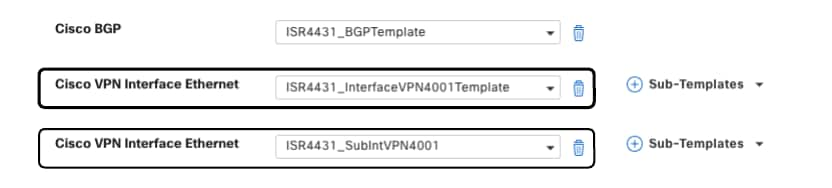

- انتقل إلى التكوين > قوالب > قالب الجهاز > Service VPN

- التعرف على قوالب ميزة واجهات شبكة LAN للواجهة المادية والواجهات الفرعية من التحديد المنسدل لواجهة شبكة VPN (الخدمة VPN) من Cisco.

قالب ميزة واجهة شبكة VPN (LAN) من Cisco

قالب ميزة واجهة شبكة VPN (LAN) من Cisco

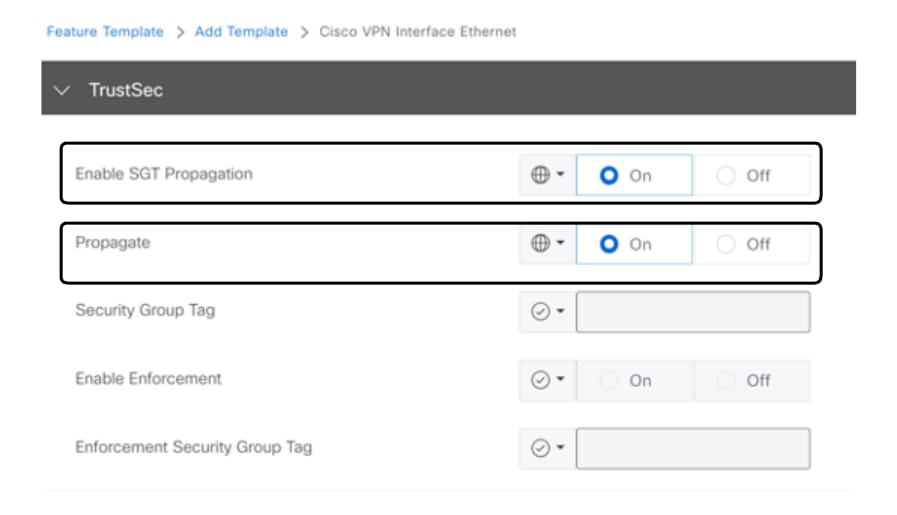

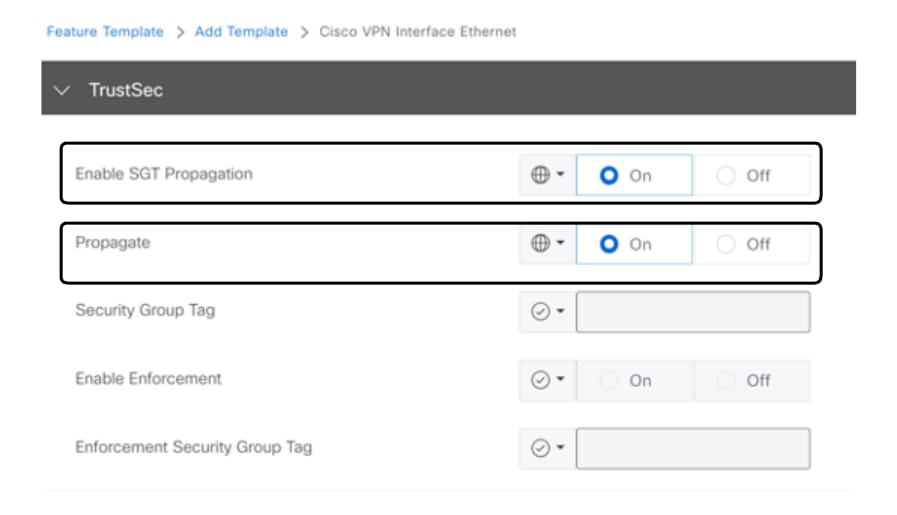

- انتقل إلى قالب ميزة إيثرنت لواجهة VPN (خدمة VPN) من Cisco، انقر فوق TrustSec

قسم TrustSec

قسم TrustSec

- حدد تمكين نشر الرقيب > تحديد في

- تعريف النشر > تحديد في

تكوين TrustSec

تكوين TrustSec

CLI أمر مكافئ:

interface GigabitEthernet0/0/3 <<< Physical Interface

vrf forwarding 4001

no ip address

no ip redirects

ip mtu 1500

load-interval 30

negotiation auto

cts manual

arp timeout 1200

interface GigabitEthernet0/0/3.3 <<< Sub-Interface

encapsulation dot1Q 3

vrf forwarding 4001

ip address 192.168.253.2 255.255.255.252

no ip redirects

ip mtu 1500

cts manual

policy static sgt 999 trusted

arp timeout 1200

ملاحظة: على جهاز Cisco IOS® XE Catalyst SD-WAN، يجب تمكين Cisco TrustSec على الواجهة المادية وعلى جميع الواجهات الفرعية.

ملاحظة: يركز هذا المختبر فقط على انتشار الرقيب. تم تركيب روابط الرقيب وفرض الرقيب على شبكة البنية الخاصة بوصول SD.

التحقق من الصحة

قم بتشغيل الأمرshow cts interface لعرض معلومات Cisco TrustSec للواجهات.

واجهة نفق SD-WAN.

#show cts interface Tunnel0

Global Dot1x feature is Disabled

Interface Tunnel0:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 1d22h

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: NOT APPLICABLE

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

واجهة شبكة LAN لخدمة SD-WAN.

#show cts interface GigabitEthernet0/0/3.3

Global Dot1x feature is Disabled

Interface GigabitEthernet0/0/3.3:

CTS is enabled, mode: MANUAL

IFC state: OPEN

Interface Active for 6d14h

Authentication Status: NOT APPLICABLE

Peer identity: "unknown"

Peer's advertised capabilities: ""

Authorization Status: SUCCEEDED

Peer SGT: 999

Peer SGT assignment: Trusted

SAP Status: NOT APPLICABLE

Propagate SGT: Enabled

تكوين واجهة FIA الفرعية في شبكة LAN للخدمة

للتعرف على الرقيب المسؤول عن الحزم، يمكنه التحقق من خلال FIA Trace.

قم بتكوين حالة تتبع FIA على واجهة شبكة LAN (GigabitEthernet0/0/3) حيث يتم تمكين نشر تضمين علامات SGT الداخلية.

clear platform condition all

debug platform packet-trace packet 2048 fia-trace data-size 2048

debug platform condition interface GigabitEthernet0/0/3.3 both

قم بتشغيل الأمر debug platform condition start لبدء تتبع FIA.

قم بتشغيل الأمر debug platform condition stop لإيقاف تتبع FIA.

قم بتشغيل الأمرshow platform packet-trace summaryلعرض حزم تتبع FIA.

#show platform packet-trace summ

Pkt Input Output State Reason

0 Gi0/0/3.3 internal0/0/rp:0 PUNT 3 (Layer2 control and legacy)

1 Gi0/0/3.3 internal0/0/rp:0 PUNT 55 (For-us control)

2 Gi0/0/3.3 Gi0/0/0 FWD

3 Gi0/0/3.3 Gi0/0/0 FWD

4 Gi0/0/3.3 Gi0/0/0 FWD

5 Gi0/0/3.3 Gi0/0/0 FWD

6 Gi0/0/3.3 Gi0/0/0 FWD

7 Gi0/0/3.3 Gi0/0/0 FWD

قم بتشغيل الأمر show platform packet-trace packet decode لفك ترميز حزمة.

في الحزمة، حدد سمة: إعادة توجيه SDWAN

#show platform packet-trace packet 2 decode

Packet: 2 CBUG ID: 254

Summary

Input : GigabitEthernet0/0/3.3

Output : GigabitEthernet0/0/0

State : FWD

!... Output is suppressed

Feature: SDWAN Forwarding

SDWAN adj OCE:

Output : GigabitEthernet0/0/0

Hash Value : 0x2c

Encap : ipsec

SLA : 0

SDWAN VPN : 4001

SDWAN Proto : MDATA

Out Label : 1003

Local Color : bronze

Remote Color : gold

FTM Tun ID : 2

!... Output is suppressed

MDATA ver : 0x2

MDATA next proto : IPV4(0x1)

MDATA num : 1

MDATA type : SGT_TYPE(0x1)

MDATA SGT : 5 <<<< Packet incoming with SGT 5 and forwarded by Edge router

معلومات ذات صلة

التعليقات

التعليقات