تكوين حلول SSO على CCX و PREM Contact Center مع OKTA IDP

المقدمة

يصف هذا المستند تكوين تسجيل الدخول الأحادي (SSO) مع OKTA للعديد من حلول مركز الاتصال على PREM من Cisco.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- Cisco Unified Contact Center Express أو Cisco Unified Contact Center Enterprise (UCCE) أو Packaged Contact Center Enterprise (PCCE)

- لغة ترميز تأكيد الأمان

- أوكتا

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Unified Contact Center Express (UCCX)، الإصدار 15.0

- أوكتا

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين على المعرفات/جانب Cisco

1. قم بتشغيل الأمر utils ids set_property IS_IDp_OKTA true على CLI وأعد تشغيل خدمة خدمة الهوية (IDS).

2. في حالة التوفر العالي (HA)، قم بتشغيل هذا الأمر على كلا العقد ثم قم بإعادة تشغيل خدمة IDS.

3. تسجيل الدخول إلى واجهة إدارة UCCX Cisco IDS https://<UCCX server address>:8553/idsadmin على عقدة PUB.

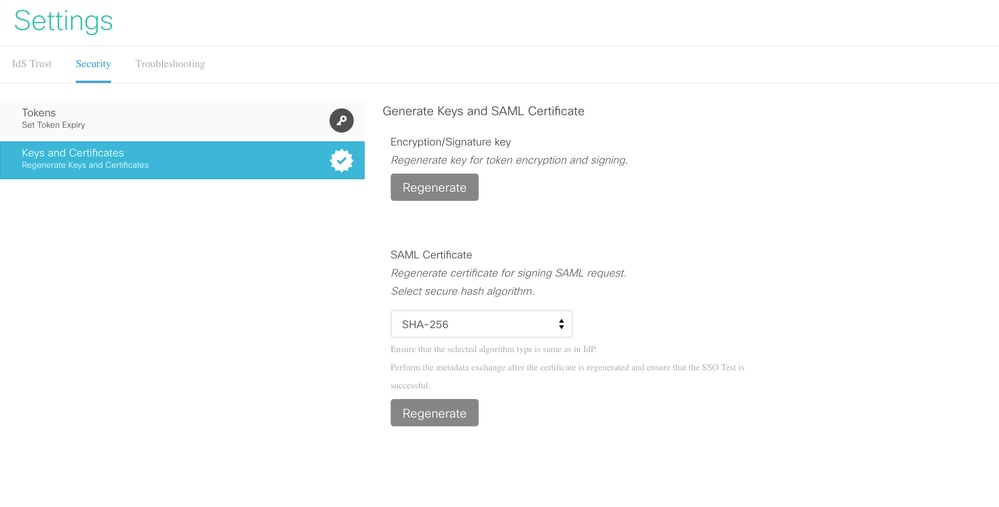

4. انتقل إلى الإعدادات > التأمين > المفاتيح والشهادات.

5. إعادة إنشاء شهادة لغة ترميز تأكيد الأمان (SAML).

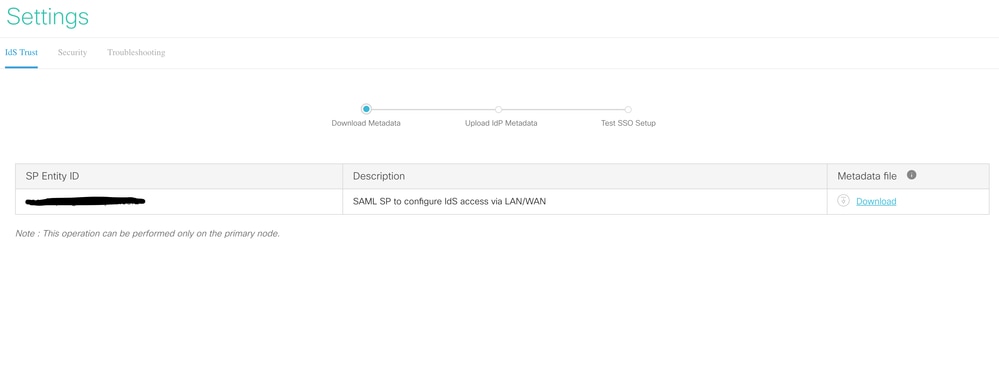

6. من علامة التبويب الثقة في IDS، قم بتنزيل XML لبيانات التعريف SAML SP.

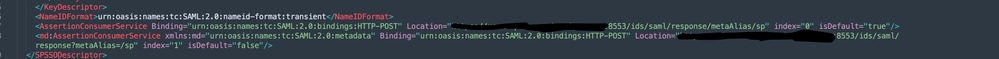

7. افتح بيانات تعريف موفر الخدمة (SP) XML وقم بتدوين ملاحظة بقيمة سمة 'الموقع' لمعرف الناشر والمشترك ضمن علامة 'ConfirmationConsumerService'. يتضمن ConfirmationConsumerServiceURL الموجود في بيانات تعريف SAML الآن MetaAlias كجزء من URL الخاص باستجابة SAML بدلا من معلمة الاستعلام الخاصة ب PUB.

8. بالنسبة للمشترك، فإنها تظهر مع معلمة الاستعلام ويمكن تجاهلها.

التكوين في جانب المشردين داخليا في OKTA

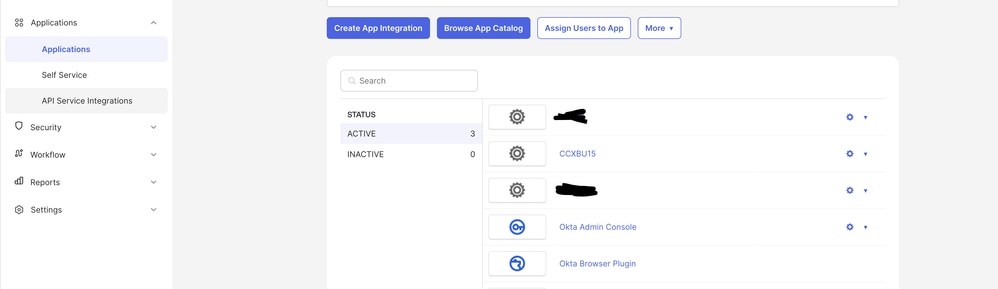

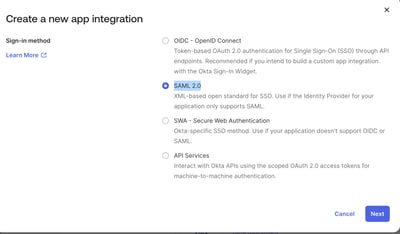

1. تحت التطبيقات، انقر فوق إنشاء تكامل التطبيق.

2. أختر خيار SAML2.0.

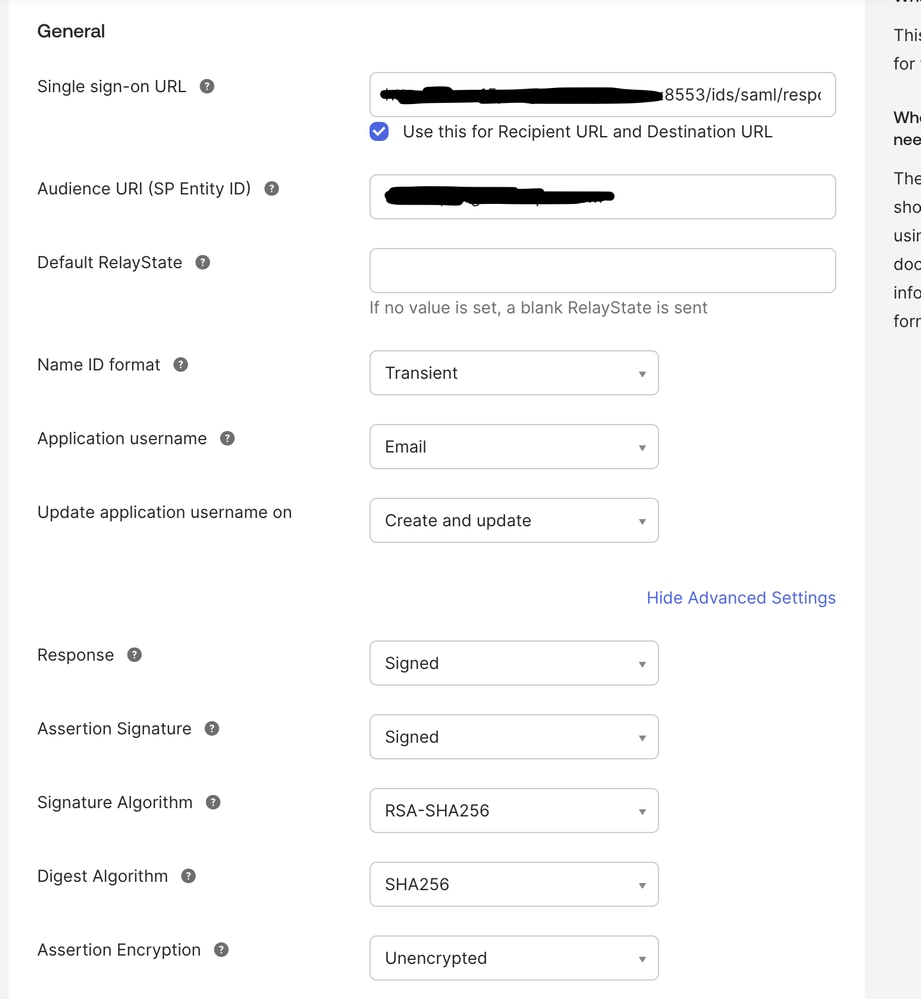

3. على عنوان URL الخاص بإعداد SSO في SAML، قم بتوفير عنوان URL SSO الخاص ب PUB الذي تم نسخه في الخطوة 7. ضمن "التكوين على المعرفات/جانب Cisco" في هذا المستند. في معرف الموارد الموحدة للجمهور (URI) (معرف كيان SP) قم بلصق كيان SP ضمن علامة التبويب "الثقة في IDS" في الإعدادات الموجودة في إدارة خدمة الهوية.

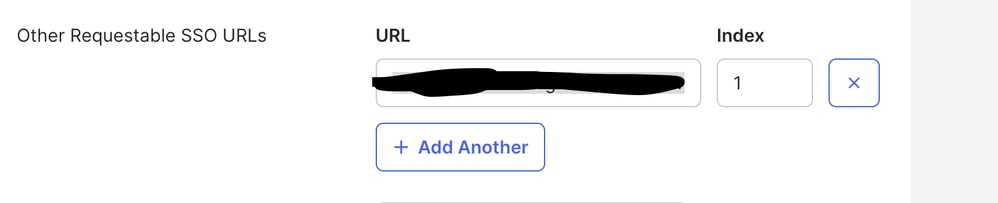

4. تحت عناوين SSO URL الأخرى القابلة للطلب، أدخل عنوان URL الخاص بالمجموعة الفرعية https://<Subfqdn>:8553/ids/saml/response/metaAlias/sp بالتنسيق المحدد مع قيمة الفهرس ك 1.

5. انقر فوق التالي وإنهاء لإكمال تكوين التطبيق.

6. انسخ بيانات التعريف من علامة التبويب تسجيل الدخول باستخدام عنوان URL واحفظها على هيئة XML.

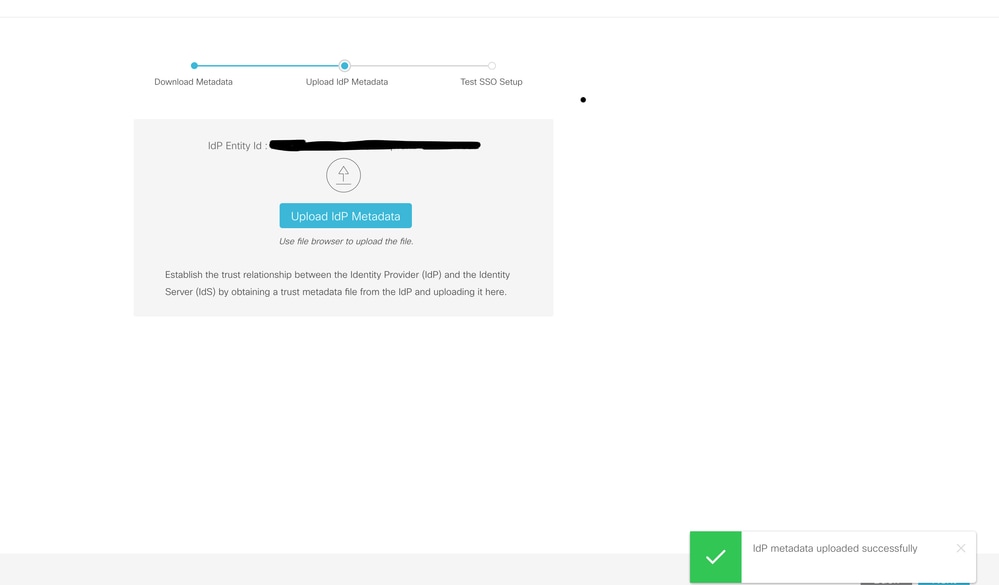

7. تحميل بيانات التعريف من الخطوة 6. على صفحة الويب الخاصة بإدارة خدمة الهوية على جانب CCX.

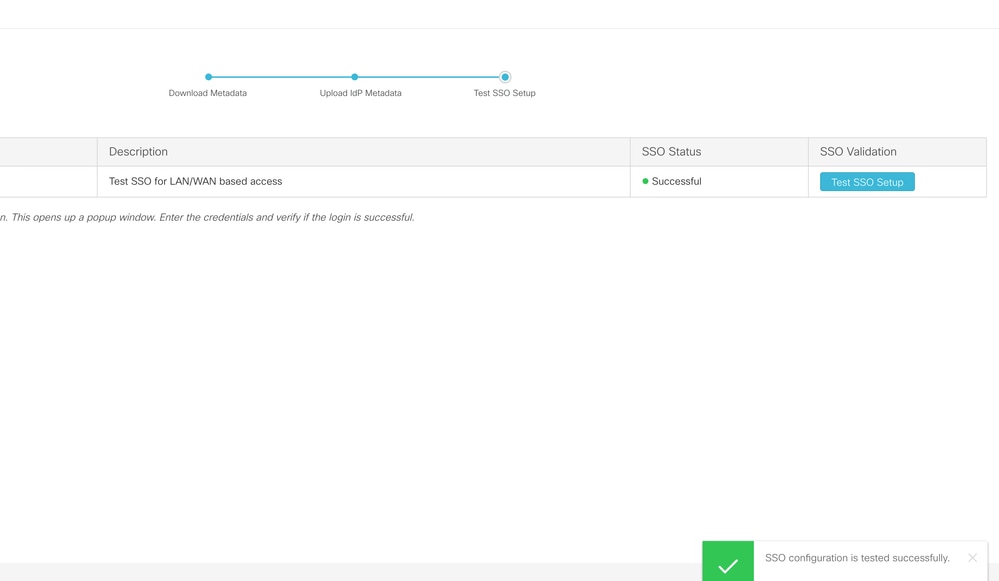

8. قم بتشغيل إعداد SSO للاختبار ويجب أن يكون ناجحا.

9. قم بتسجيل الدخول إلى صفحة الويب الخاصة بالمسؤول على CCX مع مستخدم المسؤول وانتقل إلى النظام > تسجيل الدخول الأحادي.

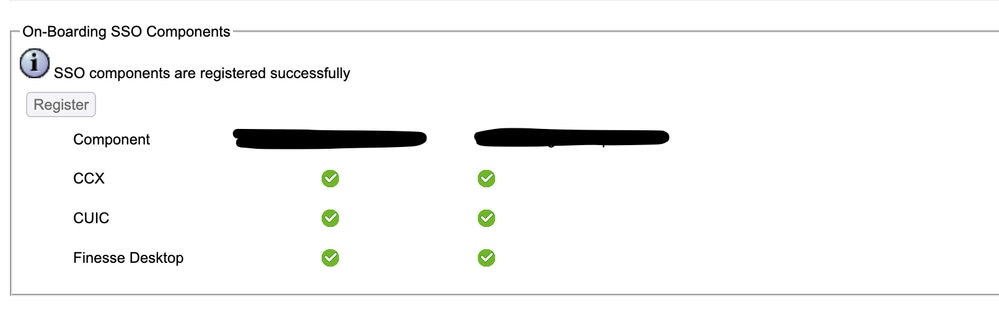

10. انقر فوق زر التسجيل" لضم المكونات.

11. إمكانية إعداد التقارير المعينة إلى مسؤول Cisco Unified CCX (المعينة في طريقة عرض قدرة المسؤول) وتنفيذ أمر CLI يتطلب إستخدام CCX\<Admin user id> لتوفير حقوق المسؤول في Cisco Unified Intelligence Center. أستخدم المستخدم الذي تم تكوينه مع حقوق المسؤول لعملية إختبار SSO.

12. تشغيل تشغيل إختبار SSO.

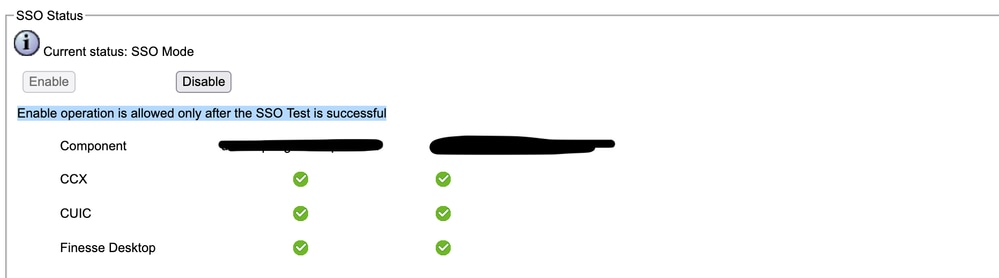

13. بعد نجاح إختبار SSO، يتم السماح بعملية التمكين.

التحقق من الصحة

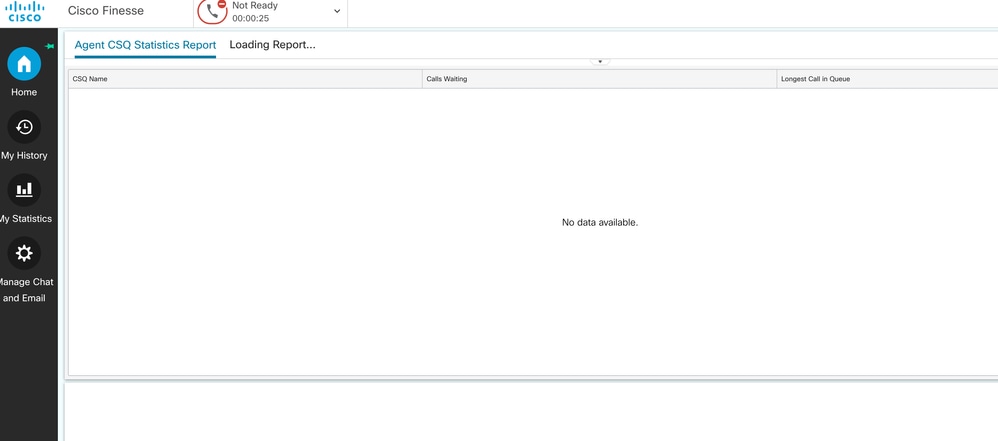

تحقق من عمليات تسجيل الدخول مع الوكيل والمسؤولين على CCX و Cisco Unified Intelligence Center (CUIC) و Finesse. يجب أن يكونوا ناجحين.

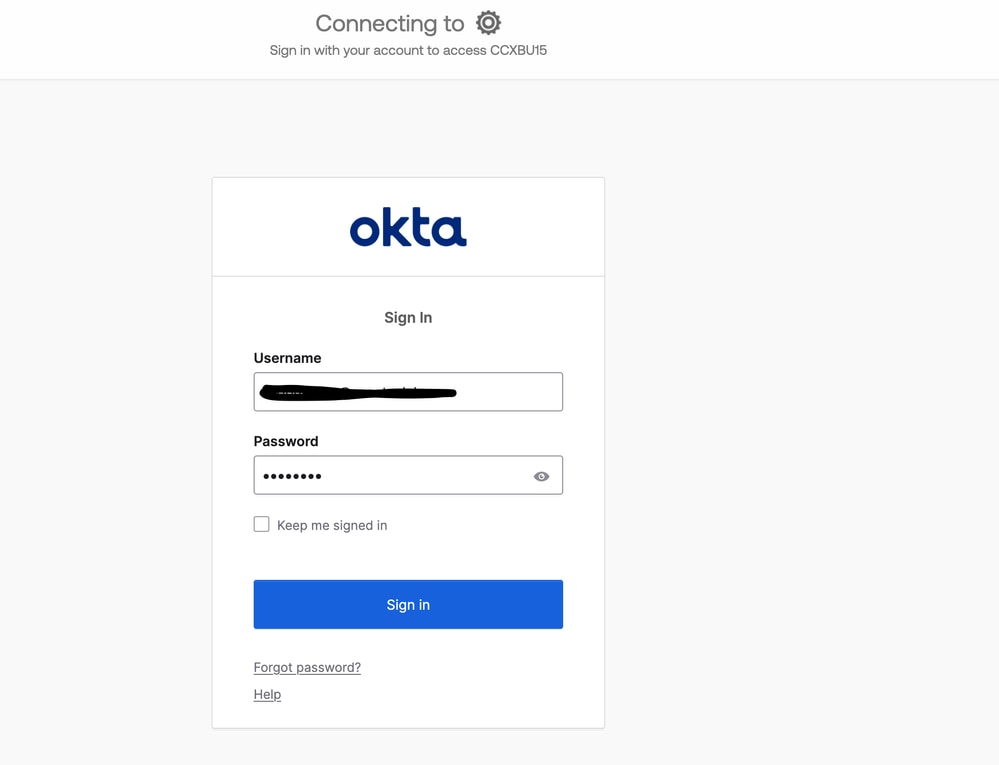

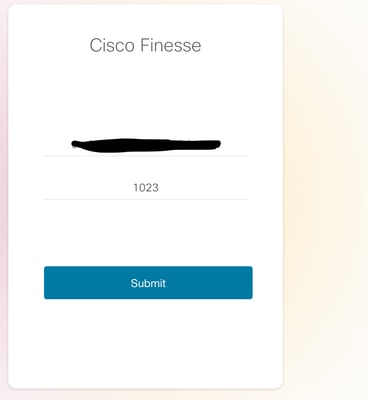

عند تسجيل الدخول إلى العامل على علبة التعبئة، فإنه يعيد التوجيه إلى صفحة OKTA.

بعد وضع بيانات الاعتماد، تطلب فقط الملحق الموجود الآن على صفحة تسجيل الدخول الدقيقة.

بعد إدخال هذا الأمر، يجب أن يكون تسجيل الدخول ناجحا ويجب أن تكون جميع التقارير المباشرة غرامة تحميل.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

27-Apr-2026

|

الإصدار الأولي |

التعليقات

التعليقات