Cisco Aironet 350 シリーズ ワイヤレス LAN クライアント アダプタ インストレーション コンフィギュレーション ガイド Windows CE 版 Software Release 2.60

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月27日

章のタイトル: クライアント アダプタの設定

クライアント アダプタの設定

クライアント アダプタの設定

Profiles ウィンドウでプロファイルの新規作成または既存プロファイルの編集を選択すると、Properties ウィンドウにプロファイル名が引用符で囲まれて表示されます。このウィンドウで、そのプロファイルの設定パラメータを設定できます。次の手順に従って、Properties ウィンドウにアクセスし、設定プロセスを完了します。

(注) 変更しない設定パラメータには、デフォルト値が使用されます。

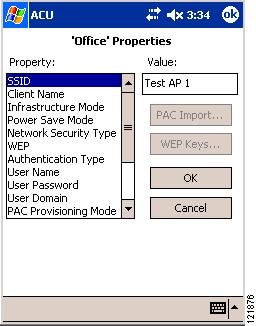

ステップ 1![]() Profiles ウィンドウでプロファイルを作成または選択し、Edit ボタンをタップすると、Properties ウィンドウが表示されます(図5-1 を参照)。

Profiles ウィンドウでプロファイルを作成または選択し、Edit ボタンをタップすると、Properties ウィンドウが表示されます(図5-1 を参照)。

Property ボックスには、変更可能な設定パラメータが一覧表示されます。Value ボックスには、強調表示されたパラメータの現在の値が含まれます。Value ボックスは、選択可能な複数の候補値を含むドロップダウン メニューや、文字を入力できる空白のフィールドとして表示されます。

ステップ 2![]() 表5-1 は、クライアント アダプタの設定パラメータを示しています。パラメータの初期設定や変更を行うには、表の説明に従ってください。

表5-1 は、クライアント アダプタの設定パラメータを示しています。パラメータの初期設定や変更を行うには、表の説明に従ってください。

(注) セキュリティ パラメータ(Network Security Type、WEP、User Name、User Password、User

Domain、PAC Provisioning Mode、および PAC Authority)はさらに動作を必要とするため、表の最後にまとめてあります。

|

|

|

|

|---|---|---|

| service set identifier(SSID;サービス セット ID)は、アクセスする個々の無線ネットワークを特定します。 値の範囲: 32 文字までの文字を入力可能(大文字/小文字の区別あり)

(注) このパラメータを空白にしておくと、クライアント アダプタは、ブロードキャスト SSID を使用できるように設定されているネットワーク上のすべてのアクセス ポイントにアソシエートできます(アクセス ポイント管理システムの AP Radio Hardware ページを参照してください)。クライアント アダプタが通信するアクセス ポイントがブロードキャスト SSID を使用できるよう設定されていない場合は、このパラメータの値がアクセス ポイントの SSID と一致している必要があります。一致していないと、クライアント アダプタはネットワークにアクセスできません。 |

||

| Windows CE デバイスの論理名。このパラメータにより、管理者はすべての MAC アドレスを記憶しなくても、アクセス ポイントに接続されているデバイスを特定できます。この名前は、アクセス ポイントの接続デバイス リストに表示されます。

(注) ネットワーク上の各コンピュータには一意のクライアント名を付ける必要があります。 |

||

|

|

|

|

通常アドホック、またはピア ツー ピア モードと呼ばれます。無線ネットワークが、アクセス ポイント経由で有線イーサネット ネットワークに接続されていない少数の無線デバイスから構成されていることを示します。 |

||

|

|

|

|

常に電源が投入された状態でクライアント アダプタが保持されるので、メッセージの応答時間にほとんど遅れが生じません。 最も電力を消費しますが、最高のスループットを実現します。デスクトップ コンピュータおよび AC 電源を使用するデバイスに適しています。 |

||

ネットワーク トラフィックに応じて、PSP モードと CAM モードを切り替えます。大量のパケットを受信するときは CAM モードに切り替わり、パケットの受信が完了すると PSP モードに戻ります。 |

||

クライアント アダプタへの着信メッセージをアクセス ポイントでバッファリングさせます。クライアント アダプタは定期的に起動してアクセス ポイントをポーリングし、バッファに待機中のメッセージがないかどうかを確認します。アダプタはそれぞれのメッセージを要求してから、スリープ モードに戻ります。 電力を最も節約できますが、スループットは最も低くなります。電力消費を抑えることが重要なデバイス(バッテリ持続時間の短いデバイスなど)に適しています。 |

||

|

|

|

|

WEP の設定に関係なく、クライアント アダプタはアクセス ポイントへの認証と通信を試みることができます。クライアント アダプタで LEAP、EAP-FAST、またはホストベース EAP が有効になっている場合、Open 認証が利用できる唯一のオプションです。 |

||

クライアント アダプタが、同じ WEP キーを持つアクセス ポイントとだけ通信できるようにします。このオプションは、Static WEP Keys が選択されている場合にだけ利用できます。 アクセス ポイントは既知の暗号化されていない「身元証明要求パケット」をクライアント アダプタに送信します。クライアント アダプタはそのパケットを暗号化して、アクセス ポイントに返送します。 |

||

(注) Shared Key 認証は、セキュリティ上のリスクが伴うので、使用しないことをお勧めします。 |

||

| クライアント アダプタが WEP および非 WEP アソシエーションの双方を許可しているアクセス ポイントにアソシエートできるかどうかを表します。 • •

(注) セキュリティ上の理由により、同じセルに WEP 対応と非 WEP 対応のクライアントが両方存在することはお勧めできません。これは、WEP を使用しているクライアントにも、暗号化されていないブロードキャスト パケットが送信されてしまうためです。 |

||

| アソシエート先のアクセス ポイントも World Mode に設定されていれば、そのアクセス ポイントの最大送信電力レベルおよび周波数範囲をクライアント アダプタで受け入れることが可能になります。このパラメータは、海外出張の多いユーザが、異なる規制地域のアクセス ポイントにクライアント アダプタをアソシエートできるようにするためのもので、インフラストラクチャ モードでしか使用できません。

(注) World Mode を有効にした場合は、クライアント アダプタを使用する国の規制機関で許可されている最大送信電力レベルだけが利用可能になります。 |

||

| クライアント アダプタがアクセス ポイント(インフラストラクチャ モードの場合)または他のクライアント(アドホック モードの場合)との間でパケットを送受信する速度を指定します。 インフラストラクチャ モードの場合は Auto を選択し、アドホック モードの場合は特定のデータ レートを設定することをお勧めします。 |

||

|

|

|

|

(注) クライアント アダプタのデータ レートは、Auto に設定するか、通信先のアクセス ポイント(インフラストラクチャ モードの場合)または他のクライアント(アドホック モードの場合)と同じレートにする必要があります。そうしないと、クライアント アダプタが通信先とアソシエートできない可能性があります。 |

||

| クライアント アダプタの送信時の電力レベルを定義します。この値を、各国の規制機関(米国では FCC、カナダでは DOC、ヨーロッパでは ETSI、日本では MKK)で許可されている値より高くすることはできません。 オプション: Max、100mW、50mW、30mW、20mW、5mW、または 1mW デフォルト: Max(クライアント アダプタにプログラミングされているレベルのうち、アダプタを使用する国の規制当局で許可される最大レベル)

(注) 送信電力レベルを下げると、バッテリーの電力を節約できますが、無線範囲が狭まります。

(注) クライアント アダプタが実行中の場合、ACU はアダプタにクエリーを送り、アダプタにプログラミングされている設定を表示します。クライアント アダプタが実行中ではない場合、ACU は最後に認識された無線タイプに基づいて電力レベル オプションを表示します。

(注) World Mode を有効にした場合は、クライアント アダプタを使用する国の規制機関で許可されている最大送信電力レベルだけが利用可能になります。

(注) 旧バージョンの 350 シリーズ クライアント アダプタを使用している場合は、電力レベルがここに記載されているものと異なる場合があります。 |

||

| 信号強度が 50% を下回る場合、同じ SSID を持つ、より適当なアクセス ポイントをクライアント アダプタが周期的にスキャンします。 |

||

| クライアント アダプタが使用する Wired Equivalent Privacy(WEP)のタイプを指定します。 |

||

|

|

|

|

有効な WEP キーの入力後、クライアント アダプタで静的 WEP を有効にします。

(注) 静的 WEP キーを入力し、WEP を有効にする手順については、ステップ 3 に進んでください。 |

||

EAP 認証中に自動的に取得される WEP キーを有効にします。 Network Security Type を LEAP か EAP-FAST に設定した場合は、自動的に Dynamic WEP Keys に設定されます。PPC 2002 デバイスで Network Security Type を Host Based EAP に設定した場合、WEP パラメータを Dynamic WEP Keys に設定する必要があります。

(注) 動的 WEP キーの設定手順については、ステップ 3 に進んでください。 |

||

| クライアント アダプタが使用する 802.1X 認証のタイプを指定します。 |

||

|

|

|

|

クライアント アダプタで LEAP 認証を使用することを指定します。

(注) LEAP を有効にする手順については、ステップ 3 に進んでください。 |

||

クライアント アダプタで EAP-FAST 認証を使用することを指定します。

(注) EAP-FAST を有効にする手順については、ステップ 3 に進んでください。 |

||

クライアント アダプタで LEAP 認証と Wi-Fi Protected Access(WPA)を使用するよう指定します。

(注) LEAP と WPA を有効にする手順については、ステップ 3 に進んでください。 |

||

クライアント アダプタで EAP-FAST 認証とWPA を使用するよう指定します。

(注) EAP-FAST と WPA を有効にする手順については、ステップ 3 に進んでください。 |

||

オペレーティング システムがサポートしている 802.1X 認証タイプをクライアント アダプタが使用することを指定します。

(注) ホストベース EAP を有効にする手順については、ステップ 3 に進んでください。 |

||

| WLM にクレデンシャルを入力せず、保存された LEAP または EAP-FAST クレデンシャルを使用する場合、このパラメータで指定したユーザ名が保存され、認証に自動的に使用されます。このパラメータは、Network Security Type が LEAP か EAP-FAST に設定されている場合にだけ利用できます。

(注) LEAP または EAP-FAST ユーザ名の入力手順については、ステップ 3 に進んでください。 |

||

| WLM にクレデンシャルを入力せず、保存された LEAP または EAP-FAST クレデンシャルを使用する場合、このパラメータで指定したパスワードが保存され、認証に自動的に使用されます。このパラメータは、Network Security Type が LEAP か EAP-FAST に設定されている場合にだけ利用できます。

(注) LEAP または EAP-FAST パスワードの入力手順については、ステップ 3 に進んでください。 |

||

| WLM にクレデンシャルを入力せず、保存された LEAP または EAP-FAST クレデンシャルを使用する場合、必要に応じてこのパラメータで指定したドメイン名が保存され、認証に自動的に使用されます。このパラメータは、Network Security Type が LEAP か EAP-FAST に設定されている場合にだけ利用できます。

(注) LEAP または EAP-FAST ドメイン名の入力手順については、ステップ 3 に進んでください。 |

||

| このプロファイルで自動または手動 Protected Access Credentials(PAC)プロビジョニングを有効にします。このパラメータは、Network Security Type が EAP-FAST に設定されている場合にだけ利用できます。 |

||

|

|

|

|

自動 PAC プロビジョニングを有効にします。PAC ファイルは必要に応じて自動的に取得されます(たとえば、PAC の期限が切れたとき、クライアント アダプタが異なるサーバにアクセスするとき、EAP-FAST ユーザ名が前にプロビジョニングされた PAC に一致しないときなど)。 |

||

(注) LDAP ユーザ データベースは手動 PAC プロビジョニングだけをサポートします。 Cisco Secure ACS 内部ユーザ データベース、Cisco Secure ODBC ユーザ データベース、および Windows NT/2000/2003 ドメイン ユーザ データベースは、自動および手動 PAC プロビジョニングの双方をサポートしています。

(注) プロビジョニングが実行されるのは、PAC の内部ネゴシエーション時、または PAC の期限切れのときだけです。PAC はプロビジョニングされた後、認証トランザクションを保護するキーとして動作します。

(注) 自動 PAC プロビジョニングを有効化、または PAC ファイルを手動でインポートする手順については、ステップ 3 に進んでください。 |

||

| 以前に PAC をプロビジョニングするのに使用したすべての PAC 認定機関の名前が含まれます。このプロファイルで手動プロビジョニングが設定されている場合、PAC 認定機関を選択するか、PAC ファイルをインポートする必要があります。このパラメータは、Network Security Type が EAP-FAST に設定されている場合にだけ利用できます。

(注) PAC 認定機関を選択する手順については、ステップ 3 に進んでください。 |

||

ステップ 3![]() セキュリティ機能(静的 WEP、LEAP、EAP-FAST、EAP-TLS、または PEAP)を使用する場合、下記の「セキュリティ機能の概要」の項を読み、有効にするセキュリティ機能に関する指示に従ってください。

セキュリティ機能(静的 WEP、LEAP、EAP-FAST、EAP-TLS、または PEAP)を使用する場合、下記の「セキュリティ機能の概要」の項を読み、有効にするセキュリティ機能に関する指示に従ってください。

ステップ 4![]() Properties ウィンドウで OK をタップし、変更を保存します。編集したプロファイルがアクティブ プロファイルで、クライアント アダプタが挿入されている場合、変更は直ちに適用されます。

Properties ウィンドウで OK をタップし、変更を保存します。編集したプロファイルがアクティブ プロファイルで、クライアント アダプタが挿入されている場合、変更は直ちに適用されます。

セキュリティ機能の概要

Windows CE でクライアント アダプタを使用するときは、Wired Equivalent Privacy(WEP)暗号キーを使用してデータを暗号化することで、無線ネットワーク経由の転送データを保護できます。WEP 暗号化では、送信側のデバイスが WEP キーで各パケットを暗号化し、受信側のデバイスが同じキーを使用して各パケットを復号化します。

転送データの暗号化および復号化に使用される WEP キーは、アダプタに静的に関連付けることも、EAP 認証プロセスの一部として動的に作成することもできます。使用する WEP キーのタイプは、以下の「静的 WEP キー」および「EAP(動的 WEP キーを使用)」の項を参考に決めてください。

EAP を使用する動的 WEP キーでは、静的 WEP キーよりも強固なセキュリティが確保されます。

WEP キーの長さは、静的または動的にかかわらず、40 または 128 ビット長です。128 ビットの WEP キーでは、40 ビットのキーよりもセキュリティ レベルが高くなります。

(注) WEP キーをさらに安全にする 3 つの機能に関する情報は、「新しい WEP キー セキュリティ機能」を参照してください。

静的 WEP キー

無線ネットワーク内の各デバイス(またはプロファイル)は、最大 4 つの WEP キーに割り当てることができます。適切なキー(相互通信を行うすべてのデバイスで同一の WEP キー)で暗号化されていないパケットを受信すると、デバイスはそのパケットを廃棄し、宛先に送信しません。

静的 WEP キーは書き込み専用の一時的なものですが、クライアント アダプタを挿入するたび、あるいは Windows CE デバイスをリセットするたびに入力し直す必要はありません。これは、キーが Windows CE デバイスのレジストリに保存されるためです。このキーは、セキュリティ上の理由により、暗号化された形で保存されます。ドライバは、クライアント アダプタのレジストリ パラメータをロードして読み取ると、静的 WEP キーを検出し、復号化して、アダプタの揮発性メモリに保存します。

ACU Properties ウィンドウでは、クライアント アダプタに対する現在の WEP キーの設定を確認してから、新しい WEP キーを割り当てたり、既存の WEP キーを上書きしたりできます。また、静的 WEP キーを有効または無効にできます。手順については、「静的 WEP キーの使用」を参照してください。

EAP(動的 WEP キーを使用)

無線 LAN のセキュリティに関する新しい規格は、米国電気電子技術者協会(IEEE)で定義されているように、802.1X for 802.11、または簡単に 802.1X と呼ばれています。802.1X とそのプロトコル Extensible Authentication Protocol(EAP; 拡張認証プロトコル)をサポートしているアクセス ポイントは、無線クライアントと認証サーバ間のインターフェイスとして機能します。認証サーバとは、アクセス ポイントが有線ネットワークを介して通信する Remote Authentication Dial-In User Service(RADIUS)サーバなどを指します。

ACU では、Windows CE デバイスで使用する次の 802.1X 認証タイプを 3 つまで選択できます。

•![]() EAP-Cisco Wireless(LEAP):LEAP のサポートは、Windows CE オペレーティング システムではなく、クライアント アダプタのファームウェアと、そのファームウェアをサポートするシスコ ソフトウェアによって提供されます。LEAP をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 2.6 以降、Cisco Access Registrar バージョン 1.7 以降、および Funk Software の Steel-Belted RADIUS バージョン 3.0 以降があります。

EAP-Cisco Wireless(LEAP):LEAP のサポートは、Windows CE オペレーティング システムではなく、クライアント アダプタのファームウェアと、そのファームウェアをサポートするシスコ ソフトウェアによって提供されます。LEAP をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 2.6 以降、Cisco Access Registrar バージョン 1.7 以降、および Funk Software の Steel-Belted RADIUS バージョン 3.0 以降があります。

LEAP は ACU で有効にし、保存された LEAP ユーザ名とパスワードを ACU に入力するか、または、一時的な LEAP ユーザ名とパスワードを WLM に入力します。ユーザ名とパスワードは、クライアント アダプタがアクセス ポイント経由で RADIUS サーバとの相互認証を実行するために使用されます。一時的な LEAP ユーザ名とパスワードはクライアント アダプタの揮発性メモリに保存され、LEAP プロファイルが選択される際、クライアント アダプタが取り出し/再挿入される際、または Windows CE デバイスがリセットされる際には、毎回再入力する必要があります。

•![]() EAP-FAST:PPC 2002、PPC 2003、Windows CE .NET 4.2 デバイス上で使用可能な認証タイプ(Flexible Authentication via Secure Tunneling)です。EAP-FAST は、3 フェーズのトンネル化された認証プロセスを使用し、高度な 802.1X EAP 相互認証を行います。

EAP-FAST:PPC 2002、PPC 2003、Windows CE .NET 4.2 デバイス上で使用可能な認証タイプ(Flexible Authentication via Secure Tunneling)です。EAP-FAST は、3 フェーズのトンネル化された認証プロセスを使用し、高度な 802.1X EAP 相互認証を行います。

–![]() フェーズ 0 では、クライアントが必要に応じて Protected Access Credentials(PAC)を動的にプロビジョニングできるようにします。このフェーズ中に、ユーザとネットワークの間で PAC は安全に生成されます。

フェーズ 0 では、クライアントが必要に応じて Protected Access Credentials(PAC)を動的にプロビジョニングできるようにします。このフェーズ中に、ユーザとネットワークの間で PAC は安全に生成されます。

–![]() フェーズ 1 では、PAC を使用して、クライアントと RADIUS サーバ間で相互認証された安全なトンネルを確立します。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降などがあります。

フェーズ 1 では、PAC を使用して、クライアントと RADIUS サーバ間で相互認証された安全なトンネルを確立します。EAP-FAST をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.2.3 以降などがあります。

–![]() フェーズ 2 は、確立されたトンネルでクライアントの認証を実行します。

フェーズ 2 は、確立されたトンネルでクライアントの認証を実行します。

EAP-FAST は ACU で有効にし、保存される EAP-FAST ユーザ名とパスワードを ACU に入力するか、または、一時的な EAP-FAST ユーザ名とパスワードを WLM に入力します。また、自動または手動 PAC プロビジョニングが ACU で有効にされます。クライアント アダプタは、アクセス ポイントを介した RADIUS サーバとの相互認証を実行するためにユーザ名、パスワードおよび PAC を使用します。一時的な EAP-FAST ユーザ名とパスワードはクライアント アダプタの揮発性メモリに保存され、EAP-FAST プロファイルが選択される際、クライアント アダプタが取り出し/再挿入される際、または Windows CE デバイスがリセットされる際には、必ず再入力する必要があります。

PAC は Cisco Secure ACS で作成され、ID で識別されます。ユーザはサーバから PAC のコピーを入手します。ID は ACU で作成されたプロファイルに PAC をリンクします。手動 PAC プロビジョニングを有効にした場合、PAC ファイルは手動でサーバからコピーされ、クライアント デバイスにインポートされます。PAC の保管は、次のルールに従っています。

–![]() PAC は単一の PAC データベースに保存され、デバイスのすべてのユーザが利用できます。

PAC は単一の PAC データベースに保存され、デバイスのすべてのユーザが利用できます。

–![]() PAC ファイルは、インポート機能を利用して追加または交換できますが、削除したりエクスポートすることはできません。

PAC ファイルは、インポート機能を利用して追加または交換できますが、削除したりエクスポートすることはできません。

EAP-FAST 認証は、無線 LAN 上の次のユーザ データベースをサポートするように設計されています。

–![]() Cisco Secure ACS 内部ユーザ データベース

Cisco Secure ACS 内部ユーザ データベース

–![]() Cisco Secure ACS ODBC ユーザ データベース

Cisco Secure ACS ODBC ユーザ データベース

–![]() Windows NT/2000/2003 ドメイン ユーザ データベース

Windows NT/2000/2003 ドメイン ユーザ データベース

LDAP ユーザ データベース(NDS など)は手動 PAC プロビジョニングだけを、他の 3 つのユーザ データベースは自動および手動 PAC プロビジョニングの双方をサポートしています。

•![]() ホストベース EAP(PPC 2002 デバイスだけ):このオプションを選択すると、EAP-TLS や PEAP など、ご使用の Windows CE デバイスでサポートされる 802.1X 認証タイプを使用できます。このオプションは、802.1X バックポートがインストールされている PPC 2002 デバイスでだけ選択できます。

ホストベース EAP(PPC 2002 デバイスだけ):このオプションを選択すると、EAP-TLS や PEAP など、ご使用の Windows CE デバイスでサポートされる 802.1X 認証タイプを使用できます。このオプションは、802.1X バックポートがインストールされている PPC 2002 デバイスでだけ選択できます。

(注) ACU ではなく Windows CE .NET でクライアント アダプタを設定した場合、PPC 2003 やその他の Windows CE .NET 4.2 デバイスで EAP-TLS または PEAP 認証を使用するように設定できます。手順については、 Windows CE .NET でのクライアント アダプタの設定を参照してください。

–![]() EAP-TLS:EAP-TLS は、Authentication Manager により有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベースの WEP キーを使用してデータを暗号化します。EAP-TLS では、認証に証明書を使用する必要があります。

EAP-TLS:EAP-TLS は、Authentication Manager により有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベースの WEP キーを使用してデータを暗号化します。EAP-TLS では、認証に証明書を使用する必要があります。

EAP-TLS をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.0 以降、Cisco Access Registrar バージョン 1.8 以降などがあります。

–![]() Cisco PEAP:Cisco PEAP 認証(PEAP-GTC とも呼ばれる)は無線 LAN 上で One-Time

Cisco PEAP:Cisco PEAP 認証(PEAP-GTC とも呼ばれる)は無線 LAN 上で One-Time

Password(OTP)、Windows NT または 2000 ドメイン、LDAP ユーザ データベースをサポートするように設計されています。この認証は、EAP-TLS 認証がベースとなっていますが、認証にクライアント証明書ではなくパスワードを使用します。また、Authentication Manager により有効または無効にされ、クライアント アダプタおよび RADIUS サーバから取り出された動的セッションベースの WEP キーを使用してデータを暗号化します。Cisco PEAP では、認証プロセスを開始しネットワークへのアクセスを得るために、ユーザ名とパスワードを入力する必要があります。Cisco PEAP 認証をサポートする RADIUS サーバには、Cisco Secure ACS バージョン 3.1 以降などがあります。

(注) Cisco PEAP 認証を使用するには、インストール時に Install Cisco PEAP Support チェックボックスをオンにする必要があります。

アクセス ポイントで Network-EAP または Require EAP を有効にし、LEAP、EAP-FAST、EAP-TLS、または PEAP にクライアント アダプタを設定すると、ネットワークに対する認証は次のシーケンスで実行されます。

1.![]() クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

クライアントがアクセス ポイントにアソシエートし、認証プロセスを開始します。

(注) クライアントと RADIUS サーバの間で認証が成功するまで、クライアントはネットワークにアクセスできません。

2.![]() アクセス ポイント経由で通信する場合、クライアントと RADIUS サーバは、認証用の共有秘密であるパスワード(LEAP および PEAP)、パスワードと PAC(EAP-FAST)、または証明書(EAP-TLS)を使用して認証プロセスを実行します。パスワードまたは PAC はプロセス中には送信されません。

アクセス ポイント経由で通信する場合、クライアントと RADIUS サーバは、認証用の共有秘密であるパスワード(LEAP および PEAP)、パスワードと PAC(EAP-FAST)、または証明書(EAP-TLS)を使用して認証プロセスを実行します。パスワードまたは PAC はプロセス中には送信されません。

3.![]() 認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

認証が成功すると、クライアントと RADIUS サーバは、クライアントに固有の動的なセッションベース WEP キーを取り出します。

4.![]() RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

RADIUS サーバは、有線 LAN 上の安全なチャネルを使用してアクセス ポイントにキーを送信します。

5.![]() セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、アクセス ポイントにブロードキャストが設定されている場合は、パケットをブロードキャストします。

セッションの間、アクセス ポイントとクライアントはこのキーを使用して、相互に伝送するすべてのユニキャスト パケットの暗号化または復号化を行います。また、アクセス ポイントにブロードキャストが設定されている場合は、パケットをブロードキャストします。

EAP 認証を有効にする手順については、次のいずれかの項を参照してください。

(注) 802.1X 認証の詳細は、IEEE 802.11 規格を参照してください。また、RADIUS サーバの詳細は、

http://www.cisco.com/univercd/cc/td/doc/product/software/ios120/12cgcr/secur_c/scprt2/scrad.htm を参照してください。

Wi-Fi Protected Access (WPA)

Wi-Fi Protected Access(WAP)は、既存および将来の無線 LAN システムに対するデータ保護とアクセス制御のレベルを大幅に向上させる、標準準拠の相互運用可能なセキュリティ認証です。IEEE 802.11i 規格のサブセットで、この規格と互換性があります。WPA は、データ保護に Temporal Key Integrity Protocol(TKIP)と Michael メッセージ完全性チェック(MIC)を使用し、認証キー管理に 802.1X を使用します。

クライアントと認証サーバは、WPA のキー管理を使用し、EAP 認証方式で相互認証を行い、Pairwise Master Key(PMK)を生成します。サーバは、PMK を動的に生成してアクセス ポイントに渡します。

ACU でクライアント アダプタを設定するときに、WPA を使用できるのは、Windows CE .NET 4.2 デバイスに取り付けられ、LEAP または EAP-FAST 認証を実行している 350 シリーズのカードだけです。WPA は、クライアント アダプタ ドライバおよびユーティリティ バージョン 2.60 以降でサポートされています。

LEAP または EAP-FAST 認証と WPA を有効にする手順については、次のいずれかの項を参照してください。

(注) WPA は、アクセス ポイントでも有効になっている必要があります。WPA を有効にするには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降が使用されている必要があります。この機能を有効にする手順については、アクセス ポイントの資料を参照してください。

高速ローミング(CCKM)

クライアント デバイス上で実行されるアプリケーションによっては、アクセス ポイント間の高速ローミングが必要です。たとえば、音声アプリケーションでは、会話の遅延やギャップを防ぐために、シームレスなローミングが必要です。高速ローミングのサポートは、ファームウェア バージョン 5.40.10 以降を使用した LEAP または EAP-FAST 対応のクライアントで利用できます。

通常の運用では、LEAP または EAP-FAST 対応のクライアントは、メイン RADIUS サーバとの通信など、完全な LEAP または EAP-FAST 認証を実行することにより、新しいアクセス ポイントとの相互認証を行います。一方、無線 LAN を高速ローミング用に設定すると、LEAP または EAP-FAST 対応のクライアントが RADIUS サーバによる再認証を受けることなく、あるアクセス ポイントから別のアクセス ポイントへ安全にローミングできます。Wireless Domain Services(WDS)用に設定されたアクセス ポイントは、Cisco Centralized Key Management(CCKM)を使用し、高速キー再生成によってクライアント デバイスがあるアクセス ポイントから別のアクセス ポイントへ 150 ミリ秒(ms)以内にローミングできるようにします。高速ローミングでは、無線 Voice over IP(VoIP)、エンタープライズ リソース プラニング(ERP)、または Citrix ベースのソリューションなどの時間が重要視されるアプリケーションで、目に見えた遅れはなくなります。

この機能をクライアント アダプタで有効にする必要はありません。ファームウェア バージョン 5.40.10 以降のクライアント アダプタでは自動的にサポートされます。ただし、アクセス ポイントではこれらの機能を有効にする必要があります。

(注) 高速ローミングを有効にするには、アクセス ポイントが Cisco IOS リリース 12.2(11)JA 以降を使用している必要があります。この機能を有効にする手順については、アクセス ポイントの資料を参照してください。

LEAP または EAP-FAST 認証に失敗したアクセス ポイントの報告

次のファームウェア バージョンのクライアント アダプタおよびアクセス ポイントでは、LEAP または EAP-FAST 認証に失敗したアクセス ポイントの検出機能がサポートされています。

•![]() クライアント アダプタ ファームウェア バージョン 5.40.10 以降

クライアント アダプタ ファームウェア バージョン 5.40.10 以降

•![]() 12.00T 以降(340、350、および 1200 シリーズ アクセス ポイント)

12.00T 以降(340、350、および 1200 シリーズ アクセス ポイント)

•![]() Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)

これらのいずれかのバージョンのファームウェアを実行しているアクセス ポイントでは、これらのいずれかのバージョンのファームウェアを実行しているクライアントにより、LEAP または EAP-FAST 認証に失敗した他のアクセス ポイントが無線ネットワーク内で発見され、報告されると、システム ログにメッセージが記録されます。

1.![]() LEAP または EAP-FAST プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

LEAP または EAP-FAST プロファイルを持つクライアントは、アクセス ポイント A へのアソシエートを試みます。

2.![]() アクセス ポイント A は、LEAP または EAP-FAST を認識できないか、信頼できる LEAP または EAP-FAST 認証サーバと通信できないことが原因で、LEAP または EAP-FAST 認証を正常に処理しません。

アクセス ポイント A は、LEAP または EAP-FAST を認識できないか、信頼できる LEAP または EAP-FAST 認証サーバと通信できないことが原因で、LEAP または EAP-FAST 認証を正常に処理しません。

3.![]() クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

クライアントは、アクセス ポイント A の MAC アドレスと、アソシエーションが失敗した理由を記録します。

4.![]() クライアントは、アクセス ポイント B に正常にアソシエートします。

クライアントは、アクセス ポイント B に正常にアソシエートします。

5.![]() クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

クライアントは、アクセス ポイント A の MAC アドレスと失敗の理由コードをアクセス ポイント B に送信します。

6.![]() アクセス ポイント B は、失敗をシステム ログに記録します。

アクセス ポイント B は、失敗をシステム ログに記録します。

(注) クライアント アダプタまたはアクセス ポイントでこの機能を有効にする必要はありません。両方のデバイスのファームウェアでは、この機能が自動的にサポートされています。ただし、クライアント アダプタおよびアクセス ポイントの両方で、上記以降のバージョンのファームウェアを使用している必要があります。

新しい WEP キー セキュリティ機能

ここで説明した 3 つのセキュリティ機能(MIC、TKIP、およびブロードキャスト キー ローテーション)は、無線ネットワークの WEP キーに対する巧妙な攻撃を防ぎます。これらの機能はクライアント アダプタのドライバとファームウェアで自動的にサポートされるため、クライアント アダプタで有効にする必要はありません。ただし、アクセス ポイントではこれらの機能を有効にする必要があります。

(注) これらのセキュリティ機能を有効にするためには、バージョン11.10T 以降のアクセス ポイント ファームウェアが必要です。これらの機能を有効にする手順については、アクセス ポイントのソフトウェア設定ガイドを参照してください。

メッセージ完全性チェック(MIC)

MIC は、暗号化されたパケットへのビットフリップ攻撃を阻止します。ビットフリップ攻撃では、暗号化されたメッセージが不正侵入者によって傍受され、簡単な変更が加えられます。その後、このメッセージは不正侵入者から再び送信され、受信側で正規のメッセージとして受信されます。MIC は、数バイトを各パケットに付加することによって、パケットの改ざんを防ぎます。

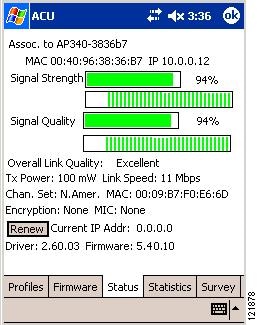

Status ウィンドウには、MIC がクライアント アダプタのドライバでサポートされているかどうか、またアクセス ポイントで有効にされているかどうかが表示されます。図5-2 を参照してください。

(注) アクセス ポイントで MIC を有効にする場合は、クライアント アダプタのドライバで MIC がサポートされている必要があります。そうでないと、クライアントはアソシエートできません。

Temporal Key Integrity Protocol(TKIP)

この機能は WEP キー ハッシュとも呼ばれます。不正侵入者は、暗号化されたパケットの初期設定ベクトル(IV)を使用して WEP キーを割り出し、WEP を攻撃しようとしますが、TKIP はこの攻撃に対する防御を提供します。TKIP は、不正侵入者が IV を使用して WEP キーを特定する際に利用する、推測可能な値を除去します。また、ユニキャストとブロードキャストの両方の WEP キーを保護します。

(注) アクセス ポイントで TKIP を有効にする場合は、クライアント アダプタのファームウェアが TKIP をサポートしている必要があります。そうでないと、クライアントはアソシエートできません。

ブロードキャスト キー ローテーション

EAP 認証は、クライアント デバイスに動的なユニキャスト WEP キーを提供しますが、使用するのは静的なブロードキャスト(マルチキャスト)キーです。ブロードキャスト WEP キー ローテーションを有効にすると、アクセス ポイントは動的なブロードキャスト WEP キーを生成し、指定された間隔でそのキーを変更します。この機能を有効にした場合は、LEAP、EAP-FAST、EAP-TLS、または PEAP 認証を使用する無線クライアント デバイスだけがアクセス ポイントにアソシエートできます。静的 WEP(Open または Shared key 認証)を使用したクライアント デバイスは、アソシエートできません。

セキュリティ機能の同期

この項で説明したセキュリティ機能を使用するには、クライアント アダプタおよびそのアソシエート先となるアクセス ポイントの双方を正しく設定する必要があります。 表5-2 では、各セキュリティ機能を使用する上で必要なクライアントおよびアクセス ポイントの設定を示しています。この章では、クライアント アダプタのセキュリティ機能を有効にする方法について説明します。これらの機能をアクセス ポイントで有効にする手順については、お使いのアクセス ポイントの資料を参照してください。

静的 WEP キーの使用

この項では、新しく静的 WEP キーを入力する方法、および既存の静的 WEP キーを上書きする方法について説明します。

静的 WEP の有効化と新しい静的 WEP キーの入力

このプロファイルに対して新しい静的 WEP キーを入力する手順は、次のとおりです。

ステップ 1![]() Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから None を選択します。

Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから None を選択します。

ステップ 2![]() Property で WEP を選択し、Value ボックスのオプション リストから Static WEP Keys を選択します。

Property で WEP を選択し、Value ボックスのオプション リストから Static WEP Keys を選択します。

ステップ 3![]() WEP Keys ボタンをタップします。WEP Keys ウィンドウが表示されます(図5-3 を参照)。

WEP Keys ボタンをタップします。WEP Keys ウィンドウが表示されます(図5-3 を参照)。

このウィンドウでは、静的 WEP キーを最大 4 つ作成できます。

ステップ 4![]() 入力している静的 WEP キー(1、2、3、4)について、ウィンドウの右側で WEP キーのサイズ(40 または 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。クライアント アダプタで 128 ビットがサポートされていない場合、このオプションは灰色で表示され、選択できません。

入力している静的 WEP キー(1、2、3、4)について、ウィンドウの右側で WEP キーのサイズ(40 または 128 ビット)を選択します。128 ビットのクライアント アダプタでは 40 ビットまたは 128 ビットのキーが使用できますが、40 ビットのアダプタで使用できるのは 40 ビットのキーだけです。クライアント アダプタで 128 ビットがサポートされていない場合、このオプションは灰色で表示され、選択できません。

ステップ 5![]() システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

システム管理者から静的 WEP キーを入手し、作成するキーの空白フィールドに入力します。新しい静的 WEP キーを入力するには、次のガイドラインに従ってください。

•![]() WEP キーには、0-9、A-F、a-f といった 16 進文字が含まれます。

WEP キーには、0-9、A-F、a-f といった 16 進文字が含まれます。

–![]() 40 ビット キーの場合、10 桁の 16 進数

40 ビット キーの場合、10 桁の 16 進数

例:12345abcde

–![]() 128 ビット キーの場合、26 桁の 16 進数

128 ビット キーの場合、26 桁の 16 進数

例:AB34CD78EFab01cd23ef456789

•![]() クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

クライアント アダプタの WEP キーは、インフラストラクチャ モードの場合は通信先のアクセス ポイントと同じキーに、アドホック モードの場合は通信先のクライアントと同じキーに設定する必要があります。

•![]() 複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

複数の WEP キーを設定する場合は、割り当てるキーの WEP キー番号がすべてのデバイスで一致している必要があります。たとえば、WEP キー 2 は、すべてのデバイスで WEP キー番号 2 に割り当てられていなければなりません。複数の WEP キーを設定する場合は、それらのキーがすべてのデバイスで同じ順序になっている必要があります。

(注) 入力した WEP キーは上書きできますが、編集または削除することはできません。

ステップ 6![]() パケットの送信に使用するキーの左側にある Transmit Key ボタンをタップします。送信キーとして選択できる WEP キーは 1 つだけです。

パケットの送信に使用するキーの左側にある Transmit Key ボタンをタップします。送信キーとして選択できる WEP キーは 1 つだけです。

ステップ 7![]() クライアント アダプタの揮発性メモリおよび Windows CE デバイスのレジストリに WEP キーを書き込むには、OK をタップします。キーを更新しないで WEP Keys ウィンドウを閉じる場合は、Cancel をタップします。

クライアント アダプタの揮発性メモリおよび Windows CE デバイスのレジストリに WEP キーを書き込むには、OK をタップします。キーを更新しないで WEP Keys ウィンドウを閉じる場合は、Cancel をタップします。

既存の静的 WEP キーの上書き

既存の静的 WEP キーを上書きする手順は、次のとおりです。

ステップ 1![]() Properties ウィンドウの WEP Keys ボタンをタップします。WEP Keys ウィンドウが表示されます(図5-3 を参照)。既存の静的 WEP キーすべての Already Set? ボックスにチェックマークが表示されます。

Properties ウィンドウの WEP Keys ボタンをタップします。WEP Keys ウィンドウが表示されます(図5-3 を参照)。既存の静的 WEP キーすべての Already Set? ボックスにチェックマークが表示されます。

(注) セキュリティ上の理由により、既存の静的 WEP キーのコードはウィンドウに表示されません。また、既存の WEP キーは上書き可能ですが、編集したり削除することはできません。

ステップ 2![]() 上書きする既存の静的 WEP キーを選択します。

上書きする既存の静的 WEP キーを選択します。

ステップ 4![]() 「静的 WEP の有効化と新しい静的 WEP キーの入力」の ステップ 5

「静的 WEP の有効化と新しい静的 WEP キーの入力」の ステップ 5![]() で説明したガイドラインに従って、新しいキーを入力します。

で説明したガイドラインに従って、新しいキーを入力します。

ステップ 5![]() このキーをパケットの送信に使用する場合は、キーの左側にある Transmit Key ボタンが選択されていることを確認します。

このキーをパケットの送信に使用する場合は、キーの左側にある Transmit Key ボタンが選択されていることを確認します。

ステップ 6![]() クライアント アダプタの揮発性メモリおよび Windows CE デバイスのレジストリに新しい静的 WEP キーを書き込むには、OK をタップします。キーを上書きしないで WEP Keys ウィンドウを閉じるには、Cancel をタップします。

クライアント アダプタの揮発性メモリおよび Windows CE デバイスのレジストリに新しい静的 WEP キーを書き込むには、OK をタップします。キーを上書きしないで WEP Keys ウィンドウを閉じるには、Cancel をタップします。

静的 WEP キーの無効化

(注) LEAP for the Network Security Type を選択すると、静的 WEP は自動的に無効になります。

ステップ 1![]() ACU アイコンをダブルタップするか、Start > Programs > Cisco > ACU の順に選択します。Profiles ウィンドウが表示されます。

ACU アイコンをダブルタップするか、Start > Programs > Cisco > ACU の順に選択します。Profiles ウィンドウが表示されます。

ステップ 2![]() 変更するプロファイルを Manage Profiles ボックスから選択し、Edit ボタンをタップします。

変更するプロファイルを Manage Profiles ボックスから選択し、Edit ボタンをタップします。

ステップ 3![]() Property で WEP を選択し、Value ボックスのオプション リストから No WEP を選択します。

Property で WEP を選択し、Value ボックスのオプション リストから No WEP を選択します。

LEAP の有効化

LEAP 認証を有効にする前に、ネットワーク デバイスが次の要件に一致していなければなりません。

•![]() クライアント アダプタが WEP をサポートしている必要があります。

クライアント アダプタが WEP をサポートしている必要があります。

•![]() WPA を使用するには、350 シリーズ クライアント アダプタが Windows CE .NET 4.2 デバイスにインストールされていて、クライアント アダプタ ドライバおよびユーティリティ バージョン 2.60 以降を使用している必要があります。

WPA を使用するには、350 シリーズ クライアント アダプタが Windows CE .NET 4.2 デバイスにインストールされていて、クライアント アダプタ ドライバおよびユーティリティ バージョン 2.60 以降を使用している必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

(注) WPA または高速ローミング(CCKM)を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降が使用されている必要があります。LEAP または EAP-FAST 認証に失敗したアクセス ポイントの報告および高速ローミング機能を使用するには、アクセス ポイントで 高速ローミング(CCKM) に記載されているバージョンのファームウェアが使用されている必要があります。

•![]() LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

LEAP 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバなど)が正しく設定されていなければなりません。

(注) LEAP 認証に強力なパスワードを使用し、不正なアクセス ポイントによる攻撃のリスクを最小化することをお勧めします。強力なパスワードの作成に関するヒントは、「強力なパスワードの作成」を参照してください。

このプロファイルに対して LEAP 認証を有効にする手順は、次のとおりです。

ステップ 1![]() Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから LEAP または LEAP(WPA) を選択します。LEAP または LEAP(WPA) を有効にした場合、Properties ウィンドウの次のパラメータが自動的に変更されます。

Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから LEAP または LEAP(WPA) を選択します。LEAP または LEAP(WPA) を有効にした場合、Properties ウィンドウの次のパラメータが自動的に変更されます。

•![]() WEP は、Dynamic WEP Keys に設定されます。

WEP は、Dynamic WEP Keys に設定されます。

•![]() Authentication Type は、Open に設定されます。

Authentication Type は、Open に設定されます。

(注) LEAP(WPA) を選択した場合、TKIP がデータの暗号化に使用され、ACU Status ウィンドウの Encryption フィールドに WPA TKIP と表示されます。

(注) 詳細は、「Wi-Fi Protected Access (WPA)」を参照してください。

•![]() 一時的なユーザ名とパスワードを使用する場合は、 ステップ 3 に進んでください。一時的なユーザ名とパスワードは、認証を実行しネットワークへのアクセスを取得するため、LEAP プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回必ず入力する必要があります。

一時的なユーザ名とパスワードを使用する場合は、 ステップ 3 に進んでください。一時的なユーザ名とパスワードは、認証を実行しネットワークへのアクセスを取得するため、LEAP プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回必ず入力する必要があります。

•![]() 保存されたユーザ名とパスワードを使用する場合は、LEAP ユーザ名、パスワード、ドメイン名(任意)を、それぞれ User Name、User Password、User Domain 編集ボックスに入力します。保存されたユーザ名とパスワードは保存されたクレデンシャルを使用し、必要に応じて認証が自動的に実行されるため、LEAP プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回入力し直す必要はありません。

保存されたユーザ名とパスワードを使用する場合は、LEAP ユーザ名、パスワード、ドメイン名(任意)を、それぞれ User Name、User Password、User Domain 編集ボックスに入力します。保存されたユーザ名とパスワードは保存されたクレデンシャルを使用し、必要に応じて認証が自動的に実行されるため、LEAP プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回入力し直す必要はありません。

(注) ユーザ名は 64 ASCII 文字まで、パスワードは 32 ASCII 文字まで入力できます。ただし、User Domain フィールドにドメイン名を入力した場合は、ユーザ名とドメイン名の合計が最大 63 ASCII 文字に制限されます。

ステップ 3![]() LEAP を有効にするには、OK をタップします。

LEAP を有効にするには、OK をタップします。

ステップ 4![]() LEAP による認証手順については、「LEAP または EAP-FAST の使用方法」を参照してください。

LEAP による認証手順については、「LEAP または EAP-FAST の使用方法」を参照してください。

EAP-FAST の有効化

EAP-FAST 認証を有効にする前に、ネットワーク デバイスが次の要件に一致していなければなりません。

•![]() PPC 2002、PPC 2003、または Windows CE .NET 4.2 デバイスに、350 シリーズ クライアント アダプタがインストールされている必要があります。

PPC 2002、PPC 2003、または Windows CE .NET 4.2 デバイスに、350 シリーズ クライアント アダプタがインストールされている必要があります。

•![]() クライアント アダプタが WEP をサポートし、ファームウェア バージョン 5.40.10 以降を使用している必要があります。

クライアント アダプタが WEP をサポートし、ファームウェア バージョン 5.40.10 以降を使用している必要があります。

•![]() WPA を使用するには、クライアント アダプタが Windows CE .NET 4.2 デバイスにインストールされていて、クライアント アダプタ ドライバおよびユーティリティ バージョン 2.60 以降を使用している必要があります。

WPA を使用するには、クライアント アダプタが Windows CE .NET 4.2 デバイスにインストールされていて、クライアント アダプタ ドライバおよびユーティリティ バージョン 2.60 以降を使用している必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、11.54T 以降(1200 シリーズ アクセス ポイント)、または Cisco IOS リリース 12.2(4)JA 以降(1100 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

(注) WPA または高速ローミング(CCKM)を使用するには、アクセス ポイントで Cisco IOS リリース 12.2(11)JA 以降が使用されている必要があります。LEAP または EAP-FAST 認証に失敗したアクセス ポイントの報告および高速ローミング機能を使用するには、アクセス ポイントで 高速ローミング(CCKM) に記載されているバージョンのファームウェアが使用されている必要があります。

•![]() EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

EAP-FAST 認証に必要なすべてのインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されていなければなりません。

PAC ファイルの入手(手動 PAC プロビジョニングの場合)

この EAP-FAST プロファイルに対し手動 PAC プロビジョニングを有効にする場合、PAC ファイルを入手してから、Windows CE デバイスでの使用向けにこれをインポートする必要があります。PAC ファイルをまだ入手していない場合、次の手順に従います。

ステップ 1![]() システム管理者から、PAC ファイル(*.pac)を入手します。

システム管理者から、PAC ファイル(*.pac)を入手します。

ステップ 2![]() ラップトップまたは PC と Windows CE デバイス間で ActiveSync 接続を確立します。

ラップトップまたは PC と Windows CE デバイス間で ActiveSync 接続を確立します。

ステップ 3![]() Windows Explorer を使用して PAC ファイルをコピーし、My Computer > Mobile Device の下のフォルダにペーストします。

Windows Explorer を使用して PAC ファイルをコピーし、My Computer > Mobile Device の下のフォルダにペーストします。

(注) PPC デバイスの場合、コピー先は Business か Personal のいずれかのフォルダになります。

ステップ 4![]() 「EAP-FAST の有効化」の項の手順に従って、Windows CE デバイスに PAC ファイルをインポートします。

「EAP-FAST の有効化」の項の手順に従って、Windows CE デバイスに PAC ファイルをインポートします。

EAP-FAST の有効化

このプロファイルに対して EAP-FAST 認証を有効にする手順は、次のとおりです。

ステップ 1![]() Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから EAP-FAST または EAP-FAST(WPA) を選択します。EAP-FAST または EAP-FAST(WPA) を有効にした場合、Properties ウィンドウの次のパラメータが自動的に変更されます。

Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから EAP-FAST または EAP-FAST(WPA) を選択します。EAP-FAST または EAP-FAST(WPA) を有効にした場合、Properties ウィンドウの次のパラメータが自動的に変更されます。

•![]() WEP は、Dynamic WEP Keys に設定されます。

WEP は、Dynamic WEP Keys に設定されます。

•![]() Authentication Type は、Open に設定されます。

Authentication Type は、Open に設定されます。

(注) EAP-FAST(WPA) を選択した場合、TKIP がデータの暗号化に使用され、ACU Status ウィンドウの Encryption フィールドに WPA TKIP と表示されます。

(注) 詳細は、「Wi-Fi Protected Access (WPA)」を参照してください。

•![]() 一時的なユーザ名とパスワードを使用する場合は、 ステップ 3 に進んでください。一時的なユーザ名とパスワードは、認証を実行しネットワークにアクセスできるようにするため、EAP-FAST プロファイルを選択する際、クライアント アダプタを取り出して再挿入する際、または Windows CE デバイスをリセットする際に毎回必ず入力する必要があります。

一時的なユーザ名とパスワードを使用する場合は、 ステップ 3 に進んでください。一時的なユーザ名とパスワードは、認証を実行しネットワークにアクセスできるようにするため、EAP-FAST プロファイルを選択する際、クライアント アダプタを取り出して再挿入する際、または Windows CE デバイスをリセットする際に毎回必ず入力する必要があります。

•![]() 保存されたユーザ名とパスワードを使用する場合は、EAP-FAST ユーザ名、パスワード、ドメイン名(任意)を、それぞれ User Name、User Password、User Domain 編集ボックスに入力します。保存されたユーザ名とパスワードは保存されたクレデンシャルを使用し、必要に応じて認証が自動的に実行されるため、EAP-FAST プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回入力し直す必要はありません。

保存されたユーザ名とパスワードを使用する場合は、EAP-FAST ユーザ名、パスワード、ドメイン名(任意)を、それぞれ User Name、User Password、User Domain 編集ボックスに入力します。保存されたユーザ名とパスワードは保存されたクレデンシャルを使用し、必要に応じて認証が自動的に実行されるため、EAP-FAST プロファイルを選択する際、クライアント アダプタを取り出し再挿入する際、または Windows CE デバイスをリセットする際に毎回入力し直す必要はありません。

(注) ユーザ名は 64 ASCII 文字まで、パスワードは 32 ASCII 文字まで入力できます。ただし、User Domain フィールドにドメイン名を入力した場合は、ユーザ名とドメイン名の合計が最大 63 ASCII 文字に制限されます。

•![]() 自動 PAC プロビジョニングを有効にする場合、Property で PAC Provisioning Mode を選択し、Value ボックスのオプション リストから Automatic を選択します。Protected Authentication Credentials(PAC)ファイルは必要に応じて自動的に取得されます(たとえば、PAC の期限が切れたとき、クライアント アダプタが異なるサーバにアクセスするとき、EAP-FAST ユーザ名がこれまでにプロビジョニングされた PAC に一致しないときなど)。これはデフォルト設定です。このオプションを選択する場合は、 ステップ 5 に進んでください。

自動 PAC プロビジョニングを有効にする場合、Property で PAC Provisioning Mode を選択し、Value ボックスのオプション リストから Automatic を選択します。Protected Authentication Credentials(PAC)ファイルは必要に応じて自動的に取得されます(たとえば、PAC の期限が切れたとき、クライアント アダプタが異なるサーバにアクセスするとき、EAP-FAST ユーザ名がこれまでにプロビジョニングされた PAC に一致しないときなど)。これはデフォルト設定です。このオプションを選択する場合は、 ステップ 5 に進んでください。

•![]() 手動 PAC プロビジョニングを有効にする場合、Property で PAC Provisioning Mode を選択し、Value ボックスのオプション リストから Manual を選択します。PAC 認定機関を選択するか、PAC ファイルを手動でインポートします。このオプションを選択する場合は、 ステップ 4 に進んでください。

手動 PAC プロビジョニングを有効にする場合、Property で PAC Provisioning Mode を選択し、Value ボックスのオプション リストから Manual を選択します。PAC 認定機関を選択するか、PAC ファイルを手動でインポートします。このオプションを選択する場合は、 ステップ 4 に進んでください。

(注) LDAP ユーザ データベースは手動 PAC プロビジョニングだけをサポートします。 Cisco Secure ACS 内部ユーザ データベース、Cisco Secure ODBC ユーザ データベース、および Windows NT/2000/2003 ドメイン ユーザ データベースは、自動および手動 PAC プロビジョニングの双方をサポートしています。

(注) プロビジョニングが実行されるのは、PAC の内部ネゴシエーション時、または PAC の期限切れのときだけです。PAC はプロビジョニングされた後、認証トランザクションを保護するキーとして動作します。

ステップ 4![]() 手動 PAC プロビジョニングを有効にするには、次のいずれかを実行します。

手動 PAC プロビジョニングを有効にするには、次のいずれかを実行します。

•![]() Property で PAC Authority を選択し、プロファイルの SSID にアソシエートする PAC 認定機関を Value ボックスのオプション リストから選択します。このリストには、以前に PAC をプロビジョニングするのに使用したすべての PAC 認定機関の名前が含まれます。

Property で PAC Authority を選択し、プロファイルの SSID にアソシエートする PAC 認定機関を Value ボックスのオプション リストから選択します。このリストには、以前に PAC をプロビジョニングするのに使用したすべての PAC 認定機関の名前が含まれます。

•![]() PAC 認定機関リストが空であったり、必要な PAC 認定機関の名前が見つからない場合は、次の手順に従って PAC ファイルをインポートします。

PAC 認定機関リストが空であったり、必要な PAC 認定機関の名前が見つからない場合は、次の手順に従って PAC ファイルをインポートします。

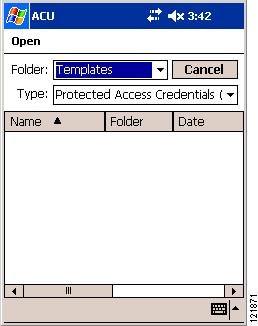

a.![]() PAC Import ボタンをタップします。 Open ウィンドウが表示されます(図5-4 を参照)。

PAC Import ボタンをタップします。 Open ウィンドウが表示されます(図5-4 を参照)。

(注) PAC ファイルを発行した PAC 認定機関によって PAC ファイルのファイル名と拡張子は決定されますが、標準のファイル拡張子は pac です。

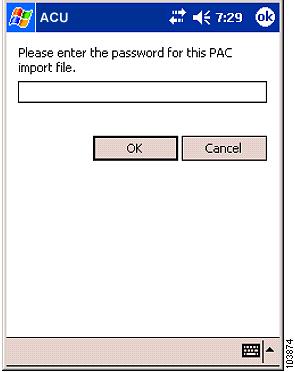

- PAC Password ウィンドウが表示されたら(図5-5 を参照)、PAC ファイルのパスワードを入力し、OK をタップします。

(注) PAC ファイル パスワードはオプションです。PAC 認定機関は、ユーザ指定のパスワードを必要とする PAC ファイルを発行するかどうかを決定します。いずれの場合でも、すべての PAC ファイル(パスワードを使用しないものも含めて)は暗号化され保護されます。PAC ファイル パスワードは EAP-FAST パスワードと異なり、入力が必要なのは PAC インポート時の 1 度だけです。

- 前にインポートした PAC ファイルと同じ PAC ID を持つ PAC ファイルをインポートする場合、既存の PAC と置き換えるかどうかを尋ねられます。Yes をタップすると、既存の PAC がインポートする新しい PAC に置き換えられます。

- PAC ファイルがインポートされると、PAC ファイルを発行した PAC 認定機関がアクティブな PAC 認定機関として PAC 認定機関リストに追加されます。

ステップ 5![]() EAP-FAST を有効にするには、OK をタップします。PAC ファイルをインポートした場合、それが PAC データベースに追加されます。

EAP-FAST を有効にするには、OK をタップします。PAC ファイルをインポートした場合、それが PAC データベースに追加されます。

ステップ 6![]() EAP-FAST による認証手順については、「LEAP または EAP-FAST の使用方法」 を参照してください。

EAP-FAST による認証手順については、「LEAP または EAP-FAST の使用方法」 を参照してください。

ホストベース EAP の有効化

ホストベース EAP 認証を有効にする前に、ネットワーク デバイスが次の要件に一致していなければなりません。

•![]() Windows CE デバイスは PPC 2002 デバイスである必要があります。

Windows CE デバイスは PPC 2002 デバイスである必要があります。

(注) ACU ではなく Windows CE .NET でクライアント アダプタを設定した場合、PPC 2003 やその他の Windows CE .NET 4.2 デバイスで EAP-TLS または PEAP 認証を使用するように設定できます。手順については、 Windows CE .NET でのクライアント アダプタの設定を参照してください。

•![]() クライアント アダプタが WEP をサポートしている必要があります。

クライアント アダプタが WEP をサポートしている必要があります。

•![]() クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、または 11.54T 以降(1200 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

クライアント アダプタが認証を試みるアクセス ポイントでは、11.23T 以降(340、および 350 シリーズ アクセス ポイント)、12.2(4)JA 以降(1100 シリーズ アクセス ポイント)、または 11.54T 以降(1200 シリーズ アクセス ポイント)のバージョンのファームウェアを使用している必要があります。

•![]() クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されている必要があります。

クライアントで有効とする認証タイプについて、すべての必要なインフラストラクチャ デバイス(アクセス ポイント、サーバ、ゲートウェイ、ユーザ データベースなど)が正しく設定されている必要があります。

CA およびユーザ証明書の入手とインポート

EAP-TLS および PEAP 認証では、証明書を使用する必要があります。EAP-TLS では Certificate

Authority(CA; 認証機関)証明書とユーザ証明書の両方が必要ですが、PEAP では CA 証明書のみ必要です。必要な証明書を一度インポートすれば、証明書の期限が切れるまで(サーバによってあらかじめ決められた期限)、この手順を繰り返す必要はありません。

(注) 慣例手順では、必要に応じて証明書を表示または削除する手順を説明しています。

CA およびユーザ証明書の入手

CA 証明書(EAP-TLS または PEAP の場合)およびユーザ証明書(EAP-TLS の場合)をまだ入手していない場合は、次の手順に従ってください。

ステップ 1![]() システム管理者から証明書ファイル(*.cer または *.crt)を入手します。

システム管理者から証明書ファイル(*.cer または *.crt)を入手します。

ステップ 2![]() ラップトップまたは PC と Windows CE デバイス間で ActiveSync 接続を確立します。

ラップトップまたは PC と Windows CE デバイス間で ActiveSync 接続を確立します。

ステップ 3![]() ラップトップまたは PC 上で Windows Explorer を開きます。

ラップトップまたは PC 上で Windows Explorer を開きます。

ステップ 4![]() 証明書ファイルをコピーし、My Computer > Mobile Device のフォルダにこれをペーストします。

証明書ファイルをコピーし、My Computer > Mobile Device のフォルダにこれをペーストします。

ステップ 5![]() 「CA 証明書のインポート」と「ユーザ証明書のインポート」の手順に従って、Windows CE デバイスに証明書ファイルをインポートします。

「CA 証明書のインポート」と「ユーザ証明書のインポート」の手順に従って、Windows CE デバイスに証明書ファイルをインポートします。

CA 証明書のインポート

PPC 2002 デバイスで EAP-TLS または PEAP 認証を使用する場合、次の手順に従って CA 証明書をインポートします。

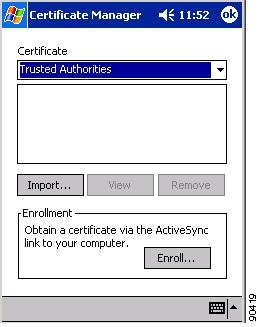

ステップ 1![]() Start > Programs > Cisco > CertMgr の順に選択します。Certificate Manager ウィンドウが表示されます(図5-6 を参照)。

Start > Programs > Cisco > CertMgr の順に選択します。Certificate Manager ウィンドウが表示されます(図5-6 を参照)。

図5-6 Certificate Manager ウィンドウ

ステップ 2![]() Certificate ドロップダウン メニューに Trusted Authorities が表示されていることを確認します。

Certificate ドロップダウン メニューに Trusted Authorities が表示されていることを確認します。

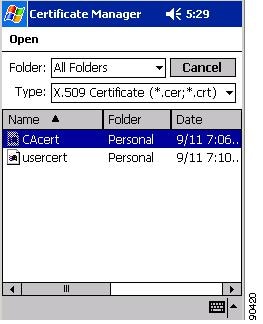

ステップ 4![]() Certificate Manager Open ウィンドウが表示されます(図5-7 を参照)。

Certificate Manager Open ウィンドウが表示されます(図5-7 を参照)。

図5-7 Certificate Manager Open ウィンドウ

ステップ 6![]() Certificate Manager ウィンドウが再表示され、ウィンドウの中央に CA 証明書サーバの名前が表示されます。

Certificate Manager ウィンドウが再表示され、ウィンドウの中央に CA 証明書サーバの名前が表示されます。

ステップ 7![]() OK をタップし、Certificate Manager を閉じます。

OK をタップし、Certificate Manager を閉じます。

ユーザ証明書のインポート

PPC 2002 デバイスで EAP-TLS 認証を使用する場合、次の手順に従ってユーザ証明書をインポートします。

(注) 下記の手順の他に、Certificate Manager を使用してユーザ証明書をインポートすることもできます。そのためには、前の「CA 証明書のインポート」の項の手順に従います。ただし、ステップ 2 で Certificate ドロップダウン メニューに(Trusted Authorities ではなく)My Certificates が表示されることを確かめ、ステップ 5 で(CA 証明書ファイルではなく)ユーザ証明書ファイルをタップします。

ステップ 1![]() Windows CE デバイスが、証明書サーバと同じネットワーク上にあるラップトップまたは PC との間で ActiveSync リンクを確立していることを確かめます。

Windows CE デバイスが、証明書サーバと同じネットワーク上にあるラップトップまたは PC との間で ActiveSync リンクを確立していることを確かめます。

ステップ 2![]() Start > Programs > Cisco > Enroll の順に選択します。Certificate Enrollment ウィンドウが表示されます(図5-8 を参照)。

Start > Programs > Cisco > Enroll の順に選択します。Certificate Enrollment ウィンドウが表示されます(図5-8 を参照)。

図5-8 Certificate Enrollment ウィンドウ

ステップ 3![]() ユーザ名、パスワード、および証明書サーバのサーバ名を適切なフィールドに入力します。これらは、システム管理者から入手します。

ユーザ名、パスワード、および証明書サーバのサーバ名を適切なフィールドに入力します。これらは、システム管理者から入手します。

ステップ 4![]() Enroll ボタンをタップします。ウィンドウ下部のボックスに表示される証明書登録のステータスが、Ready から Processing に変わります。

Enroll ボタンをタップします。ウィンドウ下部のボックスに表示される証明書登録のステータスが、Ready から Processing に変わります。

操作が完了すると、「A certificate has been added to your device」というメッセージが表示されます。

ステップ 5![]() OK をタップし、Certificate Enrollment ウィンドウを閉じます。

OK をタップし、Certificate Enrollment ウィンドウを閉じます。

ホストベース EAP の有効化

PPC 2002 デバイスで、このプロファイルに対してホストベース EAP 認証(EAP-TLS または PEAP)を有効にする手順は、次のとおりです。

(注) EAP-TLS および PEAP 認証は ACU では有効ではないため、単に ACU でプロファイルを切り替えるだけでは、これらの認証タイプを切り替えることはできません。ホスト ベース EAP を使用するプロファイルを ACU で作成できますが、Authentication Manager で特定の認証タイプを有効にする必要があります。また、一度に設定できるのは、1 つの認証タイプだけです。そのため、ACU でホストベース EAP を使用するプロファイルが複数あり、別の認証タイプを使用する場合は、ACU でプロファイルを切り替えた後、Authentication Manager で認証タイプを変更する必要があります。

ステップ 1![]() Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから Host Based EAP を選択します。

Properties ウィンドウの Property で Network Security Type を選択し、Value ボックスのオプション リストから Host Based EAP を選択します。

ステップ 2![]() Property で WEP を選択し、Value ボックスのオプション リストから Dynamic WEP Keys を選択します。

Property で WEP を選択し、Value ボックスのオプション リストから Dynamic WEP Keys を選択します。

ステップ 4![]() Start > Programs > Cisco > AuthMgr の順に選択します。Authentication ウィンドウが表示されます(図5-9 を参照)。

Start > Programs > Cisco > AuthMgr の順に選択します。Authentication ウィンドウが表示されます(図5-9 を参照)。

ステップ 5![]() 使用する認証タイプに応じて、以下のいずれかを実行します。

使用する認証タイプに応じて、以下のいずれかを実行します。

•![]() EAP-TLS を使用する場合は、次の「EAP-TLS の有効化」の項に進みます。

EAP-TLS を使用する場合は、次の「EAP-TLS の有効化」の項に進みます。

•![]() PEAP を使用する場合は、「PEAP の有効化」に進みます。

PEAP を使用する場合は、「PEAP の有効化」に進みます。

EAP-TLS の有効化

このプロファイルに対して EAP-TLS を有効にする手順は、次のとおりです。

ステップ 1![]() EAP タイプについては、TLS を選択します。

EAP タイプについては、TLS を選択します。

ステップ 2![]() Windows CE デバイスに複数のユーザ証明書がある場合、Properties ボタンをタップします。Select

Windows CE デバイスに複数のユーザ証明書がある場合、Properties ボタンをタップします。Select

Certificate ウィンドウで、使用するユーザ証明書を選択し、OK をタップします。

ステップ 3![]() これで、設定は完了です。Authentication ウィンドウの Connect ボタンをタップし、EAP 認証プロセスを開始します。

これで、設定は完了です。Authentication ウィンドウの Connect ボタンをタップし、EAP 認証プロセスを開始します。

(注) ACU または Authentication Manager でアクティブ プロファイルを変更するたびに、

Authentication ウィンドウの Connect ボタンをタップし、認証プロセスを開始する必要があります。

ステップ 4![]() EAP-TLS による認証手順については、「EAP-TLS の使用方法」を参照してください。

EAP-TLS による認証手順については、「EAP-TLS の使用方法」を参照してください。

PEAP の有効化

このプロファイルに対して PEAP を有効にする手順は、次のとおりです。

ステップ 1![]() EAP タイプについては、Cisco PEAP または PEAP を選択します。Cisco PEAP を選択する場合は、 ステップ 2

EAP タイプについては、Cisco PEAP または PEAP を選択します。Cisco PEAP を選択する場合は、 ステップ 2![]() に進んでください。PEAP を選択する場合は、 ステップ 9

に進んでください。PEAP を選択する場合は、 ステップ 9![]() に進んでください。

に進んでください。

(注) Microsoft PEAP サプリカントがインストールされている場合(Cisco PEAP サプリカントではなく)、PPC 2002 デバイスでは EAP Type オプションとして PEAP が表示されます。

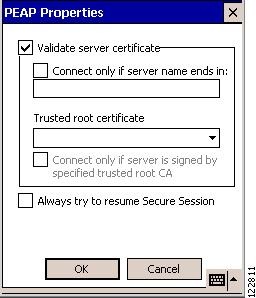

ステップ 2![]() Properties ボタンをタップします。PEAP Properties ウィンドウが表示されます(図5-10 を参照)。

Properties ボタンをタップします。PEAP Properties ウィンドウが表示されます(図5-10 を参照)。

ステップ 3![]() サーバの証明書評価が要求される場合は、Validate server certificate チェックボックスがオンになっていることを確認します(推奨)。

サーバの証明書評価が要求される場合は、Validate server certificate チェックボックスがオンになっていることを確認します(推奨)。

ステップ 4![]() 接続するサーバ名を指定する場合は、Connect only if server name ends in チェックボックスをオンにし、チェックボックスの下のフィールドに適切なサーバ名の接尾辞を入力します。

接続するサーバ名を指定する場合は、Connect only if server name ends in チェックボックスをオンにし、チェックボックスの下のフィールドに適切なサーバ名の接尾辞を入力します。

(注) サーバ名を入力し、クライアント アダプタが入力したサーバ名と一致しないサーバに接続した場合、認証プロセスの間に接続の続行またはキャンセルを選択するプロンプトが表示されます。

(注) このフィールドを空白にすると、サーバ名が確認されず、証明書が有効な間は接続が設定されます。

ステップ 5![]() サーバ証明書をダウンロードした認証機関の名前が Trusted root certificate フィールドに表示されていることを確認します。必要に応じて、ドロップダウン メニューで矢印をタップして適切な名前を選択します。

サーバ証明書をダウンロードした認証機関の名前が Trusted root certificate フィールドに表示されていることを確認します。必要に応じて、ドロップダウン メニューで矢印をタップして適切な名前を選択します。

(注) このフィールドが空白の場合、認証プロセス中に、ルート証明機関への接続を承認するように指示されます。

ステップ 6![]() 上記のフィールドで指定した信頼できるルート証明書を証明書サーバが必ず使用するようにするには、Connect only if server is signed by specified trusted root CA チェックボックスをオンにします。これによって、クライアントと不正なアクセス ポイントとの接続を防止できます。

上記のフィールドで指定した信頼できるルート証明書を証明書サーバが必ず使用するようにするには、Connect only if server is signed by specified trusted root CA チェックボックスをオンにします。これによって、クライアントと不正なアクセス ポイントとの接続を防止できます。

•![]() PEAP プロトコルで、ユーザにクレデンシャルの再入力が求められる前に、前のセッションの再開が常に試みられるようにする場合は、Always try to resume Secure Session チェックボックスをオンにします。

PEAP プロトコルで、ユーザにクレデンシャルの再入力が求められる前に、前のセッションの再開が常に試みられるようにする場合は、Always try to resume Secure Session チェックボックスをオンにします。

•![]() クライアント アダプタの無線のアソシエーションが解除された場合(たとえば、カードが取り出された、無線の電源がオフにされた、アクセス ポイントの圏外に移動した、プロファイルが切り替えられたなどの場合)に、常にユーザ名とパスワードの再入力が求められるようにするには、Always try to resume Secure Session チェックボックスをオフにします。

クライアント アダプタの無線のアソシエーションが解除された場合(たとえば、カードが取り出された、無線の電源がオフにされた、アクセス ポイントの圏外に移動した、プロファイルが切り替えられたなどの場合)に、常にユーザ名とパスワードの再入力が求められるようにするには、Always try to resume Secure Session チェックボックスをオフにします。

(注) このチェックボックスをオンにすると、クライアント アダプタのアソシエーションが一時的に失われた場合にユーザ名とパスワードを再入力しないで済むので便利です。Cisco

Secure ACS System Configuration - Global Authentication Setup ウィンドウの PEAP Session

Timeout の設定は、再開機能が有効である時間の長さ(つまり、ユーザのクレデンシャルを再入力することなく PEAP セッションが再開可能である期間)を制御します。このタイムアウト期間中にデバイスを離れると、他のユーザが PEAP セッションを再開し、ネットワークにアクセスすることができてしまうので、注意してください。

ステップ 8![]() OK をタップして、設定を保存します。これで、設定は完了です。

OK をタップして、設定を保存します。これで、設定は完了です。

ステップ 9![]() Authentication ウィンドウの Connect ボタンをタップし、EAP 認証プロセスを開始します。

Authentication ウィンドウの Connect ボタンをタップし、EAP 認証プロセスを開始します。

(注) ACU または Authentication Manager でアクティブ プロファイルを変更するたびに、

Authentication ウィンドウの Connect ボタンをタップし、認証プロセスを開始する必要があります。

ステップ 10![]() PEAP による認証手順については、「PEAP の使用方法」 を参照してください。

PEAP による認証手順については、「PEAP の使用方法」 を参照してください。

LEAP、EAP-FAST、またはホストベース EAP の無効化

PPC 2002 デバイスで、特定のプロファイルに対して LEAP、EAP-FAST、またはホストベース EAP(EAP-TLS または PEAP)を無効にする手順は、次のとおりです。

ステップ 1![]() ACU アイコンをダブルタップするか、Start > Programs > Cisco > ACU の順に選択します。Profiles ウィンドウが表示されます。

ACU アイコンをダブルタップするか、Start > Programs > Cisco > ACU の順に選択します。Profiles ウィンドウが表示されます。

ステップ 2![]() 変更するプロファイルを Manage Profiles ボックスから選択し、Edit ボタンをタップします。

変更するプロファイルを Manage Profiles ボックスから選択し、Edit ボタンをタップします。

ステップ 3![]() Property で Network Security Type を選択し、Value ボックスのオプション リストから None を選択します。

Property で Network Security Type を選択し、Value ボックスのオプション リストから None を選択します。

フィードバック

フィードバック