VMS IDS MC を使用した IDS TCP リセットの設定

内容

概要

このドキュメントでは、VPN/Security Management Solution(VMS)、IDS Management Console(IDS MC)を使用した、シスコ侵入検知システム(IDS)の設定例を紹介します。 この場合、IDS センサーから Cisco ルータへの TCP リセットが設定されます。

前提条件

要件

この設定を行う前に、次の要件が満たされていることを確認します。

-

センサーが設置され、必要なトラフィックを検出するように設定されます。

-

スニフィングインターフェイスは、ルータの外部インターフェイスにスパンされます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

IDS MCおよびSecurity Monitor 1.2.3を搭載したVMS 2.2

-

Cisco IDS Sensor 4.1.3S(63)

-

Cisco IOS®ソフトウェアリリース12.3.5が稼働するCiscoルータ

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細は、『シスコ テクニカル ティップスの表記法』を参照してください。

設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を参照してください。一部ツールについては、ゲスト登録のお客様にはアクセスできない場合がありますことをご了承ください。

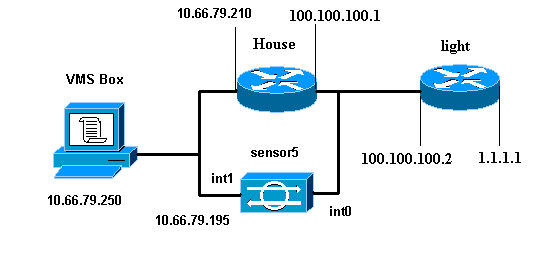

ネットワーク図

このドキュメントでは、次のネットワーク セットアップを使用します。

設定

このドキュメントでは次の設定を使用します。

| Router Light |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Router House |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! ! ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

センサーの初期設定

注:センサーの初期設定をすでに実行している場合は、「センサーをIDS MCにインポート」セクションに進んでください。

-

センサーにコンソール接続します。

ユーザ名とパスワードの入力を求められます。センサーに初めてコンソール接続する場合は、ユーザ名ciscoとパスワードciscoを使用してログインする必要があります。

-

パスワードを変更し、確認のために新しいパスワードを再入力するように求められます。

-

setupと入力し、各プロンプトに適切な情報を入力して、次の例に従ってセンサーの基本パラメータを設定します。

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit 5 Save the config: (It might take a few minutes for the sensor saving the configuration) [0] Go to the command prompt without saving this config. [1] Return back to the setup without saving this config. [2] Save this configuration and exit setup. Enter your selection[2]: 2

IDS MCへのセンサーのインポート

センサーをIDS MCにインポートするには、次の手順を実行します。

-

センサーを参照します。この場合は、http://10.66.79.250:1741またはhttps://10.66.79.250:1742を指定してください。

-

適切なユーザ名とパスワードでログインします。

この例では、ユーザ名はadmin、パスワードはciscoです。

-

[VPN/Security Management Solution] > [Management Center]を選択し、[IDS Sensors]をクリックします。

-

[Devices]タブをクリックし、[Sensor Group]を選択します。

-

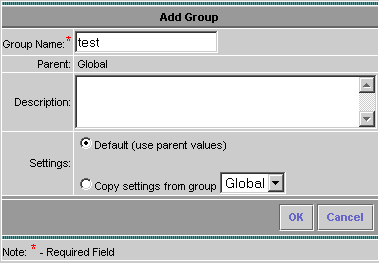

[Global]をハイライトし、[Create Subgroup]をクリックします。

-

グループ名を入力し、[Default]が選択されていることを確認して、[OK]をクリックしてサブグループをIDS MCに追加します。

-

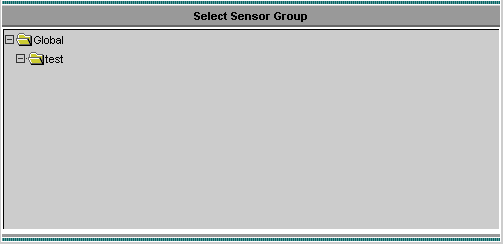

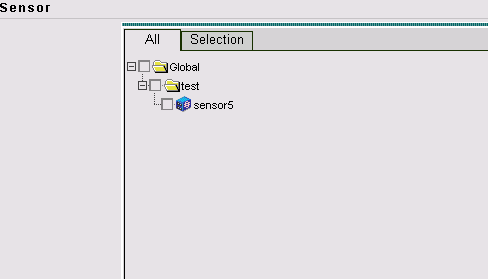

[Devices] > [Sensor] を選択し、前の手順で作成したサブグループ(この場合はtest)を強調表示して、[Add] をクリックします。

-

サブグループを強調表示し、[次へ]をクリックします。

-

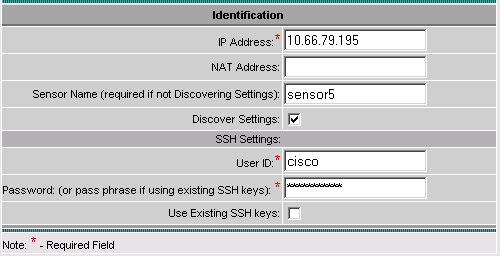

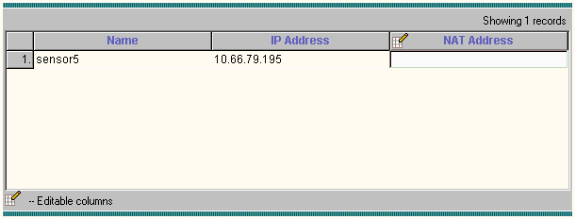

次の例に従って詳細を入力し、[Next]をクリックして続行します。

-

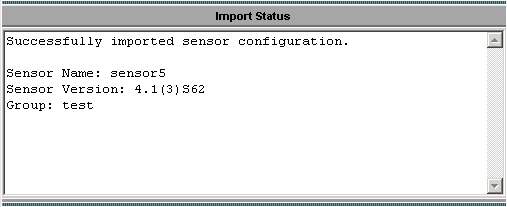

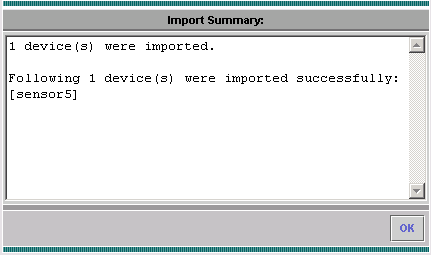

「Successfully imported sensor configuration」というメッセージが表示されたら、[Finish]をクリックして続行します。

-

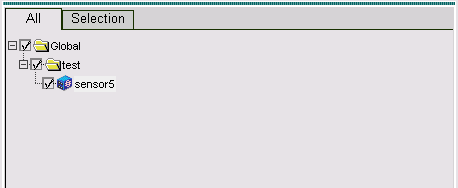

センサーがIDS MCにインポートされます。この場合、Sensor5がインポートされます。

センサーをセキュリティモニタにインポートする

センサーをセキュリティモニタにインポートするには、次の手順を実行します。

-

[VMS Server]メニューで、[VPN/Security Management Solution] > [Monitoring Center] > [Security Monitor] の順に選択します。

-

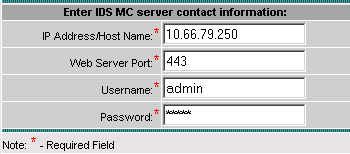

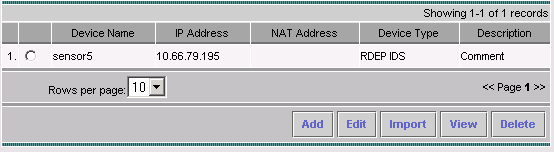

[Devices]タブを選択し、[Import]をクリックし、次の例に従ってIDS MCサーバ情報を入力します。

-

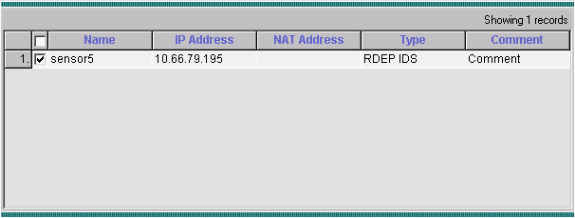

続行するには、センサー(この場合はsensor5)を選択し、[Next]をクリックします。

-

必要に応じて、センサーのNATアドレスを更新し、[Finish]をクリックして続行します。

-

[OK]をクリックして、IDS MCからセキュリティモニタへのセンサーのインポートを終了します。

-

センサーが正常にインポートされたことを確認できます

シグニチャ更新にIDS MCを使用する

この手順では、シグニチャアップデートにIDS MCを使用する方法について説明します。

-

Network IDS Signature の更新(登録ユーザ専用)をダウンロードし、VMSサーバのC:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ ディレクトリに保存してください。

-

VMSサーバコンソールで、[VPN/Security Management Solution] > [Management Center] > [IDS Sensors]を選択します。

-

「構成」タブを選択し、「更新」をクリックします。

-

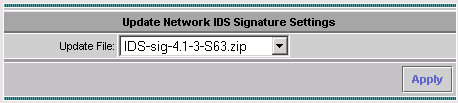

[Update Network IDS Signatures]をクリックします。

-

ドロップダウンメニューからアップグレードするシグニチャを選択し、[Apply]をクリックして続行します。

-

更新するセンサーを選択し、[Next]をクリックして続行します。

-

Management Centerおよびセンサーに更新を適用するよう求められたら、[Finish]をクリックして続行します。

-

SensorコマンドラインインターフェイスにTelnetまたはコンソール接続します。次のような情報が表示されます。

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

アップグレードが完了するまで数分待ってから、show versionと入力して確認します。

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

IOSルータのTCP Resetの設定

IOSルータのTCPリセットを設定するには、次の手順を実行します。

-

[VPN/Security Management Solution] > [Management Center] > [IDS Sensors] を選択します。

-

[Configuration]タブを選択し、[Object Selector]からセンサーを選択して、[Settings]をクリックします。

-

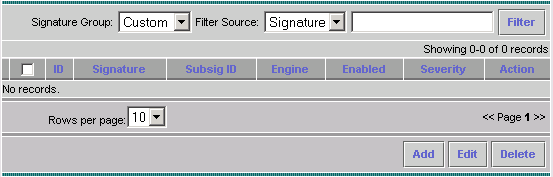

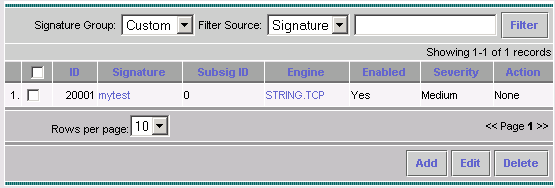

[Signatures]を選択し、[Custom]をクリックし、[Add]をクリックして新しい署名を追加します。

-

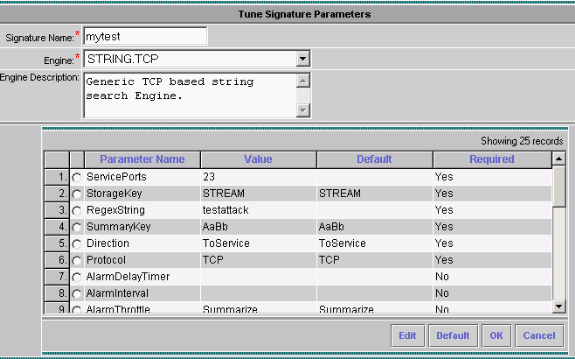

新しいシグニチャ名を入力し、エンジンを選択します(この場合はSTRING.TCP)。

-

該当するオプションボタンをオンにして、使用可能なパラメータをカスタマイズし、[Edit]をクリックします。

この例では、ServicePortsパラメータを編集して、値を23(ポート23)に変更しています。 RegexStringパラメータも編集して、値testattackを追加します。完了したら、[OK]をクリックして続行してください。

-

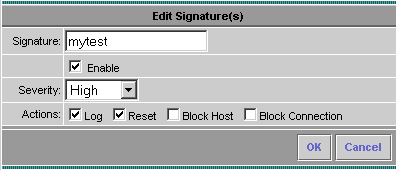

シグニチャの重大度とアクションを編集するか、シグニチャを有効/無効にするには、シグニチャの名前をクリックします。

-

この場合、重大度は[High]に変更され、アクション[Log & Reset]が選択されます。[OK] をクリックして続行します。

-

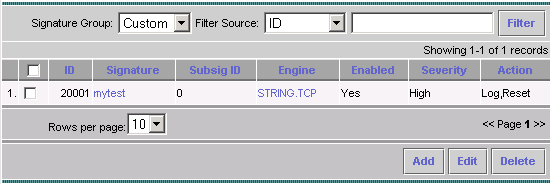

完全なシグニチャは次のようになります。

-

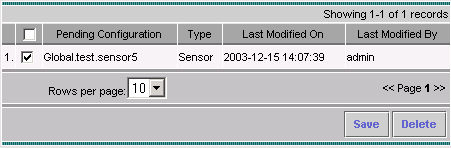

[Configuration] > [Pending] を選択し、保留中の設定が正しいことを確認して、[Save]をクリックします。

-

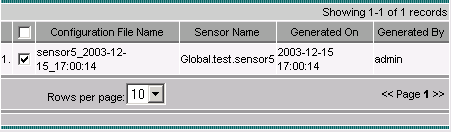

[Deployment] > [Generate] の順に選択し、[Apply] をクリックして設定変更をセンサーにプッシュします。

-

[Deployment] > [Deploy] を選択し、[Submit] をクリックします。

-

センサーの横のチェックボックスをオンにし、[Deploy]をクリックします。

-

続行するには、キュー内のジョブのチェックボックスをオンにし、[Next]をクリックします。

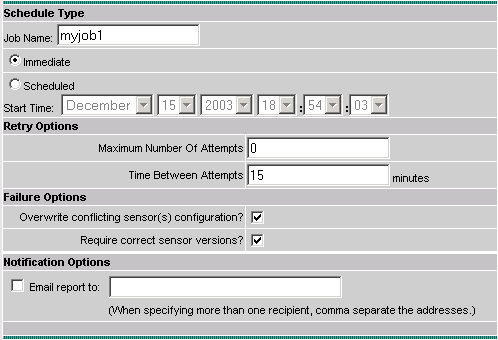

-

ジョブ名を入力し、ジョブを[即時]としてスケジュールし、[完了]をクリックします。

-

[Deployment] > [Deploy] > [Pending] を選択します。

すべての保留中のジョブが完了するまで数分待ちます。キューは空になります。

-

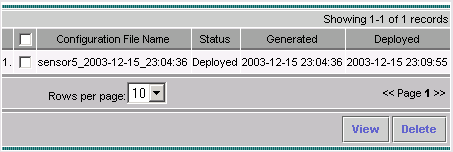

[Configuration] > [History] を選択して、展開を確認します。

構成のステータスが[展開済み]と表示されていることを確認します。これは、センサーの設定が正常に更新されたことを意味します。

確認

ここでは、設定が正常に機能しているかどうかを確認します。

不正侵入および TCP Reset の起動

テスト攻撃を開始し、結果を確認して、ブロッキングプロセスが正しく動作していることを確認します。

-

攻撃を開始する前に、[VPN/Security Management Solution] > [Monitoring Center] > [Security Monitor]の順に選択します。

-

メインメニューから[Monitor]を選択し、[Events]をクリックします。

-

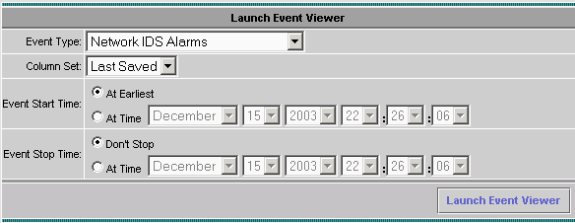

[イベントビューアの起動]をクリックします。

-

1台のルータから別のルータにTelnetし、testattackと入力して攻撃を開始します。

この場合、ルータLightからルータHouseにTelnetしました。<space>キーまたは<enter>キーを押すと、testattackと入力した後でTelnetセッションをリセットする必要があります。

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- The Telnet session is reset due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

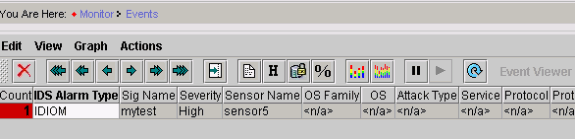

イベントビューアで、[データベースのクエリ]をクリックして、新しいイベントを表示します。

以前に起動した攻撃のアラートが表示されます

-

イベントビューアで、アラームを強調表示し、右クリックして[View Context Buffer]または[View NSDB]を選択し、アラームに関する詳細情報を表示します。

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。

トラブルシューティングの手順

トラブルシューティングを行うには、次の手順を実行します。

-

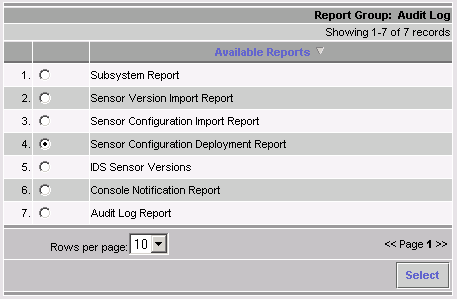

IDS MCで、[Reports] > [Generate]を選択します。

問題の種類に応じて、7つのレポートの1つでさらに詳細を確認する必要があります。

-

ブロッキングではコマンドと制御ポートを使用してルータのアクセスリストを設定しますが、TCPリセットはセンサーのスニフィングインターフェイスから送信されます。スイッチでset spanコマンドを使用して、正しいポートをスパンドしていることを確認します。次に例を示します。

set spanboth inpkts enable -

TCP Resetが機能しない場合は、センサーにログインし、show eventコマンドを入力します。

攻撃を開始し、アラームがトリガーされているかどうかを確認します。アラームがトリガーされた場合は、アクションタイプがTCPリセットに設定されていることを確認してください。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

17-Oct-2008 |

初版 |

フィードバック

フィードバック