はじめに

このドキュメントでは、Firepower Management Center(CMC)によって管理されるFirepower Threat Defense(FTD)で、スタティックルートベースのサイト間VPNトンネルを設定する方法について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- VPNトンネルの動作方法に関する基本的な知識。

- FMCのナビゲート方法を理解していること。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアのバージョンに基づいています。

- CiscoFirepowerマネジメントセンター(FMC)バージョン6.7.0

- CiscoFirepower脅威対策(FTD)バージョン6.7.0

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

ルートベースのVPNでは、暗号化する対象トラフィック、またはVPNトンネル経由で送信する対象トラフィックを判別でき、ポリシーベースまたはクリプトマップベースのVPNのように、ポリシー/アクセスリストの代わりにトラフィックルーティングを使用できます。 暗号化ドメインは、IPSecトンネルに入るすべてのトラフィックを許可するように設定されます。IPsecローカルおよびリモートトラフィックセレクタは0.0.0.0/0.0.0..0に設定されます。つまり、IPSecトンネルにルーティングされるすべてのトラフィックは、送信元/宛先サブネットに関係なく暗号化されます。

このドキュメントでは、スタティック仮想トンネルインターフェイス(SVTI)の設定を中心に説明します。セキュアファイアウォールでのダイナミック仮想トンネルインターフェイス(DVTI)の設定については、このドキュメントを参照してください。

制限と制約事項

次に、FTDのルートベーストンネルに関する既知の制限事項と制約事項を示します。

FMC/FTDバージョン6.7.0では、新しいVPNトンネルに対して次のアルゴリズムはサポートされていません(FMCは、FTD < 6.7を管理するために削除されたすべての暗号をサポートします)。

- 3DES、DES、およびNULL暗号化は、IKEポリシーではサポートされていません。

- DHグループ1、2、および24は、IKEポリシーおよびIPsecプロポーザルではサポートされていません。

- MD5整合性はIKEポリシーではサポートされていません。

- PRF MD5はIKEポリシーでサポートされていません。

- IPSecプロポーザルでは、DES、3DES、AES-GMAC、AES-GMAC-192、およびAES-GMAC-256暗号化アルゴリズムはサポートされていません。

注:これは、サイト間ルートベースおよびポリシーベースのVPNトンネルの両方に当てはまります。古いFTDをFMCから6.7にアップグレードするために、アップグレードをブロックする削除された暗号に関連する変更についてユーザに警告する事前検証チェックがトリガーされます。

| FTD 6.7はFMC 6.7で管理 |

使用可能な設定 |

サイト間VPNトンネル |

| 新規インストール |

脆弱な暗号を使用できますが、FTD 6.7デバイスの設定には使用できません。

|

脆弱な暗号を使用できますが、FTD 6.7デバイスの設定には使用できません。 |

|

アップグレード:FTDは脆弱な暗号のみで設定されている

|

FMC 6.7 UIからアップグレードすると、検証前チェックでエラーが表示されます。アップグレードは再構成されるまでブロックされます。

|

FTDのアップグレード後、ピアがその設定を変更していないと想定すると、トンネルが終了します。

|

|

アップグレード:FTDは一部の弱い暗号と一部の強い暗号でのみ設定されています。

|

FMC 6.7 UIからアップグレードすると、検証前チェックでエラーが表示されます。アップグレードは再構成されるまでブロックされます。

|

FTDのアップグレード後、ピアに強力な暗号が設定されていると想定すると、トンネルが再確立されます。

|

|

アップグレード:クラスCの国(強力な暗号ライセンスを持たない)

|

DESを許可する |

DESを許可する |

を参照。

注:追加のライセンスは必要ありません。ルートベースVPNは、ライセンスモードと評価モードで設定できます。 暗号化に準拠していない場合(輸出規制機能が有効)、暗号化アルゴリズムとして使用できるのはDESだけです。

FMCでの設定手順

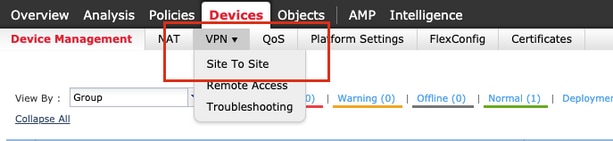

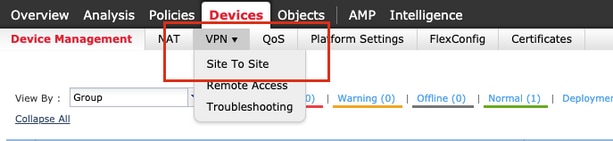

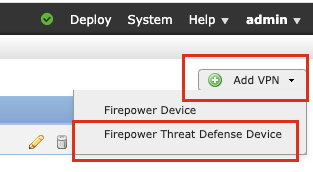

ステップ 1:Devices >VPN > Site To Siteの順に移動します。

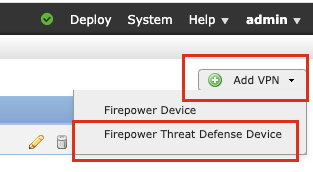

ステップ 2:Add VPNをクリックし、図に示すように、Firepower Threat Defense Deviceを選択します。

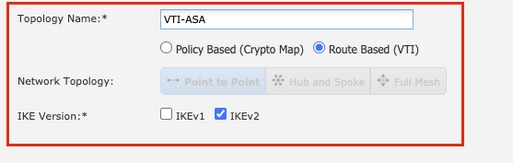

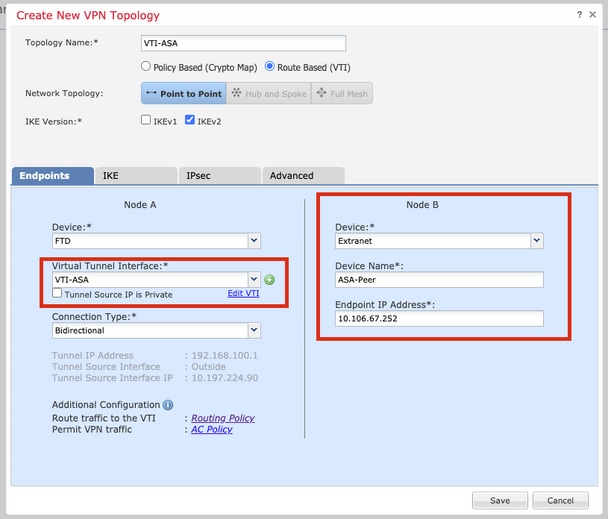

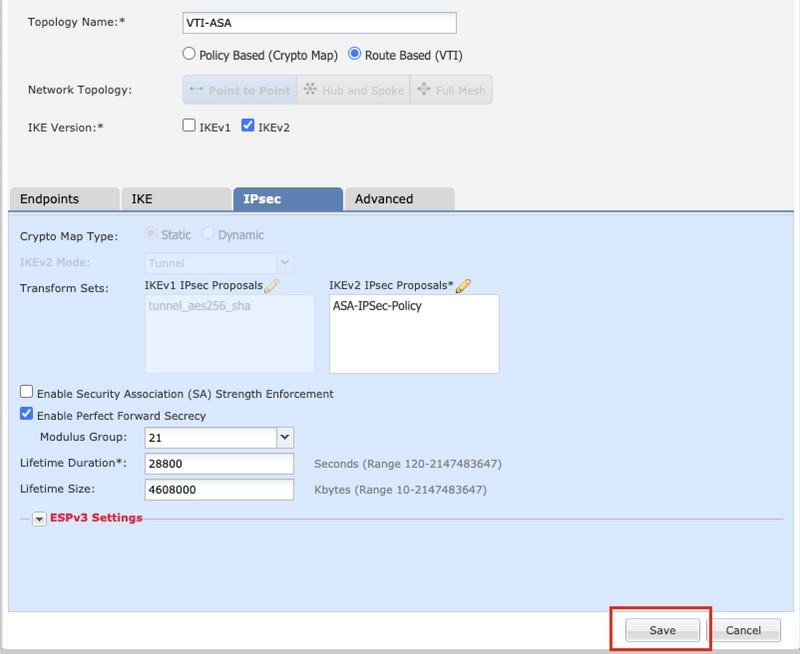

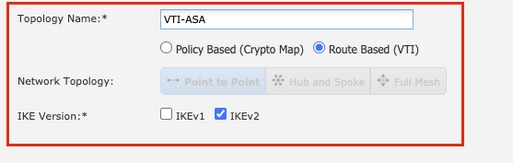

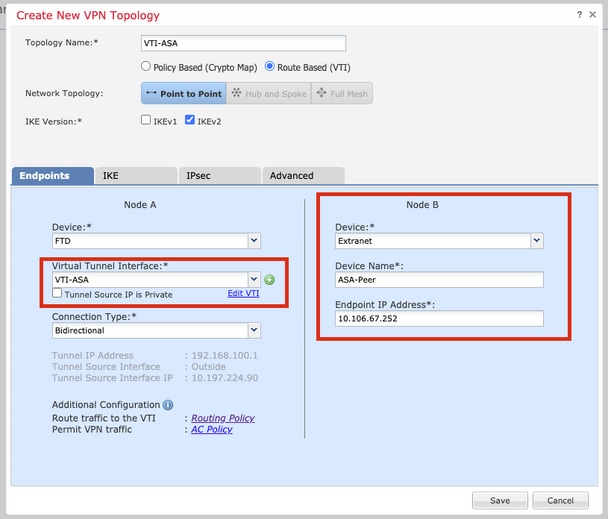

ステップ 3:トポロジ名を入力し、VPNのタイプとしてルートベース(VTI)を選択します。IKE Versionを選択します。

このデモンストレーションの目的は次のとおりです。

トポロジ名:VTI-ASA

IKEバージョン:IKEv2

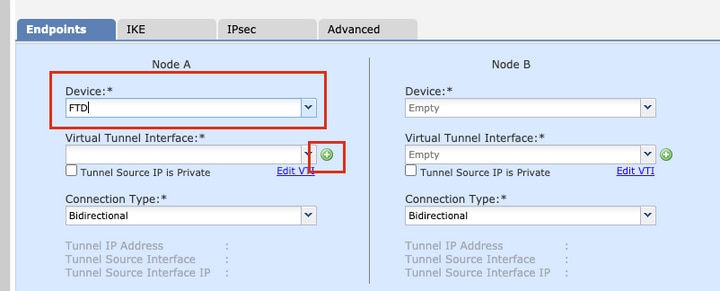

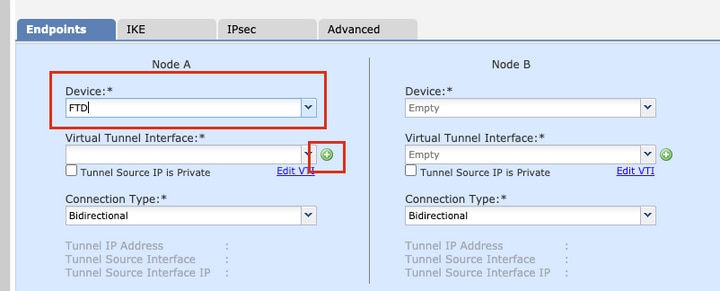

ステップ 4:トンネルを設定する必要があるデバイスを選択します。新しい仮想テンプレートインターフェイスを追加するか(+アイコンをクリック)、または既存のリストから仮想テンプレートインターフェイスを選択できます。

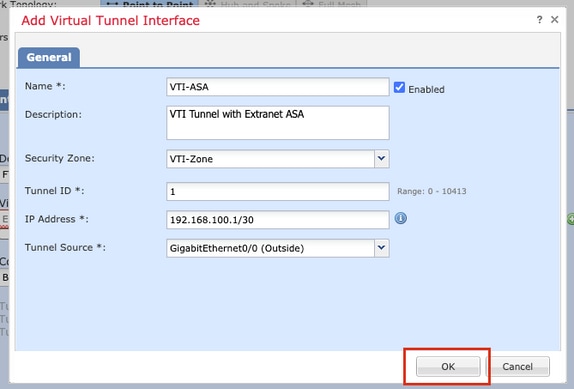

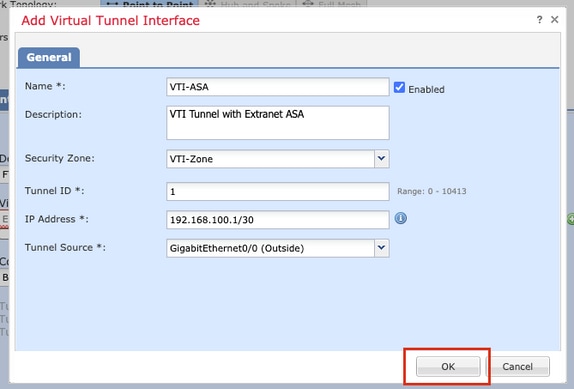

ステップ 5:New Virtual Tunnel Interfaceのパラメータを定義します。[OK] をクリックします。

このデモンストレーションの目的は次のとおりです。

名前:VTI-ASA

説明(オプション):エクストラネットASAを使用したVTIトンネル

セキュリティゾーン:VTIゾーン

トンネルID:1

IPアドレス:192.168.100.1/30

トンネル送信元:GigabitEthernet0/0(外部)

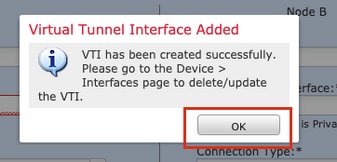

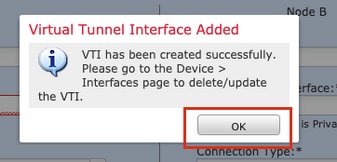

手順 6:新しいVTIが作成されたことを示すポップアップでOKをクリックします。

手順 7:新しく作成したVTIか、Virtual Tunnel Interfaceの下に存在するVTIを選択します。ノードB(ピアデバイス)の情報を提供します。

このデモンストレーションの目的は次のとおりです。

デバイス:エクストラネット

デバイス名:ASA-Peer

エンドポイントIPアドレス:10.106.67.252

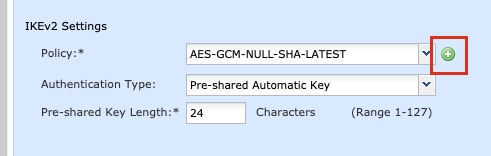

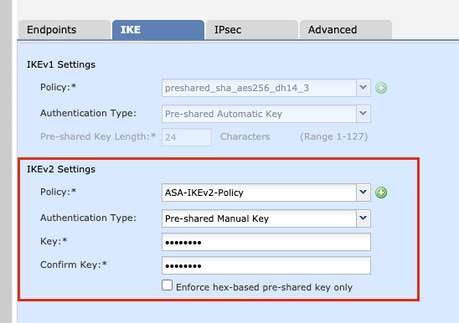

ステップ 8:IKEタブに移動します。定義済みのポリシーを使用するか、またはポリシータブの横にある+ボタンをクリックして新しいポリシーを作成するかを選択できます。

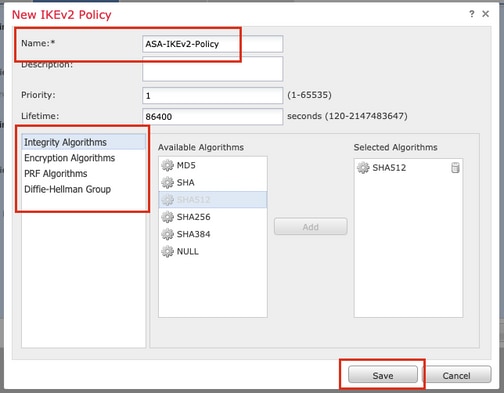

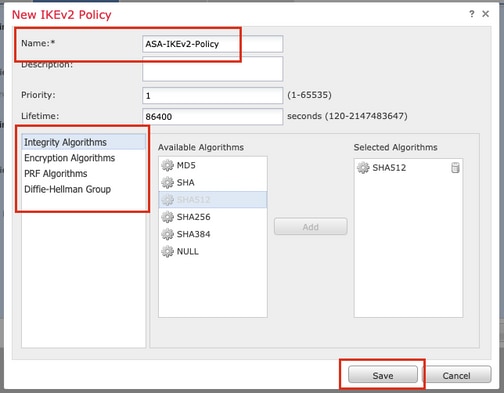

ステップ9:(新しいIKEv2ポリシーを作成する場合はオプション) ポリシーの名前を指定し、ポリシーで使用するアルゴリズムを選択します。[Save] をクリックします。

このデモンストレーションの目的は次のとおりです。

名前:ASA-IKEv2-Policy

整合性アルゴリズム:SHA-512

暗号化アルゴリズム:AES-256

PRFアルゴリズム:SHA-512

Diffie-Hellmanグループ:21

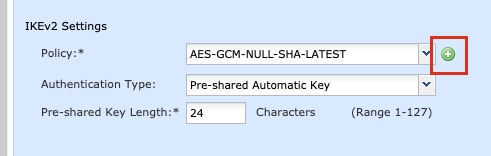

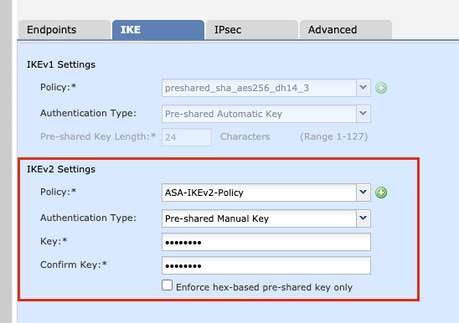

ステップ 10:新しく作成したポリシーまたは既存のポリシーを選択します。Authentication Typeを選択します。事前共有手動キーを使用する場合は、KeyボックスとConfirm Keyボックスにキーを入力します。

このデモンストレーションの目的は次のとおりです。

ポリシー:ASA-IKEv2-Policy

認証タイプ:事前共有手動キー

キー:cisco123

確認キー:cisco123

注:両方のエンドポイントが同じFMCに登録されている場合は、Pre-shared Automatic Keyオプションも使用できます。

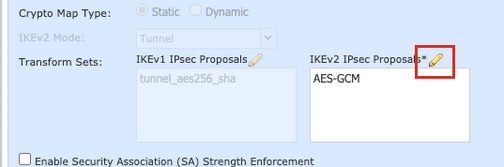

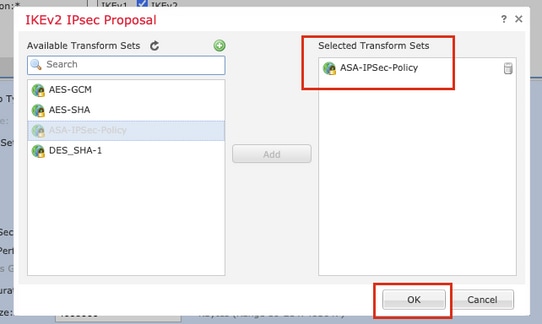

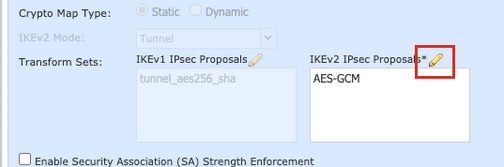

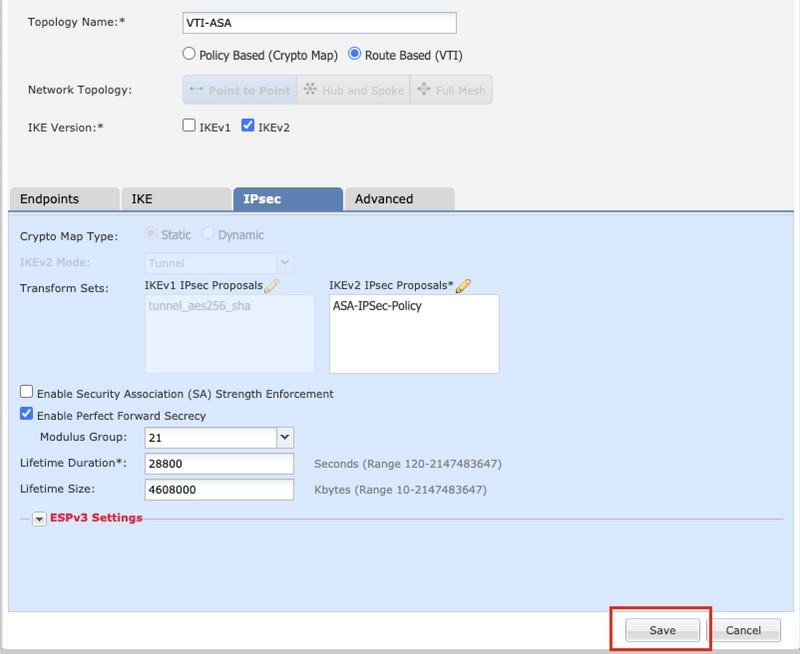

ステップ 11IPsecタブに移動します。 定義済みのIKEv2 IPsecプロポーザルを使用するか、新しいプロポーザルを作成するかを選択できます。IKEv2 IPsec Proposalタブの横にあるEditボタンをクリックします。

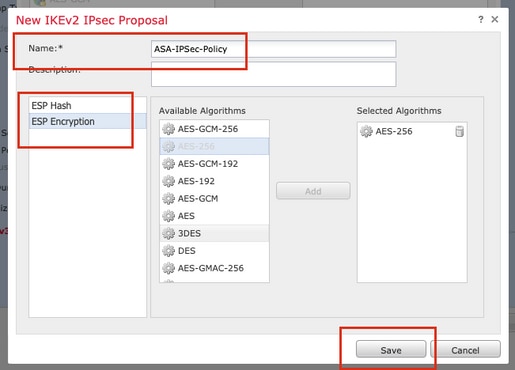

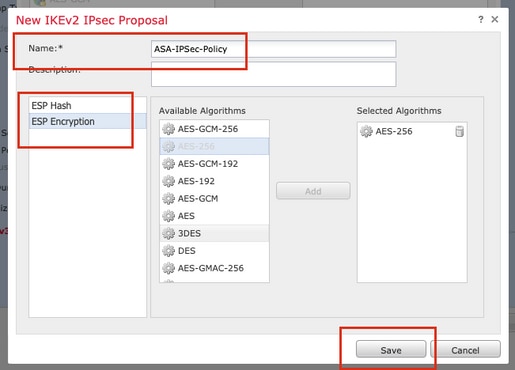

ステップ12:(新しいIKEv2 IPsecプロポーザルを作成する場合はオプション) 提案の名前を入力し、提案で使用するアルゴリズムを選択します。[Save] をクリックします。

このデモンストレーションの目的は次のとおりです。

名前:ASA-IPSec-Policy

ESPハッシュ:SHA-512

ESP暗号化:AES-256

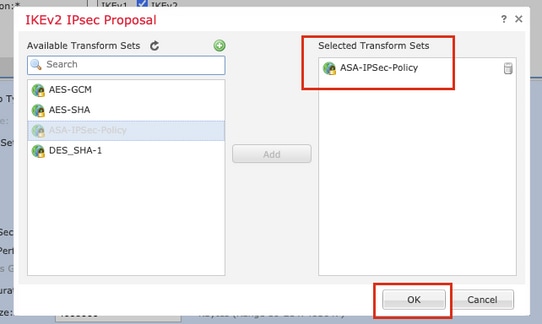

ステップ 13 使用可能なプロポーザルのリストから、新しく作成したプロポーザルまたはプロポーザルを選択します。[OK] をクリックします。

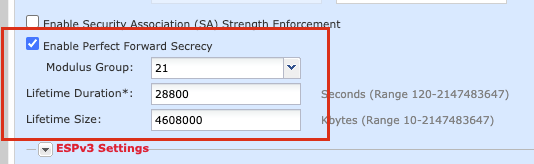

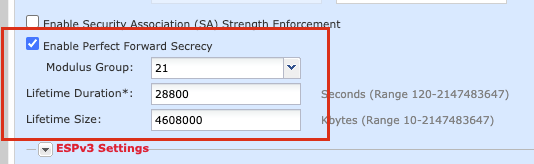

ステップ14:(オプション)Perfect Forward Secrecy設定を選択します。IPSecのライフタイム期間とライフタイムサイズを設定します。

このデモンストレーションの目的は次のとおりです。

Perfect Forward Secrecy(完全転送秘密):モジュラスグループ21

Lifetime Duration(ライフタイム期間):28800(デフォルト)

Lifetime Size(ライフタイムサイズ):4608000(デフォルト)

ステップ 15:設定を確認します。次の図に示すように、Saveをクリックします。

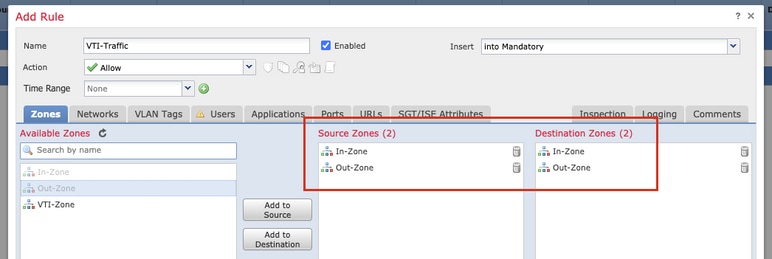

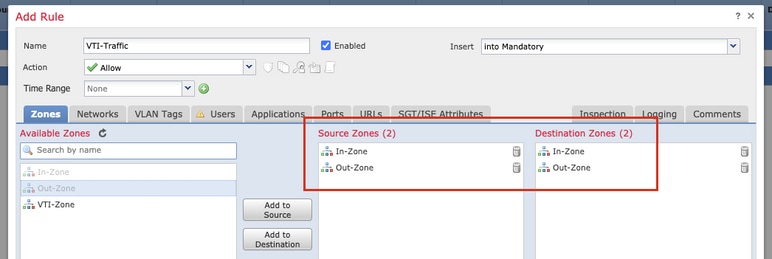

ステップ 16:アクセスコントロールポリシーを設定します。[Policies] > [Access Control] > [Access Control] の順に移動します。FTDに適用されるポリシーを編集します。

注:sysopt connection permit-vpnは、ルートベースのVPNトンネルでは機能しません。アクセスコントロールルールは、IN-> OUTゾーンとOUT -> INゾーンの両方に設定する必要があります。

Zonesタブで、Source ZonesとDestination Zonesを指定します。

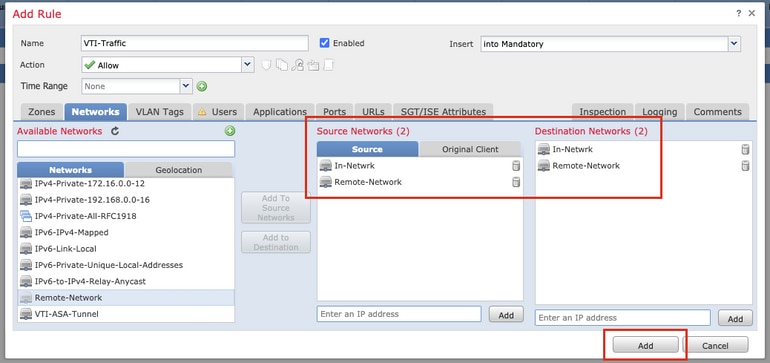

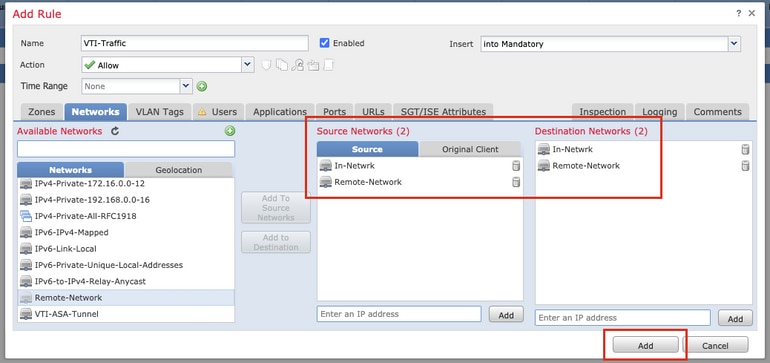

Networksタブで、Source NetworksとDestination Networksを指定します。[Add] をクリックします。

このデモンストレーションの目的は次のとおりです。

送信元ゾーン:In-ZoneおよびOut-Zone

宛先ゾーン:アウトゾーンおよびインゾーン

送信元ネットワーク:ネットワーク内およびリモートネットワーク

宛先ネットワーク:リモートネットワークおよびネットワーク内

ステップ 17:VTIトンネル経由のルーティングを追加します。[Device] > [Device Management]に移動します。VTIトンネルが設定されているデバイスを編集します。

Routingタブの下のStatic Routeに移動します。[Add Route] をクリックします。

Interfaceを指定し、Networkを選択して、Gatewayを指定します。[OK] をクリックします。

このデモンストレーションの目的は次のとおりです。

インターフェイス:VTI-ASA

ネットワーク:リモートネットワーク

ゲートウェイ:VTI-ASA-Tunnel

ステップ 18:Deploy > Deploymentの順に移動します。設定を展開する必要があるFTDを選択し、Deployをクリックします。

導入が成功した後、設定がFTD CLIにプッシュされました。

crypto ikev2 policy 1

encryption aes-256

integrity sha512

group 21

prf sha512

lifetime seconds 86400

crypto ikev2 enable Outside

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256

protocol esp integrity sha-512

crypto ipsec profile FMC_IPSEC_PROFILE_1

set ikev2 ipsec-proposal CSM_IP_1

set pfs group21

group-policy .DefaultS2SGroupPolicy internal

group-policy .DefaultS2SGroupPolicy attributes

vpn-idle-timeout 30

vpn-idle-timeout alert-interval 1

vpn-session-timeout none

vpn-session-timeout alert-interval 1

vpn-filter none

vpn-tunnel-protocol ikev1 ikev2

tunnel-group 10.106.67.252 type ipsec-l2l

tunnel-group 10.106.67.252 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.106.67.252 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

interface Tunnel1

description VTI Tunnel with Extranet ASA

nameif VTI-ASA

ip address 192.168.100.1 255.255.255.252

tunnel source interface Outside

tunnel destination 10.106.67.252

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_1

確認

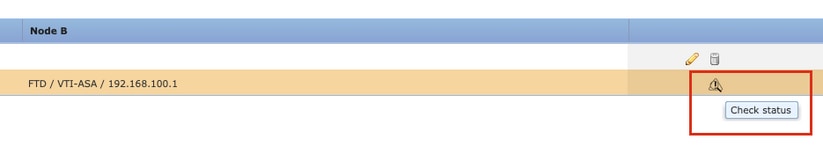

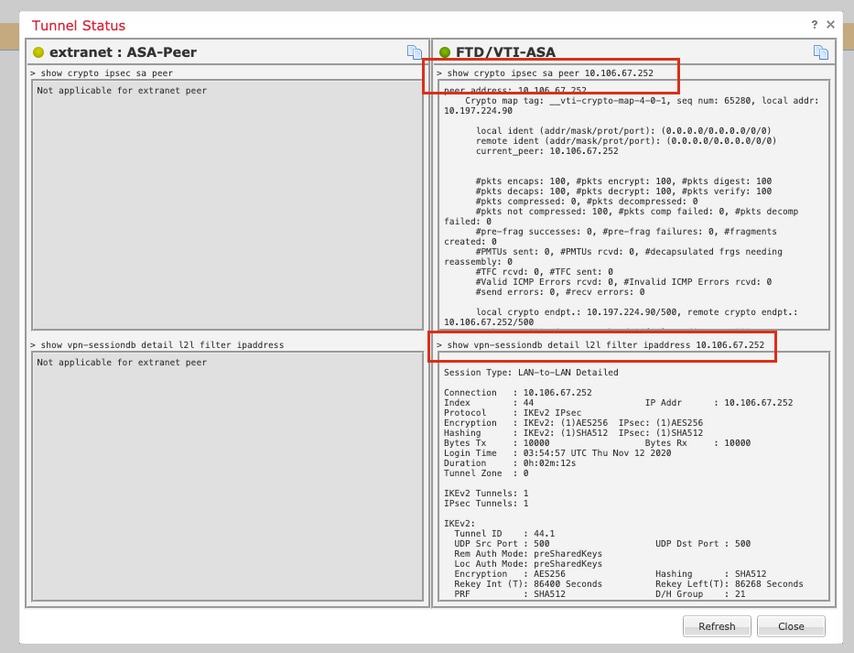

FMCのGUIから

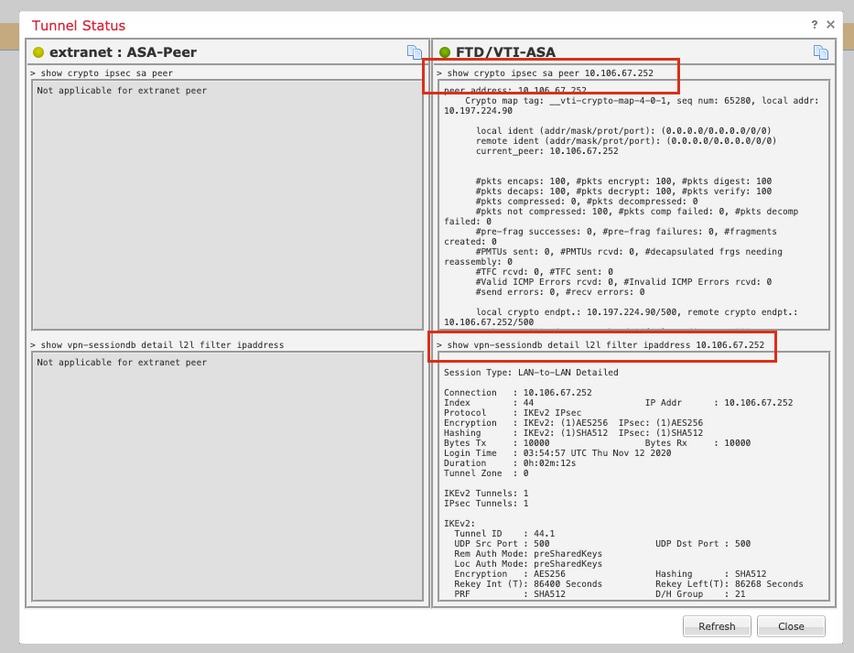

Check Statusオプションをクリックして、GUI自体からVPNトンネルのライブステータスを監視します

これには、FTD CLIから取得した次のコマンドが含まれます。

- show crypto ipsec sa peer <Peer IP address>

- show vpn-sessiondb detail l2l filter ipaddress <ピアIPアドレス>

FTD CLIから

これらのコマンドは、FTD CLIから使用して、VPNトンネルの設定とステータスを表示できます。

show running-config crypto

show running-config nat

show running-config route

show crypto ikev1 sa detailed

show crypto ikev2 sa detailed

show crypto ipsec sa detailed

show vpn-sessiondb detail l2l

フィードバック

フィードバック