Secure FirewallでのマルチSAを使用したDVTIの設定

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

概要

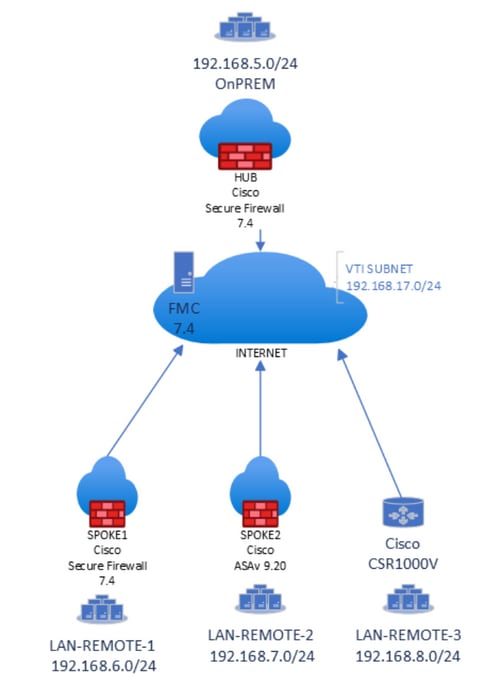

このドキュメントでは、複数のリモートエクストラネットデバイス(スポーク)を使用して、Cisco Secure Firewall(Hub)上でDVTIを設定する方法について説明します。

バックグラウンド

ダイナミック仮想トンネルインターフェイス

ダイナミック仮想トンネルインターフェイス(DVTI)は、リモートアクセス仮想プライベートネットワーク(VPN)に対して安全性が高くスケーラブルな接続を提供できます。

DVTIは、ハブとスポークの両方の設定に使用できます。トンネルは、VPNセッションごとに個別のオンデマンド仮想アクセスインターフェイスを提供します。

1.スポークがVPN接続のためにハブとのIKE交換要求を開始します。

2.ハブがスポークを認証します。

3. Cisco Secure Firewall Management Centerがハブ上でダイナミック仮想テンプレートを割り当てます。

4.仮想テンプレートは、ハブ上で仮想アクセスインターフェイスを動的に生成します。このインターフェイスは、スポークごとのVPNセッションで一意です。

5.ハブは、仮想アクセスインターフェイスを介してスポークとのダイナミックVTIトンネルを確立します。

6.ハブアンドスポークは、ダイナミックルーティングプロトコル(BGP/OSPF/EIGRP)または保護されたネットワーク機能(Multiple-Security Associations VTI)を使用して、トンネル経由でトラフィックを交換します。

7.ダイナミックVTIは他のインターフェイスと同様に機能するため、トンネルがアクティブになるとすぐにQoS、ファイアウォールルール、ルーティングプロトコルなどの機能を適用できます。

8.ハブデバイスに1つのDVTIが作成され、複数のリモート/スポークサイトに複数のスタティックトンネルインターフェイスが作成されます。

注:Cisco Secure Firewallでは、バージョン7.3でDVTIのサポートが追加されました。Cisco Bug ID CSCwe13781に従って、現在サポートされているDVTIは1つだけです。 シスコの内部ツールおよび情報にアクセスできるのは、登録ユーザのみです。

ルートベースのVPNとポリシーベースのVPNシステム間の互換性をサポートするために、Multiple Security Association(MSA)VTI機能が実装されました。

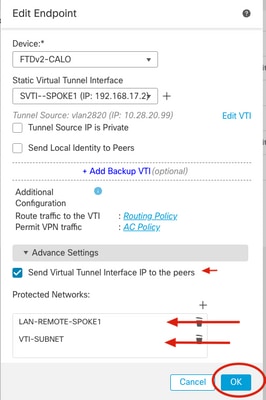

前提条件

- Cisco Secure Firewall Management Centerに少なくとも2台のCisco Secure Firewallデバイスを登録し、基本的なルーティング設定を行って、それぞれ1つのハブ(ハブ)および1つのスポーク1、各デバイスに1つのループバックインターフェイスとして機能させ、192.168.5.0/24(ハブ)の構内のローカルネットワークと192.168.6.0/24(スポーク1)のリモートローカルネットワークをシミュレートします。

- 基本的なルーティング設定とIKEv2サポートを備えた1つのASAを、192.168.7.0/24のリモートローカルネットワークをシミュレートするように事前設定された1つのループバックインターフェイスを備えたspoke-2として機能させます。

- 基本的なルーティング設定とIKEV2サポートを備えた1台のCisco IOS/Cisco IOSXEルータを、192.168.8.0/24のリモートローカルネットワークをシミュレートするように事前設定された1つのループバックインターフェイスを持つSpoke-3として機能させます。

要件

- VPNテクノロジーとIKEv2プロトコルに関する知識。

- Cisco Secure Firewallデバイス用のCisco Secure Firewall Management Center GUI(FMC)ナビゲーションおよび設定に関する知識。

- Cisco IOS-XEデバイスの基本的な設定に関する知識

- 基本的なIPV4ルーティングの概念

注:このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアのバージョンに基づいています。

- Cisco Secure Firewall Management Center(FMC)7.3以降。

- Cisco Secure Firewall 7.3以降。

- ASAv 9.20以降

- シスコCSR

注:このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

設定

ネットワーク図

注:すべてのローカルサブネットとリモートサブネットは、各デバイスで事前に設定されたループバックインターフェイスを使用してシミュレートされます。

コンフィギュレーション

1.管理者クレデンシャルを使用してFMC GUIにログインします。

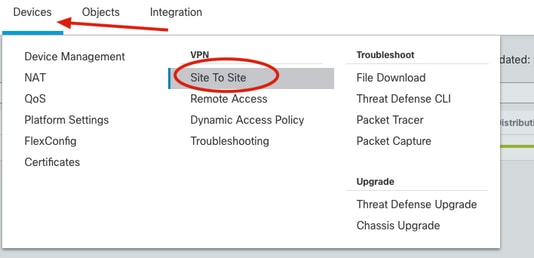

2. FMCダッシュボードビューから、Devicesに移動し、VPNオプションの下のSite To Siteをクリックします。

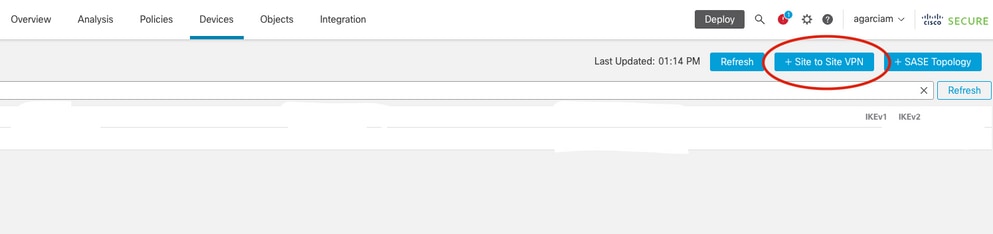

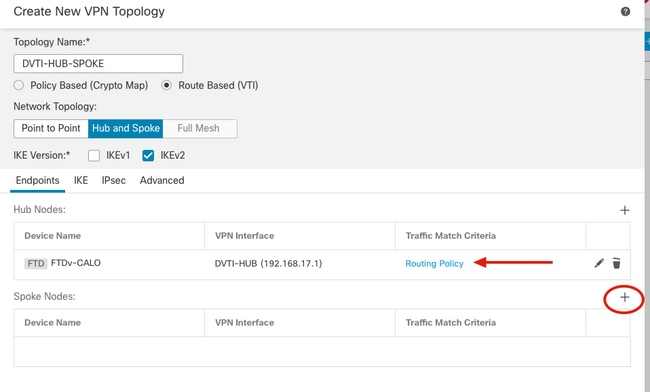

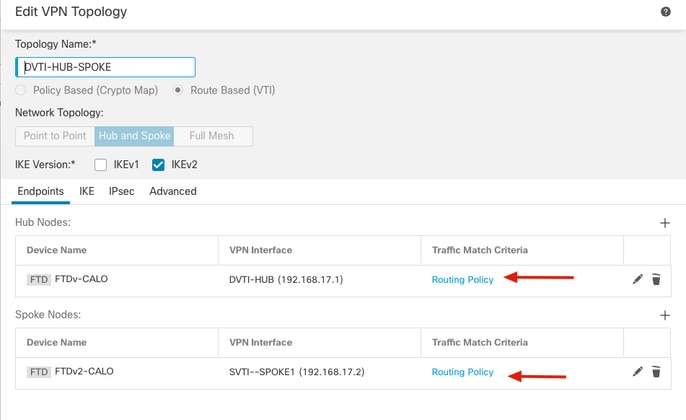

3.Site to Siteダッシュボードで、+サイト間VPNをクリックして、新しいサイト間トポロジを作成します。

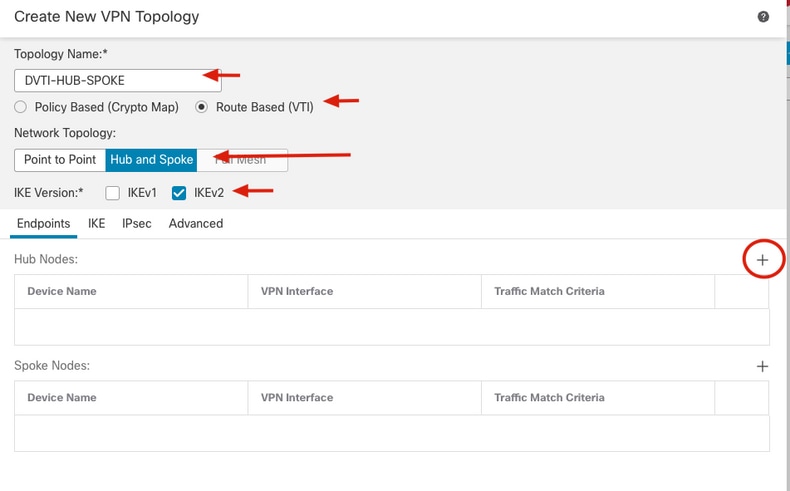

4. Create New VPN Topologyメニューから、新しい名前を指定し、新しいトポロジのVPNタイプとしてRoute Based (VTI)を選択し、IKE VersionオプションからIKEv2 protocolをチェックし、Network Topology設定でHub and Spokeを選択して、Hub Nodesセクションの+アイコンをクリックして、新いハブデバイスを指定します。

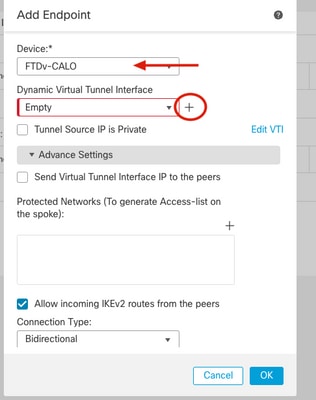

5. Add Endpointウィンドウで、ハブとして機能するデバイスを選択し、Dynamic Virtual Tunnel Interfaceドロップダウンメニューの横にある+アイコンをクリックして、新しいDVTIを作成します。

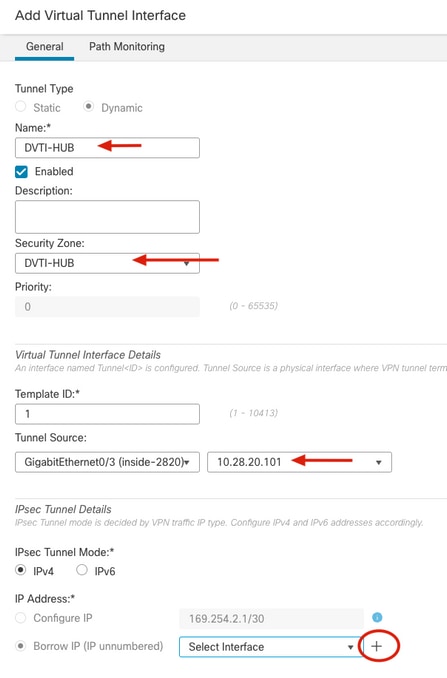

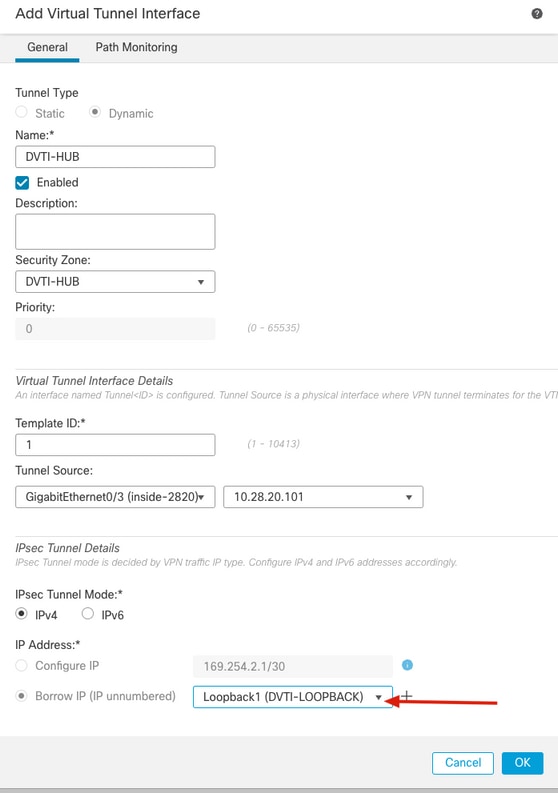

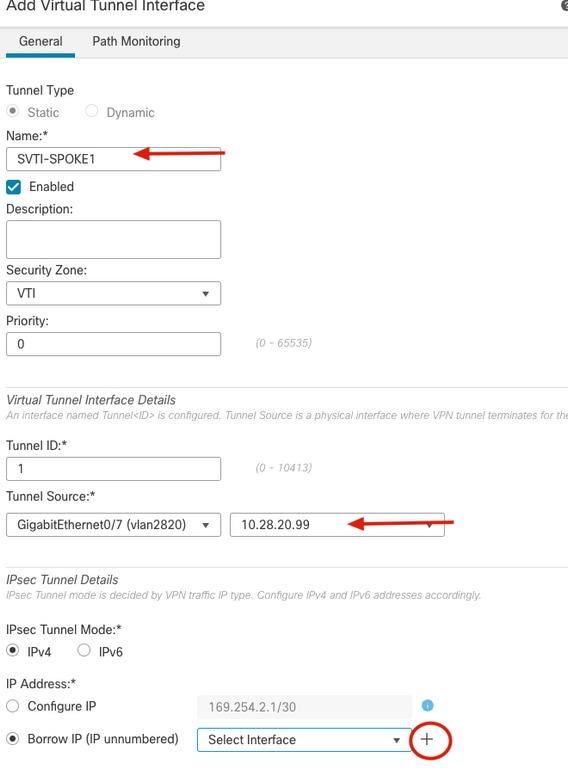

6. Add Virtual Tunnel Interfaceメニューから、新しいトンネルインターフェイスの名前を指定し、それを目的のSecurity Zoneに割り当て、そのIPでTunnel Sourceを選択し、IP Address設定の下にある+アイコンをクリックして、Borrow IPオプションの横に新しいループバックインターフェイスを作成します。

Ciscoでは、ダイナミックインターフェイスの借用IPをループバックインターフェイスから設定することを推奨しています。

注:トンネル送信元インターフェイスはルーティング可能で、リモートスポークピアIPに到達できる必要があります

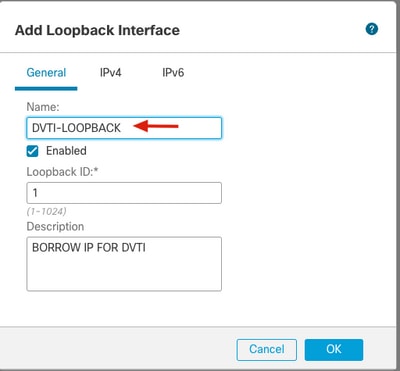

7. Add Loopback Interfaceウィンドウから、インターフェイスの名前とそのIDを指定して、IPv4タブに移動します。

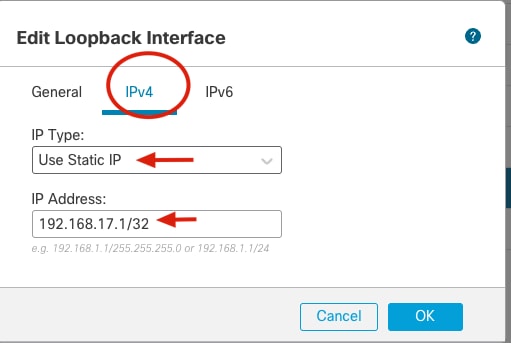

8. IPv4タブで、ドロップダウンメニューからIP Typeオプションの下のUse Static IPを選択し、DVTIに属するIPアドレスを指定して、OKをクリックします。

注:ハブDVTIのIPアドレスは192.168.17.1/32です。

9. Add Virtual Tunnel Interfaceメニューで、ドロップダウンメニューの下に新しいLoobpackが表示されます。これを選択して、OKをクリックします。

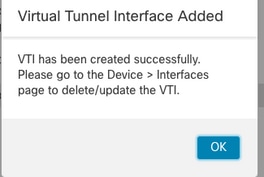

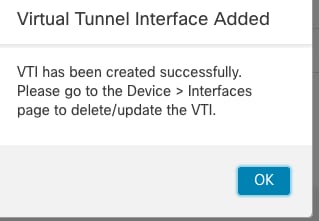

10. Virtual Tunnel Interface Addedウィンドウが表示され、新しいDVTIが作成されたことが示されます。Okをクリックして続行します。

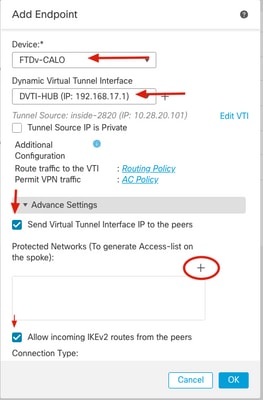

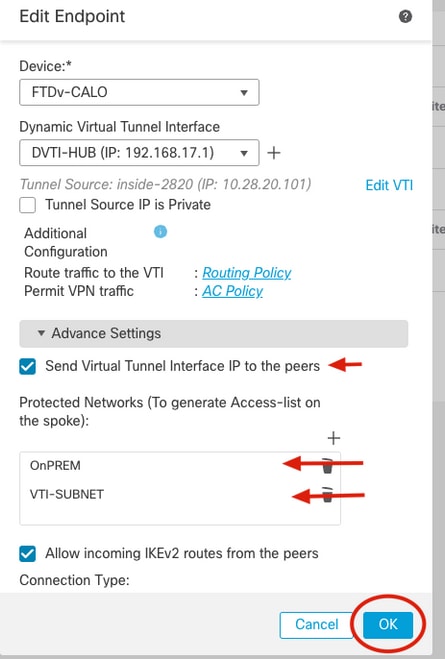

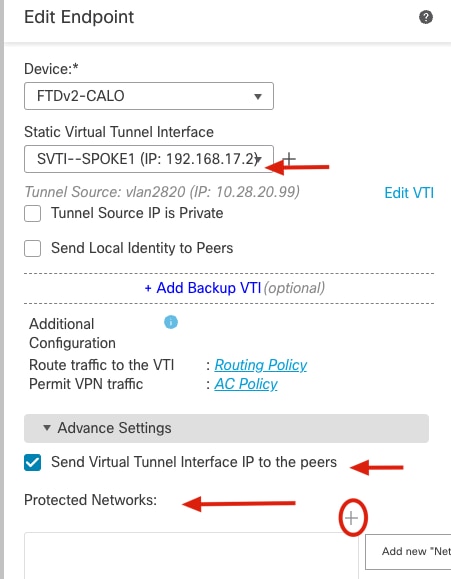

11. Add EndpointウィンドウのDynamic Virtual Tunnel Interfaceのドロップダウンバーに新しいDVTIが表示されるので、これを選択し、Send Virtual Tunnel Interface IP to peersボックスオプションおよびAllow incoming IKEv2 routes from the peersオプションにチェックマークを入れ、Protected Networks設定の横にある+をクリックして、ハブデバイスの背後のネットワークを指定します。

注:この例では、ハブ上の2番目のループバックインターフェイスが、IPアドレス192.168.5.1/24の保護ネットワークの一部として、ローカルOnPREMサブネット内のホストをシミュレートします。

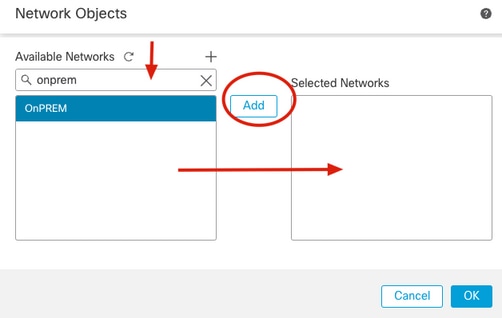

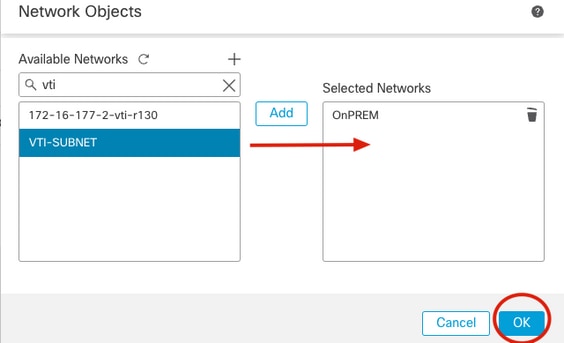

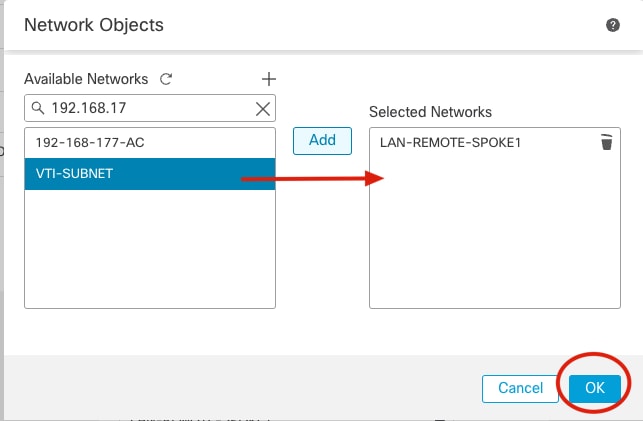

12. Available Networksセクションで、ローカルの保護されたネットワークをシミュレートするサブネット(192.100.100)とDVTIサブネット(192.168.17.0/24)を特定し、AddをクリックしてからOKをクリックして変更を適用します。

注:この記事では、ネットワークオブジェクトは192.168.17.0/24ネットワークでOnPREMとして事前設定されています。トンネルインターフェイスから送信されるトラフィックを保護するために、DVTIサブネットを追加する必要があります。

13.新しい保護されたネットワークオブジェクトが追加されたことを確認し、OKをクリックします。

14. Hub Nodesセクションの下に新しいハブデバイスが追加されたことを確認し、Spoke Nodesセクションの横にある+をクリックして、新しいエンドポイントをリモートspoke-1として追加します。

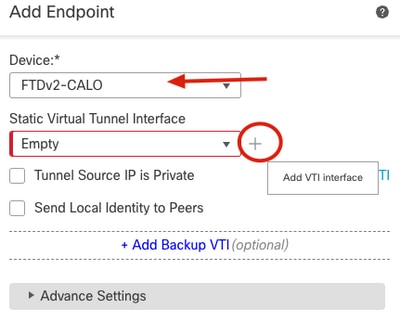

15. Add Endpointウィンドウで、spoke-1として稼働しているデバイスを選択し、Static Virtual Tunnel Interfaceドロップダウンメニューの横にある+アイコンをクリックして、新しいSVTIを作成します。

16. Add Virtual Tunnel Interfaceメニューから、新しいトンネルインターフェイスの名前を指定し、それを目的のSecurity Zoneに割り当て、そのIPでTunnel Sourceを選択し、IP Address設定の下にある「+」アイコンをクリックして、Borrow IPオプションの横に新しいループバックインターフェイスを作成します。

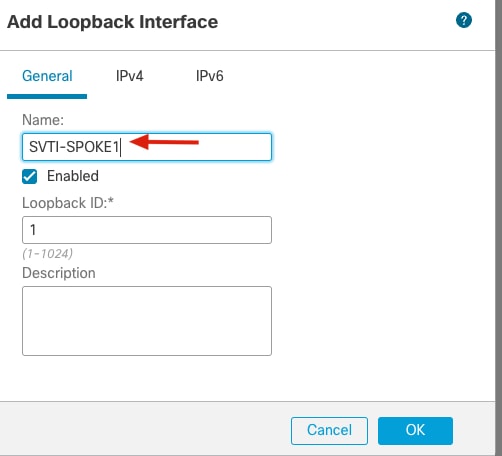

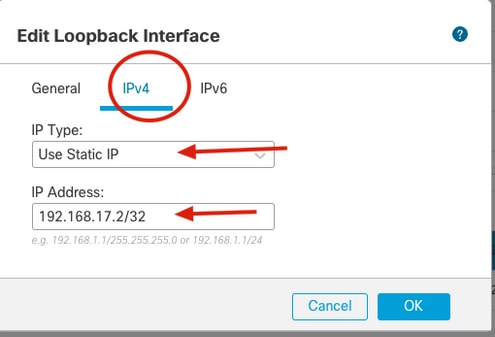

17. Add Loopback Interfaceウィンドウから、インターフェイスの名前とそのIDを指定して、IPv4タブに移動します。

18. IPv4タブで、ドロップダウンメニューからIP Typeオプションの下のUse Static IPを選択し、SVTIに属するIP Addressを指定して、OKをクリックします。

注:Spoke-1 SVTIのIPアドレスは192.168.17.2/32です。

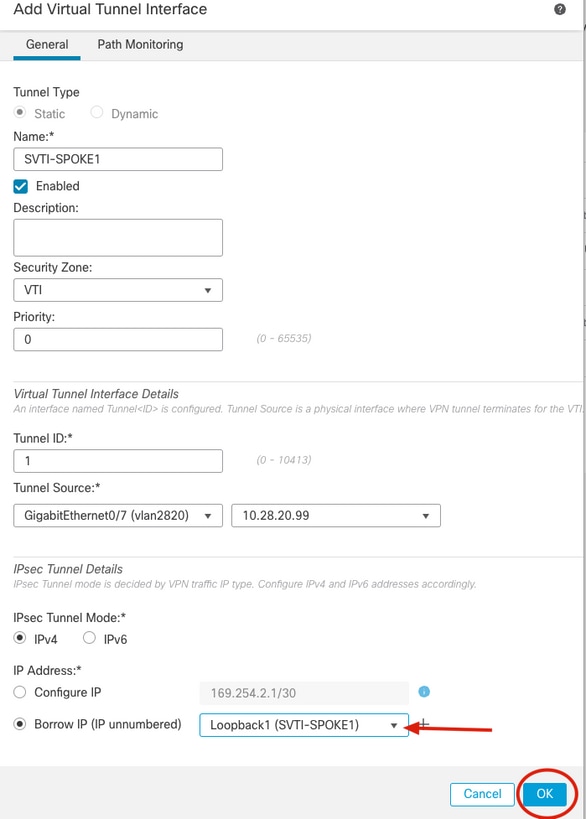

19. Add Virtual Tunnel Interfaceメニューで、ドロップダウンメニューの下に新しいLoobpackが表示されます。これを選択してOKをクリックします。

20. Virtual Tunnel Interface Addedウィンドウが表示され、新しいDVTIが作成されたことが示されます。Okをクリックして続行します。

21. Add EndpointウィンドウのStaticVirtual Tunnel Interfaceのドロップダウンバーに新しいSVTIが表示されるので、これを選択し、Allow incoming IKEv2 routes from the peersオプションとともにSend Virtual Tunnel Interface IP to peersオプションにチェックマークを入れて、Protected Networks設定の横の+をクリックし、スポークデバイスの背後のネットワークを指定します。

注:この例では、spoke-1の2番目のループバックインターフェイスがリモートネットワーク192.168.6.1/24のホストをシミュレートします。

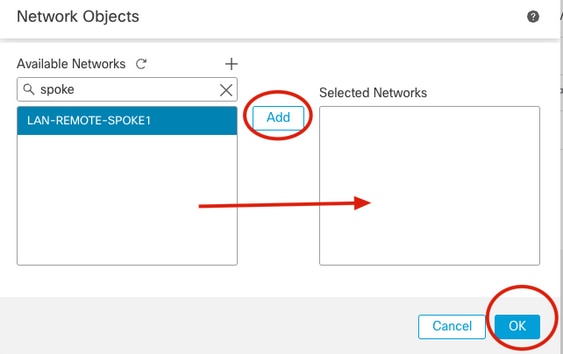

22. Available Networksセクションで、リモートで保護されているネットワーク(192.168.17.0/24)とVTIサブネット(192.)を特定し、AddをクリックしてからOKをクリックして変更を適用します。

注:トンネルインターフェイスを送信元とするトラフィックを保護するには、SVTIサブネットを追加する必要があります。

23.新しい保護されたネットワークオブジェクトが追加されたことを確認し、OKをクリックします。

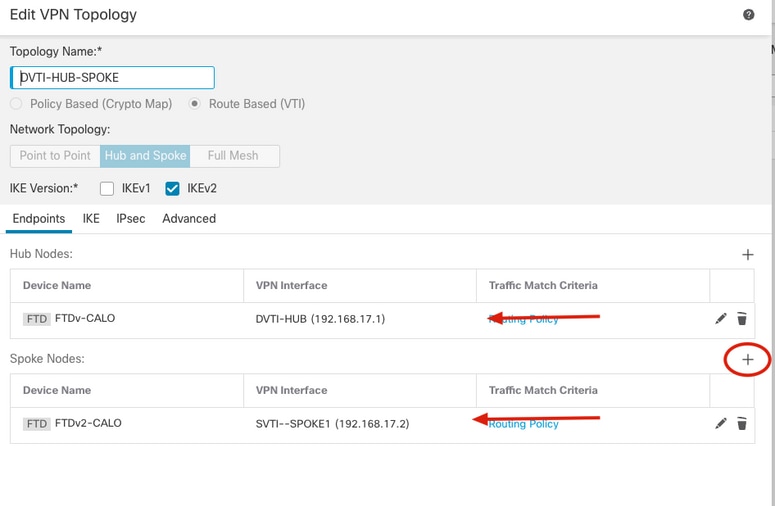

24.ハブノードとスポークノードの両方が新しいトポロジに追加されたことを確認します。

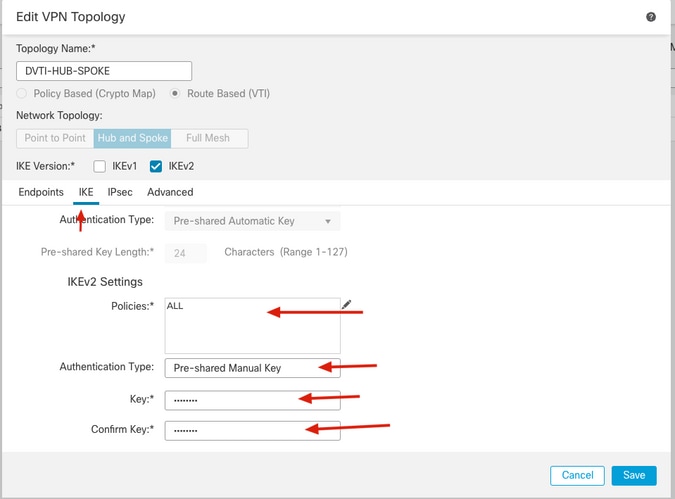

25. IKEタブに移動し、「KEv2 Settings」で目的のアルゴリズムを指定し、属性でAuthentication Typeを選択します。

注:この記事では、認証に手動事前共有キーを使用しています。

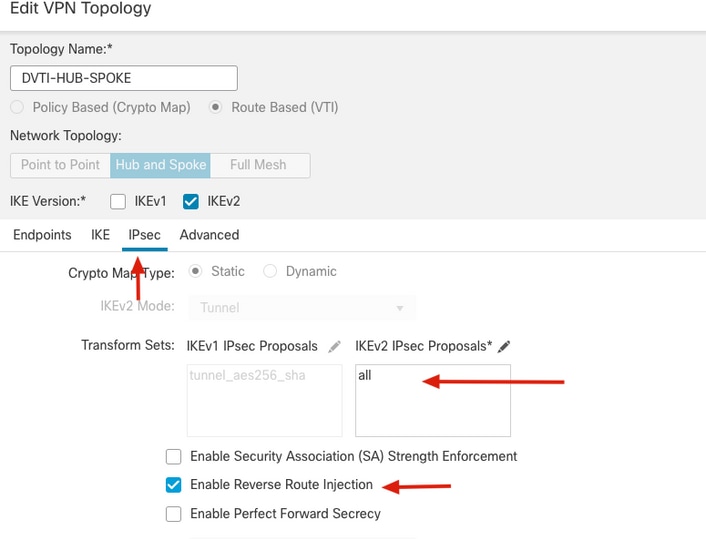

26. IPsecタブに移動し、IKEv2 IPsec Proposals設定で目的のアルゴリズムを指定し、Enable Reverse Route Injectionオプションにチェックマークを入れてEndpointsタブに戻ります。

注:ダイナミックルーティングプロトコルが使用されていない場合、ハブとすべてのスポーク間のトンネルでOnPREMとリモート保護ネットワークをアドバタイズするために、Reverse Route Injection(RRI)を有効にする必要があります。

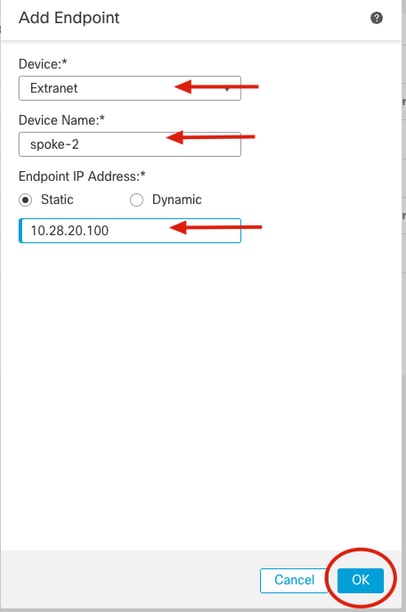

27. 1つ以上のエクストラネットスポーク2を追加し、Endpointsタブから+ アイコンをクリックします。

28. Add Endpointウィンドウで、Deviceの下のドロップダウンメニューからExtranetを選択し、spoke-2からのデバイス名とそのピアIPアドレスを指定して、OKをクリックします。

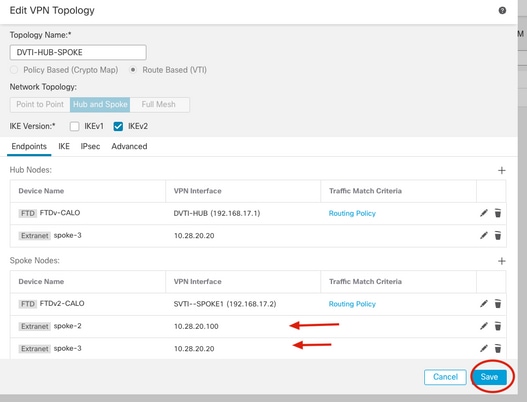

29.手順27と28を繰り返して、エクストラネットから新しいspoke-3を追加します。

注:この記事では、CSRv1000デバイスをスポーク3として使用します。

30.新しいエクストラネットスポークがトポロジに追加されたことを確認し、Saveをクリックします。

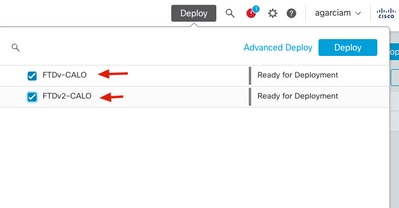

31.両方のCisco Secure Firewallデバイスに設定を展開します。

最終的な設定

Cisco Secure Firewall Hubの設定

crypto ikev2 policy 100

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable inside-2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_1

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_1

interface Virtual-Template1 type tunnel

nameif DVTI-HUB

ip unnumbered DVTI-LOOPBACK

tunnel source interface inside-2820

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel-group 10.28.20.99 type ipsec-l2l

tunnel-group 10.28.20.99 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.99 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.100 type ipsec-l2l

tunnel-group 10.28.20.100 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.100 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface

tunnel-group 10.28.20.20 type ipsec-l2l

tunnel-group 10.28.20.20 general-attributes

default-group-policy .DefaultS2SGroupPolicy

tunnel-group 10.28.20.20 ipsec-attributes

virtual-template 1

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interfaceCisco Secure Firewall Spoke-1の設定

crypto ikev2 policy 10

encryption aes-256 aes

integrity sha512 sha384 sha256 sha

group 21 20 19 14

prf sha512 sha384 sha256 sha

lifetime seconds 86400

crypto ikev2 enable vlan2820

crypto ipsec ikev2 ipsec-proposal CSM_IP_2

protocol esp encryption aes-256 aes

protocol esp integrity sha-512 sha-384 sha-256 sha-1

crypto ipsec profile FMC_IPSEC_PROFILE_2

set ikev2 ipsec-proposal CSM_IP_2

set reverse-route

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.6.0 255.255.255.0 192.168.17.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.5.0 255.255.255.0

access-list CSM_IPSEC_ACL_2 extended permit ip 192.168.17.0 255.255.255.0 192.168.17.0 255.255.255.0

interface Tunnel1

nameif SVTI--SPOKE1

ip unnumbered SVTI-SPOKE1

tunnel source interface vlan2820

tunnel destination 10.28.20.101

tunnel mode ipsec ipv4

tunnel protection ipsec profile FMC_IPSEC_PROFILE_2

tunnel protection ipsec policy CSM_IPSEC_ACL_2

tunnel-group 10.28.20.101 type ipsec-l2l

tunnel-group 10.28.20.101 ipsec-attributes

ikev2 remote-authentication pre-shared-key *****

ikev2 local-authentication pre-shared-key *****

ikev2 route set interface注:Cisco ASAv spoke-2の設定はspoke-1の設定と同じであるため省略

Cisco CSRv1000スポーク3の設定

crypto ikev2 proposal all

encryption aes-cbc-256 aes-cbc-128 aes-cbc-192

integrity sha256 sha1 sha384 sha512

group 20 14 15 21 24

crypto ikev2 policy test

match address local 10.28.20.20

proposal all

crypto ikev2 authorization policy default

route set interface Tunnel100

route set remote ipv4 192.168.8.0 255.255.255.255

crypto ikev2 profile vti

match identity remote any

identity local address 10.28.20.20

authentication remote pre-share key cisco123

authentication local pre-share key cisco123

no config-exchange request

aaa authorization group psk list default default

crypto ipsec transform-set aes256sha256 esp-aes 256 esp-sha256-hmac

mode tunnel

crypto ipsec profile vti

set security-association lifetime seconds 120

set transform-set aes256sha256

set ikev2-profile vti

reverse-route

interface Tunnel100

ip address 192.168.17.4 255.255.255.0

tunnel source GigabitEthernet1

tunnel mode ipsec ipv4

tunnel destination 10.28.20.101

tunnel protection ipsec policy ipv4 ipsec-policy

tunnel protection ipsec profile vti

ip access-list extended ipsec-policy

10 permit ip 192.168.8.0 0.0.0.255 192.168.5.0 0.0.0.255

20 permit ip 192.168.8.0 0.0.0.255 192.168.17.0 0.0.0.255

30 permit ip 192.168.17.0 0.0.0.255 192.168.5.0 0.0.0.255

40 permit ip 192.168.17.0 0.0.0.255 192.168.17.0 0.0.0.255確認

Hubルーティングテーブルから、IKEv2トンネルが確立するとすぐに、仮想テンプレートを介して受信したすべてのスポークからのルートを確認できます。

firepower# show route

C 192.168.5.0 255.255.255.0 is directly connected, OnPrem-Network

L 192.168.5.1 255.255.255.255 is directly connected, OnPrem-Network

V 192.168.6.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.7.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.8.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va155

V 192.168.17.0 255.255.255.0

connected by VPN (advertised), DVTI-HUB_va146

C 192.168.17.1 255.255.255.255 is directly connected, DVTI-LOOPBACK

V 192.168.17.2 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va146

V 192.168.17.3 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va105

V 192.168.17.4 255.255.255.255

connected by VPN (advertised), DVTI-HUB_va155

S 192.168.19.100 255.255.255.255 [1/0] via 10.28.20.20, inside-2820ハブは、DVTIを送信元とするすべてのSVTIスポークインターフェイスにpingを実行できるようになりました。

注:「show crypto ipsec」 saコマンドを使用すると、保護されたネットワークでのReverse Route Injection(RRI)が適用されたときに作成された複数のIPSec SAが表示されます。

firepower# ping 192.168.17.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping 192.168.17.3

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.3, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping 192.168.17.4

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.17.4, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.17.0/255.255.255.0/0/0)

#pkts encaps: 15, #pkts encrypt: 15, #pkts digest: 15

#pkts decaps: 15, #pkts decrypt: 15, #pkts verify: 15

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

current outbound spi: 5A68524C

current inbound spi : DDF6D48F

spi: 0xDDF6D48F (3723941007)

spi: 0x5A68524C (1516786252)ハブは、OnPREMホストから送信されたすべてのスポークの背後にあるREMOTE-LANネットワークにpingを実行できるようになりました。

注:「show crypto ipsec」 saコマンドを使用すると、保護されたネットワークでのReverse Route Injection(RRI)が適用されたときに作成された複数のIPSec SAが表示されます。

firepower# ping OnPrem-Network 192.168.6.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.6.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/4/10 ms

firepower# ping OnPrem-Network 192.168.7.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.7.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/2/10 ms

firepower# ping OnPrem-Network 192.168.8.1

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.8.1, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/1 ms

firepower# show crypto ipsec sa | i cap|iden

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.6.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.7.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5

local ident (addr/mask/prot/port): (192.168.5.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (192.168.8.0/255.255.255.0/0/0)

#pkts encaps: 5, #pkts encrypt: 5, #pkts digest: 5

#pkts decaps: 5, #pkts decrypt: 5, #pkts verify: 5トラブルシュート

IKEv2およびIPSECプロセスのトラブルシューティングを行うには、次のdebugコマンドを使用します。

ASA/Cisco Secure Firewall

debug crypto ikev2 protocol 255

debug crypto ikev2 platform 255

debug crypto ipsec

CSR

debug crypto ikev2

debug crypto ipsec更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

03-Apr-2023 |

初版 |

シスコ エンジニア提供

- アランオマールガルシアマルチャンCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック