VPN IOS (routeur) : ajout d'un nouveau tunnel L2L ou d'un accès à distance à un VPN L2L existant

Table des matières

Introduction

Ce document présente les étapes nécessaires pour ajouter un nouveau tunnel VPN site à site (L2L) ou un VPN d'accès à distance à une configuration site à site qui existe déjà dans un routeur IOS.

Conditions préalables

Exigences

Assurez-vous de configurer correctement le tunnel VPN IPSec L2L qui est actuellement opérationnel avant d'essayer cette configuration.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Deux routeurs IOS exécutant les versions logicielles 12.4 et 12.2

-

Un appareil de sécurité adaptatif Cisco (ASA) qui exécute la version logicielle 8.0

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d’informations sur les conventions utilisées dans ce document, reportez-vous aux Conventions relatives aux conseils techniques Cisco.

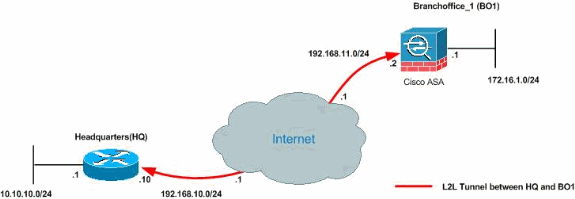

Diagramme du réseau

Ce document utilise la configuration réseau suivante :

Ces sorties correspondent aux configurations en cours du routeur HQ (HUB) et de l'ASA Branch Office 1 (BO1). Dans cette configuration, un tunnel L2L IPSec est configuré entre HQ et BO1 ASA.

| Configuration actuelle du routeur HQ (HUB) |

|---|

HQ_HUB#show running-config Building configuration... Current configuration : 1680 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname HQ_HUB ! boot-start-marker boot-end-marker ! ! no aaa new-model ! resource policy ! !--- Output is suppressed. ! ip cef ! ! crypto isakmp policy 10 encr 3des authentication pre-share group 2 crypto isakmp key cisco123 address 192.168.11.2 ! ! crypto ipsec transform-set newset esp-3des esp-md5-hmac ! crypto map map1 5 ipsec-isakmp set peer 192.168.11.2 set transform-set newset match address VPN_BO1 ! ! ! ! interface Ethernet0/0 ip address 10.10.10.1 255.255.255.0 ip nat inside interface Serial2/0 ip address 192.168.10.10 255.255.255.0 ip nat outside ip virtual-reassembly clock rate 64000 crypto map map1 ! interface Serial2/1 no ip address shutdown ! ip http server no ip http secure-server ! ip route 0.0.0.0 0.0.0.0 192.168.10.1 ! ip nat inside source route-map nonat interface Serial2/0 overload ! ip access-list extended NAT_Exempt deny ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 permit ip 10.10.10.0 0.0.0.255 any ip access-list extended VPN_BO1 permit ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 ! route-map nonat permit 10 match ip address NAT_Exempt ! ! control-plane ! line con 0 line aux 0 line vty 0 4 ! ! end HQ_HUB# |

| Configuration BO1 ASA |

|---|

CiscoASA#show running-config : Saved : ASA Version 8.0(2) ! hostname CiscoASA enable password 8Ry2YjIyt7RRXU24 encrypted names ! interface Ethernet0 nameif inside security-level 100 ip address 172.16.1.1 255.255.255.0 ! interface Ethernet1 nameif outside security-level 0 ip address 192.168.11.2 255.255.255.0 ! !--- Output is suppressed. ! passwd 2KFQnbNIdI.2KYOU encrypted ftp mode passive access-list 100 extended permit ip 172.16.1.0 255.255.255.0 10.10.10.0 255.255.255.0 access-list nonat extended permit ip 172.16.1.0 255.255.255.0 10.10.10.0 255.255.255.0 access-list ICMP extended permit icmp any any pager lines 24 mtu outside 1500 mtu inside 1500 no failover icmp unreachable rate-limit 1 burst-size 1 asdm image flash:/asdm-602.bin no asdm history enable arp timeout 14400 global (outside) 1 interface nat (inside) 0 access-list nonat nat (inside) 1 10.10.10.0 255.255.255.0 access-group ICMP in interface outside route outside 0.0.0.0 0.0.0.0 192.168.11.1 1 snmp-server enable traps snmp authentication linkup linkdown coldstart crypto ipsec transform-set newset esp-3des esp-md5-hmac crypto map map1 5 match address 100 crypto map map1 5 set peer 192.168.10.10 crypto map map1 5 set transform-set newset crypto map map1 interface outside crypto isakmp enable outside crypto isakmp policy 1 authentication pre-share encryption 3des hash sha group 2 lifetime 86400 crypto isakmp policy 65535 authentication pre-share encryption 3des hash sha group 2 lifetime 86400 telnet timeout 5 ssh timeout 5 console timeout 0 threat-detection basic-threat threat-detection statistics access-list ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parameters message-length maximum 512 policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect netbios inspect rsh inspect rtsp inspect skinny inspect esmtp inspect sqlnet inspect sunrpc inspect tftp inspect sip inspect xdmcp ! service-policy global_policy global tunnel-group 192.168.10.10 type ipsec-l2l tunnel-group 192.168.10.10 ipsec-attributes pre-shared-key * prompt hostname context Cryptochecksum:d41d8cd98f00b204e9800998ecf8427e : end CiscoASA# |

Informations générales

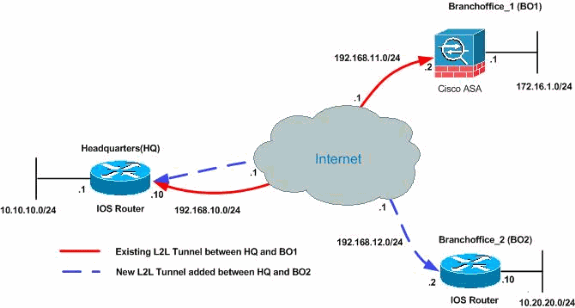

Actuellement, un tunnel L2L est configuré entre le bureau HQ et le bureau BO1. Votre société a récemment ouvert une nouvelle filiale (BO2). Ce nouveau bureau nécessite une connectivité aux ressources locales qui se trouvent dans le bureau du siège social. En outre, il est nécessaire de permettre aux employés de travailler à domicile et d'accéder en toute sécurité aux ressources situées sur le réseau interne à distance. Dans cet exemple, un nouveau tunnel VPN est configuré ainsi qu'un serveur VPN d'accès à distance situé dans le bureau du siège.

Ajouter un tunnel L2L supplémentaire à la configuration

Voici le schéma de réseau pour cette configuration :

Instructions pas à pas

Cette section décrit les procédures à effectuer sur le routeur HUB HQ.

Procédez comme suit :

-

Créez cette nouvelle liste d'accès à utiliser par la crypto-carte afin de définir le trafic intéressant :

HQ_HUB(config)#ip access-list extended VPN_BO2 HQ_HUB(config-ext-nacl)#permit ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 HQ_HUB(config-ext-nacl)#exit

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée opposée de cette liste de contrôle d'accès (ACL) pour ce réseau particulier.

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée opposée de cette liste de contrôle d'accès (ACL) pour ce réseau particulier. -

Ajoutez ces entrées à l'instruction no nat afin d'exempter la mise en réseau entre ces réseaux :

HQ_HUB(config)#ip access-list extended NAT_Exempt HQ_HUB(config-ext-nacl)#deny ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 HQ_HUB(config-ext-nacl)#permit ip 10.10.10.0 0.0.0.255 any

Ajoutez ces listes de contrôle d’accès au mappage de route existant nonat :

HQ_HUB(config)#route-map nonat permit 10 HQ_HUB(config-route-map)#match ip address NAT_Exempt HQ_HUB(config)#ip nat inside source route-map nonat interface Serial2/0 overload

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée de liste de contrôle d'accès opposée pour ce réseau particulier.

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée de liste de contrôle d'accès opposée pour ce réseau particulier. -

Spécifiez l'adresse de l'homologue dans la configuration de la phase 1 comme indiqué :

HQ_HUB(config)#crypto isakmp key cisco123 address 192.168.12.2

Remarque : la clé pré-partagée doit correspondre exactement des deux côtés du tunnel.

-

Créez la configuration de crypto-carte pour le nouveau tunnel VPN. Utilisez le même jeu de transformation que celui utilisé dans la première configuration VPN, car tous les paramètres de phase 2 sont identiques.

HQ_HUB(config)#crypto map map1 10 ipsec-isakmp HQ_HUB(config-crypto-map)#set peer 192.168.12.2 HQ_HUB(config-crypto-map)#set transform-set newset HQ_HUB(config-crypto-map)#match address VPN_BO2

-

Maintenant que vous avez configuré le nouveau tunnel, vous devez envoyer le trafic intéressant à travers le tunnel afin de l'activer. Afin d'effectuer ceci, émettez la commande ping étendue pour envoyer une requête ping à un hôte sur le réseau interne du tunnel distant.

Dans cet exemple, une station de travail située de l'autre côté du tunnel avec l'adresse 10.20.20.16 reçoit une requête ping. Le tunnel est ainsi activé entre HQ et BO2. Maintenant, il y a deux tunnels connectés au siège social. Si vous n'avez pas accès à un système derrière le tunnel, référez-vous à Solutions de dépannage VPN IPSec L2L et d'accès à distance les plus courantes pour trouver une autre solution utilisant management-access.

Exemple de configuration

| HUB_HQ - Ajout d'une nouvelle configuration de tunnel VPN L2L |

|---|

HQ_HUB#show running-config Building configuration... Current configuration : 2230 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname HQ_HUB ! boot-start-marker boot-end-marker ! ! no aaa new-model ! resource policy ! ip cef ! crypto isakmp policy 10 authentication pre-share encryption 3des group 2 crypto isakmp key cisco123 address 192.168.11.2 crypto isakmp key cisco123 address 192.168.12.2 ! ! crypto ipsec transform-set newset esp-3des esp-md5-hmac ! crypto map map1 5 ipsec-isakmp set peer 192.168.11.2 set transform-set newset match address VPN_BO1 crypto map map1 10 ipsec-isakmp set peer 192.168.12.2 set transform-set newset match address VPN_BO2 ! ! interface Ethernet0/0 ip address 10.10.10.1 255.255.255.0 ip nat inside ip virtual-reassembly ! interface Serial2/0 ip address 192.168.10.10 255.255.255.0 ip nat outside ip virtual-reassembly clock rate 64000 crypto map map1 ! ! ip http server no ip http secure-server ! ip route 0.0.0.0 0.0.0.0 192.168.10.1 ! ip nat inside source route-map nonat interface Serial2/0 overload ! ip access-list extended NAT_Exempt deny ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 deny ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 permit ip 10.10.10.0 0.0.0.255 any ip access-list extended VPN_BO1 permit ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 ip access-list extended VPN_BO2 permit ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 ! route-map nonat permit 10 match ip address NAT_Exempt ! ! control-plane ! ! ! line con 0 line aux 0 line vty 0 4 ! ! end HQ_HUB# |

| Configuration du tunnel VPN L2L BO2 |

|---|

BO2#show running-config Building configuration... 3w3d: %SYS-5-CONFIG_I: Configured from console by console Current configuration : 1212 bytes ! version 12.1 no service single-slot-reload-enable service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname BO2 ! ! ! ! ! ! ip subnet-zero ! ! ! crypto isakmp policy 10 authentication pre-share encryption 3des group 2 crypto isakmp key cisco123 address 192.168.10.10 ! ! crypto ipsec transform-set newset esp-3des esp-md5-hmac ! crypto map map1 5 ipsec-isakmp set peer 192.168.10.10 set transform-set newset match address 100 ! ! ! ! interface Ethernet0 ip address 10.20.20.10 255.255.255.0 ip nat inside ! ! interface Ethernet1 ip address 192.168.12.2 255.255.255.0 ip nat outside crypto map map1 ! interface Serial0 no ip address no fair-queue ! interface Serial1 no ip address shutdown ! ip nat inside source route-map nonat interface Ethernet1 overload ip classless ip route 0.0.0.0 0.0.0.0 192.168.12.1 ip http server ! access-list 100 permit ip 10.20.20.0 0.0.0.255 10.10.10.0 0.0.0.255 access-list 150 deny ip 10.20.20.0 0.0.0.255 10.10.10.0 0.0.0.255 access-list 150 permit ip 10.20.20.0 0.0.0.255 any route-map nonat permit 10 match ip address 150 ! ! ! line con 0 line aux 0 line vty 0 4 login ! end BO2# |

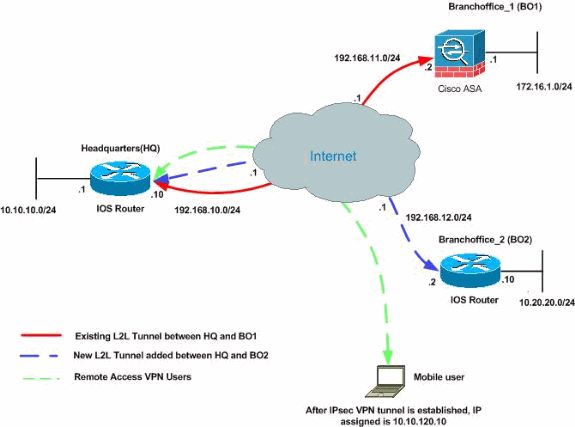

Ajouter un VPN d'accès à distance à la configuration

Voici le schéma de réseau pour cette configuration :

Dans cet exemple, la fonctionnalité appelée split-tunneling est utilisée. Cette fonctionnalité permet à un client IPSec d'accès à distance de diriger conditionnellement des paquets sur un tunnel IPSec sous forme chiffrée ou vers une interface réseau sous forme de texte clair. Lorsque la transmission tunnel partagée est activée, les paquets non liés aux destinations situées de l'autre côté du tunnel IPSec n'ont pas besoin d'être chiffrés, envoyés à travers le tunnel, déchiffrés, puis routés vers une destination finale. Ce concept applique la politique de transmission tunnel partagée à un réseau spécifié. Par défaut, tout le trafic est tunnellisé. Afin de définir une politique de transmission tunnel partagée, spécifiez une liste de contrôle d'accès où le trafic destiné à Internet peut être mentionné.

Instructions pas à pas

Cette section décrit les procédures requises pour ajouter une fonctionnalité d'accès à distance et permettre aux utilisateurs distants d'accéder à tous les sites.

Procédez comme suit :

-

Créez un pool d'adresses IP à utiliser pour les clients qui se connectent via le tunnel VPN. Créez également un utilisateur de base afin d'accéder au VPN une fois la configuration terminée.

-

HQ_HUB(config)#ip local pool ippool 10.10.120.10 10.10.120.50

-

HQ_HUB(config)#username vpnuser password 0 vpnuser123

-

-

Exempter le trafic spécifique d'être signalé.

HQ_HUB(config)#ip access-list extended NAT_Exempt HQ_HUB(config-ext-nacl)#deny ip 10.10.10.0 0.0.0.255 10.10.120.0 0.0.0.255 HQ_HUB(config-ext-nacl)#deny ip 10.10.120.0 0.0.0.255 10.20.20.0 0.0.0.255 HQ_HUB(config-ext-nacl)#deny ip 10.10.120.0 0.0.0.255 172.16.1.0 0.0.0.255 HQ_HUB(config-ext-nacl)#permit ip host 10.10.10.0 any HQ_HUB(config-ext-nacl)#exit

Ajoutez ces listes de contrôle d’accès au mappage de route existant nonat :

HQ_HUB(config)#route-map nonat permit 10 HQ_HUB(config-route-map)#match ip address NAT_Exempt HQ_HUB(config)#ip nat inside source route-map nonat interface Serial2/0 overload

Notez que la communication NAT entre les tunnels VPN est exemptée dans cet exemple.

-

Autoriser la communication entre les tunnels L2L existants et les utilisateurs VPN d'accès à distance.

HQ_HUB(config)#ip access-list extended VPN_BO1 HQ_HUB(config-ext-nacl)#permit ip 10.10.120.0 0.0.0.255 172.16.1.0 0.0.0.255 HQ_HUB(config-ext-nacl)#exit HQ_HUB(config)#ip access-list extended VPN_BO2 HQ_HUB(config-ext-nacl)#permit ip 10.10.120.0 0.0.0.255 10.20.20.0 0.0.0.255 HQ_HUB(config-ext-nacl)#exit

Cela permet aux utilisateurs d'accès à distance de communiquer avec les réseaux situés derrière les tunnels spécifiés.

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée de liste de contrôle d'accès opposée pour ce réseau particulier.

Avertissement : pour que la communication ait lieu, l'autre côté du tunnel doit avoir l'entrée de liste de contrôle d'accès opposée pour ce réseau particulier. -

Configurer la transmission tunnel partagée

Afin d'activer le split tunneling pour les connexions VPN, assurez-vous de configurer une ACL sur le routeur. Dans cet exemple, la commande access-list split_tunnel est associée au groupe à des fins de transmission tunnel partagée, et le tunnel est formé vers les réseaux 10.10.10.0 /24 et 10.20.20.0/24 et 172.16.1.0/24. Le trafic circule sans être chiffré vers les périphériques qui ne sont pas dans le tunnel partagé ACL (par exemple, Internet).

HQ_HUB(config)#ip access-list extended split_tunnel HQ_HUB(config-ext-nacl)#permit ip 10.10.10.0 0.0.0.255 10.10.120.0 0.0.0.255 HQ_HUB(config-ext-nacl)#permit ip 10.20.20.0 0.0.0.255 10.10.120.0 0.0.0.255 HQ_HUB(config-ext-nacl)#permit ip 172.16.1.0 0.0.0.255 10.10.120.0 0.0.0.255 HQ_HUB(config-ext-nacl)#exit

-

Configurez l'authentification locale, l'autorisation et les informations de configuration du client, telles que wins, dns. interessent traffic acl et ip pool, pour les clients VPN.

HQ_HUB(config)#aaa new-model HQ_HUB(config)#aaa authentication login userauthen local HQ_HUB(config)#aaa authorization network groupauthor local HQ_HUB(config)#crypto isakmp client configuration group vpngroup HQ_HUB(config-isakmp-group)#key cisco123 HQ_HUB(config-isakmp-group)#dns 10.10.10.10 HQ_HUB(config-isakmp-group)#wins 10.10.10.20 HQ_HUB(config-isakmp-group)#domain cisco.com HQ_HUB(config-isakmp-group)#pool ippool HQ_HUB(config-isakmp-group)#acl split_tunnel HQ_HUB(config-isakmp-group)#exit

-

Configurez les informations de mappage dynamique et de crypto-mappage requises pour la création du tunnel VPN.

HQ_HUB(config)#crypto isakmp profile vpnclient HQ_HUB(config-isakmp-group)#match identity group vpngroup HQ_HUB(config-isakmp-group)#client authentication list userauthen HQ_HUB(config-isakmp-group)#isakmp authorization list groupauthor HQ_HUB(config-isakmp-group)#client configuration address respond HQ_HUB(config-isakmp-group)#exit HQ_HUB(config)#crypto dynamic-map dynmap 10 HQ_HUB(config-crypto-map)#set transform-set newset HQ_HUB(config-crypto-map)#set isakmp-profile vpnclient HQ_HUB(config-crypto-map)#reverse-route HQ_HUB(config-crypto-map)#exit HQ_HUB(config)#crypto map map1 65535 ipsec-isakmp dynamic dynmap HQ_HUB(config)#interface serial 2/0 HQ_HUB(config-if)#crypto map map1

Exemple de configuration

| Exemple de configuration 2 |

|---|

HQ_HUB#show running-config Building configuration... Current configuration : 3524 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname HQ_HUB ! boot-start-marker boot-end-marker ! ! aaa new-model ! ! aaa authentication login userauthen local aaa authorization network groupauthor local ! aaa session-id common ! resource policy ! ! ! ip cef ! ! !--- Output is suppressed ! username vpnuser password 0 vpnuser123 ! ! ! crypto isakmp policy 10 authentication pre-share encryption 3des group 2 crypto isakmp key cisco123 address 192.168.11.2 crypto isakmp key cisco123 address 192.168.12.2 ! crypto isakmp client configuration group vpngroup key cisco123 dns 10.10.10.10 wins 10.10.10.20 domain cisco.com pool ippool acl split_tunnel crypto isakmp profile vpnclient match identity group vpngroup client authentication list userauthen isakmp authorization list groupauthor client configuration address respond ! ! crypto ipsec transform-set newset esp-3des esp-md5-hmac crypto ipsec transform-set remote-set esp-3des esp-md5-hmac ! crypto dynamic-map dynmap 10 set transform-set remote-set set isakmp-profile vpnclient reverse-route ! ! crypto map map1 5 ipsec-isakmp set peer 192.168.11.2 set transform-set newset match address VPN_BO1 crypto map map1 10 ipsec-isakmp set peer 192.168.12.2 set transform-set newset match address VPN_BO2 crypto map map1 65535 ipsec-isakmp dynamic dynmap ! ! interface Ethernet0/0 ip address 10.10.10.1 255.255.255.0 ip nat inside ip virtual-reassembly ! interface Serial2/0 ip address 192.168.10.10 255.255.255.0 ip nat outside ip virtual-reassembly clock rate 64000 crypto map map1 ! ! ip local pool ippool 10.10.120.10 10.10.120.50 ip http server no ip http secure-server ! ip route 0.0.0.0 0.0.0.0 192.168.10.1 ! ip nat inside source route-map nonat interface Serial2/0 overload ! ip access-list extended NAT_Exempt deny ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 deny ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 deny ip 10.10.10.0 0.0.0.255 10.10.120.0 0.0.0.255 deny ip 10.10.120.0 0.0.0.255 10.20.20.0 0.0.0.255 deny ip 10.10.120.0 0.0.0.255 172.16.1.0 0.0.0.255 permit ip host 10.10.10.0 any ip access-list extended VPN_BO1 permit ip 10.10.10.0 0.0.0.255 172.16.1.0 0.0.0.255 permit ip 10.10.120.0 0.0.0.255 172.16.1.0 0.0.0.255 ip access-list extended VPN_BO2 permit ip 10.10.10.0 0.0.0.255 10.20.20.0 0.0.0.255 permit ip 10.10.120.0 0.0.0.255 10.20.20.0 0.0.0.255 ip access-list extended split_tunnel permit ip 10.10.10.0 0.0.0.255 10.10.120.0 0.0.0.255 permit ip 10.20.20.0 0.0.0.255 10.10.120.0 0.0.0.255 permit ip 172.16.1.0 0.0.0.255 10.10.120.0 0.0.0.255 ! route-map nonat permit 10 match ip address NAT_Exempt ! ! control-plane ! line con 0 line aux 0 line vty 0 4 ! ! end HQ_HUB# |

Vérifier

Référez-vous à cette section pour vous assurer du bon fonctionnement de votre configuration.

L'Outil Interpréteur de sortie (clients enregistrés uniquement) (OIT) prend en charge certaines commandes show. Utilisez l'OIT pour afficher une analyse de la sortie de la commande show .

-

ping : cette commande vous permet d'initier le tunnel VPN L2L comme indiqué.

Ping étendu HQ_HUB#ping !--- In order to make the L2L VPN tunnel with BO1 !--- to be established. Protocol [ip]: Target IP address: 172.16.1.2 Repeat count [5]: Datagram size [100]: Timeout in seconds [2]: Extended commands [n]: y Source address or interface: 10.10.10.1 Type of service [0]: Set DF bit in IP header? [no]: Validate reply data? [no]: Data pattern [0xABCD]: Loose, Strict, Record, Timestamp, Verbose[none]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 172.16.1.2, timeout is 2 seconds: Packet sent with a source address of 10.10.10.1 .!!!! Success rate is 80 percent (4/5), round-trip min/avg/max = 132/160/172 ms HQ_HUB#ping !--- In order to make the L2L VPN tunnel with BO2 !--- to be established. Protocol [ip]: Target IP address: 10.20.20.10 Repeat count [5]: Datagram size [100]: Timeout in seconds [2]: Extended commands [n]: y Source address or interface: 10.10.10.1 Type of service [0]: Set DF bit in IP header? [no]: Validate reply data? [no]: Data pattern [0xABCD]: Loose, Strict, Record, Timestamp, Verbose[none]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.20.20.10, timeout is 2 seconds: Packet sent with a source address of 10.10.10.1 ....! Success rate is 20 percent (1/5), round-trip min/avg/max = 64/64/64 ms

show crypto isakmp sa HQ_HUB#show crypto isakmp sa dst src state conn-id slot status 192.168.12.2 192.168.10.10 QM_IDLE 2 0 ACTIVE 192.168.11.2 192.168.10.10 QM_IDLE 1 0 ACTIVE

show crypto ipsec sa HQ_HUB#show crypto ipsec sa interface: Serial2/0 Crypto map tag: map1, local addr 192.168.10.10 protected vrf: (none) local ident (addr/mask/prot/port): (10.10.120.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (172.16.1.0/255.255.255.0/0/0) current_peer 192.168.11.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0 #pkts decaps: 0, #pkts decrypt: 0, #pkts verify: 0 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 0, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.11.22 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: protected vrf: (none) local ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (10.20.20.0/255.255.255.0/0/0) current_peer 192.168.12.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 1, #pkts encrypt: 1, #pkts digest: 1 #pkts decaps: 1, #pkts decrypt: 1, #pkts verify: 1 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 4, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0xF1328(987944) inbound esp sas: spi: 0xAD07C262(2902966882) transform: esp-3des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2004, flow_id: SW:4, crypto map: map1 sa timing: remaining key lifetime (k/sec): (4601612/3292) IV size: 8 bytes replay detection support: Y Status: ACTIVE inbound ah sas: inbound pcp sas: outbound esp sas: spi: 0xF1328(987944) transform: esp-3des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2003, flow_id: SW:3, crypto map: map1 sa timing: remaining key lifetime (k/sec): (4601612/3291) IV size: 8 bytes replay detection support: Y Status: ACTIVE outbound ah sas: outbound pcp sas: protected vrf: (none) local ident (addr/mask/prot/port): (10.10.120.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (10.20.20.0/255.255.255.0/0/0) current_peer 192.168.12.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0 #pkts decaps: 0, #pkts decrypt: 0, #pkts verify: 0 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 0, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: protected vrf: (none) local ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (172.16.1.0/255.255.255.0/0/0) current_peer 192.168.11.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 4, #pkts encrypt: 4, #pkts digest: 4 #pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 11, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.11.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x978B3F93(2542485395) inbound esp sas: spi: 0x2884F32(42487602) transform: esp-3des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2002, flow_id: SW:2, crypto map: map1 sa timing: remaining key lifetime (k/sec): (4421529/3261) IV size: 8 bytes replay detection support: Y Status: ACTIVE inbound ah sas: inbound pcp sas: outbound esp sas: spi: 0x978B3F93(2542485395) transform: esp-3des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2001, flow_id: SW:1, crypto map: map1 sa timing: remaining key lifetime (k/sec): (4421529/3261) IV size: 8 bytes replay detection support: Y Status: ACTIVE outbound ah sas: outbound pcp sas: local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: protected vrf: (none) local ident (addr/mask/prot/port): (172.16.1.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (10.20.20.0/255.255.255.0/0/0) current_peer 192.168.12.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0 #pkts decaps: 0, #pkts decrypt: 0, #pkts verify: 0 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 0, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: protected vrf: (none) local ident (addr/mask/prot/port): (10.20.20.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (172.16.1.0/255.255.255.0/0/0) current_peer 192.168.11.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 0, #pkts encrypt: 0, #pkts digest: 0 #pkts decaps: 0, #pkts decrypt: 0, #pkts verify: 0 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 0, #recv errors 0 local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.11.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: local crypto endpt.: 192.168.10.10, remote crypto endpt.: 192.168.12.2 path mtu 1500, ip mtu 1500, ip mtu idb Serial2/0 current outbound spi: 0x0(0) inbound esp sas: inbound ah sas: inbound pcp sas: outbound esp sas: outbound ah sas: outbound pcp sas: HQ_HUB#

Dépannage

Reportez-vous à ces documents pour obtenir des informations que vous pouvez utiliser afin de dépanner votre configuration :

-

Solutions de dépannage les plus fréquentes concernant un VPN IPsec LAN à LAN et d'accès à distance

-

Dépannage de sécurité IP - Comprendre et utiliser les commandes de dépannage

Conseil : lorsque vous effacez les associations de sécurité, et qu'il ne résout pas un problème VPN IPsec, puis supprimez et réappliquez la crypto-carte appropriée afin de résoudre une grande variété de problèmes.

Avertissement : si vous supprimez une carte de chiffrement d'une interface, tous les tunnels IPSec associés à cette carte de chiffrement sont désactivés. Suivez ces étapes avec prudence et tenez compte de la politique de contrôle de modification de votre organisation avant de commencer.

Avertissement : si vous supprimez une carte de chiffrement d'une interface, tous les tunnels IPSec associés à cette carte de chiffrement sont désactivés. Suivez ces étapes avec prudence et tenez compte de la politique de contrôle de modification de votre organisation avant de commencer.

Exemple

HQ_HUB(config)#interface s2/0 HQ_HUB(config-if)#no crypto map map1 *Sep 13 13:36:19.449: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is OFF HQ_HUB(config-if)#crypto map map1 *Sep 13 13:36:25.557: %CRYPTO-6-ISAKMP_ON_OFF: ISAKMP is ON

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

14-Jul-2008 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires