Bewältigung von Kundenherausforderungen mit einer Hybrid Mesh Firewall

Problem: Komplexes Management führt zu uneinheitlicher Sicherheit

Unternehmen setzen traditionell unterschiedliche Firewalls für Netzwerkperimeter, Clouds, Niederlassungen und Container ein, was zu einer fragmentierten Transparenz und uneinheitlichen Richtlinien führt.

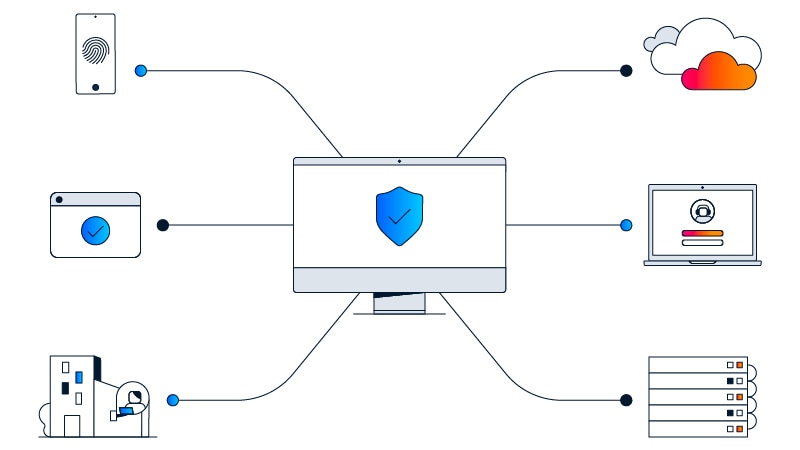

Lösung: Unified Management

Eine Hybrid Mesh Firewall bietet eine zentrale Managementkonsole und ermöglicht es Admins, ihre Absichten einmal zu formulieren, woraufhin die Richtlinien überall konsistent und automatisch aktualisiert werden. Dies trägt dazu bei, einen einheitlichen, skalierbaren Schutz zu gewährleisten, die Komplexität des Betriebs zu verringern und Fehlkonfigurationen zu reduzieren.

Problem: Unbefugte laterale Bewegungen bleiben unentdeckt

Flache interne Netzwerke ermöglichen es Angreifern, die einen Knoten kapern, sich ungehindert zu bewegen.

Lösung: Netzwerksegmentierung

Eine Hybrid Mesh Firewall-Lösung ermöglicht es Unternehmen, ihre Ansätze zur Makro- und Mikrosegmentierung effektiver aufeinander abzustimmen, um unbefugte Bewegungen im Netzwerk zu verhindern. Sie schränkt den Nord-Süd- und Ost-West-Datenverkehr ein und wendet Zero-Trust-Richtlinien auf Workloads an, um kritische Anwendungen zu schützen und Sicherheitsverletzungen einzudämmen. Dadurch werden Ransomware und die Taktiken von Advanced Persistent Threats (APT), die auf der lateralen Ausbreitung von Angriffen beruhen, direkt bekämpft.

Problem: Neue Bedrohungsvektoren durch künstliche Intelligenz

Die Entwicklung und der Einsatz von KI-Modellen und Apps schaffen neue Angriffsflächen für Cyberangriffe und Verstöße gegen den Datenschutz in Unternehmen. Zu diesen Angriffen zählen Prompt Injections, Poisoning von KI-Modellen und Datenlecks.

Lösung: Schutz von KI-Anwendungen

Eine Hybrid Mesh Firewall-Lösung überprüft kontinuierlich KI-Modelle und -Anwendungen, um Schwachstellen zu erkennen und Risiken zu minimieren. Außerdem setzt sie native Schutzmaßnahmen direkt an den jeweiligen Durchsetzungspunkten durch, um KI-Modelle und -Anwendungen vor Bedrohungen zu schützen.

Problem: Zunehmende Sicherheitsrisiken

Da es immer mehr kritische Schwachstellen und Gefährdungen gibt (Critical Vulnerabilities and Exposures, CVEs), wird eine Priorisierung sowie die Eindämmung von Exploits während der Entwicklung von Patches immer schwieriger.

Lösung: Schutz vor Exploits

Eine Hybrid Mesh Firewall-Lösung hilft Unternehmen dabei, CVEs zu priorisieren und Schwachstellen vor Exploits zu schützen, um Zeit für die Entwicklung von Patches zu gewinnen.

Problem: Leistungsengpässe und Latenz

Zentrale Firewall-Engstellen können den heutigen Datenverkehr nicht bewältigen, insbesondere im Hinblick auf KI/ML- oder IoT-Daten..

Lösung: Verteilte Sicherheitserzwingung

Eine verteilte Erzwingung bedeutet, dass Sicherheitsmaßnahmen lokal und mit Leitungsgeschwindigkeit angewendet werden. Dadurch werden Latenzzeiten im Backhaul vermieden und die Sicherheitsmaßnahmen werden getrennt von der Paketverarbeitung im Netzwerk durchgeführt. Dies ist ein entscheidender Punkt für Edge-Computing und Echtzeit-Apps, bei denen Cloud-Roundtrips zu langsam sind.

Problem: Verborgene Schwachstellen aufgrund fehlender Sicherheitstelemetrie

Die Erfassung und Zentralisierung aller Protokolle in einem SIEM für zuverlässige Warnmeldungen und Threat Hunting ist ineffizient und kostspielig.

Lösung: Verteilte Architektur

Eine Hybrid Mesh Firewall nutzt verteilte Intelligenz für das Monitoring der Sicherheit, was bedeutet, dass jeder Durchsetzungspunkt Daten vorab verarbeiten kann und nur relevante Warnmeldungen weiterleitet. Dies führt zu einer schnelleren Bedrohungserkennung bei geringeren Kosten für die Datenerfassung durch das zentrale SIEM.