Comment se déroule une attaque par rançongiciel?

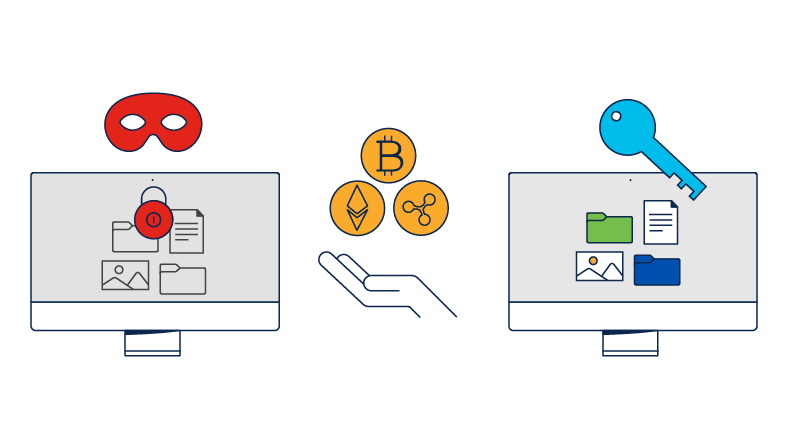

Un rançongiciel est un cybercrime dans lequel un pirate informatique chiffre les données d’une victime au moyen d’un logiciel malveillant dans l’intention de recevoir de l’argent pour déverrouiller le système. Une fois que la rançon est payée, l’agresseur devrait envoyer une clé de déchiffrement afin de redonner l’accès aux données de la victime, mais souvent le système est déverrouillé et les données volées demeurent détenues dans l’attente d’une deuxième rançon. La rançon peut s’élever de quelques centaines à des millions de dollars. En général, le paiement est demandé sous forme de cryptomonnaie, comme des bitcoins.

Un rançongiciel est habituellement distribué par quelques avenues. Mentionnons entre autres l’hameçonnage par courriel, la publicité malveillante, le piratage social, et les trousses d’exploitation. Après que le rançongiciel est distribué, il chiffre les fichiers sélectionnés et informe la victime du paiement exigé.

Comment se protéger contre les rançongiciels?

Faites une sauvegarde de vos données

Assurez-vous que vous avez une solution de sauvegarde des données pour grande entreprise qui est évolutive et qu’il n’y aura pas de goulots d’étranglement le moment venu. En cas d’attaque, vous pouvez éteindre le terminal, recréer l’image et réinstaller la sauvegarde actuelle. Vous aurez alors toutes vos données et empêcherez le rançongiciel de se répandre dans les autres systèmes.

Appliquez des correctifs dans vos systèmes

Prenez l’habitude de mettre à jour vos logiciels régulièrement. Appliquez des correctifs aux logiciels couramment exploités par les tiers pour déjouer de nombreuses attaques. Dans la mesure du possible, activez les correctifs automatiques.

Optez pour l’authentification multifacteur (MFA)

Le maillon le plus faible dans la chaîne de sécurité est généralement humain. Précisez aux utilisateurs à qui et à quoi ils peuvent faire confiance. Apprenez-leur à ne pas se faire avoir par l’hameçonnage et les autres stratagèmes.

Protégez votre réseau

Adoptez une approche par couches, qui intègre la sécurité du terminal à la couche DNS en passant par les courriels. Utilisez les technologies comme le pare-feu de prochaine génération (NGFW) ou un système de prévention des intrusions (IPS).

Segmentez l’accès réseau

Limitez les ressources auxquelles peut accéder un agresseur. En contrôlant l’accès aux ressources de façon dynamique en fonction de la sensibilité, comme les données confidentielles ou critiques, vous faites en sorte que le réseau ne sera pas compromis en entier lors d’une seule attaque.

Surveillez de près l’activité sur le réseau

La capacité de voir tout ce qui se produit sur votre réseau et dans votre centre de données peut vous aider à détecter les attaques qui contournent le périmètre. Déployez un sous-réseau de zone démilitarisée (DMZ) ou ajoutez une couche de sécurité à votre réseau local (LAN). Tirez profit de votre plateforme de sécurité pour regrouper efficacement toutes les informations aux fins de triage, d’analyse et d’intervention rapide.

Empêchez l’infiltration initiale

La plupart des infections par rançongiciel surviennent par l’envoi d’une pièce jointe à un courriel ou d’un téléchargement malveillant. Bloquez avec diligence les sites Web, les courriels et les pièces jointes malveillants en adoptant une approche de sécurité par couches et un programme de transmission de fichiers sanctionné par l’entreprise.

Équipez vos terminaux

Les solutions antivirus sur vos terminaux ne suffisent plus. Configurez des privilèges afin qu’ils réalisent des tâches, comme l’octroi de l’accès approprié au réseau ou des permissions de l’utilisateur pour les terminaux. L’authentification à deux facteurs sera également utile.

Mettez en place une collecte en temps réel de renseignements sur les menaces

Il est important de connaître votre ennemi. Tirez avantage des informations sur les menaces des organisations comme Talos afin de connaître les plus récentes informations de sécurité et d’être conscient des menaces émergentes en cybersécurité.

Communiquez avec des spécialistes en intervention en cas d’incidents

Les équipes d’intervention en cas d’incidents fournissent une suite complète de services proactifs et réactifs pour vous aider à vous préparer et à intervenir à une faille et à vous rétablir par la suite.

L’avenir des rançongiciels : les chasseurs aux menaces de Cisco Talos en action

La recherche des menaces de Cisco Talos cible les menaces, nouvelles et évolutives, des rançongiciels. Découvrez comment la recherche et les informations contribuent à renforcer les défenses des organisations.