設定並驗證 Wi-Fi 6E WLAN 第 2 層安全性

下載選項

無偏見用語

本產品的文件集力求使用無偏見用語。針對本文件集的目的,無偏見係定義為未根據年齡、身心障礙、性別、種族身分、民族身分、性別傾向、社會經濟地位及交織性表示歧視的用語。由於本產品軟體使用者介面中硬式編碼的語言、根據 RFP 文件使用的語言,或引用第三方產品的語言,因此本文件中可能會出現例外狀況。深入瞭解思科如何使用包容性用語。

關於此翻譯

思科已使用電腦和人工技術翻譯本文件,讓全世界的使用者能夠以自己的語言理解支援內容。請注意,即使是最佳機器翻譯,也不如專業譯者翻譯的內容準確。Cisco Systems, Inc. 對這些翻譯的準確度概不負責,並建議一律查看原始英文文件(提供連結)。

目錄

簡介

本文件說明如何設定 Wi-Fi 6E WLAN 第 2 層安全性,以及不同用戶端預期會出現的行為。

必要條件

需求

思科建議您瞭解以下主題:

- 思科無線 LAN 控制器 (WLC) 9800

- 支援 Wi-Fi 6E 的思科存取點 (AP)

- IEEE 標準 802.11ax

- 工具:Wireshark v4.0.6

採用元件

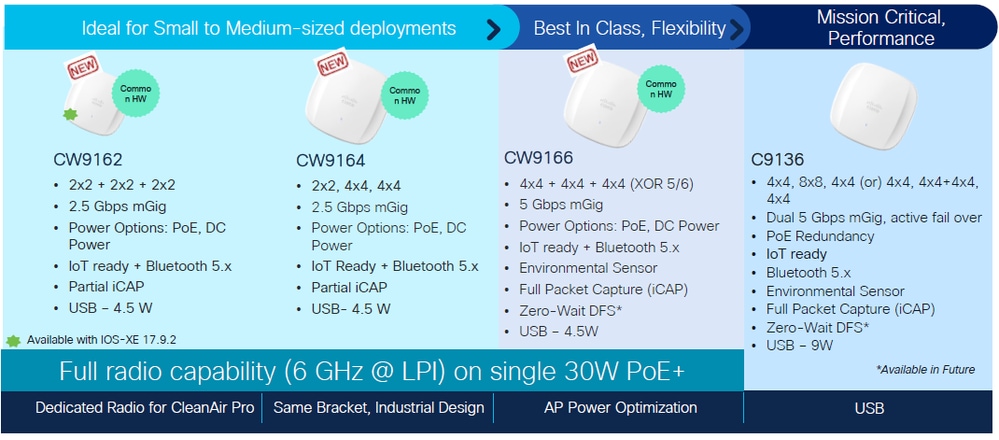

本文中的資訊係根據以下軟體和硬體版本:

- WLC 9800-CL 搭配 IOS® XE 17.9.3。

- AP C9136、CW9162、CW9164 和 CW9166。

- Wi-Fi 6E 用戶端:

- Lenovo X1 Carbon Gen11 搭載 Intel AX211 Wi-Fi 6 和 6E 介面卡,並搭配 22.200.2(1) 版驅動程式

- Netgear A8000 Wi-Fi 6 和 6E 介面卡搭配驅動程式 v1(0.0.108)

- 搭載 Android 13 的手機 Pixel 6a

- 搭載 Android 13 的手機 Samsung S23

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

要知道的關鍵是Wi-Fi 6E並不是一個全新的標準,而是一個擴展。在其基礎上,Wi-Fi 6E是Wi-Fi 6(802.11ax)無線標準到6-GHz射頻頻帶的擴展。

Wi-Fi 6E 的基礎是最新一代 Wi-Fi 標準 Wi-Fi 6,只不過 Wi-Fi 6E 裝置和應用程式可以在 6-GHz 頻帶中運作。

Wi-Fi 6E 安全性

Wi-Fi 6E 採用 Wi-Fi Protected Access 3 (WPA3) 及 Opportunistic Wireless Encryption (OWE) 有效提升網路安全,且不與開放網路及 WPA2 的安全性向下相容。

Wi-Fi 6E 認證現在強制使用 WPA3 和 Enhanced Open Security,且 Wi-Fi 6E 也要求 AP 和用戶端使用受保護的訊框管理 (PMF)。

設定 6 GHz SSID 時,必須符合以下幾項安全要求:

- 採用 OWE、SAE 或 802.1x-SHA256 的 WPA3 L2 安全防護

- 啟用受保護的訊框管理

- 不允許使用其他 L2 安全防護方法,亦即不接受混合模式

WPA3

WPA3 專為改善 Wi-Fi 安全而設計,可改善 WPA2 驗證、提供更高的加密強度,並提高關鍵網路的復原能力。

WPA3 的關鍵功能包括:

- 受保護的管理幀(PMF)保護單播和廣播管理幀並加密單播管理幀。這表示無線網路入侵偵測和無線入侵防禦系統現在用暴力密碼破解方法來實施用戶端原則的情況減少了。

- Simultaneous Authentication of Equals (SAE)啟用基於密碼的身份驗證和金鑰協定機制。這可防範暴力密碼破解攻擊。

- 轉換模式為混合模式,可使用 WPA2 來連接不支援 WPA3 的用戶端。

WPA3 具備持續安全發展和一致性,以及互通性。

沒有指定 WPA3 的資訊元素(與 WPA2 相同)。WPA3 由 AKM/加密套件/PMF 組合所定義。

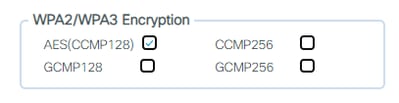

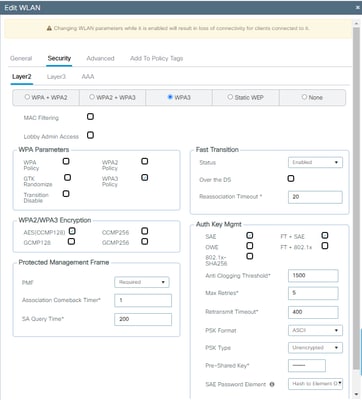

在 9800 WLAN 組態中,共有 4 種不同的 WPA3 加密演算法可供使用。

這些演算法的依據為伽羅瓦/計數器模式通訊協定 (GCMP) 和計數器模式,以及加密封鎖鏈訊息驗證碼通訊協定 (CCMP):AES (CCMP128)、CCMP256、GCMP128 和GCMP256:

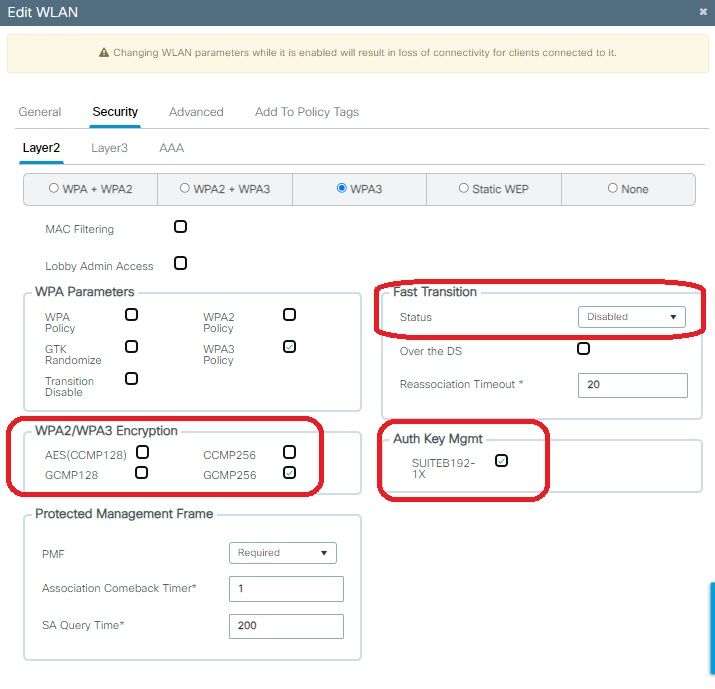

WPA2/3 加密選項

WPA2/3 加密選項

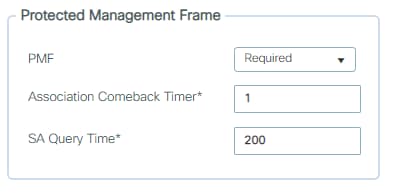

PMF

當您啟用 PMF,PMF 也會在 WLAN 上啟用。

根據預設,802.11 管理訊框並未驗證,因此無法防範詐騙。基礎架構管理保護訊框 (MFP) 和 802.11w 受保護的管理訊框 (PMF) 可提供抵禦這類攻擊的保護。

PMF 選項

PMF 選項

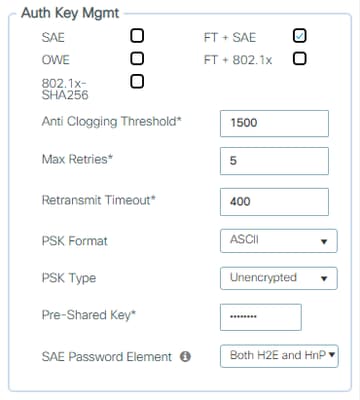

驗證金鑰管理

以下是 17.9.x 版本提供的 AKM 選項:

AKM 選項

AKM 選項

請注意,GUI中沒有「FT + 802.1x-SHA256」。這是因為:

- 802.1X引用AKM 1,是標準的802.1X - SHA1。GUI僅建議使用「WPA2」或「WPA2+3」策略。

- FT + 802.1x是AKM 3,實際上是FT超過802.1X-SHA256。這已在WPA2中使用,但由於它已使用SHA256,因此它符合WPA3標準。

- 802.1X - SHA256是AKM 5與WPA3相容。

如果您希望僅支援FT客戶端,則可以擁有一個僅包含「FT+802.1x」的WPA3 SSID。如果要同時支援FT和非FT客戶端,則可以使用FT+802.1x和802.1x-SHA256的WPA3 SSID。

總而言之,對於WPA3,802.1x上的FT沒有不同的AKM,因為現有的AKM已經符合WPA3。

下表顯示了IEEE Std 802.11™-2020文檔中定義的不同AKM值。

請注意,AKM 8和9用於SAE,AKM 1、3、5、11僅用於WPA3 — 企業或WPA3 — 企業過渡,AKM 12、13用於使用192位的WPA3 — 企業,AKM 18用於增強型開放(OWE)。

| OUI |

套件型別 |

驗證型別 |

說明 |

| 00-0F-AC |

0 |

保留 |

保留 |

| 00-0F-AC |

1 |

標準802.1x - SHA1 |

通過支援SHA1的IEEE標準802.1X協商的身份驗證 |

| 00-0F-AC |

2 |

PSK - SHA-1 |

支援SHA1的預共用金鑰 |

| 00-0F-AC |

3 |

FT over 802.1x - SHA256 |

通過支援SHA256的IEEE Std 802.1X協商的快速過渡身份驗證 |

| 00-0F-AC |

4 |

FT OVER PSK - SHA256 |

使用支援SHA-256的PSK的快速過渡身份驗證 |

| 00-0F-AC |

5 |

標準802.1x - SHA256 |

通過IEEE Std 802.1X協商的身份驗證 |

| 00-0F-AC |

6 |

PSK - SHA256 |

支援SHA256的預共用金鑰 |

| 00-0F-AC |

7 |

TDLS |

支援SHA256的TPK握手 |

| 00-0F-AC |

8 |

SAE - SHA256 |

使用SHA256進行等值的同時身份驗證 |

| 00-0F-AC |

9 |

FT OVER SAE - SHA256 |

使用SHA256實現等值的同時鑑權的快速轉換 |

| 00-0F-AC |

10 |

APPeerKey驗證 — SHA256 |

使用SHA-256的APPeerKey驗證 |

| 00-0F-AC |

11 |

標準802.1x套件B - SHA256 |

使用支援SHA-256的符合Suite B的EAP方法,通過IEEE Std 802.1X協商身份驗證 |

| 00-0F-AC |

12 |

標準802.1x套件B - SHA384 |

使用支援SHA384的CNSA套件相容EAP方法,通過IEEE Std 802.1X協商身份驗證 |

| 00-0F-AC |

13 |

FT over 802.1x - SHA384 |

通過支援SHA384的IEEE Std 802.1X協商的快速過渡身份驗證 |

| 00-0F-AC |

14 |

具有SHA256和AES-SIV-256的檔案 |

使用SHA-256和AES-SIV-256對FILS進行金鑰管理,或通過IEEE Std 802.1X協商的身份驗證 |

| 00-0F-AC |

15 |

具有SHA384和AES-SIV-512的檔案 |

使用SHA-384和AES-SIV-512對FILS進行金鑰管理,或通過IEEE Std 802.1X協商的身份驗證 |

| 00-0F-AC |

16 |

使用FILS的FT(SHA256) |

使用SHA-256和AES-SIV-256通過FILS進行快速過渡身份驗證,或通過IEEE Std 802.1X進行身份驗證 |

| 00-0F-AC |

17 |

使用FILS的英尺(SHA384) |

使用SHA-384和AES-SIV-512通過FILS快速過渡身份驗證,或通過IEEE Std 802.1X協商的身份驗證 |

| 00-0F-AC |

18 |

保留 |

用於WiFi Alliance的OWE |

| 00-0F-AC |

19 |

FT OVER PSK - SHA384 |

使用帶有SHA384的PSK的快速過渡身份驗證 |

| 00-0F-AC |

20 |

PSK-SHA384 |

支援SHA384的預共用金鑰 |

| 00-0F-AC |

21-255 |

保留 |

保留 |

| 00-0F-AC |

任意 |

特定於供應商 |

特定於供應商 |

注意一些AKM指的是「SuiteB」,它是由NSA(National Security Agency)在2005年定義的一組加密演算法(提供128位和192位安全強度)。NSA在2018年用CNSA(Commercial National Security Algorithm Suite)取代Suite B,以提供最短192位安全。WPA3-Enterprise 192位模式使用AES-256-GCMP加密並使用下面列出的CNSA認可的密碼套件:

- AES-256-GCMP:經過驗證的加密。

- HMAC-SHA-384用於金鑰推導和金鑰確認。

- ECDH和ECDSA使用384位橢圓曲線進行金鑰建立和身份驗證。

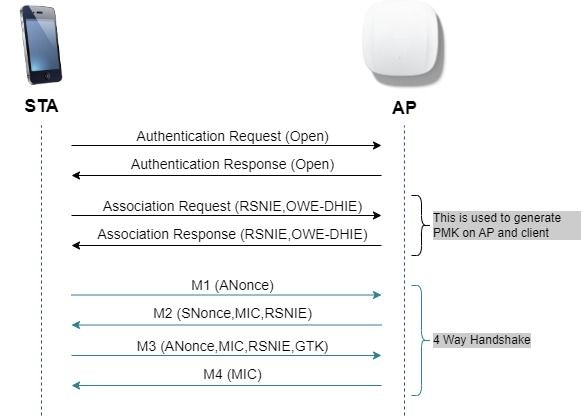

OWE

機會性無線加密 (OWE) 是 IEEE 802.11 的延伸,可為無線媒體提供加密 (IETF RFC 8110)。 OWE 型驗證目的在於避免 AP 和用戶端之間開啟不安全的無線連線。OWE 使用 Diffie-Hellman 演算法型的加密來設定無線加密。使用OWE時,客戶端和AP在訪問過程中執行Diffie-Hellman金鑰交換,並使用生成的成對主金鑰(PMK)金鑰和4次握手。使用 OWE 可提升部署開放式或共用 PSK 型網路時的無線網路安全性。

OWE 訊框交換

OWE 訊框交換

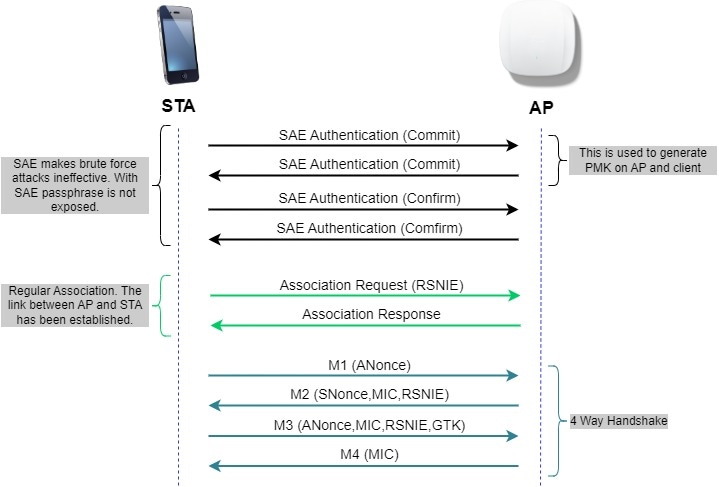

SAE

WPA3 使用名為「同時同等驗證」的新驗證和金鑰管理機制。此機制會使用 SAE Hash-to-Element (H2E) 進一步強化。

WPA3 和 Wi-Fi 6E 必須使用 SAE 搭配 H2E。

SAE 採用離散對數加密,以密碼雙向驗證的方式執行有效交換,藉此抵擋離線字典攻擊。

離線字典攻擊是攻擊者在未進行進一步網路互動的情況下,嘗試可能的密碼來破解網路密碼。

當客戶端連線到存取點時,它們會執行SAE交換。如果成功,兩者就會個別建立加密強金鑰,並從中衍生作業階段金鑰。基本上,用戶端和存取點會依序進入認可和確認的階段。

一旦有承諾,則客戶端和存取點可以在每次生成會話金鑰時進入確認狀態。該方法採用轉寄密碼,入侵者可以破解單一金鑰,但無法破解所有其他金鑰。

SAE 訊框交換

SAE 訊框交換

Hash-to-Element (H2E)

Hash-to-Element (H2E) 是新的 SAE 密碼元件 (PWE) 方法。在此方法中,SAE 通訊協定中使用的密碼 PWE 會從密碼中產生。

支援H2E的站點(STA)向AP發起SAE時,會檢查AP是否支援H2E。如果支援,AP 會使用 SAE 提交訊息中新定義的狀態代碼,透過 H2E 來衍生 PWE。

如果 STA 使用尋啄 (HnP) 方法,則整個 SAE 交換將維持不變。

使用 H2E 時,PWE 衍生程序會分成以下部分:

-

從密碼衍生密碼中間元件 (PT)。當最初在裝置上為每個受支援的群組配置密碼時,可離線執行此操作。

-

從儲存的 PT 衍生 PWE。這取決於交涉群組和同儕 MAC 位址,並在 SAE 交換期間即時執行。

附註:6-GHz僅支援Hash-to-Element SAE PWE方法。

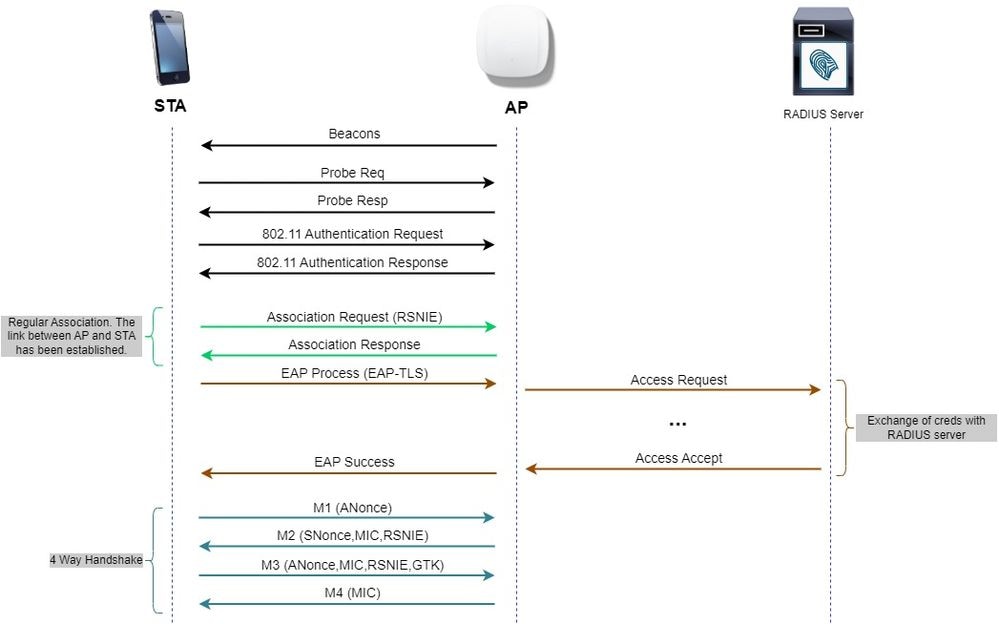

WPA-Enterprise(亦即 802.1x)

WPA3-Enterprise 是最安全的 WPA3 版本,採用使用者名稱加上密碼的組合,並搭配 802.1X 來在 RADIUS 伺服器上進行使用者驗證。根據預設,WPA3 採用 128 位元加密,但也引入選用的可設定 192 位元加密強度,為任何傳輸敏感資料的網路提供額外保護。

WPA3 Enterprise 流程圖

WPA3 Enterprise 流程圖

級別集:WPA3模式

- WPA3-Personal

- WPA3-Personal 僅限模式

- 需使用 PMF

- WPA3-Personal 轉換模式

- 配置規則:在AP上,無論何時啟用WPA2 — 個人,預設情況下都必須啟用WPA3 — 個人轉換模式,除非管理員明確覆蓋該模式才能在WPA2 — 個人專用模式下運行

- WPA3-Personal 僅限模式

- WPA3-Enterprise

- WPA3-Enterprise 僅限模式

- 所有 WPA3 連線都應交涉 PMF

- WPA3-Enterprise 轉換模式

- WPA3 連線應交涉 PMF

- WPA2 連線可選用 PMF

- WPA3-Enterprise suite-B「192 位元」模式符合商業國家安全演算法 (CNSA)

- 不只適用於聯邦政府

- 一致的加密密碼套件可避免設定錯誤

- 在密碼編譯中新增 GCMP 與 ECCP,提供更好的雜湊函數 (SHA384)

- 需使用 PMF

-

WPA3 192 位元安全性應為 EAP-TLS 專屬,EAP-TLS 在要求者和 RADIUS 伺服器上皆需要憑證。

-

如要使用 WPA3 192 位元 Enterprise,RADIUS 伺服器必須使用其中一種允許的 EAP 密碼:

TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

TLS_DHE_RSA_WITH_AES_256_GCM_SHA384

- WPA3-Enterprise 僅限模式

如需深入瞭解如何在 Cisco WLAN 實作 WPA3,包含用戶端安全相容對照表,請參閱 WPA3 部署指南。

Cisco Catalyst Wi-Fi 6E AP

Wi-Fi 6E 存取點

Wi-Fi 6E 存取點

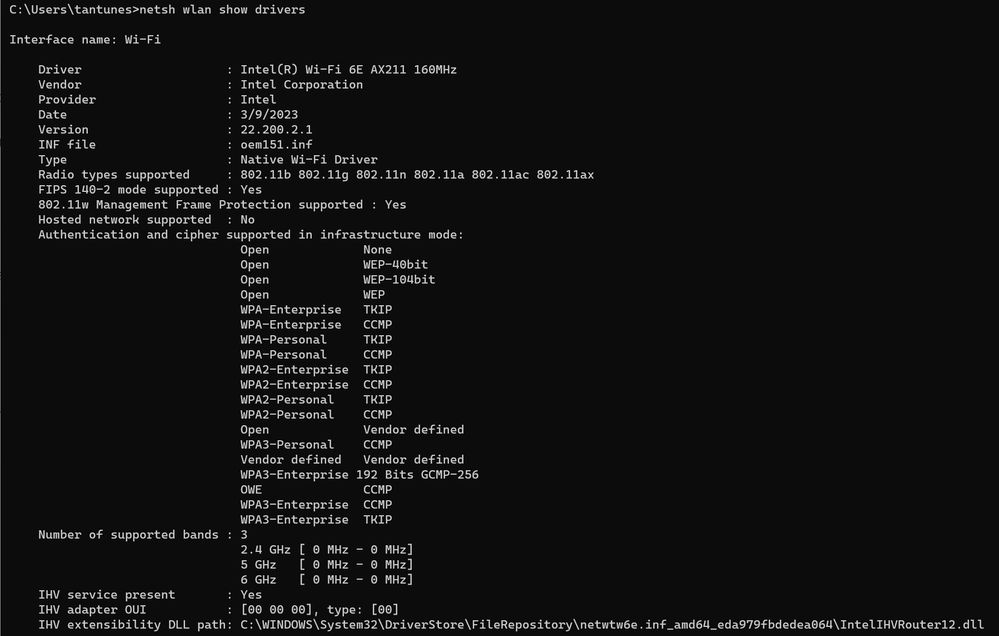

用戶端支援的安全設定

您可以使用 Wi-Fi 聯盟網頁的 產品搜尋工具.

您可以在 Windows 裝置上使用命令「netsh wlan show drivers」,確認介面卡支援哪些安全設定。

這裡顯示了 Intel AX211 的輸出:

客戶端AX211的_netsh wlan show driver_的Windows輸出

客戶端AX211的_netsh wlan show driver_的Windows輸出

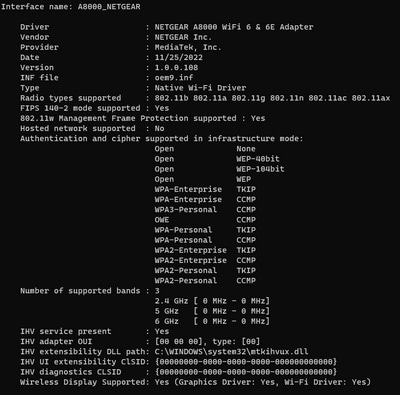

Netgear A8000:

客戶端Netgear A8000s的_netsh wlan show driver_的Windows輸出

客戶端Netgear A8000s的_netsh wlan show driver_的Windows輸出

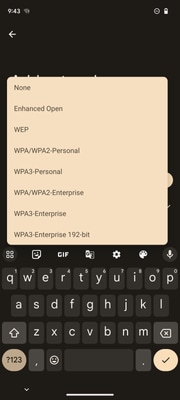

Android Pixel 6a:

Android Pixel6a 支援的安全設定

Android Pixel6a 支援的安全設定

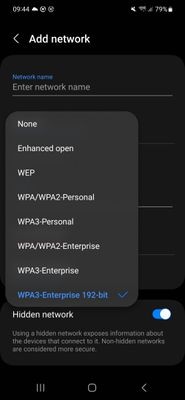

Samsung S23:

Android S23 支援的安全設定

Android S23 支援的安全設定

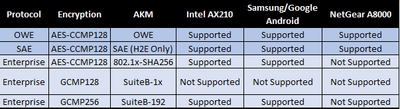

根據先前的輸出,我們可以得出下方表格的結論:

每個客戶端支援的安全協定

每個客戶端支援的安全協定

設定

本節示範的是基本 WLAN 設定。使用中心關聯/驗證/DHCP/交換時,使用的原則設定檔一律相同。

下文會說明如何設定每項 Wi-Fi 6E 第 2 層安全性組合,以及如何驗證配置和預期行為。

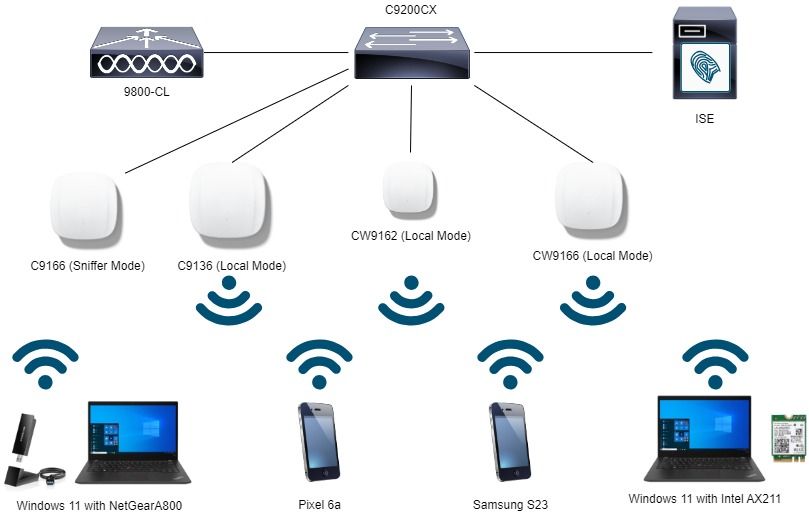

網路圖表

網路圖表

網路圖表

組態

請謹記,Wi-Fi 6E 需要 WPA3,以下是 WLAN 無線電原則的限制:

-

只有在使用其中一種組態組合時,WLAN 才會推送至所有無線電:

-

WPA3 + AES cipher + 802.1x-SHA256 (FT) AKM

-

WPA3 + AES cipher + OWE AKM

-

WPA3 + AES cipher + SAE (FT) AKM

-

WPA3 + CCMP256 cipher + SUITEB192-1X AKM

-

WPA3 + GCMP128 cipher + SUITEB-1X AKM

-

WPA3 + GCMP256 cipher + SUITEB192-1X AKM

-

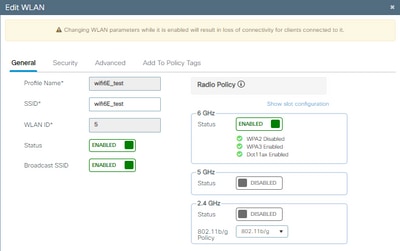

基本組態

WLAN 配置為僅限 6GHz 無線電原則和 UPR(廣播探查回應)探索方法:

WLAN 基本組態

WLAN 基本組態

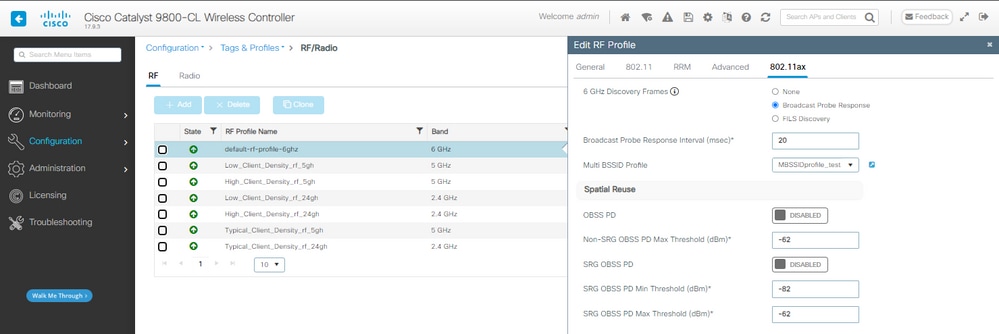

6GHz RF 設定檔組態

6GHz RF 設定檔組態

驗證

安全驗證

本節將使用下列 WPA3 通訊協定組合,說明安全組態和用戶端關聯階段:

- WPA3- AES(CCMP128) + OWE

- OWE 轉換模式

- WPA3-Personal

- AES(CCMP128) + SAE

- WPA3-Enterprise

- AES(CCMP128) + 802.1x-SHA256

- AES(CCMP128) + 802.1x-SHA256 + FT

- GCMP128 cipher + SUITEB-1X

- GCMP256 cipher + SUITEB192-1X

附註:雖然撰寫本文時沒有支援GCMP128密碼和SUITEB-1X的使用者端,但已測試其是否被廣播並檢查信標中的RSN資訊。

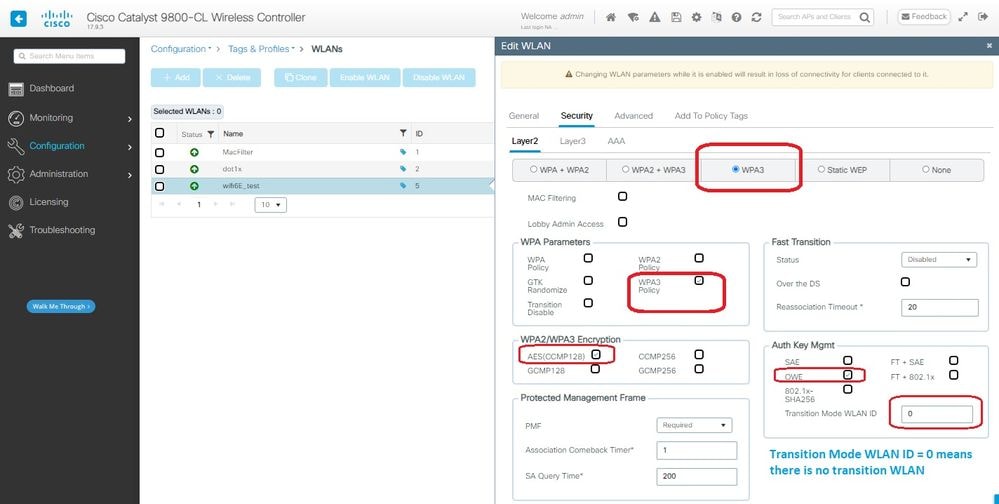

WPA3 - AES(CCPM128) + OWE

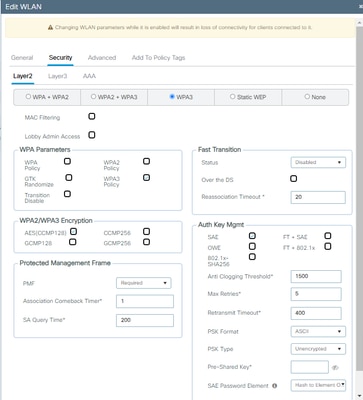

以下是 WLAN 安全組態:

OWE 安全設定

OWE 安全設定

在 WLC GUI 檢視 WLAN 安全設定:

WLC GUI 的 WLAN 安全設定

WLC GUI 的 WLAN 安全設定

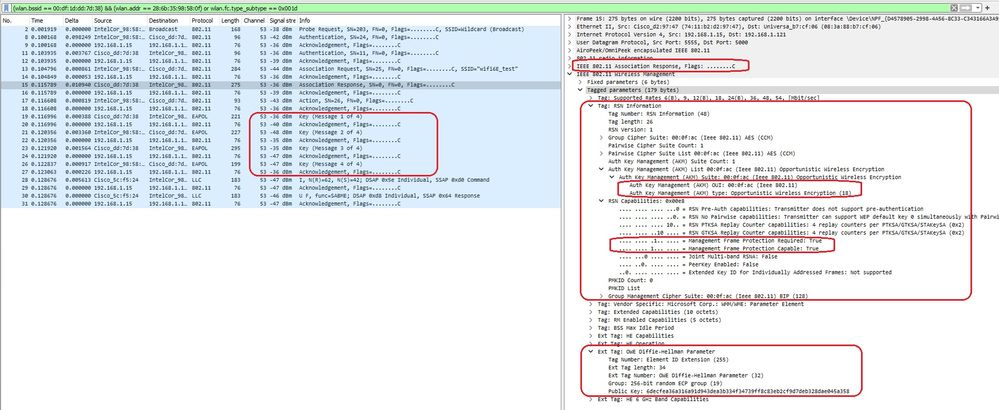

我們可以在此觀察 Wi-Fi 6E 用戶端的連線程序:

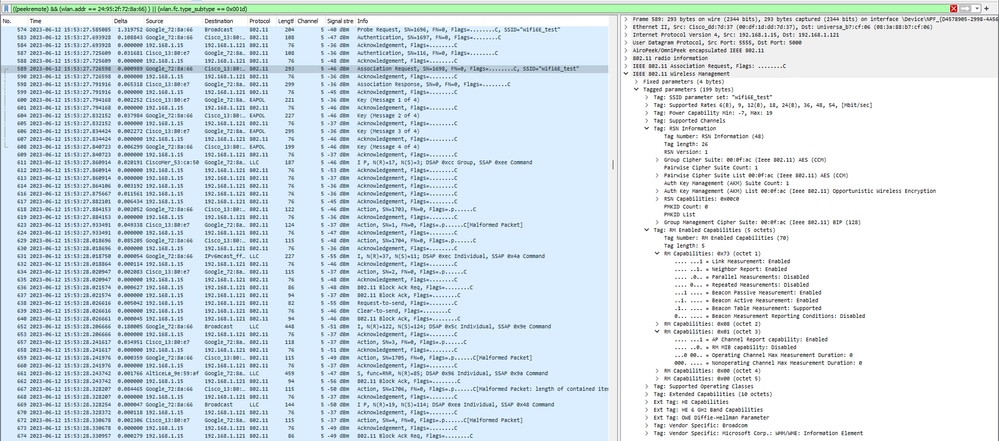

Intel AX211

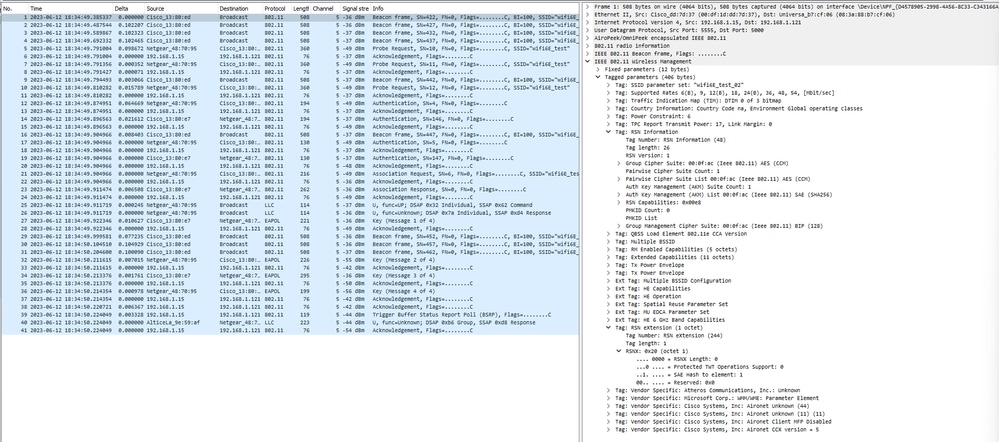

此處顯示了用戶端 Intel AX211 的完整連線程序。

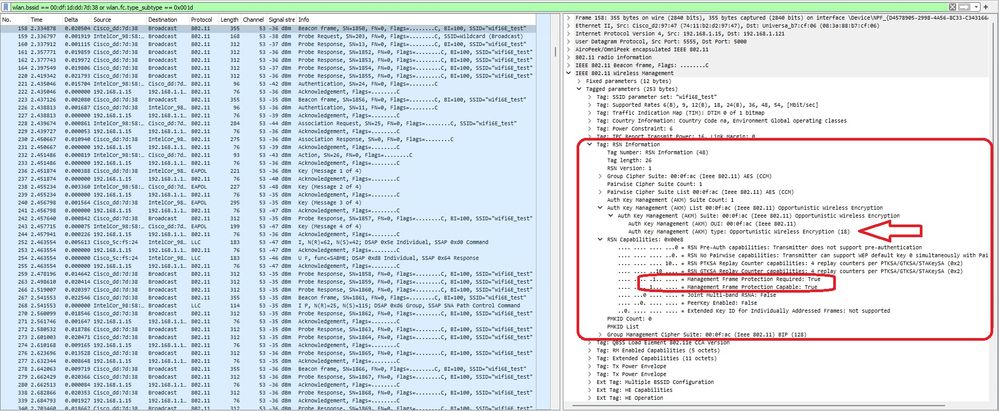

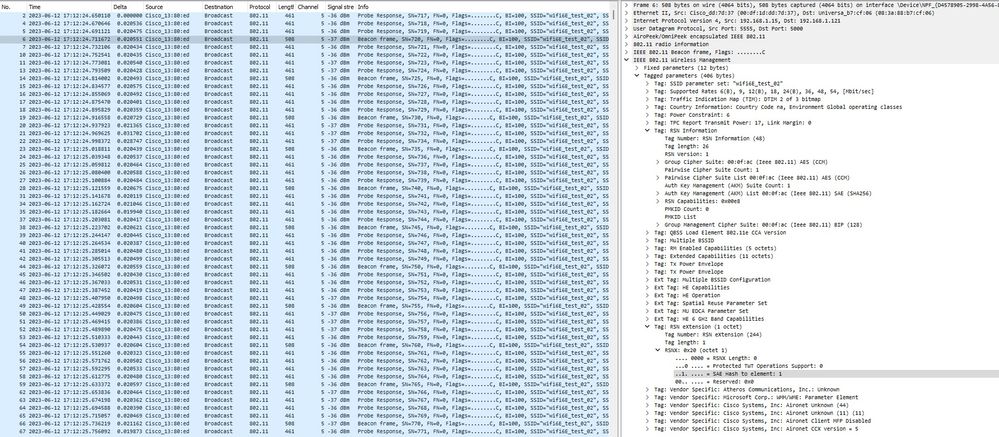

OWE 探索

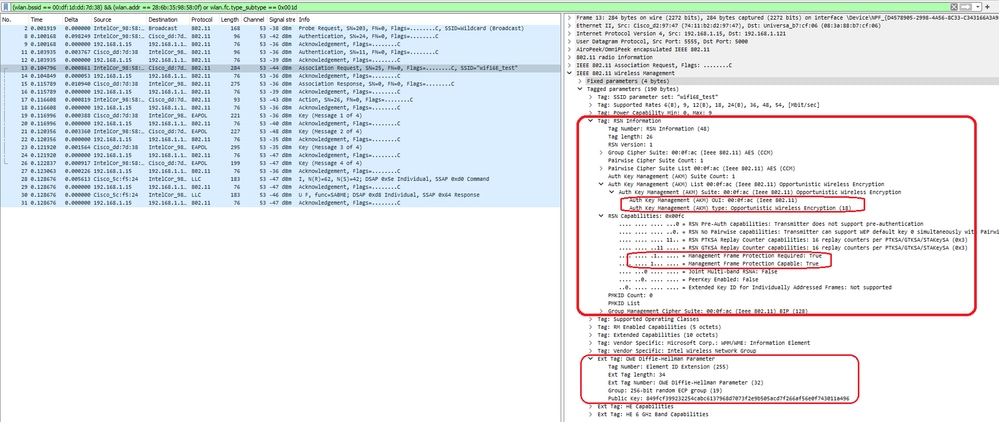

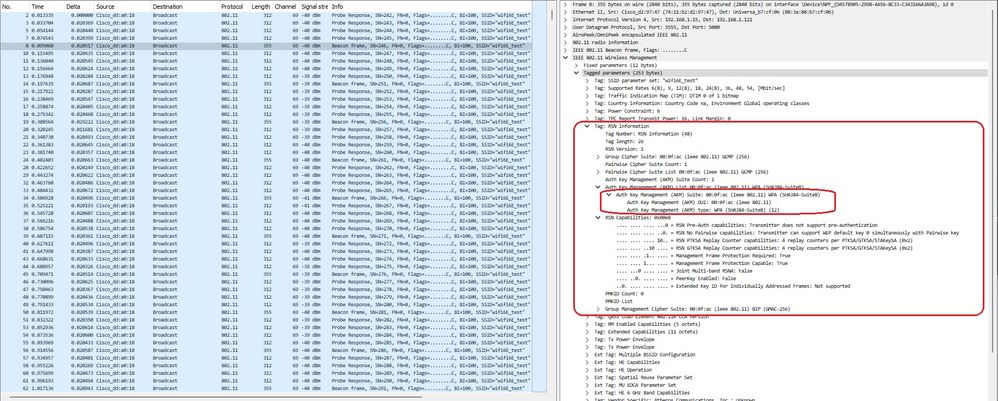

在此您可以看到信標OTA。AP使用RSN資訊元素下的OWE的AKM套件選擇器來通告對OWE的支援。

您可以看到 AKM 套件類型值 18 (00-0F-AC:18),表示 OWE 支援。

OWE 信標訊框

OWE 信標訊框

如果查看 RSN 功能欄位,可以看到 AP 宣告了管理訊框保護 (MFP) 功能,且 MFP 必要位元組設定為 1。

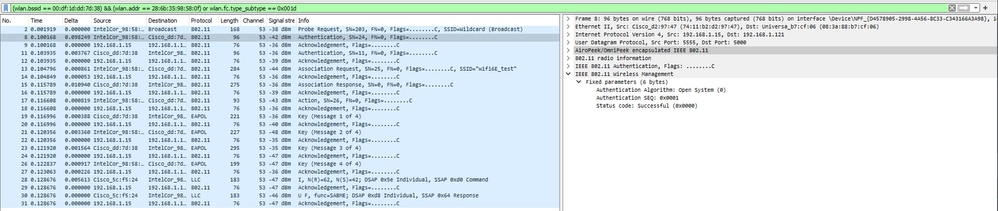

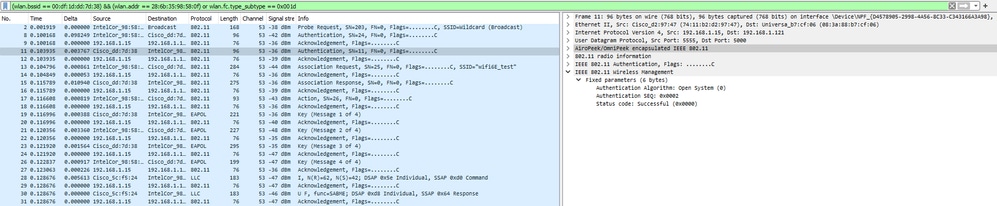

OWE 關聯

您可以看到 UPR 以廣播模式傳送,接著是關聯本身。

OWE 從 OPEN 驗證請求和回應開始:

接著,要執行 OWE 的用戶端必須在關聯請求訊框的 RSN IE 中指出 OWE AKM,並加入 Diffie Helman (DH) 參數元素:

OWE 關聯回應

OWE 關聯回應

關聯回應後,我們可以看到四向式交握,且用戶端變更為已連線狀態。

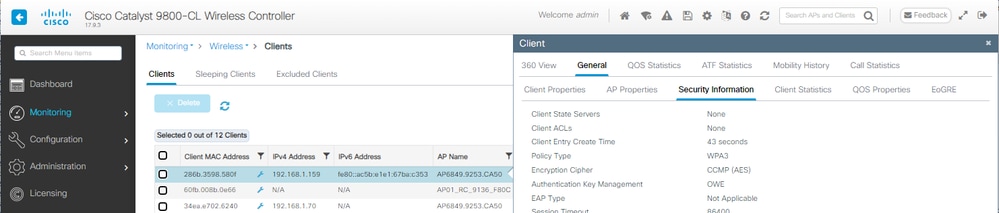

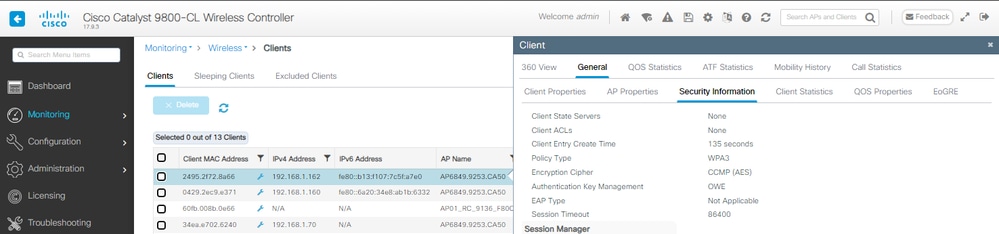

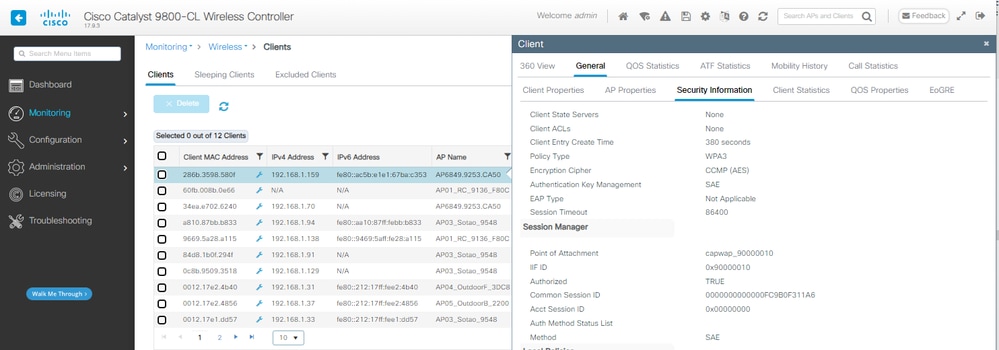

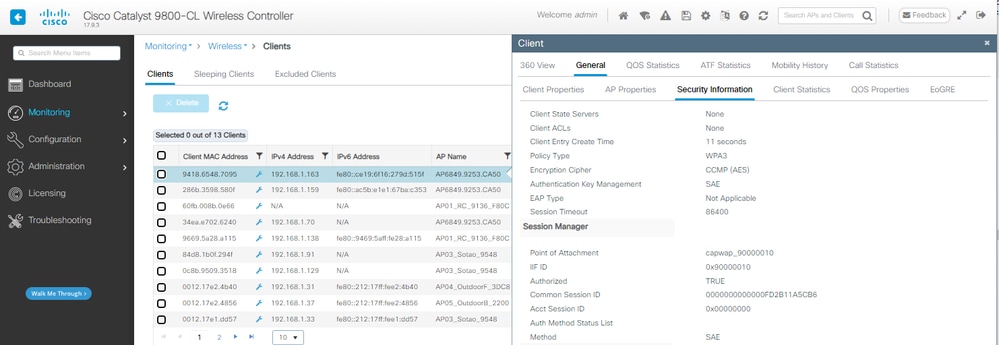

您可以在這裡看到 WLC GUI 的用戶端詳細資訊:

NetGear A8000

OTA 連線著重於來自用戶端的 RSN 資訊:

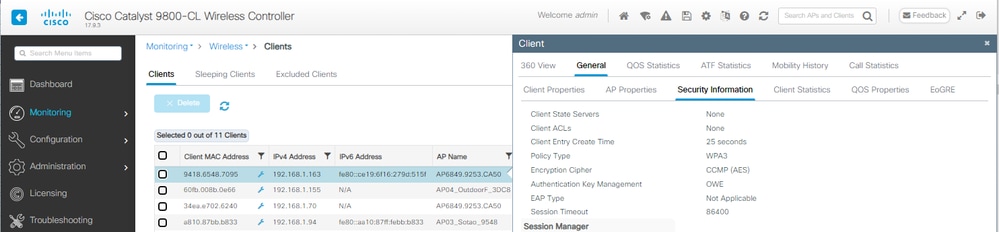

WLC 用戶端詳細資訊:

Pixel 6a

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

Samsung S23

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

WPA3 - AES(CCPM128) + OWE 與轉換模式

本文檔中提供的OWE轉換模式的詳細配置和故障排除:使用轉換模式設定增強開放式 SSID - OWE.

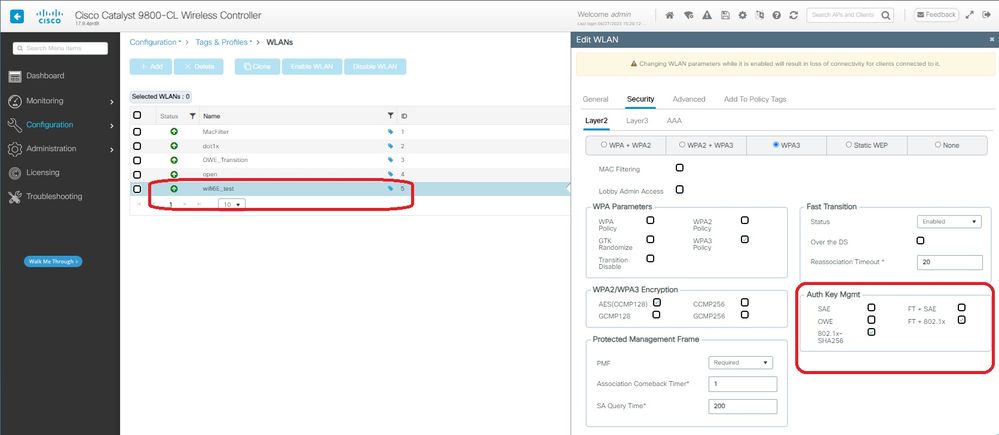

WPA3-Personal - AES(CCMP128) + SAE

WLAN 安全設定:

WPA3 SAE 組態

WPA3 SAE 組態

附註:請記住,在6 GHz無線電策略中不允許搜尋和平移。當您設定僅限 6GHz 的 WLAN 時,必須選取 H2E SAE 密碼元件。

在 WLC GUI 檢視 WLAN 安全設定:

信標 OTA 驗證:

WPA3 SAE 信標

WPA3 SAE 信標

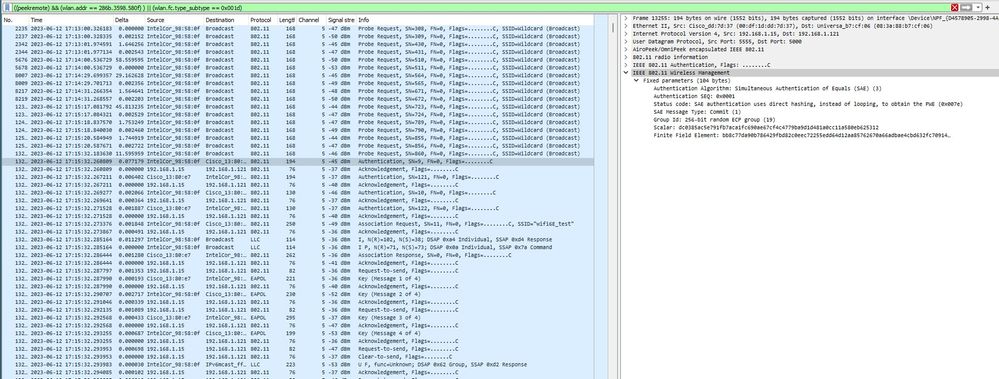

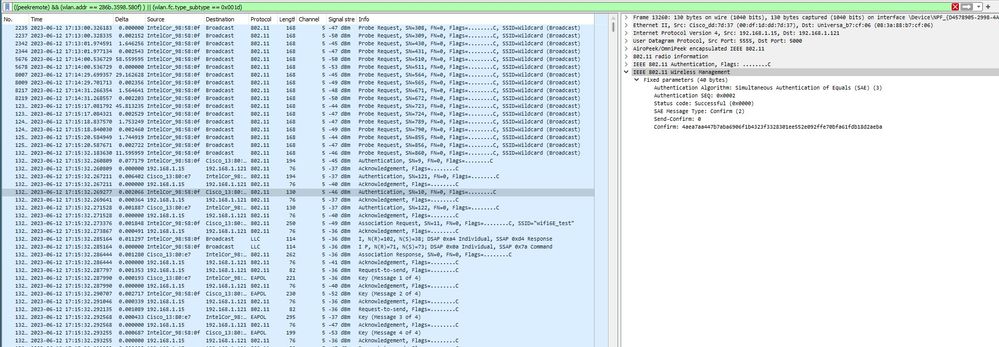

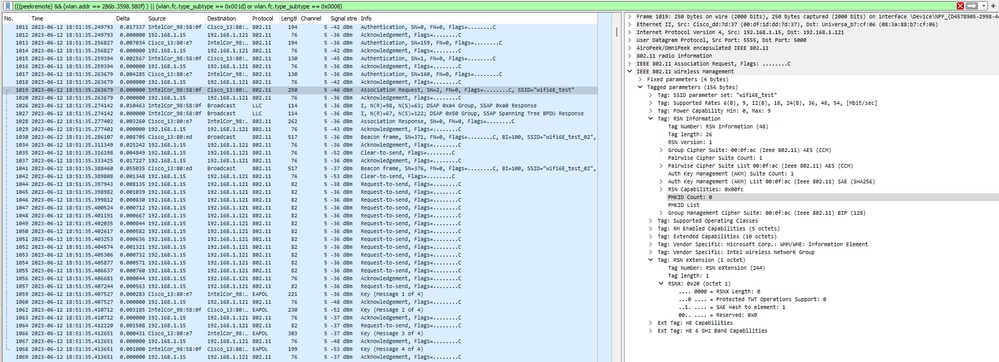

我們可以在這裡觀察 Wi-Fi 6E 用戶端建立關聯:

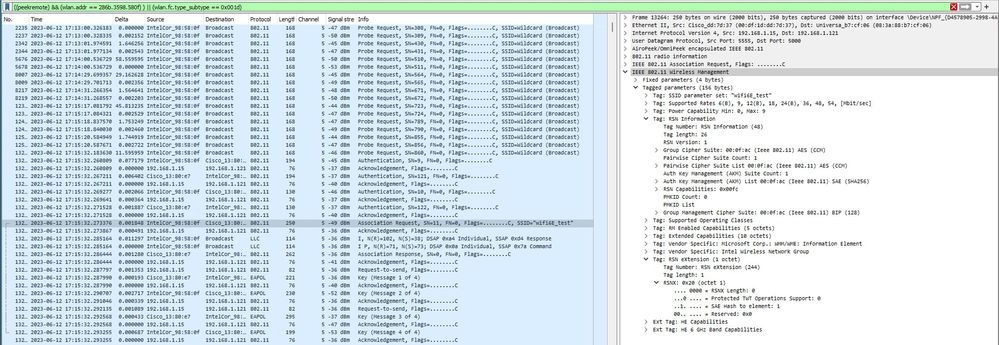

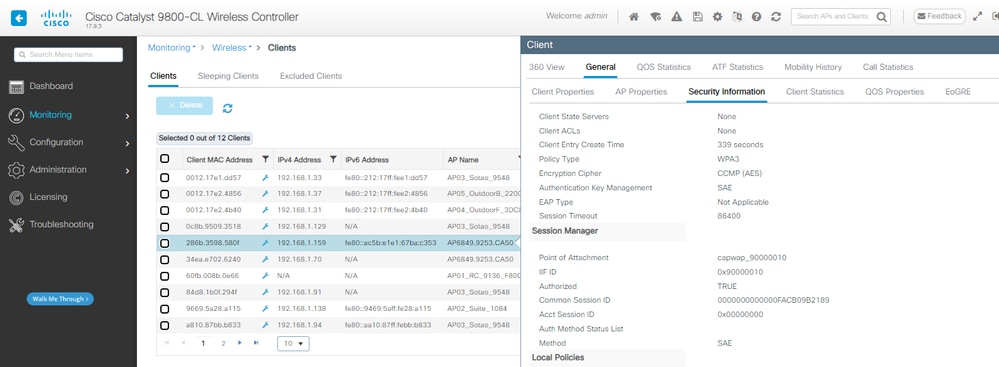

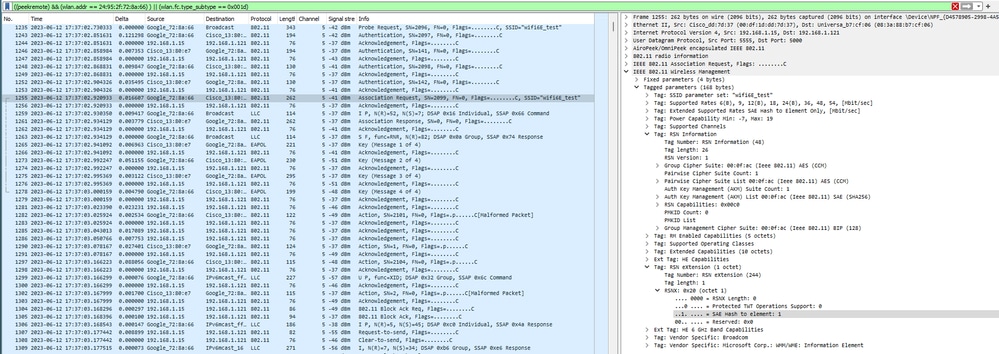

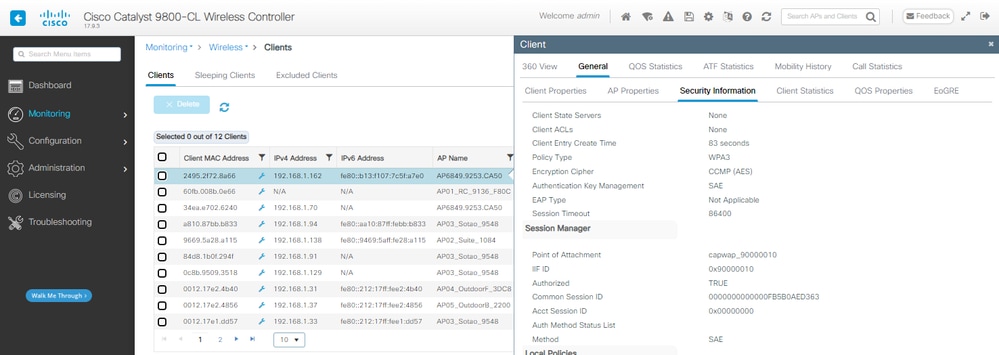

Intel AX211

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

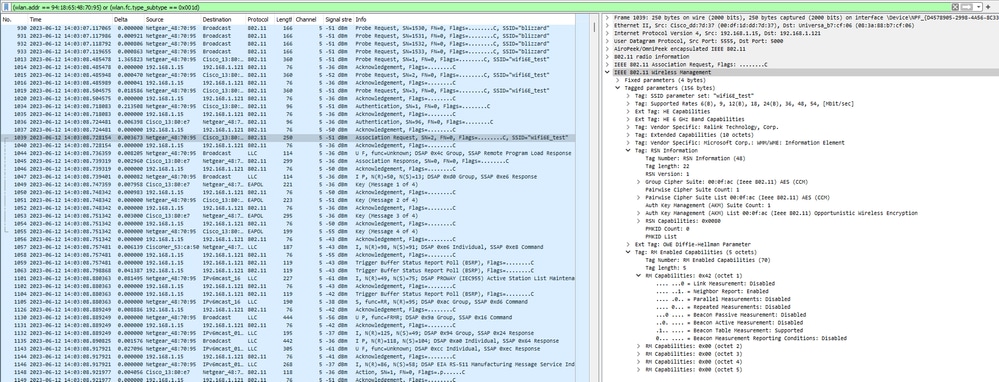

NetGear A8000

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

Pixel 6a

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

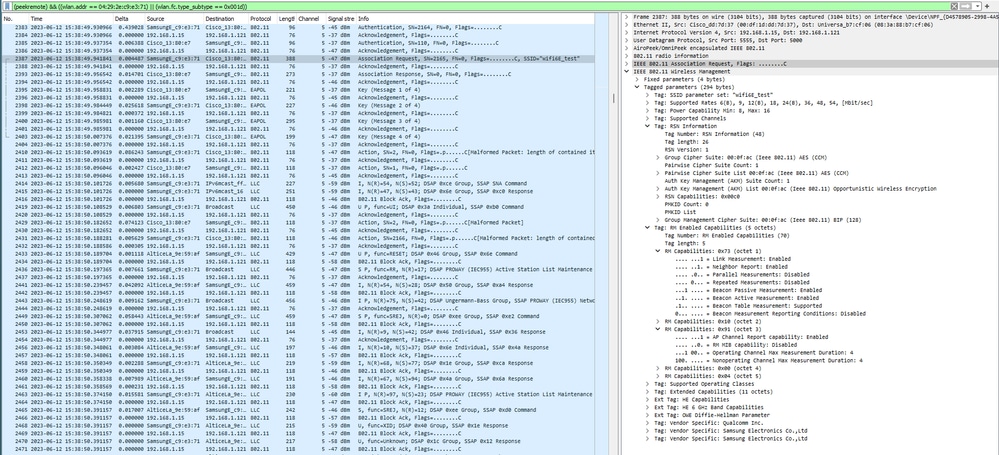

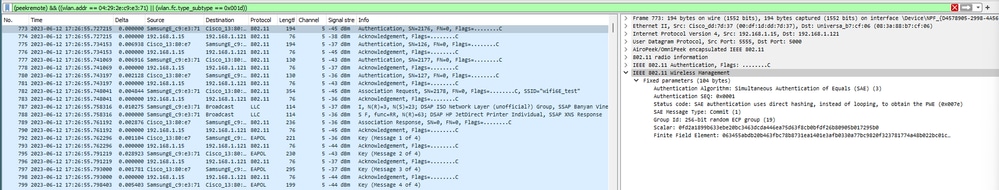

Samsung S23

OTA 連線著重於來自用戶端的 RSN 資訊:

WLC 用戶端詳細資訊:

WPA3-Personal - AES(CCMP128) + SAE + FT

WLAN 安全設定:

注意:在「驗證金鑰管理」中,WLC允許選擇FT+SAE而不啟用SAE,但觀察到使用者端無法連線。如要將 SAE 搭配快速轉換使用,請務必同時啟用 SAE 和 FT+SAE 選取方塊。

在 WLC GUI 檢視 WLAN 安全設定:

信標 OTA 驗證:

WPA3 SAE + FT 信標

WPA3 SAE + FT 信標

我們可以在這裡觀察 Wi-Fi 6E 用戶端建立關聯:

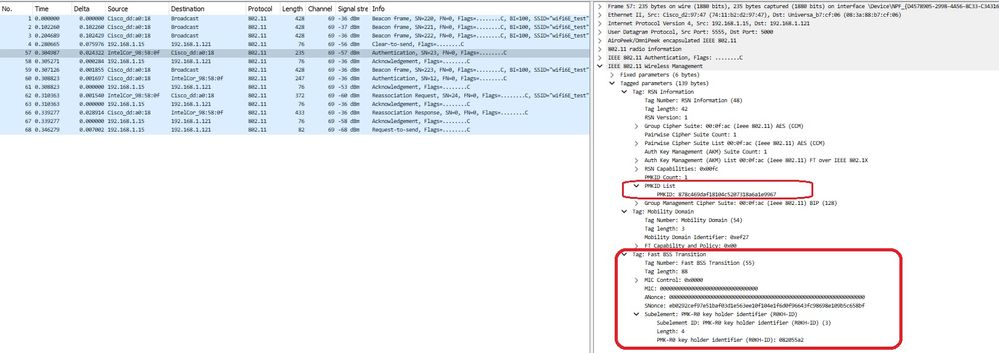

Intel AX211

OTA 連線著重於來自用戶端的 RSN 資訊:

可以看到 PMKID 的漫遊事件:

WPA3 SAE + FT 重新關聯請求

WPA3 SAE + FT 重新關聯請求

WLC 用戶端詳細資訊:

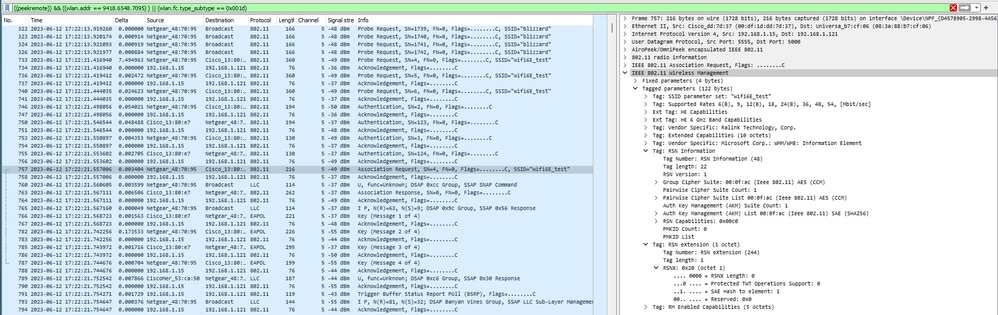

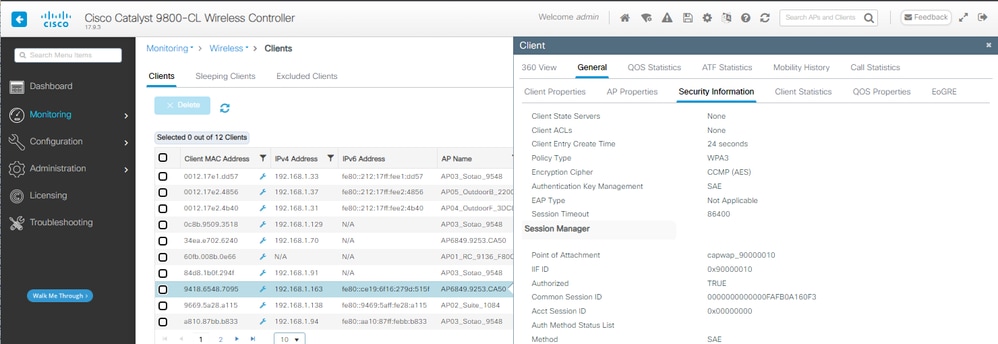

NetGear A8000

OTA 連線著重於來自用戶端的 RSN 資訊。起始連線:

ssss

ssss

WLC 用戶端詳細資訊:

Pixel 6a

FT 啟用時,裝置無法漫遊。

Samsung S23

FT 啟用時,裝置無法漫遊。

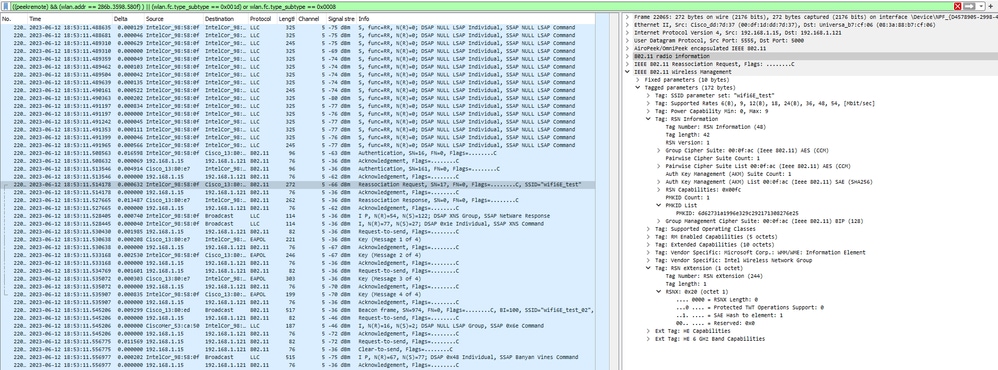

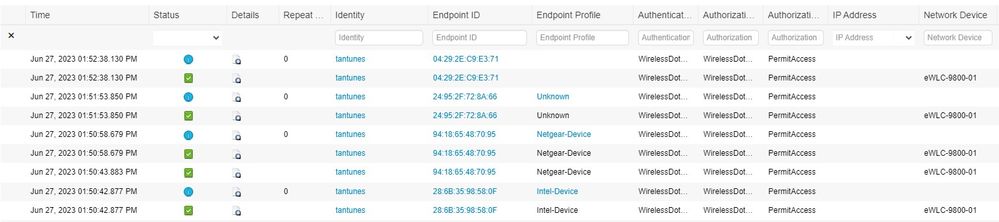

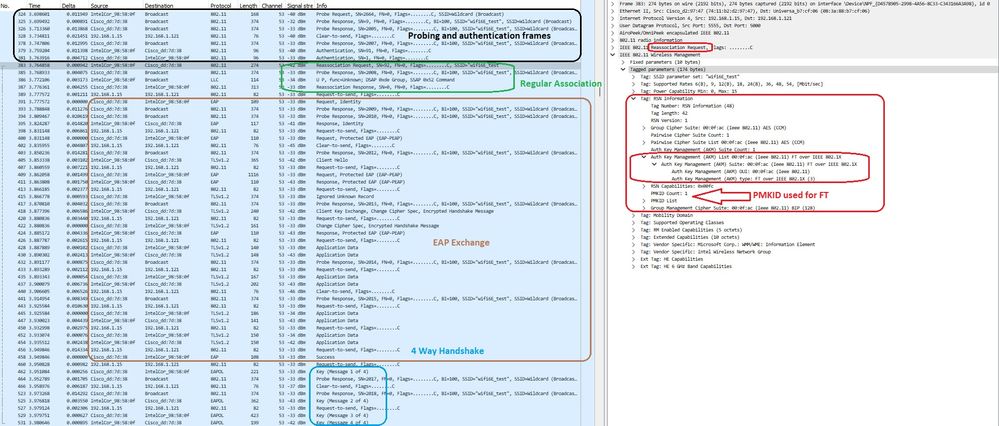

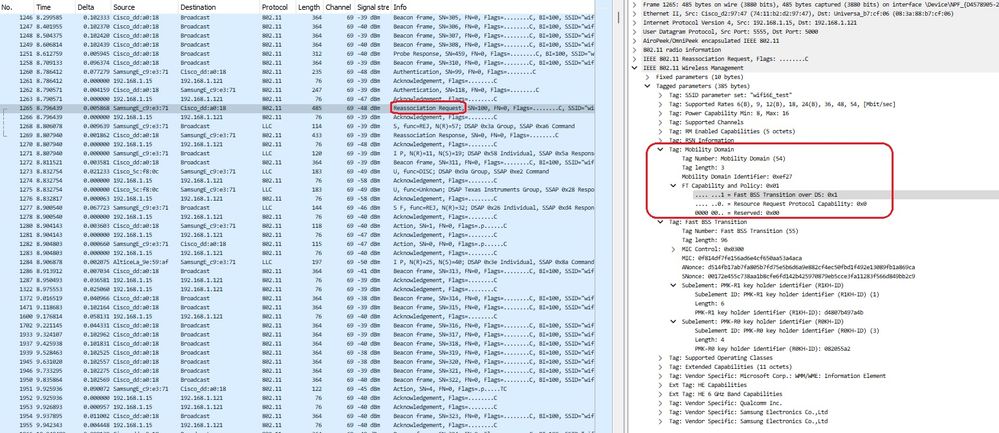

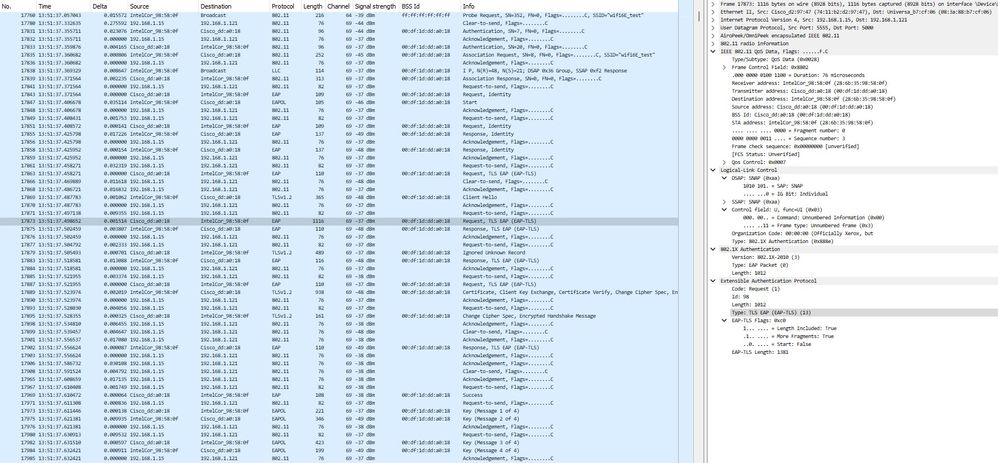

WPA3-Enterprise + AES(CCMP128) + 802.1x-SHA256 + FT

WLAN 安全設定:

WPA3 Enterprise 802.1x-SHA256 + FTWLAN 安全組態

WPA3 Enterprise 802.1x-SHA256 + FTWLAN 安全組態

在 WLC GUI 檢視 WLAN 安全設定:

這裡可以看到 ISE 即時記錄顯示來自每個裝置的驗證:

ISE 即時記錄

ISE 即時記錄

信標 OTA 看起來如下:

WPA3 Enterprise 802.1x +FT 信標

WPA3 Enterprise 802.1x +FT 信標

我們可以在這裡觀察 Wi-Fi 6E 用戶端建立關聯:

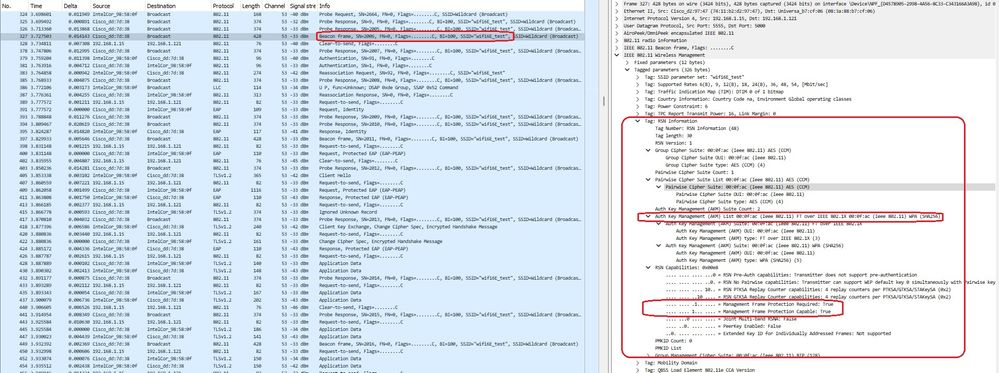

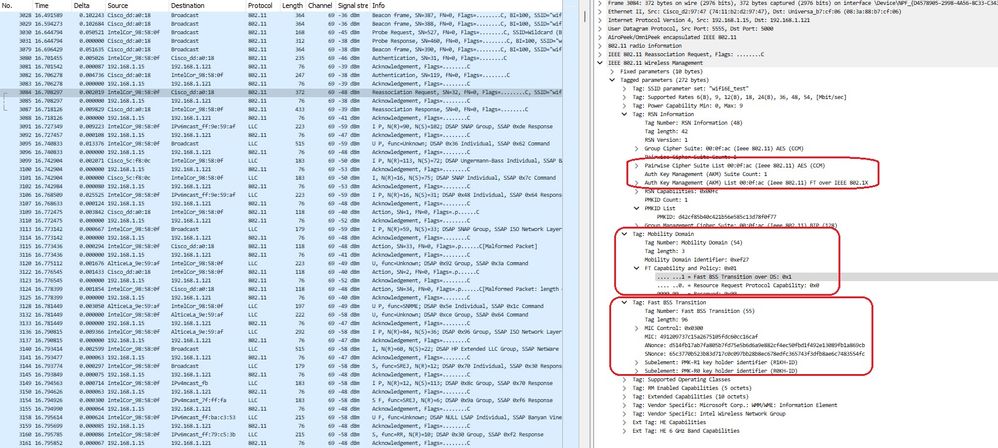

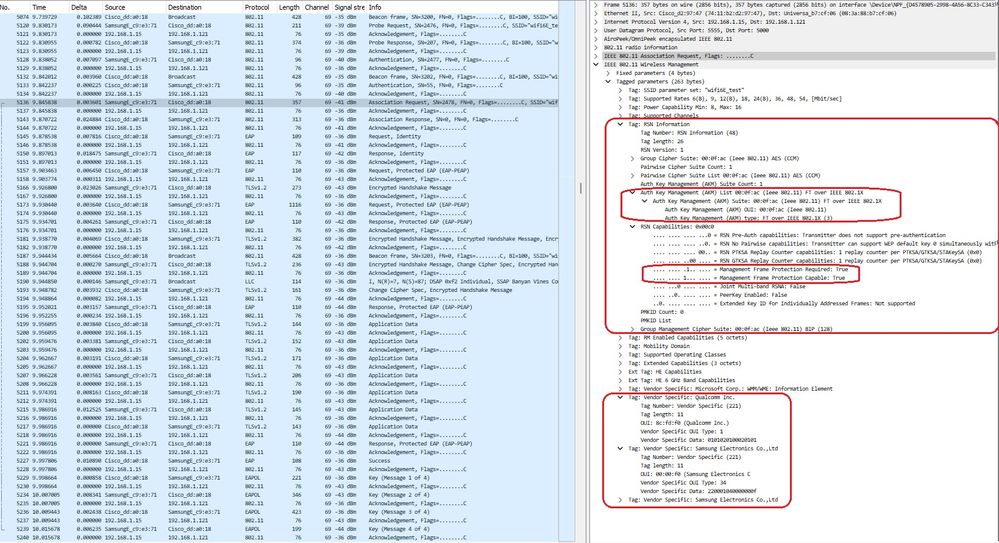

Intel AX211

OTA 連線著重於漫遊事件中來自用戶端的 RSN 資訊:

WPA3 Enterprise 802.1x + FT 漫遊事件

WPA3 Enterprise 802.1x + FT 漫遊事件

如果從WLAN(例如,從WLC GUI)中手動刪除客戶端,則會發生有趣的行為。 用戶端收到解除關聯的訊框,但嘗試重新連線至相同 AP,並使用重新建立關聯的訊框,接著會發生完整的 EAP 交換,因為用戶端詳細資訊已從 AP/WLC 刪除。

這基本上與新的「關聯」流程中的幀交換相同。您可以在這裡看到訊框交換:

WPA3 Enterprise 802.1x + FT Ax211 連線流量

WPA3 Enterprise 802.1x + FT Ax211 連線流量

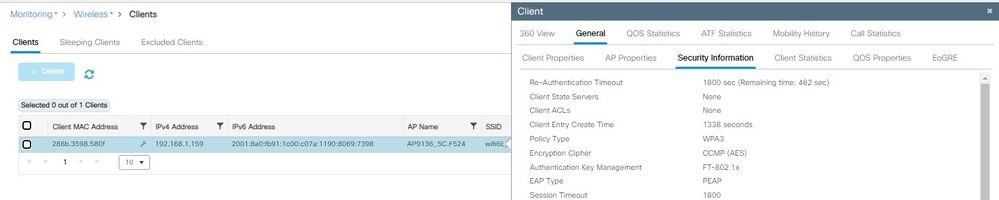

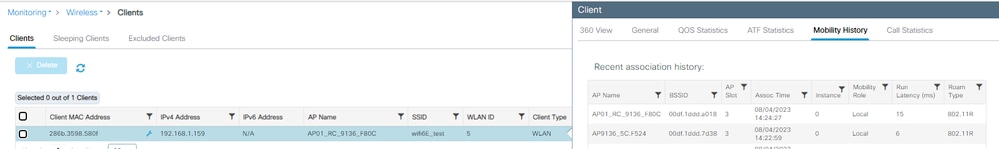

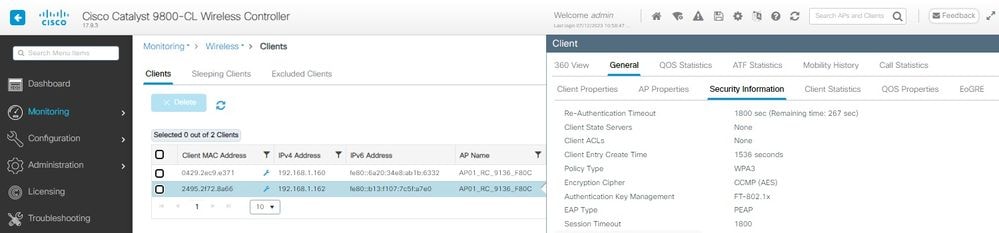

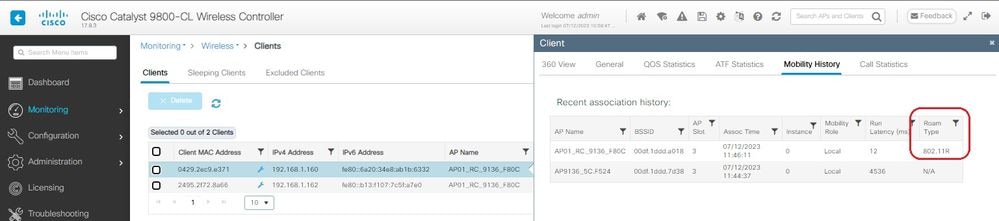

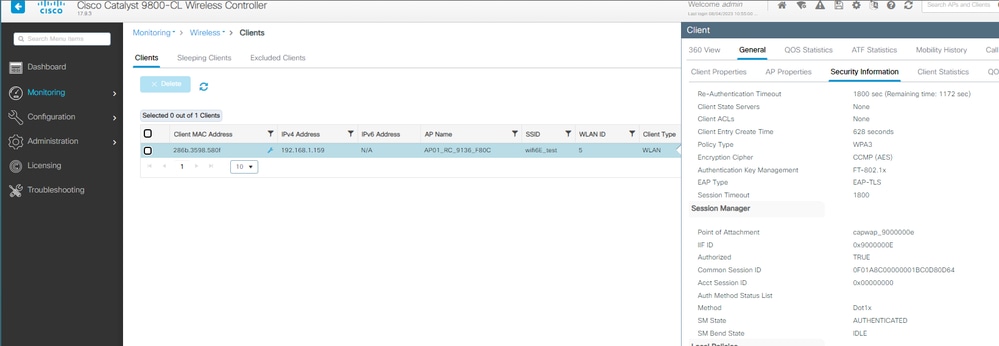

WLC 用戶端詳細資訊:

WPA3 Enterprise 802.1x + FT 用戶端詳細資訊

WPA3 Enterprise 802.1x + FT 用戶端詳細資訊

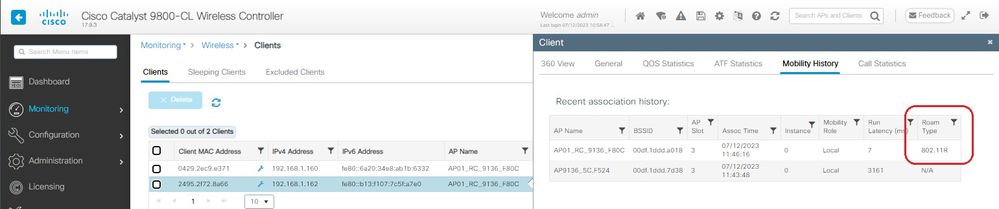

此用戶端也會透過 DS 使用 FT 進行測試,並能夠使用 802.11r 漫遊:

AX211 透過 DS 使用 FT 漫遊

AX211 透過 DS 使用 FT 漫遊

我們也可以看到 FT 漫遊事件:

WPA3 Enterprise 搭配 FT

WPA3 Enterprise 搭配 FT

用戶端來自 WLC 的 RA 追蹤:

NetGear A8000

此用戶端不支援 WPA3-Enterprise。

Pixel 6a

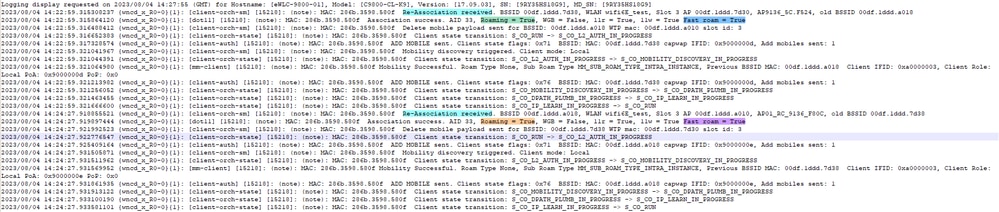

OTA 連線著重於來自用戶端的 RSN 資訊:

WPA3 Enterprise 802.1x + FT Pixel6a 關聯

WPA3 Enterprise 802.1x + FT Pixel6a 關聯

WLC 用戶端詳細資訊:

WPA3 Enterprise 802.1x + FT Pixel6a 用戶端詳細資訊

WPA3 Enterprise 802.1x + FT Pixel6a 用戶端詳細資訊

聚焦於漫遊類型 OTA ,其中可以看到漫遊類型 802.11R:

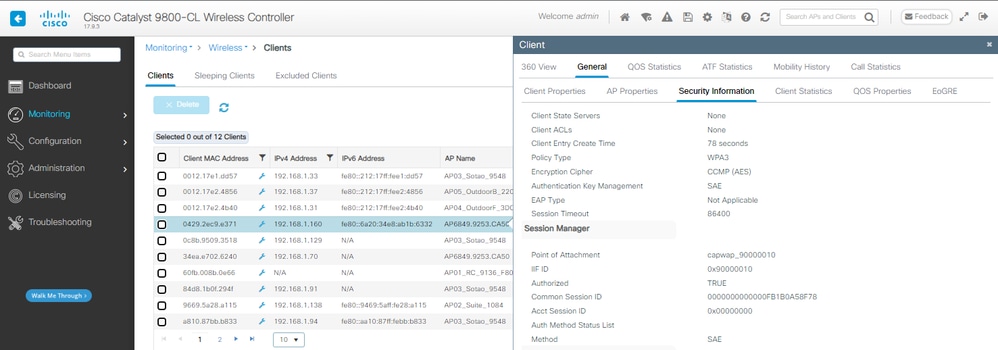

Samsung S23

OTA 連線著重於來自用戶端的 RSN 資訊:

S23 FToTA 漫遊事件

S23 FToTA 漫遊事件

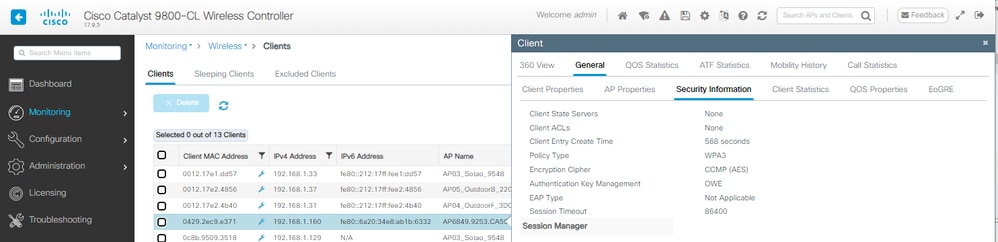

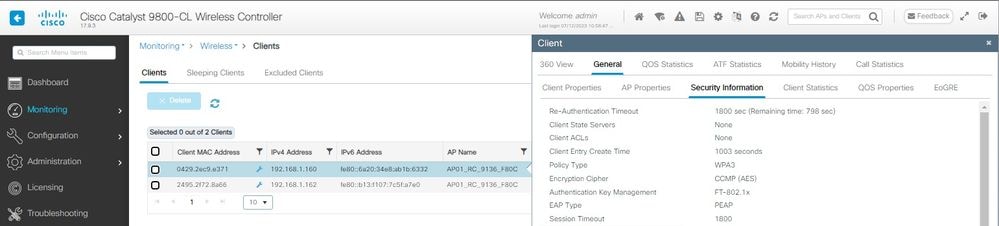

WLC 用戶端詳細資訊:

S23 用戶端屬性

S23 用戶端屬性

聚焦於漫遊類型 OTA ,其中可以看到漫遊類型 802.11R:

S23 漫遊類型 802.11R

S23 漫遊類型 802.11R

此用戶端也會透過 DS 使用 FT 進行測試,並能夠使用 802.11r 漫遊:

S23 漫遊 FToDS 封包

S23 漫遊 FToDS 封包

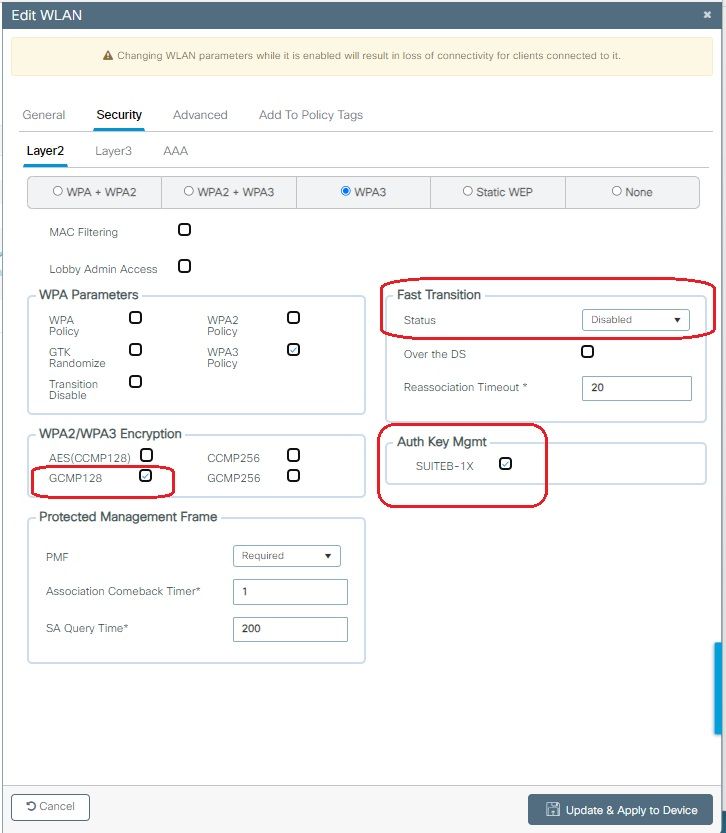

WPA3-Enterprise + GCMP128 cipher + SUITEB-1X

WLAN 安全設定:

WPA3 Enterprise SuiteB-1X 安全組態

WPA3 Enterprise SuiteB-1X 安全組態

附註:SUITEB-1X不支援FT

在 WLC GUI 檢視 WLAN 安全設定:

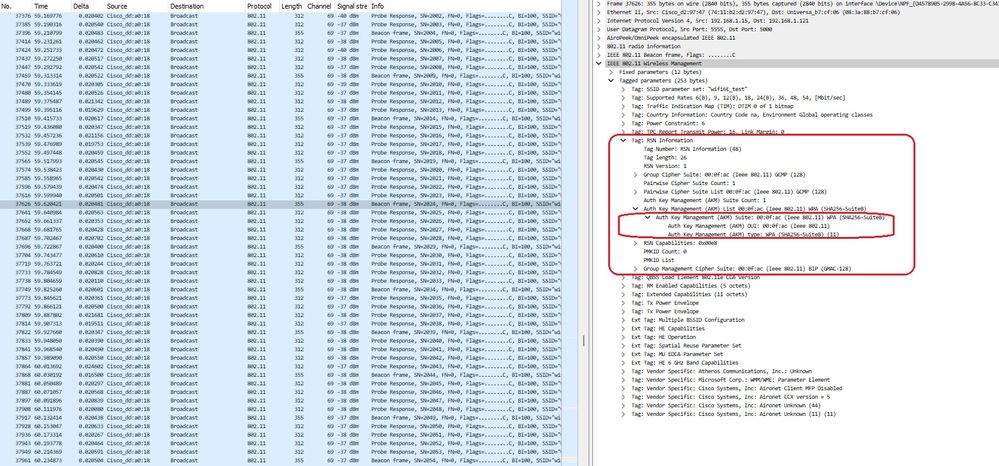

信標 OTA 驗證:

WPA3 Enterprise SuiteB-1X 信標

WPA3 Enterprise SuiteB-1X 信標

所有測試的用戶端都無法使用 SuiteB-1X 連線至 WLAN,證實這些用戶端都不支援此安全方式。

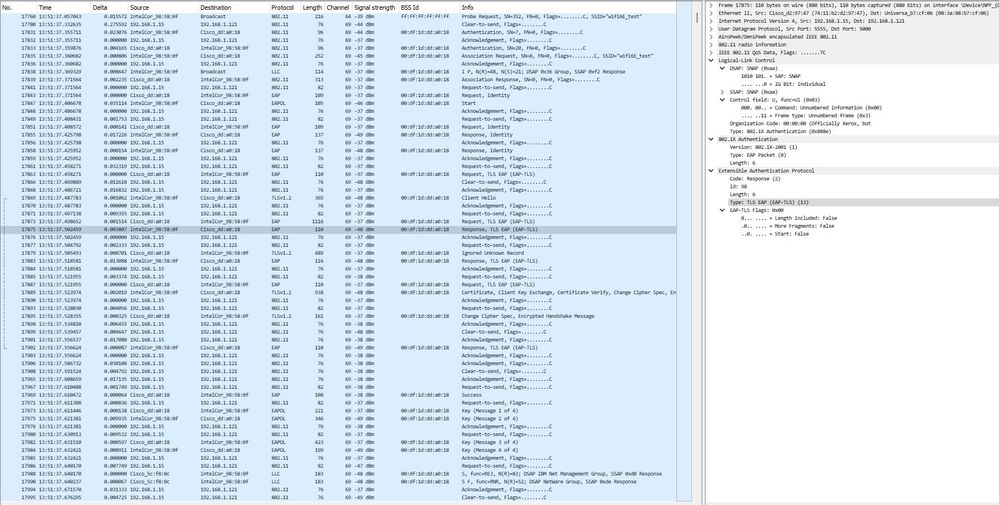

WPA3-Enterprise + GCMP256 cipher + SUITEB192-1X

WLAN 安全設定:

WPA3 Enterprise SUITEB192-1x 安全設定

WPA3 Enterprise SUITEB192-1x 安全設定

附註:GCMP256+SUITEB192-1X不支援FT。

WLC GUI 上的 WLAN 清單:

用於測試的 WLAN

用於測試的 WLAN

信標 OTA 驗證:

WPA3 Enterprise SUITEB192-1x 信標

WPA3 Enterprise SUITEB192-1x 信標

我們可以在這裡觀察 Wi-Fi 6E 用戶端建立關聯:

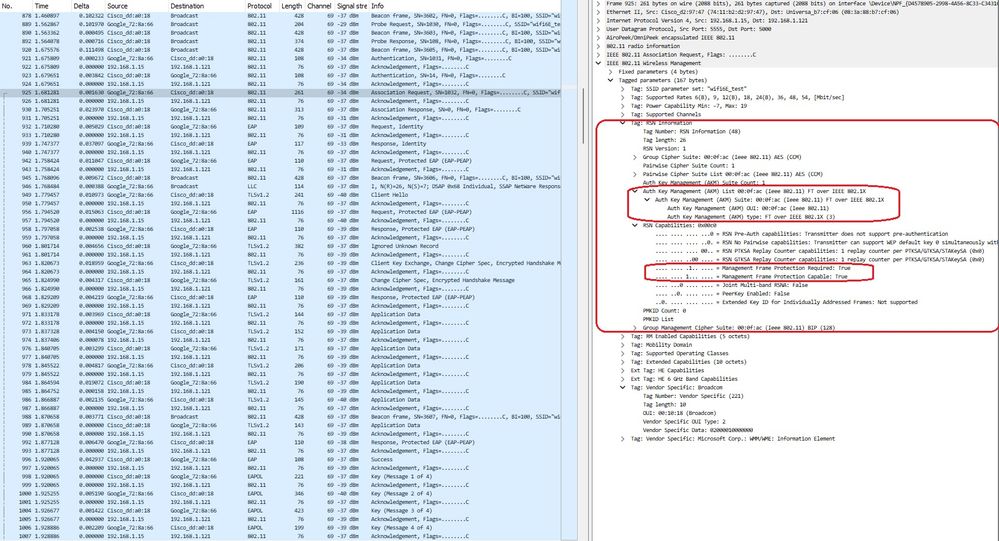

Intel AX211

OTA 連線著重於來自用戶端的 RSN 資訊:

WPA3 Enterprise 搭配 EAP-TLS 關聯與 Intel AX211 用戶端和 RSN 資訊

WPA3 Enterprise 搭配 EAP-TLS 關聯與 Intel AX211 用戶端和 RSN 資訊

以及 EAP-TLS 交換:

WPA3 Enterprise 搭配 EAP-TLS 關聯與 Intel AX211 用戶端和 EAP-TLS 重點

WPA3 Enterprise 搭配 EAP-TLS 關聯與 Intel AX211 用戶端和 EAP-TLS 重點

WLC 用戶端詳細資訊:

WPA3 Enterprise 搭配 EAP-TLS 用戶端詳細資訊

WPA3 Enterprise 搭配 EAP-TLS 用戶端詳細資訊

NetGear A8000

此用戶端不支援 WPA3-Enterprise。

Pixel 6a

截至撰寫本文件的日期,此用戶端仍無法使用 EAP-TLS 連線至 WPA3 Enterprise。

這是用戶端的問題,我們正在處理,一旦問題解決,將立即更新本文件。

Samsung S23

截至撰寫本文件的日期,此用戶端仍無法使用 EAP-TLS 連線至 WPA3 Enterprise。

這是用戶端的問題,我們正在處理,一旦問題解決,將立即更新本文件。

安全結論

經過上述測試後,最終結論如下:

| 通訊協定 |

加密 |

AKM |

AKM 加密 |

EAP 方法 |

FT-OverTA |

FT-OverDS |

Intel AX211 |

Samsung/Google Android |

NetGear A8000 |

| OWE |

AES-CCMP128 |

OWE |

不適用 |

不適用 |

不適用 |

不適用 |

支援 |

支援 |

支援 |

| SAE |

AES-CCMP128 |

SAE(僅限 H2E) |

SHA256 |

不適用 |

支援 |

支援 |

支援 :僅H2E和FT-oTA |

支援 :僅限H2E。 |

支援 : |

| 企業 |

AES-CCMP128 |

802.1x-SHA256 |

SHA256 |

PEAP/FAST/TLS |

支援 |

支援 |

支援 :SHA256和FT-oTA/oDS |

支援 :SHA256和FT-oTA、FT-oDS(S23) |

支援 :SHA256和FT-TA |

| 企業 |

GCMP128 |

SuiteB-1x |

SHA256-SuiteB |

PEAP/FAST/TLS |

不支援 |

不支援 |

不支援 |

不支援 |

不支援 |

| 企業 |

GCMP256 |

SuiteB-192 |

SHA384-SuiteB |

TLS |

不支援 |

不支援 |

不適用/待定 |

不適用/待定 |

不支援 |

疑難排解

本文件中使用的疑難排解方式均源自於線上文件:

疑難排解的一般指導原則是使用用戶端 MAC 位址,在偵錯模式下從 WLC 收集 RA 追蹤資訊,確認用戶端使用裝置 MAC 位址而非隨機 MAC 位址連線。

針對 OTA 疑難排解,建議在監聽器模式下使用 AP 來擷取用戶端服務 AP 的頻道流量。

附註:使用debug指令之前,請先參閱有關Debug指令的重要資訊。

相關資訊

Cisco Live - 使用 Catalyst Wi-Fi 6E 存取點架構新世代無線網路

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

08-Aug-2023

|

初始版本 |

由思科工程師貢獻

- Tiago AntunesCisco Technical Leader

意見

意見