簡介

本文檔介紹Catalyst 9800無線控制器與Aruba ClearPass策略管理器的整合。

必要條件

需求

思科建議您瞭解以下主題,並且已經過配置和驗證:

- Catalyst 9800無線控制器

- Aruba ClearPass伺服器(需要平台許可證、訪問許可證、板載許可證)

- 可運作的Windows AD

- 可選證書頒發機構(CA)

- 運行DHCP伺服器

- 可操作的DNS伺服器(證書CRL驗證所必需的)

- ESXi

- 所有相關的元件均同步到NTP並驗證其時間是否正確(驗證證書時需要)

- 主題知識:

- C9800部署和新配置模型

- C9800上的FlexConnect操作

- Dot1x驗證

採用元件

本文件中的資訊是以下列硬體與軟體版本為依據:

- C9800-L-C Cisco IOS-XE 17.3.3

- C9130AX、4800 AP

- Aruba ClearPass、6-8-0-109592和6.8-3修補程式

- MS Windows Server

- Active Directory (GP配置為向受管終端自動發佈基於電腦的證書)

- DHCP伺服器,帶選項43和選項60

- DNS伺服器

- NTP伺服器將所有元件進行時間同步

- CA

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

流量傳輸

在具有多個分支機構的典型企業部署中,每個分支機構都設定為向公司員工提供dot1x訪問許可權。在此配置示例中,PEAP用於透過部署在中央資料中心(DC)中的ClearPass例項為企業使用者提供點1x訪問。電腦證書與針對Microsoft AD伺服器的員工憑據驗證結合使用。

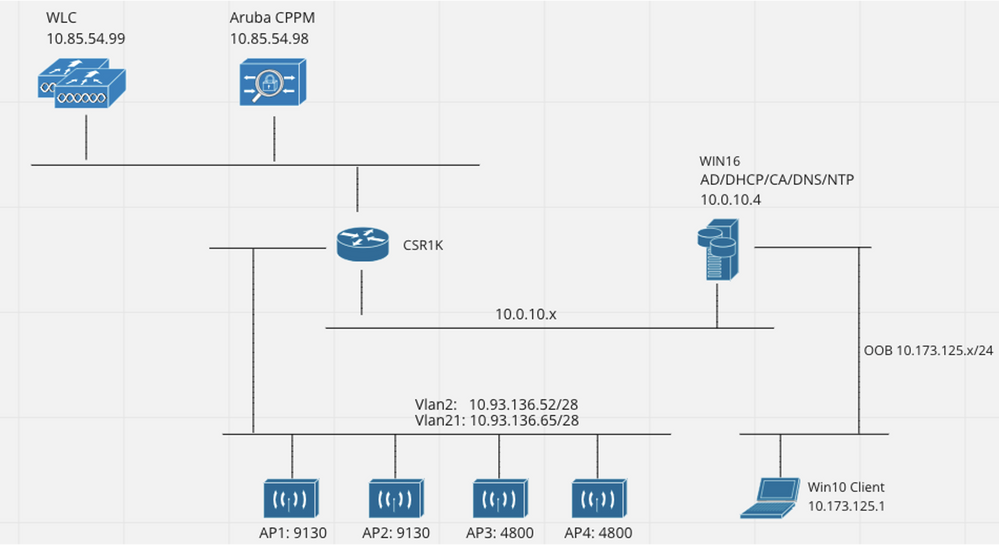

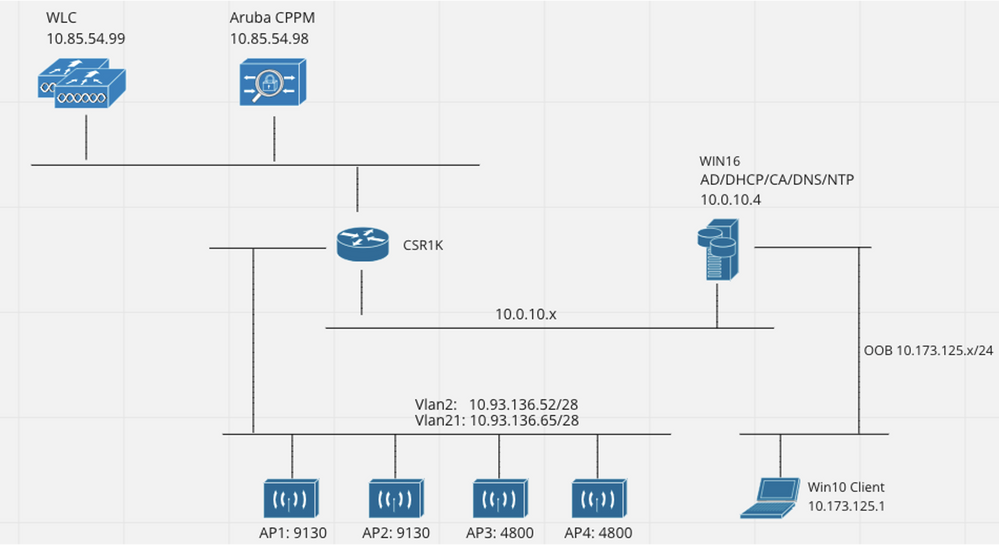

網路圖表

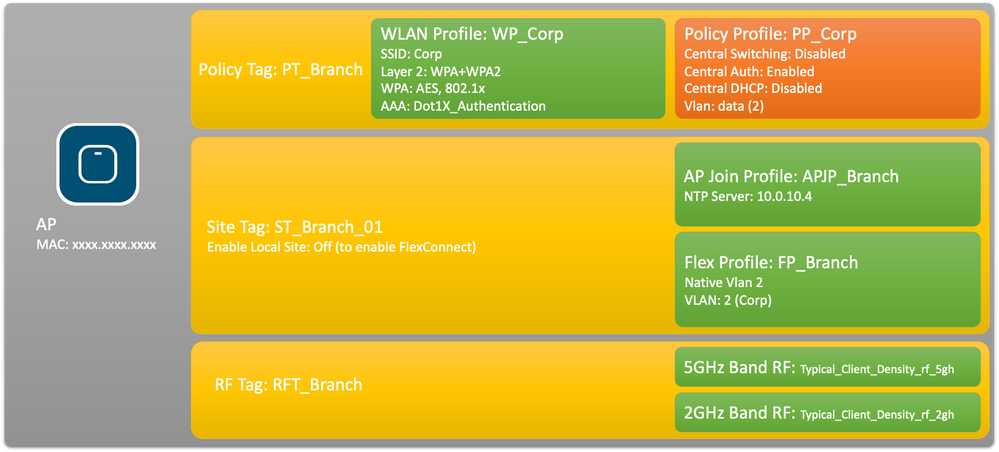

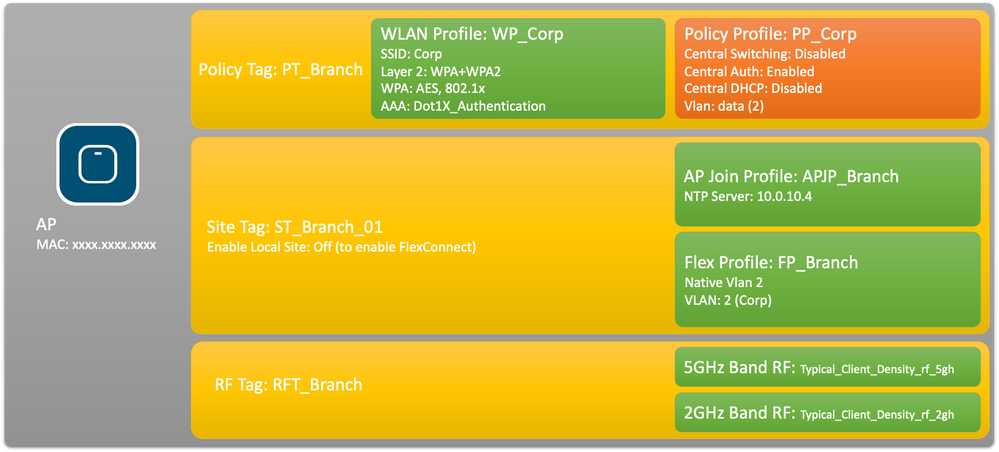

配置Catalyst 9800無線控制器

在此配置示例中,C9800上的新配置模型用於建立必要的配置檔案和標籤,為企業分支機構提供dot1x企業訪問。圖中所示的配置是彙總的。

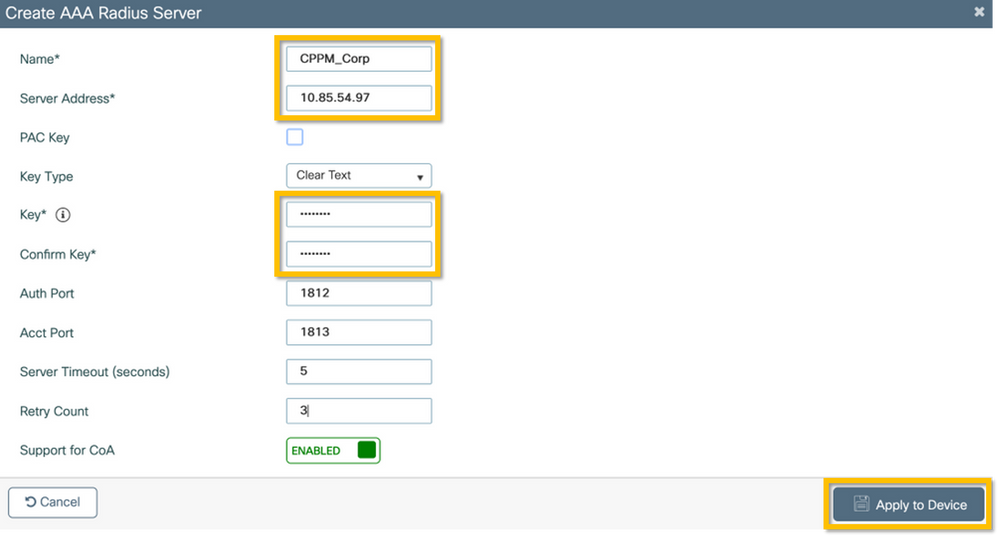

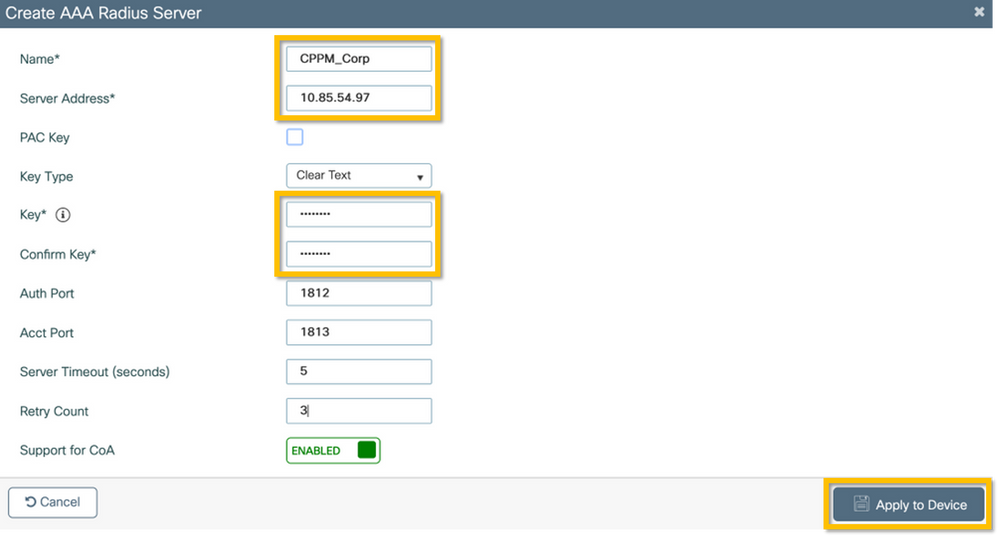

C9800 -配置dot1x的AAA引數

步驟 1.將Aruba ClearPass Policy Manager 'Corp'伺服器增加到9800 WLC配置。導航到Configuration > Security > AAA > Servers/Groups > RADIUS > Servers。 按一下+Add並輸入RADIUS伺服器資訊。 按一下Apply to Device按鈕,如下圖所示。

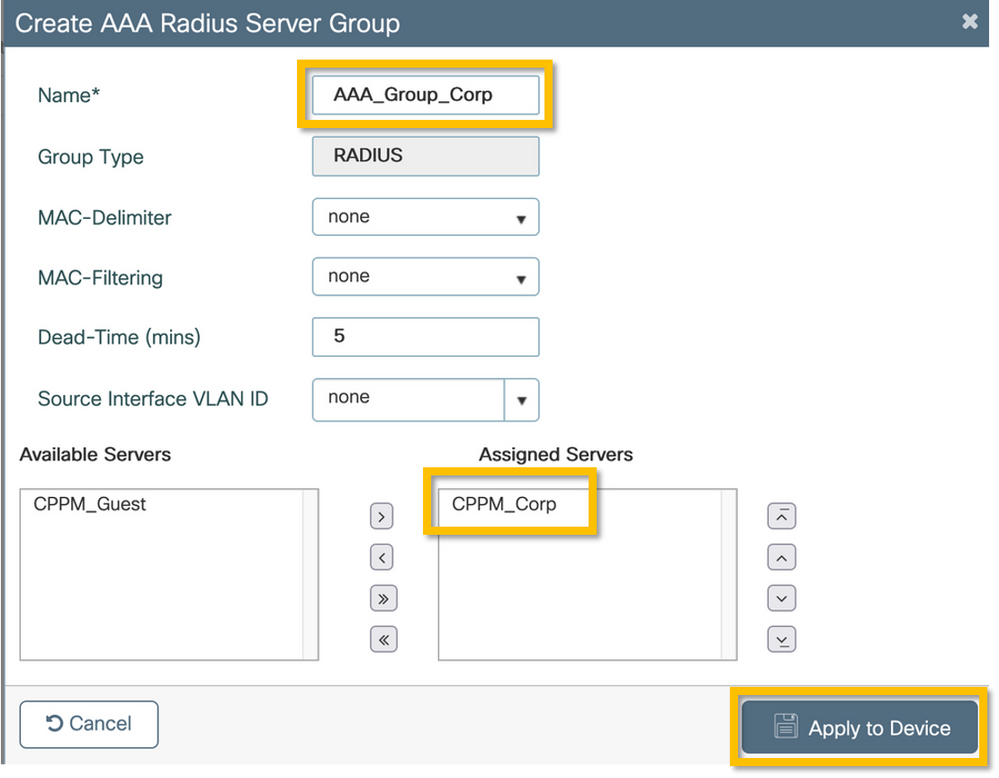

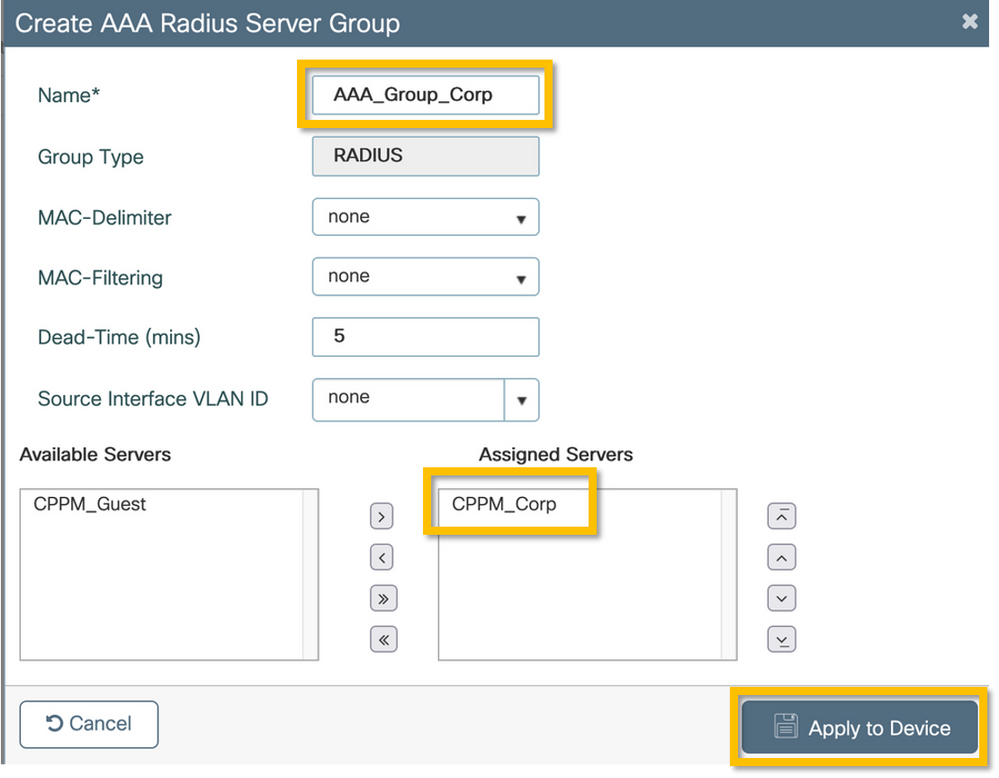

步驟 2.為企業使用者定義AAA伺服器組。 導航到Configuration > Security > AAA > Servers/Groups > RADIUS > Groups,然後按一下+Add,輸入RADIUS伺服器組名並分配RADIUS伺服器資訊。按一下Apply to Device按鈕,如下圖所示。

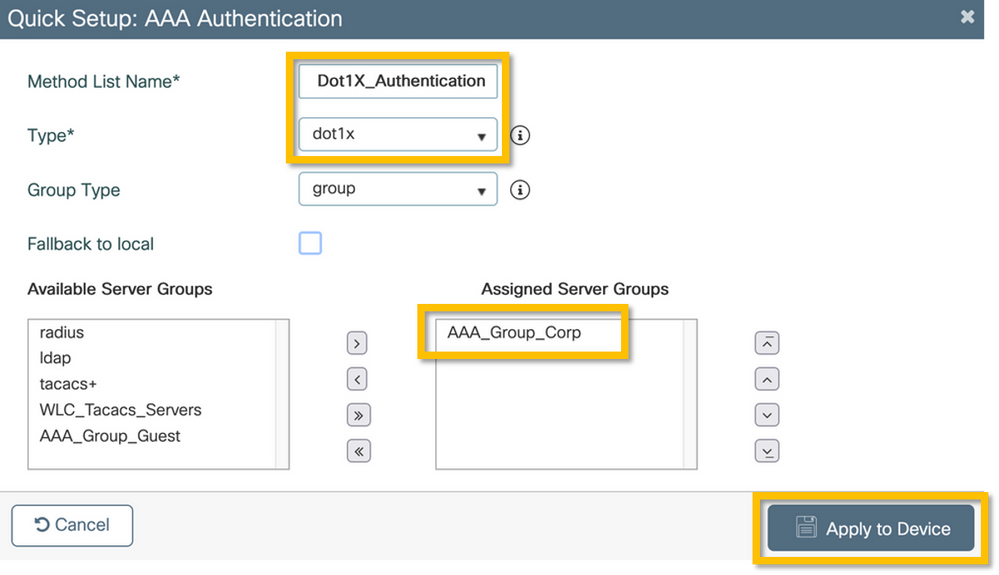

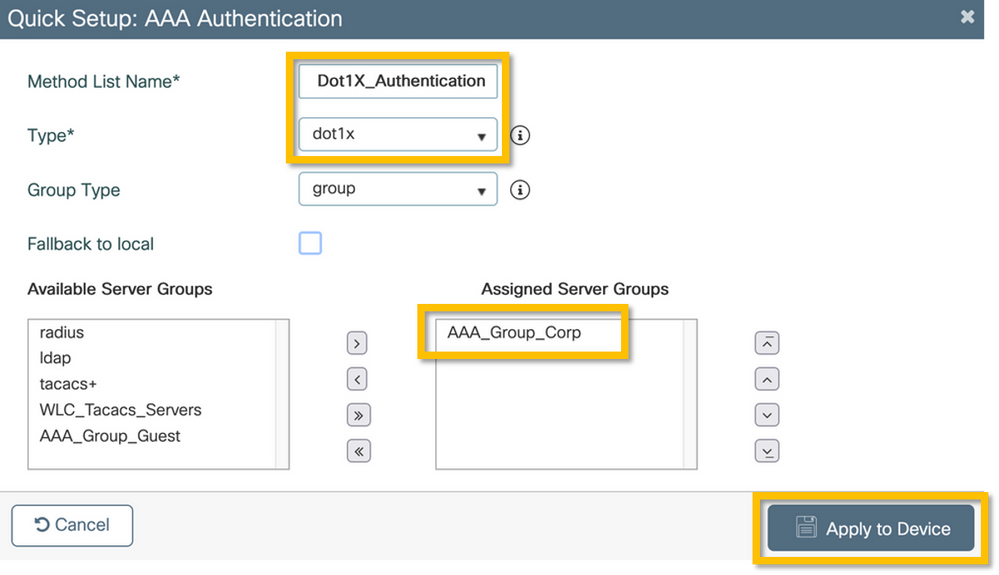

步驟 3.為企業使用者定義dot1x身份驗證方法清單。導航到Configuration > Security > AAA > AAA Method List > Authentication,然後按一下+Add。從下拉選單中選擇Type dot1x。 按一下Apply to Device按鈕,如下圖所示。

C9800 -配置「公司」WLAN配置檔案

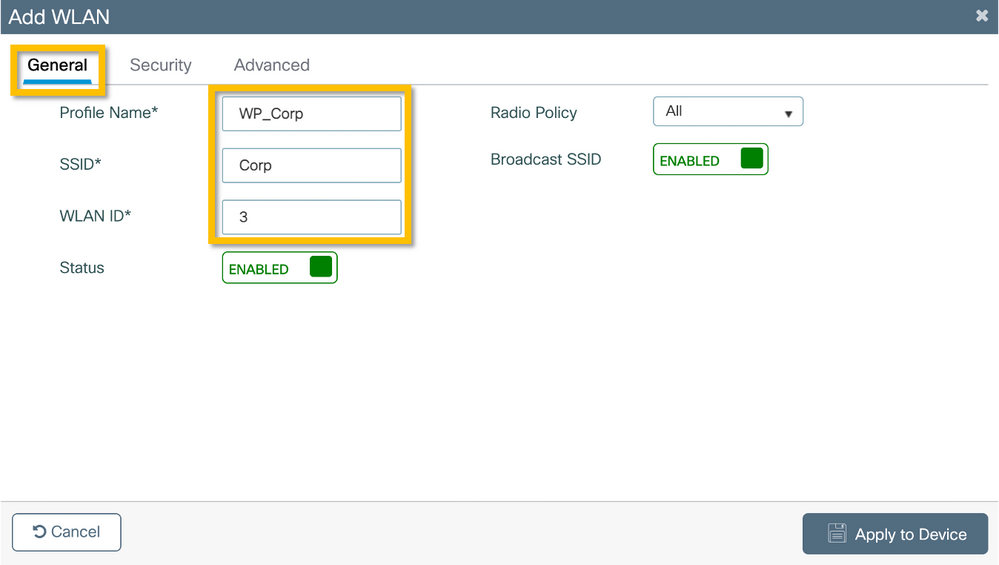

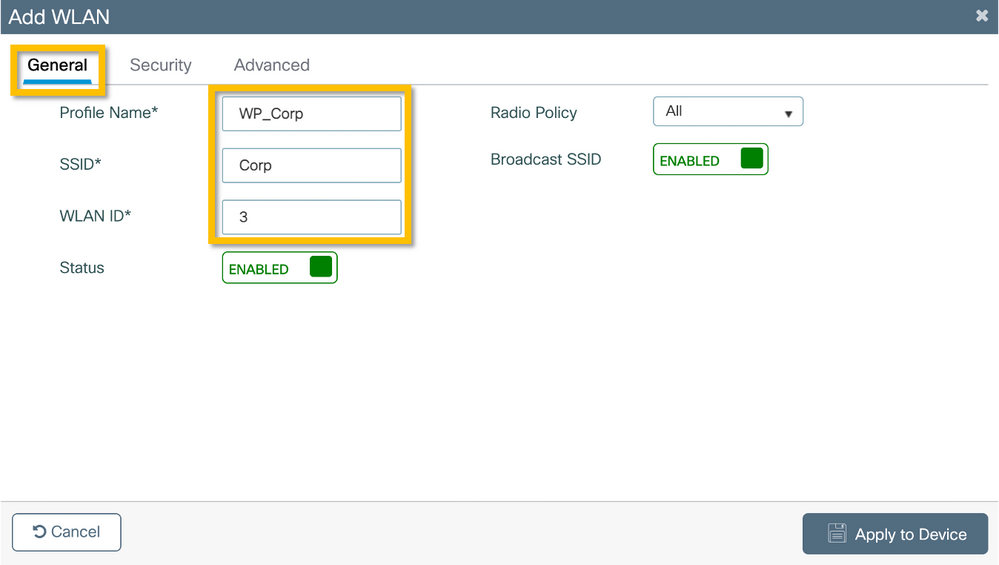

步驟 1.導航到配置>標籤和配置檔案>無線,然後點選+增加。輸入設定檔名稱、SSID 'Corp'和尚未使用的WLAN ID。

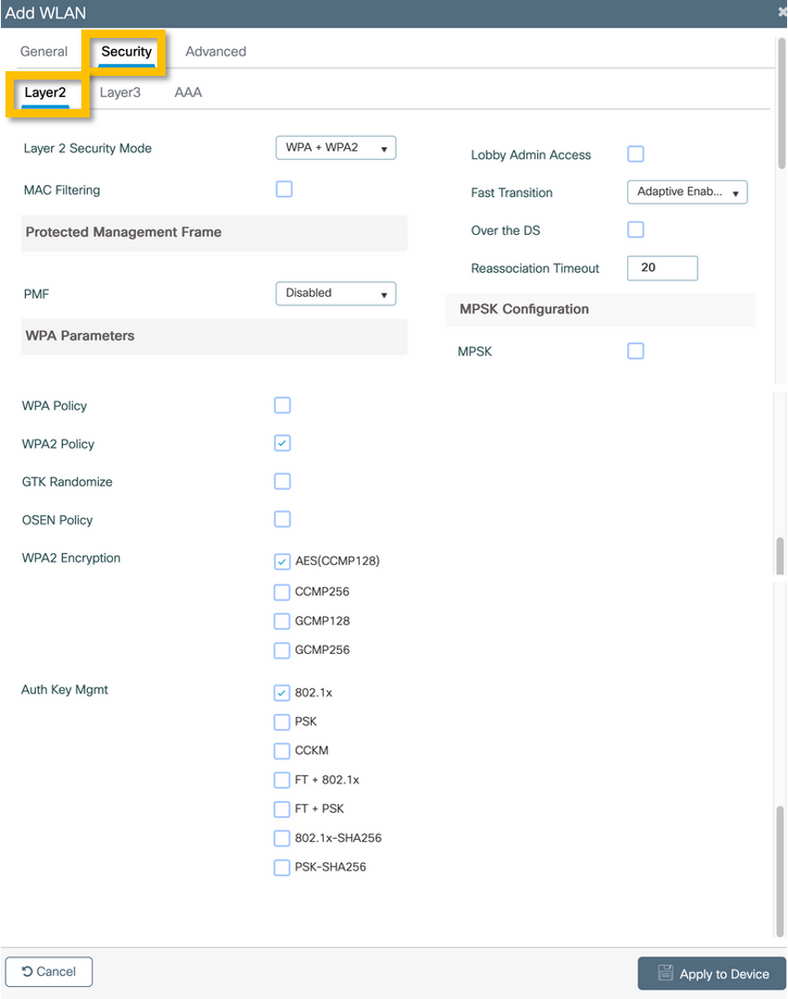

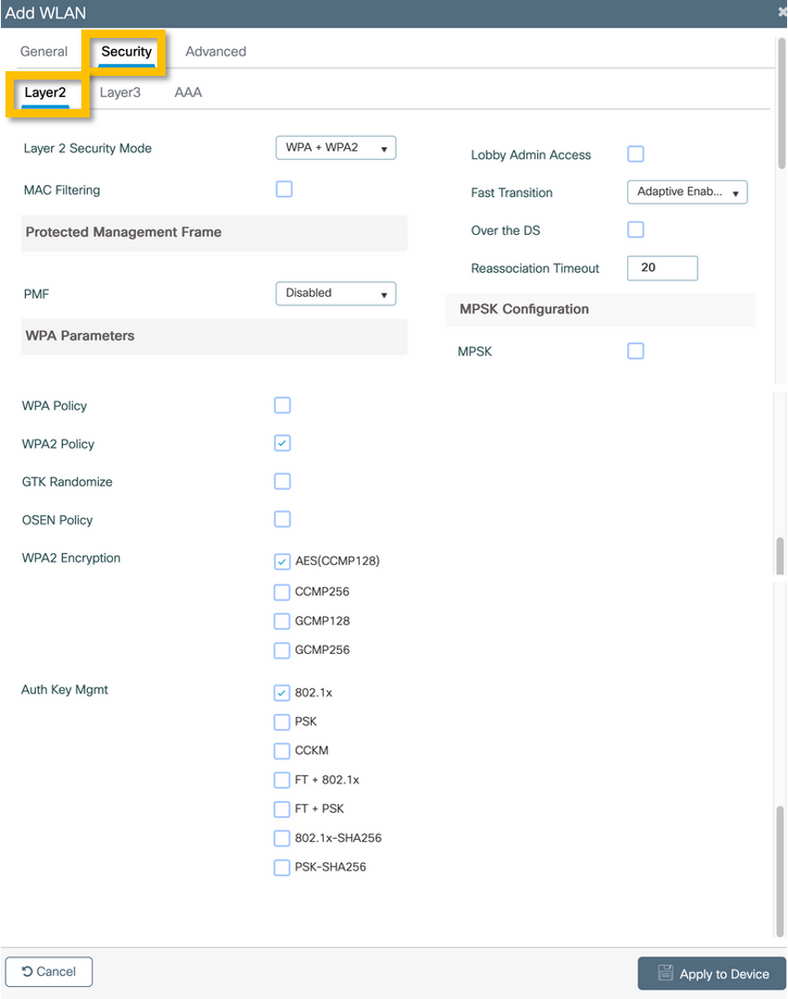

步驟 2.導航到安全頁籤和第2層子頁籤。此組態範例不需要變更任何預設引數。

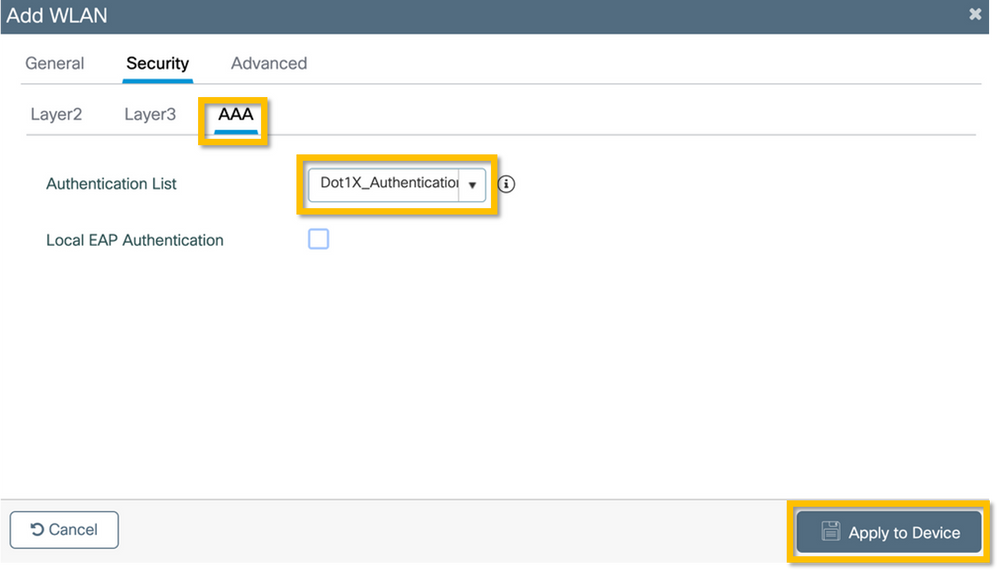

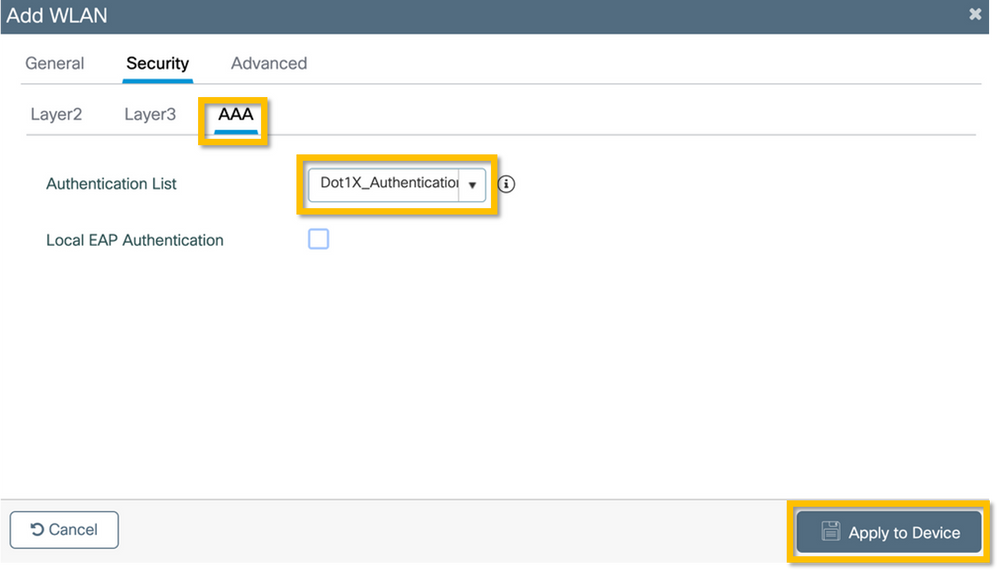

步驟 3.導航到AAA子頁籤,並選擇以前配置的身份驗證方法清單。按一下Apply to Device按鈕,如下圖所示。

C9800 -配置策略配置檔案

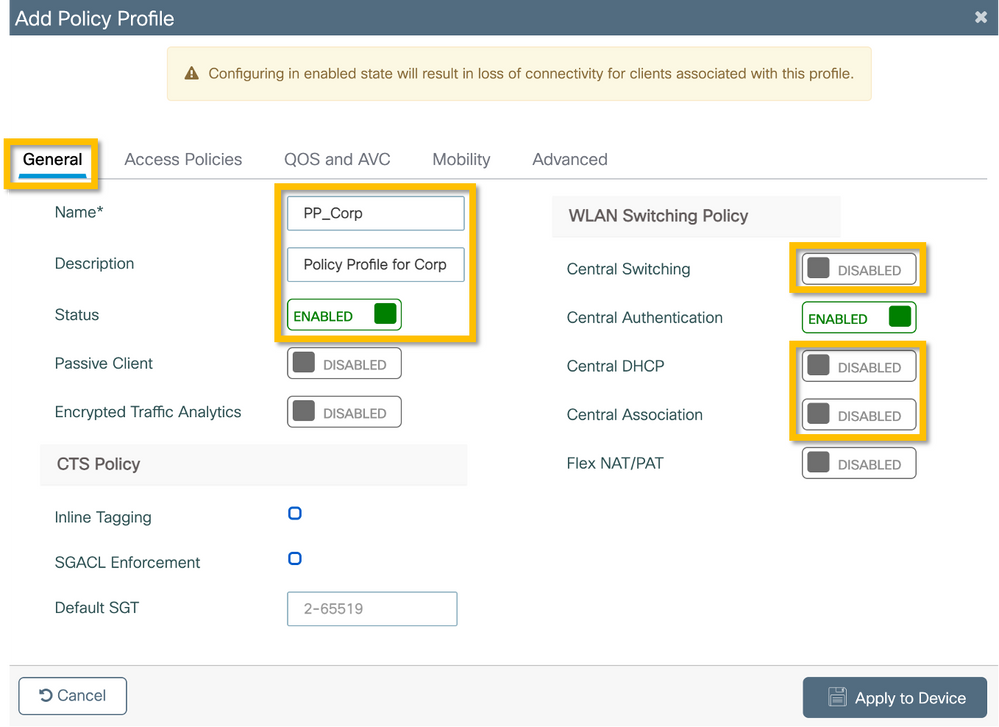

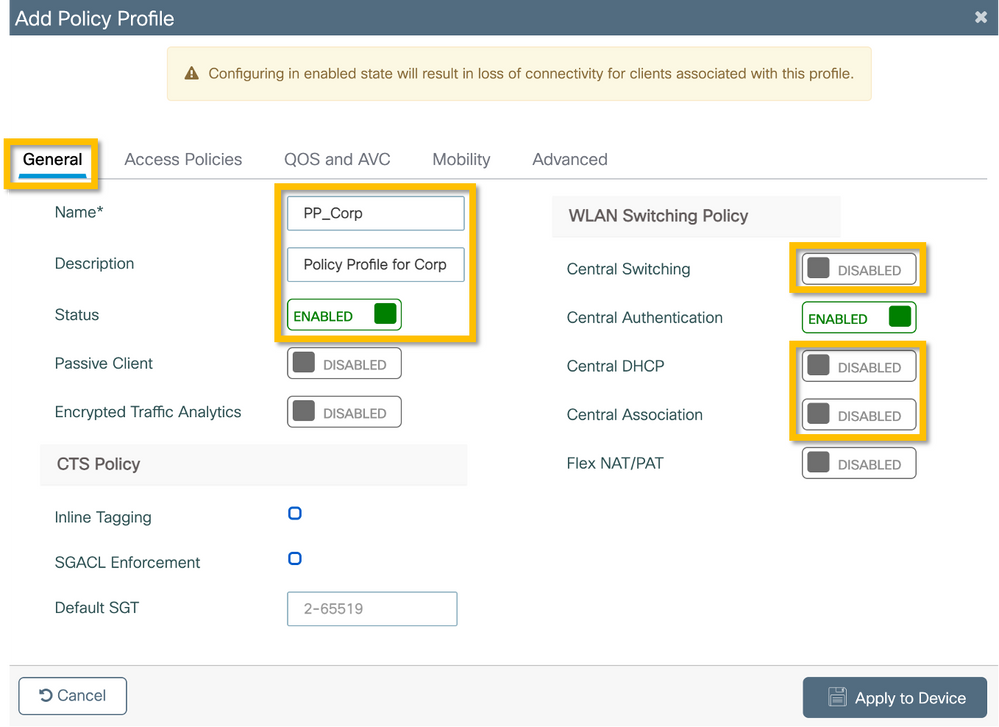

步驟 1.導航到配置>標籤和配置檔案>策略,點選+增加,輸入策略配置檔名稱和說明。啟用策略,並停用集中交換、DHCP和關聯,因為企業使用者流量在AP上進行本地交換,如圖所示。

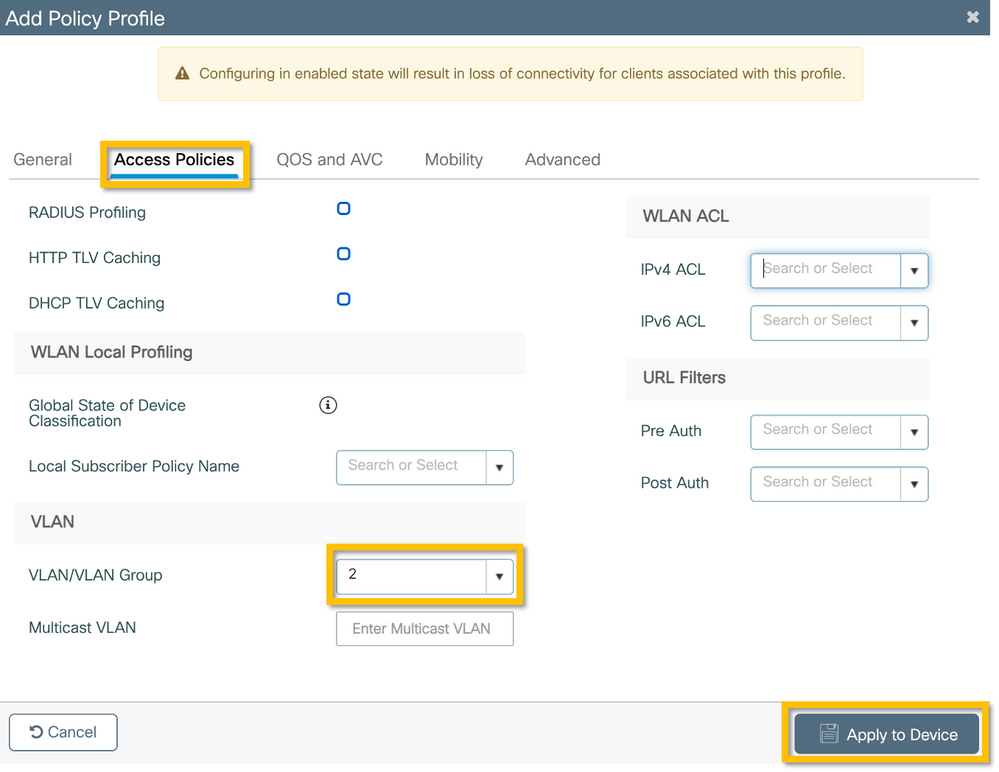

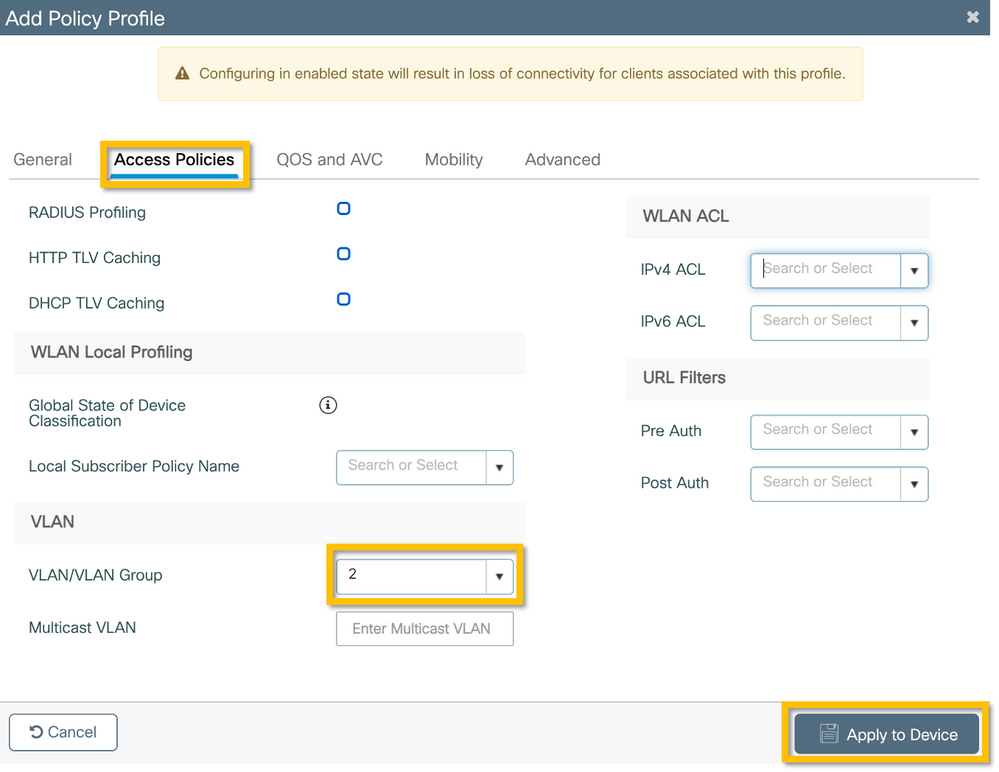

步驟 2.導航到訪問策略頁籤,手動輸入要用於企業使用者流量的分支機構的VLAN的ID。此VLAN不需要在C9800自身上進行配置。必須在彈性設定檔中設定它,如進一步詳述。請勿從下拉選單中選擇VLAN名稱(有關詳細資訊,請參閱思科漏洞ID CSCvn48234 )。按一下Apply to Device按鈕,如下圖所示。

)。按一下Apply to Device按鈕,如下圖所示。

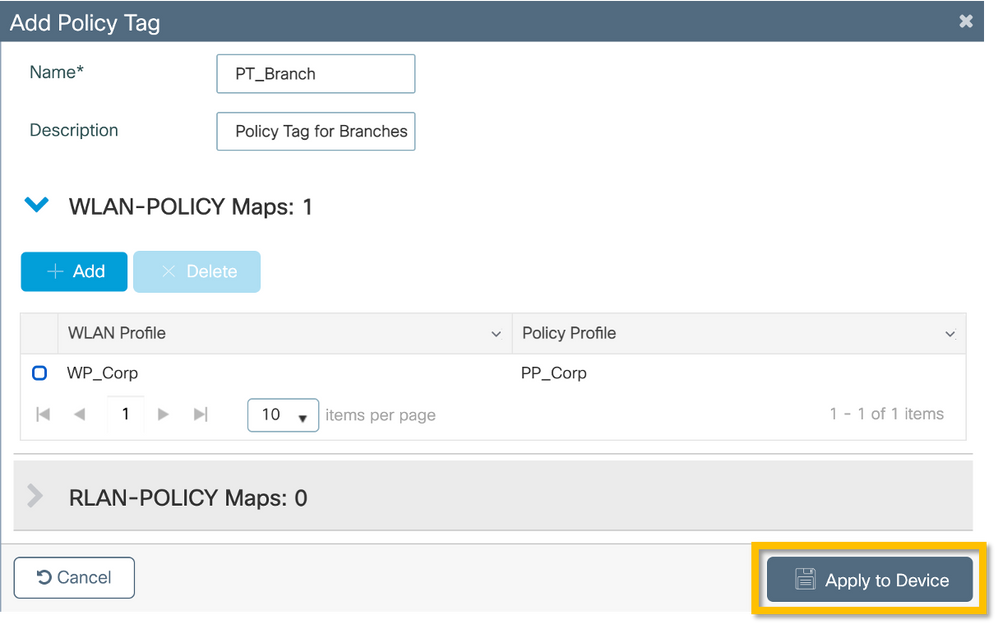

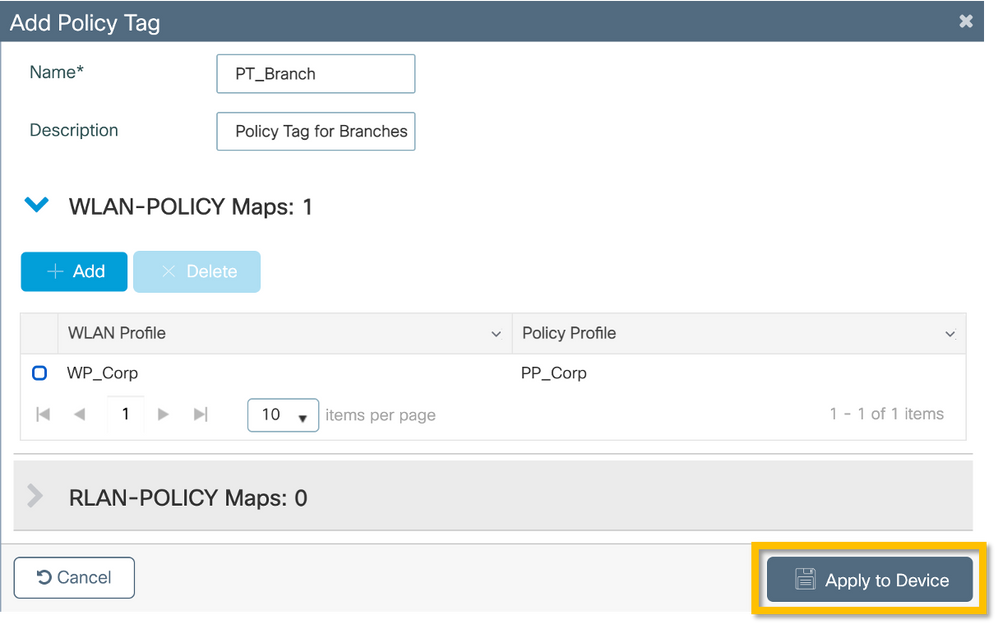

C9800 -配置策略標籤

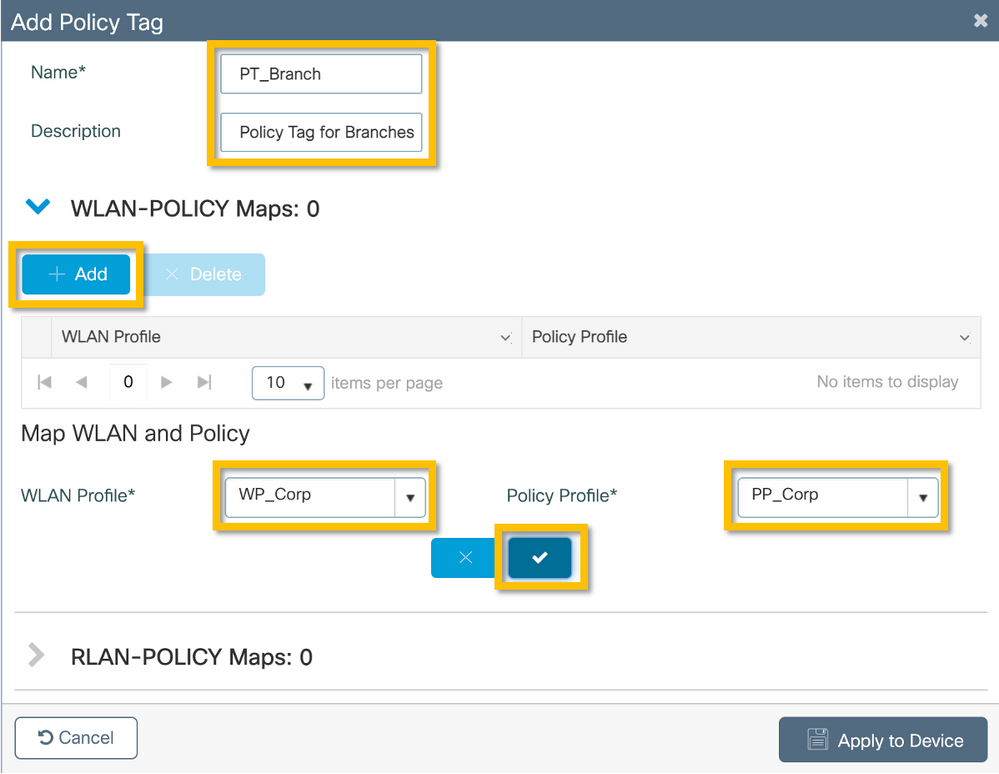

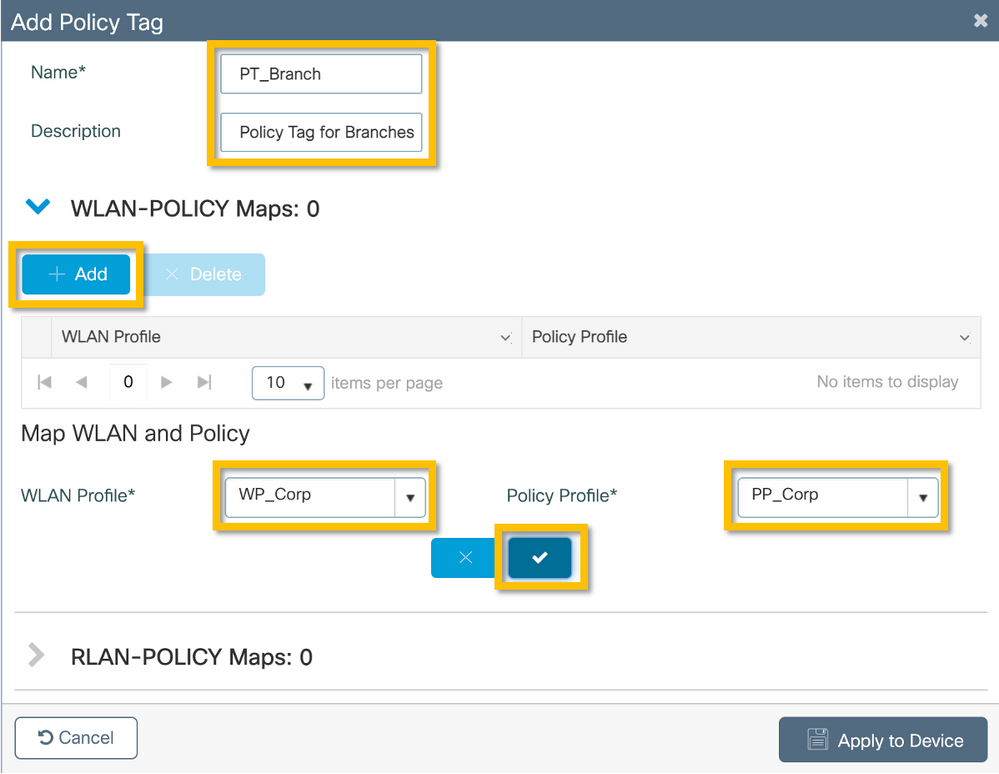

建立WLAN配置檔案(WP_Corp)和策略配置檔案(PP_Corp)後,必須相應地建立策略標籤,以將這些WLAN和策略配置檔案繫結在一起。此策略標籤應用於存取點。將此策略標籤分配到存取點,以觸發這些存取點配置,從而在其上啟用選定的SSID。

步驟 1.導航到配置>標籤和配置檔案>標籤,選擇策略頁籤並按一下+增加。輸入策略標籤名稱和說明。按一下WLAN-POLICY Maps下的+Add。選擇之前建立的WLAN配置檔案和策略配置檔案,然後按一下複選標籤按鈕,如圖所示。

步驟 2. 驗證並按一下Apply to Device按鈕,如下圖所示。

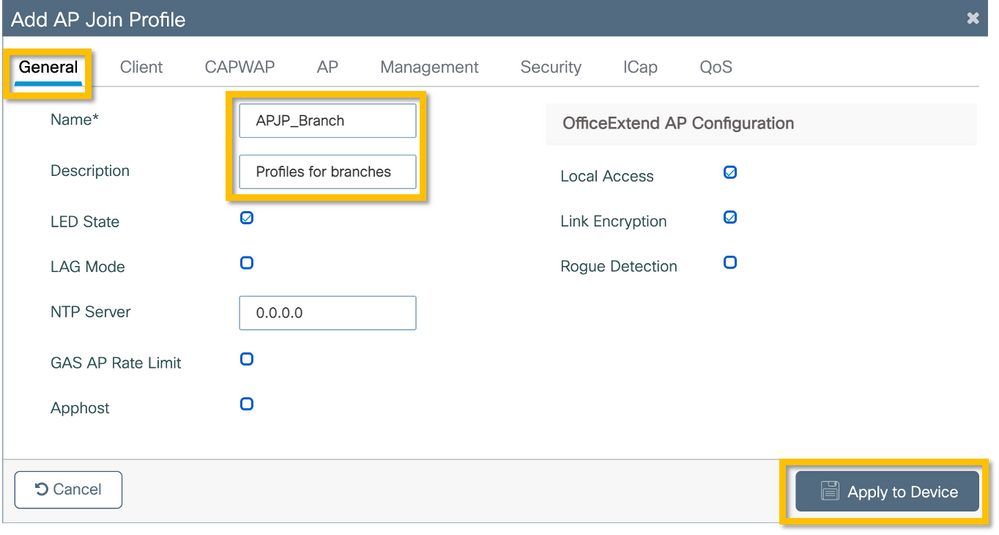

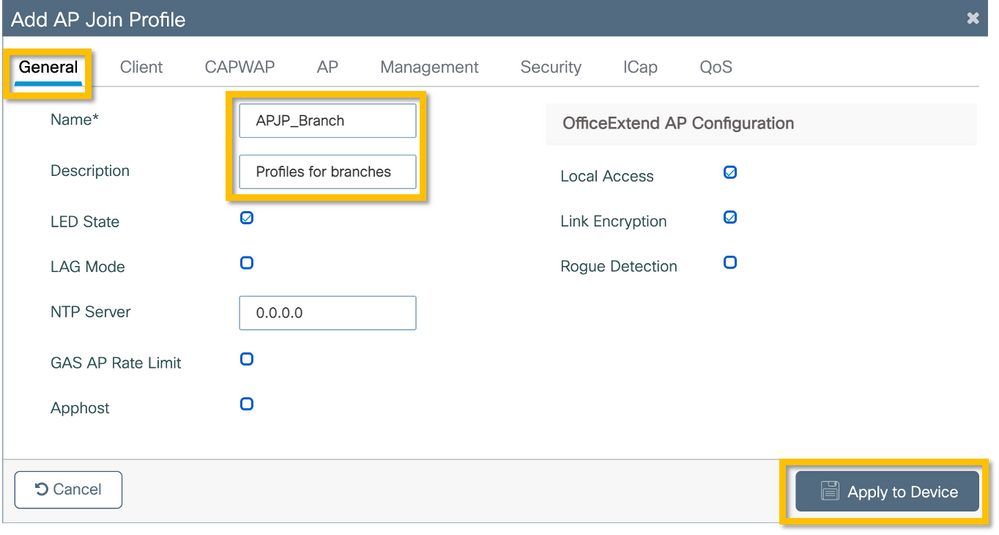

C9800 - AP加入配置檔案

AP加入配置檔案和Flex配置檔案需要配置並分配到具有站點標籤的存取點。每個分支必須使用不同的站點標籤才能支援分支內的802.11r快速過渡(FT),但僅限制客戶端PMK在該分支的AP之間的分配。 請勿在多個分支上重複使用相同的站點標籤,這一點很重要。配置AP加入配置檔案。如果所有分支都類似,可以使用一個AP連線配置檔案;如果某些配置的引數必須不同,則可以建立多個配置檔案。

步驟 1.導航到配置>標籤和配置檔案> AP加入,然後按一下+Add。 輸入AP加入配置檔名稱和說明。按一下Apply to Device按鈕,如下圖所示。

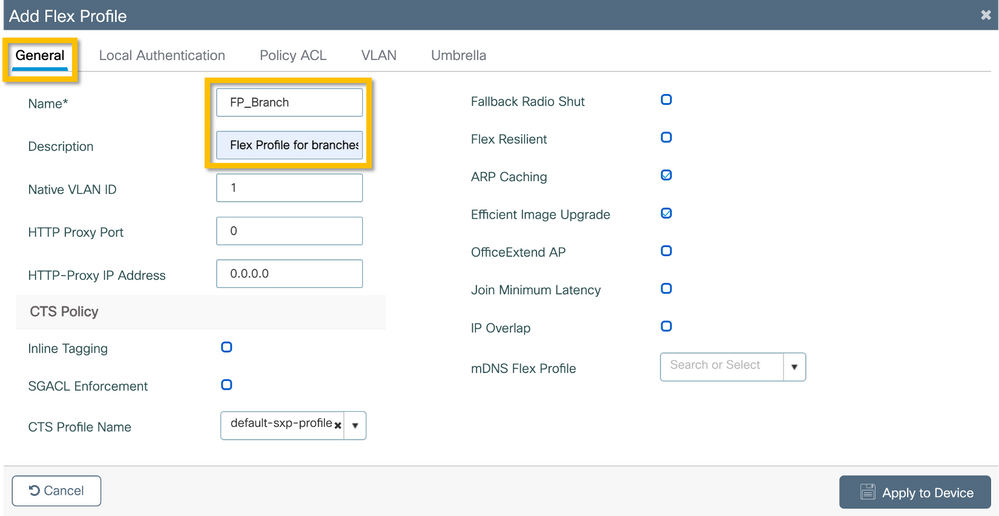

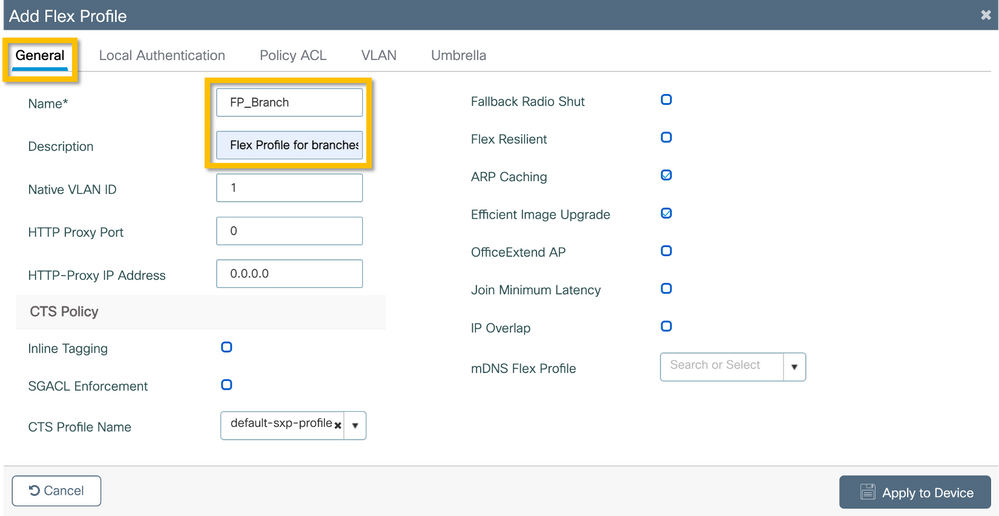

C9800 - Flex配置檔案

現在配置Flex配置檔案。同樣,如果所有分支機構都使用同一配置檔案,並且擁有相同的VLAN/SSID對映,則可以將這些配置檔案用於這些分支。或者,如果某些配置的引數(例如VLAN分配)不同,您可以建立多個配置檔案。

步驟 1.導航到配置>標籤和配置檔案> Flex,然後按一下+Add。 輸入「Flex設定檔」名稱與摘要。

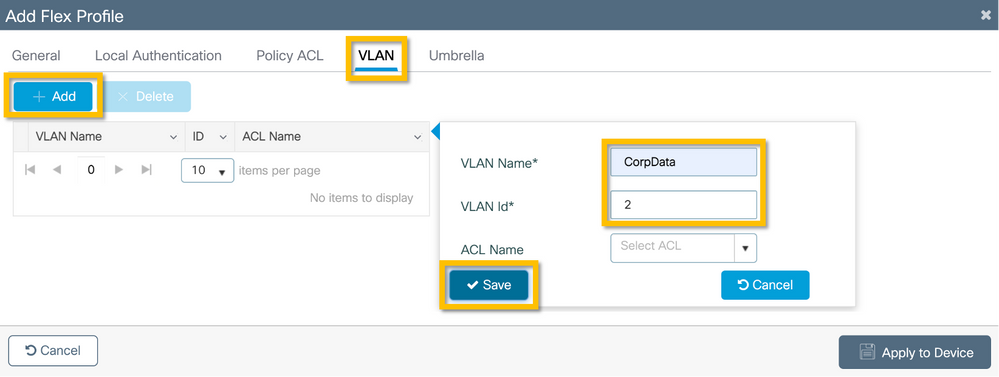

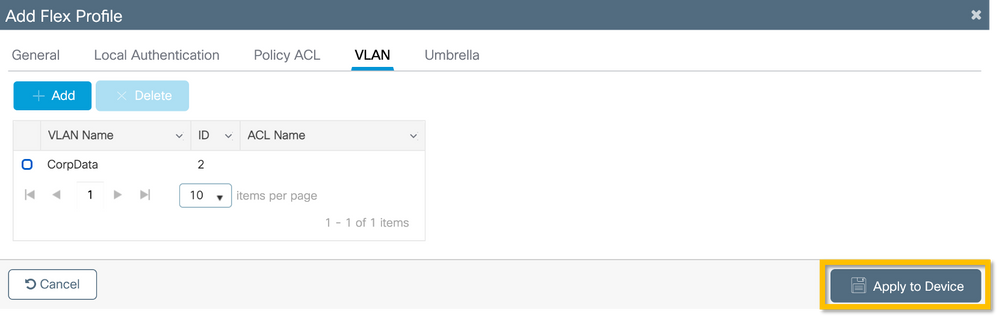

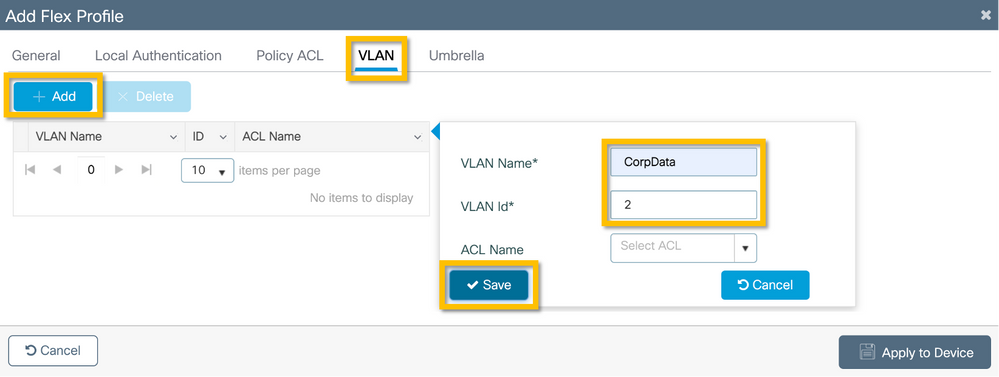

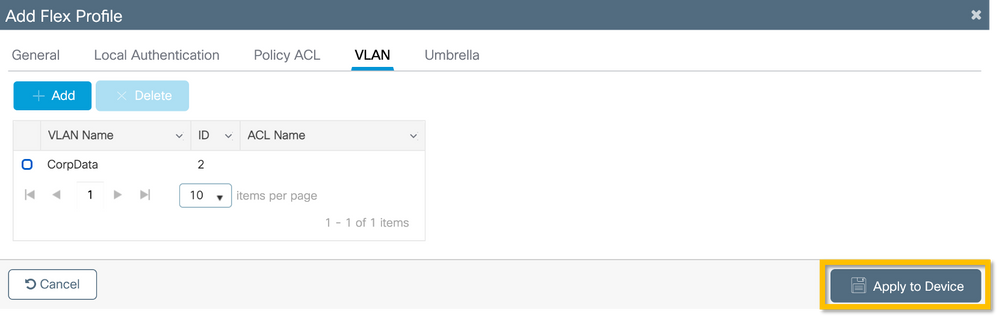

步驟 2.導航到VLAN 頁籤,然後按一下+Add。 輸入AP必須用來在本地交換公司使用者流量的分支機構上的本地VLAN的VLAN名稱和ID。按一下Save按鈕,如下圖所示。

步驟 3. 驗證並按一下Apply to Device按鈕,如下圖所示。

C9800 -站點標籤

站點標籤用於將加入配置檔案和Flex配置檔案分配到存取點。 如前所述,為了支援分支內802.11r快速過渡(FT),每個分支必須使用不同的站點標籤,但僅限制客戶端PMK在該分支的AP之間的分配。 請勿在多個分支上重複使用相同的站點標籤,這一點很重要。

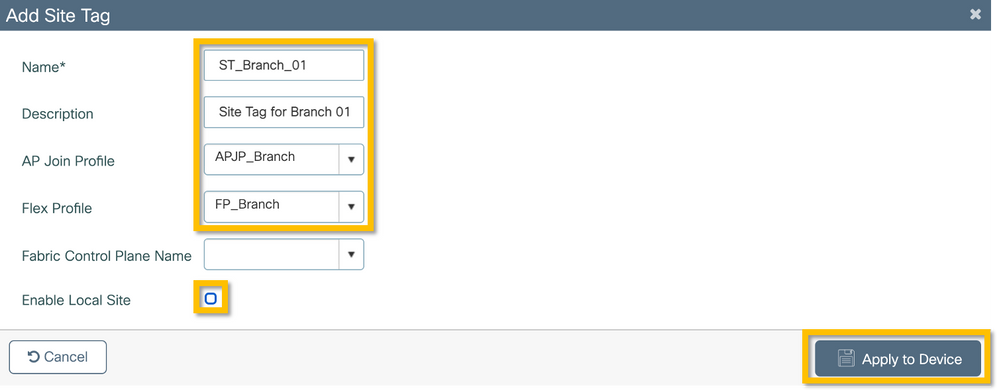

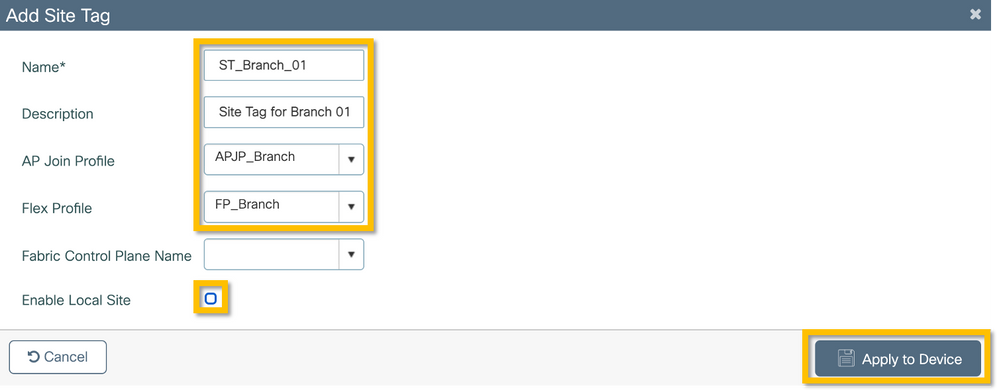

步驟 1. 導航到配置>標籤和配置檔案>標籤,選擇站點頁籤並按一下+增加。輸入站點標簽名稱和說明,選擇已建立的AP加入配置檔案,取消選中啟用本地站點框,最後選擇以前建立的Flex配置檔案。取消選中Enable Local Site框以將存取點從Local Mode更改為FlexConnect。 最後,按一下Apply to Device按鈕,如下圖所示。

C9800 - RF標籤

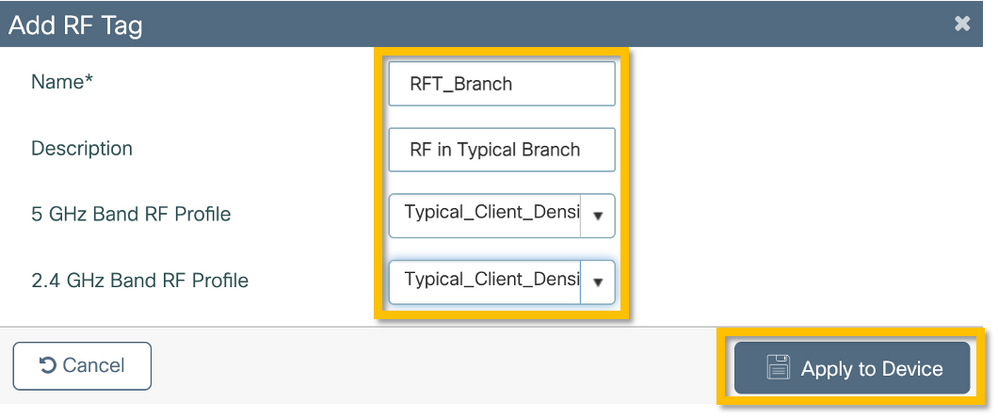

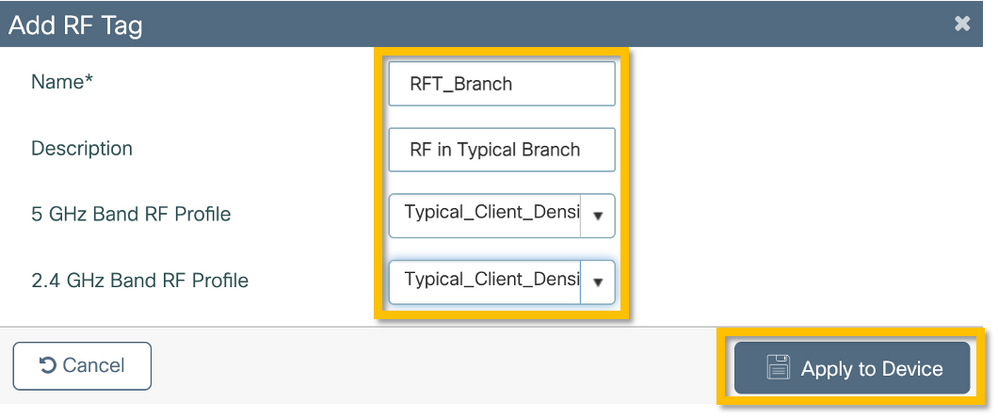

步驟 1. 導航到配置>標籤和配置檔案>標籤,選擇RF頁籤並按一下+Add。 輸入RF標籤的名稱和說明。從下拉選單中選擇系統定義的RF配置檔案。按一下Apply to Device按鈕,如下圖所示。

C9800 -為AP分配標籤

現在,標籤已經建立,其中包括配置存取點所需的各種策略和配置檔案,我們必須將其分配給存取點。本節介紹如何根據存取點的乙太網MAC地址手動執行分配給該存取點的靜態標籤。對於產品生產環境,建議使用Cisco DNA Center AP PNP工作流程,或使用9800中提供的靜態批次CSV上傳方法。

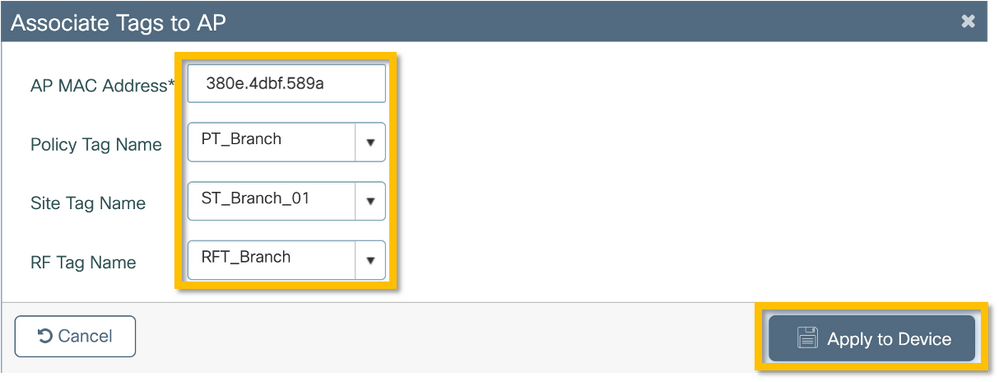

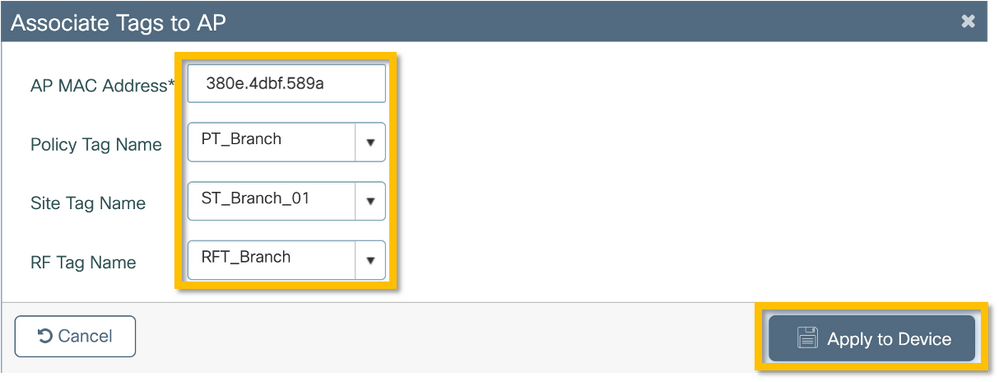

步驟 1. 導航到配置>標籤和配置檔案>標籤,選擇AP頁籤,然後選擇靜態頁籤。按一下+Add並輸入AP MAC地址,然後選擇以前定義的策略標籤、站點標籤和RF標籤。 按一下Apply to Device按鈕,如下圖所示。

配置Aruba CPPM

Aruba ClearPass策略管理器伺服器初始配置

Aruba clearpass透過OVF模板部署在ESXi伺服器上,這些資源包括:

- 2個保留的虛擬CPU

- 6 GB RAM

- 80 GB磁碟(必須在初始VM部署後手動增加,然後才能打開電腦)

套用授權

透過以下方式應用平台許可證:Administration > Server Manager > Licensing。增加訪問和板載

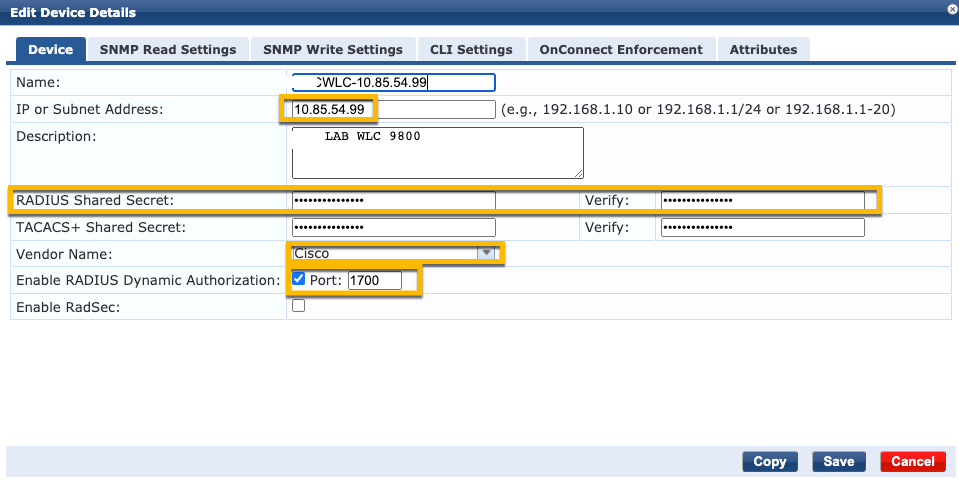

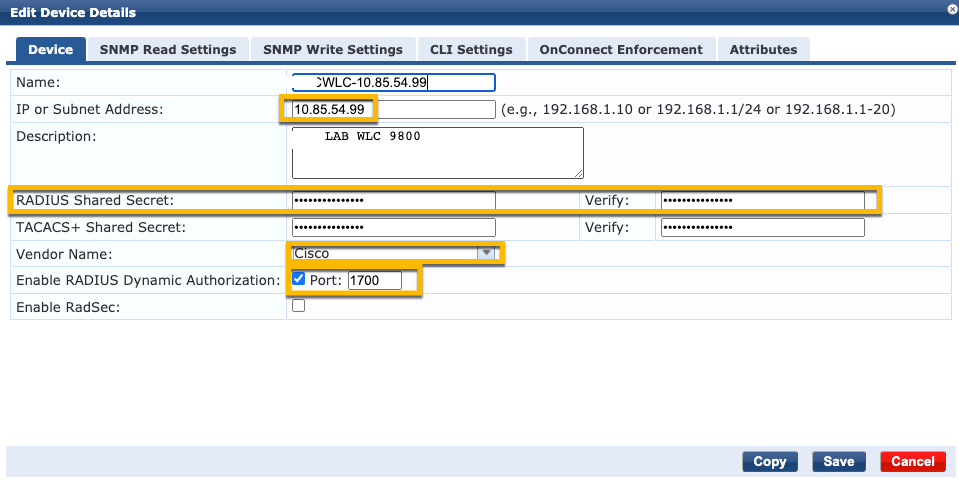

增加C9800無線控制器作為網路裝置

導覽至Configuration > Network > Devices > Add,如下圖所示。

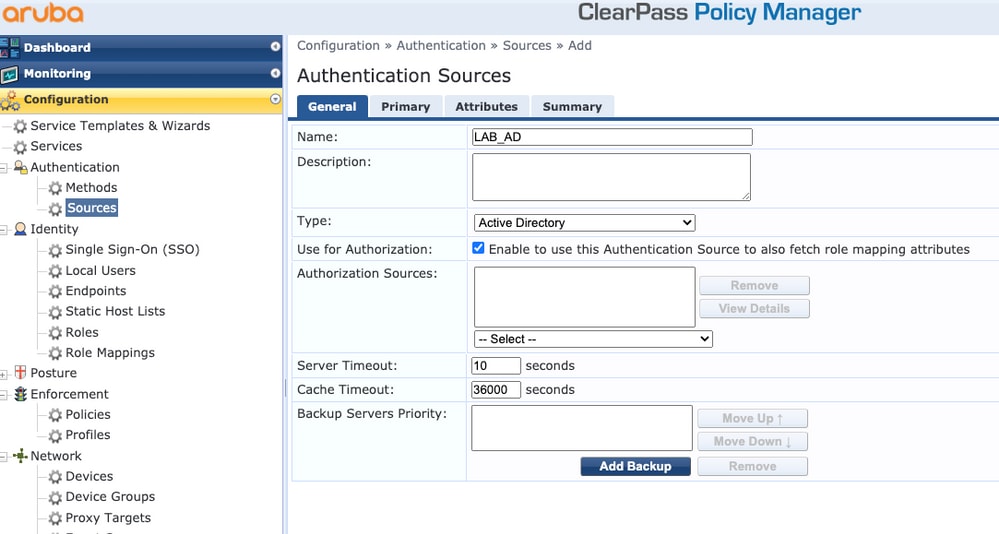

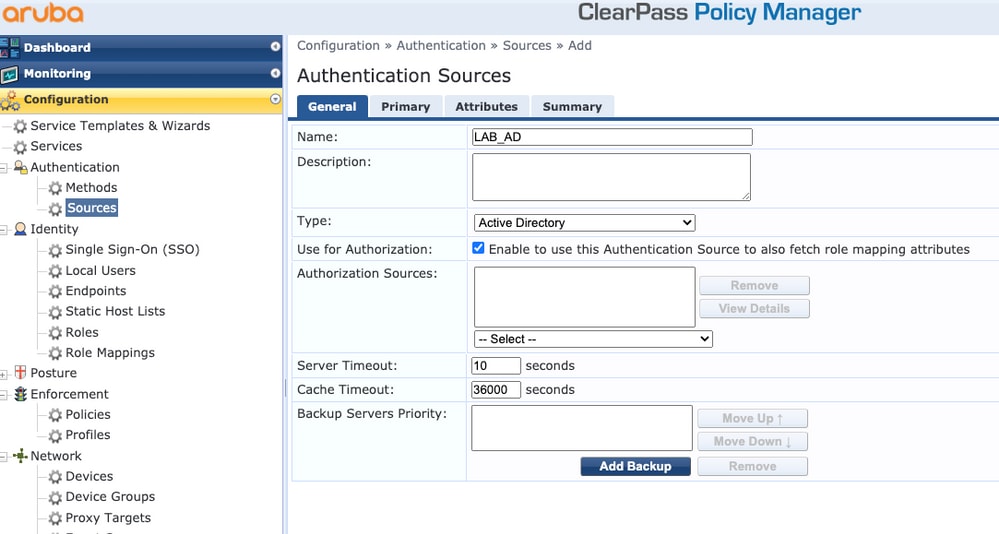

設定CPPM以使用Windows AD作為驗證來源

導航到配置>身份驗證>源>增加。從下拉選單中選擇Type: Active Directory,如下圖所示。

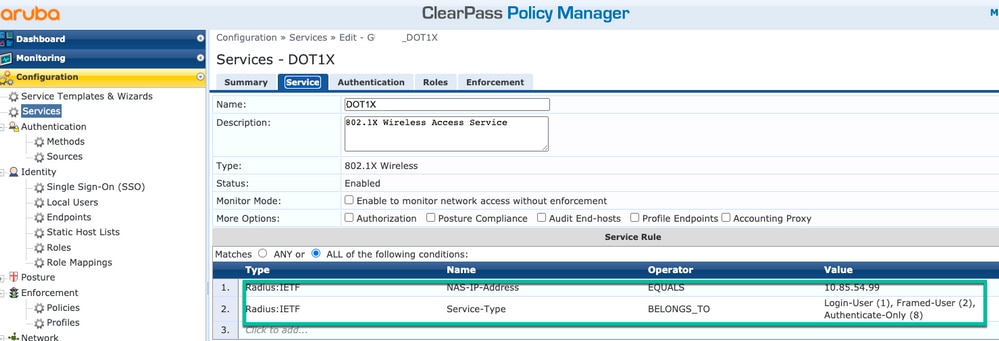

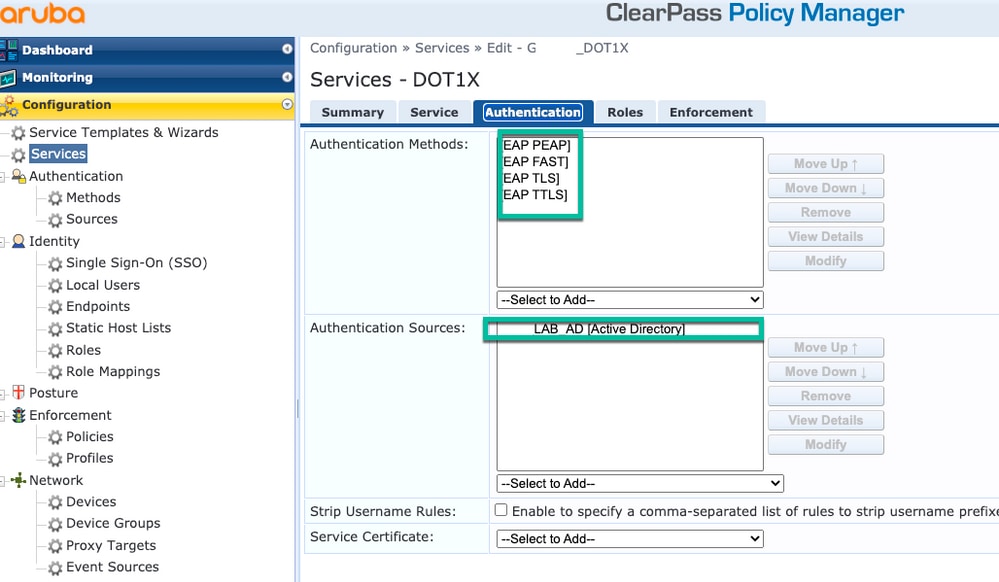

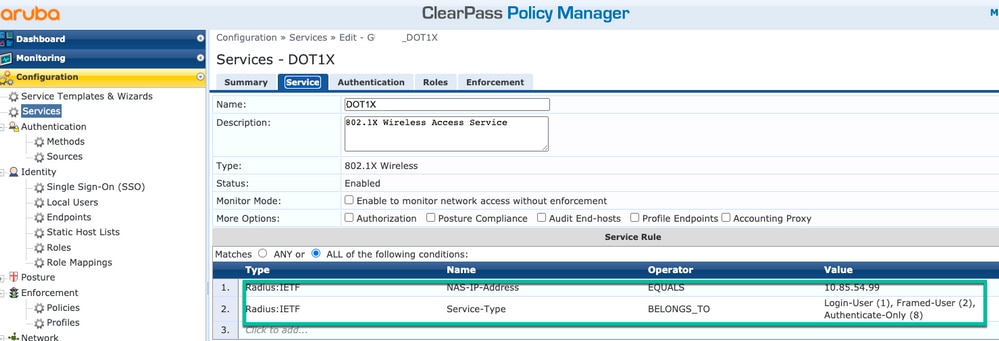

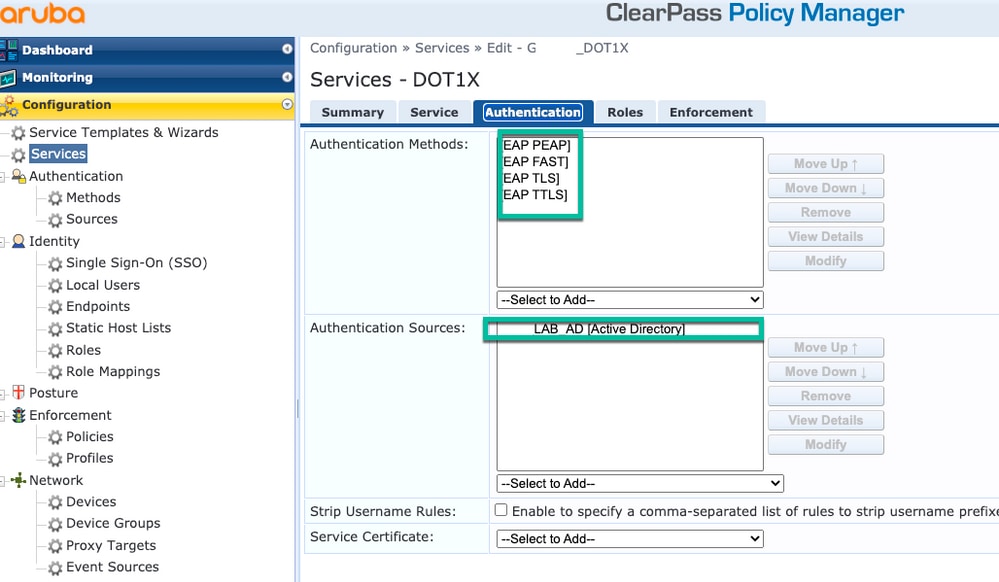

配置CPPM Dot1X身份驗證服務

步驟 1. 建立與多個RADIUS屬性相符的「服務」:

- Radius:IETF | 名稱:NAS-IP-Address | 等於 | <IP地址>

- Radius:IETF | 名稱:Service-Type | 等於 | 1,2,8

步驟 2.對於生產環境,建議匹配SSID名稱而非「NAS-IP-Address」,這樣在多WLC部署中有一個條件就足夠了。 Radius:Cisco:Cisco-AVPair | cisco-wlan-ssid | Dot1XSSID

驗證

目前沒有適用於此組態的驗證程序。

疑難排解

必須注意的是,對於指定的無線使用者端RADIUS交易,9800 WLC無法可靠地使用相同的UDP來源連線埠。這是ClearPass可以敏感的地方。同樣重要的是,要基於客戶端呼叫站ID進行任何RADIUS負載均衡,不要嘗試依賴來自WLC端的UDP源埠。

相關資訊

意見

意見