簡介

本檔案介紹如何在Catalyst 9800 WLC上使用原則(SLUP)設定智慧許可並疑難排解。

必要條件

需求

思科建議您瞭解以下主題:

- 使用策略的智慧許可(SLUP)

- Catalyst 9800無線LAN控制器(WLC)

採用元件

本文件所述內容不限於特定軟體和硬體版本。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

注意:本文中的說明包含對文檔中未涵蓋的材料的有用建議或參考。建議您閱讀每個備註。

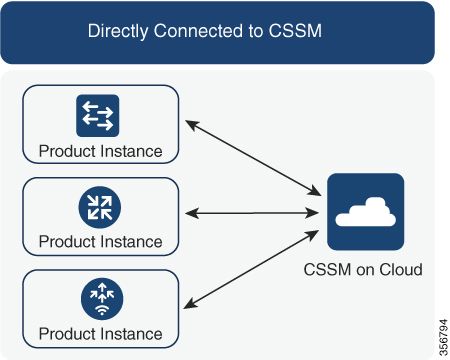

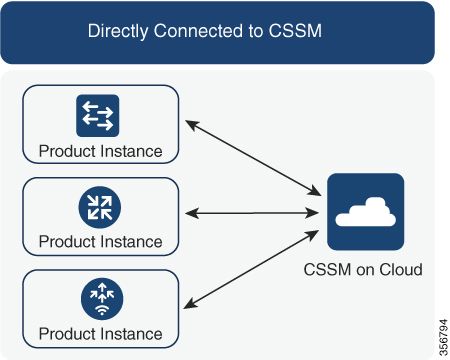

- 直接連線到思科智慧軟體管理器雲(CSSM雲)

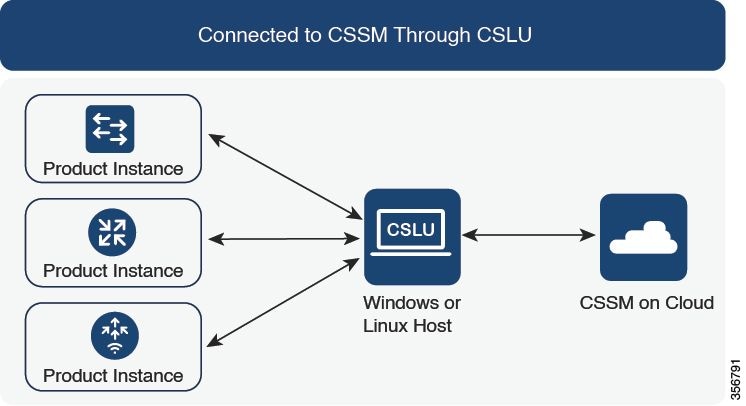

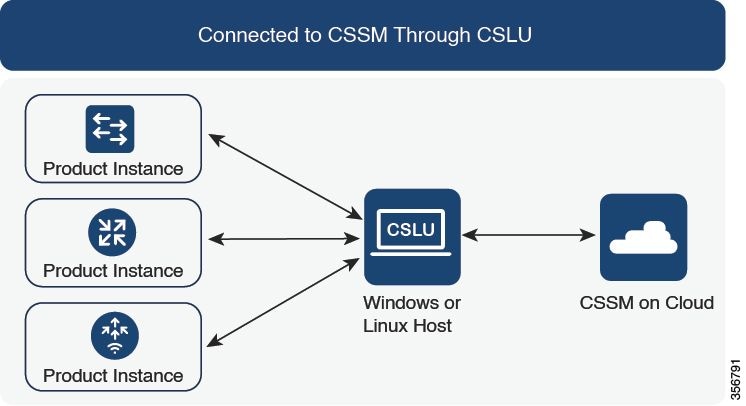

- 通過CSLU(Cisco Smart License Utility Manager)連線到CSSM

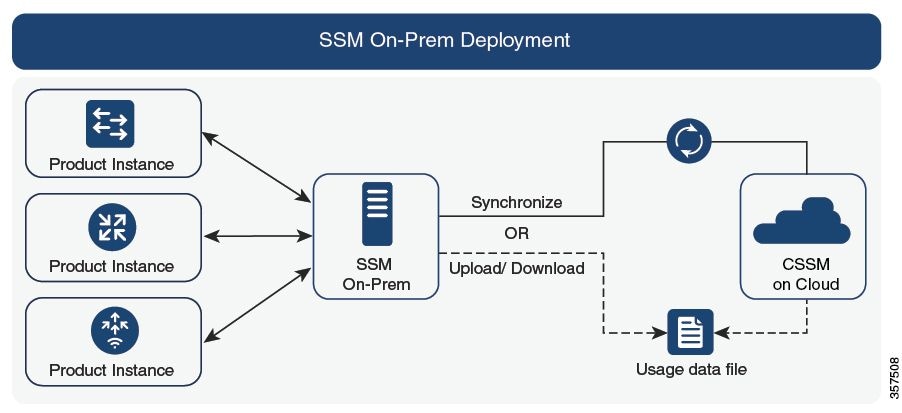

- 通過本地智慧軟體管理器(本地SSM)連線到CSSM

本文未涵蓋Catalyst 9800上的所有智慧許可方案,請參閱使用策略進行智慧許可的配置指南以瞭解其他資訊。但是,本文確實提供了一系列有用的命令,用於對Catalyst 9800上使用策略問題的直接連線、CSLU和內部部署SSM智慧許可進行故障排除。

選項1.直接連線到思科智慧許可雲伺服器(CSSM)

選項2.通過CSLU建立連線

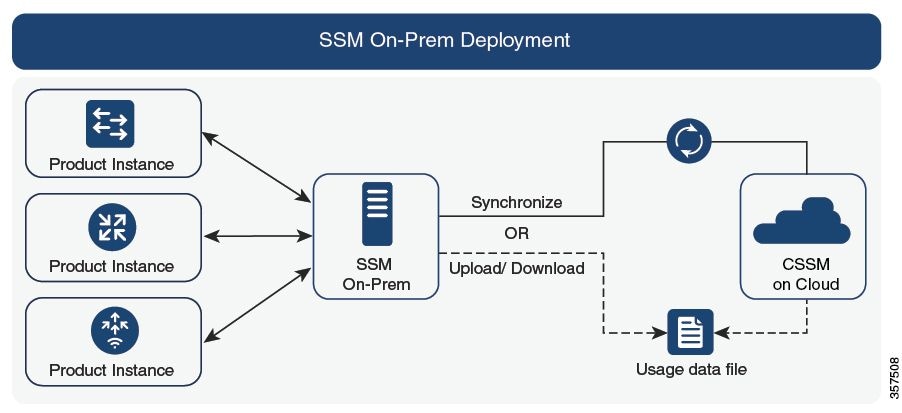

選項3:通過內部智慧軟體管理器(內部智慧軟體管理器)連線

附註:本文中提到的所有命令僅適用於執行17.3.2版或更高版本的WLC。

統一許可、實施和SLUP

思科網路訂用中提供的統一許可將許可證實施引入本地客戶。

完成本指南中的步驟對於確保使用SLUP正確配置您的裝置至關重要,這樣您的裝置在IOS XE軟體映像升級時便無需強制執行。

正在檢查統一許可上的AP合規性

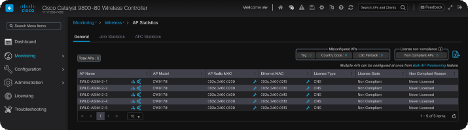

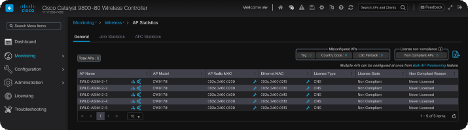

圖 1:Web UI AP合規性(不合規性)

AP合規性資訊可在控制器上(Meraki控制面板、Catalyst Center 2.3.7.9)和裝置上(Web UI、CLI)獲得。

圖1顯示Web UI上的AP合規性資訊示例。不合規AP具有Non-Compliant許可證狀態,前提是該AP為「Never Licenses」。

正確配置SLUP後,您的AP將反映更新的合規狀態。

圖 1:Web UI AP合規性(合規)

附註:如果您已成功配置SLUP,並且在您的接入點上仍顯示「不符合」狀態,則確認您已購買足夠的許可,並且這些許可已存入正確的智慧帳戶(SA)和虛擬帳戶(VA)。

傳統許可與SLUP

Catalyst 9800已引入使用原則的智慧許可功能,其代碼版本為17.3.2。初始17.3.2版本遺漏了WLC WebUI中隨17.3.3版本引入的SLUP配置選單。SLUP與傳統智慧許可有以下幾個方面的不同:

- WLC現在通過smartreceiver.cisco.com域(而不是tools.cisco.com域)與CSSM通訊。

- 現在,WLC不再註冊,而是與CSSM或本地SSM建立信任。

- CLI命令略有改動。

- 不再存在智慧許可保留(SLR)。您可以定期手動報告使用情況。

組態

直接連線CSSM

在CSSM上建立令牌後,為了建立信任,需要執行以下命令:

附註:最大令牌在HA SSO中,對於WLC,使用數必須至少為2。

configure terminal

ip http client source-interface

ip http client secure-trustpoint

license smart transport smart

license smart url default

exit

write memory

terminal monitor

license smart trust idtoken all force

- ip http client source-interface命令指定許可相關資料包將來自的L3介面

- ip http client secure-trustpoint命令指定哪個信任點/證書用於CSSM通訊。使用show crypto pki trustpoints命令可以找到信任點名稱。建議使用自簽名證書TP-self-signed-xxxxxxxx證書或製造商安裝證書(也稱為MIC,僅在9800-40、9800-80和9800-L上提供),通常稱為CISCO_IDVID_SUDI。

- Terminal monitor命令使WLC將日誌列印到主控台,並幫助確認信任已成功建立。可以使用終端無監視器禁用該功能。

- 最後一個命令中的關鍵字all會告知HA SSO叢集中的所有WLC建立與CSSM的信任。

- 關鍵字force會通知WLC覆寫任何先前建立的信任,並嘗試建立新信任。

附註:如果尚未建立信任,則9800會在執行命令後1分鐘再次嘗試,並在一段時間後不再重試。再次輸入token命令以強制建立新的信任。

已連線到CSLU

Cisco Smart License Utility Manager(CSLU)是一個基於Windows的應用(也在Linux上提供),它使客戶能夠從其設施管理許可證及其關聯的產品例項,而無需將支援智慧許可的產品例項直接連線到思科智慧軟體管理器(CSSM)。

本節僅介紹9800無線配置。使用CSLU配置許可(如安裝CSLU、配置CSLU軟體等)還需要執行其他步驟,這些步驟在配置指南中介紹。無論您要實施產品例項啟動的通訊方法還是CSLU啟動的通訊方法,還是完成相應的任務序列。

產品例項已啟動

- 確保從控制器到CSLU的網路可達性

- 請確保將傳輸型別設定為cslu:

(config)#license smart transport cslu

(config)#exit

#copy running-config startup-config

- 如果希望控制器發現CSLU,則需要執行操作。如果您希望使用DNS發現CSLU,則無需執行任何操作。如果要使用URL發現它,請輸入以下命令:

(config)#license smart url cslu http://:8182/cslu/v1/pi

(config)#exit

#copy running-config startup-config

CSLU啟動的

設定CSLU啟動的通訊時,需要的唯一操作是檢查並確保可從控制器連線至CSLU的網路連線。

已連線到內部的SSM

使用本地SSM的配置與直接連線非常相似。On-prem需要運行版本8-202102或更高版本。對於SLUP版本(17.3.2及更高版本),建議使用CSLU URL和傳輸型別。可從智慧許可 > 庫存> <虛擬帳戶> > General 部分下的本地WebUI介面獲取URL。

configure terminal

ip http client source-interface

ip http client secure-trustpoint

license smart transport cslu

license smart url cslu http:///cslu/v1/pi/ (see previous paragraph on how to get exact URL)

crypto pki trustpoint SLA-TrustPoint

revocation-check none

exit

write memory

terminal monitor

本地SSM不需要使用信任令牌。

附註:如果您正在收到消息,%PKI-3-CRL_FETCH_FAIL:信任點SLA-TrustPoint的CRL獲取失敗,這是因為您尚未在SLA-TrustPoint下配置吊銷檢查無。這是用於智慧許可的信任點。在內部版本的情況下,授權伺服器上的證書通常是無法進行CRL驗證的自簽名證書,因此要求不配置撤銷檢查。

通過HTTPS代理配置智慧傳輸

要在使用智慧傳輸模式時使用代理伺服器與CSSM通訊,請完成以下步驟:

configure terminal

ip http client source-interface

ip http client secure-trustpoint

license smart transport smart

license smart url default

license smart proxy address

license smart proxy port

exit

write memory

terminal monitor

license smart trust idtoken all force

通訊頻率

您可以在CLI或GUI中配置的報告間隔無效。

9800 WLC每8小時與CSSM或本地智慧軟體管理器通訊,而不管通過Web介面或CLI配置了什麼報告間隔。這意味著新加入的接入點可以在初次加入後8小時內出現在CSSM上。

您可以使用show license air entities summary命令計算並報告許可證的下一次時間。此命令不是典型的show tech或show license all輸出的一部分:

WLC#show license air entities summary

Last license report time........................: 07:38:15.237 UTC Fri Aug 27 2021

Upcoming license report time....................: 15:38:15.972 UTC Fri Aug 27 2021

No. of APs active at last report................: 3

No. of APs newly added with last report.........: 0

No. of APs deleted with last report..............: 0

許可證出廠重置

Catalyst 9800 WLC可以具有其所有授權組態和信任出廠重設,但仍然保留所有其他組態。這需要WLC重新載入:

WLC-1#license smart factory reset

%Warning: reload required after "license smart factory reset" command

必須注意的是,重設許可證工廠後,需要等待一小時,才能再次授權WLC,以備其處於AirGap模式。

在RMA或硬體更換的情況下

如果需要更換9800 WLC,則新裝置必須註冊到CSSM/On-prem智慧軟體管理器,而且它被視為新裝置。釋放先前裝置的許可證計數需要在產品例項下手動刪除:

從特定授權註冊(SLR)升級

舊版WLC(低於17.3.2)使用稱為特定授權註冊(SLR)的特殊離線授權方法。 在使用SLUP(17.3.2及更高版本)的版本中,此許可方法已被棄用。

如果您將使用SLR的9800控制器升級到17.3.2或17.4.1之後的版本,建議您移轉至離線SLUP報告,而不是依賴SLR命令。儲存許可證使用情況RUM檔案並在智慧許可門戶中註冊。由於SLR在較新版本中不再存在,因此會報告正確的許可證計數並釋放所有未使用的許可證。許可證不再被阻止,但會報告確切的使用計數。

疑難排解

Internet訪問、埠檢查和Ping

新版SLUP使用tools.cisco.com域來建立信任,而不是傳統智慧許可使用的smartreceiver.cisco.com域。在撰寫本文時,此域解析為多個不同的IP地址。並非所有這些地址都是ping的。Ping不得被用作WLC的Internet可達性測試。無法ping通這些伺服器並不意味著它們無法正常工作。

必須使用telnet連線埠443而不是ping作為可達性測試。可以對smartreceiver.cisco.com域或直接對伺服器IP地址檢查Telnet。如果沒有封鎖流量,則連線埠必須在輸出中顯示為開啟:

WLC-1#telnet smartreceiver.cisco.com 443

Trying smartreceiver.cisco.com (192.330.220.90, 443)... Open <-------

[Connection to 192.330.220.90 closed by foreign host]

系統日誌

如果在設定權杖時啟用terminal monitor命令,WLC會在CLI中輸出相關記錄。如果執行show logging命令,也可以取得這些訊息。成功建立的信任的日誌如下所示:

WLC-1#license smart trust idtoken <token> all force

Aug 22 12:13:08.425: %CRYPTO_ENGINE-5-KEY_DELETED: A key named SLA-KeyPair has been removed from key storage

Aug 22 12:13:08.952: %CRYPTO_ENGINE-5-KEY_ADDITION: A key named SLA-KeyPair has been generated or imported by crypto-engine

Aug 22 12:13:08.975: %PKI-6-CONFIGAUTOSAVE: Running configuration saved to NVRAM

Aug 22 12:13:11.879: %SMART_LIC-6-TRUST_INSTALL_SUCCESS: A new licensing trust code was successfully installed on P:C9800-CL-K9,S:9PJK8D9OCNB.

沒有已定義DNS伺服器或具有無法正常工作的DNS伺服器的WLC的日誌:

Aug 23 09:19:43.486: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : Unable to resolve server hostname/domain name

在這種情況下,請驗證是否配置了有效的DNS伺服器。歡迎使用任何可用的公共DNS伺服器IP:

ip name-server

具有正常運行的DNS伺服器但沒有網際網路訪問的WLC的日誌:

Aug 23 09:23:30.701: %SMART_LIC-3-COMM_FAILED: Communications failure with the Cisco Smart Software Manager (CSSM) : No detailed information given

封包擷取

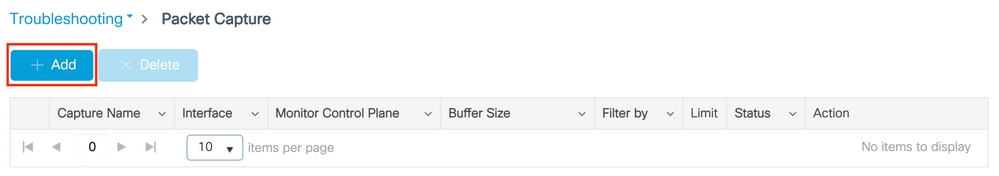

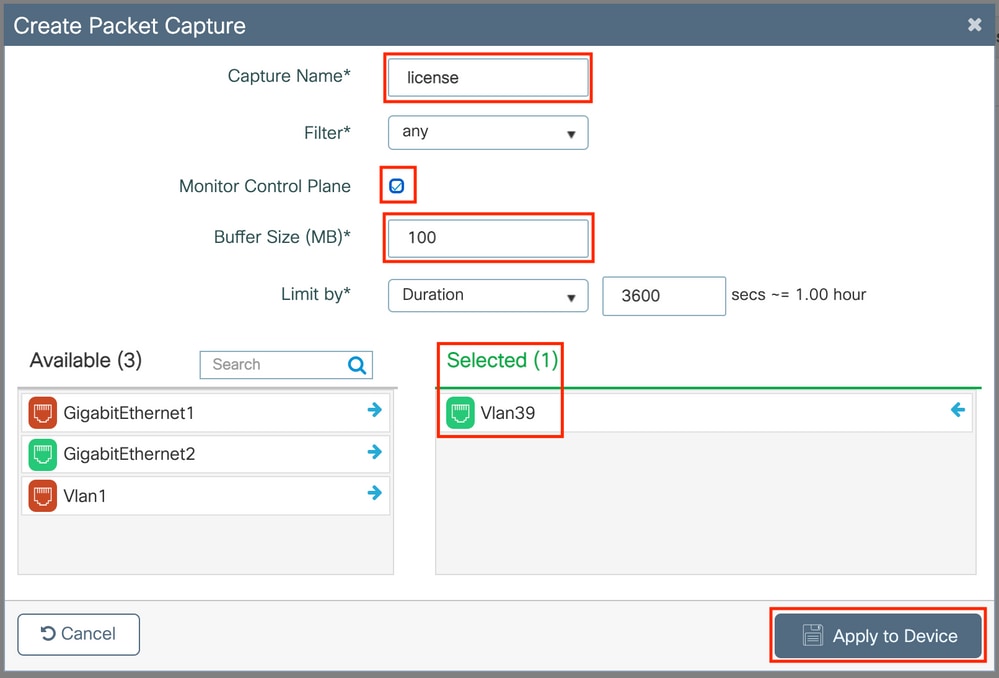

即使WLC和CSSM/On-prem SSM之間的通訊已加密並通過HTTPS傳輸,執行封包擷取仍可揭示導致不建立信任的原因。收集封包擷取的最簡單方法是通過WLC Web介面。

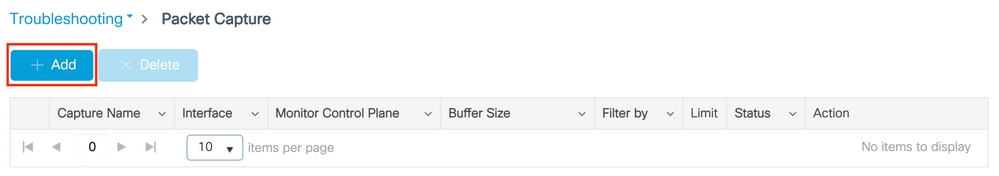

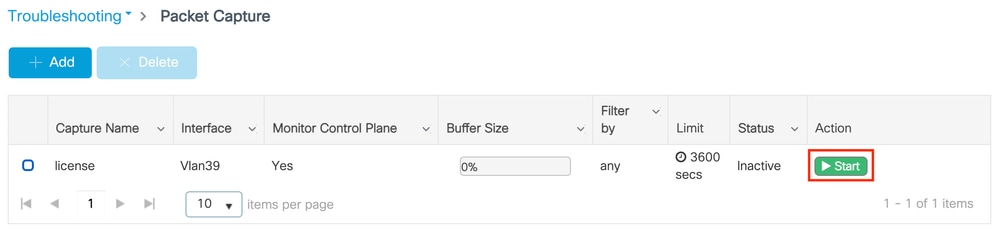

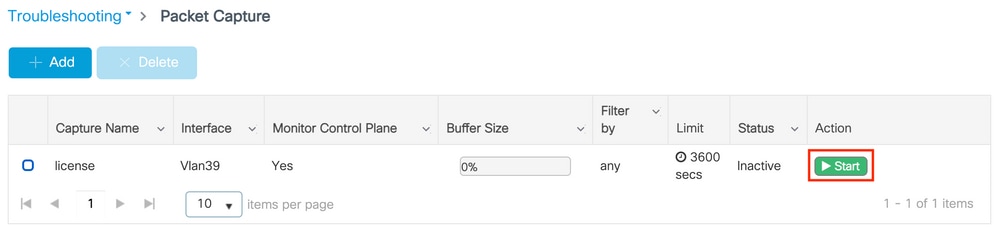

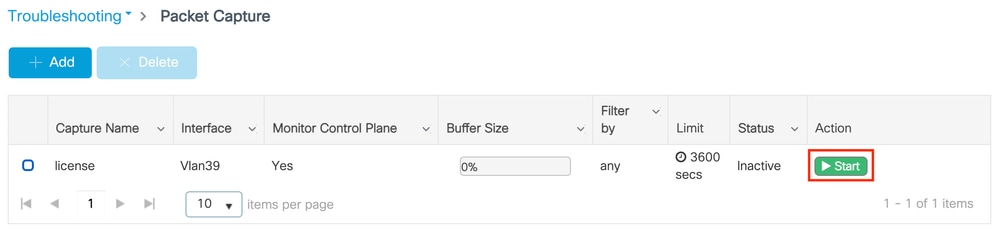

導覽至Troubleshooting > Packet Capture。建立新的捕獲點:

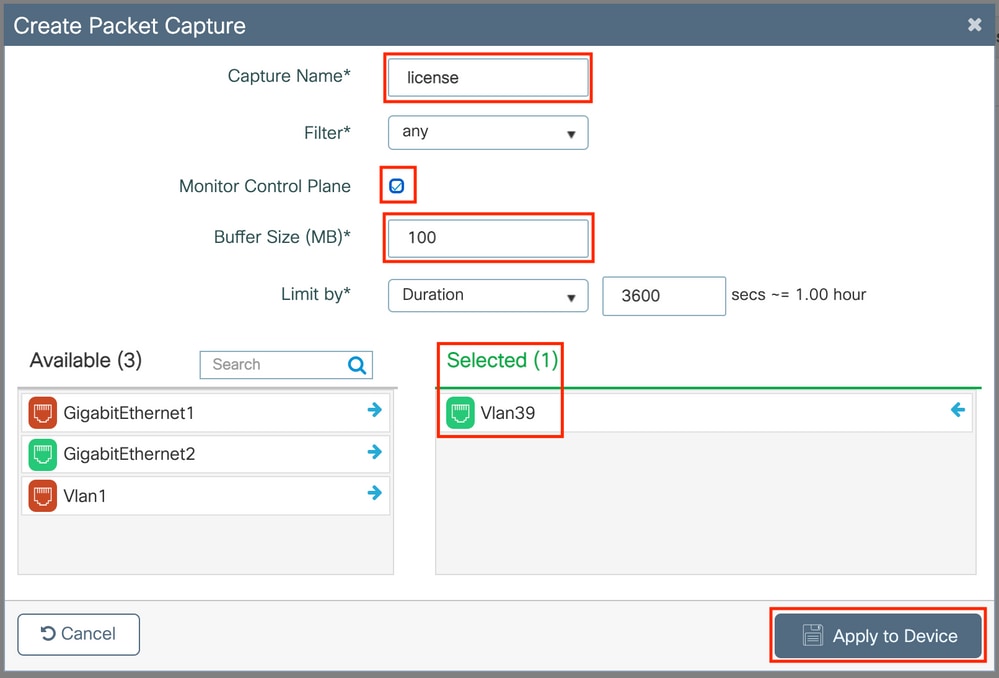

確保Monitor Control Plane覈取方塊已啟用。將緩衝區大小增加到最大100MB。新增必須捕獲的介面。預設情況下,智慧許可流量來自無線管理介面,或者來自使用ip http client source-interface命令定義的介面:

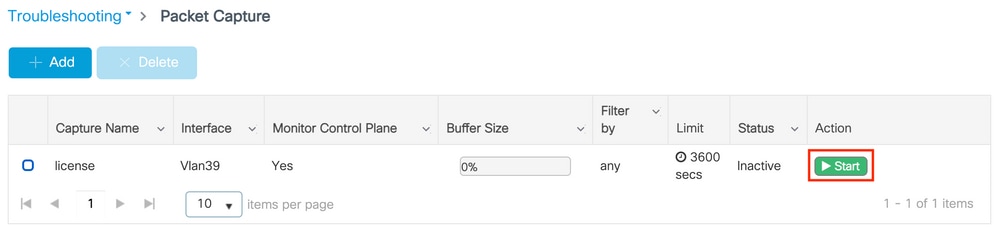

啟動捕獲並運行license smart trust idtoken <token> all force命令:

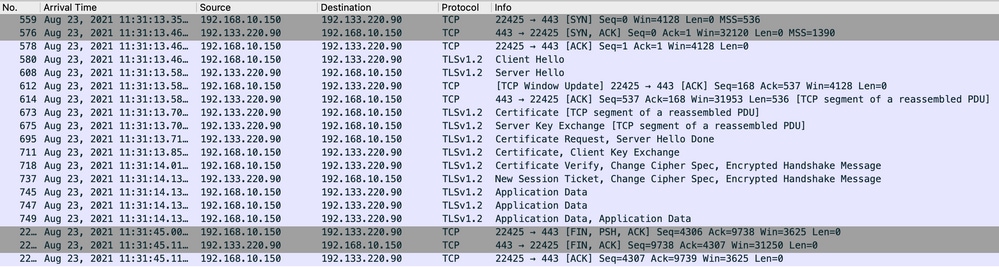

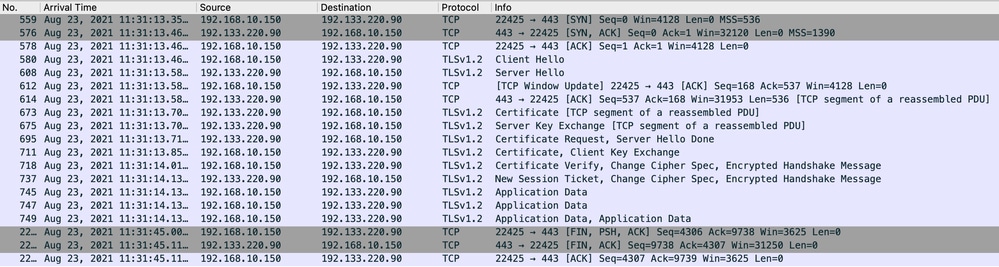

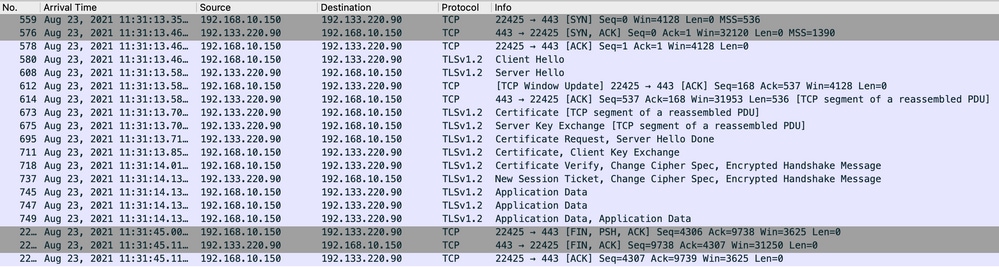

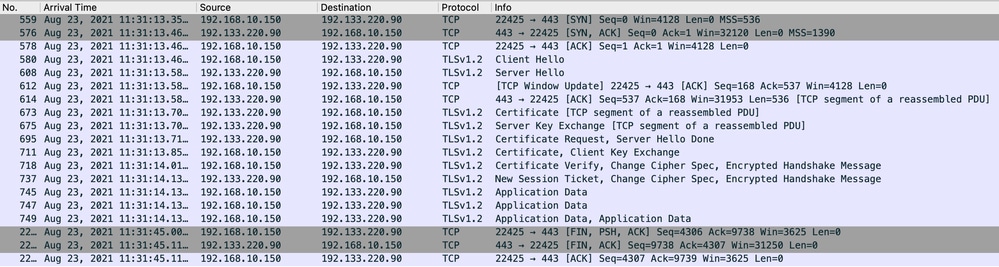

信任建立的資料包捕獲必須包含以下步驟:

- 使用SYN、SYN-ACK和ACK序列建立TCP作業階段

- 通過伺服器和客戶端證書交換建立TLS會話。建立過程以新會話票證資料包結束

- 加密資料包交換(應用數據幀),其中WLC報告許可證使用情況

- 通過FIN-PSH-ACK、FIN-ACK和ACK序列終止TCP會話

附註:資料包捕獲包含更多幀,包括TCP視窗更新和應用程式資料幀的多倍

由於CSSM雲使用3個不同的公有IP位址,因此若要篩選掉WLC和CSSM之間的所有封包擷取,請使用以下wireshark過濾器:

ip.addr==172.163.15.144 or ip.addr==192.168.220.90 or ip.addr==172.163.15.144

如果使用本地SSM,請對SSM IP地址進行過濾:

ip.addr==

範例:成功建立與直連CSSM的信任關係的資料包捕獲,並過濾所有重要的資料包捕獲:

顯示命令

以下show命令包含有關信任建立的有用資訊:

show license status

show license summary

show license tech support

show license air entities summary

show license history message (useful to see the history and content of messages sent to SL)

show tech wireless (actually gets show log and show run on top of the rest which can be useful)

show license history message命令是較為有用的命令之一,因為它可以顯示從WLC傳送並從CSSM接收回的實際消息。

成功的信任建立同時具有「請求:8月23日10:18:08 2021 Central」和「回應:8月23日10:18:10 2021 Central」消息已列印。如果RESPONSE行之後沒有任何內容,則表示WLC沒有收到來自CSSM的回應。

以下是成功建立信任的show license history消息輸出的範例:

REQUEST: Aug 23 10:18:08 2021 Central

{"request":"{\"header\":{\"request_type\":\"POLL_REQ\",\"sudi\":{\"udi_pid\":\"C9800-CL-K9\",\"udi_serial_number\":\"9PJK8D7OC

NB\"},\"version\":\"1.3\",\"locale\":\"en_US.UTF-8\",\"signing_cert_serial_number\":\"3\",\"id_cert_serial_number\":\"59152896

\",\"product_instance_identifier\":\"\",\"connect_info\":{\"name\":\"C_agent\",\"version\":\"5.0.9_rel/68\",\"production\":tru

e,\"additional_info\":\"\",\"capabilities\":[\"UTILITY\",\"DLC\",\"AppHA\",\"MULTITIER\",\"EXPORT_2\",\"OK_TRY_AGAIN\",\"POLIC

Y_USAGE\"]}},\"request_data\":\"{\\\"sudi\\\":{\\\"udi_pid\\\":\\\"C9800-CL-K9\\\",\\\"udi_serial_number\\\":\\\"9PJK8D7OCNB\\

\"},\\\"timestamp\\\":1629713888600,\\\"nonce\\\":\\\"11702702165338740293\\\",\\\"product_instance_identifier\\\":\\\"\\\",\\

\"original_request_type\\\":\\\"LICENSE_USAGE\\\",\\\"original_piid\\\":\\\"2e84a42f-c903-44c5-83b2-e62e258c780f\\\",\\\"id\\\

":7898262236}\"}","signature":{"type":"SHA256","key":"59152896","value":"eiJ7IuQaTCFxgUkwls76WZxa5DRI5AvRl2Fi1trn6H1x4HrKS/0fc

OgMqQd5POU6VNsH2j9dHco4T1NJ/aCMbR1MRmkfxyVSWsx4lmjJL1lmpOSi3ZS4FBMvlF/EBOUfowREe2oz2lrQp1cAFpPn5SlaFezW80tMdJm08nv29pO8O7Bffyy

/Nu6SQZfIW+IdF+2qnJeNFAIZbNpg0B5d5HIJvDmDImvDu3bMRHhQAWr2KKzGFr6jPz0hs7bGY/+FlfTLQk5LFEUaKTNH/tuxJPFHlF0BtjIRQtAqy5qDpXdjVJokD

h9//uhsd+NaQyfdRFludkbfUBTFkvPxHW9/5w=="}}

RESPONSE: Aug 23 10:18:10 2021 Central

{"signature":{"type":"SHA256","value":"TXZE034fqAul2jy9V4+HoB2hDShl9au/5sgodiCVatmu671/6MyN7kZfEzREufY8\nOOsh4l+BZ1ZAXyQ/hVf+Q

SLrjTfO4grGeQTcH7yEj0D+gztWXCOu8RBT7/Bo9aBs\n4x1i0E6flPB3BP6yu7KIEUQZ8yHzlwDT+mVtJGi6TRrtYnV3KQMpCUmF5F5Jby78\nVNHOakQHVE0Ozrg

wOksf3SfXreNZJuzWXzjHvtmlusCQXw7ZTBzffYsNKO0lkJlr\nvgB2PkV7JUlsA481kpIvlPul6IiJXqk+2PC2IzCrCLG57lVN3XgX6lcU581P7HK7\nrSt3mfdyK

1pEl2SHyQ/DAw==","piid":null,"cert_sn":null},"response":"{\"header\":{\"version\":\"1.3\",\"locale\":\"en_US.UTF-8\",\"timesta

mp\":1629713890172,\"nonce\":null,\"request_type\":\"POLL_REQ\",\"sudi\":{\"udi_pid\":\"C9800-CL-K9\",\"udi_serial_number\":\"

9PJK8D7OCNB\"},\"agent_actions\":null,\"connect_info\":{\"name\":\"SSM\",\"version\":\"1.3\",\"production\":true,\"capabilitie

s\":[\"DLC\",\"AppHA\",\"EXPORT_2\",\"POLICY_USAGE\",\"UTILITY\"],\"additional_info\":\"\"},\"signing_cert_serial_number\":\"3

\",\"id_cert_serial_number\":\"59152896\",\"product_instance_identifier\":\"\"},\"status_code\":\"FAILED\",\"status_message\":

\"Invalid ProductInstanceIdentifier: 2e84a42f-c903-44c5-83b2-e62e258c780f provided in the polling request for polling id: 7898

262236\",\"retry_time_seconds\":0,\"response_data\":\"\"}","sch_response":null}

調試/btrace

使用license smart trust idtoken all force命令嘗試建立信任幾分鐘後,運行此命令。IOSRP日誌非常詳細。附加 | include smart-agent",僅獲取智慧許可日誌。

show logging process iosrp start last 5 minutes

show logging process iosrp start last 5 minutes | include smart-agent

您也可以運行這些調試,然後重新配置許可命令以強制建立新連線:

debug license events

debug license errors

debug license agent all

常見問題

WLC沒有網際網路存取或防火牆封鎖/變更流量

WLC上的嵌入式封包擷取是一種簡單的方法,可以看到WLC是否從CSSM或內部型SSM收到任何回送。如果沒有回應,防火牆可能會封鎖某些內容。

如果未從CSSM雲或本地SSM收到響應,show license history message命令會在發出請求後1秒列印空響應。

例如,這可能使您相信已收到空響應,但實際上根本沒有響應:

REQUEST: Jun 29 11:12:39 2021 CET

{"request":"{\"header\":{\"request_type\":\"ID_TOKEN_TRUST\",\"sudi\":{\"udi_pid\":\"C9800-CL-K9\",\"udi_serial_number\":\"9V4ZPZPN8DW\"},\"version\":\"1.3\",\"locale\":\"en_US.UTF-8\",\"product_instance_identifier\":\"\",\"connect_info\":{\"name\":\"C_agent\",\"version\":\"5.0.9_rel/68\",\"production\":true,\"additional_info\":\"\",\"capabilities\":[\"UTILITY\",\"DLC\",\"AppHA\",\"MULTITIER\",\"EXPORT_2\",\"OK_TRY_AGAIN\",\"POLICY_USAGE\"]}},\"request_data\":\"{\\\"sudi\\\":{\\\"udi_pid\\\":\\\"C9800-CL-K9\\\",\\\"udi_serial_number\\\":\\\"9V4ZPZPN8DW\\\"},\\\"timestamp\\\":1624957959810,\\\"nonce\\\":\\\"12527456165463158693\\\",\\\"product_instance_identifier\\\":\\\"\\\",\\\"hostname\\\":\\\"myc9800-CL\\\",\\\"token\\\":\\\"ZmI3YmNmYzYtNTdhZC00N2QwLTkyMjUtOTVmMjM5YmYzNzNlLTE2Mjc1NDkx%0AODEyMjN8Tkw4YU9zaTJDa045K2U3aG5xdlp2SE9VOGJxMkJmc0dNMWpKT0FJ%0AeUZqUT0%3D%0A\\\",\\\"mode\\\":\\\"PERMANENT\\\",\\\"force\\\":false,\\\"software_tag_identifier\\\":\\\"regid.2018-05.com.cisco.WLC_9500C,1.0_85665885-b865-4e32-8184-5510412fcb54\\\",\\\"device_list\\\":[{\\\"sudi\\\":{\\\"udi_pid\\\":\\\"C9800-CL-K9\\\",\\\"udi_serial_number\\\":\\\"9V4ZPZPN8DW\\\"},\\\"software_tag_identifier\\\":\\\"regid.2018-05.com.cisco.WLC_9500C,1.0_85665885-b865-4e32-8184-5510412fcb54\\\",\\\"product_instance_identifier\\\":\\\"\\\",\\\"csr\\\":\\\"MIICnjCCAYYCAQAwODE2MDQGA1UEAxMtMjlCQUM2OEQ3MDQ0NzQ1NzE2QjVDOEYxODdGM0Q0Q0QxNTIwOEVGRjo6MSwyMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAmGCVOO1Q/LiZs3je+Zvo+OsJilTb1vpL7sA80TjprHyLkqQ9mMCub1GunwtF18jzIRa1COUPk9vDsY7bD9btvIG80x2MQFAPPmiNFR4ccvuLYzGl+XjjTjgjbsZpov6S6n3rRGJVyd5aS0S8+JCCljzwtv2rHV628RlWFwlEyzcp4Kt5dm8QBnc+dcYWWIn/X9aExPbf9P96HVL6T6+SomKT/h5hQP8wyz8ycol3XjcXN6gD/XZFyOydZ3oayi/RWjRlA0NThHPQy03bdtFiEakA8ZEWmduNRvTnmSsqKQBVVa43gjgoBzANTAOyXv6e33TRN3bQdV6UuSLcqrw1PwIDAQABoCEwHwYJKoZIhvcNAQkOMRIwEDAOBgNVHQ8BAf8EBAMCBaAwDQYJKoZIhvcNAQEFBQADggEBAHwhn+YcbEuJyYrkcFlaEfzRbJcz9KXXAZASykW7ql3fSlv+PaHePdrh9vsxmkXiVo+UnBbk4Kr5a/mdXEG/4NOeToGUwEqf38ktZMJyL81Whl/FEj83Lhmy7Z5paJrSCWwPc14nHFEFJ4BuelbfmPwiK+Y6X0RHEL92ySH6UNNlVgsWsQbHnHLbacDBsjOcyf9N3xAZc/IDxakSUSYMgFGnBXwkP4aN6XZLfKKGvXtYuIs7D+omRpMijYxQfHzvVnauGi7jiDXEAJjUueNHyztgpPi191j84oEVFHvAEhhMRNakrEEp4jyD2bYOr+CVbbxbYiBd2GKDs1/I1N1XSgM=\\\",\\\"id_cert_sn\\\":\\\"\\\"}]}\"}"}

RESPONSE: Jun 29 11:12:40 2021 CET

附註:目前有一個增強請求Cisco錯誤ID CSCvy84684,該請求使show license history訊息在無回應時顯示空白回應。這是為了增強show license history message命令的輸出

資料包捕獲中的未知CA警報

與CSSM或內建SSM通訊時,需要在9800端取得適當的憑證。它可以自簽名,但不能無效或過期。在這種情況下,資料包捕獲顯示CSSM在9800 HTTP客戶端證書過期時傳送的未知CA的TLS警報。

智慧授權使用ip http client組態,與WLC Web介面使用ip http server不同。這表示需要正確設定以下命令:

ip http client source-interface

ip http client secure-trustpoint

使用show crypto pki trustpoints命令可以找到信任點名稱。建議使用自簽名證書TP-self-signed-xxxxxxxx證書或製造商安裝證書(MIC),該證書通常稱為CISCO_IDVID_SUDI,僅在9800-80、9800-40和9800-L上提供。

必須注意的是,執行TLS偵聽的裝置(例如具有SSL解密功能的防火牆)可能會阻止C9800與思科許可伺服器成功建立握手,因為所提供的HTTPS證書是防火牆證書而不是思科許可伺服器證書。

附註:確保同時配置了source-interface和secure-trustpoint命令。即使WLC只有一個第3層介面,也需要source-interface指令。

相關資訊

意見

意見