將VLAN與Cisco Aironet無線裝置一起使用

目錄

簡介

本文提供將虛擬LAN(VLAN)與Cisco Aironet無線裝置配合使用的配置示例。

必要條件

需求

嘗試此組態設定之前,請確保您符合以下需求:

-

熟悉Cisco Aironet無線裝置

-

熟悉VLAN和VLAN中繼的LAN交換概念

採用元件

本文中的資訊係根據以下軟體和硬體版本:

-

Cisco Aironet存取點和無線網橋

-

Cisco Catalyst 交換器

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

相關產品

您可以將此組態的交換器端用於以下任一硬體或軟體:

-

執行CatOS或IOS的Catalyst 6x00/5x00/4x00

-

運行IOS的Catalyst 35x0/37x0/29xx

-

執行IOS的Catalyst 2900XL/3500XL

慣例

如需文件慣例的詳細資訊,請參閱思科技術提示慣例。

VLAN

VLAN是一種交換網路,它按功能、專案團隊或應用進行邏輯分段,而不是按物理或地理劃分。例如,由特定工作組組使用的所有工作站和伺服器都可以連線到同一個VLAN,而不管它們與網路的物理連線或它們可以與其他工作組混合在一起的事實。使用VLAN通過軟體重新配置網路,而不是物理拔下或流動裝置或線路。

可以將VLAN視為存在於一組已定義交換機中的廣播域。VLAN由多個終端系統組成,主機或網路裝置(如網橋和路由器)通過單個橋接域連線。橋接域在各種網路裝置(例如LAN交換機)上受支援,這些網路裝置使用每個VLAN的單獨組在它們之間運行橋接協定。

將裝置連線到Cisco Catalyst交換器時,裝置所連線的連線埠是VLAN 1的成員。該裝置的MAC位址是VLAN 1的一部分。您可以在單一交換器上定義多個VLAN,也可以在大多數Catalyst型號上將交換器連線埠設定為多個VLAN的成員。

當網路中的埠數量超過交換機的埠容量時,必須交叉連線多個交換機機箱,這樣會定義中繼。主幹不是任何VLAN的成員,而是流量經過一個或多個VLAN的管道。

基本上,配置接入點以連線到特定VLAN的關鍵是配置其SSID以識別該VLAN。由於VLAN由VLAN ID或名稱標識,因此,如果接入點上的SSID配置為識別特定VLAN ID或名稱,則會建立與VLAN的連線。建立此連線後,具有相同SSID的關聯無線客戶端裝置可以通過接入點訪問VLAN。VLAN處理進出客戶端的資料的方式與處理進出有線連線的資料的方式相同。您最多可以在接入點上配置16個SSID,因此最多可以支援16個VLAN。您只能為VLAN分配一個SSID。

將IEEE 802.11Q標籤感知新增到接入點時,可以將VLAN擴展到無線LAN。目的地為不同VLAN的幀由接入點使用不同WEP金鑰在不同的SSID上無線傳輸。只有與該VLAN關聯的客戶端才會收到這些資料包。相反,來自與特定VLAN關聯的客戶端的資料包在轉發到有線網路之前會進行802.11Q標籤。

例如,員工和訪客可以同時訪問公司的無線網路,並且可以在管理上分開。VLAN對映到SSID,無線客戶端連線到適當的SSID。在具有無線網橋的網路中,可以通過無線鏈路傳遞多個VLAN,以便從不同位置提供與VLAN的連線。

如果在存取點的FastEthernet介面上設定了802.1q,則即使存取點上未定義VLAN 1,存取點也一律在VLAN1上傳送keepalive。因此,乙太網交換機連線到接入點並生成一條警告消息。接入點或交換機上的功能沒有損失,但交換機日誌包含無意義的消息,這些消息可能導致更重要的消息被包裹而無法看到。

當接入點上的所有SSID都與行動網路相關聯時,此行為會引發問題。如果所有SSID都與行動網路相關聯,則接入點所連線的乙太網交換機埠可以配置為接入埠。通常將接入埠分配給接入點的本徵VLAN(不一定是VLAN1)。這會導致乙太網交換機生成警告消息,指出具有802.1q標籤的流量是從接入點傳送的。

如果停用keepalive功能,就可以清除交換器上的過度訊息。

如果在使用Cisco Aironet無線裝置部署VLAN時忽略這些概念中的次要點,則可能會遇到意外的效能,例如:

-

無法將中繼上允許的VLAN限製為無線裝置上定義的VLAN

如果在交換機上定義了VLAN 1、10、20、30和40,但在無線裝置上只定義了VLAN 1、10和30,則必須將其他裝置從中繼交換機埠刪除。

-

濫用基礎架構SSID的指定

安裝接入點時,僅在使用SSID時分配基礎設施SSID:

-

工作組橋裝置

-

中繼器存取點

-

非根網橋

如果為客戶端僅使用無線筆記型電腦的SSID指定基礎設施SSID,則是一種配置錯誤,會導致不可預測的結果。

在網橋安裝中,您只能有一個基礎架構SSID。基礎架構SSID必須是與本徵VLAN相關的SSID。

-

-

誤用或不正確設計訪客模式SSID指定

在Cisco Aironet無線裝置上定義多個SSID/VLAN時,可以將一(1)個SSID分配為訪客模式SSID,並在802.11無線電信標中使用SSID廣播。其他SSID不廣播。客戶端裝置必須指示要連線的SSID。

-

無法識別出多個VLAN和SSID表示多個OSI模型第3層子網

已棄用的Cisco Aironet軟體版本允許將多個SSID繫結到一個VLAN。當前版本則不需要。

-

OSI模型第3層路由故障或設計不正確

每個SSID及其連結的VLAN必須具有一個路由裝置和一些地址給客戶端的源,例如DHCP伺服器或DHCP伺服器上的作用域。

-

誤解或錯誤配置本徵VLAN

組成網路的物理基礎架構的路由器和交換機採用與連線到該物理基礎架構的客戶端PC不同的方法進行管理。這些路由器和交換機介面所屬的VLAN稱為本地VLAN(預設情況下為VLAN 1)。 客戶端PC屬於不同的VLAN,就像IP電話屬於另一個VLAN一樣。接入點或網橋(介面BVI1)的管理介面被視為本徵VLAN的一部分,無論該無線裝置經過哪些VLAN或SSID。

本徵VLAN的重要性

使用IEEE 802.1Q中繼埠時,所有幀都會被標籤,除了配置為該埠的「本地VLAN」的VLAN上的幀。本徵VLAN上的幀始終以未標籤的方式傳輸,通常以未標籤的方式接收。因此,當AP連線到交換機埠時,在AP上配置的本徵VLAN必須與在交換機埠上配置的本徵VLAN匹配。

附註: 如果本徵VLAN不匹配,幀將被丟棄。

用範例可更清楚說明此情境。如果交換器連線埠上的本徵VLAN設定為VLAN 12,且在AP上,本徵VLAN設定為VLAN 1,則當AP將本徵VLAN上的訊框傳送到交換器時,交換器會認為此訊框屬於VLAN 12,因為來自AP本徵VLAN的訊框沒有標籤。這會導致網路混亂,並導致連線問題。當交換機埠將幀從其本徵VLAN轉發到AP時,也會發生同樣的情況。

當您的無線網路中設定了中繼器AP時,本地VLAN的配置就變得更為重要。不能在中繼器AP上配置多個VLAN。中繼器AP僅支援本徵VLAN。因此,根AP上的本徵VLAN配置、AP所連線的交換機埠以及中繼器AP必須相同。否則,通過交換機的流量不會進出中繼器AP。

轉發器AP的本徵VLAN配置中的不匹配可能會造成問題的一個示例是,根AP所連線的交換機後面有一個DHCP伺服器。在這種情況下,與中繼器AP關聯的客戶端不會從DHCP伺服器接收IP地址,因為來自中繼器AP的本徵VLAN(與根AP和交換機不同)的幀(在本例中為DHCP請求)被丟棄。

此外,設定交換器連線埠時,請確保允許交換器連線埠上設定AP上的所有VLAN。例如,如果AP(無線網路)上存在VLAN 6、7和8,則必須在交換機埠上允許VLAN。這可以在switch:提示中使用以下命令完成:

switchport trunk allowed vlan add 6,7,8

預設情況下,配置為中繼的交換機埠允許所有VLAN通過中繼埠。有關如何配置交換機埠的詳細資訊,請參閱與相關交換機的互動。

注意:在某些情況下,在AP上允許所有VLAN也會成為問題,尤其是對於大型網路。這會導致AP上的CPU使用率高。在交換機上修剪VLAN,以便只有AP感興趣的VLAN流量通過AP以避免高CPU。

存取點上的VLAN

本節提供用於設定本文件中所述功能的資訊。

注意:若要查詢有關本文檔中使用的命令的其他資訊,請使用命令查詢工具(僅限註冊客戶)。

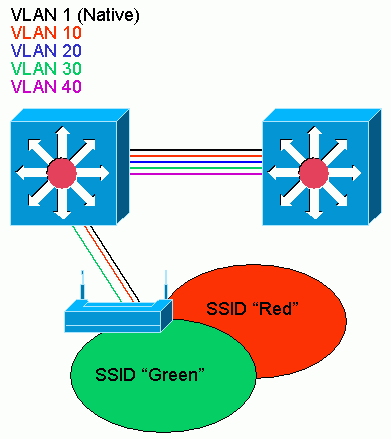

包含存取點的概念

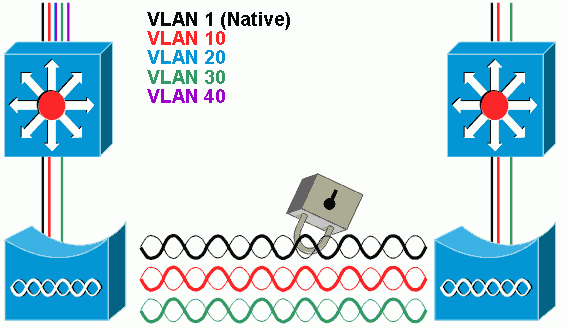

本節將討論如何在存取點上部署VLAN的相關概念,並參考此網路圖表。

在此範例網路中,VLAN 1是本徵VLAN,而VLAN 10、20、30和40存在,且已中繼到另一個交換器機箱。只有VLAN 10和30擴展到了無線域。本地VLAN是提供管理功能和客戶端身份驗證所必需的。

接入點配置

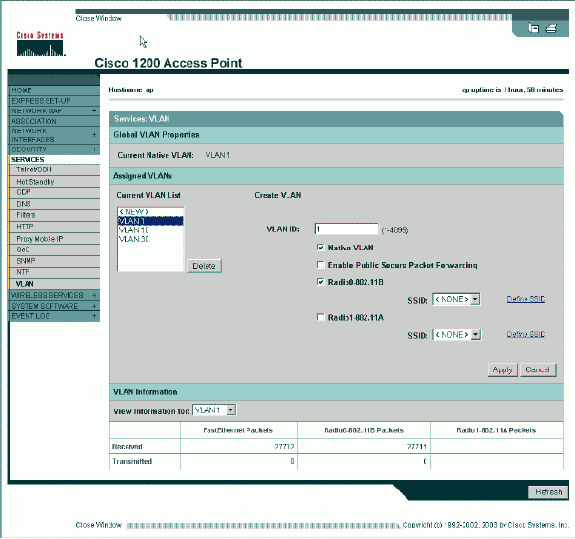

要配置VLAN的接入點,請完成以下步驟:

-

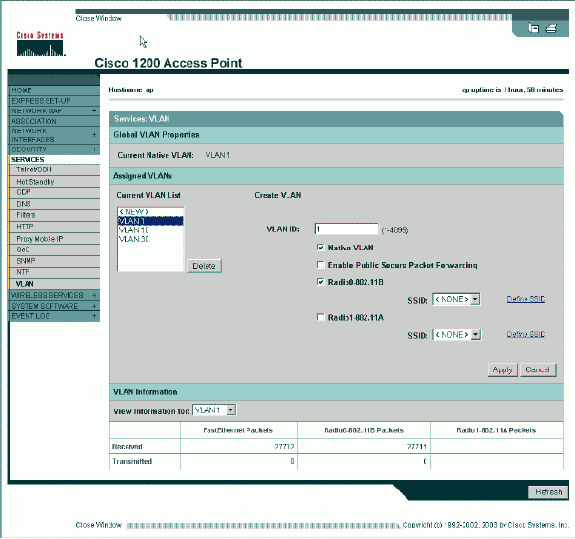

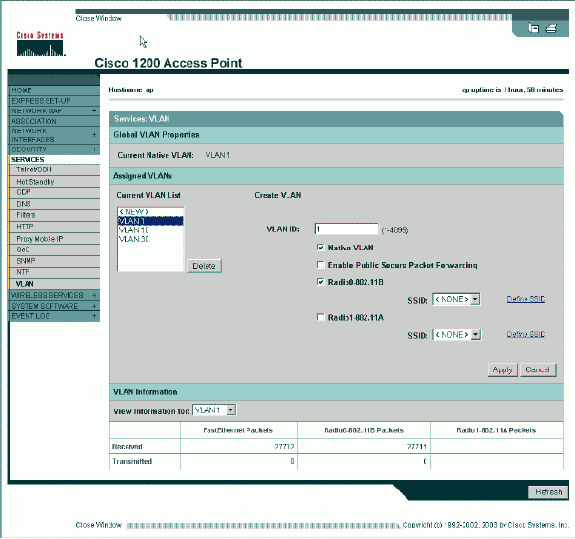

在AP GUI中,點選服務(Services)> VLAN(VLAN)導航至服務(Services):VLAN頁面。

-

第一步是配置本徵VLAN。從當前VLAN清單中,選擇新建。

-

在VLAN ID框中輸入本徵VLAN的VLAN號。VLAN編號必須與交換機上配置的本地VLAN匹配。

-

由於介面BVI 1與本徵VLAN的子介面相關聯,因此分配給介面BVI 1的IP地址必須與網路上的其他基礎設施設備(即運行CatOS的Catalyst交換機上的介面SC0)位於同一IP子網中。

-

選中本徵VLAN的覈取方塊。

-

選中應用此VLAN的一個或多個單選介面的覈取方塊。

-

按一下「Apply」。

或者,在CLI上發出以下命令:

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0.1 AP(config-subif)# encapsulation dot1Q 1 native AP(config-subif)# interface FastEthernet0.1 AP(config-subif)# encapsulation dot1Q 1 native AP(config-subif)# end AP# write memory

-

-

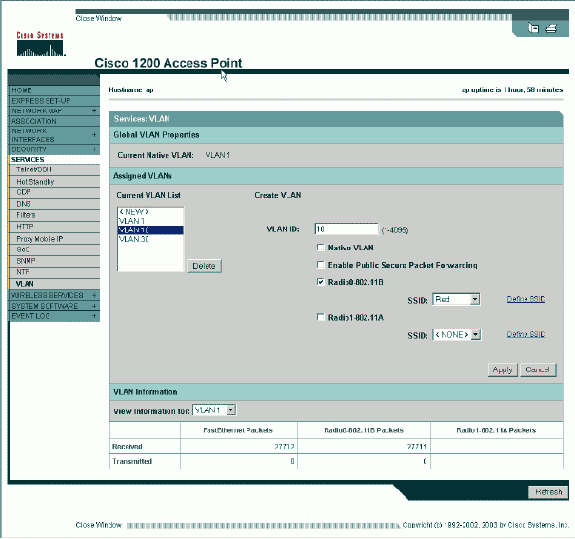

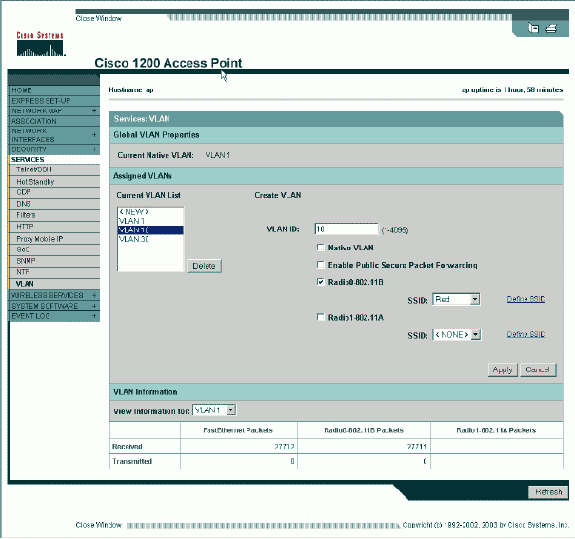

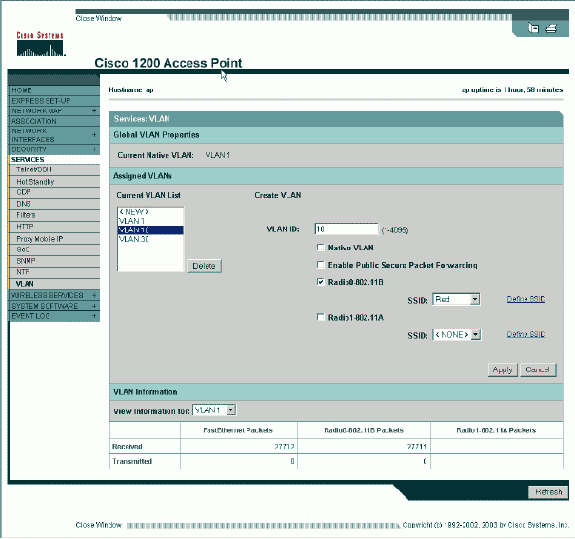

若要設定其他VLAN,請執行以下步驟:

-

從當前VLAN清單中,選擇新建。

-

在VLAN ID框中輸入所需VLAN的VLAN號。VLAN編號必須與交換器上設定的VLAN相符。

-

選中應用此VLAN的一個或多個單選介面的覈取方塊。

-

按一下「Apply」。

或者,在CLI上發出以下命令:

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0.10 AP(config-subif)# encapsulation dot1Q 10 AP(config-subif)# interface FastEthernet0.10 AP(config-subif)# encapsulation dot1Q 10 AP(config-subif)# end AP# write memory

-

對所需的每個VLAN重複步驟2a到2d,或者在CLI中輸入這些命令,並對子介面和VLAN編號進行相應的更改:

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0.30 AP(config-subif)# encapsulation dot1Q 30 AP(config-subif)# interface FastEthernet0.30 AP(config-subif)# encapsulation dot1Q 30 AP(config-subif)# end AP# write memory

-

-

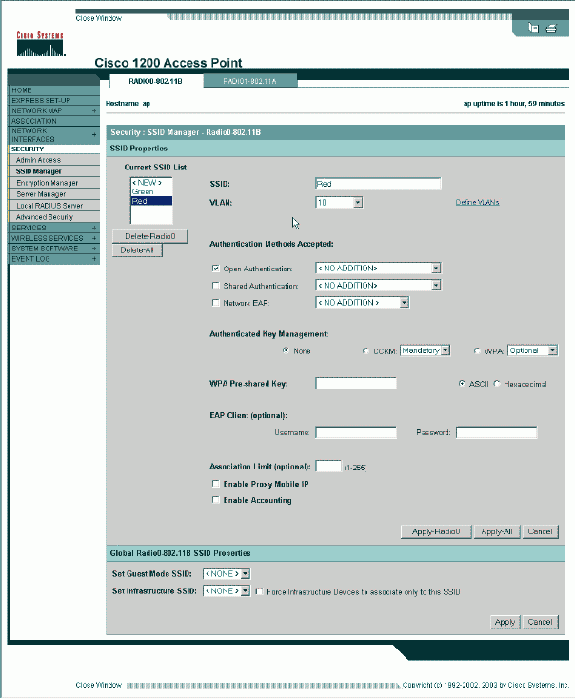

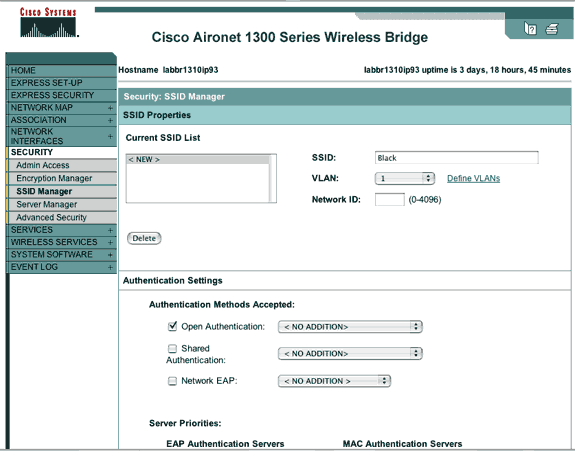

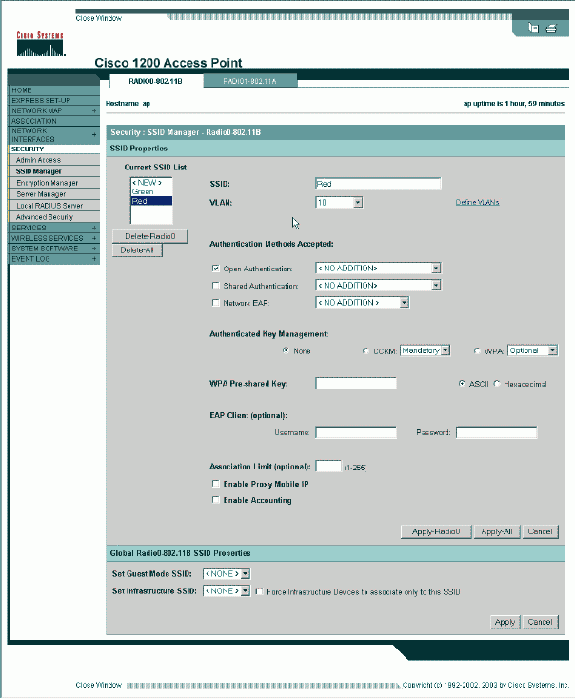

下一步是將配置的VLAN與SSID相關聯。為此,請按一下Security > SSID Manager。

注意:您不需要將接入點上定義的每個VLAN與SSID相關聯。例如,出於安全原因,大多數接入點安裝都不會將SSID與本徵VLAN關聯。

-

要建立新的SSID,請選擇New。

-

在SSID框中輸入所需的SSID(區分大小寫)。

-

從下拉選單中選擇要將此SSID與關聯的VLAN號。

註:為了使本文檔保持在預期範圍內,不會解決SSID的安全問題。

-

按一下Apply-RadioX在所選無線電上建立SSID,或按一下Apply-all在所有無線電上建立SSID。

或在CLI上發出以下命令:

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0 AP(config-if)# ssid Red AP(config-if-ssid)# vlan 10 AP(config-if-ssid)# end AP# write memory

-

-

對所需的每個SSID重複步驟3a至3d,或者在CLI中輸入這些命令,並對SSID進行相應更改。

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0 AP(config-if)# ssid Green AP(config-if-ssid)# vlan 30 AP(config-if-ssid)# end AP# write memory

注意:這些示例不包括身份驗證。客戶端需要某種形式的身份驗證(開放式、網路 — EAP)進行關聯。

網橋上的VLAN

關於橋樑的概念

本節將討論與如何在網橋上部署VLAN相關的概念,並參考此網路圖表。

在此範例網路中,VLAN 1是原生VLAN,而VLAN 10、20、30和40存在。只有VLAN 10和30會擴展到鏈路的另一端。無線鏈路已加密。

為了加密通過無線鏈路傳輸的資料,請僅對本徵VLAN的SSID應用加密。此加密適用於所有其他VLAN。橋接時,無需將單獨的SSID與每個VLAN相關聯。根網橋和非根網橋上的VLAN配置相同。

網橋配置

若要像範例網路圖一樣設定VLAN的橋接器,請完成以下步驟:

-

在AP GUI中,按一下Services > VLAN導航至Services:VLAN頁面。

-

第一步是配置本徵VLAN。若要執行此操作,請從當前VLAN清單中選擇<New>。

-

在VLAN ID框中輸入本徵VLAN的VLAN號。此專案必須與交換器上設定的原生VLAN相符。

-

由於介面BVI 1與本徵VLAN的子介面相關聯,因此分配給介面BVI 1的IP地址必須與網路上的其他基礎設施裝置位於同一IP子網中(即運行CatOS的Catalyst交換機上的介面SC0)。

-

選中本徵VLAN的覈取方塊。

-

按一下「Apply」。

或者,在CLI上發出以下命令:

bridge# configure terminal Enter configuration commands, one per line. End with CNTL/Z. bridge(config)# interface Dot11Radio0.1 bridge(config-subif)# encapsulation dot1Q 1 native bridge(config-subif)# interface FastEthernet0.1 bridge(config-subif)# encapsulation dot1Q 1 native bridge(config-subif)# end bridge# write memory

-

-

若要設定其他VLAN,請執行以下步驟:

-

從當前VLAN清單中,選擇新建。

-

在VLAN ID框中輸入所需VLAN的VLAN號。VLAN編號必須與交換器上設定的VLAN相符。

-

按一下「Apply」。

或者,在CLI上發出以下命令:

bridge# configure terminal Enter configuration commands, one per line. End with CNTL/Z. bridge(config)# interface Dot11Radio0.10 bridge(config-subif)# encapsulation dot1Q 10 bridge(config-subif)# interface FastEthernet0.10 bridge(config-subif)# encapsulation dot1Q 10 bridge(config-subif)# end bridge# write memory

-

對所需的每個VLAN重複步驟2a到2c,或者在CLI中輸入命令,並對子介面和VLAN編號進行相應的更改。

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. bridge(config)# interface Dot11Radio0.30 bridge(config-subif)# encapsulation dot1Q 30 bridge(config-subif)# interface FastEthernet0.30 bridge(config-subif)# encapsulation dot1Q 30 bridge(config-subif)# end bridge# write memory

-

-

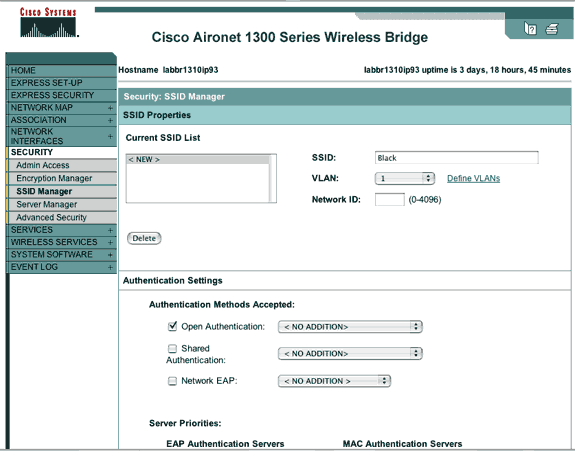

在SSID Manager(在Security > SSID Manager選單項下)中,將本地VLAN與SSID相關聯。

注意:橋接時,必須與VLAN關聯的唯一SSID是與本徵VLAN關聯的SSID。您必須將此SSID指定為基礎架構SSID。

-

從Current SSID List中選擇New。

-

在SSID框中輸入所需的SSID(區分大小寫)。

-

從下拉選單中選擇與本徵VLAN相關的VLAN編號。

註:為了使本文檔保持在預期範圍內,不會解決SSID的安全問題。

-

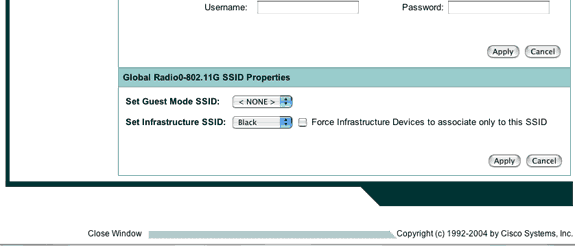

按一下Apply在無線電上建立SSID,並將其與本地VLAN關聯。

-

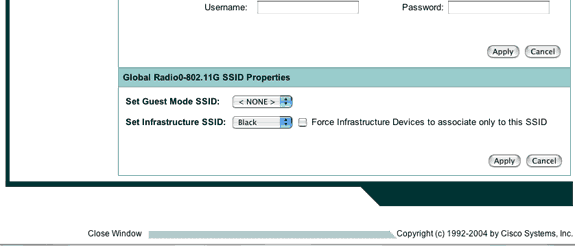

向下滾動到頁面底部,然後在Global Radio0-802.11G SSID Properties下,從Set Infrastructure SSID下拉選單中選擇SSID。按一下「Apply」。

或在CLI上發出以下命令:

或在CLI上發出以下命令:AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0 AP(config-if)# ssid Black AP(config-if-ssid)# vlan 1 AP(config-if-ssid)# infrastructure-ssid AP(config-if-ssid)# end AP# write memory

註:使用VLAN時,SSID在物理Dot11Radio介面下配置,而不是在任何邏輯子介面下配置。

注意:此示例不包括身份驗證。根網橋和非根網橋需要某種形式的身份驗證(開放、網路 — EAP等)才能關聯。

-

使用RADIUS伺服器將使用者指派給VLAN

您可以配置RADIUS身份驗證伺服器,將使用者或使用者組分配給網路進行身份驗證時的特定VLAN。有關此功能的資訊,請參閱適用於Cisco Aironet存取點12.4(3g)JA和12.3(8)JEB的Cisco IOS軟體組態設定指南檔案的使用RADIUS伺服器將使用者指派給VLAN一節。

使用RADIUS伺服器進行動態移動組分配

您還可以配置RADIUS伺服器以動態地將移動組分配給使用者或使用者組。這樣就無需在接入點上配置多個SSID。相反,您只需要為每個接入點配置一個SSID。有關此功能的資訊,請參閱適用於Cisco Aironet存取點12.4(3g)JA和12.3(8)JEB的Cisco IOS軟體組態設定指南檔案的使用RADIUS伺服器進行動態行動化群組分配一節。

接入點和網橋上的網橋組配置

一般來說,網橋組會建立分段交換域。流量限於每個網橋組內的主機,而不是網橋組之間的主機。交換機僅在構成網橋組的主機之間轉發流量,這只會將廣播和組播流量(泛洪)限制到那些主機。網橋組可緩解網路擁塞,並在將流量分段至網路特定區域時提供額外的網路安全性。

有關詳細資訊,請參閱橋接概述。

在無線網路中,橋接組被配置在無線接入點和橋接器上,以便將VLAN的資料流量從無線介質傳輸到有線端,反之亦然。

從AP CLI執行此步驟,以便在接入點/網橋上全域性啟用網橋組。

此示例使用網橋組編號1。

Ap(configure)#bridge 1

注意:您可以將網橋組編號從1到255。

將無線裝置的無線電介面和快速乙太網介面配置為位於同一網橋組中。這會在這兩個不同介面之間建立一個路徑,出於標籤目的,它們位於同一個VLAN中。結果,從無線側通過無線電介面傳送的資料被傳送到有線網路所連線的乙太網介面,反之亦然。換句話說,屬於同一網橋組的無線電介面和乙太網介面實際上會在它們之間橋接資料。

在接入點/網橋中,每個VLAN需要有一個網橋組,以便流量可以從線傳輸到無線,反之亦然。您需要通過無線傳輸流量的VLAN越多,需要的網橋組就越多。

例如,如果您只有一個VLAN將流量通過無線傳輸到網路的有線端,則只能從AP/網橋的CLI配置一個網橋組。如果您有多個VLAN將流量從無線端傳遞到有線端,反之亦然,請在無線電子介面和快速乙太網子介面上為每個VLAN配置網橋組。

-

使用bridge group dot11radio interface命令在無線介面中配置網橋組。

範例如下。

AP# configure terminal Enter configuration commands, one per line. End with CNTL/Z. AP(config)# interface Dot11Radio0.1 Ap(config-subif)# encapsulation dot1q 1 native Ap(config-subif)# bridge group 1 !--- Here "1" represents the bridge group number. ap(config-subif)# exit

-

在快速乙太網路介面上使用相同的橋接器群組編號(在本範例中為「1」)設定橋接器群組,以便將VLAN 1流量透過無線介面傳送到此有線端,反之亦然。

Ap(config)# interface fastEthernet0.1 Ap(config-subif)# encapsulation dot1q 1 native Ap(config-subif)# bridge group 1 !--- Here "1" represents the bridge group number. Ap(config-subif)# exit

注意:在無線電介面上配置網橋組時,將自動設定這些命令。

-

bridge-group 1 subscriber-loop-control

-

bridge-group 1 block-unknown-source

-

no bridge-group 1 source-learning

-

no bridge-group 1 unicast-flooding

-

bridge-group 1 spanning-disabled

注意:在快速乙太網介面上配置網橋組時,將自動設定這些命令。

-

no bridge-group 1 source-learning

-

bridge-group 1 spanning-disabled

-

整合路由和橋接(IRB)

整合路由和橋接使得可以在路由介面和網橋組之間路由特定協定,或者在網橋組之間路由特定協定。本地或不可路由的流量可以在同一網橋組中的網橋介面之間橋接,而可路由的流量可以路由到其他路由介面或網橋組

通過整合的路由和橋接,您可以執行以下操作:

-

將資料包從橋接介面交換到路由介面

-

將資料包從路由介面交換到橋接介面

-

在同一網橋組內交換資料包

在無線接入點和網橋上啟用IRB,以便在網橋組之間或在路由的介面和網橋組之間路由流量。您需要在網橋組之間或網橋組和路由介面之間路由的外部路由器或第3層交換機。

發出此命令,以便在AP/網橋中啟用IRB。

AP(配置)#bridge irb

整合式路由和橋接使用橋接群組虛擬介面(BVI)的概念,以便在路由介面和橋接群組之間或橋接群組之間路由流量。

BVI是第3層交換器路由器中的虛擬介面,其作用與普通路由介面類似。BVI不支援橋接,但實際上代表到第3層交換機路由器內路由介面的對應網橋組。它具有應用於對應網橋組的所有網路層屬性(如網路層地址和過濾器)。分配給此虛擬介面的介面號與此虛擬介面表示的網橋組相對應。此編號是虛擬介面和網橋組之間的鏈路。

執行以下步驟,在接入點和網橋上配置BVI。

-

配置BVI並將網橋組的往來行號分配給BVI。此示例將網橋組編號1分配給BVI。

Ap(configure)#interface BVI 1 AP(config-if)#ip address 10.1.1.1 255.255.0.0 !--- Assign an IP address to the BVI. Ap(config-if)#no shut

-

啟用BVI以接受和路由從其對應網橋組接收的可路由資料包。

Ap(config)# bridge 1 route ip!--- !--- This example enables the BVI to accept and route the IP packet.

您必須瞭解,您只需要AP所在的管理/本徵VLAN的BVI(在本例中為VLAN 1)。 無論您在AP/網橋上配置多少個VLAN和網橋組,您都不需要BVI用於任何其他子介面。這是因為您標籤所有其他VLAN(本徵VLAN除外)中的流量,並通過dot1q中繼介面將其傳送到有線端。例如,如果您的網路中有2個VLAN,則您需要兩個網橋組,但您的無線網路中僅有一個與管理VLAN對應的BVI通訊量就足夠了。

當您在網橋組虛擬介面上為指定協定啟用路由時,來自路由介面但目的地為橋接域中主機的資料包將路由到網橋組虛擬介面並轉發到相應的橋接介面。

路由到網橋組虛擬介面的所有流量將作為橋接流量轉發到對應的網橋組。橋接介面上收到的所有可路由流量都會路由到其他路由介面,就像它直接來自橋接組虛擬介面一樣。

有關橋接和IRB的詳細資訊,請參閱配置橋接。

與相關交換器的互動

本節提供用於配置或驗證連線到Cisco Aironet無線裝置的Cisco交換機的配置的資訊。

注意:若要查詢有關本文檔中使用的命令的其他資訊,請使用命令查詢工具(僅限註冊客戶)。

交換機配置 — Catalyst OS

若要設定執行Catalyst OS的交換器以將VLAN中繼到存取點,命令語法為set trunk <module #/port #> on dot1q和set trunk <module #/port #> <vlan list>。

示例網路圖中的示例:

set trunk 2/1 on dot1q set trunk 2/1 1,10,30

交換機配置 — 基於IOS的Catalyst交換機

在介面配置模式下,輸入以下命令(如果需要):

-

將交換機埠配置為將VLAN中繼到接入點

-

在執行IOS的Catalyst交換器上

-

CatIOS包括但不限於:

-

6x00

-

4x00

-

35x0

-

295倍

-

switchport mode trunk switchport trunk encapsulation dot1q switchport nonegotiate switchport trunk native vlan 1 switchport trunk allowed vlan add 1,10,30

注意:基於IOS的Cisco Aironet無線裝置不支援動態中繼協定(DTP),因此交換機不得嘗試協商它。

交換機配置 — Catalyst 2900XL/3500XL

在介面組態模式下,如果要設定交換器連線埠以將VLAN中繼到執行IOS的Catalyst 2900XL或3500XL交換器上的存取點,請輸入以下命令:

switchport mode trunk switchport trunk encapsulation dot1q switchport trunk native vlan 1 switchport trunk allowed vlan 1,10,30

驗證

使用本節內容,確認您的組態是否正常運作。

驗證無線裝置

-

show vlan — 顯示接入點上當前配置的所有VLAN及其狀態

ap#show vlan Virtual LAN ID: 1 (IEEE 802.1Q Encapsulation) vLAN Trunk Interfaces: FastEthernet0.1 Dot11Radio0.1 Virtual-Dot11Radio0.1 This is configured as native Vlan for the following interface(s) : FastEthernet0 Dot11Radio0 Virtual-Dot11Radio0 Protocols Configured: Address: Received: Transmitted: Bridging Bridge Group 1 36954 0 Bridging Bridge Group 1 36954 0 Virtual LAN ID: 10 (IEEE 802.1Q Encapsulation) vLAN Trunk Interfaces: FastEthernet0.10 Dot11Radio0.10 Virtual-Dot11Radio0.10 Protocols Configured: Address: Received: Transmitted: Bridging Bridge Group 10 5297 0 Bridging Bridge Group 10 5297 0 Bridging Bridge Group 10 5297 0 Virtual LAN ID: 30 (IEEE 802.1Q Encapsulation) vLAN Trunk Interfaces: FastEthernet0.30 Dot11Radio0.30 Virtual-Dot11Radio0.30 Protocols Configured: Address: Received: Transmitted: Bridging Bridge Group 30 5290 0 Bridging Bridge Group 30 5290 0 Bridging Bridge Group 30 5290 0 ap# -

show dot11 associations — 顯示每個SSID/VLAN有關關聯客戶端的資訊

ap#show dot11 associations 802.11 Client Stations on Dot11Radio0: SSID [Green] : SSID [Red] : Others: (not related to any ssid) ap#

驗證交換器

-

在基於Catalyst OS的交換機上,show trunk <module #/port #> — 顯示給定埠上的中繼狀態

Console> (enable) show trunk 2/1 * - indicates vtp domain mismatch Port Mode Encapsulation Status Native vlan -------- ----------- ------------- ------------ ----------- 2/1 on dot1q trunking 1 Port Vlans allowed on trunk -------- ---------------------------------------------------------------- 2/1 1,10,30 Port Vlans allowed and active in management domain -------- ---------------------------------------------------------------- 2/1 1,10,30 Port Vlans in spanning tree forwarding state and not pruned -------- ---------------------------------------------------------------- 2/1 1,10,30 Console> (enable)

-

在基於IOS的交換機上,show interface fastethernet <module #/port #> trunk — 顯示給定介面上的中繼狀態

2950g#show interface fastEthernet 0/22 trunk Port Mode Encapsulation Status Native vlan Fa0/22 on 802.1q trunking 1 Port Vlans allowed on trunk Fa0/22 1,10,30 Port Vlans allowed and active in management domain Fa0/22 1,10,30 Port Vlans in spanning tree forwarding state and not pruned Fa0/22 1,10,30 2950gA#

-

在Catalyst 2900XL/3500XL交換器上,show interface fastethernet <module #/port #> switchport — 顯示指定介面上主幹的狀態

cat3524xl#show interface fastEthernet 0/22 switchport Name: Fa0/22 Switchport: Enabled Administrative mode: trunk Operational Mode: trunk Administrative Trunking Encapsulation: dot1q Operational Trunking Encapsulation: dot1q Negotiation of Trunking: Disabled Access Mode VLAN: 0 ((Inactive)) Trunking Native Mode VLAN: 1 (default) Trunking VLANs Enabled: 1,10,30,1002-1005 Trunking VLANs Active: 1,10,30 Pruning VLANs Enabled: 2-1001 Priority for untagged frames: 0 Override vlan tag priority: FALSE Voice VLAN: none Appliance trust: none Self Loopback: No wlan-cat3524xl-a#

疑難排解

目前尚無適用於此組態的具體疑難排解資訊。

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

23-Oct-2003

|

初始版本 |

或在CLI上發出以下命令:

或在CLI上發出以下命令: 意見

意見