自主存取點上的WEP配置示例

簡介

本檔案介紹如何在思科自主存取點(AP)上使用和設定Wired Equivalent Privacy (WEP)。

必要條件

需求

本檔案假設您可以與WLAN裝置建立管理連線,且裝置在未加密的環境中可正常運作。要配置標準40位WEP,您必須有兩個或多個無線電裝置相互通訊。

採用元件

本檔案中的資訊是根據執行Cisco IOS®版本15.2JB的1140 AP。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

背景資訊

WEP是內建於802.11 (Wi-Fi)標準的加密演演算法。WEP使用流密碼RC4進行保密,使用循環冗餘檢查-32 (CRC-32)校驗和進行完整性。

標準64位元WEP使用40位元金鑰(也稱為WEP-40),並連接24位元初始化向量(IV)以形成RC4金鑰。64位元WEP金鑰通常輸入為10個十六進位(以16為基數)字元的字串(0到9以及A-F)。每個字元代表四位元,四位元中的十位元則等於40位元;如果加上24位元IV,就會產生完整的64位元WEP金鑰。

128位元WEP金鑰通常輸入為26個十六進位字元的字串。26位(每位4位)表示104位;如果增加24位IV,則會生成完整的128位WEP金鑰。大多數裝置允許使用者以13個ASCII字元輸入金鑰。

驗證方法

WEP可使用兩種驗證方法:開放系統驗證和共用金鑰驗證。

使用開放系統驗證時,WLAN使用者端不需要提供認證給AP進行驗證。任何客戶端都可以與AP進行身份驗證,然後嘗試關聯。實際上,不會進行身份驗證。隨後,WEP金鑰可用於加密資料幀。此時,客戶端必須具有正確的金鑰。

使用共用金鑰驗證時,WEP金鑰會用於四個步驟的質詢-回應交握中的驗證:

- 客戶端向AP傳送身份驗證請求。

- AP以明文質詢回覆。

- 客戶端使用配置的WEP金鑰加密質詢文本,並以另一個身份驗證請求做出響應。

- AP解密響應。如果響應與質詢文本匹配,則AP會傳送肯定應答。

在身份驗證和關聯之後,預共用WEP金鑰也用於使用RC4加密資料幀。

乍看之下,共用金鑰驗證似乎比開放系統驗證更安全,因為後者不提供真正的驗證。然而,事實恰恰相反。如果在共用金鑰身份驗證中捕獲質詢幀,則可以派生用於握手的關鍵流。因此,建議對WEP身份驗證使用開放系統身份驗證,而不是共用金鑰身份驗證。

臨時金鑰完整性協定(TKIP)的建立是為了解決這些WEP問題。與WEP類似,TKIP使用RC4加密。但是,TKIP透過增加諸如每資料包金鑰雜湊、消息完整性檢查(MIC)和廣播金鑰輪換等措施來增強WEP,以便解決已知的WEP漏洞。TKIP使用RC4串流密碼搭配128位元金鑰進行加密,並使用64位元金鑰進行驗證。

設定

本節提供WEP的GUI和CLI配置。

GUI配置

完成以下步驟,以便使用GUI配置WEP。

- 透過GUI連線到AP。

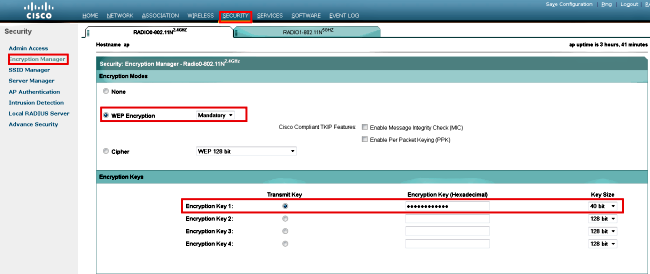

- 從窗口左側的Security選單中,選擇Encryption Manager作為要配置靜態WEP金鑰的無線電介面。

- 在「加密模式」下,按一下WEP Encryption,然後從客戶端的下拉選單中選擇Mandatory。

工作站使用的加密模式為:

- 預設(無加密) -要求客戶端在不進行任何資料加密的情況下與AP通訊。不建議使用此設定。

- 可選- 允許客戶端使用或不使用資料加密與AP通訊。通常,當您擁有無法進行WEP連線的客戶端裝置(例如128位WEP環境中的非Cisco客戶端)時,會使用此選項。

- 強制(完全加密) -客戶端在與AP通訊時使用資料加密。未使用資料加密的客戶端不允許通訊。如果您希望最大限度地提高WLAN的安全性,建議使用此選項。

- 在「Encryption Keys」下,選擇Transmit Key 單選按鈕,然後輸入10位的十六進位制金鑰。確保Key Size設定為40 bit。

40位元WEP金鑰輸入10個十六進位數字,128位元WEP金鑰輸入26個十六進位數字。金鑰可以是以下數字的任意組合:

- 0到9

- a至f

- A至F

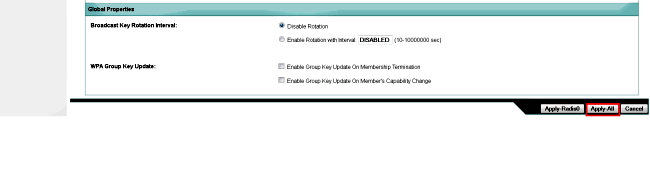

- 按一下Apply-All以將配置應用於兩個無線電。

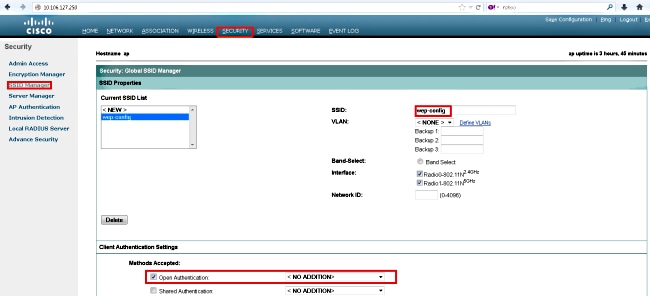

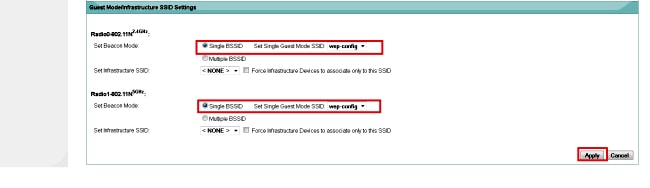

- 建立帶開放式身份驗證的服務集識別符號(SSID),然後按一下Apply以在兩個無線電上啟用它。

- 導航到網路,然後啟用2.4 GHz和5 GHz的無線電以便使其運行。

CLI配置

使用本節內容,以便使用CLI設定WEP。

ap#show run

Building configuration...

Current configuration : 1794 bytes

!

!

version 15.2

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

!

hostname ap

!

!

logging rate-limit console 9

enable secret 5 $1$kxBl$OhRR4QtTUVDUA9GakGDFs1

!

no aaa new-model

ip cef

!

!

!

dot11 syslog

!

dot11 ssid wep-config

authentication open

guest-mode

!

!

crypto pki token default removal timeout 0

!

!

username Cisco password 7 0802455D0A16

!

!

bridge irb

!

!

!

interface Dot11Radio0

no ip address

!

encryption key 1 size 40bit 7 447B6D514EB7 transmit-key

encryption mode wep mandatory

!

ssid wep-config

!

antenna gain 0

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface Dot11Radio1

no ip address

!

encryption key 1 size 40bit 7 447B6D514EB7 transmit-key

encryption mode wep mandatory

!

ssid wep-config

!

antenna gain 0

dfs band 3 block

channel dfs

station-role root

bridge-group 1

bridge-group 1 subscriber-loop-control

bridge-group 1 spanning-disabled

bridge-group 1 block-unknown-source

no bridge-group 1 source-learning

no bridge-group 1 unicast-flooding

!

interface GigabitEthernet0

no ip address

duplex auto

speed auto

no keepalive

bridge-group 1

bridge-group 1 spanning-disabled

no bridge-group 1 source-learning

!

interface BVI1

ip address dhcp

!

ip forward-protocol nd

ip http server

no ip http secure-server

ip http help-path http://www.cisco.com/warp/public/779/smbiz/prodconfig/help/eag

ip route 0.0.0.0 0.0.0.0 10.106.127.4

!

bridge 1 route ip

!

!

!

line con 0

line vty 0 4

login local

transport input all

!

end

驗證

輸入以下命令以確認組態是否正常運作:

ap#show dot11 associations

802.11 Client Stations on Dot11Radio0:

SSID [wep-config] :

MAC Address IP address Device Name Parent State

1cb0.94a2.f64c 10.106.127.251 unknown - self Assoc

疑難排解

使用本節內容,對組態進行疑難排解。

對於配置故障排除,以下debug命令很有用:

- debug dot11 events -啟用所有dot1x事件的debug。

- debug dot11 packets -啟用對所有dot1x資料包的調試。

以下是使用者端成功與WLAN建立關聯時顯示的記錄範例:

*Mar 1 02:24:46.246: %DOT11-6-ASSOC: Interface Dot11Radio0, Station

1cb0.94a2.f64c Associated KEY_MGMT[NONE]

使用者端輸入錯誤的金鑰時,會顯示以下錯誤:

*Mar 1 02:26:00.741: %DOT11-4-ENCRYPT_MISMATCH: Possible encryption key

mismatch between interface Dot11Radio0 and station 1cb0.94a2.f64c

*Mar 1 02:26:21.312: %DOT11-6-DISASSOC: Interface Dot11Radio0, Deauthenticating

Station 1cb0.94a2.f64c Reason: Sending station has left the BSS

*Mar 1 02:26:21.312: *** Deleting client 1cb0.94a2.f64c

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

30-Sep-2013

|

初始版本 |

意見

意見