簡介

本檔案介紹如何在Cisco Unified Communications Manager(CUCM)中重新產生憑證授權單位(CA)簽署的憑證。

必要條件

需求

思科建議您瞭解以下主題:

採用元件

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

業務影響

此表顯示操作中每次證書續訂的業務影響。請仔細閱讀此資訊。根據每個證書的風險級別,在下班後或安靜期間續訂所需的證書。

預檢資訊

附註:有關自簽名證書再生的資訊,請參閱證書再生指南。有關CA簽名的多SAN證書再生的資訊,請參閱多SAN證書再生指南

每個證書簽名請求(CSR)型別具有不同的金鑰用法,簽名證書中需要使用這些金鑰。安全指南包括一個表,其中包含每種證書型別所需的金鑰用法。

要更改主題設定(位置、狀態、組織單元等),請運行以下命令:

- set web-security orgunit orgname locality state [country] [alternatehostname]

運行set web-security命令後,將自動重新生成Tomcat證書。除非重新啟動Tomcat服務,否則不會應用新的自簽名證書。如需此命令的詳細資訊,請參閱以下指南:

配置和重新生成證書

針對每種型別的證書,列出了在由CA簽名的CUCM群集中重新生成單節點證書的步驟。如果群集中的所有證書尚未過期,則無需重新生成這些證書。

Tomcat證書

警告:Tomcat證書到期或續訂中的錯誤進程可能導致:SSO登入失敗,電話無法訪問CUCM節點上託管的HTTP服務,如公司目錄。CUCM可能遇到各種Web問題,例如無法從群集中的其他節點訪問服務頁。Extension Mobility(EM)或Extension Mobility Cross Cluster問題。Expressway遍歷區域關閉(啟用TLS驗證)。 如果整合了Unified Contact Center Express(UCCX),由於CCX的安全更改,則需要在UCCX tomcat-trust儲存中上載CUCM Tomcat證書(自簽名)或Tomcat根證書和中間證書(CA簽名),因為它會影響Finesse案頭登入。

注意:驗證集群中是否已禁用SSO(CM管理>系統> SAML單一登入)。 如果啟用SSO,則必須禁用SSO,然後在Tomcat證書重新生成過程完成後啟用SSO。

在群集的所有節點(CallManager和IM&P)上:

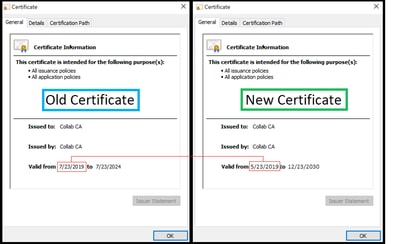

步驟1.導航到Cisco Unified OS Administration > Security > Certificate Management > Find並驗證Tomcat證書的到期日期。

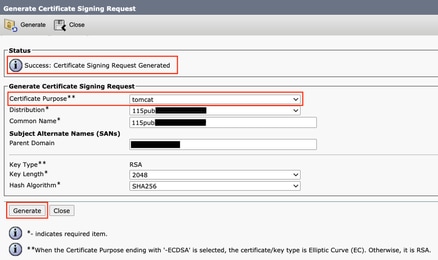

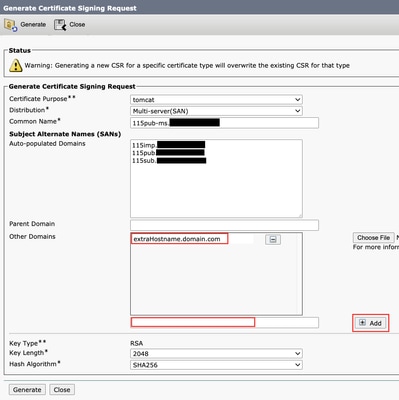

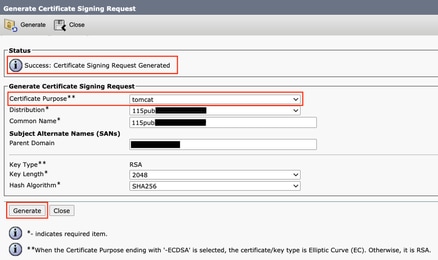

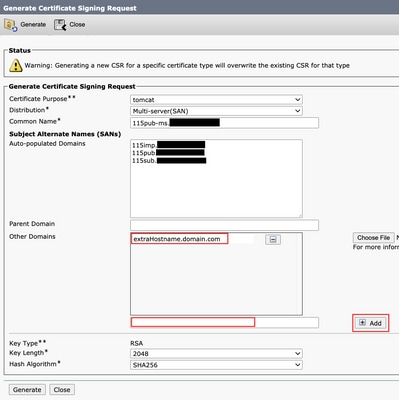

步驟2.按一下「Generate CSR > Certificate Purpose:」tomcat。為證書選擇所需的設定,然後按一下「生成」。等待出現成功消息,然後按一下「Close(關閉)」。

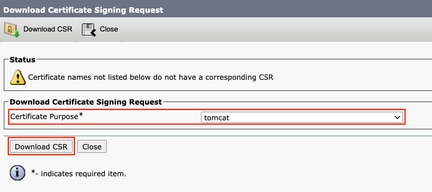

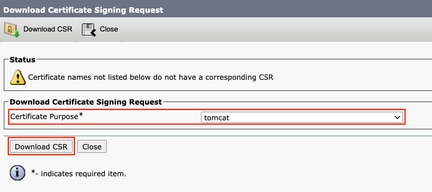

步驟3.下載CSR。點選下載CSR,選擇證書用途:tomcat,然後按一下「下載」。

步驟4.將CSR傳送到憑證授權單位。

步驟5.證書頒發機構為已簽名的證書鏈返回兩個或多個檔案。按以下順序上傳憑證:

- 作為tomcat-trust的根CA證書。導航到Certificate Management > Upload certificate > Certificate Purpose:tomcat-trust。設定證書描述並瀏覽根證書檔案。

- 作為tomcat-trust的中間證書(可選)。 導航到Certificate Management > Upload certificate > Certificate Purpose:tomcat-trust。設定證書的描述並瀏覽中間證書檔案。

附註:某些CA不提供中間憑證。如果只提供了根證書,則可省略此步驟。

- CA簽名的證書作為tomcat。導航到Certificate Management > Upload certificate > Certificate Purpose:tomcat。設定證書的描述,並瀏覽當前CUCM節點的CA簽名證書檔案。

附註:此時,CUCM會比較CSR和上傳的CA簽名證書。如果資訊相符,CSR就會消失,且系統會上傳新的CA簽名的憑證。如果在上傳證書後收到錯誤消息,請參閱Upload Certificate Common Error Messages部分。

步驟6.若要將新證書應用到伺服器,需要通過CLI重新啟動Cisco Tomcat服務(先從Publisher啟動,再從訂閱伺服器啟動,一次啟動一個),請使用命令utils service restart Cisco Tomcat。

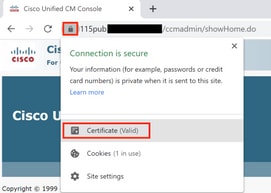

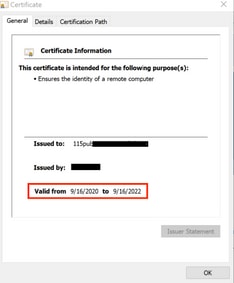

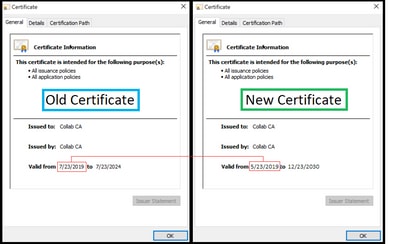

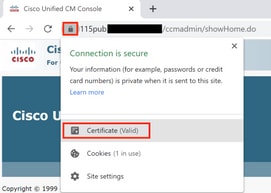

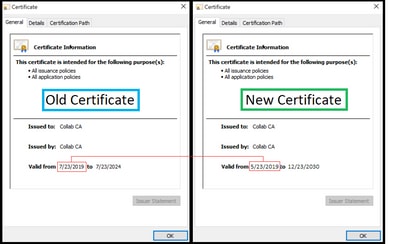

要驗證CUCM現在使用的Tomcat證書,請導航到節點的網頁並在瀏覽器中選擇Site Information(Lock Icon)。按一下證書選項,並驗證新證書的日期。

IPSec憑證

警告:IPsec憑證到期或續訂中的錯誤程式可能導致:災難恢復系統(DRS)/災難恢復框架(DRF)無法正常工作。到網關(GW)或其他CUCM群集的IPsec隧道無法正常工作。

注意:重新生成IPSec證書時,備份或還原任務不得處於活動狀態。

對於群集的所有節點(CallManager和IM&P):

步驟1.導航到Cisco Unified OS Administration > Security > Certificate Management > Find並驗證ipsec證書的到期日期。

步驟2.按一下「Generate CSR > Certificate Purpose:」ipsec。為證書選擇所需的設定,然後按一下「生成」。等待出現成功消息,然後按一下「Close(關閉)」。

步驟3.下載CSR。按一下「Download CSR」。選擇Certificate Purpose ipsec並按一下Download。

步驟4.將CSR傳送到憑證授權單位。

步驟5.證書頒發機構為已簽名的證書鏈返回兩個或多個檔案。按以下順序上傳憑證:

- 作為ipsec-trust的根CA證書。導航到Certificate Management > Upload certificate > Certificate Purpose:ipsec-trust。設定證書的描述並瀏覽根證書檔案。

- 作為ipsec-trust的中間證書(可選)。 導航到Certificate Management > Upload certificate > Certificate Purpose:tomcat-trust。設定證書的描述並瀏覽中間證書檔案。

附註:某些CA不提供中間憑證。如果只提供了根證書,則可省略此步驟。

- CA簽名的證書作為ipsec。導航到Certificate Management > Upload certificate > Certificate Purpose:ipsec。設定證書描述並瀏覽當前CUCM節點的CA簽名證書檔案。

附註:此時,CUCM會比較CSR和上傳的CA簽名證書。如果資訊相符,則CSR會消失,且已上傳新的CA簽署的憑證。如果您在上傳憑證後收到錯誤訊息,請參閱「上傳憑證常見錯誤訊息</strong>」一節。

步驟6.要將新證書應用到伺服器,必須重新啟動所需的服務(僅當服務運行且處於活動狀態時)。 導覽至:

- Cisco Unified Serviceability > Tools > Control Center - Network Services > Cisco DRF Master(Publisher)

- Cisco Unified Serviceability > Tools > Control Center - Network Services > Cisco DRF Local(發佈者和訂閱者)

CAPF證書

警告:CAPF證書到期或續訂過程中的錯誤過程可能導致:終端(線上和離線CAPF模式除外)、電話VPN、802.1x和電話代理的身份驗證和加密設定問題。CTI、JTAPI和TAPI。

註:要確定集群是否處於混合模式,請導航至Cisco Unified CM管理>系統>企業引數>集群安全模式(0 == Non-Secure;1 ==混合模式)。

注意:CAPF服務僅在發佈伺服器上運行,這是唯一使用的證書。不需要獲取CA簽名的訂閱伺服器節點,因為它們未被使用。如果證書在訂閱器中已過期,並且希望避免出現過期證書的警報,則可以重新生成訂閱器CAPF證書作為自簽名。有關詳細資訊,請參閱CAPF Certificate as Self-Signed。

在Publisher中:

步驟1.導航到Cisco Unified OS Administration > Security > Certificate Management > Find並驗證CAPF證書的到期日期。

步驟2.按一下「Generate CSR > Certificate Purpose:」CAPF。為證書選擇所需的設定,然後按一下「生成」。等待出現成功消息,然後按一下「Close(關閉)」。

步驟3.下載CSR。按一下「Download CSR」。選擇Certificate Purpose CAPF(證書用途CAPF),然後按一下Download(下載)。

步驟4.將CSR傳送到憑證授權單位。

步驟5.證書頒發機構為已簽名的證書鏈返回兩個或多個檔案。按以下順序上傳憑證:

- 作為CAPF-trust的根CA證書。導航到Certificate Management > Upload certificate > Certificate Purpose:CAPF-trust。設定證書的描述並瀏覽根證書檔案。

- 作為CAPF-trust的中間證書(可選)。 導航到Certificate Management > Upload certificate > Certificate Purpose:CAPF-trust。設定證書的描述並瀏覽中間證書檔案。

附註:某些CA不提供中間憑證。如果只提供了根證書,則可省略此步驟。

- CA簽名的證書作為CAPF。導航到Certificate Management > Upload certificate > Certificate Purpose:CAPF。設定證書描述並瀏覽當前CUCM節點的CA簽名證書檔案。

附註:此時,CUCM會比較CSR和上傳的CA簽名證書。如果資訊相符,則CSR會消失,且已上傳新的CA簽署的憑證。如果您在上傳證書後收到錯誤消息,請參閱Upload Certificate Common Error Messages部分。

步驟6.如果群集處於混合模式,請在服務重新啟動之前更新CTL:Token或Tokenless。如果群集處於非安全模式,請跳過此步驟並繼續服務重新啟動。

步驟7.要將新證書應用到伺服器,必須重新啟動所需的服務(僅當服務運行且處於活動狀態時)。 導覽至:

- Cisco Unified Serviceability > Tools > Control Center - Network Services > Cisco Trust Verification Service(服務運行的所有節點。)

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco TFTP(運行服務的所有節點。)

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco Certificate Authority Proxy功能(Publisher)

步驟8.重置所有電話:

- 導航到Cisco Unified CM管理>系統>企業引數>重置。此時將顯示一個彈出視窗,其中顯示以下語句:「You are about reset all devices in the system(您即將重置系統中的所有裝置)」。此操作無法撤消。是否繼續?選擇OK(確定),然後按一下Reset(重置)。

附註:通過RTMT監控裝置註冊。所有電話重新註冊後,您可以繼續使用下一個證書型別。

CallManager證書

警告:Call manager證書過期或續訂過程中流程錯誤可能會導致:電話註冊問題。加密/身份驗證電話不註冊。簡單檔案傳輸協定(TFTP)不可信(電話不接受已簽名的配置檔案和/或ITL檔案)。 安全作業階段啟始通訊協定(SIP)中繼或媒體資源(會議橋接器、媒體終端點(MTP)、轉碼器等)不註冊或工作。AXL請求失敗。

注意:請勿同時重新生成CallManager和TVS證書。這會導致終端上已安裝的工單交易日誌不可恢復不匹配,這需要從集群中的所有終端上刪除工單交易日誌。完成CallManager的整個過程,並在電話註冊回後,啟動TVS的流程。

註:要確定集群是否處於混合模式,請導航至Cisco Unified CM管理>系統>企業引數>集群安全模式(0 == Non-Secure;1 ==混合模式)。

對於群集的所有CallManager節點:

步驟1.導航到Cisco Unified OS Administration > Security > Certificate Management > Find並驗證CallManager證書的到期日期。

步驟2.按一下「Generate CSR > Certificate Purpose:」CallManager。為證書選擇所需的設定,然後按一下「生成」。等待出現成功消息,然後按一下「Close(關閉)」。

步驟3.下載CSR。按一下「Download CSR」。選擇證書用途:CallManager並點選Download。

步驟4.將CSR傳送到憑證授權單位。

步驟5.證書頒發機構為已簽名的證書鏈返回兩個或多個檔案。按以下順序上傳憑證:

- 作為CallManager-trust的根CA證書。導航到Certificate Management > Upload certificate > Certificate Purpose:CallManager信任。設定證書的描述並瀏覽根證書檔案。

- 作為CallManager-trust的中間證書(可選)。 導航到Certificate Management > Upload certificate > Certificate Purpose:CallManager信任。設定證書的描述並瀏覽中間證書檔案。

附註:某些CA不提供中間憑證。如果只提供了根證書,則可省略此步驟。

- CA簽名的證書作為CallManager。導航到Certificate Management > Upload certificate > Certificate Purpose:CallManager。設定證書描述並瀏覽當前CUCM節點的CA簽名證書檔案。

附註:此時,CUCM會比較CSR和上傳的CA簽名證書。如果資訊相符,CSR就會消失,且系統會上傳新的CA簽名的憑證。如果在上傳證書後收到錯誤消息,請參閱Upload Certificate Common Error Messages部分。

步驟6.如果群集處於混合模式,請在服務重新啟動之前更新CTL:Token或Tokenless。如果群集處於非安全模式,請跳過此步驟並繼續服務重新啟動。

步驟7.要將新證書應用到伺服器,必須重新啟動所需的服務(僅當服務運行且處於活動狀態時)。 導覽至:

- Cisco Unified Serviceability > Tools > Control Center - Network Services > Cisco Trust Verification Service

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco TFTP

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco CallManager

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco CTIManager

步驟8.重置所有電話:

- 導航到Cisco Unified CM管理>系統>企業引數>重置。此時將顯示一個彈出視窗,其中顯示以下語句:「You are about reset all devices in the system(您即將重置系統中的所有裝置)」。此操作無法撤消。是否繼續?選擇OK(確定),然後按一下Reset(重置)。

附註:通過RTMT監控裝置註冊。所有電話重新註冊後,您可以繼續使用下一個證書型別。

TVS證書

警告:TVS證書過期或流程錯誤導致電話註冊問題;新電話無法註冊到Cisco UCM。使用HTTPS時,註冊到CUCM的裝置無法訪問EM服務、目錄和MIDlet等應用程式。TL和配置(cfg)檔案的身份驗證也會失敗。

注意:請勿同時重新生成CallManager和TVS證書。這會導致終端上已安裝的工單交易日誌不可恢復不匹配,這需要從集群中的所有終端上刪除工單交易日誌。完成CallManager的整個過程,並在電話註冊回後,啟動TVS的流程。

對於群集的所有TVS節點:

步驟1.導航到Cisco Unified OS Administration > Security > Certificate Management > Find並驗證TVS證書的到期日期。

步驟2.按一下「Generate CSR > Certificate Purpose:」電視為證書選擇所需的設定,然後按一下「生成」。等待出現成功消息,然後按一下「Close(關閉)」。

步驟3.下載CSR。按一下「Download CSR」。選擇Certificate Purpose TVS(證書用途TVS),然後按一下Download(下載)。

步驟4.將CSR傳送到憑證授權單位。

步驟5.證書頒發機構為已簽名的證書鏈返回兩個或多個檔案。按以下順序上傳憑證:

- 作為TVS-trust的根CA證書。導航到Certificate Management > Upload certificate > Certificate Purpose:TVS信任。設定證書的描述並瀏覽根證書檔案。

- 作為TVS-trust的中間證書(可選)。 導航到Certificate Management > Upload certificate > Certificate Purpose:TVS信任。設定證書的描述並瀏覽中間證書檔案。

附註:某些CA不提供中間憑證。如果只提供了根證書,則可省略此步驟。

- 以TVS形式簽名的證書。導航到Certificate Management > Upload certificate > Certificate Purpose:電視設定證書描述並瀏覽當前CUCM節點的CA簽名證書檔案。

附註:此時,CUCM會比較CSR和上傳的CA簽名證書。如果資訊相符,CSR就會消失,且系統會上傳新的CA簽名的憑證。如果在上傳證書後收到錯誤消息,請參閱Upload Certificate Common Error Messages部分。

步驟6.要將新證書應用到伺服器,必須重新啟動所需的服務(僅當服務運行且處於活動狀態時)。 導覽至:

- Cisco Unified Serviceability > Tools > Control Center - Feature Services > Cisco TFTP(運行服務的所有節點。)

- Cisco Unified Serviceability > Tools > Control Center - Network Services > Cisco Trust Verification Service(服務運行的所有節點。)

步驟7.重置所有電話:

- 導航到Cisco Unified CM管理>系統>企業引數>重置。此時將顯示一個彈出視窗,其中顯示以下語句:「You are about reset all devices in the system(您即將重置系統中的所有裝置)」。此操作無法撤消。是否繼續?選擇OK(確定),然後按一下Reset(重置)。

附註:通過RTMT監控裝置註冊。所有電話重新註冊後,您可以繼續使用下一個證書型別。

常見上傳的證書錯誤消息疑難解答

本節列出了上傳CA簽名證書時的一些最常見錯誤消息。

CA證書在信任儲存中不可用

此錯誤表示根憑證或中間憑證未上傳到CUCM。在上傳服務證書之前,驗證這兩個證書是否已作為信任儲存上傳。

檔案/usr/local/platform/.security/tomcat/keys/tomcat.csr不存在

當證書(tomcat、callmanager、ipsec、capf、tvs)的CSR不存在時,將出現此錯誤。 驗證之前是否建立了CSR,以及是否根據該CSR建立了證書。要牢記的要點:

- 每個伺服器和證書型別只能存在1個CSR。這表示如果建立了新的CSR,則會替換舊的CSR。

- CUCM不支援萬用字元證書。

- 如果沒有新的CSR,則無法替換當前存在的服務證書。

- 同一問題的另一個可能的錯誤是「無法上傳/usr/local/platform/upload/certs//tomcat.der檔案」。 這取決於CUCM版本。

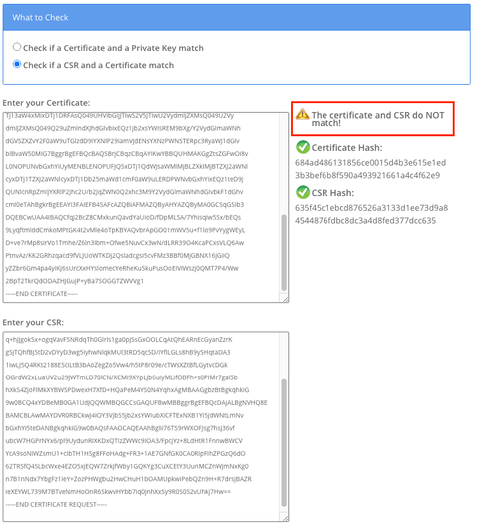

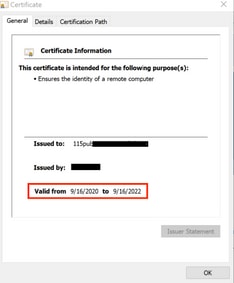

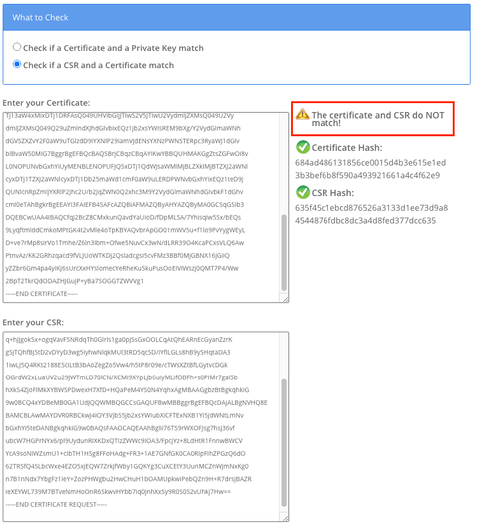

CSR公鑰和證書公鑰不匹配

當CA提供的憑證與CSR檔案中傳送的憑證具有不同的公鑰時,系統會顯示此錯誤。可能的原因包括:

- 上傳了不正確的證書(可能來自另一個節點)。

- CA證書是使用不同的CSR生成的。

- 已重新生成CSR,並替換了用於獲取簽名證書的舊CSR。

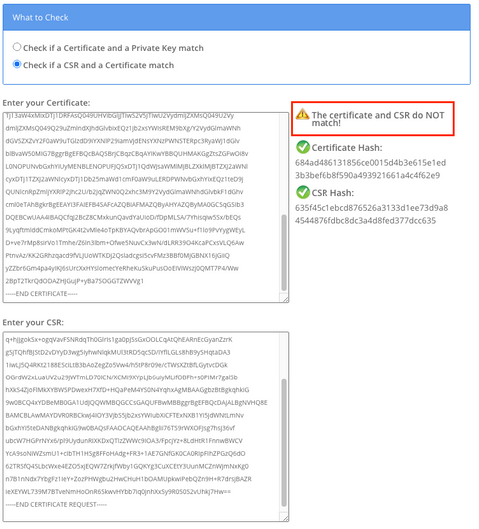

若要確認CSR和憑證公鑰是否相符,有多個工具線上,例如SSL。

同一問題的另一個可能的錯誤是「無法上傳/usr/local/platform/upload/certs//tomcat.der檔案」。 這取決於CUCM版本。

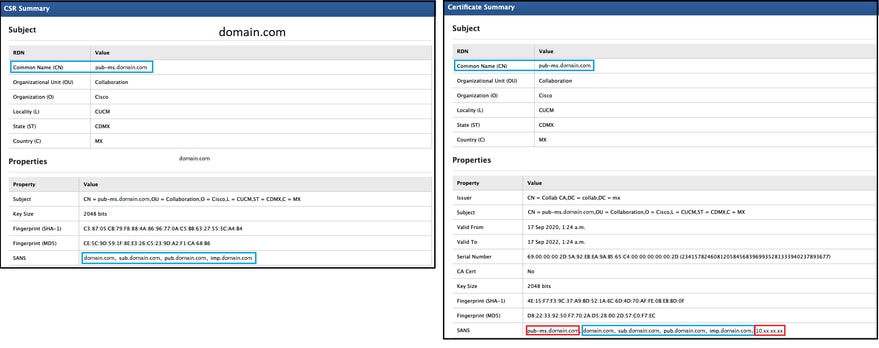

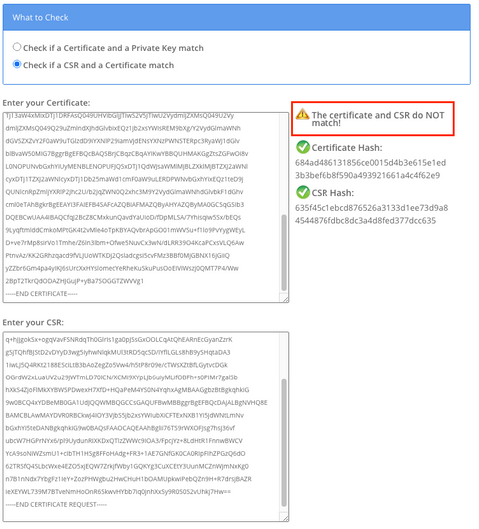

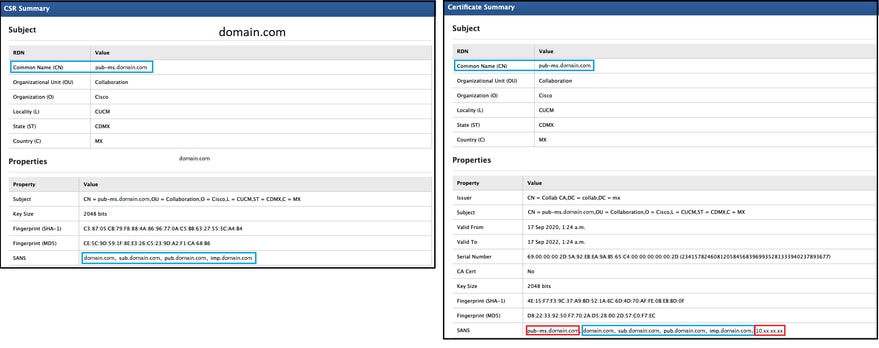

CSR使用者替代名稱(SAN)和憑證SAN不匹配

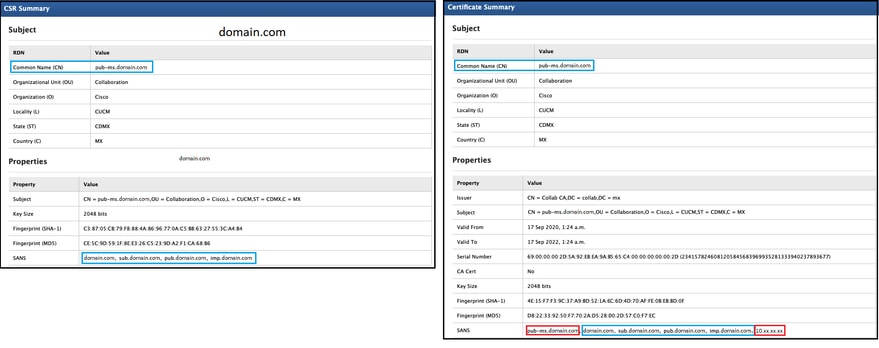

CSR和憑證之間的SAN必須相同。這將阻止對不允許的域進行認證。要驗證SAN不匹配,請執行以下步驟:

1.解碼CSR和證書(基礎64)。 線上提供不同的解碼器,例如Decoder。

2.比較SAN條目並驗證它們是否全部匹配。順序並不重要,但是CSR中的所有專案在憑證中必須相同。

例如,CA簽名的證書新增了兩個額外的SAN條目:證書的公用名和一個額外的IP地址。

3.一旦您確定SAN不匹配,有兩種方法可以解決此問題:

- 請您的CA管理員頒發一個證書,該證書與CSR中傳送的SAN條目完全相同。

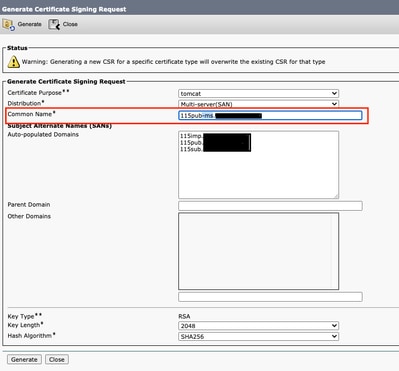

- 在CUCM中建立符合CA要求的CSR。

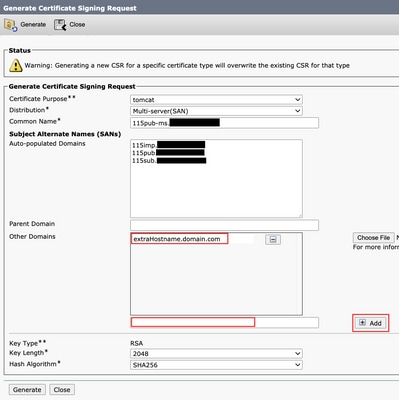

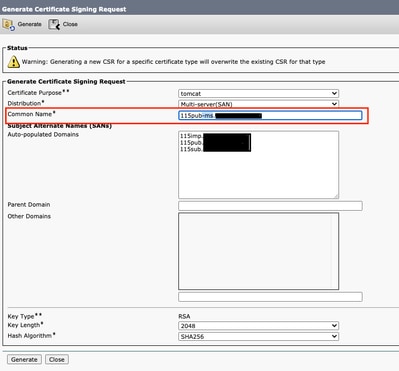

修改由CUCM建立的CSR:

- 如果CA刪除域,則無需域即可在CUCM中建立CSR。建立CSR時,刪除預設填充的域。

- 如果建立多SAN憑證,則有些CA不會接受公用名稱中的 — ms。建立CSR時,可以將 — ms從CSR中刪除。

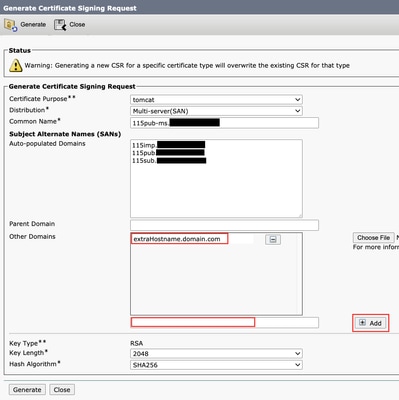

3.新增除CUCM自動完成的名稱以外的替代名稱:

- 如果使用多SAN證書,則可以新增更多FQDN。(不接受IP地址。)

b.如果證書是單節點,請使用set web-security命令。此命令甚至適用於多SAN證書。(可以新增任何型別的域,也允許IP地址。)

有關詳細資訊,請參閱命令列參考指南。

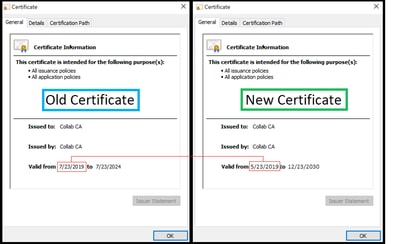

不會更換具有相同CN的信任證書

CUCM設計為僅儲存一個具有相同公用名稱和相同證書型別的證書。這意味著,如果資料庫中已經存在tomcat-trust證書,並且需要用具有相同CN的最新證書替換該證書,則CUCM將刪除舊證書,並用新證書替換。

在某些情況下,CUCM不替換舊證書:

- 上傳的證書已過期:CUCM不允許上傳過期的證書。

- 舊證書的FROM日期比新證書的日期更近。CUCM保留最近的證書,而舊的FROM日期被歸類為舊日期。在此案例中,必須刪除不需要的憑證,然後上傳新憑證。

意見

意見