在RV160和RV260上配置IPsec配置檔案手動金鑰模式

目標

本文檔的目的是向您展示如何在RV160和RV260系列路由器上為手動金鑰模式配置IPsec配置檔案。

簡介

IPsec可確保您通過Internet進行安全的專用通訊。它為通過Internet傳輸敏感資訊提供了兩個或多個主機的隱私、完整性和真實性。IPsec通常用於在IP層實施的虛擬專用網路(VPN),並且可協助許多缺乏安全性的應用。VPN用於為通過不安全網路(例如網際網路)傳輸的敏感資料和IP資訊提供安全通訊機制。它為遠端使用者和企業提供靈活的解決方案,以保護來自同一網路上其他方的任何敏感資訊。

手動鍵控模式降低了IPsec的靈活性和選項。它要求使用者向正在配置的每台裝置提供金鑰資料和必要的安全關聯資訊。手動鍵控不能很好地擴展,因為它通常最適合在小型環境中使用。

僅在此路由器上實施Internet金鑰交換(IKE)v1或IKEv2與您的遠端路由器不同或其中一台路由器不支援IKE時,建議使用此方法。在這種情況下,您可以手動輸入金鑰。如果您的路由器支援IKEv1或IKEv2並且遵循相同的標準,則建議為IPsec配置檔案配置自動金鑰模式,而不是手動金鑰模式。

使用手動鍵控模式時,請確保本地路由器上的Key In是遠端路由器上的Key Out,而遠端路由器上的Key In是本地路由器上的Key Out。

兩台路由器的配置示例為:

| 欄位 | 路由器 A | 路由器 B |

| SPI傳入 | 100 | 100 |

| SPI傳出 | 100 | 100 |

| 加密 | AES-256 | AES-256 |

| Key-In | ...91bb2b489ba0d28c7741b | ...858b8c5ec355505650b16 |

| Key-Out | ...858b8c5ec355505650b16 | ...91bb2b489ba0d28c7741b |

| 驗證 | SHA2-256 | SHA2-256 |

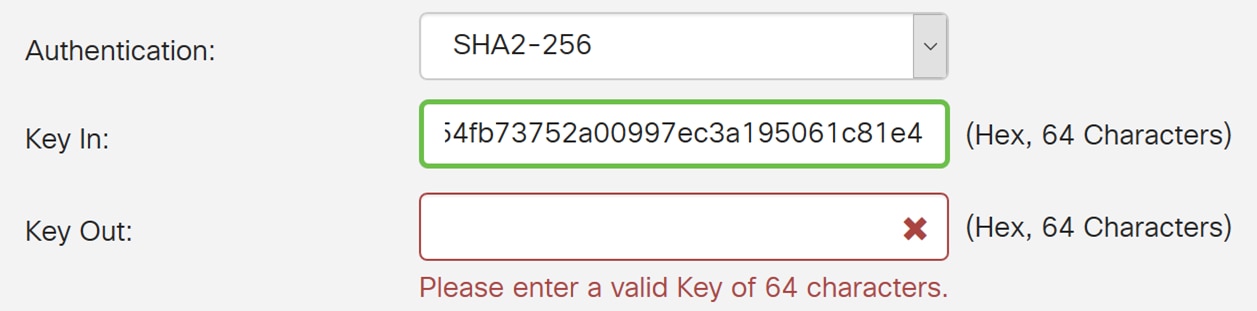

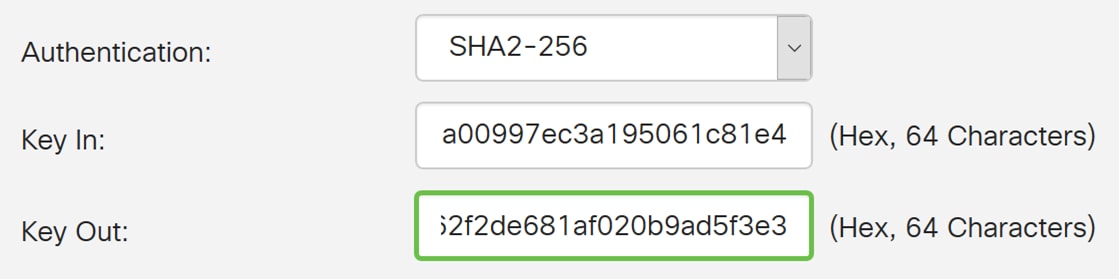

| Key-In | ...A00997ec3a195061c81e4 | ...2f2de681af020b9ad5f3e3 |

| Key-Out | ...2f2de681af020b9ad5f3e3 | ...A00997ec3a195061c81e4 |

可以在以下連結中找到有關Cisco IPsec技術的更多資訊:Cisco IPSec技術簡介。

要瞭解如何在RV160和RV260上使用自動金鑰模式配置IPsec配置檔案,請按一下此處。

要瞭解如何在RV160和RV260上配置站點到站點VPN,請按一下此處。

要使用安裝嚮導配置站點到站點VPN,請參閱以下文章:在RV160和RV260上配置VPN設定嚮導。

適用裝置

· RV160

· RV260

軟體版本

·1.0.00.15

使用手動金鑰模式配置IPsec配置檔案

步驟1.登入到Web配置實用程式。

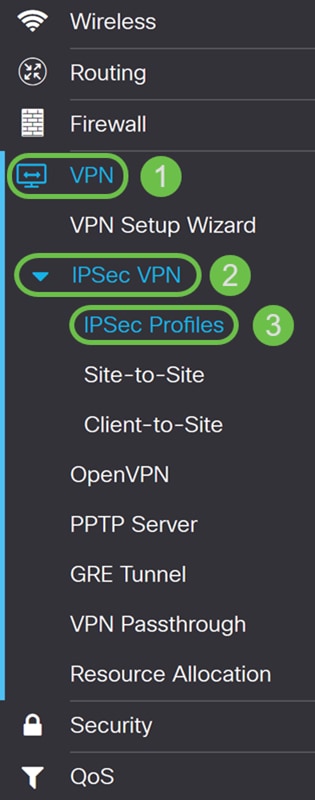

步驟2.導覽至VPN > IPSec VPN > IPSec Profiles。

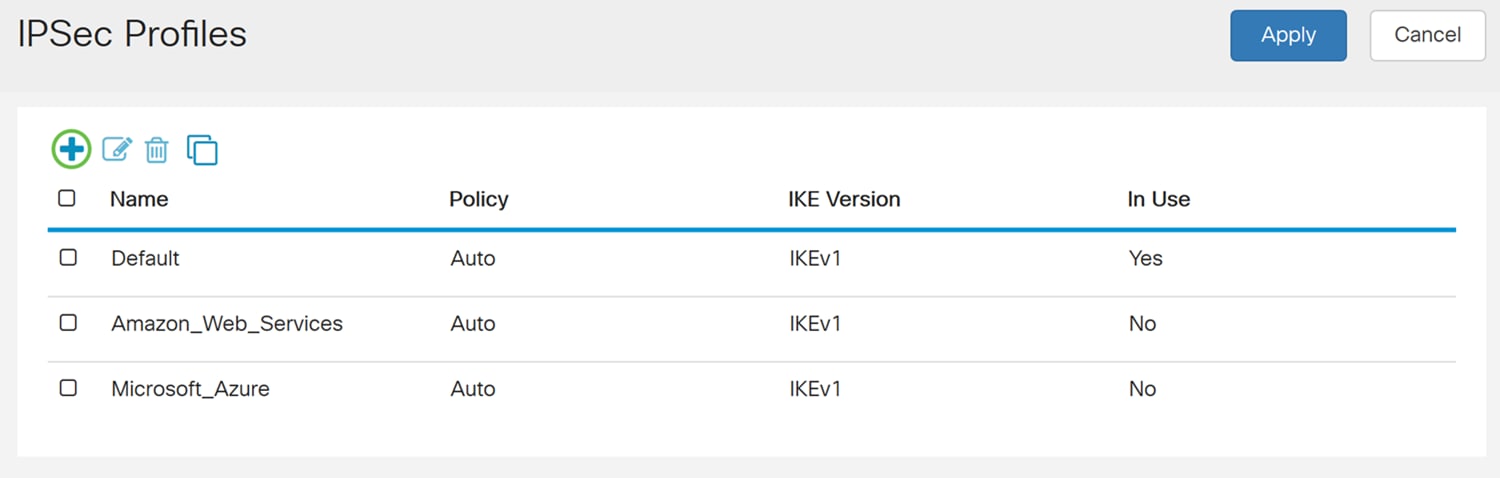

步驟3.按plus圖示建立新的IPsec配置檔案。

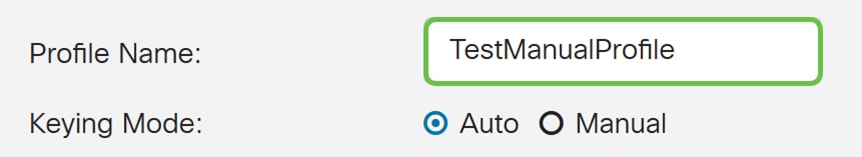

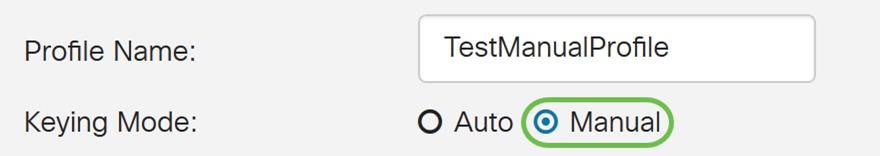

步驟4.在「配置檔名稱」欄位中輸入配置檔案名稱。

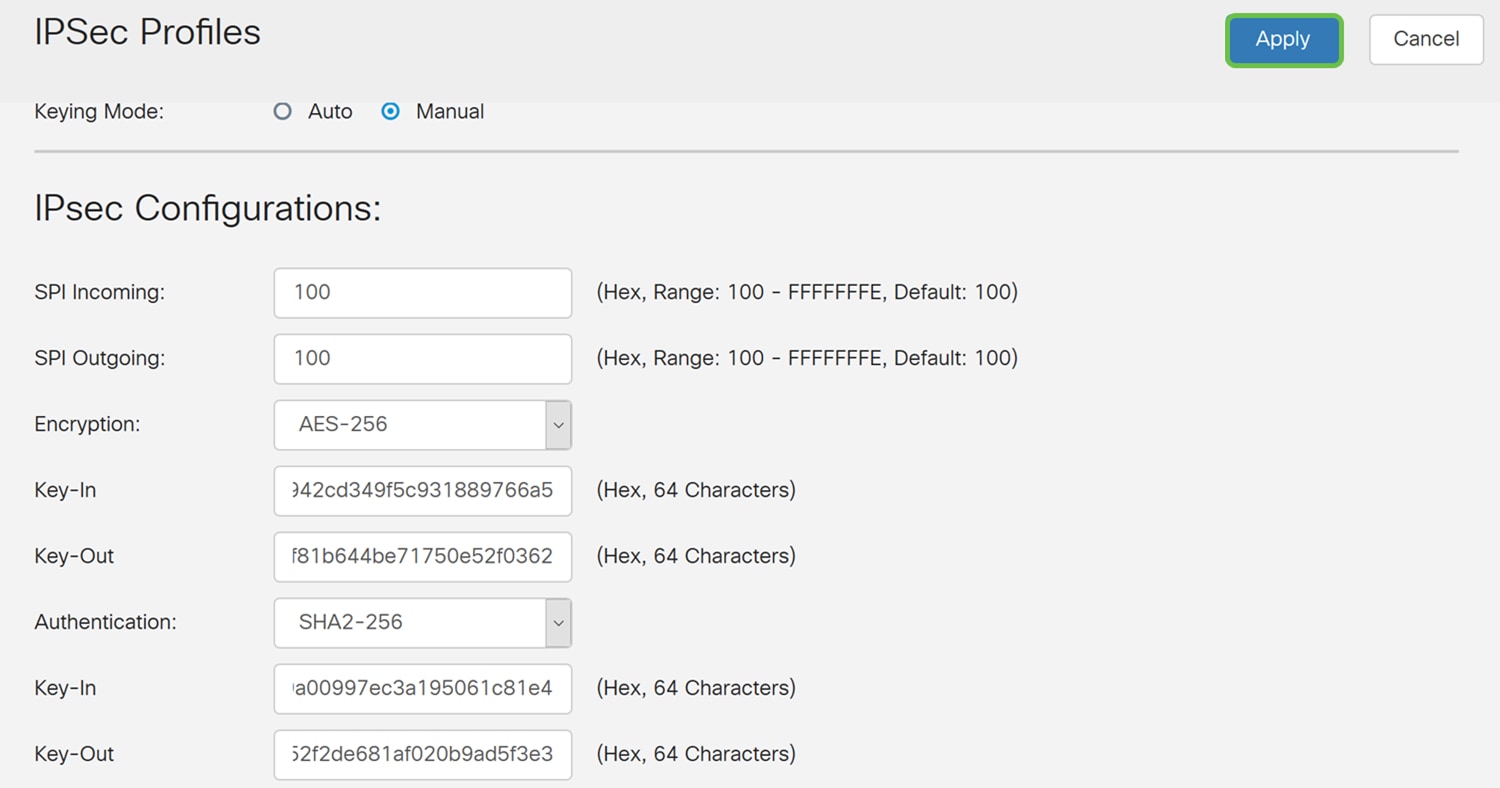

步驟5.選擇Manual作為Keying Mode。

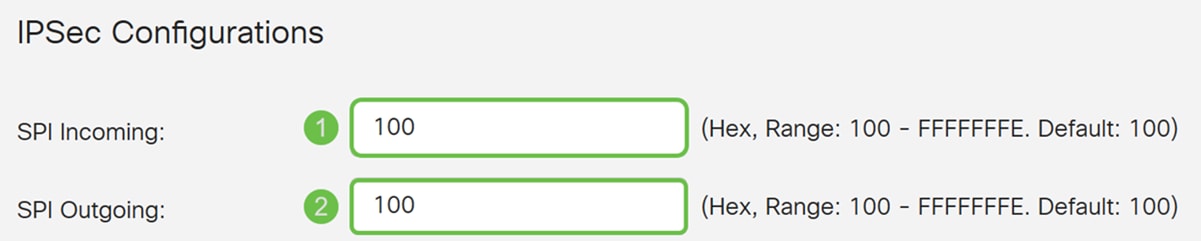

步驟6.在IPSec配置部分,輸入安全引數索引(SPI)傳入和SPI傳出。SPI是在使用IPsec對IP流量進行隧道傳輸時新增到報頭的標識標籤。此標籤有助於核心在可能使用不同加密規則和演算法的兩個資料流之間辨別。十六進位制範圍為100-FFFFFFFF。

我們將對SPI傳入和傳出使用預設值100。

步驟7.從下拉式清單中選擇加密(3DES、AES-128、AES-192或AES-256)。此方法確定用於加密或解密ESP/ISAKMP資料包的演算法。三重資料加密標準(3DES)使用DES加密三次,但現在是舊式演算法。這意味著,只有在沒有更好的替代方法時,才應使用它,因為它仍提供微不足道但可以接受的安全水準。使用者應僅在需要向後相容性時才使用它,因為它容易受到某些「塊衝突」攻擊。建議不要使用3DES,因為它被認為不安全。

進階加密標準(AES)是一種設計為比3DES更安全的加密演演算法。AES使用較大的金鑰大小,確保唯一已知解密消息的方法是讓入侵者嘗試所有可能的金鑰。如果您的裝置可以支援AES,建議使用AES。

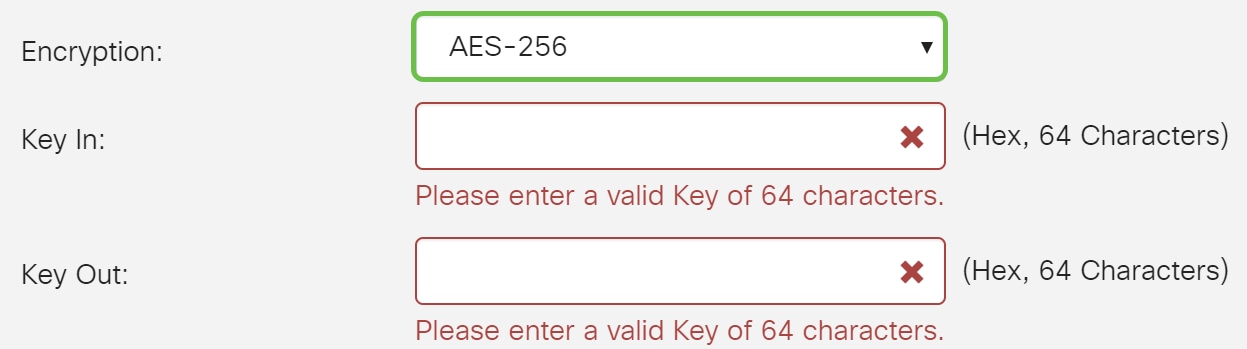

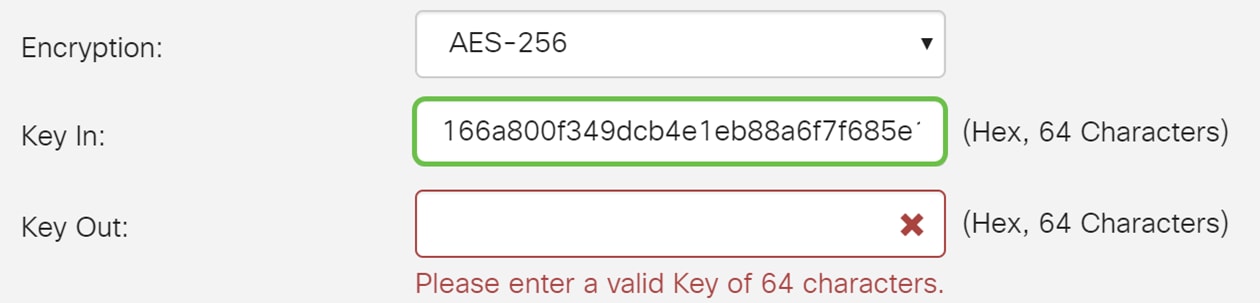

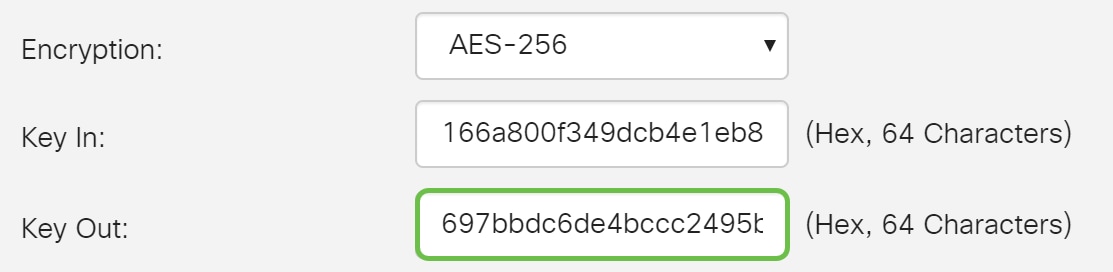

在本例中,我們將使用AES-256作為加密。

步驟8.在Key In字段中輸入64個字元的十六進位制數字。這是用於解密以十六進位制格式接收的ESP資料包的金鑰。

最佳實踐:使用隨機十六進位制發生器配置您的金鑰輸入和金鑰輸出。確保遠端路由器具有相同的十六進位制數。

步驟9.在Key Out字段中輸入64個字元的十六進位制數字。這是以十六進位制格式加密純資料包的金鑰。

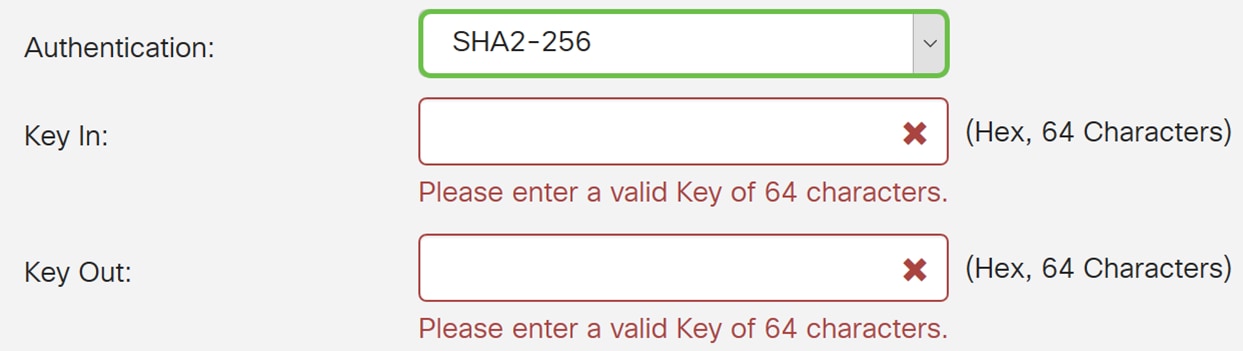

步驟10.驗證方法確定ESP報頭資料包的驗證方式。這是身份驗證中使用的雜湊演算法,用於驗證端A和端B確實是它們所說的。

MD5是產生128位摘要的單向雜湊演算法,比SHA1快。 SHA1是產生160位摘要的單向雜湊演算法,而SHA2-256產生256位摘要。建議使用SHA2-256,因為它更安全。確保VPN隧道的兩端使用相同的身份驗證方法。選擇驗證(MD5、SHA1或SHA2-256)。

在本例中,我們將選擇SHA2-256。

步驟11.在Key In欄位中輸入64個字元的十六進位制數字。這是用於解密以十六進位制格式接收的ESP資料包的金鑰。

步驟12.在Key Out欄位中輸入64個字元的十六進位制數字。這是以十六進位制格式加密純資料包的金鑰。

步驟13.按Apply建立新的IPsec配置檔案。

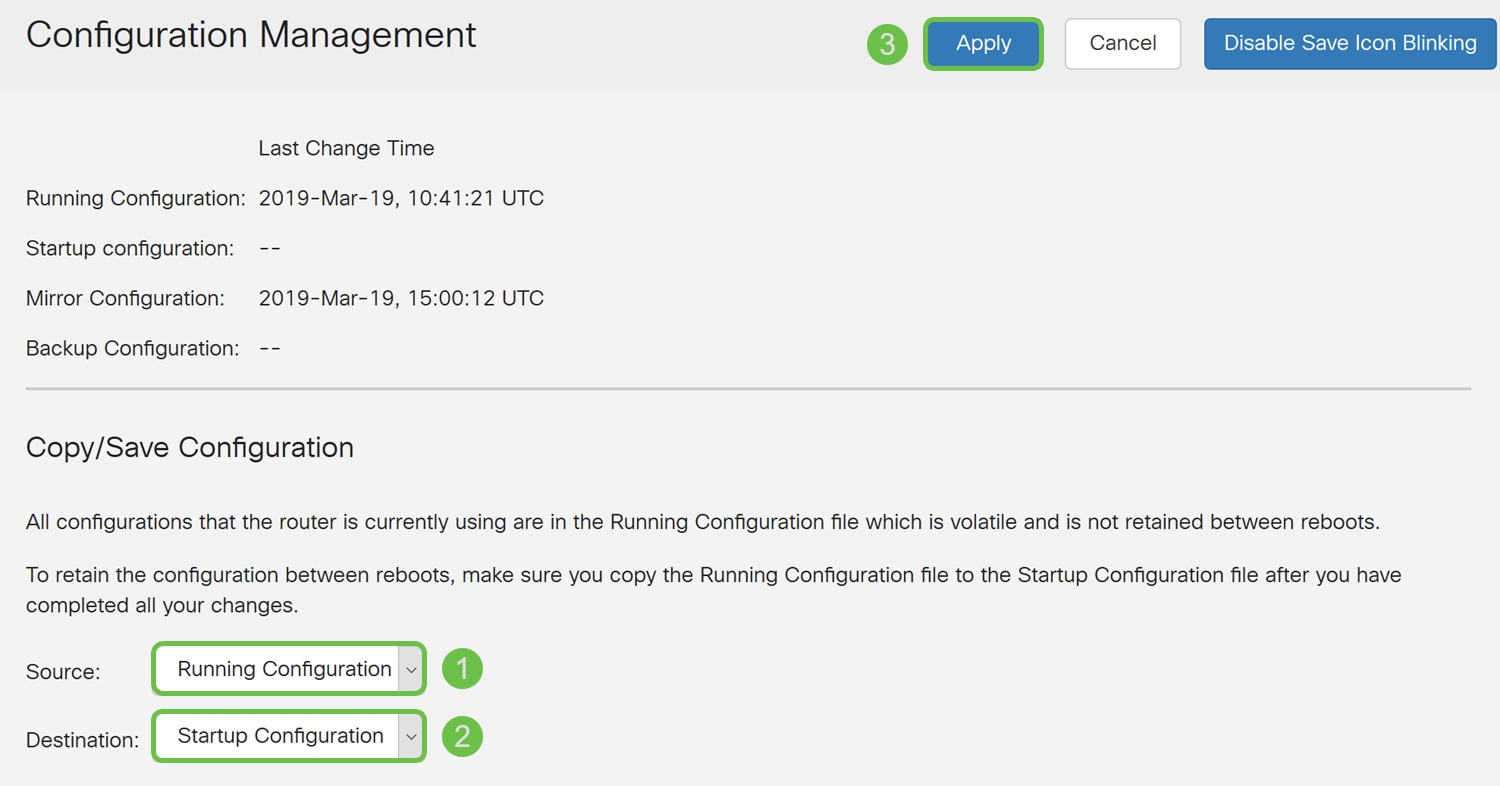

步驟14.在頁面頂部,按一下Save按鈕。您將導覽至Configuration Management頁面。

步驟15.路由器當前使用的所有配置均位於運行配置檔案中。如果裝置斷電或重新啟動,配置將會丟失。將運行配置檔案複製到啟動配置檔案可確保儲存配置。在「配置管理」下,確保源是Running Configuration,且目標是Startup Configuration。按一下「Apply」。

結論

現在,您應該已經在RV160或RV260上使用手動金鑰模式成功配置了IPsec配置檔案。

意見

意見