簡介

本文檔介紹從Cisco Umbrella中的Web策略到基於規則的策略的更改。

必要條件

需求

本文件沒有特定需求。

採用元件

本檔案中的資訊是根據Cisco Umbrella安全網際網路閘道(SIG)。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

概觀

自2021年3月31日起,Umbrella Secure Internet Gateway(SIG)客戶普遍可使用名為「基於規則的策略」的新功能。已將Web策略的當前策略模型轉換為規則模型。舊的Web策略對策略元件使用靜態操作順序,策略元件表示一個或多個目標,因為元件包括允許/阻止目標清單、應用程式設定和內容類別。靜態操作順序如下:

1.允許目標清單

2.允許應用程式設定

3.安全類別塊

4.阻止目標清單

5.阻止應用程式設定

6.內容類別塊

策略模型的另一個限制是與策略關聯的所有標識都將收到策略。因此,如果單個使用者或標識組需要更改其Web策略,則必須為其建立新的Web策略。

但是,新規則模型將完全控制權交給管理員。建立了一些規則,這些規則會影響大量身份,而其他規則應用於單個身份或較小身份組,而無需將這些身份移動到單獨的策略。另外,管理員只需對規則重新排序,即可輕鬆控制操作的順序。

比較規則與舊策略模型

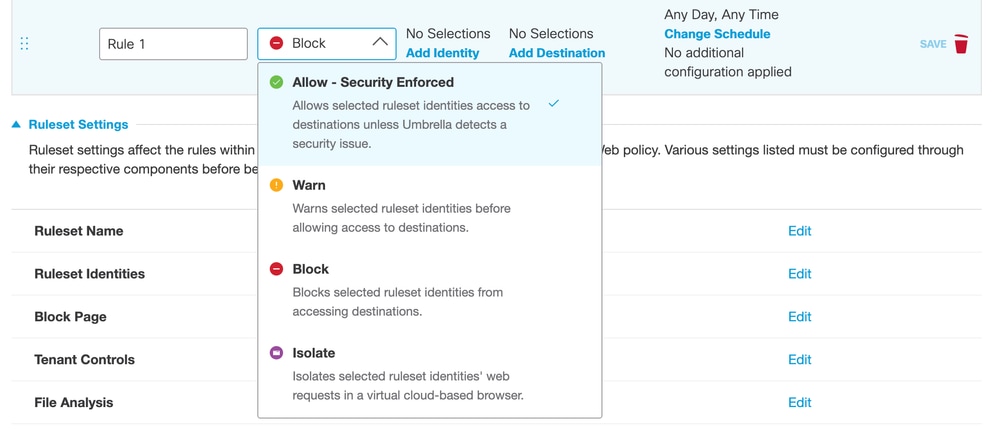

新規則允許終端使用者執行這些操作,而舊模型不能:

- 執行「允許」操作後覆蓋安全性

- 用於規則應用程式的日和週時間計畫

- 對內容類別執行「警告」操作

- 建立虛擬瀏覽器,通過規則的集標識「隔離」主機到目標的請求

Screen_Shot_2021-05-05_at_3.51.38_PM.png

Screen_Shot_2021-05-05_at_3.51.38_PM.png

有關更多資訊,請閱讀Umbrella設定文檔:管理Web策略

轉換操作

為了便於規則的處理,必須在Umbrella中建立一個新的規則語言,並據此建立了一個儲存這些規則的新資料庫。這一過渡有兩個步驟:

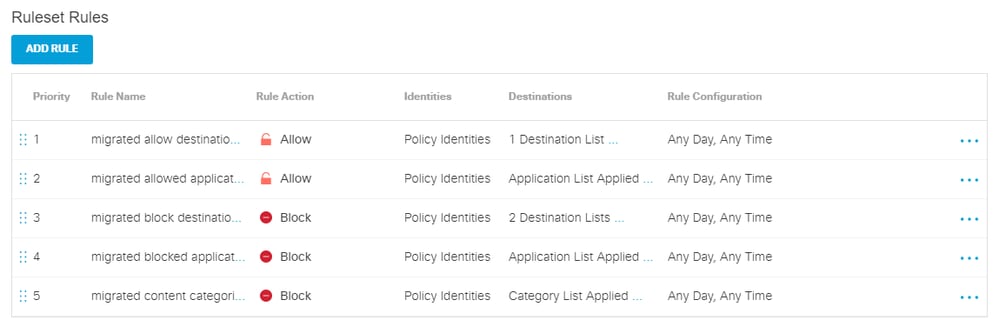

1.將現有策略元件從Web策略使用的舊資料庫複製到規則使用的新資料庫。這些元件被刪除任何操作(如allow或block),因為規則可以執行操作。因此,政策內容變得與行動無關。但是,複製的元件在其名稱中繼承了「允許」或「阻止」標籤,以指定它們在舊系統中用於上下文的意圖。應用程式設定是特殊情況,因為它們是唯一的,因為它們同時執行allow和block操作。執行這兩項操作的任何應用程式設定元件將被拆分為兩部分:一個用於允許的應用,一個用於阻止的應用。為每個已轉換的Web策略建立了最多5個規則。如果某個Web策略沒有為其配置所有型別的策略元件,則只有為該Web策略配置的元件進行了轉換,導致自動生成的規則較少。此螢幕截圖是使用自動生成的所有5個規則進行轉換的Web策略的示例:

2.後端完全轉換後,新UI即啟用。請注意,在啟用新UI之前,登入到儀表板的任何人都會看到舊的UI並能夠與其互動。

- 啟用新UI後,會儲存在此不完整階段對Web策略所做的任何更改。

過渡時間

您獲得了進行轉換的日期和時間範圍,並由您的客戶成功代表和/或控制面板中的Umbrella消息傳遞系統傳達該資訊。對於所有以前的Web策略,每個已配置的策略元件都有一個自動生成的規則,該規則的位置和優先順序順序相同。啟用新UI後,轉換過程是無縫的,由於自動生成的規則反映了舊式Web策略的相同操作和優先順序,因此從Web策略到規則集的轉換行為沒有變化。在此過渡期間,Web策略實施沒有停機時間。

2021年3月31日後的變化

在轉換期間,對您的Web策略所做的任何更改都會捕獲到新規則集中。這是因為正在將現有策略元件從舊資料庫複製到新資料庫。複製完成後,啟用新UI時出現延遲。在啟用新UI之前,Web策略處於活動狀態,對這些Web策略所做的任何更改都會寫入舊資料庫,不會轉換為規則。

技術支援

如果您與客戶成功經理、技術客戶經理或服務交付經理合作,他們可以回答問題。向Cisco Umbrella Support報告技術問題。