簡介

本檔案將說明如何疑難排解ISP的DNS劫持和重新導向問題。

概觀

有些客戶發現Umbrella無法按預期工作,即使他們將DNS指向Umbrella的解析程式也是如此。

許多Internet服務提供商(ISP)可以使用一種DNS劫持方式來控制使用者的DNS請求。出現這種情況的原因各不相同,但通常是為了收集統計資訊,並在使用者訪問未知域時返回廣告,有時是為了進行內容過濾。一些政府使用DNS劫持來實施審查,將使用者重定向到政府授權的網站。

根據您的ISP或路由器/數據機配置,您可能會發現由於此DNS劫持而您的DNS請求未到達Umbrella。這篇文章可以幫助您檢查您是否受到此問題的影響,以及下一步如何解決此問題。

如何檢查您的DNS請求是否到達Umbrella

- 首先,檢查您的終端裝置是否配置為指向Umbrella解析器(208.67.220.220和208.67.222.222)。

- 如果您將DNS指向內部DNS伺服器,請確保將DNS伺服器的轉發器設定配置為指向Umbrella。

- 要測試電腦以檢視其是否使用Umbrella,請導航至:https://welcome.umbrella.com/。如果您沒有看到成功的消息,則您的ISP可能正在攔截您的DNS流量。

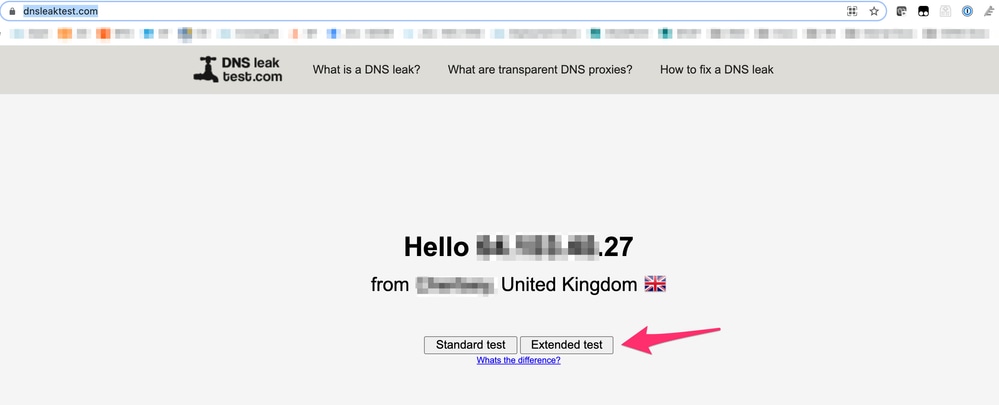

- 使用此工具並運行「擴展測試」以檢查您正在使用哪些DNS循環工具:https://www.dnsleaktest.com/.

10270213564692

10270213564692

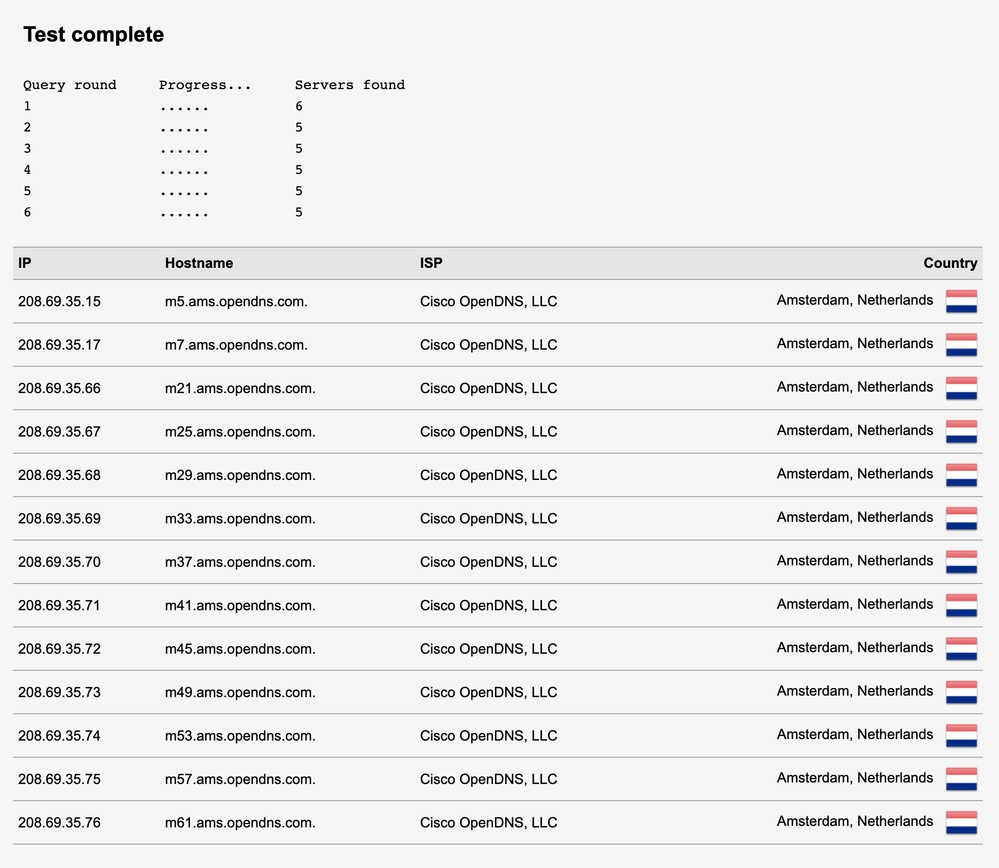

- 以下是DNS到達Umbrella/OpenDNS的「良好」工作情況的示例:

10270203031060

10270203031060

附註:您可以看到,每個躍點都顯示為Cisco OpenDNS。此處未顯示其他第三方DNS伺服器。這表示Cisco Umbrella會沿途每一步處理DNS請求。

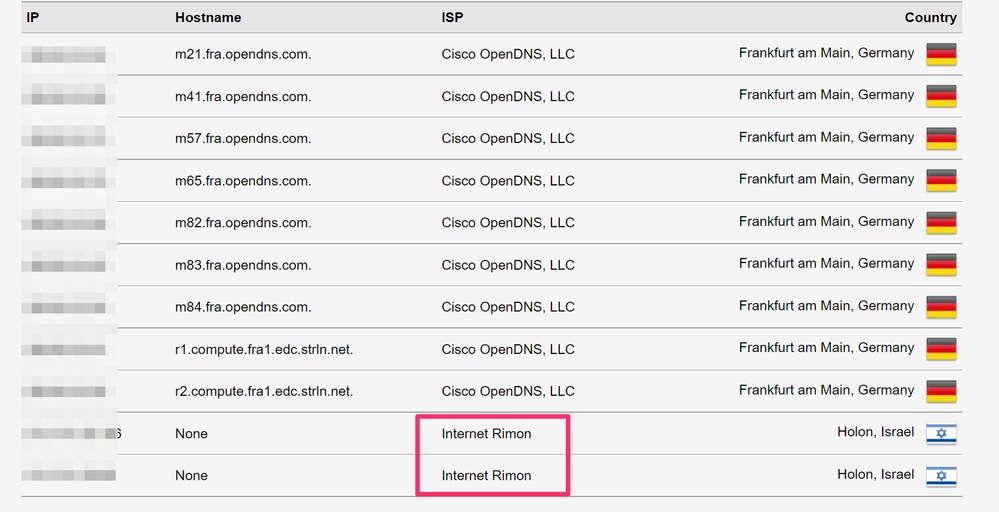

- 以下是DNS被ISP劫持/攔截的「不良」非工作情況的示例:

10270203443220

10270203443220

附註:如紅色方框所示,您可以看到在此場景中,名為「Internet Rimon」的ISP正在響應DNS請求。這表明Umbrella沒有響應最終的DNS查詢,但是ISP劫持了此DNS流量。

接下來呢?

如果您發現您的ISP正在劫持您的DNS查詢,請聯絡ISP技術支援團隊,他們能夠幫助您在路由器/數據機上禁用任何DNS重定向。由於DNS重定向在請求到達Umbrella之前發生,因此超出了我們的支援範圍。

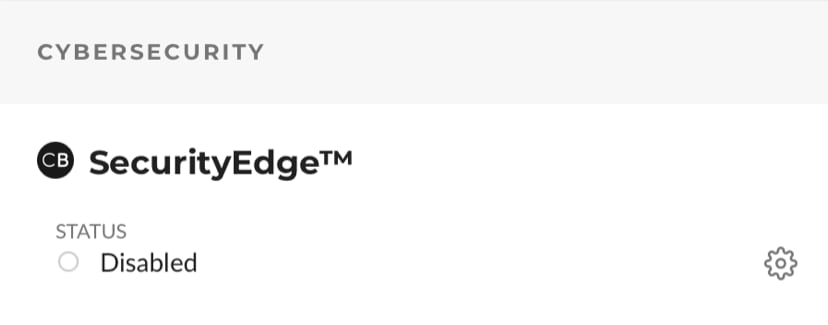

附註:Comcast提供名為「SecurityEdge」的功能,該功能是一種DNS篩選服務,可覆蓋在客戶端裝置級別設定的任何內容。如果組織位於啟用了SecurityEdge的Comcast數據機之後,所有DNS查詢都會重定向到NetActuate或Comcast DNS伺服器。客戶可能可以通過登入其Comcast門戶並關閉「Internet」頁籤下的「SecurityEdge」來禁用該功能。如果您不確定是否已使用SecurityEdge啟用Comcast服務以及如何禁用它,請聯絡Comcast支援團隊。

16151650344212

16151650344212

在您與ISP解決此問題後,您可以再次訪問https://welcome.umbrella.com/,以測試您是否使用Umbrella。如果您與您的ISP交談後仍然遇到問題,請諮詢我們的支援團隊以獲得幫助。