準備身份服務引擎,使其適用於公共證書頒發機構頒發的證書中的擴展金鑰使用限制。

簡介

本檔案介紹所應用限制的影響簽發證書的准則證書頒發機構與Chrome Root Certificate程式在思科身份服務引擎(ISE)中保持一致。

背景資訊

數位證書是由證書頒發機構(CA)頒發的電子憑證,通過確保身份驗證、資料完整性和機密性來保護伺服器和客戶端之間的通訊。

擴展金鑰用法(EKU)是定義證書公鑰用途的屬性

可用的EKU值有兩個:

- 伺服器驗證EKU(id-kp-serverAuth):在伺服器出示證書以證明身份時使用

- 使用者端驗證EKU(id-kp-clientAuth):用於雙方TLS(mTLS)連線,其中雙方相互進行身份驗證

單個證書可以同時包含伺服器和客戶端身份驗證EKU,使其可以達到雙重目的。這對於像ISE這樣的根據使用案例作為伺服器或客戶端的產品尤其重要。

問題定義

Chrome根程式策略更改

EKU的實施取決於CA對證書的簽名。同時使用伺服器身份驗證和客戶端身份驗證EKU是一種常見做法。

但是,作為Chrome根程式策略更改CA的一部分,與此證書頒發條件一致,將停止對包括客戶端身份驗證擴展金鑰使用(EKU)的TLS證書的簽名。 新頒發的證書僅包含伺服器身份驗證EKU。

主要政策要求

- 公共根CA必須宣告僅用於伺服器身份驗證的擴展金鑰使用(EKU)(id-kp-serverAuth)

- 證書必須僅包含伺服器身份驗證EKU。

- 禁止在這些證書中包括客戶端身份驗證EKU

- 繼續使用客戶端身份驗證EKU頒發證書的根CA最終從Chrome根儲存中刪除,導致Chrome瀏覽器將此類證書標籤為「不可信」

時間表

- 2025年10月:與該計劃一致的CA(例如:DigiCert、Sectigo等)開始預設頒發僅伺服器證書。

- 2026年5月:與程式對齊的CA停止頒發客戶端身份驗證EKU證書

- 2027年3月:Chrome根計劃策略完全生效

It如何影響思科ISE

受影響的產品

所有Cisco ISE版本都受到影響:

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

注意:所提到的changeimpact全部ISE版本,包括低於3.x的版本。但是,代碼更改僅針對上一節中提到的版本發佈。思科建議升級ISE以防止任何影響。

具體受影響使用情形

表1彙總了即將發生的客戶端身份驗證EKU更改所影響的服務,以及每項服務的預期影響。

| 服務 |

影響 |

| pxGrid |

ISE pxGrid服務要求通過pxGrid通道進行節點間通訊。這意味著一些節點將用作伺服器,而另一些節點則用作客戶端。

因此,要安裝pxGrid證書,必須同時存在Server Authentication EKU和Client Authentication EKU。

因此,限制安裝僅包含伺服器身份驗證EKU的新發布的公用CA證書。

注意:ISE pxGrid服務執行證書EKU驗證。外部pxGrid客戶端證書在與ISE通訊或連線被拒絕時必須包括客戶端身份驗證EKU。思科建議驗證外部pxGrid客戶端中使用的公共CA簽名證書,以防止對整合造成影響,要瞭解有關此操作的詳細資訊,請檢視Cisco Secure Firewall Impact of the Public CA Client Authentication EKU Changes Starting from 2026 May for Secure Communications |

| ISE訊息服務(IMS) |

ISE消息服務(IMS)是用於節點間通訊的安全通道。 因此,安裝IMS證書時需要Server Authentication EKU和Client Authentication EKU。

因此,限制安裝不包含兩個EKU的新發行的公共CA證書。 |

| TC-NAC |

選擇TC-NAC供應商Tenable Security Center時:在Administration > Threat Centric NAC > Add a new TC-NAC connector中建立VA。

在聯結器準備好配置後,可以選擇「基於證書的身份驗證」作為TC-NAC聯結器的身份驗證方法,然後選擇「ISE管理員證書」。

如果在Tenable上啟用了嚴格mTLS,則需要客戶端身份驗證EKU。 缺乏客戶端身份驗證EKU可能導致伺服器拒絕ISE TC-NAC客戶端證書。 |

| 用於CoA的LDAP、安全系統日誌和RADIUS DTL |

這三個服務提供了將特定證書用作TLS驗證的「客戶端證書」的可能性。 ISE不執行任何EKU驗證。因此,對這些服務產生的影響完全取決於伺服器端。 如果在伺服器上強制執行證書EKU驗證,則ISE使用的特定證書需要客戶端身份驗證EKU或TLS身份驗證失敗。 |

表 1:受影響的服務

問題症狀

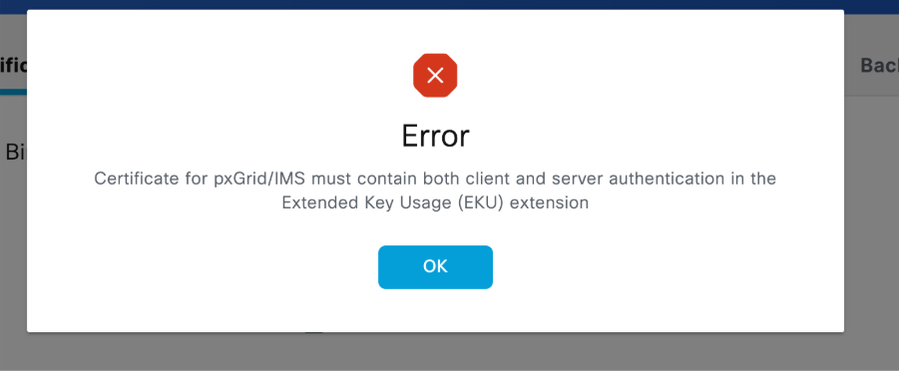

如果嘗試僅針對具有特定EKU要求的服務安裝具有伺服器身份驗證EKU的證書,則會生成圖1中所示的錯誤。

pxGrid和ISE消息服務(IMS)是具有此類EKU要求的服務。

圖1:嘗試安裝不符合EKU要求的證書時顯示的錯誤

行動

稽核可能產生的影響並遵循建議

- 使用表1查詢具有潛在影響的ISE服務。檢查所述服務中哪些依賴於公共CA簽名的證書或與Chrome根程式一致的CA。

- 記錄每個憑證的CA鏈結,並驗證此類CA是否正在實作頒發准則中的變更。

- 檢查到期日期:在策略實施之前進行戰略性的續約。請記住,可以根據CA策略限制客戶端身份驗證EKU。

- 使用表2獲取受發佈標準更改影響的服務的具體建議

- ISE不顯示證書上的EKU資訊。如果需要驗證,必須使用外部工具匯出和讀取特定ISE證書。

- 要匯出ISE系統證書,請轉至管理>系統>證書>系統證書>選擇要匯出的特定節點>在匯出>選擇僅匯出證書>按一下匯出按鈕。

您可以利用下一個命令作為參考,檢查檔名為「certnew.cer」的證書檔案的資訊,並使用openSSL檢視Server Authentication和Client Authentication EKU。

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| 服務 |

建議的操作 |

| pxGrid |

如果ISE上的pxGrid證書由公共CA頒發,並且計畫更新或遷移到公共CA,我們建議進行下一步: 1.驗證證書中當前是否同時存在Server Authentication EKU和Client Authentication EKU,以及是否可以根據您的CA策略保留這兩個 2.如果CA策略不允許存在兩個EKU,則我們建議遷移證書以由ISE內部CA簽名。 要進行遷移,請轉到:Administration > System > Certificates > System Certificates > Select the certificate issued by the ISE internal CA of the specific node you want modify > Edit > Check the pxGrid under the usage section > Click on Save。

如果ISE內部CA頒發的證書不存在,您需要生成一個證書。使用下一個影片作為指南來生成證書。 |

| ISE消息傳送證書(IMS) |

如果ISE消息服務證書當前由公共CA簽名並且計畫更新或遷移到公共CA,我們建議下一步:

1. — 驗證要遷移到的公共CA或用於續訂的公共CA是否接受伺服器身份驗證和客戶端身份驗證EKU的使用。 2. — 如果公共CA不允許此操作,請遷移ISE消息證書以使用ISE內部CA。您可以通過轉至Administration > System > Certificates > Certificate Signing Request > Generate Certificate Signing Request(CSR)>在「Certificate(s)will be used for」下拉選單中選擇「ISE Messaging Service」>選中「Regenerate ISE Messaging Service Certificate >按螢幕右下角「Generate ISE Messaging Service Certificate」按鈕

無需重新啟動服務。

請確保所有ISE節點都已啟動、運行並從埠12001和443的PAN可以訪問,因此證書更改會正確傳播到所有節點。 |

| TC-NAC |

TC-NAC服務依賴特定節點的ISE管理員證書進行mTLS身份驗證。

如果證書由公共CA頒發,並且計畫更新或遷移到公共CA,則我們建議執行下一步: 1.驗證證書中當前是否同時存在Server Authentication EKU和Client Authentication EKU,以及是否可以根據您的CA策略保留這兩個 2.驗證Tenable上是否啟用了嚴格mTLS。禁用嚴格mTLS僅允許使用具有伺服器驗證EKU的證書。 |

| 用於CoA的LDAP、安全系統日誌和RADIUS DTL |

ISE不對這些服務的客戶端證書執行EKU驗證。如果計畫續訂或遷移到公共CA,我們建議驗證證書EKU是否將在續訂/遷移後更改,以及是否與伺服器端的TLS策略衝突。 |

表 2:建議採取的行動,以避免對具體服務產生影響。

短期變通辦法(2026年6月之前)

管理員可以從以下任一解決方法選項中進行選擇:

選項 1:切換到提供組合EKU證書的公共根CA

某些公共根CA(例如DigiCert和IdenTrust)會從另一個根發出具有組合EKU的證書,該根不能包含在Chrome瀏覽器信任儲存中。

公共根CA和EKU型別的示例:

| CA供應商 |

EKU型別 |

根CA |

簽發/子CA |

| IdenTrust |

clientAuth + serverAuth |

IdenTrust公共部門根CA 1 |

IdenTrust Public Sector Server CA 1 |

| DigiCert |

clientAuth + serverAuth |

DigiCert Assured ID Root G2 |

DigiCert Assured ID CA G2 |

此方法的前提條件:

- 與您的CA提供商協調,檢查此類證書的可用性。

- 部署證書之前,請確保呈現證書的伺服器和使用證書的所有客戶端都信任相應的根CA。

- 如果未預安裝CA鏈,則根據需要安裝CA鏈。

- 此方法避免了立即進行軟體升級的需要。

證書管理參考:

選項 2:續訂當前憑證以延長其有效性

在2026年5月之前由公共根CA頒發的同時具有伺服器和客戶端身份驗證EKU的證書將繼續保留,直到其期限到期。

續訂策略

一般准則:

- 在策略取消設定之前續訂組合的EKU證書

- 2026年3月15日之後,由公共CA頒發的證書的有效期僅為200天。

- 公共CA策略和實施日期可能不同。

- 一些公共CA已停止頒發組合的EKU證書。

選項 3:評估並遷移至其他CA提供商

一般准則:

- 遷移到允許存在伺服器和客戶端身份驗證EKU的備用CA

- 提供對證書策略的長期控制

- 當頒發私有CA簽名的證書時,您需要與對等體共用根證書資訊。

- 在頒發或部署證書之前,請確保呈現證書的伺服器和使用證書的所有客戶端都信任相應的CA鏈

長期解決方案(需軟體升級)

客戶可以將ISE升級到引入更新證書處理的修補程式版本,以支援根據新CA策略頒發的證書。

下一個修補程式版本包括行為更改,以使ISE與新限制保持一致。計畫發行日期為2026年4月:

| Cisco ISE版本 |

修補程式版本 |

| ISE 3.1 |

補丁11 |

| ISE 3.2 |

補丁10 |

| ISE 3.3 |

補丁11 |

| ISE 3.4 |

補丁6 |

| ISE 3.5 |

補丁3 |

安裝修補程式後的行為更改

注意:此修補程式在證書管理邏輯中引入行為更改。

請備份ISEpxGrid和IMS證書及其專用金鑰在用新證書替換它們之前。

安裝僅使用伺服器身份驗證EKU的證書後解除安裝此修補程式對這兩種服務的TLS通訊造成影響

pxGrid證書

安裝修補程式版本之後:

- 僅允許匯入包含Server Authentication EKU、Server Authentication EKU和Client Authentication EKUs或no EKU extension的pxGrid證書。

- 僅包含客戶端驗證EKU的證書將被拒絕。

ISE訊息服務(IMS)憑證

ISE 3.1、3.2和3.3

安裝補丁程式後沒有引入行為更改。ISE消息服務需要具有客戶端和伺服器EKU的證書。客戶必須在當前證書到期後計畫遷移到ISE內部CA簽名的證書。

ISE 3.4和3.5

安裝補丁後,ISE上的EKU限制會減少。僅允許使用包含伺服器身份驗證EKU、伺服器和客戶端身份驗證EKU或不允許EKU的CA簽名證書。

僅包含客戶端身份驗證EKU的證書被拒絕。

在ISE節點間通訊中,IMS證書用於伺服器和客戶端身份驗證。

附註:即使IMS支援使用公共CA簽名的證書。思科建議使用ISE內部CA證書,因為此通訊僅用於內部事務。

常見問題 (FAQ)

一般問題

Q:如果使用私有PKI,是否需要擔心此問題?

答:由專用CA實施的策略由每個組織定義。如果您的私人CA遵循相同的發佈標準,則可以使用本文檔中的指南。

Q:是否可以繼續使用現有的證書?

A:是,在到期時間之前,可以使用結合EKU的有效證書。

Q:如何知道我使用的是mTLS還是標準TLS?

A:檢視特定受影響使用案例部分。

其他資源

- 思科錯誤ID CSCws83036 — 對ISE中ClientAuth EKU實施的影響評估

- 自2026年5月開始用於安全通訊的Cisco安全防火牆對公共CA客戶端身份驗證EKU更改的影響

外部參照

證書頒發機構資源

結論

在公共CA證書中取消客戶端身份驗證EKU表示了重大的安全策略轉變,這會影響使用mTLS連接的Cisco ISE部署。雖然此更改是行業範圍內的更改,但影響評級為「嚴重」,需要立即採取措施來防止服務中斷。

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

2.0 |

19-Mar-2026

|

更正的QA部分 |

1.0 |

12-Mar-2026

|

初始版本 |

意見

意見