檢測和防止電子郵件欺騙

簡介

本文說明如何檢測和防止使用Cisco Secure Email進行電子郵件欺騙。

必要條件

需求

思科建議您瞭解這些主題。

- 思科安全電子郵件

採用元件

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

關於此文檔

本文檔適用於部署思科安全電子郵件的思科客戶、思科管道合作夥伴和思科工程師。本檔案涵蓋:

- 什麼是電子郵件欺騙?

- 電子郵件欺騙防禦工作流程

- 您還能如何防止欺騙?

什麼是電子郵件欺騙

電子郵件欺騙是電子郵件信頭偽造,其中郵件似乎來自某人或實際來源以外的其他地方。電子郵件欺騙用於網路釣魚和垃圾郵件活動,因為當人們認為合法、可信的源已傳送電子郵件時,他們更可能開啟該電子郵件。有關欺騙的詳細資訊,請參閱什麼是電子郵件欺騙以及如何檢測。

電子郵件欺騙屬於以下類別:

| 類別 |

說明 |

主目標 |

| 直接域欺騙 |

將「信封發件人」中的類似域模擬為收件人的域。 |

員工 |

| 顯示名稱欺騙 |

「發件人」標題顯示具有組織執行名稱的合法發件人。它們也稱為商業電子郵件危害(BEC)。 |

員工 |

| 品牌名稱模擬 |

「發件人」標題顯示具有知名組織品牌名的合法發件人。 |

客戶/合作夥伴 |

| 基於網路釣魚網址的攻擊 |

包含試圖從受害者處竊取敏感資料或登入資訊的URL的電子郵件。來自銀行的虛假電子郵件,要求您點選連結並驗證您的帳戶詳細資訊,是基於URL的網路釣魚攻擊的一個示例。 |

員工/合作夥伴 |

| 表兄弟或外觀相似的域攻擊 |

信封發件人或發件人信頭值顯示一個類似的發件人地址,該發件人地址模擬實際地址以繞過發件人策略框架(SPF)、域金鑰標識郵件(DKIM)和基於域的郵件身份驗證、報告和一致性(DMARC)檢查。 |

員工/合作夥伴 |

| 帳戶接管/受侵害的帳戶 |

未經授權訪問屬於某人的真實電子郵件帳戶,然後以合法電子郵件帳戶所有者的身份向其他受害者傳送電子郵件。 |

所有人 |

第一個類別涉及濫用電子郵件的網際網路標題中的「信封發件人」值中的所有者域名。思科安全電子郵件可以使用發件人域名伺服器(DNS)驗證來修復此攻擊,以僅允許合法發件人。使用DMARC、DKIM和SPF驗證可以在全球範圍內獲得相同的結果。

但是,其他類別僅部分違反發件人電子郵件地址的域部分。因此,僅使用DNS文本記錄或發件人驗證時很難被阻止。理想情況下,最好將某些思科安全電子郵件功能與思科安全電子郵件威脅防禦(ETD)相結合,以對抗此類高級威脅。如您所知,Cisco Secure Email的管理和功能配置因組織而異,不正確的應用會導致誤報率很高。因此,瞭解組織的業務需求和定製功能至關重要。

電子郵件欺騙防禦工作流程

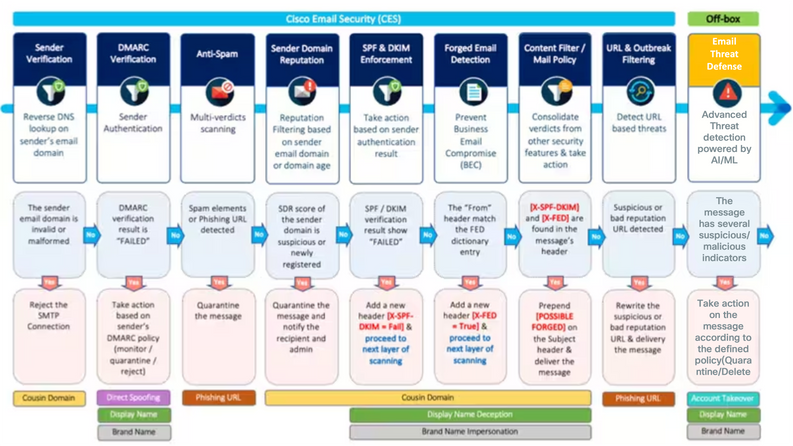

圖中顯示了安全功能,這些功能針對監控、警告和實施欺騙攻擊的最佳實踐(圖1)。 本檔案將提供每個功能的詳細資訊。最佳實踐是採用深度防禦方法檢測郵件欺騙。攻擊者可以隨著時間的推移針對組織更改其方法,因此管理員必須監控所有更改並檢查相應的警告和實施。

圖1.思科安全電子郵件欺騙防禦管道

第1層:對發件人域的有效性檢查

發件人驗證是一種更直接的方法,可防止從假電子郵件域傳送電子郵件,例如表兄弟域欺騙(例如,c1sc0.com是cisco.com的冒充者)。 思科安全電子郵件對發件人電子郵件地址的域進行MX記錄查詢,並在SMTP會話期間對MX記錄執行A記錄查詢。如果DNS查詢返回NXDOMAIN,則它可以將域視為不存在。攻擊者經常使用偽造信封發件人資訊的方法,以便接受來自未經驗證的發件人的電子郵件,並進一步進行處理。思科安全電子郵件可以拒絕所有未通過使用此功能的驗證檢查的傳入郵件,除非發件人的域或IP地址已預先新增到例外表中。

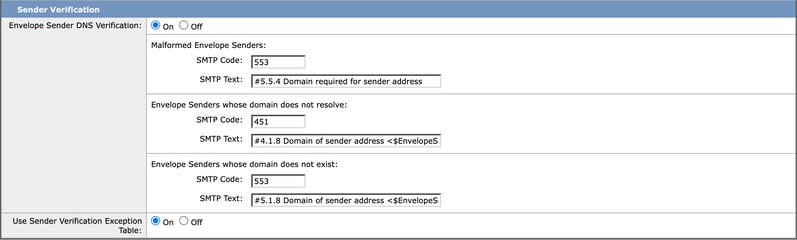

最佳實踐:配置Cisco Secure Email,以便在信封發件人欄位的電子郵件域無效時拒絕SMTP會話。通過配置郵件流策略、發件人驗證和例外表(可選),僅允許合法發件人。 有關更多資訊,請訪問Spoof Protection using Sender Verification。

影象2.預設郵件流策略中的發件人驗證部分

第2層:使用DMARC驗證From標頭

DMARC驗證是一個功能強大得多的功能,用於打擊直接域欺騙,還包括顯示名稱和品牌模擬攻擊。DMARC將使用SPF或DKIM(傳送域源或簽名)進行身份驗證的資訊與在From標頭中呈現給最終接收者的資訊聯絡起來,並確定SPF和DKIM識別符號與FROM標頭識別符號對齊。

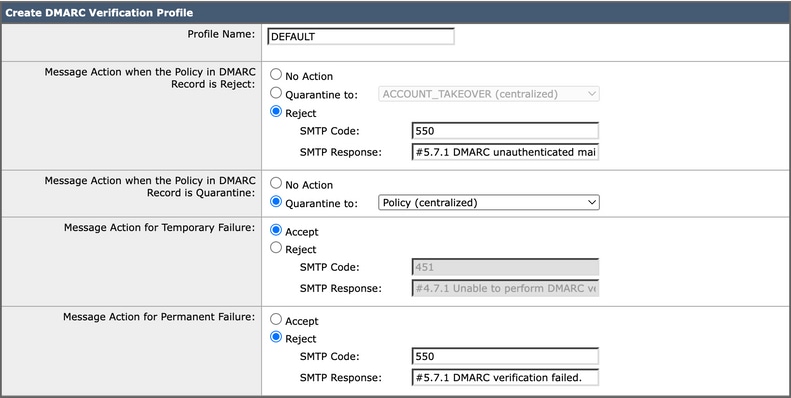

要通過DMARC驗證,傳入的電子郵件必須至少通過其中一種驗證機制。此外,Cisco Secure Email還允許管理員定義DMARC驗證配置檔案,以覆蓋域所有者的DMARC策略,並向域所有者傳送聚合(RUA)和故障/鑑證(RUF)報告。這有助於加強他們的身份驗證部署。

最佳實踐:編輯使用發件人建議的DMARC策略操作的預設DMARC配置檔案。此外,必須編輯DMARC驗證的全域性設定才能生成正確的報告。在正確配置配置檔案後,必須在郵件流策略預設策略中啟用DMARC驗證服務。

圖3. DMARC驗證配置檔案

附註:DMARC必須通過傳送域的所有者以及域監控工具(例如Cisco Domain Protection)來實施。如果實施得當,思科安全郵件中的DMARC實施有助於防止未經授權的發件人或域向員工傳送網路釣魚郵件。有關思科域保護的更多資訊,請訪問以下連結:思科安全電子郵件域保護概覽。

第3層:防止垃圾郵件傳送者傳送偽造的電子郵件

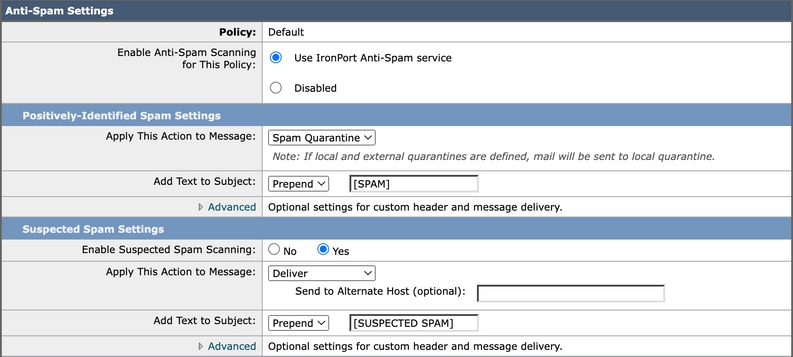

欺騙攻擊可能是垃圾郵件活動的另一種常見形式。因此,啟用反垃圾郵件保護對於有效識別包含垃圾郵件/網路釣魚元素的欺詐電子郵件並積極阻止它們至關重要。反垃圾郵件與本文檔中詳細描述的其他最佳實踐操作相結合,可在不丟失合法電子郵件的情況下提供最佳結果。

最佳實踐:在預設郵件策略中啟用反垃圾郵件掃描,並設定隔離操作,以正確識別垃圾郵件設定。將全球垃圾郵件的最小掃描大小增加到至少200萬封。

圖4.預設郵件策略中的反垃圾郵件設定

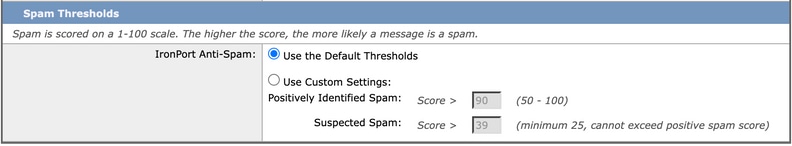

可以針對陽性垃圾郵件和可疑垃圾郵件調整垃圾郵件閾值,以增加或降低敏感度(圖5);但是,除非思科另有說明,否則思科不鼓勵管理員執行此操作,並且僅使用預設閾值作為基線。

圖5.預設郵件策略中的反垃圾郵件閾值設定

附註:Cisco Secure Email提供附加的智慧多掃描(IMS)引擎,該引擎與反垃圾郵件引擎提供不同的組合,以提高垃圾郵件捕獲率(最激進的捕獲率)。

第4層:通過電子郵件域確定惡意發件人

Cisco Talos發件人域信譽(SDR)是一種雲服務,根據郵件信封和信頭中的域為電子郵件提供信譽判定結果。基於域的信譽分析通過超越共用IP地址、託管或基礎設施提供商的信譽,實現了更高的垃圾郵件捕獲率。相反,它基於與完全限定的域名(FQDN)關聯的功能以及簡單郵件傳輸協定(SMTP)會話和郵件報頭中的其他發件人資訊來匯出裁決。

發件人成熟度是建立發件人信譽的必要功能。Sender Maturity(發件人成熟度)根據多個資訊源自動為垃圾郵件分類生成,並且可能與基於Whois的域年齡不同。發件人成熟度設定為30天的限制,超過此限制後,域被視為電子郵件發件人成熟,且不提供其他詳細資訊。

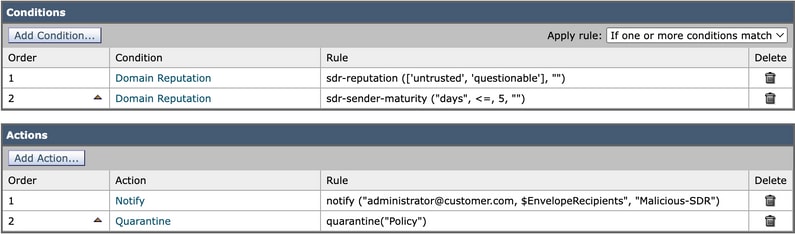

最佳實踐:建立傳入內容過濾器,以捕獲SDR信譽判定處於「不可信/可疑」或「發件人成熟度」小於或等於5天的傳送域。建議的操作是隔離郵件並通知郵件安全管理員和原始收件人。有關如何配置SDR的詳細資訊,請檢視Cisco Email Security Update(12.0版)上的思科影片:發件人域信譽(SDR)

圖6.包含通知和隔離操作的SDR信譽和域期限的內容過濾器。

第5層:使用SPF或DKIM驗證結果減少誤報

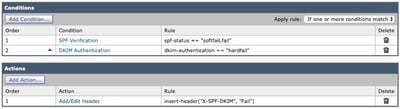

必須執行SPF或DKIM驗證(兩者或其中之一),以便為大多數攻擊型別建立多層欺騙郵件檢測。思科建議對未通過SPF或DKIM驗證的郵件新增新的標頭(如[X-SPF-DKIM]),並使用偽造郵件檢測(FED)功能來配合結果(稍後將涵蓋該功能),從而提高欺騙電子郵件的捕獲率,而不是採取最終措施(如丟棄或隔離)。

最佳實踐:建立內容過濾器,檢查通過以前檢查的每個傳入郵件的SPF或DKIM驗證結果。對未通過SPF或DKIM驗證並傳送到下一層掃描的郵件新增新的X標頭(例如X-SPF-DKIM=Fail) — 偽造郵件檢測(FED)。

圖7.檢查SPF或DKIM結果失敗的郵件的內容過濾器

第6層:檢測可能具有偽造發件人名稱的郵件

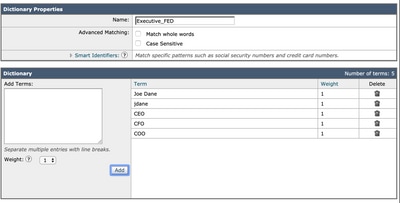

作為SPF、DKIM和DMARC驗證的補充,偽造郵件檢測(FED)是防止郵件欺騙的另一個關鍵防線。FED是補救濫用消息正文中「發件人」值的欺騙性攻擊的理想選擇。假設您已經知道組織中的執行者名稱,您可以建立這些名稱的字典,然後使用內容過濾器中的FED條件引用該字典。此外,除執行名稱外,您還可以使用DNSTWIST(DNSTWIT)根據您的域建立表名或外觀相似的域詞典,以匹配外觀相似的域欺騙。

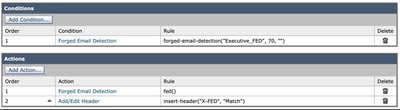

最佳實踐:識別組織中可能偽造其郵件的使用者。建立一個為高管人員定製的詞典。對於每個執行名稱,詞典必須包含使用者名稱和所有可能的使用者名稱作為詞語(圖8)。 詞典完成後,在內容過濾器中使用偽造郵件檢測將傳入郵件的From值與這些詞典條目匹配。

附註:考慮到大多數域不是註冊的置換,DNS發件人驗證可針對這些域提供保護。如果選擇使用字典條目,請只注意註冊的域,並確保每個字典不超過500-600個條目。

圖8.用於偽造郵件檢測的自定義目錄

可以選擇在「信封傳送」中新增電子郵件域的例外條件,以繞過FED檢測。或者,可以建立自定義地址清單,以繞過FED檢查來檢查Foremheader(圖9)中顯示的電子郵件地址清單。

圖9.建立地址清單以繞過FED檢測

應用Forged Email Detection專有操作刪除From值並檢視郵件收件箱中的實際信封發件人電子郵件地址。然後,在匹配條件的消息上新增新的X報頭(例如,X-FED=Match),而不是應用最終操作,並繼續將消息傳遞到下一層檢查(圖10)。

圖10.建議的FED內容過濾器設定

第7層:已正確識別的欺騙電子郵件

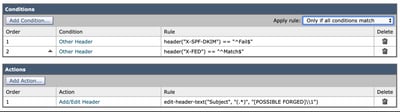

通過引用來自管道中各種安全功能(如SPF/DKIM Enforcemen和FE生成的X報頭資訊)的其他判定,識別真正的欺騙活動會更有效。例如,管理員可以建立內容過濾器來識別由於SPF/DKIM驗證結果失敗(X-SPF-DKIM=Fail)以及哪個「自」標頭與FED字典條目(X-FED=Match)匹配而新增了兩個新X標頭的郵件。

建議的操作可以是隔離郵件並通知收件人,或者繼續傳遞原始郵件,但將[可能偽造的]字詞作為警告傳遞給收件人(如圖所示)。

圖11.將所有X標頭合併成一個(最終)規則

第8層:針對網路釣魚URL進行保護

針對網路釣魚連結的保護已整合到Cisco Secure Email中的URL和病毒爆發過濾中。混合威脅將欺騙和網路釣魚郵件結合起來,使目標看起來更加合法。啟用爆發過濾對於幫助即時檢測、分析和阻止此類威脅至關重要。值得瞭解的是,URL信譽是在反垃圾郵件引擎內部評估的,並且可用作垃圾郵件檢測決策的一部分。如果反垃圾郵件引擎沒有停止將URL作為垃圾郵件的郵件,則會通過URL和安全管道後部的爆發過濾對其進行評估。

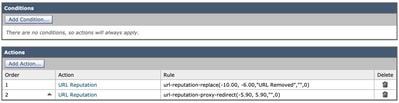

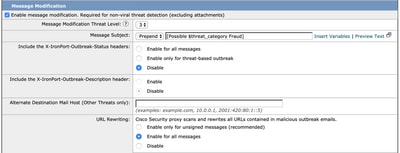

建議:建立內容過濾器規則,阻止具有惡意信譽分數的URL,並將具有中性信譽分數的URL重定向到思科安全代理(圖12)。 通過啟用郵件修改啟用威脅爆發過濾器。URL重寫允許思科安全代理分析可疑URL(圖13)。 有關詳細資訊,請訪問:為 Secure Email Gateway 和 Cloud Gateway 設定 URL 篩選

圖12. URL信譽的內容過濾器

圖13.在爆發過濾中啟用URL重寫

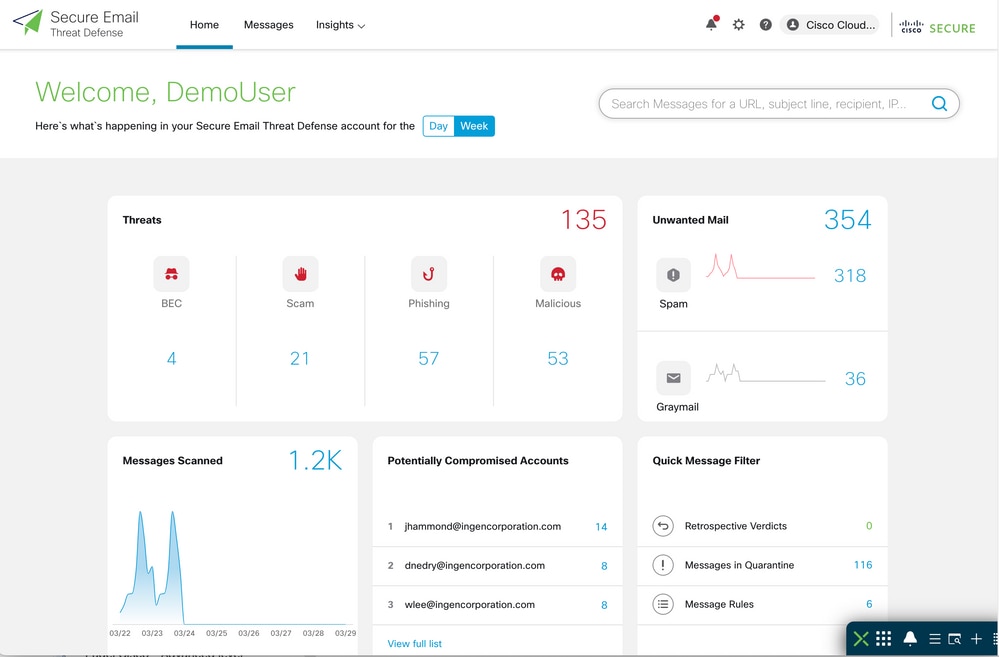

第9層:藉助思科安全電子郵件威脅防禦(ETD)增強欺騙檢測能力

思科提供電子郵件威脅防禦,這是一個雲原生解決方案,利用來自Cisco Talos的卓越威脅情報。它擁有支援API的體系結構,可加快響應速度,提供完整的電子郵件可視性(包括內部電子郵件)、提供更好的上下文資訊的對話檢視,以及用於自動或手動補救潛在Microsoft 365郵箱中的威脅的工具。有關詳細資訊,請訪問思科安全電子郵件威脅防禦產品手冊。

思科安全電子郵件威脅防禦使用發件人身份驗證和BEC檢測功能來打擊網路釣魚。它整合了機器學習和人工智慧引擎,將本地身份和關係建模與即時行為分析相結合,從而防止基於身份欺騙的威脅。它模擬組織內部和個人之間可信的電子郵件行為。電子郵件威脅防禦的其他主要功能包括:

- 利用高級威脅檢測功能發現已知、新興和有針對性的威脅。

- 識別惡意技術,並獲得特定業務風險的情景。

- 快速搜尋危險威脅並進行即時補救。

- 利用可搜尋的威脅遙測技術來對威脅進行分類,並瞭解您組織的哪些部分最容易受到攻擊。

圖14.思科安全電子郵件威脅防禦提供有關您的組織如何成為目標的資訊。

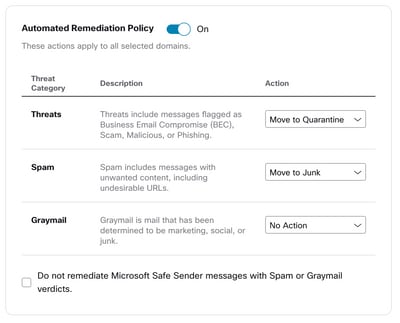

圖15.思科郵件威脅防禦策略設定會自動確定郵件是否與選定的威脅類別匹配

您還能如何防止欺騙?

許多欺騙可以通過一些簡單的預防措施進行補救,這些預防措施包括(但不限於):

- 將允許主機訪問表(HAT)中列出的域限製為極少數核心業務合作夥伴。

- 持續跟蹤並更新SPOOF_ALLOW發件人組中的成員(如果已建立)並使用最佳實踐連結中提供的說明。

- 啟用灰色郵件檢測,並將它們放在垃圾郵件隔離區中。

但最重要的是,啟用SPF、DKIM和DMARC並適當地實施它們。但是,有關發佈SPF、DKIM和DMARC記錄的指導不在本檔案的範圍之內。有關詳情,請參閱以下白皮書:電子郵件身份驗證最佳實踐:部署SPF、DKIM和DMARC的最佳方法。

瞭解補救電子郵件攻擊(如此處討論的欺騙活動)所面臨的挑戰。如果您對實施這些最佳實踐有任何疑問,請聯絡思科技術支援並建立案例。或者,請聯絡您的思科客戶團隊以獲取解決方案和設計手冊。有關思科安全電子郵件的詳細資訊,請參閱思科安全電子郵件網站。

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

4.0 |

28-May-2026

|

重新認證 |

3.0 |

23-Aug-2024

|

檔案已標籤為需要改進,並作了更改以解決這些建議。已刪除「follow」並糾正了一個SEO錯誤。 |

2.0 |

07-Jun-2023

|

已新增備用文本和先決條件部分。更新的PII、SEO、標題、簡介、機器翻譯、樣式要求、格詞和格式。 |

1.0 |

13-Sep-2019

|

初始版本 |

意見

意見