簡介

本文檔介紹如何使用語法在ADFS信賴方信任中手動新增屬性UID。

必要條件

需求

採用元件

- ADFS伺服器

- Cisco Webex控制中心

- 內建AD

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

設定

如果由於現有屬性而導致在ADFS中新增屬性宣告時出現問題,則這一點很有用。

案例 1

現有信賴方信任具有使用名為UID或UID的屬性建立的宣告規則。

身份驗證失敗,因為Webex(SP)對所需屬性區分大小寫,並且必須是uid,並且必須通過SAML響應中使用者的電子郵件地址。

案例 2

您有一個交易方信任,該信任有一個通過名為uid的屬性的Claim規則,但該規則與AD中不同於所需屬性(emailAddress/UserPrincipleName)的屬性相關聯。 這會帶來問題。

組態

根據思科Webex指南,在理想配置中,ADFS配置必須如下所示:

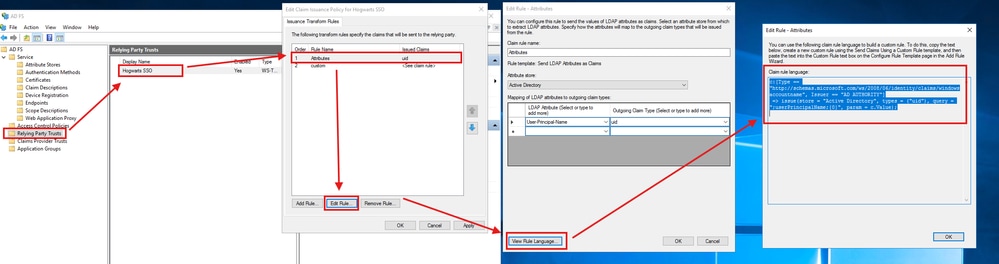

ADFS管理員可以從他們為Webex建立的信賴方信任 — >信任 — >編輯宣告頒發策略 — >編輯規則 — >屬性 — >檢視規則語言訪問此證書。

純文字檔案中的規則語言為:

c:[型別==「http://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname」,發行方==「AD頒發機構」]

=> issue(store = "Active Directory", types =("uid"),query = ";userPrincipalName;{0}", param = c.Value);

由於配置未正確顯示,請使用規則語言的純文字檔案手動建立此規則。

在Webex信賴方信任下的ADFS伺服器中新增自定義宣告規則

建立此規則的步驟

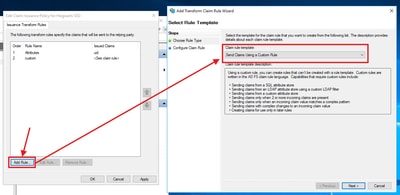

- 在ADFS主窗格中,選擇您建立的信任關係,然後選擇編輯宣告規則。在Issuance Transform Rules選項卡下,選擇Add Rule。

- 選擇Send Claims Using a Custom Rule,然後選擇Next。

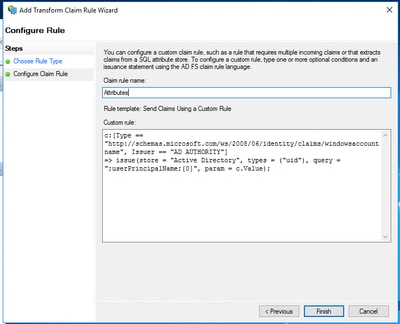

- 從文本編輯器複製規則(從c:開始),並將其貼上到ADFS伺服器上的自定義規則框中。

必須如下所示:

完成此操作後,您可以從控制中心測試SSO,並且必須按照預期工作。