簡介

本文檔介紹如何解決嘗試使用IAM帳戶實現多雲自動化時出現的信任問題。

背景

當您在AWS TGW和您的公司AWS賬戶中使用思科多雲功能時,存在信任問題。這是因為唯一的Account ID公司與AWS中的實vManage EC2例不同。

問題

當您將IAM帳戶用於多雲自動化時,它會導致信任問題。

解決方案

要解決此問題:

- 導航到

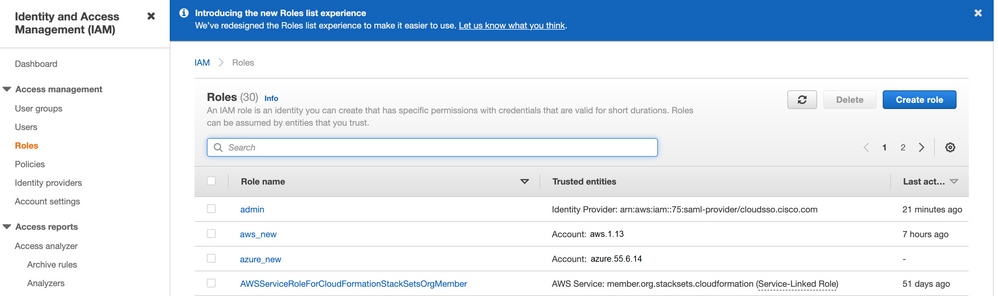

AWS > Identity and Access Management (IAM)並建立一個新的或其ROLE他列出的專案 ROLE.

- 在門

AWS戶上,在IAM搜尋欄中輸入。將打IAM開。

- 從側面板中,導航到

Roles,然後選擇Create New。

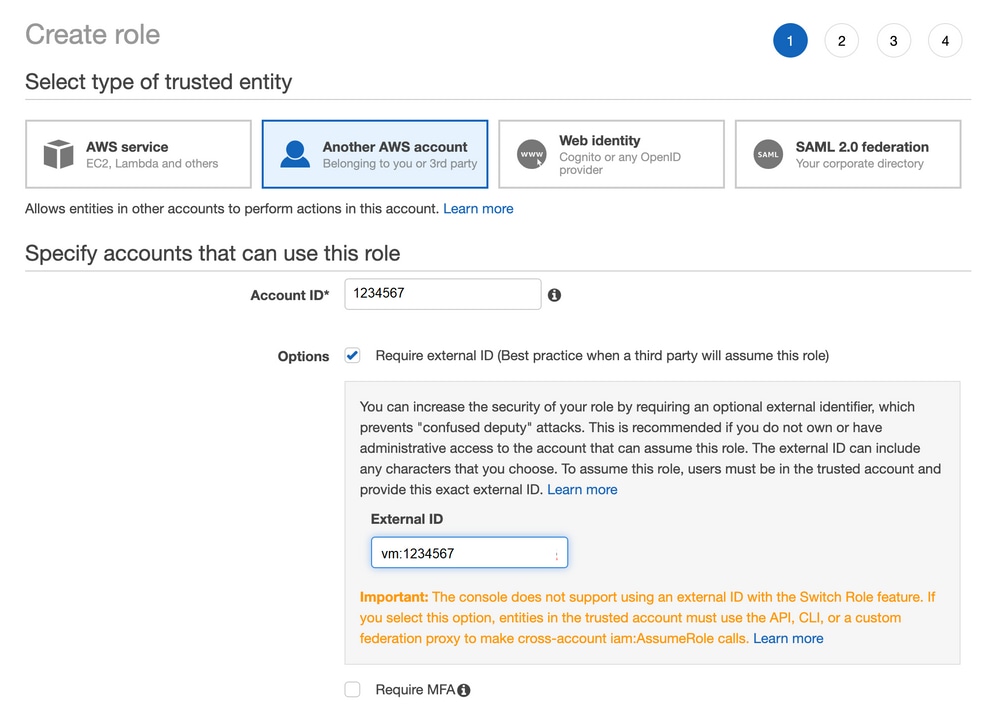

4.選擇Another AWS Account為選項。

5.是Account ID且已AWS Account生成實vManage EC2例。對於思科託管帳戶,帳戶ID為「2002388880647」。(這不是您自己的AWS Account ID帳戶。)請參閱本文結尾的參考文獻。

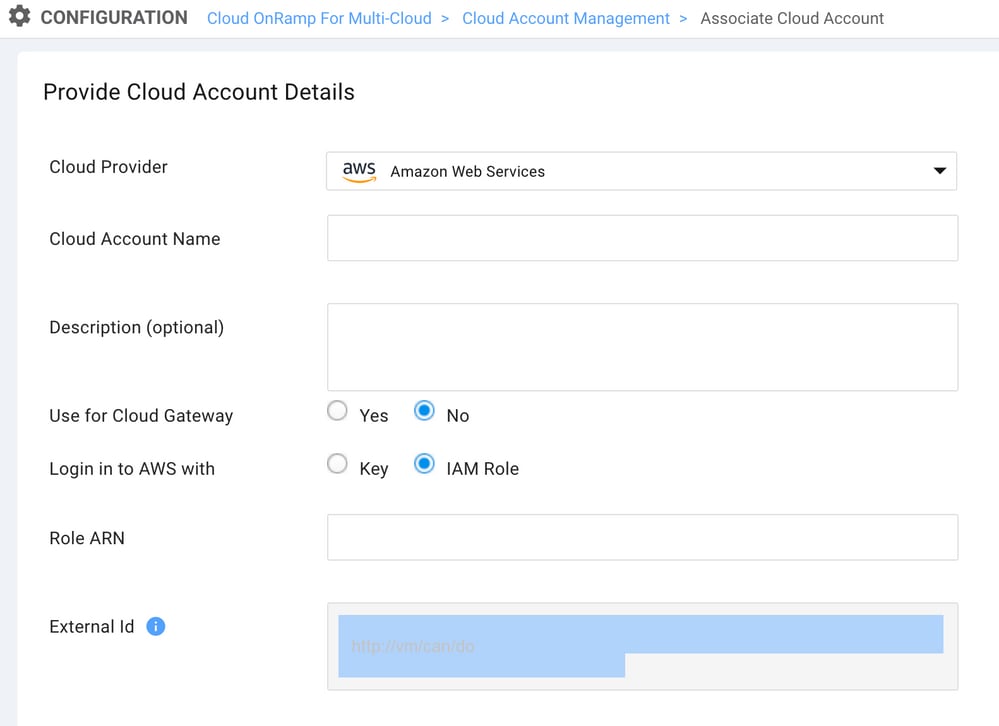

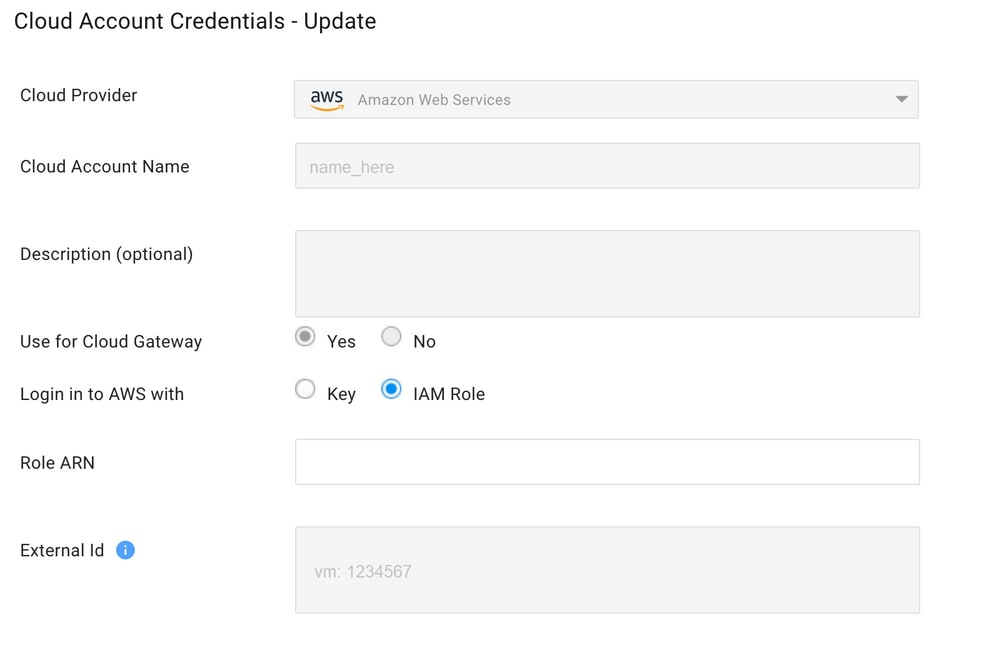

6.選中覈取方塊,"External ID"然後在下面輸入值 vManage > Cloud onRamp for multi-cloud > Account Management > Add AWS Account.

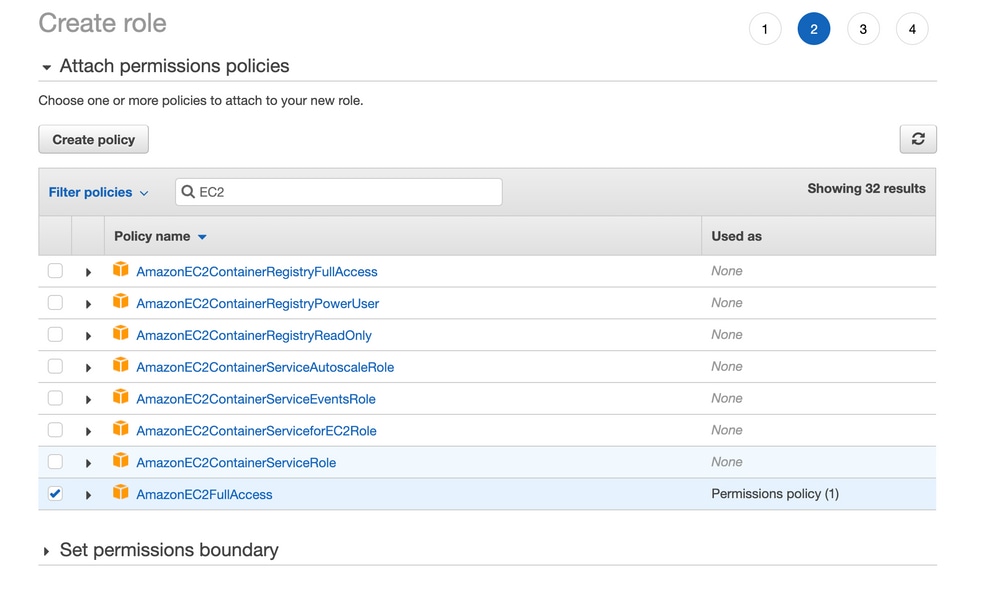

7.設定許可權。

- 跳過標籤。

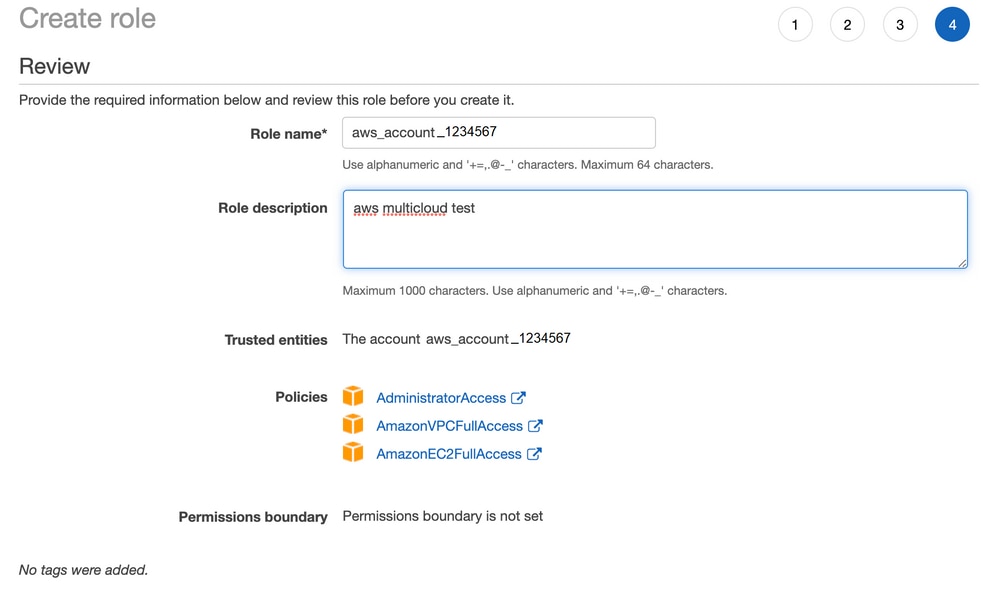

- 檢視最後一頁並命名角色。發佈建立

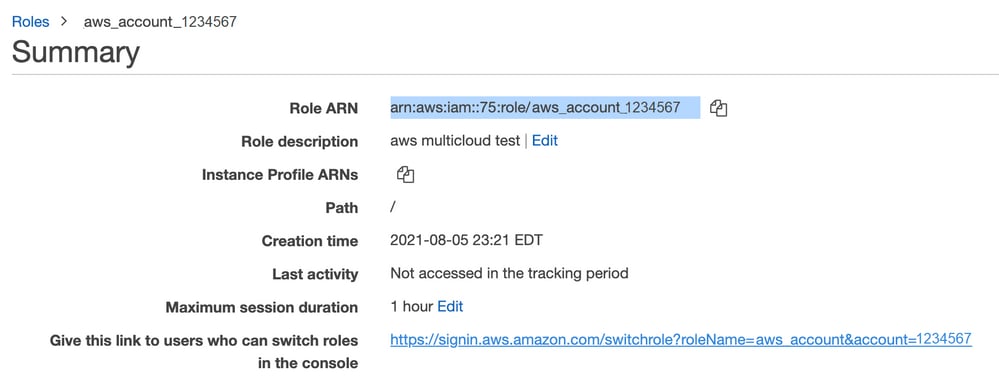

ROLE並從門戶ARN複製AWS的。

- 確保下面的語法

"Trust Relationship > Edit Relationship"與此JSON示例(使用您設定的值)匹配:

{

"Version": "2022-05-04",

"Statement": [

{

"Effect": "Allow",

"Principal": {

"AWS": "arn:aws:iam::account_number:root"

},

"Action": "sts:AssumeRole",

"Condition": {

"StringEquals": {

"sts:ExternalId": "vm:site_address"

}

}

}

]

}

- 複製自

ARN的AWS內容,並填寫多雲頁面vManage 上的詳細資訊。

「檔案/var/log/nms/containers/cloudagent-v2/cloudagent-v2.log"」包含重要訊息(使用您設定的值):

[2021-08-06T02:47:07UTC+0000:140360670770944:INFO:ca-v2:grpc_service.py:432] Returning ValidateAccountInfo Response: {

"mcCtxt": {

"tenantId": "VTAC5 - 19335",

"ctxId": "ebd23ec1-95fa-4e27-8f6a-e3b10c086f95"

},

"accountInfo": {

"cloudType": "AWS",

"accountName": "aws_accountname",

"orgName": "VTAC5 - 19335",

"description": "",

"billingId": "",

"awsAccountInfo": {

"accountSpecificInfo": {

"authType": "IAM",

"iamBasedAuth": {

"arn": "HUIZ82ywKt+EfSdKS8kaMpWCFE7W3vLjqaJCPgmSP1D61Rsd1yrIldmQsf9bW7OFNhUKH5LQg+2Gkdey0IyTUg==",

參考

Cisco_Cloud_onRamp_for_IaaS_AWS_Version2.html