在WAP125或WAP581上配置802.1X请求方设置

目标

请求方是802.1X IEEE标准中的三个角色之一。开发802.1X是为了在OSI模型的第2层提供安全性。它包括以下组件:请求方、身份验证器和身份验证服务器。请求方是连接到网络以便访问其资源的客户端或软件。它需要提供凭证或证书来获取IP地址并加入该特定网络。Supplicant客户端在通过身份验证之前无法访问网络资源。

本文将介绍如何将WAP125或WAP581接入点配置为802.1X请求方。

注意:要了解如何在交换机上配置802.1X请求方凭证,请单击此处。

适用设备

- WAP125

- WAP581

软件版本

- 1.0.0.4 — WAP581

- 1.0.0.5 — WAP125

配置802.1X请求方

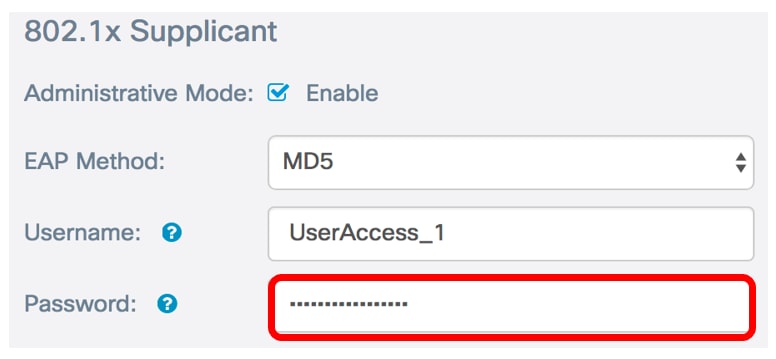

配置请求方凭证

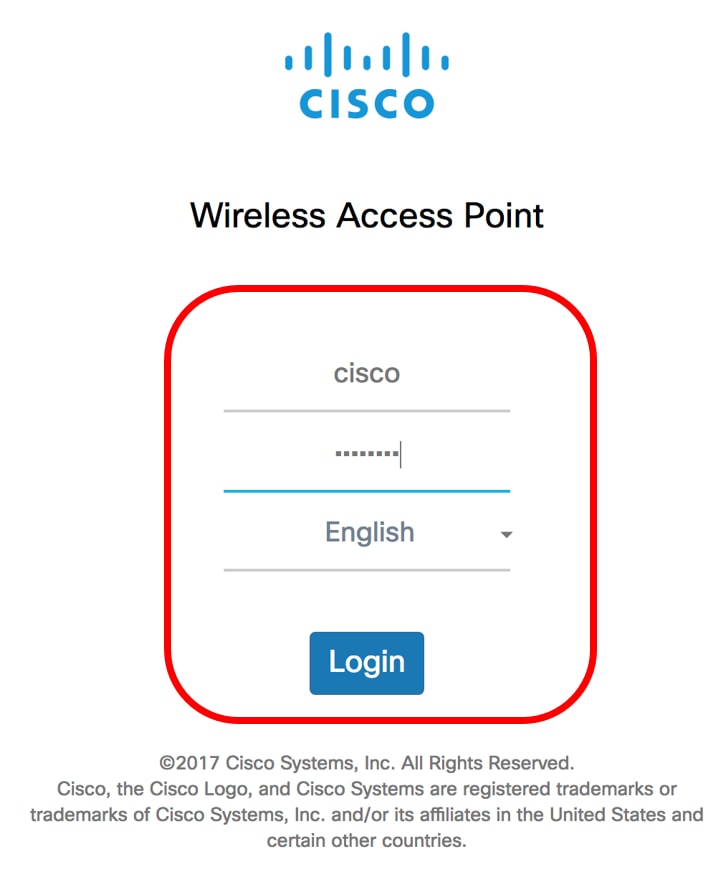

步骤1.登录WAP的基于Web的实用程序。默认用户名和密码为cisco/cisco。

注意:如果已更改密码或创建了新帐户,请输入新凭据。

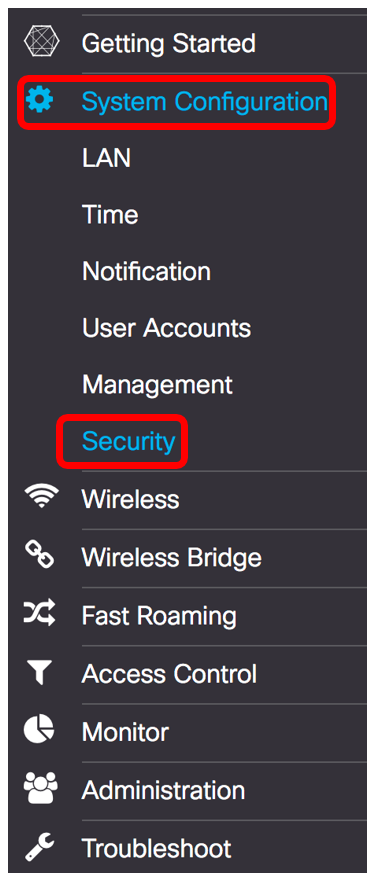

步骤2.选择System Configuration > Security。

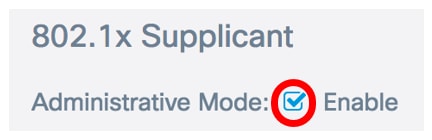

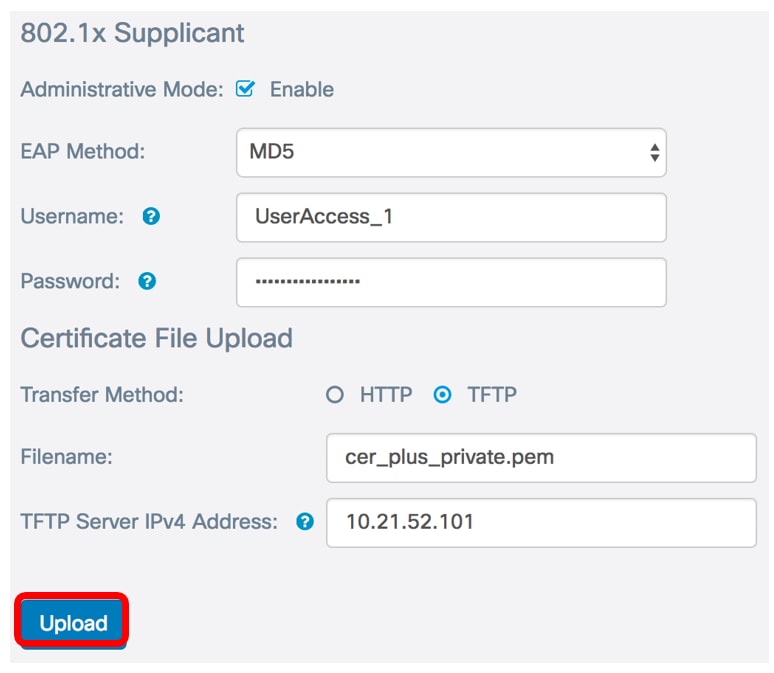

步骤3.选中Enable复选框以启用Administrative Mode。这使WAP能够充当身份验证器的请求方。

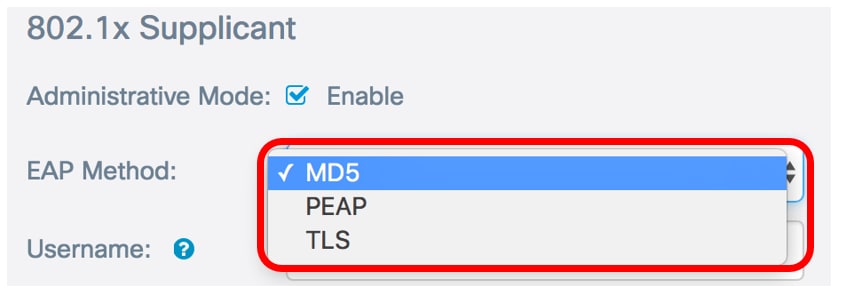

步骤4.从“EAP方法”下拉列表中选择适当类型的可扩展身份验证协议(EAP)方法,该方法将用于加密用户名和密码。选项有:

- MD5 — 使用128位加密方法。MD5算法使用公共加密系统加密数据。

- PEAP — 受保护的可扩展身份验证协议(PEAP)通过服务器颁发的数字证书对无线LAN客户端进行身份验证,方法是在客户端和身份验证服务器之间创建加密的SSL/TLS隧道。

- TLS — 传输层安全(TLS)是一种协议,可为Internet通信提供安全性和数据完整性。它确保第三方不会用原始消息篡改。

注意:在本例中,使用MD5。

步骤5.在Username字段中输入用户名。这是在身份验证器上配置的用户名,用于响应802.1X身份验证器。它可以是1到64个字符长,可以包括大小写字母、数字和特殊字符(双引号除外)。

注意:在本例中,使用UserAccess_1。

步骤6.在“密码”字段中输入与用户名相关联的密码。此MD5密码用于响应802.1X身份验证器。密码长度可以是1到64个字符,可以包括大写和小写字母、数字和除引号外的特殊字符。

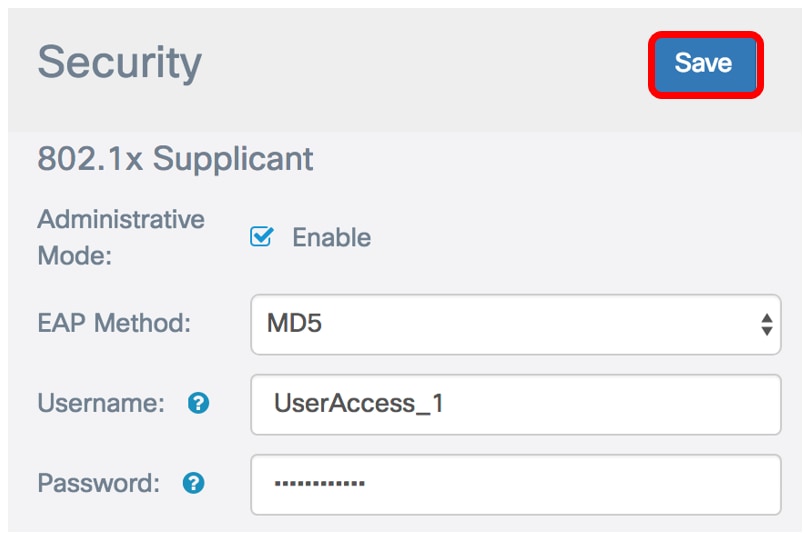

步骤7.单击Save按钮保存配置的设置。

您现在应该已在WAP上配置802.1X请求方设置。

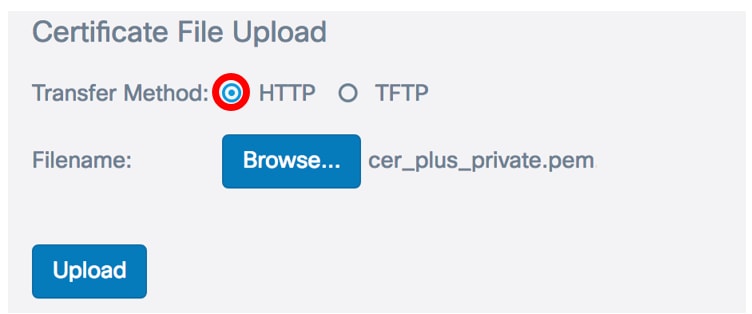

证书文件上传

步骤1.从传输方法中,选择WAP用于获取SSL证书的方法。SSL证书是证书颁发机构数字签名的证书,它允许Web浏览器与Web服务器进行安全通信。选项有:

- HTTP — 通过超文本传输协议(HTTP)或浏览器上传证书。

- TFTP — 证书通过简单文件传输协议(TFTP)服务器上传。如果选择此选项,请跳至步骤3。您将需要输入文件名和TFTP地址。

注意:在本例中,选择HTTP。

HTTP传输方法

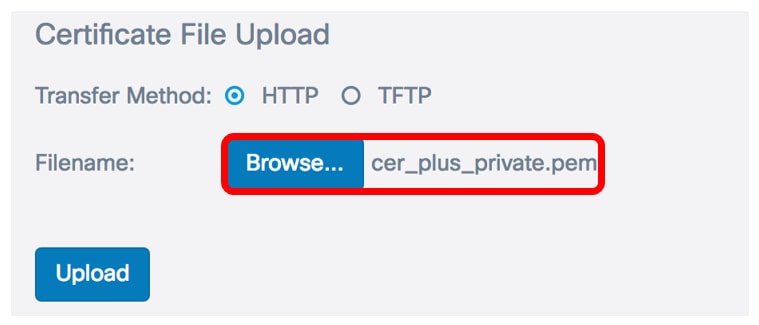

步骤2.(可选)如果已选择HTTP,请单击浏览…… 并选择SSL证书。

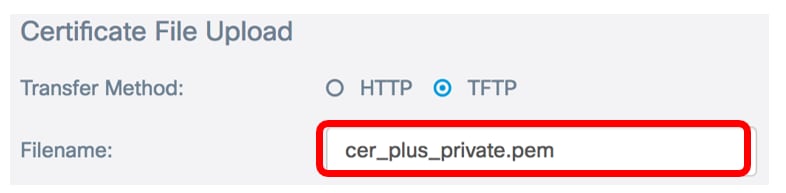

注意:在本示例中,使用cer_plus_private.pem。

TFTP传输方法

步骤3.如果您在步骤1中选择了TFTP,请在文件名字段中输入文件名。

注意:在本示例中,使用cer_plus_private.pem。

步骤4.(可选)如果选择TFTP作为传输方法,请在TFTP Server IPv4 Address字段中输入TFTP服务器的IPv4地址。这是WAP用于检索证书的路径。

注意:在本例中,使用10.21.52.101。

步骤5.单击Upload。

现在,您应该已成功上传WAP上的证书。

反馈

反馈