在RV042、RV042G和RV082 VPN路由器上的非军事区(DMZ)中配置多个公共IP

目标

隔离区(DMZ)是组织的内部网络,可用于不受信任的网络。根据安全性,DMZ介于受信任和不受信任的网络之间。维护DMZ有助于提高组织内部网络的安全性。当访问控制列表(ACL)绑定到接口时,其访问控制元素(ACE)规则将应用于到达该接口的数据包。与访问控制列表中的任何ACE都不匹配的数据包将匹配到默认规则,默认规则的操作是丢弃不匹配的数据包。

本文档旨在向您展示如何配置DMZ端口以允许多个公有IP地址,并定义路由器设备上IP的访问控制列表(ACL)。

适用设备

• RV042

· RV042G

• RV082

软件版本

•v4.2.2.08

DMZ配置

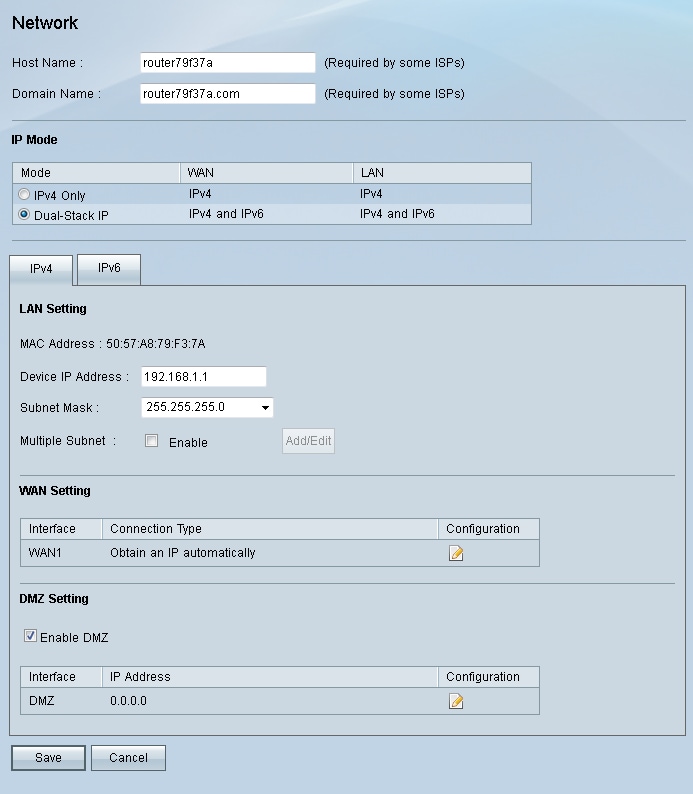

步骤1:登录到Web Configuration Utility页面并选择Setup > Network。网络页打开:

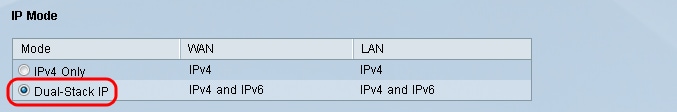

第二步:在IP Mode字段中,单击Dual-Stack IP单选按钮以启用IPv6地址配置。

第三步:单击位于LAN Setting字段中的IPv6选项卡,以便能够在IPv6地址上配置DMZ。

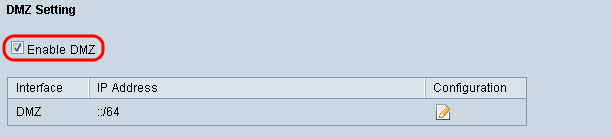

第4步:向下滚动到DMZ Setting区域并单击DMZ复选框以启用DMZ

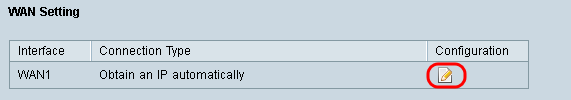

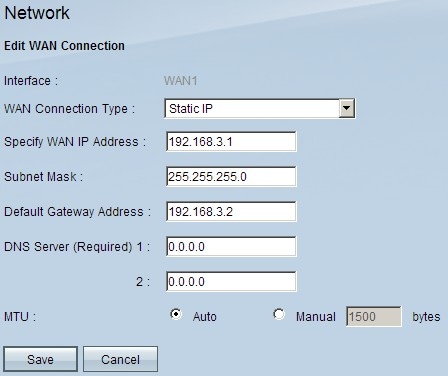

第五步:在WAN Setting字段中,单击Edit按钮以编辑WAN1设置的IP Static。

网络页面随即打开:

第六步:从WAN Connection Type下拉列表中选择Static IP。

步骤 7.在指定WAN IP地址字段中输入在系统摘要页上显示的WAN IP地址。

步骤 8在Subnet Mask字段中输入子网掩码地址。

步骤 9在Default Gateway Address字段中输入默认网关地址。

步骤 10在DNS Server (Required) 1字段中,输入System Summary页面上显示的DNS Server地址。

注意:DNS服务器地址2是可选的。

步骤 11选择自动或手动作为最大传输单位(MTU)。如果选择手动,请为手动MTU输入字节。

步骤 12单击Save选项卡以保存设置。

ACL定义

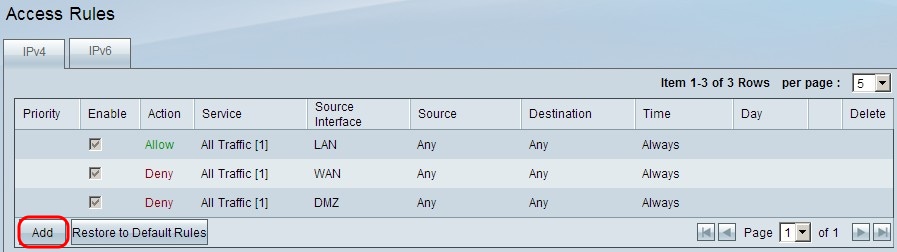

步骤1:登录Web Configuration Utility页并选择Firewall > Access Rules。Access Rules 页面随即打开:

注意:输入Access Rules页面时,无法编辑默认访问规则。

第二步:点击Add按钮添加新访问规则。

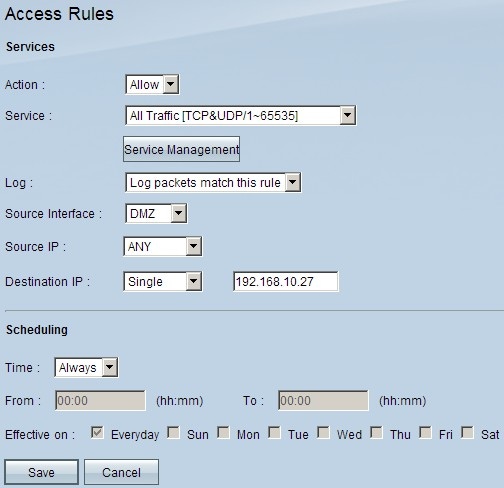

现在,Access Rules页面将显示Service和Scheduling区域的选项。

第三步:从Action下拉列表中选择Allow以允许服务。

第四步:从Service下拉列表中选择All Traffic [TCP&UDP/1―65535]以启用DMZ的所有服务。

第五步:从Log下拉列表中选择Log packets match this rule,以仅选择与访问规则匹配的日志。

第六步:从Source Interface下拉列表中选择DMZ。这是访问规则的来源。

步骤 7.从Source IP下拉列表中选择Any。

步骤 8从Destination IP下拉列表中选择Single。

步骤 9在Destination IP字段中输入允许访问规则的目标IP地址。

步骤 10在计划区域中,从时间下拉列表中选择始终,以使访问规则始终处于活动状态。

注意:如果从Time下拉列表中选择Always,则访问规则将默认在Effective on字段中设置为Everyday。

注:您可以通过从Time下拉列表中选择Interval选择特定时间间隔(访问规则处于活动状态)。然后,您可以从生效日期复选框中选择希望访问规则处于活动状态的日期。

步骤 11单击Save保存设置。

注意:如果出现弹出窗口,请按“确定”添加另一个访问规则,或按“取消”返回到“访问规则”页面。

此时将显示您在上一步中创建的访问规则

步骤 12点击编辑图标以编辑创建的访问规则。

步骤 13点击删除图标以删除创建的访问规则。

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

11-Dec-2018

|

初始版本 |

反馈

反馈