在RV34x系列路由器上配置DMZ

目标

本文档旨在向您展示如何在RV34x系列路由器上配置隔离区(DMZ)主机和硬件DMZ。

简介

DMZ是网络上的一个位置,在防火墙后保护您的局域网(LAN)的同时,它对互联网开放。将主网络与单台主机或整个子网络或“子网”分离,可确保通过DMZ访问您的服务(如互联网游戏、视频会议、Web或电子邮件服务器)的人员不能访问您的LAN。思科提供两种使用DMZ的方法,即DMZ主机和硬件DMZ。DMZ主机允许LAN上的一台主机暴露在互联网中,而硬件DMZ(子网/范围)是向公众开放的子网。

在规划DMZ时,您可以考虑使用私有或公有IP地址。私有IP地址对您来说是唯一的,只对您的LAN。公有IP地址对您的组织是唯一的,由您的Internet服务提供商(ISP)分配。 要获取公有IP地址,您需要联系ISP。

大多数用户会使用硬件DMZ,因为它会自动设置VLAN和自己的网段。对于“硬件DMZ”,我们使用子网或范围选项。DMZ主机配置更简单,因为您无需配置访问规则,但安全性较低。

WAN到DMZ是最常用的使用案例,也是LAN到DMZ。DMZ到WAN也允许,因为DMZ计算机可能需要操作系统补丁或更新,但DMZ到LAN应被阻止,因为它可能是一个潜在的安全漏洞。例如,Internet上的黑客使用DMZ作为跳线服务器。

DMZ主机和硬件DMZ在使用案例方面的区别是:

如果要将某些内容暴露给Internet,但您有一台一体式服务器,或者您没有备用的公有IP地址,则应使用DMZ主机。将服务器放在您的VLAN之一,并将其设置为DMZ主机。然后,外部用户可以通过路由器的WAN IP访问服务器。

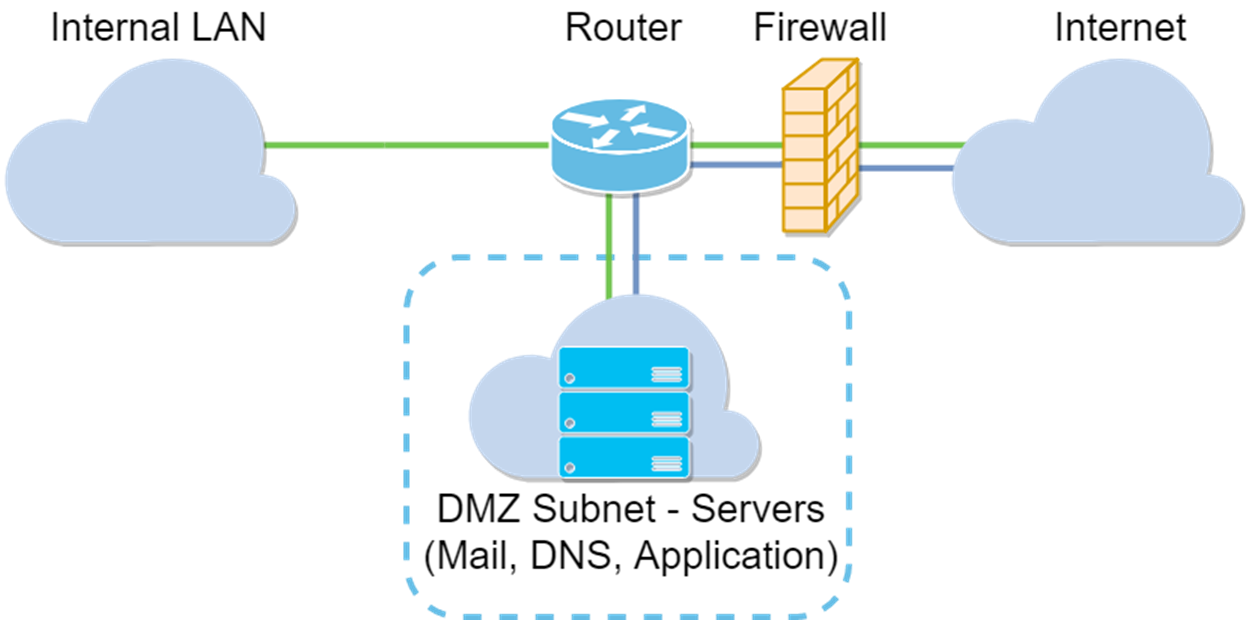

如果要将某些内容暴露给互联网,并且您有多台服务器(每台都具有特定服务)和相同数量的公有IP地址,则应使用硬件DMZ。将这些服务器连接到指定的DMZ端口(即RV340的LAN 4),并使用您在路由器或子网中配置的相同公有IP地址配置它们。 然后,外部用户可以通过这些IP地址访问每台服务器。

| DMZ | 比较 | 对比度 |

|---|---|---|

| 主机 | 隔离流量 | 单台主机,完全开放互联网 |

| 子网/范围 | 隔离流量 | 多种设备和类型,完全开放到互联网。 |

注意:在本例中,在配置DMZ子网时,我们会将交换机插入路由器的DMZ端口。

要了解如何在交换机上启用SSH,请参阅本文:在300/500系列托管交换机上启用SSH服务。

要了解如何在RV160/RV260上配置DMZ,请参阅本文:RV160/RV260路由器的DMZ选项。

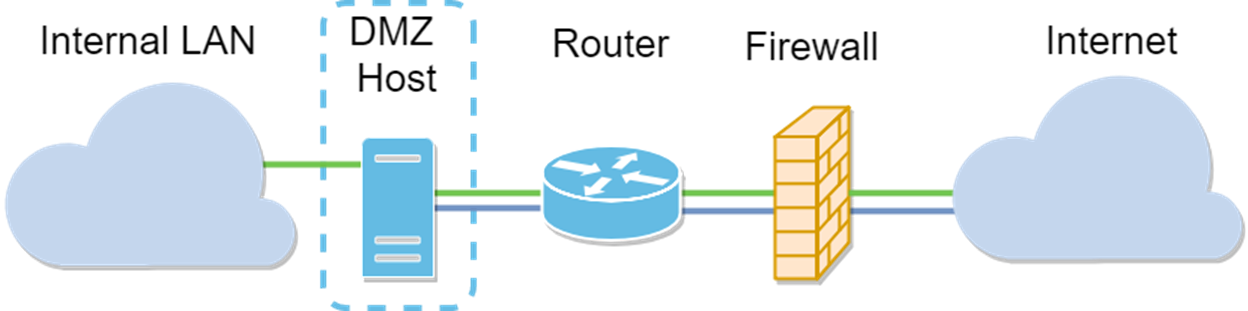

主机DMZ拓扑

注意:当使用主机DMZ时,如果主机受到不良影响者的危害,您的内部LAN可能会受到进一步的安全入侵。

子网DMZ拓扑

适用设备

RV34x

软件版本

1.0.02.16

配置DMZ主机

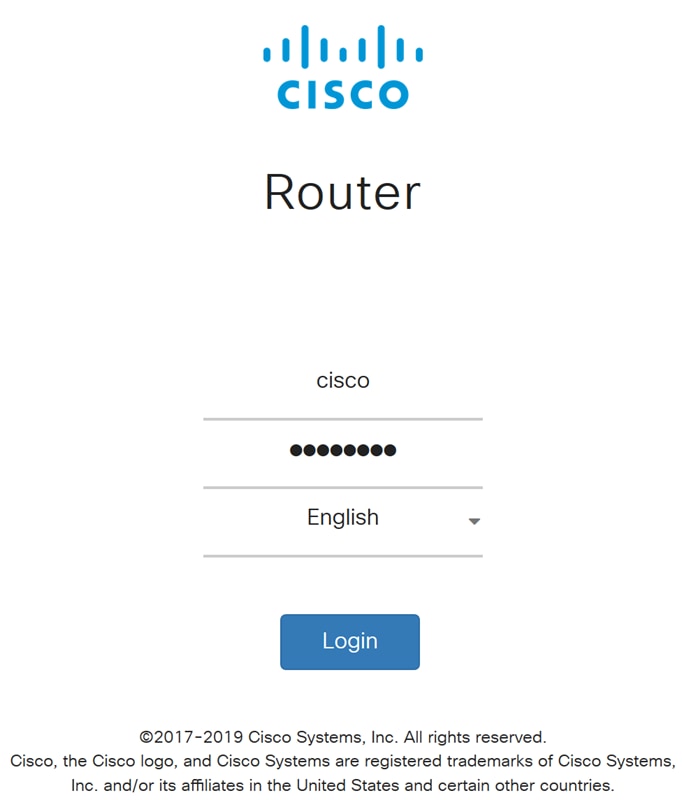

步骤1.登录路由器的Web配置页面。

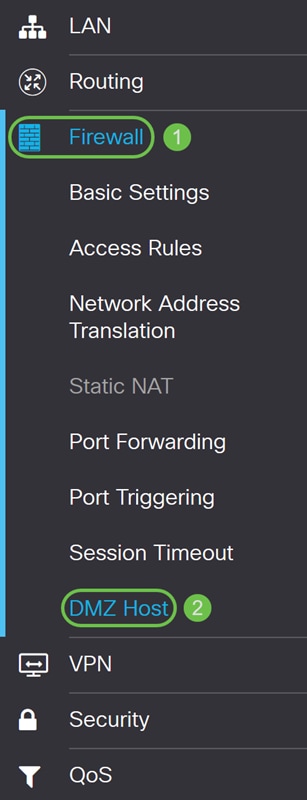

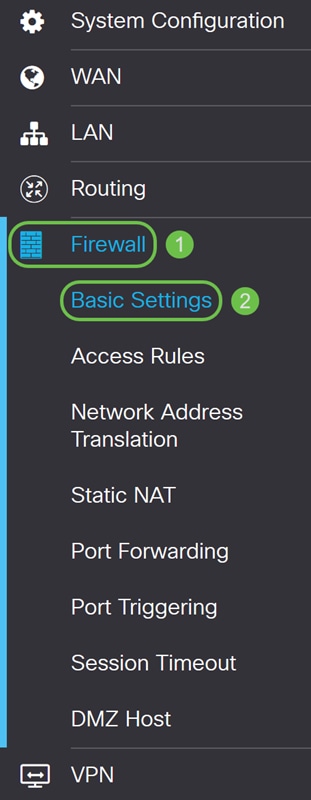

步骤2.导航至Firewall > DMZ Host。

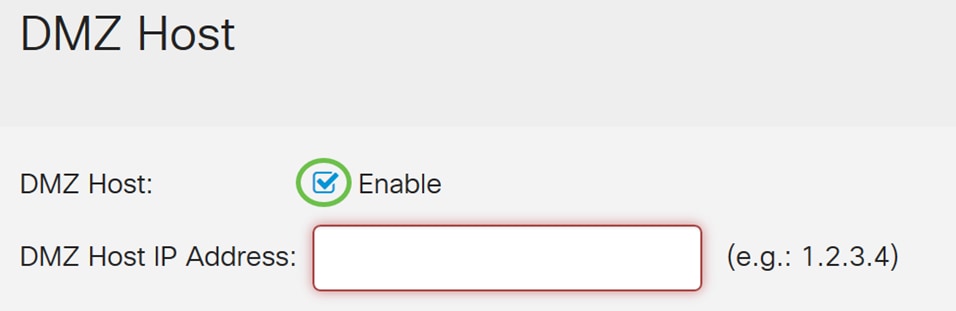

步骤3.在“DMZ主机”字段中,选中“启用”复选框以启用DMZ主机。

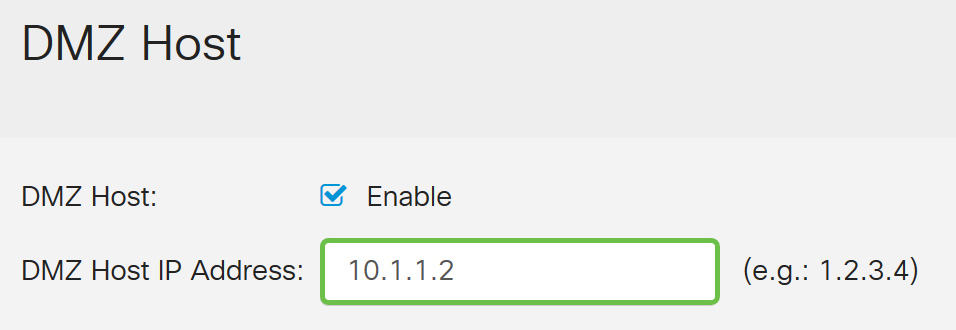

步骤4.在DMZ主机IP地址中输入主机的IP地址,该主机IP地址将暴露在Internet中,以使用Internet游戏、视频会议、Web或电子邮件服务器等服务。

注意:LAN DMZ主机需要为其指定固定或静态IP地址,以便DMZ主机功能正常工作。确保它与路由器位于同一网络。当DMZ位于另一个VLAN中时,您也可以配置此配置。

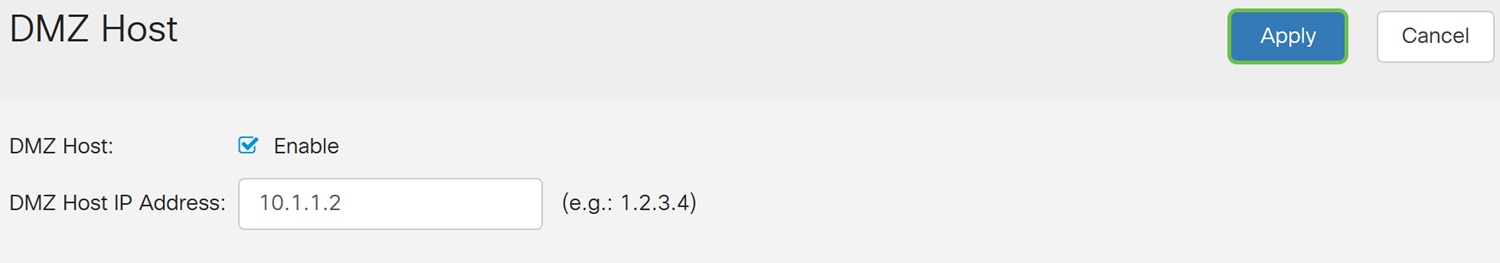

步骤5.单击“应用”保存配置。

您现在应该已成功启用DMZ主机。

步骤6.(可选)在接下来的几个步骤中,我们将向您展示一种验证DMZ主机的方法。导航至“防火墙”>“基本设置”。

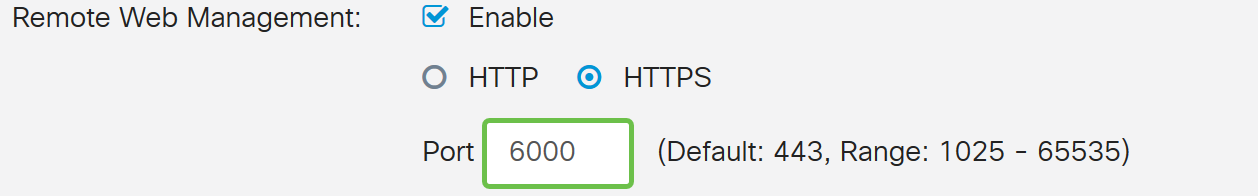

步骤7.(可选)在本例中,在选择HTTPS的情况下启用远程Web管理。这是通过WAN IP地址远程登录Web配置页面。在此步骤中,我们将将端口号调整为6000。范围为1025-65535。

注意:如果您在远程访问Web管理页面时已配置了此功能,则页面可能会在加载屏幕处挂起。这意味着端口已更改为您调整的端口。

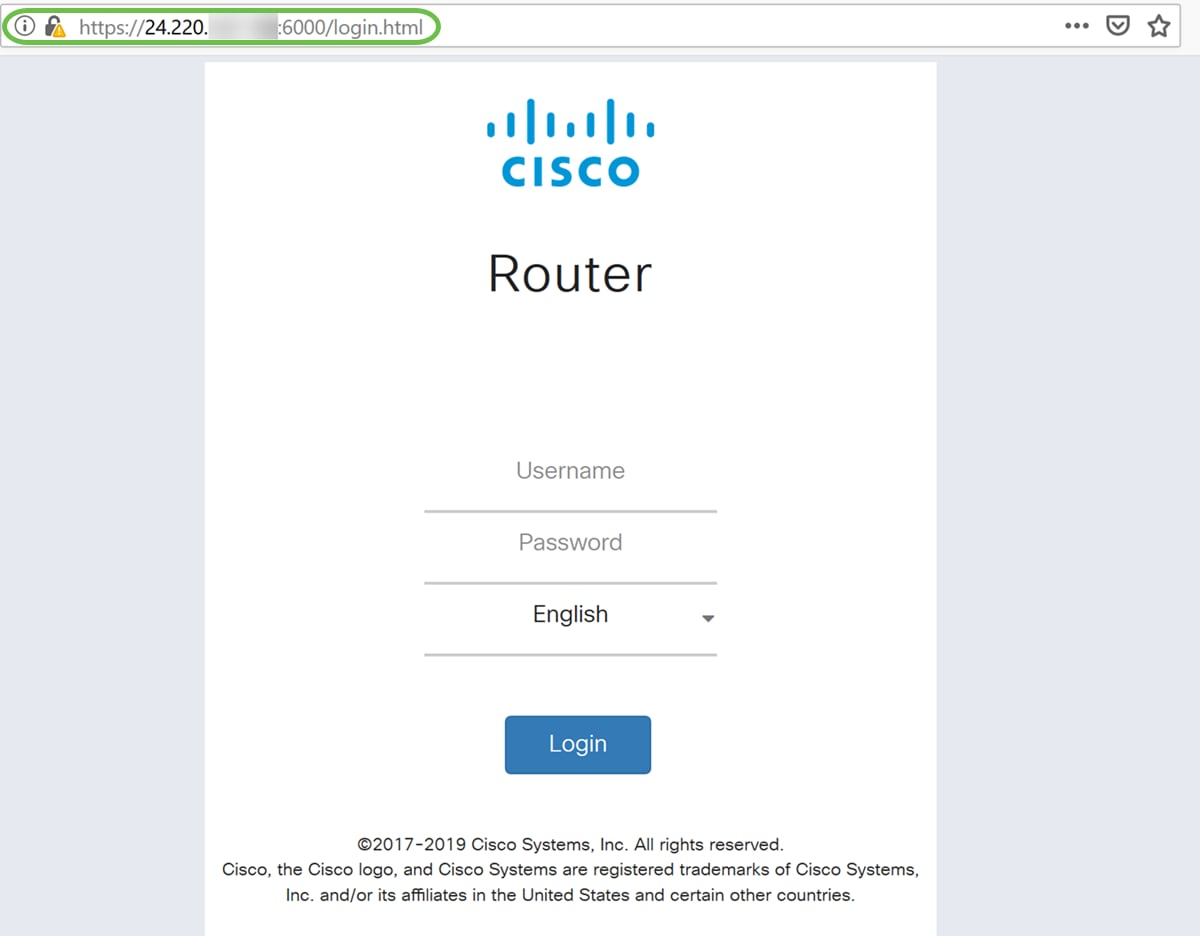

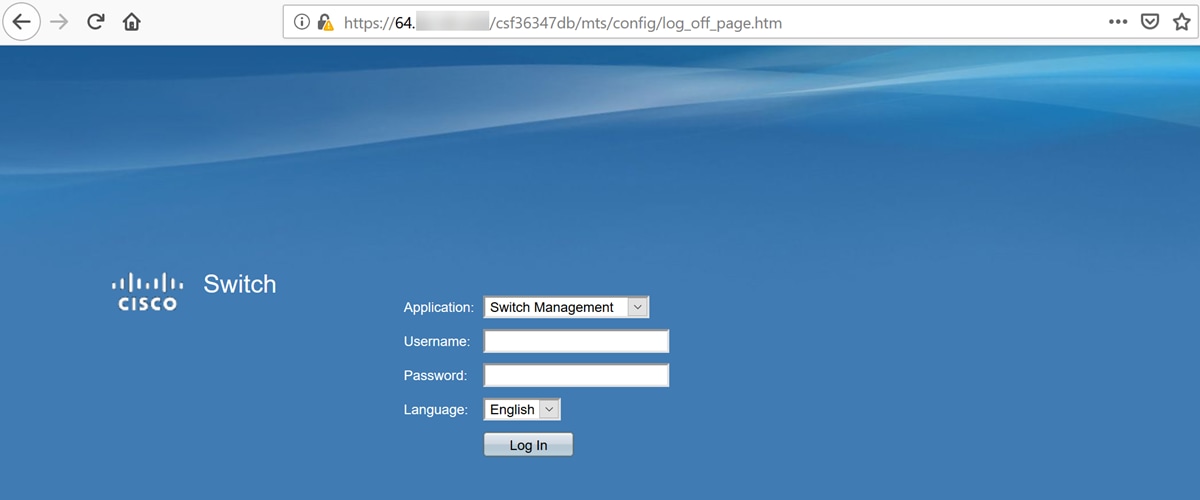

步骤8.键入https://[WANIP地址]:port,确认您可以访问路由器的Web配置页,其中WAN IP地址是路由器的实际WAN IP地址,然后键入:port以表示您在步骤5中为本部分设置的端口号。在本例中,我们输入https://24.220.x.x:6000,但您应包括实际数字,而不是x。x是隐藏我们的公有WAN IP地址。

注意:确保您已关闭VPN,有时在VPN上将不允许您访问Web配置页面。

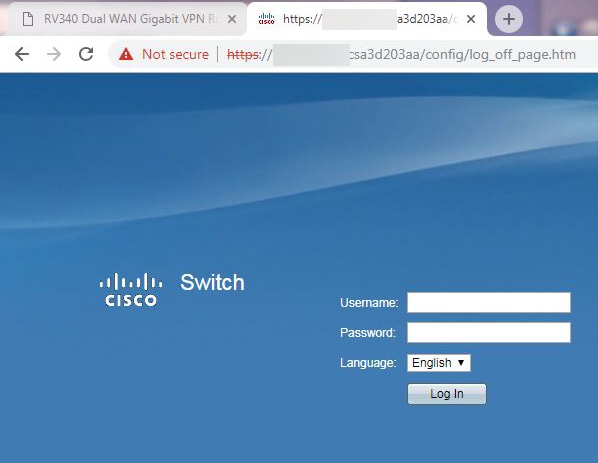

步骤9.现在,您应该能够使用WAN IP地址访问DMZ端口中设备的Web配置页面,而无需添加端口号。

https://24.220.x.x:6000 — 将显示路由器的Web配置页。

https://24.220.x.x — 将显示交换机的Web配置页。

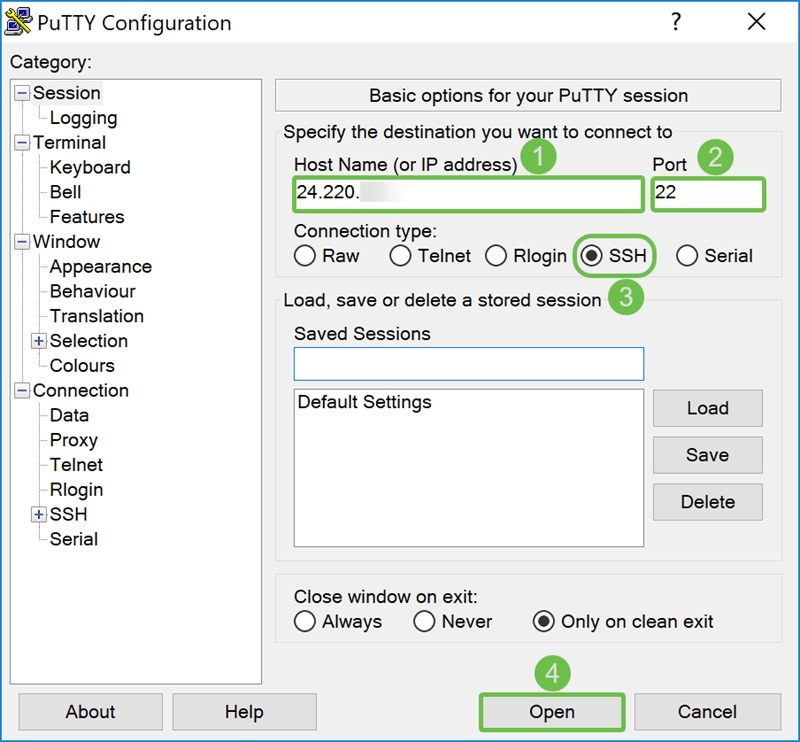

步骤10.我们将使用PuTTY SSH连接到交换机。在主机名(或IP地址)字段下输入设备的公有IP地址。确保输入端口22并选择SSH。单击Open以开始连接。

注意:如果要通过SSH连接到交换机,请记住首先在交换机上启用SSH。在大多数交换机中,您可以导航到Security > TCP/UDP Services以启用SSH服务。要使用Windows进行SSH,可以下载PuTTY。有关以下内容的详细信息,请查看本文档:如何使用SSH或Telnet访问SMB交换机CLI。建议使用SSH,而Telnet不是,因为SSH更安全。

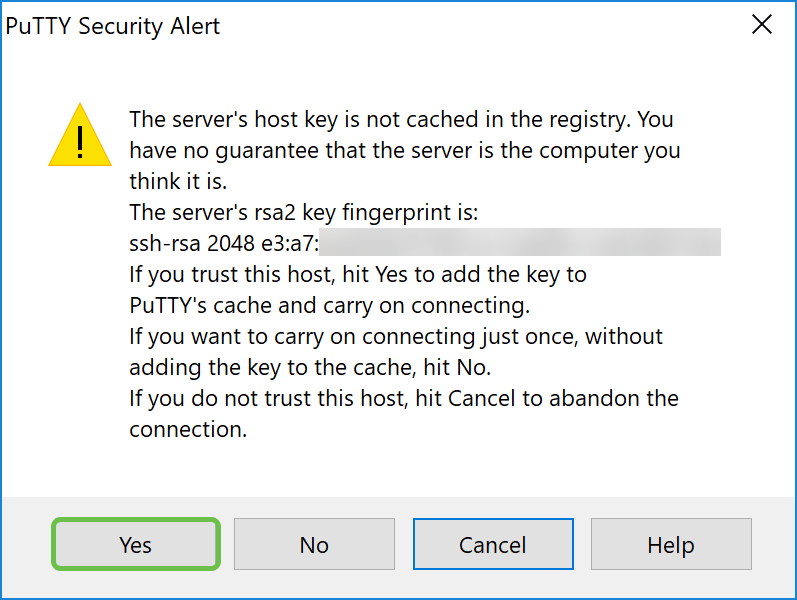

步骤11.可能出现PuTTY安全警报。单击是继续连接。

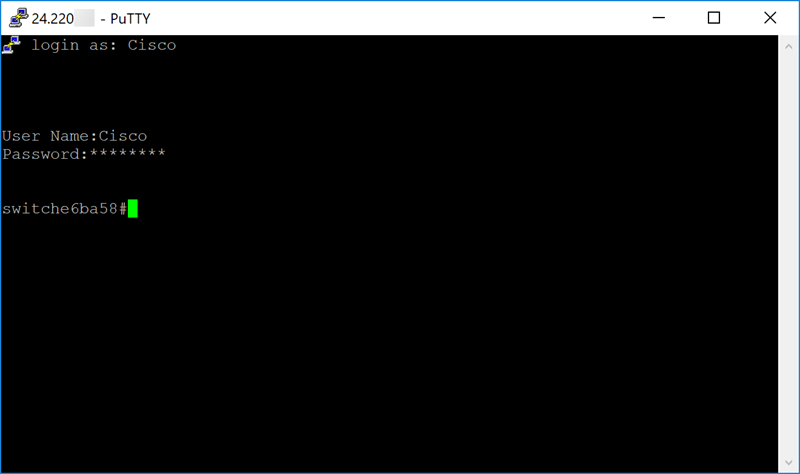

步骤12.如果连接成功,系统将提示您使用凭据登录。

配置硬件DMZ

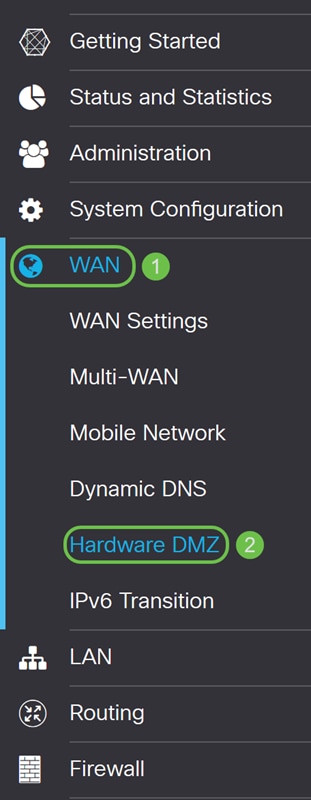

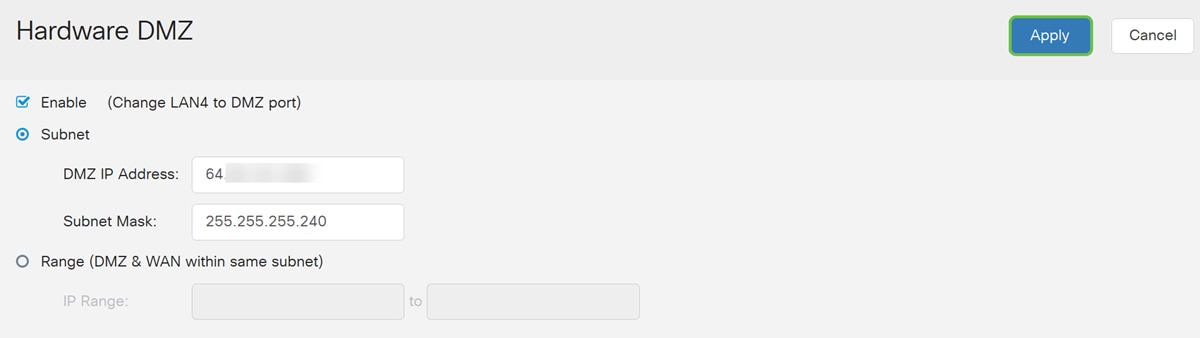

步骤1.如果要配置硬件DMZ而不是DMZ主机,请导航至WAN >硬件DMZ。

步骤2.选中Enable复选框将LAN4更改为DMZ端口。

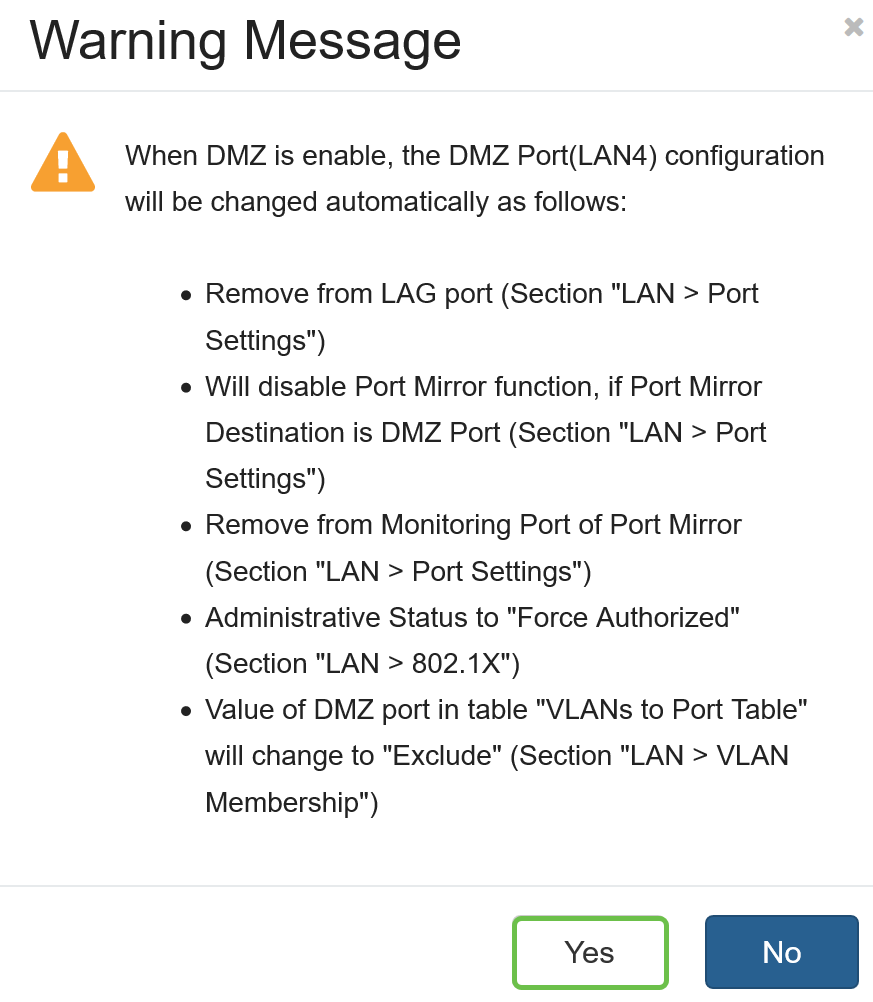

步骤3.将显示警告消息。单击Yes接受路由器对DMZ端口(LAN4)所做的更改,或单击No以拒绝更改。

在启用时设置DMZ时,DMZ端口(LAN4)配置将自动更改,如下所示:

从LAG端口中删除(“LAN >端口设置”部分)

如果端口镜像目标为DMZ端口(“LAN”>“端口设置”部分),将禁用端口镜像功能

从端口镜像的监控端口中删除(“LAN”>“端口设置”部分)

管理状态为“强制授权”(“LAN > 802.1X”部分)

表“VLAN到端口表”中DMZ端口的值将更改为“排除”(“LAN > VLAN成员”部分)

在本例中,我们将单击“是”。

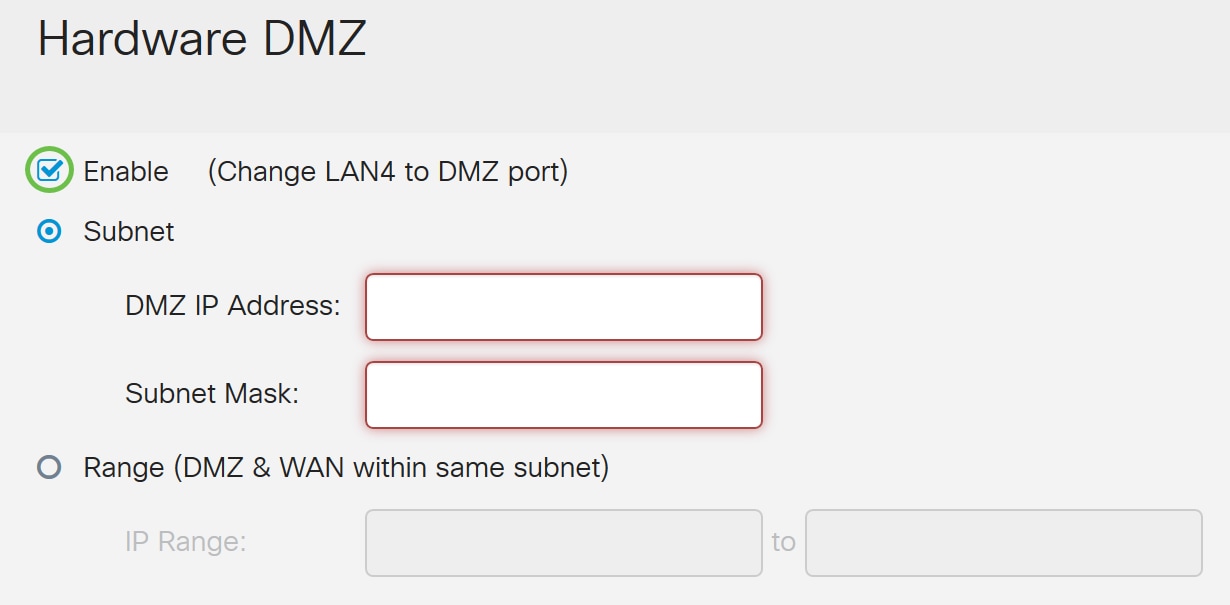

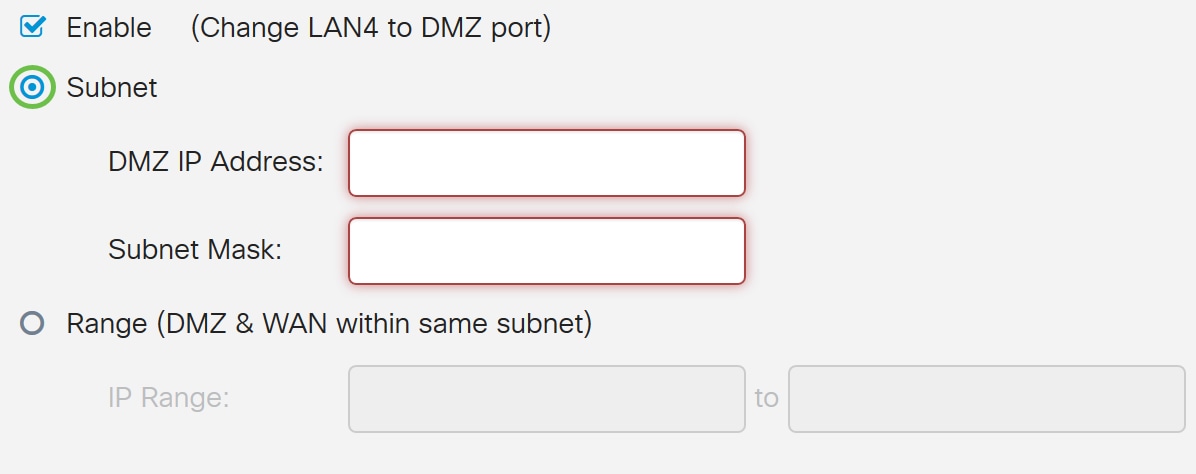

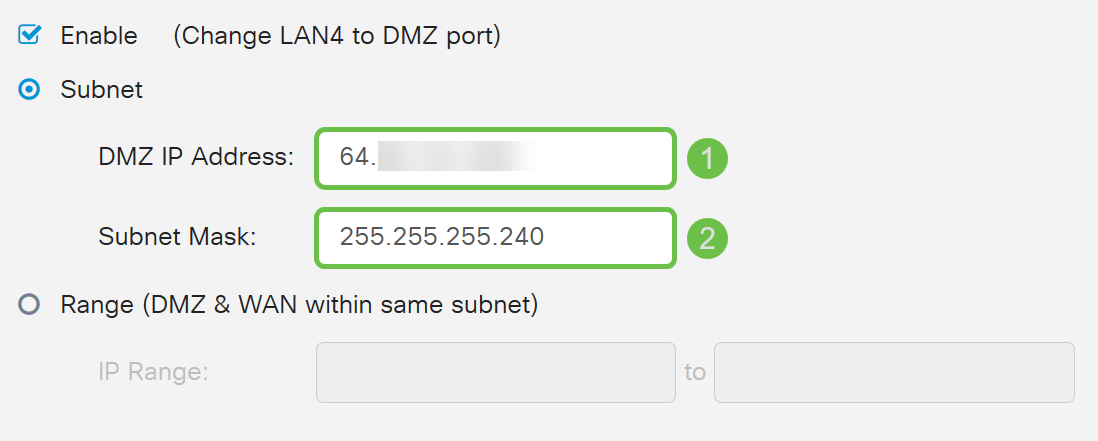

步骤4.选择Subnet或Range(同一子网中的DMZ和WAN)。 在本例中,我们将选择Subnet。

步骤5.输入DMZ IP地址和子网掩码。插入LAN4网段的任何设备都必须位于此网络中。

注意:确保连接到DMZ端口的设备具有该静态IP地址。此IP地址可能需要位于WAN子网之外。

在本例中,我们将为DMZ使用公有IP地址。

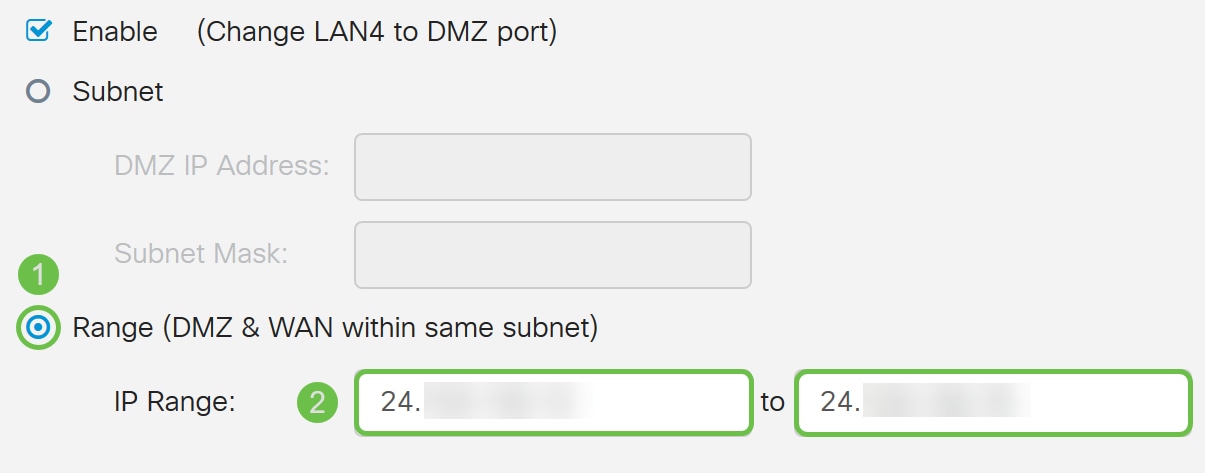

注意:如果要使用Range方法,则需要单击Range单选按钮,然后输入ISP分配的IP地址范围。当ISP为DMZ网络中的多台设备提供多个公有IP地址时,通常会使用此地址。

如果您有一个公有IP地址,而子网对您不起作用,请在IP范围字段下的两个字段中输入该公有IP地址。IP地址需要与WAN IP子网不同的空闲IP,它不能使用WAN IP地址。例如,如果您获得一个公有IP地址24.100.50.1,该地址与您的WAN IP地址位于同一子网内,则在IP范围中输入24.100.50.1到24.100.50.1字段。

步骤6.单击右上角的Apply(应用)接受DMZ设置。

您应该已成功启用硬件DMZ。

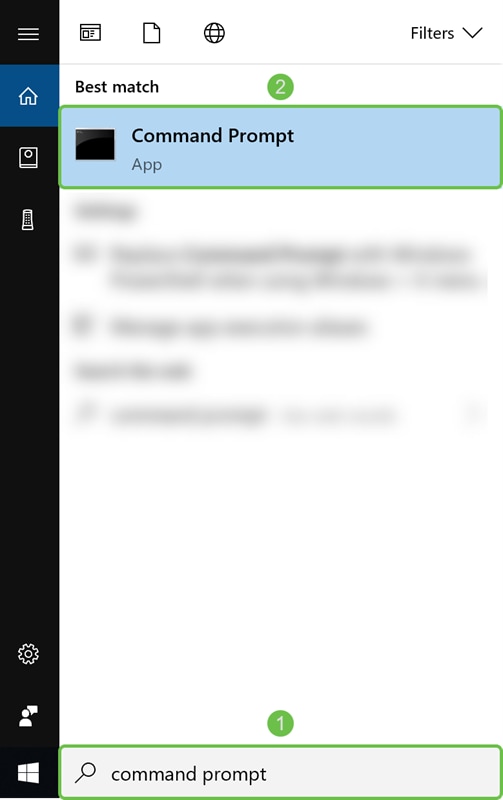

步骤7.(可选)要验证这一点,请导航至左下角的搜索栏并在命令提示符中键入命令,打开PC上的命令提示符。出现命令提示符应用程序时单击。

注意:本示例使用Windows 10。

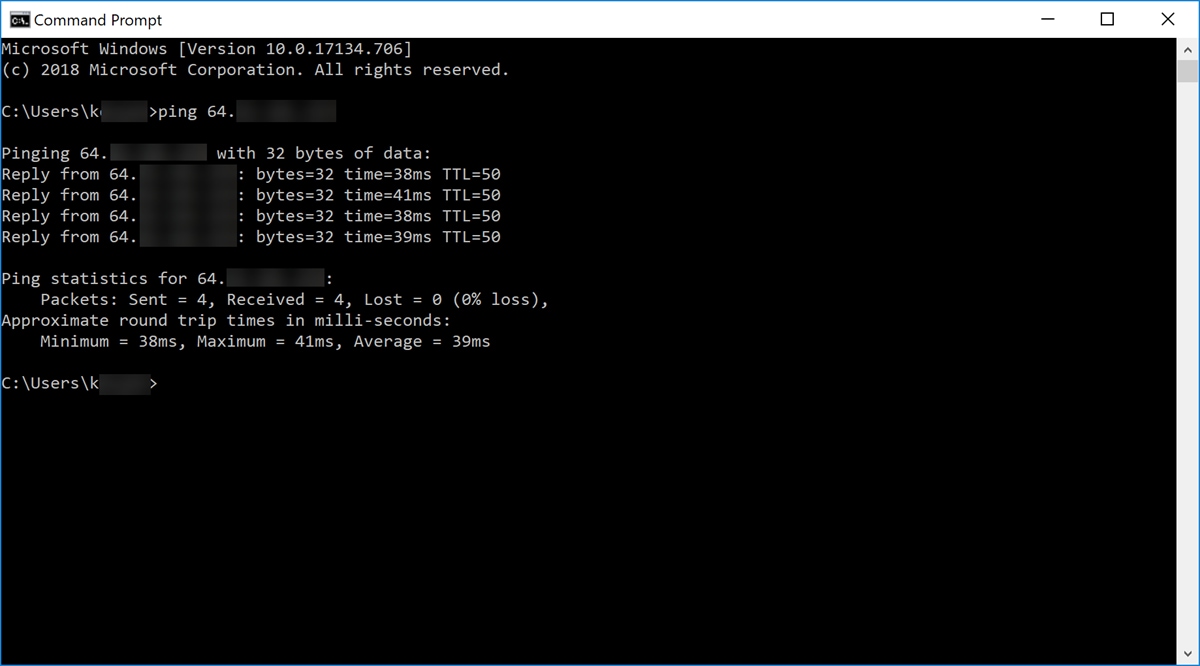

步骤8.(可选)将打开Command Prompt(命令提示符)窗口。我们将对DMZ IP地址执行ping命令,以查看是否存在连接。使用ping DMZ_IP_Address命令。在要启动ping时按enter键。如果从该IP地址收到应答,则表示您与DMZ之间有连接。如果您收到任何类型的消息,如“请求超时”或“目标主机无法到达”,则应检查配置和连接。

在本例中,我们将键入ping 64.x.x.x.x。64.x.x.x是DMZ的公有IP地址。

注意:请查看此重要文档:对RV160和RV260路由器进行故障排除。本故障排除文档将介绍在排除连接故障时要分析的部分区域。即使本文档针对RV160和RV260,您也可以使用其中的一些类似故障排除步骤。

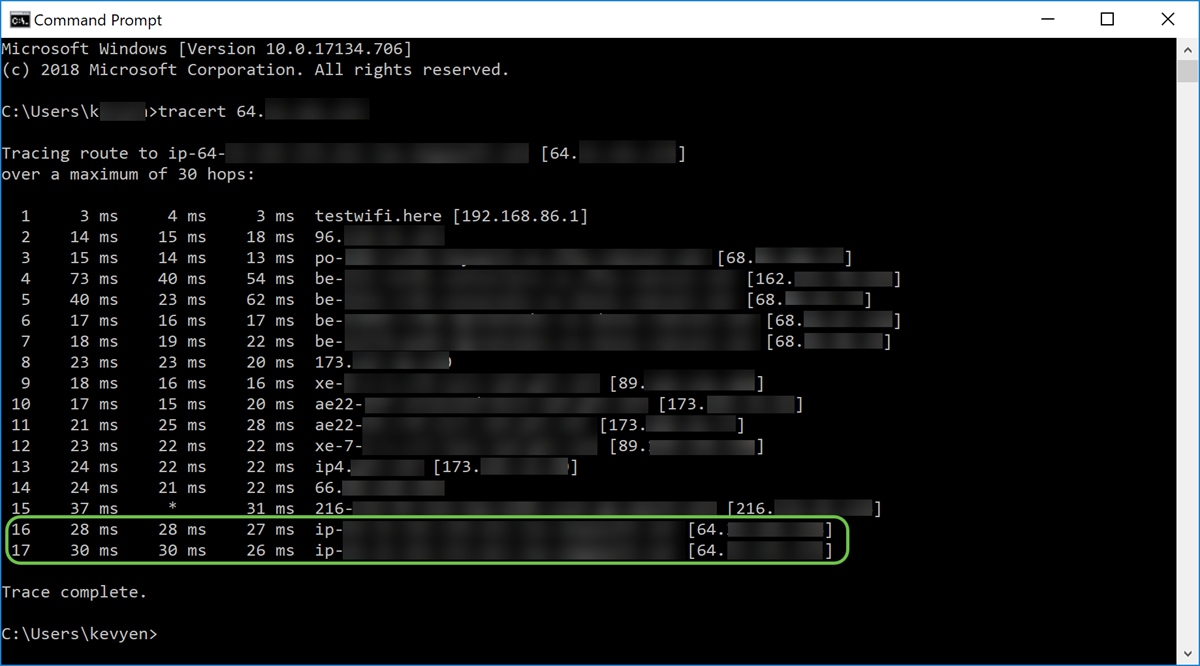

步骤9.(可选)我们还可以执行traceroute命令,查看数据包到达目的地所采用的路径。使用tracert DMZ_IP_Address命令并按Enter键启动该过程。在本例中,我们可以看到当跟踪到达末端的DMZ IP地址时,跟踪已完成。一旦到达目的地,它还会显示“跟踪完成”。

步骤10.(可选)在本例中,我们有一台交换机连接到DMZ端口,静态IP地址为64.x.x.x(公有IP地址)。 我们可以尝试通过在顶部的浏览器中输入公有IP地址来访问交换机的图形用户界面(GUI)。

我们输入https://64.x.x.x,将进入交换机的GUI页面。

现在,您应该知道几种方法来验证您的DMZ是否正常工作。

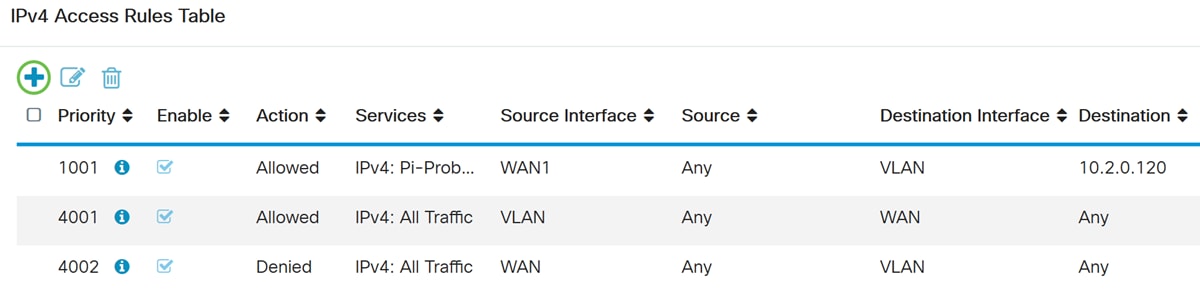

配置访问规则(可选)

如果您为硬件DMZ配置了公有IP地址或IP地址范围,此部分将显示如何为DMZ配置访问规则的示例。DMZ应能正常工作,而无需配置访问规则。配置访问规则是可选的,但建议将其配置为提供访问网络的基本安全级别。例如,如果默认情况下不配置访问规则,则允许通过路由器的所有数据包到达网络的所有部分。访问规则可允许一台主机、IP地址范围或网络,同时阻止另一台主机、IP地址范围或网络访问同一区域(主机或网络)。 通过使用访问规则,我们可以决定在路由器接口转发或阻止哪些类型的流量。

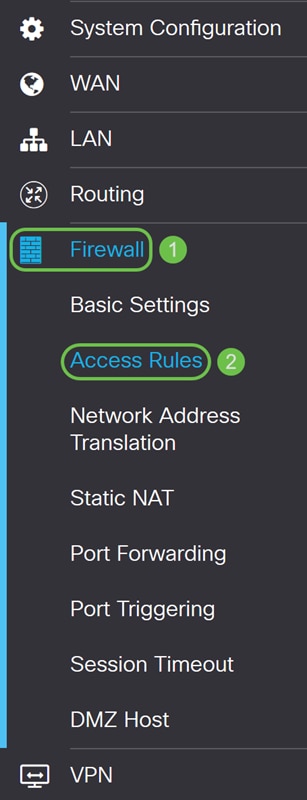

步骤1.导航至Firewall > Access Rules。

步骤2.在IPv4访问规则表中,单击加号图标添加新的IPv4访问规则。

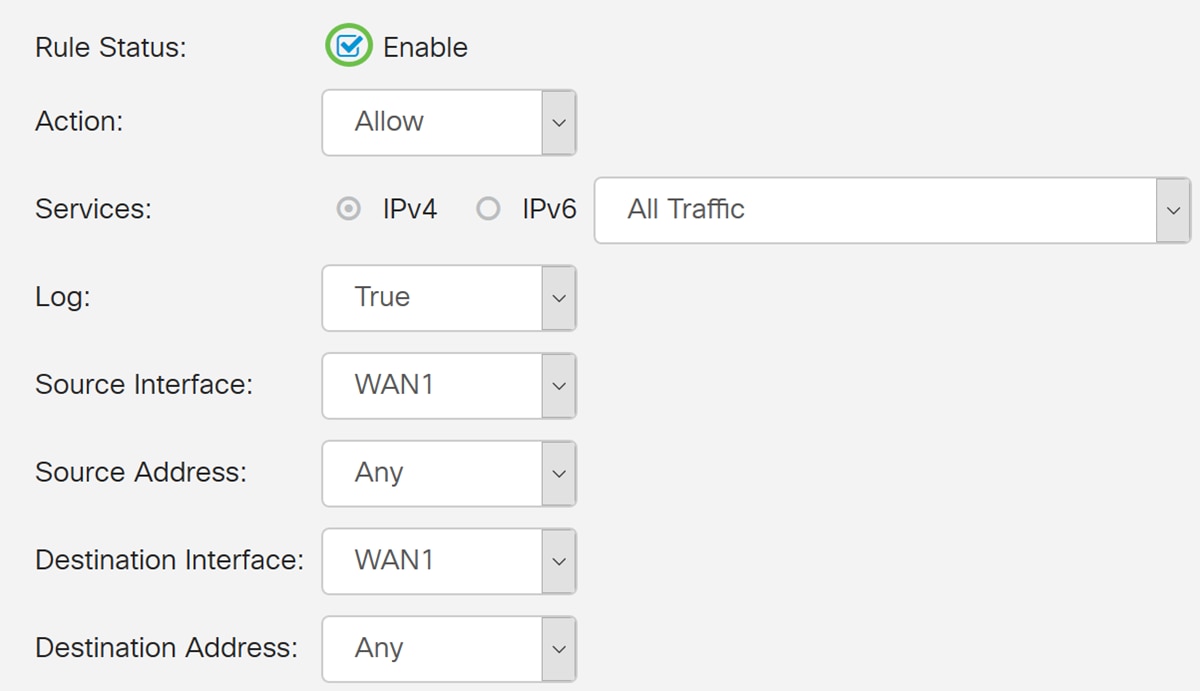

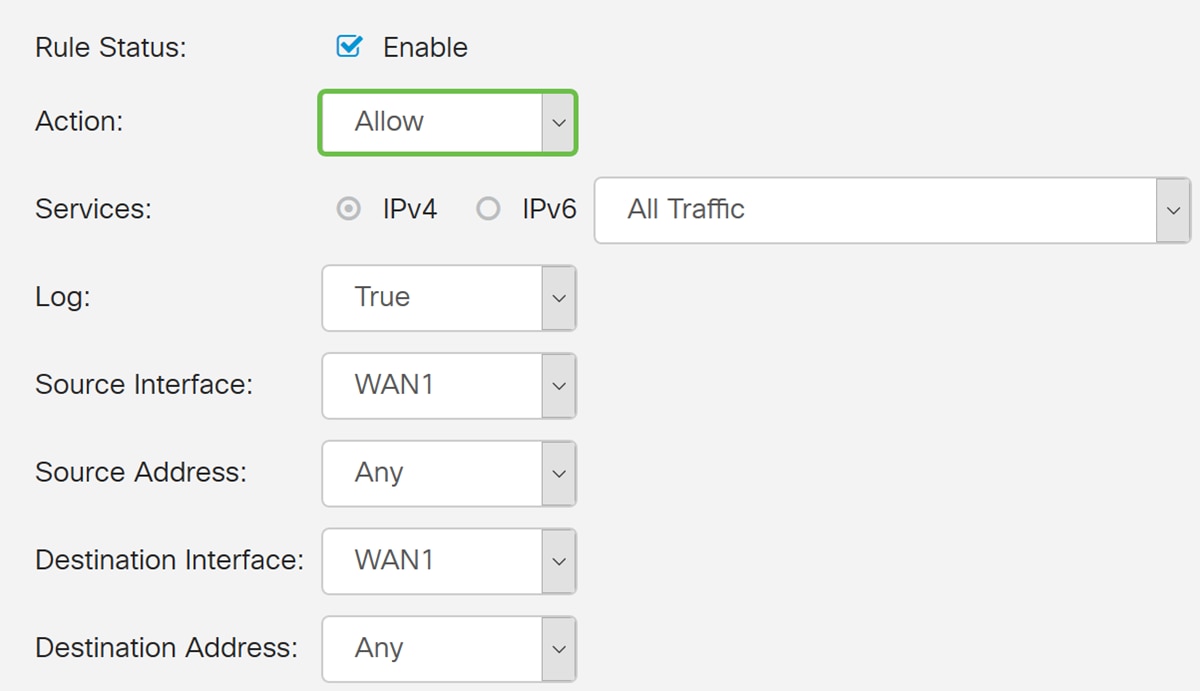

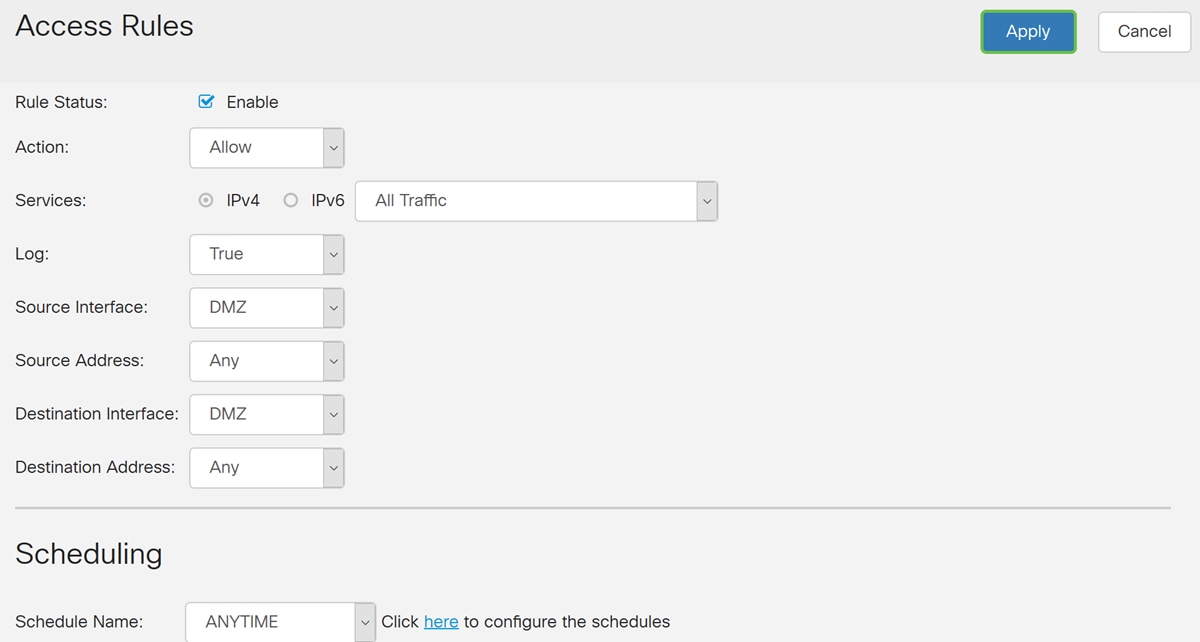

步骤3.确保选中Enable复选框。这将启用规则。

步骤4.在“操作”字段中,在下拉列表中选择“允许”。

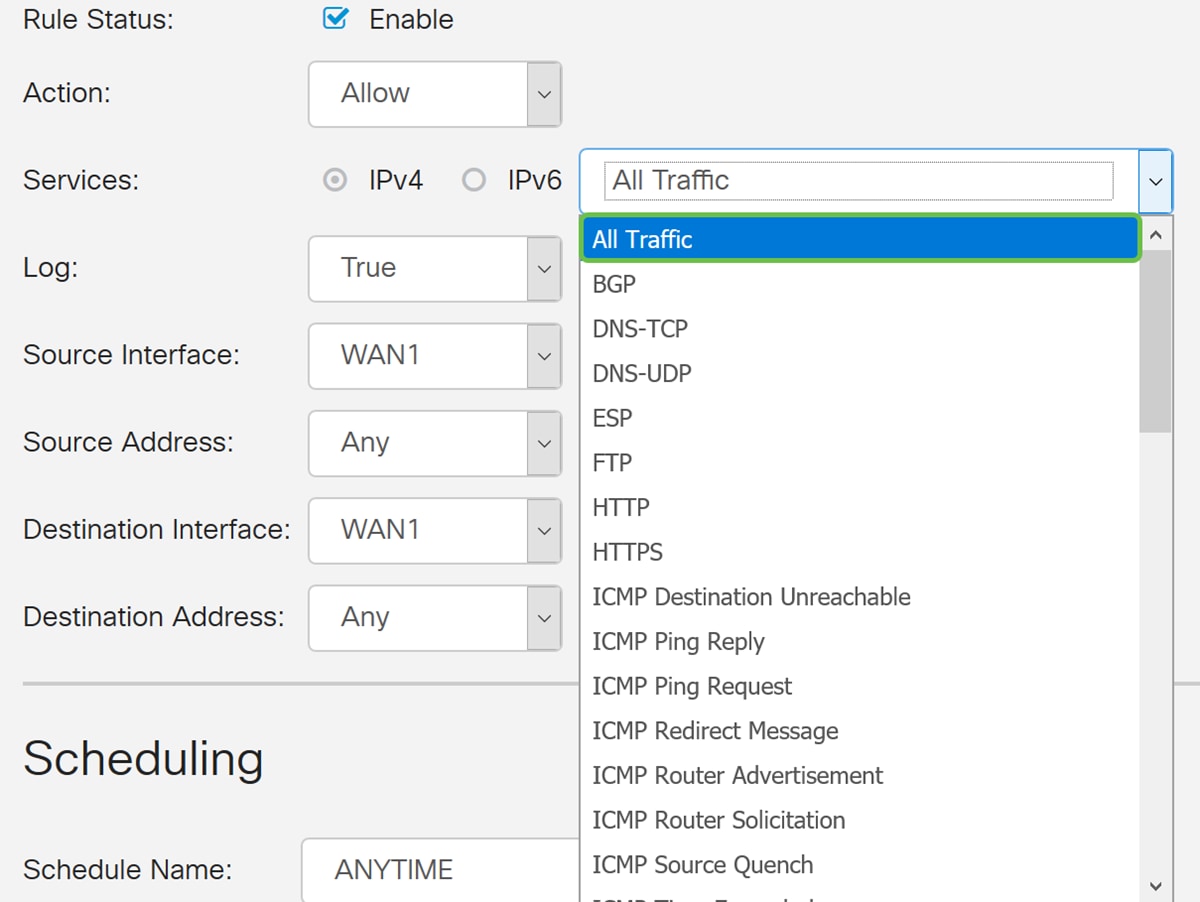

步骤5.在“服务”字段中选择服务。我们将把它作为所有流量离开。

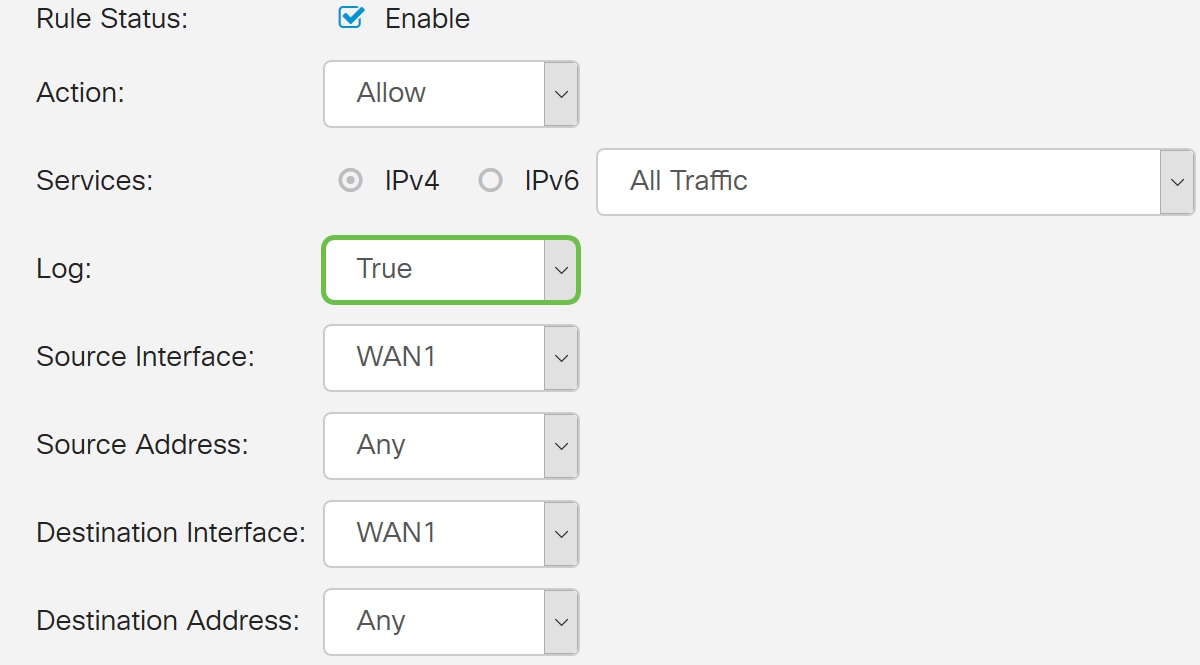

步骤6.从下拉列表中选择Never或True

True — 匹配规则。

从不 — 不需要日志。

在本例中,我们将其保留为True。

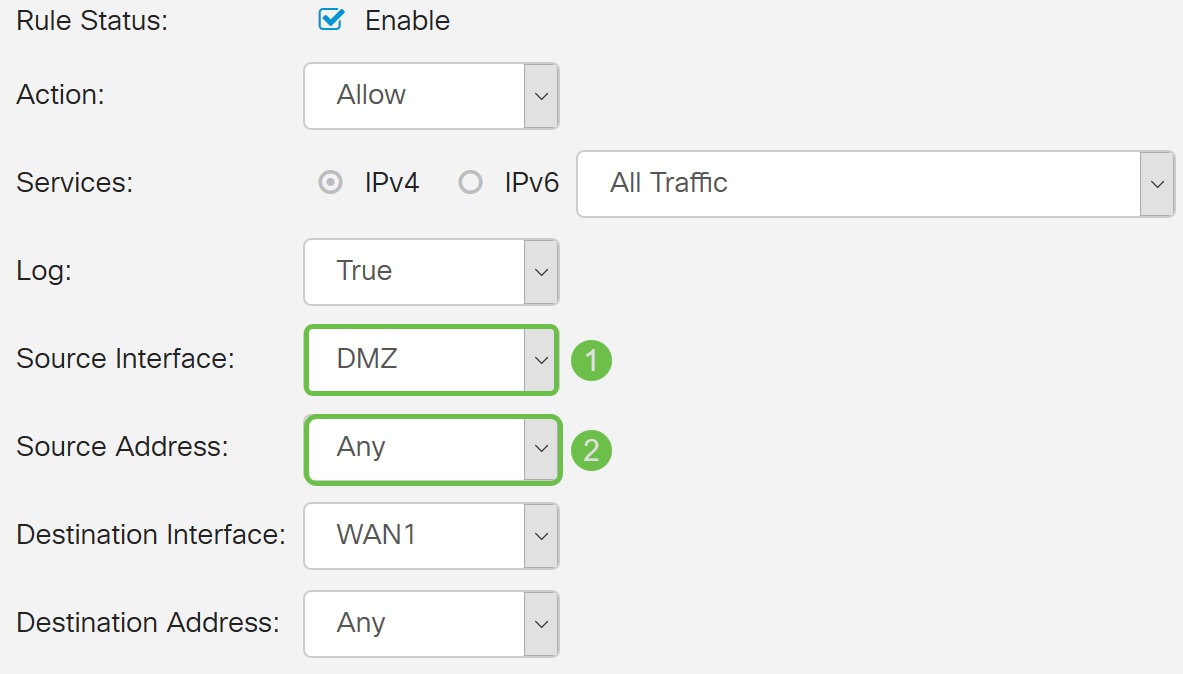

步骤7.从下拉列表中选择源接口和源地址。

在本例中,选择了DMZ和Any。

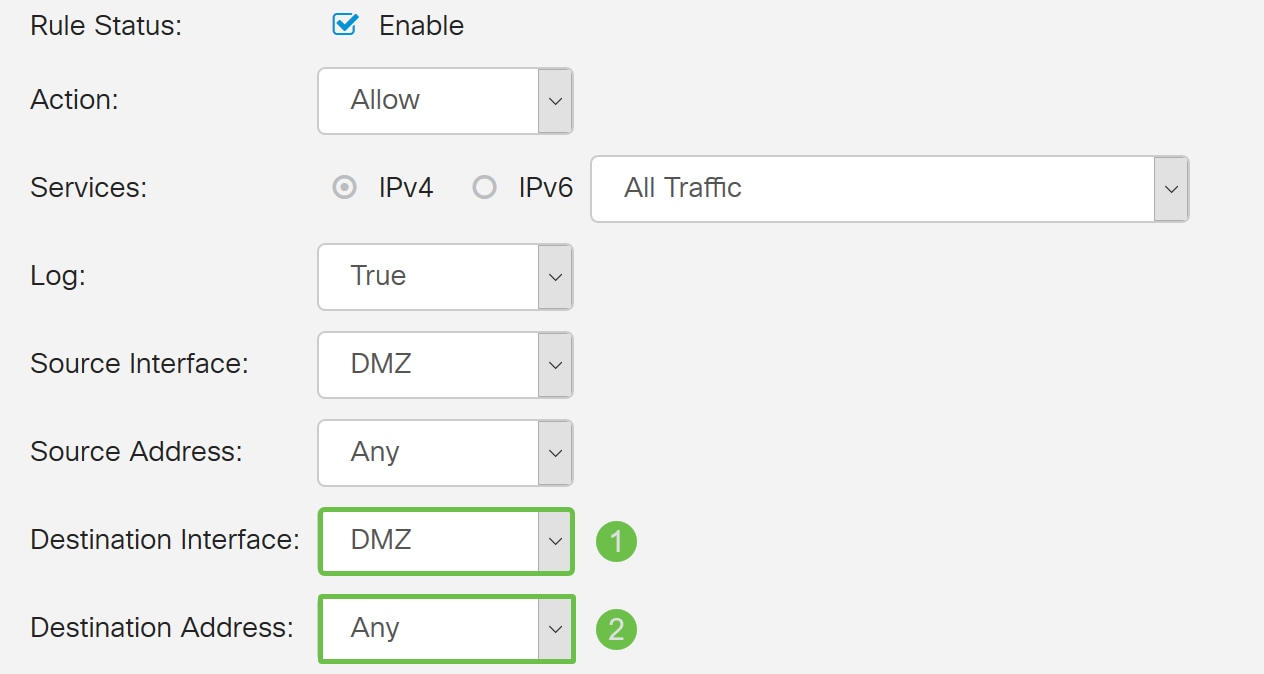

步骤8.从下拉列表中选择Destination Interface和Destination Address。

在本例中,选择了DMZ和Any。

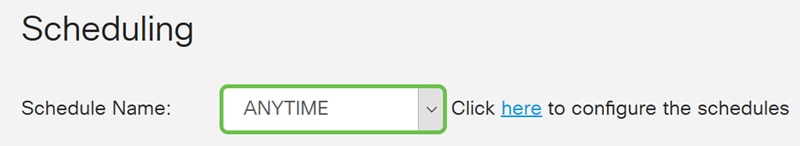

步骤9.在“计划”部分,从下拉列表中选择一个时间以应用防火墙规则。如果要配置自己的计划,请单击此处链接。

在本例中,我们将使用ANYTIME作为计划安排。

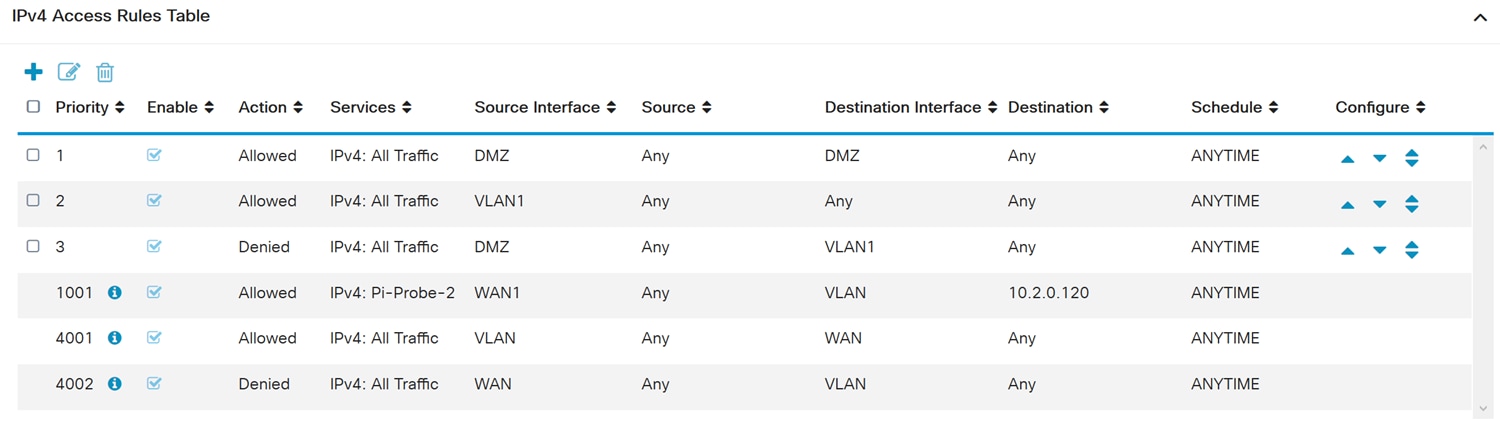

步骤10.单击Apply添加新规则。此规则表示允许任何发往任何DMZ的DMZ流量。

这是创建的示例。您可以看到,我们在DMZ无法与VLAN 1中的任何目标通信的规则中添加了该规则。这是因为我们不希望DMZ能够访问来自VLAN 1的任何内容。

检验使用路由器

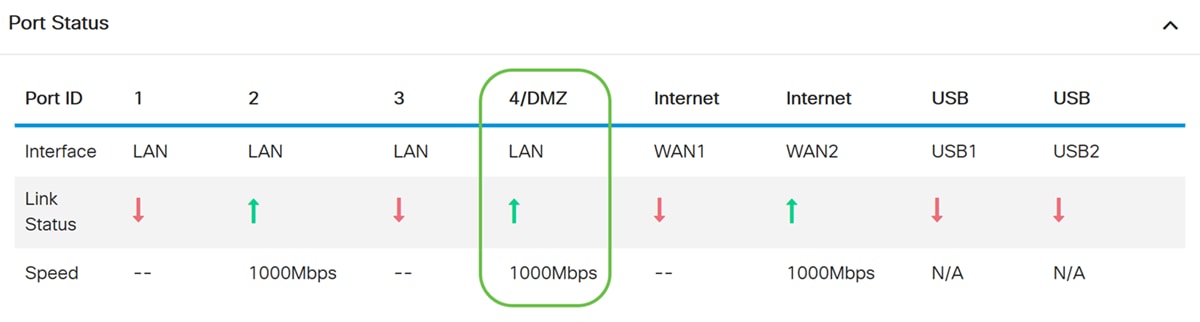

步骤1.要验证您的设备是否连接在路由器的DMZ端口中,请导航至状态和统计,该页将自动加载系统摘要页。端口4或LAN 4将DMZ的状态列为“UP”。

对设备的IP执行ping操作将使我们了解设备的可达性状态。使用所用的公有IP地址验证任何特定服务/端口的DMZ配置将会很好。

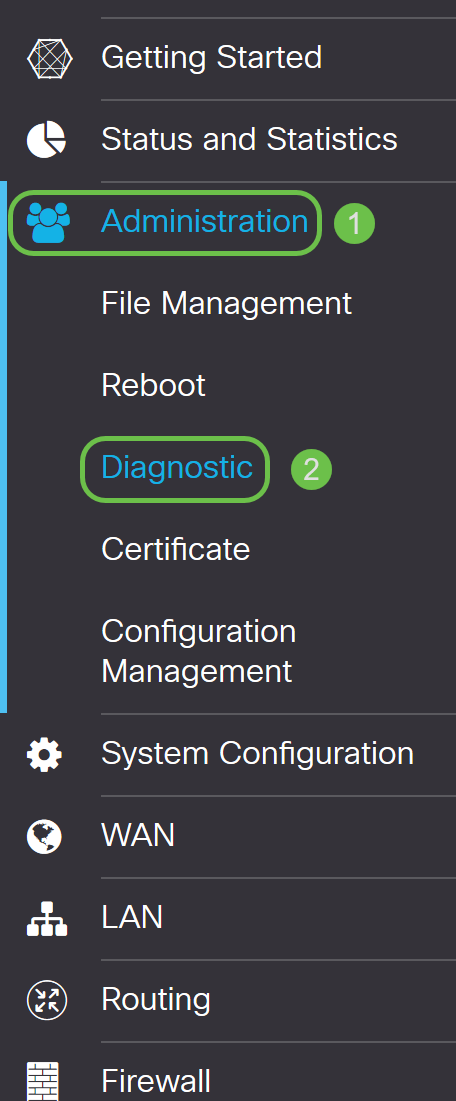

步骤2.导航至Administration > Diagnostic。

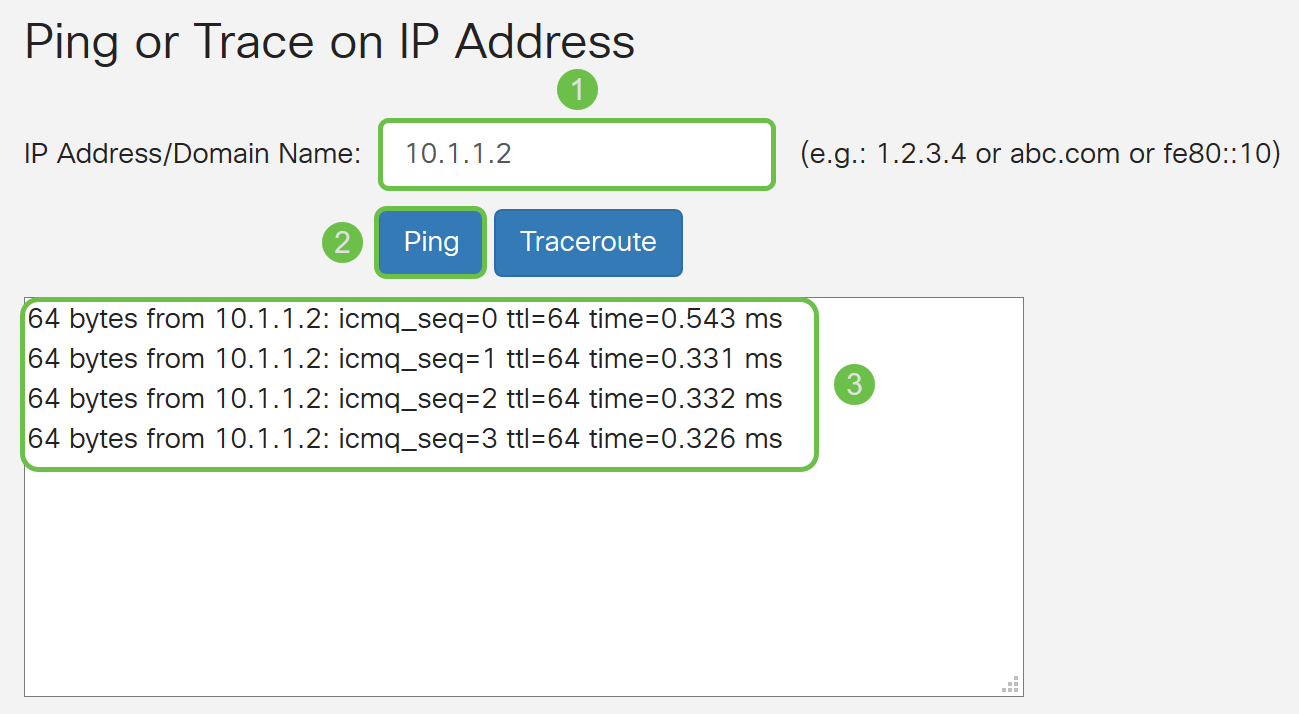

步骤3.输入DMZ的IP地址,然后单击Ping按钮。

在本示例中,我们将使用在DMZ主机部分中配置的DMZ的IP地址。

注意:如果ping成功,您将看到如下所示的消息。如果ping失败,则表示无法访问DMZ。检查您的DMZ设置,确保它们已正确配置。

结论

既然您已完成DMZ的设置,您应该能够从LAN外部访问服务。

反馈

反馈