简介

本文档介绍使用Firepower管理中心(FMC)在Firepower威胁防御(FTD)上成功配置发夹的必要步骤。

先决条件

要求

Cisco 建议您了解以下主题:

- Firepower Management Center (FMC)

- Firepówer威胁防御(FTD)

使用的组件

本文档中的信息基于以下软件和硬件版本:

- Firepower管理中心虚拟7.2.4。

- Firepower威胁防御虚拟7.2.4。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

配置

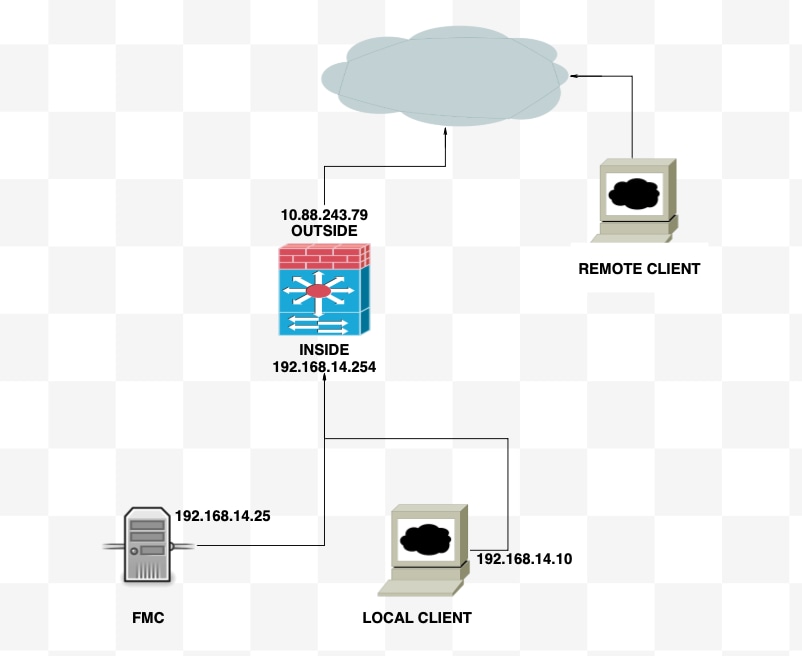

之所以使用发夹这一术语,是因为来自客户端的流量会发到路由器(或实施NAT的防火墙),然后在转换后会像发夹一样返回到内部网络,以访问服务器的专用IP地址。

此功能对于本地网络中的Web托管等网络服务非常有用,因为本地网络上的用户需要使用与外部用户相同的URL或IP地址访问内部服务器。无论请求来自本地网络内部还是外部,它都可以确保资源的统一访问。

在本示例中,必须通过FTD的外部接口的IP访问FMC

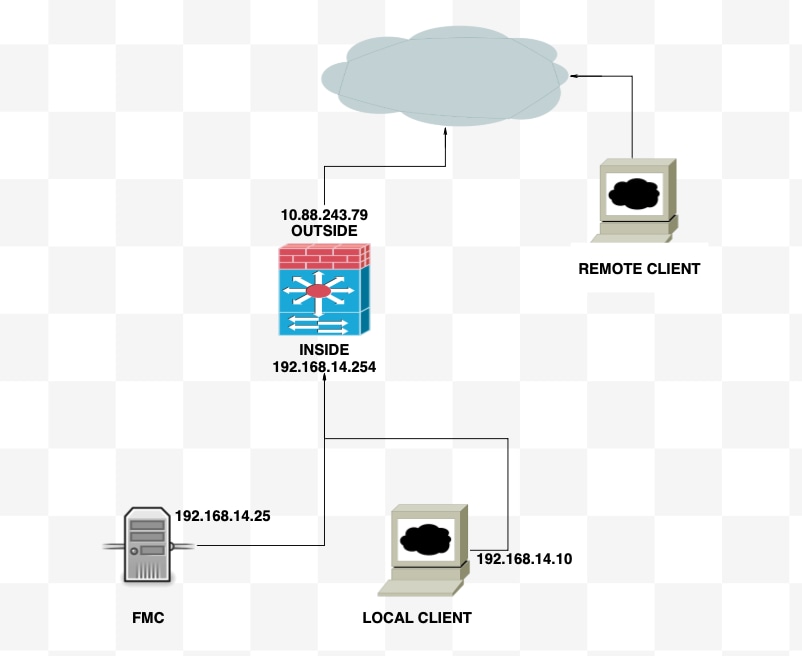

图解

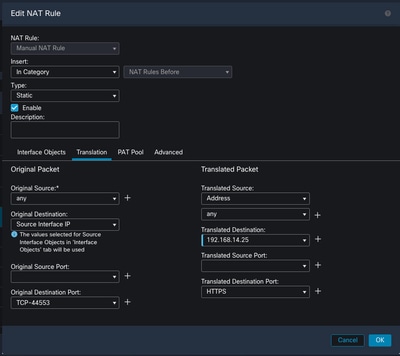

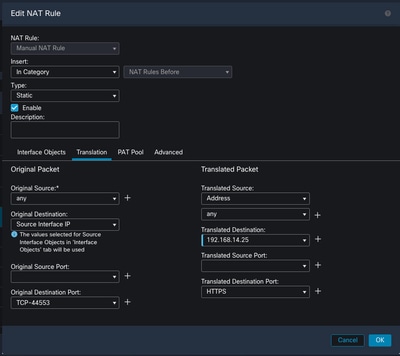

步骤1.配置外部 — 内部Nat

首先,必须配置静态NAT;在本示例中,使用外部接口的IP转换目的IP和目的端口,并且端口目标为44553。

从FMC导航到Device > NAT以创建或编辑现有策略,然后点击Add Rule框。

- NAT 规则:手动Nat规则

- 原始来源:any

- 原始目标:源接口IP

- 原始目标端口:44553

- 转换后的目标:192.168.14.25

- 转换后的目标端口:443

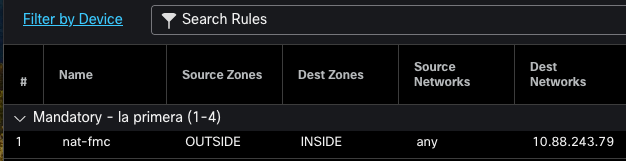

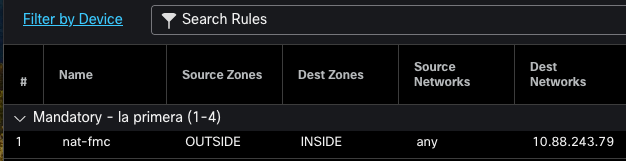

配置策略.导航到Policies > Access Control以创建或编辑现有策略,然后点击Add Rule框。

源区域:外部

目标区域:内部

源网络:any

目的网络:10.88.243.79

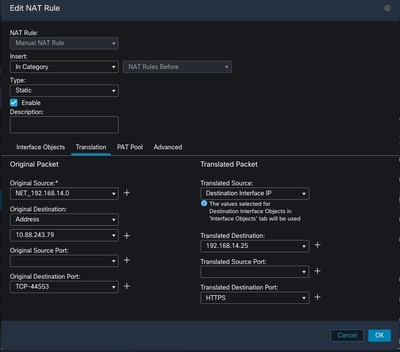

步骤2.配置内部内部Nat(发夹)

作为第二步,静态NAT必须从Inside配置到Inside;在本示例中,使用带有外部接口IP的对象转换目标IP和目标端口,并且目标端口为44553。

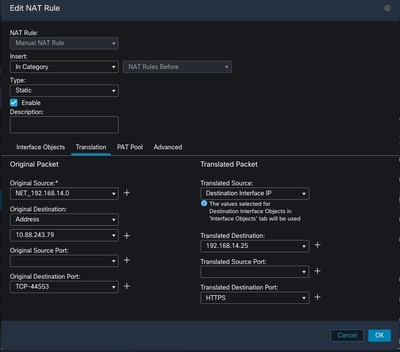

从FMC导航到Device > NAT以编辑现有策略,然后点击Add Rule框。

- NAT 规则:手动Nat规则

- 原始来源:192.168.14.0/24

- 原始目标:地址10.88.243.79

- 原始目标端口:44553

- 转换后的源:目标接口IP

- 转换后的目标:192.168.14.25

- 转换后的目标端口:443

配置策略.导航到Policies > Access Control以编辑现有策略,然后点击Add Rule框。

源区域:any

目标区域:any

源网络:192.168.14.0/24

目的网络:10.88.243.79

验证

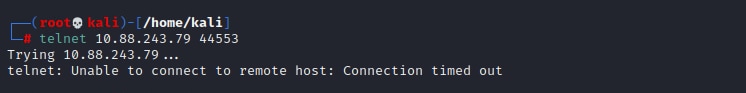

从本地客户端对目的IP和目标端口执行telnet:

如果此错误消息“telnet unable to connect to remote host:Connection timed out"提示符,在配置期间的某个时间出现了问题。

但如果它显示为“已连接”,则配置成功。

故障排除

如果遇到网络地址转换(NAT)问题,请使用此分步指南排除常见问题并解决这些问题。

步骤 1:NAT规则配置检查

- 检查NAT规则:确保在FMC中正确配置所有NAT规则。检查源IP地址和目的IP地址以及端口是否准确。

- 接口分配:确认在NAT规则中正确分配了源接口和目标接口。不正确的映射可能导致无法正确转换或路由流量。

- NAT规则优先级:检验NAT规则是否位于可以匹配相同流量的任何其他规则的顶部。FMC中的规则按顺序处理,因此放在较高位置的规则具有优先级。

步骤 2:访问控制规则(ACL)验证

- 检查ACL:检查访问控制列表,确保它们适用于允许NAT流量。必须配置ACL才能识别转换后的IP地址。

- 规则顺序:确保访问控制列表的顺序正确。与NAT规则类似,ACL也是自上而下进行处理,与流量匹配的第一个规则是应用的规则。

- 流量权限:确认存在适当的访问控制列表,以允许从内部网络到转换后目的地的流量。如果规则缺失或配置不正确,则可能阻止所需的流量。

步骤 3:其他诊断

- 使用诊断工具:利用FMC中提供的诊断工具监控和调试通过设备的流量。这包括查看实时日志和连接事件。

- 重新启动连接:在某些情况下,现有连接无法识别对NAT规则或ACL所做的更改,直到它们重新启动。考虑清除现有连接以强制应用新规则。

从LINA:

firepower# clear xlate

- 验证转换:如果您使用FTD设备来检验NAT转换是否按预期执行,请在命令行上使用show xlate和show nat等命令。

从LINA:

firepower# show nat

firepower# show xlate

反馈

反馈