简介

本文档介绍如何配置被动ID事件的授权规则以将SGT分配到会话。

背景信息

被动身份服务(被动ID)不会直接对用户进行身份验证,而是从外部身份验证服务器(例如Active Directory(AD),即提供商收集用户身份和IP地址,然后与用户共享该信息。

ISE 3.2引入了一项新功能,允许您配置授权策略,根据Active Directory组成员资格向用户分配安全组标记(SGT)。

先决条件

要求

Cisco 建议您了解以下主题:

- 思科ISE 3.X

- 与任何提供商的被动ID集成

- Active Directory(AD)管理

- 分段(Trustsec)

- PxGrid(平台交换网格)

使用的组件

- 身份服务引擎(ISE)软件版本3.2

- Microsoft Active Directory

- 系统日志

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

配置

步骤1.启用ISE服务。

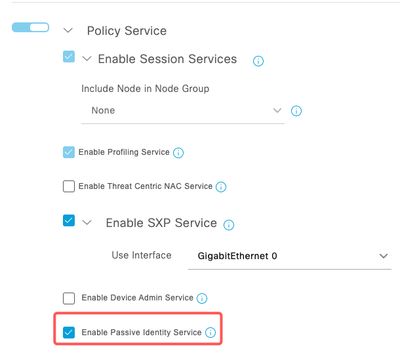

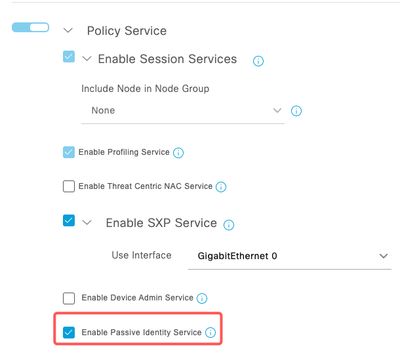

- 在ISE上,导航到Administration > Deployment,选择ISE节点,然后单击Edit,启用Policy Service,然后选择Enable Passive Identity Service。可选,如果需要通过每个SXP和PxGrid发布被动ID会话,则可以启用SXP和PxGrid。Click Save.

警告:由API提供程序进行身份验证的PassiveID登录用户的SGT详细信息无法发布到SXP。但是,这些用户的SGT详细信息可以通过pxGrid和pxGrid Cloud发布。

服务已启用

服务已启用

步骤2.配置Active Directory。

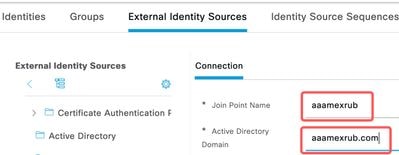

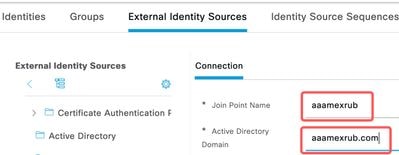

- 导航到Administration > Identity Management > External Identity Sources,然后选择Active directory,然后单击Add按钮。

- 输入加入点名称和Active Directory域。单击 submit。

添加Active Directory

添加Active Directory

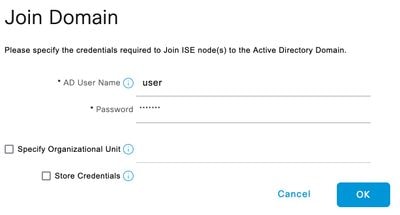

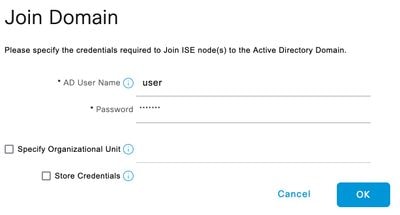

3.弹出窗口会将ISE加入AD。单击 Yes。输入用户名和口令。Click OK.

继续加入ISE

继续加入ISE  加入Active Directory

加入Active Directory

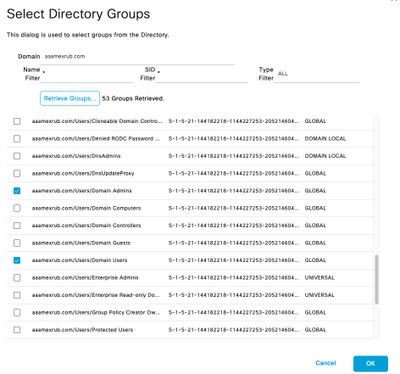

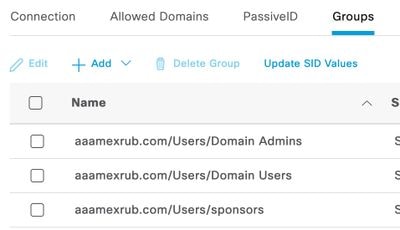

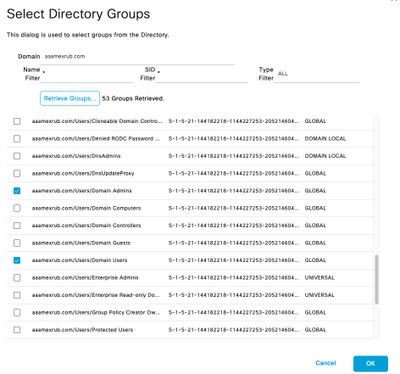

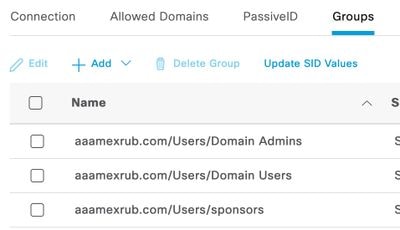

4.检索AD组导航到Groups,单击Add,然后单击Retrieve Groups,然后选择所有感兴趣的组,然后单击OK。

检索AD组

检索AD组

检索的组

检索的组

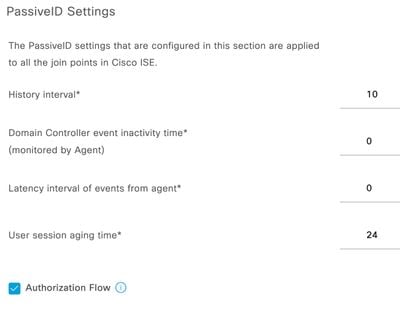

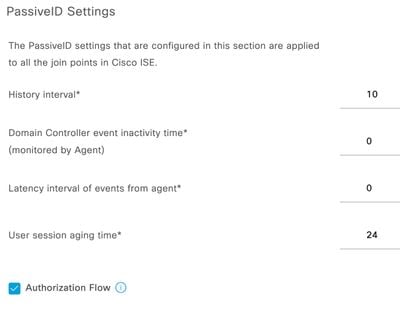

5.启用授权流程。导航到高级设置,并在PassiveID设置部分中选中Authorization Flow复选框。Click Save.

启用授权流

启用授权流

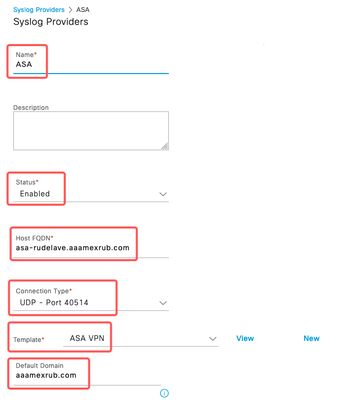

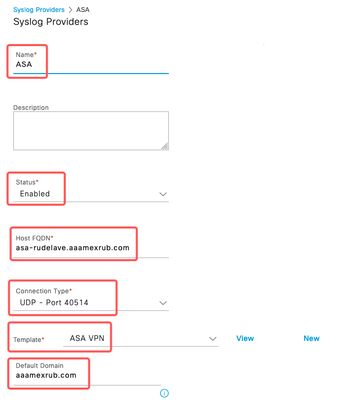

步骤3.配置系统日志提供程序。

- 导航到Work Centers > PassiveID > Providers,选择Syslog Providers,单击Add并填写信息。点击保存

警告:在这种情况下,ISE从ASA中成功的VPN连接收到系统日志消息,但本文档不描述该配置。

配置系统日志提供程序

配置系统日志提供程序

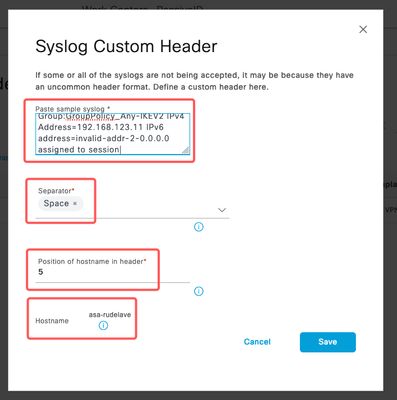

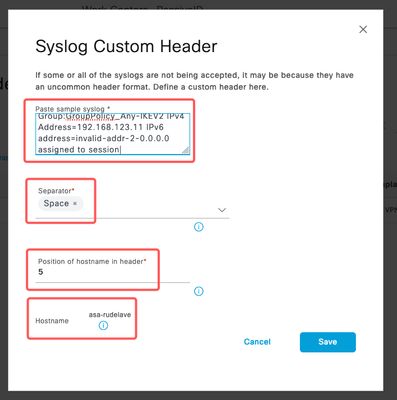

- 单击Custom Header。粘贴示例系统日志并使用分隔符或选项卡查找设备主机名。如果正确,则显示主机名。点击保存

配置自定义信头

配置自定义信头

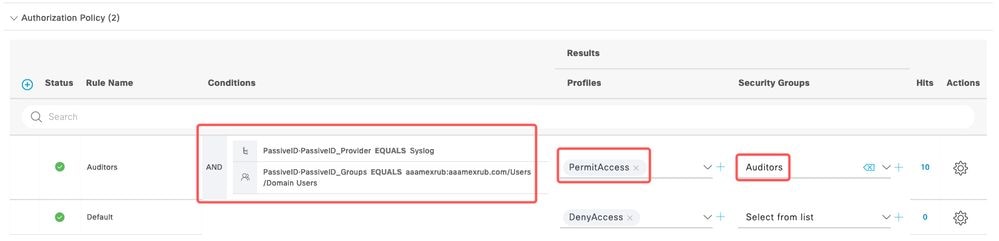

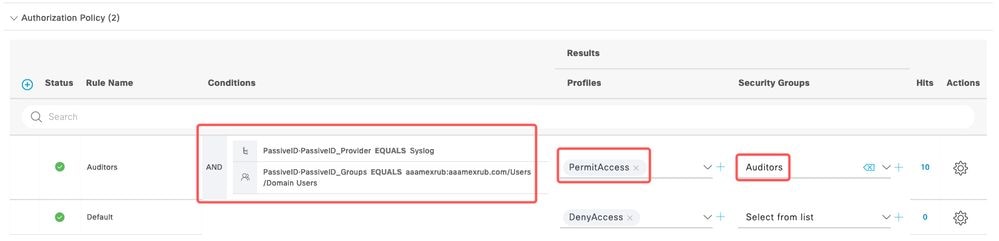

步骤4.配置授权规则

- 导航到Policy > Policy Sets。对于此情况,它使用默认策略。单击Default策略。在授权策略中,添加新规则。在PassiveID策略中,ISE包含所有提供程序。您可以将此组与PassiveID组组合。选择Permit Access作为Profile,然后在Security Groups中选择need it SGT。

配置授权规则

配置授权规则

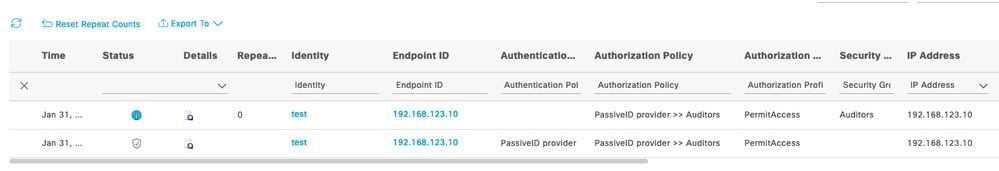

验证

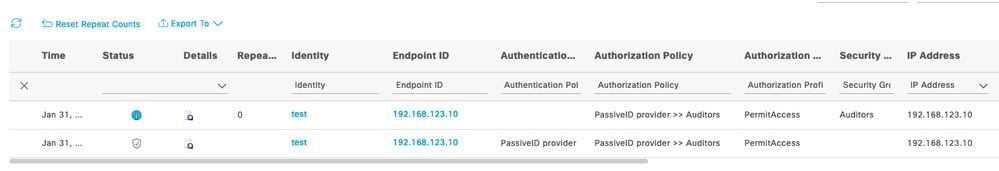

ISE收到系统日志后,您可以检查Radius Live Logs查看授权流。导航到操作 > Radius > 实时日志。

在日志中,您可以看到授权事件。此标签包含与其关联的用户名、授权策略和安全组标记。

Radius实时日志

Radius实时日志

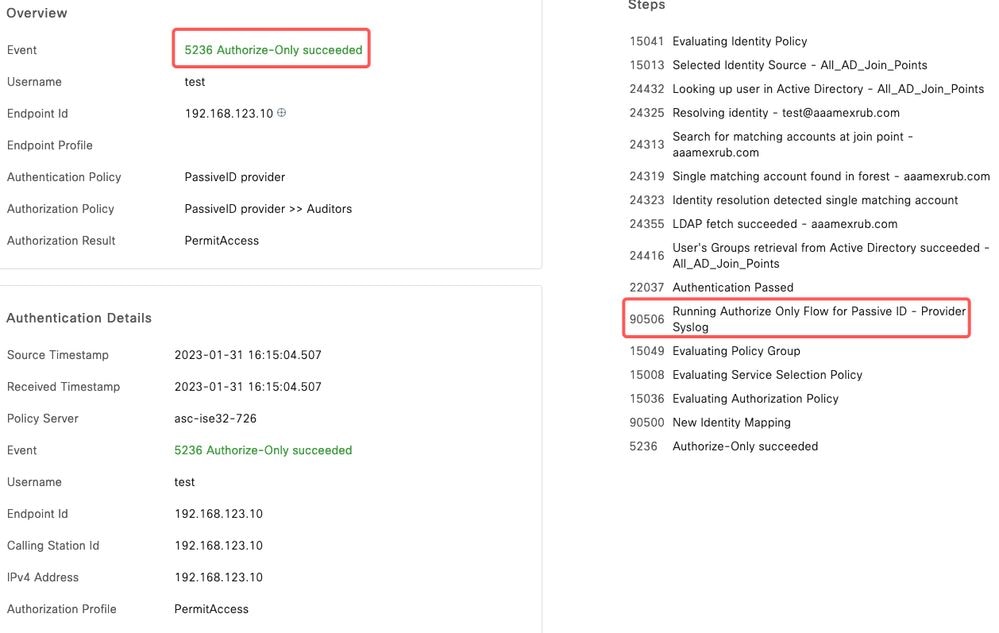

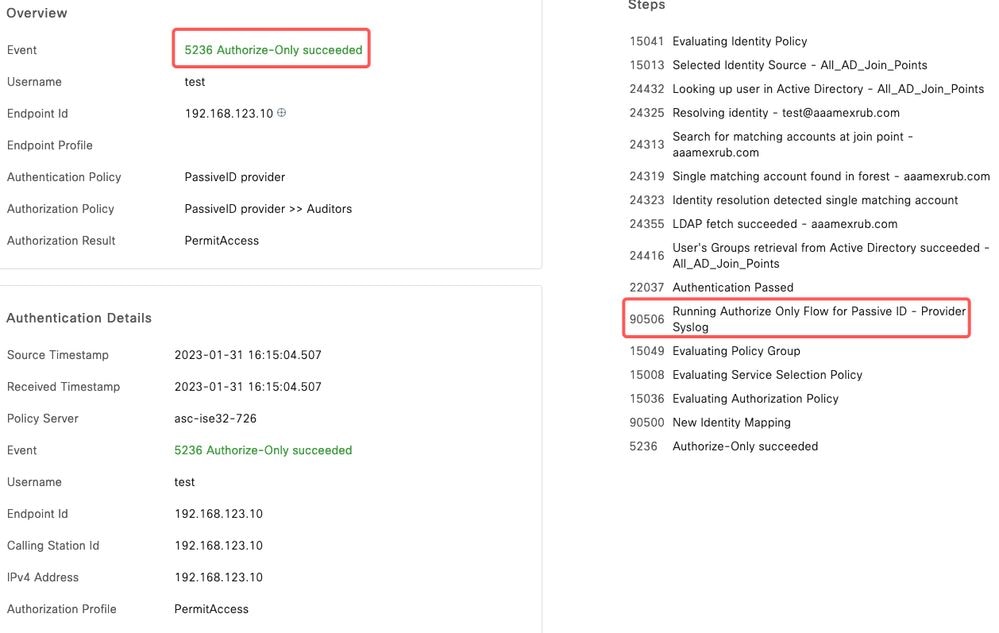

要检查更多详细信息,请点击详细报告。此处您可以看到评估策略以分配SGT的仅授权流程。

Radius实时日志报告

Radius实时日志报告

故障排除

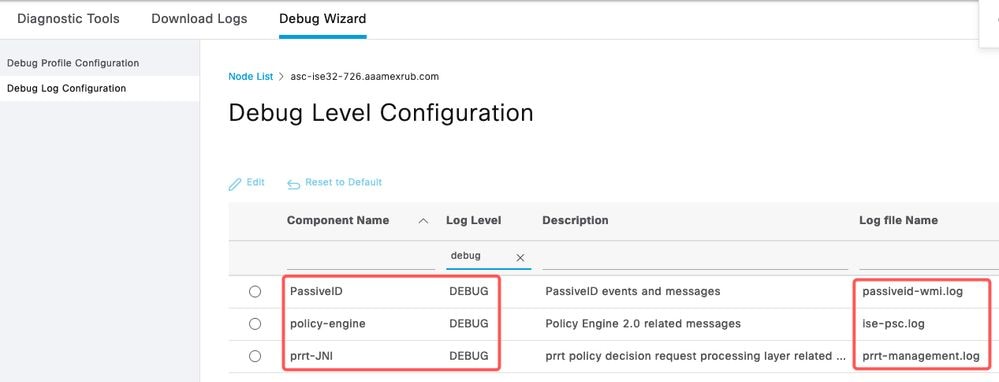

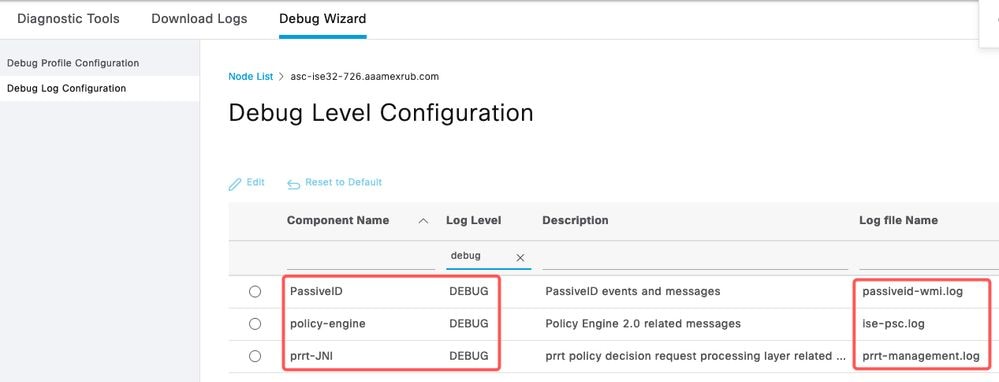

在本例中,它使用两个流;passiveID会话和授权流。要启用调试,请导航到操作 > 故障排除 > 调试向导> 调试日志配置,然后选择ISE节点。

对于PassiveID,启用下一个组件到DEBUG级别:

要根据被动ID提供程序检查日志以及要检查此方案的文件,您需要查看其他提供程序的文件passiveid-syslog.log:

- passiveid-agent.log

- passiveid-api.log

- passiveid-endpoint.log

- passiveid-span.log

- passiveid-wmilog

对于授权流,启用下一个组件到DEBUG级别:

示例:

启用调试

启用调试

反馈

反馈