简介

本文档介绍如何使用AnyConnect IPsec (IKEv2)以及证书和身份验证、授权和记帐(AAA)身份验证将PC连接到思科自适应安全设备(ASA)。

注意:本文档中提供的示例仅介绍用于在ASA和AnyConnect之间获取IKEv2连接的相关部分。未提供完整配置示例。本文档未描述或不需要网络地址转换(NAT)或访问列表配置。

准备连接

本节介绍将PC连接到ASA之前所需的准备。

具有正确EKU的证书

请注意,即使ASA和AnyConnect组合不需要RFC,RFC也要求证书具有扩展密钥使用(EKU),这一点很重要:

- ASA的证书必须包含server-auth EKU。

- PC的证书必须包含client-auth EKU。

注意:具有最新软件修订版的IOS路由器可以将EKU置于证书上。

ASA上的配置

本节介绍连接发生之前所需的ASA配置。

注意:思科自适应安全设备管理器(ASDM)使您只需单击几下即可创建基本配置。思科建议您使用它以避免错误。

加密映射配置

下面是加密映射示例配置:

crypto dynamic-map DYN 1 set pfs group1

crypto dynamic-map DYN 1 set ikev2 ipsec-proposal secure

crypto dynamic-map DYN 1 set reverse-route

crypto map STATIC 65535 ipsec-isakmp dynamic DYN

crypto map STATIC interface outside

IPsec提议

以下是IPsec建议示例配置:

crypto ipsec ikev2 ipsec-proposal secure

protocol esp encryption aes 3des

protocol esp integrity sha-1

crypto ipsec ikev2 ipsec-proposal AES256-SHA

protocol esp encryption aes-256

protocol esp integrity sha-1

IKEv2策略

以下是IKEv2策略示例配置:

crypto ikev2 policy 1

encryption aes-256

integrity sha

group 5 2

prf sha

lifetime seconds 86400

crypto ikev2 policy 10

encryption aes-192

integrity sha

group 5 2

prf sha

lifetime seconds 86400

crypto ikev2 policy 20

encryption aes

integrity sha

group 5 2

prf sha

lifetime seconds 86400

crypto ikev2 policy 30

encryption 3des

integrity sha

group 5 2

prf sha

lifetime seconds 86400

crypto ikev2 policy 40

encryption des

integrity sha

group 5 2

prf sha

lifetime seconds 86400

客户端服务和证书

您必须在正确的接口(本例中为外部接口)上启用客户端服务和证书。以下是配置示例:

crypto ikev2 enable outside client-services port 443

crypto ikev2 remote-access trustpoint OUTSIDE

ssl trust-point OUTSIDE outside

注意:同一信任点还分配给了所需的安全套接字层(SSL)。

启用AnyConnect配置文件

必须在ASA上启用AnyConnect配置文件。以下是配置示例:

webvpn

enable outside

anyconnect image disk0:/anyconnect-win-3.0.5080-k9.pkg 1 regex "Windows NT"

anyconnect profiles Anyconnect disk0:/anyconnect.xml

anyconnect enable

tunnel-group-list enable

用户名、组策略和隧道组

以下是在ASA上配置基本用户名、组策略和隧道组的示例:

group-policy GroupPolicy_AC internal

group-policy GroupPolicy_AC attributes

dns-server value 4.2.2.2

vpn-tunnel-protocol ikev1 ikev2 l2tp-ipsec ssl-client ssl-clientless

default-domain value cisco.com

webvpn

anyconnect profiles value Anyconnect type user

username cisco password 3USUcOPFUiMCO4Jk encrypted privilege 15

tunnel-group AC type remote-access

tunnel-group AC general-attributes

address-pool VPN-POOL

default-group-policy GroupPolicy_AC

tunnel-group AC webvpn-attributes

authentication aaa certificate

group-alias AC enable

group-url https://bsns-asa5520-1.cisco.com/AC enable

without-csd

AnyConnect配置文件

下面是相关部分以粗体显示的示例配置文件:

<?xml version="1.0" encoding="UTF-8"?>

<AnyConnectProfile xmlns="http://schemas.xmlsoap.org/encoding/"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:schemaLocation=

"http://schemas.xmlsoap.org/encoding/ AnyConnectProfile.xsd">

<ClientInitialization>

<UseStartBeforeLogon UserControllable="true">false</UseStartBeforeLogon>

<AutomaticCertSelection UserControllable="true">false

</AutomaticCertSelection>

<ShowPreConnectMessage>false</ShowPreConnectMessage>

<CertificateStore>All</CertificateStore>

<CertificateStoreOverride>false</CertificateStoreOverride>

<ProxySettings>Native</ProxySettings>

<AllowLocalProxyConnections>true</AllowLocalProxyConnections>

<AuthenticationTimeout>12</AuthenticationTimeout>

<AutoConnectOnStart UserControllable="true">false</AutoConnectOnStart>

<MinimizeOnConnect UserControllable="true">true</MinimizeOnConnect>

<LocalLanAccess UserControllable="true">false</LocalLanAccess>

<ClearSmartcardPin UserControllable="true">true</ClearSmartcardPin>

<AutoReconnect UserControllable="false">true

<AutoReconnectBehavior UserControllable="false">DisconnectOnSuspend

</AutoReconnectBehavior>

</AutoReconnect>

<AutoUpdate UserControllable="false">true</AutoUpdate>

<RSASecurIDIntegration UserControllable="true">Automatic

</RSASecurIDIntegration>

<WindowsLogonEnforcement>SingleLocalLogon</WindowsLogonEnforcement>

<WindowsVPNEstablishment>LocalUsersOnly</WindowsVPNEstablishment>

<AutomaticVPNPolicy>false</AutomaticVPNPolicy>

<PPPExclusion UserControllable="false">Disable

<PPPExclusionServerIP UserControllable="false"></PPPExclusionServerIP>

</PPPExclusion>

<EnableScripting UserControllable="false">false</EnableScripting>

<EnableAutomaticServerSelection UserControllable="false">false

<AutoServerSelectionImprovement>20</AutoServerSelectionImprovement>

<AutoServerSelectionSuspendTime>4</AutoServerSelectionSuspendTime>

</EnableAutomaticServerSelection>

<RetainVpnOnLogoff>false

</RetainVpnOnLogoff>

</ClientInitialization>

<ServerList>

<HostEntry>

bsns-asa5520-1

<HostAddress>bsns-asa5520-1.cisco.com</HostAddress>

<UserGroup>AC</UserGroup>

<PrimaryProtocol>IPsec</PrimaryProtocol>

</HostEntry>

</ServerList>

</AnyConnectProfile>

以下是有关此配置示例的一些重要说明:

- 创建配置文件时,HostAddress必须与用于IKEv2的证书上的证书名称(CN)匹配。输入crypto ikev2 remote-access trustpoint 命令以定义此配置。

- UserGroup必须与IKEv2连接所归属的隧道组的名称匹配。如果不匹配,则连接经常失败,并且调试指示Diffie-Hellman (DH)组不匹配或类似的漏报。

建立连接

本节介绍配置文件已存在时PC到ASA的连接。

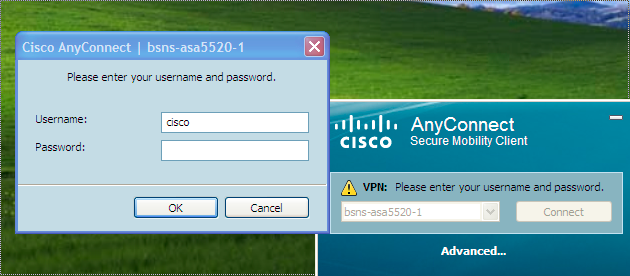

注意:为进行连接而输入到GUI的信息是在AnyConnect配置文件中配置的<HostName>值。在这种情况下,将输入bsns-asa5520-1,而不是完整的完全限定域名(FQDN)。

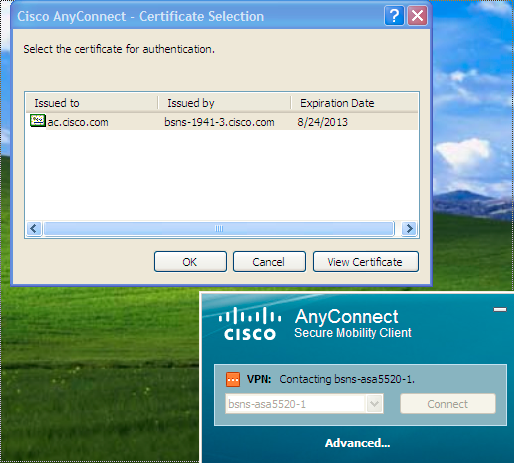

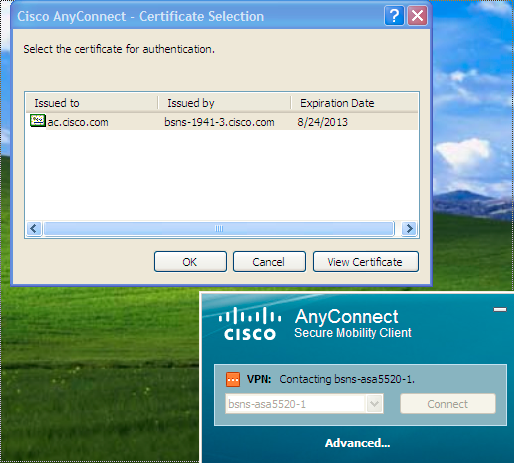

当您首次尝试通过AnyConnect连接时,网关会提示您选择证书(如果禁用自动证书选择):

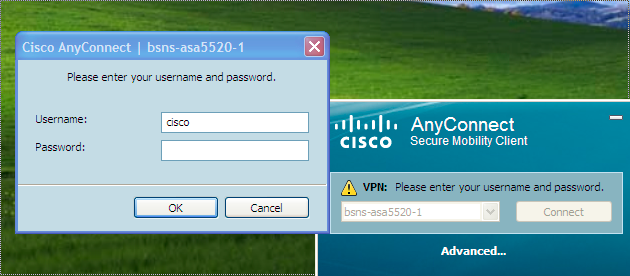

然后必须输入用户名和密码:

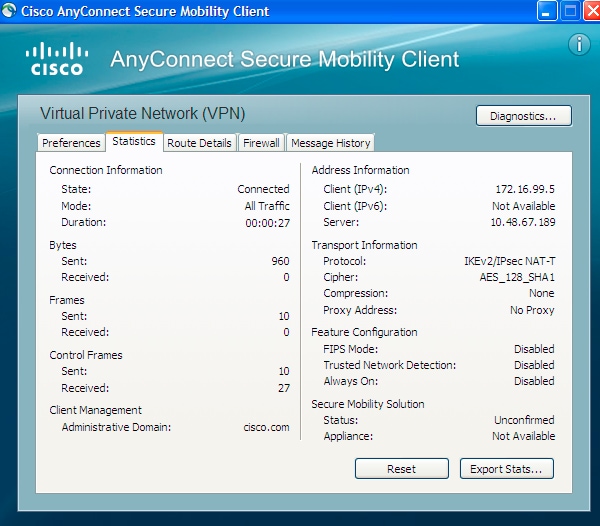

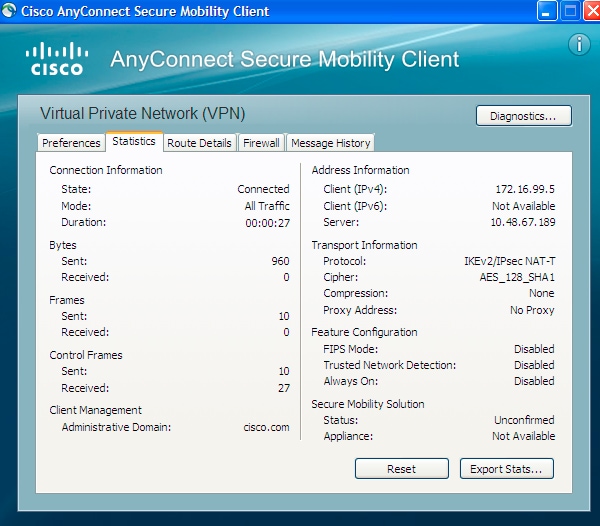

接受用户名和密码后,连接成功,可以验证AnyConnect统计信息:

在ASA上进行验证

在ASA上输入以下命令,以验证连接是否使用IKEv2以及AAA和证书身份验证:

bsns-asa5520-1# show vpn-sessiondb detail anyconnect filter name cisco

Session Type: AnyConnect Detailed

Username : cisco Index : 6

Assigned IP : 172.16.99.5 Public IP : 1.2.3.4

Protocol : IKEv2 IPsecOverNatT AnyConnect-Parent

License : AnyConnect Premium

Encryption : AES256 AES128 Hashing : none SHA1 SHA1

Bytes Tx : 0 Bytes Rx : 960

Pkts Tx : 0 Pkts Rx : 10

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Group Policy : GroupPolicy_AC Tunnel Group : AC

Login Time : 15:45:41 UTC Tue Aug 28 2012

Duration : 0h:02m:41s

Inactivity : 0h:00m:00s

NAC Result : Unknown

VLAN Mapping : N/A VLAN : none

IKEv2 Tunnels: 1

IPsecOverNatT Tunnels: 1

AnyConnect-Parent Tunnels: 1

AnyConnect-Parent:

Tunnel ID : 6.1

Public IP : 1.2.3.4

Encryption : none Auth Mode : Certificate and userPassword

Idle Time Out: 30 Minutes Idle TO Left : 27 Minutes

Client Type : AnyConnect

Client Ver : 3.0.08057

IKEv2:

Tunnel ID : 6.2

UDP Src Port : 60468 UDP Dst Port : 4500

Rem Auth Mode: Certificate and userPassword

Loc Auth Mode: rsaCertificate

Encryption : AES256 Hashing : SHA1

Rekey Int (T): 86400 Seconds Rekey Left(T): 86238 Seconds

PRF : SHA1 D/H Group : 5

Filter Name :

Client OS : Windows

IPsecOverNatT:

Tunnel ID : 6.3

Local Addr : 0.0.0.0/0.0.0.0/0/0

Remote Addr : 172.16.99.5/255.255.255.255/0/0

Encryption : AES128 Hashing : SHA1\

Encapsulation: Tunnel

Rekey Int (T): 28800 Seconds Rekey Left(T): 28638 Seconds

Rekey Int (D): 4608000 K-Bytes Rekey Left(D): 4608000 K-Bytes

Idle Time Out: 30 Minutes Idle TO Left : 27 Minutes

Bytes Tx : 0 Bytes Rx : 960

Pkts Tx : 0 Pkts Rx : 10

已知问题说明

以下是与本文档所述信息相关的已知警告和问题:

- IKEv2和SSL信任点必须相同。

- 思科建议您使用FQDN作为ASA端证书的CN。确保在AnyConnect配置文件中为<HostAddress>引用相同的FQDN。

- 连接时,切记插入AnyConnect配置文件中的<HostName>值。

- 即使在IKEv2配置中,当AnyConnect连接到ASA时,也会通过SSL下载配置文件和二进制更新,但不会通过IPsec下载。

- 通过IKEv2到ASA的AnyConnect连接使用EAP-AnyConnect,这是一种允许简化实施的专有机制。

反馈

反馈