FMC pfx-creation中的证书错误故障排除

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

4.0 |

04-Mar-2026

|

重新认证 |

3.0 |

11-Jul-2024

|

检查标题、减少标题字数和格式化更新。 |

2.0 |

12-Jun-2023

|

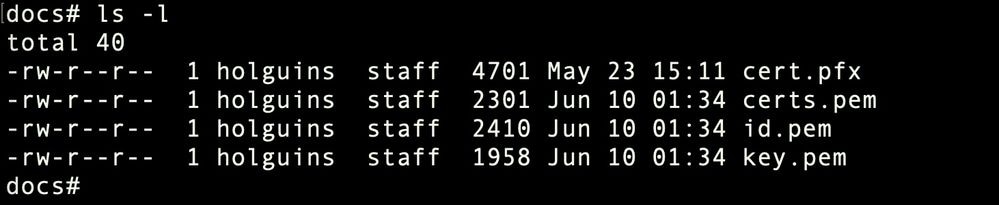

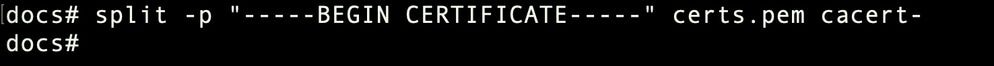

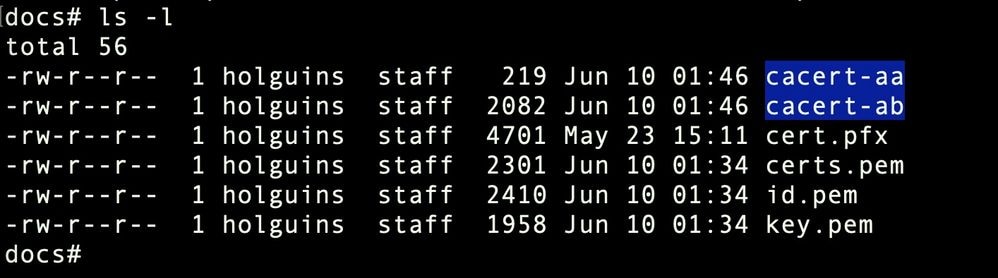

介绍一种拆分pem格式证书的方法,使用openssl命令而不是文本编辑器验证x509证书的详细信息。格式更新。 |

1.0 |

24-Jul-2020

|

初始版本 |

反馈

反馈