Validar e recuperar APs Catalyst em 17.12 Afetados pela Falha de Atualização

Contents

Introdução

Este documento descreve o procedimento de validação e recuperação quando os access points são afetados pelas ID de bug Cisco CSCwf25731 e CSCwf37271.

Assistência interativa

Se você fizer login com suas credenciais CCO, o Cisco AI Assistant para suporte pode ajudar a determinar interativamente se esse bug é aplicável à sua rede e se é para determinar as opções de recuperação. Para começar:

- Clique no ícone do Cisco AI Assistant para Suporte, localizado no canto inferior direito do documento.

- Faça login usando suas credenciais da Cisco.

- Depois de fazer login, atualize a guia/documento do navegador.

- Clique no ícone de inicialização localizado no canto inferior direito para começar a fazer perguntas relacionadas a este documento.

Para obter os melhores resultados, comece com perguntas simples e aumente gradualmente a complexidade. Se a resposta não for satisfatória, clique no ícone com os polegares para baixo para nos fornecer feedback. Você sempre pode consultar este documento se as respostas do Cisco AI Assistant para Suporte não estiverem claras.

Contexto

Upgrades ou APSPs aplicados a sistemas que executam atualmente 17.12.4/5/6/6a ou executaram anteriormente essas versões por um período considerável de tempo podem fazer com que os modelos de Ponto de Acesso afetados (verifique a lista de Pontos de Acesso Afetados abaixo) entrem em loop de inicialização sob determinadas condições, acionadas por falha de instalação de imagem devido a espaço em disco insuficiente no armazenamento do Ponto de Acesso. Embora isso não afete as operações diárias ou SMUs, é um risco crítico durante o ISSU, atualizações completas de código do controlador ou instalações de APSP, uma vez que esses procedimentos envolvem atualizações de imagem de pontos de acesso.

Um processo adicional precisa ser seguido, o que requer as etapas obrigatórias de pré-verificação de atualização mencionadas neste documento, já que não existe nenhuma solução alternativa de configuração.

Para resolver isso, você deve instalar a correção de versão específica do APSP (mostrada na tabela de códigos fixos abaixo) no WLC antes que os access points tentem fazer o upgrade, ou usar o APSP de limpeza (disponível para 17.15.4d e 17.18.2) se você já mudou para uma versão posterior, mas executou qualquer uma das versões afetadas. Mesmo que você não tenha certeza do histórico do seu sistema, é altamente recomendável executar verificações de armazenamento antes de qualquer atualização ou instalação de APSP se as versões afetadas estiverem presentes no seu ambiente.

Detalhes da causa raiz

Os pontos de acesso executando 17.12.4 a 17.12.6a são afetados por um bug de biblioteca que gera um arquivo de registro persistente: /storage/cnssdaemon.log. Esse arquivo cresce 5 MB diariamente e não é limpo por reinicializações, eventualmente esgotando o espaço de armazenamento do dispositivo. Consequentemente, se o Ponto de acesso estiver sendo executado a partir da partição de inicialização 1 (Parte1) e a partição de inicialização 2 (Parte2) estiver cheia devido ao arquivo de log, o processo de atualização falhará porque não pode armazenar a nova imagem na partição de inicialização 2, possivelmente levando a um loop de inicialização. Para evitar isso, você deve limpar o armazenamento ou verificar se o Ponto de acesso foi inicializado a partir da partição 2 antes de tentar qualquer atualização adicional executando as instruções neste documento.

Códigos e pontos de acesso afetados

Pontos de acesso afetados

Os modelos de access point a seguir são os únicos susceptíveis a esse problema. Se sua rede não utilizar nenhum desses modelos específicos, seu ambiente não será afetado e nenhuma ação adicional será necessária.

- Catalyst 9124 (I/D/E)

- Catalyst 9130 (I/E)

- Catalyst 9136I

- Catalyst 9162I

- Catalyst 9163E

- Catalyst 9164I

- Catalyst 9166 (I/D1)

- Catalyst IW9167 (I/E)

Códigos afetados

Para verificar isso em sua rede, execute o seguinte comando de todas as WLCs e verifique se o código presente nas WLCs está listado na tabela abaixo.

WLC# show version | in VersionComo alternativa, você pode fazer o mesmo a partir dos Pontos de acesso. Verifique a saída para ver se a imagem Principal ou de Backup está executando uma imagem afetada a partir das listadas na tabela.

AP# show version | in Image| Código afetado pelo controlador | Imagem afetada do Ponto de Acesso |

| 17.12.4 | De 17.12.4.0 a 17.12.4.212 |

| 17.12.5 | De 17.12.5.0 a 17.12.5.208 |

| 17.12.6/6a | De 17.12.6.0 a 17.12.6.200 |

Note: Note: Em geral, se a rede não estiver em execução e não tiver executado 17.12.4, 17.12.5, 17.12.6/6a no passado, o problema não será aplicável.

Códigos fixos

A tabela a seguir lista as versões do software WLC e seus APSPs (Access Point Service Packs) correspondentes que contêm a correção para esse bug. Observe que, para as versões listadas abaixo, a correção está disponível no momento apenas através da instalação do APSP no momento da redação.

| Código fixo de controlador e APSP | Imagem fixa do Ponto de Acesso |

| 17.12.4 + APSP13 | 17.12.4.213 |

| 17.12.5 + APSP9 | 17.12.5.209 |

| 17.12.6a + APSP1 | 17.12.6.201 |

| 17.12.7a | 17.12.7.13 |

| 17.15.3 + APSP12 | 17.15.3.212 |

| 17,15,4b + APSP6 | 17.15.4.206 |

| 17.15.4d + APSP1 | 17.15.4.225 |

| 17.15.5 | 17.15.5.36 |

| 17.18.1 + APSP3 | 17.18.1.203 |

| 17.18.2 + APSP1 | 17.18.2.201 |

| 17.18.3 | 17.18.3.18 |

| 26.1.1 | 26.1.1.11 |

Caminho de upgrade e aplicabilidade de bug

Use a tabela abaixo para determinar se suas versões atuais de WLCs e pontos de acesso se aplicam a esse bug e quais etapas de atualização devem ser executadas. Se sua implantação atual corresponder a qualquer uma dessas versões na tabela Bug applicable and upgrade path, você deverá executar as pré-verificações de armazenamento explicadas na seção Upgrade Prechecks antes de tentar qualquer atualização adicional.

Bug não aplicável e caminho de atualização

A tabela a seguir mostra se suas WLCs e pontos de acesso não se aplicam a este bug:

| Código atual | Código de destino | Aplicabilidade de erros | Antes da atualização - pré-verificação necessária | Caminho de destino/atualização | Pré-verificação de atualização | Comentários |

| 17.3.x / 17.6.x / 17.9 x | 17.12.x | No | No | 17.12.4 + APSPx 17.12.5 + APSPx17.12.6a + APSPx17.12.7 | No | Verificar destino Notas de versão |

| 17,9.x | Qualquer um (exceto 17.12.4/5/6/6a) | No | No | Siga o caminho de atualização de destino | No | 17.9.1 a .5 não suportam atualização direta para 17.15, use 17.9.6 ou superior para mais informações verificar notas de versão |

| 17.12.1 a 17.12.3 | Qualquer um (exceto 17.12.4/5/6/6a) | No | No | Siga o caminho de atualização de destino | Processo regular | Verificar destino Notas de versão |

| Mais de 17,15 implantações | qualquer um | No | No | qualquer um | No | |

| 17.18.+Nova implantação | qualquer um | No | No | qualquer um | No |

Bug aplicável e caminho de atualização

A tabela a seguir mostra se suas WLCs e pontos de acesso se aplicam a este bug:

| Código atual | Código de destino | Aplicabilidade de erros | Antes da atualização - pré-verificação necessária | Caminho de destino/atualização | Pré-verificação de atualização | Comentários |

| 17.12.4/5/6/6a | 17.12.x(4,5,6,6a etc.), APSP | Yes | Sim: consulte a seção Pré-verificação de Atualização. | 17.12.4 + APSP, 17.12.5 + APSP, 17.12.6a + APSP, 17.12.7 | Yes | Depois de instalar um APSP fixo, não são necessárias pré-verificações adicionais para atualizações futuras do 17.12 |

| 17.12.4/5/6/6a | 17.15.x/17.18.x | Yes | Sim: consulte a seção Pré-verificação de Atualização. | Atualizar o respectivo APSP 17.12.x e depois atualizar para 17.15.x + APSP ou 17.18.x + APSP | Sim para a primeira atualização do APSP 17.12 e não para as atualizações subsequentes. | |

| Qualquer versão, mas a imagem anterior era uma de 17.12.4/5/6/6a | 17.15.x | Yes | Sim: consulte a seção Pré-verificação de Atualização. | 17.15.x + APSP | Yes | |

| Qualquer versão, mas a imagem anterior era uma de 17.12.4/5/6/6a | 17.18.x | Yes | Sim: consulte a seção Pré-verificação de Atualização. | 17.18.x + APSP | Yes |

Pré-verificações de Atualização

Para garantir que os pontos de acesso tenham espaço livre suficiente na partição 2 (parte2) para instalação de código ou APSP, as seguintes etapas devem ser seguidas para recuperar espaço de armazenamento com segurança:

- Identificar: Execute as pré-verificações manuais ou automatizadas para identificar quais Pontos de acesso específicos são aplicáveis ao bug. A pré-verificação automatizada é altamente recomendada.

- Recuperar: Para pontos de acesso sinalizados com pouco espaço na parte 2, siga os procedimentos de recuperação mencionados na seção Recuperação de espaço.

- Verifique: Execute novamente as pré-verificações para confirmar se todos os dispositivos estão íntegros e se o problema de disponibilidade de espaço na parte 2 foi resolvido.

- Atualização: Continue com a atualização para os APSPs fixos listados na seção Códigos fixos.

Há dois métodos de pré-verificação:

- Manual

- Automatizado

O recomendado é o método automatizado, pois ele economiza tempo e evita erros humanos.

Pré-verificação Manual

1. Na WLC, você pode verificar as colunas das imagens Principal e de Backup para confirmar se seus Pontos de Acesso estão executando qualquer uma das versões afetadas (verifique a seção Códigos Afetados acima).

WLC# show ap image

Total number of APs : 4

AP Name Primary Image Backup Image Predownload Status Predownload Version Next Retry Time Retry Count Method

------------------------------------------------------------------------------------------------------------------------------------------------------------------

Ap117.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap217.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap317.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Ap417.12.5.41 17.12.4.201 None 0.0.0.0 N/A 0 N/A

Você também pode executar uma verificação semelhante diretamente no nível do Ponto de acesso executando o seguinte comando para verificar as duas partições de imagem:

AP# show version

AP Running Image :17.12.5.41

Primary Boot Image : 17.12.5.41

Backup Boot Image : 17.12.5.209

Verifique a partição de inicialização ativa. Use o comando "show boot" e confirme se a "BOOT path-list" aponta para a parte 1; isso indica que o Ponto de acesso está sendo executado atualmente a partir da partição primária e tentando atualizar para a parte secundária (parte2), o que poderia disparar o problema.

AP# show boot

--- Boot Variable Table ---

BOOT path-list: part12. Verifique o uso atual do sistema de arquivos verificando a partição /dev/ubivol/part2. Se a coluna "Available" mostrar menos de 85M, a partição não tem espaço suficiente para instalar o APSP, o que faz com que a atualização falhe e potencialmente acione um loop de inicialização.

AP# show filesystems

Filesystem Size Used Available Use% Mounted on

devtmpfs 880.9M 0 880.9M 0% /dev

/sysroot 883.8M 219.6M 664.1M 25% /

tmpfs 1.0M 56.0K 968.0K 5% /dev/shm

tmpfs 883.8M 0 883.8M 0% /run

tmpfs 883.8M 0 883.8M 0% /sys/fs/cgroup

/dev/ubivol/part1 372.1M 79.7M 292.4M 21% /part1

/dev/ubivol/part2 520.1M 291.3M 228.9M 56% /part2

3. Verifique a integridade da imagem para ambas as partições para garantir que elas não estejam corrompidas. Todos os campos das imagens Principal e de Backup devem exibir um status "Bom"; se algum campo mostrar o contrário, pare o processo e vá para a seção Quando abrir um caso de TAC.

AP# show image integrity

/part1(Backup) 17.12.5.209

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

/part2(primary) 17.12.5.41

part.bin : Good

ramfs_data_cisco.squashfs : Good

iox.tar.gz : Good

Liste todos os pontos de acesso que inicializam a partir da parte 1 e mostram menos de 85M disponíveis em /dev/ubivol/parte2, já que precisarão de recuperação de espaço. Você pode ir para a seção Recuperação deste documento.

Pré-verificação Automatizada

Para a pré-verificação automatizada, utilize a ferramenta WLANPoller. Essa ferramenta permite executar os comandos necessários em todos os Pontos de acesso simultaneamente para identificar os Pontos de acesso afetados; você pode baixá-lo diretamente no seguinte link: https://developer.cisco.com/docs/wireless-troubleshooting-tools/wlan-poller-wlan-poller/

Note: Descarregue a versão do WLANPoller compatível com o seu sistema operacional (Windows, Intel Mac ou ARM Mac). Verifique se a máquina host tem conectividade SSH com os pontos de acesso.

Etapas:

1.Extraction - Descompacte o arquivo WLANPoller no diretório de sua preferência. Após a descompactação, você encontrará dois diretórios e um aplicativo com o seguinte nome:

- dados

- confd

- WlanPollerGUI

Note: Se ocorrerem erros ao executar o aplicativo após a extração com ferramentas nativas do Windows, use um utilitário de terceiros, como o 7-Zip, para extrair os arquivos.

Observação: para que o MacOS execute o aplicativo, abra um terminal com acesso raiz e navegue para o diretório onde o WLANPoller foi extraído. Execute o seguinte comando: sudo ./Wpgui_Mac_Arm64_Ver505/WlanPollerGUI.app/Contents/MacOS/WlanPollerGUI

2. Configuração - Inicie o aplicativo WlanPollerGUI e defina as configurações da seguinte maneira:

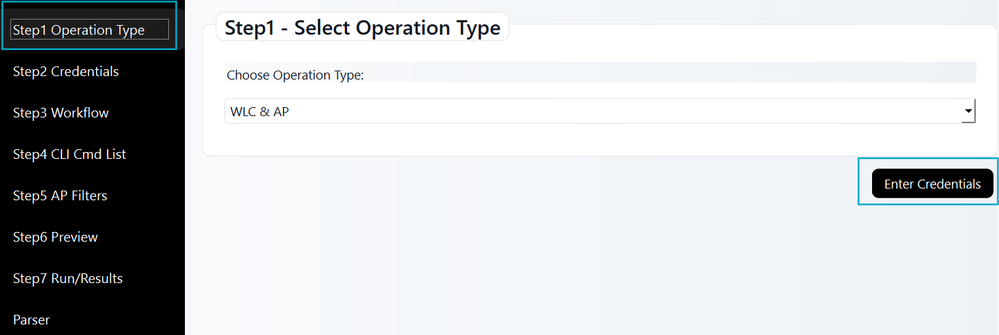

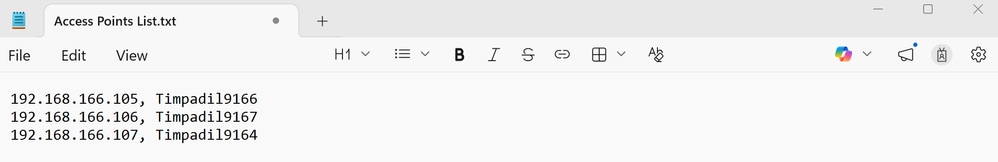

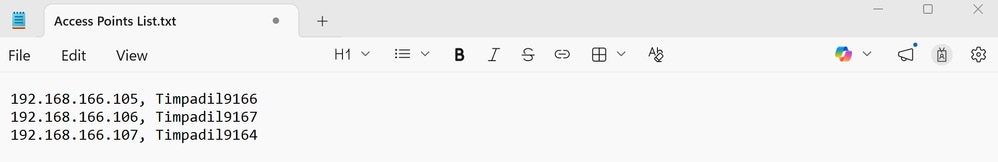

Tipo de operação: Selecione WLC e AP. Para a opção Access PointOnly, carregue um arquivo ".txt" listando seus Pontos de Acesso em um formato separado por vírgulas (por exemplo, 192.168.166.105, Timpadil9166). Em seguida, clique em Enter Credentials (Inserir credenciais).

No modo Access Point Only, certifique-se de que o arquivo ".txt" siga este exemplo:

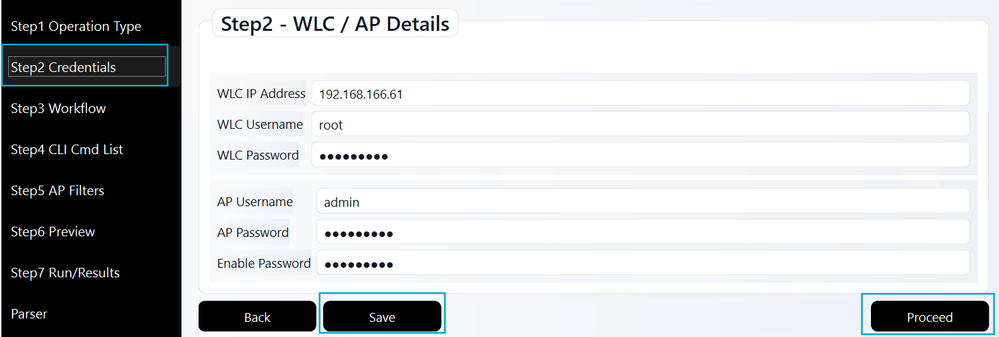

Credenciais: Insira o endereço IP e as credenciais da WLC. Inclua o nome de usuário, a senha e a senha de ativação do ponto de acesso no perfil de ingresso no ponto de acesso. Clique em Salvar seguido de Continuar.

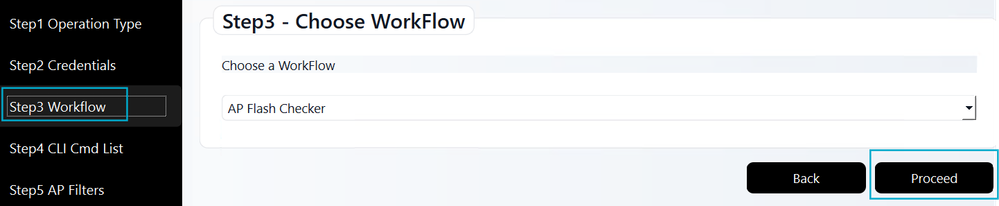

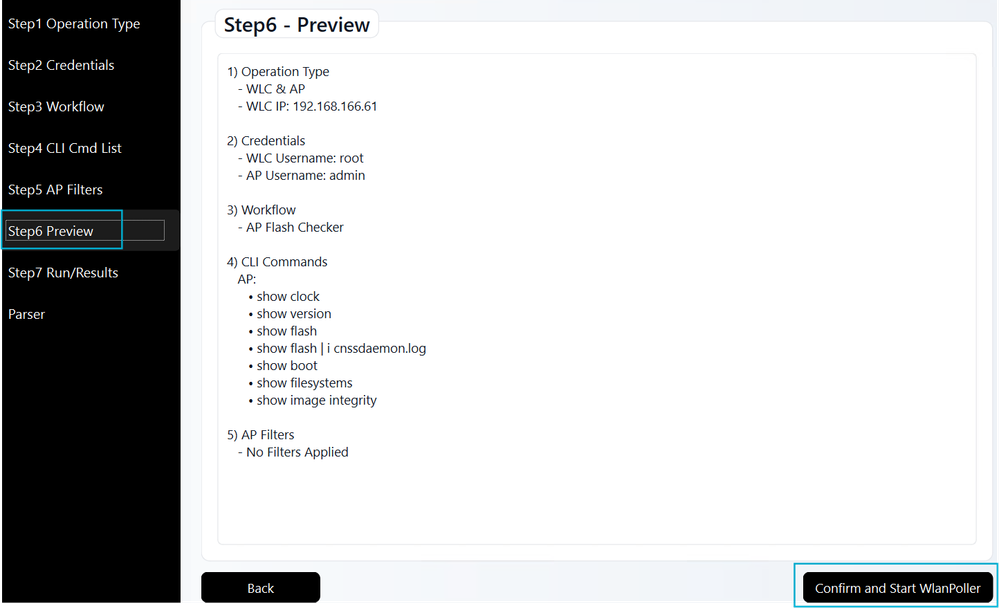

Fluxo de trabalho: Escolha o fluxo de trabalho Access Point Flash Checker para executar os comandos de diagnóstico necessários. Em seguida, clique em Continuar.

Lista de comandos CLI: esta etapa é ignorada automaticamente; a lista de comandos necessários já está incluída no fluxo de trabalho do Access Point Flash Checker (Etapa 3).

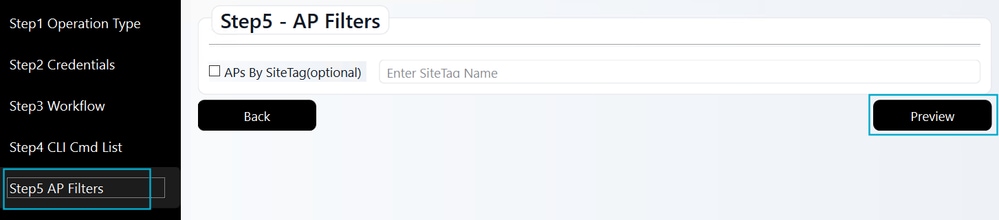

Filtros de Ponto de Acesso: Esta etapa opcional permite filtrar por um site específico. Se você usá-lo, marque a caixa e insira o nome da tag de site (diferencia maiúsculas de minúsculas). Ao concluir ou se ignorar esta etapa, clique em Visualizar.

Visualização: revise suas configurações de WLANPoller aqui. Os comandos CLI necessários são preenchidos previamente a partir da etapa anterior do fluxo de trabalho. Após confirmar os detalhes, clique em Confirmar e Iniciar WLANPoller para iniciar a conexão SSH e a coleta de dados.

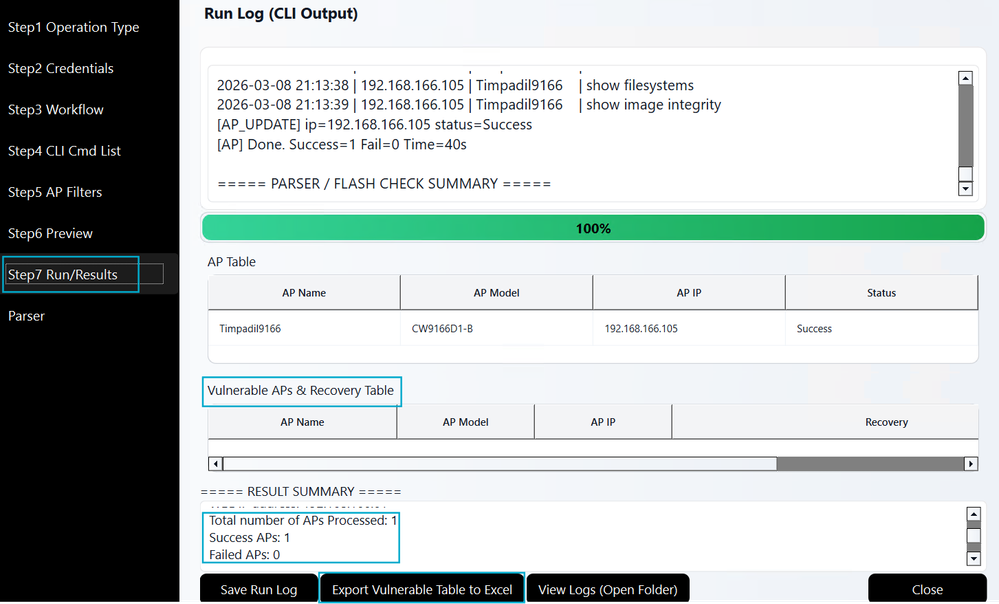

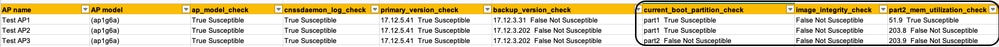

3. Resultados: A ferramenta estabelece conexões SSH com seus pontos de acesso para executar os comandos necessários. Os resultados são exibidos para ajudá-lo a identificar os pontos de acesso que precisam de recuperação. Um registro desses dados é salvo automaticamente na subpasta data dentro do diretório de extração do WLANPoller.

Note: O recurso Exportar Tabela Vulnerável para Excel lista apenas os Pontos de Acesso que precisam de recuperação. Se um ponto de acesso não estiver listado, significa que não será afetado.

Resultados de pré-verificações

Com base na verificação, o WLANPoller categoriza os pontos de acesso afetados em uma das seguintes opções:

- Estado seguro, mas o Ponto de Acesso tem uma imagem de erro na partição de backup: O ponto de acesso é seguro para atualização no momento, e você pode continuar com a instalação do código/APSP. No entanto, lembre-se de que a partição de backup ainda contém uma imagem susceptível.

- Recuperar com troca de partição de imagem: O Ponto de acesso está inicializado atualmente a partir da partição 1, mas a partição 2 não tem espaço suficiente para a atualização. É necessária uma troca de partição de inicialização do Ponto de Acesso.

- Recuperar com devshell: O Ponto de Acesso requer recuperação via devshell porque não há espaço suficiente em nenhuma das partições para instalar o novo código ou APSP.

- A verificação de integridade da imagem falhou para este AP: A imagem na partição 1 ou partição 2 falhou na verificação de integridade. Pode ser necessária intervenção manual.

Recuperação

Com base nos resultados da pré-verificação, você pode selecionar a opção de recuperação apropriada que melhor se adapta à sua rede da seguinte maneira:

| Resultado | Opções de recuperação |

| Estado seguro, mas o Ponto de Acesso tem uma imagem com bugs na partição de backup | Informativo, você pode prosseguir com a instalação do código/APSP |

| Recuperar com troca de partição de imagem | Há 4 opções: 1. Excluir arquivos principais do Ponto de Acesso. 2. A fábrica redefiniu os pontos de acesso. 3. Troca de partição de inicialização de imagem de Ponto de Acesso. 4. Exclua o arquivo cnssdaemon.log (devshell do Ponto de Acesso). Escolha a opção de recuperação mais adequada para seu ambiente e disponibilidade de recursos. |

| Recuperar com devshell | Há duas opções: 1. Exclua o arquivo cnssdaemon.log (devshell do Ponto de Acesso). 2. A fábrica redefiniu os pontos de acesso. Escolha a opção de recuperação mais adequada para seu ambiente e disponibilidade de recursos. |

| Falha na verificação de integridade da imagem para este Ponto de Acesso | Siga o procedimento: Quando abrir um caso de TAC |

Há dois caminhos de recuperação, dependendo do estado atual de seus pontos de acesso. O estado dos pontos de acesso pode ser:

- Pouca disponibilidade de espaço na partição 2: Isso ocorre durante a fase de pré-atualização (encontrada durante as pré-verificações de atualização) ao tentar uma instalação de código/APSP.

- Loop de inicialização do Ponto de Acesso: Isso ocorrerá após a atualização se a instalação de código/APSP tiver sido tentada apesar do espaço insuficiente.

As etapas de recuperação detalhadas para cada um dos estados possíveis dos Pontos de Acesso são descritas abaixo.

Pouca disponibilidade de espaço na partição 2

Se a Verificação prévia de atualização identificar pontos de acesso inicializando com a partição 1 e com espaço insuficiente na partição 2, use um dos seguintes métodos para criar espaço na partição.

Revise os detalhes de cada uma das opções para garantir que você compreende os requisitos. Selecione o método que melhor se alinha com o ambiente de rede e as necessidades operacionais.

Excluir arquivos principais de pontos de acesso

Os arquivos principais podem ser excluídos manualmente acessando cada Ponto de acesso via SSH. Como alternativa, você pode usar o WLANPoller para automatizar esse processo e executar exclusões no modo de alto volume para vários pontos de acesso simultaneamente.

Modo manual

Acesse cada Ponto de acesso via SSH e execute os seguintes comandos:

AP# delete /force cores

AP# reload

Proceed with reload? [confirm] yes

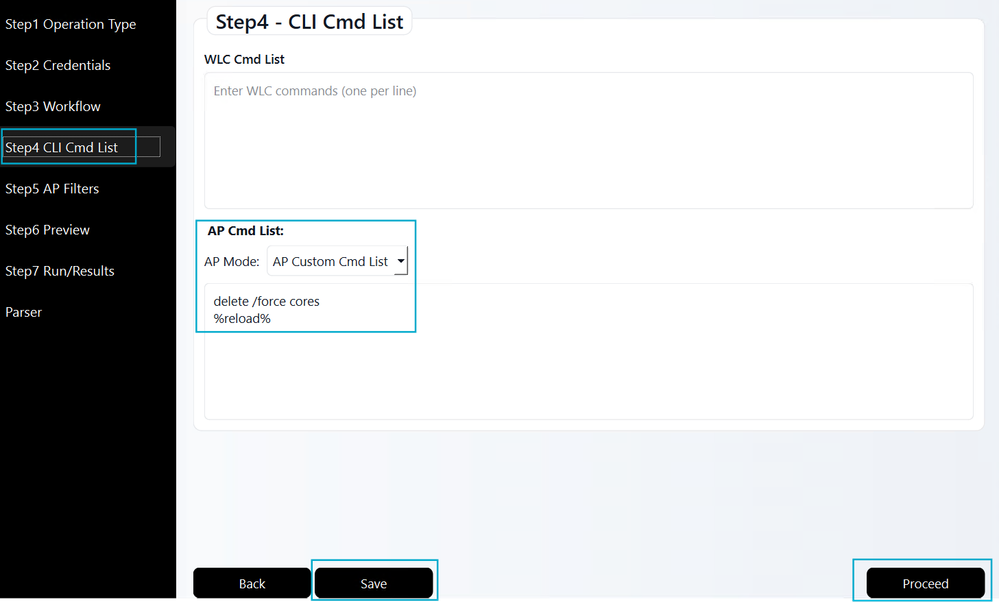

Modo automatizado

Inicie o aplicativo WLANPoller e siga estas etapas:

Tipo de operações: Selecione o tipo de operação WLC e AP.

Credenciais: Insira as credenciais da WLC e do ponto de acesso.

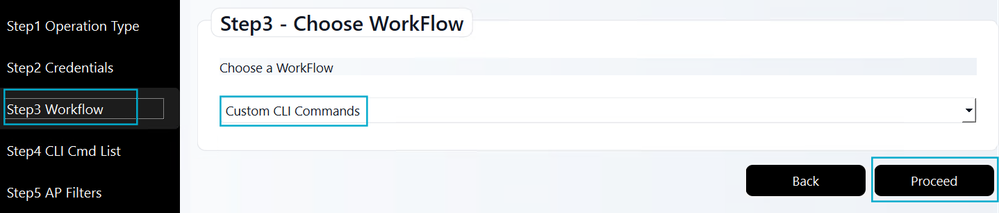

Fluxo de trabalho: Atualize a seleção para Custom CLI Commands e clique em Continue.

Lista de comandos CLI: Insira os seguintes comandos do Ponto de acesso exatamente como são exibidos. Clique em Salvar e, em seguida, clique em Continuar.

Filtros de Ponto de Acesso: Deixe todas as caixas de seleção desmarcadas, a menos que um filtro específico seja necessário para o seu ambiente e clique em Visualizar.

Visualização: Revise o resumo e clique em Confirmar e Iniciar WLANPoller.

Resultados: Verifique se a execução da WLANPoller foi concluída com êxito para todos os pontos de acesso de destino.

Após a recuperação, repita a Verificação prévia de atualização conforme descrito nessa seção. Verifique se os pontos de acesso afetados ainda mostram pouca disponibilidade de espaço. Se o fizerem, mude para qualquer uma das próximas opções que melhor se encaixam em seus recursos; se eles forem apagados da lista, a recuperação será bem-sucedida e você poderá prosseguir com o código/APSP nesses Pontos de acesso.

A fábrica redefiniu os pontos de acesso

A redefinição do Ponto de acesso para os padrões de fábrica excluirá temporariamente o arquivo cnssdaemon.log. Para garantir uma instalação de código/APSP bem-sucedida, prossiga com a instalação de código/APSP dentro de 48 horas após a redefinição de fábrica.

Há três maneiras de redefinir os pontos de acesso de fábrica:

-

Via WLC (CLI ou GUI).

-

Através da CLI do ponto de acesso,

-

Por meio do botão de reinicialização física do Ponto de acesso.

aviso: Uma redefinição de fábrica remove todas as configurações persistentes (por exemplo, nome do host, configurações de HA, marcas, LSCs e mais). Você deve reconfigurar o ponto de acesso depois que ele se juntar novamente à WLC. Certifique-se de que a descoberta CAPWAP (DHCP Opção 43, DNS e assim por diante) esteja funcionando para que o Ponto de acesso possa localizar e se unir com êxito à controladora após a reinicialização.

Via CLI da WLC

WLC# clear ap config <APNAME> keep-ip-config

Via GUI do WLC

Navegue até Configuration > Wireless > Access Points. Selecione o Ponto de acesso desejado e navegue até Avançado > Definir como padrão de fábrica. Escolha a opção Clear Config except Static IP e clique em Update & Apply to Device.

Via CLI de ponto de acesso

AP# capwap ap erase all

WARNING :" capwap ap erase all" is altered to perform DATA WIPE on COS AP.

The following files will be cleared as part of this process

1) Config ,Bak config files

2) Crashfiles

3) syslogs

4) Boot variables

5) Pktlogs

6) Manually created files

Are you sure you want continue? [confirm] yes

AP# reload

Proceed with reload command (cold)? [confirm] yes

Através do botão de modo Ponto de acesso

1. Desconecte o Ponto de Acesso de sua fonte de alimentação.

2. Pressione e mantenha pressionado o botão Mode.

3. Reconecte a fonte de alimentação enquanto mantém o botão pressionado.

4. Quando o LED de status do Ponto de Acesso ficar vermelho estável, mantenha o botão Mode pressionado por mais 10 segundos.

5. Solte o botão.

6. O Ponto de Acesso é reinicializado com as configurações padrão de fábrica.

Note: O tempo de pressionamento do botão Mode é crítico. Se o botão for pressionado por menos de 20 segundos, o arquivo cnssdaemon.log não será excluído. Por outro lado, se ele for mantido por mais de 60 segundos, o Ponto de acesso não será redefinido para os padrões de fábrica. Verifique se o botão está pressionado por entre 30 e 50 segundos para uma redefinição bem-sucedida

Excluir arquivo cnssdaemon.log (devshell do Ponto de acesso)

O Centro de Assistência Técnica (TAC) pode executar a recuperação manual limpando o arquivo cnssdaemon.log diretamente do devshell nos Pontos de Acesso afetados. Dependendo da escala do impacto, há dois métodos:

- Pequeno número de pontos de acesso afetados: Para uma pequena quantidade de pontos de acesso afetados, o TAC pode prosseguir usando uma das duas abordagens:

-

Acesso manual ao devshell: Acesse cada Ponto de acesso individualmente via devshell para limpar manualmente o arquivo cnssdaemon.log.

-

Acesso de devshell automatizado (em massa): Use a ferramenta RADKit para automatizar o processo de limpeza do arquivo cnssdaemon.log para todos os pontos de acesso afetados.

-

- Grande número de pontos de acesso afetados: o TAC deve usar a ferramenta RADKit, o que permite o acesso em massa do devshell a todos os pontos de acesso afetados de forma automatizada para executar o processo de limpeza de forma eficiente.

Note: Recomendamos o uso do RADKit para o procedimento de recuperação de dispositivo do Access Point para garantir eficiência máxima e consistência operacional em todo o ambiente.

Acesse o download do RADKit e as instruções de instalação através dos links abaixo:

Para excluir o arquivo cnssdaemon.log nos pontos de acesso via RADKit, certifique-se de que todos os pontos de acesso estejam listados no inventário. Esta é uma tarefa somente de administrador e não pode ser executada remotamente pelo TAC. Use as seguintes etapas para adicionar pontos de acesso em massa ao inventário RADKit:

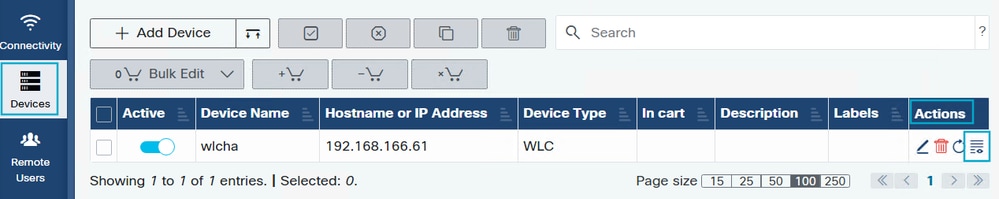

1. WLC no RADKit: Certifique-se de que a WLC já tenha sido adicionada ao inventário RADKit. Se você precisar de ajuda com este processo, siga a seção Adicionando dispositivos da documentação oficial do RADKit

2. Ícone de inventário de WLC: Na guia Devices, localize sua WLC e clique no ícone Inventory na coluna Actions.

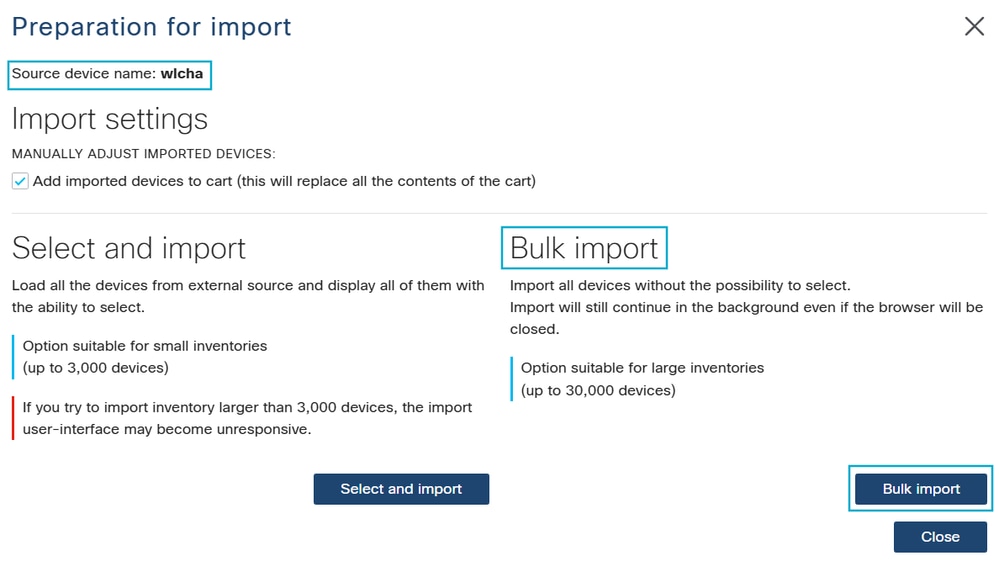

3. Importação em Massa: Selecione o botão Importação em massa para iniciar o processo de adição de pontos de acesso ao RADKit.

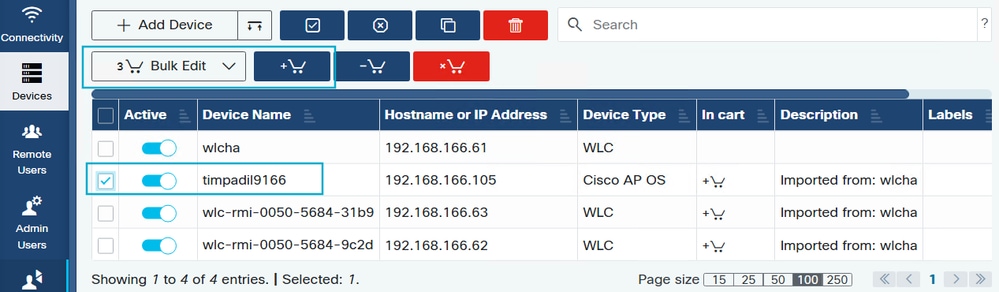

4. Configuração em Massa: Marque as caixas de seleção de todos os pontos de acesso que exigem a exclusão do arquivo cnssdaemon.log. Clique no ícone Add to Cart (carrinho com um sinal de adição) e selecione o botão Bulk Edit.

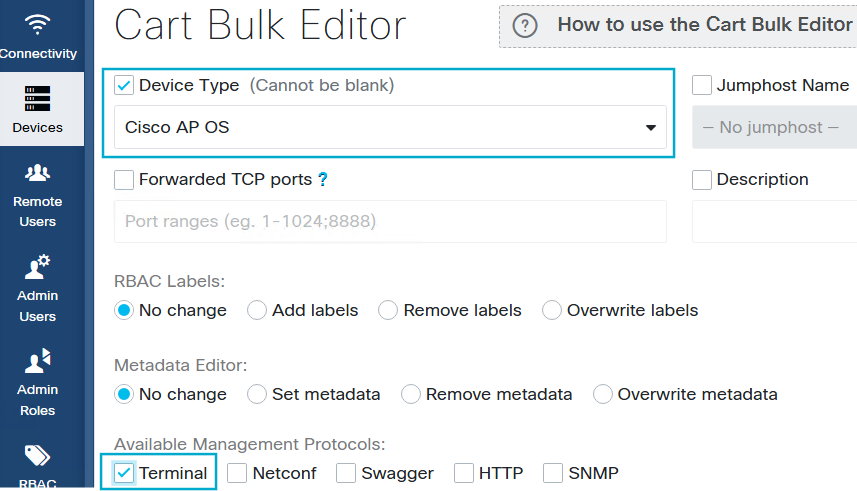

5. Ativar Terminal e Configurar SSH: No Cart Bulk Editor, marque Device Type e selecione Cisco AP OS. Ative a alternância Terminal para permitir a configuração SSH para os Pontos de acesso.

Note: Se o RBAC (Controle de acesso baseado na função) estiver habilitado, clique em Adicionar rótulos e certifique-se de que Somente leitura esteja presente no campo Rótulos selecionados (crie este rótulo se ele ainda não existir). Se o RBAC estiver desabilitado, esta etapa de rotulação não será necessária.

6. Configurar Credenciais SSH: Clique em SSH (Senha) e insira as credenciais do Ponto de Acesso. Marque a caixa de seleção Habilitar Senha e insira a senha. Clique em Aplicar e Limpar para salvar essas configurações e fechar a janela. Confirme se o SSH está habilitado na WLC através do AP Join Profile e se o nome de usuário e a senha estão atualizados e corretos.

7. Adicionar Usuário Remoto: Adicione a ID do Cisco CCO do engenheiro atribuído ao seu caso TAC seguindo as etapas Adicionando usuários remotos aqui na documentação oficial do RADKit.

8. Lista de pontos de acesso direcionados: Colete os nomes exatos dos pontos de acesso afetados (observação: eles diferenciam maiúsculas de minúsculas) em um arquivo e carregue o arquivo no seu caso TAC.

Após a instalação e o upload do arquivo com os nomes dos pontos de acesso, o Cisco TAC terá o acesso remoto necessário via RADKit para executar a exclusão em massa dos arquivos cnssdaemon.log.

Troca de partição de inicialização de imagem de Ponto de Acesso

A troca da partição de inicialização pode ser feita manualmente Ponto de acesso por Ponto de acesso ou automatizada através do acesso do Ponto de acesso em massa com WLANPoller.

Manualmente

Use SSH para acessar os pontos de acesso e execute os seguintes comandos:

AP# config boot path 2

AP# reload

Proceed with reload? [confirm] yes

Automatizado

Use o WLANPoller para executar o comando boot part em massa em diferentes Pontos de Acesso.

- Isole os pontos de acesso afetados - certifique-se de que os pontos de acesso afetados não tenham conectividade com a WLC:

- Certifique-se de que o SSH esteja habilitado no perfil de junção de Pontos de acesso e que os Pontos de acesso estejam acessíveis ao SSH (ou use o console)

- Certifique-se de que os access points não tenham conectividade com a WLC, mas você ainda tem acesso SSH aos access points. Isso pode ser feito com uma ACL no gateway ou movendo os pontos de acesso para uma VLAN isolada. Se os pontos de acesso obtiverem acesso à WLC, o ponto de acesso poderá reverter para a partição de inicialização 1 (parte1) e voltará ao estado afetado.

2. Configure o caminho de inicialização2 e reinicialize os pontos de acesso afetados - Configure o WlanPoller para instruir os pontos de acesso afetados via linha de comando a alterar a parte de inicialização de 1 para 2 e, em seguida, reinicialize.

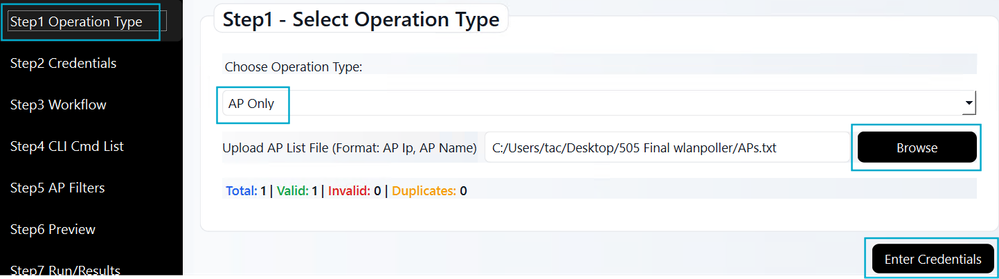

Tipo de operação: Selecione a opção AP Only, em seguida, em um editor de texto (de preferência) adicione o endereço IP e o nome dos pontos de acesso (diferencia maiúsculas de minúsculas), clique em Browse e selecione o arquivo com o endereço IP e os nomes dos pontos de acesso. Em seguida, clique em Enter Credentials.

Formato da lista de pontos de acesso:

Seleção do tipo de operação:

Credenciais: Insira as credenciais dos Pontos de acesso, clique em Salvar e em Continuar.

Fluxo de trabalho: Selecione Custom CLI Commands e, em seguida, clique em Continue.

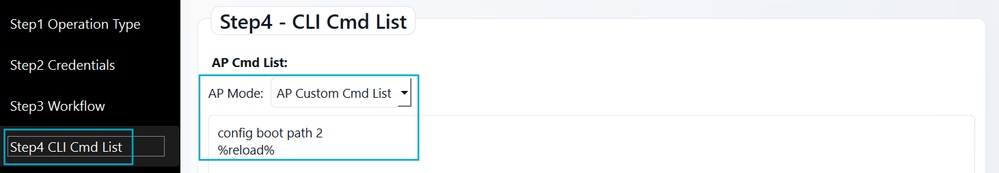

Lista de comandos CLI: Configure os comandos para fazer com que o Ponto de acesso seja inicializado com a parte 2 e recarregado. Em seguida, clique em Save e em Continue.

Visualização: A visualização mostra os 2 comandos que serão executados para os Pontos de acesso. Clique em Confirm and Start WlanPoller.

3. Upgrade - Instale na WLC o APSP necessário em seu código atual, ou, se você fosse atualizar o código, mova-o para um novo código e certifique-se de que o APSP também esteja instalado.

4. Reconectar - Quando o upgrade do controlador estiver concluído, remova o interruptor de comunicação entre o Ponto de acesso e a WLC. O ponto de acesso se juntará à WLC e fará o download automaticamente da imagem nova e fixa na inicialização da Parte1.

Bootloop de Ponto de Acesso

Se você fez uma instalação de código/APSP sem seguir as pré-verificações de atualização primeiro e seus pontos de acesso terminaram em um bootloop, há duas opções a seguir:

- A fábrica redefiniu o ponto de acesso com o botão de modo, conforme explicado na seção A fábrica redefiniu os pontos de acesso.

- Obtenha acesso ao console e abra um caso TAC para que o TAC possa continuar a recuperar o Ponto de acesso.

Quando abrir um caso de TAC

Abra um caso TAC se ocorrer qualquer uma das seguintes condições:

- Falha na recuperação: Se os procedimentos de recuperação não puderem ser implementados em seu ambiente ou se estiverem falhando.

- Problemas de integridade: As pré-verificações manuais ou automatizadas retornam uma "Verificação de integridade da imagem: Ruim".

- Esgotamento do armazenamento: Se após a atualização/instalação de APSP a partição "/dev/ubivol/part2" mostra ainda um uso criticamente alto.

Perguntas freqüentes

P: Esse problema se aplica apenas a atualizações completas de código ou também afeta as instalações de APSP?

R: Esse problema afeta ambos os cenários. Se seu ambiente atender aos critérios para esse bug, o problema pode ocorrer durante uma atualização de código completo ou instalação de APSP (incluindo o APSP com a correção de bug). Conclua a seção de pré-verificações de atualização para determinar se você precisa seguir as etapas de recuperação antes de aplicar quaisquer atualizações ou APSPs.

P: Meus WLCs e pontos de acesso estão na versão 17.9.x (ou anterior) e eu preciso atualizar para a versão 17.12.x. O que devo fazer?

R: Você pode executar uma atualização direta de 17.9.x para 17.12.x. No entanto, se os seus modelos de Ponto de acesso forem susceptíveis a esse bug, certifique-se de instalar o APSP recomendado imediatamente após a atualização.

P: Meus WLCs e pontos de acesso estão na versão 17.9.x (ou anterior) e eu preciso fazer o upgrade para a versão 17.15.x ou posterior.

R: Há dois cenários possíveis:

- Atualização direta: Se o seu ambiente permitir uma atualização direta (verifique através das Notas de versão do seu código de destino), prossiga com a atualização e instale o APSP para esse código de destino.

- Atualização Intermediária: Se você precisar seguir um caminho de atualização (por exemplo, 17.9.x → 17.12.x → 17.15.x), recomendamos concluir a sequência inteira para 17.15.x no mesmo dia. Como o arquivo cnssdaemon.log cresce 5 MB diariamente, concluir a atualização rapidamente impede que o arquivo atinja um tamanho crítico. Se uma atualização de mesmo dia não for possível, você deve instalar o APSP na etapa 17.12.x antes de, eventualmente, passar para 17.15.x e instalar seu respectivo APSP.

P: Já estou em 17.15.x. Isso significa que eu não sou afetado por este bug?

R: Não necessariamente. Se os seus pontos de acesso executavam anteriormente a versão 17.12.4, 17.12.5 ou 17.12.6/6a (em 9800-L/40/80/CL), o arquivo de registro problemático pode já ter sido gerado e permanecer no armazenamento. É altamente recomendável seguir a seção Pré-Verificações de Atualização para garantir que todos os arquivos residuais sejam limpos.

P: Eu uso as plataformas 9800-M, 9800-H1 ou 9800-H2, que foram suportadas pela primeira vez na versão 17.15. Sou afetado?

R: Há dois cenários possíveis:

- Primeiro a entrar na WLC: Se seus pontos de acesso ingressaram em um 9800-M/H1/H2 como seu primeiro controlador, você não será afetado.

- WLCs anteriores ingressaram: Se esses pontos de acesso foram previamente unidos a uma controladora diferente executando uma versão afetada (17.12.4/5/6/6a) antes de passarem para o 9800-M/H1/H2, eles ainda poderão carregar o arquivo problemático. Nesse caso, siga a seção de pré-verificações de atualização.

P: Temos WLCs separadas para testes de laboratório e atualizações escalonadas. Como lidar com elas?

R: Certifique-se de que todas as WLCs em seu ambiente estejam executando o APSP apropriado. Como o arquivo cnssdaemon.log cresce 5 MB diariamente, qualquer Ponto de acesso que se une a uma WLC que executa o código afetado, mesmo temporariamente para teste, torna-se potencialmente susceptível a esse bug.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

4.0 |

24-Mar-2026

|

Mecanismo de recuperação atualizado e automação aprimorada incluída usando pesquisa de WLAN. |

3.0 |

27-Feb-2026

|

Perguntas frequentes adicionais e cenários de recuperação adicionais |

2.0 |

23-Feb-2026

|

Detalhes adicionais para Aplicabilidade de caminho de atualização |

1.0 |

30-Jan-2026

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Este documento se refere a estes produtos

- Catalyst 9120AX Series Access Points

- Catalyst 9130AX Series Access Points

- Catalyst 9162 Series Access Points

- Catalyst 9162I Access Point

- Catalyst 9163 Series Access Points

- Catalyst 9164 Series Access Points

- Catalyst 9166 Series Access Points

- Catalyst IW9167 Heavy Duty Series

- Wireless LAN Controller Software

Unleash the Power of TAC's Virtual Assistance

Feedback

Feedback