Configurar o Switched Port Analyzer na ACI

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve como configurar o Switched Port Analyzer (SPAN) na Cisco Application Centric Infrastructure (ACI).

Informações de Apoio

Em geral, há três tipos de SPAN. SPAN local, SPAN remoto (RSPAN) e SPAN remoto encapsulado (ERSPAN). As diferenças entre esses SPANs são principalmente o destino dos pacotes de cópia. A Cisco ACI suporta SPAN local e ERSPAN.

Observação: este documento supõe que os leitores já estejam familiarizados com o SPAN em geral, como diferenças de SPAN Local e ERSPAN.

Tipo de SPAN na Cisco ACI

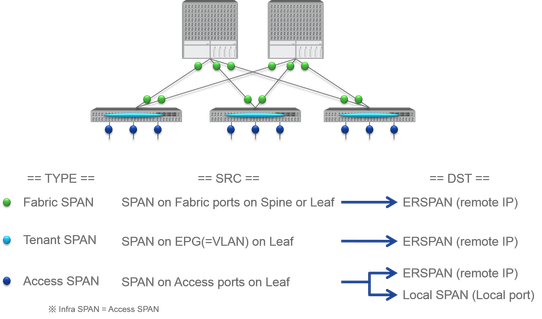

A Cisco ACI tem três tipos de SPAN: Fabric SPAN, Tenant SPAN e Access SPAN. A diferença entre cada SPANs é a origem dos pacotes de cópia.

Como mencionado anteriormente,

Fabric SPAN é capturar pacotes que entram e saem dointerfaces between Leaf and Spine switches.Access SPAN é capturar pacotes que entram e saem dointerfaces between Leaf switches and external devices.Tenant SPAN é capturar pacotes que entram e saem doEndPoint Group (EPG) on ACI Leaf switches.

Esse nome de SPAN corresponde ao local a ser configurado na GUI da Cisco ACI.

- O SPAN de estrutura é configurado em

Fabric > Fabric Policies - O SPAN de acesso é configurado em

Fabric > Access Policies - O SPAN de Locatário está configurado em

Tenants > {each tenant}

Quanto ao destino de cada SPAN, somenteAccess SPAN é capaz de Local SPAN e ERSPAN. Os outros dois SPAN (Fabric e Tenant) são capazes apenas de ERSPAN.

Limitações e diretrizes

Limitações e diretrizesRevise as limitações e diretrizes do Guia de solução de problemas do Cisco APIC. É mencionado em Troubleshooting Tools and Methodology > Using SPAN.

Configuração

ConfiguraçãoEsta seção apresenta breves exemplos relacionados à configuração de cada Tipo de SPAN. Há casos de amostra específicos sobre como selecionar o tipo de span na seção posterior.

A configuração de SPAN também é descrita no Guia de solução de problemas do Cisco APIC: Ferramentas e metodologia de solução de problemas > Uso de SPAN.

A interface do usuário pode parecer diferente das versões atuais, mas a abordagem de configuração é a mesma.

SPAN de acesso (ERSPAN)

SPAN de acesso (ERSPAN)Topologia de exemplo

Topologia de exemplo

Exemplo de configuração

Exemplo de configuração

Where:

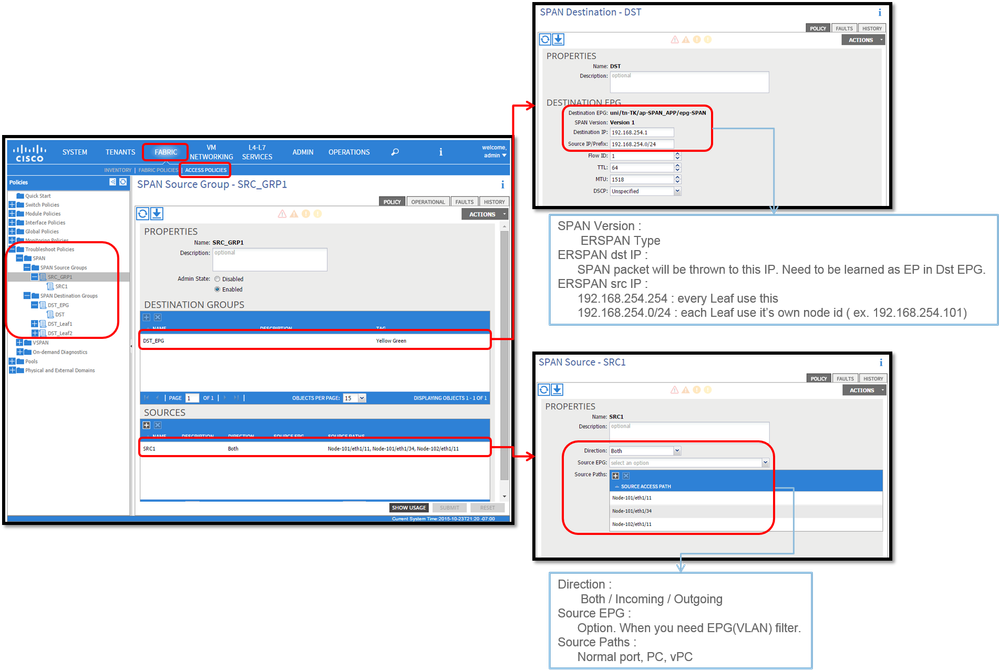

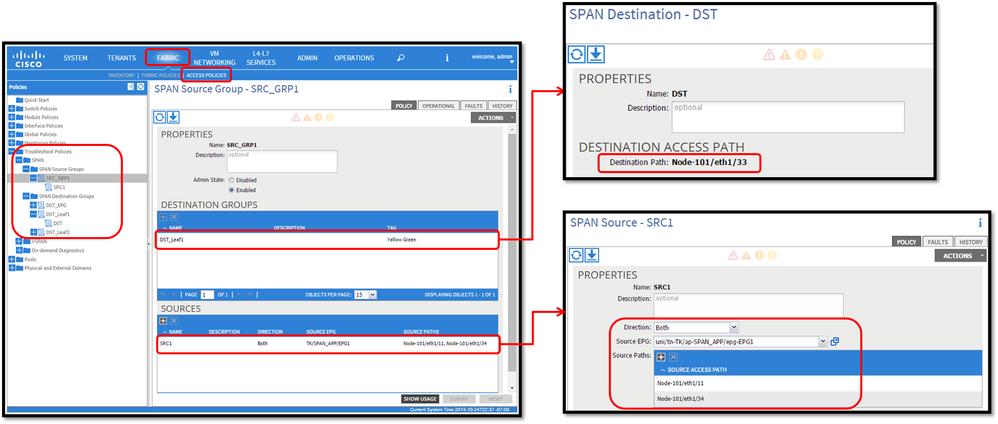

Navegue até FABRIC > ACCESS POLICIES > Troubleshoot Policies > SPAN.

SPAN Source GroupsSPAN Destination Groups

SPAN Source Group amarras Destination e Sources.

Como:

- Crie

SPAN Source Group (SRC_GRP1). - Crie

SPAN Source (SRC1) emSPAN Source Group (SRC_GRP1). - Configure esses parâmetros para

SPAN Source (SRC1).

- Direção - EPG de origem (opção)

- Caminhos de origem (podem ser várias interfaces)

Observação: consulte a figura para obter detalhes de cada parâmetro.

- Criar

SPAN Destination Group (DST_EPG). - Criar

SPAN Destination (DST). - Configure esses parâmetros para

SPAN Destination (DST)

- EPG de destino

-IP de Destino

- IP/prefixo de origem (pode ser qualquer IP. Se o prefixo for usado, o node-id do nó de origem será usado para os bits indefinidos. Por exemplo, prefixo: 1.0.0.0/8 em node-101 => src IP 1.0.0.101)

- Outros parâmetros podem ser deixados como padrão

Observação: consulte a figura para obter detalhes de cada parâmetro.

- Verifique se o

SPAN Destination Group está vinculado a umSPAN Source Group apropriado. - Verifique se

Admin Stateestá Habilitado.

Observação: o SPAN é interrompido quando você seleciona Disabled (Desabilitado) nesse Estado de administrador. Não há necessidade de excluir todas as políticas se você reutilizá-las posteriormente.

Além disso, certifique-se de que o IP de destino para ERSPAN seja aprendido como um ponto final no EPG de destino especificado. No exemplo mencionado anteriormente, 192.168.254.1 deve ser aprendido em Tenant TK > Application profile SPAN_APP > EPG SPAN. Ou o IP de destino pode ser configurado como um EndPoint estático nesse EPG se o dispositivo de destino for um host silencioso.

SPAN de Acesso (Local)

SPAN de Acesso (Local)Topologia de exemplo

Topologia de exemplo

Exemplo de configuração

Exemplo de configuração

- Where:

Fabric > ACCESS POLICIES > Troubleshoot Policies > SPAN

- SPAN Source Groups

- SPAN Destination Groups

SPAN Source Group gravatas Destination e Sources.

- Como:

- Criar

SPAN Source Group (SRC_GRP1) - Criar

SPAN Source(SRC1) emSPAN Source Group (SRC_GRP1) - Configure esses parâmetros para

SPAN Source (SRC1)

-Direção

- EPG de origem (opção)

- Caminhos de origem (podem ser várias interfaces)

※ consulte a imagem para obter detalhes de cada parâmetro. - Criar

SPAN Destination Group(DST_Leaf1) - Criar

SPAN Destination(DST) - Configure esses parâmetros para

SPAN Destination (DST)

- Interface e nó de destino. - Verifique se o

SPAN Destination Group está vinculado a umSPAN Source Group apropriado. -

Verifique se

Admin State está Habilitado.

※ SPAN é interrompido quando você seleciona Disabled neste Estado de administrador. Não há necessidade de excluir todas as políticas se você reutilizá-las posteriormente.

A interface de destino não requer nenhuma configuração por Grupos de política de interface. Ele funciona quando você conecta um cabo à interface na ACI Leaf.

Limitações:

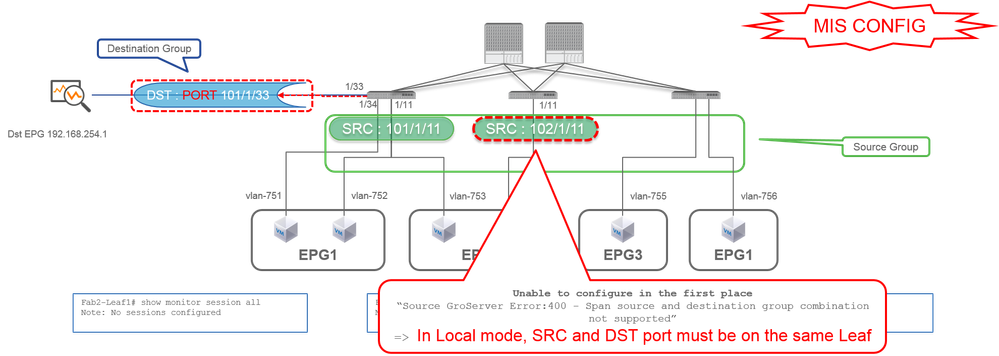

- Para o SPAN Local, uma interface de destino e interfaces de origem devem ser configuradas na mesma folha.

- A interface de destino não exige que ela esteja em um EPG desde que esteja UP.

- Quando a interface virtual Port-Channel (vPC) é especificada como uma porta de origem, o SPAN Local não pode ser usado

No entanto, há uma solução. Em uma folha de primeira geração, uma porta física individual que seja membro do vPC ou PC pode ser configurada como uma origem de SPAN. Com isso, o SPAN local pode ser usado para tráfego em portas vPC.

Essa opção, no entanto, não está disponível em uma folha de segunda geração (CSCvc11053). Em vez disso, o suporte para SPAN em "PC componente VPC" foi adicionado via CSCvc44643 em 2.1(2e), 2.2(2e) e encaminhado. Com isso, qualquer folha de geração pode configurar um canal de porta, que é membro do vPC, como uma origem de SPAN. Isso permite que qualquer folha de geração use SPAN Local para tráfego em portas vPC. - Especificar as portas individuais de um canal de porta em folhas de segunda geração faz com que apenas um subconjunto dos pacotes seja estendido (também devido a CSCvc11053).

- O PC e o vPC não podem ser usados como a porta de destino para o SPAN local. A partir do 4.1(1), o PC pode ser usado como uma porta de destino para SPAN Local.

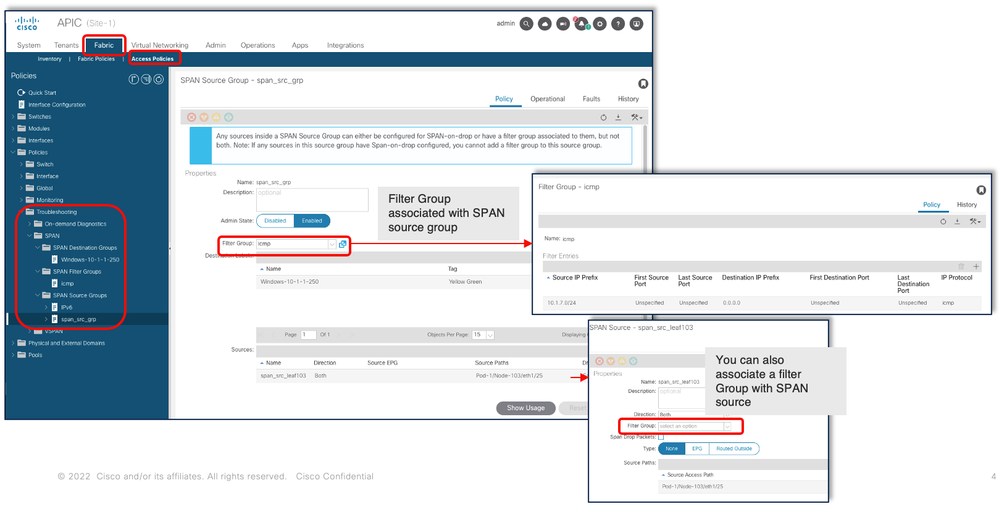

SPAN de acesso - com filtros ACL

SPAN de acesso - com filtros ACLVocê pode usar filtros ACL em fontes de span de acesso. Esse recurso fornece a capacidade de SPAN para um fluxo específico ou fluxo de tráfego de entrada/saída de uma origem de SPAN.

Os usuários podem aplicar as SPAN Acl(s) a uma origem quando houver necessidade de tráfego específico de fluxo de SPAN.

Não há suporte para isso em grupos/origens de origem de SPAN de Malha e Span de Locatário.

Deve-se tomar cuidado ao adicionar entradas de filtro em um grupo de filtros, já que ele pode adicionar entradas tcam para cada origem que atualmente usa o grupo de filtros.

Um grupo de filtros pode ser associado a:

-Span Source: o grupo de filtros é usado para filtrar o tráfego em TODAS as interfaces definidas nesta Span Source.

-Grupo de origem de abrangência: o grupo de filtros (digamos x) é usado para filtrar o tráfego em TODAS as interfaces definidas em cada uma das origens de abrangência desse grupo de origem de abrangência.

Neste instantâneo de configuração, o grupo de filtros é aplicado ao grupo de origem Span.

No caso em que uma origem de abrangência específica já está associada a um grupo de filtros (digamos, y), esse grupo de filtros (y) é usado para filtrar o grupo em todas as interfaces sob essa origem de abrangência específica

- Um grupo de filtros aplicado a um grupo de fontes aplica-se automaticamente a todas as fontes nesse grupo de fontes.

- Um grupo de filtros aplicado a uma origem é aplicável somente a essa origem.

- Um grupo de filtros é aplicado no grupo de origem e uma origem nesse grupo de origem; o grupo de filtros aplicado na origem tem precedência.

- Um grupo de filtros aplicado em uma origem é excluído, o grupo de filtros aplicado no grupo de origem pai é aplicado automaticamente.

- Um grupo de filtros aplicado a um grupo de origem é excluído, ele é excluído de todas as origens que atualmente herdam nesse grupo de origem.

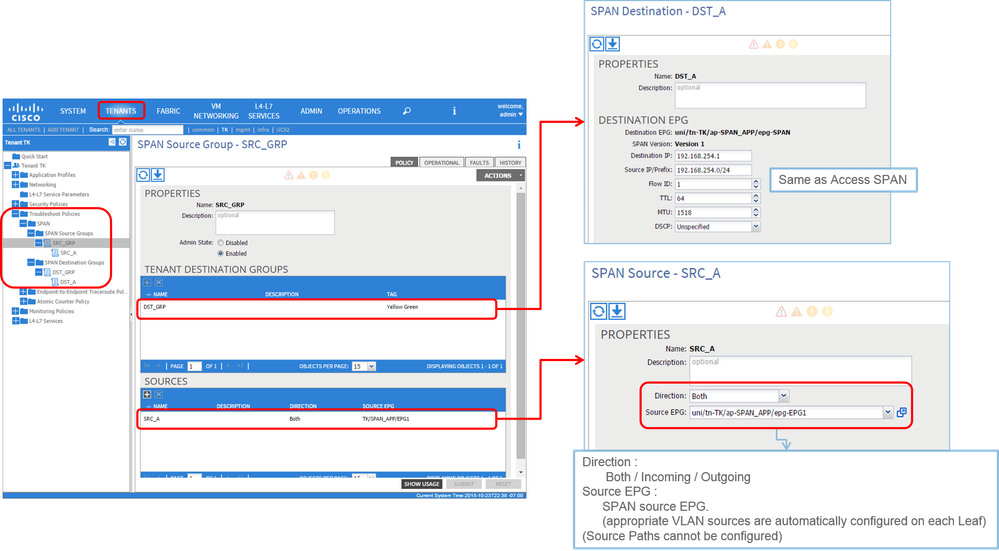

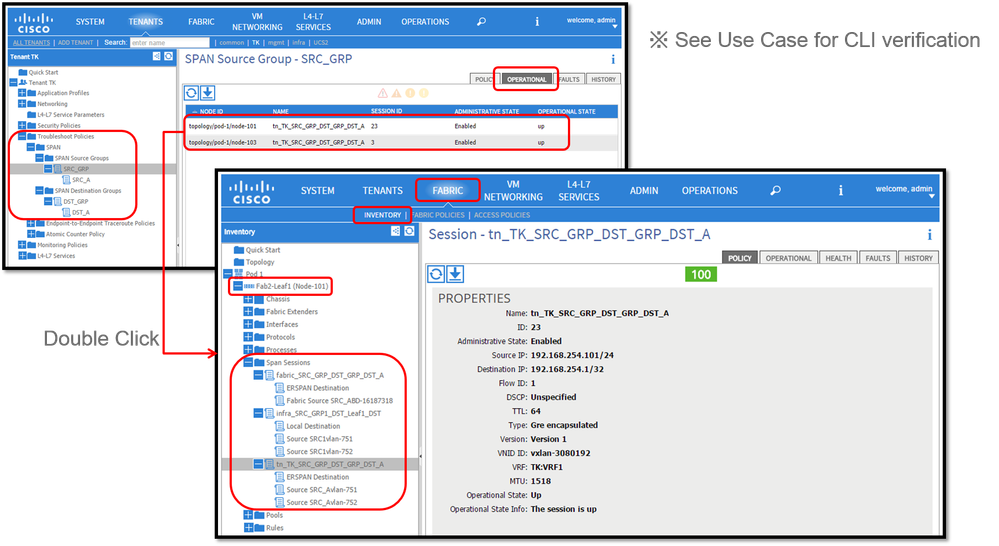

SPAN do Locatário (ERSPAN)

SPAN do Locatário (ERSPAN)Topologia de exemplo

Topologia de exemplo

Exemplo de configuração

Exemplo de configuração

- Where:

Tenants > {tenant name} > Troubleshoot Policies > SPAN

- SPAN Source Groups

- SPAN Destination Groups

※ as ligações do grupo de origem de SPAN Destination e Sources.

- Como:

- Criar

SPAN Source Group (SRC_GRP) - Criar

SPAN Source (SRC_A) emSPAN Source Group (SRC_GRP) - Configure esses parâmetros para

SPAN Source (SRC_A)

-Direção

- EPG de origem

※ Consulte a figura para obter detalhes de cada parâmetro. - Criar

SPAN Destination Group (DST_GRP) - Criar

SPAN Destination (DST_A) - Configure esses parâmetros para

SPAN Destination(DST_A)

- EPG de destino

-IP de Destino

- IP/prefixo de origem

- Outros parâmetros podem ser deixados como padrão

※ Consulte a figura para obter detalhes de cada parâmetro. - Verifique se

SPAN Destination Group está vinculado a umSPAN Source Group apropriado. - Verifique se

Admin State está Habilitado.

※ SPAN é interrompido quando você seleciona Disabled neste Estado de administrador. Não há necessidade de excluir todas as políticas se você reutilizá-las posteriormente.

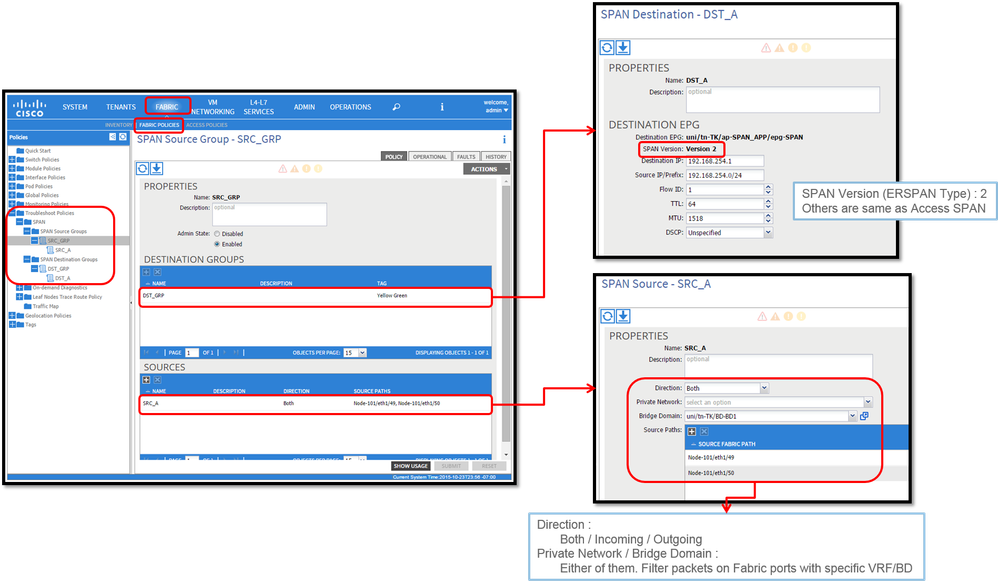

SPAN de estrutura (ERSPAN)

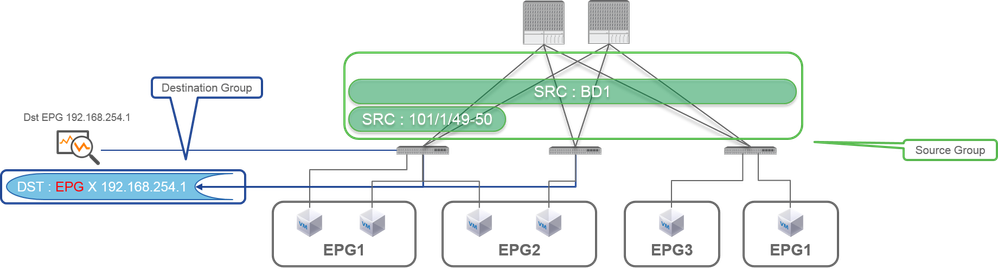

SPAN de estrutura (ERSPAN)Topologia de exemplo

Topologia de exemplo

Exemplo de configuração

Exemplo de configuração

- Where:

Fabric > FABRIC POLICIES > Troubleshoot Policies > SPAN

- Fabric

- SPAN Destination Groups

※ SPAN Source Group laçosDestination e Sources

- Como:

- Criar

SPAN Source Group (SRC_GRP) - Criar

SPAN Source (SRC_A) emSPAN Source Group (SRC_GRP) - Configure esses parâmetros para

SPAN Source (SRC_A)

-Direção

- Rede privada (opcional)

- Domínio de bridge (opção)

- Caminhos de origem (podem ser várias interfaces)

※ consulte a imagem para obter detalhes de cada parâmetro. - Criar

SPAN Destination Group (DST_GRP) - Criar

SPAN Destination (DST_A) - Configure esses parâmetros para

SPAN Destination (DST_A)

- EPG de destino

-IP de Destino

- IP/prefixo de origem

- Outros parâmetros podem ser deixados como padrão

※ consulte a imagem para obter detalhes de cada parâmetro. - Verifique se

SPAN Destination Group está vinculado a umSPAN Source Group apropriado. - Verifique se

Admin State está Habilitado.

※ SPAN é interrompido quando você seleciona Desabilitado nestaAdmin State opção. Não há necessidade de excluir todas as políticas se você reutilizá-las posteriormente.

Embora seja descrito em uma seção posterior "Versão do ERSPAN (tipo)", você pode informar que a versão II do ERSPAN é usada para o Fabric SPAN e a versão I é usada para o SPAN de Locatário e Acesso.

Verificação de GUI

Verificação de GUI

- Verificação da Política de Configuração de SPAN

Fabric > ACCESS POLICIES > Troubleshoot Policies > SPAN > SPAN Source Groups > Operational tabFabric > FABRIC POLICIES > Troubleshoot Policies > SPAN > SPAN Source Groups > Operational tabTenants > {tenant name} > Troubleshoot Policies > SPAN > SPAN Source Groups > Operational tab

Verifique se o estado operacional está ativo.

- Verificação na Sessão de SPAN no próprio nó

- Clique duas vezes em cada sessão no

SPAN Configuration PolicyouFabric > INVENTORY > Node > Span Sessions > { SPAN session name }

Verifique se o estado operacional está ativo.

Convenção de nomenclatura da sessão de SPAN:

- SPAN de malha: fabric_xxxx

- SPAN de acesso: infra_xxxx

- SPAN do usuário: tn_xxxx

Selecione o tipo de SPAN da ACI

Selecione o tipo de SPAN da ACI

Nesta seção, são descritos cenários detalhados para cada tipo de SPAN da ACI (Access, Tenant, Fabric). A topologia base para cada cenário é mencionada na seção anterior.

Se você entender esses cenários, poderá selecionar o tipo de SPAN da ACI apropriado para sua necessidade, como pacotes em apenas interfaces específicas que devem ser capturados ou todos os pacotes em um EPG específico, independentemente das interfaces, que devem ser capturados, e muito mais.

Na Cisco ACI, o SPAN é configurado com o source group e destination group. O grupo Origem contém vários fatores de origem, como interfaces ou EPG. O grupo de destino contém informações de destino, como a interface de destino para SPAN local ou IP de destino para ESPAN.

Após a captura dos pacotes, consulte a seção "Como ler dados de SPAN" para decodificar os pacotes capturados.

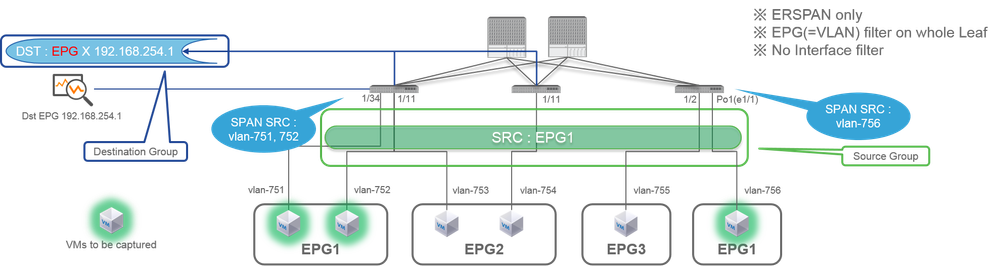

Observação: concentre-se nas VMs destacadas com uma luz verde em cada topologia. Cada cenário é para capturar pacotes dessas VMs destacadas.

SPAN de acesso (ERSPAN)

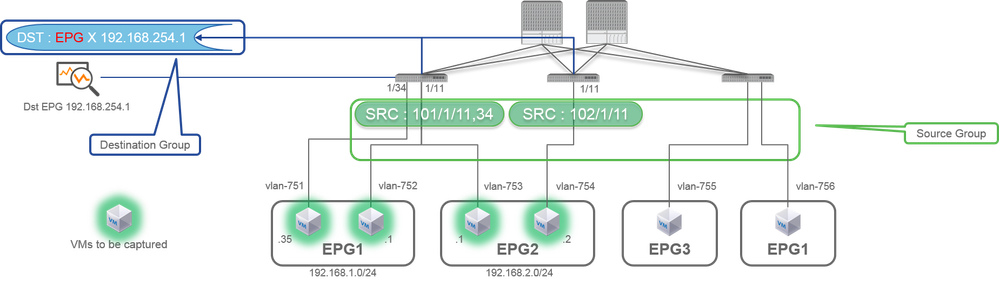

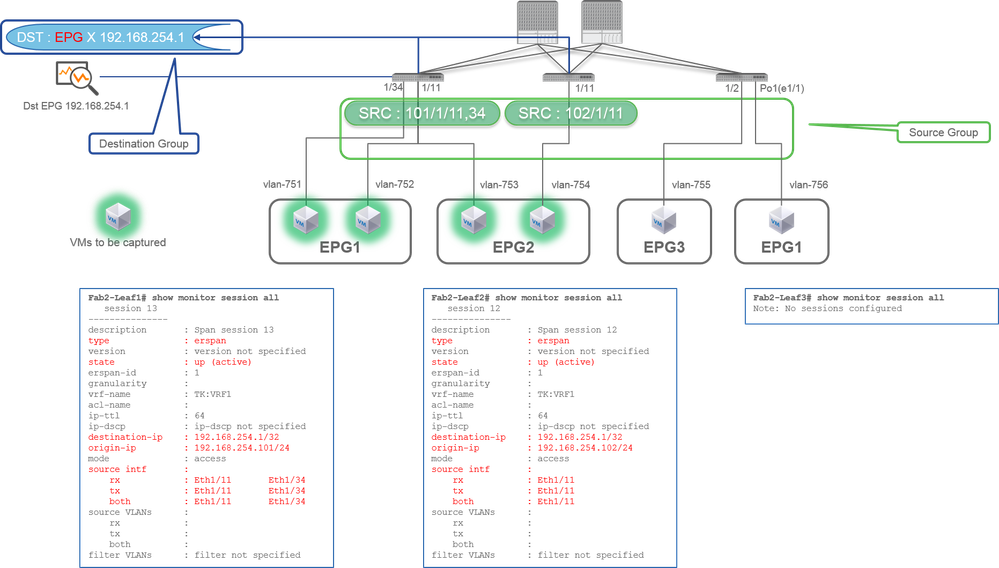

SPAN de acesso (ERSPAN)Caso 1. Src "Leaf1 e1/11 e1/34 & Leaf2 e1/11" | Horário De Verão "192.168.254.1"

Caso 1. Src "Leaf1 e1/11 e1/34 & Leaf2 e1/11" | Horário De Verão "192.168.254.1"

Source Group- Folha1 e1/11

- Folha1 e1/34

- Folha2 e1/11

Destination Group- 192.168.254.1 no EPG X

O SPAN de acesso pode especificar várias interfaces para uma única sessão de SPAN. Ele pode capturar todos os pacotes que entram ou saem de interfaces especificadas, independentemente de seu EPG.

Quando várias interfaces são especificadas como um grupo de origem de vários switches Leaf, o grupo de destino deve ser ERSPAN, não SPAN Local.

Neste exemplo, ele copia pacotes de todas as VMs em EPG1 e EPG2.

Ponto de verificação CLI

- Verifique se o status é "ativo"

- "

destination-ip" é o IP de destino para ERSPAN - "

origin-ip" é o IP de origem para ERSPAN

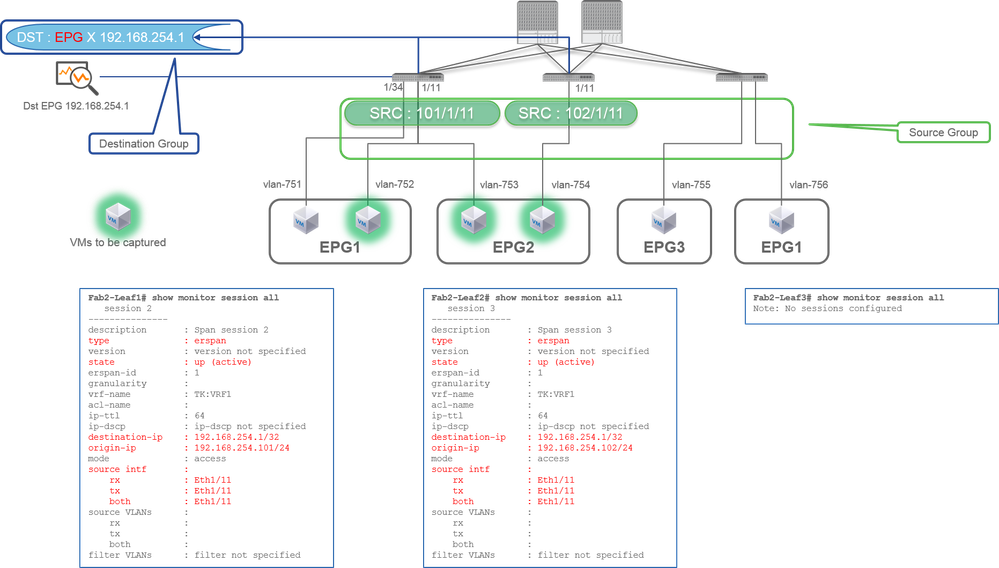

Caso 2. Src "Leaf1 e1/11 & Leaf2 e1/11" | Horário De Verão "192.168.254.1"

Caso 2. Src "Leaf1 e1/11 & Leaf2 e1/11" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 e1/11

- Folha2 e1/11

- Grupo de Destino

- 192.168.254.1 no EPG X

Neste exemplo, a Folha1 e1/34 é removida do Grupo de Origem de SPAN configurado no Caso1 anterior.

O ponto-chave neste exemplo é que o SPAN de acesso pode especificar interfaces de origem independentemente do EPG.

Ponto de verificação CLI

- a interface de origem na Leaf1 é alterada para "Eth1/11" de "Eth1/11 Eth1/34"

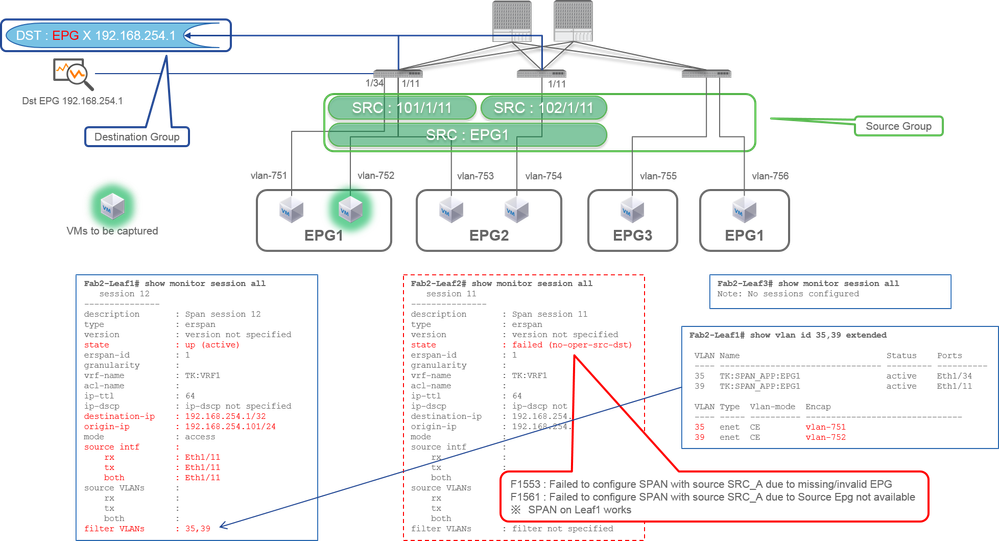

Caso 3. Src "Leaf1 e1/11 & Leaf2 e1/11 & EPG1 filter" | Horário De Verão "192.168.254.1"

Caso 3. Src "Leaf1 e1/11 & Leaf2 e1/11 & EPG1 filter" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 e1/11

- Folha2 e1/11

- Filtrar EPG1

- Grupo de Destino

- 192.168.254.1 no EPG X

Este exemplo mostra que o SPAN de acesso também pode especificar um EPG específico nas portas de origem. Isso é útil quando vários EPGs fluem em uma única interface e é necessário capturar o tráfego somente para o EPG1 nessa interface.

Como o EPG1 não é implantado na Folha2, o SPAN para a Folha2 falha com as falhas F1553 e F1561. No entanto, o SPAN na Leaf1 ainda funciona.

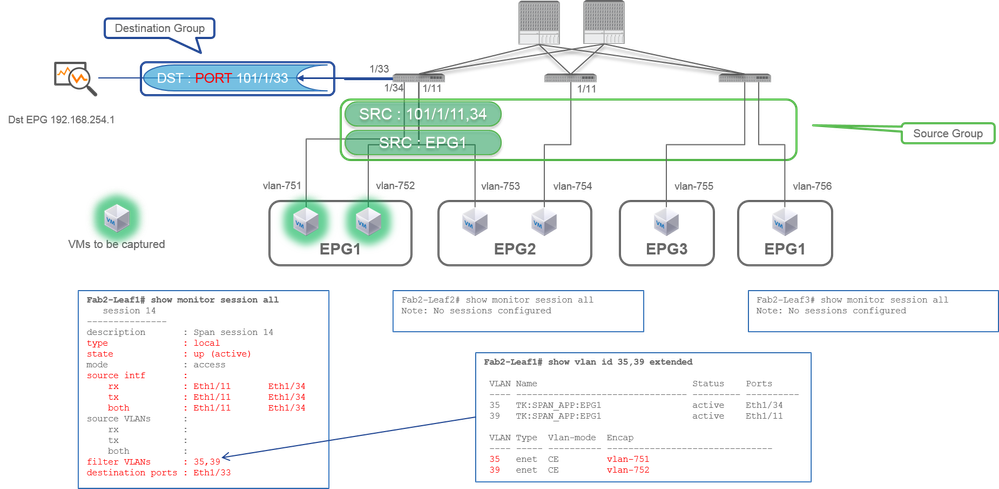

Além disso, dois filtros de VLAN são adicionados automaticamente para a sessão de SPAN na Leaf1 porque o EPG1 usa duas VLANs (VLAN-751.752) na Leaf1.

Observe que o ID da VLAN na CLI (35, 39) é a VLAN interna chamada PI-VLAN (Platform Independent VLAN) que não é o ID real no fio. Como mostrado na figura, o comando show vlan extended mostra o mapeamento do ID da VLAN de encapsulamento real e da VLAN IP.

Essa sessão de SPAN permite capturar pacotes somente para EPG1 (VLAN-752) na Folha1 e1/11, mesmo que o EPG2 (VLAN-753) flua na mesma interface.

Ponto de verificação CLI

- As VLANs de filtro são adicionadas de acordo com os EPGs usados para o filtro.

- Se não houver EPGs correspondentes na Folha, a sessão de SPAN nessa Folha falhará.

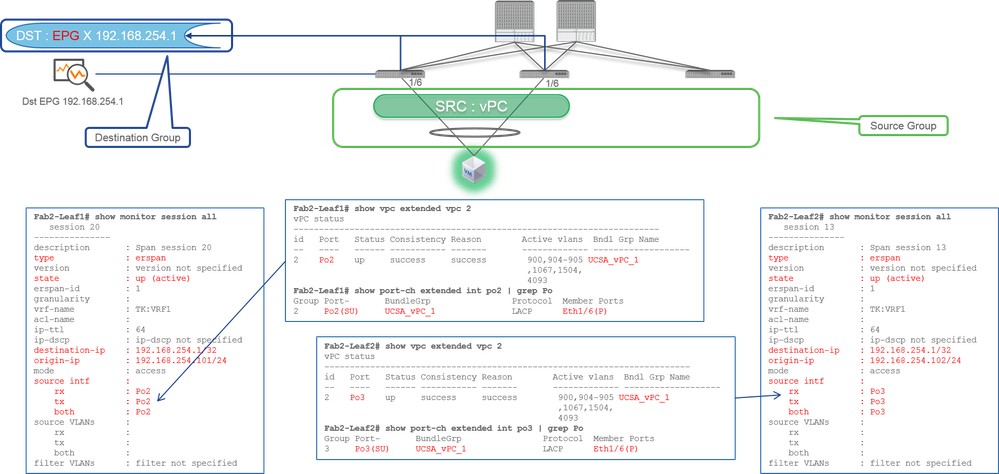

Caso 4. Src "Leaf1-Leaf2 vPC" | Horário De Verão "192.168.254.1"

Caso 4. Src "Leaf1-Leaf2 vPC" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 - 2e1/11

- Grupo de Destino

- 192.168.254.1 no EPG X

Quando a interface vPC é configurada como origem, um destino deve ser o IP remoto (ERSPAN) e não a interface (SPAN local)

SPAN de acesso (SPAN local)

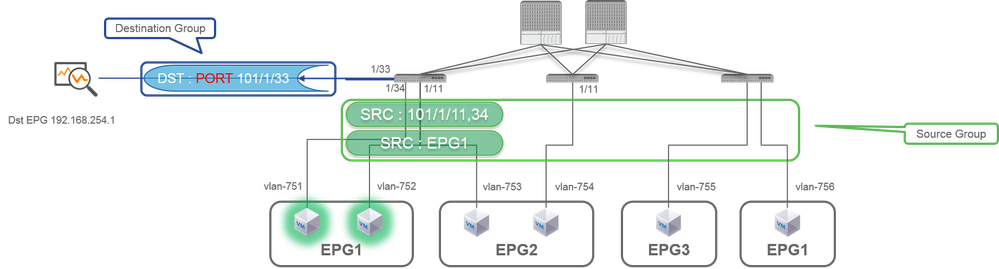

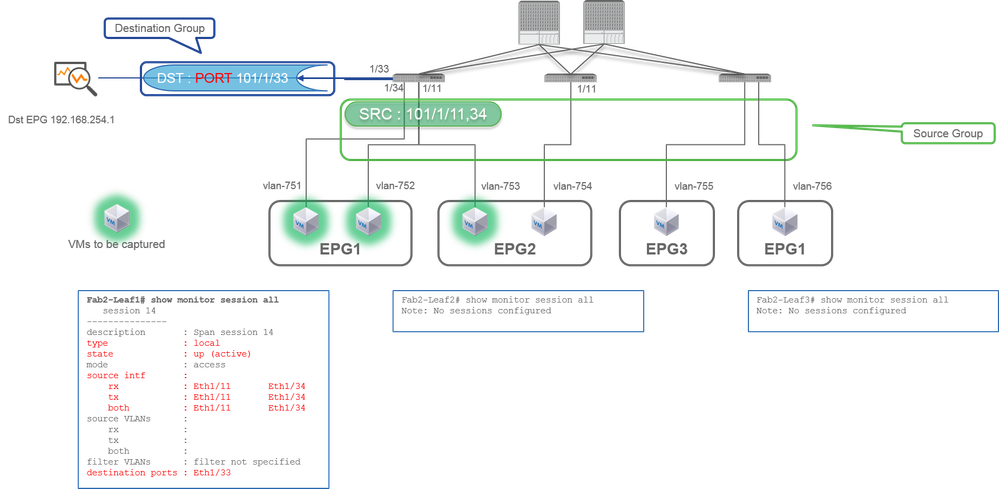

SPAN de acesso (SPAN local)Caso 1. Src "Leaf1 e1/11 e1/34" | Horário de Verão "Leaf1 e1/33"

Caso 1. Src "Leaf1 e1/11 e1/34" | Horário de Verão "Leaf1 e1/33"

- Grupo de Origem

- Folha1 e1/11

- Folha1 e1/34

- Grupo de Destino

- Folha1 e1/33

O SPAN de acesso também pode usar o SPAN local (que é uma interface específica como um destino)

No entanto, nesse caso, as interfaces de origem devem estar na mesma folha que a interface de destino.

Caso 2. Src "Leaf1 e1/11 e1/34 & EPG1 filter | Horário de Verão " Folha1 e1/33"

Caso 2. Src "Leaf1 e1/11 e1/34 & EPG1 filter | Horário de Verão " Folha1 e1/33"

- Grupo de Origem

- Folha1 e1/11

- Folha1 e1/34

- Filtro EPG1

- Grupo de Destino

- Folha1 e1/33

O SPAN de Acesso com SPAN Local também pode usar o Filtro EPG e o ERSPAN.

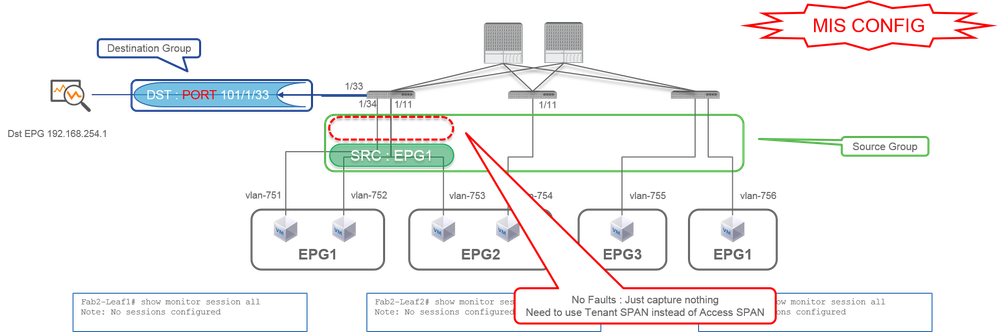

Caso 3. Src "Leaf1 e1/11 & Leaf2 e/11" | Horário de Verão "Leaf1 e1/33" (caso ruim)

Caso 3. Src "Leaf1 e1/11 & Leaf2 e/11" | Horário de Verão "Leaf1 e1/33" (caso ruim)

- Grupo de Origem

- Folha1 e1/11

- Folha2 e1/11

- Grupo de Destino

- Folha1 e1/33

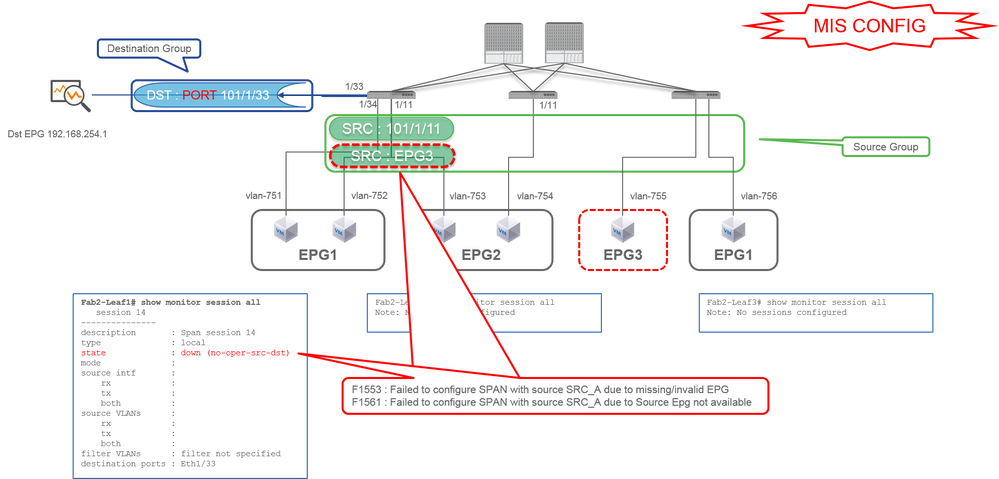

Caso 4. Src "Leaf1 e1/11 & EPG3 filter" | Horário de Verão "Leaf1 e1/33" (caso ruim)

Caso 4. Src "Leaf1 e1/11 & EPG3 filter" | Horário de Verão "Leaf1 e1/33" (caso ruim)

- Grupo de Origem

- Folha1 e1/11

- Filtro EPG3

- Grupo de Destino

- Folha1 e1/33

É semelhante ao caso 3 no SPAN de Acesso (ERSPAN), mas neste exemplo, a única sessão de SPAN na Leaf1 falha porque o EPG3 não existe na Leaf1. Portanto, o SPAN não funciona.

Caso 5: Origem "filtro EPG1" | Horário de Verão "Leaf1 e1/33" (caso ruim)

Caso 5: Origem "filtro EPG1" | Horário de Verão "Leaf1 e1/33" (caso ruim)

- Grupo de Origem

- Filtro EPG1

- Grupo de Destino

- Folha1 e1/33

O filtro EPG no SPAN de Acesso funciona somente quando as portas de origem são configuradas. Se o EPG for a única origem a ser especificada, o SPAN do Locatário deverá ser usado em vez do SPAN de Acesso.

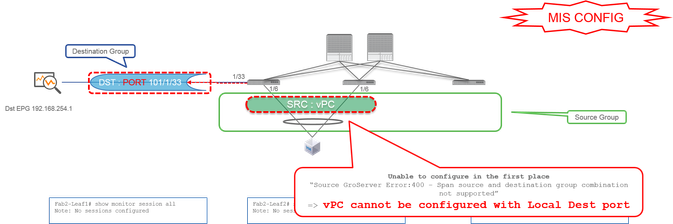

Caso 6. Src "Leaf1 - Leaf2 vPC" | Horário de Verão "Leaf1 e1/33" (caso ruim)

Caso 6. Src "Leaf1 - Leaf2 vPC" | Horário de Verão "Leaf1 e1/33" (caso ruim)

- Grupo de Origem

- vPC Leaf1-2

- Grupo de Destino

- Folha1 e1/33

Uma interface vPC não pode ser configurada como uma origem com SPAN Local. Use o ERSPAN. Consulte o caso 4 para SPAN de acesso (ERSPAN).

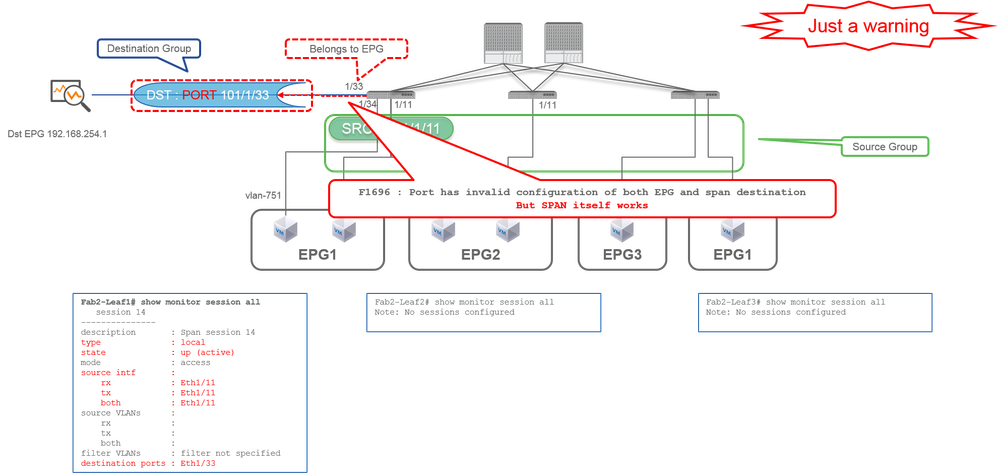

Caso 7. Src "Leaf1 e1/11 | Horário de Verão "Leaf1 e1/33 & e1/33 pertence ao EPG" (funciona com defeito)

Caso 7. Src "Leaf1 e1/11 | Horário de Verão "Leaf1 e1/33 & e1/33 pertence ao EPG" (funciona com defeito)

Se uma I/F de destino para o SPAN já pertencer ao EPG, uma falha "F1696 : A porta tem uma configuração inválida do EPG e do destino do span" será gerada na I/F física.

Mas mesmo com essa falha, o SPAN funciona sem nenhum problema. Essa falha é apenas um aviso sobre o tráfego extra causado pelo SPAN, já que pode afetar o tráfego EPG normal dos clientes no mesmo I/F.

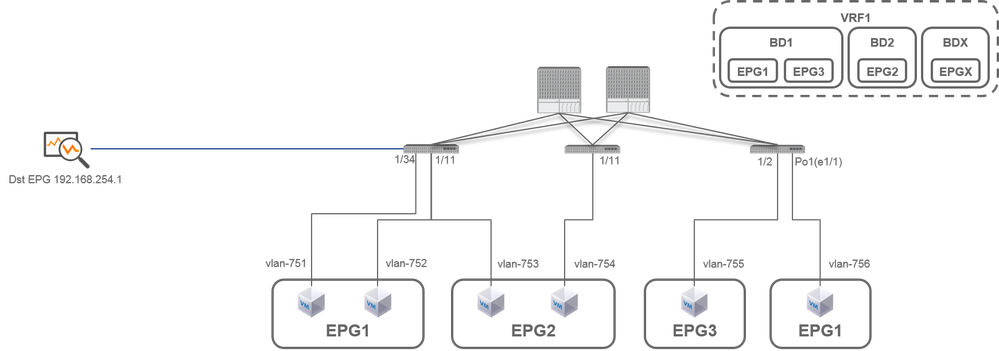

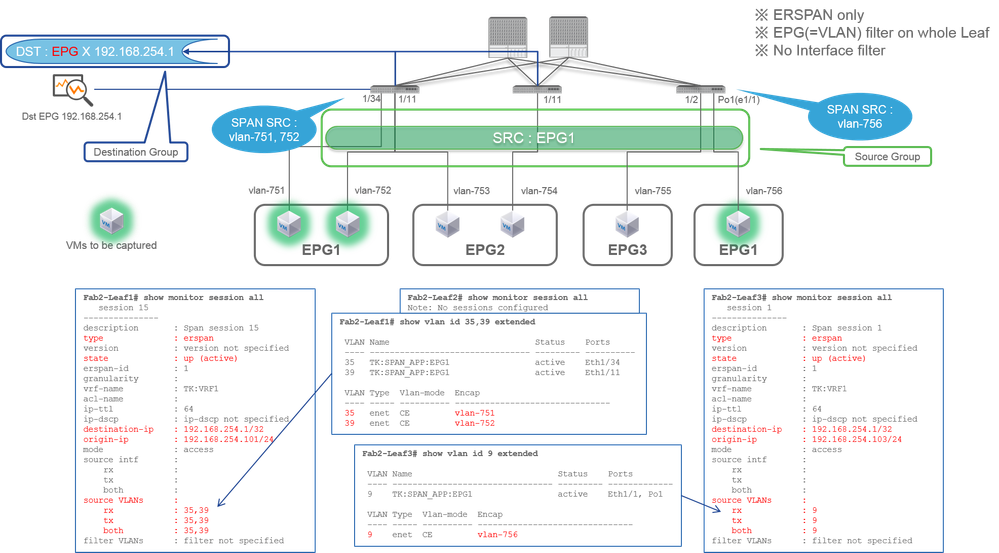

SPAN do Locatário (ERSPAN)

SPAN do Locatário (ERSPAN)Caso 1. Origem "EPG1" | Horário De Verão "192.168.254.1"

Caso 1. Origem "EPG1" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- EPG1 (sem filtro)

- Grupo de Destino

- 192.168.254.1 no EPG X

O SPAN de Locatário usa o próprio EPG como origem, enquanto o SPAN de Acesso usa o EPG apenas para um filtro.

O ponto principal do SPAN de Locatário é que você não precisa especificar cada porta individual e a ACI detecta automaticamente as VLANs apropriadas em cada switch Leaf. Portanto, isso seria útil quando todos os pacotes para EPG específico precisassem ser monitorados e os endpoints desse EPG pertencessem a várias interfaces em switches Leaf.

SPAN de estrutura (ERSPAN)

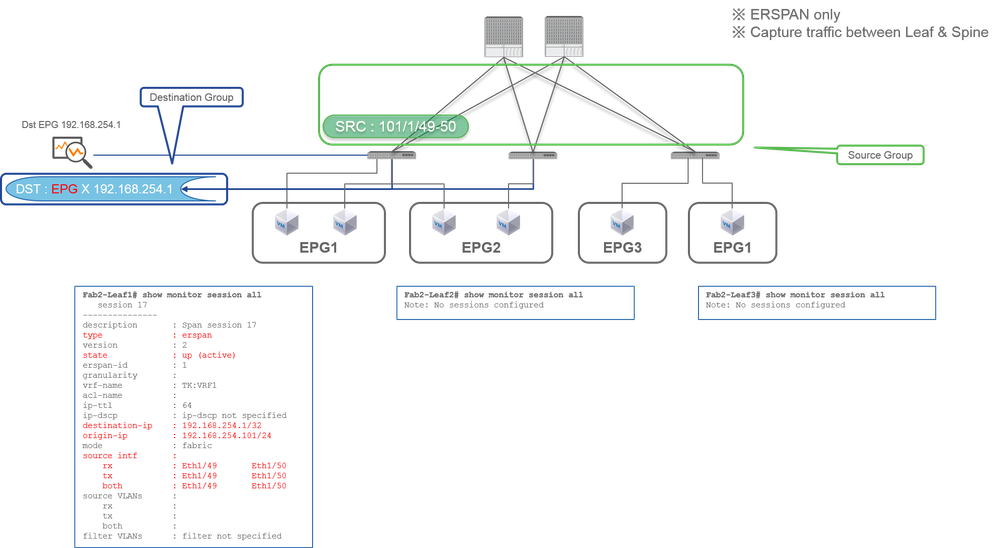

SPAN de estrutura (ERSPAN)Caso 1. Src "Leaf1 e1/49-50" | Horário De Verão "192.168.254.1"

Caso 1. Src "Leaf1 e1/49-50" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 e1/49-50

- Grupo de Destino

- 192.168.254.1 no EPG X

O SPAN de estrutura especifica as portas de estrutura como uma origem em que as portas de estrutura são interfaces entre os switches Leaf e Spine.

Esse SPAN é útil quando é necessário copiar pacotes entre os switches Leaf e Spine. No entanto, os pacotes entre os switches Leaf e Spine são encapsulados com o cabeçalho iVxLAN. Por isso, é necessário um pequeno truque para lê-lo. Consulte "Como ler dados de SPAN".

Observação: o cabeçalho iVxLAN é um cabeçalho VxLAN aprimorado apenas para uso interno da estrutura da ACI.

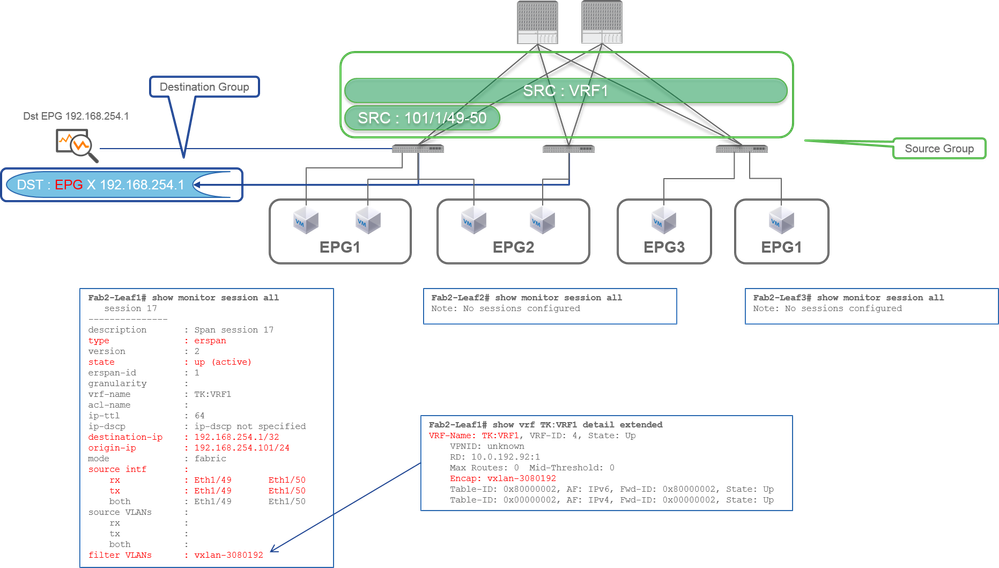

Caso 2. Src "Leaf1 e1/49-50 & VRF filter" | Horário De Verão "192.168.254.1"

Caso 2. Src "Leaf1 e1/49-50 & VRF filter" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 e1/49-50

- Filtro VRF

- Grupo de Destino

- 192.168.254.1 no EPG X

O SPAN de estrutura pode usar filtros, bem como SPAN de acesso. Mas o tipo de filtro é diferente. O Fabric SPAN usa Virtual Routing and Forwarding (VRF) ou BD como um filtro.

Na Cisco ACI, conforme descrito anteriormente, os pacotes que passam pelas portas de estrutura são encapsulados com o cabeçalho iVxLAN. Este cabeçalho iVxLAN tem informações VRF ou BD como Identificador de Rede Virtual (VNID). Quando os pacotes são encaminhados como Camada 2 (L2), iVxLAN VNID significa BD. Quando os pacotes são encaminhados como Camada 3 (L3), iVxLAN VNID significa VRF.

Portanto, quando for necessário capturar o tráfego roteado nas portas de estrutura, use o VRF como um filtro.

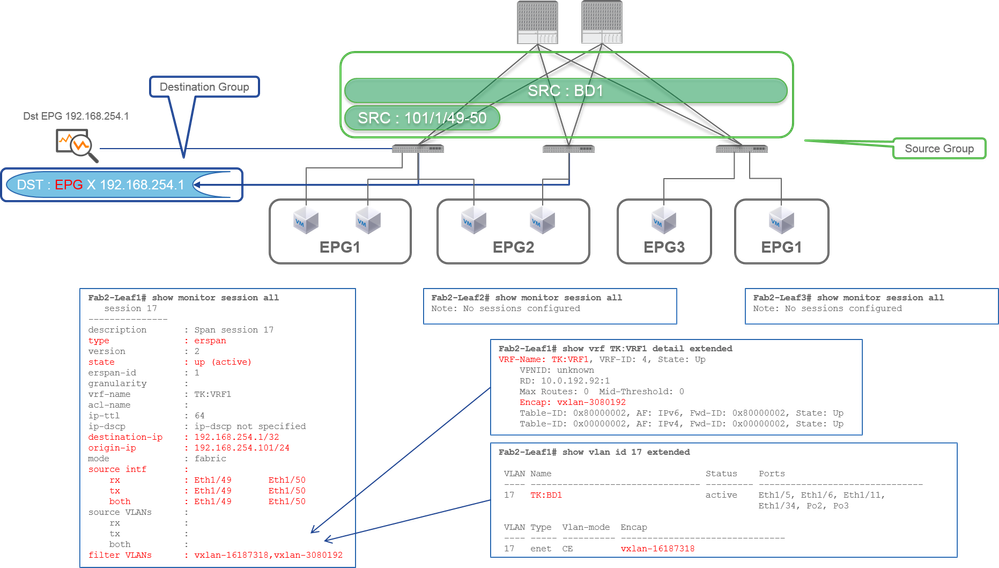

Caso 3. Src "Leaf1 e1/49-50 & BD filter" | Horário De Verão "192.168.254.1"

Caso 3. Src "Leaf1 e1/49-50 & BD filter" | Horário De Verão "192.168.254.1"

- Grupo de Origem

- Folha1 e1/49-50

- Filtro BD

- Grupo de Destino

- 192.168.254.1 no EPG X

Como descrito no caso anterior 2, o SPAN de estrutura pode usar BD como um filtro.

Quando for necessário capturar o tráfego interligado nas portas de estrutura, use o BD como um filtro.

Observação: apenas um único filtro de BD ou VRF pode ser configurado de cada vez.

Do que você precisa no dispositivo de destino de SPAN?

Do que você precisa no dispositivo de destino de SPAN?Basta executar um aplicativo de captura de pacotes, como tcpdump, wireshark o que está nele. Não é necessário configurar a sessão de destino ERSPAN ou qualquer outra coisa.

Para ERSPAN

Para ERSPANCertifique-se de executar uma ferramenta de captura na interface com o IP de destino para ERSPAN, já que os pacotes de SPAN são encaminhados para o IP de destino.

O pacote recebido é encapsulado com um cabeçalho GRE. Consulte esta seção "Como ler dados de ERSPAN" para saber como decodificar o cabeçalho de ERSPAN GRE.

Para SPAN local

Para SPAN localCertifique-se de executar uma ferramenta de captura na interface que se conecta à interface de Destino de SPAN no ACI Leaf.

Pacotes brutos são recebidos nesta interface. não é necessário lidar com o cabeçalho ERSPAN.

Como ler dados ERSPAN

Como ler dados ERSPANVersão do ERSPAN (tipo)

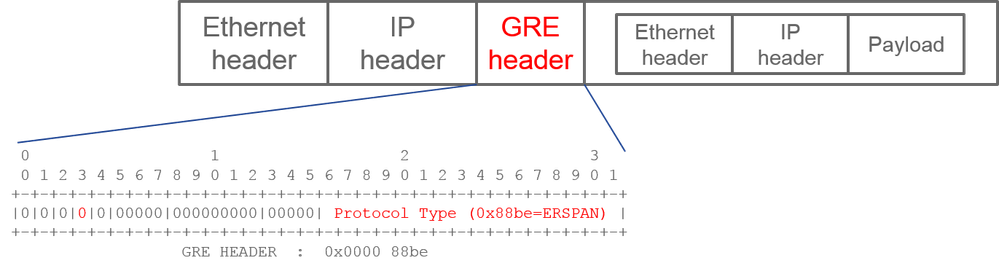

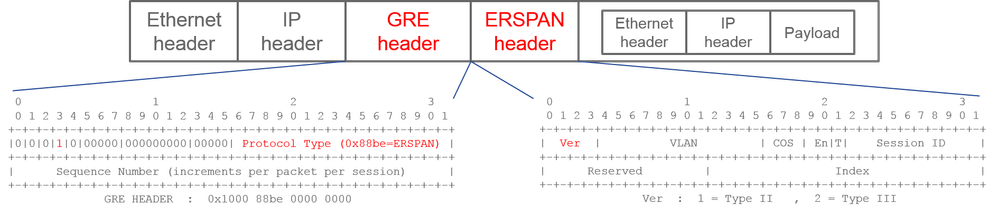

Versão do ERSPAN (tipo)O ERSPAN encapsula pacotes copiados para encaminhá-los ao destino remoto. O GRE é usado para esse encapsulamento. O tipo de protocolo para ERSPAN no cabeçalho GRE é 0x88be.

No documento Internet Engineering Task Force (IETF), a versão do ERSPAN é descrita como tipo em vez de versão.

Há três tipos de ERSPAN. I, II e III. O Tipo de ERSPAN é mencionado neste rascunho de RFC. Além disso, esse GRE RFC1701 também pode ser útil para entender cada tipo de ERSPAN.

Aqui está o formato do pacote de cada tipo:

ERSPAN Tipo I (usado pelo Broadcom Trident 2)

ERSPAN Tipo I (usado pelo Broadcom Trident 2)

O Tipo I não usa o campo de sequência no cabeçalho GRE. Ele nem usa o cabeçalho ERSPAN, que deve suceder o cabeçalho GRE se for ERSPAN tipo II e III. O Broadcom Trident 2 oferece suporte apenas a esse ERSPAN tipo I.

ERSPAN Tipo II ou III

ERSPAN Tipo II ou III

Se o campo de sequência for ativado pelo bit S, deve ser ERSPAN tipo II ou III. O campo de versão no cabeçalho ERSPAN identifica o tipo de ERSPAN. Na ACI, o tipo III não é suportado a partir de 20/03/2016.

Se um grupo de origem de SPAN para SPAN de Acesso ou de Locatário tiver origens em nós de 1ª e 2ª gerações, o destino de ERSPAN receberá pacotes de Tipo I e II de ERSPAN de cada geração de nós. No entanto, o Wireshark pode decodificar apenas um dos Tipos de ERSPAN por vez. Por padrão, ele apenas decodifica o ERSPAN Tipo II. Se você habilitar a decodificação de ERSPAN Tipo I, o Wireshark não decodificará ERSPAN Tipo II. Consulte a seção posterior sobre como decodificar ERSPAN Tipo I no Wireshark.

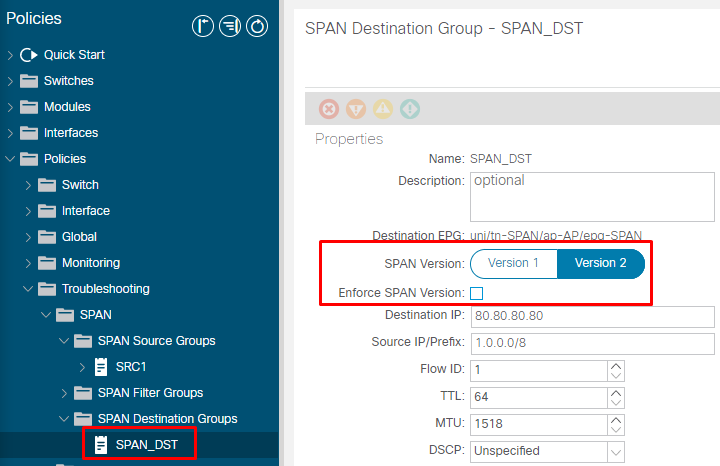

Para evitar esse tipo de problema, você pode configurar o Tipo de ERSPAN em um grupo de destinos de SPAN.

- Versão de SPAN (Versão 1 ou Versão 2): refere-se ao ERSPAN Tipo I ou II

- Impor Versão de SPAN (marcado ou desmarcado): decide se a sessão de SPAN deve falhar caso o Tipo de ERSPAN configurado não seja suportado no hardware do nó de origem.

Por padrão, SPAN Version é Version 2 e Enforce SPAN Version está desmarcada. Isso significa que se o nó de origem for de 2a. geração ou posterior, que suporta ERSPAN Tipo II, ele gerará ERSPAN com Tipo II. Se o nó de origem for de 1ª geração, que não suporta ERSPAN Tipo II (exceto para Fabric SPAN), ele voltará para o Tipo I, já que a opção Impor versão de SPAN não está marcada. Como resultado, o destino ERSPAN recebe um tipo misto de ERSPAN.

Esta tabela explica cada combinação para SPAN de Acesso e Locatário.

| Versão de SPAN |

Impor a versão do SPAN |

nó de origem de 1ª geração |

nó de origem de 2ª geração |

| Versão 2 |

Desmarcado |

Usa Tipo I |

Usa Tipo II |

| Versão 2 |

Marcado |

Falha |

Usa Tipo II |

| Versão 1 |

Desmarcado |

Usa Tipo I |

Usa Tipo I |

| Versão 1 |

Marcado |

Usa Tipo I |

Usa Tipo I |

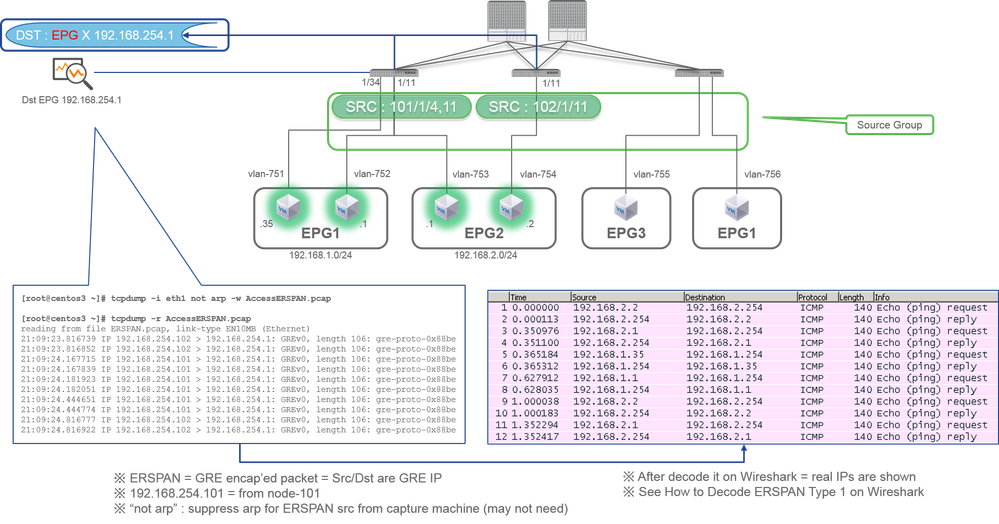

Exemplo de dados ERSPAN

Exemplo de dados ERSPANSPAN de Locatário/SPAN de Acesso (ERSPAN)

SPAN de Locatário/SPAN de Acesso (ERSPAN)

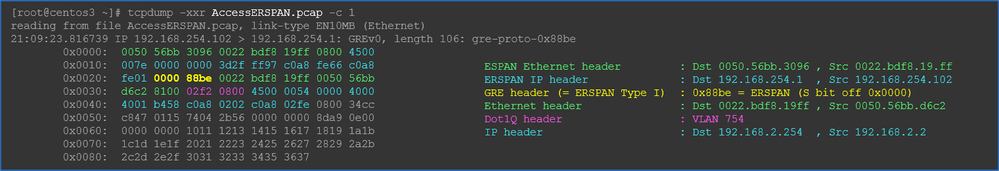

Os pacotes precisam ser decodificados, pois são encapsulados pelo ERSPAN Tipo I. Isso pode ser feito com o Wireshark. Consulte a seção "Como Decodificar o ERSPAN Tipo 1".

Detalhes do Pacote Capturado (ERSPAN Tipo I)

Detalhes do Pacote Capturado (ERSPAN Tipo I)

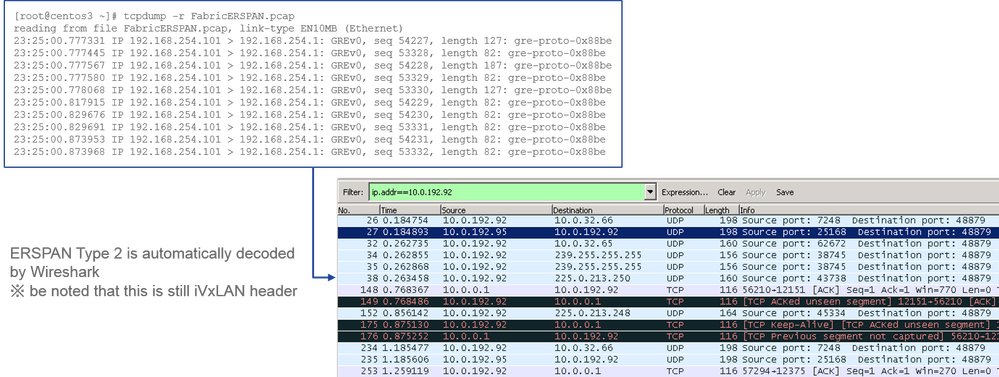

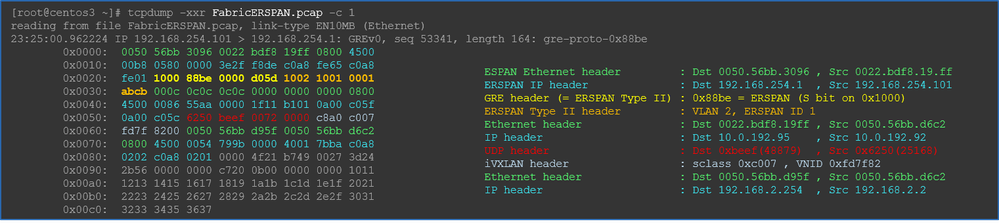

SPAN de estrutura (ERSPAN)

SPAN de estrutura (ERSPAN)

O Wireshark decodifica automaticamente o ERSPAN Tipo II. No entanto, ele ainda é encapsulado pelo cabeçalho iVxLAN.

Por padrão, o Wireshark não entende o cabeçalho iVxLAN, pois é o cabeçalho interno da ACI. Consulte "Como decodificar o cabeçalho iVxLAN".

Detalhes do Pacote Capturado (ERSPAN Tipo II)

Detalhes do Pacote Capturado (ERSPAN Tipo II)

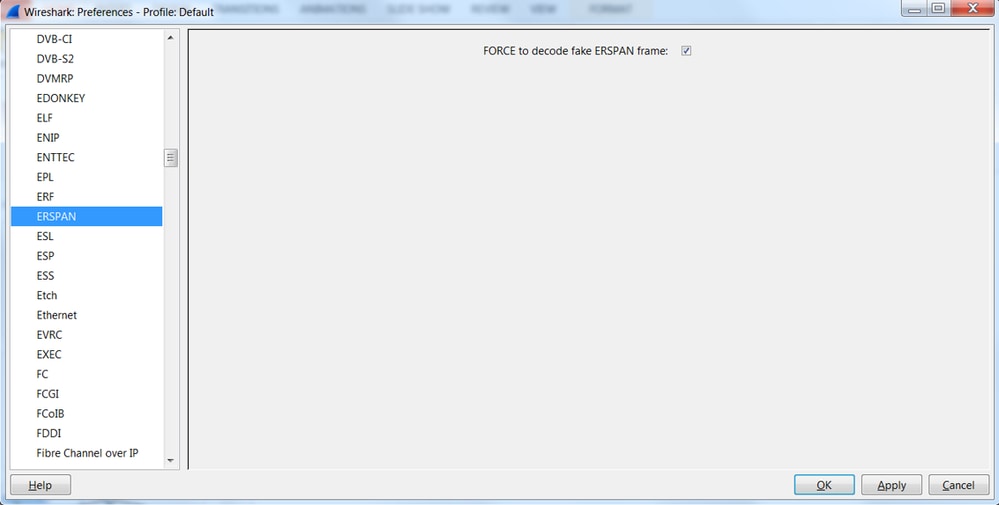

Como decodificar ERSPAN Tipo I

Como decodificar ERSPAN Tipo IOpção 1. Navegue até Edit > Preference > Protocols > ERSPAN e marque FORCE para decodificar o quadro ERSPAN falso.

- Wireshark (GUI)

- Tshark (versão CLI do Wireshark):

user1@linux# tshark -f 'proto GRE' -nV -i eth0 -o erspan.fake_erspan:true

Observação: certifique-se de desativar essa opção ao ler ERSPAN tipo II ou III.

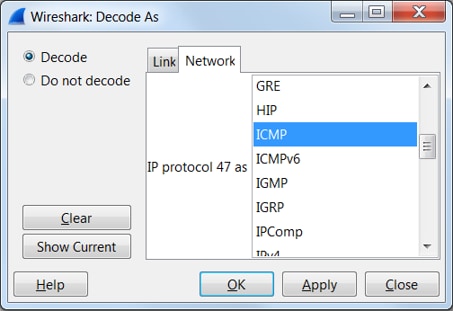

Opção 2. Navegue até Decode As > Network > ICMP (if it’s ICMP).

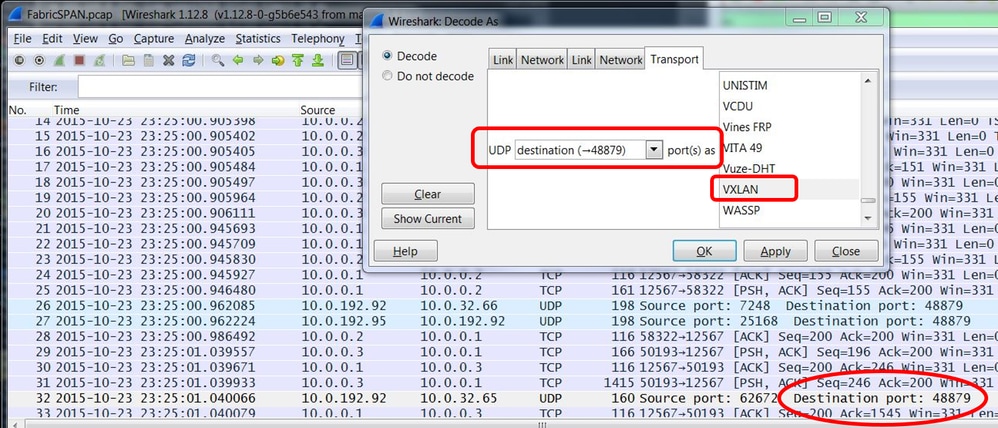

Como decodificar o cabeçalho iVxLAN

O cabeçalho iVxLAN usa a porta de destino 48879. Assim, você pode decodificar o cabeçalho iVxLAN e VxLAN se configurar a porta de destino UDP 48879 como VxLAN no Wireshark.

- Certifique-se de selecionar primeiro os pacotes encapsulados de iVxLAN.

- Navegue até

Analyze > Decode As > Transport > UDP destination (48879) > VxLAN. - E então

Apply.

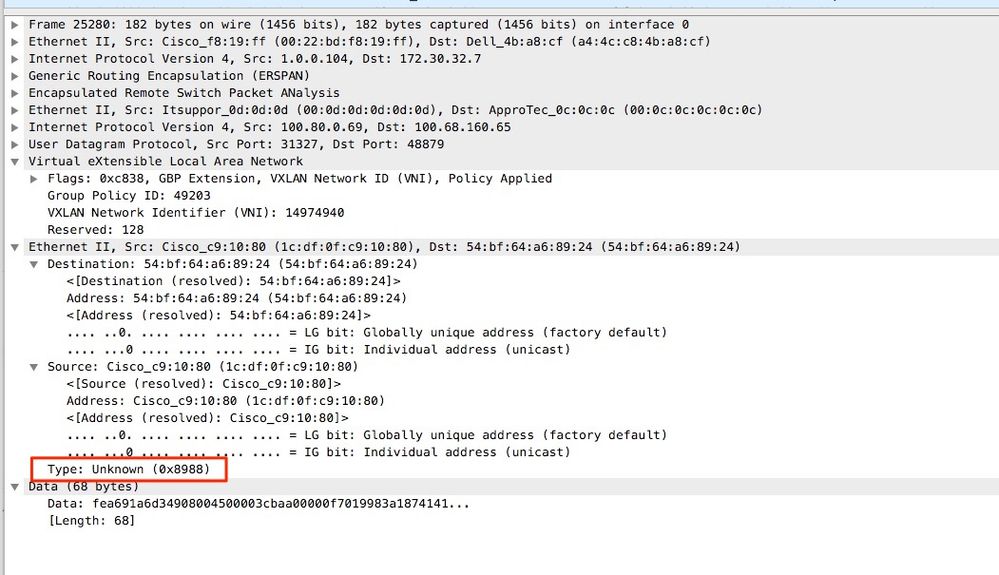

Observação: há pacotes de comunicação entre APICs nas portas de estrutura. Esses pacotes não são encapsulados pelo cabeçalho iVxLAN.

Quando você faz uma captura erspan em uma rede de usuário que executa o Precision Time Protocol (PTP), às vezes, percebe-se que o Wireshark não interpreta os dados devido a um ethertype desconhecido dentro do encapsulamento GRE (0x8988). 0x8988 é o ethertype para a tag de tempo que é inserida nos pacotes de dataplane quando o PTP está habilitado. Decodifique o ethertype 0x8988 como "tag Cisco" para expor os detalhes do pacote.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

2.0 |

06-Aug-2024

|

Renomeado para incluir a palavra de plano de ação

'follow' removido

Marca MDF atualizada |

1.0 |

01-Feb-2023

|

Versão inicial |

Colaborado por engenheiros da Cisco

- Takuya KishidaEngenheiro técnico de marketing

- Rajesh GattiLíder técnico da Cisco

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback