Sincronizar a configuração de filtragem (SYN) nos switches gerenciados 300 Series

Objetivo

O TCP é um protocolo da camada de transporte que fornece entrega confiável e ordenada de pacotes e também permite a detecção de erros e a perda de dados para disparar a retransmissão até que os dados sejam recebidos correta e completamente. Antes de o cliente enviar dados, ele solicita uma conexão com um pacote de sincronização (SYN) para o servidor para iniciar a conexão. Em seguida, o servidor envia um pacote SYN e de confirmação (ACK) ao cliente, e o cliente envia um pacote ACK para confirmar a resposta do servidor. Após essa conexão de handshake triplo entre o cliente e o servidor, os dados podem ser enviados.

Um ataque de inundação SYN ocorre quando esse handshake triplo do TCP é interrompido. Um cliente mal-intencionado inunda o servidor com pacotes SYN, o servidor responde com pacotes SYN e ACK para todas as solicitações de clientes mal-intencionados, mas o cliente mal-intencionado não envia pacotes ACK de volta. O servidor espera por um pacote ACK que simplesmente não chegará, consumindo os recursos do servidor para usuários legítimos e eventualmente derruba a rede. A filtragem SYN evita esses ataques. Este artigo explica como configurar a filtragem SYN nos 300 Series Managed Switches.

Dispositivos aplicáveis

Switches gerenciados SF/SG 300 Series

Versão de software

•v1.2.7.76

Habilite a prevenção de negação de nível de serviço

Para aplicar a filtragem SYN, primeiro, você precisa verificar se o switch está na prevenção de nível de negação de serviço correta. Esta seção explica como ativar o nível de prevenção correto nos 300 Series Managed Switches.

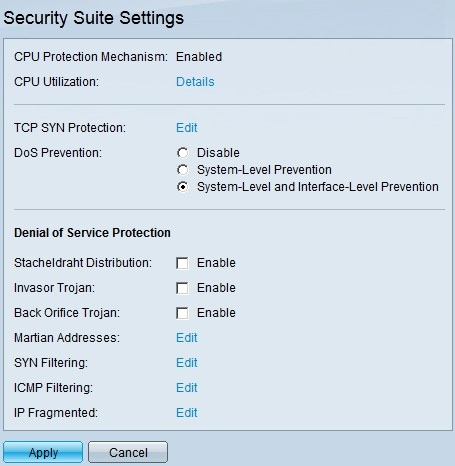

Etapa 1. Faça login no utilitário de configuração da Web e escolha Security > Denial of Service Prevention > Security Suite Settings. A página Configurações do Security Suite é aberta:

Etapa 2. No campo Prevenção de DoS, há três níveis de prevenção. Clique em Nível de sistema e Prevenção em nível de interface. Este nível permite configurar a filtragem SYN.

Etapa 3. Clique em Apply para salvar sua configuração.

Filtrar pacotes TCP SYN

Esta seção explica como configurar a filtragem SYN nos 300 Series Managed Switches.

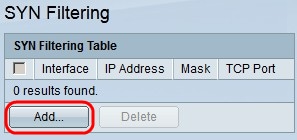

Etapa 1. Faça login no utilitário de configuração da Web e escolha Security > Denial of Service Prevention > SYN Filtering. A página Filtragem SYN é aberta:

Etapa 2. Clique em Add. A janela Add SYN Filtering é exibida:

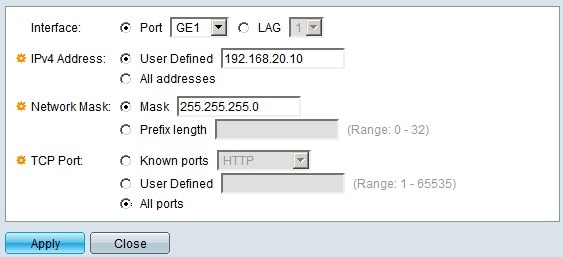

Etapa 3. No campo Interface, clique no botão de opção de uma das opções de interface disponíveis:

Porta — Permite escolher a porta da qual deseja filtrar os pacotes SYN na lista suspensa Porta.

LAG — Permite escolher o LAG do qual você deseja filtrar os pacotes SYN na lista suspensa Grupo de agregação de links (LAG). Um LAG agrupa várias portas em uma única porta lógica.

Etapa 4. No campo Endereço IPv4, clique no botão de opção de uma das opções disponíveis para definir os endereços IPv4 para filtrar pacotes SYN de:

Definido pelo usuário — Permite inserir o endereço IPv4 para o qual o filtro de pacotes SYN está definido.

Todos os endereços — Esta opção filtra todos os endereços IPv4 para pacotes SYN.

Etapa 5 No campo Máscara de rede, clique no botão de opção de uma das opções disponíveis para inserir a máscara de rede do endereço IP configurado na Etapa 4:

Máscara — Essa opção permite inserir a máscara de sub-rede do endereço IP.

Comprimento do prefixo — Essa opção permite inserir o endereço IP da máscara de sub-rede no formato do prefixo.

Etapa 5. No campo Porta TCP, clique em uma das opções disponíveis para determinar as portas TCP a filtrar:

Portas conhecidas — Essa opção permite escolher portas na lista suspensa Portas conhecidas. Por exemplo, HTTP é 80 e TELNET é 23.

Definido pelo usuário — Essa opção permite inserir os números de porta TCP a serem filtrados.

Todas as portas — Esta opção filtra todas as portas TCP.

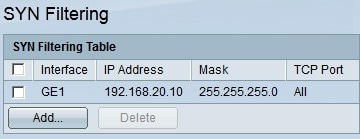

Etapa 6. Clique em Apply para salvar sua configuração. As alterações são feitas na Tabela de filtragem SYN:

Passo 7. (Opcional) para excluir um filtro SYN, na Tabela de filtragem SYN, marque a caixa de seleção do filtro SYN que deseja excluir. Em seguida, clique em Excluir.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

13-Dec-2018

|

Versão inicial |

Feedback

Feedback