Configurar Máximo de Tentativas de Logon com Falha para Administrador Local no FTD

Problema

O objetivo é configurar o número máximo de tentativas de login com falha para contas de administrador locais no Cisco Secure Firewall Threat Defense (FTD).

A solicitação inclui orientação para definir esse limite por meio da interface gráfica do usuário (GUI) e da interface de linha de comando (CLI).

Certifique-se de que as contas administrativas estejam protegidas contra tentativas de login forçado.

Ambiente

Produto: Cisco Secure Firewall

Versão do software: qualquer

Assistência de configuração necessária para definir limites de tentativas de logon com falha

Resolução

Há dois casos diferentes, dependendo de como o firewall seguro é gerenciado.

Comportamento padrão

Firewall Gerenciado pelo FDM

Por padrão, você não pode configurar maxfailedlogins para a conta de administrador local no firewall seguro gerenciado pelo Gerenciador de Dispositivos de Firewall (FDM):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

Firewall gerenciado pelo FMC

Por padrão, você não pode configurar maxfailedlogins para a conta de administrador local gerenciada pelo Cisco Firewall Management Center (FMC):

> configure user maxfailedlogins admin 5 Unable to modify admin account.

A solução

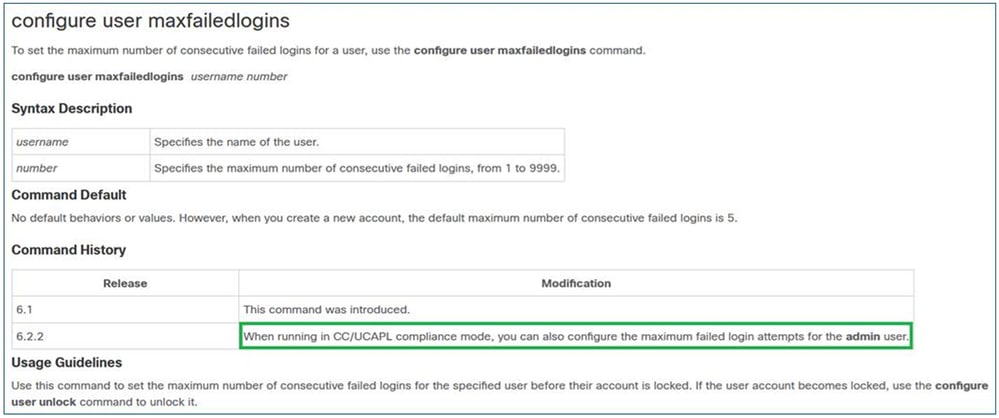

Para superar essa restrição em um firewall gerenciado por FMC, você deve habilitar o modo de conformidade no firewall. Isso é documentado na referência de comando do Cisco FTD:

inline_image_0.png

inline_image_0.pngConformidade com CC e UCAPL

São padrões de conformidade de segurança que especificam requisitos para fortalecer produtos de segurança.

No caso de maxfailedlogins, as informações relacionadas estão em Conformidade com certificações de segurança.

Notas importantes

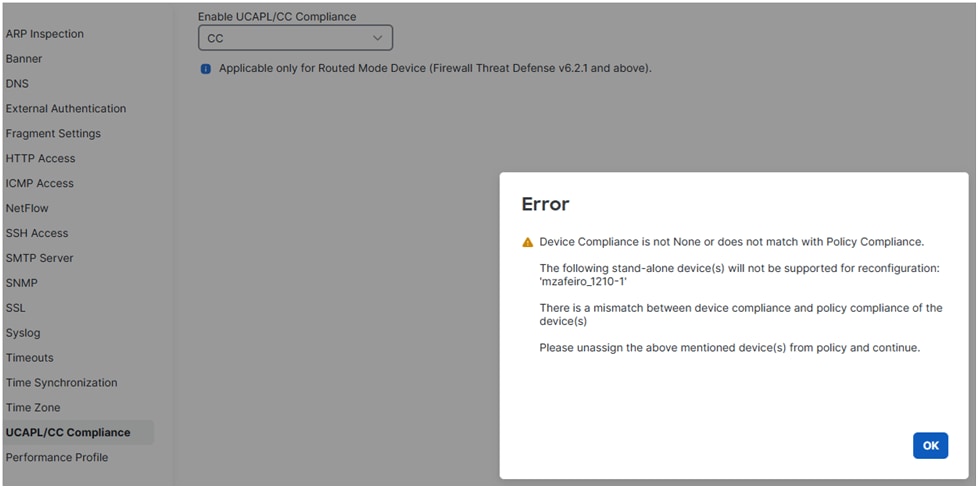

Primeiro, lembre-se de que, depois de ativar a conformidade com CC ou UCAPL no FTD, você não poderá reverter a alteração. Se tentar reverter, você obterá:

inline_image_0.png

inline_image_0.pngQuando você habilita um modo de conformidade e implanta a política, o FTD é reinicializado.

Quando se trata de maxfailedlogins, com o CC você pode configurar até 9999 tentativas falhas, enquanto com o UCAPL pode configurar até 3.

Habilitar conformidade com CC ou UCAPL no FTD

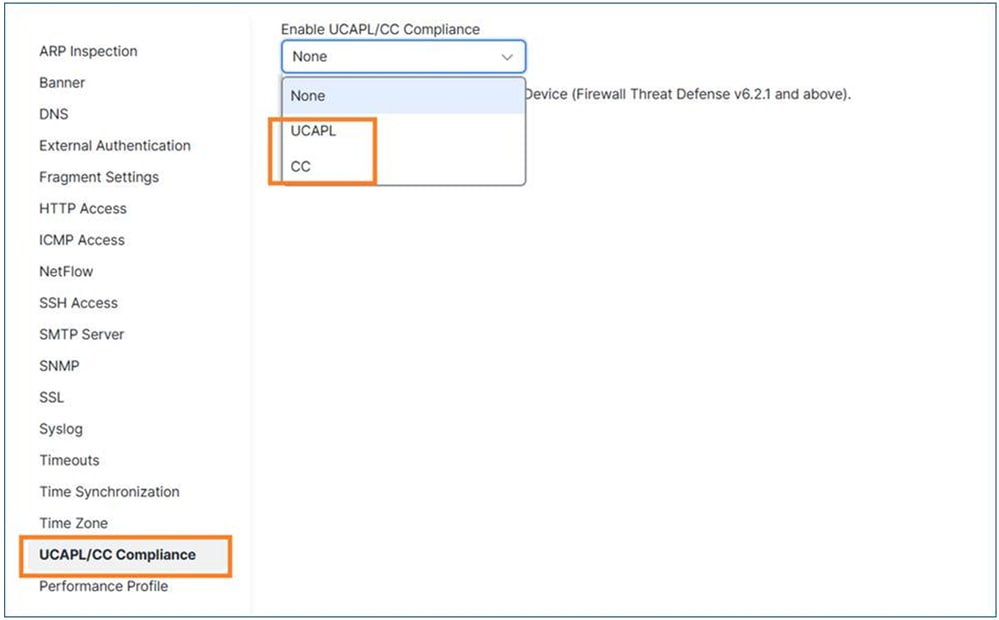

Etapa 1: no FMC, você navegará para Devices / Platform Settings.

Etapa 2: Ative um dos dois modos de conformidade (UCAP ou CC). Como a alteração não pode ser revertida, é altamente recomendável ler atentamente o Guia de Conformidade de Certificações de Segurança.

inline_image_0.png

inline_image_0.pngEtapa 3: depois que isso for feito, você deve atribuir a política Configurações de plataforma ao FTD (se ainda não estiver) e Implantar.

Quando a implantação estiver concluída, o dispositivo FTD será reinicializado automaticamente:

Broadcast message from root@secure_fw (Tue Jan 13 10:10:49 2026): A reboot has been scheduled to occur 10 seconds from now. Jan 13 2026 10:11:01 INIT: Running /etc/rc6.d/K00all_ports_down.sh stop... Tue Jan 13 10:11:01 UTC 2026 : Checking for running portmgr process... Terminating DME and all AGs bfore bring down all ports... Tue Jan 13 10:11:01 UTC 2026 : Sending IPC message to portmgr to bring down all ports... 2026-01-13 10:11:02.112 PMLOG:PM IPC UTILITY: Shutting down all ports Jan 13 2026 10:11:02 INIT: Completed /etc/rc6.d/K00all_ports_down.sh stop... Jan 13 2026 10:11:02 INIT: Running /etc/rc6.d/K00ftd.sh stop... Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.7.6.1.291__ftd_001_FOL2751Z03FLKF25W1, FLAG='' Cisco Firewall Threat Defense stopping ...

Etapa 4: Quando o firewall estiver ativo novamente, você poderá configurar a configuração maxfailedlogins . Caso você escolha UCAPL, poderá configurar até 3 tentativas de login com falha:

> configure user maxfailedlogins admin 5 Unable to set limit, must be 3 or less for UCAPL mode >

No caso de CC, você pode configurar até 9999:

> configure user maxfailedlogins admin 9999 >

Etapa 5: Verifique a configuração usando o comando show user:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 5

Tip: Verifique se você tem outro usuário com privilégios config disponíveis, caso o usuário administrador seja bloqueado!

Desbloquear um usuário administrador bloqueado

Supondo que você defina maxfailedlogins 3, depois de 3 tentativas com falha a conta de administrador é bloqueada:

> show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis Yes 3

Nesse caso, você terá que fazer login com outro usuário e desbloquear o usuário administrador manualmente:

> configure user unlock admin > show user Login UID Auth Access Enabled Reset Exp Warn Grace MinL Str Lock Max admin 101 Local Config Enabled No Never Disabled Disabled 5 Dis No 3

Firewall Gerenciado pelo Gerenciador de Dispositivos (FDM)

No momento, o FDM não oferece suporte aos modos de conformidade CC ou UCAPL.

Aprimoramento relacionado: CSCws76567 ENH: adicionar suporte a CC/UCAPL no Gerenciador de dispositivos do Firepower

Se essa funcionalidade for crítica, é aconselhável discutir a priorização da solicitação de melhoria relacionada, conhecida como CSCws76567, com seu gerente de contas.

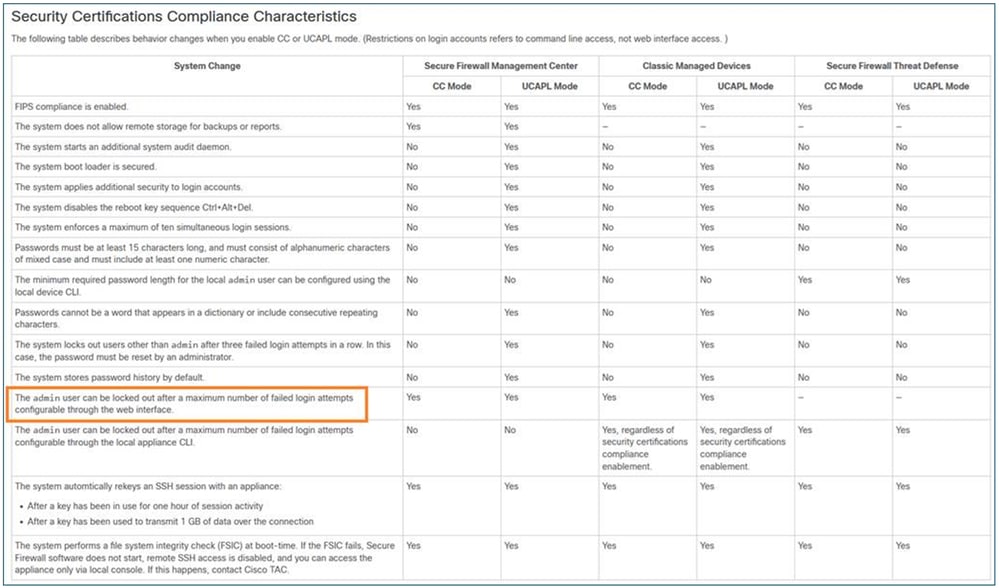

Defina o número máximo de tentativas de login com falha para acesso à GUI da Web

Semelhante ao login CLI, esta funcionalidade está disponível somente quando o modo de conformidade CC ou UCAPL está habilitado:

inline_image_0.png

inline_image_0.pngReferência

Como os modos CC ou UCAPL não podem ser usados em dispositivos gerenciados pelo FDM, você não pode definir o número máximo de tentativas de logon com falha para acesso à GUI da Web (consulte o aprimoramento CSCws76567).

Causa

- Para dispositivos gerenciados por FMC, a opção só está disponível quando o modo de conformidade CC ou UCAPL está habilitado.

- Para dispositivos gerenciados pelo FDM, uma solicitação de aprimoramento (CSCws76567) foi preenchida para resolver essa lacuna de recursos e adicionar suporte para Critérios Comuns (CC) e conformidade com UCAPL no Gerenciador de Dispositivos de Firewall.

Conteúdo relacionado

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

2.0 |

21-Apr-2026

|

Algumas alterações de formatação. |

1.0 |

14-Apr-2026

|

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback