Se estiver usando um nó de administração secundário, você poderá obter um backup dos certificados e das chaves da CA do Cisco ISE no nó de administração principal e restaurá-lo no nó de administração secundário. Isso permite que o Nó de administração secundário funcione como a CA raiz ou a CA subordinada de um PKI externo se o PAN primário falhar e você promove o Nó de administração secundário para ser o Nó de administração primário. Para obter mais informações sobre como fazer backup e restaurar certificados e chaves, consulte:

Backup e restauração de chaves e certificados de CA do Cisco ISE.

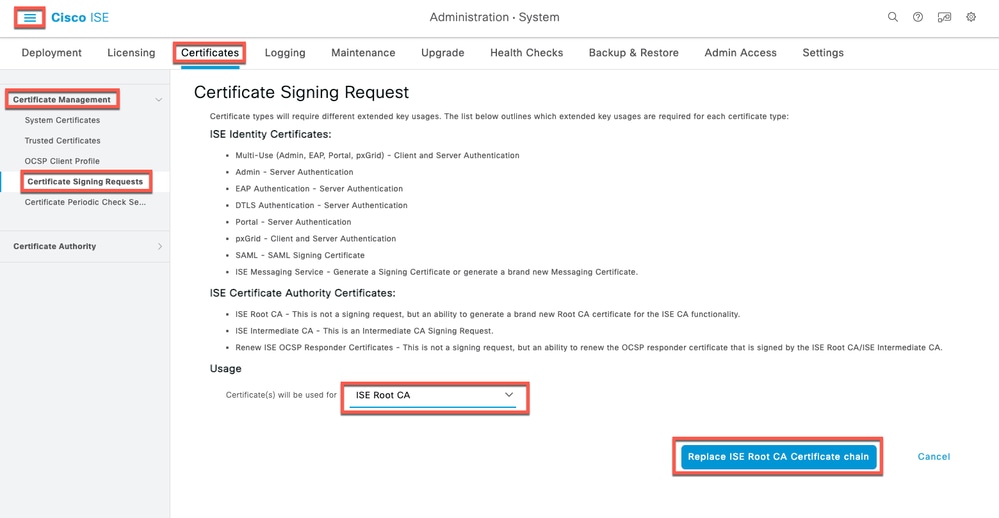

Regenerar a Cadeia de CA Raiz

Em cenários de atualização específicos, você deve regenerar a cadeia de CA raiz após a conclusão do processo de atualização. Gere novamente a cadeia de CA raiz concluindo estas etapas:

Etapa (1): No menu principal do Cisco ISE, Certificate Management Certificate Signing Request

Etapa (2): Clique em Gerar CSR (Certificate Signing Request, Solicitação de assinatura de certificado).

Etapa (3): EscolherCA raiz do ISE em o(s) certificado(s) será(ão) usado(s)para a lista suspensa.

Etapa (4): Clique emSubstituir cadeia de certificados CA raiz do ISE.

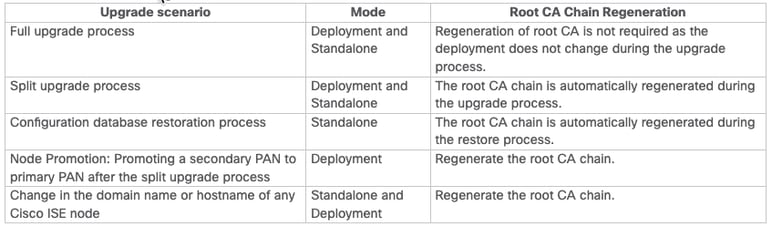

A tabela mostraCenários de Regeneração de Cadeia de CA Raiz:

NAC centrado em ameaças

Se você tiver habilitado o serviço Threat-Centric NAC (TC-NAC), após a atualização, os adaptadores TC-NAC não poderiam estar funcionando. Você deve reiniciar os adaptadores nas páginas do NAC centrado em ameaças da GUI do ISE. Selecione o adaptador e clique em Reiniciar para reiniciá-lo.

Configuração de Nó de Serviços de Política de Origem SMNP

Se você tiver configurado manualmente o valor Originating Policy Services Node nas configurações de SNMP, essa configuração será perdida durante a atualização. Você deve redefinir as configurações de SNMP.

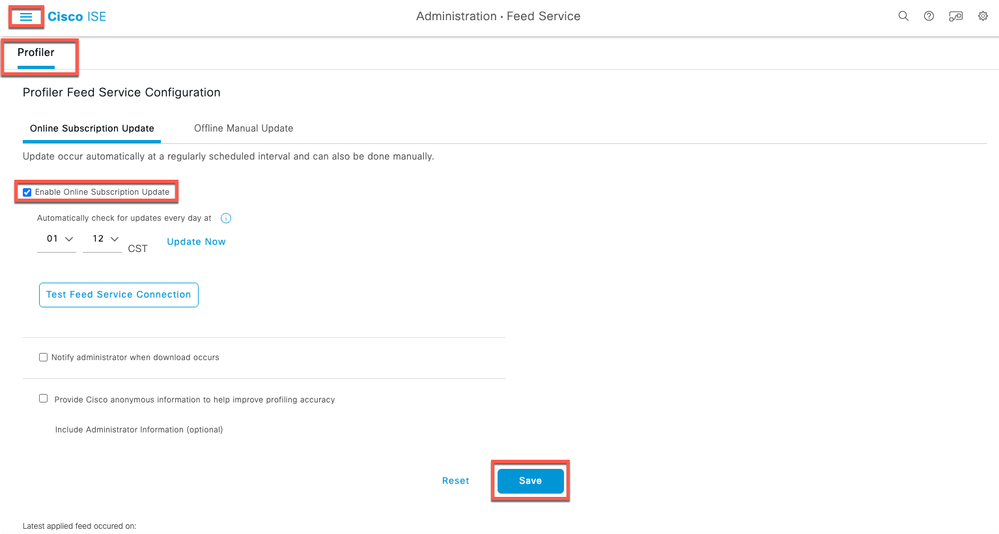

Serviço de feed do Profiler

Atualize o serviço de feed do profiler após a atualização para garantir que os OUIs mais atualizados sejam instalados. No portal do administrador do Cisco ISE:

- Na GUI do Cisco ISE, clique no ícone do menu (

) e escolha. Verifique se o serviço de feed do profiler está habilitado.

) e escolha. Verifique se o serviço de feed do profiler está habilitado.

Clique em Atualizar agora.

Atualização do Profiler

Atualização do Profiler

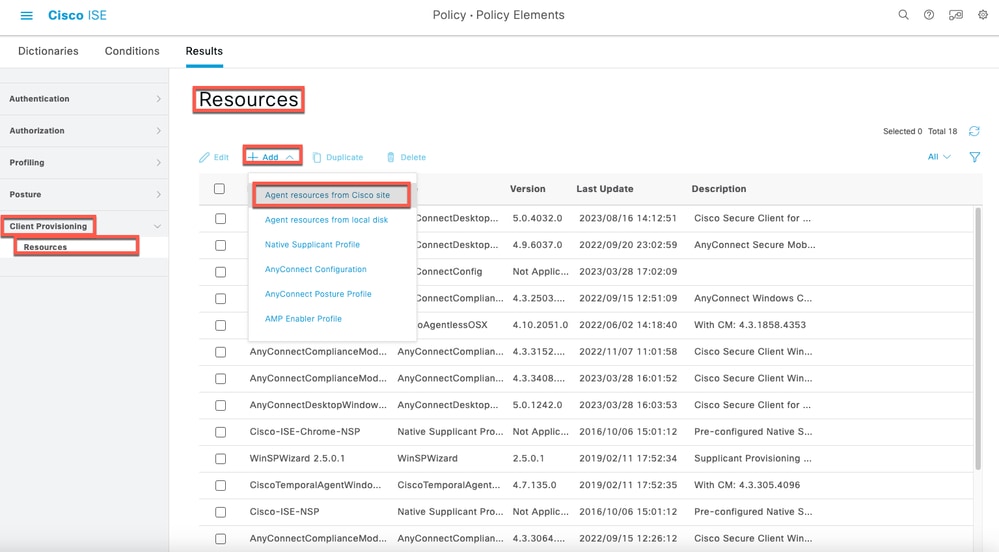

Provisionamento de clientes

Verifique o perfil do solicitante nativo usado na política de provisionamento do cliente e certifique-se de que o SSID sem fio esteja correto. Para dispositivos iOS, se a rede à qual você está tentando se conectar estiver oculta, marque a caixa de seleção Habilitar se a rede de destino estiver oculta na área Configurações do iOS.

Atualizações on-line

- Na GUI do Cisco ISE, clique no ícone do menu (

) e escolhaPolítica > Elementos de Política > Resultados > Provisionamento de Cliente > Recursos para configurar os recursos de provisionamento do cliente.

) e escolhaPolítica > Elementos de Política > Resultados > Provisionamento de Cliente > Recursos para configurar os recursos de provisionamento do cliente. - Clique em Add.

- Escolha Recursos do agente no site da Cisco.

- Na janela Download Remote Resources, selecione o recurso Cisco Temporal Agent.

- Clique em Salvar e verifique se o recurso baixado aparece na página Recursos.

Atualização Online - Provisionamento de Cliente

Atualização Online - Provisionamento de Cliente

Atualizações offline

- Na GUI do Cisco ISE, clique no ícone Menu (

) e escolhaPolítica > Elementos de Política > Resultados > Provisionamento de Cliente > Recursospara configurar os recursos de provisionamento do cliente.

) e escolhaPolítica > Elementos de Política > Resultados > Provisionamento de Cliente > Recursospara configurar os recursos de provisionamento do cliente. - Clique em Add.

- Escolher Recursos do Agente do Disco Local.

- No menu suspenso Category, selecione Cisco Provided Packages.

Solução de problemas e monitoramento pós-atualização

-

Reconfigure as configurações de email, os relatórios favoritos e as configurações de limpeza de dados.

-

Verifique o limite e os filtros para obter os alarmes específicos necessários. Todos os alarmes são ativados por padrão após uma atualização.

-

Personalize relatórios de acordo com suas necessidades. Se você personalizou os relatórios na implantação antiga, o processo de atualização substituirá as alterações feitas.

Atualizar Políticas para NADs Trustsec

Execute os comandos, na ordem de exibição, para baixar as políticas nas interfaces de Camada 3 ativadas para Cisco TrustSec no sistema. Se você enfrentou problemas de aplicação após uma atualização bem-sucedida.

-

sem aplicação de função cts

-

imposição baseada em função cts

Sincronização/replicação de propriedade de endpoint do Profiler

Observação: quando você atualiza para o Cisco ISE 2.7 e versões posteriores, como parte da estrutura JEDIS, a porta 6379 deve ser aberta entre todos os nós na implantação para comunicação de ida e volta.

Após o processo de atualização, você poderá encontrar os eventos

-

Não há dados nos logs dinâmicos.

-

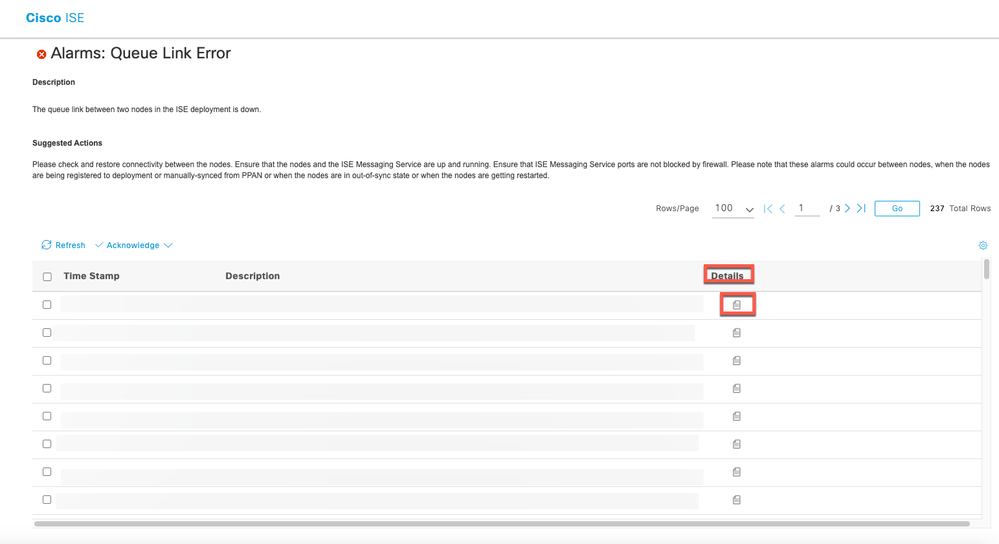

Erros de enlace de fila.

-

Status de integridade indisponível.

-

Nenhuma data disponível no resumo do sistema para alguns nós.

Os problemas mencionados podem ser detectados por meio do Painel do ISE. Para os erros de enlace de fila, você veria um alarme na seção de alarme. A seção do Resumo do sistema não mostrará nenhum dado se houver um problema.

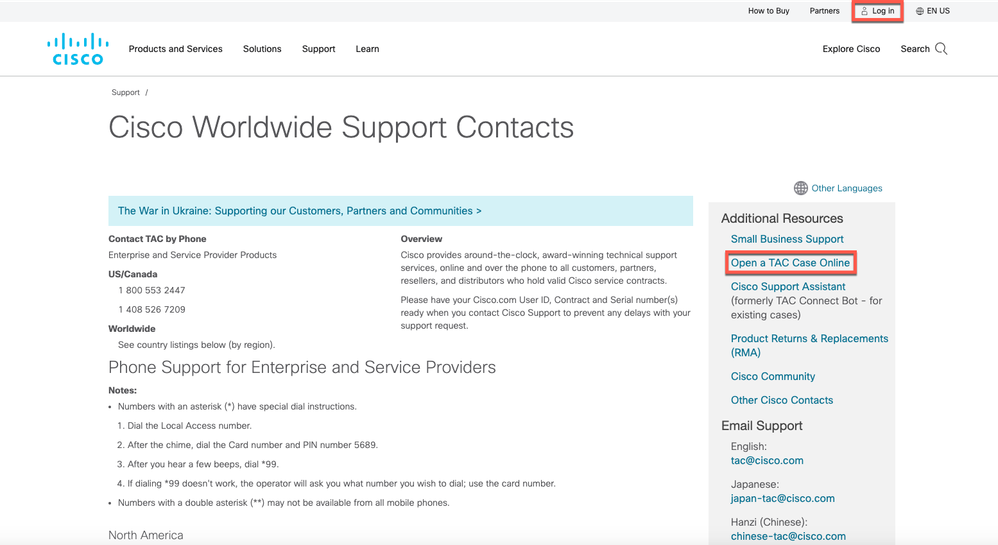

Todos os problemas mencionados podem ser corrigidos com a regeneração da CA raiz interna do ISE. Especialmente para os erros de enlace de fila no caso do alarme vir para (Unknow_Ca). Se você ainda rebater o problema, abra um caso de suporte TAC para obter assistência adicional.

Exemplo de alarme de enlace de fila

Exemplo de alarme de enlace de fila

Observação: se você tiver algum problema após uma atualização bem-sucedida. Abra um caso TAC usando a palavra-chave para o novo problema. Não use a palavra-chave Upgrade. A palavra-chave Upgrade deve ser usada somente quando você enfrenta problemas com o Processo de Upgrade Real.

Problemas de autenticação após a atualização

Após uma atualização bem-sucedida, você pode ter problemas de autenticação. Verifique e verifique:

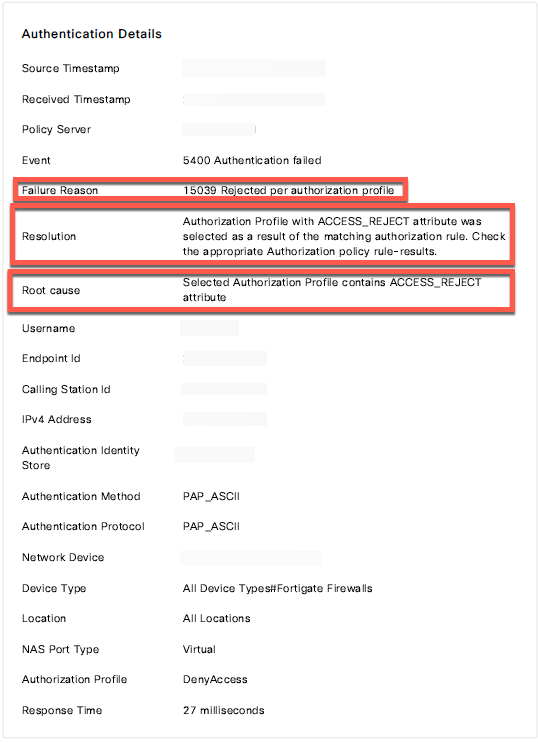

- Detalhes do relatório de registros em tempo real de Radiodifusão. verifique o Motivo da falha, a Resolução sugerida e a Causa raiz. Veja o exemplo:

Exemplo de relatório de registros em tempo real do Radius

Exemplo de relatório de registros em tempo real do Radius

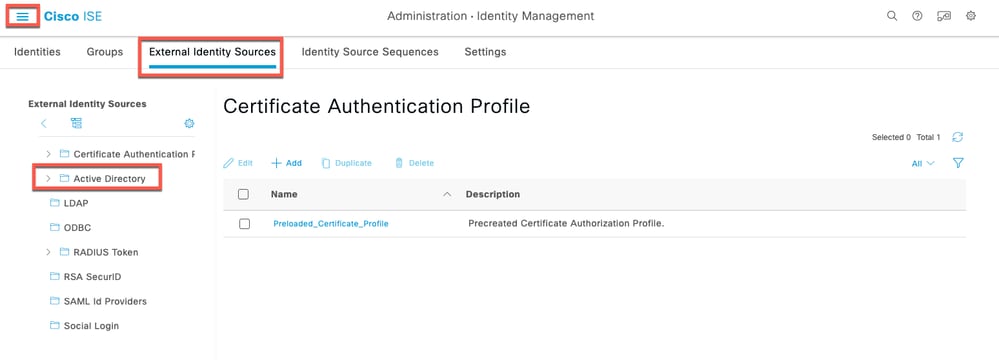

- A autenticação pode falhar após a atualização Se você usar o Ative Diretory como sua origem de identidade externa e a conexão com o Ative Diretory for perdida, você deverá ingressar novamente em todos os nós do Cisco ISE com o Ative Diretory. Após a conclusão das junções, execute os fluxos de chamada de origem de identidade externa para garantir a conexão.

- Se ainda estiver tendo problemas e precisar abrir um caso de TAC, conclua as tarefas:

Observação: use a palavra-chave Authentication quando abrir um caso para resolver o problema de Authentication. Não use o mesmo caso aberto para a atualização.

1. Escolha um computador que esteja tendo o problema para a solução de problemas.

2. Anote o carimbo de data e hora para o teste.

3. Anote o endereço MAC do dispositivo de teste.

4. recrie a ocorrência.

5. Coletar detalhes dos logs do Radius Live. Verifique se o carimbo de data/hora corresponde.

6. Se você estiver usando o AnyConnect, Colete o pacote DART da máquina do usuário final.

7. Gere um pacote de suporte a partir do PSN que centra as solicitações de autenticação.

8. Carregue todas as informações no seu caso.

Observação: vários problemas no ISE exigem diferentes conjuntos de registros para solucionar problemas. O engenheiro do TAC deve fornecer uma lista completa das depurações necessárias.

Feedback

Feedback