Uma licença de Administração de dispositivo permite que você use serviços TACACS+ em um nó de Serviço de política. Em uma implantação autônoma de alta disponibilidade (HA), uma licença de Administração de dispositivo permite que você use serviços TACACS+ em um único nó de Serviço de política no par HA.

Configurar TACACS+ sobre TLS 1.3 em um dispositivo Nexus com ISE

Opções de download

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve um exemplo para TACACS+ sobre TLS com Cisco Identity Services Engine (ISE) como servidor e um dispositivo Cisco NX-OS como cliente.

Overview

O protocolo TACACS+ (Terminal Access Controller Access-Control System Plus) [RFC8907] permite a administração centralizada de dispositivos para roteadores, servidores de acesso à rede e outros dispositivos em rede por meio de um ou mais servidores TACACS+. Ele fornece serviços de autenticação, autorização e auditoria (AAA - Authentication, Authorization, and Accounting), especificamente desenvolvidos para casos de uso de administração de dispositivos.

O TACACS+ sobre TLS 1.3 [RFC8446] melhora o protocolo introduzindo uma camada de transporte segura, protegendo dados altamente confidenciais. Essa integração garante confidencialidade, integridade e autenticação para a conexão e o tráfego de rede entre clientes e servidores TACACS+.

Usando este Guia

Este guia divide as atividades em duas partes para permitir que o ISE gerencie o acesso administrativo para dispositivos de rede baseados no Cisco NX-OS.

· Parte 1 - Configurar o ISE para o administrador de dispositivos

· Parte 2 - Configurar o Cisco NX-OS para TACACS+ sobre TLS

Pré-requisitos

Requisitos

Pré-requisitos para configurar TACACS+ sobre TLS:

- Uma Autoridade de Certificação (CA) para assinar o certificado usado pelo TACACS+ sobre TLS para assinar os certificados do ISE e dos dispositivos de rede.

- O certificado raiz da Autoridade de Certificação (CA).

-

Os dispositivos de rede e o ISE têm acessibilidade de DNS e podem resolver nomes de host.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- Dispositivo virtual ISE VMware, versão 3.4, patch 2.

- Switch Nexus 9000 modelo C9364D-GX2A, Cisco NX-OS versão 10.6(1)+.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Licenciamento

Configurar o ISE para o administrador do dispositivo

Gerar solicitação de assinatura de certificado para autenticação de servidor TACACS+

Etapa 1. Faça login no portal da Web do administrador do ISE usando um dos navegadores compatíveis.

Por padrão, o ISE usa um certificado autoassinado para todos os serviços. A primeira etapa é gerar uma CSR (Certificate Signing Request, solicitação de assinatura de certificado) para que ela seja assinada por nossa CA (Certificate Authority, autoridade de certificação).

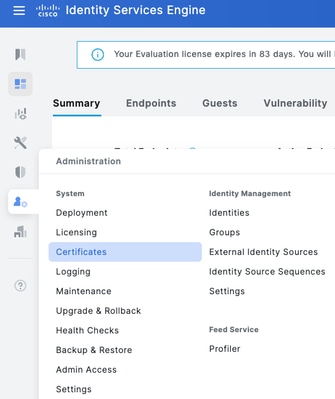

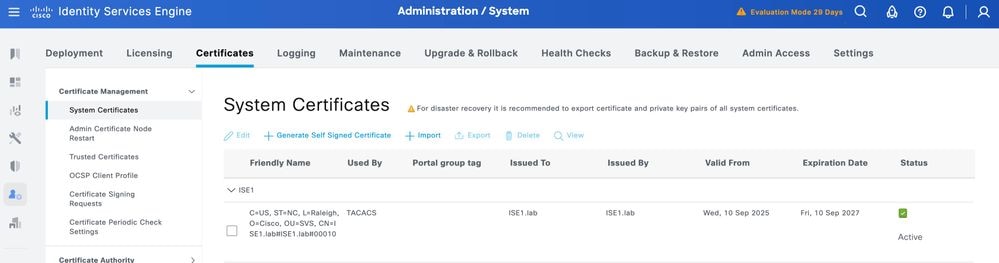

Etapa 2. Navegue até Administração > Sistema > Certificados.

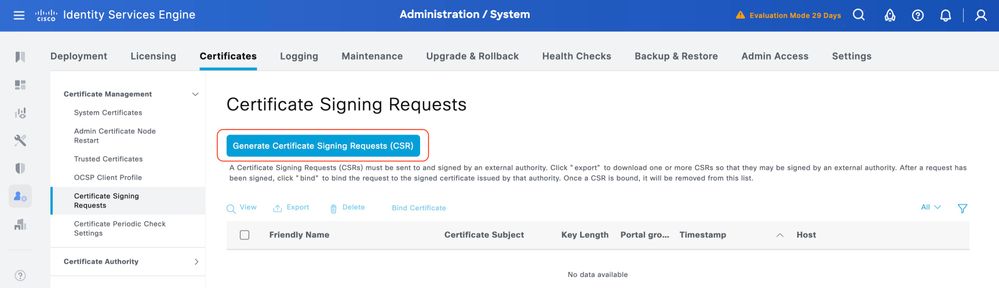

Etapa 3. Em Solicitações de assinatura de certificado, clique em Gerar solicitação de assinatura de certificado.

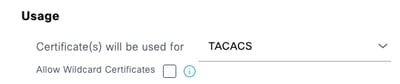

Etapa 4. Selecione TACACS em Uso.

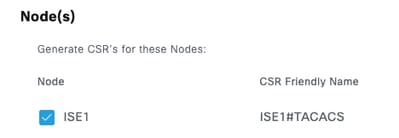

Etapa 5. Selecione os PSNs que têm o TACACS+ habilitado.

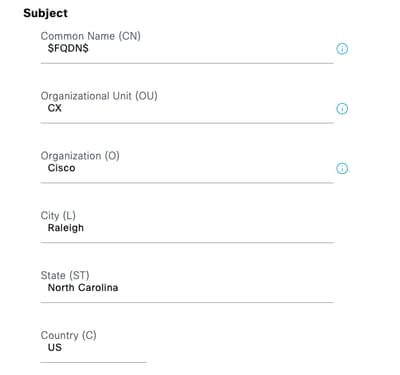

Etapa 6. Preencha os campos Assunto com as informações apropriadas.

Etapa 7. Adicione o nome DNS e o endereço IP em Nome alternativo do assunto (SAN).

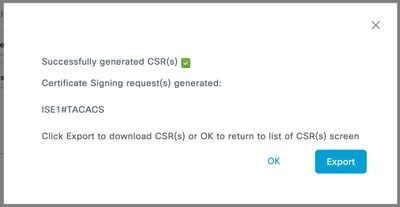

Etapa 8. Clique em Gerar e em Exportar.

Agora, o certificado (CRT) pode ser assinado pela Autoridade de Certificação (CA).

Carregar certificado CA raiz para autenticação de servidor TACACS+

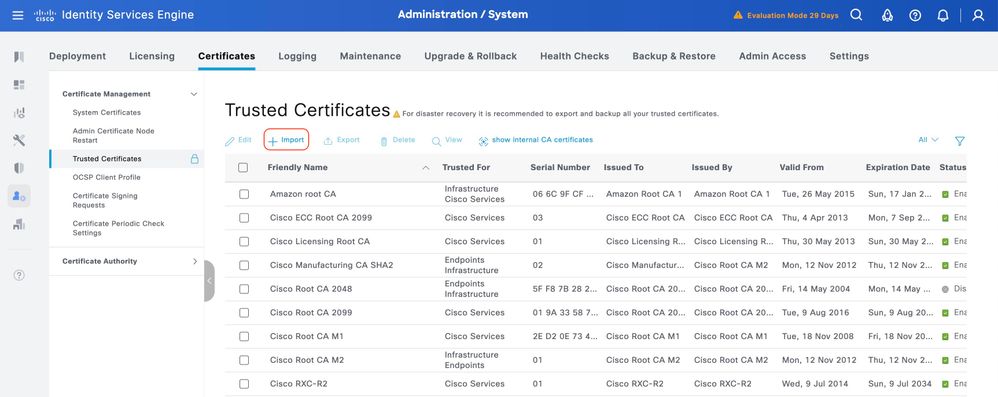

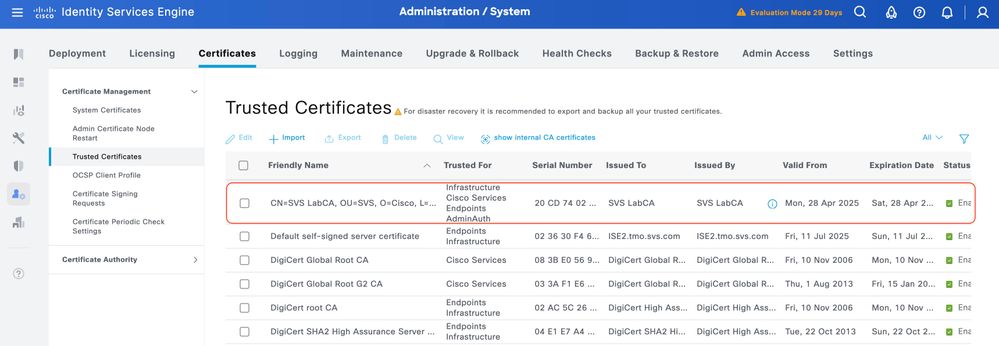

Etapa 1. Navegue até Administração > Sistema > Certificados. Em Certificados de Confiabilidade, clique em Importar.

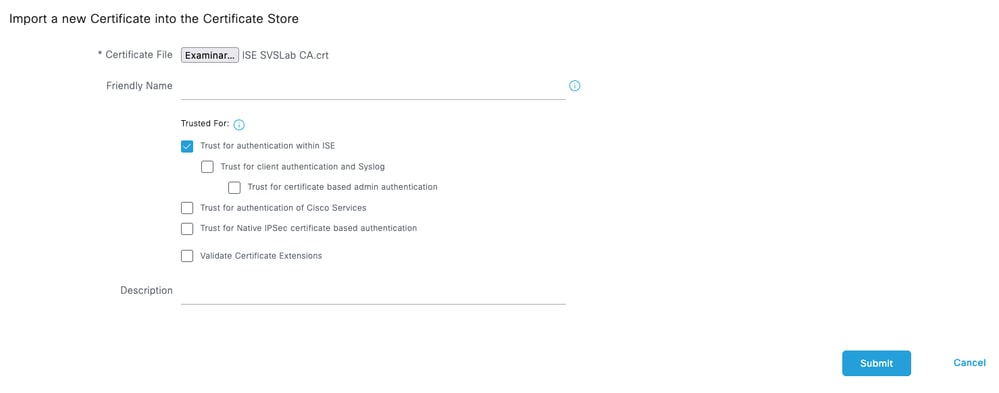

Etapa 2. Selecione o certificado emitido pela Autoridade de Certificação (CA) que assinou sua CSR (Certificate Signing Request, Solicitação de Assinatura de Certificado) TACACS. Certifique-se de que a opção Confiar para autenticação no ISE esteja habilitada.

Clique em Enviar. O certificado deverá aparecer agora em Certificados de Confiabilidade.

Vincule a solicitação de assinatura de certificado (CSR) assinada ao ISE

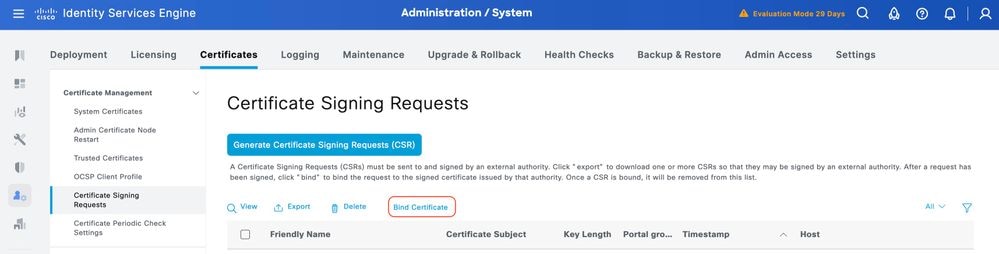

Depois que a CSR (Certificate Signing Request, Solicitação de assinatura de certificado) for assinada, você poderá instalar o certificado assinado no ISE.

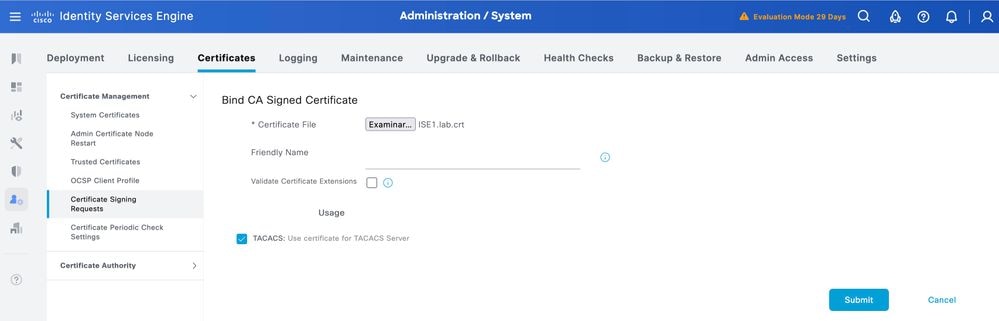

Etapa 1. Navegue até Administração > Sistema > Certificados. Em Certificate Signing Requests, selecione o TACACS CSR gerado na etapa anterior e clique em Bind Certificate.

Etapa 2. Selecione o certificado assinado e certifique-se de que a caixa de seleção TACACS em Uso permaneça selecionada.

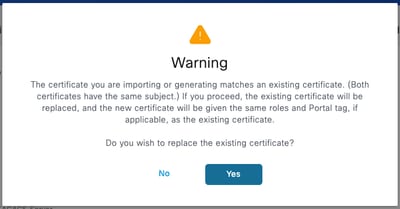

Etapa 3. Clique em Enviar. Se você receber um aviso sobre a substituição do certificado existente, clique em Sim para continuar.

O certificado deve agora estar instalado corretamente. Você pode verificar isso em Certificados do sistema.

Ativar TLS 1.3

O TLS 1.3 não é habilitado por padrão no ISE 3.4.x. Ele deve ser habilitado manualmente.

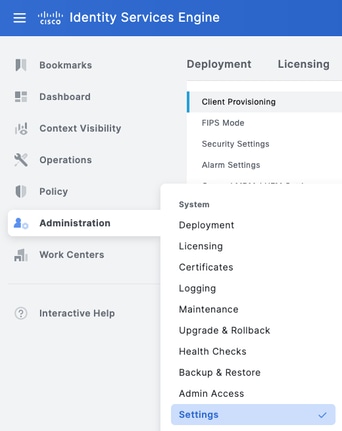

Etapa 1. Navegue até Administração > Sistema > Configurações.

Etapa 2. Clique em Security Settings, selecione a caixa de seleção ao lado de TLS1.3 em TLS Version Settings e clique em Save.

aviso: Quando você altera a versão do TLS, o servidor de aplicativos do Cisco ISE é reiniciado em todas as máquinas de implantação do Cisco ISE.

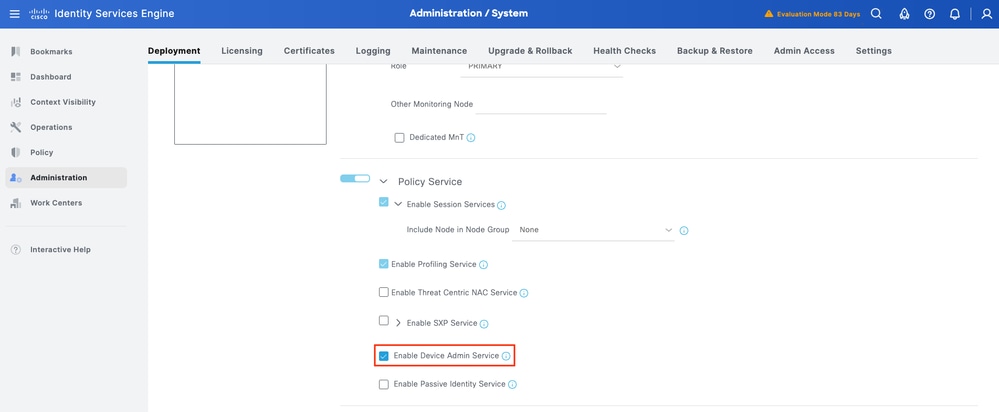

Ativar a administração de dispositivos no ISE

O serviço de Administração de dispositivo (TACACS+) não é habilitado por padrão em um nó ISE. Ative TACACS+ em um nó PSN.

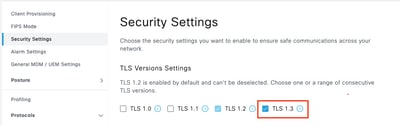

Etapa 1. Navegue até Administração > Sistema > Implantação. Marque a caixa de seleção ao lado do nó ISE e clique em Editar.

Etapa 2. Em General Settings, role para baixo e selecione a caixa de seleção ao lado de Enable Device Admin Service.

Etapa 3. Salvar a configuração. O Device Admin Service agora está habilitado no ISE.

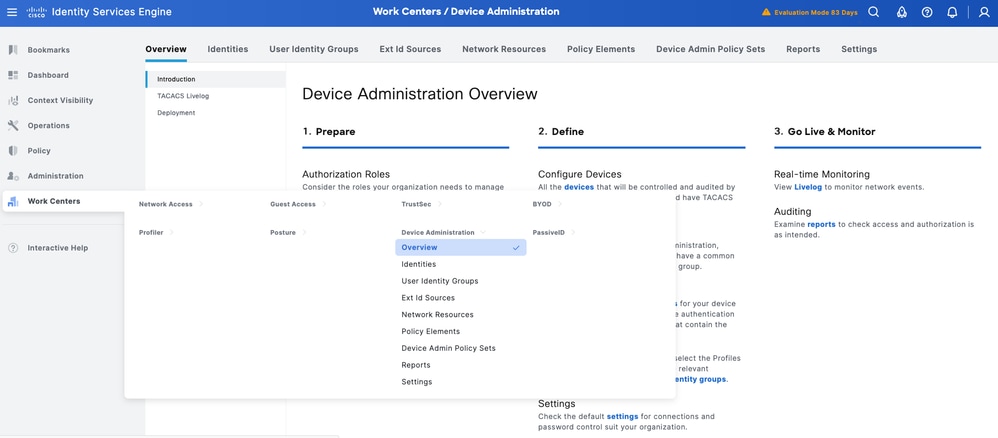

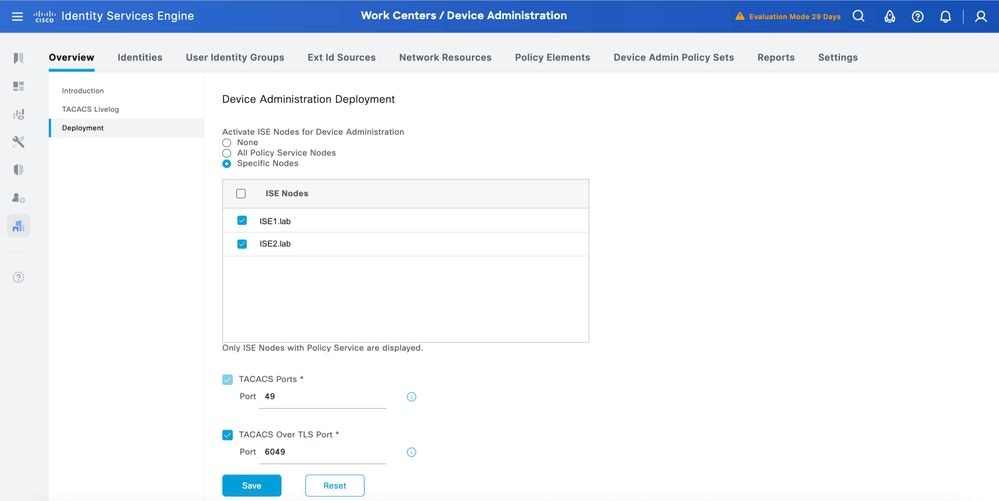

Habilitar TACACS sobre TLS

Etapa 1. Navegue até Centros de trabalho > Administração do dispositivo > Visão geral.

Etapa 2. Clique em Implantação. Selecione os nós PSN onde deseja habilitar TACACS sobre TLS.

Etapa 3. Mantenha a porta padrão 6049 ou especifique uma porta TCP diferente para TACACS sobre TLS e clique em Save.

Pré-requisitos e tarefas diversas do ISE

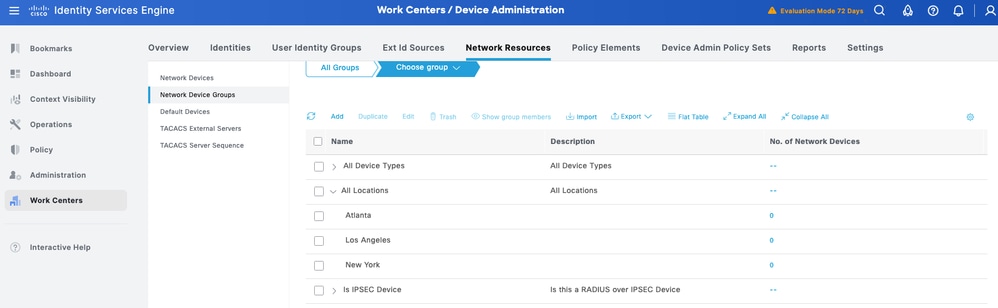

Dispositivo de rede e Grupos de dispositivos de rede

O ISE fornece um agrupamento eficiente de dispositivos com várias hierarquias de grupos de dispositivos. Cada hierarquia representa uma classificação distinta e independente dos dispositivos de rede.

Etapa 1. Navegue até Centros de trabalho > Administração de dispositivo > Recurso de rede. Clique em Network Device Groups.

Todos os tipos de dispositivos e todos os locais são hierarquias padrão fornecidas pelo ISE. Você adiciona suas próprias hierarquias e define os vários componentes na identificação de um dispositivo de rede que pode ser usado posteriormente na condição de política.

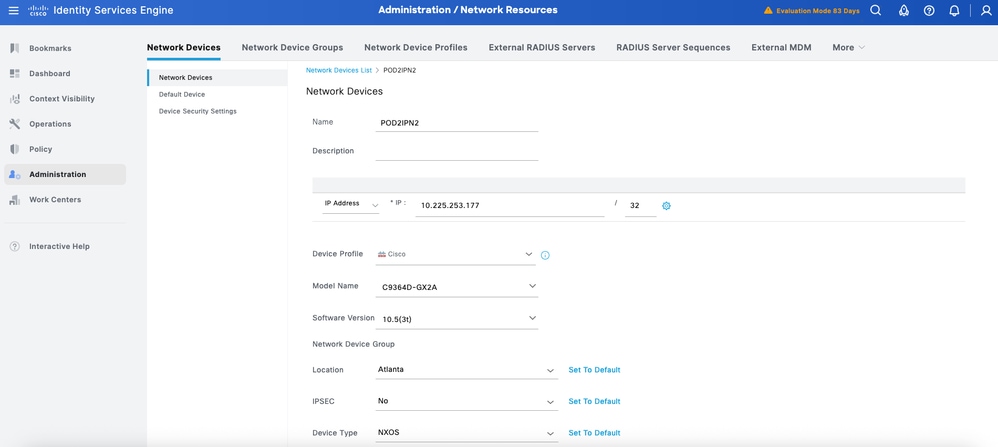

Etapa 2. Agora, adicione um dispositivo NS-OX como um dispositivo de rede. Navegue até Centros de trabalho > Administração de dispositivos > Recursos de rede. Clique em Add para adicionar um novo dispositivo de rede POD2IPN2.

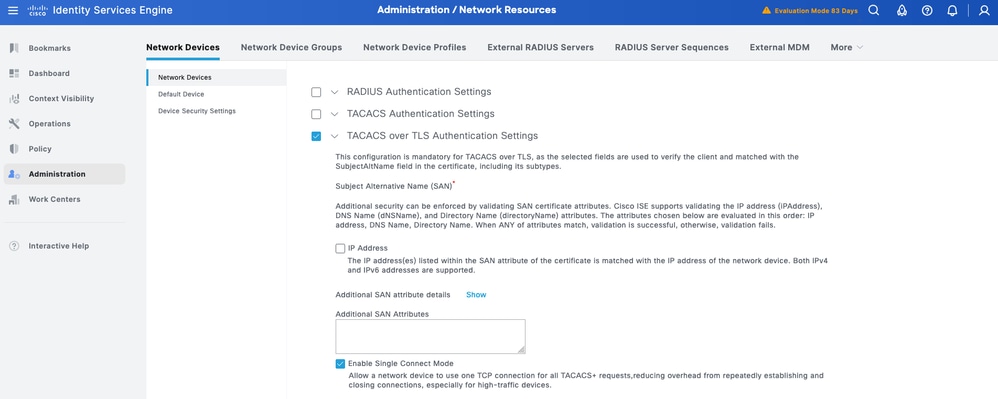

Etapa 3. Insira o endereço IP do dispositivo e certifique-se de mapear o local e o tipo de dispositivo do dispositivo. Por fim, habilite as Configurações de autenticação TACACS+ sobre TLS.

Tip: É recomendável ativar o Modo de conexão única para evitar reiniciar a sessão TCP cada vez que um comando for enviado ao dispositivo.

Configurar Repositórios de Identidades

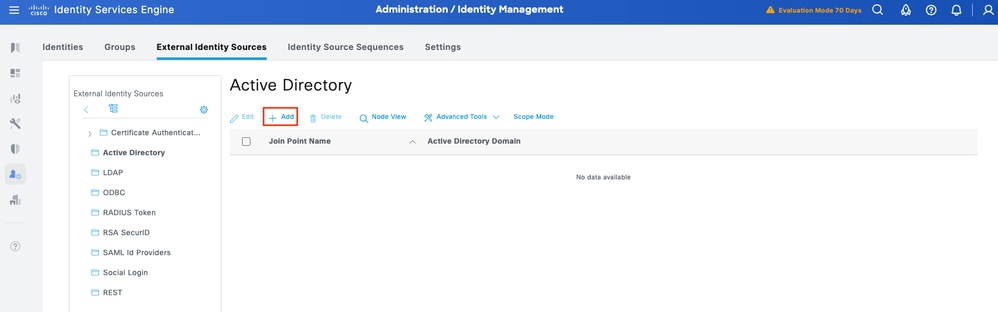

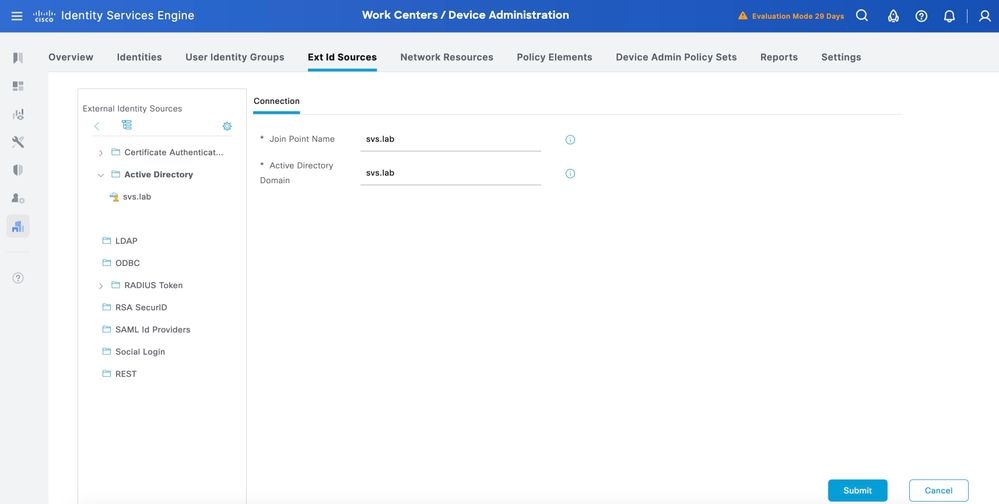

Esta seção define um Repositório de identidades para os administradores de dispositivos, que pode ser o ISE Internal Users e qualquer External Identity Sources com suporte. Aqui usa o Ative Diretory (AD), uma fonte de identidade externa.

Etapa 1. Navegue até Administração > Gerenciamento de identidades > Repositórios de identidades externos > Ative Diretory. Clique em Adicionar para definir um novo ponto conjunto do AD.

Etapa 2. Especifique o nome do ponto de junção e o nome de domínio do AD e clique em Enviar.

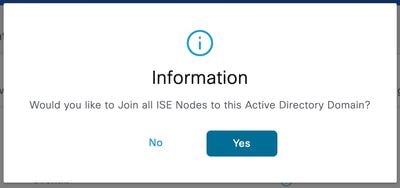

Etapa 3. Clique em Yes quando solicitado "Would you like to Join all ISE Nodes to this Ative Diretory Domain?"

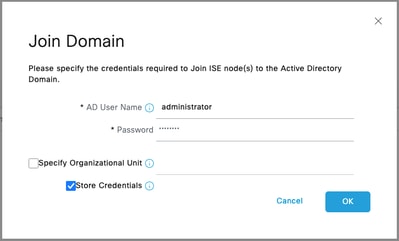

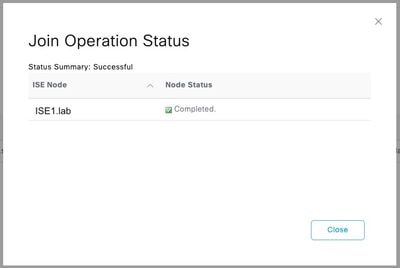

Etapa 4. Insira as credenciais com privilégios de associação do AD e Ingresse do ISE no AD. Verifique o Status para verificar se ele está operacional.

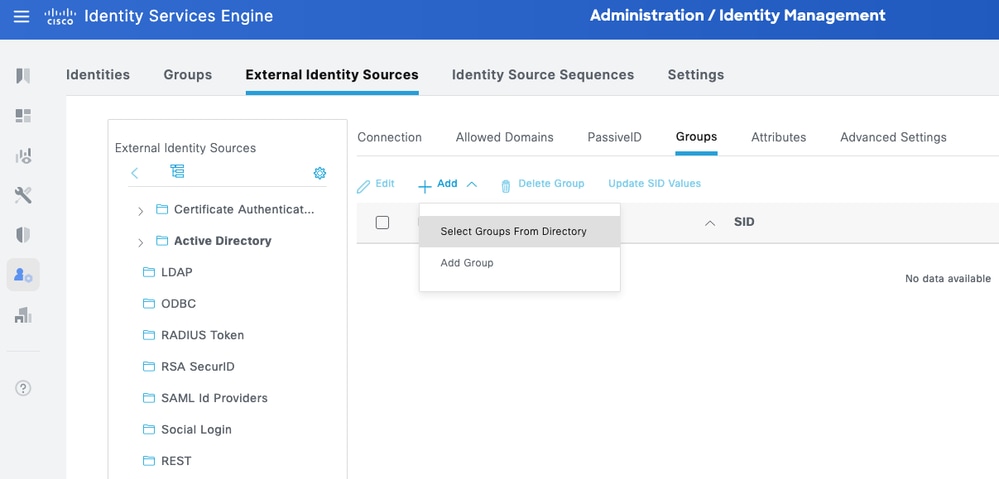

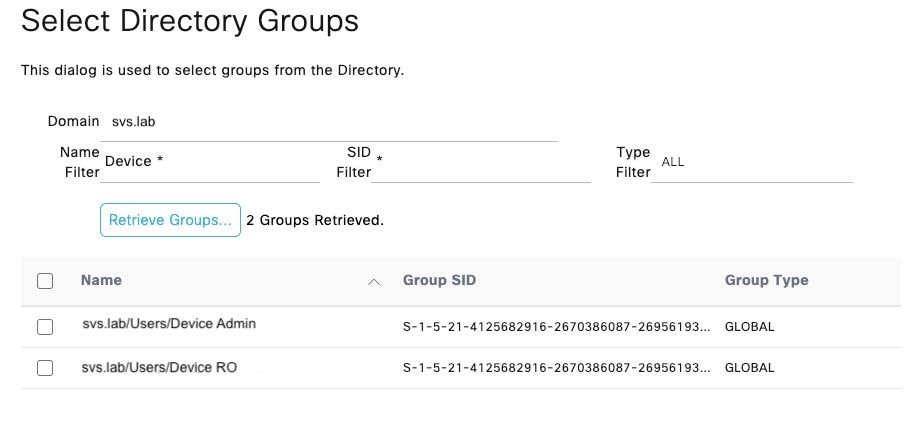

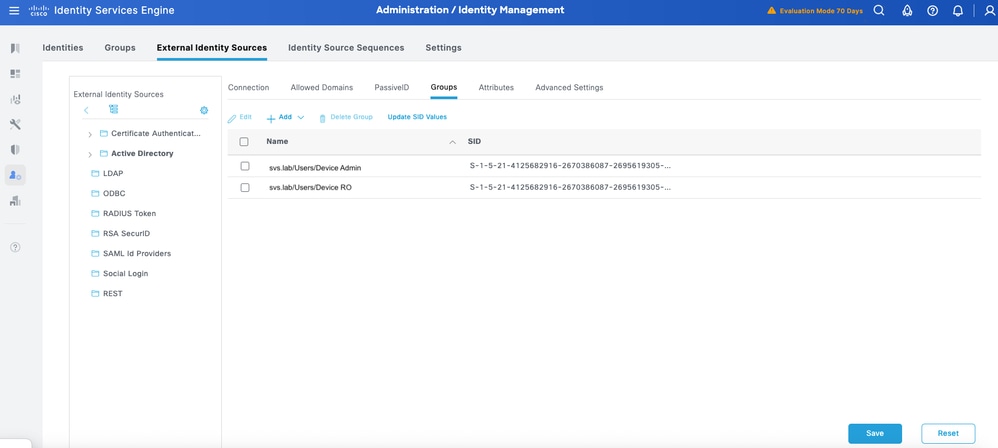

Etapa 5. Navegue até a guia Grupos e clique em Adicionar para obter todos os grupos necessários com base nos quais os usuários estão autorizados para o acesso ao dispositivo. Este exemplo mostra os grupos usados na Diretiva de autorização neste guia.

Configurar perfis de shell TACACS+

Diferentemente dos dispositivos Cisco IOS, que usam níveis de privilégio para autorização, os dispositivos Cisco NX-OS implementam o controle de acesso baseado em função (RBAC). No ISE, você pode mapear perfis TACACS+ para funções de usuário em dispositivos Cisco NX-OS usando tarefas comuns do tipo Nexus.

As funções predefinidas nos dispositivos NX-OS diferem entre as plataformas NX-OS. Dois comuns são:

- network-admin - a função predefinida de administrador de rede tem acesso completo de leitura e gravação a todos os comandos no switch; disponível no contexto de dispositivo virtual (VDC) padrão somente se os dispositivos (por exemplo, Nexus 7000) tiverem vários VDCs. Use o comando CLI do NX-OS show cli syntax roles network-admin para ver a lista completa de comandos disponível para essa função.

- operador de rede - a função predefinida de administrador de rede tem acesso de leitura completo a todos os comandos no switch; disponível no VDC padrão somente se os dispositivos (por exemplo, Nexus 7000) tiverem vários VDCs. Use o comando CLI do NX-OS show cli syntax roles network-operator para ver a lista completa de comandos disponíveis para esta função.

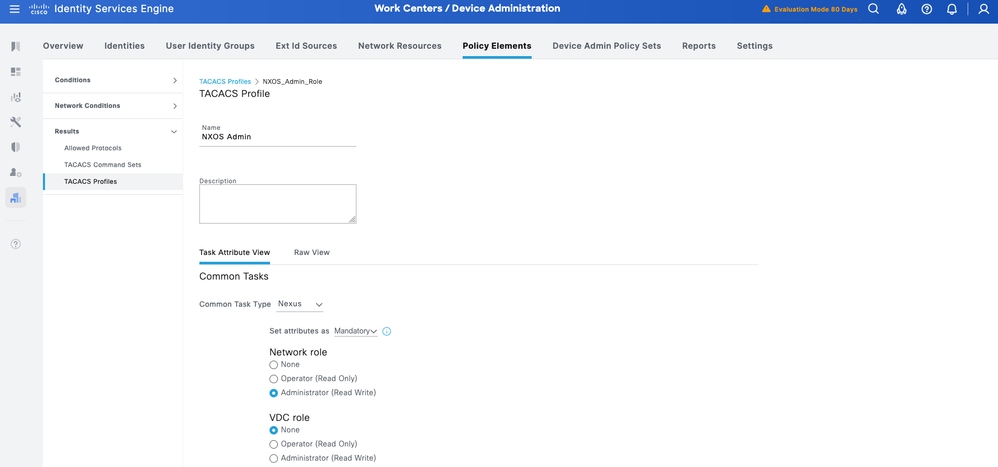

Em seguida, são definidos dois perfis TACACS: NXOS Admin e NXOS HelpDesk.

Administrador do NX-OS

Etapa 1. Adicione outro perfil e nomeie-o NX-OS Admin.

Etapa 2. Selecione Obrigatório na lista suspensa Definir atributos como. Selecione Administrator na opção Network-role em Common Tasks.

Etapa 3. Clique em Submit para salvar o perfil.

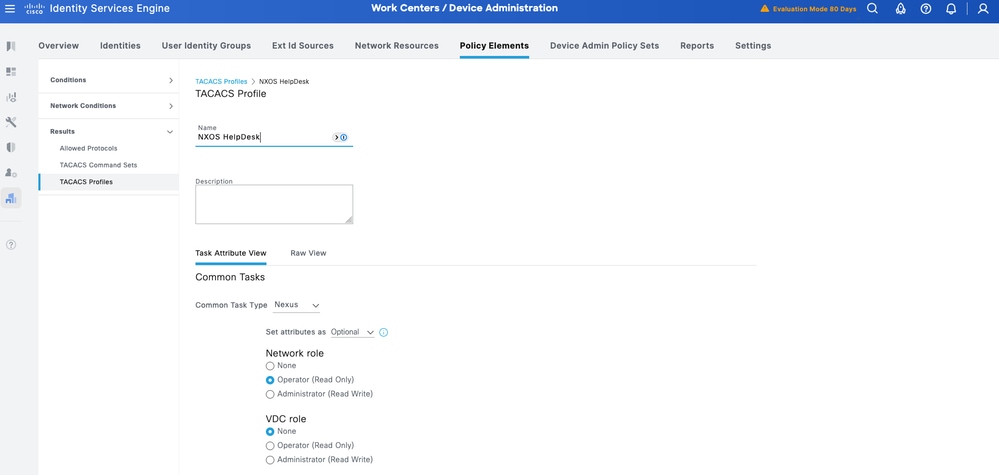

HelpDesk do NX-OS

Etapa 1. Na interface do usuário do ISE, navegue até Centros de trabalho > Administração de dispositivo > Elementos de política > Resultados > Perfis TACACS. Adicione um novo perfil TACACS e nomeie-o NXOS HelpDesk. Vá para a lista suspensa Tipo de tarefa comum e escolha Nexus

Você pode ver as alterações do modelo específicas para a função do usuário. Você pode selecionar essas opções correspondentes à função de usuário que deseja configurar.

Etapa 2. Selecione Obrigatório na lista suspensa Definir atributos como. Selecione Operador na opção Função de rede em Tarefas comuns.

Etapa 3. Clique em Save para salvar o perfil.

Configurar Conjuntos de Políticas de Administração do Dispositivo

Os conjuntos de políticas são ativados por padrão para a Administração de dispositivos. Os conjuntos de políticas podem dividir as políticas com base nos tipos de dispositivo para facilitar a aplicação de perfis TACACS. Por exemplo, os dispositivos Cisco IOS usam Níveis de privilégio e/ou Conjuntos de comandos, enquanto os dispositivos Cisco NX-OS usam Atributos personalizados.

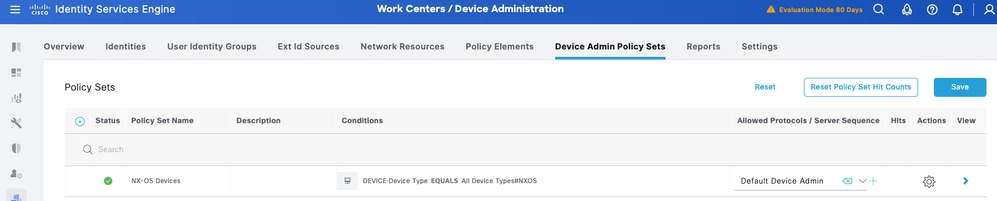

Etapa 1. Navegue até Centros de trabalho > Administração de dispositivos > Conjuntos de diretivas de administração de dispositivos. Adicione um novo conjunto de políticas de dispositivos NX-OS. Em condition, especifique DEVICE:Device Type EQUALS All Device Types#NXOS. Em Allowed Protocols, selecione Default Device Admin.

Etapa 2. Clique em Save e clique na seta à direita para configurar esse conjunto de políticas.

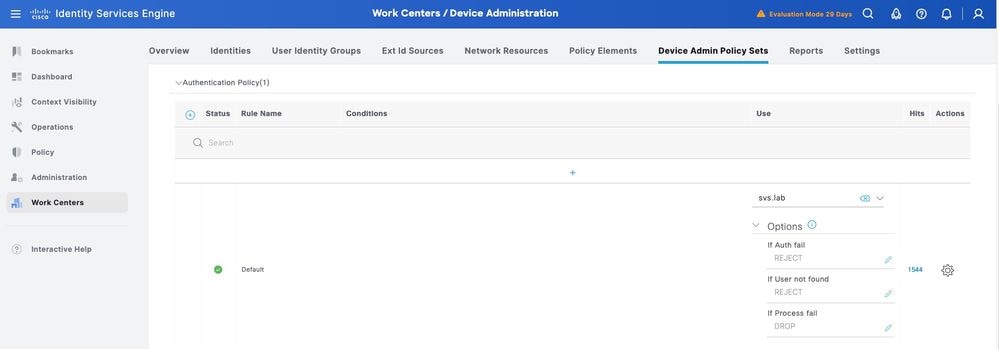

Etapa 3. Crie a Política de Autenticação. Para a autenticação, use o AD como o ID Store. Deixe as opções padrão em If Auth fail, If User not found e If Process fail.

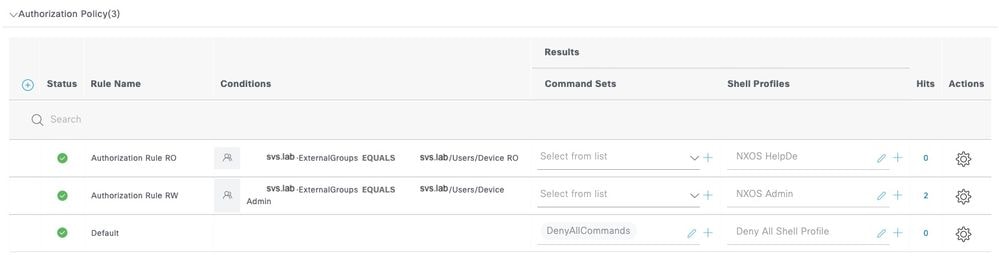

Etapa 4. Definir a Política de Autorização.

Crie a política de autorização com base nos grupos de usuários no Ative Diretory (AD).

Por exemplo:

· Os usuários do grupo AD Device Admin recebem o perfil NXOS Admin TACACS.

· Os usuários do grupo do AD RO de dispositivo são atribuídos ao perfil TACACS do HelpDesk do NXOS.

Configurar o Cisco NX-OS para TACACS+ sobre TLS

Note: Para obter mais detalhes, consulte o Guia de configuração de segurança do NX-OS - https://www.cisco.com/c/en/us/td/docs/dcn/nx-os/nexus9000/106x/configuration/security/cisco-nexus-9000-series-nx-os-security-configuration-guide-release-106x/m-configuring-tacacs.html

Verificar a versão do software e as configurações básicas

Nos switches Nexus 9000, o TACACS+ sobre TLS 1.3 é suportado a partir do NX-OS versão 10.6(1)F. Certifique-se de que a versão atual do software esteja alinhada com isso.

Software

BIOS: version 01.18

NXOS: version 10.6(1) [Feature Release]

Host NXOS: version 10.6(1)

BIOS compile time: 04/25/2025

NXOS image file is: bootflash:///nxos64-cs.10.6.1.F.bin

NXOS compile time: 7/31/2025 12:00:00 [08/12/2025 21:18:15]

NXOS boot mode: LXC

Caution: Verifique se a conexão do console pode ser alcançada e se está funcionando corretamente.

Tip: É recomendável configurar um usuário temporário e alterar os métodos de autenticação e autorização AAA para usar credenciais locais em vez de TACACS ao fazer alterações de configuração, para evitar ser bloqueado fora do dispositivo.

Configuração do servidor TACACS+

Etapa 1. Configuração inicial.

POD2IPN2# sho run tacacs

feature tacacs+

tacacs-server host 10.225.253.209 key 7 "F1whg.123"

aaa group server tacacs+ tacacs2

server 10.225.253.209

use-vrf management

Método 1 - Par de chaves gerado pelo dispositivo

Este método usa pares de chaves gerados pelo dispositivo para o gerenciamento de certificados. Isso envolve a geração de uma chave no dispositivo, a geração de CSR (certificate signing request) e, depois que o CSR é assinado, a instalação do certificado assinado no dispositivo, incluindo a instalação do certificado CA confiável.

Se você quiser usar o método de par de chaves gerado pela CA (método de instalação PFX), consulte o Método 2.

Configuração do Trustpoint

Etapa 1. Crie um rótulo de chave, no seu caso, use o par de chaves ecc.

POD2IPN2(config)# crypto key generate ecc label ec521-label exportable modulus 521

Etapa 2. Associe isso a um ponto de confiança.

POD2IPN2(config)# crypto ca trustpoint ec521-tp

POD2IPN2(config-trustpoint)# ecckeypair ec521-label

Etapa 3. Instale a chave pública da CA.

POD2IPN2(config)# crypto ca authenticate ec521-tp

input (cut & paste) CA certificate (chain) in PEM format;

end the input with a line containing only END OF INPUT :

-----BEGIN CERTIFICATE-----

MIIFlDCCA3ygAwIBAgIIIM10AsTaN/UwDQYJKoZIhvcNAQELBQAwajELMAkGA1UE

BhMCVVMxFzAVBgNVBAgTDk5vcnRoIENhcm9saW5hMRAwDgYDVQQHEwdSYWxlaWdo

MQ4wDAYDVQQKEwVDaXNjbzEMMAoGA1UECxMDU1ZTMRIwEAYDVQQDEwlTVlMgTGFi

Q0EwHhcNMjUwNDI4MTcwNTAwWhcNMzUwNDI4MTcwNTAwWjBqMQswCQYDVQQGEwJV

UzEXMBUGA1UECBMOTm9ydGggQ2Fyb2xpbmExEDAOBgNVBAcTB1JhbGVpZ2gxDjAM

BgNVBAoTBUNpc2NvMQwwCgYDVQQLEwNTVlMxEjAQBgNVBAMTCVNWUyBMYWJDQTCC

AiIwDQYJKoZIhvcNAQEBBQADggIPADCCAgoCggIBAJvZUOyn2vIn6gKbx3M7vaRq

2YjwZlzSH6EkEvxnJTy+kksiFD33GyHQepk7vfp4NFU5OtQ4HC7t/A0v9grDa3QW

VwvV4MBbJhFM3s0J/ejgDYcMZhIAaPy0Zo5WLboOkXEiKjPLatkXojB8FVrhLF3O

jMBSqwa4/Wlniy5S+7s4FFxsCf20COWfBAsnrs0tatIIhmcnx+VLJP7MRm8f0w4m

mutNo7IhbJSrgAFXmjlbBjMmgspObULo/wxMHdTbtPBf11HRHTkNIo3qy04UADL2

WpoGhgT/FaxxBo2UBcnYVaP+jjRE0NYT973MCbVAAxtNVU6bEBR0z+LWniACzupm

+qh23SL43uW5A3iSw/BuU1E9p7B0e8oDNKU6gXlojKyLP/gC7j8AeP03ir+KZui8

b8X4iYn/67SbzZFhwxn3chkW4JYhQ4AImW1An2Q1+DMoZL7zRtSqQ3g9ZqRIMzQN

gJ+kQXe7QtT/u6m1MrtjE3gAEVpL334rTIxy9hpKZIkB86t2ZA3JX8CLsbCa13sA

z1XCoONX+6a1ekmXuAOI+t3c1sNbN2AtFi4cJovTA01xh60I4QnK+MNQKpTjt/E4

ydHl0rrurXsZummj9QBnkX4pqY7cDLHhdMKpbjDwg7jVLl783nTc9wYptQEPi5sw

83g9EMgKV0ARIiVUa/qlAgMBAAGjPjA8MAwGA1UdEwQFMAMBAf8wEQYJYIZIAYb4

QgEBBAQDAgAHMBkGCWCGSAGG+EIBDQQMFgpTVlMgTGFiIENBMA0GCSqGSIb3DQEB

CwUAA4ICAQAIT308oL2L6j/7Kk9VdcouuaBsN9o2pNEk3KXeZ8ykarNoxa87sFYr

AwXIwfAtk8uEHfnWu1QcZ3LkEJM9rHVCZuKsYd3D6qojo54HTpxRLgo5oKOdGayi

iSEkSSX9qyfLfINHR2JSVqJU6jLsy86X7q7RmIPMS7XfHzuddFNI4YDoXRX67X+v

O+ja6zTQqjO6lqJhmrSkyFbYf/ZTpe4d1OzJsZjNsNOr8bF9nOA/7qNZLp3Z3cpU

PU0KdbiSvRqnPw3e8TfITVmAzcx8COI2SrYFMSUazolVBvDy+xRKxyAtMbneGz6n

YdykCimThCKoKwp/pWpYBEqIEOf5ay1PKURO/8aj/B7aluJapXkmnj5qPeGhN0pB

Q9r14reov4so2EspkXS7CrH9yGfpIyTprokz1UvZBZ8vloI7YZmjFmem+5rT6Gnk

eU/lX7nV61SYG5W5K+I8uaKuyBHOMn7Amy3DYL5c5GJBqxpSZERbLXV+Q1tIgRU8

8ggzlPOdsS/i6Lo7ypYX0eB9HgVDCkzQsLXQuHGj/2WsgPgdRcjkvnyURk4Jx+Ib

xDrmo7e0XPpSW4l72a6Kl8CR3U2Cr4wsuvndPEq/qd2NRSBWffF0XE/AJHQG7STT

HaXLU9r2Ko603oecu8ysGTwLlIt/9T1/FOb0xZRugWcpJrVoTgDGuA==

-----END CERTIFICATE-----

END OF INPUT

Fingerprint(s): SHA1

Fingerprint=0E:B1:81:E9:5A:3E:D7:80:3B:C5:A8:05:9A:85:4A:95:C8:3A:C7:37

Do you accept this certificate? [yes/no]:yes

POD2IPN2(config)#

POD2IPN2(config)# show crypto ca certificates ec521-tp

Trustpoint: ec521-tp

CA certificate 0:

subject=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

issuer=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

serial=20CD7402C4DA37F5

notBefore=Apr 28 17:05:00 2025 GMT

notAfter=Apr 28 17:05:00 2035 GMT

SHA1 Fingerprint=0E:B1:81:E9:5A:3E:D7:80:3B:C5:A8:05:9A:85:4A:95:C8:3A:C7:37

purposes: sslserver sslclient

POD2IPN2(config)#

Etapa 4. Gerar solicitação de certificado de identidade (CSR) do switch.

POD2IPN2(config)# crypto ca enroll ec521-tp

Create the certificate request ..

Create a challenge password. You will need to verbally provide this

password to the CA Administrator in order to revoke your certificate.

For security reasons your password will not be saved in the configuration.

Please make a note of it.

Password:C1sco.123

The subject name in the certificate will be the name of the switch.

Include the switch serial number in the subject name? [yes/no]:yes

The serial number in the certificate will be: FDO26490P4T

Include an IP address in the subject name [yes/no]:yes

ip address:10.225.253.177

Include the Alternate Subject Name ? [yes/no]:no

The certificate request will be displayed...

-----BEGIN CERTIFICATE REQUEST-----

MIIBtjCCARcCAQAwKTERMA8GA1UEAwwIUE9EMklQTjIxFDASBgNVBAUTC0ZETzI2

NDkwUDRUMIGbMBAGByqGSM49AgEGBSuBBAAjA4GGAAQBGYT0iw7OvqIKQ/a22Lkg

Na9IhqWQvetjxKq485gqTSBEo6LzpkOhPAGE4jBveNHxYeIA7PfNWvJ7xTBWjDNX

/IYBm6E7Hd7q42OmCe8Mef+bqJBdJ9wzpyEjhI2lIIoXt4814nBxObkIWWyR5cZN

IiXTLk8P4IMZvPq8jRnELRxd8RGgSTAYBgkqhkiG9w0BCQcxCwwJQzFzY28uMTIz

MC0GCSqGSIb3DQEJDjEgMB4wHAYDVR0RAQH/BBIwEIIIUE9EMklQTjKHBArh/bEw

CgYIKoZIzj0EAwIDgYwAMIGIAkIAtzQ/knrW2ovCVoHAuq1v2cr0n3NenS/44lul

+3H1y52vn4Rm4CGU3wkzXU3qGO3YjhNjCXjhp3+uN2afFf1Wf3ECQgC4bumHVsfj

b5rwPIC5tvXS/A8upqIzqc0yt3OhpaDDOTWzzvZY7qFflCOl5p6pvUpHigqoZNg5

9xhNdM1CQSykOg==

-----END CERTIFICATE REQUEST-----

Etapa 5. Assinar o CSR com a CA e importar o certificado de identidade do switch assinado pela CA.

POD2IPN2(config)# crypto ca import ec521-tp certificate

input (cut & paste) certificate in PEM format:

-----BEGIN CERTIFICATE-----

MIIDzTCCAbWgAwIBAgIIC6zS76XYDm8wDQYJKoZIhvcNAQELBQAwajELMAkGA1UE

BhMCVVMxFzAVBgNVBAgTDk5vcnRoIENhcm9saW5hMRAwDgYDVQQHEwdSYWxlaWdo

MQ4wDAYDVQQKEwVDaXNjbzEMMAoGA1UECxMDU1ZTMRIwEAYDVQQDEwlTVlMgTGFi

Q0EwHhcNMjUwNTA3MTkxMDAwWhcNMjYwNTA3MTkxMDAwWjApMREwDwYDVQQDDAhQ

T0QySVBOMjEUMBIGA1UEBRMLRkRPMjY0OTBQNFQwgZswEAYHKoZIzj0CAQYFK4EE

ACMDgYYABAEZhPSLDs6+ogpD9rbYuSA1r0iGpZC962PEqrjzmCpNIESjovOmQ6E8

AYTiMG940fFh4gDs981a8nvFMFaMM1f8hgGboTsd3urjY6YJ7wx5/5uokF0n3DOn

ISOEjaUgihe3jzXicHE5uQhZbJHlxk0iJdMuTw/ggxm8+ryNGcQtHF3xEaNAMD4w

HgYJYIZIAYb4QgENBBEWD3hjYSBjZXJ0aWZpY2F0ZTAcBgNVHREBAf8EEjAQgghQ

T0QySVBOMocECuH9sTANBgkqhkiG9w0BAQsFAAOCAgEANWGb6zm9TDPaM1yhPMx7

8uai/pF7VQC8NSCdOKqr4w4+695ZjJuzqFL3msodOQK0EdgxpQ4+pEa5msRtK0i8

mms2X/Px3/EShxoHrZO1PUXNTyZidXpGd/yTrdQAl5JzpW4pEudrbCJMZEEYtqoP

wD+4OE8vKoYEgyWlDrpRZOZG1usZczuUhLZ8orkjXMhWC26Q5aqiCKkyg10Nt6nb

liToeYy2Q0cTesSZCKvRBv6Ewj5JuSLemURyB4GHY+LT+A9UNmEUM2n+OSVEL329

3hS0qd/YVaEuxjjlg7jNiZb+UsW7IRx3Q8Rouo++ISACpH/PJ61LnlVxhXombiS6

INoa0GvQONrl+lFT8ADIdZ/Ukd5Ubhc9bh/sYzf4MWtkK1wVO16Hv7vGpSMYonD6

a271im+tJPyKnnezQ6OykzlGqsL/Ta6JOdip/fEYp8UmRq9InDh23gDjqrojWL7k

1R/bZpc+baMYXd/2pohHMSN0sKN3zNrJTlnuk5KCqFx//4P7mAoyZYiTIDp1pkYS

VK65fJKD+pYxIhSP9wN8rnwtzSCWb0Z78sg006Y6wIXyTP0UB3FWhD+GxtTkmEce

ZnAQbgxpgrg5lhpAEVabpC/zRU4UzTuBmv/WoY12zwXCr5WLXEOWtIe8CwFjSnch

lfKuuebdZkbwz72r7OyyX/U=

-----END CERTIFICATE-----

POD2IPN2(config)#

Verifique se o certificado de identidade do switch está registrado.

POD2IPN2(config)# show crypto ca certificates ec521-tp

Trustpoint: ec521-tp

certificate:

subject=CN = POD2IPN2, serialNumber = FDO26490P4T

issuer=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

serial=0BACD2EFA5D80E6F

notBefore=May 7 19:10:00 2025 GMT

notAfter=May 7 19:10:00 2026 GMT

SHA1 Fingerprint=CA:B2:BF:3F:ED:2F:06:0B:C1:E4:DC:21:9F:9D:54:61:98:32:C5:13

purposes: sslserver sslclient

CA certificate 0:

subject=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

issuer=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

serial=20CD7402C4DA37F5

notBefore=Apr 28 17:05:00 2025 GMT

notAfter=Apr 28 17:05:00 2035 GMT

SHA1 Fingerprint=0E:B1:81:E9:5A:3E:D7:80:3B:C5:A8:05:9A:85:4A:95:C8:3A:C7:37

purposes: sslserver sslclient

POD2IPN2(config)#

Método 2 - Par de chaves gerado pela CA (Método PFX)

Se estivermos importando as chaves, bem como os certificados de dispositivo e CA diretamente em um formato PKCS#12 em vez do método CSR, podemos usar esse método.

Esse método pode ser útil se os certificados e as chaves estiverem sendo gerenciados de uma autoridade de certificação de infraestrutura de chave pública certificada (PKI), pois pode reduzir as despesas operacionais gerais no gerenciamento dos certificados.

Configuração do Trustpoint

Etapa 1. Criar um ponto de confiança do cliente.

POD2IPN1(config)# crypto ca trustpoint svs

Etapa 2. Copie o arquivo PKCS#12 (formato PFX) no bootflash e importe o arquivo usando o comando crypto ca import.

Note: Verifique se o arquivo PKCS#12 contém a cadeia completa de certificados e a chave privada como arquivo criptografado

Tip: Verifique o arquivo PKCS#12 usando esses comandos em um bash-shell.

openssl pkcs12 -info -in <pfx file> -nodes

file <pfx file> ---> should say data

POD2IPN1(config)# crypto ca import svs pkcs12 bootflash:pod2ipn1-new.pfx

POD2IPN1#

POD2IPN1# show crypto ca certificates svs

Trustpoint: svs

certificate:

subject=C = US, ST = NC, L = RTP, O = Cisco, OU = SVS, CN = pod2ipn1, emailAddress = test@cisco.com

issuer=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

serial=35BBC2517EEA3EF5

notBefore=May 20 20:16:00 2025 GMT

notAfter=May 20 20:16:00 2026 GMT

SHA1 Fingerprint=AA:4A:11:7A:97:B8:E4:B8:C6:F6:F0:94:29:F3:5F:AE:AB:95:6A:E3

purposes: sslserver sslclient

CA certificate 0:

subject=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

issuer=C = US, ST = North Carolina, L = Raleigh, O = Cisco, OU = SVS, CN = SVS LabCA

serial=20CD7402C4DA37F5

notBefore=Apr 28 17:05:00 2025 GMT

notAfter=Apr 28 17:05:00 2035 GMT

SHA1 Fingerprint=0E:B1:81:E9:5A:3E:D7:80:3B:C5:A8:05:9A:85:4A:95:C8:3A:C7:37

purposes: sslserver sslclient

Etapa 3. Configure o TLS para Tacacs, grupos de servidores e configurações AAA como mencionado no Método 1.

Configuração TLS TACACS+

Caution: Execute essas alterações de configuração através do console com credenciais locais.

Etapa 1. Configurar tls tacacs globais.

POD2IPN2(config)# tacacs-server secure tls

Etapa 2. Alterar a porta ISE para a porta TLS com a qual o servidor ISE está configurado.

POD2IPN2(config)# tacacs-server host 10.225.253.209 port 6049 timeout 60 single-connection

Etapa 3. Associe a configuração do servidor ISE no switch ao ponto de confiança para a conexão TLS.

POD2IPN2(config)# tacacs-server host 10.225.253.209 tls client-trustpoint ec521-tp

Etapa 4. Crie o grupo de servidores tacacs.

POD2IPN2(config)# aaa group server tacacs+ tacacs2

POD2IPN2(config-tacacs+)# server 10.225.253.209

POD2IPN2(config-tacacs+)# use-vrf management

Etapa 5. Verificar a configuração.

POD2IPN2# sho run tacacs

feature tacacs+

tacacs-server secure tls

tacacs-server host 10.225.253.209 port 6049 timeout 60 single-connection

tacacs-server host 10.225.253.209 tls client-trustpoint ec521-tp

aaa group server tacacs+ tacacs2

server 10.225.253.209

use-vrf management

Etapa 6. Teste o usuário remoto antes de configurar a autenticação AAA.

POD2IPN2# test aaa group tacacs2

user has been authenticated

POD2IPN2#

Configuração do AAA

Caution: Certifique-se de que a autenticação de usuário remoto seja bem-sucedida antes de continuar com as configurações de AAA.

Etapa 1. Configure a autenticação remota AAA.

POD2IPN2(config)# aaa authentication login default group tacacs2

Etapa 2. Configure a autorização remota AAA após testar o comando.

Caution: Certifique-se de ver o status de autorização como "AAA_AUTHOR_STATUS_PASS_ADD.

POD2IPN2# test aaa authorization command-type config-commands default usercommand "feature bgp"

sending authorization request for: user: pamemart, author-type:3, cmd "feature bgp"

user pamemart, author type 3, command: feature bgp, authorization-status:0x1(AAA_AUTHOR_STATUS_PASS_ADD)

Etapa 3. Configure o comando AAA e a autorização config-command.

POD2IPN2(config)# aaa authorization config-commands default group tacacs2 local

POD2IPN2(config)# aaa authorization commands default group tacacs2 local

Processo de renovação de certificado

Esta seção descreve o processo de renovação de certificado quando os certificados configurados precisam ser substituídos ou estão se aproximando da expiração.

Note: O ponto de confiança não precisa ser removido da configuração de TACACs durante a renovação.

Etapa 1. Verificar as datas de validade do certificado

POD2IPN2# show crypto ca certificates

Trustpoint: KF_TP

certificate:

subject=CN = POD2IPN2.svs.lab

issuer=C = US, O = Keyfactor Command, OU = Certification Authorities, CN = Test

Drive Sub CA G1

serial=09DD28B44BDA6FFA4D261926A4B54DD45C8B8F4E

notBefore=Jul 17 02:52:28 2025 GMT

notAfter=Jul 17 02:52:27 2026 GMT

SHA1 Fingerprint=AE:12:62:D4:73:BB:4B:77:B5:E2:B5:71:91:0B:38:AC:8F:42:F6:41

purposes: sslserver sslclient

<snip>

Etapa 2. Excluir certificados e pares de chaves do ponto de confiança.

Caution: As etapas de exclusão devem ser executadas nessa ordem.

POD2IPN2(config)# crypto ca trustpoint KF_TP

POD2IPN2(config-trustpoint)# delete certificate force

POD2IPN2(config-trustpoint)# no rsakeypair KF_TP

POD2IPN2(config-trustpoint)# delete ca-certificate

POD2IPN2(config-trustpoint)# exit

POD2IPN2(config)# no crypto key generate rsa label KF_TP exportable modulus 4096

POD2IPN2(config-trustpoint)# show crypto ca certificate KF_TP

Trustpoint: KF_TP

POD2IPN2(config-trustpoint)#

Etapa 3. Importar novos certificados do arquivo PFX.

POD2IPN2(config)# crypto ca importpkcs12 bootflash:

Etapa 4. Verificar novos certificados

POD2IPN2(config)# show crypto ca certificates

Trustpoint: KF_TP

certificate:

subject=C = us, ST = nc, L = rtp, O = cisco, OU = svs, CN = pod2ipn2.svs.lab

issuer=C = US, O = Keyfactor Command, OU = Certification Authorities, CN = Test

Drive Sub CA G1

serial=6D6171F6DB2DD08C613937887E631D5CD35EDA18

notBefore=Aug 14 13:52:52 2025 GMT

notAfter=Aug 14 13:52:51 2026 GMT

SHA1 Fingerprint=4E:8A:CA:C7:E4:9D:05:83:6A:A7:27:FD:10:02:75:35:3F:05:37:96

purposes: sslserver sslclient

<snip>

Etapa 5. Testar a autenticação AAA

POD2IPN2# test aaa group

user has been authenticated

Teste e solucione problemas de acesso do usuário ao NX-OS

Validações

Validação da configuração do NX-OS.

POD2IPN2# show crypto ca certificates

POD2IPN2# show crypto ca trustpoints

POD2IPN2# show tacacs-server statistics <server ip>

Para mostrar as conexões e as funções do usuário, use estes comandos.

show users

show user-account [<user-name>]

A sample output is shown below:

POD2IPN1# show users

NAME LINE TIME IDLE PID COMMENT

Admin-ro pts/5 May 15 23:49 . 16526 (10.189.1.151) session=ssh *

POD2IPN1# show user-account Admin-ro

user:Admin-ro

roles:network-operator

account created through REMOTE authentication

Credentials such as ssh server key will be cached temporarily only for this user account

Local login not possible...

Troubleshooting

Estas são depurações úteis na solução de problemas do TACACS+:

debug TACACS+ aaa-request

2016 Jan 11 03:03:08.652514 TACACS[6288]: process_aaa_tplus_request:Checking for state of mgmt0 port with servergroup demoTG

2016 Jan 11 03:03:08.652543 TACACS[6288]: process_aaa_tplus_request: Group demoTG found. corresponding vrf is management

2016 Jan 11 03:03:08.652552 TACACS[6288]: process_aaa_tplus_request: checking for mgmt0 vrf:management against vrf:management of requested group

2016 Jan 11 03:03:08.652559 TACACS[6288]: process_aaa_tplus_request:port_check will be done

2016 Jan 11 03:03:08.652568 TACACS[6288]: state machine count 0

2016 Jan 11 03:03:08.652677 TACACS[6288]: is_intf_up_with_valid_ip(1258):Proper IOD is found.

2016 Jan 11 03:03:08.652699 TACACS[6288]: is_intf_up_with_valid_ip(1261):Port is up.

2016 Jan 11 03:03:08.653919 TACACS[6288]: debug_av_list(797):Printing list

2016 Jan 11 03:03:08.653930 TACACS[6288]: 35 : 4 : ping

2016 Jan 11 03:03:08.653938 TACACS[6288]: 36 : 12 : 10.1.100.255

2016 Jan 11 03:03:08.653945 TACACS[6288]: 36 : 4 : <cr>

2016 Jan 11 03:03:08.653952 TACACS[6288]: debug_av_list(807):Done printing list, exiting function

2016 Jan 11 03:03:08.654004 TACACS[6288]: tplus_encrypt(659):key is configured for this aaa sessin.

2016 Jan 11 03:03:08.655054 TACACS[6288]: num_inet_addrs: 1 first s_addr: -1268514550 10.100.1.10 s6_addr : fd49:42a0:033a:22e9::/64

2016 Jan 11 03:03:08.655065 TACACS[6288]: non_blocking_connect(259):interface ip_type: IPV4

2016 Jan 11 03:03:08.656023 TACACS[6288]: non_blocking_connect(369): Proceeding with bind

2016 Jan 11 03:03:08.656216 TACACS[6288]: non_blocking_connect(388): setsockopt success error:22

2016 Jan 11 03:03:08.656694 TACACS[6288]: non_blocking_connect(489): connect() is in-progress for server 10.1.100.21

2016 Jan 11 03:03:08.679815 TACACS[6288]: tplus_decode_authen_response: copying hostname into context 10.1.100.21

Caution: Bash-shell deve ser habilitado e o usuário deve ter permissões de bash.

Habilite a depuração SSL.

touch '/bootflash/.enable_ssl_debugs'

Mostrar conteúdo do arquivo de depuração.

cat /tmp/ssl_wrapper.log.*

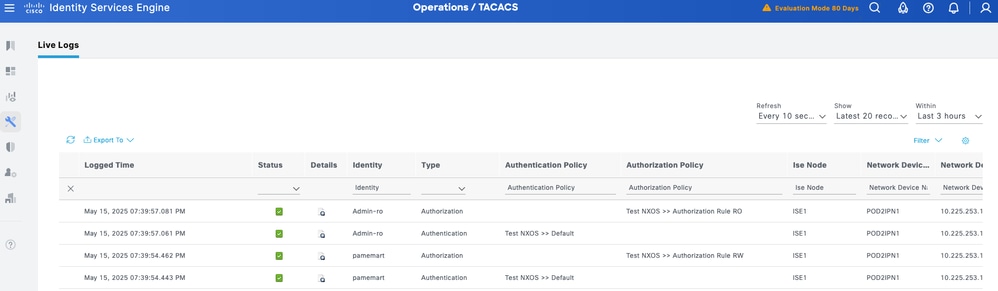

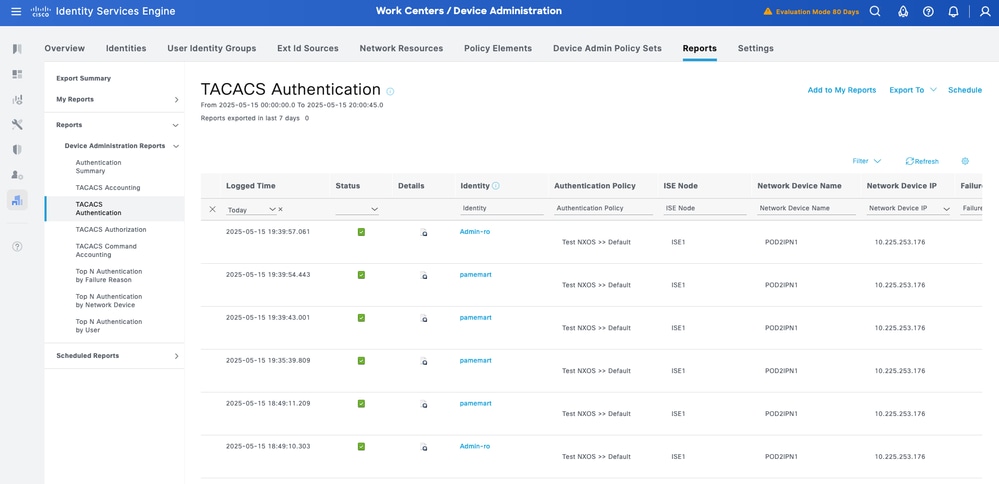

Na GUI do ISE, navegue até Operations > TACACS Livelog. Todas as solicitações de autenticação e autorização TACACS são capturadas aqui, e o botão de detalhes fornece informações detalhadas sobre o motivo pelo qual uma transação específica foi aprovada/falhou.

Para relatórios de histórico: Navegue até Centros de trabalho > Administração de dispositivos > Relatórios > Administração de dispositivos para obter os relatórios de autenticação, autorização e contabilidade.

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

3.0 |

19-Feb-2026

|

Tipo de documento atualizado e informações adicionadas. |

2.0 |

20-Jan-2026

|

Atualizado para componentes usados e lista de colaboradores. |

1.0 |

11-Sep-2025

|

Versão inicial |

Colaborado por engenheiros da Cisco

- Pam Martinez BarajasEngenheiro de consultoria da Cisco

- Pravardhan KalkurArquiteto de entrega ao cliente

- Garrett FincherEngenheiro de consultoria da Cisco

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback